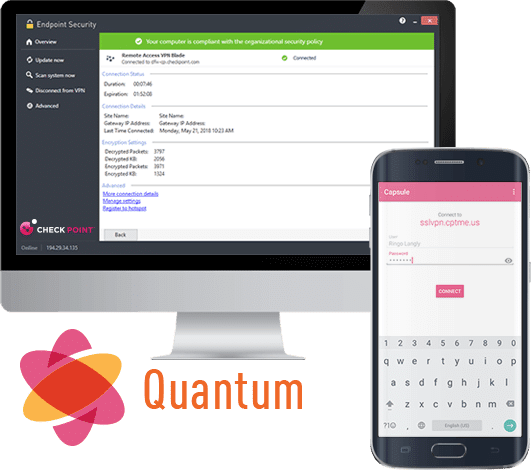

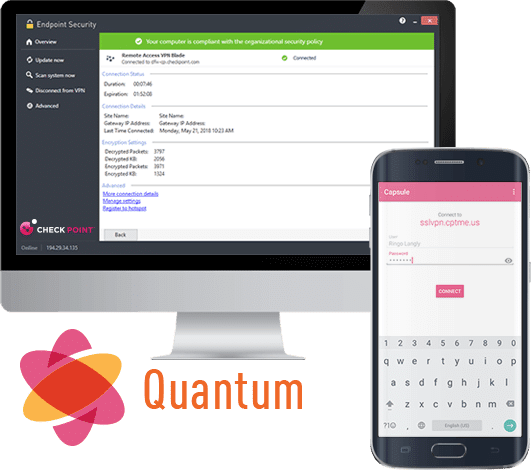

Удаленный доступ через VPN

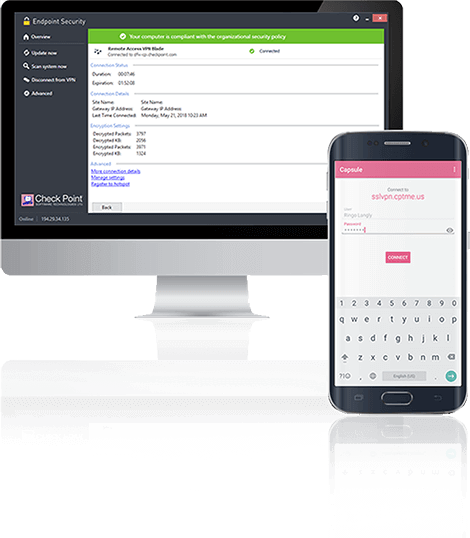

Предоставьте пользователям простой и защищенный удаленный доступ к корпоративным сетям и ресурсам во время командировок или удаленной работы. Многофакторная аутентификация, проверка рабочих станций на соответствие требованиям и шифрование всех передаваемых данных гарантируют безопасность и целостность конфиденциальной информации.

Quantum Lightspeed – самый быстрый в мире межсетевой экран для центров данных Получить электронную книгу

Безопасный удаленный доступ

Надежный доступ к конфиденциальным данным

через VPN в любом месте

Удобство использования

Защищенное подключение любого устройства и удобство использования для сотрудников

Интеграция

Настройка политик и просмотр событий в сети VPN

через одну консоль

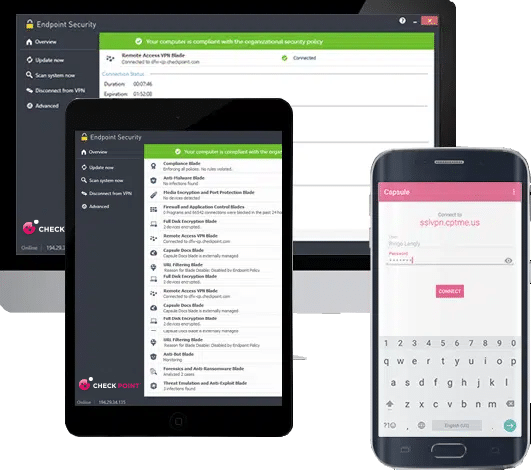

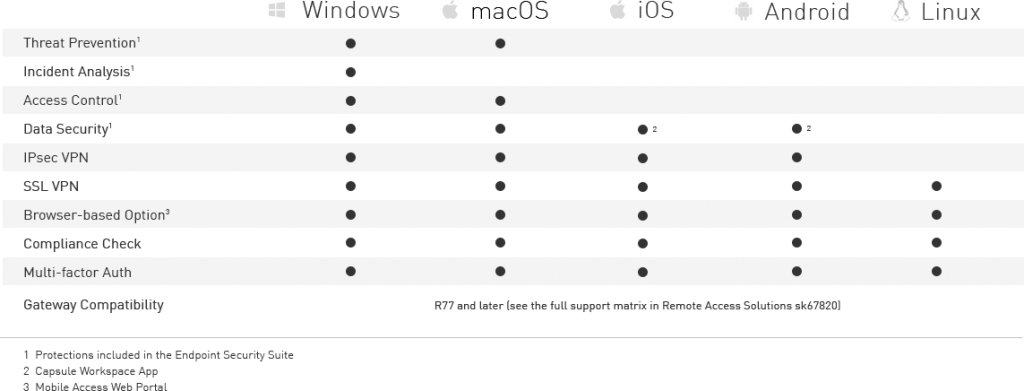

Продукты VPN и удаленного доступа

Удаленный доступ интегрирован в каждый межсетевой экран Check Point. Настройте VPN типа «клиент-сайт» или настройте портал SSL VPN для подключения с любого браузера.

IPsec VPN

Предоставляет полный доступ к корпоративной сети с помощью VPN-клиента.

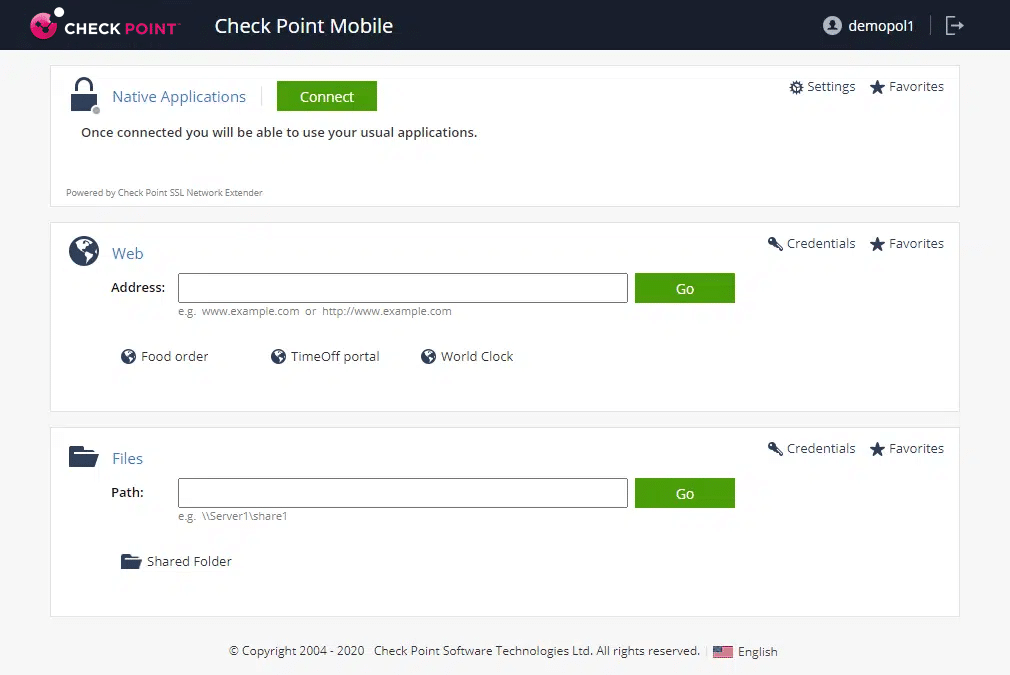

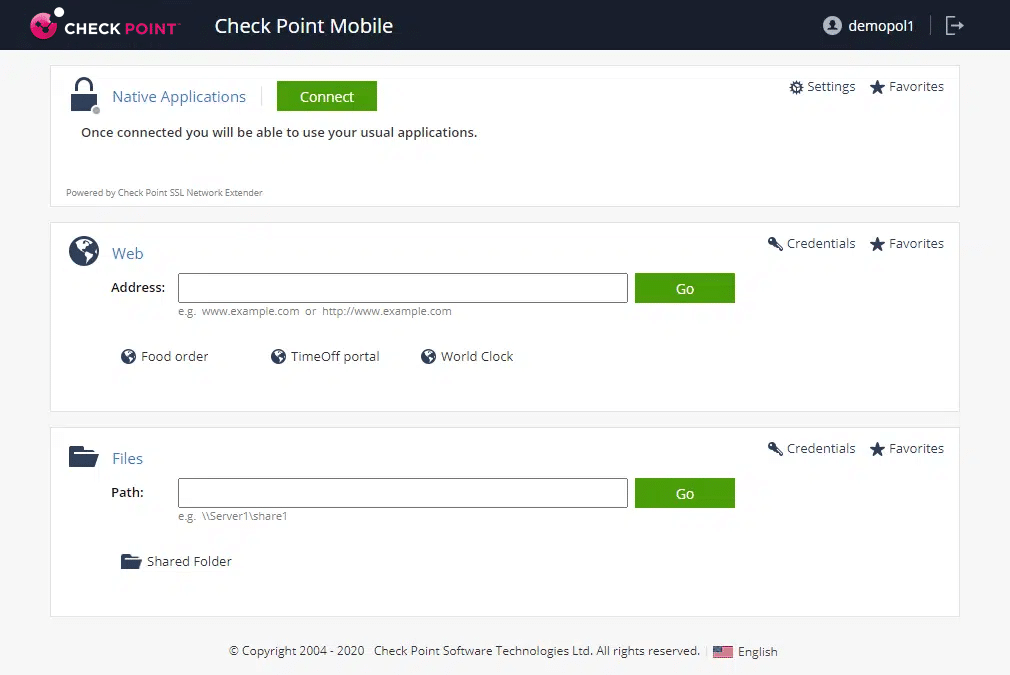

Портал SSL VPN

Предоставляет доступ к корпоративным ресурсам через Интернет без необходимости установки VPN-клиента.

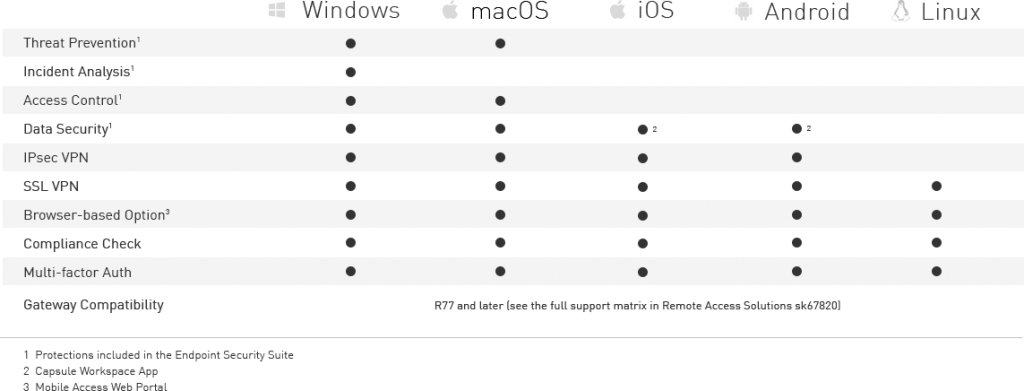

Windows и Mac

Клиент удаленного доступа для Windows и Mac

- VPN-клиент

- Автоподключение VPN

- Поддержка многофакторной аутентификации

- Безопасная регистрация в беспроводных точках доступа

- Проверка соответствия требованиям

- Централизованное управление

ТЕХНИЧЕСКОЕ ОПИСАНИЕ

Удаленный доступ для Windows

(Windows 7, 8.1, 10 и 11)

Удаленный доступ для Mac OS

(macOS 10.14, 10.15, 11 и 12)

Android и iOS

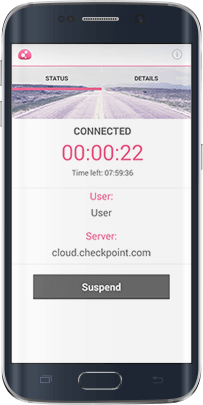

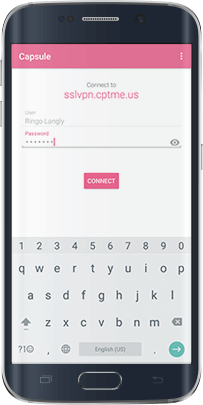

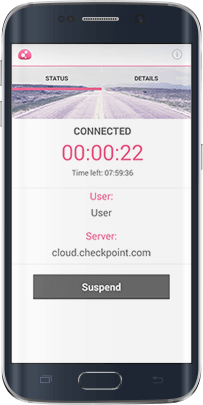

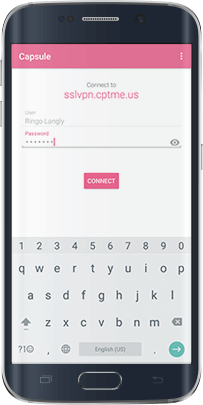

Capsule Connect

- IPsec/SSL VPN

- Экономный расход заряда батареи

- Защищенный доступ к корпоративным ресурсам

ТЕХНИЧЕСКОЕ ОПИСАНИЕ

Connect для Android

Connect для iOS

(iOS 5.0 и более поздние версии)

Capsule Workspace

- Защищенный контейнер

- Предотвращение утечки данных

- Разделение деловых и личных данных

- Защищенный доступ к бизнес-приложениям

- Применение политик MDM других поставщиков

ТЕХНИЧЕСКОЕ ОПИСАНИЕ

Workspace для Android

Workspace для iOS

(iOS 5.0 и более поздние версии)

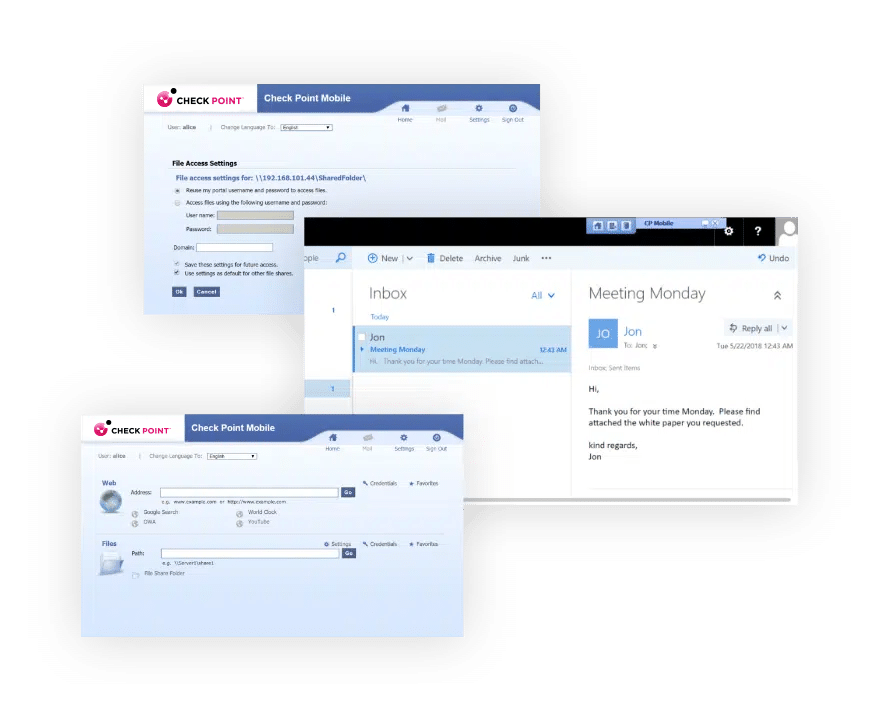

Мобильный доступ (портал SSL VPN)

- IPsec VPN

- Автоподключение VPN

- Поддержка многофакторной аутентификации

- Безопасная регистрация в беспроводных точках доступа

- Проверка соответствия требованиям

- Централизованное управление

РУКОВОДСТВО АДМИНИСТРАТОРА

Рекомендуемые ресурсы

Технические характеристики

![]()

Что такое удаленный доступ пользователей?

Удаленный доступ гарантирует, что соединения между корпоративными сетями с одной стороны и домашними и мобильными устройствами с другой, безопасны и могут быть доступны практически везде, где находятся пользователи. Решение для безопасного удаленного доступа способствует повышению эффективности вашей команды, объединяя сотрудников по всему миру из главного офиса, филиалов, удаленных точек и мобильных пользователей. Каждый компьютер обычно имеет загруженный VPN-клиент или может использовать веб-клиент. Секретность и целостность конфиденциальной информации обеспечиваются за счет:

- многофакторной аутентификации;

- проверки соответствия системы рабочей станции;

- шифрования всех передаваемых данных.

Технические ресурсы

Сообщество CheckMates

Место для обсуждения всех решений Check Point для удаленного доступа, включая программный блейд Mobile Access, VPN типа «клиент-сервер», SNX, Capsule Connect и многое другое!

Круглосуточная техническая поддержка (24×7)

Наши центры технической поддержки в разных странах мира доступны круглосуточно и без выходных (24х7). Откройте окно заявки или онлайн-чат с нашей командой по продажам или поддержке.

ОБРАТНАЯ СВЯЗЬ

Руководства администратора и многое другое!

Нужна поддержка?

Мы всегда готовы помочь.

Наши клиенты нас любят

Универсальная защита — это своего рода швейцарский армейский нож в обеспечении безопасности

Брандмауэр нового поколения Checkpoint — превосходное решение для инфраструктуры нашего предприятия малого бизнеса. Решение R80 Security Management помогло нашей компании со временем легко (и существенно) повысить уровень защиты. подробнее >

Администратор сетей и систем I

★★★★★

Брандмауэр экран нового поколения от CheckPoint — лучший способ защитить компанию от новейших угроз

Мы очень довольны сотрудничеством с CheckPoint над разработкой подхода к повышению безопасности, так как можем обеспечивать нашей компании самую современную защиту, а также максимально контролировать и обозревать охрану периметра. подробнее >

Analista De Proyectos

★★★★★

Аналог устройств Apple в мире межсетевых экранов

Брандмауэр нового поколения от Check Point — это аналог устройств Apple в мире межсетевых экранов и обеспечения безопасности. Это давнее, но при этом актуальное и конкурентоспособное решение, и компания Check Point всегда в авангарде технологий в области обеспечения безопасности. подробнее >

Старший сетевой инженер

★★★★★

В отчете Gartner® Magic Quadrant™ 2021 компания Check Point включена в сектор лидеров рынка межсетевых экранов

Скачать отчет

Руководство покупателя решения по доступу к сети с нулевым доверием

Основы нулевого доверия для ваших самых ценных активов

Дополнительные ресурсы

Загрузки

Ссылки

2022 Gartner® Market Guide for Zero Trust Network Access

Нулевое доверие в век удаленных решений, облачные решения и концепция использования собственных устройств сотрудниками

Отчет о кибербезопасности за 2022 год

Масштабы глобальной киберпандемии

Quantum на платформе ThreatCloud

ThreatCloud, ядро всех продуктов Check Point, сочетает в себе новейшие технологии искусственного интеллекта с разведкой угроз безопасности для предотвращения самых изощренных атак при снижении ложноположительных результатов.

Грядет киберпандемия.

Узнайте, как защитить свою организацию

![]()

Отзыв

- Продукты

- Обзор продуктов

- Продукты для потребителей

- Ресурсы

- Истории клиентов

- Мероприятия

- CPX 360

- Вебинары

- Видео

- Cyber Hub

- Сообщества

- Блог Check Point

- Check Point Research

- Новости для руководителей Cyber Talk

- Сообщество CheckMates

- Технические ресурсы

- Центр пользователей

- Security Check Up

- Рекомендации

- Карта угроз

- ThreatWiki

- Категории URL-адресов

- AppWiki

- О компании

- Руководство компании

- Краткие сведения о компании

- Информация для инвесторов

- Пресс-релизы

- Check Point в СМИ

- Карьера

- Обратная связь

- Магазин корпоративной атрибутики

-

- Связаться с отделом продаж

- Северная Америка:

- +1-866-488-6691

- Международный:

- +44-125-333-5558

- Обращение в службу поддержки

- Северная Америка:

- +1-888-361-5030

- Международный:

- +44-114-478-2845

- Связаться с отделом продаж

Мы в социальных сетях

ВЫ ЗАСЛУЖИВАЕТЕ САМЫЙ ВЫСОКИЙ УРОВЕНЬ БЕЗОПАСНОСТИ ™ ©1994-2023 Check Point Software Technologies Ltd. Все права защищены.

Сведения об авторском праве | Конфиденциальность

Check Point. Что это, с чем его едят или коротко о главном

Здравствуйте, уважаемые читатели хабра! Это корпоративный блог компании TS Solution. Мы являемся системным интегратором и по большей части специализируемся на решениях безопасности ИТ-инфраструктуры (Check Point, Fortinet) и системах анализа машинных данных (Splunk). Начнем мы наш блог с небольшого введения в технологии Check Point.

Мы долго размышляли над тем, стоит ли писать данную статью, т.к. в ней нет ничего нового, чего нельзя было бы найти в сети Интернет. Однако, несмотря на такое обилие информации при работе с клиентами и партнерами мы довольно часто слышим одни и те же вопросы. Поэтому было решено написать некое введение в мир технологий Check Point и раскрыть суть архитектуры их решений. И все это в рамках одного “небольшого” поста, так сказать быстрый экскурс. Причем мы постараемся не вдаваться в маркетинговые войны, т.к. мы не вендор, а просто системный интегратор (хоть мы и очень любим Check Point) и просто рассмотрим основные моменты без их сравнения с другими производителями (таких как Palo Alto, Cisco, Fortinet и т.д.). Статья получилась довольно объемной, зато отсекает большую часть вопросов на этапе ознакомления с Check Point. Если вам это интересно, то добро пожаловать под кат…

UTM/NGFW

Начиная разговор о Check Point первое с чего стоить начать, так это с объяснения, что такое UTM, NGFW и чем они отличаются. Сделаем мы это весьма лаконично, дабы пост не получился слишком большим (возможно в будущем мы рассмотрим этот вопрос немного подробнее)

UTM — Unified Threat Management

Если коротко, то суть UTM — консолидация нескольких средств защиты в одном решении. Т.е. все в одной коробке или некий all inclusive. Что понимается под “несколько средств защиты”? Самый распространенный вариант это: Межсетевой экран, IPS, Proxy (URL фильтрация), потоковый Antivirus, Anti-Spam, VPN и так далее. Все это объединяется в рамках одного UTM решения, что проще с точки зрения интеграции, настройки, администрирования и мониторинга, а это в свою очередь положительно сказывается на общей защищенности сети. Когда UTM решения только появились, то их рассматривали исключительно для небольших компаний, т.к. UTM не справлялись с большими объемами трафика. Это было по двум причинам:

- Способ обработки пакетов. Первые версии UTM решений обрабатывали пакеты последовательно, каждым “модулем”. Пример: сначала пакет обрабатывается межсетевым экраном, затем IPS, потом его проверяет Антивирус и так далее. Естественно такой механизм вносил серьезные задержки в трафик и сильно расходовал ресурсы системы (процессор, память).

- Слабое “железо”. Как было сказано выше, последовательная обработка пакетов сильно отъедала ресурсы и “железо” тех времен (1995-2005) просто не справлялось с большим трафиком.

Ниже представлен знаменитый магический квадрант Гартнера для UTM решений за август 2016 года:

Не буду сильно комментировать данную картинку, просто скажу, что в верхнем правом углу находятся лидеры.

NGFW — Next Generation Firewall

Название говорит само за себя — межсетевой экран следующего поколения. Данный концепт появился значительно позже, чем UTM. Главная идея NGFW — глубокий анализ пакетов (DPI) c помощью встроенного IPS и разграничение доступа на уровне приложений (Application Control). В данном случае IPS как раз и нужен, чтобы в потоке пакетов выявлять то или иное приложение, что позволяет разрешить, либо запретить его. Пример: Мы можем разрешить работу Skype, но запретить передачу файлов. Можем запретить использовать Torrent или RDP. Также поддерживаются веб-приложения: Можно разрешить доступ к VK.com, но запретить игры, сообщения или просмотр видео. По сути, качество NGFW зависит от количества приложений, которые он может определять. Многие считают, что появление понятия NGFW было обычным маркетинговым ходом на фоне которого начала свой бурный рост компания Palo Alto.

Магический квадрант Гартнера для NGFW за май 2016:

UTM vs NGFW

Очень частый вопрос, что же лучше? Однозначного ответа тут нет и быть не может. Особенно если учитывать тот факт, что почти все современные UTM решения содержат функционал NGFW и большинство NGFW содержат функции присущие UTM (Antivirus, VPN, Anti-Bot и т.д.). Как всегда “дьявол кроется в мелочах”, поэтому в первую очередь нужно решить, что нужно конкретно Вам, определиться с бюджетом. На основе этих решений можно выбрать несколько вариантов. И все нужно однозначно тестировать, не веря маркетинговым материалам.

Мы в свою очередь в рамках нескольких статей попытаемся рассказать про Check Point, как его можно попробовать и что в принципе можно попробовать (практически весь функционал).

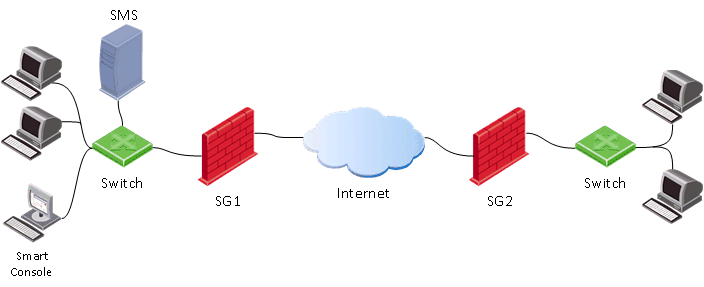

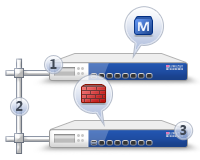

Три сущности Check Point

При работе с Check Point вы обязательно столкнетесь с тремя составляющими этого продукта:

- Security Gateway (SG) — собственно сам шлюз безопасности, который как правило ставится на периметр сети и выполняет функции межсетевого экрана, потокового антивируса, антибота, IPS и т.д.

- Security Management Server (SMS) — сервер управления шлюзами. Практически все настройки на шлюзе (SG) выполняются с помощью данного сервера. SMS также может выступать в качестве Лог-сервера и обрабатывать их встроенной системой анализа и корреляции событий — Smart Event (подобие SIEM для Check Point), но об этом чуть позже. SMS используется для централизованного управления несколькими шлюзами (кол-во шлюзов зависит от модели SMS, либо от лицензии), однако вы обязаны его использовать, даже если у вас всего один шлюз. Тут следует отметить, что Check Point одни из первых стали применять подобную централизованную систему управления, которая уже много лет подряд признается “золотым стандартом” по отчетам компании Gartner. Есть даже шутка: “Если у бы Cisco была нормальная система управления, то Check Point бы никогда не появился”.

- Smart Console — клиентская консоль для подключения к серверу управления (SMS). Как правило устанавливается на компьютер администратора. Через эту консоль осуществляются все изменения на сервере управления, а уже после этого можно применить настройки к шлюзам безопасности (Install Policy).

Операционная система Check Point

Говоря об операционной системе Check Point можно вспомнить сразу три: IPSO, SPLAT и GAIA.

- IPSO — операционная система компании Ipsilon Networks, которая принадлежала компании Nokia. В 2009 года Check Point купила этот бизнес. Больше не развивается.

- SPLAT — собственная разработка Check Point, основана на ядре RedHat. Больше не развивается.

- Gaia — актуальная операционная система от Check Point, которая появилась в результате слияния IPSO и SPLAT, вобрав в себя все самое лучшее. Появилась в 2012 году и продолжает активно развиваться.

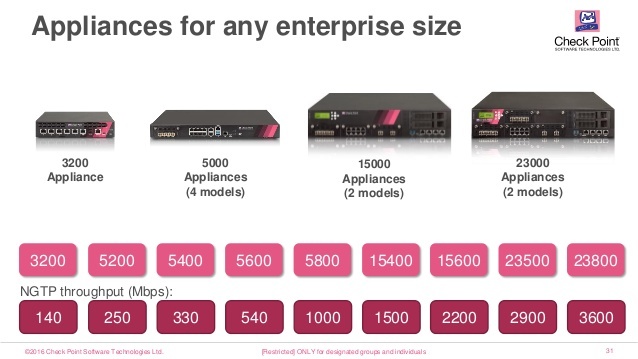

Варианты исполнения (Check Point Appliance, Virtual machine, OpenSerever)

Здесь нет ничего удивительного, как и многие вендоры Check Point имеет несколько вариантов продукта:

-

Appliance — программно-аппаратное устройство, т.е. своя “железка”. Моделей очень много, которые отличаются по производительности, функционалу и исполнению (есть варианты для промышленных сетей).

Варианты внедрения (Distributed или Standalone)

Чуть выше мы уже обсудили что такое шлюз (SG) и сервер управления (SMS). Теперь обсудим варианты их внедрения. Есть два основных способа:

-

Standalone (SG+SMS) — вариант, когда и шлюз и сервер управления устанавливаются в рамках одного устройства (или виртуальной машины).

Такой вариант подходит когда у вас всего один шлюз, который слабо нагружен пользовательским трафиком. Этот вариант наиболее экономичен, т.к. нет необходимости покупать сервер управления (SMS). Однако при серьезной нагрузке шлюза вы можете получить “тормозящую” систему управления. Поэтому перед выбором Standalone решения лучше всего проконсультироваться или даже протестировать данный вариант.

Режимы работы (Bridge, Routed)

Шлюз безопасности (SG) может работать в двух основных режимах:

- Routed — самый распространенный вариант. В этом случае шлюз используется как L3 устройство и маршрутизирует трафик через себя, т.е. Check Point является шлюзом по умолчанию для защищаемой сети.

- Bridge — прозрачный режим. В этом случае шлюз устанавливается как обычный “мост” и пропускает через себя трафик на втором уровне (OSI). Такой вариант обычно применяется, когда нет возможности (или желания) изменить уже существующую инфраструктуру. Вам практически не придется менять топологию сети и не надо задумываться о смене IP — адресации.

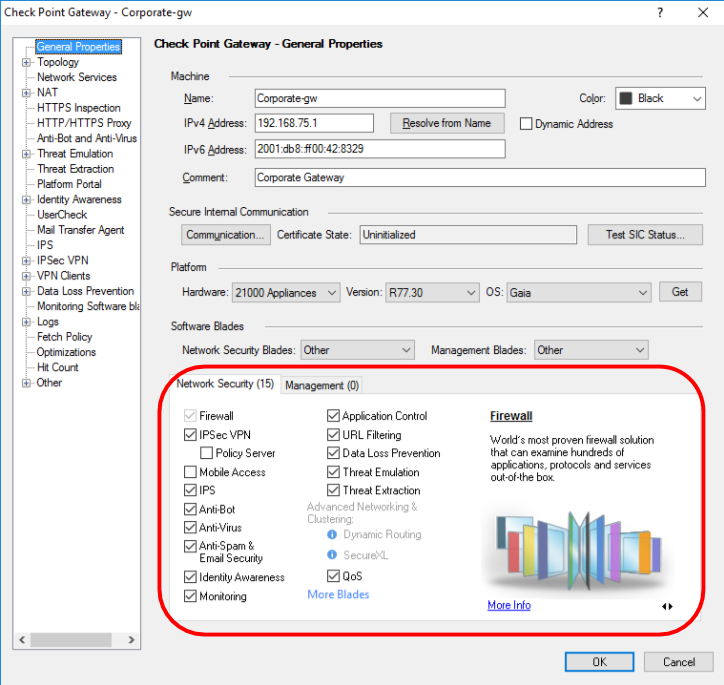

Программные блейды (Check Point Software Blades)

Мы добрались чуть ли не до самой главной темы Check Point, которая вызывает больше всего вопросов у клиентов. Что такое эти “программные блейды”? Под блейдами подразумеваются определенные функции Check Point.

Данные функции могут включаться или выключаться в зависимости от нужд. При этом есть блейды которые активируются исключительно на шлюзе (Network Security) и только на сервере управления (Management). На картинках ниже приведены примеры для обоих случаев:

1) Для Network Security (функционал шлюза)

Опишем вкратце, т.к. каждый блейд заслуживает отдельной статьи.

- Firewall — функционал межсетевого экрана;

- IPSec VPN — построение частные виртуальных сетей;

- Mobile Access — удаленный доступ с мобильных устройств;

- IPS — система предотвращения вторжений;

- Anti-Bot — защита от ботнет сетей;

- AntiVirus — потоковый антивирус;

- AntiSpam & Email Security — защита корпоративной почты;

- Identity Awareness — интеграция со службой Active Directory;

- Monitoring — мониторинг практически всех параметров шлюза (load, bandwidth, VPN статус и т.д.)

- Application Control — межсетевой экран уровня приложений (функционал NGFW);

- URL Filtering — безопасность Web (+функционал proxy);

- Data Loss Prevention — защита от утечек информации (DLP);

- Threat Emulation — технология песочниц (SandBox);

- Threat Extraction — технология очистки файлов;

- QoS — приоритезация трафика.

2) Для Management (функционал сервера управления)

- Network Policy Management — централизованное управление политиками;

- Endpoint Policy Management — централизованное управление агентами Check Point (да, Check Point производит решения не только для сетевой защиты, но и для защиты рабочих станций (ПК) и смартфонов);

- Logging & Status — централизованный сбор и обработка логов;

- Management Portal — управление безопасностью из браузера;

- Workflow — контроль над изменением политик, аудит изменений и т.д.;

- User Directory — интеграция с LDAP;

- Provisioning — автоматизация управления шлюзами;

- Smart Reporter — система отчетности;

- Smart Event — анализ и корреляция событий (SIEM);

- Compliance — автоматическая проверка настроек и выдача рекомендаций.

Архитектура блейдов позволяет использовать только действительно нужные функции, что сказывается на бюджете решения и общей производительности устройства. Логично, что чем больше блейдов вы активируете, тем меньше трафика можно “прогнать”. Именно поэтому к каждой модели Check Point прилагается следующая таблица производительности (для примера взяли характеристики модели 5400):

Как видите здесь приводятся две категории тестов: на синтетическом трафике и на реальном — смешанном. Вообще говоря, Check Point просто вынужден публиковать синтетические тесты, т.к. некоторые вендоры используют подобные тесты как эталонные, не исследуя производительность своих решений на реальном трафике (либо намеренно скрывают подобные данные ввиду их неудовлетворительности).

В каждом типе теста можно заметить несколько вариантов:

- тест только для Firewall;

- тест Firewall+IPS;

- тест Firewall+IPS+NGFW (Application control);

- тест Firewall+Application Control+URL Filtering+IPS+Antivirus+Anti-Bot+SandBlast (песочница)

Думаю на этом можно закончить вводную статью, посвященную технологиям Check Point. Далее мы рассмотрим, как можно протестировать Check Point и как бороться с современными угрозами информационной безопасности (вирусы, фишинг, шифровальщики, zero-day).

Если вы хотите подробнее ознакомиться с Check Point, научиться настраивать основные системные параметры, управлять политиками безопасности и еще многому другому, нажмите сюда.

P.S. Важный момент. Несмотря на зарубежное (израильское) происхождение, решение имеет сертификацию в РФ в надзорных органах, что автоматом легализует их наличие в гос.учреждениях (комментарий by Denyemall).

Удаленный доступ через VPN

Предоставьте пользователям простой и защищенный удаленный доступ к корпоративным сетям и ресурсам во время командировок или удаленной работы. Многофакторная аутентификация, проверка рабочих станций на соответствие требованиям и шифрование всех передаваемых данных гарантируют безопасность и целостность конфиденциальной информации.

Рекомендации по обеспечению безопасности гибридного центра обработки данных и сети WATCH NOW

Безопасный удаленный доступ

Безопасный и конфиденциальный доступ к вашим данным

из любого места с помощью VPN

Удобство использования

Защищенное подключение любого устройства и удобство использования для сотрудников

Интеграция

Настройка политики и просмотр событий VPN

с одной консоли

Продукты VPN удаленного доступа

Удаленный доступ интегрирован в каждый межсетевой экран Check Point. Настройте VPN типа «клиент-сайт» или настройте портал SSL VPN для подключения с любого браузера.

IPsec VPN

Предоставляет полный доступ к корпоративной сети с помощью VPN-клиента.

Портал SSL VPN

Предоставляет доступ к корпоративным ресурсам через Интернет без необходимости установки VPN-клиента.

Windows и Mac

Клиент удаленного доступа для Windows и Mac

- VPN-клиент

- Автоподключение VPN

- Поддержка многофакторной аутентификации

- Безопасная регистрация в беспроводных точках доступа

- Проверка соответствия требованиям

- Централизованное управление

Удаленный доступ для Windows

(Windows 7, 8.1, 10 и 11)

Удаленный доступ для Mac OS

(macOS 10.14, 10.15 и Big Sur 11)

Android и iOS

Capsule Connect

- IPsec/SSL VPN

- Экономный расход заряда батареи

- Защищенный доступ к корпоративным ресурсам

Connect для Android

Connect для iOS

(iOS 5.0 и более поздние версии)

Capsule Workspace

- Защищенный контейнер

- Предотвращение утечки данных

- Разделение деловых и личных данных

- Защищенный доступ к бизнес-приложениям

- Применение политик MDM других поставщиков

Workspace для Android

Workspace для iOS

(iOS 5.0 и более поздние версии)

Мобильный доступ (портал SSL VPN)

- IPsec VPN

- Автоподключение VPN

- Поддержка многофакторной аутентификации

- Безопасная регистрация в беспроводных точках доступа

- Проверка соответствия требованиям

- Централизованное управление

Рекомендуемые ресурсы

Технические характеристики

![]()

Что такое удаленный доступ пользователей?

Удаленный доступ гарантирует, что соединения между корпоративными сетями с одной стороны и домашними и мобильными устройствами с другой, безопасны и могут быть доступны практически везде, где находятся пользователи. Решение для безопасного удаленного доступа способствует повышению эффективности вашей команды, объединяя сотрудников по всему миру из главного офиса, филиалов, удаленных точек и мобильных пользователей. Каждый компьютер обычно имеет загруженный VPN-клиент или может использовать веб-клиент. Секретность и целостность конфиденциальной информации обеспечиваются за счет:

- многофакторной аутентификации;

- проверки соответствия системы рабочей станции;

- шифрования всех передаваемых данных.

Технические ресурсы

Сообщество CheckMates

Место для обсуждения всех решений Check Point для удаленного доступа, включая программный блейд Mobile Access, VPN типа «клиент-сервер», SNX, Capsule Connect и многое другое!

Круглосуточная техническая поддержка (24×7)

Наши центры технической поддержки в разных странах мира доступны круглосуточно и без выходных (24х7). Откройте окно заявки или онлайн-чат с нашей командой по продажам или поддержке.

ОБРАТНАЯ СВЯЗЬ

Руководства администратора и многое другое!

Нужна поддержка?

Мы всегда готовы помочь.

Наши клиенты нас любят

Универсальная защита безопасности – как швейцарский армейский нож для обеспечения безопасности

Межсетевой экран Checkpoint Next Generation Firewall является отличным решением для нашей инфраструктуры малого бизнеса. Решение R80 Security Management помогло нашей компании со временем легко (и существенно) повысить уровень защиты. подробнее >

Сетевой и системный администратор I

★★★★★

CheckPoint Next Gen FW, лучший способ защитить корпорацию от новейших угроз

Наш опыт работы с CheckPoint был очень удовлетворительным для расширенного подхода к безопасности, будучи в состоянии предоставить нашей корпорации механизмы безопасности последнего поколения и имея возможность иметь максимальный контроль и видимость нашей безопасности периметра. подробнее >

Analista De Proyectos

★★★★★

Apple в мире брандмауэров

Брандмауэр Check Point Next Generation Firewall похож на Apple в мире Firewall and Security. Это давнее, но при этом актуальное и конкурентоспособное решение, и компания Check Point всегда в авангарде технологий в области обеспечения безопасности. подробнее >

Старший сетевой инженер

★★★★★

Отчет о кибербезопасности за 2021 год

Узнайте о последних угрозах в сети, в облаках и в мобильных устройствах

Дополнительные ресурсы

Загрузки

Ссылки

Грядет киберпандемия.

Узнайте, как защитить свою организацию

![]()

Обратная связь

- Продукты

- Обзор продуктов

- Продукты для потребителей

- Ресурсы

- Истории клиентов

- Мероприятия

- CPX 360

- Вебинары

- Видео

- Сообщества

- Блог Check Point

- Check Point Research

- Новости для руководителей Cyber Talk

- Сообщество CheckMates

- Технические ресурсы

- Центр пользователей

- Security Check Up

- Рекомендации

- Карта угроз

- ThreatWiki

- Категории URL-адресов

- AppWiki

- О компании

- Руководство компании

- Краткие сведения о компании

- Информация для инвесторов

- Пресс-релизы

- Check Point в СМИ

- Карьера

- Обратная связь

- Магазин корпоративной атрибутики

-

- Связаться с отделом продаж

- Северная Америка:

- +1-866-488-6691

- Международный:

- +44-125-333-5558

- Обращение в службу поддержки

- Северная Америка:

- +1-888-361-5030

- Международный:

- +44-114-478-2845

- Связаться с отделом продаж

Мы в социальных сетях

ОБЕСПЕЧЬТЕ ВСЕ ™ ©1994- 2021 Check Point Software Technologies Ltd. Все права защищены.

Сведения об авторском праве | Конфиденциальность

Этот вебсайт использует cookies для вашего максимального удобства. Понял, спасибо! БОЛЕЕ ПОДРОБНАЯ ИНФОРМАЦИЯ

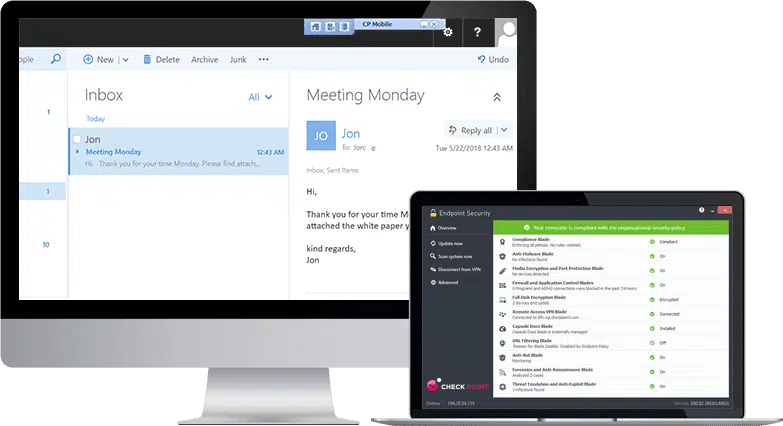

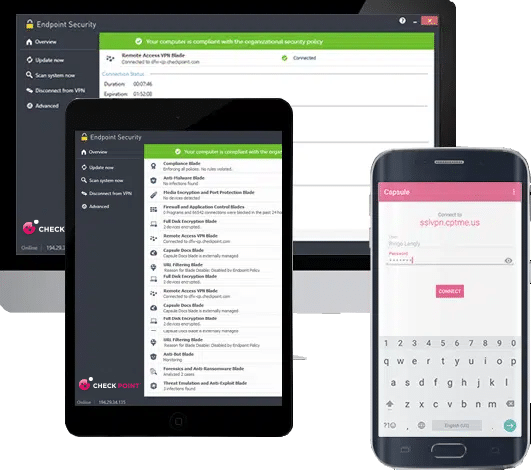

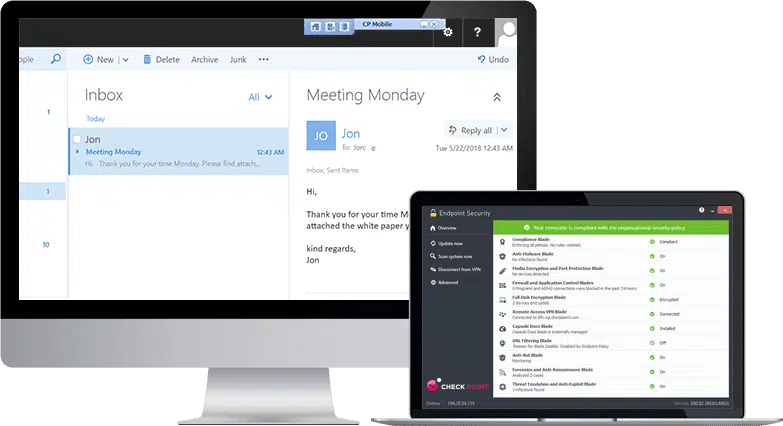

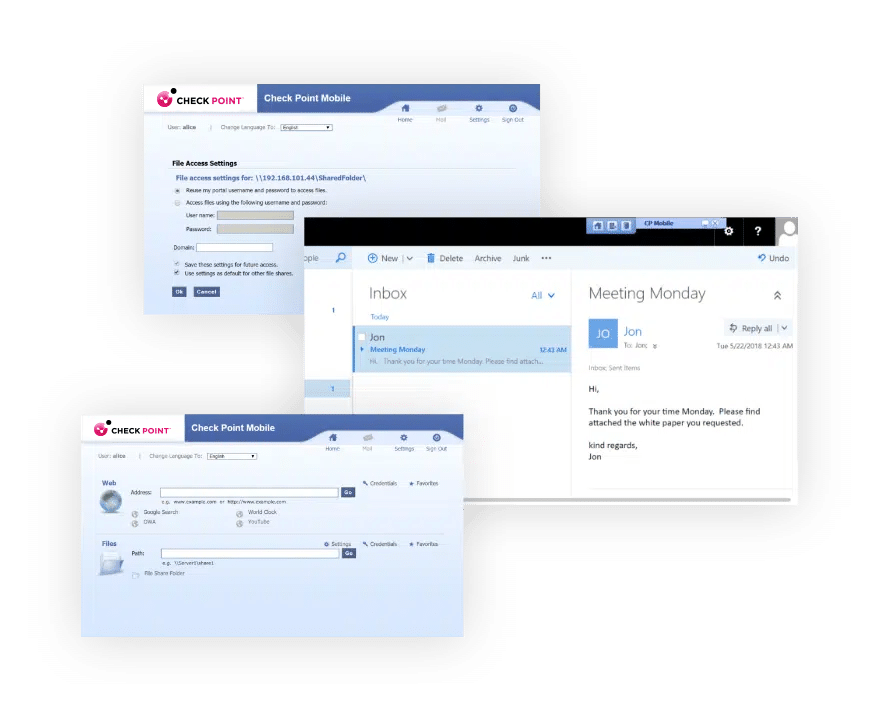

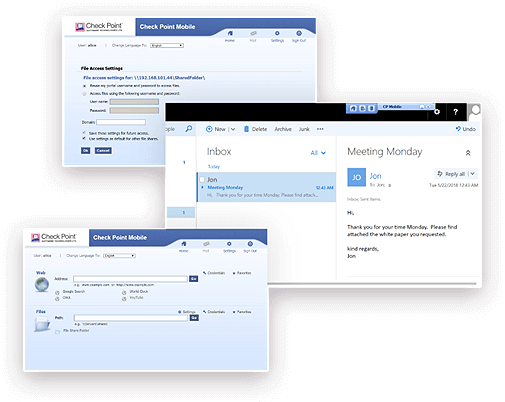

Защищенный мобильный доступ

Check Point Mobile Access — безопасное и простое решение для надежной связи с корпоративными приложениями через Интернет с вашего смартфона, планшета или ПК. Мобильный доступ, встроенный в межсетевые экраны нового поколения (NGFW) Check Point , — это удаленный доступ корпоративного уровня через Layer-3 VPN и SSL/TLS VPN для простого и защищенного подключения к электронной почте, календарю, контактам и корпоративным приложениям.

![]()

Гибкость

Удобный доступ для работников, использующих мобильные устройства: просто подключайтесь с мобильных устройств для защищенной связи со смартфонами, планшетами, ПК и ноутбуками

![]()

Надежность

Поддерживайте защищенную связь, пользуясь надежной технологией шифрования, двухфакторной аутентификацией и связкой пользователь/устройство для устранения угроз безопасности сети

![]()

Комплексное обеспечение безопасности

Интеграция в межсетевые экраны следующего поколения поддерживает консолидацию средств обеспечения безопасности и снижает затраты

Технические характеристики

Удаленный доступ с зашифрованный технологией VPN

В решении Check Point Mobile Access используются технологии SSL/TLS VPN и IPsec для защиты зашифрованного подключения к вашей корпоративной ИТ-инфраструктуре неуправляемых смартфонов, планшетов, ПК и ноутбуков. В решение Mobile Access входят:

- Защищенный доступ к SSL VPN

- Двухфакторная аутентификация

- Связывание устройства/конечного пользователя

- Мобильный бизнес-портал

- Инициализация функций безопасности и профиль электронной почты

Веб-портал SSL/TLS

Портал SSL/TLS VPN лучше всего подходит для защищенного соединения с корпоративными ресурсами через портал из веб-браузера.

Защищенная авторизация

Решение мобильного доступа Mobile Access можно сконфигурировать для отправки разового пароля (OTP) в виде SMS-сообщения на устройство связи конечного пользователя (например, на мобильный телефон). Или даже с SMS двухфакторная аутентификация обеспечивает дополнительный уровень защиты, устраняя трудности, связанные с управлением аппаратными токенами.

Межсетевой экран нового поколения для развертывания в любой среде

Безопасность сетей

Динамическая защита от угроз нулевого дня с эффективным отслеживанием скрытых вредоносных программ убережет вас от самых опасных атак.

ПОСМОТРЕТЬ ПРОДУКТ

Безопасность облачных инфраструктур

Гибкая автоматизированная защита ваших ресурсов и данных в облачной сети с одновременной подстройкой под изменяемые требования публичных облачных сред.

ПОСМОТРЕТЬ ПРОДУКТ

Пограничная служба безопасного доступа (Secure Access Service Edge, SASE)

Harmony Connect, решение SASE от Check Point упрощает обеспечение защиты удаленного доступа и доступа в Интернет для пользователей и филиалов компаний.

ПОСМОТРЕТЬ ПРОДУКТ

Больше чем просто межсетевой экран нового поколения

Посмотрите наши межсетевые экраны нового поколения Quantum

Внедрение модели безопасности «нулевое доверие»

![]()

У групп по обеспечению безопасности всегда должна быть возможность изолировать, защищать и контролировать каждое устройство в сети. Решения Check Point предоставляют вам возможность заблокировать доступ зараженных устройств к корпоративным данным и ресурсам, включая мобильные устройства и рабочие станции сотрудников, устройства Интернета вещей и промышленные системы управления. Mobile Access, интегрированный в архитектуру Check Point Infinity, защищает подключение к корпоративным приложениям через Интернет с вашего смартфона, планшета или ПК.

Интересуетесь защитой мобильных устройств?

Она очень важна

В 2020 году почти каждая организация подверглась атакам на мобильные устройства.*

Посмотрите специализированное решение от Check Point для защиты от угроз мобильным устройствам.

*Отчет Check Point о безопасности мобильных устройств

Технические ресурсы

Сообщество CheckMates

Место для обсуждения всех решений Check Point для удаленного доступа, включая программный блейд Mobile Access, VPN типа «клиент-сервер», SNX, Capsule Connect и многое другое!

Круглосуточная техническая поддержка (24×7)

Наши центры технической поддержки в разных странах мира доступны круглосуточно и без выходных (24х7). Откройте окно заявки или онлайн-чат с нашей командой по продажам или поддержке.

ОБРАТНАЯ СВЯЗЬ

Руководства администратора и многое другое!

Единообразие средств обеспечения безопасности для пользователей, устройств и доступа

Лучшая защита. Простое решение для всех.

Для защиты современных гиперраспределенных рабочих мест требуется бесконечное количество функций безопасности на разных пользовательских устройствах, в приложениях и сетях. Однако зачастую объединение точечных решений оставляет прорехи в системе безопасности и создает громоздкую инфраструктуру, которой трудно управлять и которую трудно масштабировать. Harmony — альтернативное решение, которое позволяет сэкономить накладные расходы и повысить уровень безопасности.

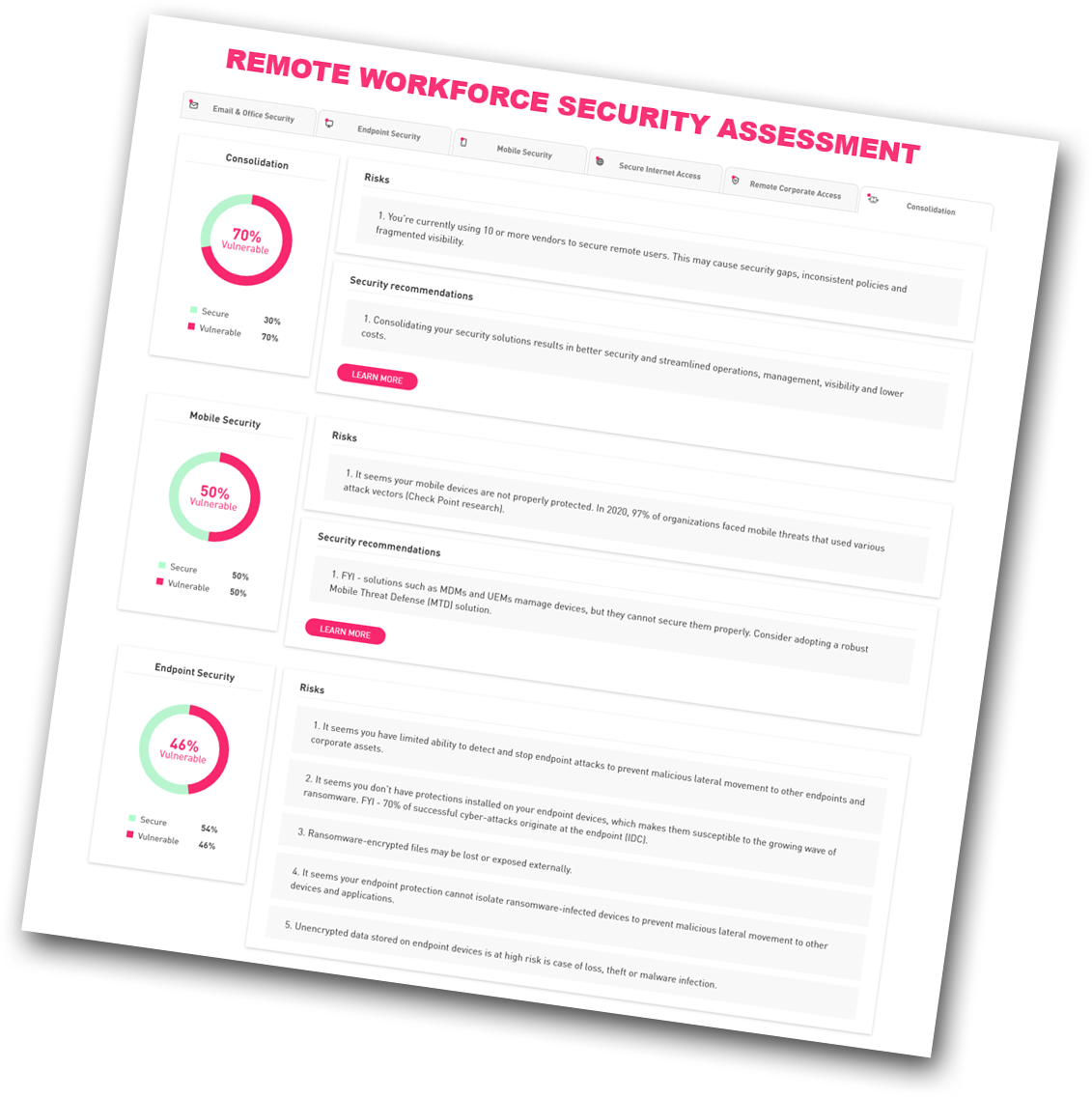

Найдите уязвимые места в защите за 5 минут

Выполните удаленную онлайн-оценку безопасности для сотрудников, чтобы найти уязвимые места в безопасности организации информацию об их устранении, в том числе по следующим направлениям:

- Устойчивость конечных точек к программам-вымогателям

- Риск при выходе в Интернет

- Сильные стороны стратегии удаленного доступа

- Уровень защиты Office 365 и G Suite

- Уязвимость к атакам на мобильных устройствах

Попробовать

Помощь профессионалов

Запросить стоимость

Дополнительные ресурсы

Загрузки

Сопутствующие продукты

Ссылки

![]()

Обратная связь

- Продукты

- Обзор продуктов

- Продукты для потребителей

- Ресурсы

- Истории клиентов

- Мероприятия

- CPX 360

- Вебинары

- Видео

- Cyber Hub

- Сообщества

- Блог Check Point

- Check Point Research

- Новости для руководителей Cyber Talk

- Сообщество CheckMates

- Технические ресурсы

- Центр пользователей

- Security Check Up

- Рекомендации

- Карта угроз

- ThreatWiki

- Категории URL-адресов

- AppWiki

- О компании

- Руководство компании

- Краткие сведения о компании

- Информация для инвесторов

- Пресс-релизы

- Check Point в СМИ

- Карьера

- Обратная связь

- Магазин корпоративной атрибутики

-

- Связаться с отделом продаж

- Северная Америка:

- +1-866-488-6691

- Международный:

- +44-125-333-5558

- Обращение в службу поддержки

- Северная Америка:

- +1-888-361-5030

- Международный:

- +44-114-478-2845

- Связаться с отделом продаж

Мы в социальных сетях

ВЫ ЗАСЛУЖИВАЕТЕ САМЫЙ ВЫСОКИЙ УРОВЕНЬ БЕЗОПАСНОСТИ ™ ©1994-2023 Check Point Software Technologies Ltd. Все права защищены.

Сведения об авторском праве | Конфиденциальность