Как завернуть DNS трафик через VPN на mikrotik?

Настроен DNS сервер на микротике, поднят L2TP/IPSec клиент на микротике. На сервере микротика и на сервере L2TP/IPSec указан 8.8.8.8. На клиентских машинах указан DNS микротика.

Как проверить, идут ли запросы через туннель или через провайдера? И как можно завернуть DNS запросы в туннель.

AntiRP

12.05.17 14:25:22 MSK

делаешь на клиенте nslookup google.com и смотришь какой ip тебе отвечает.

Запросы идут по маршруту так же , как и все остальные пакеты. Те после того, как ты сделал nslookup google.com, ты можешь от traceroute ip днс сервера и увидеть, как идут пакеты.

Нихрена не понятно, что ты тут написал по сетке. Кто куда подключен и как. Но скорее всего у тебя будет так: клиент запрашивает микротик , микротик сам запрашивает 8.8.8.8 и отдает ответ клиенту. Если клиенту чтобы запросить микротик надо направлять запрос по vpn , значит по vpn. VPN это не что-то особенное, это просто еще один канал. Как прописана маршрутизация, так пакеты и идут.

constin ★★★★

( 12.05.17 15:00:24 MSK )

Ответ на: комментарий от constin 12.05.17 15:00:24 MSK

Извините, что сумбурно выразился. Все будет работать так, как вы написали. Так и работает давно, но сейчас еще и туннель добавился. Сделать nslookup пока не могу, доступа пока нет.

Просто замечал, что многие при такой схеме (клиент запрашивает микротик , микротик сам запрашивает 8.8.8.8 и отдает ответ клиенту) маркируют пакеты на 53 порт.

AntiRP

( 12.05.17 15:20:44 MSK ) автор топика

Ответ на: комментарий от AntiRP 12.05.17 15:20:44 MSK

Все равно не особенно понятно. Распишите подробнее схему сети и задачу.

ravdinve ★

( 12.05.17 15:37:57 MSK )

Последнее исправление: ravdinve 12.05.17 15:38:03 MSK (всего исправлений: 1)

Ответ на: комментарий от ravdinve 12.05.17 15:37:57 MSK

Нужно абсолютно всё с рабочих мест заворачивать в туннель. На рабочих местах в DNS указан адрес роутера. Вечером проверю nslookup и traceroute

AntiRP

( 12.05.17 15:47:47 MSK ) автор топика

Ответ на: комментарий от AntiRP 12.05.17 15:47:47 MSK

Ну дык и добавьте для destination 8.8.8.8 маршрут через ваш туннель. На самом микротике ясен пень.

MikroTik.by

For every complex problem, there is a solution that is simple, neat, and wrong.

- Список форумовФорум по операционной системе MikroTik RouterOSМаршрутизация, коммутация

- Поиск

Маршрутизация Layer7 DNS VPN

RIP, OSFP, BGP, MPLS/VPLS

2 сообщения • Страница 1 из 1

AndrK189100 Сообщения: 11 Зарегистрирован: 06 сен 2021, 12:20

Маршрутизация Layer7 DNS VPN

Сообщение AndrK189100 » 26 сен 2023, 06:54

Подскажите, знающие люди.

Задача. Сделать доступными из локальной сети заблокированные, плохим старшим братом интернет ресурсы.

Есть локальная сеть. В качестве шлюза Mikrotik. Между шлюзом и VPSкой за кордоном поднят wireguard туннель. Если завернуть траффик в туннель руками — все работает. Клиентские DNS запросы обрабатывает шлюз. У него в качестве upstream DNS указан DNS сервер на VPS.

Т. е. у провайдера отсутствует возможность подменять ip адреса в ответе DNS сервера.

Но, как всегда есть но.

Насколько понимаю, блокировка ресурсов в моем случае делится на 3 вида.

1. Запрещено — подменяется ip адрес в ответе DNS сервера. Тут проблем нет.

2. Строго запрещено — соединение рубится после установки TCP соединения. Тут решил путем парсинга пакетов через Layer 7 и добавлением ip в Address List. Ну и затем хосты из Adress List заворачиваются в туннель.

3. Категорически запрещено. Тупо забанен ip адрес ресурса. Вот тут, что делать, не понятно. ip адрес узла разрешается правильно, но, поскольку соединение не устанавливается, правило в Layer 7 не срабатывает. И, соответственно, трафик не маршрутизируется. Приходится добавлять ip адрес в Adress List руками. А он, хоть и редко, может меняться.

Вопрос по ситуации из п. 3. Можно, как-то натренировать Mikrotik, что бы он, добавлял в Adress List узел автоматически. Например, на основе DNS запроса?

Записки IT специалиста

Настройка выборочного доступа к сайтам через VPN на роутерах Mikrotik

- Автор: Уваров А.С.

- 04.11.2019

В наших прошлых материалах мы уже поднимали тему использования VPN не только как средства для организации корпоративной сети, но и как способа доступа в интернет для повышения безопасности работы в общественных сетях и обхода разного рода региональных ограничений. В последнем случае имеет смысл использовать VPN-канал не для всего трафика, а только для тех сайтов, доступ к которым в вашем расположении затруднен. Это несложно сделать, если в вашем распоряжении имеется роутер Mikrotik, а если нет, то появляется еще одна причина его купить.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Будем считать, что у вас уже есть интернет-подключение с точкой выхода трафика в том расположении, откуда возможен неограниченный доступ к требуемым ресурсам. Это может быть как собственный сервер, либо аккаунт у одного из многочисленных VPN-провайдеров. Выбирая расположение точки выхода, следует учитывать как возможность доступа к требуемым ресурсам, так и задержки при передаче данных. Так сервера расположенные в США обладают гораздо более высоким временем доступа, нежели сервера расположенные в Европе, поэтому их следует выбирать, когда требуется доступ именно к американским ресурсам, скажем, Netflix или покупкам у американских продавцов на Amazon и Ebay.

В нашем случае будет использоваться OpenVPN сервер на базе бесплатного VPS от Oracle с расположением в США. Вы можете использовать любой доступный вариант, а о настройке Mikrotik в качестве VPN-клиента для различных типов подключения вы можете более подробно прочитать в нашей статье.

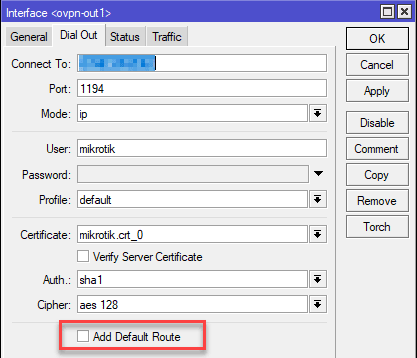

При создании подключения в обязательном порядке снимите флаг Add Default Route, нам не требуется направлять весь трафик в VPN-канал, а маршрутизацию мы настроим позже вручную.

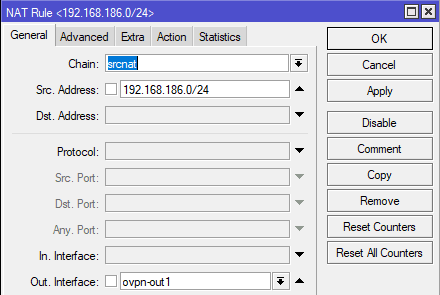

Для того, чтобы клиенты нашей локальной сети могли выходить в интернет через VPN-подключение, следует настроить NAT. Для этого перейдем в IP — Firewall — NAT и создадим новую запись со следующими параметрами: Chain — srcnat, Src. Address — диапазон вашей локальной сети, Out. Interface — интерфейс вашего VPN-подключения, в нашем случае это выглядит так:

Затем перейдите на закладку Action и укажите требуемое действие: masquerade. Также можно быстро выполнить все это в командной строке:

/ip firewall nat

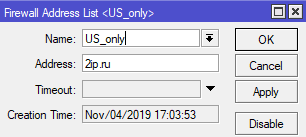

add action=masquerade chain=srcnat out-interface=ovpn-out1 src-address=192.168.186.0/24Следующим шагом создадим список сайтов, которые должны будут выходить в интернет через VPN-подключение и добавим в него какой-нибудь сайт. Для этого перейдем в IP — Firewall — Address Lists и добавим новую запись. В поле Name следует указать имя списка, либо выбрать его, если список существует, в Address укажите IP-адрес или доменное имя, в последнем случае роутер сам будет определять требуемые IP-адреса.

Эта же настройка через консоль:

/ip firewall address-list

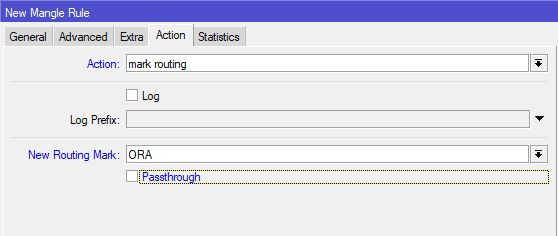

add address=2ip.ru list=US_onlyТеперь промаркируем все необходимые пакеты, для этого переместимся в IP — Firewall — Mangle и добавим новое правило: на закладке General укажем Chain — prerouting, In. Interface — bridge1, на закладке Advanced выберем Dst. Address List — US-only, а на закладке Action укажем Action — mark routing, New Routing Mark — произвольное имя метки — в нашем случае ORA и ниже снимаем флаг Passthrough.

Это же действие в консоли:

/ip firewall mangle

add action=mark-routing chain=prerouting dst-address-list=US_only in-interface=bridge1 new-routing-mark=ORA passthrough=noТаким образом мы добавим к пакетам, направляемым к сайтам из списка специальную метку, на основании которой будет приниматься решение о их маршрутизации.

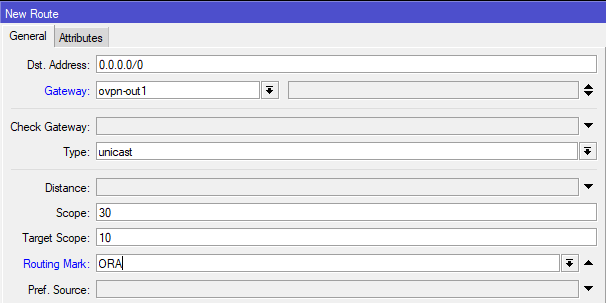

И наконец перейдем к самой маршрутизации, перейдем в IP — Routes и создадим новый маршрут. В качестве адреса назначения Dst. Address укажем 0.0.0.0/0, а в поле Gateway укажем интерфейс VPN-соединения, ниже выберем поле Routing Mark и укажем там нашу метку ORA.

Через командную строку данное действие можно выполнить так:

/ip route

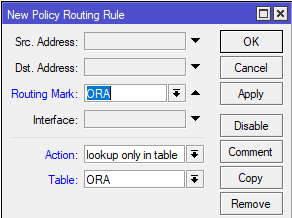

add distance=1 gateway=ovpn-out1 routing-mark=ORAТолько что мы создали дополнительную таблицу маршрутизации, в которую будут попадать все промаркированные нами пакеты. Если шлюз, указанный в данной таблице недоступен, то пакет перейдет в основную таблицу маршрутизации — main — и уйдет в интернет через шлюз провайдера. Если это по каким-либо причинам нежелательно, то следует выполнить еще одну настройку. Перейдем в IP — Routes — Rules и создадим новое правило: Routing mark — ORA, Action — lookup only in table, Table — выберите имя, соответствующее вашей метке маршрутизации, в нашем случае также ORA.

В консоли для создания правила выполните:

/ip route rule

add action=lookup-only-in-table routing-mark=ORA table=ORAТаким образом мы замкнем промаркированные пакеты в собственной таблице маршрутизации и при недоступности VPN-соединения эти сайты также окажутся недоступны. Через основного провайдера эти пакеты отправлены не будут.

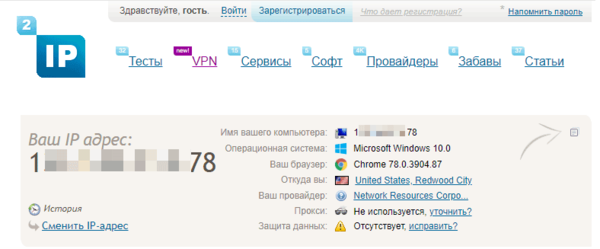

Теперь самое время проверить, что все работает как надо. Мы не даром добавили в список сайт 2ip, перейдем на него и убедимся, что доступ к нему был осуществлен через наш VPN c выходом в США.

В дальнейшем вам потребуется только добавлять необходимые сайты в список, либо убирать из него. Также вы можете настроить несколько VPN-каналов с разными точками выхода и несколько таблиц маршрутизации, направляя пакеты к различным сайтам через разные туннели.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Дополнительные материалы:

Mikrotik

- Оборудование MikroTik класса SOHO. Общий обзор и сравнение возможностей

- Производительность младших моделей Mikrotik hEX и hAP. Экспресс-тестирование

- Базовая настройка роутера MikroTik

- Расширенная настройка DNS и DHCP в роутерах Mikrotik

- Автоматическое резервное копирование настроек Mikrotik на FTP

- Проброс портов и Hairpin NAT в роутерах Mikrotik

- Настройка IPTV в роутерах Mikrotik на примере Ростелеком

- Настройка VPN-подключения в роутерах Mikrotik

- Настройка черного и белого списков в роутерах Mikrotik

- Настройка выборочного доступа к сайтам через VPN на роутерах Mikrotik

- Настройка OpenVPN-сервера на роутерах Mikrotik

- Безопасный режим в Mikrotik или как всегда оставаться на связи

- Настройка Proxy ARP для VPN-подключений на роутерах Mikrotik

- Настраиваем Port Knocking в Mikrotik

- Резервирование каналов в Mikrotik при помощи рекурсивной маршрутизации

- Настраиваем родительский контроль на роутерах Mikrotik

- Настраиваем IKEv2 VPN-сервер на роутерах Mikrotik с аутентификацией по сертификатам

- Расширенная настройка Wi-Fi на роутерах Mikrotik. Режим точки доступа

- Mikrotik CHR — виртуальный облачный роутер

- Настройка контроллера CAPsMAN (бесшовный Wi-Fi роуминг) на Mikrotik

- Настройка VPN-подключения на роутерах Mikrotik если подсети клиента и офиса совпадают

- Настраиваем использование DNS over HTTPS (DoH) на роутерах Mikrotik

- Настройка PPTP или L2TP VPN-сервера на роутерах Mikrotik

- Установка Mikrotik CHR на виртуальную машину Proxmox

- Защита RDP от перебора паролей при помощи оборудования Mikrotik

- Настройка SSTP VPN-сервера на роутерах Mikrotik

- Настройка выборочного доступа к сайтам через VPN с автоматическим получением маршрутов по BGP на роутерах Mikrotik

- Особенности эксплуатации CA на роутерах Mikrotik: резервное копирование, экспорт и импорт сертификатов

- Настройка туннелей GRE и IPIP на роутерах Mikrotik

- Правильное использование Fast Path и FastTrack в Mikrotik

- DHCP Snooping — настройка защиты от неавторизованных DHCP-серверов на оборудовании Mikrotik

- Работа оборудования Mikrotik в режиме беспроводной станции (клиента)

- Используем режим ARP reply-only для повышения безопасности сети на оборудовании Mikrotik

The Dude

- The Dude. Установка и быстрое начало работы

- Централизованное управление обновлением RouterOS при помощи The Dude

- Централизованный сбор логов Mikrotik на сервер The Dude

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

![]()

![]()

Или подпишись на наш Телеграм-канал:

Как завернуть DNS трафик через VPN на mikrotik?

На Mikrotik поднят VPN клиент и некоторый трафик заворачивается на внешний VPN сервер.

Однако, провайдер подменяет DNS запросы и требуется завернуть в том числе все DNS запросы через туннель.

как это сделать на уровне роутера?

Если маркировать пакеты по IP — 8.8.8.8 и 8.8.4.4, либо по порту — 53/TCP+53/UDP роутить через vpn то такой финт стабильно работает если эти адреса указать в настройках подключения на компьютере — что на компьютере с IP роутера в списке dns, что на самом роутере dns-трафик не перенаправляется

- Вопрос задан более трёх лет назад

- 5755 просмотров