Взгляд изнутри: RFID и другие метки

Прошло достаточно много времени с момента публикации последней статьи из всем полюбившейся (по крайней мере, я на это очень надеюсь) серии «Взгляд изнутри» — больше полугода. Не то, чтобы не было, о чём написать или рассказать, просто одолели дела, которые станут предметом одной из следующих моих статей на Хабре (надеюсь, что её не отправят в утиль, так как посвящена она будет не совсем ИТ-тематике). А пока есть свободная минуточка, давайте разберёмся, что же такое RFID (Radio-frequency identification) – к ним примкнут более простые метки – или как один небольшой шаг в технологиях круто изменил жизнь миллионов и даже миллиардов людей по всему миру.

Предисловие

Сразу хотелось бы оговориться.

Перед началом работы над этой статьёй, я очень надеялся, что по микрофотографиям, а особенно по оптике, информации, найденной на просторах Интернета, и некоторому багажу знаний от прошлых публикаций удастся определить, где и какие элементы микросхемы находятся. Хотя бы на «бытовом» уровне: мол, вот это — память, вот это — схема питания, а вот тут происходит обработка информации. Действительно, казалось бы, RFID – простейшее устройство, самый простейший «компьютер», который только можно придумать…

Однако жизнь внесла свои коррективы и всё, что удалось мне найти: общая схема устройства нового поколения меток, фотографии того, как, например, должна выглядеть память – даже не знаю, почему я не уделил этому внимание в статье про RAM (может быть ещё представится возможность исправиться?!), ну и скандалы-интриги-разоблачения процессоров A5 от chipworks.

Часть теоретическая

По традиции начнём с некоторой вводной части.

RFID

История технологии радиочастотного распознавания – пожалуй, именно так можно назвать все мыслимые и немыслимые варианты RFID (radio-frequency identification) – уходит своими корнями в 40-ые года XX века, когда в СССР, Европе и США активно велись разработки вообще любых видов электронной техники.

В то время, любое изделие, работающее на электричестве, было всё ещё в диковинку, так что перед учёными лежало не паханое поле: куда не ткни, как в Черноземье, черенок от лопаты – вырастет дерево. Судите сами: свои законы Максвелл предложил всего-навсего полвека назад (в 1884 году). А теории на основе этих уравнений стали появляться спустя 2-3 десятилетия (между 1900 и 1914), в том числе и теории радиоволн (от их открытия, до моделей модуляции сигнала и т.д.). Плюс подготовка и ведение второй мировой войны наложили свой отпечаток на данную область.

В результате к концу 40-х годов были разработаны системы распознавания «свой-чужой», которые были несколько побольше, чем описанные в данной статье, но работали фактически по тому же принципу, что и современные RFID-метки.

Первая демонстрация близких к современных RFID была проведена в 1973 году в Исследовательской Лаборатории Лос Аламоса, а один из первых патентов на подобного рода систему идентификации получен спустя десятилетие – в 1983 году. Более подробно с историей RFID можно ознакомиться на Wiki и некоторых других сайтах (1 и 2).

Статья на английском мне нравится больше, из неё можно подчерпнуть массу полезной информации по использованию, стоимости производства, стандартам и т.д. и т.п.

В принципе, любая RFID метка состоит из двух основных компонентов – антенны и микрочипа. Антенна нужна для улавливания электромагнитных волн передатчика (или считывателя), превращения их:

а) в сигнал,

б) в электроэнергию для питания самого чипа, т.е. выполнения некоторых операций, и

в) передачи ответного сигнала.

Это в случае пассивных меток. Обычно такие метки относительно «просты» в изготовлении и используются в основном в картах идентификации, когда расстояние между меткой и передатчиком минимально. Самый простой пример, который будет подробно ниже разобран – карта метро, которой точно каждый день пользуется – даже подумать страшно – несколько миллионов человек только в Москве.

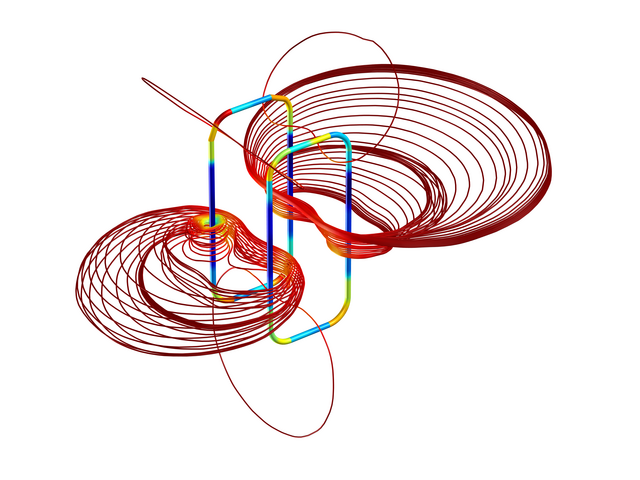

Красивая картинка, иллюстрирующая распределение электромагнитного поля в антеннах считывателя и самой карты (Источник)

Активные метки за счёт встроенной батарейки имеют существенно больший радиус работы, габариты, более сложную «начинку» (можно дополнить метку термометром, гигрометром, да хоть целый чип GPS-позиционирования) и соответствующую цену.

Классифицировать метки можно по-разному: по рабочей частоте (LF – низкочастотные ~130КГц, HF – высокочастотные ~14MГц и UHF – ультравысокочастотные ~900МГц), по типу памяти внутри метки (только чтение, однократно записываемая и многократно записываемая). Кстати, так любимый всеми производителями и продвигаемый NFC относится к HF диапазону, который имеет ряд хорошо известных проблем.

Пожалуй, на этом мы закончим с теорией RFID, тем более, что она, как мне кажется несколько скучновата, а кому интересны самые пикантные подробности из жизни RFID-меток – добро пожаловать!)

Прочие метки

К сожалению, стоимость RFID-меток по сравнению с другими видами идентификации довольно высока, поэтому, например, продукты питания и прочие «ходовые» товары мы по-прежнему покупаем с помощью баркодов (или штрих-кодов), иногда QR-кодов, а защиту от краж обеспечивают так называемые противокражные метки (или EAS – electronic article surveillance)

Самых распространённых три вида (все фото взяты с Wiki):

- электромагнитные системы (обычно используются при продаже книг, их вклеивают где-нибудь между страниц у корешка)

- акустомагнитные системы

- радиочастотные системы (обычно ими, или их аналогами в пластике с защёлкой снабжают одежду и бутылки элитного алкоголя, например)

Впереди нас ждёт много чудных открытий, подчас совершенно неожиданных и конечно же hard geek porn в формате HD!

Если кому-то показалось мало теории, добро пожаловать на данный англоязычный сайт.

Часть практическая

Итак, какие метки удалось найти в окружающем нас мире:

Левый столбец сверху вниз: карта московского метро, проездной аэроэкспресс, пластиковая карта для прохода в здание, RFID-метка, представленная компанией Перекрёсток на выставке РосНаноФорум-2011. Правый столбец сверху вниз: радиочастотная EAS-метка, акустомагнитная EAS-метка, бонусный билет на общественный транспорт Москвы с магнитной полосой, RFID-карта посетителя РосНаноФорума содержит даже две метки.

Первой заявлена карточка московского метрополитена – приступим.

В круге первом. Билет московского метрополитена

Сначала вымачиваем карту в обычной воде, чтобы удалить бумажные слои, скрывающие самое сердце данной «метки».

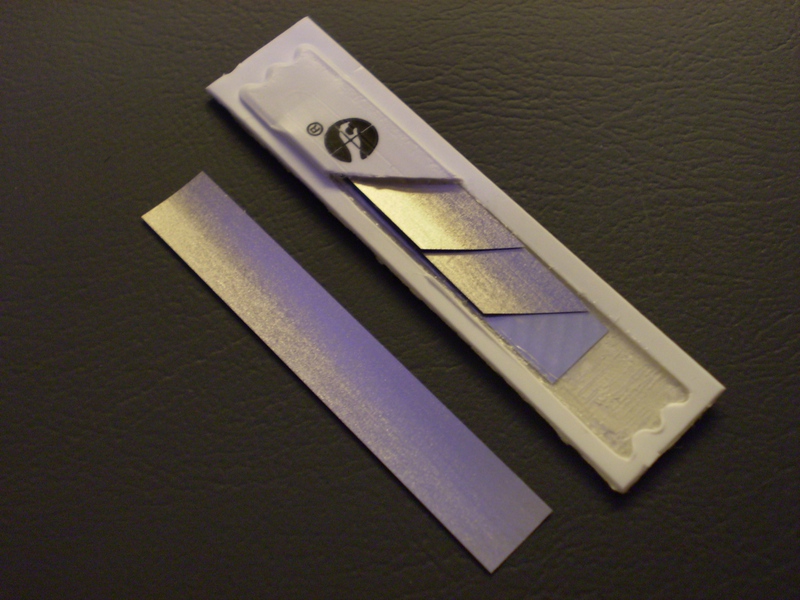

Раздетая карта московского метрополитена

Теперь аккуратненько посмотрим на неё при небольшом увеличении в оптический микроскоп:

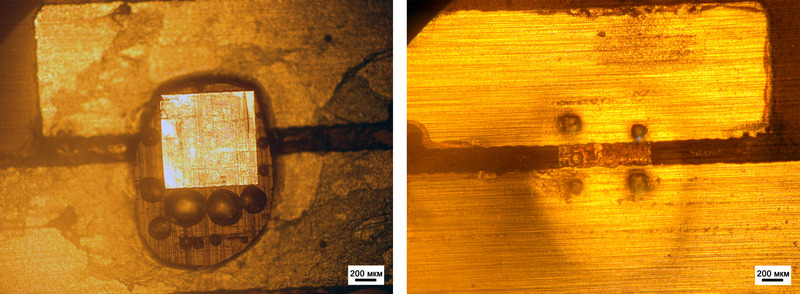

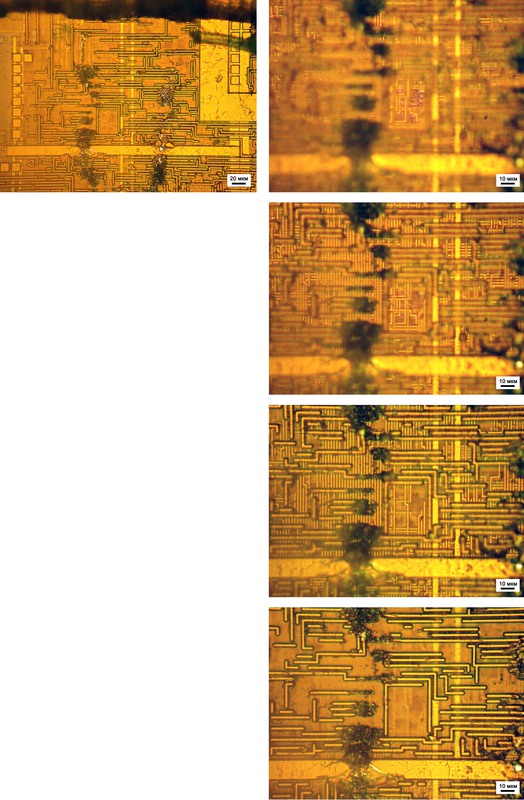

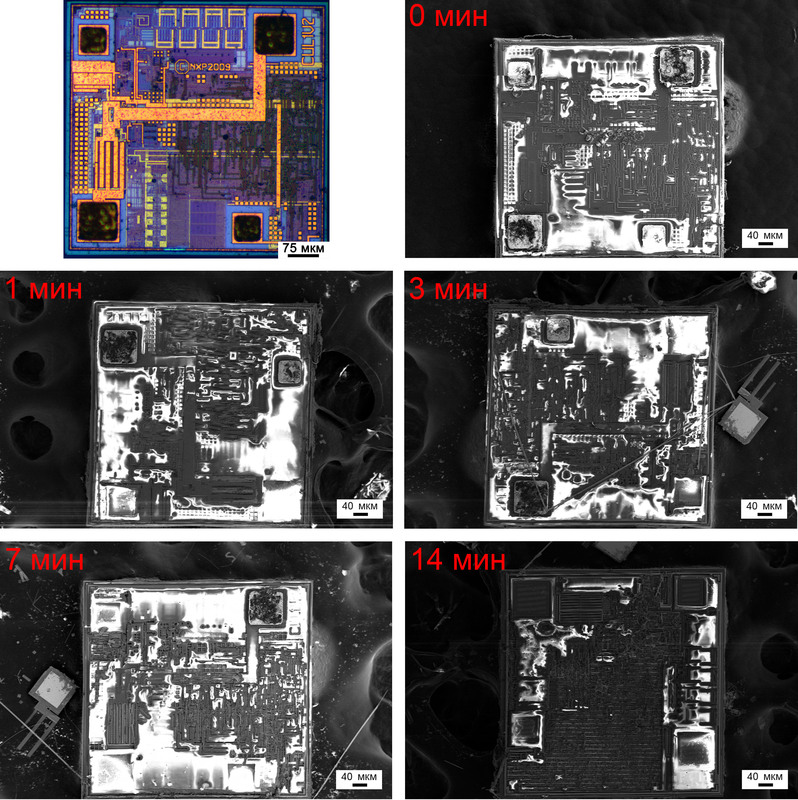

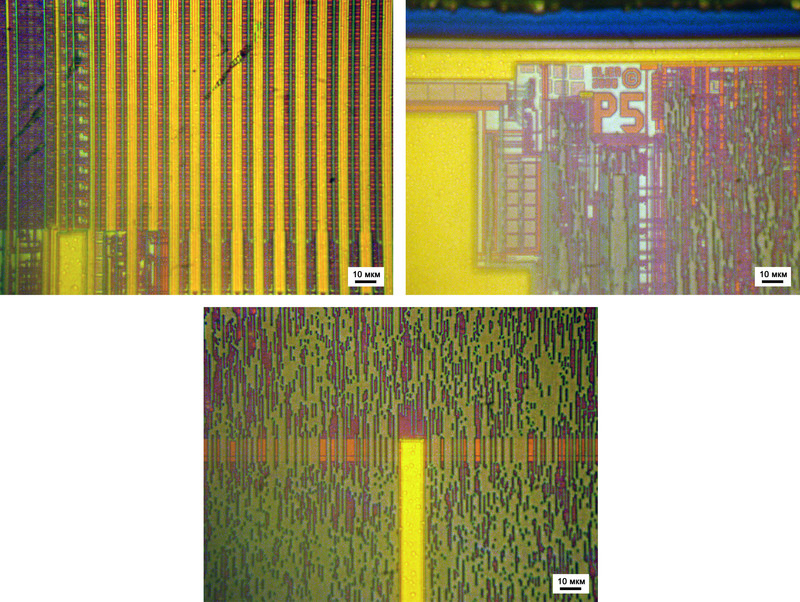

Микрофотографии чипа карты для прохода в московский метрополитен

Чип закреплён довольно основательно и хочу обратить внимание, что все 4 «ноги» присоединены к антенне – это нам пригодится далее для сравнения с другой RFID-меткой. Сложив пластиковую основу пополам в месте, где находится чип, и слегка покачав из стороны в сторону, он легко высвобождается. В итоге имеем чип размером с игольчатое ушко:

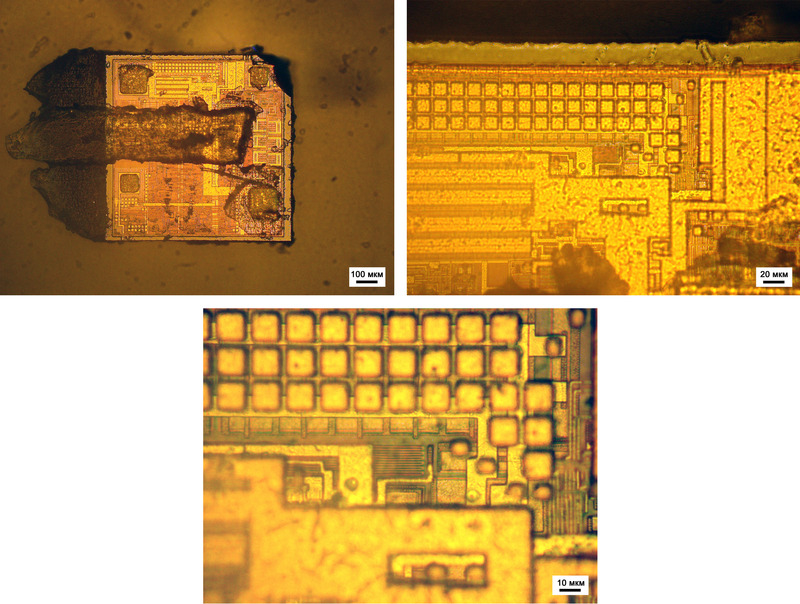

Оптические микрофотографии чипа сразу после отделения от антенны

Что ж, поиграемся с фокусом:

Изменение положения фокуса с нижнего слоя на верхний

В своей статье, посвящённой «вскрытию» чипов коллега BarsMonster использовал горячую кислоту для выжигания всякой органики на поверхности чипов. Я был с ними чуть более ласков и кипятил в ацетоне (с обратным холодильником, конечно).

NB! Крайне не советую все эти садо-мазохистические действия повторять дома. У BarsMonster есть «полигон», у меня – вытяжной шкаф в лаборатории.

Вуаля, поверхность очищена, последний слой металлизации не пострадал, а рядом лежит та самая полимерная «кожура»:

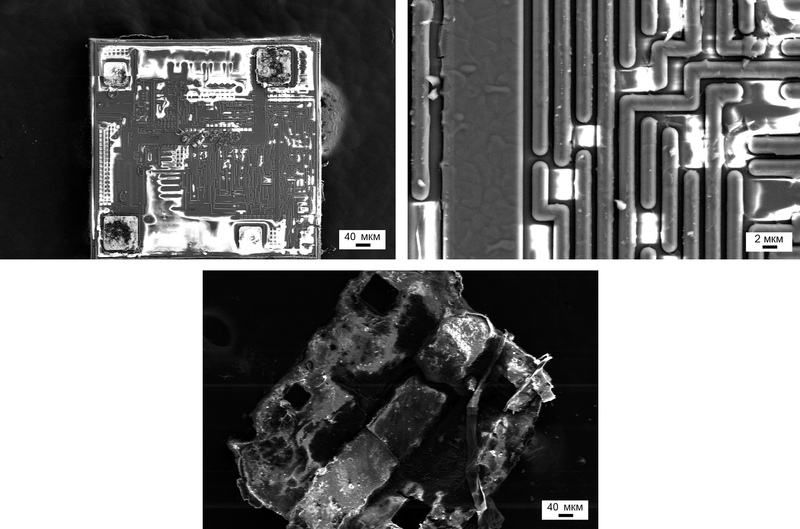

Очищенный чип и полимерная основа, которая крепко удерживает чип на пластиковой карте

Теперь попробуем заняться травлением. Пространство между контактами и слоями металлизации должно быть разделено диэлектриком, например, аморфным диоксидом кремния. Следовательно, для травления возьмём плавиковую кислоту или HF. Приготовим не сильно концентрированный раствор и приступим.

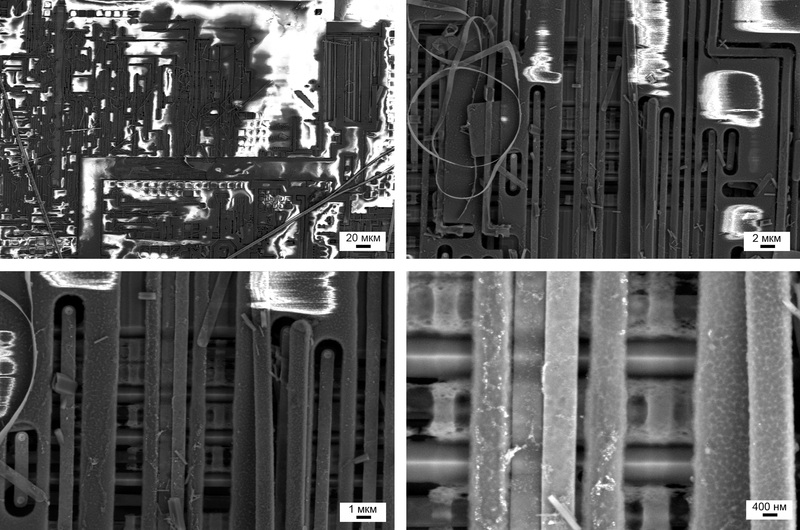

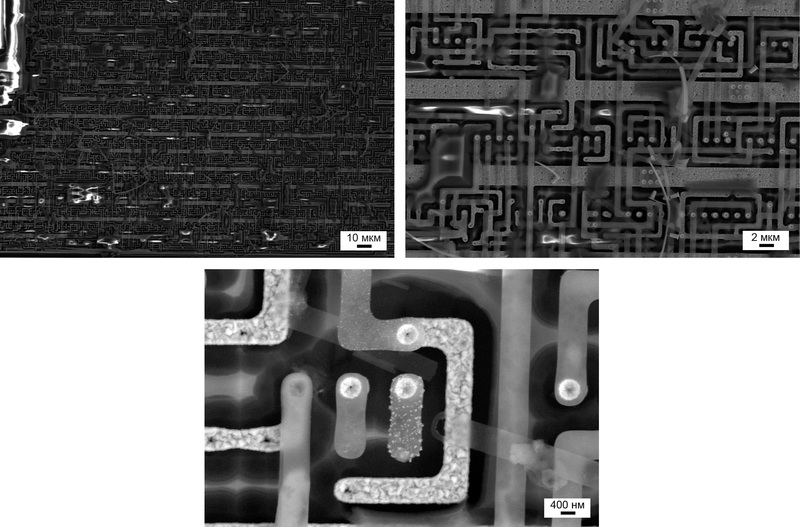

После выдержки в течение 1 минуты в данном растворе вооружённым электронным микроскопом глазом трудно заметить какие-либо значительные изменения:

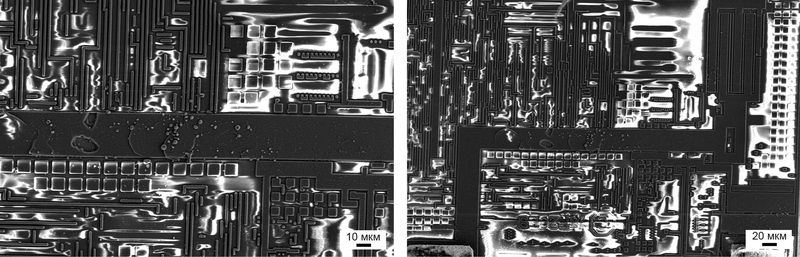

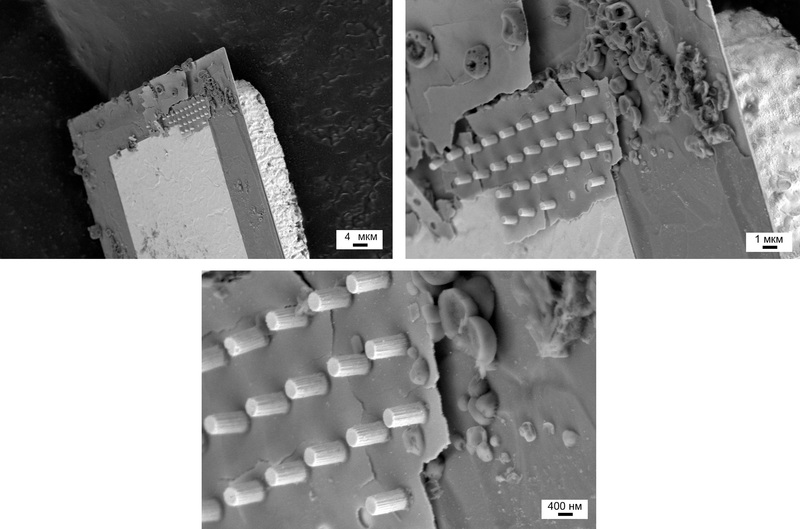

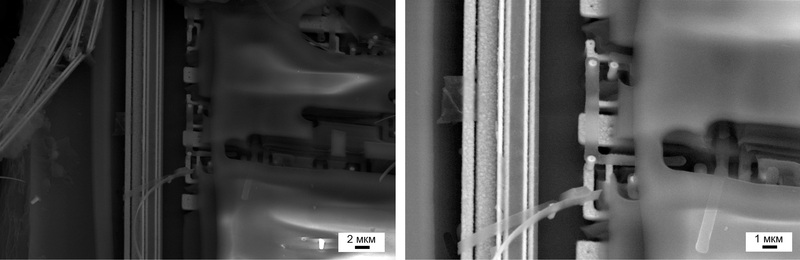

Микрофотографии травления чипа в HF через 1 минуту

Кстати, очень показательное фото. На нём хорошо проявляется эффект зарядки и по такому контрасту (заряжается/не заряжается) можно с лёгкостью отличать отдельные частицы микросхемы друг от друга.

Увеличим время ещё на 2 минуты. Так как в ходе травления желательно слегка перемешивать раствор, чтобы травление было более-менее равномерным, то сначала «отлетают» самые тяжёлые части:

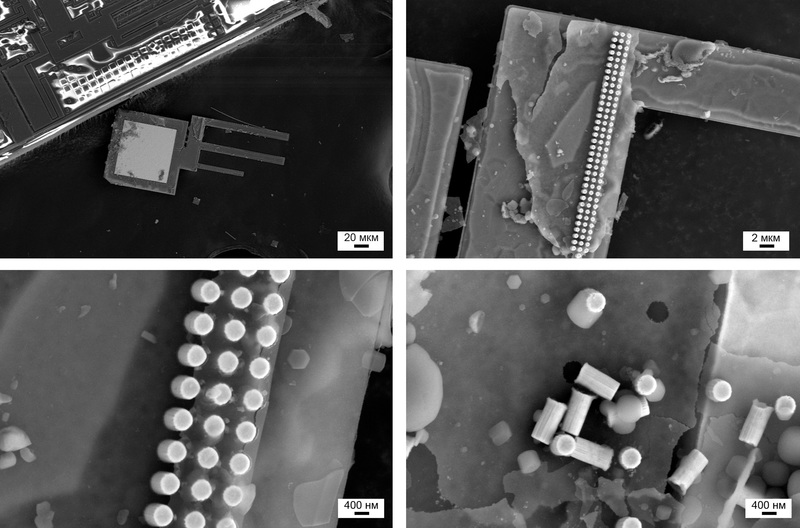

Микрофотография площадки для крепления к антенне, оторванной от чипа

Взглянем под другим углом

А вот и само место крепления площадок. Кое-где штырьки вырваны, а кое-где остались нетронутыми:

О размерах. Толщина металлического напыления в чипе может составлять от 20-30 нм до 100-150 нм, при этом расстояние между слоями металлизации, судя по представленным выше фотографиям, составляет около 950 нм. Получается, что очень тонкие и напряжённые (это связано с условиями нанесения данных проводников) «плёнки» металлов стоят на массивных «бочка», поэтому, когда кислота разъедает несущую основу – диоксида кремния, то плёнки стараются снять напряжение, а массивные контакты между слоями металлизации «падают» на освободившееся пространство под ними. Именно размеры элементов и некоторые ограничения экспериментов не позволяют аккуратно вытравить диэлектрик и посмотреть 3D-сетку проводников между отдельными элементами чипа.

Иногда наука превращается немного в искусство, например, таким образом:

Наноскамеечка…

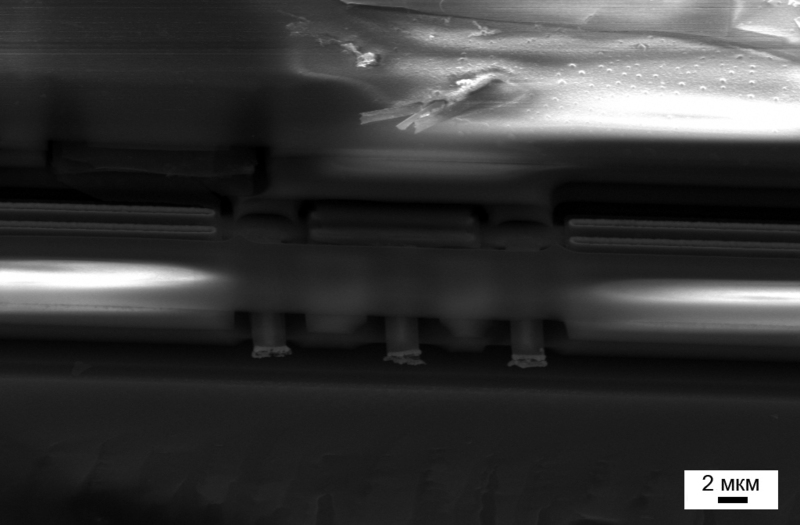

Выдержим ещё пару минут в плавиковой кислоте (суммарно уже 5 мин). Пейзаж начинает разительно меняться – всё больше частей покидают свои места. Наступает анархия:

Общий вид на чип после суммарно 5 минут травления

По мимо всего прочего, мы выдерживаем чип в кислоте, а значит, хотим мы этого или нет, но металл будет взаимодействовать с кислотой, постепенно растворяясь. Как было показано в статье про матрицы фотоаппаратов с помощью EDX-анализа, производители крайне не любят раскошеливаться на золото и используют более дешёвый алюминий. Казалось бы, что на поверхности такого металла должна формироваться оксидная плёнка, однако, из-за технологии производства внутри чипа находится практически чистый алюминий.

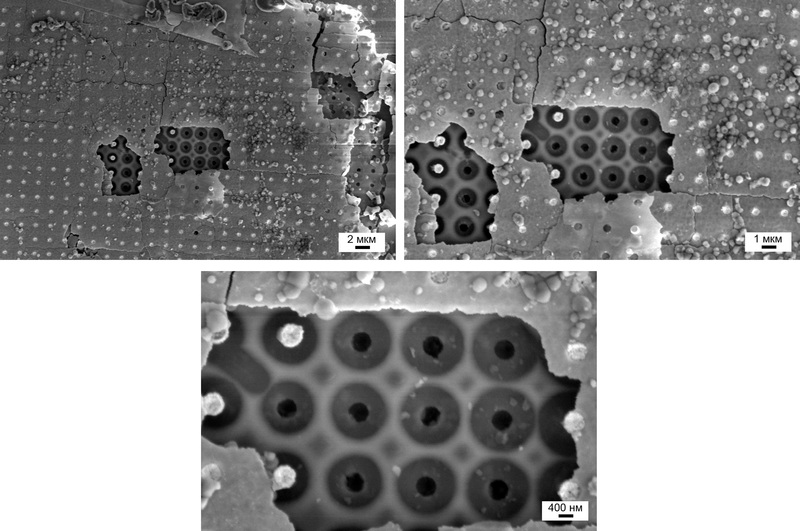

Через ещё 2 минуты выдерживания в кислоте начинает проявляться другая особенность процесса травления – равномерность. Удаляется постепенно слой за слоем одинаково по всей поверхности, а это значит, что места, где контактируют два слоя металлизации, протравливаются так же, как остальная поверхность. В результате мы имеем «бублики» вокруг контактов:

«Бублики» вокруг контактов между слоями металлизации

Другое наглядное тому доказательство – «выбитые» целые контактные группы:

Выкорчёвываем контактные группы…

Растворитель проникает вовнутрь этих дырок, как мы помним чуть-чуть подрастворяет металл и вытравливает пространство по отдельным слоям металлизации – примерно так:

Микрофотография протравленного чипа, демонстрирующая два отдельных диэлектрика с полостью между ними

С другого ракурса, чтобы не оставалось сомнений, – это действительно два разных слоя диоксида кремния, а под, между, над и вокруг них — слои металлизации

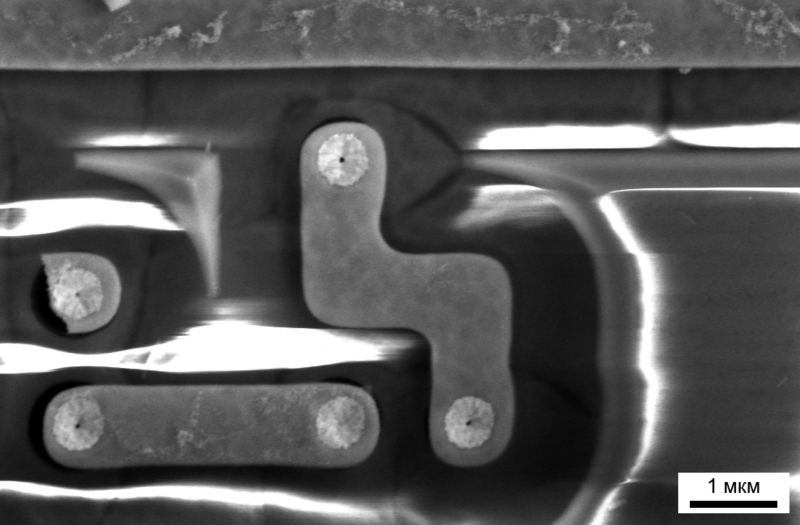

Другое забавное открытие – три вывода, которые, по всей видимости, при тестировании чипов на пластине после окончания производственного цикла для отбраковки:

Три «тестовых» вывода с чипа

Так как после выставки на Фестивале Науки 2012 в здании Фундаментальной Библиотеки МГУ, тянет на искусство, то не могу себе отказать в удовольствии поделиться с вами нанотетрисом:

Поиграем в тетрис?

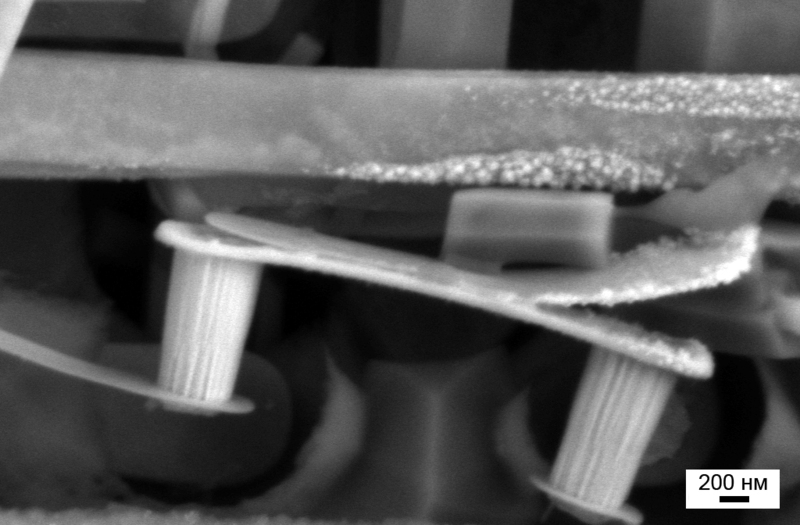

И нанесём решительный удар по данному чипу, поместив его в раствор для травления ещё на 7 минут (итого, 14 минут с начала эксперимента, которые растянулись практически на целый день работы;) ). На поверхности остался лишь первый слой металлизации, за ним уже начинаются стоки, истоки и затворы:

Во всём беспорядке можно найти и порядок – чем вам последняя фотография не новая эмблема для Хабра?

Первый, основной слой металлизации, за которым только транзисторы…

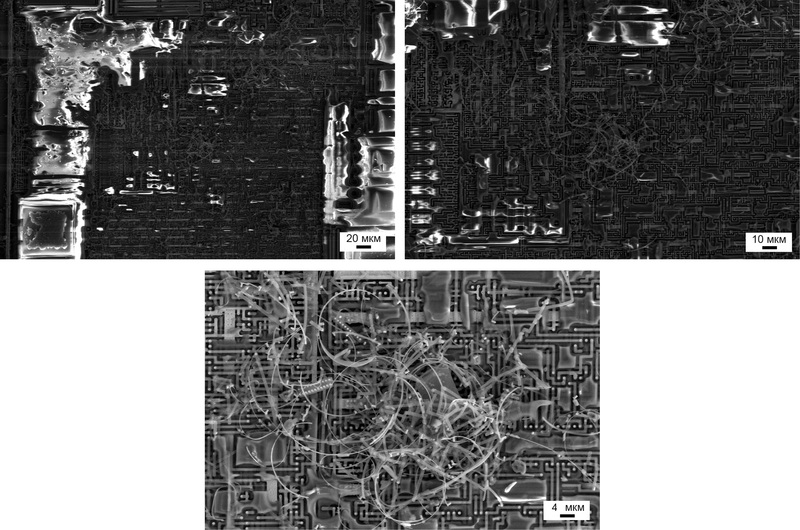

Что ж, взглянем в ретроспективном виде на то, какой путь мы проделали в деле травления чипа:

Общие микрофотографии, иллюстрирующие ход процесса травления

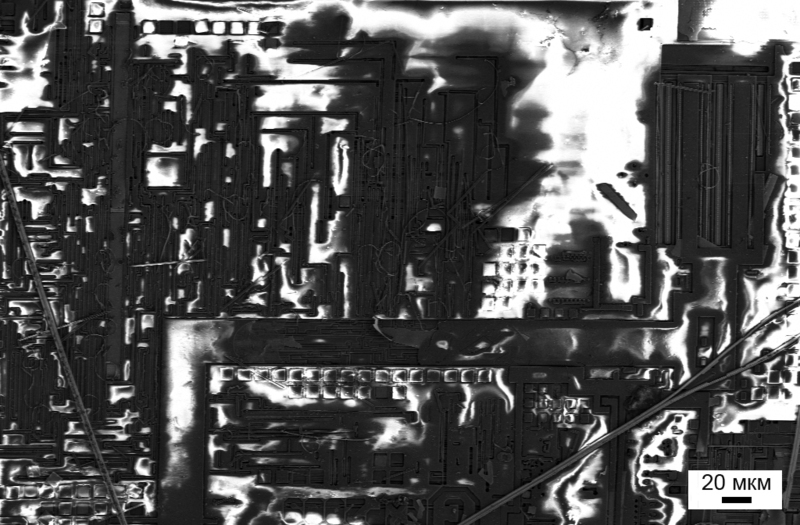

Ах, да, я же обещал geek porno в формате HD. Благодарим за это BarsMonster и его длиннофокусный микроскоп:

Теперь немного интриг.

Ходят слухи, что Микрон разрабатывает и производит чипы для московского метро собственного силам по сходной технологии Mifare (как минимум, различается крепление к антенне – ножки другой формы). 22 августа BarsMonster без объявления войны и вероломно направил обращение в Микрон за разъяснениями, можно ли где-то в принципе увидеть данный чип, к 3.11 ответа не поступило. Один из журналистов (а именно, Александр Эрлих) на форуме IXBT тоже собирался уточнить данную информацию у представителей Микрона, но на данный момент воз и ныне там, то есть официальные представители Микрон уклоняются от ответа на прямо поставленный вопрос.

Рассмотренный выше билет, по всей видимости, изготовлен (или только смонтирован на антенну?) на предприятии Микрон (г. Зеленоград) — см. ссылки ниже — по технологии известной в RFID-кругах фирмы NXP, о чём собственно недвусмысленно намекают 3 огромные буквы и год выпуска технологии (а может и год производства) на верхнем слое металлизации чипа. Если полагать, что 2009 относится к году запуска технологии, а аббревиатуру CUL1V2 расшифровать как Circuit ULtralite 1 Version 2 (данное предположение также подтверждается этой новостью), то на сайте NXP можно найти подробное описание данных чипов (последние две строки в списке)

Кстати, в прошлом году для участников Интернет-олимпиады по Нанотехнологиям была организована экскурсия на завод Микрон (фото- и видеоотчёты), поэтому говорить, что там оборудование простаивает смысла нет, но и заявление «дядечки в белом халате», что производят они метки по стандартам 70 нм, я бы поставил под сомнение…

Согласно статистике, собранной BarsMonster после анализа чипов 109 билетов метро (довольно репрезентативная выборка), согласно нормальному распределению шансы найти «необычный» билет ~109^1/2 или около 10%, но они тают с каждым вскрытым билетиком…

На сайте англоязычной Wiki есть прелестная статья, посвящённая Mifare, где представлен не полный, но довольно обширный список того, где и какие типы данных меток используются.

В круге втором. Билет Аэроэкспресса

На очереди билет, которым пользуются многие, отправляясь в другие города нашей необъятной Родины или за рубеж через воздушные ворота Москвы, Сочи или Владивостока (по-моему, только в этих трёх городах нынче есть Аэроэкспресс).

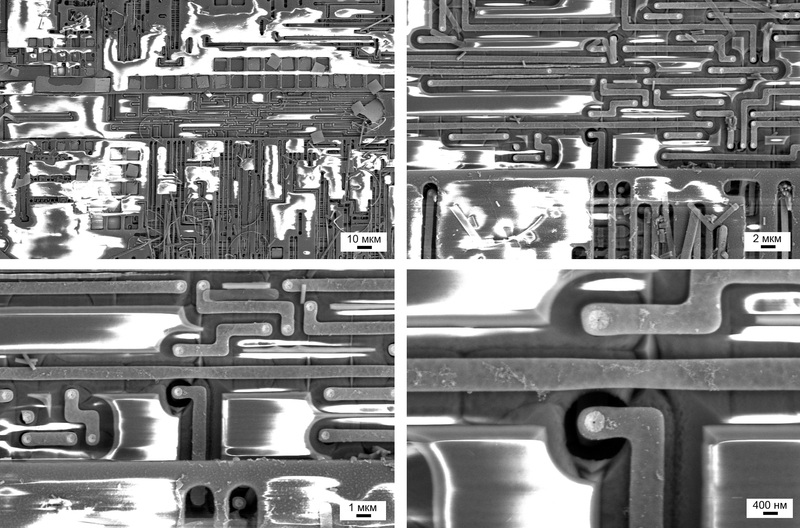

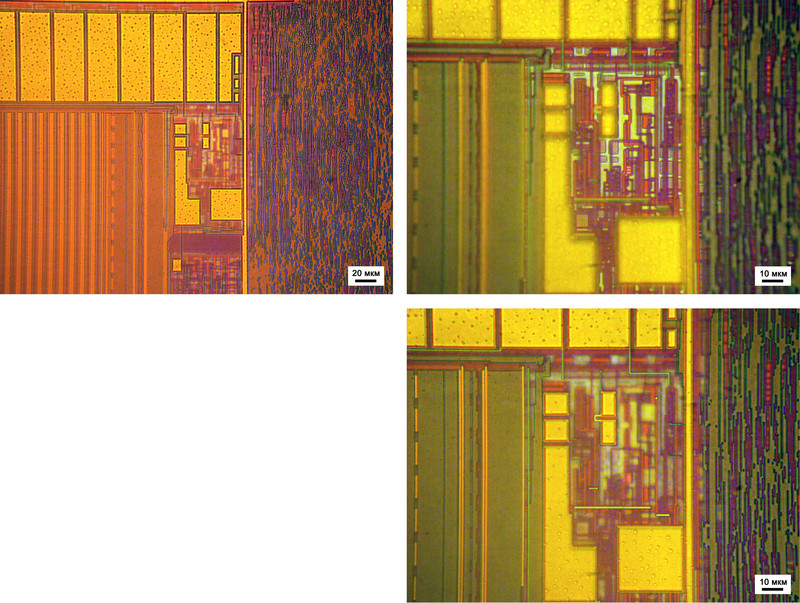

Так как чип практически ничем не отличается от Mifare, который используется в московском метро, то начнём с hardcore:

Внимательный взгляд уже приметил главное отличие двух чипов Mifare – надпись Philips2001. В самом деле, в далёком 1998 году компания Philips купила американского производителя микроэлектроники – Mikron (не путать с нашим, зеленоградским Микроном). А в 2006 году от Philips отпочковалась компания NXP.

Также несложно заметить пометку CLU1V1C, что, исходя из вышеописанного, означает Circuit ULtralite 1 Version 1C. То есть эта метка является предшественницей Mifare, используемой московским метрополитеном, а, следовательно, совместима с ней по основным параметрам. Однако, как и в предыдущем случае 2001 – это указание на год разработки и внедрения технологии или год производства. Странно, что Аэроэкспресс использует устаревшие метки…

В круге третьем. Пластиковая карта

Как-то раз, решил я одной своей знакомой показать статьи и фотографии на Хабрахабре. После чего спросил, а есть ли у неё какая-нибудь ненужная карта для следующей статьи про RFID. Она к тому времени как раз перебралась учиться в EPFL и подарила мне карточку, по которой осуществляется проход в одно из зданий МГУ. Карта, соответственно, без какой-либо маркировки, и я даже не уверен, что на ней записано хоть что-то, кроме обычно ключа для прохода в здание.

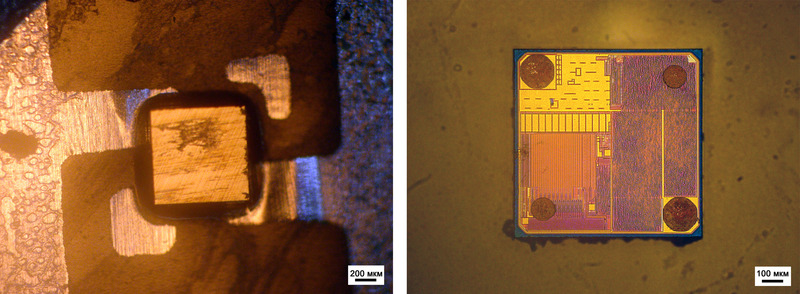

Карточка полностью пластиковая, поэтому сразу кладём её в ацетон буквально на пару десятков минут:

Принимаем ацетоновые ванны

Внутри всё довольно стандартно – антенна да чип, правда, он оказался на маленьком кусочке текстолита. К сожалению, без каких-либо опознавательных знаков – типичный китайский noname. Единственное, что можно узнать об этом чипе и карте, что они изготовлены/относятся к некоторому стандарту TK41. Таких карт полно на распродажах типа ali-baba и dealextreme.

В круге четвёртом. Перекрёсток

Далее я хочу рассмотреть две метки, представленные на выставке РосНаноФорум 2011. Первую из них представили с большим пафосом, сказав, что это чуть ли не панацея от воров и краж в магазинах. Да и вообще, данная метка позволит полностью перевести магазины на самообслуживание. К сожалению, эффективный менеджер оказался чуть более, чем полностью некомпетентен в вопросах школьной физики. И после предложение проверить эффективность его и метки с помощью сильного магнита, приложенного к метке, быстро замял тему…

После пары покупок в SmartShop, у меня в распоряжении осталось несколько меток. Очистив одну из них от клея и белого защитного слоя видим следующее:

Новая метка сети магазинов «Перекрёсток»

Поступаем так же как и Mifare аккуратно отсоединяем от полимерной основы и антенны и кладём на столик оптического микроскопа:

Оптические микрофотографии метки, предполагаемой к использованию в SmartShop

По счастливой случайности (то ли клей подкачал, то ли так задумано), метку удалось оторвать от основы быстро, а поверхность её осталась без каких-либо следов клея. Хотелось бы обратить внимание, что если у Mifare все 4 контакта прикреплены к антенне (по 2 контакта на каждый её конец), то здесь мы видим, что два контакта присоединены к двум небольших площадкам, которые не контактирую с антенной.

Немножко поиграем с фокусом в разных частях метки:

Меняем фокусировку…

Максимальное увеличение оптического микроскопа

На последнем фото слева вверху, по всей видимости, запечатлён модуль EEPROM памяти, так как он занимает около трети поверхности чипа и имеет «регулярную» структуру.

Данный производитель меток усиленно скрывает их происхождение. Согласитесь, размер это ремарки «Р5 Alien» в разы меньше, чем надпись «NXP» или «Philips». Мне это напоминает лёгкий троллинг со стороны Samsung, который был замечен ребятами из chipworks после вскрытия Galaxy S и назван «silicon art»:

Но вернёмся к нашей метке. Поиски в Интернете привели к двум сайтам – Wiki и самого производителя Alien Tech. Немного побродив по сайту компании, очень быстро находится тип метки — Higgs 3 и полная спецификация на него.

Higgs 3 относится к стандарту EPC gen2. Подробнее всегда можно ознакомится на тут.

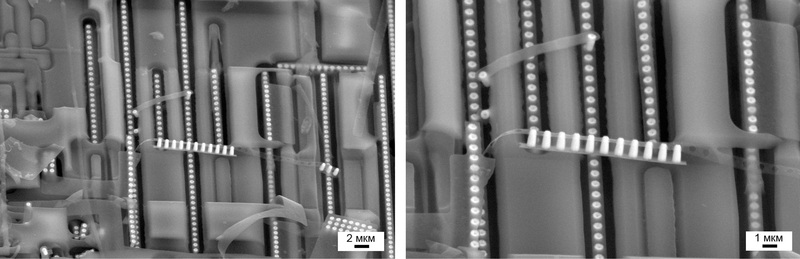

В круге пятом. Метки, использованные в бейджах РосНаноФорума

На сладкое я приберёг метки, которые были использованы для идентификации на РосНаноФорум в 2011 году. Как видно из представленной ниже фотографии, бейджик не простой, а имеет две метки – одна на виду (узкая в самом низу), а вторая спрятана внутри.

К сожалению, большая метка – обычный Mifare, абсолютно такой же, какой используется в московском метрополитене, а вот маленькая – несколько отличается от всего, что мы видели ранее:

Это RFID-метка от NXP, но другого стандарта, нежели Mifare и гораздо меньше, и выпущена в 2007 году. Название, которое читается справа – t5(S?)L35(S?)10V0(O?)E. Но расшифровать его не получилось…

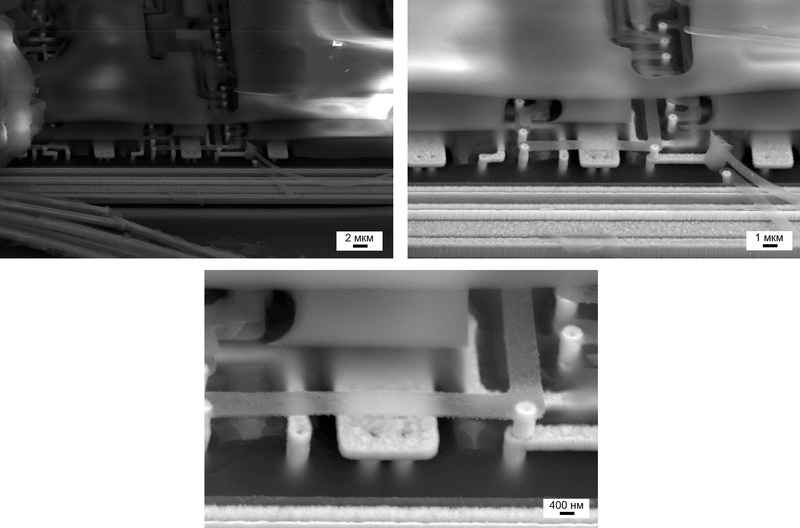

Бонус

1. Да, мы совсем забыли про магнитную карту, используемую для оплаты проезда в общественном транспорте г.Москвы – исправляюсь:

Светлыми точками на нижней фотографии могут быть как раз частицы магнитного материала, используемого для записи информации на карту.

2. Два слова о NFC. Летом вышла довольно интересная статья о развитие NFC в России, правда, на частоте 2,4 МГц.

3. Кстати, магазин на RFID уже открыт — можете опробовать…

PS: Автор выражает благодарность пользователю BarsMonster, которого, кстати, ещё можно поздравить и с успешным переводом статьи на английский язык, что Вашему покорному слуге ещё только предстоит сделать… а их ещё с десяток – OMG!

PPS: Не так давно была опубликована статья на сайте 3DNews, посвящённая изучению дисплеев различных топовых и не очень устройств. Если ещё не решились с выбором смартфона — то вам точно сюда…

Во-первых, полный список опубликованных статей на Хабре:

Во-вторых, помимо блога на HabraHabr, статьи и видеоматериалы можно читать и смотреть на Nanometer.ru, YouTube, а также Dirty.

В-третьих, если тебе, дорогой читатель, понравилась статья или ты хочешь простимулировать написание новых, то действуй согласно следующей максиме: «pay what you want»

Yandex.Money 41001234893231

WebMoney (R296920395341 или Z333281944680)

Иногда кратко, а иногда не очень о новостях науки и технологий можно почитать на моём Телеграм-канале — милости просим;)

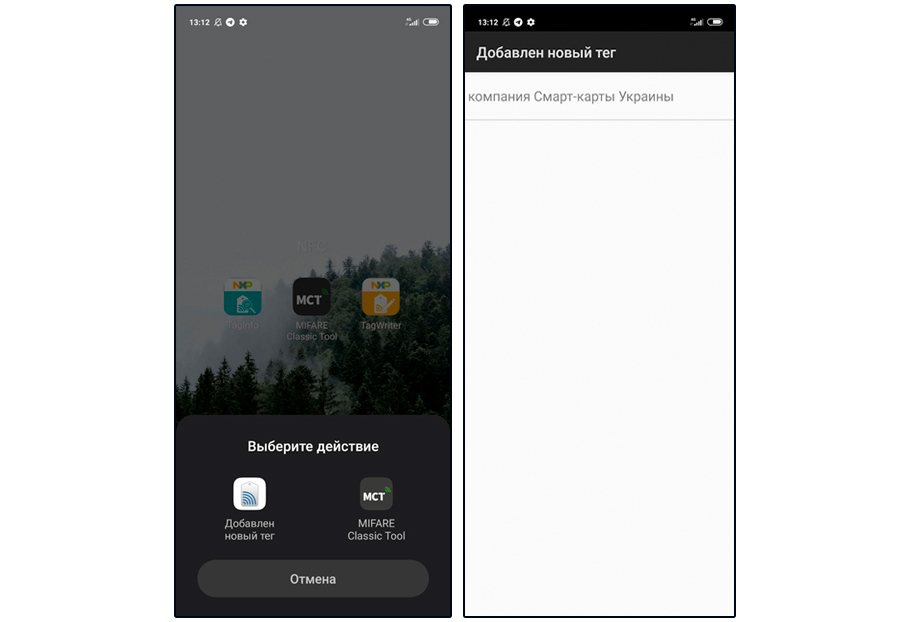

Как записать NFC метку с помощью смартфона

В прошлой статье мы рассказали про 10 способов использовать NFC метки в жизни. Пришло время практики: рассказываем, как с помощью смартфона можно записывать и читать данные с метки.

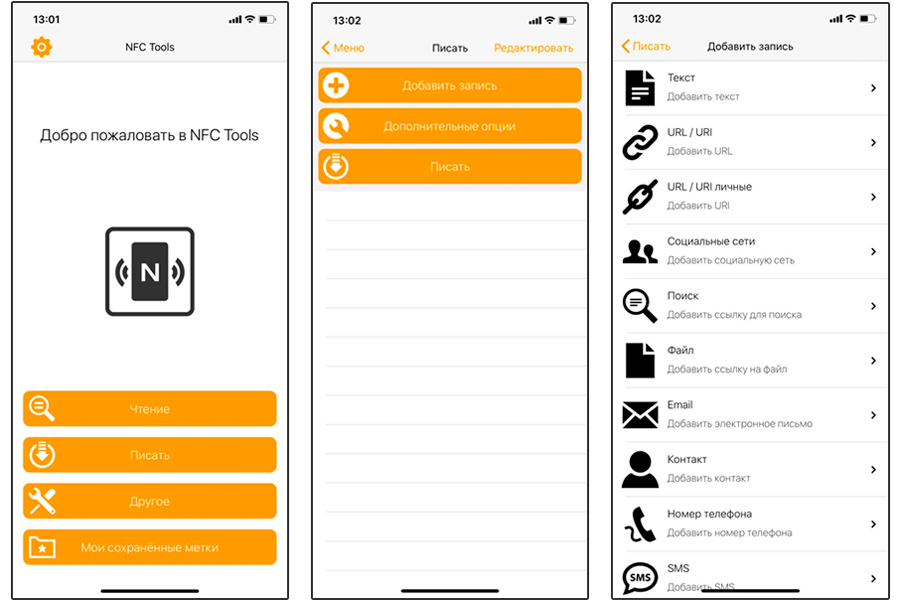

Запись информации на метку для iOS

Работает на iPhone версией 7 и выше, версия iOS 14. Чтобы записать информацию на метку с помощью смартфона на iOS, скачиваем приложение NFC Tools

NFC Tools -> Писать -> Добавить запись -> Выбрать нужно поле

Чтение информации с метки для iOS

Считывание метки происходит с помощью этой же программы NFC Tools

NFC Tools -> Чтение

После того как метка будет поднесена, внизу будет отображаться записанная информация

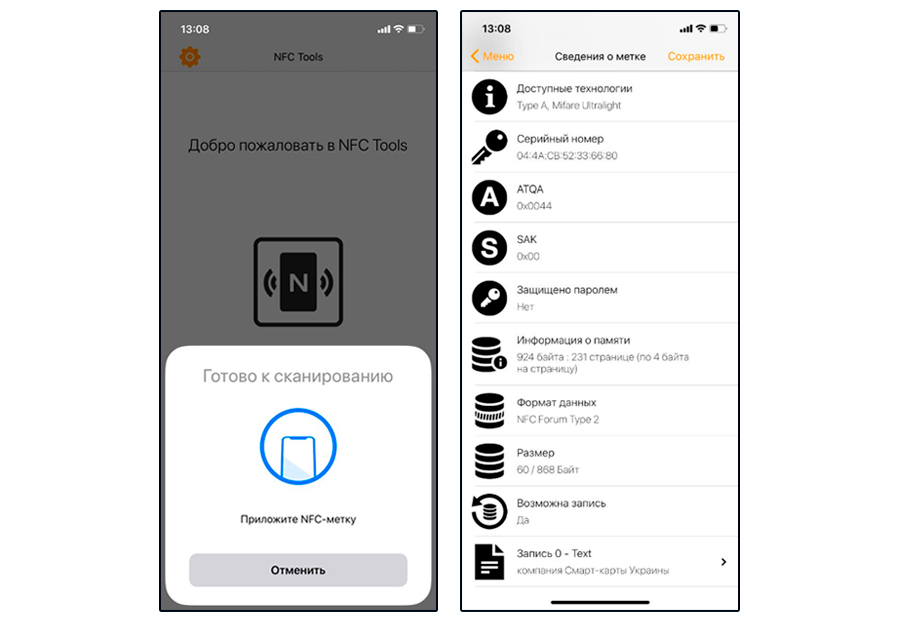

Запись информации на метку для Android

Чтобы записать информацию на метку с помощью смартфона на Android, скачиваем приложение TagWriter

TagWriter -> Запись -> Добавить запись -> Выбрать нужно поле

Чтение информации с метки для Android

Считывание метки происходит с помощью этой же программы TagWriter. Необходимо поднести метку к смартфону и выбрать во всплывающем окне нужную программу.

Широкий

ассортимент товаров

Доставка в максимально

быстрые сроки

Клиентская поддержка

решит ваши трудности

Замена товара

и возврат средств

НАШИ ПАРТНЁРЫ

ОТЗЫВЫ КЛИЕНТОВ

ТОВ “ВП “Смарт-карти України” неодноразово вчасно та якісно виконувало свої зобов’язання з поставки магнітних карток та аксесуарів до них. Продукція є якісно. та надійною. Рекомендуємо компанію як відповідального постачальника та партнера.

Задворний Василь

генеральний директор PROZORRO

ТОВ «ВП «Смарт-карти України » у повному обсязі і у встановлені строки виконала взяті на себе зобов’язання з постачання зчитувачів.

Белінський Олег Віталійович

заступник Голови Правління АТ «Укрексімбанк»

I came to know Sergii when I was working as a member of Reforms Office of Ministry of Defence of Ukraine in 2015. We had a need to find an token/card that would serve as identity manager of a person for Logistics System. I was deeply pleased by professionalism provided by Sergii when he introduced me to wide range of possible options available on the market, as well as focused on specific needs to address development perspectives that would allow scalability of future system. The suggested solution was implemented and proved to work seamlessly during lifecycle of the system. I recommend Sergii without any hesitation.

Andrey Dekhtyar

CEO, Co-Founder в Rozdoum

Компанія ТОВ «ВП «Смарт-карти України» проявила себе як надійний та відповідальний постачальник якісної продукції.

Дмитро Кляшторний

Генеральний директор ТОВ «Універсальні інформаційні технології»

Професійний підхід спеціалістів та чітка організція доставки не залишили сумнівів, що свою співпрацю з ТОВ «ВП «Смарт-карти України » ми продовжимо і в подальшому.

Солод Віталій Михайлович

голова Тернівської районної у місті ради

Компанія “Смарт-карти України” зарекомендували себе як надійного партнера, здатного швидко реагувати на потреби клієнта та надавати якісні товари та послуги. Відмінною рисою компанії є високий професіоналізм, організованість та чесність. З власного досвіду готові рекомендувати компанію для співробітництва.

Бужор Андрій

Global Logic Україна

В процессе сотрудничества ООО «ПП «Смарт-карты Украины» проявила себя как надежный партнер и профессиональная, надежная команда, нацеленная на достижение результата. Стиль работы компании отличается нестандартностью подхода к решению сложных задач, тщательностью исполнения работы и уважительным отношением к клиенту.

Виктор Тымкив

Руководитель отдела маркетинга и рекламы Холдинга CARTEL

Благодарна ребятам за отдачу и качественный продукт.

Наше сотрудничество продолжается уже не один год, и на сегодняшний день замену партнера мы даже не рассматриваем Благодарность Сергею, что еще на этапе переговоров у него получилось нас убедить и предоставить лучшие условия, а теперь ему удается выстраивать команду и процессы в таком же ключе! Не останавливайтесь!

Галина Карина

спорт клуб «EnerGym»

Ми працюємо з ТОВ “Смарт-карти України” з 2017 року. Протягом цього часу компанія завжди відповідально, якісно та вчасно виконує замовлення Бібліотеки ВНЗ — постачає RFID-обладнання та витратні матеріали. Співробітники компанії проявили свій професіоналізм та компетентність в роботі. Рекомендуємо як надійного ділового партнера.

Программируемые RFID-метки: проще, быстрее, экономичнее

Группа компаний «Силтэк» реализовало систему автоматизированного программирования корпусированных RFID-меток, а также RFID-чипов, интегрированных в пломбирующие устройства.

При этом осуществляется не просто программирование, но и сопоставление нанесенного на пломбирующее устройство номера и штрихового кода с информацией с записью в EPC-поле памяти чипа RFID-метки.

«Если раньше мы делали метки с RFID-чипами UHF диапазона, закодированными на заводе-изготовителе, и отдавали их заказчиками для дальнейшего самостоятельного программирования необходимыми значениями, то теперь у нас есть возможность уже на стадии изготовления метки запрограммировать поле EPC необходимыми значениями в соответствии с визуальной маркировкой согласно требованиям заказчика и отдать продукт, полностью готовый к использованию, — отметил Максим Селиванов, директор Департамента технологий сохранности Группы компаний «Силтэк». По требованию заказчика, чтобы RFID-система заработала максимально быстро, мы можем установить специализированное программное обеспечение на считывающие устройства – мобильные терминалы сбора данных. В том числе, мы можем программировать NFC-этикетки, которые могут быть считаны большинством современных смартфонов с поддержкой этой функции, каких сейчас большой выбор на рынке».

Новая возможность получить «полный пакет» — метку с программным продуктом — значительно упрощает процесс внедрения системы радиочастотной идентификации. Все больше предприятий и сфер экономики интегрируют в свои информационные системы элементы цифровизации, в частности, растет спрос на RFID-технологии.

«Мы наблюдаем усиление интереса к RFID-технологиям во всех отраслях промышленности, особенно в сельском хозяйстве, — продолжает Максим Селиванов, — Это и пилотные проекты, и масштабные. Активное оснащение RFID-системами идет на производстве, в логистике и транспорте, ритейле, банковской сфере, энергетике, на инфраструктурных объектах. Прежде всего, речь идет о модернизации процессов учета и контроля материальных объектов. Предоставление рынку готового ИТ-продукта означает – проще, быстрее, экономичнее».

Какие бывают RFID протоколы и как их похекать с помощью Flipper Zero

Flipper Zero — проект карманного мультитула для хакеров в формфакторе тамагочи, который мы разрабатываем. Предыдущие посты [1],[2],[3],[4],[5],[6],[7],[8],[9],[10],[11],[12],[13],[14],[15],[16],[17],[18],[19]

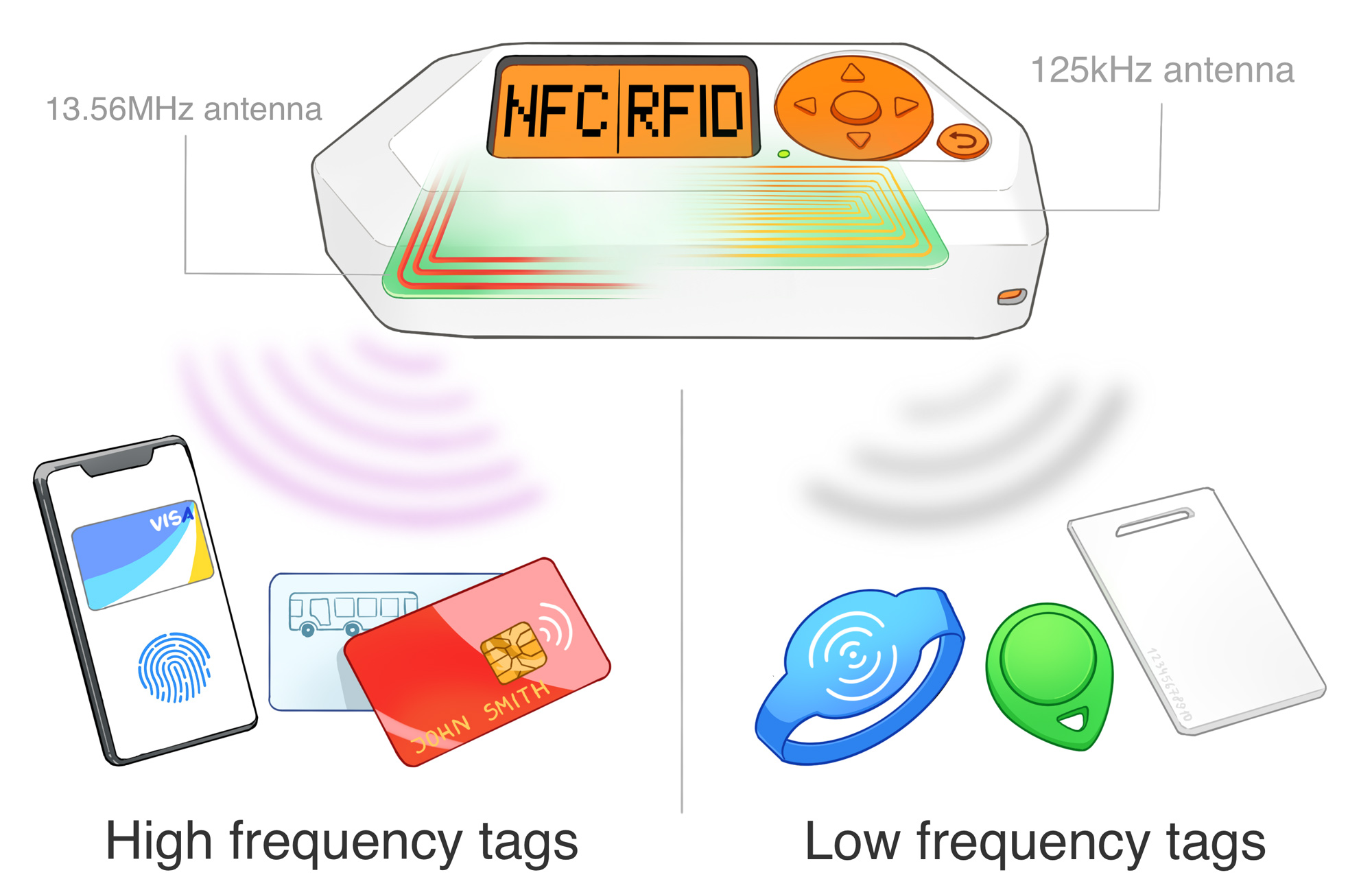

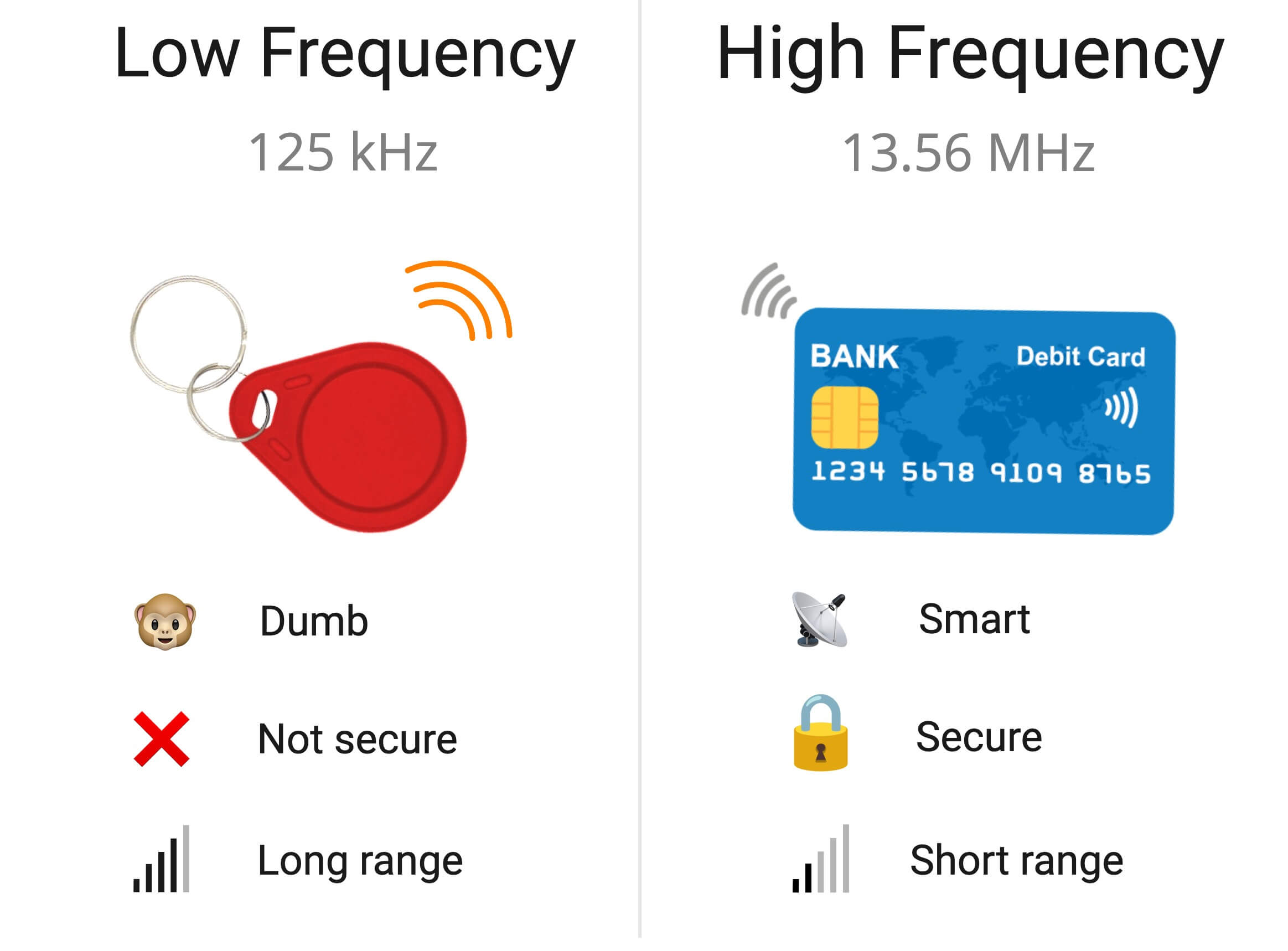

RFID – это технология для бесконтактных радио-меток, используемых повсюду: в домофонах, платежных картах, проездных, пропусках в офисы, для учета домашних животных, автомобилей и т.д. Есть два основных типа RFID меток, которые мы используем в обычной жизни: низкочастотные и высокочастотные.

- Низкочастотные (Low Frequency: 125 кГц) — имеют большую дальность чтения. Небезопасные и тупые. Используются в примитивных системах контроля доступа: домофонах, офисных пропусках, абонементах в спортзал.

- Высокочастотные (High Frequency: 13,56 МГц) — имеют меньшую дальность работы по сравнению с низкочастотными, и могут иметь сложные протоколы, средства шифрования, аутентификации, криптографии. Используются в бесконтактных банковских картах, проездных билетах, безопасных пропусках.

Как устроены RFID-метки

RFID чип включается, когда на него подается питание от радиополя считывателя

RFID-метка обычно не имеет собственного питания. Пока она не находится в поле действия считывателя, чип внутри метки полностью выключен. Как только метка попадает в зону действия считывателя, ее антенна поглощает энергию излучения считывателя, и на чип подается питание. В этот момент чип включается и начинает общение со считывателем. При этом, антенна RFID-метки настроена только на определенную частоту, поэтому метка сможет активироваться только в поле действия подходящего считывателя.

Какие бывают RFID-метки

Внешний вид RFID-меток может быть совершенно разный: толстые/тонкие карты, брелоки для домофонов, браслеты, кольца, монеты и даже наклейки. При этом только по внешнему виду нельзя однозначно сказать, на какой частоте и по какому протоколу работает метка.

Внешне RFID-метки могут выглядеть по-разному

Часто производители RFID-брелков используют одинаковые пластиковые корпуса для меток разных частотных диапазонов, поэтому бывает, что две метки, выглядящие абсолютно одинаково, работают в разных диапазонах. Это важно учитывать, когда пытаетесь определить на глаз, что за метка перед вами. В статье мы будем рассматривать 2 самых популярных типа RFID-меток, которые используются в системах контроля доступа. Флиппер поддерживает оба этих диапазона.

Существует множество RFID-протоколов, работающих на других частотах, вроде UHF 840-960 МГц. Они применяются для отслеживания грузов, оплаты проезда на платных дорогах, отслеживания диких животных при миграции и т.д. Эти метки могут иметь собственную батарею и работать на расстояниях от нескольких метров, до нескольких километров. При этом, они достаточно редкие, и в привычном обиходе почти не встречаются. В статье мы их рассматривать не будем.

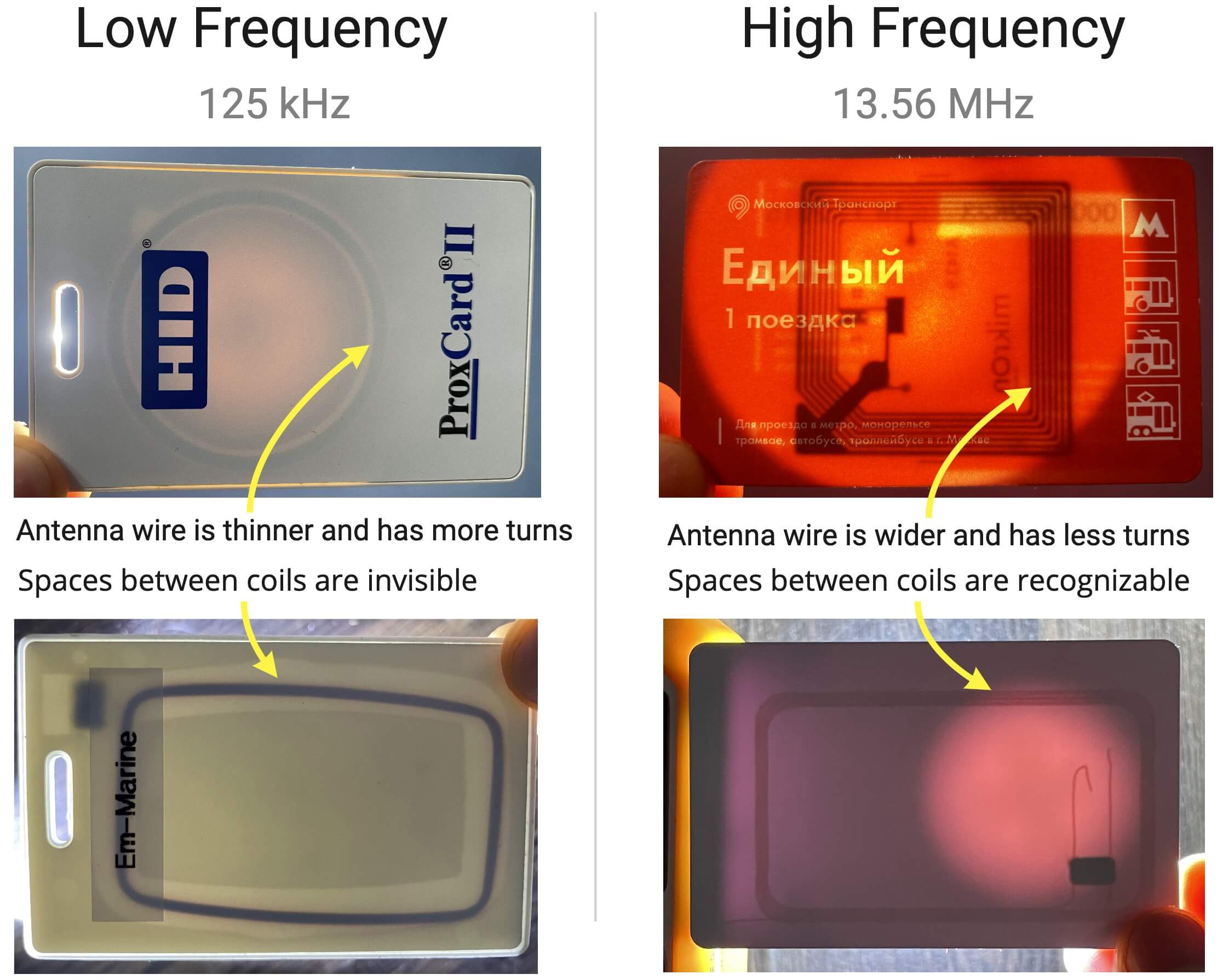

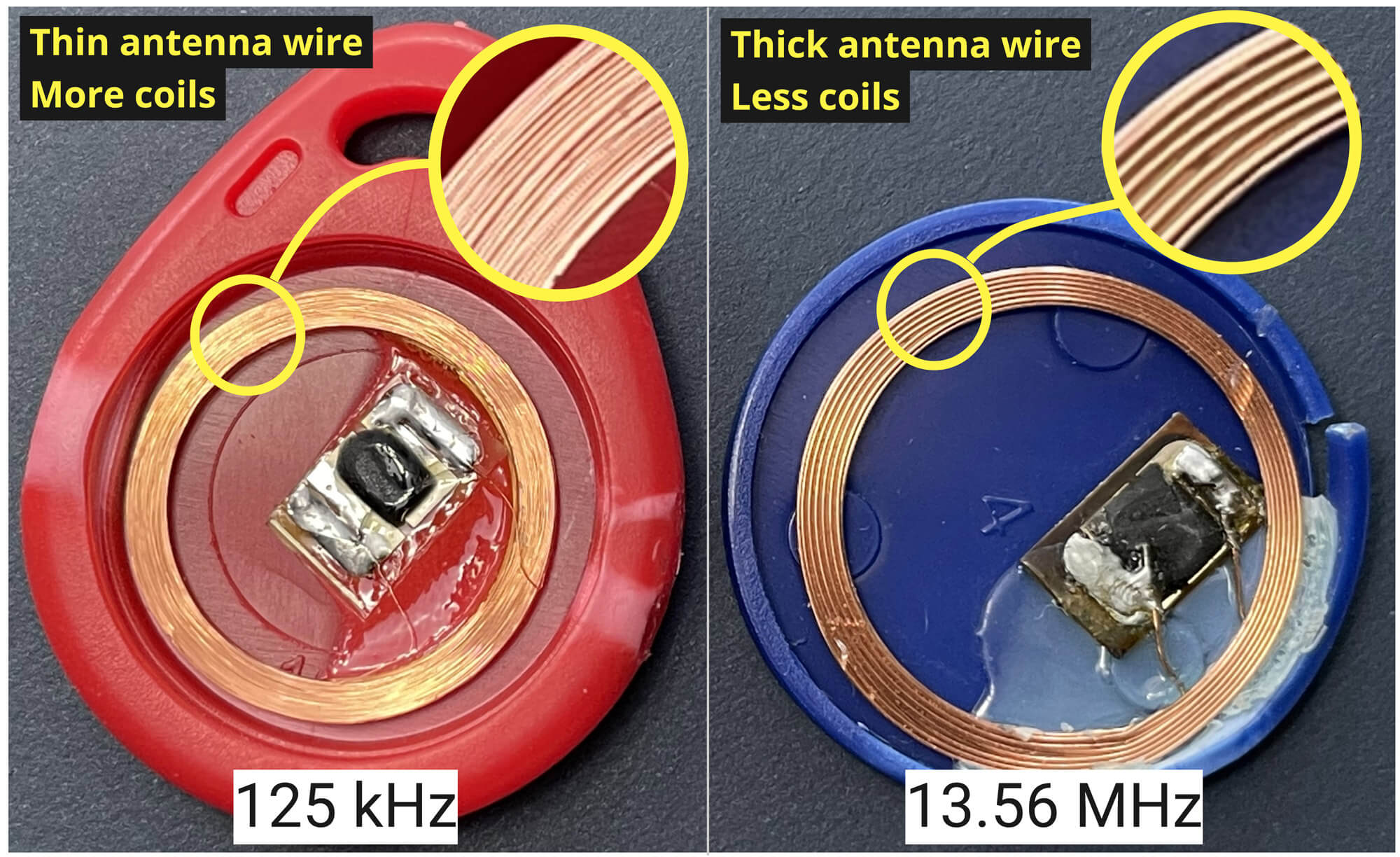

Отличия RFID 125 кГц и 13.56 МГц

Проще всего понять в каком диапазоне работает RFID-метка по виду антенны. У низкочастотных меток (125 кГц) антенна сделана из очень тонкой проволоки, буквально тоньше волоса, и огромного числа витков. Поэтому такая антенна выглядит как цельный кусок металла. У высокочастотных карт (13.56 МГц) антенна имеет намного меньше витков и более толстую проволоку или дорожки. Так что между витками видны зазоры.

Если просветить карту фонариком, можно узнать на какой частоте она работает

Чтобы увидеть антенну внутри RFID-карты, можно просветить ее фонариком. Если у антенны всего несколько крупных витков — это скорее всего высокочастотная карта. Если антенна выглядит как цельный кусок металла без просветов — это низкочастотная карта.

Антенны у низкочастотных карт из очень тонкой проволоки, а у высокочастотных из более толстой

Низкочастотные метки обычно используются в системах, которые не требуют особенной безопасности: домофонные ключи, абонементы в спортзал и т.д. Из-за большей дальности действия их удобно применять в качестве пропусков на автомобильные парковки: водителю не нужно близко прислонять карту к считывателю, она срабатывает издалека. При этом, низкочастотные метки очень примитивны, у них низкая скорость передачи данных, из-за этого в них нельзя реализовать сложный двусторонний обмен данными, вроде проверки баланса и криптографии. Низкочастотные метки передают только свой короткий ID без всяких средств аутентификации.

Высокочастотные метки используются для более сложного взаимодействия между картой и считывателем, когда нужна криптография, долгий двусторонний обмен, аутентификация и т.д., например для банковских карт, надежных пропусков.

Сравнение RFID-меток 125 кГц и 13,56 МГц

Низкочастотные метки 125 кГц

- Дальнобойность — большая дальность действия таких меток достигается за счет низкой частоты. Существуют считыватели карт EM-Marin и HID, который работают на расстоянии около метра. Их часто применяют на автомобильных парковках.

- Примитивный протокол — из-за низкой скорости передачи данных, такие метки могут передать только свой короткий ID. В большинстве случаев не используются никакие средства аутентификации и защиты данных. Как только карта попадает в поле действия считывателя, она начинает передавать свой идентификатор.

- Низкая безопасность — из-за примитивности протокола, такие метки легко скопировать или прочитать у владельца из кармана.

Высокочастотные метки 13,56 МГц

- Малая дальность — высокочастотные метки специально разработаны так, чтобы их нужно было прикладывать вплотную к считывателю. Это сделано в том числе для защиты от несанкционированного считывания. Максимальная дальность считывания, которую я видел у пассивных таких карт — около 15 см на специальных дальнобойных считывателях.

- Продвинутые протоколы — скорость передачи данных до 424 kbps позволяет реализовать сложные протоколы обмена данными с полноценным двусторонним обменом: криптографию, передачу файлов и т.д.

- Безопасность — высокочастотные бесконтактные карты не уступают контактным смарт-картам. Существуют карты, поддерживающие стойкие алгоритмы шифрования, вроде AES, и реализующие ассиметричную криптографию с открытым ключом.

Как устроен RFID во Flipper Zero

Работа RFID-антенны во Flipper Zero

Флиппер поддерживает низкочастотные и высокочастотные метки. Для поддержки обеих частот, мы разработали двухдиапазонную RFID антенну, расположенную на нижней крышке устройства.

Для высокочастотных протоколов (NFC) во Флиппере установлен отдельный NFC-контроллер ST25R3916. Он реализует всю физическую часть работы с картами: чтение, эмуляцию. Низкочастотные протоколы 125 kHz у нас реализованы полностью программно — Флиппер «дрыгает» ногой микроконтроллера для передачи и принимает низкочастотный сигнал через аналоговую схему прямо на ногу GPIO.

[Видео] Расположение платы с антеннами RFID во Flipper Zero

Сверху плата с антеннами экранирована слоем ферромагнетика — он изолирует остальную электронику от наводок, перенаправляя высокочастотное поле в другую сторону, что дополнительно увеличивает дальность работы.

Антенна на этапе сборки вклеивается в нижнюю крышку Флиппера и подключается к плате через подпружиненные контакты. Это сильно облегчает процесс сборки, так как не требует подключения шлейфов или UFL разъемов к антенной плате.

Низкочастотные протоколы 125 кГц

В низкочастотных метках хранятся короткие ID карты, длиной в несколько байт. Эти ID прописываются в базу данных контроллера или домофона. При этом карта просто передает свой ID любому желающему, как только на нее подано электричество. Часто ID карты написан на ней самой и его можно сфотографировать и ввести вручную во Флиппер.

- EM-Marin — EM4100, EM4102. Самый популярный протокол в СНГ. Очень простой и стабильный в работе, может считываться с расстояния метра.

- HID Prox II — низкочастотный протокол от компании HID Global. Более распространен на западе, но встречается и в СНГ. Более сложный в работе, считыватели и карты относительно дорогие.

- Indala — очень старый низкочастотный протокол, придуманный компанией Motorola, но потом выкупленный HID. Встречается реже двух предыдущих, выходит из использования, но по-прежнему иногда встречается.

В реальной жизни низкочастотных протоколов намного больше, но все они так или иначе являются вариацией этих трех, по крайней мере используют ту же модуляцию на физическом уровне. На момент написания этой статьи Флиппер умеет читать, сохранять, эмулировать и записывать все три этих протокола. Наверняка найдутся низкочастотные протоколы, которые пока не поддерживаются Флиппером, но так как подсистема 125 kHz реализована программно, мы сможем добавить новые протоколы в будущем.

EM-Marin

[Видео] Считывание Флиппером меток EM-Marin

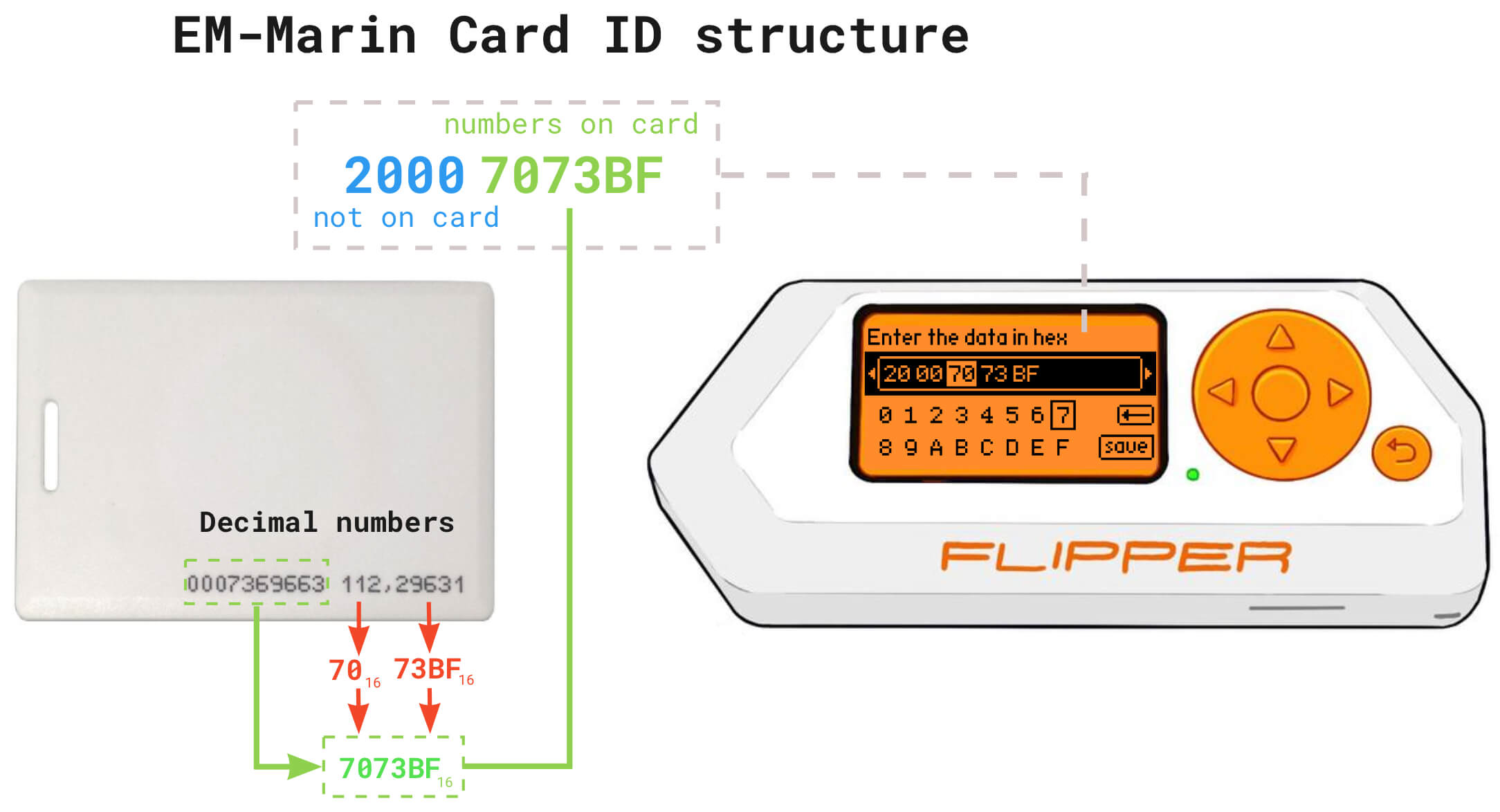

В СНГ наиболее распространен RFID-формат EM-Marin. Он прост и не защищен от копирования. EM-Marin обычно выполнен на базе чипа EM4100. Существуют и другие чипы, работающие по тому же принципу, например EM4305 – в отличие от EM4100 его можно перезаписывать.

Для считывания низкочастотной карты нужно зайти в меню Флиппера 125 kHz RFID —> Read и приложить метку к задней крышке. Флиппер определит протокол метки самостоятельно и отобразит его название вместе с ID карты. Так как за один проход, Флиппер пытается по очереди пробовать все типы протоколов, это занимает время. Например, для считывания карт Indala требуется несколько секунд.

Уникальный код EM-Marin на карте и на Флиппере

Уникальный код EM4100 состоит из 5 байт. Иногда он написан на RFID-карте. Уникальный код может быть записан сразу в нескольких форматах: десятичном и текстовом. Флиппер использует шестнадцатеричный формат при отображении уникального кода. Но на картах EM-Marin обычно написаны не все 5 байт, а только младшие 3 байта. Остальные 2 байта придется перебирать, если нет возможности считать карту.

[Видео] Открываем домофон, эмулируя RFID 125 кГц

Для эмуляции RFID-метки нужно перейти в меню 125 kHz RFID —> Saved , выбрать нужную метку, после чего нажать Emulate .

Некоторые домофоны пытаются защищаться от дубликатов ключей и пытаются проверять, не является ли ключ записанным на болванку. Для этого домофон перед чтением посылает команду записи, и, если запись удалась, считает такой ключ поддельным. При эмуляции ключей Флиппером домофон не сможет отличить его от оригинального ключа, поэтому таких проблем не возникнет.

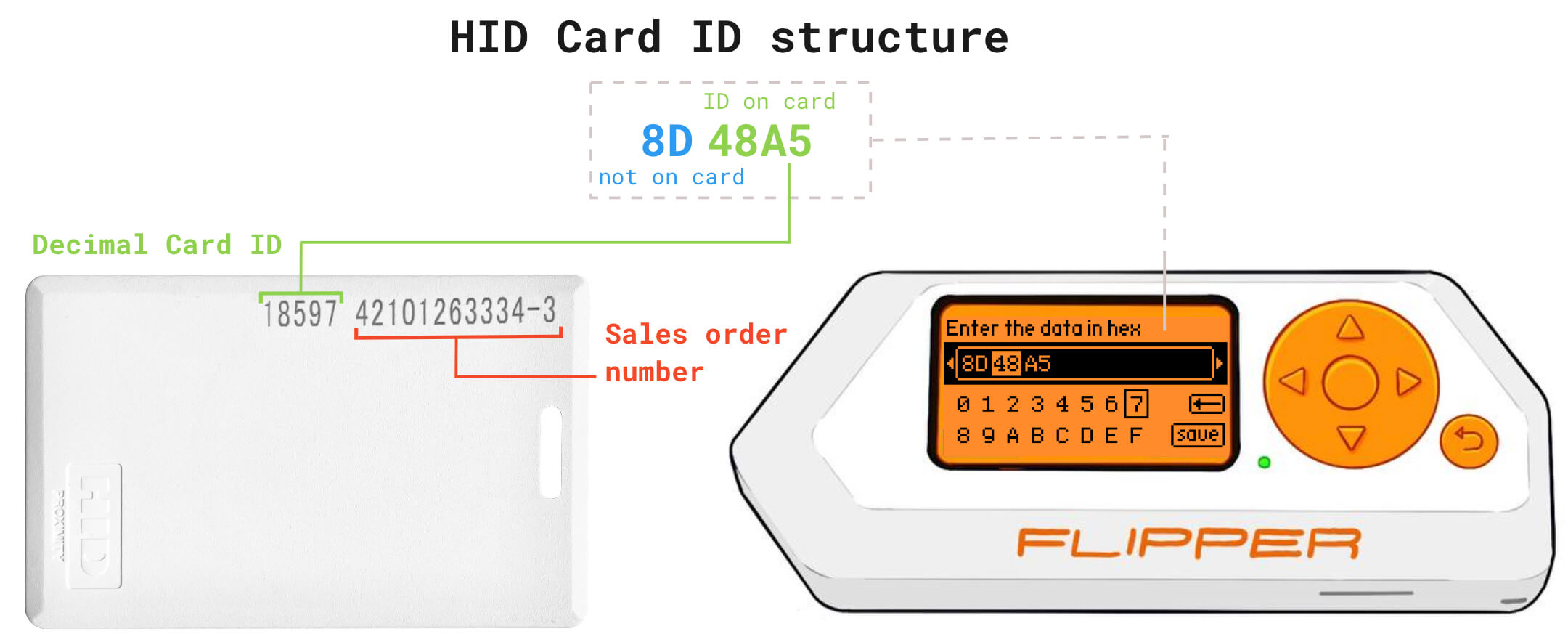

HID Prox

[Видео] Считывание Флиппером меток HID26

Компания HID Global — самый крупный производитель RFID оборудования в мире. У них есть несколько фирменных низкочастотных и высокочастотных RFID-протоколов. Наиболее популярный низкочастотный HID-протокол это 26-битный H10301 (HID26, он же HID PROX II). Уникальный код в нем состоит из 3 байт (24 бита), еще 2 бита используются для контроля четности (проверки целостности).

На некоторых HID26 картах написаны цифры – они обозначают номер партии и ID карты. Полностью узнать 3 байта уникального кода по этим цифрам нельзя, на карте написаны лишь 2 байта в десятичной форме: Card ID.

Структура данных HID26 на карте и при чтении Флиппером

Из низкочастотных протоколов семейства HID, Флиппер пока умеет работать только с HID26. В дальнейшем мы планируем расширить этот список. HID26 наиболее популярен, так как совместим с большинством СКУДов.

[Видео] Флиппер эмулирует низкочастотную карту и открывает турникет

Indala

RFID-протокол Indala был разработан компанией Motorola, и потом куплен HID. Это очень старый протокол, и современные производители СКУД его не используют. Но в реальной жизни Indala все еще изредка встречается. На момент написания статьи, Флиппер умеет работать с протоколом Indala I40134.

[Видео] Флиппером читает карту Indala

Так же, как HID26, уникальный код карт Indala I40134 состоит из 3 байт. К сожалению, структура данных в картах Indala это не публичная информация, и все, кто вынужден поддерживать этот протокол, сами придумывают, какой порядок байт выбрать, и как интерпретировать сигнал на низком уровне.

Все эти протоколы настолько простые, что ID карты можно просто ввести вручную, не имея оригинальной карты под рукой. Можно тупо прислать текстовый ID карты, и владелец Флиппера сможет ввести его вручную.

Ввод ID карты вручную

[Видео] Ввод ID карты Indala вручную без оригинальной карты

Чтобы добавить ID карты вручную, нужно зайти в меню 125 kHz RFID —> Add manually , выбрать протокол и ввести ID карты. Добавленная карта сохранится на SD-карту, и ее можно будет использовать для эмуляции или записи на болванку.

Запись болванки 125 кГц

Существуют специальные типы карт болванок, на которые можно записать любой из трех протоколов описанных выше (EM-Marin, HID Prox, Indala). Самый популярный тип болванок — это T5577. Для записи болванки нужно перейти в меню 125 kHz RFID —> Saved , выбрать нужный ключ и нажать Write .

[Видео] Запись болванки T5577

Низкочастотные болванки типа T5577 имеют много разновидностей. Например, существуют варианты, которые маскируются от проверок считывателей, которые пытаются выяснить, является ли эта карта клоном или нет.

Высокочастотные карты 13,56 МГц

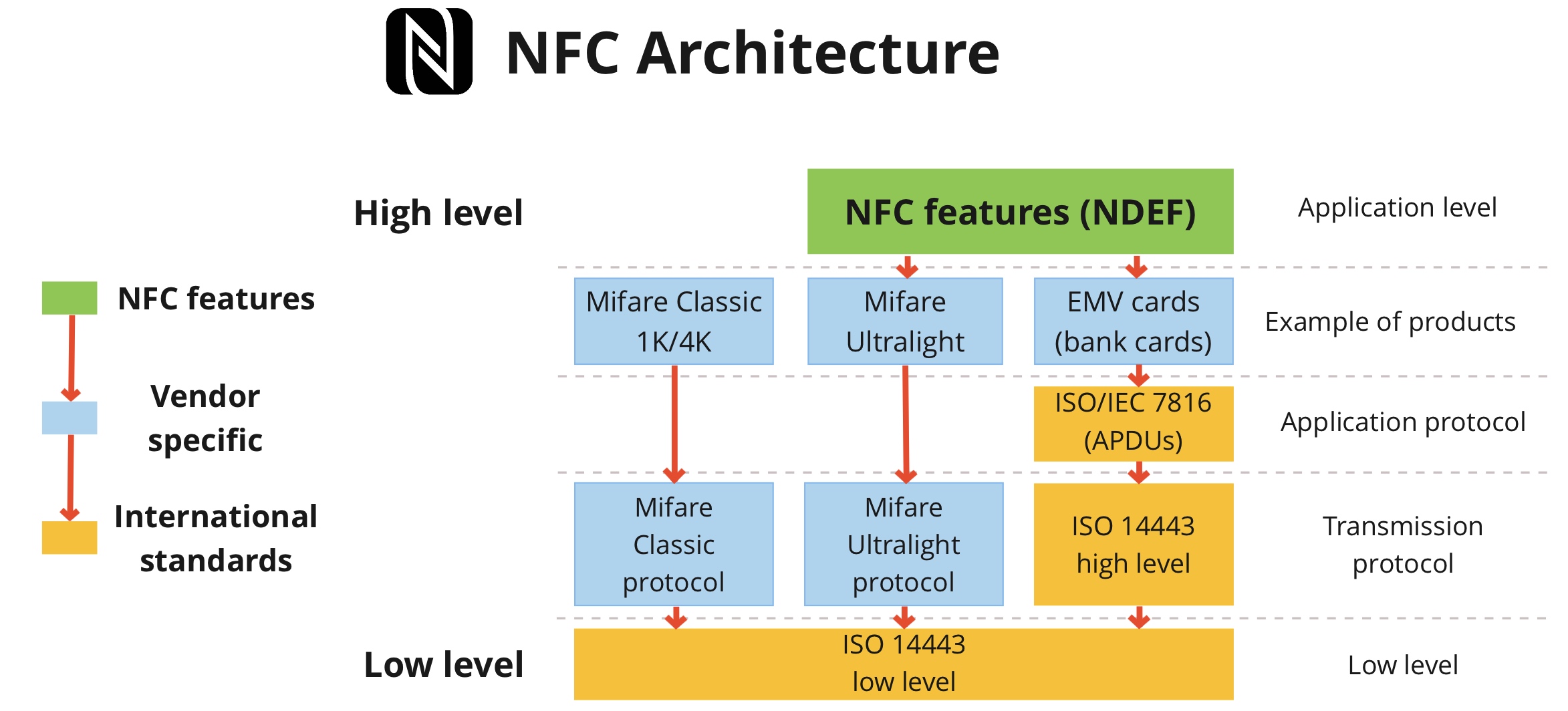

Высокочастотные метки 13,56 МГц состоят из целого стека стандартов и протоколов — весь этот стек принято называть технологией NFC, что не всегда правильно. Основная часть протоколов основана на стандарте ISO 14443 — это базовый набор протоколов физического и логического уровня, на котором стоят высокоуровневые протоколы, и по мотивам которых созданы альтернативные низкоуровневые стандарты, например ISO 18092.

Наиболее часто встречаемой является реализация ISO 14443-A, ее используют почти все исследуемые мною проездные, пропуска и банковские карты.

Упрощенная архитектура технологии NFC

Упрощенно архитектура NFC выглядит так: на низкоуровневой базе ISO 14443 реализован транспортный протокол, он выбирается производителем. Например, компания NXP придумала свой высокоуровневый транспортный протокол карт Mifare, хотя на канальном уровне, карты Mifare основаны на стандарте ISO 14443-A.

Флиппер умеет взаимодействовать как с низким уровнем протоколов ISO 14443, так и с протоколами передачи данных Mifare Ultralight и EMV банковских карт. Сейчас мы работаем над добавлением поддержки протоколов Mifare Classic и NFC NDEF. Подробный разбор применяемых стандартов и протоколов NFC заслуживает большой отдельной статьи, которую мы планируем сделать позднее.

Голый UID стандарта ISO 14443-A

[Видео] Чтение UID высокочастотной метки неизвестного типа

Все высокочастотные карты, работающие на базе ISO 14443-A, имеют уникальный идентификатор чипа — UID. Это серийный номер карточки, подобно MAC-адресу сетевой карты. UID бывает длиной 4, 7 и очень редко 10 байт. UID не защищен от чтения и не является секретным, иногда он даже написан на карточке.

В реальности существуют много СКУД-ов, использующих UID для авторизации доступа. Такое встречается, даже когда RFID-метки имеют криптографическую защиту. По уровню безопасности это мало чем отличается от тупых низкочастотных карт 125 кГц. Виртуальные карты (например, Apple Pay) намеренно используют динамический UID, чтобы владельцы телефонов не использовали платежное приложение как ключ для дверей.

[Видео] iPhone каждый раз генерирует случайный виртуальной UID карты в ApplePay

Так как UID это низкоуровневый атрибут, то возможна ситуация, когда UID прочитан, а высокоуровневый протокол передачи данных еще неизвестен. Во Флиппере реализованы чтение, эмуляция и ручное добавление UID, как раз для примитивных считывателей, которые используют UID для авторизации.

Различие чтения UID и данных внутри карты

Чтение NFC разделено на два типа – низкоуровневое и высокоуровневое

Чтение меток 13,56 МГц во Флиппере можно разделить на 2 части:

- Низкоуровневое — первичное чтение только UID, SAK и ATQA. На основе этих данных Флиппер пытается предположить, на каком высокоуровневом протоколе работает карта. Это угадывание не может быть на 100% точным, это только предположение.

- Высокоуровневое — чтение данных в памяти карты используя конкретный высокоуровневый протокол, например, чтение данных в картах Mifare Ultralight, чтение содержимого секторов Mifare Classic, чтение реквизитов банковской карты PayPass/Apple Pay

Для чтения карты с помощью конкретного высокоуровневого протокола нужно перейти в NFC —> Run special action и выбрать необходимый тип метки.

Для определения типа метки и чтения UID нужно перейти в NFC -> Read card . Пока Флиппер умеет определять Mifare Ultralight и EMV bank card.

Mifare Ultralight

[Видео] Чтение данных с карты Mifare Ultralight

Mifare — семейство бесконтактных смарт-карт, имеющих собственные разные высокоуровневые протоколы. Mifare Ultralight — самый простой тип карт из семейства. В базовой версии он не использует криптографическую защиты и имеет только 64 байта встроенной памяти. Флиппер поддерживает чтение и эмуляцию Mifare Ultralight. Такие метки иногда используют как домофонные брелки, пропуска и проездные. Например, московские транспортные билеты «единый» и «90 минут» выполнены как раз на основе карт Mifare Ultralight.

Банковские карты EMV (PayPass, Apple Pay)

[Видео] Чтение данных из банковской карты

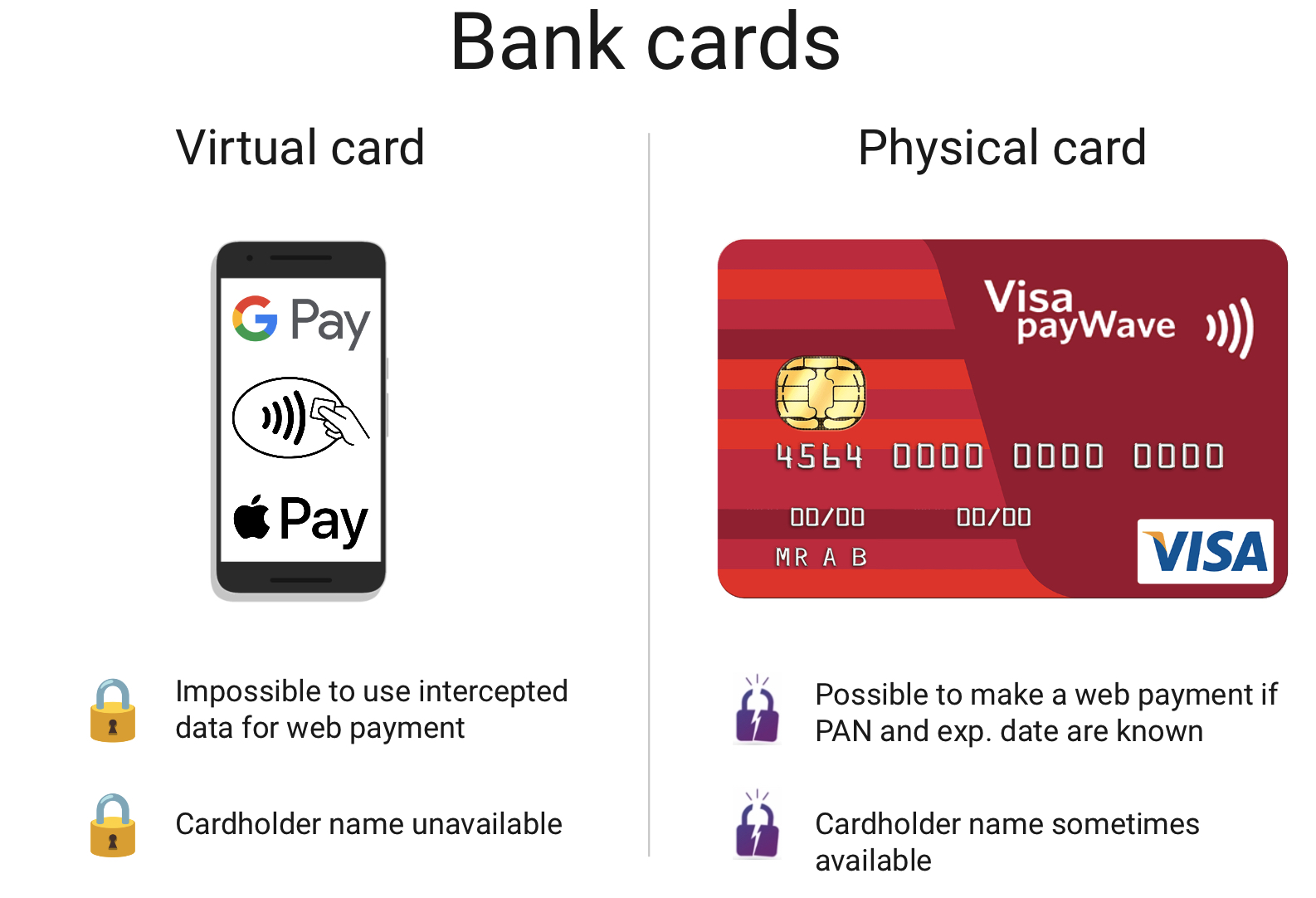

EMV (Europay, Mastercard, and Visa) — международный набор стандартов банковских карт. Подробнее про работу бесконтактных банковских карт можно почитать в статье Павла zhovner Как украсть деньги с бесконтактной карты и Apple Pay.

Банковские карты — это полноценные смарт-карты со сложными протоколами обмена данными, поддержкой ассиметричного шифрования. Помимо чтения UID, с банковской картой можно обменяться сложными данными, в том числе вытащить полный номер карты (16 цифр на лицевой стороне карты), срок действия карты, иногда имя владельца и даже историю последних покупок.

Стандарт EMV имеет разные высокоуровневые реализации, поэтому данные, которые можно достать из карт могут отличаться. CVV (3 цифры на обороте карты) считать нельзя никогда.

Банковские карты защищены от replay-атак, поэтому скопировать ее Флиппером, а затем эмулировать и оплатить покупку в магазине у вас не получится.

Виртуальная карта ApplePay VS Физическая банковская карта

Сравнение безопасности виртуальных и физических банковских карт

В сравнении с пластиковой банковской картой, виртуальная карта в телефоне выдает меньше информации и более безопасна для платежей оффлайн.

Преимущества виртуальной карты Apple Pay, Google Pay:

- Не позволяет использовать перехваченные данные для оплаты в интернете – обычная карта может быть использована для операций типа Card not present (CNP), то есть для оплаты в интернете, по телефону и т.д. Данные из виртуальной карты Apple Pay нельзя использовать подобным образом. Это связано с тем, что электронная карта при регистрации выпускает новую карту, операции по которой обязаны иметь криптографическую подпись. Считывание Apple Pay выдает PAN и expiration date новой выпущенной электронной карты, а не физической, регистрируемой. Поэтому, если указать перехваченные данные виртуальной карты для оплаты в интернете, платеж будет отклонен, так как эти транзакции требуют специальной подписи.

- Не раскрывает данные владельца — некоторые физические бесконтактные карты могут передавать имя владельца (Cardholder name) и историю последних покупок. Виртуальная карта так не делает.

Поддержка банковских карт во Флиппере сделана исключительно для демонстрации работы высокоуровневых протоколов. Мы не планируем никак развивать эту функцию в дальнейшем. Защита бесконтактных банковских карт достаточно хороша, чтобы не переживать о том, что устройства вроде Флиппера могут быть использованы для атак на банковские карты.

Наши соцсети

Узнавайте о новостях проекта Flipper Zero первыми в наших соцсетях!