Используем Secure Boot в Linux на всю катушку

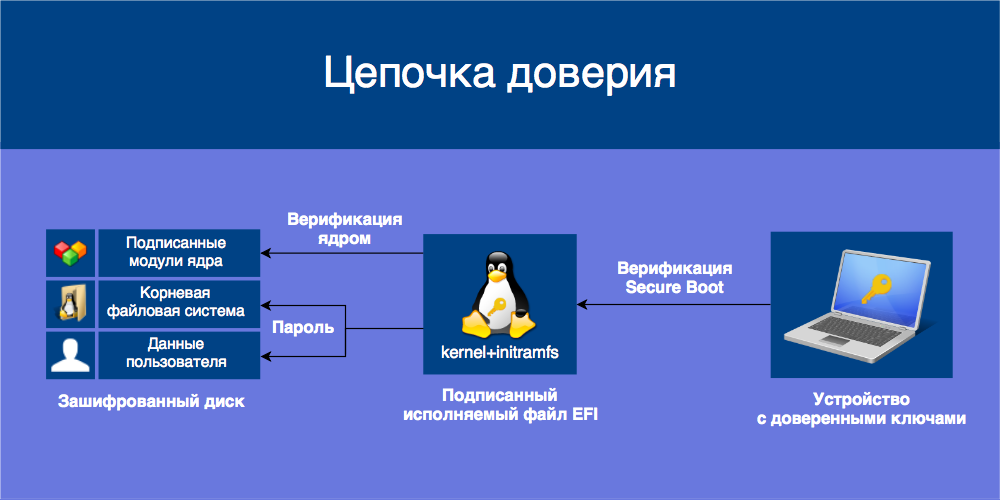

Технология Secure Boot нацелена на предотвращение исполнения недоверенного кода при загрузке операционной системы, то есть защиту от буткитов и атак типа Evil Maid. Устройства с Secure Boot содержат в энергонезависимой памяти базу данных открытых ключей, которыми проверяются подписи загружаемых UEFI-приложений вроде загрузчиков ОС и драйверов. Приложения, подписанные доверенным ключом и с правильной контрольной суммой, допускаются к загрузке, остальные блокируются.

Более подробно о Secure Boot можно узнать из цикла статей от CodeRush.

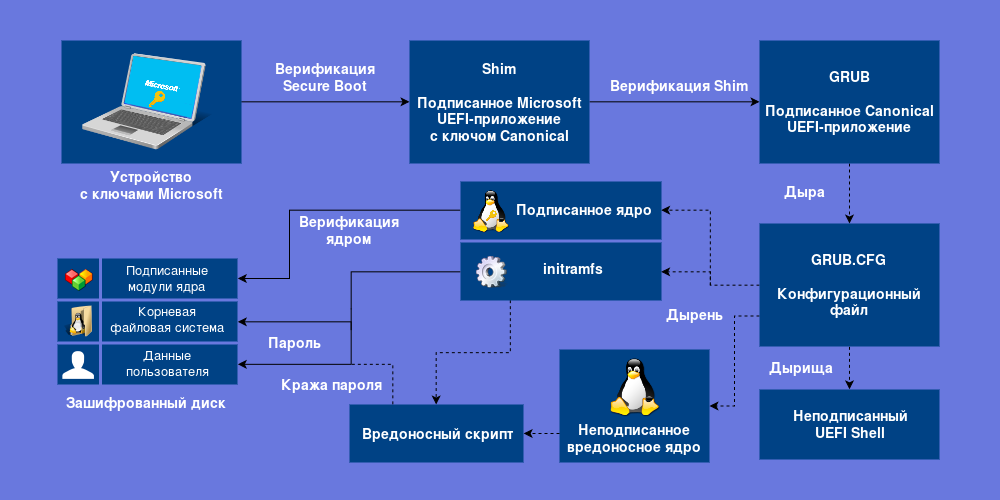

Чтобы Secure Boot обеспечивал безопасность, подписываемые приложения должны соблюдать некоторый «кодекс чести»: не иметь в себе лазеек для неограниченного доступа к системе и параметрам Secure Boot, а также требовать того же от загружаемых ими приложений. Если подписанное приложение предоставляет возможность недобросовестного использования напрямую или путём загрузки других приложений, оно становится угрозой безопасности всех пользователей, доверяющих этому приложению. Такую угрозу представляют загрузчик shim, подписываемый Microsoft, и загружаемый им GRUB.

Чтобы от этого защититься, мы установим Ubuntu с шифрованием всего диска на базе LUKS и LVM, защитим initramfs от изменений, объединив его с ядром в одно UEFI-приложение, и подпишем его собственными ключами.

Ограничения решений «из коробки»

Ubuntu, как и другие распространённые дистрибутивы, предлагает опцию шифрования всего диска с LVM во время установки. Дистрибутив в такой конфигурации без ошибок устанавливается на UEFI с активным Secure Boot.

Но Canonical в первую очередь заинтересована в работоспособности ОС на устройствах с включённым Secure Boot, а не в обеспечении безопасности за счёт него. Если вы хотите использовать Secure Boot как средство безопасности, то вы сами по себе.

Как Ubuntu реализует загрузку в Secure Boot с шифрованием всего диска и что с этим не так?

Red Hat разработали загрузчик shim, чтобы он работал на всех устройствах и служил на благо человечеству, соблюдая строгие предписания стандарта Secure Boot и загружая только доверенные UEFI-приложения. Canonical использует shim как прокси, встраивая в него свой публичный ключ и подписывая у Microsoft. Shim загружает GRUB, подписанный ключём Canonical, который затем загружает ядро, подписанное Canonical.

- Начнём с того, что шифруется не весь диск — /boot остаётся незашифрованным, а значит и initramfs в нём. Доступ к initramfs означает root-доступ. Fail.

- /boot остаётся незашифрованным, потому что устанавливаемый по умолчанию GRUB не может расшифровать диск без криптографических модулей. Которые почему-то не встроили в подписанный GRUB. GRUB’у запрещено загружать дополнительные модули в Secure Boot. Double Fail 1 .

- GRUB должен верифицировать загружаемые ядра и отвергать неверно подписанные. Он этого не делает. Triple Fail.

- GRUB загружает свои настройки из файла и по умолчанию предоставляет доступ к консоли. Подлинность конфигурационного файла не проверяется, с помощью его модификации или через консоль можно сделать что угодно: загрузить UEFI Shell, другое ядро, initramfs или передать аргументы ядру и получить root-доступ. Fatal Error 2 .

Что это всё означает?

Если в вашей системе есть ключ Microsoft 3 , то кто угодно может загрузиться с внешнего устройства, установить буткит и получить полный контроль над вашим устройством. Нет небходимости отключать Secure Boot: он уже не работает.

Согласно политике Microsoft о подписывании UEFI-приложений, все подписанные загрузчики GRUB и shim, используемые для загрузки GRUB, уже должны быть занесены в чёрный список.

Говорите , нужно просто отключить загрузку с внешних устройств? Это борьба с симптомами. Если у вас установлен незащищённый GRUB, то вас это не спасёт. Если на вашем устройстве стоит Windows, то вы можете выбрать из неё устройство для загрузки, и есть вероятность, что ваша прошивка это позволит 4 . Ещё остаётся PXE Network Boot. Поможет только пароль на включение устройства.

Вывод

Необходимо отказаться от чужих ключей. Пользователь должен контролировать Secure Boot. Загрузчик должен быть подписан пользователем, все незашифрованные и доступные для записи элементы в загрузке системы должны верифицироваться. Пользовательские данные должны быть зашифрованы. Чего мы и попытаемся добиться.

Установка Ubuntu с шифрованием всего диска с помощью LUKS и LVM

LUKS — Linux Unified Key Setup — обёртка для криптографической системы dm-crypt, позволяющая создавать виртуальные зашифрованные устройства в файлах и на физических дисках. С помощью LUKS можно зашифровать данные на всём диске для того, чтобы перед загрузкой ОС требовалось ввести пароль.

LVM — Logical Volume Manager — менеджер логических томов, с помощью которого мы разделим криптоконтейнер на тома. Тома LVM автоматически монтируются после ввода пароля к криптоконтейнеру, отдельный ввод пароля для каждого тома не требуется.

Следующие инструкции должны быть применимы к любому дистрибутиву на базе Ubuntu, для других потребуются коррективы. Сперва загрузитесь с Live CD или установочного образа в режиме Try before installing.

Разметка и шифрование

Чтобы загружаться с диска в режиме UEFI, он должен быть размечен в формате GPT. Разметку диска рассмотрим с помощью KDE Partition Manager и GParted. Если у вас их нет, установите один, соответствующий вашей среде.

sudo apt-get install partitionmanager # KDE sudo apt-get install gparted # GNOME и другиеЗапустите редактор разделов и выберите интересующий вас диск, обычно это первый в системе — /dev/sda. Посмотрите свойства диска.

KDE Partition Manager: Два раза кликните по диску, GParted: View -> Device Information.В строке Partition table указана используемая таблица разделов. Если диск размечен в формате dos/msdos (MBR), то его необходимо преобразовать в GPT. Это возможно сделать без потери данных, но здесь я этого описывать не буду, поищите инструкции в интернете. Если на диске нет важных данных и вы хотите форматировать его в GPT, создайте новую таблицу.

KDE Partition Manager: New Partition Table — GPT GParted: Device -> Create Partition Table — gptНа диске должен быть как минимум один раздел ESP (EFI System Partition), в котором будут храниться загрузчики. Если на этом диске установлена ОС в режиме UEFI, то один такой раздел уже есть. В любом случае я рекомендую создать новый размером не меньше 100 МБ. ESP должен быть отформатирован в один из FAT-форматов, предпочтительно в FAT32, а также помечен как загрузочный.

KDE Partition Manager: Кликнуть по неразмеченной области -> New File system: fat32 Size: 128.00 MiB Free space before: 0.00 — место после таблицы GPT OK, Apply Выбрать созданный раздел и открыть свойства (Properties), выставить флаг boot OK, Apply GParted: Кликнуть по неразмеченной области -> New File system: fat32 New size: 128 MiB Free space preceding: 1 MiB или больше — место под таблицу GPT Add, Apply Выбрать созданный раздел и открыть управление флагами (Manage Flags), выставить флаг boot Close Дальше нужно создать раздел для шифрования. Тем же образом, что и ESP, только без форматирования (unformatted), выставления флагов и размером побольше — так, чтобы вместил систему и раздел подкачки. Создадим в этом разделе криптоконтейнер LUKS через терминал, предварительно перейдя в режим суперпользователя.

sudo -iОтформатируем раздел с указанием современных алгоритмов шифрования и хеширования. В режиме XTS длину ключа необходимо указывать в два раза больше, поэтому для AES-256 нужно указать ключ длиной 512 бит. Параметр —iter-time задаёт время в миллисекундах, затрачиваемое на генерацию ключа из вводимого пароля функцией PBKDF2. Большее количество итераций усложняет перебор пароля, но и увеличивает время ожидания после ввода верного пароля.

cryptsetup luksFormat --cipher aes-xts-plain64 --key-size 512 --hash sha512 --iter-time 2000 /dev/sda2Подтвердите форматирование, написав YES, введите пароль. Теперь откройте криптоконтейнер (sda2_crypt — имя для маппинга) и введите тот же пароль.

cryptsetup luksOpen /dev/sda2 sda2_cryptКонтейнер должен стать доступным как блочное устройство /dev/mapper/sda2_crypt. Перейдём к разметке логических томов внутри криптоконтейнера. Инициализируем физический раздел LVM поверх /dev/mapper/sda2_crypt.

pvcreate /dev/mapper/sda2_cryptВнутри этого физического раздела создадим группу томов с именем ubuntu.

vgcreate ubuntu /dev/mapper/sda2_cryptТеперь мы можем создавать логические тома внутри этой группы. Первым делом создадим том для раздела подкачки и инициализируем его. Рекомендуемый размер — от sqrt(RAM) до 2xRAM в гигабайтах.

lvcreate -n swap -L 4G ubuntu # создать логический том с меткой swap размером 4 ГБ в группе ubuntu mkswap /dev/ubuntu/swapДобавим том для корня и создадим в нём файловую систему ext4. Хорошей практикой считается оставлять свободное место и расширять тома по мере необходимости, поэтому выделим для корня 20 ГБ. По желанию в свободном месте можно будет разметить дополнительные тома для home, usr, var и так далее. Выделить всё свободное место для тома можно с помощью параметра -l 100%FREE .

lvcreate -n root -L 20G ubuntu mkfs.ext4 /dev/ubuntu/rootС разметкой закончено, можно перейти к установке.

Установка

Так как мы планируем создать загрузчик самостоятельно, да и установщик Ubuntu не поддерживает шифрование /boot, запустим установку без создания загрузчика.

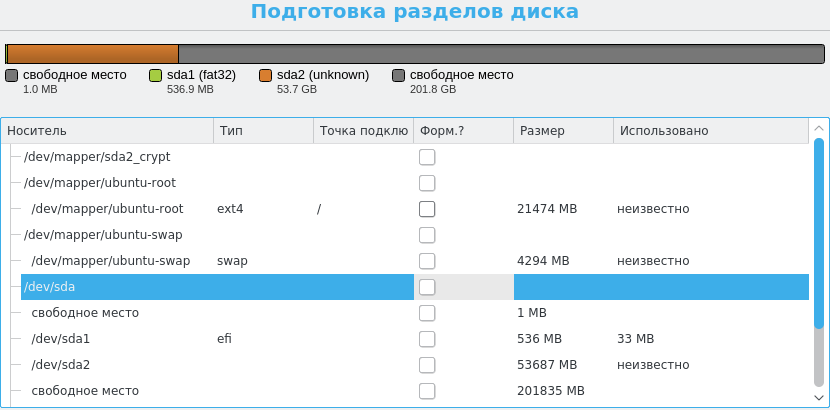

ubiquity -bНа этапе разметки диска выберите Вручную.

Здесь нам необходимо указать точки монтирования. Выберите /dev/mapper/ubuntu-root, укажите использование в качестве журналируемой файловой системы Ext4, точку монтирования (Mount Point) в /, без форматирования. Ubiquity сама подхватит /dev/mapper/ubuntu-swap как раздел подкачки и запомнит один из системных разделов EFI. Экран разметки должен выглядеть так:

Закончите установку и не перезагружайтесь.

Настройка crypttab, fstab и resume

Смонтируйте корень установленной системы в /mnt, свяжите /dev, /sys и /proc с /mnt/dev, /mnt/sys и /mnt/proc соответственно, а также /etc/resolv.conf с /mnt/etc/resolv.conf, чтобы у вас был доступ к сети. Теперь смените корневой каталог с помощью chroot .

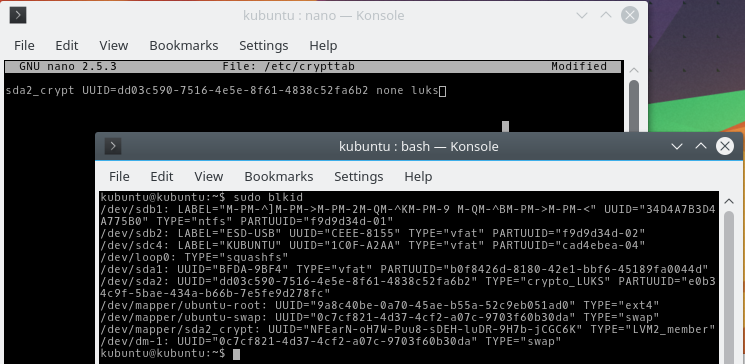

mount /dev/ubuntu/root /mnt mount --bind /dev /mnt/dev mount --bind /sys /mnt/sys mount --bind /proc /mnt/proc mount --bind /etc/resolv.conf /mnt/etc/resolv.conf chroot /mnt mount -a # смонтировать ESP раздел в /boot/efi автоматически, если он записан установщиком в /etc/fstabВам необходимо вручную заполнить /etc/crypttab — файл, описывающий монтируемые при загрузке криптоконтейнеры.

nano /etc/crypttabВ него нужно добавить запись о /dev/sda2, монтируемом в /dev/mapper/sda2_crypt. Настроим монтирование по UUID, а не по имени устройства. Чтобы узнать UUID /dev/sda2, откройте другой терминал и воспользуйтесь командой:

sudo blkidВ строке, начинающейся с /dev/sda2, будет записан его UUID. Скопируйте его (Ctrl+Shift+C). В /etc/crypttab добавьте запись вида имя_маппинга UUID= none luks, вставив UUID (Ctrl+Shift+V). Закройте nano , нажав Ctrl+X и Y, подтвердив сохранение.

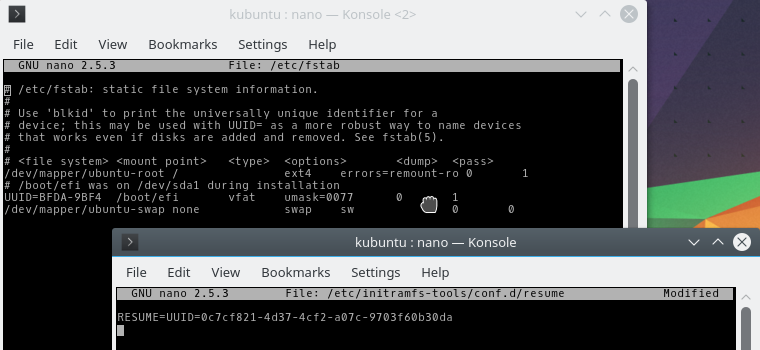

Проверьте, чтобы в /etc/fstab были правильно описаны монтируемые разделы, а в /etc/initramfs-tools/conf.d/resume указан раздел для пробуждения из гибернации.

После всех изменений обновите образ initramfs.

update-initramfs -uНе выходите из системы и chroot ,

Создание загрузчика

Ядро Linux поддерживает загрузку напрямую из UEFI, если оно было скомпилировано с параметром CONFIG_EFI_STUB. В таком случае initramfs обычно хранится рядом в ESP, и путь к нему передаётся в аргументах к ядру.

Однако отсутствие верификации initramfs позволяет встроить в него вредоносный код, имея доступ на запись в ESP. Teddy Reed предлагает компилировать ядро, встраивая в него initramfs.

Процесс компиляции ядра достаточно длительный, её придётся производить после каждого изменения initramfs. К счастью, есть другой способ. В пакете systemd (ранее в gummiboot ) находится linuxx64.efi.stub — заготовка UEFI-приложения, в которую можно встроить ядро, initramfs и аргументы, передаваемые ядру. Подписав это UEFI-приложение, мы защитим ядро и initramfs от изменений.

Для данной операции потребуется пакет binutils .

sudo apt-get install binutilsЗапишем в /tmp/cmdline аргументы, которые будут передаваться ядру.

echo -n "quite splash" > /tmp/cmdlineВ /boot хранятся образы ядра (vmlinuz-*-generic) и initramfs (initrd.img-*-generic). Определите последнюю версию и встройте их в заготовку.

objcopy \ --add-section .osrel=/etc/os-release --change-section-vma .osrel=0x20000 \ --add-section .cmdline=/tmp/cmdline --change-section-vma .cmdline=0x30000 \ --add-section .linux=/boot/vmlinuz-4.4.0-34-generic --change-section-vma .linux=0x2000000 \ --add-section .initrd=/boot/initrd.img-4.4.0-34-generic --change-section-vma .initrd=0x3000000 \ /usr/lib/systemd/boot/efi/linuxx64.efi.stub ubuntu.efiПолученное UEFI-приложение ubuntu.efi необходимо расположить в ESP в каталоге EFI/BOOT/. Установщик Ubuntu должен был определить ESP и настроить монтирование в /boot/efi. Если в этом ESP нет других загрузчиков, то ubuntu.efi можно скопировать в /boot/efi/EFI/BOOT/BOOTX64.EFI, тогда он будет загружаться при выборе этого раздела в меню загрузки UEFI.

mkdir -p /boot/efi/EFI/BOOT cp ubuntu.efi /boot/efi/EFI/BOOT/BOOTX64.EFIЕсли в ESP уже записан загрузчик BOOTX64.EFI, то можно создать ещё один ESP, либо записать ubuntu.efi под другим именем и добавить соответствующую загрузочную запись через встроенную в вашу прошивку консоль UEFI (UEFI Shell). Использование efibootmgr не рекомендовано 5 .

UPD: Если в вашу прошивку не встроен UEFI Shell, то скачать его можно отсюда. Положите его в EFI/BOOT/BOOTX64.EFI любого ESP и загружайтесь с отключённым Secure Boot. Чтобы добавить загрузочную запись, введите команду:

bcfg boot add 0 fs0:\EFI\BOOT\UBUNTU.EFI # 0 -- номер строки в загрузочном меню, в которую будет добавлена запись # fs0 -- первая файловая система, может быть другой # Положить загрузчик можно и в корень ESP, тогда указать путь \UBUNTU.EFIСпасибо Prototik за ссылку на UEFI Shell. Список остальных команд можно найти здесь.

Если у вас включён Secure Boot, то загрузиться с ubuntu.efi не получится, так как он не подписан. Временно отключите Secure Boot и загрузитесь, либо продолжите из chroot.

Настройка Secure Boot

Генерацию ключей, их установку в прошивку и подписывание UEFI-приложений описал CodeRush здесь, поэтому я буду считать, что вы всё понимаете и умеете.

Остаётся только подписать созданный нами загрузчик.

sbsign --key ISK.key --cert ISK.pem --output BOOTX64.EFI ubuntu.efiПоместите BOOTX64.EFI в каталог EFI/BOOT/ раздела EFI, с которого вы планируете загружаться.

Автоматизация

Чтобы загрузчик автоматически обновлялся и подписывался при обновлении initramfs, создайте скрипт update-efi-loader в /etc/initramfs/post-update.d/, изменив пути где требуется.

#!/bin/sh echo -n "quiet splash" > /tmp/cmdline objcopy \ --add-section .osrel=/etc/os-release --change-section-vma .osrel=0x20000 \ --add-section .cmdline=/tmp/cmdline --change-section-vma .cmdline=0x30000 \ --add-section .linux=/boot/vmlinuz-$(uname -r) --change-section-vma .linux=0x2000000 \ --add-section .initrd=/boot/initrd.img-$(uname -r) --change-section-vma .initrd=0x3000000 \ /usr/lib/systemd/boot/efi/linuxx64.efi.stub /tmp/ubuntu.efi sbsign --key /root/keys/ISK.key --cert /root/keys/ISK.pem --output /boot/efi/EFI/BOOT/BOOTX64.EFI /tmp/ubuntu.efi Дайте скрипту право на исполнение.

chmod a+x /etc/initramfs/post-update.d/update-efi-loaderПри обновлении ядра придётся произвести эту операцию вручную.

Подписывание драйверов и модулей ядра

Если вам нужно установить сторонние или собственные драйвера и модули ядра, их необходимо подписать. Для подписи модулей ядра требуются сертификат в формате DER и ключ без пароля, то есть сгенерированный с параметром -nodes .

openssl req -new -nodes -utf8 -sha256 -days 36500 -batch -x509 \ -subj "/CN=Kernel Key" -outform DER -out kernel.der \ -keyout kernel.keyДля подписывания используется скрипт sign-file .

/usr/src/linux-headers-$(uname -r)/scripts/sign-file sha256 kernel.key kernel.der module.ko Чтобы добавить этот сертификат в прошивку, его необходимо преобразовать в формат PEM, затем в ESL и подписать ключом KEK.

openssl x509 -inform der -in kernel.der -outform pem -out kernel.pem cert-to-efi-sig-list -g "$(uuidgen)" kernel.pem kernel.esl sign-efi-sig-list -k KEK.key -c KEK.pem kernel kernel.esl kernel.auth Очевидные советы

Если вашей задачей стоит защита данных на устройстве, то Secure Boot выполнит свою работу и не больше. Остальное возлагается на вас.

- Не добавляйте чужих ключей в прошивку. Даже от Microsoft. В первую очередь от Microsoft.

- Не подписывайте UEFI Shell, KeyTool или другие приложения, имеющие доступ к записи в NVRAM. Используйте их в Setup Mode.

- Не оставляйте устройство включённым без присмотра. Устройство в ждущем режиме (suspend to RAM) содержит в RAM расшифрованные данные и мастер-ключи от криптоконтейнеров.

- Установите пароль на UEFI Setup не проще, чем от вашего криптоконтейнера.

- При физическом доступе к внутренностям устройства можно отключить Secure Boot, сбросив память NVRAM или повредив её, а также оставить хардварную закладку. Такая атака успешна только тогда, когда она незаметна. Сделайте так, чтобы вы о ней могли узнать: заклейте винты на корпусе трудновоспроизводимыми стикерами, обмажьте их лаком с блёстками. Опечатайте своё устройство.

- Поставьте первым в списке загрузки неподписанное приложение. Если вы однажды не увидите сообщение от Secure Boot, то ваше устройство однозначно скомпрометировано.

- Надёжнее отключённого от интернета устройства, хранимого в сейфе, всё равно ничего не придумаешь. Уязвимости в реализации Secure Boot в конкретных прошивках не исключены.

Бонус: возвращение гибернации

При шифровании всего диска вместо ждущего режима для сохранения состояния и продолжения работы с места остановки обычно используется гибернация, она же спящий режим или suspend to disk.

Из соображений безопасности разработчики ядра отключили возможность гибернации при включённом верифицировании модулей ядра. Аргументируется это тем, что образ восстановления не верифицируется при пробуждении, раздел подкачки может быть подменён и тогда система проснётся с непроверенным и потенциально вредоносным кодом.

Это верно в том случае, если initramfs не верифицируется и/или раздел подкачки не зашифрован. Однако независимо от использования гибернации при таких условиях initramfs может быть подменён, а чувствительные данные восстановлены из раздела подкачки. В нашей конфигурации initramfs верифицируется, будучи включённым в подписанный загрузочный файл, а раздел подкачки зашифрован. Значит, данное ограничение для нас бессмысленно.

Chung-Yi Lee ещё в 2013 предложил верифицировать образ восстановления, а в 2015 представил реализующий его идею патч. Но воз и ныне там. Поэтому предположим, что мы достаточно защищены с нашим шифрованием, и вернём нам гибернацию без верификации.

Способ 1. Отключить верификацию модулей ядра

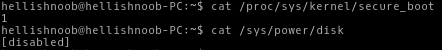

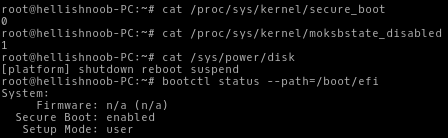

Включённая верификация модулей ядра отключает гибернацию. По умолчанию верификация модулей ядра включается вместе с Secure Boot, однако она от Secure Boot не зависит. Её можно отключить, оставив только Secure Boot.

Большого ущерба безопасности это нанести не должно. Модули ядра устанавливаются из доверенного источника вместе с обновлением ядра и хранятся на зашифрованном диске и в верифицируемом initramfs. Сторонние драйвера устанавливаются вручную, и будут они подписаны нами или нет, значения не имеет, ведь мы им уже доверяем. SecureApt для ядра и TLS/HTTPS для сторонних драйверов должны защитить от MiTM, и тогда остаётся только root-доступ к расшифрованному диску. Но в таком случае у злоумышленника уже есть наши данные.

«Оставить заявку» на отключение верификации модулей можно с помощью mokutil , а подтвердит её загрузчик shim .

sudo apt-get install mokutil shim sudo mokutil --disable-validationВведите пароль, который затем потребуется посимвольно подтвердить. Теперь нужно загрузиться через shim и выбрать в нём Change Secure Boot state (sic!). Поместите /usr/lib/shim.efi в EFI/BOOT/BOOTX64.EFI на одном из ESP или добавьте загрузочную запись через UEFI Shell. Предварительно отключите Secure Boot, после верните обратно.

UPD 12.01.17: Вместе с shim.efi необходимо сохранять рядом и MokManager. В последних версиях пакета shim.efi и MokManager располагаются в /usr/lib/shim/, shimx64.efi и mmx64.efi.signed соответственно. Нужно переименовать mmx64.efi.signed в mmx64.efi.

Сейчас Secure Boot и гибернация работают, UEFI-приложения верифицируются, но модули ядра нет.

В принципе, shim и mokutil больше не требуются, их можно удалить.

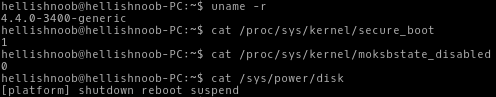

Способ 2. Использовать старую версию ядра

Патч, отключающий гибернацию, появился в версии Ubuntu-4.4.0-18.34. Ubuntu-4.4.0-17.33 должна быть от него свободна. Однако оставаться на старом ядре, игнорируя обновления безопасности, не лучший вариант.

Способ 3. Скомпилировать своё ядро

Если ваше время ничего не стоит, то вы можете скомпилировать своё ядро без этого ограничения. Гарантий, что после долгих мучений вы будете довольны результатом, нет. Но если вы этого очень хотите, хвала Линусу Торвальдсу и GPLv2, у вас есть на это право. Вы можете предварительно протестировать скомпилированное мною ядро, чтобы не тратить зря время.

Инструкции

Получение исходного кода

apt-get

Самый простой способ получить исходный код для ядра вашей версии — скачать его из репозитория.

В /etc/apt/sources.list должны присутствовать указатели на репозитории исходных кодов. Обычно там уже есть закомментированные записи с deb-src. Раскомментируйте их для репозиториев xenial main и xenial-security main, либо добавьте сами, а затем обновите индекс apt.

$ sudo nano /etc/apt/sources.list . deb-src http://ru.archive.ubuntu.com/ubuntu/ xenial main restricted deb-src http://security.ubuntu.com/ubuntu xenial-security main restricted . $ apt-get updateЗагрузите исходный код и перейдите в создавшуюся директорию.

apt-get source linux-image-$(uname -r) cd linux-4.4.0Обратите внимание на то, чтобы apt скачивал актуальную версию исходного кода. Проверьте номер версии у файла .dsc.

linux_4.4.0-34.53.dscgit

Если вы хотите поддерживать ядро в актуальном состоянии и перекомпилировать его по мере выхода обновлений с сохранением своих изменений, выберите git. Первоначальная загрузка займёт продолжительное время.

sudo apt-get install gitСоздайте локальную копию git-репозитория ядра текущего релиза Ubuntu и перейдите в создавшуюся директорию.

git clone git://kernel.ubuntu.com/ubuntu/ubuntu-xenial.git cd ubuntu-xenialПо умолчанию git указывает на ветку master, соответствующую версии последнего релиза. Переключиться на другую версию можно по тегу релиза этой версии. Чтобы перечислить все теги по заданной маске, используйте git tag -l .

$ git tag -l Ubuntu-* . Ubuntu-4.4.0-33.52 Ubuntu-4.4.0-34.53 Ubuntu-4.4.0-35.54 . Создайте ветку temp для тега, соответствующего вашей версии, и переключитесь на неё.

git checkout -b temp Ubuntu-4.4.0-34.53Настройка

Загрузите пакеты, требуемые для компиляции (build dependencies).

sudo apt-get build-dep sudo apt-get ccache fakeroot kernel-package libncurses5-devУбедитесь, что скриптам выставлено право на исполнение, запустите чистку.

chmod a+x debian/rules chmod a+x debian/scripts/* chmod a+x debian/scripts/misc/* fakeroot debian/rules cleanСкопируйте старый файл конфигурации в текущую директорию, запустите конфигурацию, выберите Load и загрузите config. Больше изменять ничего не требуется, выйдите и сохраните конфигурацию — Exit → Yes.

cp /boot/config-4.4.0-34-generic config fakeroot debian/rules editconfigsИзмените файл kernel/power/hibernate.c, убрав проверку secure_modules().

--- a/kernel/power/hibernate.c +++ b/kernel/power/hibernate.c @@ -67,7 +67,7 @@ static const struct platform_hibernation_ops *hibernation_ops; bool hibernation_available(void) < - return ((nohibernate == 0) && !secure_modules()); + return (nohibernate == 0); >/** --Если вы используете git

Подготовьте файл к коммиту.

git add kernel/power/hibernate.cЕсли вы ещё не совершали коммитов и не вводили свои данные, сделайте это сейчас.

git config --global user.email "you@example.com" git config --global user.name "Your Name"Сделайте коммит, введите комментарий.

$ git commit . Allow hibernation on Secure BootТеперь ваши изменения сохранены в новом снимке состояния (snapshot). Если вы захотите обновиться до следующей версии и применить к ней те же самые изменения, используйте git rebase

$ git rebase Ubuntu-4.4.0-35.54 Сначала перематываем указатель текущего коммита, чтобы применить ваши изменения поверх него… Применение: Allow hibernation on Secure BootСкрипты компиляции определяют версию ядра по последней записи в истории изменений (changelog) в директории debian.master. Добавьте новую запись, чтобы изменить версию.

EDITOR=nano debchange -c debian.master/changelog -l "custom"К версии будет добавлен суффикс custom1, что отразится при сборке пакетов .deb и позволит установить их при уже установленных пакетах той же версии без суффикса. Однако этот суффикс распространяется только на имя пакета, но не на его содержимое: ядро и директория с его модулями будут иметь ту же версию 4.4.0-34-generic, и при установке старые файлы перезапишутся новыми. Чтобы этого избежать, измените версию ABI c 34 на, например, 3400.

linux (4.4.0-3400.53custom1) UNRELEASED; urgency=medium * Allow hibernation on Secure Boot . Компиляция

Запустите чистку ещё раз и скомпилируйте ядро. Если вы не опытный разработчик ядра и не понимаете, как работают проверки ABI и модулей (я вот не понимаю), отключите их (skipabi=true, skipmodule=true), иначе ваша компиляция сломается на одном из последних этапов. Здесь используется многопоточная сборка пакетов с количеством потоков, равным количеству ядер процессора. Цель binary-generic означает компиляцию обычной разновидности ядра, архитектура определяется автоматически.

fakeroot debian/rules clean skipabi=true skipmodule=true DEB_BUILD_OPTIONS=parallel=$(getconf _NPROCESSORS_ONLN) do_tools=false no_dumpfile=1 \ fakeroot debian\rules binary-genericЕсли компиляция прошла успешно, то в вашей домашней директории появятся три пакета .deb. Необходимо установить linux-image-.deb, а также желательно linux-image-extra-.deb. Это можно сделать с помощью dpkg -i или через QApt, открыв пакет в файловом менеджере, если он это поддерживает. Будьте осторожны: если вы не изменяли версию ABI, то старое ядро и модули перезапишутся.

Снова соберите загрузочный файл.

echo -n "quiet splash" > /tmp/cmdline objcopy \ --add-section .osrel=/etc/os-release --change-section-vma .osrel=0x20000 \ --add-section .cmdline=/tmp/cmdline --change-section-vma .cmdline=0x30000 \ --add-section .linux=/boot/vmlinuz-4.4.0-34-generic --change-section-vma .linux=0x2000000 \ --add-section .initrd=/boot/initrd.img-4.4.0-34-generic --change-section-vma .initrd=0x3000000 \ /usr/lib/systemd/boot/efi/linuxx64.efi.stub /tmp/test.efi sbsign --key /root/keys/my.key --cert /root/keys/my.pem --output /boot/efi/EFI/BOOT/BOOTX64.EFI /tmp/test.efi

Гибернация работает, но нестабильно. Как, впрочем, и без Secure Boot.

Способ 4. Отказ от гибернации и использование виртуализации

Если гибернация и работает, то это не делает её надёжным средством сохранения состояния. Это может быть проблемой моего железа, дистрибутива или, что более вероятно, KDE Plasma, но у меня Kubuntu просыпается через раз.

По уже описанной технологии в качестве хостовой ОС можно установить подходящий дистрибутив Linux, а гостевой — предпочитаемую для работы. При завершении работы автоматически останавливать виртуальную машину с сохранением состояния, а затем отключать устройство. При включении же восстанавливать состояние. Если ваше устройство поддерживает аппаратную виртуализацию, то для этого подойдёт Qemu KVM . Но это уже тема для отдельной статьи.

С большей надёжностью придёт и большая защищённость: чувствительные данные можно изолировать от опасной среды. Браузер и песочница для установки стороннних пакетов в одной виртуальной машине, важные персональные данные — в другой. Украсть мастер-ключ от зашифрованного диска в памяти хостовой ОС из гостевой гораздо сложнее. Кажется, для подобного существует Qubes OS. Но она данный момент не поддерживает Secure Boot. Fail.

На этом всё, приветствуются любые дополнения и замечания.

Примечания

- ↑ Решаемо путём сборки образа GRUB с нужными модулями с помощью grub-mkstandalone , но его придётся подписывать самому.

- ↑ Теоретически можно исправить, установив пароль, встроив grub.cfg в образ GRUB с помощью grub-mkstandalone и установив в grub.cfg prefix на невалидный путь, чтобы GRUB не мог найти второй grub.cfg на диске. Но опять же требуется подписывать образ самостоятельно.

- ↑ А он есть у всех кроме параноиков оправданно озабоченных своей безопасностью пользователей.

- ↑ У меня загрузиться с USB не даёт. Windows 8 и 10 также без пароля не пускают в безопасный режим или консоль.

- ↑ Говорят, некоторые прошивки он окирпичивает. Безопаснее создать по ESP на каждый загрузчик.

Stuck in terminal at Configuring Secure Boot

I am on Ubuntu 18. I was trying to install amd drivers. A Configuring Secure Boot screen appeared in terminal and I am stuck on it. Clicking ok does nothing, pressing enter does nothing.. what do I do?

36.4k 13 13 gold badges 103 103 silver badges 122 122 bronze badges

asked Aug 7, 2018 at 17:35

Hayk Safaryan Hayk Safaryan

671 1 1 gold badge 5 5 silver badges 10 10 bronze badges

3 Answers 3

I did Ctrl + ‘mousewheel down‘ ( Ctrl + PageDown for those without mice) and a screen for typing password appeared.

I then typed password pressed Enter ,

retyped password pressed Enter

and the installation continued.

34k 21 21 gold badges 113 113 silver badges 170 170 bronze badges

answered Aug 7, 2018 at 17:40

Hayk Safaryan Hayk Safaryan

671 1 1 gold badge 5 5 silver badges 10 10 bronze badges

You’re the best

Apr 23, 2019 at 9:29

whenever it happened, I used to close the terminal. Thought it was just my system that got stuck. You have my respect. D

Jul 21, 2021 at 7:48

Press Shift + PgDown , then you will have to type a password and confirm it. Done!

117k 55 55 gold badges 321 321 silver badges 499 499 bronze badges

answered Sep 16, 2020 at 11:26

Aakash ditya Aakash ditya

11 1 1 bronze badge

Arrows to the left or right are selecting the OK, than just click ENTER.

answered Apr 29, 2022 at 13:46

You must log in to answer this question.

- command-line

- secure-boot

-

The Overflow Blog

Linked

Related

Hot Network Questions

Subscribe to RSS

Question feed

To subscribe to this RSS feed, copy and paste this URL into your RSS reader.

Site design / logo © 2024 Stack Exchange Inc; user contributions licensed under CC BY-SA . rev 2024.1.3.2953

Ubuntu and the circle of friends logo are trade marks of Canonical Limited and are used under licence.

By clicking “Accept all cookies”, you agree Stack Exchange can store cookies on your device and disclose information in accordance with our Cookie Policy.

SecureBoot инсталляции убунты.

Всем привет. Надо сделать секурный бут инсталляции убунты под tianocore uefi. на qemu. Ну несекурный бут там простой, а вот как делать секурный вообще не понятно. tianocore требует ключей и всяких там сертификатов, которые непонятно где брать. кто-то с этим вопросом сталкивался?

alysnix ★★★

09.08.21 12:45:35 MSK

Вам нужно установить на машину с включеным секюрбутом с заводскими ключами, или удалить майкрософтовские и прочие ключи и установить строго со своими?

Если первый вариант, то мейнстримные дистры искаропке подписаны ключами, которым доверяет большинство (все?) UEFI, и ничего особенного не нужно делать.

token_polyak ★★★★

( 09.08.21 12:50:01 MSK )

Ответ на: комментарий от token_polyak 09.08.21 12:50:01 MSK

там пускается tianocore (это опенсорсная uefi) на qemu, а у него вообще никаких ключей похоже нет. есть возможность их ввести ручками. но где эти ключи — непонятно. если дистр убунты(я его просто 20.04 с их сайта взял) чем-то и подписан…то вопрос — чем? и где это взять… видимо если эти ключи дать этой uefi, то она и загрузит.

то есть — какие ключи — непринципиально, главное загрузить инсталлятор абы как.

то есть, видимо, надо понять, какими ключами подписан инсталлятор, откуда-то их взять,и ввести их этой tianocore… и видимо проблема будет решена.

alysnix ★★★

( 09.08.21 12:54:50 MSK ) автор топика

Последнее исправление: alysnix 09.08.21 13:16:38 MSK (всего исправлений: 2)

Ответ на: комментарий от alysnix 09.08.21 12:54:50 MSK

Вам, походу, сюда. (насколько мне известно, где ключи майкрософта — там грузится и винда, и убунта, и прочие мейнстримные линуксы)

token_polyak ★★★★

( 09.08.21 13:48:20 MSK )

Ответ на: комментарий от token_polyak 09.08.21 13:48:20 MSK

так. очень похоже,… как это я сам не нашел… хотя перекопал кучу всего.. спасибо. читаю

alysnix ★★★

( 09.08.21 13:57:22 MSK ) автор топика

Ответ на: комментарий от alysnix 09.08.21 12:54:50 MSK

Без понятия, что такое tianocore. Но школота на арче написала краткий экскурс про secureboot https://wiki.archlinux.org/title/Secure_Boot#Implementing_Secure_Boot . В отличии от дядь на зарплате.

anonymous

( 09.08.21 14:00:11 MSK )

Ответ на: комментарий от anonymous 09.08.21 14:00:11 MSK

TianoCore это референсная имплементация EDK для разработки.

NAY_GIGGER

( 09.08.21 14:06:23 MSK )

Ответ на: комментарий от NAY_GIGGER 09.08.21 14:06:23 MSK

Если это умеет в secureboot, то вопрос только в том как подсунуть ему эти 4 ключа (точнее хватит и 3-х: PK, KEK и db) и подписывать свой загрузчик и/или ОС этим db.

anonymous

( 09.08.21 14:16:16 MSK )

Ответ на: комментарий от anonymous 09.08.21 14:16:16 MSK

Если это умеет в secureboot, то вопрос только в том как подсунуть ему эти 4 ключа (точнее хватит и 3-х: PK, KEK и db)

в самой морде тианокоры есть соотв пункты и проблем нет… если есть сами ключи… которые надо сгенерить и ими все что надо подписать. но это целая эпопея.

есть путь проще. когда билдится ovmf (это и есть сама uefi), там делается оказывается и файл памяти ключей(просто это не видно особенно их доков), как будто ты ввел их ручками, ну или их на фабрике записали. и если их подсунуть правильно вместе в самой ovmf в qemu, то вроде бы должно получиться что ты имеешь uefi, с уже зашитыми ключами. а поскольку линуховый дистрибутив уже ими подписан, то останется только перейти в секурный бут в этой уефи, и все должно пройти.

alysnix ★★★

( 09.08.21 14:43:33 MSK ) автор топика

Последнее исправление: alysnix 09.08.21 14:44:03 MSK (всего исправлений: 1)

Ответ на: комментарий от alysnix 09.08.21 14:43:33 MSK

Сперва придумают проблему, и потом героически его решают, что «решение» не решает созданную проблему.

Не использовать secure boot… с ключами от дяди…

Ну несекурный бут там просой

Воспользуйся этим советом. Умный человек писал.

anonymous

( 09.08.21 14:50:36 MSK )

Ответ на: комментарий от anonymous 09.08.21 14:00:11 MSK

Но школота на арче написала краткий экскурс про secureboot

это они написали всю тряхомудь, как нагенерить свои ключи, и как подписывать все что надо, с нуля. для некоей абстрактной, насколько я понял, uefi… ну в конкретике своего ядра и модулей. это не наш путь сейчас.

alysnix ★★★

( 09.08.21 14:51:16 MSK ) автор топика

Ответ на: комментарий от anonymous 09.08.21 14:50:36 MSK

Не использовать secure boot… с ключами от дяди…

мне лично он даром не нужен. сказали сделать это и написать типа мануальчик.

alysnix ★★★

( 09.08.21 14:52:28 MSK ) автор топика

Ответ на: комментарий от alysnix 09.08.21 14:52:28 MSK

Там должна быть одна строка «Secureboot не нужен». Кому нужен сами найдут и сделают как надо

anonymous

( 09.08.21 14:59:31 MSK )

cp /usr/share/edk2/ovmf/OVMF_VARS.secboot.fd . sudo qemu-system-x86_64 -machine q35,smm=on,accel=kvm -m 2048 -global driver=cfi.pflash01,property=secure,value=on -drive file=/usr/share/edk2/ovmf/OVMF_CODE.secboot.fd,if=pflash,format=raw,unit=0,readonly=on -drive file=OVMF_VARS.secboot.fd,if=pflash,format=raw,unit=1,readonly=off … ValdikSS ★★★★★

( 10.08.21 11:17:26 MSK )

Ответ на: комментарий от alysnix 09.08.21 14:52:28 MSK

Ах вот откуда все эти бесполезные мануальчики.

t184256 ★★★★★

( 10.08.21 11:24:14 MSK )

Ответ на: комментарий от ValdikSS 10.08.21 11:17:26 MSK

Валдик, с помощью твоей командищи, удалось запустить секурный OVMF из убунтовой(20.04) поставки… там правда файл ключей называется OVMF_VARS.ms.fd, насколько я понимаю.

Но вопрос, — в морде OVMF входишь в Secure Boot Configuration, выбираешь Secure Boot Mode — Custom…. И типа все? Current Secure Boot Mode State — написано disabled… и как понять, что они будет грузить мое ISO в секурной моде?

запуск вообще без OVMF_VARS… дает такую же картину. то есть визуальных отличий нет и непонятно, этот ..vars.fd, ovmf видит вообще?

alysnix ★★★

( 10.08.21 14:27:18 MSK ) автор топика

Последнее исправление: alysnix 10.08.21 14:28:13 MSK (всего исправлений: 1)

Ответ на: комментарий от alysnix 10.08.21 14:27:18 MSK

На Fedora OVMF_VARS.secboot.fd уже настроен, ничего дополнительно не нужно делать. Как в Ubuntu — не знаю, смотрите инструкции.

ValdikSS ★★★★★

( 10.08.21 22:55:38 MSK )

Ответ на: комментарий от ValdikSS 10.08.21 22:55:38 MSK

так. короче запустил после танцев с бубном это дело. но пока только для билда ovmf что идет из убунтовых(20.04) репозиториев. это билд идет с поддержкой секуребута и smm одновременно.

скрипт для запуска такой — run.sh (если кому понадобится)

opts="-machine q35,smm=on,accel=kvm -m 2048" #это просто так, не обязательно opts="$opts -smp 2" opts="$opts -global driver=cfi.pflash01,property=secure,value=on" #add two flashes opts="$opts -drive file=OVMF_CODE.secboot.fd,if=pflash,format=raw,unit=0,readonly=on" opts="$opts -drive file=OVMF_VARS.ms.fd,if=pflash,format=raw,unit=1,readonly=off" ##virtual fat disk - where to unstall Ubuntu opts="$opts -hda fat:rw:hda_" ##virtual cdrom with ubuntu installation #opts="$opts -boot d -cdrom ubuntu.iso" #opts="$opts -drive file=ubuntu.iso,index=1,media=cdrom" opts="$opts -drive file=ubuntu.iso,media=cdrom" ##disable net opts="$opts -net none" ## to avoid warning that something is not supperted opts="$opts -cpu host" ##would not run without it. if the build has smm support. ##at least for me opts="$opts -global ICH9-LPC.disable_s3=1" opts="$opts -boot menu=on" ############################ qemu-system-x86_64 $opts без этой ВАЖНОЙ опции QEMU не может нормально запустить стоковый ovmf, и просто ругается что графика не инициализирована. QEMU опять же стоковый.

opts="$opts -global ICH9-LPC.disable_s3=1" нормально пускает секурный бут… правда в самой ovmf вообще непонятно, идет секурный бут или обычный. но ориентируюсь на флаг — secure boot enabled в морде ovmf.

alysnix ★★★

( 12.08.21 19:13:19 MSK ) автор топика

Последнее исправление: alysnix 12.08.21 19:24:31 MSK (всего исправлений: 3)

Ответ на: комментарий от alysnix 12.08.21 19:13:19 MSK

проблема решена. оказывается OVMF_VARS.fd от одного билда(в частности стокового), вовсе не обязана подходить к билду другой версии в частности, билду ручками с последней версии в их гите.

то есть гипотеза — решить все по-простому, взяв VARS от стокового билда убунты(там уже все ключи прописаны) и скормить его CODE от последней версии в гите, оказалась ложной.

Как отключить защиту Secure Boot в Биосе с поддержкой UEFI

Протокол безопасной загрузки Secure Boot, основанный на специальных сертифицированных ключах, имеющихся только у Windows 8 и выше, не даст установить операционную систему на ваш компьютер с какого-либо установочного носителя, кроме носителя с «восьмеркой» или «десяткой». Поэтому, чтобы начать установку другой системы на ваш стационарный компьютер или ноутбук, потребуется отключить Secure Boot в UEFI-BIOS .

Параметр «Secure Boot», ответственный за отключение протокола безопасной загрузки, в большинстве случаев находится в разделах « Security », « System Configuration » или « Boot ». Но хочу сказать, что для установки, к примеру, Windows 7 на новый ноутбук с UEFI-BIOS мало будет отключить только « Secure Boot » в UEFI-BIOS, нужно еще включить режим совместимости с другими операционными системами.

► Называется ответственный за это параметр у всех производителей по разному: « Launch CSM », « CMS Boot », « UEFI and Legacy OS », « CMS OS ». И находится, в подавляющем большинстве, в разделе « Advanced », а в нем, в подразделах « Boot Mode » или « OS Mode Selection ».

Нужна помощь ? Звоните:

- ☎ 8 (495) 902-72-01 ;

- ☎ 8 (915) 320-33-97 ;

- 8 (916) 843-72-34

Как отключить Secure Boot

- На ноутбуке Toshiba

- На ноутбуке HP

- На ноутбуке Asus

- На ноутбуке Samsung

- На ноутбуке Acer Aspire

- На материнской плате Асус

- На материнской плате Asrock

- На материнской плате Gigabyte

- На материнской плате MSI

На ноутбуке :

Как отключить Secure Boot и UEFI на ноутбуке Toshiba

(Утилита InsydeH20 Setup Utility)

При загрузке ноутбука Toshiba нажмите клавишу F2 и войдите в UEFI-BIOS. Зайдите в раздел «Security» и, найдите параметр «Secure Boot», переключите его в положение «Disabled».

Таким нехитрым способом мы смогли отключить Secure Boot в UEFI-BIOS. Но это еще не все. Теперь вам нужно включить режим совместимости с другими операционными системами. Идем в раздел «Advanced» находим подраздел «System Configuration» и заходим в него.

Здесь выбираем параметр «Boot Mode» или «OS Mode Selection», и переключаем его из положения «UEFI OS» (возможно «UEFI Boot») в положение «CSM Boot» (возможно «UEFI and Legacy OS» или «CMS OS»).

Чтобы изменения вступили в силу, нажимаем F10 и подтверждаем сохранение изменений, выбрав пункт «Yes». Перезагрузка. Теперь мы сможем загрузить на наш ноутбук любую операционную систему.

Как отключить Secure Boot и UEFI на ноутбуке HP

Иногда, бывает все не столь очевидно. Например, на некоторых моделях ноутбуков HP Pavillion для отключения Secure Boot нужно произвести еще несколько дополнительных операций.

Нажимаем при загрузке ноутбука клавишу F10 (возможно ESC, затем F10) и входим в UEFI-BIOS. Заходим в раздел «System Configuration», находим подраздел «Boot Options» и заходим в него.

Находим параметр «Secure Boot» и переключаем его в положение «Disabled» (Выключено). А параметр режима совместимости с другими операционными системами «Legacy support», напротив, переключаем в положение «Enabled» (Включено).

На предупреждение отвечаем согласием «Yes».

Для того чтобы изменения вступили в силу, нажимаем F10 и подтверждаем сохранение данных изменений, выбрав «Yes». Перезагрузка компьютера. После перезагрузки выходит окно с предупреждением «A change to the operating system secure boot mode is pending…». По-английски нам предлагают ввести на клавиатуре ноутбука код 8721 (в вашем случае код, конечно, будет другим) и нажать Enter. После этого изменения в настройках UEFI-BIOS будут сохранены и ноутбук опять перезагрузится.

При включении ноутбука HP нажмите клавишу ESC и попадете в стартовое меню. В нем выбираем «F9 Boot Device Options» и, зайдя в меню загрузки, выбираем установочную флешку (уже подсоединенную) или установочный DVD-диск с дистрибутивом операционной системы.

Как отключить Secure Boot и UEFI на ноутбуке Asus

(Утилита Aptio Setup Utility)

При загрузке ноутбука Asus нажмите клавишу DELETE и войдите в UEFI-BIOS. Заходим в раздел «Security» и, найдя параметр «Secure Boot», переключаем его в положение «Disabled».

Затем переходим в раздел «Boot» и, найдя параметр «Fast Boot», переключаем его в положение «Disabled».

Чтобы изменения вступили в силу, нажимаем F10 и подтверждаем сохранение изменений, выбрав «Yes». Перезагрузка ноутбука. Опять входим в UEFI-BIOS. Заходим в раздел «Boot» и, найдя параметр «Launch CSM», переключаем его в положение «Enabled» (Включено).

Опять нажимаем F10 и подтверждаем сохранение изменений, выбрав «Yes». Перезагрузка. При включении ноутбука Asus жмем клавишу ESC и попадаем в меню загрузки. В нем выбираем установочную флешку (уже подсоединенную) или установочный DVD-диск с операционной системой.

Как отключить Secure Boot и UEFI на ноутбуке Samsung

(Утилита Aptio Setup Utility)

Нажимаем при загрузке ноутбука Samsung клавишу F2 и входим в UEFI-BIOS. Заходим в раздел «Boot» и находим параметр «Secure Boot».

Переключите его в положение «Disabled» (Выключено).

На предупреждение о том, что компьютер может загрузиться с ошибкой нажмите Enter.

В этом же разделе ниже появится параметр «OS Mode Selection».

Переключите его в положение «CMS OS» или «UEFI and Legacy OS».

Опять появится предупреждение о возможности следующей загрузки ноутбука с ошибкой. Жмем Enter. Чтобы изменения вступили в силу, нажмите клавишу F10 и подтверждаем сохранение изменений, выбрав «Yes». Перезагрузка ноутбука. Теперь мы сможем загрузить на наш ноутбук любую операционку, если не получается, обращайтесь в КомпрайЭкспресс.

Как отключить Secure Boot и UEFI на ноутбуке Acer Aspire

(Утилита InsydeH20 Setup Utility)

Нажмите при загрузке ноутбука ACER клавишу F2 и войдите в UEFI-BIOS. Здесь заходим в раздел «Main» и, найдя параметр «F12 Boot Menu», переключаем его в положение «Enabled». Этим действием мы разрешили появление загрузочного меню ноутбука при нажатии клавиши F12.

Далее переходим в раздел «Security» и, найдя параметр «Set Supervisor Password», нажимаем на клавишу Enter. В верхнем поле задаем пароль (в дальнейшем мы его сбросим) и нажимаем Enter. В нижнем поле вводим этот же пароль и опять жмем Enter.

На сообщение «Changes have been saved» еще раз нажмите клавишу Enter.

Дальше переходим в раздел «Boot» и, найдя параметр «Boot Mode», переключите его из положения «UEFI» в положение «Legacy».

Для того чтобы изменения вступили в силу, нажимаем клавишу F10 и подтверждаем сохранение изменений, выбрав «Yes». Перезагрузка ноутбука. Так как имеет смысл убрать ранее заданный нами пароль (возможность отключения/включения «Secure Boot» останется), снова по F2 входим в UEFI-BIOS, переходим в раздел «Security» и, найдя параметр «Set Supervisor Password», нажимаем на клавишу Enter. В верхнем поле вводим ранее заданный нами пароль и нажимаем Enter. Во втором и третьем поле ничего не вводим, просто нажимая Enter.

На сообщение «Changes have been saved» еще раз нажмите Enter. Вот и все! Пароль сброшен, а возможность отключения/включения «Secure Boot» сохранилась. Чтобы изменения вступили в силу, нажимаем клавишу F10 и подтверждаем сохранение изменений, выбрав «Yes». Перезагрузка. Теперь мы сможем загрузить на наш ноутбук любую операционную систему.

На стационарном Компьютере :

Как отключить Secure Boot и UEFI на материнской плате Asus

Нажимаем при загрузке ПК с материнской платой АСУС клавишу DELETE (возможно F2) и входим в UEFI-BIOS. Нажимаем F7 для перехода в «Advanced Mode».

Заходим в раздел «Boot», находим там подраздел «Secure Boot» и заходим в него.

Переключите параметр «Secure Boot» в положение «Other OS».

Далее вернитесь в корень раздела «Boot» и перейдите в подраздел «CSM (Compatibility Support Module)».

Переключите параметр «Launch CSM» в положение «Enabled».

В открывшихся дополнительных опциях выбираем «Boot Device Control» и переключаем в положение «Legacy OpROM only» или «UEFI and Legacy OpROM».

Переходим к параметру «Boot from Storage Devices» и переключаем его в положение «Legacy OpROM first» или «Both, Legacy OpROM first».

Этими действиями мы смогли отключить Secure Boot и включили режим расширенной загрузки. Чтобы изменения вступили в силу, нажимаем клавишу F10 и подтверждаем сохранение изменений, выбрав «Yes». Перезагрузка. Теперь мы сможем загрузить на наш компьютер любую операционную систему.

Как отключить Secure Boot и UEFI на материнской плате Asrock

Нажимаем при загрузке компьютера с материнской платой Asrock клавишу DELETE (возможно F2) и входим в UEFI-BIOS. Заходим в раздел «Security» и, найдя параметр «Secure Boot», переключите его в положение «Disabled».

Для того чтобы изменения вступили в силу, нажмите клавишу F10 и подтвердите сохранение изменений, выбрав «Yes». Перезагрузка. Теперь вы сможете загрузить на PC любую операционную систему.

Как отключить Secure Boot и UEFI на материнской плате Gigabyte

Нажимаем при загрузке ПК с материнской платой Gigabyte клавишу DELETE и входим в UEFI-BIOS. Заходим в раздел «BIOS Features» и, найдя параметр «Windows 8 Features», переключаем его в положение «Other OS».

Затем параметр «Boot Mode Selection» переключаем в положение «Legacy only» или «UEFI and Legacy». И, наконец, параметр «Other PCI Device ROM Priority» переключаем в положение «Legacy OpROM».

Для сохранения изменений нажмите клавишу F10 и подтвердите сохранение изменений, выбрав «Yes». Перезагрузка. Теперь мы сможем загрузить на наш ПК любую операционную систему.

Как отключить Secure Boot и UEFI на материнской плате MSI

При загрузке PC с материнской платой MSI нажмите клавишу DELETE и зайдите в UEFI-BIOS. Здесь заходим в раздел «SETTINGS», переходим в подраздел «Boot», и найдя параметр «Boot Mode Select», переключаем его в положение «Legacy+UEFI».

Чтобы изменения вступили в силу, нажимайте клавишу F10 и подтвердите сохранение изменений, выбрав «Yes». Перезагрузка. Теперь мы сможем загрузить на наш компьютер любую операционную систему.

► Если у вас возникают сложности с настройкой БИОСа , вы можете обратиться к нам за консультацией или помощью компьютерного мастера.

Звоните, наши контактные телефоны:

- ☎ 8 (495) 902-72-01 ;

- ☎ 8 (915) 320-33-97 ;

- 8 (916) 843-72-34

Мы быстро и недорого поможем вам, выезд на дом у нас бесплатно.

Система комментариев DISQUS была отключена, старые комментарии скопированы простым текстом. В дальнейшем, будет установлена др. система комментирования.

• Артур Пирошков • год назад:

не получилось найти Secure Boot в EFI BIOS Utility — Advanced Mode версии 2.00.1201. Copyright (c) 2010 American Megatrends, Inc отсутствуют параметры в Boot и Advanced: Secure Boot просто нет!

• Виталий Вощатинский • 2 года назад:

Огромное спасибо за проделанную работу. Но в моем случае ноутбук Acer Aspire возможность поменять BOOT MODE просто отсутствует. Есть ли решение этого вопроса?

• Zoro Виталий Вощатинский • 2 года назад:

Доброго времени суток! И у меня такое чудо )) Может нашли решение?

• Виталий Вощатинский Zoro • 2 года назад:

В сервисном центре «высера». ой асера. мне сказали. что эта модель имеет поддержку только для винды 10. Пригласил по обьявлению парня и он часа за 3, установил мне убунту 17, нно при этомм комп не выключается. то еть все прогитормозятся. но физическиотключить итание можно только нажав на кнопку повер.

• Андрей • 2 года назад:

ноутбук acer aspire. поставил пароль а boor mode не разблочилось, только secure boot. как дальше быть не знаю Max Chu

• Андрей • год назад:

Та же проблема. Как быть не знаю. Может только перепрошивка BIOS поможет. но опять как это сделать. 10-ка не даёт установить другую версию.

• Денис Купцов • 2 года назад:

ЧУВАААК ОГРОМНОЕ СПАСИБО . так то давно меняю себе и друзьям виндосы! но 1 раз решил переустановить на ноутбуке! и пипец думал сломал комп)) блин что бы я без тебя делал))) Люблю тебя)))

• Иван Здравствуйте • 2 года назад:

• Блииииин спасибооо!По крайней мере этот секьюрити отключил!Счас на работе поэтому тестануть встанет ли семерка не смогу но после смены попробую. Огромное спасибо.Сайт ушел в закладки.

• Dalai Lama • 2 года назад:

Спасибо Бро за труды в помощь неразумным юзерам! Зае..мучился искать ответы! Твоя статья великолепна!

• Ирина Юсупова • 2 года назад:

маялась никак не могла разобраться, уже весь инет перерыла пока нашла эту статью — вполне доступно и понятно описано. Спасибо.

• Станислав • 2 года назад:

Огромное, человеческое спасибо, помогла подробная статья для ноутбуков HP, долго мучился, а потом с помощью Вас всё удалось за 5 минут, и вот Windows 7 уже завершает установку, благодарю!

• Станислав • 2 года назад:

Спасибо за развернутую инструкцию! очень долго ломал голову, а тут оказалось все предельно просто! Сайт ушел в закладки, так сказать на будущее!

• Павел • 2 года назад:

Как нарочно, у самого возникла такая проблема, после того как произвел активацию десятки с 8ки. Но нужные проги в ней не работали, решил установить семерку 64 бита, но, как и многие, столкнулся с пресловутым секьюри бут, который не давал сделать это. инструкции к Тошиба помогли, спасибо

• Симона Маркина • 3 года назад:

Хотела на новом ноутбуке поставить Линукс. Но не получалось ничего с этим новым для меня БИОСом. Статья помогла на все сто. Теперь у меня есть Ubuntu.

• Дмитрий Верник • 3 года назад:

Вот у меня как раз ASUS! Спасибо за статью, очень помогла! Давно искал подробную инструкцию!

• Иван • 3 года назад:

Статья спасла, очень подробно все расписано и показано на фото. Прочитав смог установить Win 7 вместо предустановленного Win 8.1)))

• Юрий Шокин • 3 года назад:

Хорошо, когда есть такие подробные статьи и руководства по функциям Биоса. Мне не понятно было как отключить secure boot на ноутбуке lenovo, сделал по аналогии с другими марками. С такими своевременными подсказками справился с переустановкой операционной системы быстро, благодарю за ценный совет.

• Evgeniy Maslennikov • 3 года назад:

Жесть, ребята, другими словами просто не описать то как я намучался за прошлыые выходные, спасибо вам большое за советы!

• Иван • 3 года назад:

Уважение автору! Вот наконец-то попалась статья в которой нормально описано как отключить Secure boot в разных UEFI биосах. А то вечно весь интернет прочешешь, пока соберешь полную картину. Спасибо, очень облегчил переустановку Виндовс 8.

• Иван Щепелин • 3 года назад:

Спасибо вам! Я в этом полный ноль, но с вашими рекомендациями и с помощью своего друга, Windows 7 на ноутбук Асер установить сумели )