Как защитить свою переписку и безопасно общаться в интернете

Основное правило безопасного интернет-общения – его не существует. Никакие меры предосторожности не защитят вас на 100 процентов, поэтому возьмите за правило: звоните и отправляйте сообщения, фото и видео через интернет только в том случае, если вы готовы к тому, что эта информация попадет в чужие руки. Тем не менее несколько простых шагов помогут сделать так, чтобы заполучить вашу переписку было очень трудно.

Пользуйтесь безопасными мессенджерами

Выбирайте мессенджеры, которые гарантируют сквозное шифрование (end-to-end encryption). Они шифруют сообщение на вашем устройстве, отправляют его в зашифрованном виде получателю, и только устройство получателя может его расшифровать. Но стоит помнить, что серверы таких мессенджеров хоть и не видят, что написано в сообщении, знают, когда оно отправлено, от кого и кому.

Эксперты в сфере кибербезопасности чаще всего рекомендуют мессенджер Signal. Его сквозное шифрование отвечает высоким стандартам, а код находится в открытом доступе. Это никак не облегчает жизнь хакеров, зато позволяет любому пользователю интернета убедиться в безопасности мессенджера или попытаться найти его слабые места. Кроме того, Signal – это некоммерческий проект, то есть он не зарабатывает на пользователях, а значит, не собирает информацию о вас и уж тем более не продает ее. Единственный минус Signal – он привязан к вашему номеру телефона, хотя создатели мессенджера пытаются обойти эту проблему с помощью использования пин-кодов.

Другие мессенджеры эксперты так высоко не оценивают. Telegram критикуют за то, что сквозное шифрование сообщений там не включено автоматически. Чтобы сделать это, выберите нужного вам адресата, зайдите в меню информации о нем и начните «секретный чат».

WhatsApp и Viber часто взламывают. Эти мессенджеры также собирают информацию о пользователях, а WhatsApp вообще принадлежит компании Facebook, к которой и так много вопросов о безопасности данных и приватности.

Мессенджеры, которые не шифруют ваши сообщения, а уж тем более обычные СМС или звонки можно не только прослушивать и читать, но и перехватывать или даже переписывать.

Как защитить ваши пароли и какими они должны быть

Пользуйтесь VPN

Технология VPN подключает ваш компьютер или телефон через зашифрованный виртуальный туннель к удаленному серверу, через который вы выходите в интернет. Это обеспечивает дополнительный уровень защиты вашей переписке. Подробно о VPN мы рассказывали в другом видео.

VPN-сервисы бывают разные, но некоторые из них могут зашифровать ваш трафик даже при использовании небезопасных мессенджеров, что как минимум скроет содержание вашей переписки от провайдера.

VPN также может помочь получить доступ к нужному вам мессенджеру, если он заблокирован в вашей стране. В Иране, например, с помощью VPN пользуются Telegram.

Читай нас в Телеграме

Подписаться

Используйте безопасное интернет-соединение

Еще один слой защиты ваших данных – безопасный доступ в интернет. Лучше всего пользоваться частной Wi-Fi-точкой, особенно если у роутера есть встроенная шифровка и файрвол. Ограничивайте свое пользование Wi-Fi в общественных местах – в кафе, метро, банке – и уж точно никогда не пользуйтесь таким соединением для обмена важной или чувствительной информацией: адресами, паролями, номерами банковских карт.

Защитите свой телефон

В большинстве случаев кто угодно, физически завладев вашим телефоном или компьютером, может получить доступ к вашей переписке. Защитите их паролями, установите программы, которые помогут установить их местонахождение в случае потери или кражи, а еще лучше – программы, которые могут дистанционно заблокировать ваше устройство. Увы, как бы вы ни старались обезопасить свою переписку, если ваш виртуальный собеседник окажется безответственным, сообщения утекут через него. Лишь некоторые мессенджеры, например Telegram, позволяют удалить переписку как для себя, так и для собеседника. Поэтому о важном лучше сообщить лично, а по интернету обмениваться лишь той информацией, утечки которой вы не боитесь.

Шифрование трафика. Как зашифровать свое интернет-соединение.

Шифрование трафика звучит круто, но как именно это делается? И какие преимущества это дает? Предлагаем вашему вниманию развернутую статью о том, как лучше всего шифровать свое интернет-соединение. Не волнуйтесь, это займет не более 9 минут.

Что такое шифрование?

Проще говоря, шифрование — это процесс превращения данных из читаемого формата в нечитаемый. В целом, речь идет о применении ключа шифрования для защиты данных. Только тот, у кого есть этот ключ (или специальный ключ расшифровки), может прочитать эти данные.

«Нечитаемый формат» – определение довольно расплывчатое, но вы можете воспользоваться этим инструментом, чтобы получить представление о том, как все устроено. В нашем случае мы использовали шифр AES-256 для шифрования сообщения «Привет, ребята!». А это используемый нами ключ шифрования: “fgj5kig0813sfdfewbasd3453gafvafg.” Зашифровано сообщение выглядит следующим образом: “bTFR+qKhkQt2djukrfX+Zw==.” Любой, кто попытается отследить содержимое этого сообщения, будет видеть только зашифрованный формат. Только тот, у кого есть оригинальный ключ шифрования или другой ключ специальный для расшифровки, сможет увидеть исходное сообщение «Привет, ребята!».

Можно ли взломать шифрование?

Если вы используете устаревший шифр (например, Blowfish) с небольшой длиной ключа (64 бита, например), то его можно будет взломать при помощи пресловутого брутфорса. Но если вы придерживаетесь современных шифров, таких как AES, и больших размеров ключей (128 бит и выше), то вы в безопасности. Если Тяньхэ-2, или четвертый самый быстрый суперкомпьютер в мире, попытается взломать сообщение, зашифрованное с помощью AES-256, это займет около 9,63×1052 лет (1052 в этом случае 1 с 52 нулями, то есть в девятой степени). Конечно, по мере того, как суперкомпьютеры становятся все более совершенными, в будущем они смогут быстрее взламывать современные шифры. Но, в то же время и шифрование станет более продвинутым, поэтому пока что нельзя спрогнозировать, когда шифры будут взломаны.

Зачем шифровать трафик?

- Прежде всего, незашифрованные соединения могут прослушивать и перехватывать хакеры. Так они могут украсть конфиденциальную информацию (данные кредитной карты, пароли и т. д.), или же перенаправить вас на фишинговые веб-сайты (поскольку видят, какими сайтами вы чаще всего пользуетесь).

- Киберпреступники могут обмануть ваше устройство, и подключиться к поддельной сети WiFi, которую сами же запустят. Если это случится, то они смогут мониторить всю вашу деятельность онлайн.

- Незашифрованный трафик означает, что ваш интернет-провайдер может просматривать пакеты данных, и видеть, какие сайты вы просматриваете и какие веб-приложения используете. Благодаря этой информации они могут целенаправленно ограничивать пропускную способность вашего соединения.

- Если вы используете незашифрованные соединения, это в значительной степени говорит о том, что вы согласны, что ваш провайдер будет продавать ваши данные рекламодателям.

- Отсутствие шифрование трафика означает, что сетевые администраторы также могут отслеживать его. Это может стать проблемой, если вы посещаете «отвлекающие» веб-сайты на работе или в школе, будь то YouTube, Facebook или Twitter.

- Кроме того, шифрование поможет вам избежать правительственной слежки за тем, что вы делаете в интернете.

«Но я уже использую зашифрованный WiFi, так что все в порядке, верно?»

Не совсем. Если вы загуглите информацию о том, как зашифровать интернет-соединение, то увидите, что во многих статьях рекомендуют использовать зашифрованные сети (то есть те, для доступа к которым требуется пароль).

Но вот в чем проблема – большинство сетей для шифрования используют WPA2. К сожалению, этот стандарт безопасности не так уж хорош и имеет серьезные уязвимости. Вы можете найти много информации, согласно которой есть как минимум несколько способов взломать пароли WPA2 (здесь, здесь и здесь).

Новый стандарт шифрования WPA3 должен исправить эти проблемы, но даже он не без изъяна.

Кроме того, есть еще одна проблема: некоторым сетям может и требуется пароль для использования, но они могут быть защищены устаревшим шифрованием, вроде WEP и WPA.

В общем, тот факт, что вы используете зашифрованный WiFi, вовсе не означает, что ваши данные в безопасности.

Как зашифровать подключение к Интернету

Основываясь на наших исследованиях, у вас есть шесть опций. Необязательно использовать все из них, но если вы действительно хотите убедиться в безопасности своего трафика, стоит попробовать их все одновременно:

1. Посещайте только сайты с протоколом HTTPS

HTTPS сейчас является своего рода стандартом, и некоторые браузеры даже не позволяют открывать сайты на протоколе HTTP. И не без причины! HTTP означает, что веб-сайт не шифрует ваши запросы на подключение и ответы. Так что любой может шпионить за вами.

Если вы смотрите HTTP-сайты исключительно для мемов и анекдотов, то это не так страшно. Но если вы используете его для оплаты или ввода личной информации, все очень плохо, так как каждый может видеть эти данные.

Поэтому, если вы действительно хотите защитить подключение к интернету, мы настоятельно рекомендуем избегать HTTP-сайтов. Просматривайте только HTTPS-сайты, так как они автоматически шифруют ваш трафик.

2. Используйте HTTPS Everywhere

HTTPS Everywhere — это расширение для браузеров Opera, Chrome, Firefox, Tor и Brave, которое автоматически перенаправляет все HTTP-ссылки на страницы HTTPS, если имеется такая техническая возможность. Это очень удобно, поскольку некоторые крупные веб-сайты все еще не используют HTTPS.

Конечно, HTTPS Everywhere не поможет вам, если сайт просто-напросто не поддерживает HTTPS. Но все же это хорошая мера безопасности.

Наконец, подумайте о том, чтобы использовать uMatrix и uBlock Origin. Они не шифруют ваше соединение, но могут блокировать вредоносные скрипты и рекламу. Это может пригодится, если вы каким-то образом оказались на подозрительном HTTP-сайте.

3. Используйте мессенджеры только со сквозным шифрованием

Когда вы хотите написать кому-то сообщение, вы просто печатаете текст в смартфоне и отправляете его, верно? Либо вы делаете это через Facebook Messenger и похожие приложения.

Эти методы удобны, конечно, однако они не очень приватные. Текстовые сообщения могут быть прочитаны или может произойти утечка данных, если компания, обрабатывающая их, не использует шифрование для их защиты. Кроме того, Facebook Messenger не предлагает сквозного шифрования по умолчанию. То есть компания может следить за вашими разговорами с друзьями.

И это ещё не всё. Рассмотрим тот факт, что АНБ, как известно, собирает миллионы текстовых сообщений, а такие компании, как Apple, Facebook и Skype, являются частью их программы массовой слежки (PRISM).

Конечно, вы можете использовать сквозное шифрование с Facebook Messenger, если включить функцию Secret Conversation. Но здесь есть проблемка – это не позволит вам шифровать групповые сообщения, GIF-файлы, платежи или голосовые и видеозвонки. И еще раз: Facebook является частью программы слежки АНБ. Стали бы вы доверять конфиденциальную информацию такой компании?

Если вы действительно хотите защитить свои соединения, вам нужно приложение, у которого не будет никаких изъянов в этом плане. Вот несколько рекомендаций:

- Signal — приложение было рекомендовано защитниками конфиденциальности, такими как Эдвард Сноуден и Брюс Шнайдер. Более того, его рекомендуют многие члены Европейской Комиссии. Помимо сквозного шифрования, приложение распространяется с открытым исходным кодом. И хотя не так давно в нем обнаружили эксплоит для прослушки, проблему очень быстро устранили.

- Wickr – хотя приложение больше нацелено на бизнесы, любой может его использовать. Оно распространяется с открытым исходным кодом, предлагает сквозное шифрование и не требует электронной почты или номера телефона для регистрации.

- LINE – очень безопасное приложение, которое изначально задумывалось японскими инженерами как коммуникационное решение после землетрясения 2011 года.

- Threema — хотя мессенджер и не бесплатный, он предлагает отличную безопасность: сквозное шифрование, отсутствие необходимости указывать номер телефона, а также удаление ваших сообщений с серверов после доставки.

Давайте также рассмотрим ещё одно зашифрованное приложение для обмена сообщениями, которое многие рекомендуют:

- Это WhatsApp. Хотя мессенджер предлагает сквозное шифрование, и Facebook подтверждает, что прочитать сообщения в WhatsApp невозможно, нависает проблема с программой слежки АНБ PRISM. В частности, больше всего беспокоит то, что Facebook является участником этой программы. Так что, существует огромная вероятность, что они делятся переписками с АНБ. Кроме того, в 2019 году у приложения были проблемы, связанные со шпионскими программами.

Мы не говорим, что вам вообще не следует использовать WhatsApp. Но если вы это сделаете, общайтесь осторожно.

4. Использовать DNS поверх HTTPS

DNS расшифровывается как Domain Name System или «система доменных имён». Ее роль заключается в преобразовании IP-адресов в читаемые названия веб-сайтов и наоборот.

Если вы хотите подключиться к веб-сайту по названию, ваш браузер отправит DNS-запрос на DNS-сервер вашего провайдера, чтобы получить IP-адрес сайта.

Всё это хорошо, но есть проблемка: DNS-запросы, как правило, не шифруются. Это открывает перед вами множество рисков — атаки MITM, слежка провайдера и фильтрация DNS.

Эту проблему как раз исправляет DNS поверх HTTPS Он использует HTTPS для шифрования ваших запросов, что делает ваше подключение к интернету безопаснее.

Как использовать DNS поверх HTTPS?

На самом деле, это не так сложно, поскольку большинство браузеров уже поддерживают эту технологию. Также предлагаем вашему вниманию руководство о том, как это сделать. Если вы хотите использовать DNS поверх HTTPS не только в браузере, попробуйте 1.1.1.1 (на сайте представлены руководства). Это намного быстрее, чем пользоваться OpenDNS или Google Public DNS.

5. Использовать VPN

VPN является одним из самых простых способов для полного шифрования вашего интернет-соединения. Это онлайн-сервис, который скрывает ваш IP-адрес и шифрует весь ваш веб-трафик. Давайте узнаем, как работает эта схема.

- Для подключения к VPN-серверу вы используете VPN-клиент на вашем устройстве.

- Клиент и сервер согласовывают соединение и создают между собой зашифрованный туннель.

- С этого момента весь ваш трафик будет проходить через этот туннель. Если кто-то попытается контролировать его, он просто увидит тарабарщину (как было показано на примере зашифрованного сообщения в начале статьи).

VPN-Сервисы очень просты в использовании, и большинство из них используют новейшие шифры. Подробнее о VPN-шифровании вы можете прочитать в нашем руководстве.

Зашифруйте свой трафик прямо сейчас при помощи CactusVPN!

Если вам нужен VPN, то предлагаем познакомиться с нашим Сервисом. Мы предлагаем шифрование AES-256 для большинства протоколов, что принято считать безопасностью на военном уровне. Кроме того, мы не ведём никаких логов, и используем безопасные протоколы: IKEv2, SoftEther и OpenVPN, а также у нас есть поддержка DNS поверх HTTPS.

Специальное предложение! Получите CactusVPN за 3.5$ в месяц!

И как только вы станете клиентом CactusVPN, у вас будет 30-дневная гарантия возврата денег.

6. Использовать зашифрованную электронную почту

Gmail, AOL и Yahoo! – популярные и вполне удобные почтовые службы, но это не настолько хороший способ шифрования всех данных электронной почты, которые проходят через ваше подключение к интернету. Вот как это устроено:

- Google позволяет посредникам сканировать ваши электронные письма. Yahoo! и AOL также получали обвинения в сканировании электронных писем на предмет данных, которые они могут впоследствии продать рекламодателям.

- Около трех миллиардов аккаунтов Yahoo! пострадали от утечки данных.

- Сообщается, что AOL имеет самый высокий уровень взлома электронных почтовых ящиков.

- Несмотря на обещания, Yahoo! и Google еще не запустили сквозное шифрование, и это означает, что они по-прежнему могут сканировать ваши письма. Многие другие почтовые службы уже давно реализовали поддержку сквозного шифрования, так что это довольно серьезный красный флажок.

Мы рекомендуем вам присмотреться к таким Сервисам, как ProtonMail или Tutanota. Они оба работают с открытым исходным кодом, предлагают сквозное шифрование, не запрашивают личную информацию и не хранят её.Также предлагаем вам подробнее узнать о почтовых службах в нашем руководстве.

Стоит ли шифровать трафик через Tor?

Многие люди и статьи будут советовать это делать. Как правило, потому, что Tor добавляет несколько уровней шифрования к вашим соединениям (обычно три).

И хотя звучит серьезно, этот метод тоже не без изъяна:

- Узел выхода (последний сервер в цепочке Tor, через который проходит ваш трафик) расшифровывает ваши данные. Таким образом, этот узел может просматривать содержимое вашего трафика. Если киберпреступник или правительственный агент используют этот узел, то они могут шпионить за вашими интернет-соединениями.

- Погодите… хакеры и правительственные агенты? Поддерживают узлы Tor, которыми я могу случайно воспользоваться? Вероятность намного больше, чем вам может казаться. Исследователи уже не раз обнаруживали вредоносные узлы, и не секрет, что сотрудники правоохранительных органов могут запускать некоторые узлы целенаправленно.

- У Tor также имеются подозрительные связи с правительством США. Подробнее об этом можно почитать здесь (пункты #5 и #6).

Если вы хотите по-настоящему зашифровать ваше интернет-соединение при использовании Tor, то делать это нужно через VPN. Сейчас мы имеем в виду, что перед подключением к сети Tor нужно сначала подключиться к VPN-серверу. Таким образом, даже если вредоносный узел расшифрует ваш трафик из Tor, тот, кто держит выходной узел, в итоге получит зашифрованный VPN-трафик.

Однако имейте в виду, что при такой связке интернет будет работать значительно медленнее. Tor и без того сильно замедляет работу, а вдобавок VPN окажет больший эффект.

Не забудьте использовать антивирус!

Шифрование — отличный способ защитить ваши данные от хакеров, но оно не может защитить ваше устройство от заражения вредоносными программами. Все решения, упомянутые в этой статье, защитят ваши данные только на оперативном уровне, но не на автономном или аппаратном.

Поэтому не забывайте всегда и везде использовать антивирус.

Как зашифровать подключение к интернету — В завершение

Шифрование веб-трафика очень важно, если вы хотите избежать кибератак, правительственной слежки или широко распространённого мониторинга интернет-провайдера.

Лучший способ зашифровать подключение — использовать шифрованные мессенджеры, VPN, зашифрованные почтовые службы, DNS поверх HTTPS, сайты с протоколом HTTPS или HTTPS Everywhere.

Знаете другие способы, как шифровать интернет-соединение? Тогда не забудьте поделиться мыслями на этот счёт в комментариях или в наших социальных сетях.

Шифрование с помощью PGP

Эта статья родилась из простой задачи, мне нужно было передать файл с паролями с одного компьютера на другой через интернет. Можно сколько угодно говорить о шифровании в мессенджере и безопасных сервисах, которые “упрощают” нашу жизнь. Но факт остается фактом, если вы хотите действительно безопасно передать данные через интернет, придется погрузиться в шифрование. Я не специалист по информационной безопасности, мой интерес чисто обывательский. Первое правило здесь — каналы передачи данных всегда небезопасны. Второе — любой сервис с пользователями всегда будет целью для взломов и поиска уязвимостей.

PGP (Pretty Good Privacy) — одна из первых популярных реализаций шифрования с открытым ключом. У нее интересная история, особенно в части как правительство США пыталось запретить её экспорт. В итоге PGP стала коммерческим продуктом. Доступна бесплатная версия, основанная на том же стандарте, что и PGP. Она называется GnuPG (или GPG). Поскольку стандарт одинаковый, пользователи часто говорят «PGP-ключ» и «PGP-сообщение», хотя на самом деле используют GnuPG.

В виду своего возраста и распространенности, PGP одна из самых критикуемых реализаций. Но именно из-за этих двух факторов PGP является своего рода стандартом. Куча ошибок в нем уже были найдены и устранены и многие уже привыкли/знают как с ним работать. При использовании современных алгоритмов он дает неплохую криптоустойчивость, а к минусам можно отнести не самое простое управление, для которого требуется небольшое погружение.

Предположим, вы хотите отправить кому-то сообщение, содержащее деликатную информацию и не хотите, чтобы кто-то еще мог его прочитать. Лучший способ будет зашифровать сообщение специальным ключом, который будете знать только вы и получатель. Если атакующий перехватит сообщение, он не сможет ничего расшифровать. В наше время мы считаем “условно не сможет” потому что компьютерные мощности растут и, например, устаревшие алгоритмы шифрования могут быть взломаны как через уязвимости, так и методом перебора. Такой вариант назыается системой с симметричным ключом. Они работают нормально, но есть проблема курицы и яйца, прежде чем отправить сообщение, нужно поделиться ключом, а как это сделать без секретного канала?

PGP решает именно эту проблему. Криптография открытого ключа позволяет безопасно делиться информацией, независимо на каком расстоянии и за какими границами вы находитесь и не требует установки изначального безопасного канала.

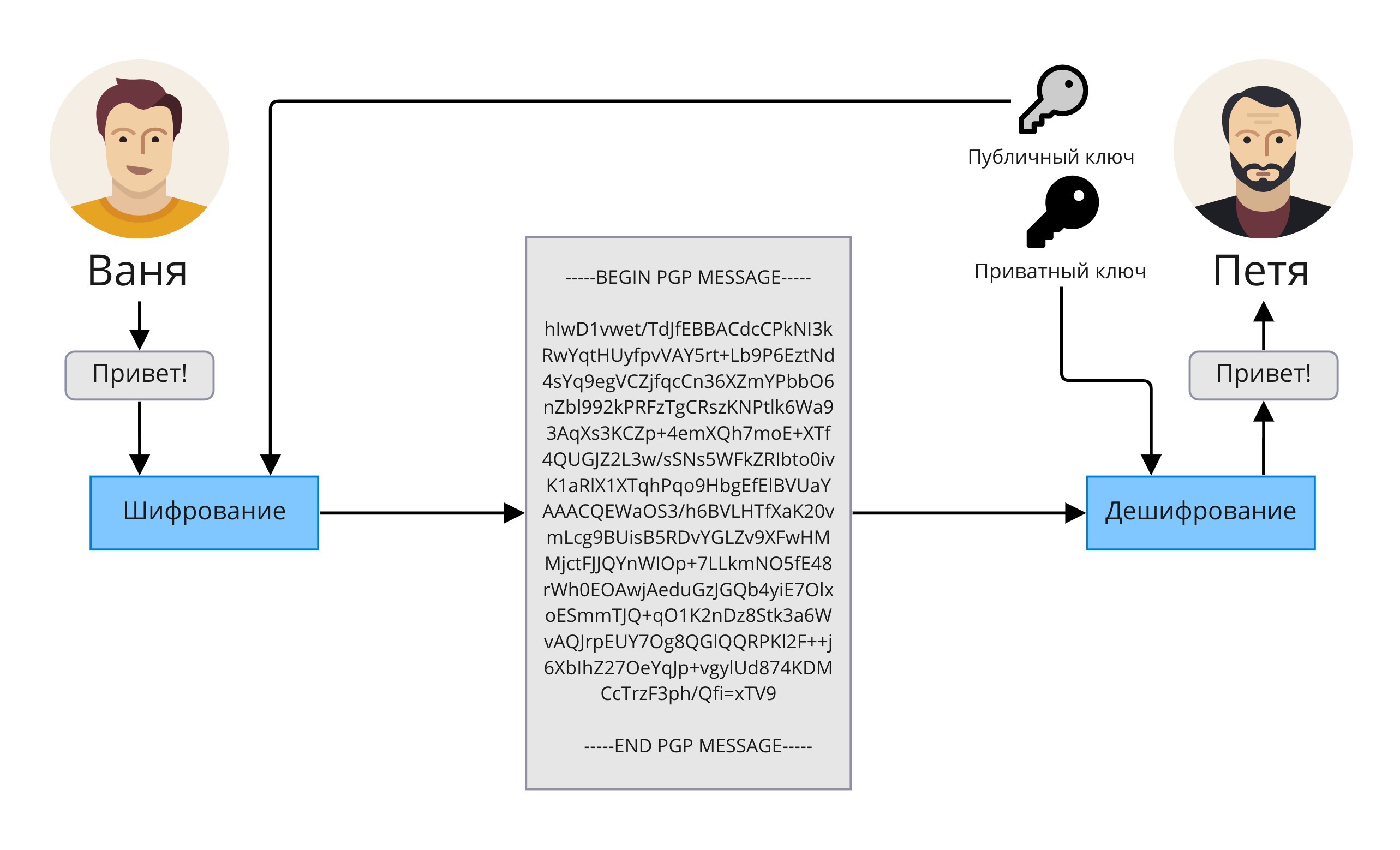

Шифрование и Дешифрование

Шифрование и дешифрование в криптографии публичным ключом опирается на пару математически уникальных ключей. Один называется публичный, а другой приватный. Публичный ключ предоставляет однонаправленную функцию, подобно висячему замку. Любой человек может его закрыть, но открыть только владелец закрытого ключа. Критическим моментом является защита приватного ключа, который используется для расшифровки сообщения, зашифрованного публичным ключом. Он должен всегда оставаться секретным, известным только владельцу. Картинка ниже иллюстрируется пример шифрования и дешифрования.

Если Ваня хочет послать зашифрованное сообщение Пете, ему нужен Петин публичный ключ. Это значит, что Петя должен им как-то поделиться, например в социальных сетях. Тогда Ваня сможет взять этот публичный ключ, зашифровать им сообщение и отправить любым, в том числе ненадежным каналом связи Пете. А Петя в свою очередь расшифрует сообщение своим приватным ключом.

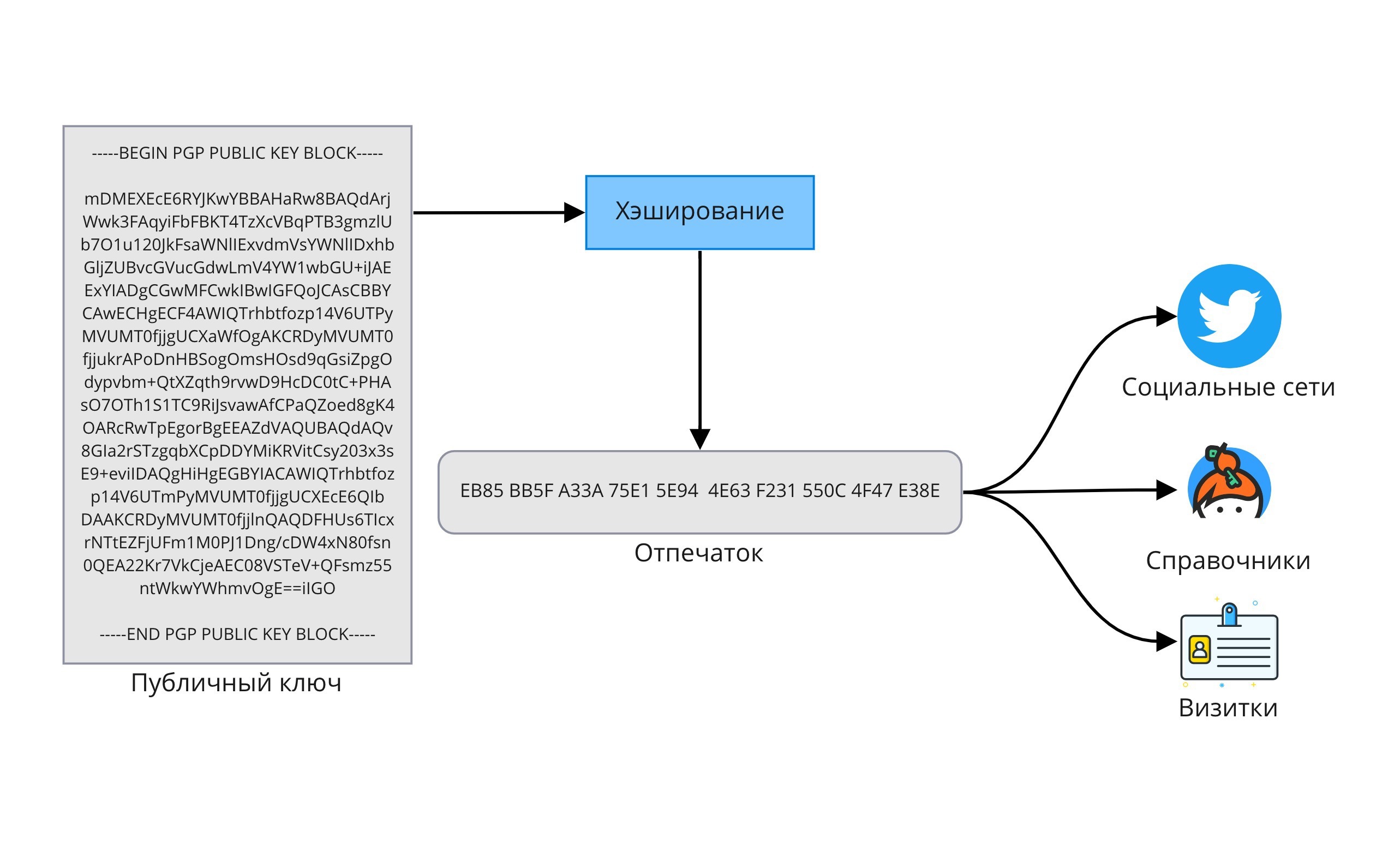

Отпечатки

Одна из проблем с публичным ключами это самозванство. Нет легкого способа гарантировать, что определенный публичный ключ, опубликованный онлайн действительно принадлежит конкретному человеку. Атакующий может сгенерировать пару ключей и “подсунуть” свой публичный ключ, прикидываясь другим человеком.

Чтобы справиться с этой проблемой, в PGP существует механизм отпечатков. Отпечатки (Fingerprints) — это уникальный идентификатор, они генерируются в результате односторонней математической функции называемой хэширование. Односторонней значит что из отпечатка нельзя получить исходный ключ выполнив обратную процедуру (хэшировать можно любые данные, не только ключи). Результатом является цифробуквенная строка фиксированной длинны. Пользователи публикуют свои отпечатки на различных платформах. Например в социальных сетях, email подписях или даже печатают на визитках. Одним из способов также является публикация на специальном сервере-справочнике (например keybase.io).

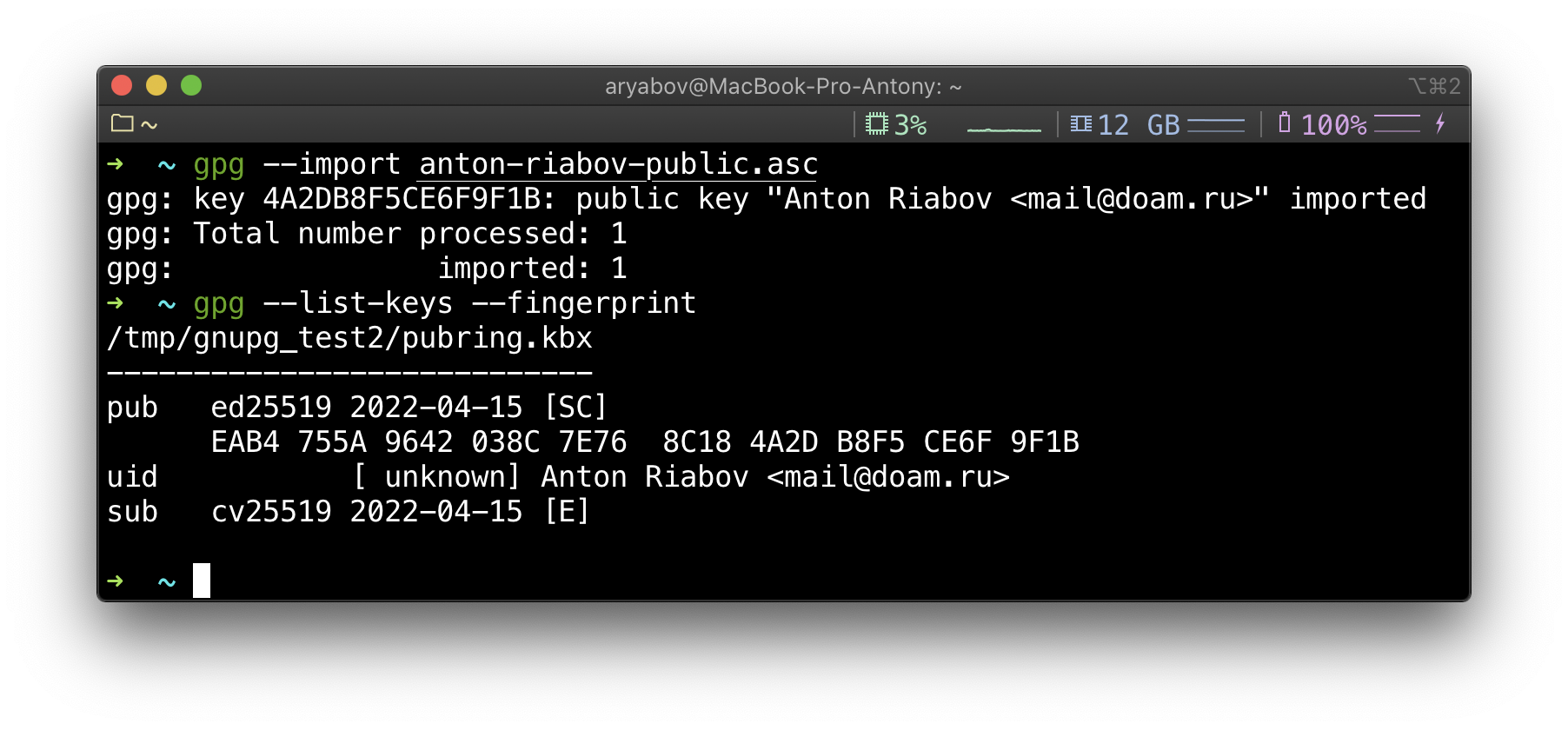

У меня в блоге есть отдельная страница, на которой можно скачать мой публичный PGP ключ и найти отпечаток. Этот же отпечаток указан в био в моем Twitter аккаунте. Скачав публичный ключ и импортировав его к себе (об этом еще будет позже), можно повторить процесс генерации отпечатка самостоятельно и сравнить его с тем, что указан публично. Таким образом вы убедитесь что публичный ключ действительно принадлежит этому человеку. Но будьте внимательны, злоумышленник может подменить отпечатки тоже.

Публикация отпечатка в разных источниках увеличивает стоимость атаки для злоумышленника, который пытается прикинуться другим человеком. Ему придется взломать каждую платформу, на которой опубликован настоящий отпечаток, чтобы подменить его своим собственным. Выложив отпечаток на разных платформах, можно также легко идентфицировать, если какая-то из них была скомпрометирована.

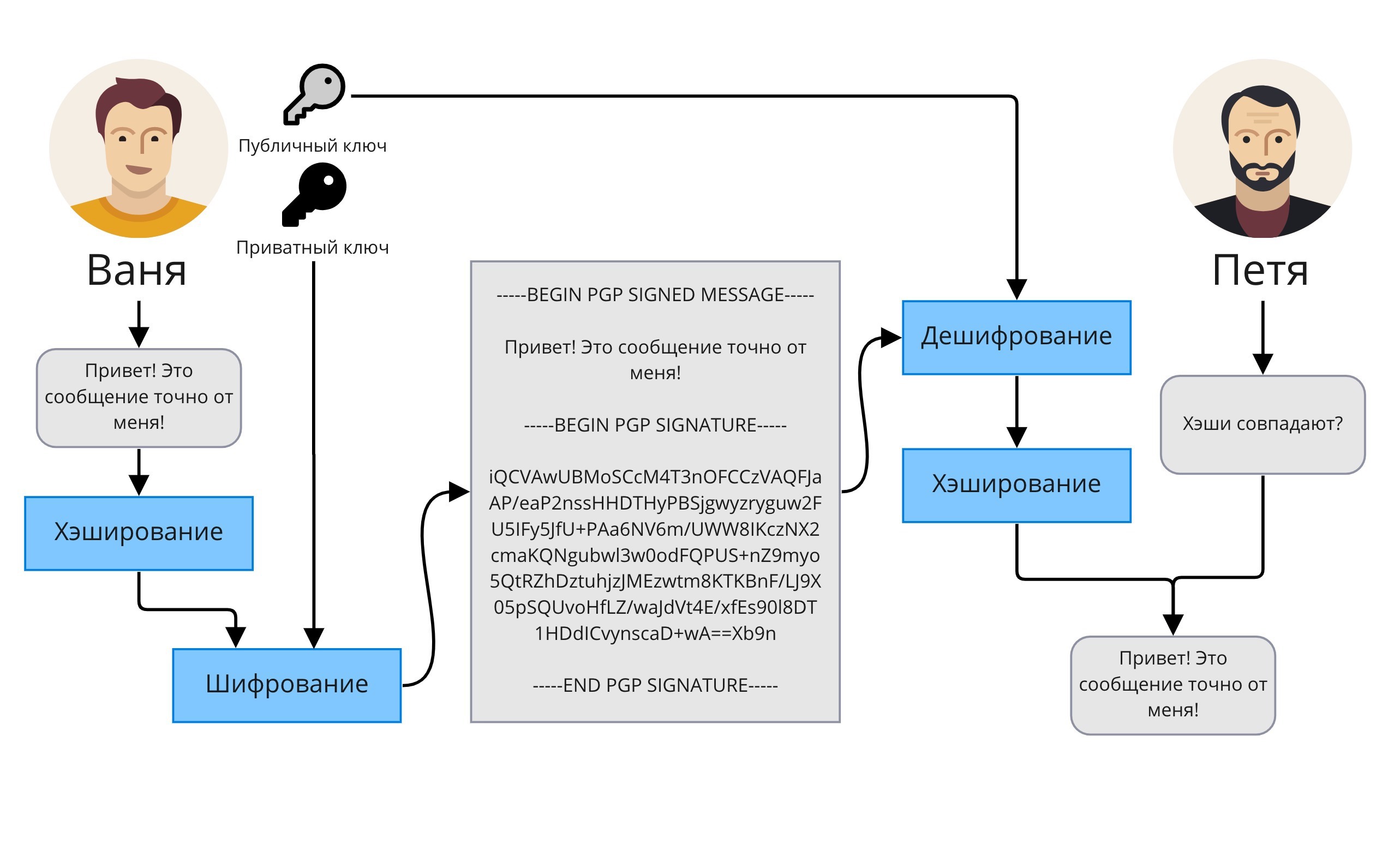

Подпись сообщений

Другой компонент PGP — подпись сообщений. Это процесс удостоверения сообщения уникальной цифровой подписью.

Ваня хочет отправить сообщение Пете и подтвердить, что сообщение действительно пришло от него, а также, что оно не было модифицировано по пути. Для этого он подписывает его. Чтобы подписать сообщение PGP хэширует его, чтобы длина подписи не зависела от размера сообщения, затем шифрует хэш используя приватный ключ. Расшифровать подпись можно только публичным ключом Вани, т.е. если у Пети получилось это сделать, он будет уверен, что сообщение пришло именно от Вани. Затем, Петя может сам создать хэш сообщения и сравнить его с тем, что получился в результате дешифрования подписи, таким образом убедившись, что сообщение не было изменено в процессе передачи.

Будьте внимательны, подписывание сообщения позволяет убедиться в аутентичности и целостности данных, но не защищает само сообщение. Другими словами, если вы только подписали сообщение, оно будет передано в открытом виде и кто угодно сможет его прочитать. Чтобы сообщение было конфиденциальным, после подписания его надо зашифровать публичным ключом получателя и отправить в шифрованном виде.

Сочетание подписания с шифрованием гарантирует:

- Конфиденциальность — гарантия того, что ни одна сторона, кроме предполагаемого получателя, не сможет получить доступ к содержимому сообщения

- Целостность — гарантия того, что сообщение не было изменено при передаче

- Аутентификация — гарантия того, что личность отправителя может быть проверена

- Неотрицание — гарантия того, что отправитель не сможет обоснованно отрицать факт отправки сообщения

Как генерировать PGP ключи

Как я уже упоминал, существует бесплатная библиотека и ПО, которые реализуют PGP протокол — GnuPG. Есть несколько способов как ими пользоваться, я предпочитаю использовать терминал. Команды, приведенные ниже, подходят для операционных систем MacOS и Linux, а также, скорее всего, Linux подсистемы в Windows — WSL.

Если работать с PGP в терминале вам некомфортно, я советую посмотреть в сторону инструкций Surveillance Self-Defense от Electronic Frontier Foundation. Они доступны в том числе на русском языке.

На MacOS GnuPG может быть установлен через Homebrew.

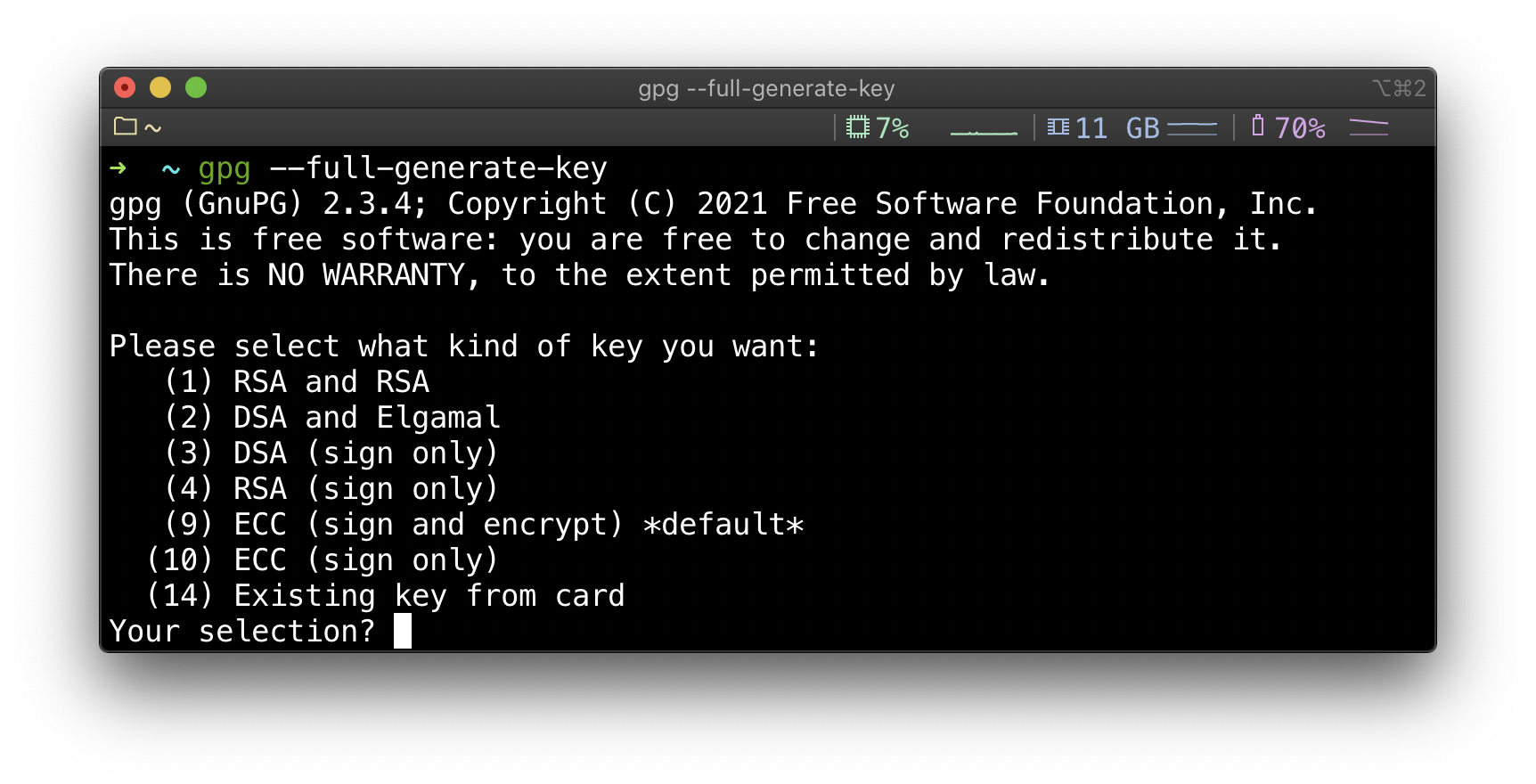

Сначала выбираем тип ключа, который хотим создать. Можно нажать Enter чтобы выбрать тип по умолчанию, на MacOS это ECC (sign and encrypt) . Если вы не видите такой тип в списке, а по умолчанию предлагается RSA, воспользуйтесь параметром —expert , чтобы увидеть больше опций.

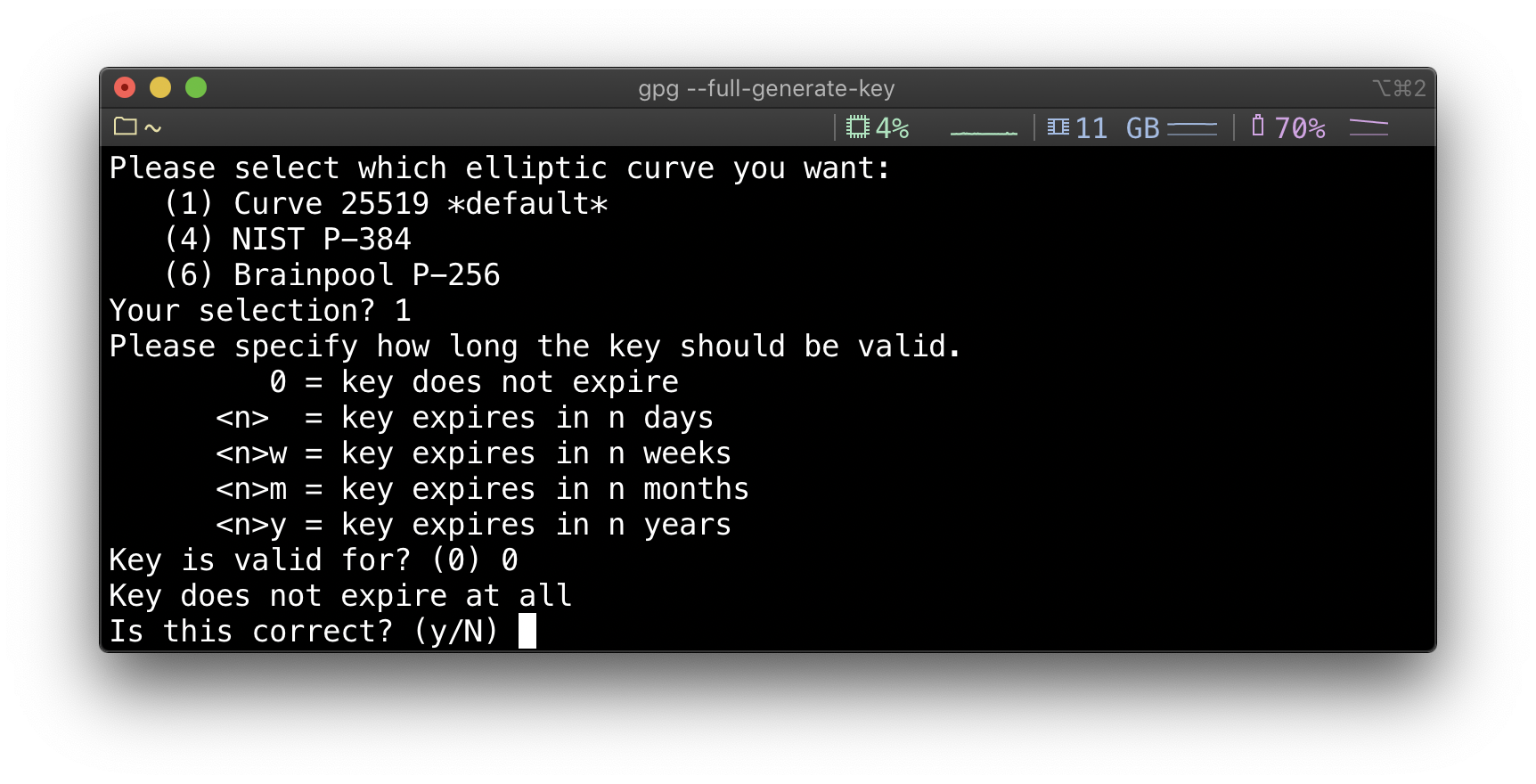

Дальше нам предлагается выбрать эллептическую кривую. Берем Curve 25519 и переходим к сроку действия. Можно создать ключи с ограниченным сроком действия, это хорошая, но продвинутая практика, придется перегенерировать ключи до даты истечения, чтобы начать работать с PGP это не нужно, поэтому выбираем key does not expire .

Для RSA будет предложен выбор размера, если вы, по какой-то причине не можете использовать ECC, а доступен только RSA, я бы рекомендовал как минимум 4096.

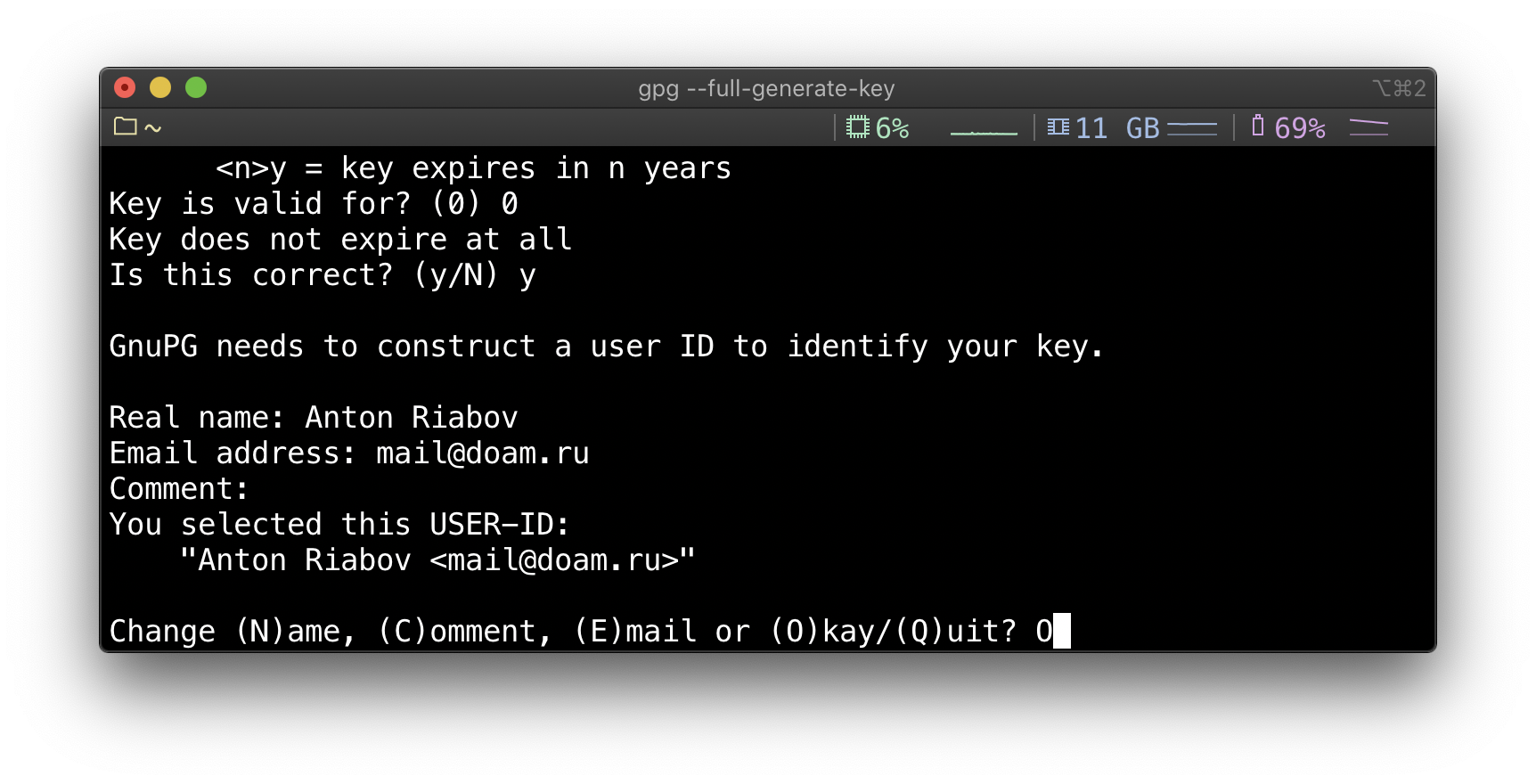

Дальше нам нужно будет заполнить идентификационные данные, такие как имя и email. В поле комментарий можно ввести любую информацию.

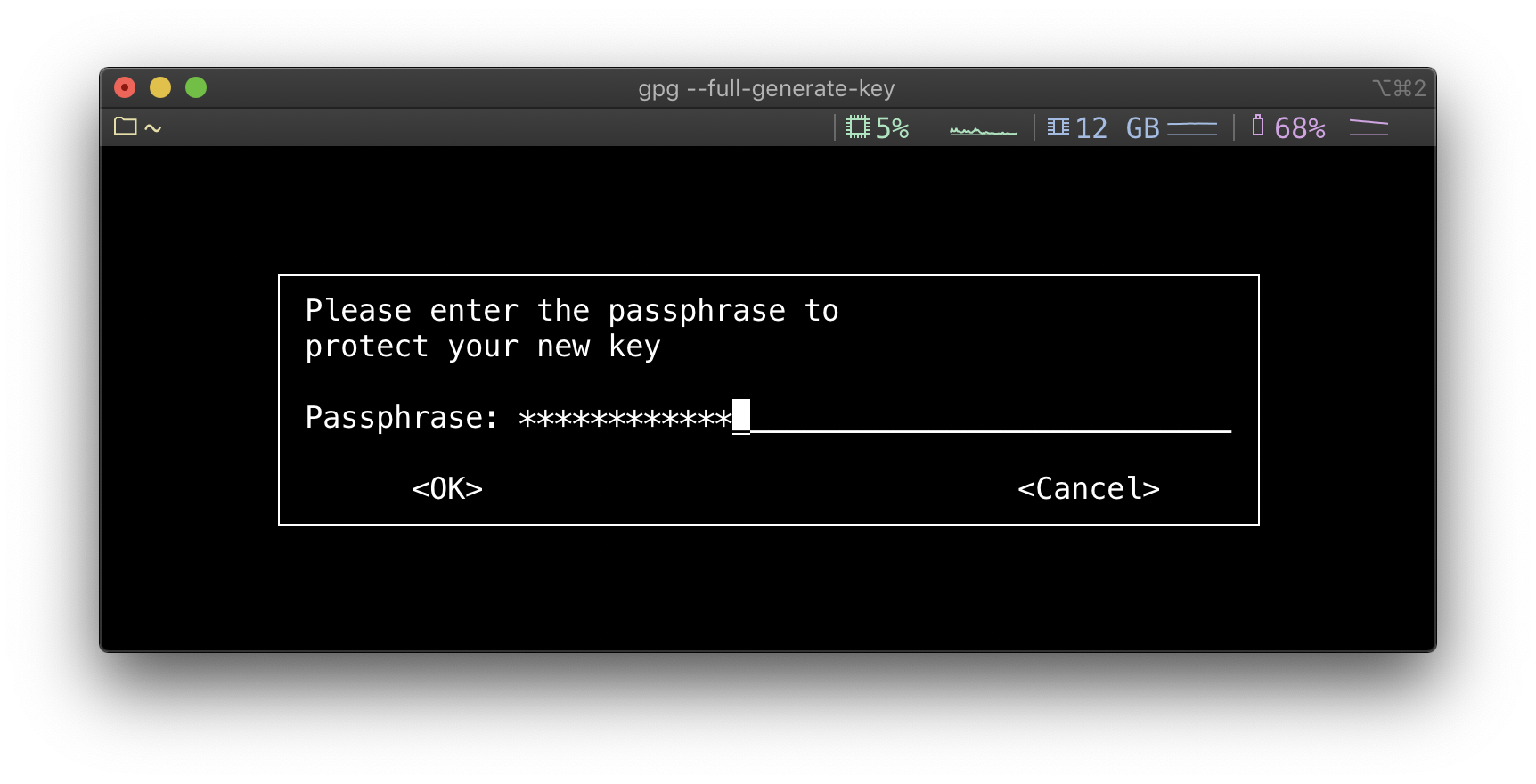

На следующем шаге нужно будет дважды ввести пароль для ключа, тут как всегда, он должен быть достаточно сложным, но если вы его забудете/потеряете, то уже никогда не сможете пользоваться приватным ключом из этой пары. Сгенерировать хороший случайный пароль можно в специальном Telegram боте.

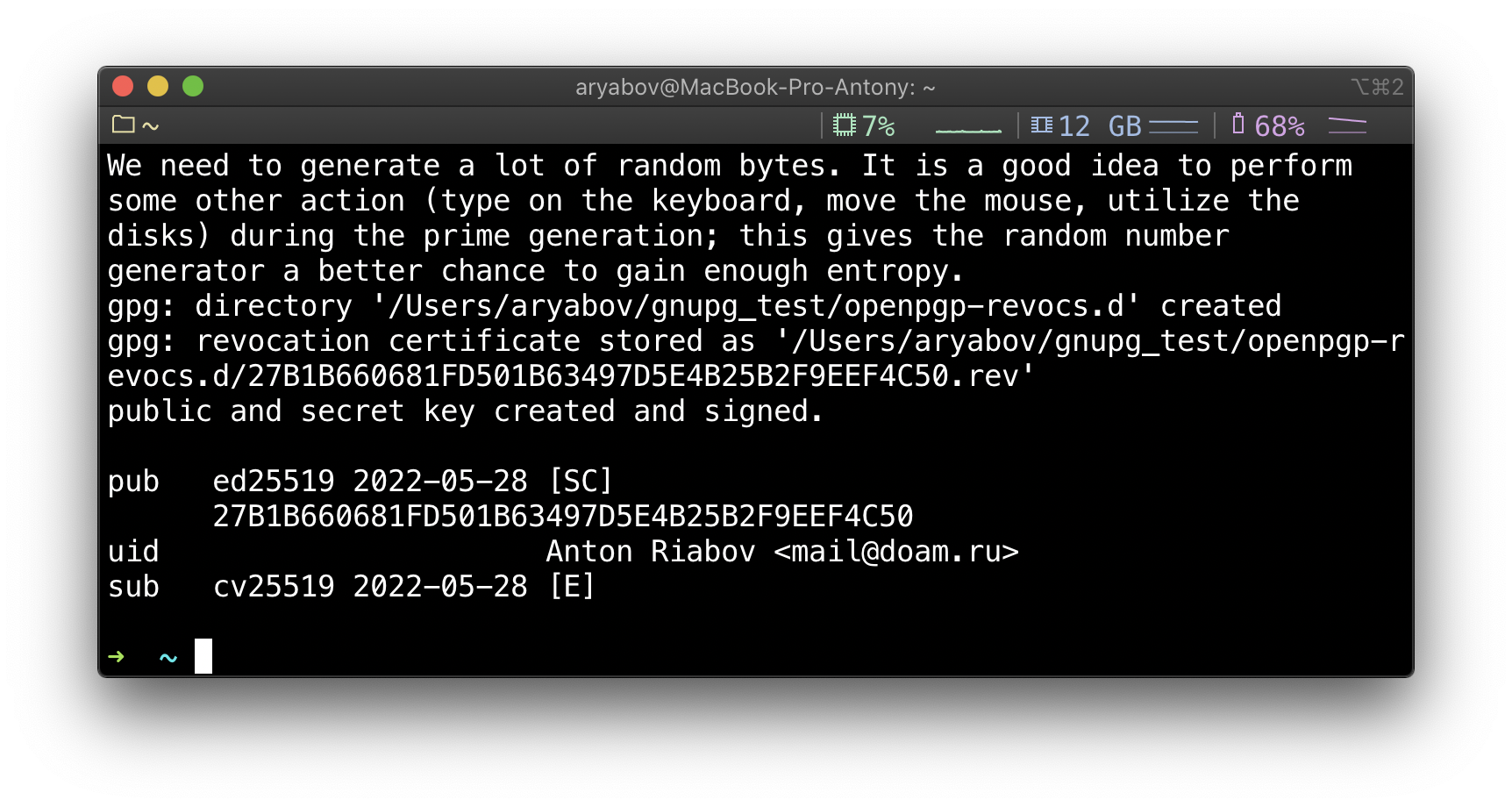

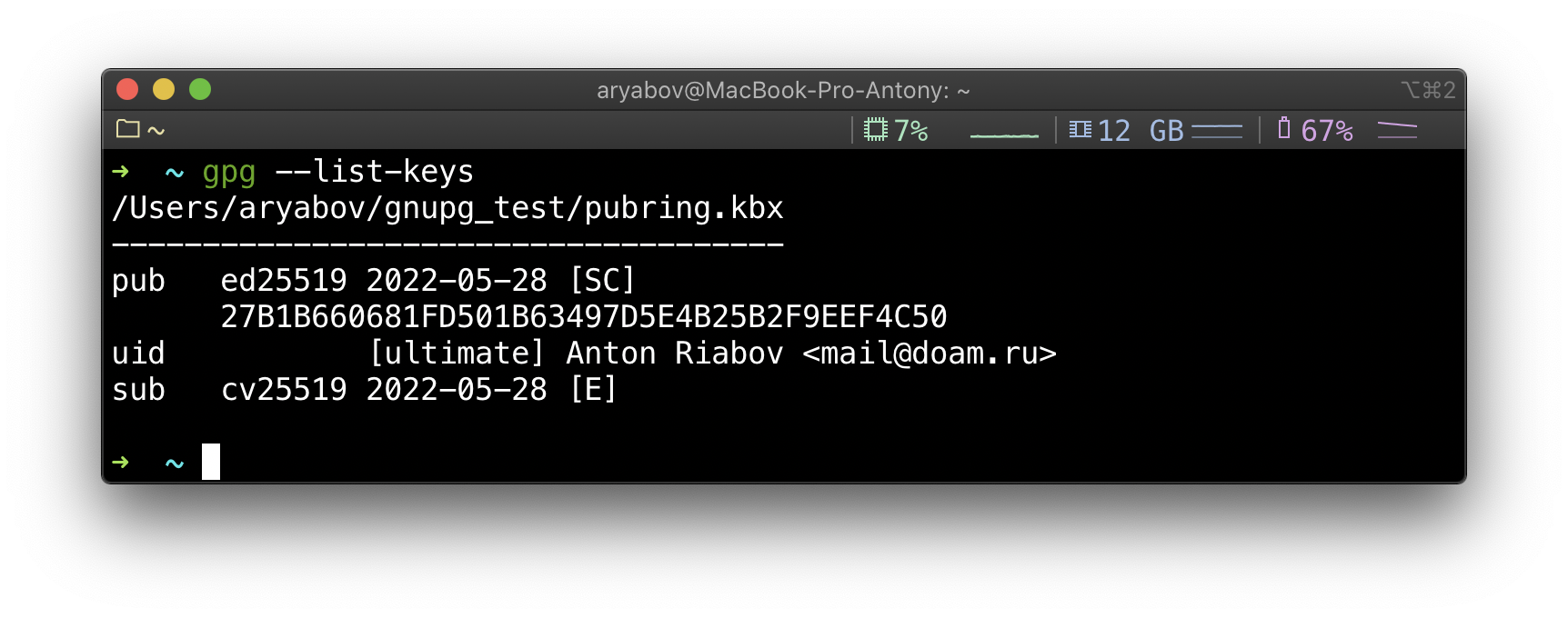

Вот и все! Теперь у вас есть приватный и публичный ключи, которые можно использовать для шифрования и подписывания. Чтобы просмотреть список доступных публичный ключей, можно использовать команду:

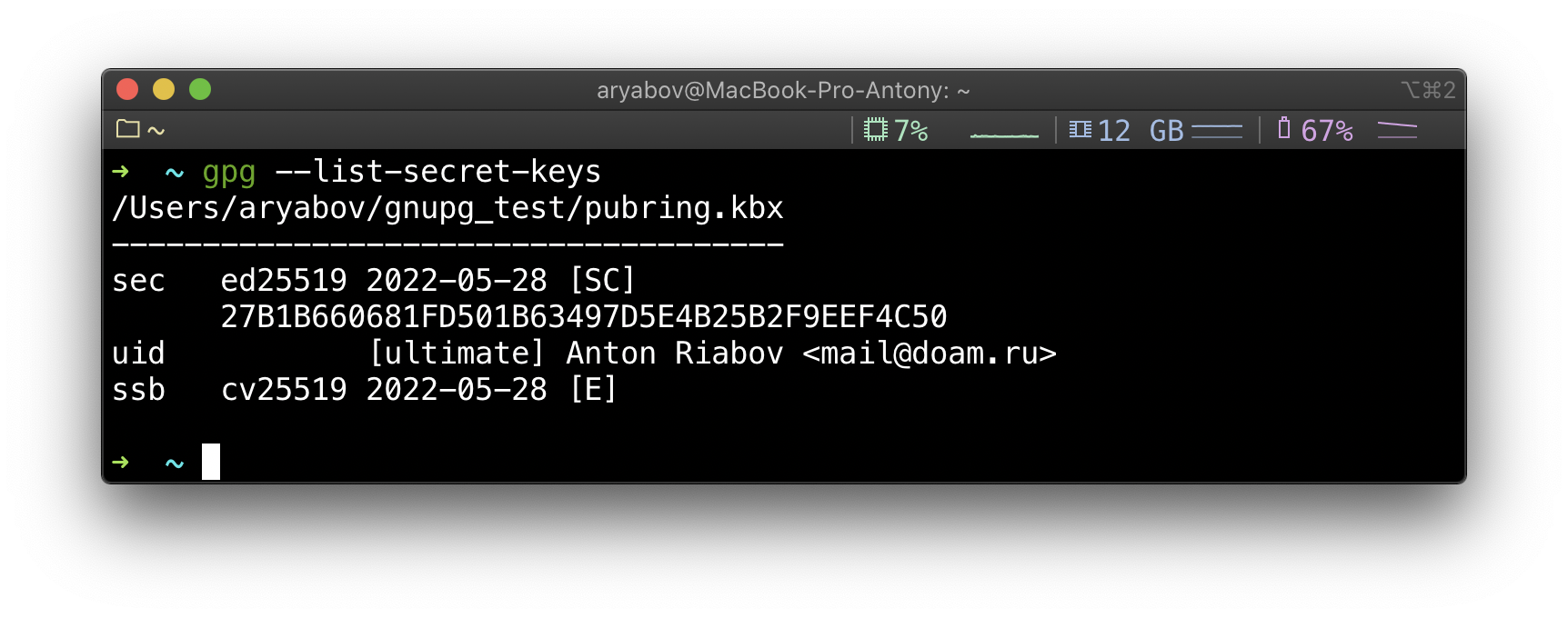

А чтобы посмотреть доступные приватные ключи, команду:

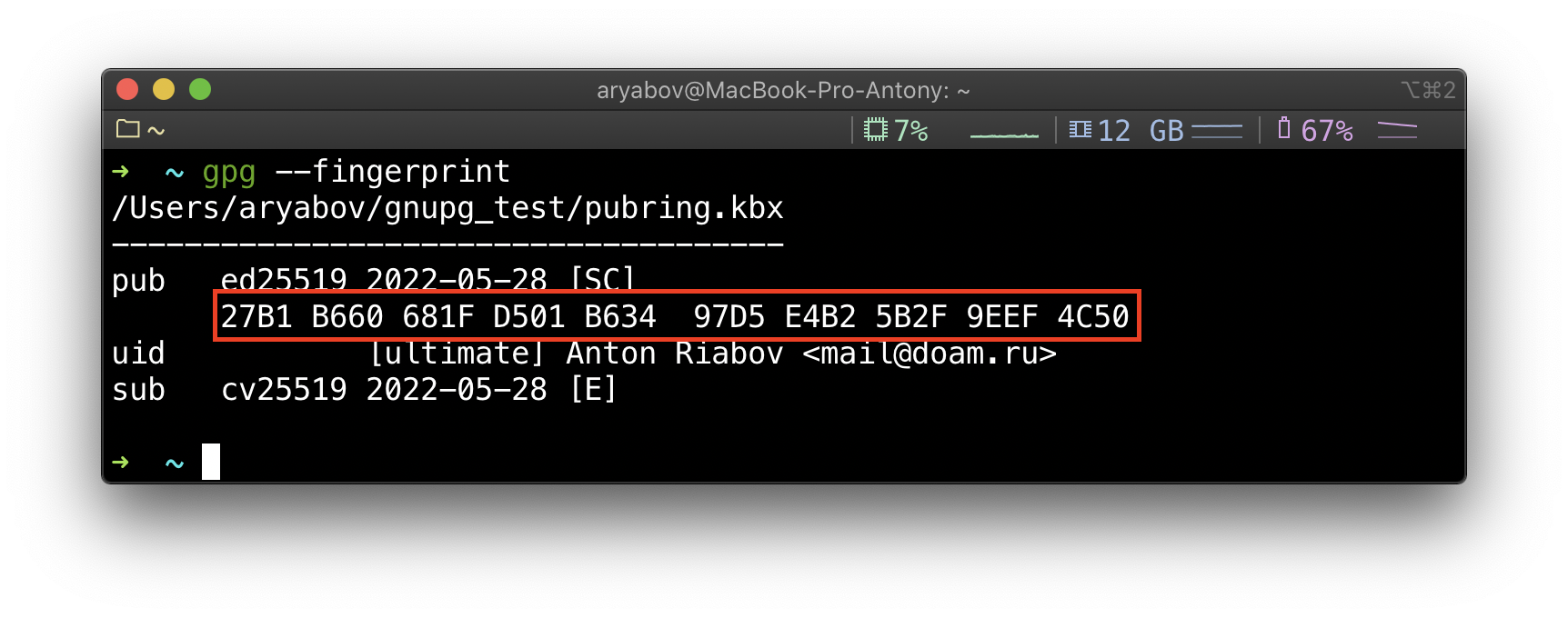

Используйте параметр —fingerprint чтобы отобразить отпечатки ключей. Это длинная строка из 10 блоков с 4 цифрами и буквами в каждом.

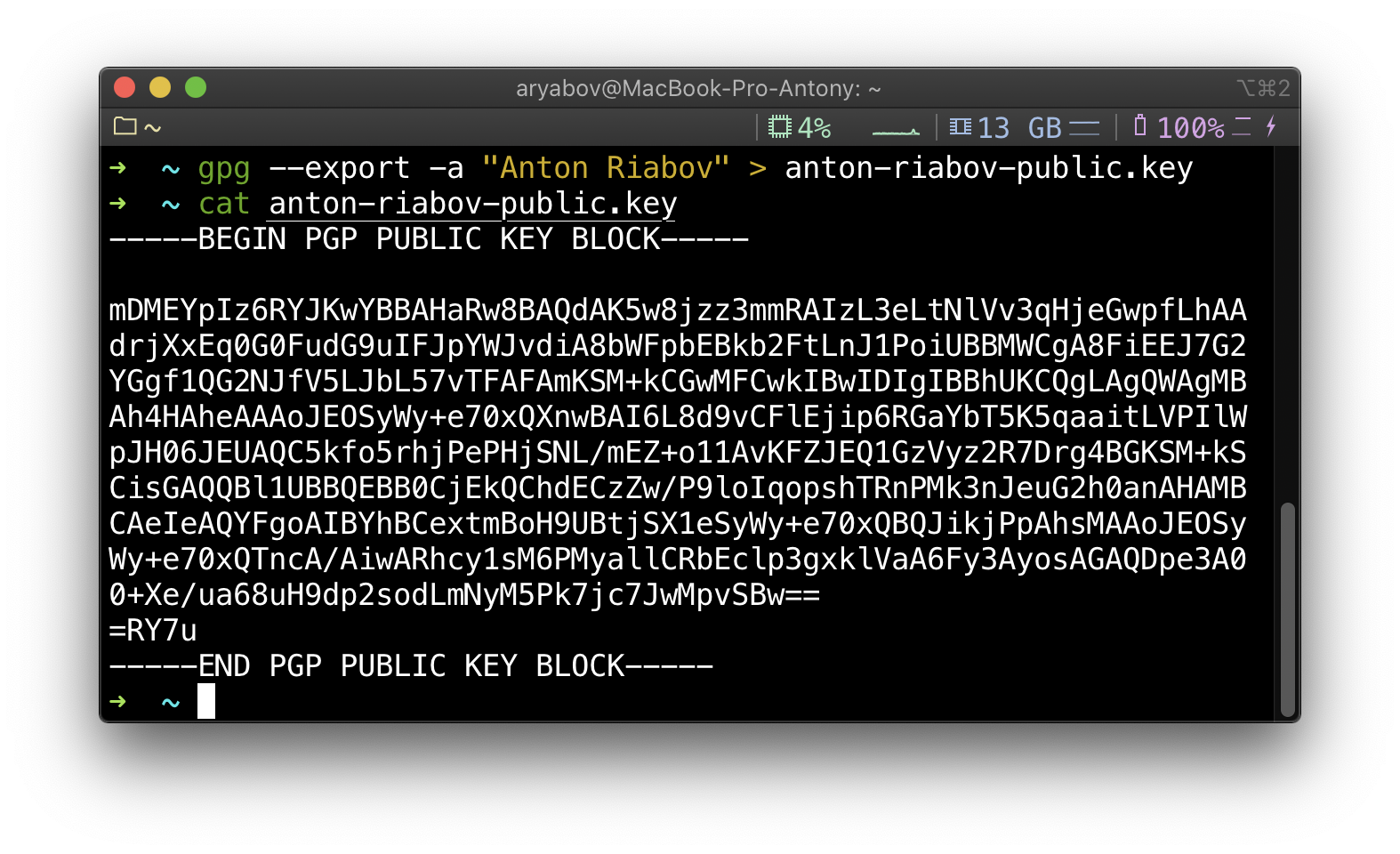

Чтобы поделиться вашим публичным ключом его нужно экспортировать в текстовый файл. Для этого можно воспользоваться следущей командой, заменив и на те, что были указаны при генерации ключей. Вместо имени можно также использовать email.

Как импортировать публичный ключ и зашифровать им сообщение

Представим, что кто-то хочет отправить мне сообщение зашифровав его моим публичным ключом. Для этого ему НЕ нужно иметь собственные ключи, но необходимо иметь установленной GnuPG.

Первым делом нужно скачать мой публичный ключ со специальной страницы. Это можно сделать через браузер или в том же терминале, с помощью команды:

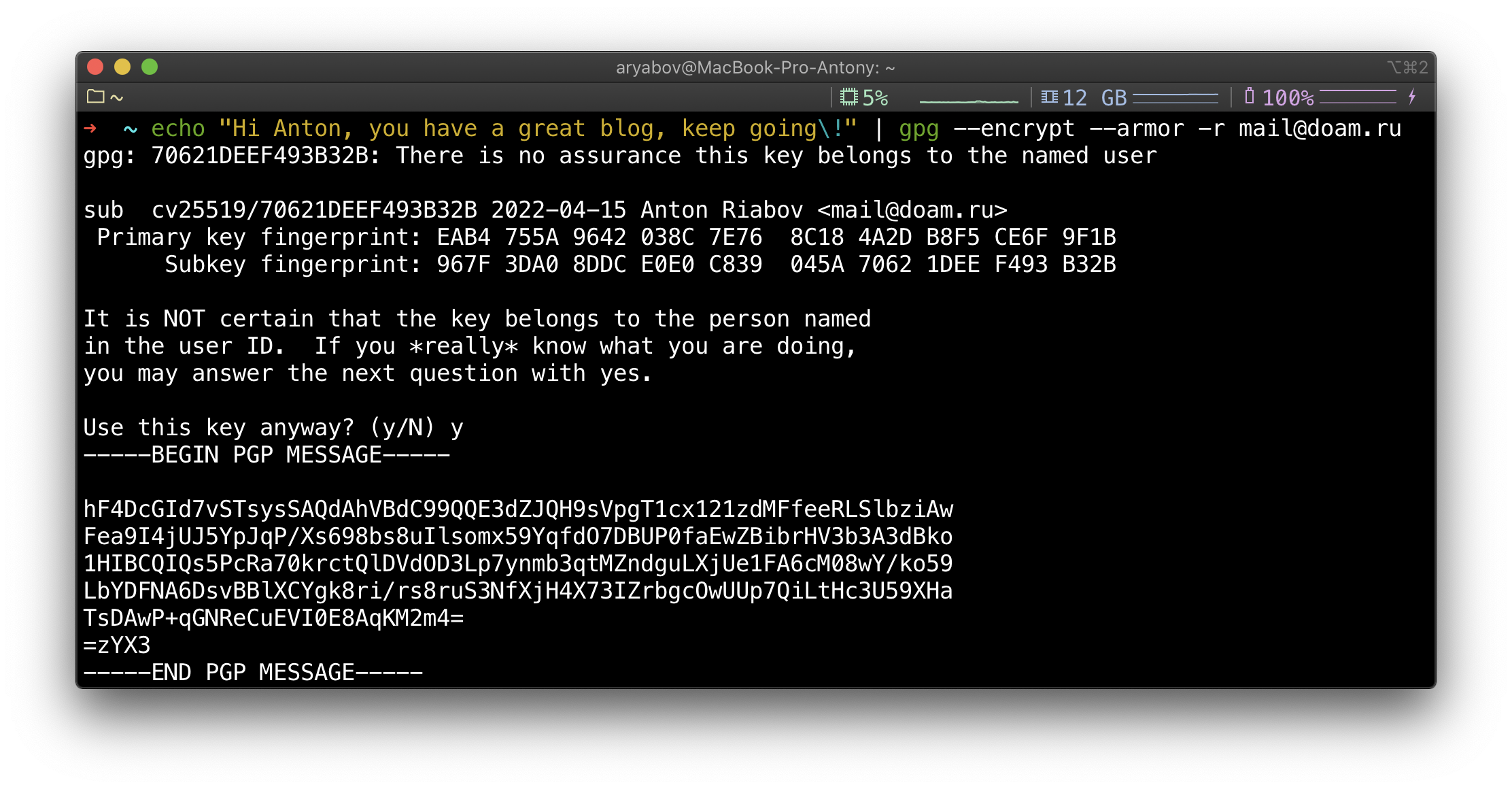

Чтобы зашифровать короткое сообщение прямо в терминале, можно воспользоваться следующей командой:

Если вы уверены в каком-то конкретном ключе, вы можете изменить его уровень доверия в GnuPG и тогда предупреждения не будет. Для этого можно воспользоваться параметром —edit-key .

gpg --edit-key KEY_ID> gpg> trustДалее вам будет предложен выбор уровня доверия.

1 = I don't know or won't say 2 = I do NOT trust 3 = I trust marginally 4 = I trust fully 5 = I trust ultimately m = back to the main menuПосле подтверждения выбора можно выйти из редактирования ключа командой quit .

Дополнительные материалы

Примеры критики PGP:

- Operational PGP

- Using OpenPGP subkeys in Debian development

- signify: Securing OpenBSD From Us To You

- Поблагодарить автора

- Telegram канал

Как обезопасить личную переписку

Чтобы никто не мог прочесть ваши частные сообщения в соцсетях, нужно максимально обезопасить аккаунт от взлома. Для этого рекомендуется использовать метод двухфакторной аутентификации.

Это когда для авторизации на сайте надо ввести не только логин и пароль, но и специальный код, который приходит на привязанный к аккаунту номер телефона. Это позволит защитить аккаунт, даже если злоумышленники смогли украсть или подобрать пароль. Менее популярные способы двухфакторной аутентификации: через SMS, с использованием USB-ключа и т.д.

Еще один совет — регулярно проверять данные аккаунта. Сетевая гигиена — надежное средство сохранить свои данные. При обнаружении любых неожиданных изменений нужно быстро сменить пароль. Рекомендуется проделывать эту процедуру регулярно.

Также не стоит использовать на разных ресурсах одинаковые пароли, иначе взлом одного аккаунта может привести к взлому остальных. Если не можете придумать достаточно сложный и надежный вариант, воспользуйтесь генератором паролей. Например, Enpass в бесплатном варианте позволяет создать и сохранить до 20 паролей.

В Google Chrome и в Яндекс Браузер встроены генератор и менеджер паролей. Программа предложит автоматически создать сложную комбинацию символов и сохранить ее.

Если не хотите, чтобы материалы с вашей странички в соцсетях видели другие пользователи, измените настройки приватности. Сделайте профиль максимально закрытым от незнакомцев. Если у вас много друзей в соцсетях, есть смысл поделить их на группы, для каждой из которых установить свои настройки приватности.

Не используйте на малознакомых сайтах авторизацию через соцсети. Этот метод подходит только для ресурсов, в безопасности которых вы полностью уверены.

Не выкладывайте на своей странице фотографии или отсканированные копии любых документов, содержащих личные данные. Многие хотят поделиться новостью о радостном событии, например, о только что полученном дипломе. Мошенники могут украсть ваши личные данные с таких фото.

В некоторых соцсетях есть возможность отправлять исчезающие сообщения. Например, во «ВКонтакте». Она доступна только тем, кто пользуется официальным приложением ВК для смартфонов. В зависимости от выставленного отправителем таймера сообщение существует от 15 секунд до 24 часов, после чего самоуничтожается. Таймер запускается с момента отправки.

Как защитить переписку по электронной почте

Любое вложение в электронное письмо может содержать вредоносные программы. Рекомендуется проверять все вложения антивирусом.

Бесплатная утилита Pretty Good Privacy (PGP) позволяет зашифровать письма так, чтобы их содержание было понятно только отправителю и получателю.

Специалисты отмечают: чем проще устроена программа, которой вы пользуетесь, тем она надежнее. Старые и более легкие версии имеют меньше уязвимостей, и переписка в них лучше защищена от злоумышленников.

Электронной почтой и любыми другими сервисами с учетными записями не рекомендуется пользоваться, подключившись к не защищенной паролем сети Wi-Fi. Злоумышленники легко могут перехватить трафик из незащищенных сетей и узнать, какими данными вы обменивались в Сети и какие сайты посещали.

Для получения рекламных писем и рассылок лучше создать отдельный электронный ящик. Это обезопасит вашу основную почту от спама и попыток взлома.

Сами сервисы тоже принимают меры по защите электронных почтовых ящиков своих пользователей. Узнать подробнее об используемых методах защиты популярной у многих Яндекс.Почты можно по ссылке. О шифровании писем, отправляемых почтой Gmail, можно прочитать здесь.

Нередко злоумышленники рассылают письма, в которых утверждают, что доступ к переписке уже получен. Если правильно общаться с мошенниками, они не достигнут своих целей.

Как защитить переписку в мессенджерах

Многие мессенджеры предусматривают возможность шифрования переписки. Например, в Telegram любой пользователь может создать секретный чат. Он отличается от обычного тем, что не имеет ключа шифрования сообщений на сервере. То есть в обычном чате копия переписки сохраняется на сервере мессенджера. При использовании секретного чата сообщения хранятся только у собеседников.

Как не потерять важную для вас информацию

Telegram позволяет отправлять самоуничтожающиеся фотографии, текстовые и голосовые сообщения, видео. Эта функция доступна только в секретных чатах. Перед отправкой файла нужно нажать на кнопку таймера и выбрать время, в течение которого ваше сообщение будет доступно для просмотра. Таймер автоматически запускается в тот момент, когда собеседник открывает сообщение.

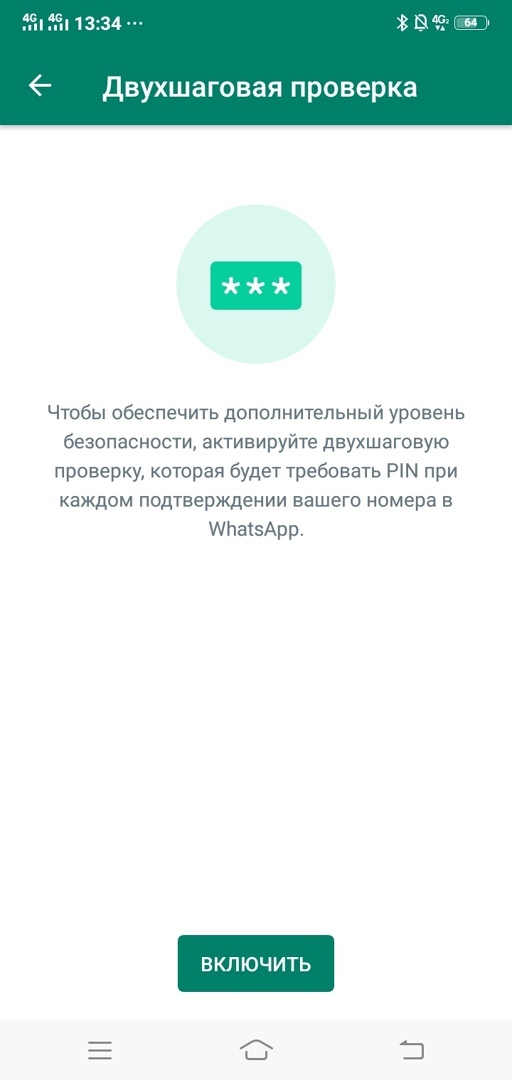

Широкую огласку получила утечка данных пользователей мессенджера WhatsApp в 2019 году. Позже появилась информация о массовом взломе аккаунтов. После этого защита переписки в WhatsApp стала одним из наиболее актуальных вопросов, связанных с безопасностью личных данных в интернете. В компании напомнили о возможности поставить пароль на свой аккаунт.

После установки пароля на экране появится оповещение о том, что двухшаговая проверка активирована.

Кроме того, в популярных мессенджерах можно скрыть свой статус, изменить имя и т. д. В меню «Чаты» можно отключить резервное копирование отправленных и полученных сообщений.

Одним из самых безопасных мессенджеров в 2022 году считается Signal. Он отличается тем, что использует систему сквозного шифрования постоянно, а не только в секретных чатах. При этом пользователю не нужно выполнять никаких специальных настроек, так как шифрование включено по умолчанию. Недостаток Signal в том, что аккаунт привязан к вашему номеру телефона. Разработчики планирует решить эту проблему, введя использование пинкодов.

Еще один способ защитить отправляемые и получаемые сообщения от злоумышленников — использование малоизвестных мессенджеров. Например, Kik, line и др. Они не столь раскручены, поэтому злоумышленники не обращают на них внимания.

Еще один популярный вариант обезопасить общение в интернете — использовать VPN. Частная виртуальная сеть обеспечит защиту вашего трафика и личных данных. При включенным VPN ваш ip-адрес заменяется на предоставленный VPN-провайдером. С этого момента данные находятся под защитой.

Но нужно осторожно выбирать варианты — многие бесплатные VPN-сервисы отдают весь трафик владельцу сервиса, и как тот распорядится этими данными, неизвестно. К тому же бесплатные сервисы не гарантируют полную конфиденциальность. Для большей надежности рекомендуется защитить не только личную переписку, но и банковскую карту.

Ну и вариант для параноиков. Теоретически любой мессенджер, генератор паролей или сервер VPN можно взломать и получить доступ к личной переписке. Если хотите быть уверенными, что ваше сообщение никто не прочитает, удалите его. Причем большинство мессенджеров поддерживает такую возможность не только у себя, но и у собеседника. Если до удаления ваше сообщение никто не сохранил в архиве или не сделал скриншот, оно исчезнет навсегда.