Система анализа сетевого трафика для обеспечения безопасности сети

Миланович, Е. А. Система анализа сетевого трафика для обеспечения безопасности сети / Е. А. Миланович, И. Л. Селезнёв. — Текст : непосредственный // Молодой ученый. — 2020. — № 15 (305). — С. 86-89. — URL: https://moluch.ru/archive/305/68701/ (дата обращения: 08.01.2024).

Одним из эффективных методов обеспечения безопасности сетей, являются методы анализа сетевого трафика. Анализ сетевого трафика (АСТ) — это процесс перехвата, записи и анализа шаблонов передачи сетевого трафика с целью выявления угроз безопасности и реагирования на них. Первоначально предложенный компанией «Gartner», этот подход привел к появлению новой категории продуктов для обеспечения безопасности сетей.

Отличие анализа сетевого трафика от других средств организации сетевой безопасности.

В то время как другие инструменты сетевой безопасности, такие как брандмауэры и системы обнаружения несанкционированного доступа и системы предотвращения несанкционированного доступа [1], ориентированы на мониторинг вертикального трафика, который пересекает периметр сетевой среды, решения для анализа сетевого трафика сосредоточены на всех коммуникациях — независимо от того, являются они традиционными пакетами TCP/IP, «виртуальный сетевой трафик», пересекающий виртуальный коммутатор (или «vSwitch»), трафик из облачных рабочих мест и внутри них и вызовы API для приложений SaaS (software as a service) или экземпляров локальных вычислений. Эти решения также фокусируются на операционных технологиях и интернете вещей (IoT) [2], которые в остальном полностью невидимы для группы безопасности. Современные инструменты АСТ эффективны даже при шифровании сетевого трафика.

Первое поколение этой технологии было направлено на установление критериев того, что является «нормальным» или «хорошим», а затем выявляло аномалии, которые могут быть «нерегулярными» или «плохими». Например, эти решения пытаются выявить аномалии, такие как «Этот IP обычно не видит соединений из Китая. Предупредите, если будет такая связь». Этот подход имеет обратную сторону — появление большого количества предупреждающих сообщений в следствии быстрого развития бизнеса и информационных технологий. Усовершенствованные инструменты АСТ работают более разумным образом, сравнивая работу системы не только с прошлым поведением, но и с другими объектами в окружающей среде. Другие улучшения также описаны в перечне ключевых характеристик ниже.

Важность анализа сетевого трафика.

Злоумышленники постоянно изменяют свою тактику, чтобы избежать обнаружения и часто используют легитимные учетные данные к доверенным инструментам, уже развернутым в сетевой среде, что затрудняет для организаций упреждающее выявление критических угроз безопасности. Продукты для анализа сетевого трафика появились в ответ на постоянные инновации злоумышленников, предлагая организациям реалистичный путь борьбы с новыми видами атак.

Кроме того, благодаря широкому распространению облачных вычислений, процессов DevOps и IoT, поддержание эффективной видимости сети стало очень сложным и громоздким процессом. Продукты АСТ могут служить для организаций единственным «источником правды» [3], определяющим реальное содержимое данных, полученных из сети.

Основные функции анализа сетевого трафика.

Наиболее эффективные и современные решения в области анализа сетевого трафика включают нижеперечисленные ключевые характеристики.

- Широкая видимость — независимо от того, являются ли рассматриваемые сетевые коммуникации традиционными пакетами в стиле TCP/IP, виртуальный сетевой трафик, пересекающийся с vSwitch, трафик из облачных рабочих нагрузок и внутри него, вызовы API для приложений SaaS или экземпляры локальных вычислений, инструменты АСТ могут контролировать и анализировать широкий спектр сообщений в режиме реального времени.

- Анализ зашифрованного трафика — поскольку зашифрованный веб-трафик составляет более 75 процентов [4], организациям необходим доступный метод для расшифровки сетевого трафика без нарушения конфиденциальности данных. Решения АСТ устраняют эту проблему, позволяя специалистам по безопасности выявлять сетевые угрозы, анализируя всю полезную нагрузку, фактически не заглядывая в нее.

- Отслеживание объектов — продукты АСТ предоставляют возможность отслеживать и определять все объекты в сети, включая устройства, пользователей, приложения, пункты назначения и многое другое. Следующим шагом машинное обучение и аналитика связывают поведение и отношения с именованными объектами, предоставляя организациям гораздо большую ценность, чем статический список IP-адресов.

- Обширный базовый уровень— чтобы идти в ногу с постоянно меняющимися современными ИТ-средами, решения АСТ отслеживают поведение, уникальное для объекта или небольшого числа объектов, по сравнению с большей частью сущностей в окружающей среде. Исходные данные доступны немедленно, и базовые показатели машинного обучения АСТ развиваются в режиме реального времени по мере изменения поведения. Благодаря возможностям отслеживания объектов базовые показатели АСТ являются еще более полными, поскольку они могут понимать устройства источника и получателя назначения в дополнение к шаблонам трафика. Например, то, что может быть нормальным для рабочей станции, не является нормальным для сервера, IP-телефона или камеры.

- Обнаружение иреагирование — поскольку инструменты АСТ приписывают поведение объектам, для рабочих процессов обнаружения и реагирования доступен достаточный контекст. Это означает, что специалистам по безопасности больше не нужно просеивать информацию через несколько источников данных, таких как журналы DHCP и DNS, базы данных управления конфигурациями и инфраструктуру службы каталогов, чтобы увидеть полную картину. Вместо этого они могут быстро обнаруживать аномалии, выслеживать их, определять основную причину и реагировать соответствующим образом.

Последующие перспективы анализа сетевого трафика.

Особенно значимой технологию анализа сетевого трафика делает ее способность объединять свои основные возможности для обнаружения злоумышленных намерений. До появления продуктов АСТ обнаружение злонамеренных действий представляло собой длительный, не поддающийся воспроизведению процесс, требующий высокой квалификации, а специалисты по безопасности вынуждены были вручную искать аномалии, чтобы их можно было использовать в качестве шаблона для автоматизации работы систем безопасности с помощью стека технологий безопасности. Например, в то время как довольно просто реализовать такое правило, как «Оповещать меня, если соединение происходит из страны, с которой мы еще не сталкивались», гораздо труднее автоматизировать такое правило, как, «Оповещать меня, если кто-то подключается к этому сервер базы данных, а затем передает данные в 2 раза или более исторически среднего объема».

Благодаря автоматизации процесса выявления злоумышленных намерений, передовые решения АСТ снижают барьер навыков и усилий, который мешает многим организациям эффективно защитить свои наиболее важные активы. Возможность обнаружения на основе правил инструментов АСТ также позволяет большему количеству организаций искать конкретные тактики, методы и процедуры защиты от сетевых атак. Поскольку сами правила легко определить и они автоматически коррелируют между объектами, временем, протоколами и другими соответствующими параметрами, специалисты по безопасности могут искать последовательности событий в течение недель или месяцев, сопоставляя их с известной цепочкой атакующего преступника, или структурой, такой как матрица MITER ATT & CK [5].

Наиболее многообещающим аспектом решений АСТ является тот факт, что они позволяют организациям адаптировать технологию в соответствии с уникальными нюансами и потребностями любой конкретной сети. Это позволяет специалистам в области безопасности осуществлять индивидуальное обнаружение угроз, характерных для конкретной организации, без необходимости привлечения опытных команд по обработке данных или необходимости изменять обучающие наборы или алгоритмы.

1. Миланович Е. А. Актуальные уязвимости в системах контроля доступа // Молодой ученый. — 2019. — № 44. — С. 88–91.

2. Что такое интернет вещей? // РБК. URL: https://www.rbc.ru/trends/industry/5db96f769a7947561444f118

3. The Network Does Not Lie! Entity data and relationships that you’re missing today // AWAKE. URL: https://awakesecurity.com/blog/network-does-not-lie/

4. Шифрование интернет-соединения по протоколу HTTPS // Отчет о доступности сервисов и данных. URL: https://transparencyreport.google.com/https/overview.

5. MITRE ATT&CK. URL: https://attack.mitre.org

Основные термины (генерируются автоматически): сетевой трафик, API, ATT, DHCP, DNS, MITER, TCP, инструмент АСТ, продукт АСТ, реальное время.

Анализ сетевого трафика

Шлюз веб-безопасности (SWG). Гибко разграничивает доступ к веб-ресурсам, приложениям и файлам, защищает от зараженных и фишинговых сайтов, блокирует утечки через веб-канал.

Получить консультацию по продукту Solar webProxy

Информация, особенно конфиденциального вида представляет повышенный интерес для злоумышленников. Для того чтобы избежать случайных утечек, предотвратить направленные атаки на информационные ресурсы прибегают к анализу сетевого трафика. Для этих целей все чаще используют решения класса Network Traffic Analysis (NTA).

Какие решения используют для анализа трафика сети?

До недавнего времени для оценки уровня безопасности информационных систем, превентивного выявления угроз преимущественно использовали SIEM, EDR-системы. Первые собирали огромные журналы событий из всевозможных источников для анализа, вторые отвечали за защиту важных конечных точек информационной инфраструктуры. Такой подход был далеко не идеален и оставлял массу «слепых зон», которые могли использовать злоумышленники. Решить эту проблему возможно путем использования программы для анализа трафика сети или NTA-инструментов. Программы не всегда способны закрыть всю инфраструктуру организации и бывают наделены ограниченным функционалом, поэтому их использование скорее оправдано для небольших информационных систем, где требуется периодический мониторинг. Средства класса NTA отличаются рядом сильных сторон и преимуществ:

- Анализ сетевого трафика осуществляется не только в периметре сети, но и по всей инфраструктуре. В связи с этим обеспечивается двойной уровень защиты одновременно. Даже если злоумышленники проникли внутрь их можно будет обнаружить.

- Комплексный подход к выявлению угроз и вторжений. Используются машинное обучение, анализ поведения пользователей, ретроспективный анализ, идентификаторы компрометации. Это способствует обнаружению попыток проникновения в инфраструктуру на ранних стадиях.

- Подходят при проведении расследований и обнаружении проактивных угроз. За счет того, что NTA-инструменты собирают и накапливают информацию о сетевых контактах, «сыром» трафике, открываются дополнительные возможности и удобства для проведения детального расследования инцидента и обнаружения места начала атаки, ее локализации и распространении.

Контроль и анализ сетевого трафика компании дает повышенную безопасность и хорошо дополняет тандем SIEM, EDR-инструментов. Синергия различных решений помогает подойти к обеспечению информационной безопасности полно и разносторонне, закрыть всю инфраструктуру компании, что значительно снижает шансы злоумышленников на успех.

Как используется система анализа сетевого трафика на практике?

Помимо прямого выявления атак и угроз на информационную инфраструктуру организации анализ сетевого трафика полезен для:

- Раскручивания цепочки атаки. Это необходимо для того, чтобы понять хронологию событий, обнаружить входную точку атаки, локализовать ее распространение, провести компенсационные меры. В качестве отправных точек для изучения атаки используют подозрительную сетевую активность, попытки подключения пользователей минуя авторизацию, изучение последних параметров сессии. Практически любая атака имеет предпосылки и закономерные действия, по которым возможно установить источник, уровень угрозы.

- Проверка сети на компрометацию. Помогает проводить превентивные меры, направленные на обнаружение потенциальных злоумышленников в рабочей сети. Например, за счет проверки сетевой активности доменной инфраструктуры можно выявить аномальные действия – запросы по протоколу LDAP. Это указывает на угрозу и становится объектом проведения расследования.

- Контроль за исполнением регламентов информационной безопасности. Анализ трафика сети достоверно и точно указывает на конкретные ошибки в конфигурации систем, случаях нарушения внутреннего регламента безопасности пользователями. Типичными примерами здесь являются передача паролей в открытом виде, неправильно настроенная конфигурация рабочей сети, использование нерегламентированного ПО для удаленного доступа, присутствие утилит, скрывающих сетевую активность. Чем больше нарушений регламента информационной безопасности наблюдается, тем проще злоумышленникам использовать ситуацию в свою пользу.

Анализ сетевого трафика стал неотъемлемой частью информационной безопасности компаний. Использование автоматизированных инструментов позволяет своевременно находить угрозы и ликвидировать их. Как правило, подобный функционал реализован в продуктах, фильтрующих трафик на границе сети. Это могут быть системы классов NGFW или SWG, включающие в себя современный межсетевой экран. В качестве одного их инструментов для контроля доступа и расследования атак можно использовать Solar webProxy. Это шлюз безопасности, который управляет аутентификацией и авторизацией пользователей, защищает от вредоносного ПО, фишинга и формирует досье действий пользователей во внутренней и внешней сети.

8 лучших программ для анализа сетевого трафика

.jpg)

.jpg)

Анализ трафика является процессом, важность которого известна любому ИТ-профессионалу, не зависимо от того, работает ли он в небольшой компании или в крупной корпорации. Ведь выявление и исправления проблем с сетью — это настоящее искусство, которое напрямую зависит как от инстинкта самого специалиста, так и от глубины и качества оперируемых им данных. И анализатор трафика является именно тем инструментом, который эти данные предоставляет вам. Выбранное с умом решение для анализа сетевого трафика может не только помочь вам выяснить, как пакеты отправляются, принимаются и насколько сохранно передаются по вашей сети, но и позволит сделать намного-намного больше!

Сейчас на рынке представлено большое количество вариаций программного обеспечения для анализа сетевого трафика. Причем некоторые из них способны вызвать ностальгические воспоминания у специалистов «старой школы»; они используют терминальный шрифт и интерфейс командной строки, и на первый взгляд кажутся сложными в использовании. Другие решения, наоборот, — выделяются простотой установки и ориентированы на аудиторию с визуальным восприятием (они буквально перенасыщены различными графиками). Ценовой диапазон этих решений также весьма существенно отличается — от бесплатных до решений с весьма дорогой корпоративной лицензией.

Для того, чтобы вы в зависимости от своих задач и предпочтений смогли выбрать лучшее решение для анализа сетевого трафика, представляем вам список из наиболее интересных из доступных сейчас на рынке программных продуктов для анализа трафика, а также краткий обзор встроенной в них функциональности для извлечения, обработки и визуального предоставления различной сетевой информации. Часть этих функций у всех приведенных в этом обзоре решений для анализа сетевого трафика схожая — они позволяют с тем или иным уровнем детализации увидеть отправленные и полученные сетевые пакеты, — но практически все из них имеют некоторые характерные особенности, которые делают их уникальными при использовании в определенных ситуациях или сетевых средах. В конце концов, к анализу сетевого трафика мы прибегаем тогда, когда у нас появилась сетевая проблема, но мы не можем быстро свести ее к определенной машине, устройству или протоколу, и нам приходится проводить более глубокий поиск. Мы поможем вам выбрать наиболее подходящее для этих целей программное решение для анализа трафика.

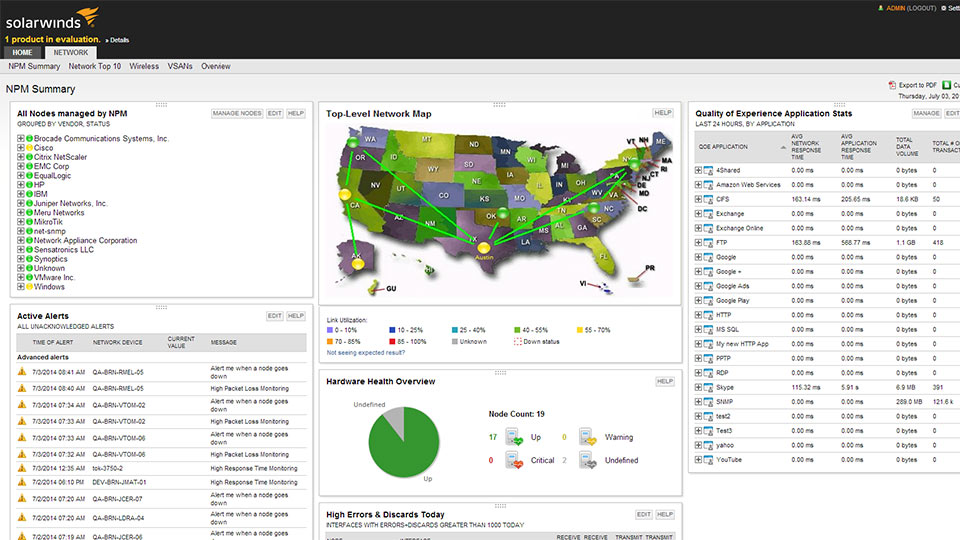

SolarWinds Network Bandwidth Analyzer

Данное решение позиционируется производителем как программный пакет из двух продуктов — Network Performance Monitor (базовое решение) и NetFlow Traffic Analyzer (модульное расширение). Как заявляется, они имеют схожие, но все же отличающиеся функциональные возможности для анализа сетевого трафика, дополняющие друг друга при совместном использовании сразу двух продуктов.

Network Performance Monitor, как следует из названия, осуществляет мониторинг производительности сети и станет для вас заманчивым выбором, если вы хотите получить общее представление о том, что происходит в вашей сети. Покупая это решение, вы платите за возможность контролировать общую работоспособность вашей сети: опираясь на огромное количество статистических данных, таких как скорость и надежность передачи данных и пакетов, в большинстве случаев вы сможете быстро идентифицировать неисправности в работе вашей сети. А продвинутые интеллектуальные возможности программы по выявлению потенциальных проблем и широкие возможности по визуальному представлению результатов в виде таблиц и графиков с четкими предупреждениями о возможных проблемах, еще больше облегчат эту работу.

Модульное расширение NetFlow Traffic Analyzer больше сконцентрировано на анализе самого трафика. В то время, как функциональность базового программного решения Network Performance Monitor больше предназначена для получения общего представления о производительности сети, в NetFlow Traffic Analyzer фокус внимания направлен на более детальный анализ процессов, происходящих в сети. В частности, эта часть программного пакета позволит проанализировать перегрузки или аномальные скачки полосы пропускания и предоставит статистику, отсортированную по пользователям, протоколам или приложениям. Обратите внимание, что данная программа доступна только для среды Windows.

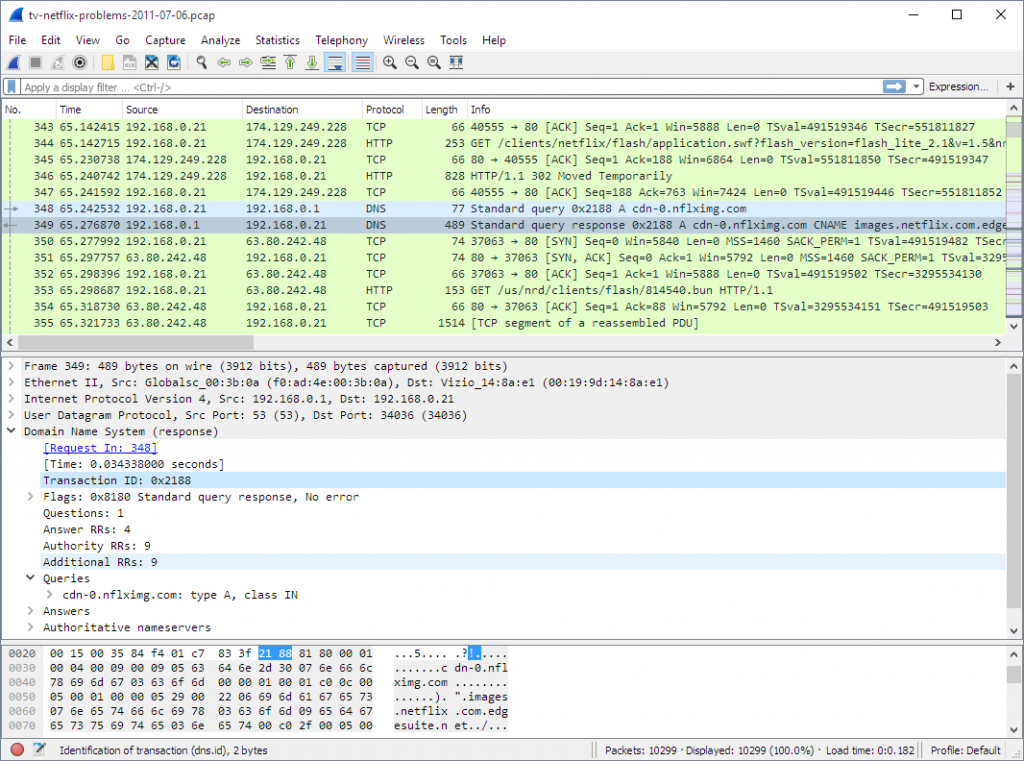

Wireshark

WireShark является относительно новым инструментом в большой семье решений для сетевой диагностики, но за это время он уже успел завоевать себе признание и уважение со стороны ИТ-профессионалов. С анализом трафика WireShark справляется превосходно, прекрасно выполняя для вас свою работу. Разработчики смогли найти золотую середину между исходными данными и визуальным представлением этих данных, поэтому в WireShark вы не найдете перекосов в ту или иную сторону, которым грешат большинство других решений для анализа сетевого трафика. WireShark прост, совместим и портативен. Используя WireShark, вы получаете именно то, что ожидаете, и получаете это быстро.

WireShark имеет прекрасный пользовательский интерфейс, множество опций для фильтрации и сортировки, и, что многие из нас смогут оценить по достоинству, анализ трафика WireShark прекрасно работает с любым из трех самых популярных семейств операционных систем — *NIX, Windows и macOS. Добавьте ко всему вышеперечисленному тот факт, что WireShark — программный продукт с открытым исходным кодом и распространяется бесплатно, и вы получите прекрасный инструмент для проведения быстрой диагностики вашей сети.

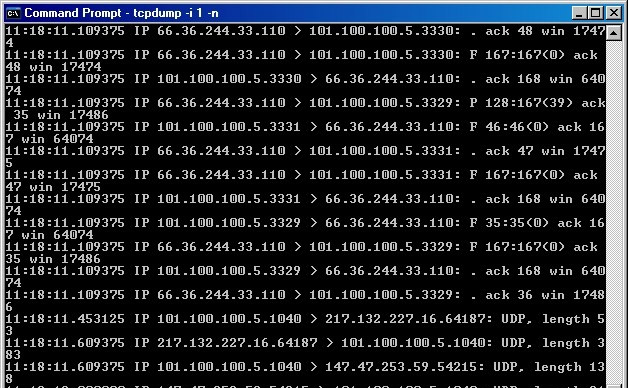

tcpdump

Анализатор трафика tcpdump выглядит как некий древний инструмент, и, если уж быть до конца откровенными, с точки зрения функциональности работает он также. Несмотря на то, что со своей работой он справляется и справляется хорошо, причем используя для этого минимум системных ресурсов, насколько это вообще возможно, многим современным специалистам будет сложно разобраться в огромном количестве «сухих» таблиц с данными. Но бывают в жизни ситуации, когда использование столь обрезанных и неприхотливых к ресурсам решений может быть полезно. В некоторых средах или на еле работающих ПК минимализм может оказаться единственным приемлемым вариантом.

Изначально программное решение tcpdump разработано для среды *NIX, но на данный момент он также работает с несколькими портами Windows. Он обладает всей базовой функциональностью, которую вы ожидаете увидеть в любом анализаторе трафика — захват, запись и т.д., — но требовать чего-то большего от него не стоит.

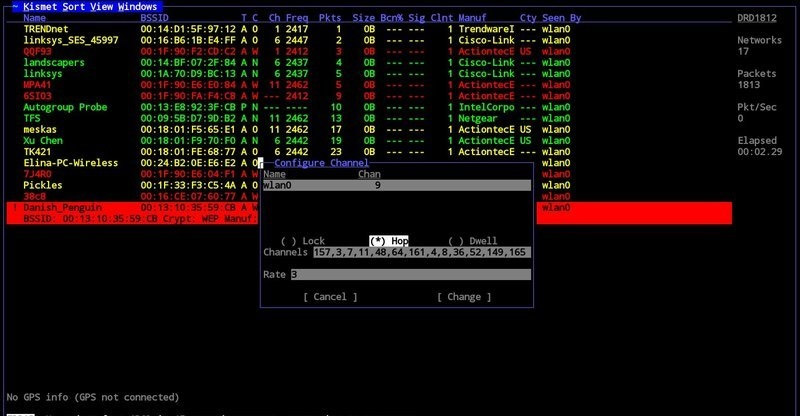

Kismet

Анализатор трафика Kismet — еще один пример программного обеспечения с открытым исходным кодом, заточенного для решения конкретных задач. Kismet не просто анализирует сетевой трафик, он предоставляет вам гораздо более расширенные функциональные возможности. К примеру, он способен проводить анализ трафика скрытых сетей и даже беспроводных сетей, которые не транслируют свой идентификатор SSID! Подобный инструмент для анализа трафика может быть чрезвычайно полезен, когда в вашей беспроводной сети есть что-то, вызывающее проблемы, но быстро найти их источник вы не можете. Kismet поможет вам обнаружить неавторизированную сеть или точку доступа, которая работает, но имеет не совсем правильные настройки.

Многие из нас знают не понаслышке, что задача становится более сложной, когда дело доходит до анализа трафика беспроводных сетей, поэтому наличие под рукой такого специализированного инструмента, как Kismet, не только желательно, но и, зачастую, необходимо. Анализатор трафика Kismet станет прекрасным выбором для вас, если вы постоянно имеете дело с большим количеством беспроводного трафика и беспроводных устройств, и вы нуждаетесь в хорошем инструменте для анализа трафика беспроводной сети. Kismet доступен для сред * NIX, Windows под Cygwin и macOS.

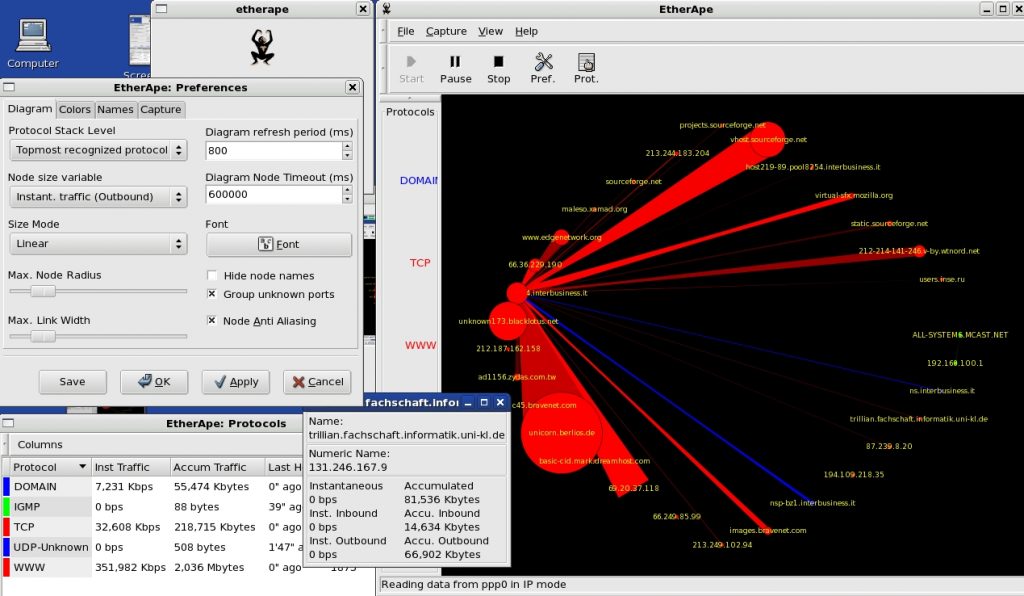

EtherApe

По своим функциональным возможностям EtherApe во многом приближается к WireShark, и он также является программным обеспечением с открытым исходным кодом и распространяется бесплатно. Однако то, чем он действительно выделяется на фоне других решений — это ориентация на графику. И если вы, к примеру, результаты анализа трафика WireShark просматриваете в классическом цифровом виде, то сетевой трафик EtherApe отображается с помощью продвинутого графического интерфейса, где каждая вершина графа представляет собой отдельный хост, размеры вершин и ребер указывают на размер сетевого трафика, а цветом отмечаются различные протоколы. Для тех людей, кто отдает предпочтение визуальному восприятию статистической информации, анализатор EtherApe может стать лучшим выбором. Доступен для сред *NIX и macOS.

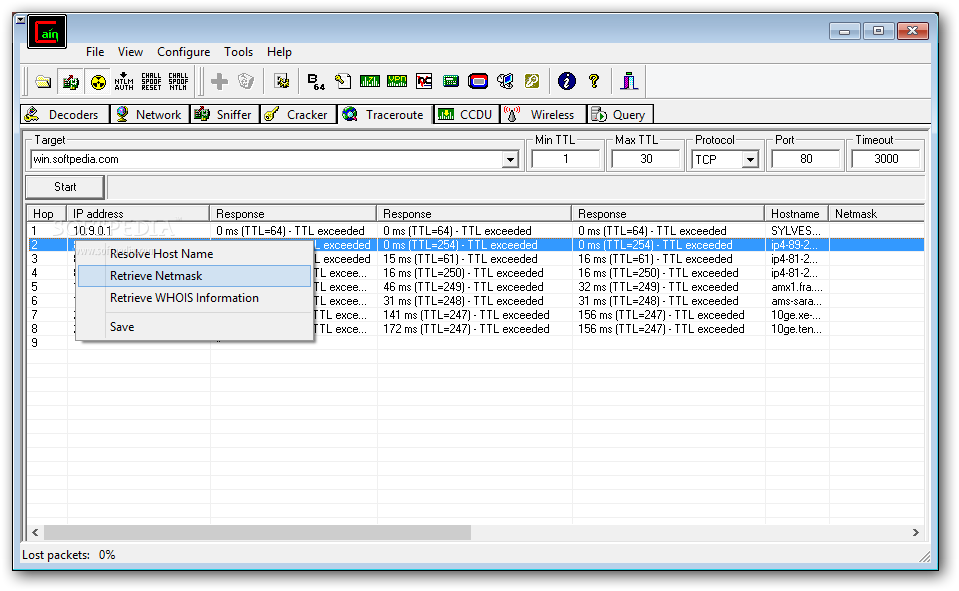

Cain and Abel

У данного программного обеспечения с весьма любопытным названием возможность анализа трафика является скорее вспомогательной функцией, чем основной. Если ваши задачи выходят далеко за пределы простого анализа трафика, то вам стоит обратить внимание на этот инструмент. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое. Это действительно мощный инструментарий для системного администратора с широкими полномочиями. Работает только в среде Windows.

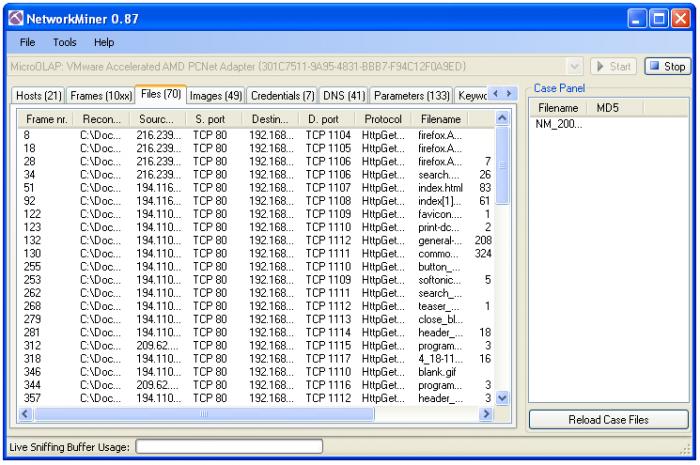

NetworkMiner

Решение NetworkMiner — еще одно программное решение, чья функциональность выходит за рамки обычного анализа трафика. В то время как другие анализаторы трафика сосредотачивают свое внимание на отправке и получении пакетов, NetworkMiner следит за теми, кто непосредственно осуществляет эту отправку и получение. Этот инструмент больше подходит для выявления проблемных компьютеров или пользователей, чем для проведения общей диагностики или мониторинга сети как таковой. NetworkMiner разработан для ОС Windows.

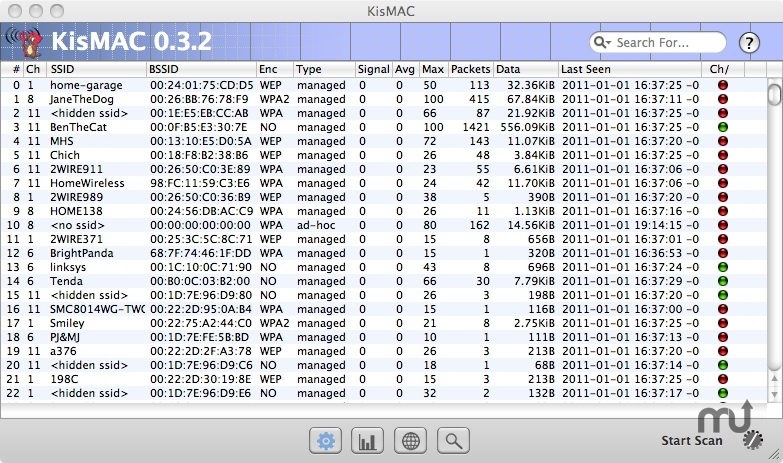

KisMAC

KisMAC — название данного программного продукта говорит само за себя — это Kismet для macOS. В наши дни Kismet уже имеет порт для операционной среды macOS, поэтому существование KisMAC может показаться излишним, но тут стоит обратить внимание на тот факт, что решение KisMAC фактически имеет свою собственную кодовую базу и не является непосредственно производным от анализатора трафика Kismet. Особо следует отметить, что KisMAC предлагает некоторые возможности, такие как нанесение на карту местоположения и атака деаутентификации на macOS, которые Kismet сам по себе не предоставляет. Эти уникальные особенности в определенных ситуациях могут перевесить чашу весов в пользу именно этого программного решения.

Заключение

Программы для анализа сетевого трафика могут стать жизненно важным для вас инструментарием, когда вы периодически сталкиваетесь с сетевыми проблемами разных видов — будь то производительность, сброшенные соединения или проблемы с сетевыми резервными копиями. Практически все, что связано с передачей и получением данных в сети, может быть быстро идентифицировано и исправлено благодаря сведениям, полученным с помощью программного обеспечения из вышеприведенного списка.

Результаты, которые даст вам проведенный качественный анализ трафика сети с помощью проверенного специализированного программного инструментария, поможет вам углубится значительно ниже верхнего слоя проблемы, и понять, что на самом деле происходит в вашей сети, или не происходит, но должно происходить.

Появились вопросы или нужна консультация? Обращайтесь!

Классификация трафика и Deep Packet Inspection

Сетевой трафик неоднороден, он состоит из множества приложений, протоколов и сервисов. Многие из этих приложений уникальны по требованиям к характеристикам сети, таким как скорость, задержки, джиттер. Удовлетворение этих требований – обязательное условие для того, чтобы приложение работало быстро и стабильно, а пользователи были удовлетворены качеством.

Если в локальных сетях (LAN) с их высокой пропускной способностью проблем не бывает, то ограниченная ширина канала доступа в Интернет (WAN) требует тонкой настройки.

Классификация и маркировка

Предоставление услуг доступа к сети Интернет ориентировано на пользователя, самое важное – это его восприятие качества работы: Интернет не должен «тормозить», приложения должны быстро реагировать на команды, файлы должны быстро скачиваться, голос при звонках не должен заикаться, иначе человек начнет искать другого оператора связи. Управление трафиком канала доступа в Интернет, настройки ограничений и приоритетов должны обеспечивать требования пользователя. Также информация о протоколах и приложениях дает администратору возможность реализовать политики безопасности для защиты пользователей сети.

Классификация трафика – первый шаг, который помогает идентифицировать различные приложения и протоколы, передаваемые по сети. Вторым шагом является управление этим трафиком, его оптимизация и приоритизация. После классификации все пакеты становятся отмеченными по принадлежности к определенному протоколу или приложению, что позволяет сетевым устройствам применять политики обслуживания (QoS), опираясь на эти метки и флаги.

Основные понятия: классификация – идентификация приложений или протоколов; маркировка – процесс разметки пакетов для применения политик обслуживания на оборудовании.

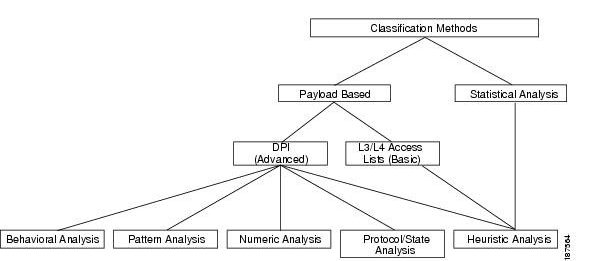

Существуют два основных метода классификации трафика:

- Классификация на основе блоков данных (Payload-Based Classification). Основывается на полях с блоками данных, таких как порты (Layer 4) OSI (отправитель и получатель или оба). Данный метод является наиболее распространенным, но не работает с зашифрованным и туннелированным трафиком.

- Классификация на основе статистического метода. Основывается на анализе поведения трафика (время между пакетами, время сеанса и т. п.).

Универсальный подход к классификации трафика основывается на информации в заголовке IP-пакета – как правило, это IP-адрес (Layer 3), MAC-адрес (Layer 2), используемый протокол. Этот подход имеет ограниченные возможности, поскольку информация берется только из IP-заголовка, так же как ограничены методы Layer 4 – ведь далеко не все приложения используют стандартные порты.

Более совершенную классификацию позволяет осуществить глубокий анализ пакетов (DPI). Это метод наиболее точный и надежный, его рассмотрим подробнее.

Мультифункциональная платформа для управления трафиком

Deep Packet Inspection

Системы глубокого анализа трафика позволяют классифицировать те приложения и протоколы, которые невозможно определить на Layer 3 и Layer 4, например URL внутри пакета, содержимое сообщений мессенджеров, голосовой трафик Skype, p2p-пакеты BitTorrent.

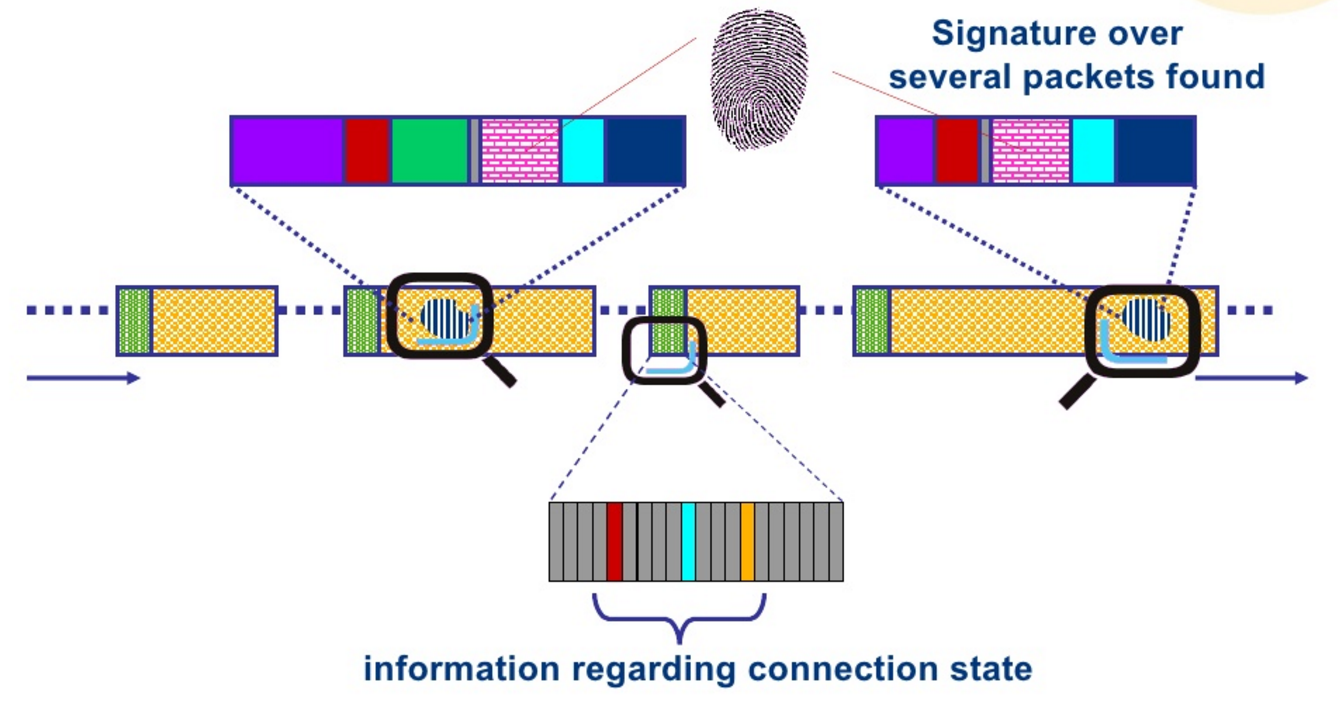

Основным механизмом идентификации приложений в DPI является анализ сигнатур (Signature Analysis). Каждое приложение имеет свои уникальные характеристики, которые занесены в базу данных сигнатур. Сопоставление образца из базы с анализируемым трафиком позволяет точно определить приложение или протокол. Но так как периодически появляются новые приложения, то базу данных сигнатур также необходимо обновлять для обеспечения высокой точности идентификации.

Существуют несколько методов сигнатурного анализа:

- Анализ образца (Pattern analysis).

- Числовой анализ (Numerical analysis).

- Поведенческий анализ (Behavioral analysis).

- Эвристический анализ (Heuristic analysis).

- Анализ протокола/состояния (Protocol/state analysis).

Анализ образца

Некоторые приложения содержат определенные образцы (байты/символы/строки) в блоке данных пакета, которые можно использовать для идентификации и классификации. Причем образцы могут находиться в любом месте блока данных, это никак не влияет на процесс идентификации. Но так как не каждый пакет содержит в себе образец приложения, этот метод работает не всегда.

Числовой анализ

Числовой анализ изучает количественные характеристики пакетов, такие как размер блока данных, время отклика пакета, интервал между пакетами. Например, старая версия Skype (до версии 2.0) хорошо поддавалась такому анализу, потому что запрос от клиента имел размер 18 байт, а ответ, который он получал, – 11 байт. Поскольку анализ может быть распространен по пакетам сети магазинов, решение классификации могло бы занять больше времени. Одновременный анализ нескольких пакетов требует довольно много времени, что делает этот способ не самым эффективным.

Поведенческий и эвристический анализ

Данный метод основывается на поведении трафика запущенного приложения. Пока приложение запущено, оно генерирует динамичный трафик, который также может быть идентифицирован и подвергнут маркировке. Например, BitTorrent генерирует трафик с определенной последовательностью пакетов, обладающих одинаковыми признаками (входящий и исходящий порт, размер пакета, число открываемых сессий в единицу времени), по поведенческой (эвристической) модели его можно классифицировать.

Поведенческий и эвристический анализ обычно применяют совместно, такие методы используют многие антивирусные программы для идентификации вирусов и червей.

Анализ протокола/состояния

Протоколы некоторых приложений – это последовательность определенных действий. Анализ таких последовательностей позволяет достаточно точно идентифицировать приложение. Например, на запрос GET от FTP клиента обязательно следует соответствующий ответ сервера.

Все больше приложений в Интернете начинают использовать механизмы шифрования трафика, что создает большие проблемы для любого из методов классификации. Система DPI не может заглянуть внутрь зашифрованного пакета для анализа содержимого, поэтому основными методами идентификации такого трафика являются поведенческий и эвристический анализ, но даже они могут определить далеко не все приложения. Новейший механизм, использующий оба эти метода одновременно, называется кластерным, и только он позволяет идентифицировать зашифрованный трафик.

Так как ни один из описанных методов по отдельности не обеспечивает 100%-ную классификацию трафика, лучшей практикой является использование их всех одновременно.

Классификация трафика с дальнейшим применением политик качества обслуживания составляет одну из самых важных задач любого оператора связи. Использование современных систем DPI позволяет выполнять эту задачу с максимальной эффективностью и производительностью.

Подпишитесь на обновления в нашем блоге, чтобы всегда оставаться в курсе последних событий в сфере телеком.