Решения о маршрутизации для VPN

Сетевые маршруты необходимы сетевому стеку, чтобы понять, какой интерфейс использовать для исходящего трафика. Один из важнейших критериев принятия решений о конфигурация VPN состоит в том, хотите ли вы отправлять все данные по VPN (принудительное использование тоннеля) или передавать только часть данных по VPN (разделение туннеля). Это решение влияет на конфигурацию, планирование емкости и ожидания безопасности подключения.

Конфигурация разделение туннеля

В конфигурации с разделением туннеля можно указать маршруты, которые будут проходить через VPN, а весь другой трафик будут проходить через физический интерфейс.

Маршруты можно настроить с помощью VPNv2//RouteList параметра поставщика службы конфигурации VPNv2 (CSP).

Для каждого элемента маршрута в списке можно настроить следующие параметры:

С помощью WINDOWS VPN можно указать маршруты исключения, которые не должны проходить через физический интерфейс.

Для приложений VPN платформы UWP маршруты также можно добавить во время подключении через сервер.

Конфигурация принудительного использования туннеля

В конфигурации с принудительным туннелированием весь трафик проходит через VPN. Принудительное туннелирование является конфигурацией по умолчанию и вступает в силу, если маршруты не указаны.

Единственным последствием принудительного туннеля является обработка записей маршрутизации: маршруты VPN версии 4 и 6 по умолчанию (например , 0.0.0.0/0) добавляются в таблицу маршрутизации с более низкой метрикой, чем для других интерфейсов. Эта конфигурация отправляет трафик через VPN при условии, что в физическом интерфейсе нет определенного маршрута:

- Для встроенной VPN решение контролируется с помощью параметра MDM VPNv2/ProfileName/NativeProfile/RoutingPolicyType

- Для подключаемого модуля VPN UWP приложение управляет свойством . Если подключаемый модуль VPN указывает маршрут по умолчанию для IPv4 и IPv6 в качестве двух маршрутов включения, платформа VPN помечает подключение как Принудительное туннелирование.

Настройка маршрутизации

Сведения о настройке XML см. в разделе Параметры профиля VPN и VPNv2 CSP.

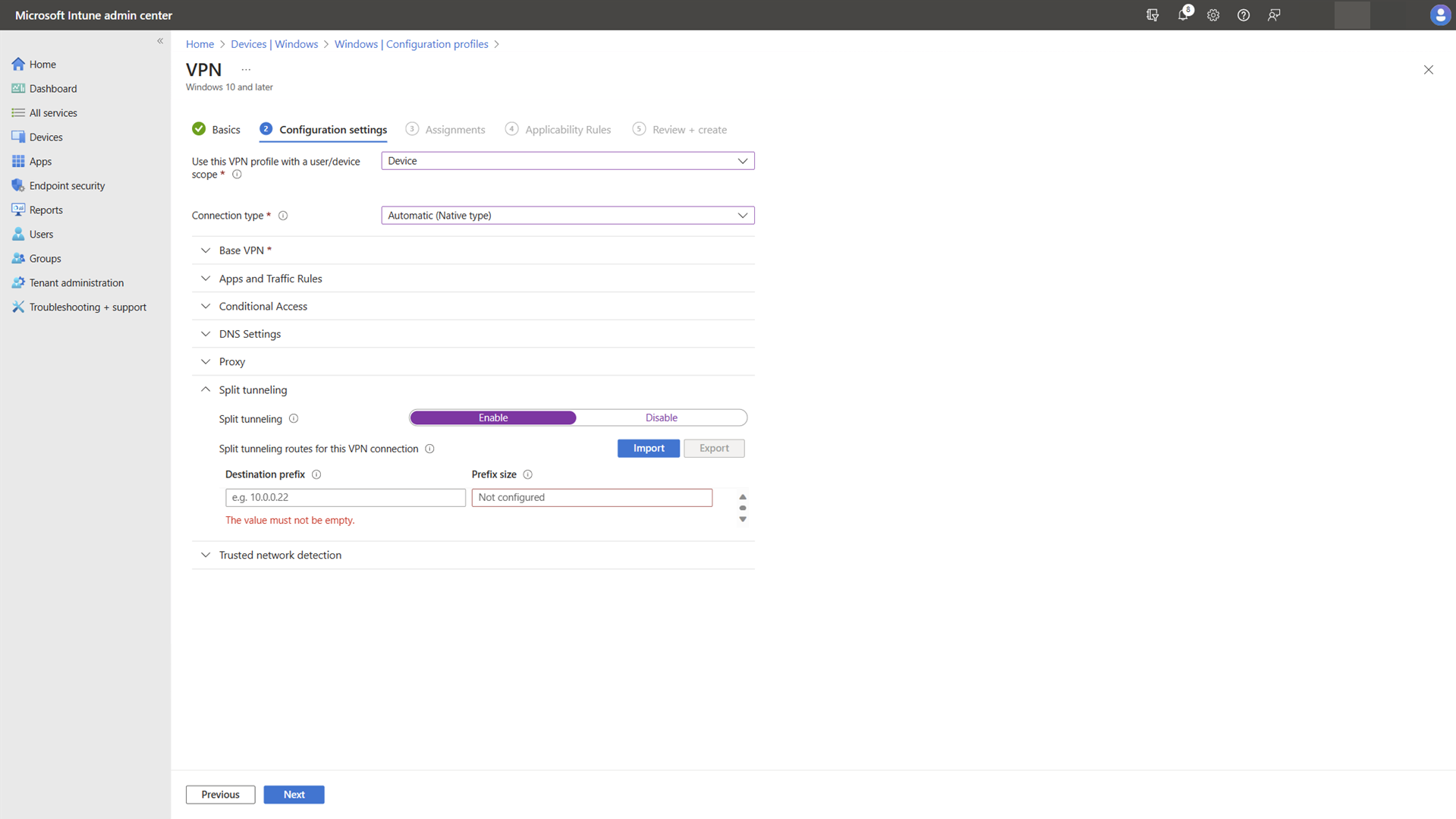

При настройке профиля VPN в Microsoft Intune можно включить конфигурацию разделенного туннеля:

После включения можно добавить маршруты, которые должны использовать VPN-подключение.

Связанные статьи

- Технический справочник по VPN

- Типы VPN-подключений

- Параметры проверки подлинности для VPN

- VPN и условный доступ

- Разрешение имен VPN

- Автоматически инициируемые параметры профиля VPN

- Функции безопасности VPN

- Параметры профиля VPN

Как настроить маршрутизацию VPN-соединений?

Все машины клиентской сети сети имеют прозрачный VPN до сервера через роутер.

Клиент (192.168.100.102) может пинговать внутренний IP VPN сервера, но не может пинговать другие адреса из этой сети (например 172.16.0.4).

Лог с клиентской машины

D:\>ping 172.16.0.5 Pinging 172.16.0.5 with 32 bytes of data: Reply from 172.16.0.5: bytes=32 time=19ms TTL=62 Reply from 172.16.0.5: bytes=32 time=11ms TTL=62 Reply from 172.16.0.5: bytes=32 time=9ms TTL=62 Reply from 172.16.0.5: bytes=32 time=10ms TTL=62 Ping statistics for 172.16.0.5: Packets: Sent = 4, Received = 4, Lost = 0 (0% loss), Approximate round trip times in milli-seconds: Minimum = 9ms, Maximum = 19ms, Average = 12ms D:\>ping 172.16.0.4 Pinging 172.16.0.4 with 32 bytes of data: Request timed out. Request timed out. Request timed out. Request timed out. Ping statistics for 172.16.0.4: Packets: Sent = 4, Received = 0, Lost = 4 (100% loss), D:\>tracert -d 172.16.0.5 Tracing route to 172.16.0.5 over a maximum of 30 hops 1 tracert -d 172.16.0.4 Tracing route to 172.16.0.4 over a maximum of 30 hops 1

В тоже время сам роутер может достучаться до любой машины сети 172.16.0.0/24. Но в двух случаях роутинг разный.

Лог с роутера

root@vt-gw0:~# traceroute 172.16.0.5 traceroute to 172.16.0.5 (172.16.0.5), 30 hops max, 38 byte packets 1 172.16.0.5 (172.16.0.5) 3.592 ms 2.815 ms 2.808 ms root@vt-gw0:~# traceroute 172.16.0.4 traceroute to 172.16.0.4 (172.16.0.4), 30 hops max, 38 byte packets 1 10.8.0.1 (10.8.0.1) 11.759 ms 8.433 ms 4.442 ms 2 172.16.0.4 (172.16.0.4) 3.630 ms 2.962 ms 2.387 ms root@vt-gw0:~# root@vt-gw0:~# ping 172.16.0.5 PING 172.16.0.5 (172.16.0.5): 56 data bytes 64 bytes from 172.16.0.5: seq=0 ttl=64 time=9.557 ms 64 bytes from 172.16.0.5: seq=1 ttl=64 time=4.015 ms --- 172.16.0.5 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max = 4.015/6.786/9.557 ms root@vt-gw0:~# ping 172.16.0.4 PING 172.16.0.4 (172.16.0.4): 56 data bytes 64 bytes from 172.16.0.4: seq=0 ttl=63 time=14.421 ms 64 bytes from 172.16.0.4: seq=1 ttl=63 time=4.235 ms --- 172.16.0.4 ping statistics --- 2 packets transmitted, 2 packets received, 0% packet loss round-trip min/avg/max = 4.235/9.328/14.421 ms root@vt-gw0:~# route -n Kernel IP routing table Destination Gateway Genmask Flags Metric Ref Use Iface 10.8.0.5 0.0.0.0 255.255.255.255 UH 0 0 0 tun1 172.16.0.0 10.8.0.5 255.255.255.252 UG 0 0 0 tun1 192.168.100.0 0.0.0.0 255.255.255.0 U 0 0 0 br0 10.8.0.0 10.8.0.5 255.255.255.0 UG 0 0 0 tun1 172.16.0.0 10.8.0.5 255.255.255.0 UG 0 0 0 tun1 192.168.10.0 10.8.0.5 255.255.255.0 UG 0 0 0 tun1 192.168.10.0 0.0.0.0 255.255.255.0 U 0 0 0 vlan2 169.254.0.0 0.0.0.0 255.255.0.0 U 0 0 0 br0 127.0.0.0 0.0.0.0 255.0.0.0 U 0 0 0 lo 0.0.0.0 192.168.10.1 0.0.0.0 UG 0 0 0 vlan2 root@vt-gw0:~# ip route list 10.8.0.5 dev tun1 proto kernel scope link src 10.8.0.6 192.168.100.0/24 dev br0 proto kernel scope link src 192.168.100.1 10.8.0.0/24 via 10.8.0.5 dev tun1 172.16.0.0/24 via 10.8.0.5 dev tun1 192.168.10.0/24 via 10.8.0.5 dev tun1 192.168.10.0/24 dev vlan2 proto kernel scope link src 192.168.10.79 169.254.0.0/16 dev br0 proto kernel scope link src 169.254.255.1 127.0.0.0/8 dev lo scope link default via 192.168.10.1 dev vlan2Что бы такое сделать, чтобы клиентские машины видели IP адреса со всей сети 172.16.0.0/24, а не только адрес VPN сервера?

- Вопрос задан более трёх лет назад

- 16679 просмотров

Самое подробное руководство 2023 г. по установке VPN на роутере. Наверняка.

Настройка VPN (виртуальной частной сети) на роутере (маршрутизаторе) — отличный способ усилить свою цифровую безопасность. Подключив все свои устройства к VPN-роутеру, вы защитите сразу всю сеть: ПК, ноутбуки, смартфоны, смарт-ТВ и даже игровые консоли. И не бойтесь процесса установки — все гораздо проще, чем кажется.

Что такое VPN-маршрутизатор (VPN-роутер)?

Если коротко, то это маршрутизатор с VPN, который надежно шифрует данные каждого связанного с ним устройства (то есть защиту получает вся сеть, подключенная к одному устройству с VPN). Блестящее решение, правда?

Кроме того, VPN-роутером может называться роутер, специально предназначенный для «раздачи» VPN (поскольку не все они умеют это делать).

Как работает VPN-роутер?

Когда вы устанавливаете VPN-приложение на свое устройство и подключаетесь к серверу, все входящие и исходящие данные из браузеров, приложений, игр и служб передаются через VPN-соединение между вашим устройством и VPN-сервером.

VPN-роутер обслуживает таким образом все подключенные к нему устройства .

Это означает, что вам не нужно устанавливать VPN-клиент на каждое из них, а защита VPN распространяется даже на те устройства, на которые нельзя установить VPN-приложение. То есть VPN на роутере защищает все устройства, подключенные к его Wi-Fi-сети — смартфоны, ноутбуки, телевизоры, смарт-холодильники и пр.

Как установить VPN на роутер

Установка VPN начинается с выбора сервиса VPN. Если вы еще не пользуетесь никаким, рекомендуем вариант приобретения подписки Surfshark VPN !

После выбора оптимального VPN-сервиса можно перейти к техническим настройкам.

- Откройте панель настройки маршрутизатора . Для доступа к ней введитеIP-адрес (IP — Интернет-протокол)в своем браузере (так же, как вводите URL-адрес). Если вы не знаете IP-адреса своего роутера, воспользуйтесь этой подсказкой:

- Для пользователей Windows 10:

- Откройте меню « Пуск », введите и выберите « Командная строка »;

- В открывшемся окне консоли введите « ipconfig » и нажмите «Ввод»;

- IP-адрес вашего роутера должен отобразиться в строке « Шлюз по умолчанию ».

- Откройте « Системные настройки » в меню Apple;

- Затем выберите пункт « Сеть »;

- Выберите « Wi-Fi » —> « Расширенные… » —> « TCP/IP »;

- IP-адрес вашего маршрутизатора отображается возле пункта « Маршрутизатор ».

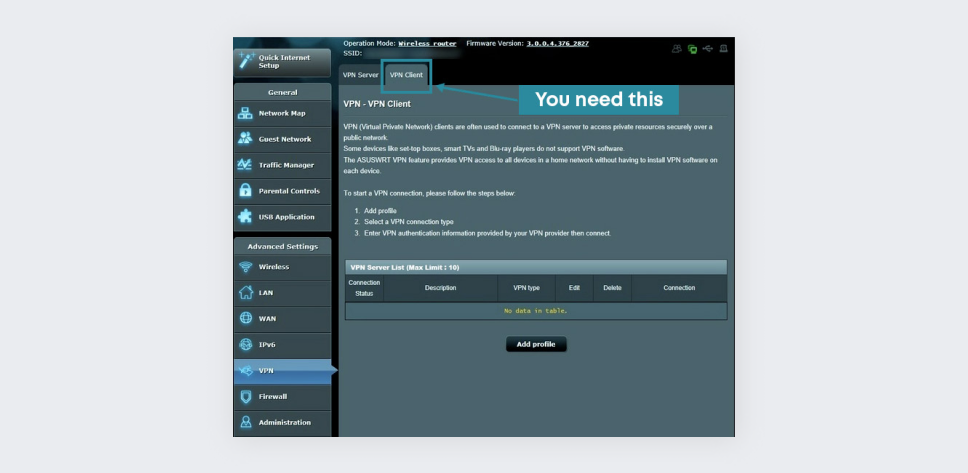

- Проверьте вкладку VPN-клиента.Обычно ее можно найти в дополнительных настройках маршрутизатора , но она может находиться и в других местах в зависимости от модели и бренда вашего маршрутизатора. Поищите ее, открывая разные пункты меню .

Если ее нет нигде, это значит, что ваш роутер не поддерживает VPN. Но не волнуйтесь — большинство маршрутизаторов можно сделать VPN-совместимыми с помощью определенной прошивки (подробнее об этом см. ниже) .

- Следуйте инструкциям вашего VPN-клиента. Здесь вы найдете инструкции Surfshark по настройке VPN на:

- роутерах Asus;

- роутерах DD-WRT;

- роутерах Tomato.

- Убедитесь, что ваше соединение защищено VPN. Для этого введите в строку Google-поиска «мой IP-адрес» и проверьте, отличается ли отображаемое местоположение от вашего фактического. Если нет, проверьте правильность выполнения наших инструкций и/или обратитесь в службу поддержки Surfshark.

- Пользуйтесь всеми возможностями VPN-маршрутизатора!

Можно ли использовать VPN на любых роутерах?

Нет, не все маршрутизаторы имеют встроенную поддержку программного обеспечения VPN. Вот как можно это проверить:

Имеет ли ваш роутер поддержку VPN? Вот как можно это исправить

Ограничение ответственности : неправильная прошивка может повредить маршрутизатор и сделать его непригодным для использования. Приняв решение продолжать, вы берете на себя все связанные с этим процессом риски .

Если ваш маршрутизатор не имеет поддержки VPN-клиента, обычно эта проблема решается с помощью прошивки сторонних разработчиков. Для этого нужно сделать следующее:

- Узнайте IP-адрес своего роутера (см. шаг 1 инструкции « Как настроить VPNна роутере» выше);

- Получите доступ к своему маршрутизатору . Для доступа к маршрутизатору введите IP-адрес из шага 1 в браузер так же, как вводите URL-адрес. После этого на экране отобразится запрос на указание имени пользователя и пароля вашего маршрутизатора. Если вы их не меняли, то можете найти их в руководстве к своему роутеру ( совет : для доступа к большинству роутеров нужно ввести слово «admin» в качестве имени пользователя и пароля );

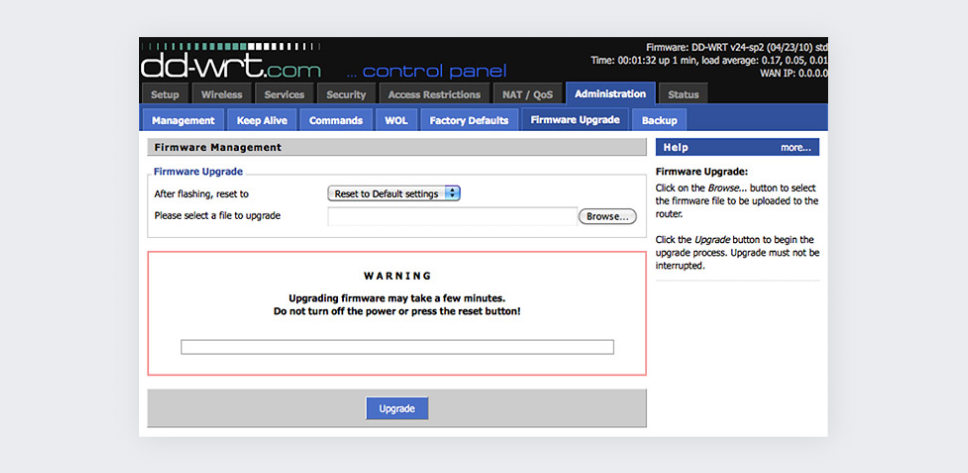

- Получите прошивку для своего роутера . Проверить поддержку вашего роутера можно на сайте DD-WRT . С помощью окна поиска найдите модель своего маршрутизатора (можете также попробовать ввести OpenWRT или Tomato , если не удается найти свою модель на DD-WRT);

- С сайта DD-WRT скачайте файлы .bin именно для своего роутера . Это очень важно, поскольку данный процесс может привести к отмене гарантии и даже нарушить работу маршрутизатора;

- Найдите страницу установки прошивки . В интерфейсе многих маршрутизаторов она находится в разделе «Администрирование». Поищите ее в разных пунктах меню;

- Загрузите файл .bin для DD-WRT . Перепроверьте и убедитесь, что это файл именно для вашего браузера, затем загрузите его и немного подождите;

- Установите имя пользователя и пароль . IP-адрес DD-WRT по умолчанию: 192.168.1.1. Введите его в своем браузере в качестве URL-адреса, и вам будет предложено установить новое имя пользователя и пароль;

- Убедитесь, что ваш маршрутизатор подключен к Интернету ;

- Подготовьтесь к установке . Перейдите на вкладку VPN в разделе «Службы» и выберите « Включить » возле пункта « Запустить Open VPN клиент »;

- Теперь выполните действия, описанные выше в разделе « Как настроить VPN-роутер ».

Есть и другой вариант: совсем отказаться от своего роутера (не забыв правильно его утилизировать) и вместо него начать пользоваться VPN-роутером . С предварительно настроенным VPN-маршрутизатором все гораздо проще и удобнее!

Как использовать VPN-роутер максимально эффективно

- Подключитесь к ближайшему VPN-серверу . Если для вас критична скорость соединения, подключайтесь к ближайшему к вам VPN-серверу. Чем больше серверов предлагает VPN-провайдер, тем больше у вас возможностей;

- Не удваивайте защиту без необходимости . Не запускайте VPN одновременно на маршрутизаторе и на устройстве — VPN-защиты одного маршрутизатора будет достаточно! Двойное VPN-соединение снизит скорость вашего интернет-подключения;

- Ищите новейшие стандарты шифрования . Новые стандарты шифрования обеспечивают более высокую скорость и надежность. WireGuard, IKEv2 и OpenVPN — самые эффективные и безопасные на сегодня протоколы. Однако не все VPN-роутеры их поддерживают. Убедитесь, что устанавливаете VPN-клиент на VPN-маршрутизатор с подходящими характеристиками, иначе он будет бесполезен;

- Остерегайтесьбесплатных VPN-сервисов . Поставщики бесплатных VPN могут не иметь стандартов безопасности платных сервисов. Зачастую они предлагают более низкую производительность, заваливают пользователей рекламой и даже могут сохранять данные об их действиях в сети с целью продажи третьим лицам;

- Добавьте настройки роутера в закладки . Речь идет о вышеупомянутом IP-адресе маршрутизатора. Добавьте его в закладки своего браузера, чтобы легко открывать настройки VPN-маршрутизатора при необходимости.

Настройка VPN на маршрутизаторе: плюсы и минусы

Вы можете считать, что вам совсем не нужно устанавливать VPN на роутере. Безусловно, это может быть вашим личным предпочтением. В качестве главного контраргумента можно было бы привести удобство пользования, но для формирования объективного мнения мы хотим привести все плюсы и минусы VPN на роутере.

Экономия времени при установке VPN

Более сложные настройки

Постоянная защита всех домашних устройств

Зависимость от маршрутизатора

Конфиденциальность потоковой передачи без буферизации

Незащищенность соединения между устройством и маршрутизатором

Защита устройств всех гостей, которые подключаются к вашей домашней сети

Более сложный процесс установки

Защита всех устройств, включая те, на которые нельзя установить VPNИспытайте свой VPN-маршрутизатор

Настройка VPN-роутера может показаться сложной задачей, но с хорошей инструкцией у вас все получится. В пользу VPN-роутера говорят все его плюсы — экономия времени на установке VPN, одновременная защита всех подключенных устройств и многие другие преимущества. В этой статье мы изложили все, что необходимо знать о настройке VPN-маршрутизатора.

А теперь позвольте предложить вам сервис Surfshark. Пользователям нашего VPN мы предоставляем подробные руководства по настройке различных маршрутизаторов и подключение к оптимизированной серверной сети с высокими скоростями соединения. С любыми вопросами и проблемами вы можете обращаться в нашу круглосуточную службу поддержки. Самый оптимальный вариант: большой выбор VPN-маршрутизаторов с предварительной прошивкой (следовательно, с предварительной настройкой) Surfshark.

Surfshark не поощряет использование VPN способами, которые могут нарушать Условия обслуживания других поставщиков услуг.

Получите лучший VPN для своего роутера

Вопросы и ответы

Как настроить VPN на моем роутере?

Если ваш маршрутизатор не поддерживает VPN, выполните следующие действия:

- переустановите прошивку маршрутизатора, скачав ту, которая разрешает VPN-подключение;

- прошейте роутер (аккуратно);

- подключитесь к VPN-провайдеру. Пользуйтесь приведенными ниже инструкциями.

Выполните следующие действия, если ваш роутер имеет поддержку VPN:

- Перейдите на панель настройки маршрутизатора, введя свой IP-адрес в адресную строку браузера;

- Настройте клиент OpenVPN. Этот шаг зависит от маршрутизатора ( роутер DD-WRT , роутер AsusWRT , роутер Tomato );

- Найдите вкладку VPN, которая обычно находится в расширенных настройках;

- Включите OpenVPN и подключитесь к VPN.

Можно ли пользоваться VPN на Wi-Fi-роутере?

Да, вы можете установить и использовать VPN на своем маршрутизаторе. Он зашифровывает ВСЕ данные вашей Wi-Fi-сети, обеспечивая надежную защиту каждого подключенного к нему устройства.

Настройка VPN на роутере — лучший способ защиты?

Да, это удобно и позволяет решить проблему подключения устройств, на которые нельзя установить VPN-приложение. Маршрутизатор шифрует все входящие и исходящие данные всех подключенных к нему устройств, и избавляет от необходимости устанавливать и включать VPN-приложение при каждом пользовании Интернетом.

RussianProxy.ru

Route Add — Настройка маршрутизации при использовании RussianProxy VPN

По умолчанию, после установки RussianProxy VPN соединения ВЕСЬ трафик идёт через vpn сервер, то есть адрес нашего сервера становится основным шлюзом для всего интернет трафика. Однако, иногда возникает необходимость в других настройках vpn соединения, как то:

- 1 вариант: после установления vpn соединения, пустить весь трафик через основного провайдера интернета, и только трафик на определённые IP адреса, например только на подсеть IP адресов игры Lineage 2, пустить напрямую, минуя впн соединение.

- 2 вариант. после установления vpn соединения, пустить весь трафик через RussianProxy VPN соединение, и только трафик для некоторых IP адресов, пустить через vpn соединение.

- 3 вариант. Вы хотите чтобы весь трафик шел через RussianProxy VPN соединение, даже в случае разрыва соединения или при старте операционной системы.

Для того чтобы реализовать оба варианта Вам потребуется настройка таблицы маршрутизации, которую можно посмотреть выполнив команду route print.

Рассмотрим пример реализации первого варианта на конкретном примере — нужно, чтобы при установленном RussianProxy VPN соединении, через него шёл трафик только для сайта http://ping.eu, весь остальной трафик бы шёл через стандартного провайдера интернет.

- Открываем свойства соединения с RussianProxy VPN:

- Выбираем закладку «Сеть»:

- Открываем свойства TPC/IP протокола и нажимаем кнопку «Дополнительно»:

- Убираем галочку с пункта «Использовать основной шлюз в удаленной сети»:

- После этого нажимаем во всех открытых окнах свойств кнопку «OK» и подключаем vpn соединение.

- Теперь все соединения с интернет будут идти мимо VPN. Например: зайдите на сайте www.ping.eu и Вы увидете свой IP адрес выданный Вам провайдером интернета. Для того чтобы соединение с выбранным сайтом шло через VPN, Вы должны узнать IP адрес этого сайта (например запустив команду ping site.com или на странице: http://russianproxy.ru/ping указав адрес интересующего сайта). Для сайта ping.eu: Pinging ping.eu [85.25.86.50] with 32 bytes of data: Reply from 85.25.86.50: bytes=32 time=46ms TTL=52

После этого Вы должны узнать IP адрес выданный вам VPN сервером (можно посмотреть в сведениях о состоянии VPN соединения) или открыв наш сайт http://proxydetect.com — примерный вид: 46.183.162.### - Прописываем маршрут для нужного адреса 85.25.86.50:

route add 85.25.86.50 46.183.162.### — только для IP 85.25.86.50

route add 85.0.0.0 mask 255.0.0.0 46.183.162.### для всей подсети 85.*.*.* (если хотите чтобы трафик ко всем сайтам подсети шел через VPN)

Вместо ### — должно стоять число из вашего IP адреса. - Проверяем адрес на сайте http://ping.eu — он должен быть 46.183.162.###, при использовании vpn соединения с динамическим выделенным IP, или равен выделенному Вам IP адресу , при использовании пакета с выделенным IP.

Неудобство такого способа заключается в том, что Вам придётся прописывать маршрут каждый раз после соединения с VPN. Однако, если у Вас тариф VPN с выделенным IP, Вы можете прописать постоянный маршрут один раз и больше не заботиться о его постоянном прописывании.

route add адрес_сайта ваш_постоянный_IP -p — постоянный маршрут для одного сайта

route add адрес_сайта mask маска_подсетки ваш_постоянный_IP -p — постоянный маршрут для подсети IP адресовНа пакетах с динамическим выделенным IP возможен вариант прописавыния маршрута средствами CMD:

echo ===Routing=====================================================================

for /f «tokens=2 delims=:» %%a in (‘ipconfig ^| find /i «46.183.162.»‘) do (set «IP=%%a»)

route add 91.202.44.0 mask 255.255.255.0 %IP%

route add 92.63.99.78 mask 255.255.255.255 %IP%Строка `for /f «tokens=2 delims=:» %%a in (‘ipconfig ^| find /i «46.183.162.»‘) do (set «IP=%%a»)` поместит в переменную `%IP%` текущий IP адрес, присвоенный VPN-соединению.

Теперь рассмотрим третий вариант.

Сделаем это на конкретном примере.

Имеется компьютер подключенный к интернету через роутер 192.1.1.1. Мы хотим чтобы ни один байт не ушел в интернет напрямую через роутер, минуя наше vpn соединение. Для начала определим на какой единственный адрес может идти трафик через роутер — это адрес впн сервера:

nslookup pptp-l2tp-vpn-russia-1.atomintersoft.com -> 46.183.162.5Рассмотрим таблицу маршрутизации —

route print:Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

0.0.0.0 0.0.0.0 192.168.1.1 192.168.1.100 276 127.0.0.0 255.0.0.0 On-link

127.0.0.1 306 127.0.0.1 255.255.255.255 On-link

127.0.0.1 306 127.255.255.255 255.255.255.255 On-link

127.0.0.1 306 192.168.1.0 255.255.255.0 On-link

192.168.1.100 276 192.168.1.100 255.255.255.255 On-link

192.168.1.100 276 192.168.1.255 255.255.255.255 On-link

192.168.1.100 276 224.0.0.0 240.0.0.0 On-link

127.0.0.1 306 224.0.0.0 240.0.0.0 On-link

192.168.1.100 276 255.255.255.255 255.255.255.255 On-link

127.0.0.1 306 255.255.255.255 255.255.255.255 On-link

192.168.1.100 276 ===========================================================================Постоянные маршруты:

Сетевой адрес Маска Адрес шлюза Метрика

0.0.0.0 0.0.0.0 192.168.1.1 По умолчанию =========================================================================== Видно, что ВЕСЬ трафик идет через постоянный маршрут по умолчанию:0.0.0.0 0.0.0.0 192.168.1.1 По умолчанию

Удалим его: route delete 0.0.0.0

Теперь мы не можем достигнуть ни одного адреса за пределами локальной сети 192.1.1.* Далее нам нужно прописать маршрут до нашего впн сервера 46.183.162.5:

route add 46.183.162.5 192.168.1.1 -p

После этого наша таблица маршрутизации примет такой вид:

IPv4 таблица маршрута =========================================================================== Активные маршруты:

Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

127.0.0.0 255.0.0.0 On-link

127.0.0.1 306 127.0.0.1 255.255.255.255 On-link

127.0.0.1 306 127.255.255.255 255.255.255.255 On-link

127.0.0.1 306 192.168.1.0 255.255.255.0 On-link

192.168.1.100 276 192.168.1.100 255.255.255.255 On-link

192.168.1.100 276 192.168.1.255 255.255.255.255 On-link

192.168.1.100 276 46.183.162.5 255.255.255.255

192.168.1.1 192.168.1.100 21 224.0.0.0 240.0.0.0 On-link

127.0.0.1 306 224.0.0.0 240.0.0.0 On-link

192.168.1.100 276 255.255.255.255 255.255.255.255 On-link

127.0.0.1 306 255.255.255.255 255.255.255.255 On-link

192.168.1.100 276 =========================================================================== Постоянные маршруты:

Сетевой адрес Маска Адрес шлюза Метрика

46.183.162.5 255.255.255.255 192.168.1.1 1 ===========================================================================То есть доступен только один адрес в интернете — 46.183.162.5 — а это и есть адрес нашего впн сервера.

Не забудьте в настройках впн соединения вписать именно IP адрес 46.183.162.5, а не доменное имя pptp-l2tp-vpn-russia-1.atomintersoft.com. Теперь запускаем наше RussianProxy VPN соединение и весь интернет трафик, за исключением трафика до нашего впн сервера, пойдет через шифрованное со сжатием впн соединение. Итоговая таблица маршрутизации при установленном впн соединении выглядит в нашем случае так:IPv4 таблица маршрута =========================================================================== Активные маршруты: Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

0.0.0.0 0.0.0.0 On-link 46.183.162.31 21 127.0.0.0 255.0.0.0 On-link

127.0.0.1 4531 127.0.0.1 255.255.255.255 On-link

127.0.0.1 4531 127.255.255.255 255.255.255.255 On-link

127.0.0.1 4531 192.168.1.0 255.255.255.0 On-link

192.168.1.100 4501 192.168.1.100 255.255.255.255 On-link

192.168.1.100 4501 192.168.1.255 255.255.255.255 On-link

192.168.1.100 4501 46.183.162.31 255.255.255.255 On-link

46.183.162.31 276 46.183.162.5 255.255.255.255

192.168.1.1 192.168.1.100 4246 224.0.0.0 240.0.0.0 On-link

127.0.0.1 4531 224.0.0.0 240.0.0.0 On-link

192.168.1.100 4502 224.0.0.0 240.0.0.0 On-link

46.183.162.31 21 255.255.255.255 255.255.255.255 On-link

127.0.0.1 4531 255.255.255.255 255.255.255.255 On-link

192.168.1.100 4501 255.255.255.255 255.255.255.255 On-link

46.183.162.31 276 =========================================================================== Постоянные маршруты:Трассировка маршрута к ya.ru [213.180.204.8] с максимальным числом прыжков 30:

1 16 ms 16 ms 17 ms AIS [46.183.162.1]

2 20 ms 21 ms 20 ms v1505.th-1.caravan.ru [212.158.160.2]

3 16 ms 17 ms 16 ms v811.m9-3.caravan.ru [212.24.42.49]

4 20 ms 25 ms 21 ms ix2-m9.yandex.net [193.232.244.93]

5 23 ms 20 ms 18 ms ya.ru [213.180.204.8] Трассировка завершена. ===============================================================Если разорвать впн соединение то весь интернет пропадет, так как в таблице маршрутизации не будет шлюза по умолчанию, которым является шлюз выдаваемвый впн сервером после соединения. Если у Вас не получается настроить маршрутизацию для специального использования VPN соединения, Вы можете сообщить нам о Ваших трудностях прямо здесь, оставив комментарий, или послав личное сообщение пользователю Administrator .