Автономный способ обхода DPI и эффективный способ обхода блокировок сайтов по IP-адресу

Провайдеры Российской Федерации, в большинстве своем, применяют системы глубокого анализа трафика (DPI, Deep Packet Inspection) для блокировки сайтов, внесенных в реестр запрещенных. Не существует единого стандарта на DPI, есть большое количество реализации от разных поставщиков DPI-решений, отличающихся по типу подключения и типу работы.

Существует два распространенных типа подключения DPI: пассивный и активный.

Пассивный DPI

Пассивный DPI — DPI, подключенный в провайдерскую сеть параллельно (не в разрез) либо через пассивный оптический сплиттер, либо с использованием зеркалирования исходящего от пользователей трафика. Такое подключение не замедляет скорость работы сети провайдера в случае недостаточной производительности DPI, из-за чего применяется у крупных провайдеров. DPI с таким типом подключения технически может только выявлять попытку запроса запрещенного контента, но не пресекать ее. Чтобы обойти это ограничение и заблокировать доступ на запрещенный сайт, DPI отправляет пользователю, запрашивающему заблокированный URL, специально сформированный HTTP-пакет с перенаправлением на страницу-заглушку провайдера, словно такой ответ прислал сам запрашиваемый ресурс (подделывается IP-адрес отправителя и TCP sequence). Из-за того, что DPI физически расположен ближе к пользователю, чем запрашиваемый сайт, подделанный ответ доходит до устройства пользователя быстрее, чем настоящий ответ от сайта.

Выявляем и блокируем пакеты пассивного DPI

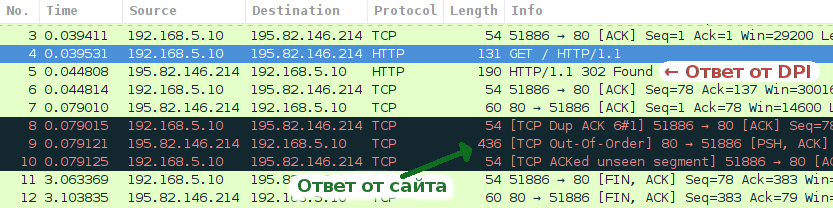

Поддельные пакеты, формируемые DPI, легко обнаружить анализатором трафика, например, Wireshark.

Пробуем зайти на заблокированный сайт:

Мы видим, что сначала приходит пакет от DPI, с HTTP-перенаправлением кодом 302, а затем настоящий ответ от сайта. Ответ от сайта расценивается как ретрансмиссия и отбрасывается операционной системой. Браузер переходит по ссылке, указанной в ответе DPI, и мы видим страницу блокировки.

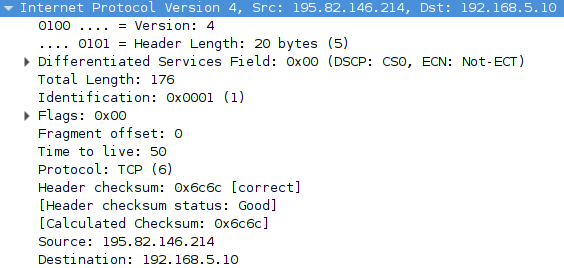

Рассмотрим пакет от DPI подробнее:

HTTP/1.1 302 Found Connection: close Location: http://warning.rt.ru/?id=17&st=0&dt=195.82.146.214&rs=http%3A%2F%2Frutracker.org%2FВ ответе DPI не устанавливается флаг «Don’t Fragment», и в поле Identification указано 1. Серверы в интернете обычно устанавливают бит «Don’t Fragment», и пакеты без этого бита встречаются нечасто. Мы можем использовать это в качестве отличительной особенности пакетов от DPI, вместе с тем фактом, что такие пакеты всегда содержат HTTP-перенаправление кодом 302, и написать правило iptables, блокирующее их:

# iptables -A FORWARD -p tcp --sport 80 -m u32 --u32 "0x4=0x10000 && 0x60=0x7761726e && 0x64=0x696e672e && 0x68=0x72742e72" -m comment --comment "Rostelecom HTTP" -j DROPЧто это такое? Модуль u32 iptables позволяет выполнять битовые операции и операции сравнения над 4-байтовыми данными в пакете. По смещению 0x4 хранится 2-байтное поле Indentification, сразу за ним идут 1-байтные поля Flags и Fragment Offset.

Начиная со смещения 0x60 расположен домен перенаправления (HTTP-заголовок Location).

Если Identification = 1, Flags = 0, Fragment Offset = 0, 0x60 = «warn», 0x64 = «ing.», 0x68 = «rt.ru», то отбрасываем пакет, и получаем настоящий ответ от сайта.

В случае с HTTPS-сайтами, DPI присылает TCP Reset-пакет, тоже с Identification = 1 и Flags = 0.

Активный DPI

Активный DPI — DPI, подключенный в сеть провайдера привычным образом, как и любое другое сетевое устройство. Провайдер настраивает маршрутизацию так, чтобы DPI получал трафик от пользователей к заблокированным IP-адресам или доменам, а DPI уже принимает решение о пропуске или блокировке трафика. Активный DPI может проверять как исходящий, так и входящий трафик, однако, если провайдер применяет DPI только для блокирования сайтов из реестра, чаще всего его настраивают на проверку только исходящего трафика.

Системы DPI разработаны таким образом, чтобы обрабатывать трафик с максимально возможной скоростью, исследуя только самые популярные и игнорируя нетипичные запросы, даже если они полностью соответствуют стандарту.

Изучаем стандарт HTTP

Типичные HTTP-запросы в упрощенном виде выглядят следующим образом:

GET / HTTP/1.1 Host: habrahabr.ru User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0 Accept-Encoding: gzip, deflate, br Connection: keep-aliveЗапрос начинается с HTTP-метода, затем следует один пробел, после него указывается путь, затем еще один пробел, и заканчивается строка протоколом и переносом строки CRLF.

Заголовки начинаются с большой буквы, после двоеточия ставится символ пробела.

Давайте заглянем в последнюю версию стандарта HTTP/1.1 от 2014 года. Согласно RFC 7230, HTTP-заголовки не зависят от регистра символов, а после двоеточия может стоять произвольное количество пробелов (или не быть их вовсе).

Each header field consists of a case-insensitive field name followed by a colon (":"), optional leading whitespace, the field value, and optional trailing whitespace. header-field = field-name ":" OWS field-value OWS field-name = token field-value = *( field-content / obs-fold ) field-content = field-vchar [ 1*( SP / HTAB ) field-vchar ] field-vchar = VCHAR / obs-text obs-fold = CRLF 1*( SP / HTAB ) ; obsolete line folding

OWS — опциональный один или несколько символов пробела или табуляции, SP — одинарный символ пробела, HTAB — табуляция, CRLF — перенос строки и возврат каретки (\r\n).

Это значит, что запрос ниже полностью соответствует стандарту, его должны принять многие веб-серверы, придерживающиеся стандарта:

GET / HTTP/1.1 hoSt:habrahabr.ru user-agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0 Accept-Encoding: gzip, deflate, br coNNecTion: keep-alive ← здесь символ табуляции между двоеточием и значениемНа деле же, многие веб-серверы не любят символ табуляции в качестве разделителя, хотя подавляющее большинство серверов нормально обрабатывает и отсутствие пробелов между двоеточием в заголовках, и множество пробелов.

Старый стандарт, RFC 2616, рекомендует снисходительно парсить запросы и ответы сломанных веб-северов и клиентов, и корректно обрабатывать произвольное количество пробелов в самой первой строке HTTP-запросов и ответов в тех местах, где требуется только один:

Clients SHOULD be tolerant in parsing the Status-Line and servers tolerant when parsing the Request-Line. In particular, they SHOULD accept any amount of SP or HT characters between fields, even though only a single SP is required.

Этой рекомендации придерживаются далеко не все веб-серверы. Из-за двух пробелов между методом и путем ломаются некоторые сайты.

Спускаемся на уровень TCP

Соединение TCP начинается с SYN-запроса и SYN/ACK-ответа. В запросе клиент, среди прочей информации, указывает размер TCP-окна (TCP Window Size) — количество байт, которые он готов принимать без подтверждения передачи. Сервер тоже указывает это значение. В интернете используется значение MTU 1500, что позволяет отправить до 1460 байтов данных в одном TCP-пакете.

Если сервер указывает размер TCP-окна менее 1460, клиент отправит в первом пакете данных столько, сколько указано в этом параметре.

Если сервер пришлет TCP Window Size = 2 в SYN/ACK-пакете (или мы его изменим на это значение на стороне клиента), то браузер отправит HTTP-запрос двумя пакетами:

T / HTTP/1.1 Host: habrahabr.ru User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:49.0) Gecko/20100101 Firefox/50.0 Accept-Encoding: gzip, deflate, br Connection: keep-aliveИспользуем особенности HTTP и TCP для обхода активного DPI

Многие решения DPI ожидают заголовки только в стандартном виде.

Для блокировки сайтов по домену или URI, они ищут строку «Host: » в теле запроса. Стоит заменить заголовок «Host» на «hoSt» или убрать пробел после двоеточия, и перед вами открывается запрошенный сайт.

Не все DPI можно обмануть таким простым трюком. DPI некоторых провайдеров корректно анализируют HTTP-заголовки в соответствии со стандартом, но не умеют собирать TCP-поток из нескольких пакетов. Для таких DPI подойдет «фрагментирование» пакета, путем искусственного уменьшения TCP Window Size.

В настоящий момент, в РФ DPI устанавливают и у конечных провайдеров, и на каналах транзитного трафика. Бывают случаи, когда одним способом можно обойти DPI вашего провайдера, но вы видите заглушку транзитного провайдера. В таких случаях нужно комбинировать все доступные способы.

Программа для обхода DPI

Я написал программу для обхода DPI под Windows: GoodbyeDPI.

Она умеет блокировать пакеты с перенаправлением от пассивного DPI, заменять Host на hoSt, удалять пробел между двоеточием и значением хоста в заголовке Host, «фрагментировать» HTTP и HTTPS-пакеты (устанавливать TCP Window Size), и добавлять дополнительный пробел между HTTP-методом и путем.

Преимущество этого метода обхода в том, что он полностью автономный: нет внешних серверов, которые могут заблокировать.

По умолчанию активированы опции, нацеленные на максимальную совместимость с провайдерами, но не на скорость работы. Запустите программу следующим образом:

goodbyedpi.exe -1 -aЕсли заблокированные сайты стали открываться, DPI вашего провайдера можно обойти.

Попробуйте запустить программу с параметром -2 и зайти на заблокированный HTTPS-сайт. Если все продолжает работать, попробуйте режим -3 и -4 (наиболее быстрый).

Некоторые провайдеры, например, Мегафон и Yota, не пропускают фрагментированные пакеты по HTTP, и сайты перестают открываться вообще. С такими провайдерами используйте опцию -3 -a

Эффективное проксирование для обхода блокировок по IP

В случае блокировок по IP-адресу, провайдеры фильтруют только исходящие запросы на IP-адреса из реестра, но не входящие пакеты с этих адресов.

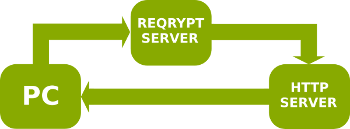

Программа ReQrypt работает как эффективный прокси-сервер: исходящие от клиента пакеты отправляются на сервер ReQrypt в зашифрованном виде, сервер ReQrypt пересылает их серверу назначения с подменой исходящего IP-адреса на клиентский, сервер назначения отвечает клиенту напрямую, минуя ReQrypt.

Если наш компьютер находится за NAT, мы не можем просто отправить запрос на сервер ReQrypt и ожидать ответа от сайта. Ответ не дойдет, т.к. в таблице NAT не создана запись для этого IP-адреса.

Для «пробива» NAT, ReQrypt отправляет первый пакет в TCP-соединении напрямую сайту, но с TTL = 3. Он добавляет запись в NAT-таблицу роутера, но не доходит до сайта назначения.

Долгое время разработка была заморожена из-за того, что автор не мог найти сервер с возможностью спуфинга. Спуфинг IP-адресов часто используется для амплификации атак через DNS, NNTP и другие протоколы, из-за чего он запрещен у подавляющего большинства провайдеров. Но сервер все-таки был найден, хоть и не самый удачный. Разработка продолжается.

Заключение и TL;DR

GoodbyeDPI — программа под Windows, позволяющая обходить пассивные и активные DPI. Просто скачайте и запустите ее, и заблокированные сайты станут снова доступны.

Для Linux есть аналогичная программа — zapret.

Используйте кроссплатформенную программу ReQrypt, если ваш провайдер блокирует сайты по IP-адресу.

Определить тип блокировки сайтов можно программой Blockcheck. Если в тестах DPI вы видите, что сайты открываются, или видите строку «обнаружен пассивный DPI», то GoodbyeDPI вам поможет. Если нет, используйте ReQrypt.

Дополнительная полезная информация есть здесь и здесь.

Как школьники обходят интернет фильтры

Для доступа к запрещённым сайтам учащиеся используют специальные программы и несовершенства контент-фильтров. Мы рассмотрим девять способов обхода блокировок в школьной сети и дадим советы, как их предотвратить.

Учебные учреждения законодательно обязаны фильтровать интернет-трафик. Так, для соответствия 436-ФЗ и 114-ФЗ школы устанавливают контент-фильтры. С одной стороны они позволяют оградить учащихся от опасного контента, с другой — помогают проходить прокурорские проверки и избегать штрафов.

Однако наличие в школе сервиса интернет-фильтрации — не панацея. Школьники используют различные лазейки для обхода контент-фильтров. Это позволяет учащимся заходить на сайты с порнографией, наркотиками и прочим запрещённым контентом.

Рассмотрим способы обхода блокировок и методы противодействия им.

1. Обход блокировки сайтов через прокси-сервер

Прокси-сервер — это посредник между компьютером пользователя, откуда поступает запрос и системой интернет-серверов. Основное назначение прокси — это смена IP-адреса. Смена IP позволяет обойти ограничения и получить доступ к запрещённым сайтам.

Настроить работу через прокси можно с помощью одного браузера. К примеру, CGI прокси сделаны в виде простых сайтов, где можно ввести URL-адрес заблокированных ресурсов. Другие прокси-сервера обладают расширенным функционалом. Они позволяют выбрать страну из которой будет осуществляться доступ, указать тип прокси и уровень анонимности.

Также задать работу через прокси-сервер можно в настройках компьютера. Для этого в операционной системе Windows надо изменить настройки сети. Для автоматической настройки указывается адрес сценария, а для ручной — адрес и порт.

Большинство контент-фильтров блокируют работу анонимайзеров и прокси. Но под запрет часто попадают только самые популярные. К примеру, прокси из азиатского региона помогают обходить не только «Великий китайский фаерволл», но и ограничения по всему миру.

Решение

- Работа контент-фильтра только по «белому» списку предотвратит обход блокировки через CGI прокси и аналоги. Учащиеся попросту не смогут зайти на сайты, которые находятся вне «белого» списка.

- Чтобы исключить изменения настроек сети надо ограничить права для учётных записей пользователей. Без прав администратора учащиеся не смогут изменить настройки сети.

2. Смена DNS-сервера

DNS расшифровывается как Domain Name System. В переводе — система доменных имён. В этой системе каждому доменному имени соответствует IP адрес сайта. В основном провайдеры блокируют сайты на уровне запроса к доменному имени.

Смена DNS-сервера помогает обойти блокировку. Для этого вместо DNS-сервера провайдера в сетевых настройках выставляют публичный DNS-сервер. После этого можно свободно заходить на заблокированные ранее сайты.

Решение

- Чтобы предотвратить смену DNS-сервера нужно ограничить права для учётных записей пользователей. Отсутствие прав администратора не позволит учащимся изменить настройки сети.

3. Редактирование файла hosts

hosts — это файл, который отвечает за преобразование символьных имен доменов в соответствующие им IP-адреса и наоборот. Так, к примеру, перед открытием сайта комьютер преобразует буквенное название google.com в соответствующие ему числа 173.194.112.98.

Текстовый документ hosts располагается в стандартных системных папках. Конкретное местоположение зависит от используемой операционной системы. К примеру, в Windows hosts находится в подпапках system32.

Содержимое файла hosts может быть отредактировано блокнотом или любым другим текстовым редактором. Это позволяет прописать там строку IP адреса и адреса запрещённого сайта. Компьютер будет брать информацию из отредактированного файла, в обход DNS-сервера.

Решение

- Учётные записи учеников не должны обладать правами администратора. Это позволит предотвратить редактуру файла hosts.

4. Обход блокировки через браузеры

Для обхода блокировок учащиеся используют браузеры со специальным функционалом.

- Tor Browser — приложение для одноименной анонимной сети. Сеть Tor скрывает данные пользователя, а также шифрует и передаёт трафик на разные серверы Tor.

- Яндекс.Браузер позволяет включать турбо-режим. При его активации содержимое страницы, включая видео, отправляется на сервера Яндекса, где сжимается и затем передается в браузер на компьютере пользователя. Такая схема работы помогает турбо-режиму обходить некоторые контент-фильтры. Подобной функцией обладали браузеры Chrome и Opera, но с недавнего времени они от нее отказались.

- Opera оснащена функцией встроенного VPN. При активации VPN Opera заменяет реальный IP-адрес пользователя виртуальным.

Решение

- Используйте для работы браузеры без перечисленного выше функционала: Internet Explorer, Mozilla Firefox или Microsoft Edge. Дополнительно ограничьте права для учётных записей пользователей. Без прав администратора учащиеся не смогут установить новые браузеры.

5. Расширения для обхода блокировки сайтов

Плагины — это расширения для браузеров. Они бесплатны и устанавливаются практически на любой веб-обозреватель: Google Chrome, Яндекс.Браузер, Opera, Mozilla Firefox, Internet Explorer, Microsoft Edge.

Существуют различные плагины для обхода блокировок: RusVPN, iNinja Proxy, ZenMate VPN, Hotspot Shield, TunnelBear VPN и так далее. По аналогии с прокси-серверами они маскируют настоящие IP-адреса пользователей. После установки подобного расширения браузер открывает ранее недоступные сайты.

Решение

- Если в школе используется браузер Chrome, можно установить сервис Chrome Enterprise. Это облачное решение для управления доступом пользователей к данным, приложениям и расширениям.

- Работать только по «белому» списку. В этом случае ученики не смогут поставить плагины на браузер через специализированные магазины.

6. Эвфемизмы, жаргонизмы, сленг, подмена букв в словах и обобщённые наименования

Эвфемизмы позволяют обходить фильтрацию. Нейтральные по смыслу слова и словосочетания порой описывают неприличные действия и вещи. Например, выражение «потёк чердак» означает не только плохое состояние комнаты под крышей здания, но и нестабильное психическое/эмоциональное состояние у человека. Попросту — сумасшедший или психованный. Эвфемизмы могут ввести в заблуждение не только людей, но и контент-фильтры.

Также могут помочь жаргонизмы. Они позволяют находить сайты по лексике, не напрямую называющие объект поиска. К примеру, слово «собака» можно найти по слову «шавка». По аналогии поступают и при поиске запрещённых сайтов.

Некоторые фильтры пропускают сленг. В каждой из запрещённых категорий сайтов есть понятия, расхожие внутри группы. Так в среде наркоманов свои выражения, в порноиндустрии — свои, и так далее.

Может сработать подмена букв. К примеру, вместо ввода в поисковой строке слова «пёс» можно ввести «пьос». Аналогично словесное жонглирование помогает при поиске и доступе к сайтам из запретных категорий.

Обобщённые наименования также находятся в группе риска. Так достаточно прописать термин не напрямую, а обобщённо, как группу. Как правило, в поисковой выдаче присутствуют справочники и форумы, которые содержат ссылки на интересующую тематику.

Решение

- Во всех случаях поможет работа только по «белому» списку. Безопасный поиск будет работать с переменным успехом. Предусмотреть все возможные вариации слов и словосочетаний — нереально. А с сознательными искажениями и подавно.

7. Программы удалённого доступа

Школьники используют программы удалённого доступа. Они позволяют управлять одним устройством, при помощи другого. При этом сами устройства могут находиться на большом расстоянии друг от друга.

В качестве программы используют TeamViewer или её аналоги. Программы ставят на учебный и домашний компьютер. В удобное время ученики устанавливают связь с домашним устройством. С него можно зайти на заблокированные сайты.

Решение

- В этом случае поможет ограничение прав для учётных записей пользователей. Без прав администратора учащиеся не смогут устанавливать стороннее программное обеспечение.

8. Переводчики сайтов

Некоторые поисковики позволяют обойти интернет-фильтры при помощи систем перевода текста. Автоматический перевод меняет язык страницы, к примеру, английский на русский. Также перевод позволяет открывать заблокированные сайты.

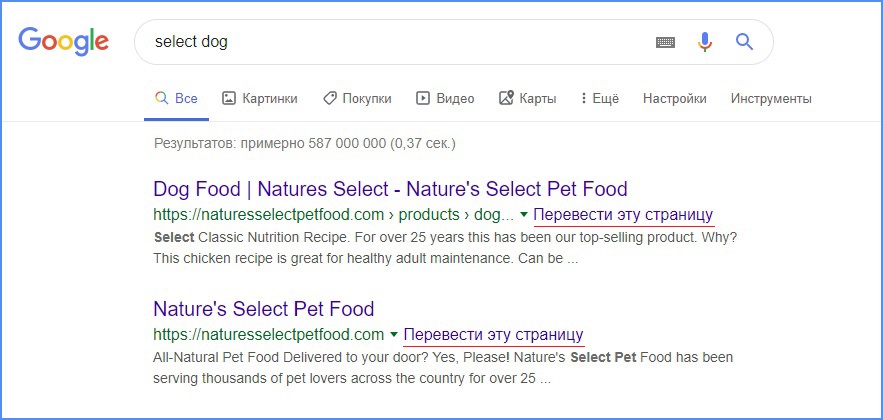

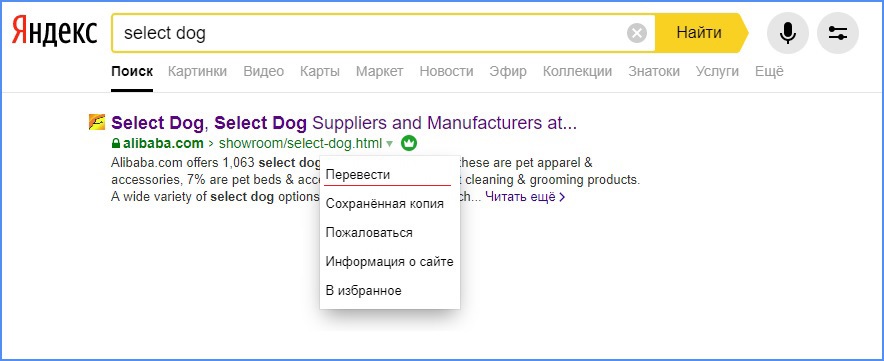

Поисковики Google и Яндекс оснащены функцией перевода текста. Чтобы зайти на иностранный заблокированный сайт, достаточно нажать в поисковой выдаче кнопку «Перевести эту страницу» или «Перевести» напротив нужной строки.

Решение

- Есть несколько решений. Первое — работать только по «белому» списку. Второе — настроить работу безопасного поиска и не использовать поисковики Google и Яндекс.

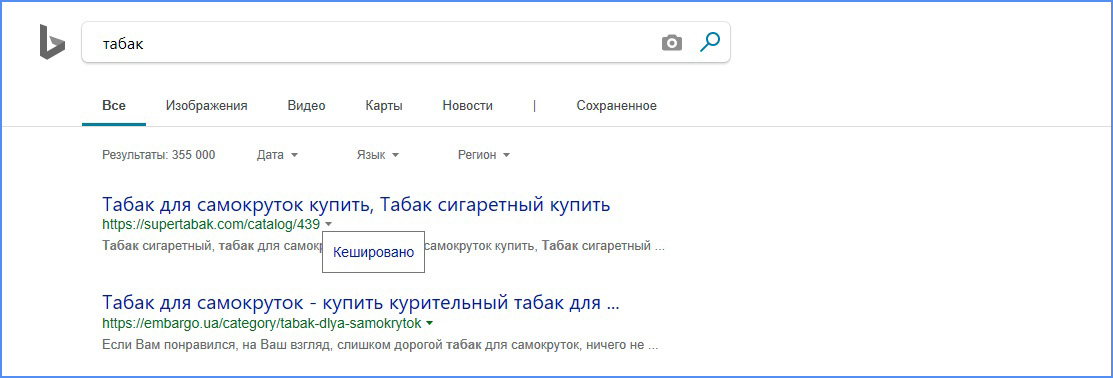

9. Кэшированные страницы

Кэшированная страница — страница, которая попала в память поисковых систем. Некоторые контент-фильтры позволяют открыть подобные страницы. Причём в одних браузерах они могут быть заблокированы, а в других — открыты.

На кэшированные страницы можно попасть через поисковую выдачу. Достаточно открыть сохранённые копии напротив искомых сайтов. Страницы могут быть несколько устаревшими. Но они могут быть открыты.

Решение

- Открыть кэшированную страницу не получится, если работать по безопасному поиску или только по «белому» списку.

Вывод

Школьники используют различные способы обхода блокировок. С большей частью из них справятся ограничение прав для учётной записи пользователя, работа только по «белому» списку, а также безопасный поиск.

Способы борьбы с обходами блокировок могут помочь во время прокурорских проверок. Никто специально не будет ставить программы, менять DNS-сервера и пытаться зайти на запрещённый сайт через прокси-сервер. Помощник прокурора может просто допустить ошибку при написании слова. Результат поисковой выдачи может неприятно удивить.

Шпаргалка

- Учащиеся не должны обладать правами администратора. Это исключит работу через прокси-серверы, предотвратит смену DNS-сервера, а также редактуру файла hosts. Кроме того, школьники не смогут устанавливать новые браузеры и программы удаленного доступа.

- Для борьбы с плагаинами браузеров можно работать только по белому списку. Если в школе используется браузер Chrome, можно поставить сервис Chrome Enterprise.

- Работа только по белому списку позволит отсечь жаргонизмы, сленг, подмену букв в словах и обобщенные наименования в поисковой выдаче.

- Чтобы предотвратить открытие кэшированных страниц необходимо работать только по белому списку или через безопасный поиск.

- Автоперевод страниц поможет открыть запрещенный сайт. Первое решение — работать по белому списку. Второе — использовать поисковик/браузер без системы перевода текста. Третье — настроить работу безопасного поиска.

Похожие публикации

Провайдер блокирует сторонние ДНС? Если да, то как обойти?

Сегодня настраивал систему в виртуалке, забил сетевые настройки, айпи там, маску, так как системка ставилась «на посмотреть», то не стал заморачиваться и вместо ДНС прова забил гугловские восьмёрки. Проверяю инторнеты, а сайты не открываются. Пингую 8.8.8.8, всё ок, удивляюсь, снова проверяю, не работают инторнеты. Проверяю инторнеты на хосте — всё работает, ну забил ещё nslookup на хосте там, оно выдаёт результат, но ДНС-сервер чому-то провайдерский указан, а у меня в настройках прописан первым адрес ОпенДНС-сервера. Вот тут-то у меня и закрались подозрения. В процессе выяснения причин открыл для себя такую интересную штуку как dig, с её помощью проверял доступность через разные публичные ДНС-серверы, но оно мне отвечает вот так вот:

# dig @8.8.8.8 google.com ; > DiG 9.9.4-rpz2.13269.14-P2 > @8.8.8.8 google.com ; (1 server found) ;; global options: +cmd ;; connection timed out; no servers could be reached И стало мне от этого непонятно и печально.

Следовательно возникают вопросы:

1. Нафига провайдер так ВНЕЗАПНО поступил?

2. Есть ли способ обойти такую вот блокировку?

Погуглил, но по запросу вылезла куча ссылок на тему «как обойти блокировку сайтов при помощи сторонних ДНС», но нифига на тему обхода блокировок этих самых сторонних ДНС.

Может кто в курсе этого дела? Помогите тогда с проблемкой.

5 способов обойти интернет-цензуру и фильтрацию

Все больше и больше интернет-подключений фильтруются — от публичных Wi-Fi и фильтров на рабочих местах до интернет-провайдеров и цензуры на уровне страны. Однако есть способы обойти эту фильтрацию и просмотреть заблокированные веб-сайты.

Некоторые из этих методов могут быть ограничены жесткой фильтрацией. Например, Великий брандмауэр Китая теперь мешает исходящим VPN-соединениям, хотя VPN оставались в покое на долгие годы.

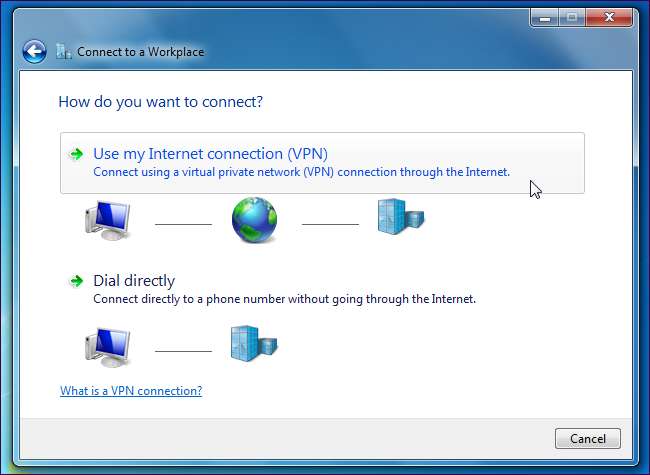

Самое простое решение: используйте VPN

Подключитесь к виртуальная частная сеть и весь трафик, исходящий с вашего компьютера, будет перенаправлен через эту VPN. Другими словами, если вы подключены к VPN, расположенной в Исландии, весь ваш сетевой трафик будет перенаправлен в Исландию до того, как появится. Ответы будут отправлены на сервер в Исландии, который перешлет их вам. Все это происходит через зашифрованное соединение. Все, что может видеть ваш интернет-провайдер, сетевой оператор или даже правительство вашей страны, — это то, что вы устанавливаете зашифрованное VPN-соединение и отправляете данные по нему. Если они хотят заблокировать вас, им придется заблокировать VPN-подключения.

Опытные пользователи: использование StrongVPN

Мы провели много исследований по поставщикам VPN, и StrongVPN имеет лучшее сочетание безопасности, расширенных функций и простоты использования. У них есть серверы в 43 городах в 20 странах, они обеспечивают прилично высокую скорость и приемлемые цены.

У них есть приложения для каждой платформы, включая Windows, OS X, Android и iPhone, и вы даже можете подключите домашний маршрутизатор к их VPN-серверам чтобы разместить всю вашу домашнюю сеть за VPN. Как вам гибкость и мощность?

Обычные пользователи или новички: используйте ExpressVPN или ТуннельМедведь

Мы также провели много тестов, чтобы найти клиента, подходящего для начинающих, и обнаружили, что ExpressVPN а также ТуннельМедведь лучше всего подходят для гладких интерфейсов и чрезвычайно простой настройки. Просто выберите свою страну и вперед — вам даже не нужно настраивать VPN в Windows. ExpressVPN имеет лучшую скорость, но у TunnelBear есть бесплатный уровень для тех, кто просто хочет попробовать его перед покупкой.

VPN также обычно используются для удаленного подключения к рабочим сетям, поэтому VPN обычно не блокируются. Однако в последнее время Китай начал вмешиваться в работу VPN. Доступны бесплатные VPN, но надежный и быстрый VPN будет стоить вам денег — либо за аренду у поставщика VPN, либо за оплату хостинга, чтобы вы могли настроить свой собственный VPN.

DNS сервер

Этот метод наименее эффективен, но его стоит рассмотреть здесь. Некоторые интернет-провайдеры внедрили фильтрацию, изменив свои DNS-серверы для перенаправления запросов заблокированных веб-сайтов на другой веб-сайт. Некоторые места, которые фильтруют их интернет-соединения, могут использовать что-то вроде решение веб-фильтрации, предлагаемое OpenDNS .

Предполагая, что фильтрация выполняется только на уровне DNS и запросы к другим DNS-серверам не блокируются, вы можете обойти фильтрацию, установив на своем устройстве собственный DNS-сервер. Это отменяет и обходит DNS-сервер по умолчанию, контролируемый вашим интернет-провайдером или организацией, в которой работает сеть. Используйте что-то вроде Google Public DNS, и вы будете знать, что фильтрация на уровне DNS не выполняется.

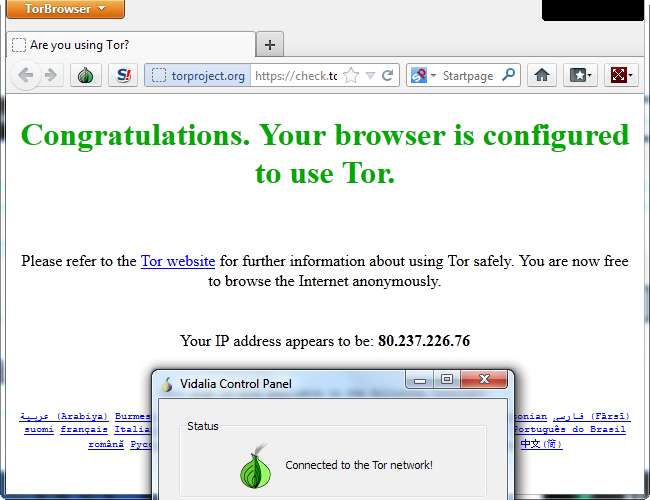

Ворота

Tor позволяет вам просматривать анонимно . Он делает это путем маршрутизации вашего просмотра веб-страниц через зашифрованную сеть до того, как она появится в конечной точке, которая, вероятно, будет находиться в не прошедшем цензуру, нефильтрованном месте. Вы не должны использовать Tor для доступа к конфиденциальным незашифрованным данным, но Tor позволит вам получить доступ к заблокированным веб-сайтам при любом подключении.

Разработчики Tor ведут долгую и бесконечную битву с режимами, которые пытаются его заблокировать, такими как Иран. Tor может работать, даже если стандартные VPN, прокси и туннели SSH не работают.

Обратите внимание, что у Tor есть большой недостаток — он намного медленнее, чем обычный просмотр веб-страниц. Он позволит вам получить доступ к заблокированным веб-сайтам, но его не следует использовать для повседневного просмотра, если вы не диссидент, живущий в Иране или Китае.

Прокси

Доступ к заблокированным сайтам также можно получить с помощью стандартного прокси. Общесистемные (или общесистемные) прокси-серверы обычно работают аналогично VPN, но они не так надежны — например, они работают только с определенными программами, а не со всеми программами на вашем компьютере. Если вы хотите заплатить за услугу и направить через нее весь свой трафик, вам лучше воспользоваться VPN.

Однако, если вы хотите быстро получить доступ к заблокированному веб-сайту, вы можете попробовать использовать веб-прокси. Доступно множество, в том числе широко известные Скрыть мою задницу . Вставьте адрес веб-сайта в поле на веб-сайте, и вы сможете получить к нему доступ через прокси.

Это не всегда срабатывает, поскольку сам прокси может быть заблокирован. Это также не лучший опыт, поскольку прокси-сервер сам будет добавлять рекламные объявления на страницу — им нужно каким-то образом оплачивать свои бесплатные услуги. Однако, если вы хотите быстро получить доступ к одному заблокированному сайту, ничего не устанавливая и не меняя никаких системных настроек, это может сработать для вас.

SSH-туннель

Туннели SSH могут работать аналогично VPN для безопасного туннелирования вашего трафика. Если вы хотите заплатить за такую услугу, вы, вероятно, захотите приобрести VPN. Однако, если вы компьютерщик, возможно, у вас уже есть SSH-сервер, к которому можно получить удаленный доступ.

Если у вас есть SSH-сервер, к которому вы можете получить доступ, вы можете подключиться к нему удаленно и настроить туннелирование, перенаправляя весь ваш веб-трафик через защищенное соединение. Это полезно для шифрования вашего интернет-трафика, чтобы его нельзя было отследить в общедоступных сетях WI-Fi, а также для обхода любой фильтрации в локальной сети. У вас будет такой же опыт просмотра веб-страниц, как если бы вы сидели на сервере SSH, хотя это будет немного медленнее.

Вы можете создать туннель SSH с помощью PuTTY в Windows или с помощью команды SSH на других платформах .

Заблокированные веб-сайты становятся все более распространенным явлением, поскольку правительства, подобные британскому, подталкивают интернет-провайдеров начать фильтрацию интернет-соединений, которые они предоставляют подписчикам по умолчанию, а законы, подобные SOPA в США, демонстрируют, какие жесткие блокирующие правительства хотят ввести в действие.

Если вы когда-нибудь наткнетесь на заблокированный веб-сайт, эти советы помогут вам понять, как обойти блокировку.