Краткий обзор технологии DPI — Deep Packet Inspection

Я уже несколько лет активно занимаюсь темой DPI, осуществляя пресейл и непосредственно внедрение этих решений. Побудило меня на написание этого топика то, что тема DPI на хабре раскрыта достаточно слабо, поэтому хотелось бы немного рассказать об устройствах, которые применяют ведущие сервис-провайдеры и крупные корпоративные пользователи для интеллектуального управления трафиком в своих сетях, а также пояснить зачем им это всё надо.

Основы

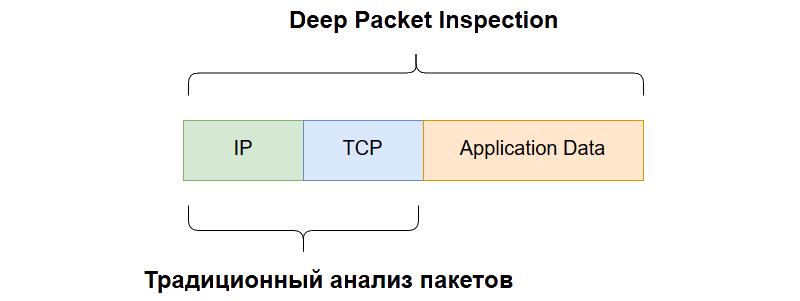

Система DPI, как видно из названия, выполняет глубокий анализ всех проходящих через неё пакетов. Термин «глубокий» подразумевает анализ пакета на верхних уровнях модели OSI, а не только по стандартным номерам портов. Помимо изучения пакетов по неким стандартным паттернам, по которым можно однозначно определить принадлежность пакета определённому приложению, скажем, по формату заголовков, номерам портов и т.п., система DPI осуществляет и так называемый поведенческий анализ трафика, который позволяет распознать приложения, не использующие для обмена данными заранее известные заголовки и структуры данных. Яркий пример тому – Bittorrent. Для их идентификации осуществляется анализ последовательности пакетов, обладающими одинаковыми признаками, таким как Source_IP:port – Destination_IP:port, размер пакета, частота открытия новых сессий в единицу времени и т.д., по поведенческим (эвристическим) моделям, соответствующим таким приложениям. Естественно, сколько производителей такого железа – столько и интерпретаций поведенческих моделей соответствующих протоколов, а значит и точность детектирования также разнится. Раз речь зашла о производителях, стоит отметить, что наиболее крупными игроками и их продуктами на рынке standalone DPI являются Allot Communications, Procera Networks, Cisco, Sandvine. Всё более и более популярными становятся интегрированные в маршрутизаторы решения DPI. Так поступают многие — Cisco, Juniper, Ericsson и т.д. по списку. Такие решения, как правило, достаточно компромиссные, и не могут предоставить весь спектр сервисов, доступных standalone решениям. Однако, для большинства задач этого вполне достаточно. Софтварные продукты, крутящиеся на серверах (такие как OpenDPI) я умышленно не указываю, их рынок весьма узок и, как правило, ограничивается корпоративными/кампусными сетями, а это немного не мой профиль. Важной отличительной особенностью настоящего DPI является возможность аналитики трафика за счёт сбора различного рода статистики с разбивкой по приложениям, по тарифным планам, по регионам, по типам абонентских устройств и т.д. По этой причине замечательный NBAR имени Cisco хоть и позволяет детектировать и осуществлять контроль трафика по приложениям, полноценным решением DPI не является, т.к. в нём отсутствует ряд важных компонентов.

Система DPI, как правило, устанавливается на границе сети оператора в разрыв существующих аплинков, уходящих от пограничных маршрутизаторов. Тем самым, весь трафик, который покидает или входит в сеть оператора, проходит через DPI, что даёт возможность его мониторинга и контроля. Для решения специфических задач можно устанавливать эту систему не на границе сети, а спускать её ниже, ближе к конечным пользователям, на уровень BRAS/CMTS/GGSN/… Это может быть полезно тем операторам, которые по ряду причин помимо утилизации внешних каналов также хотят решать задачу контроля внутренних. Естественно, здесь речь идёт о достаточно крупных сервис-провайдерах с большой распределённой сетью масштабов страны и с достаточно дорогими канальными ёмкостями.

На рынке DPI есть модели на самый разный кошелёк. Производительность представленных на рынке устройств плавает в пределах от сотен Мбит/с до 160 Гбит/с FDX в рамках одной отдельно взятой коробки, которые, как правило, можно объединять в кластеры. Соответственно, и стоимость плавает весьма серьёзно — от нескольких тысяч до миллионов долларов США. В случае с корпоративным сегментам решения предполагают низкоскоростные подключения по медным интерфейсам типов 10/100/1000. Операторские решения рассчитаны на подключение множества линков 1GE и 10GE. Что касается совсем взрослых решений, то пока что рынок 100GE интерфейсов на сетевом оборудовании достаточно скуден и дорог, но как только появится первый реальный бизнес-кейс, вендоры DPI предложат соответствующие решения, ибо у некоторых из них заготовки уже имеются.

- Cisco довольствуется половинкой сессии и пытаются определить тип сетевого приложения, используя лишь эти данные. Очевидно, что при данной методике страдает точность детектирования приложений, особенно тех, для которых требуются поведенческие модели анализа. Также в такой реализации есть ряд ограничений, накладываемых на возможности управления таким трафиком, у каждого вендора они свои.

- Sandvine для решения проблемы асимметричного трафика использует следующую идею — весь трафик, являющийся асимметричным, при помощи инкапсуляции в broadcast-фреймы пересылается на все устройства DPI, находящиеся в едином домене. В итоге данной пересылки устройства, видевшие до этого лишь одно направление в рамках сессии, увидят и второе, на основании чего можно будет осуществить полный комплекс мер по анализу и управлению трафиком. Недостаток данной схемы очевиден — при больших объёмах асимметричного трафика на сети предъявляются серьёзные требования к каналам связи, соединяющим устройства DPI на разных сайтах. В некоторых случаях, когда речь идёт об асимметрии порядков нескольких гигабит (или десятков гигабит) в секунду, данная методика неприменима в связи с высокими накладными расходами на организацию канала между сайтами.

- Умнее всех поступают Procera и Allot. Идея похожа на реализацию Sandvine с тем отличием, что между сайтами пересылается не асимметричный трафик, а метаданные, явно характеризующие его. В общем случае можно считать, что это протокольные заголовки, хотя на самом деле всё чуть сложнее. За счёт подобной оптимизации требования к межсайтовым каналам связи намного более гуманны, относительно реализации Sandvine выигрыш может быть до 95%. Предвосхищая некоторые комментарии, отвечу сразу — да, это работает, подтверждено на практике на production сетях, внедрял лично своими руками.

Что дальше?

Теперь возникает логичный вопрос – ну и что теперь со всем этим делать? У оператора появляется достаточно мощный инструмент, при умелом использовании которого можно решать различные задачи по эксплуатации сети и её развитию.

Реализация QoS

С точки зрения эксплуатации, оператор может контролировать утилизацию подключенных через DPI каналов на уровне приложений. Раньше он решать задачи реализации QoS (Quality of Service) исключительно средствами построения очередей на основании маркировки трафика служебными битами в заголовках IP, 802.1q и MPLS, выделяя наиболее приоритетный трафик (разного рода VPN’ы, IPTV, SIP и т.д.), и гарантируя ему определённую пропускную способность в любой момент времени. Трафик типа Best Effort, к которому относится весь интернет трафик домашних абонентов (HSI — High Speed Internet), оставался фактически без контроля, что давало возможность тому же Bittorrent забрать себе всю свободную полосу, что, в свою очередь, вело к деградации любых других веб-приложений. С использованием DPI у оператора появляется возможность распределить канал между различными приложениями. К примеру, в ночные часы разрешить трафику Bittorrent забирать себе больше полосы, чем днём, в часы-пик, когда в сети ходит большое количество другого веб-трафика. Другая популярная мера у многих мобильных операторов – блокировка Skype-трафика, а также любых видов SIP-телефонии. Вместо полной блокировки оператор может разрешать работу данных протоколов, но на очень низкой скорости с соответствующей деградацией качества предоставления сервиса у конкретного приложения, чтобы вынудить пользователя платить за услуги традиционной телефонии, либо за специальный пакет услуг, разрешающий доступ к VoIP-сервисам.

Subscriber Management

Важным моментом является то, что правила, на основании которых выполняется шейпинг/блокировка, могут быть заданы посредством двух основных базисов – per-service или per-subscriber. В первом случае простейшим образом оговаривается, что конкретному приложению позволяется утилизировать определённую полосу. Во втором привязка приложения к полосе осуществляется для каждого подписчика или группы подписчиков независимо от других, что производится через интеграцию DPI с существующими OSS/BSS системами оператора. Т.е. можно настроить систему таким образом, что подписчик Вася, который за неделю накачал торрентов на 100 гигабайт, до конца месяца будет ограничен по скорости скачивания этих же торрентов на уровне 70% от купленного им тарифа. А у подписчика Пети, который купил дополнительную услугу под названием «Skype без проблем», трафик приложения Skype не будет блокироваться ни при каких условиях, но любой другой – легко. Можно сделать привязку к User-Agent и разрешить браузинг только при помощи рекомендуемых браузеров, можно делать хитрые редиректы в зависимости от типа браузера или ОС. Иными словами, гибкость тарифных планов и опций ограничена лишь здравым смыслом. Если же речь идёт о трафике мобильных операторов, то DPI позволяет контролировать загрузку каждой базовой станции в отдельности, справедливо распределяя ресурсы БС таким образом, чтобы все пользователи остались довольны качеством сервиса. Разумеется, данную задачу можно решать силами мобильного ядра, но это не всегда бюджетно. Раз уж я упомянул мобильных операторов, то хотелось бы отметить, что каждый уважающий себя производитель пакетного ядра EPC (Evolved Packet Core) для LTE интегрирует в свой PDN-GW функционал DPI, заточенный под решение задач мобильных операторов.

Зачем это всё надо?

Звучит это всё, конечно, не очень оптимистично, но для многих операторов по экономическим причинам значительно дешевле поставить систему DPI для контроля утилизации каналов, чем расширять аплинки. Причём, сделать это без особых потерь абонентской базы, т.к. давно известно, что большая часть трафика генерируется примерно 5% наиболее активных абонентов. И в этом случае оператору экономически целесообразней снизить абонентскую базу, но платить меньше денег за аплинки, т.к. уйдут самые активные качальщики, из-за которых оператор вынужден каждый месяц платить немаленькую сумму за аплинки. Это ночной кошмар любого маркетолога, но в некоторых случаях потерять клиентов – выгодно. Деликатность ситуации заключается в том, что рано или поздно наступит такой момент, когда все операторы так или иначе будут что-либо шейпить при помощи DPI. Т.е. если сегодня один оператор начнёт рубить торренты, самые активные качальщики разом уйдут к другому. После этого у того сильно скакнёт загрузка его каналов и клиенты начнут жаловаться на то, что плохо работает веб-браузинг. Оператор подумает, подсчитает, и в итоге купит DPI. И так до тех пор, пока все игроки на рынке не обзаведутся подобной системой. Разумеется, установка DPI не снимает с оператора задачу по периодическому расширению аплинков и увеличению скорости доступа для подписчиков. Просто теперь эти расширения не будут бесконтрольными. Т.е. оператор всегда будет знать трафик какого типа и в каком количестве пойдёт через его каналы, это будет прогнозируемо. Разумеется, когда речь идёт о коробках стоимостью $1M, дело не только в аплинках, необходимо это понимать. Моё личное мнение в первом приближении, как пользователя услуги широкополосного доступа в интернет, заключается в том, что что-либо резать и блокировать, конечно же, плохо и совершенно неправильно. Но, глядя глазами инженера на то, какими темпами растут объёмы трафика, использование DPI становится спасением для многих операторов, т.к. торренты сегодня способны забить намертво практически любой аплинк.

Новая модель услуг

Мы плавно перешли к задаче развития сети и её услуг. Глядя на то, как подписчики пользуются купленной ими полосой, какие приложения используют, оператор может изучать потребности каждой категории подписчиков и предлагать им более гибкие и совершенные тарифные планы. К примеру, основываясь на том, что подписчики тарифа Silver активно пользуются услугами сторонней SIP-телефонии, можно предложить им дополнительный пакет, позволяющий использовать аналогичный сервис, предоставляемый оператором, но со скидкой. Остальные подписчики при желании воспользоваться более дешёвой телефонией будут мотивированы переходить на более дорогой тариф, приобретая дополнительные бонусы в виде повышения скорости. Можно придумать много кейсов, это лишь один из них. Своё видение персонализированных сервисов представила компания Allot в своей презентации, выдержки из которой упоминаются в материале, когда-то опубликованном на хабре. Подход очень интересный, и выгодный как для пользователя, так и для оператора. Тенденции развития телекоммуникационного рынка таковы, что для операторов продавать трубу, как они делают сейчас, скоро будет просто невыгодно, есть масса исследований, подтверждающих это. ARPU не увеличивается, конкуренция высока, оборудование необходимо апгрейдить всё чаще и чаще, расходы операторов растут, а желание получать прибыль никуда не девается. Задача DPI в данном разрезе — реализовать новые модели предоставления услуг конечному пользователю. Некоторые мировые операторы маленькими шагами уже двигаются к данной идее. В России, очевидно, процесс этот будет долгим и мучительным, т.к. для достижения задачи необходимо перестраивать мозги абонентов на другую частоту, что очень непросто, т.к. отучить человека не качать торренты, а покупать легальный контент — непросто. Я бы не хотел сейчас запускать дискуссию на тему «А где мне брать легальный контент?», это отдельная песня, и я очень рад, что это сдвинулось с мёртвой точки (на примере ivi, omlet, zabava и т.п. совместно с возрастающими продажами Smart TV). Надеюсь, данные проекты не заглохнут. О Netflix я пока не мечтаю, но было бы здорово.

DPI отлично умеет работать в связке с различными VAS (Value Added Services) системами, такими как антиспам, антивирус, видеооптимизаторы и т.п. Суть функционала заключается в отводе части трафика по заданным администратором критериям, на сторонние устройства, для осуществления более глубокого анализа и обработки.

Довольно легко можно организовать предоставление пользователям услуг по родительскому контролю, которые становятся всё более и более актуальными.

Спецслужбы

В конце хотелось бы сказать пару слов о том, для чего также закупается DPI, кроме как для издевательств над абонентами. Оборудование DPI, в связи со своим умением видеть всё и вся, что происходит на сети, является весьма интересным устройством для товарищей в погонах, без которых сейчас никуда. При помощи DPI спецслужбы могут вести наблюдение за сетевой активностью того или иного пользователя. Можно перекрыть ему VPN, HTTPS и прочие прелести, делающие невозможным анализ контента. Разумеется, можно закрывать доступ пользователей к неугодным властям сайтам, что очень актуально в связи с последними событиями в законотворческой деятельности в России.

Сетевой нейтралитет

И, наконец, хотелось бы сказать пару слов о многострадальном сетевом нейтралитете, который существует в некоторых странах. Если коротко, то операторам в отсутствие перегрузок на аплинках нынче запрещено блокировать трафик законных/легальных приложений. Т.е. начать выборочную блокировку любого трафика теперь разрешается только в случае возникновения перегрузки. Но, в то же время, ещё нет чётких формулировок на тему того, какие именно приложения являются законными, а какие – нет. По логике, незаконным может быть только контент, а не приложения. К примеру, детская порнография явно относится к незаконному контенту, но протоколы HTTP и Bittorrent, посредством которых можно осуществлять его передачу – вполне себе легальны. Так что тут имеется ещё достаточно большой простор для споров, а тема, на мой взгляд, весьма интересна. Пока что у нас сетевым нейтралитетом не пахнет, посему у операторов на руках — все карты для управления трафиком при помощи DPI.

Вместо заключения

Надеюсь, данная заметка помогла кому-то немного структурировать свои знания относительно DPI. Я подумаю над тем, чтобы остановиться на каких-то моментах более детально в следующих опусах, ежели на них будет спрос, тема достаточно обширна. Чтобы избежать лишней полемики — лично я, как пользователь услуг ШПД, против того, чтобы что-либо резалось и блокировалось, что ни в коем случае не мешает мне делать свою работу. С радостью отвечу на вопросы.

Что такое технология DPI?

![]()

Привет, друг! Ты, наверное, слышал аббревиатуру DPI. А как это расшифровывается и что это вообще такое? Это сейчас и узнаем.

Что такое DPI?

Deep Packet Inspection (DPI) — это продвинутый метод проверки и управления сетевым трафиком. DPI представляет собой форму фильтрации пакетов, которая обнаруживает, идентифицирует, классифицирует, перенаправляет или блокирует пакеты с конкретными данными или полезной нагрузкой, которые обычная фильтрация пакетов (которая проверяет только заголовки пакетов) не может обнаружить.

Обычно функции глубокой проверки пакетов работают на уровне приложений (Application) модели OSI, в то время как традиционная фильтрация пакетов только сообщает информацию заголовка каждого пакета. Другими словами, традиционная фильтрация пакетов была похожа на чтение названия книги без осознания или оценки содержимого внутри.

Как работает DPI?

DPI проверяет содержимое пакетов, проходящих через заданную точку, и принимает решения в режиме реального времени на основе правил, назначенных компанией, провайдером или сетевым администратором, в зависимости от того, что содержит пакет. До недавнего времени фаерволы не обладали вычислительной мощностью, необходимой для более глубоких проверок больших объемов трафика в режиме реального времени.

Глубокая проверка пакетов может проверить содержимое сообщений и определить конкретное приложение или службу, из которой оно поступает. Кроме того, фильтры могут быть запрограммированы для поиска и перенаправления сетевого трафика из определенного диапазона адресов Интернет-протокола (IP) или определенной онлайн-службы, например, такой как Facebook.

Как используется DPI?

Глубокая проверка пакетов также может использоваться в управлении сетью для оптимизации потока сетевого трафика. Например, сообщение, помеченное как высокоприоритетное, может быть направлено к месту назначения раньше менее важных или низкоприоритетных сообщений, или пакетов, участвующих в случайном просмотре Интернета. DPI также может использоваться для регулирования передачи данных, чтобы предотвратить злоупотребление p2p, что улучшает производительность сети.

Также DPI используется для предотвращения проникновения в вашу корпоративную сеть червей, шпионских программ и вирусов. Кроме того, DPI также можно использовать для расширения возможностей интернет провайдеров по предотвращению использования IoT-устройств при DDOS-атаках путем блокирования вредоносных запросов от устройств. Глубокая проверка пакетов также может предотвратить некоторые типы атак переполнения буфера.

Наконец, глубокая проверка пакетов может помочь вам предотвратить утечку информации, например, при отправке конфиденциального файла по электронной почте. Вместо того, чтобы успешно отправить файл, пользователь вместо этого получит информацию о том, как получить необходимое разрешение и разрешение на его отправку.

Техники DPI

Два основных типа продуктов используют глубокую проверку пакетов: межсетевые экраны, в которых реализованы такие функции IDS (Intrusion Detection System – система обнаружения вторжений), как проверка содержимого, и системы IDS, которые нацелены на защиту сети, а не только на обнаружение атак. Некоторые из основных методов, используемых для глубокой проверки пакетов, включают в себя:

- Сопоставление шаблонов или сигнатур (Pattern or signature matching) — Один из подходов к использованию фаерволов, которые используют функции IDS, анализирует каждый пакет на основе базы данных известных сетевых атак. Недостатком этого подхода является то, что он эффективен только для известных атак, а не для атак, которые еще предстоит обнаружить.

- Аномалия протокола (Protocol anomaly) — Другой подход к использованию фаерволов с функциями IDS, аномалия протокола использует подход «запрет по умолчанию», который является ключевым принципом безопасности. В этой технике используются определения протокола (protocol definitions), для того чтобы определить, какой контент должен быть разрешен. Основным преимуществом этого подхода является то, что он обеспечивает защиту от неизвестных атак.

- Решения IPS — Некоторые решения IPS (Intrusion Prevention System – система предотвращения вторжений) используют технологии DPI. Эти решения имеют функции, аналогичные встроенным IDS, хотя они могут блокировать обнаруженные атаки в режиме реального времени. Одной из самых больших проблем при использовании этого метода является риск ложных срабатываний, который может быть смягчен до некоторой степени, путем создания консервативной политики.

Недостатки DPI

- Глубокая проверка пакетов очень эффективна для предотвращения таких атак, как атаки типа «отказ в обслуживании», атаки с переполнением буфера и даже некоторых форм вредоносных программ. Но это также может быть использовано для создания подобных атак.

- Глубокая проверка пакетов может сделать ваш текущий фаервол и другое программное обеспечение безопасности, которое вы используете, более сложным в управлении. Вы должны быть уверены, что вы постоянно обновляете и пересматриваете политики глубокой проверки пакетов, чтобы обеспечить постоянную эффективность.

- Глубокая проверка пакетов может замедлить работу вашей сети, выделив ресурсы для фаервола, чтобы он мог справиться с нагрузкой обработки.

Помимо проблем конфиденциальности и внутренних ограничений глубокой проверки пакетов, некоторые проблемы возникли из-за использования сертификатов HTTPS и даже VPN с туннелированием. Некоторые фаерволы теперь предлагают проверки HTTPS, которые расшифровывают трафик, защищенный HTTPS, и определяют, разрешено ли пропускать контент.

Тем не менее, глубокая проверка пакетов продолжает оставаться ценной практикой для многих целей, начиная от управления производительностью и заканчивая аналитикой сети, экспертизой и безопасностью предприятия.

DPI — фильтрация трафика

Эта технология ─ основа рекламных алгоритмов, а на ее базе Роскомнадзор создает суверенный рунет. Рассказыванием, что такое оборудование DPI и какие функции выполняет система.

DPI ─ что такое глубокая фильтрация данных

Технология DPI ─ это система глубокой фильтрации трафика, которая обнаруживает конкретные данные, а не только заголовки пакетов, как стандартная фильтрация. Пакет содержит в себе данные, пересылаемые абонентами друг другу. У пакета есть несколько “опознавательных знаков” ─ заголовок, адрес отправителя, адрес получателя и “тело” пакета. Именно последнее и исследуют DPI системы, проводя сигнатурный анализ.

Фильтрация происходит на основании правил, заданных оператором, компанией или сетевым администратором. Технология DPI проверяет пакеты, которые проходят через заданную точку, и принимает решение ─ пропускать трафик дальше или заблокировать. Глубокая проверка позволяет определить, из какой службы или приложения поступают сообщения. Например, китайские технологии deep packet inspection надежно защищают пользователей от вредоносных и опасных, по мнению государства, сайтов. Выполнить обход DPI можно с помощью некоторых приложений, программ или VPN.

Особенность технологии ─ глубокий анализ трафика на всех уровнях модели OSI. Система контролирует поток данных в сети, идентифицирует протоколы и приложения, фильтрует по URL, не позволяет вредоносными программам проникнуть и распространиться. DPI способна полностью заблокировать URL или часть кода.

Техники глубокого анализа пакетов

- Сигнатурный анализ, или сопоставление шаблонов/сигнатур. Анализируется каждый пакет на основе базы известных атак в сети. Метод успешно отсекает уже ранее обнаруженные типы атак, но не защищает от новых.

- Аномалия протокола. Хорошо защищает от неизвестных атак благодаря определениям протокола, в которых прописано, какой контент разрешен.

- Система предотвращения вторжений, которая может блокировать атаки в реальном времени. Риск ложной тревоги частично компенсируется консервативной политикой.

Состав систем DPI

- Разделение потока трафика на логические сессии;

- Установление правил и параметров качества услуг;

- Тарификация, применение правил к трафику;

- Контроль баланса абонентов, применение скидок, тарификация сервисов ;

- Информация о балансе абонента;

- Информация о клиентских устройствах;

- Кэширование данных;

- Идентификация абонентов;

- Хранение данных.

Зачем нужна фильтрация трафика

Маркетинг. Удивительно, но технологию DPI во всем мире используют больше для… маркетинга. Система анализирует трафик пользователя, определяет его интересы и позволяет точнее показывать нужную рекламу. Также с помощью протокола dpi можно:

- сегментировать базу абонентов и предлагать услуги;

- уведомлять абонентов о чрезвычайных ситуациях через браузер;

- увеличивать скорость трафика;

- блокировать устройства, раздающие интернет.

Фильтрация. Собственно, базовая функция DPI все же фильтрация данных. Это защита пользователей от вирусов, запрещенных сайтов, вредоносных программ, подспорье в борьбе с терроризмом.

Приоритезация трафика. Полезная функция при перегрузе полосы пропускания ─ Full DPI отбрасывает трафик с меньшим приоритетом, чтобы освободить полосу. Еще приоритезация позволяет пользователям просматривать видео без торможения, быстро загружать сайты и скачивать файлы. DPI дифференцирует трафик, равномерно распределяет потоки и предотвращает сетевые перегрузы.

Анализ трафика у операторов связи

Технологию DPI любят и используют российские провайдеры и мобильные операторы:

- распределяют нагрузку, чтобы пользователи не замечали снижение скорости ─ например, в часы пик назначают низкий приоритет фоновым приложениям и загрузкам, а высокий ─ онлайн-видео, играм, браузерам;

- ограничивают скорость интернета, если абонент использовал купленный месячный пакет трафика;

- регулируют скорость торрентов, приложений и сервисов или блокируют их;

- отслеживают, если пользователь раздает интернет с телефона на компьютер;

- ограничивают доступ к запрещенным сайтам, которые работают по незащищенному протоколу HTTP.

Итоги

DPI улучшает сервис и безопасность абонентов, а в российских реалиях еще и помогает соответствовать законам. Управление производительностью и аналитика сети — еще одно преимущество технологии. Для операторов связи комбинация биллинг + DPI ─ это оптимальная грамотная тарификация и гарантия выполнения требований регуляторов.

Как работает DPI?

Программный межсетевой экран нового поколения (NGFW). Обеспечивает комплексную защиту корпоративной сети от сетевых атак и вредоносного ПО, а также управление доступом к веб‑ресурсам.

Получить консультацию по продукту Solar NGFW

Интеллектуальное управление трафиком становится одним из стандартов работы и обеспечения кибербезопасности как для провайдеров, так и корпоративных сетей. Функционала традиционных межсетевых экранов явно недостаточно для этого. Все чаще обращают внимание на Deep Packet Inspection (DPI) – технологию, которая позволяет эффективно управлять трафиком, распределять нагрузку в сети, блокировать потенциально опасный контент. Рассмотрим детально как работает DPI, что подвергается фильтрации, какие преимущества это дает.

Технология DPI основывается на проведении глубокой проверки сетевого трафика. Под термином глубокая проверка подразумевается изучение всех пакетов данных. При стандартной фильтрации проверке подвергаются преимущественно заголовки пакетов, что не дает точной картины о конкретном содержимом пакетов, степени его полезности. Deep Packet Inspection связана с проведением анализа пакетов данных на основании таких параметров как IP-адрес, DNS, HTTP, RTSP. Кроме того, проверка затрагивает поведенческие параметры трафика, происходит на верхних уровнях модели OSI.

Помимо проверки конкретных пакетов данных DPI изучает различные косвенные признаки, как например, поведение или специфику работы присущие определенным группам приложений или протоколам. Кроме фильтрации параллельно происходит статистический анализ данных. Тем самым проверка трафика носит глубокий и детальный характер, позволяет точно установить, что за вид трафика наблюдается в системе, насколько он полезен и безопасен.

Принцип работы DPI

Алгоритм работы DPI основывается на изучении пакетов данных, проходящих через установленную точку. В ходе этой процедуры устанавливается соответствие сетевого трафика действующим правилам в режиме реального времени. Deep Packet Inspection позволяет работать с большими объемами трафика, поэтому наиболее актуальна для использования в корпоративных рабочих сетях. DPI отличается широтой настроек, поэтому может не только пропускать и блокировать трафик, но и перенаправлять его, определять службу, приложение от которых он поступает. Для фильтрации сетевого трафика могут использоваться разные техники DPI:

- Проверка на соответствие шаблонам и сигнатурам. Пакет данных проходит анализ по БД, где собраны актуальные сетевые угрозы и атаки. Такая техника не идеальна, потому что не способна выявить новые угрозы.

- Изучение аномалий протокола. Связана с использованием принципа «запрет по умолчанию». Требует точного определения протокола, чтобы понять разрешен контент или нет. В случае невозможности определения блокирует доступ.

Техники DPI разнообразны, и это лишь несколько примеров. При анализе трафика используется группа параметров, политик, чтобы добиться гибкого и эффективного использования.

Назначение DPI-систем

- Оптимизация потоков сетевого трафика. Установка приоритетов по трафику исходя из его содержимого или приложения, которое его генерирует. Это помогает избежать снижения пропускной способности канала, ограничить приложения, чья работа перегружает сеть.

- Регулировка передачи информации по каналам. DPI способна предотвратить злоупотребление p2p, что положительно отражается на уровне производительности локальной сети.

- Предотвращение проникновения внешних угроз в сеть. Deep Packet Inspection блокирует червей, следящее и собирающее информацию ПО, вредоносный код. Помогает противостоять атакам, связанным с переполнением буфера, частично DDoS-атакам.

- Блокирование нежелательного контента. Доступ к веб-ресурсам легко ограничивается с помощью фильтров и политик безопасности.

- Предотвращение утечек информации. Контролирует передачу конфиденциальной информации, блокирует ее передачу при отсутствии соответствующего разрешения.

Какие задачи решает Solar NGFW?

- Защита от атак на периметре сети

фильтрация трафика механизмами межсетевого экрана, IPS, DPI и потокового антивируса. - Управление доступом к веб-ресурсам

контроль доступа пользователей и приложений с помощью веб-прокси и обратного прокси. - Защита от утечек

проверка трафика по ключевым словам и наличию конфиденциальных файлов.

Внедрение Deep Packet Inspection становится все более частым явлением в корпоративных сетях. Solar NGFW работает именно с использованием данной технологии и предлагает надежную автоматизацию рутинных процессов по управлению доступом, обеспечение должной защиты информации. С его помощью возможно проанализировать трафик, собрать статистическую информацию и персональное досье на каждого сотрудника, выявить нарушения политик безопасности, предотвратить инциденты безопасности.