Default user в windows 10

Добрый день, есть ли что-то типа шаблона профиля default user в винде, в котором можно настроить все параметры ОС и ПО и применить его для создания новых пользователей в домене, либо локальный юзер на пк, который можно заложить в образ? Слышал, что такое было для пользователей на терминалах, там у каждого нового юзера по-дефолту был настроен рабочий стол и проги.

Отслеживать

задан 15 мар 2018 в 8:05

197 9 9 бронзовых знаков

C:\Users\Public ?

15 мар 2018 в 20:54

1 ответ 1

Сортировка: Сброс на вариант по умолчанию

П.С. Экстеншены Google chrome не переносятся, но переносятся автозаполнения форм, история и т.д. Так что осторожней

Отслеживать

ответ дан 16 мар 2018 в 13:56

197 9 9 бронзовых знаков

- windows

- windows-10

- users

-

Важное на Мете

Похожие

Подписаться на ленту

Лента вопроса

Для подписки на ленту скопируйте и вставьте эту ссылку в вашу программу для чтения RSS.

Дизайн сайта / логотип © 2024 Stack Exchange Inc; пользовательские материалы лицензированы в соответствии с CC BY-SA . rev 2024.1.3.2953

Нажимая «Принять все файлы cookie» вы соглашаетесь, что Stack Exchange может хранить файлы cookie на вашем устройстве и раскрывать информацию в соответствии с нашей Политикой в отношении файлов cookie.

Локальные учетные записи

В этой статье описаны учетные записи локальных пользователей по умолчанию для операционных систем Windows, а также управление встроенными учетными записями.

Сведения об учетных записях локальных пользователей

Локальные учетные записи пользователей определяются локально на устройстве и могут назначаться только на этом устройстве. Локальные учетные записи пользователей — это субъекты безопасности, которые используются для защиты и управления доступом к ресурсам на устройстве для служб или пользователей.

Учетные записи локальных пользователей по умолчанию

Учетные записи локальных пользователей по умолчанию — это встроенные учетные записи, которые создаются автоматически при установке операционной системы. Учетные записи локальных пользователей по умолчанию не могут быть удалены или удалены и не предоставляют доступ к сетевым ресурсам.

Учетные записи локальных пользователей по умолчанию используются для управления доступом к ресурсам локального устройства на основе прав и разрешений, назначенных учетной записи. Учетные записи локальных пользователей по умолчанию и создаваемые локальные учетные записи пользователей находятся в папке Пользователи . Папка Пользователи находится в папке Локальные пользователи и группы в локальной консоли управления Майкрософт (MMC). Управление компьютером — это набор средств администрирования, которые можно использовать для управления локальным или удаленным устройством.

Учетные записи локальных пользователей по умолчанию описаны в следующих разделах. Разверните каждый раздел для получения дополнительных сведений.

Администратор

Учетная запись локального администратора по умолчанию — это учетная запись пользователя для системного администрирования. У каждого компьютера есть учетная запись администратора (SID S-1-5-домен-500, отображаемое имя — Администратор). Учетная запись администратора — это первая учетная запись, которая создается при установке Windows.

Учетная запись администратора имеет полный контроль над файлами, каталогами, службами и другими ресурсами на локальном устройстве. Учетная запись администратора может создавать других локальных пользователей, назначать права пользователей и назначать разрешения. Учетная запись администратора может в любое время управлять локальными ресурсами, изменив права и разрешения пользователя.

Учетную запись администратора по умолчанию нельзя удалить или заблокировать, но ее можно переименовать или отключить.

Программа установки Windows отключает встроенную учетную запись администратора и создает другую локальную учетную запись, которая является членом группы администраторов.

Участники групп «Администраторы» могут запускать приложения с повышенными разрешениями, не используя параметр Запуск от имени администратора. Быстрое переключение пользователей более безопасно, чем использование runas или повышение прав пользователей.

Членство в группе учетных записей

По умолчанию учетная запись администратора входит в группу Администраторы. Рекомендуется ограничить число пользователей в группе «Администраторы», так как члены группы «Администраторы» имеют разрешения на полный доступ на устройстве.

Учетную запись администратора нельзя удалить из группы администраторов.

Вопросы безопасности

Поскольку известно, что учетная запись администратора существует во многих версиях операционной системы Windows, рекомендуется по возможности отключать учетную запись администратора, чтобы злоумышленникам было труднее получить доступ к серверу или клиентскому компьютеру.

Вы можете переименовать учетную запись администратора. Однако переименованная учетная запись администратора продолжает использовать тот же автоматически назначаемый идентификатор безопасности (SID), который может быть обнаружен злоумышленниками. Дополнительные сведения о том, как переименовать или отключить учетную запись пользователя, см. в разделах Отключение или активация локальной учетной записи пользователя и Переименование учетной записи локальных пользователей.

В целях безопасности используйте свою локальную учетную запись (не администратора) для входа в систему, а затем используйте функцию Запуск от имени администратора для выполнения задач, требующих более высокого уровня прав, чем учетная запись обычного пользователя. Не используйте учетную запись администратора для входа на компьютер, если в этом нет крайней необходимости. Дополнительные сведения см. в разделе Запуск программы с помощью учетных данных администратора.

групповая политика можно использовать для автоматического управления использованием локальной группы администраторов. Дополнительные сведения о групповой политике см. в разделе Обзор групповой политики.

- Пустые пароли запрещены

- Даже если учетная запись администратора отключена, ее все равно можно использовать для получения доступа к компьютеру в безопасном режиме. В консоли восстановления или в безопасном режиме учетная запись администратора автоматически включена. При возобновлении обычных операций она отключается.

Гость

Гостевая учетная запись позволяет случайным или разовым пользователям, у которых нет учетной записи на компьютере, временно войти на локальный сервер или клиентский компьютер с ограниченными правами пользователя. По умолчанию учетная запись гостя отключена и имеет пустой пароль. Так как учетная запись гостя может предоставлять анонимный доступ, она считается угрозой безопасности. По этой причине рекомендуется оставить учетную запись гостя отключенной, если только ее использование не требуется.

Членство в группе гостевой учетной записи

По умолчанию учетная запись «Гость» является единственным членом группы SID S-1-5-32-546 «Гости» по умолчанию, которая позволяет пользователю войти на устройство.

Рекомендации по безопасности гостевой учетной записи

При включении гостевой учетной записи предоставляйте только ограниченные права и разрешения. По соображениям безопасности гостевую учетную запись нельзя использовать в сети и делать доступной для других компьютеров.

Кроме того, гостевой пользователь в гостевой учетной записи не должен иметь возможности просматривать журналы событий. После включения гостевой учетной записи рекомендуется часто отслеживать гостевую учетную запись, чтобы гарантировать, что другие пользователи не смогут использовать службы и другие ресурсы. Сюда относятся ресурсы, которые непреднамеренно были оставлены доступными предыдущим пользователем.

HelpAssistant

Учетная запись HelpAssistant — это локальная учетная запись по умолчанию, которая включается при запуске сеанса удаленного помощника. Эта учетная запись автоматически отключена, если не ожидается никаких запросов на удаленную помощь.

HelpAssistant — это основная учетная запись, используемая для создания сеанса удаленной помощи. Сеанс удаленного помощника используется для подключения к другому компьютеру под управлением операционной системы Windows и инициируется по приглашению. Для запрошенной удаленной помощи пользователь отправляет приглашение со своего компьютера по электронной почте или в виде файла лицу, которое может оказать помощь. После принятия приглашения пользователя на сеанс удаленного помощника, автоматически создается учетная запись HelpAssistant по умолчанию, чтобы предоставить пользователю, оказывающему помощь, ограниченный доступ к компьютеру. Учетная запись HelpAssistant управляется службой диспетчера сеансов диспетчера удаленного рабочего стола.

Рекомендации по безопасности учетной записи HelpAssistant

SID, относящиеся к учетной записи HelpAssistant по умолчанию, включают:

- SID: S-1-5—13 , отображаемое имя пользователь сервера терминалов. В эту группу входят все пользователи, выполняющие вход на сервер с включенной службой терминалов.

- SID: S-1-5—14 , отображаемое имя Remote Interactive Logon. В эту группу входят все пользователи, которые подключаются к компьютеру с помощью подключения к удаленному рабочему столу. Эта группа является подмножеством интерактивной группы. Маркеры доступа, которые содержат SID удаленного интерактивного входа в систему, также содержат интерактивный SID.

Для операционной системы Windows Server удаленный помощник является дополнительным компонентом, который не устанавливается по умолчанию. Необходимо установить удаленного помощника, прежде чем он может быть использован.

Сведения о атрибутах учетной записи HelpAssistant см. в следующей таблице.

Атрибуты учетной записи HelpAssistant

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5—13 (Terminal Server User), S-1-5—14 (Remote Interactive Logon) |

| Тип | Пользователь |

| Контейнер по умолчанию | CN=Users, DC= |

| Участники по умолчанию | Нет |

| Участник по умолчанию | Гости домена |

DefaultAccount

Учетная запись DefaultAccount, также известная как системная управляемая учетная запись по умолчанию (DSMA), является хорошо известным типом учетной записи пользователя. DefaultAccount можно использовать для выполнения процессов, которые не зависят от нескольких пользователей или не зависят от пользователей.

DSMA отключена по умолчанию в классических выпусках и в операционных системах сервера с интерфейсом рабочего стола.

DSMA имеет хорошо известный RID . 503 Таким образом, идентификатор безопасности (SID) DSMA будет иметь хорошо известный идентификатор безопасности в следующем формате: S-1-5-21-\-503 .

DSMA является членом хорошо известной группы системных управляемых учетных записей, которая имеет хорошо известный идентификатор безопасности S-1-5-32-581 .

Псевдониму DSMA можно предоставить доступ к ресурсам во время автономного промежуточного хранения еще до создания самой учетной записи. Учетная запись и группа создаются во время первой загрузки компьютера в диспетчере учетных записей безопасности (SAM).

Использование DefaultAccount в Windows

С точки зрения разрешений DefaultAccount является учетной записью обычного пользователя. DefaultAccount необходим для запуска многопользовательских заявленных приложений (приложений MUMA). Приложения MUMA работают постоянно и реагируют на вход и выход пользователей с устройств. В отличие от рабочего стола Windows, где приложения запускаются в контексте пользователя и завершаются, когда пользователь выходит из системы, приложения MUMA запускаются с использованием DSMA.

Приложения MUMA работают в SKU с общим сеансом, таких как Xbox. Например, оболочка Xbox — это приложение MUMA. Сегодня Xbox автоматически выполняет вход как гостевая учетная запись, и все приложения запускаются в этом контексте. Все приложения поддерживают несколько пользователей и реагируют на события, запускаемые менеджером пользователей. Приложения запускаются как гостевая учетная запись.

Аналогичным образом телефон автоматически входит в систему как учетная запись DefApps , которая похожа на стандартную учетную запись пользователя в Windows, но с некоторыми дополнительными привилегиями. Брокеры, некоторые службы и приложения работают под этой учетной записью.

В конвергентной пользовательской модели приложения с поддержкой нескольких пользователей и брокеры с поддержкой нескольких пользователей должны работать в контексте, отличном от контекста пользователей. Для этого система создает DSMA.

Создание учетной записи DefaultAccount на контроллерах домена

Если домен был создан с контроллерами домена под управлением Windows Server 2016, значение DefaultAccount существует на всех контроллерах домена в домене. Если домен был создан с помощью контроллеров домена под управлением более ранней версии Windows Server, значение DefaultAccount создается после передачи роли эмулятора PDC контроллеру домена, который выполняется Windows Server 2016. Затем значение DefaultAccount реплицируется во все остальные контроллеры домена в домене.

Рекомендации по управлению учетной записью по умолчанию (DSMA)

Корпорация Майкрософт не рекомендует изменять конфигурацию по умолчанию, в которой учетная запись отключена. Нет никакой угрозы безопасности, если учетная запись находится в отключенном состоянии. Изменение конфигурации по умолчанию может помешать будущим сценариям, основанным на этой учетной записи.

Учетные записи локальной системы по умолчанию

SYSTEM

Учетная запись SYSTEM используется операционной системой и службами, работающими под управлением Windows. В операционной системе Windows существует множество служб и процессов, которым требуется возможность внутреннего входа, например, во время установки Windows. Учетная запись SYSTEM была разработана для этой цели, и Windows управляет правами пользователя учетной записи SYSTEM. Это внутренняя учетная запись, которая не отображается в диспетчере пользователей и не может быть добавлена ни в какие группы.

С другой стороны, учетная запись SYSTEM отображается на томе файловой системы NTFS в диспетчере файлов в разделе Разрешения меню Безопасность. По умолчанию учетной записи SYSTEM предоставляются разрешения на полный доступ ко всем файлам в томе NTFS. Здесь учетная запись SYSTEM имеет те же функциональные права и разрешения, что и учетная запись администратора.

Предоставление разрешений на доступ к файлам группе администраторов учетной записи не означает неявное предоставление разрешений учетной записи SYSTEM. Разрешения учетной записи SYSTEM можно удалить из файла, но мы не рекомендуем их удалять.

NETWORK SERVICE

Учетная запись NETWORK SERVICE — это предопределенная локальная учетная запись, используемая диспетчером управления службами (SCM). Служба, работающая в контексте учетной записи NETWORK SERVICE, предоставляет учетные данные компьютера удаленным серверам. Дополнительные сведения см. в разделеУчетная запись NetworkService.

LOCAL SERVICE

Учетная запись LOCAL SERVICE — это предопределенная локальная учетная запись, используемая диспетчером управления службами. Она имеет минимальные привилегии на локальном компьютере и предоставляет анонимные учетные данные в сети. Дополнительные сведения см. в разделе Учетная запись LocalService.

Управление учетной записью локального пользователя

Учетные записи локальных пользователей по умолчанию и созданные вами учетные записи локальных пользователей находятся в папке «Пользователи». Папка «Пользователи» находится в папке «Локальные пользователи и группы». Дополнительные сведения о создании и управлении локальными учетными записями пользователей см. в разделе Управление локальными пользователями.

Вы можете использовать локальные пользователи и группы для назначения прав и разрешений только на локальном сервере, чтобы ограничить возможность локальных пользователей и групп выполнять определенные действия. Право разрешает пользователю выполнять определенные действия на сервере, такие как резервное копирование файлов и папок или выключение сервера. Разрешение на доступ — это правило, связанное с объектом, обычно с файлом, папкой или принтером. Он регулирует, какие пользователи могут иметь доступ к объекту на сервере и каким образом.

Вы не можете использовать локальные пользователи и группы в контроллере домена. Однако вы можете использовать локальных пользователей и группы на контроллере домена для удаленных компьютеров, которые не являются контроллерами домена в сети.

Пользователи и компьютеры Active Directory используются для управления пользователями и группами в Active Directory.

Вы также можете управлять локальными пользователями с помощью NET.EXE USER и управлять локальными группами с помощью NET.EXE LOCALGROUP или с помощью различных командлетов PowerShell и других технологий сценариев.

Ограничение и защита локальных учетных записей с помощью административных прав

Администратор может использовать ряд подходов, чтобы предотвратить использование злонамеренными пользователями украденных учетных данных, таких как украденный пароль или хэш пароля, для локальной учетной записи на одном компьютере для проверки подлинности на другом компьютере с правами администратора. Это также называется боковое движение.

Самый простой подход — войти на свой компьютер со учетной записью обычного пользователя вместо использования учетной записи администратора для задач. Например, используйте стандартную учетную запись для просмотра веб-страниц, отправки электронной почты или использования обработчика слов. Если вы хотите выполнить задачу администрирования, например установить новую программу или изменить параметр, влияющий на других пользователей, вам не нужно переключаться на учетную запись администратора. Вы можете использовать контроль учетных записей (UAC), чтобы запросить у вас разрешение или пароль администратора перед выполнением задачи, как описано в следующем разделе.

Другие подходы, которые можно использовать для ограничения и защиты учетных записей пользователей с правами администратора, включают:

- Применение ограничений локальной учетной записи для удаленного доступа

- Запрет на вход в сеть всем учетным записям локального администратора

- Создание уникальных паролей для локальных учетных записей с помощью административных прав

Каждый из этих подходов описан в следующих разделах.

Эти подходы не применяются, если отключены все административные локальные учетные записи.

Применение ограничений локальной учетной записи для удаленного доступа

Контроль учетных записей (UAC) — это функция безопасности, которая информирует вас о том, что программа вносит изменения, требующие административных разрешений. UAC работает путем настройки уровня разрешений учетной записи пользователя. По умолчанию контроль учетных записей настраивается для уведомления при попытке приложений внести изменения в компьютер, но вы можете изменить это, когда управление учетными записями уведомляет вас.

Контроль учетных записей позволяет рассматривать учетную запись с правами администратора как учетную запись обычного пользователя, не являющегося администратором, до тех пор, пока не будут запрошены и утверждены полные права, также называемые повышением прав. Например, контроль учетных записей позволяет администратору вводить учетные данные во время сеанса пользователя, не являющегося администратором, для выполнения случайных административных задач без необходимости переключать пользователей, выходить из нее или использовать команду Запуск от имени .

Кроме того, UAC может потребовать от администраторов специального одобрения приложений, вносящих общесистемные изменения, прежде чем этим приложениям будет предоставлено разрешение на запуск, даже в пользовательском сеансе администратора.

Например, функция UAC по умолчанию отображается, когда локальная учетная запись входит в систему с удаленного компьютера с помощью входа в сеть (например, с помощью NET.EXE USE). В этом случае ему выдается маркер обычного пользователя без прав администратора, но без возможности запрашивать или получать повышение прав. Следовательно, локальные учетные записи, которые входят в систему с помощью входа в сеть, не могут получить доступ к административным общим ресурсам, таким как C$ или ADMIN$, или выполнять какое-либо удаленное администрирование.

Дополнительные сведения об UAC см. в разделе Контроль учетных записей.

В следующей таблице показаны параметры групповой политики и реестра, которые используются для принудительного применения ограничений локальной учетной записи для удаленного доступа.

| Нет. | Параметр | Подробное описание |

|---|---|---|

| Расположение политики | Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности | |

| 1 | Имя политики | Контроль учетных записей: использование режима одобрения администратором для встроенной учетной записи администратора |

| Параметр политики | Enabled | |

| 2 | Расположение политики | Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности |

| Имя политики | Контроль учетных записей пользователей: все администраторы работают в режиме одобрения администратором | |

| Параметр политики | Enabled | |

| 3 | Раздел реестра | HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System |

| Имя значения реестра | LocalAccountTokenFilterPolicy | |

| Тип значения реестра | DWORD | |

| Данные о значении реестра | 0 |

Вы также можете применить значение по умолчанию для LocalAccountTokenFilterPolicy, используя настраиваемый ADMX в шаблонах безопасности.

Применение ограничений локальной учетной записи для удаленного доступа

- Запустите консоль управления групповая политика (GPMC)

- В дереве консоли разверните узел Forest>\Domains\Domain>, а затем групповая политика Объекты, где лес — это имя леса, а домен — это имя домена, в котором нужно задать объект групповая политика (GPO).

- В дереве консоли щелкните правой кнопкой мыши групповая политика Объекты > Создать

- В диалоговом окне Новый объект групповой политики введите gpo_name> и >ОК , где gpo_name — это имя нового объекта групповой политики. Имя объекта групповой политики указывает, что объект групповой политики используется для ограничения прав локального администратора на перенос на другой компьютер.

- В области сведений щелкните правой кнопкой мыши gpo_name> и >изменить

- Убедитесь, что UAC включен и ограничения UAC применяются к учетной записи администратора по умолчанию, выполнив следующие действия.

- Перейдите в раздел Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\и >Параметры безопасности.

- Дважды щелкните контроль учетных записей пользователей: запуск всех администраторов в режиме утверждения> Администраторвключен>ОК

- Дважды щелкните контроль учетных записей пользователей: Администратор режим утверждения для встроенной учетной записи> администраторавключен>ОК

- Убедитесь, что ограничения локальной учетной записи применяются к сетевым интерфейсам, выполнив следующие действия.

- Перейдите в раздел Конфигурация компьютера\Параметры и Параметры Windows и >Реестр.

- Щелкните правой кнопкой мыши Элемент реестра и >Новый>элемент реестра

- В диалоговом окне Новые свойства реестра на вкладке Общие измените параметр в поле Действия на «Заменить».

- Убедитесь, что для поля Hive задано значение HKEY_LOCAL_MACHINE

- Выберите (. ), перейдите к следующему расположению для параметра Путь к>ключу Выберите для: SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- В области Имя значения введите LocalAccountTokenFilterPolicy

- В поле Тип значения в раскрывающемся списке выберите REG_DWORD , чтобы изменить значение.

- В поле Данные значения убедитесь, что для параметра задано значение 0.

- Проверьте эту конфигурацию и >ОК

- Свяжите объект групповой политики с первой организационной единицей (OU) рабочих станций, выполнив следующие действия:

- Переход к *Forest*\\*Domain*\*OU* пути

- Щелкните правой кнопкой мыши рабочих > станций Связывание существующего объекта групповой политики.

- Выберите созданный объект групповой политики и >ОК.

- Протестируйте функциональность корпоративных приложений на рабочих станциях в этом первом подразделении и устраните все проблемы, вызванные новой политикой.

- Создание ссылок на все остальные подразделения, содержащие рабочие станции

- Создание ссылок на все остальные подразделения, содержащие серверы

Запрет на вход в сеть всем учетным записям локального администратора

Отказ локальным учетным записям в возможности входа в сеть может помочь предотвратить повторное использование хэша пароля локальной учетной записи в злонамеренной атаке. Эта процедура помогает предотвратить горизонтальное перемещение, гарантируя, что украденные учетные данные для локальных учетных записей из скомпрометированной операционной системы не могут быть использованы для компрометации других компьютеров, использующих те же учетные данные.

Для выполнения этой процедуры необходимо сначала указать имя локальной учетной записи администратора по умолчанию, которая может не совпадать с именем пользователя по умолчанию «Администратор», и любыми другими учетными записями, входящими в локальную группу «Администраторы».

В следующей таблице показаны параметры групповой политики, которые используются для запрета входа в сеть для всех учетных записей локальных администраторов.

| Нет. | Параметр | Подробное описание |

|---|---|---|

| Расположение политики | Computer Configuration\Windows Settings\Security Settings\Local Policies\User Rights Assignment | |

| 1 | Имя политики | Отказ в доступе к компьютеру из сети |

| Параметр политики | Локализованная учетная запись и член группы «Администраторы» | |

| 2 | Расположение политики | Computer Configuration\Windows Settings\Security Settings\Local Policies\User Rights Assignment |

| Имя политики | Запретить вход в систему через службу удаленных рабочих столов | |

| Параметр политики | Локализованная учетная запись и член группы «Администраторы» |

Запрет на вход в сеть всем учетным записям локального администратора

- Запустите консоль управления групповая политика (GPMC)

- В дереве консоли разверните узел Лес>\Домен\Домен>, а затем групповая политика Объекты, где лес — это имя леса, а домен — это имя домена, в котором необходимо задать объект групповая политика (GPO).

- В дереве консоли щелкните правой кнопкой мыши групповая политика Объекты и >Создать.

- В диалоговом окне Новый объект групповой политики введите gpo_name>, а затем >ОК , где gpo_name — это имя нового объекта групповой политики, указывающее, что он используется для ограничения интерактивного входа локальных административных учетных записей на компьютер.

- В области сведений щелкните правой кнопкой мыши gpo_name> и >изменить

- Настройте права пользователя, чтобы запретить вход в сеть для административных локальных учетных записей, следующим образом:

- Перейдите к разделу Конфигурация компьютера\Параметры Windows\Параметры безопасности\и >Назначение прав пользователя

- Дважды щелкните Запретить доступ к этому компьютеру из сети

- Выберите Добавить пользователя или группу, введите Локальная учетная запись и член группы администраторов и >ОК.

- Настройте права пользователя, чтобы запретить вход в удаленный рабочий стол (Remote Interactive) для локальных учетных записей администратора следующим образом:

- Перейдите в раздел Конфигурация компьютера\Политики\Параметры Windows и локальные политики, а затем выберите Назначение прав пользователя.

- Дважды щелкните Запретить вход через службы удаленных рабочих столов.

- Выберите Добавить пользователя или группу, введите Локальная учетная запись и член группы администраторов и >ОК.

- Свяжите объект групповой политики с первым OU Рабочие станции следующим образом:

- Перейдите к < пути Forest>\Domains\Domain>\OU.

- Щелкните правой кнопкой мыши подразделение «Рабочие станции» и >свяжите существующий объект групповой политики.

- Выберите созданный объект групповой политики и >ОК.

- Протестируйте функциональность корпоративных приложений на рабочих станциях в этом первом подразделении и устраните все проблемы, вызванные новой политикой.

- Создание ссылок на все остальные подразделения, содержащие рабочие станции

- Создание ссылок на все остальные подразделения, содержащие серверы

Возможно, вам придется создать отдельный объект групповой политики, если имя пользователя учетной записи администратора по умолчанию отличается на рабочих станциях и серверах.

Создание уникальных паролей для локальных учетных записей с помощью административных прав

Пароли должны быть уникальными для каждой учетной записи. Хотя это верно для отдельных учетных записей пользователей, многие предприятия используют одинаковые пароли для общих локальных учетных записей, таких как учетная запись администратора по умолчанию. Это также происходит, когда одни и те же пароли используются для локальных учетных записей во время развертывания операционной системы.

Пароли, которые остаются неизменными или изменяются синхронно, чтобы сохранить их идентичными, создают значительный риск для организаций. Рандомизация паролей смягчает атаки «передачи хэша» за счет использования разных паролей для локальных учетных записей, что ограничивает возможность злоумышленников использовать хэши паролей этих учетных записей для взлома других компьютеров.

Пароли могут быть случайным образом:

- Приобретение и внедрение корпоративного инструмента для выполнения этой задачи. Эти средства обычно называются средствами управления привилегированными паролями.

- Настройка решения для паролей локального администратора (LAPS) для выполнения этой задачи

- Создание и реализация пользовательского сценария или решения для случайной выборки паролей локальных учетных записей

Обратная связь

Были ли сведения на этой странице полезными?

Учетная запись defaultuser0 в Windows 10 и как ее удалить?

Узнайте, что это учетную запись defaultuser0 в Windows 10 и почему вы не должны ее игнорировать! Также читайте, как отключить / удалить defaultuser0 используя lusrmgr, в этой статье.

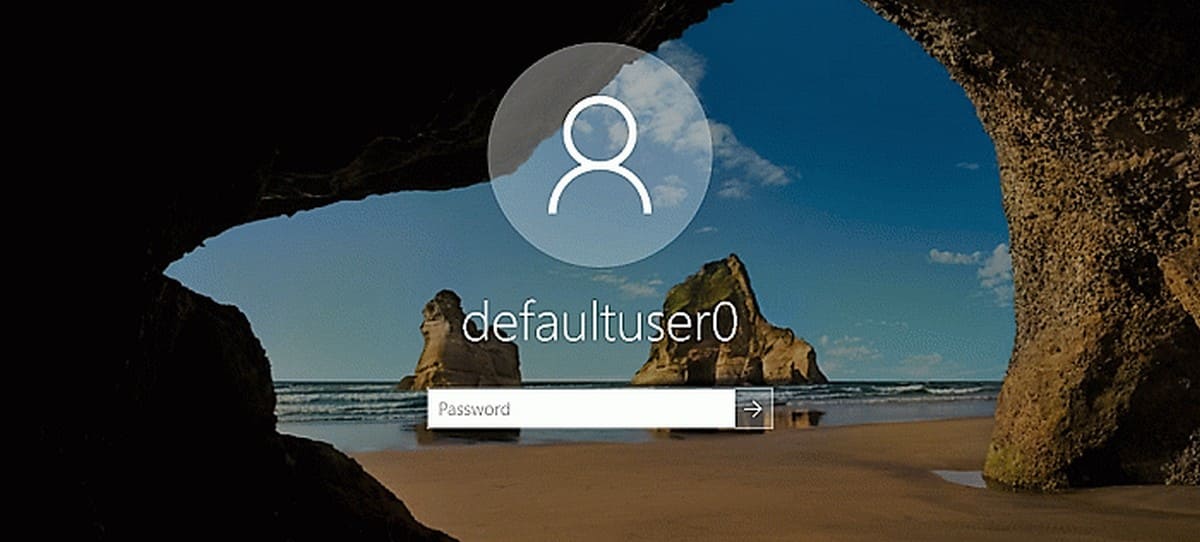

Пользователи, работающие в Windows 10 , возможно, заметили , что в каталоге пользователей C: \ Пользователи ( C: \ Users ), есть профиль пользователя с именем ‘ defaultuser0 ‘. Если вы участник программы Windows, Insider, вы возможно, даже видели этот defaultuser0 на экране входа некоторых сборок. Теперь вопрос — почему учетная запись « defaultuser0» присутствует в Windows 10 и зачем она вам?

Что такое учетная запись «defaultuser0» в Windows 10 и почему вы должны заботиться о ней?

Defaultuser0 не что иное, как небольшая ошибка которая присутствует в Windows 10. Некоторые системы могут показать DefaultUser () . Это учетная запись пользователя не является не частью какой — либо группы пользователей и не имеет профиля. Учитывая все эти факты, на самом деле можно безопасно удалить его.

Но вы можете подумать, что произойдет, если вы не удалить его?

Ну из опыта прошлых лет, было замечено, что иногда defaultuser0 может создавать сложные ситуации для вас, как:

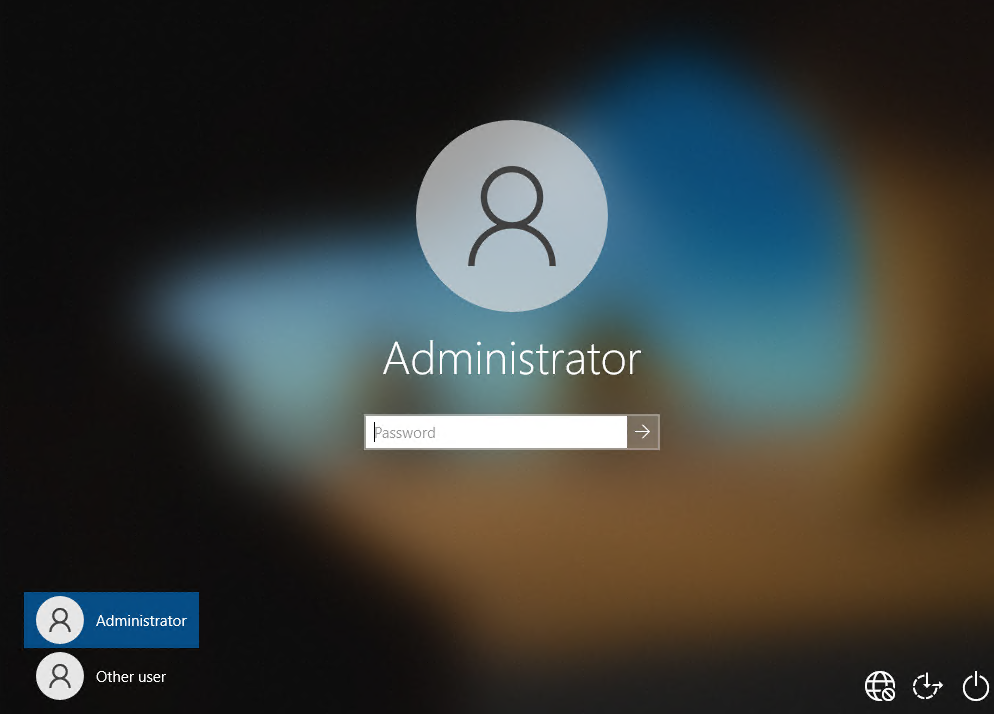

1. Вы выполнили сброс в Windows 10. Затем Windows 10 заставляет вас войти в систему как ‘ defaultuser0 ‘ (выше изображение иллюстрирует это). Но запись не имеет пароля, соответственно вход не возможен. Теперь вам придется сделать, чистую установку системы, потеряв свои данные и потратив свое время.

2. В некоторых случаях defaultuser0 снова появляется после чистой установки и все может повторится.

Как удалить defaultuser0 В операционной системе Windows 10?

Так как ‘ defaultuser0 ‘ может быть безопасно удалена, лучше всего, удалить ее, как только вы заметите ее присутствие. Тем не менее, если вы хотите сохранить эту учетную запись, необходимо, установить пароль для нее.

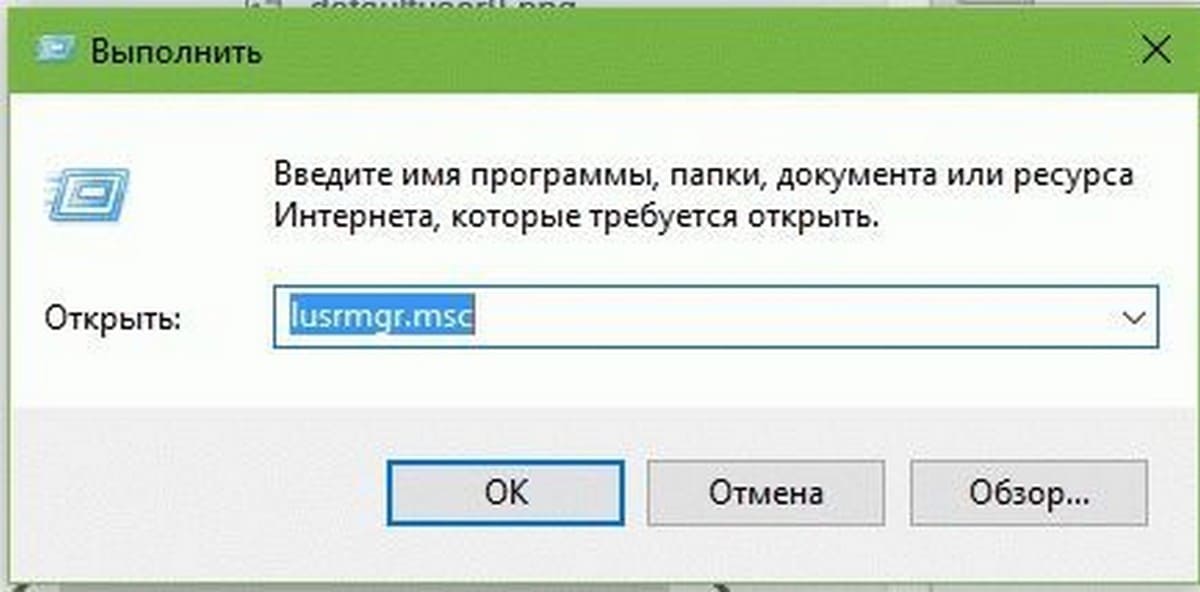

Вариант 1 — Удалить defaultuser0 полностью

1. Загрузите Windows 10 в безопасном режиме .

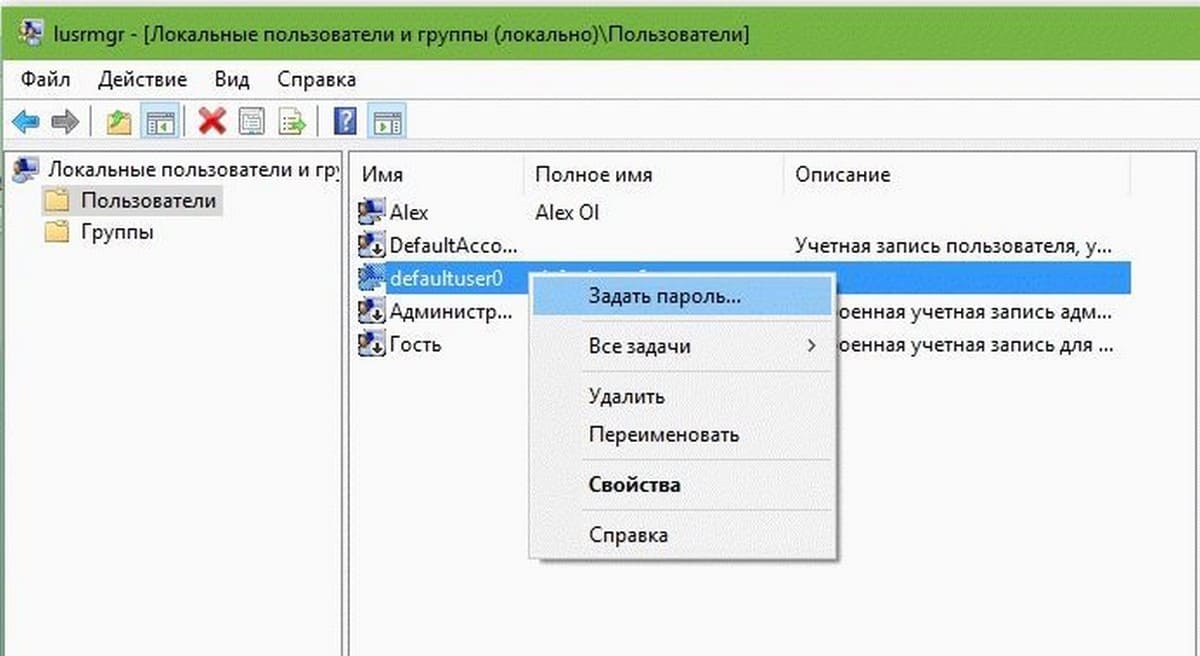

2. Откройте оснастку lusrmgr, набрав lusrmgr.msc с помощью команды Выполнить.

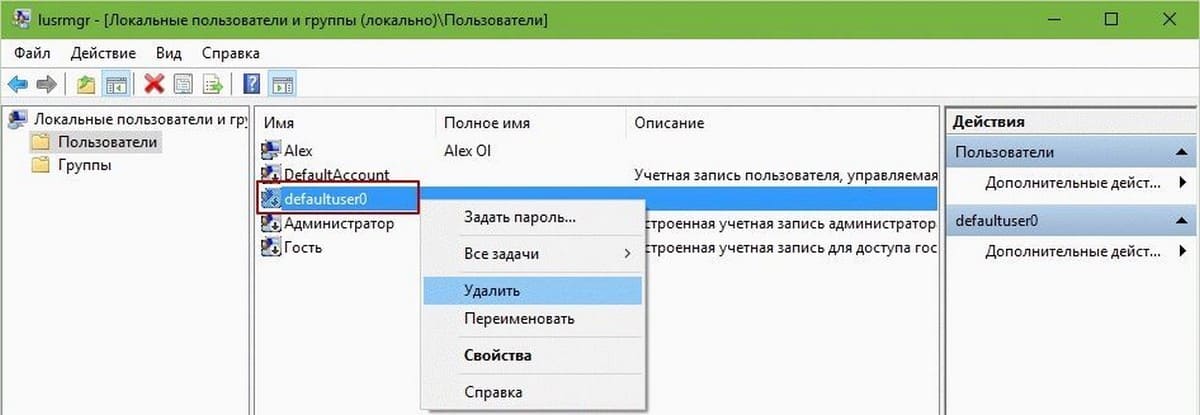

3. Откройте папку Пользователи и правой кнопкой мыши кликните на записи defaultuser0. Выберите Удалить.

Закройте оснастку lusrmgr.

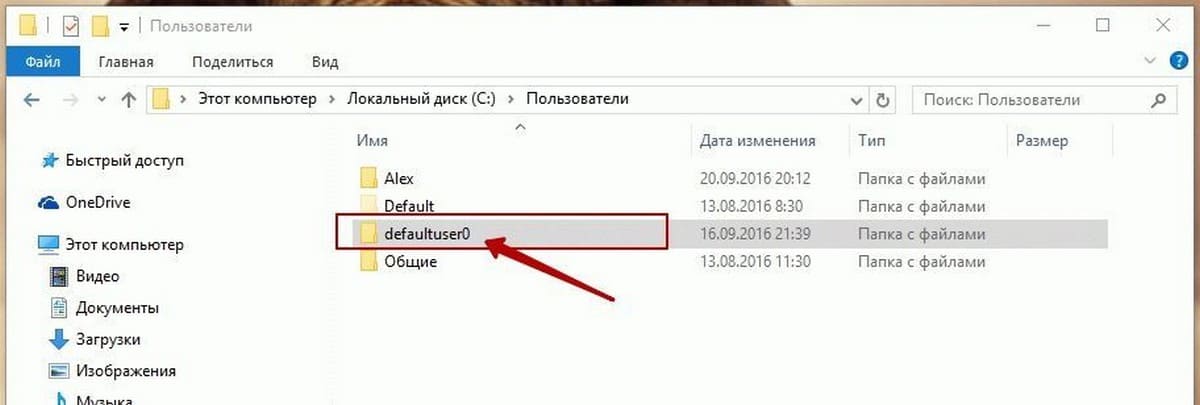

4. Перейдите C: \ Пользователи и удалите папку defaultuser0 .

5. Нажмите Win+ R и введите Regedit в диалоговом окне Выполнить , чтобы открыть редактор. Нажмите кнопку ОК.

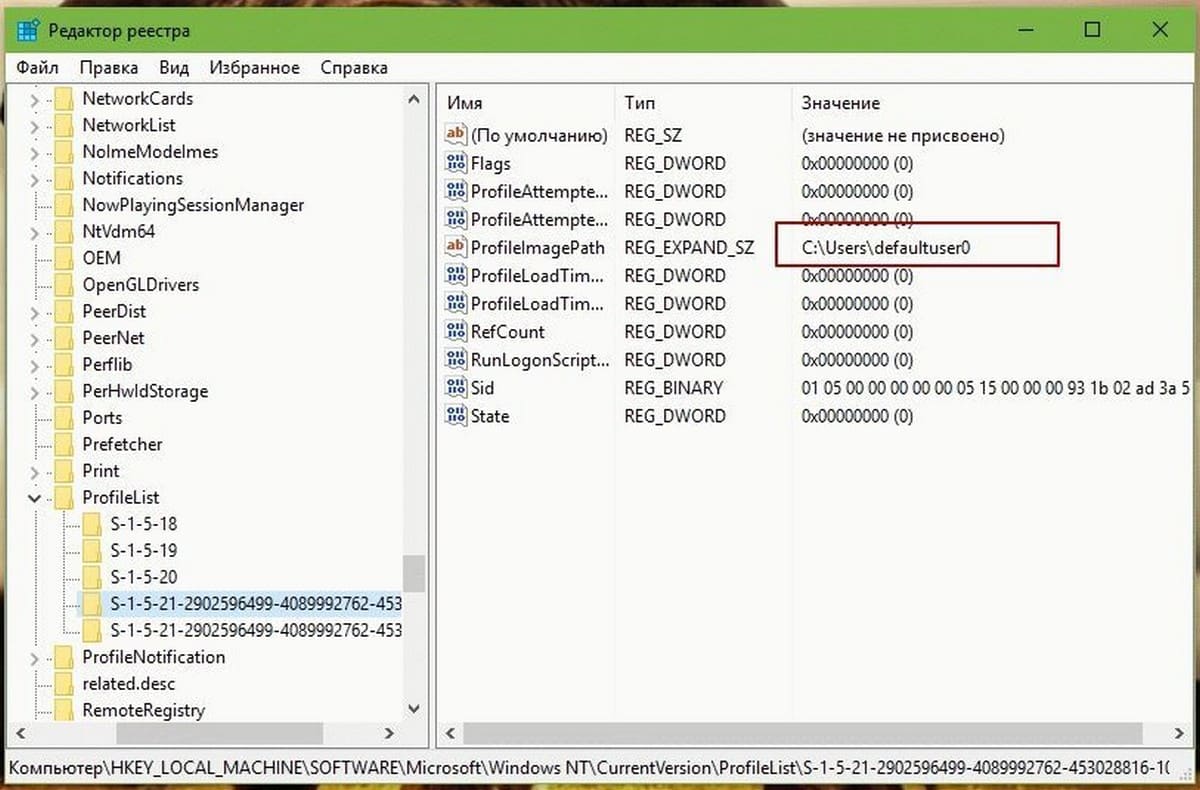

6. В левой панели окна редактора реестра, перейдите к следующему разделу реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList

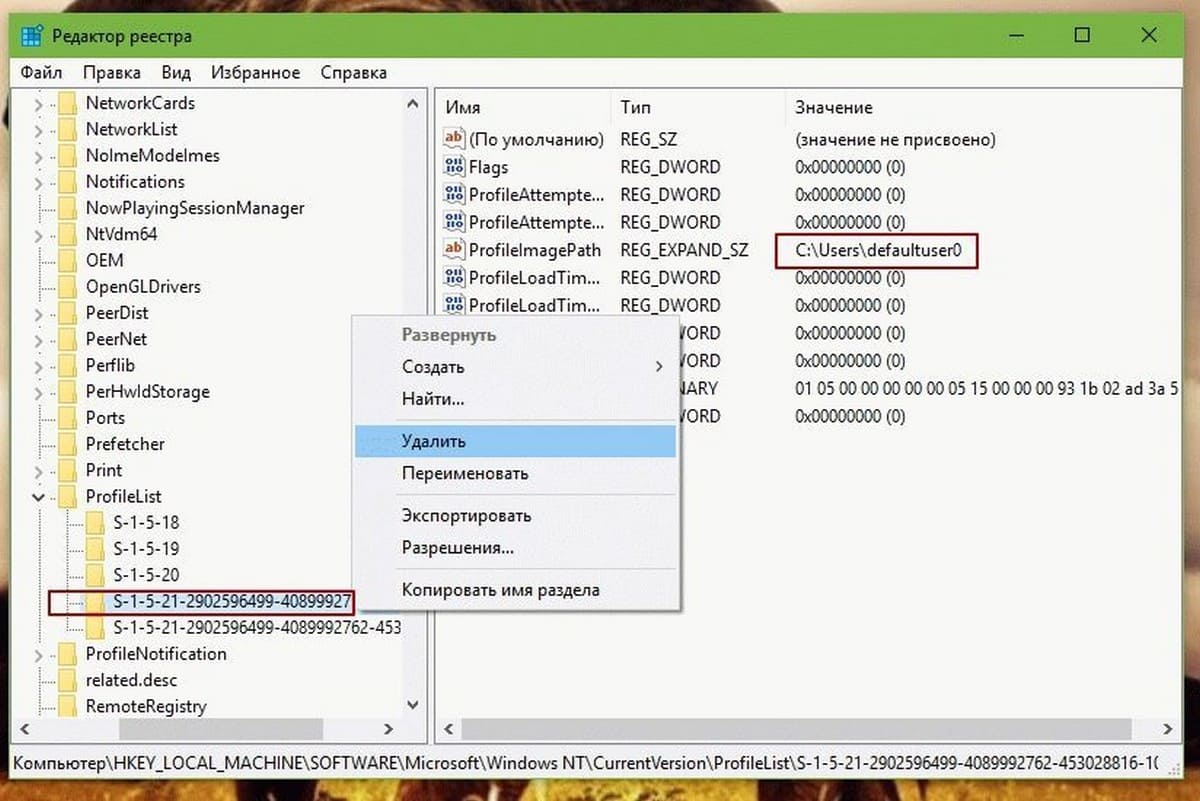

7. Развернув раздел реестра ProfileList, вы увидите подкаталоги, начинающиеся с S-1-5 . Выделите один за другим, и в правой панели, в строке ProfileImagePath тип ( REG_EXPAND_SZ ) ищите C:\Users\defaultuser0.

Папку в которой найдется defaultuser0 нужно удалить. Кликните правой кнопкой мыши на ней и выберите Удалить. Закройте редактор реестра. Перезагрузитесь в нормальный режим работы.

Таким образом, учетная запись defaultuser0 будет полностью удалена.

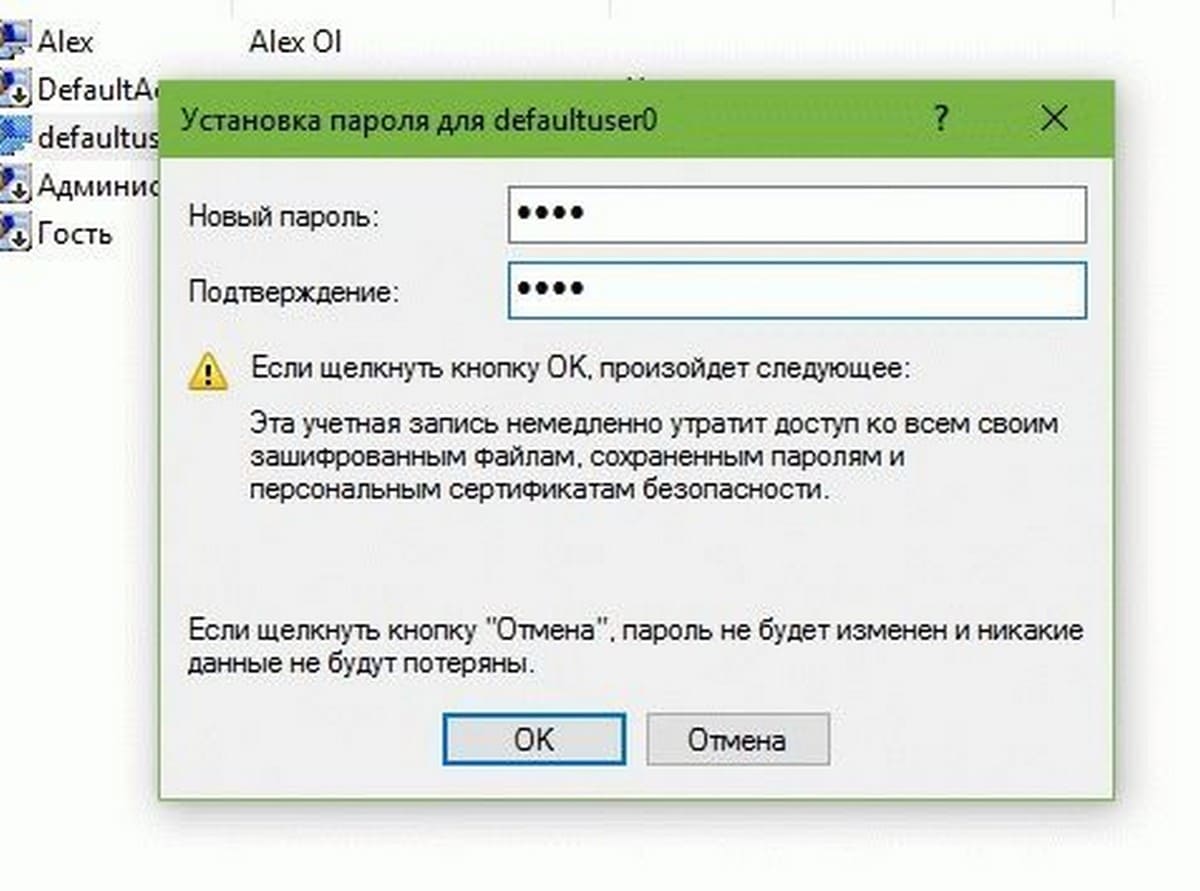

Вариант 2 — Установка пароля на defaultuser0

Если вы решили не удалять defauluser0, вы можете пойти другим путем, установить пароль для него.

1. Повторите шаги 1 и 2 из первого варианта.

2. В окне lusrmgmr, нажмите на папку Пользователи и кликните правой кнопкой мыши на записи defaultuser0, выбрав в контекстном меню опцию — Задать пароль.

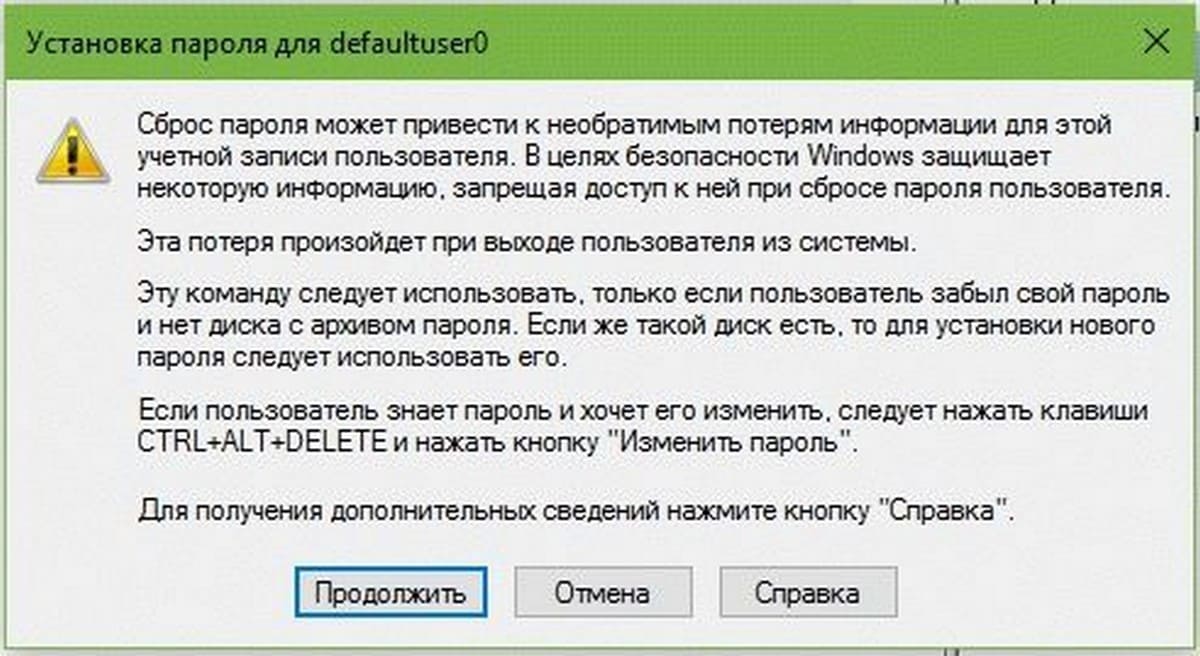

3. Затем нажмите кнопку Продолжить :

4. Затем введите новый и простой, легко запоминающийся пароль и подтвердите его. Нажмите кнопку ОК .

5. Вы получите подтверждение того, что был установлен пароль для defaultuser0, теперь вы можете расслабиться. Перезагрузитесь в нормальный режим работы.

Управление встроенной учетной записью Администратор в Windows 10

23.03.2021

itpro

Windows 10, Windows Server 2016

комментариев 39

Как вы знаете, при установке Windows 10, система просит создать учетную запись пользователя и предоставляет этой учетной записи права локального администратора. Однако, в процессе установки Windows создается еще один скрытый встроенный аккаунт Администратор (Administrator), который по соображениям безопасности отключен. В этой статье мы поговорим о встроенной записи администратора Windows 10, для чего она нужна, как ее включить, заблокировать и сбросить пароль.

Встроенный аккаунт Administrator Windows

Аккаунт Administrator создается при установке Windows автоматически и используется для инициализации системы. Затем этот аккаунт отключается и пользователю предлагается создать собственную учетную запись, которая добавляется в локальную группу Administrators.

Учётная запись встроенного администратора имеет полные, не ограниченные права на компьютере. На эту учету не распространяется действие UAC (User Account Control), а все программы выполняются без запроса UAC (в этом ее важное отличие от пользовательских учетных записей с правами администратора). Встроенный Administrator в Windows в какой-то степени похож на root в Linux – у него есть максимальные права в системе (не System, конечно, но близкие).

Для встроенного администратора Windows можно включить UAC, для этого используйте параметр политик User Account Control: Admin Approval Mode for the Built-in Administrator account.

По умолчанию в Windows 10 и Windows Server 2016 встроенный Administrator отключен. Этот аккаунт нельзя удалить или исключить из группы Администраторы.

Если вы загружаете Windows в безопасном режиме или режиме восстановления, аккаунт администратора включается автоматически.

В целях безопасности желательно переименовать аккаунт встроенного администратора. Это можно сделать вручную, с помощью LAPS или параметра GPO Accounts: Rename administrator account в секции Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options.

Переименование аккаунта администратора несколько снижает риск его использования злоумышленниками или подбора пароля, но главная проблема в том, что его SID не меняется, что упрощает подбор. У встроенного аккаунта администратора всегда известный идентификатор безопасности SID S-1-5-domain-500.

Совет. По-умолчанию пароль Администратора не задан (пустой).

Важно. Microsoft не рекомендует держать учетную запись Administrator включенной (активной), а тем более работать из-под нее постоянно. Включать учетную запись “Администратор” нужно только в случае крайней необходимости для выполнения конкретной задачи или траблшутинга. Ни в коем случае не используйте его для автовхода в Windows.

Как включить встроенную учетную запись администратора в Windows 10?

Рассмотрим несколько простых способов включения встроенной учетной записи администратора в Windows 10.

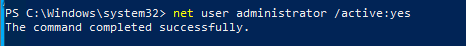

Быстрее и проще всего активировать учетную запись администратора из командной строки (или консоли PowerShell), запущенной с повышенными привилегиями.

Для этого, выполните команду:

net user administrator /active:yes

The command completed successfully.

Либо можно использовать PowerShell командлет для управления локальными учетными записями:

Get-LocalUser -Name «Administrator» | Enable-LocalUser

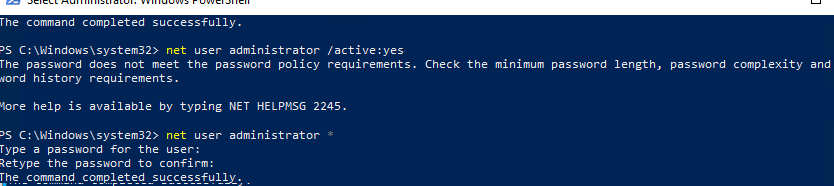

Как мы уже говорили ранее, в современных версиях Windows у аккаунта администратора не задан пароль. Если на компьютер действует доменная политика сложности паролей, при включении аккаунта администратора вы можете увидеть сообщение:

The password does not meet the password policy requirements. Check the minimum password length, password complexity and password history requirements.

В этом случае перед включением аккаунта администратора нужно установить для него пароль:

net user administrator *

Рекомендуем использовать достаточно сложный и надежный пароль, можете сгенерировать его (пароль нужно будет указать дважды).

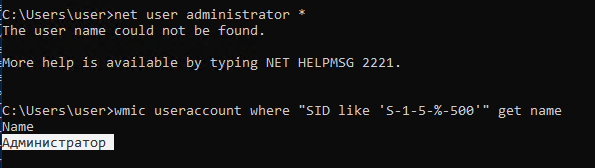

Если предыдущая команда пишет, что пользователь не найден “The user name could not be found”, скорее всего аккаунт администратора на компьютере переименован.

Вы можете определить, как на вашем компьютере называется аккаунт встроенного администратора по его известному SID (в конце он обязательно содержит -500). Воспользуйтесь командой:

wmic useraccount where «SID like ‘S-1-5-%-500′» get name

В этом примере используется русская версия Windows 10, поэтому встроенный аккаунт администратора называется “Администратор”.

Чтобы включить его, выполните:

net user Администратор/active:yes

Либо вы можете вывести список всех локальных учетных записей:

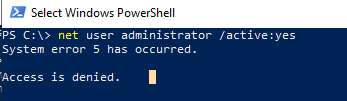

Если при попытке включить встроенного администратора Windows вы получаете ошибку Отказ в доступе ( System error 5 has occurred. Access is denied ), убедитесь, что консоль cmd.exe или powershell.exe запущена с правами администратора. Также проверьте, что ваша учетная запись входит в группу локальных администраторов компьютера.

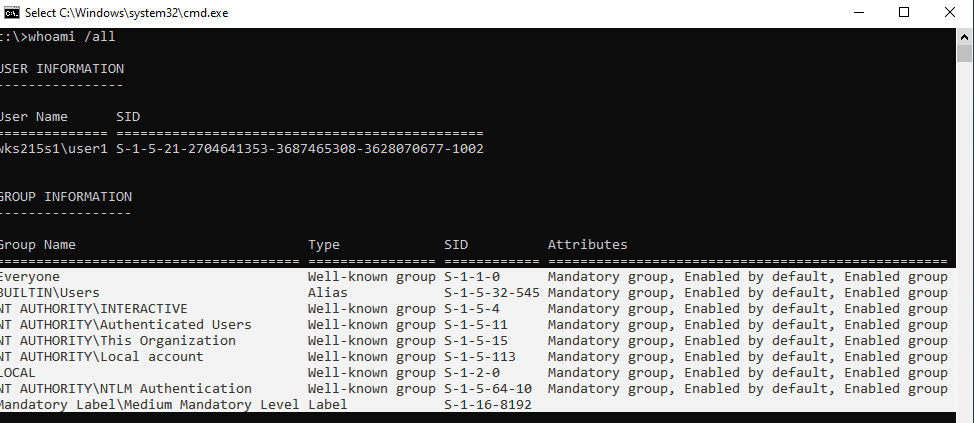

Выведите список групп, в которых состоит ваш аккаунт:

В этом примере пользователь user1 не состоит в локальной группе Administrators, поэтому у него нет прав на включение аккаунта администратора.

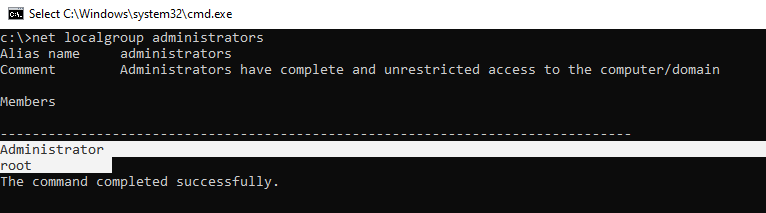

Вывести список пользователей в группе локальных администраторов в Windows можно так:

net localgroup administrators

или

net localgroup администраторы

В данном примере в группу Administrators добавлены только два аккаунта. Если вы не знаете пароль ни для одного из них, значит у вас нет прав администратора на компьютере. Чтобы включить аккаунт встроенного администратора и предоставить своей учетной записи права локального админа, смотрите следующий раздел статьи.

Примечание. Рассмотренный способ активации встроенного администратора из командной строки будет работать во всех версиях Windows 10. Другие способы, описанные ниже, не применимы к домашним редакциям Win 10, в которых отсутствует оснастки управление компьютером и пользователями ( compmgmt.msc и lusrmgr.msc ) и редактор локальной групповой политики (gpedit.msc).

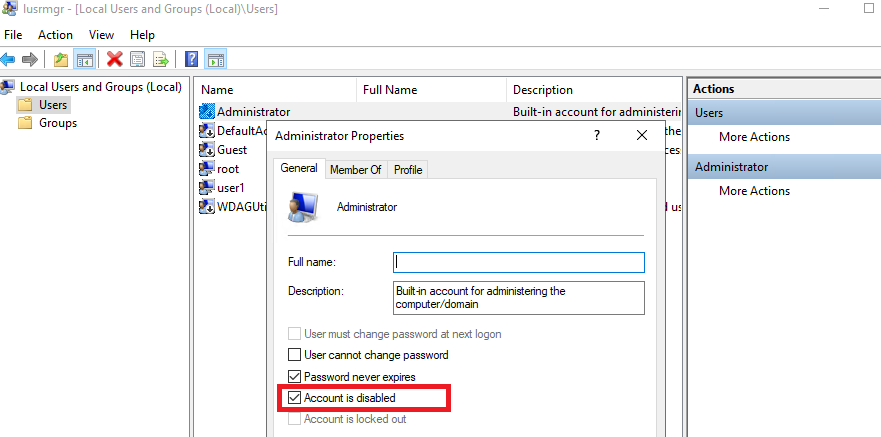

Откройте MMC оснастку Local Users and Groups, набрав в строке поиска или командой строке lusrmgr.msc . В окне консоли разверните раздел Users. Откройте свойства учетной записи с именем Администратор и снимите чекбокс Account is Disabled (Учетная запись отключена). Сохраните изменения.

Учетная запись администратора теперь включена. В этой же консоли можно изменить его пароль, выбрав в контекстном меню Set Password.

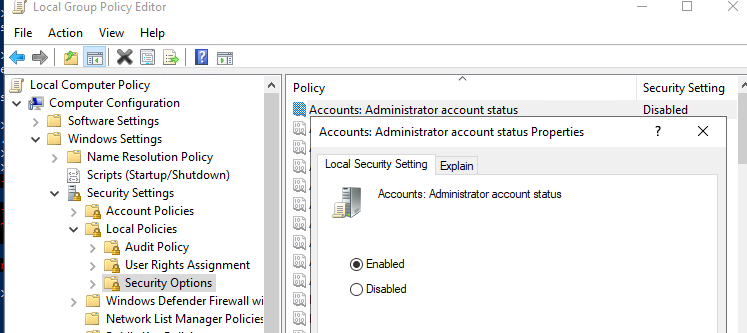

Можно включить встроенную учетную запись администратора через локальную GPO. Откройте редактор локальной групповой политики gpedit.msc (или редактор локальной политик безопасности — secpol.msc ). Перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options. Найдите и отредактируйте политику Accounts: Administrator account status (Учетные записи. Состояние учетной записи ‘Администратор’), переведя ее в состояние Enable.

Обновите настройки групповых политик командой: gpupdate /force или просто перезагрузите компьютер.

После включения учетной записи администратора любым из рассмотренных способов, она будет отображаться на экране входа в систему Windows.

Чтобы отключить аккаунт встроенного администратора, воспользуйтесь командой строкой:

net user administrator /active:no

net user администратор /active:no

Если вы включили администратора через политику Accounts: Administrator account status, придется ее отключить (или полностью сбросить все настройки локальной GPO).

Пропали права администратора Windows

Бывают ситуации, когда вы случайно заблокировали свою учетную запись пользователя с правами администратора. Рассмотрим, как в этом случае включить встроенного администратора или добавить свой аккаунт в группу локальных админов, когда невозможно войти в Windows.

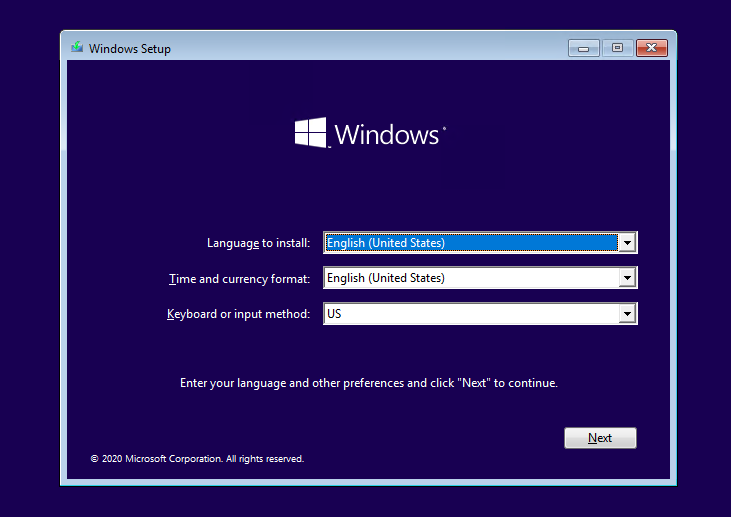

Вам нужно загрузить ваш компьютер с LiviCD (но не диска восстановления MSDaRT) или установочного диска с Windows 10. Проще всего создать загрузочную USB флешку с установочным образом Windows 10 с помощью Media Creation Tool.

На экране начала установки Windows нажмите Shift + F10 . Откроется командная строка.

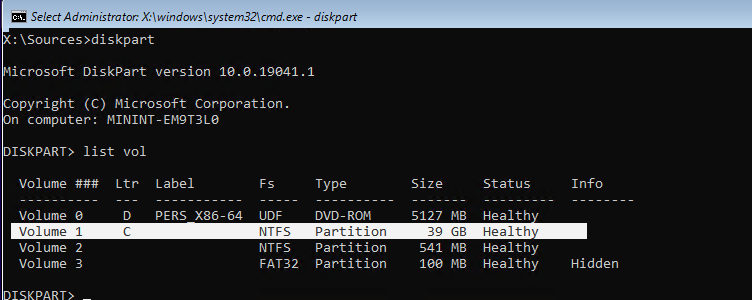

Теперь вам нужно определить на каком диске находится ваша Windows. Запустите diskpart и выполните list vol .

В моем примере видно, что Windows находится на диске C:. Именно эту букву диска я буду использовать в следующих командах. Чтобы завершить diskpart, наберите exit

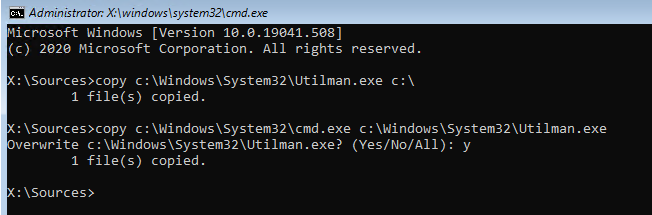

Выполните следующие команды, чтобы создать копию файла utilman.exe (апплет Центра специальных возможностей) и заменить его исполняемым файлом cmd.exe:

copy c:\windows\System32\utilman.exe c:\

copy c:\windows\System32\cmd.exe c:\windows\System32\utilman.exe

Выполните обычную загрузку Windows. На экране входа в систему (со списком учетных записей) нажмите сочетание Win+U.

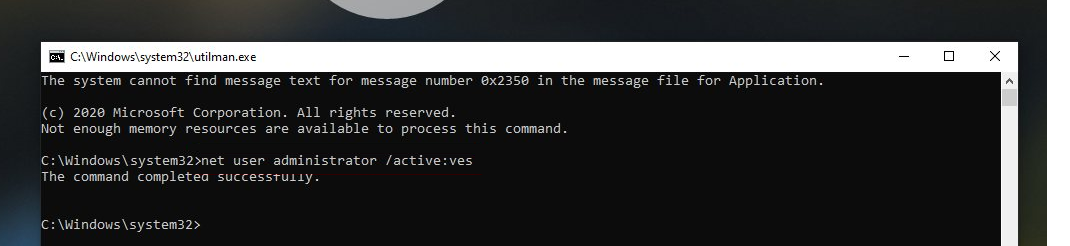

Откроется окно командной строки с правами System. Чтобы добавить свою учетную запись в группу локальных администраторов, включить встроенного администратора Windows и сбросить его пароль, выполните команды:

net localgroup administrators user1 /add

net user Administrator /active:yes

net user administrator *

Теперь вы можете зайти на компьютер под Administrator или своим аккаунтом, которому назначены права локального админа.

Не забудьте вернуть оригинальный файл utilman.exe на место. Еще раз загрузитесь с установочного диска и выполните команду:

copy c:\utilman.exe c:\windows\System32\utilman.exe