4 способа отключить корневую учетную запись в Linux

Учетная запись root — это основная учетная запись в Linux и других Unix-подобных операционных системах. Эта учетная запись имеет доступ ко всем командам и файлам в системе с полными правами на чтение, запись и выполнение. Он используется для выполнения любых задач в системе; устанавливать/удалять/обновлять программные пакеты и многое другое.

Поскольку пользователь root обладает абсолютными полномочиями, любые действия, которые он/она выполняет, имеют решающее значение для системы. В связи с этим любые ошибки пользователя root могут серьезно повлиять на нормальную работу системы. Кроме того, эта учетная запись также может быть использована ненадлежащим или ненадлежащим образом либо случайно, либо злонамеренно, либо из-за надуманного незнания политик.

Поэтому рекомендуется отключить root-доступ на вашем Linux-сервере, вместо этого создайте административную учетную запись, которая должна быть настроена для получения привилегий root-пользователя с помощью команды sudo для выполнения критических задач на сервере.

В этой статье мы объясним четыре способа отключения входа в систему с учетной записью root в Linux.

Внимание: Прежде чем заблокировать доступ к учетной записи root, убедитесь, что вы создали учетную запись администратора, способную использовать команду useradd и дайте этой учетной записи пользователя надежный пароль. Флаг -m означает создание домашнего каталога пользователя, а -c позволяет указать комментарий:

# useradd -m -c "Admin User" admin # passwd admin

Затем добавьте этого пользователя в соответствующую группу системных администраторов с помощью команды usermod, где переключатель -a означает добавление учетной записи пользователя, а -G указывает группу для добавления пользователя. in (wheel или sudo в зависимости от вашего дистрибутива Linux):

# usermod -aG wheel admin #CentOS/RHEL # usermod -aG sudo admin #Debian/Ubuntu

После того, как вы создали пользователя с правами администратора, переключитесь на эту учетную запись, чтобы заблокировать доступ root.

# su admin

1. Изменить оболочку пользователя root

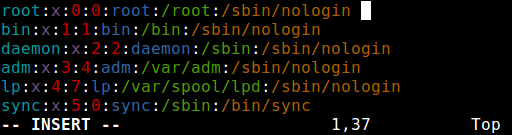

Самый простой способ отключить вход пользователя root — изменить его оболочку с /bin/bash или /bin/bash (или любой другой оболочки, которая разрешает вход пользователя) на /sbin/nologin в файле /etc/passwd, который можно открыть для редактирования с помощью любого из ваших любимых редакторов командной строки, как показано ниже.

$ sudo vim /etc/passwd

root:x:0:0:root:/root:/bin/bash to root:x:0:0:root:/root:/sbin/nologin

Сохраните файл и закройте его.

Отныне, когда пользователь root входит в систему, он/она будет получать сообщение \Эта учетная запись в настоящее время недоступна. Это сообщение по умолчанию, но вы можете изменить его и установить собственное сообщение в файле /etc/nologin.txt.

Этот метод эффективен только с программами, которым требуется оболочка для входа пользователя, в противном случае клиенты sudo, ftp и email могут получить доступ к учетной записи root.

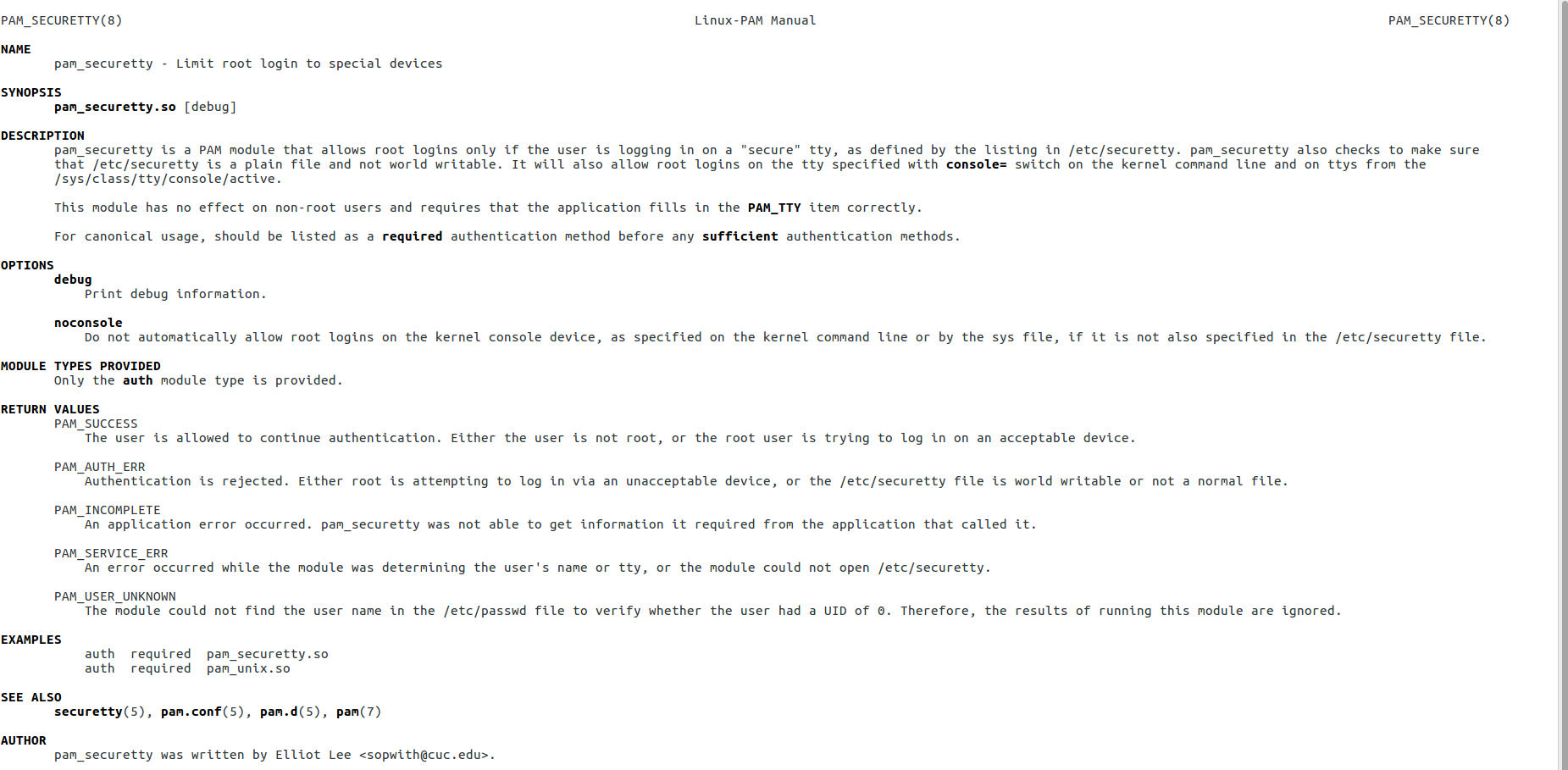

2. Отключить root-вход через консольное устройство (TTY)

Второй метод использует модуль PAM с именем pam_securetty, который разрешает root-доступ, только если пользователь входит в систему с «защищенного» TTY, как определяется списком в /etc/securetty.

Приведенный выше файл позволяет указать, на каких устройствах TTY пользователю root разрешен вход в систему. Очистка этого файла предотвращает вход в систему с правами root на любых устройствах, подключенных к компьютерной системе.

Чтобы создать пустой файл, запустите.

$ sudo mv /etc/securetty /etc/securetty.orig $ sudo touch /etc/securetty $ sudo chmod 600 /etc/securetty

Этот метод имеет некоторые ограничения, он влияет только на такие программы, как вход в систему, менеджеры отображения (например, gdm, kdm и xdm) и другие сетевые службы, которые запустить телетайп. Такие программы, как su, sudo, ssh и другие связанные инструменты openssh, будут иметь доступ к учетной записи root.

3. Отключить корневой вход SSH

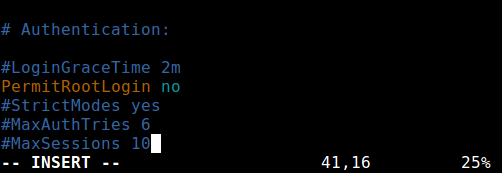

Самый распространенный способ доступа к удаленным серверам или VPS — через SSH, и чтобы заблокировать вход пользователя root под ним, вам нужно отредактировать файл /etc/ssh/sshd_config.

$ sudo vim /etc/ssh/sshd_config

Затем раскомментируйте (если она закомментирована) директиву PermitRootLogin и установите для нее значение no , как показано на скриншоте.

Как только вы закончите, сохраните и закройте файл. Затем перезапустите службу sshd, чтобы применить последние изменения в конфигурации.

$ sudo systemctl restart sshd OR $ sudo service sshd restart

Как вы, возможно, уже знаете, этот метод влияет только на набор инструментов openssh, такие программы, как ssh, scp, sftp, будут заблокированы от доступа к учетной записи root.

4. Ограничить корневой доступ к сервисам через PAM

Подключаемые модули аутентификации (сокращенно PAM) — это централизованный, подключаемый, модульный и гибкий метод аутентификации в системах Linux. PAM с помощью модуля /lib/security/pam_listfile.so обеспечивает большую гибкость в ограничении привилегий определенных учетных записей.

Приведенный выше модуль можно использовать для ссылки на список пользователей, которым не разрешено входить в систему через некоторые целевые службы, такие как вход в систему, ssh и любые программы, поддерживающие PAM.

В этом случае мы хотим отключить доступ пользователя root к системе, ограничив доступ к службам входа и sshd. Сначала откройте и отредактируйте файл целевой службы в каталоге /etc/pam.d/, как показано.

$ sudo vim /etc/pam.d/login OR sudo vim /etc/pam.d/sshd

Затем добавьте приведенную ниже конфигурацию в оба файла.

auth required pam_listfile.so \ onerr=succeed item=user sense=deny file=/etc/ssh/deniedusers

Когда вы закончите, сохраните и закройте каждый файл. Затем создайте простой файл /etc/ssh/deniedusers, который должен содержать по одному элементу в строке и не доступен для чтения всем.

Добавьте в него имя root, затем сохраните и закройте его.

$ sudo vim /etc/ssh/deniedusers

Также установите необходимые разрешения для этого.

$ sudo chmod 600 /etc/ssh/deniedusers

Этот метод влияет только на программы и службы, поддерживающие PAM. Вы можете заблокировать корневой доступ к системе через ftp и почтовые клиенты и многое другое.

Для получения дополнительной информации обратитесь к соответствующим справочным страницам.

$ man pam_securetty $ man sshd_config $ man pam

Вот и все! В этой статье мы объяснили четыре способа отключения входа (или учетной записи) пользователя root в Linux. Если у вас есть какие-либо комментарии, предложения или вопросы, не стесняйтесь обращаться к нам через форму обратной связи ниже.

Все права защищены. © Linux-Console.net • 2019-2023

4 способа отключить доступ к аккаунту Root в Linux

Оригинал: 4 Ways to Disable Root Account in Linux

Автор: Aaron Kili

Дата публикации: 19 октября 2018 года

Перевод: А. Кривошей

Дата перевода: июль 2019 г.

Учетная запись root является главной учетной записью в Linux и других Unix-подобных операционных системах. Эта учетная запись имеет доступ ко всем командам и файлам в системе с полными разрешениями на чтение, запись и выполнение. Она используется для выполнения любых системных задач: создания/обновления/получения доступа/удаления учетных записей других пользователей, установки/удаления/обновления программных пакетов и многого другого.

Поскольку пользователь root обладает абсолютными полномочиями, любые выполняемые им действия являются критическими для системы. В связи с этим любые ошибки пользователя root могут иметь огромное влияние на нормальную работу системы. Кроме того, эта учетная запись может также подвергаться взлому, либо пользователь может использовать ее ненадлежащим образом, случайно, злонамеренно, либо в результате незнания политик.

Поэтому рекомендуется отключить доступ к аккаунту на вашем сервере Linux, вместо этого создайте административную учетную запись, которая должна быть настроена для получения привилегий пользователя root с помощью команды sudo для выполнения критических задач на сервере.

В этой статье мы расскажем о четырех способах отключения входа в учетную запись root в Linux.

Внимание: Прежде чем заблокировать доступ к учетной записи root, убедитесь, что вы создали административную учетную запись, способную использовать команду sudo для получения привилегий пользователя root, с помощью команды useradd, и задайте для этой учетной записи надежный пароль. Флаг -m означает создание домашнего каталога пользователя, а -c позволяет указать комментарий:

# useradd -m -c "Admin User" admin # passwd admin

Затем добавьте этого пользователя в соответствующую группу системных администраторов с помощью команды usermod, где ключ -a означает добавление учетной записи пользователя, а -G указывает группу, в которую нужно добавить пользователя (wheel или sudo в зависимости от вашего дистрибутива Linux):

# usermod -aG wheel admin #CentOS/RHEL # usermod -aG sudo admin #Debian/Ubuntu

Создав пользователя с правами администратора, переключитесь на эту учетную запись, чтобы заблокировать доступ с правами root.

# su admin

1. Изменение командной оболочки пользователя root

Самый простой способ отключить вход в систему для пользователя root — это изменить его оболочку с /bin/bash (или любой другой оболочки, разрешающей вход пользователя) на /sbin/nologin в файле /etc/passwd, который вы можете открыть для редактирования, используя любой из ваших любимых текстовых редакторов, как показано ниже.

$ sudo vim /etc/passwd

root:x:0:0:root:/root:/bin/bash на root:x:0:0:root:/root:/sbin/nologin

Сохраните файл и закройте его.

С этого момента, когда пользователь root входит в систему, он /она получит сообщение «This account is currently not available». Это сообщение по умолчанию, но вы можете изменить его и задать собственное сообщение в файле /etc/nologin.txt.

Этот метод эффективен только для программ, которым требуется оболочка для входа пользователя, в противном случае клиенты sudo, ftp и email могут получить доступ к учетной записи root.

2. Отключение авторизации root с устройства консоли (TTY)

Во втором методе используется модуль PAM с именем pam_securetty, который разрешает root-доступ, только если пользователь входит в «защищенный» TTY, как определено в листинге в /etc/securetty.

Приведенный выше файл позволяет вам указать, на каких устройствах TTY разрешен вход в систему пользователю root, очистка этого файла предотвращает вход в систему root на всех устройствах, подключенных к системе.

Чтобы создать пустой файл, выполните:

$ sudo mv /etc/securetty /etc/securetty.orig $ sudo touch /etc/securetty $ sudo chmod 600 /etc/securetty

Этот метод имеет некоторые ограничения, он затрагивает только такие программы, как вход в систему, менеджеры дисплеев (например, gdm, kdm и xdm) и другие сетевые службы, которые запускают TTY. Такие программы, как su, sudo, ssh и другие связанные утилиты openssh будут иметь доступ к учетной записи root.

3. Отключение доступа к Root по SSH

Самый распространенный способ доступа к удаленным серверам или VPS — через SSH, и для блокировки входа пользователя root под ним необходимо отредактировать файл /etc /ssh /sshd_config.

$ sudo vim /etc/ssh/sshd_config

Затем раскомментируйте (если это закомментировано) директиву PermitRootLogin и установите для нее значение no, как показано на скриншоте.

Как только вы закончите, сохраните и закройте файл. Затем перезапустите службу sshd, чтобы применить последние изменения в конфигурации.

$ sudo systemctl restart sshd или $ sudo service sshd restart

Как вы, возможно, уже знаете, этот метод влияет только на набор инструментов openssh, такие программы, как ssh, scp, sftp, будут заблокированы от доступа к учетной записи root.

4. Ограничение доступа root к службам с помощью PAM

Pluggable Authentication Modules (сокращенно PAM) — это централизованный, подключаемый, модульный и гибкий метод аутентификации в системах Linux. PAM через модуль /lib/security/pam_listfile.so обеспечивает большую гибкость в ограничении привилегий определенных учетных записей.

Вышеупомянутый модуль может использоваться для ссылки на список пользователей, которым не разрешено входить через некоторые целевые сервисы, такие как login, ssh и любые программы, поддерживающие PAM.

В этом случае мы хотим отключить доступ пользователя root к системе, ограничив доступ к службам входа и sshd. Сначала откройте и отредактируйте файл для целевой службы в каталоге /etc/pam.d/, как показано ниже.

$ sudo vim /etc/pam.d/login или sudo vim /etc/pam.d/sshd

Затем добавьте приведенную ниже конфигурацию в один из этих файлов (или в оба).

auth required pam_listfile.so \ onerr=succeed item=user sense=deny file=/etc/ssh/deniedusers

Когда вы закончите, сохраните и закройте каждый файл. Затем создайте простой файл /etc/ssh/deniedusers, который должен содержать по одному элементу в строке и не должен читаться всеми.

Добавьте в него имя root, затем сохраните и закройте его.

$ sudo vim /etc/ssh/deniedusers

Также установите необходимые разрешения на это.

$ sudo chmod 600 /etc/ssh/deniedusers

Этот метод влияет только на те программы и службы, которые поддерживают PAM. Вы можете заблокировать root-доступ к системе через ftp и почтовые клиенты и многое другое.

Для получения дополнительной информации обратитесь к соответствующим справочным страницам.

$ man pam_securetty $ man sshd_config $ man pam

Как отключить корневую учетную запись в Linux

Многие пользователи Linux знают или слышали фразу «root» раньше. По сути, «root» — это пользователь, который имеет полный и полный контроль над всей системой Linux, и буквально ничего нельзя изменить. Это делает root опасным и тем, что должны использовать только опытные пользователи, которые понимают значение root.

По большей части пользователи не имеют доступа к пользователю root. В некоторых распространенных дистрибутивах Linux (в основном Ubuntu) пользователь даже не имеет возможности установить пароль root. Фактически, они даже не сообщают вам пароль. Пользователи Linux могут обойти эту практику, используя команду sudo . Эта команда временно повышает права пользователя, чтобы он мог запускать задачи управления системой, не будучи пользователем root.

Итак, учитывая все это, зачем нам использовать «root», если там есть sudo ? Причина в том, что sudo в настоящее время не работает. Некоторые системные команды работают только с пользователем root. И в целом, каждый раз вводить sudo может утомиться, и пользователи часто просто входят в систему с пользователем root, чтобы сделать все.

Зачем вам удалять пароль root?

Удаление пользователя root — это мера безопасности, и в целом это просто полезное дело. Пользователи по-прежнему могут использовать «root», и это может добавить необходимый элемент безопасности в вашу систему. Например, компьютер Linux со сложным паролем имени пользователя и слабым паролем root уязвим для возможных проблем безопасности или злоумышленников.

Однако наличие пользователя root без пароля имеет свои преимущества. Отсутствие пароля root означает, что никто не сможет войти в систему, поэтому хакеры никогда не смогут полностью испортить систему. Более того, пользователи по-прежнему могут получить корневую оболочку с помощью sudo , выполнив sudo -s или sudo su .

Удаление пароля

Удалить пароль root очень просто. Для начала откройте окно терминала и получите root-доступ. Сделайте это с помощью sudo -s . Это даст пользователю root-доступ без входа в систему под root-пользователем. Затем удалите пароль root с помощью этой команды:

passwd - заблокировать корень

Это полностью отключит вход в систему с правами root. С этого момента ни один пользователь не имеет к нему доступа.

В качестве альтернативы можно удалить текущий пароль, чтобы никто не знал, что это такое:

passwd - d root

Чтобы снова включить root, выполните:

sudo passwd корень

Система запрашивает новый пароль, и учетная запись root будет повторно активирована в системе с новым паролем.

Заключение

Когда дело доходит до Linux или Unix-подобных операционных систем в целом, пользователь root — самый мощный инструмент. С его помощью можно изменять и изменять всю систему. Это отлично подходит для энтузиастов и тех, кто любит брать установку Linux и все настраивать. Тем не менее, проблемы могут возникнуть. Корень может стать опасным, если попадет в чужие руки. Могут случиться плохие вещи. В результате его должны использовать только те, кто действительно понимает важность пользователя root.

Изображение предоставлено: Мой ноутбук 365 x18 на ZenWalk Linux

4 комментария

Проблема с отключенным корневым доступом может дать некоторым людям ложное чувство безопасности. В наши дни вредоносные программы, хакеры, вторжения и взломанные системы — печальная реальность. Некоторые считают системы Linux «более безопасными», чем большинство других систем. В некоторой степени есть доля правды: системы Linux не были большой целью, как и системы OS X, BSD и UNIX, но ни одна система, подключенная к сети, никогда не бывает 100% безопасной, даже если она относительно безопасна. Цель этой заметки — дать понять неосведомленным, что отключение root не защитит от решительного хакера. Они просто будут искать слабое место в безопасности системы. Могут помочь правильный выбор пароля и несколько факторов аутентификации, а также поддержание системы в актуальном состоянии с помощью последних обновлений безопасности. Внимательно следите за любыми системами, которые вас беспокоят в отношении конфиденциальной информации.

Что сказал Брайан.

Извините, только что проверил пальцем. Ниже должно быть указано выше. Дирк, я не думаю, что вы уделяете должное внимание пользователям Linux. В конце концов, они ДЕЙСТВИТЕЛЬНО проявили некоторый ум, переключившись с Windows на Linux. Ваша статья заставляет их походить на кучку невежественных, легкомысленных пользователей Windows. Большинство пользователей Linux не нуждаются или не хотят, чтобы их защищали от себя путем лишения их корневого доступа. Unix / Linux, в отличие от Windows, проектировался с возможностью настройки. Для тех, кто боится собственной тени, есть Ubuntu и ее производные, где разработчики забрали большую часть выбора у пользователей.

Несколько комментариев… Даже если вы заблокируете учетную запись root, злоумышленник может взломать вашу систему так же легко, как и простой пользователь. С помощью sudo вы можете делать в системе практически все что угодно, как это делает суперпользователь. Так что, если кто-то получит ваш пароль пользователя, он может запустить множество видов атак. Конечно, он не может нанести серьезный ущерб, но он может нанести значительный ПОВРЕЖДЕНИЕ вашей системе. Теперь, если вы измените привилегии sudo, вы в конечном итоге заблокируете себя в системе и не сможете выполнить простое обновление или изменить модуль драйвера или . .

Безопасность — это что-то очень важное, и для этого нужно много чтения и опыта. Есть такая поговорка: «хороший хакер существует потому, что есть плохой администратор».

Популярные посты

Как запускать команды Bash в фоновом режиме в Linux

4 способа отключить учетную запись root в Linux

Мануал

Автор cryptoparty На чтение 6 мин Опубликовано 17.06.2018

Учетная запись root является конечной учетной записью в Linux и других Unix-подобных операционных системах.

Эта учетная запись имеет доступ ко всем командам и файлам в системе с полными разрешениями на чтение, запись и выполнение.

Она используется для выполнения любой задачи в системе; создавать / обновлять / получать доступ / удалять учетные записи других пользователей, устанавливать / удалять / обновлять пакеты программного обеспечения и многое другое.

Поскольку пользователь root имеет абсолютные полномочия, любые действия, которые он выполняет, имеют решающее значение для системы.

В этом отношении любые ошибки пользователя root могут иметь серьезные последствия для нормальной работы системы.

Кроме того, этой учетной записью можно также злоупотреблять, используя ее ненадлежащим образом либо случайно, либо злонамеренно, либо путем незнания политик безопасности.

Поэтому рекомендуется отключить доступ root на вашем Linux-сервере, вместо этого создать учетную запись администратора, которая должна быть настроена для получения привилегий пользователя root с помощью команды sudo для выполнения критических задач на сервере.

В этой статье мы объясним четыре способа отключения учетной записи пользователя root в Linux.

Внимание. Прежде чем блокировать доступ к учетной записи root, убедитесь, что вы создали админскую учетную запись, способную использовать команду sudo для получения привилегий пользователя root, с помощью команды useradd и предоставить этой учетной записи надежный пароль. Флаг -m означает создание домашнего каталога пользователя, а -c позволяет указать комментарий:

# useradd -m -c "Admin User" admin # passwd admin

Затем добавьте этого пользователя в соответствующую группу системных администраторов, используя команду usermod, где ключ -a означает добавление учетной записи пользователя, а -G указывает группу для добавления пользователя в (колесо или sudo в зависимости от вашего дистрибутива Linux):

# usermod -aG wheel admin #CentOS/RHEL # usermod -aG sudo admin #Debian/Ubuntu

После того, как вы создали пользователя с правами администратора, переключитесь на эту учетную запись, чтобы заблокировать доступ root.

# su admin

1. Изменение оболочки пользователя root

Самый простой способ отключить вход пользователя root – изменить его оболочку из /bin/bash (или любой другой оболочки, которая разрешает вход пользователя) в /sbin/nologin, в файле /etc/passwd, который вы можете открыть для редактирования с использованием любого из ваших любимых редакторов командной строки, как показано далее.

$ sudo vim /etc/passwd

root:x:0:0:root:/root:/bin/bash на root:x:0:0:root:/root:/sbin/nologin

Сохраните файл и закройте его.

С этого момента, когда пользователь root войдет в систему, он / она получит сообщение «This account is currently not available».

Это сообщение по умолчанию, но вы можете изменить его и установить собственное сообщение в файле /etc/nologin.txt.

Этот метод эффективен только для программ, для которых требуется учетная запись пользователя для входа в систему, иначе sudo, ftp и почтовые клиенты смогут получить доступ к учетной записи root.

2. Отключить root через консольное устройство (TTY)

Второй метод использует модуль PAM, называемый pam_securetty, который разрешает root-доступ только в том случае, если пользователь регистрируется в «защищенном» TTY, как определено в списке в /etc/securetty.

В приведенном выше файле вы можете указать устройства TTY, c которыми пользователь root может войти в систему, опуская этот файл, запрещает вход в систему на любом устройстве, подключенном к системе.

Чтобы создать пустой файл, запустите

$ sudo mv /etc/securetty /etc/securetty.orig $ sudo touch /etc/securetty $ sudo chmod 600 /etc/securetty

Этот метод имеет некоторые ограничения, он влияет только на такие программы, как логин, диспетчеры отображения (например, gdm, kdm и xdm) и другие сетевые службы, запускающие TTY.

Такие программы, как su, sudo, ssh и другие связанные с ними средства openssh, будут иметь доступ к учетной записи root.

3. Отключить вход root по SSH

Самый распространенный способ доступа к удаленным серверам или VPS, даже если это VPS в США – через SSH и блокировка пользователя root на вход, а для этого вам нужно отредактировать файл /etc/ssh/sshd_config.

$ sudo vim /etc/ssh/sshd_config

Затем раскомментируйте (если она закомментирован) директиву PermitRootLogin и установите ее значение равным no, как показано на скриншоте.

Как только вы закончите, сохраните и закройте файл.

Затем перезапустите службу sshd, чтобы применить последние изменения в конфигурациях.

$ sudo systemctl restart sshd или $ sudo service sshd restart

Как вы уже знаете, этот метод влияет только на набор инструментов openssh, такие программы, как ssh, scp, sftp, будут заблокированы для доступа к учетной записи root.

4. Ограничение доступа root к службам через PAM

Подключаемые модули аутентификации (PAM) – это централизованный, подключаемый, модульный и гибкий метод аутентификации в системах Linux.

PAM через модуль /lib/security/pam_listfile.so обеспечивает большую гибкость в ограничении привилегий конкретных учетных записей.

Вышеупомянутый модуль может использоваться для ссылки на список пользователей, которым не разрешено входить в систему через некоторые целевые службы, такие как login, ssh и любые программы, поддерживающие PAM.

В этом случае мы собираемся отключить доступ пользователя root к системе, ограничив доступ к входам и службам sshd.

Сначала откройте и отредактируйте файл для целевой службы в каталоге /etc/pam.d/, как показано ниже:

$ sudo vim /etc/pam.d/login или $ sudo vim /etc/pam.d/login

Затем добавьте конфигурацию ниже в оба файла.

auth required pam_listfile.so \ onerr=succeed item=user sense=deny file=/etc/ssh/deniedusers

Когда все будет готово, сохраните и закройте каждый файл. Затем создайте простой файл / etc / ssh / deniedusers, который должен содержать один элемент на строку, а не читаемый в мире.

Добавьте в него имя root, затем сохраните и закройте его.

$ sudo vim /etc/ssh/deniedusers

Также установите необходимые разрешения для этого файла.

$ sudo chmod 600 /etc/ssh/deniedusers

Этот метод влияет только на программы и службы, которые известны PAM.

Вы можете заблокировать доступ root к системе через ftp и почтовые клиенты и многое другое.

Для получения дополнительной информации обратитесь к соответствующим страницам руководства.

$ man pam_securetty $ man sshd_config $ man pam

Пожалуйста, не спамьте и никого не оскорбляйте. Это поле для комментариев, а не спамбокс. Рекламные ссылки не индексируются!

Добавить комментарий Отменить ответ

Поддержать нас

- Аудит ИБ (49)

- Вакансии (12)

- Закрытие уязвимостей (110)

- Книги (27)

- Мануал (2 385)

- Медиа (66)

- Мероприятия (39)

- Мошенники (23)

- Обзоры (835)

- Обход запретов (34)

- Опросы (3)

- Скрипты (122)

- Статьи (366)

- Философия (133)

- Юмор (19)

Наш Telegram

Социальные сети

Поделиться

Anything in here will be replaced on browsers that support the canvas element

- �� Как проверить IPv4-адреса в скрипте 25.12.2023

Проверка IP-адресов – распространенная задача в сетевом и системном администрировании. В этом уроке мы узнаем, как проверить IPv4-адреса с помощью скрипта оболочки. Это особенно полезно в ситуациях, когда нужно убедиться, что пользовательский ввод или данные из другого источника имеют правильный формат IPv4. IPv4 против IPv6: В чем разница между IPv4 и IPv6 Понимание формата адресов […]

Deep Packet Inspection (DPI) – это передовая техника сетевой фильтрации. Если традиционные методы мониторинга и фильтрации сети позволяют лишь поверхностно изучить заголовки пакетов, то DPI проникает глубже, тщательно анализируя фактическое содержание данных в пакетах. Такая детальная проверка позволяет получить полное представление о потоке данных, что дает возможность определить не только тип или категорию данных, но […]

Обратный инжиниринг, термин, часто ассоциируемый с технологическими инновациями и решением проблем, включает в себя сложный процесс раскрытия дизайна, структуры или функциональности продукта, системы или части технологии, чтобы понять их внутреннюю работу. Эта многогранная дисциплина играет ключевую роль в различных отраслях промышленности, способствуя инновациям, обеспечивая совместимость и способствуя продвижению вперед. Сегодня обратный инжиниринг услуги выполняют одни из лучших […]

Компания “Автозайм”: надежное залоговое кредитование в СПб и по всей России “Автозайм” представляет собой современный автоломбард, который оперирует в различных городах России, включая Санкт-Петербург – https://spb.carzaem.ru/autolombard. Компания специализируется на предоставлении кредитов под залог автомобилей, предлагая клиентам удобные и прозрачные условия. Основные преимущества Быстрый и простой процесс. Процедура получения займа в “Автозайм” максимально упрощена. Клиенты могут подать […]

Мы рассмотрим подписание коммитов и тегов ключом GPG, а также отправку и получение открытых ключей GPG на сервер ключей для проверки. Шпаргалка Неподписанный коммит: Подписанный коммит: Если ваши адреса электронной почты git и gpg-ключа отличаются, это приведет к неудаче, пока вы не настроите свой git signingkey Неподписанный тег: Подписанный тег: Переопределение параметров конфигурации автоподписания: Импорт […]