Параметры для оптимизации производительности игр в Windows 11

Корпорация Майкрософт использует виртуализацию в Windows 11 для сценариев, включая целостность кода, защищенную гипервизором (HVCI), также называемую целостностью памяти, и платформу виртуальных машин (VMP).

VMP предоставляет основные службы виртуальных машин для Windows. Целостность памяти помогает предотвратить внедрение злоумышленниками собственного вредоносного кода и гарантирует, что все драйверы, загруженные в ОС, подписаны и надежны. Он будет включен по умолчанию на всех новых Windows 11 устройствах. Включение функций безопасности по умолчанию основано на развивающемся ландшафте угроз и ответственности Корпорации Майкрософт за защиту более миллиарда пользователей Windows.

В рамках непрерывного тестирования и отзывов пользователей корпорация Майкрософт узнала, что в некоторых сценариях и некоторых конфигурациях игровых устройств может повлиять на производительность с помощью целостности памяти и включенной виртуальной машины.

Windows предоставляет пользователям возможность выбора и управления для настройки своих компьютеров в соответствии с конкретными потребностями, включая возможность включения и отключения таких функций Windows, как целостность памяти и VMP. Игроки, желающие назначить приоритет производительности, могут отключить эти функции во время игр и включить их по завершении игры. Однако если устройство отключено, оно может быть уязвимо для угроз.

Ниже приведены инструкции по отключению этих функций.

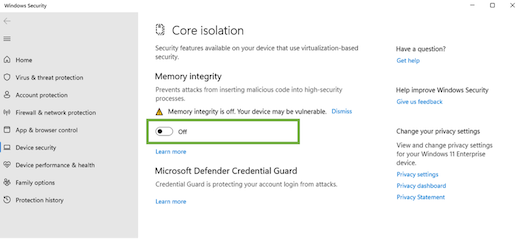

Отключение целостности памяти

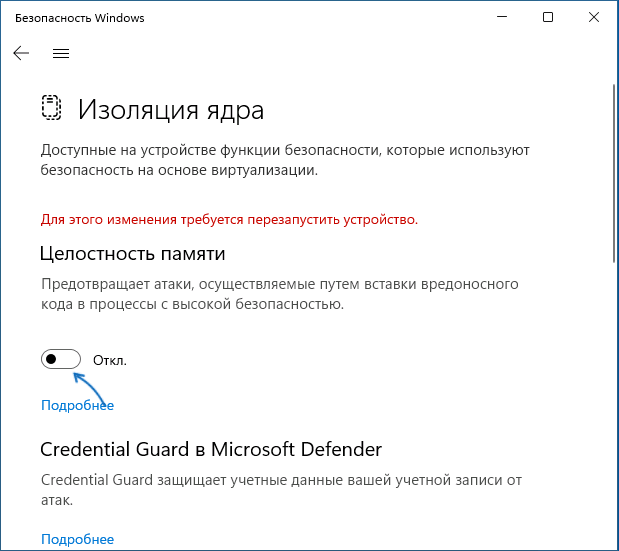

- Выберите «Пуск «, введите «Базовая изоляция» на панели задач и выберите «Базовая изоляция» в списке результатов, чтобы открыть приложение безопасности Windows.

- На странице изоляции Core отключите переключатель для целостности памяти. Может потребоваться перезапустить устройство.

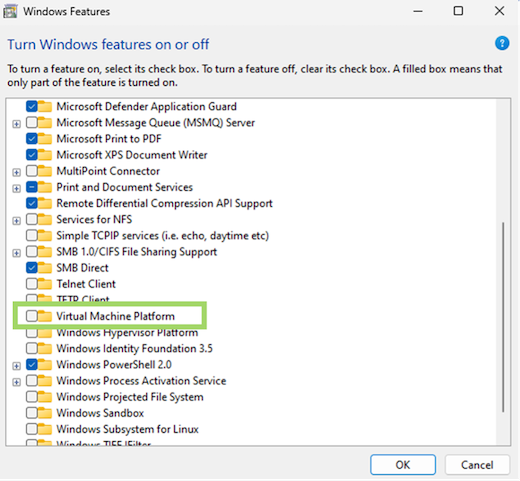

Отключение платформы виртуальных машин (VMP)

- Выберите « Пуск», введите «Функции Windows» в поле поиска и выберите «Включить или отключить компоненты Windows» в списке результатов.

- В только что открываемом окне компонентов Windows найдите и снимите флажок «Платформа виртуальной машины».

- Нажмите кнопку «ОК». Может потребоваться перезапустить устройство.

Как отключить изоляцию ядра в Windows 11 и Windows 10

Изоляция ядра — одна из функций защиты устройства Windows на основе виртуализации (Hypervisor-protected Code Integrity или HVCI), изолирующая сторонние процессы от процессов Windows, призванная повысить защиту от угроз, направленных на ядро Windows. Несмотря на пользу, в некоторых случаях её отключение может повысить производительность системы в играх и сторонних приложениях.

В этой пошаговой инструкции подробно о способах отключить изоляцию ядра в Windows 11 и Windows 10, а также дополнительная информация на тему, которая может оказаться полезной.

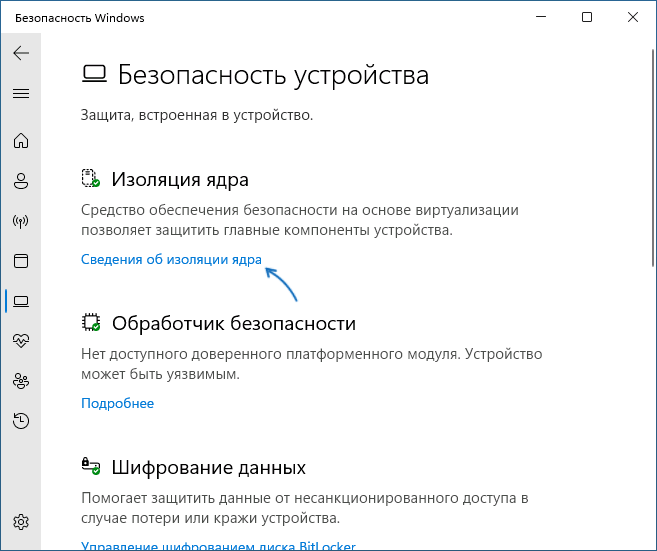

Отключение изоляции ядра в «Безопасность Windows»

Базовый способ — использование соответствующей настройки в окне «Безопасность Windows». Шаги для отключения изоляции ядра будут следующими:

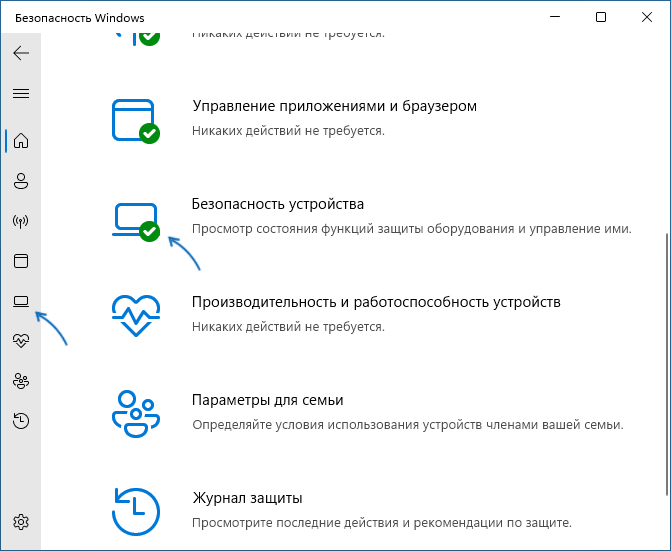

- Откройте окно «Безопасность Windows», используя значок в области уведомлений или поиск в панели задач.

- В открывшемся окне «Безопасность Windows» перейдите в раздел «Безопасность устройства».

- В пункте «Изоляция ядра» нажмите «Сведения об изоляции ядра».

- Отключите пункты «Целостность памяти». При появлении запроса контроля учетных записей подтвердите действие.

- В случае, если отключение производится из-за невозможности работы какого-либо драйвера, также отключите пункт «Список заблокированных уязвимых драйверов».

- Появится уведомление о необходимости перезагрузки. Перезагрузите компьютер для применения сделанных настроек.

В результате изоляция ядра и основная её составляющая — «Целостность памяти» будут отключены.

Примечание: открыть «Безопасность Windows» вы можете через «Параметры»:

- В Windows 11 — Параметры — Конфиденциальность и защита — Безопасность Windows

- В Windows 10 — Параметры — Обновление и безопасность — Безопасность Windows

Отключение в редакторе реестра

Вы можете полностью отключить функции изоляции ядра HVCI, используя редактор реестра. Для этого:

- Нажмите правой кнопкой мыши по кнопке «Пуск», выберите пункт «Выполнить», введите regedit и нажмите Enter.

- Перейдите к разделу реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

При отсутствии такого раздела, создайте его.

В результате изоляция ядра и сопутствующие функции HVCI будут отключены на компьютере.

Вместо ручного редактирования реестра вы можете создать reg-файл со следующим содержимым:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity] "Enabled"=dword:00000000

Либо использовать команду в командной строке, запущенной от имени Администратора:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Enabled" /t REG_DWORD /d 0 /f

Настройка HVCI в редакторе локальной групповой политики

Если на вашем компьютере установлена Windows 11/10 Pro или Enterprise, вы можете использовать редактор локальной групповой политики для отключения изоляции ядра и других функций HVCI:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- Перейдите в раздел Конфигурация компьютера — Административные шаблоны — Система — Device Guard.

- Дважды нажмите по политике «Включить средство обеспечения безопасности на основе виртуализации».

- Установите значение «Отключено».

- Примените настройки и перезагрузите компьютер.

В результате функции изоляции ядра Windows будут полностью отключены.

Проверка статуса изоляции ядра

Проверить текущий статус функций безопасности на основе виртуализации можно с помощью команды PowerShell (Терминала Windows):

Get-CimInstance -ClassName Win32_DeviceGuard –Namespace root\Microsoft\Windows\DeviceGuard

На скриншоте видно, что все функции HVCI отключены (SecurityServicesRunning и VirtualisationBasedSecurityStatus равны 0).

Еще один способ проверить, включена ли изоляция ядра — в редакторе реестра открыть раздел

HKLM\System\CurrentControlSet\Control\CI\State

Если раздел отсутствует или параметр HVCIEnabled в нём равен 0, изоляция ядра отключена. При значении HVCIEnabled равном 1 — включена.

Дополнительная информация

После отключения изоляции ядра безопасность Windows будет сигнализировать о проблемах в части «Безопасность устройства», а на значке в области уведомлений будет отображаться восклицательный знак. Чтобы этого не происходило, зайдите в раздел «Безопасность устройства» и нажмите «Закрыть» или «Закрыть все».

Учитывайте, что не на всех устройствах изоляция ядра включена по умолчанию. Если она отключена, чаще всего причина — в неподдерживаемых драйверах устройств, список которых будет отображаться в «Безопасность Windows». Вторая возможная причина — отсутствие необходимых для работы HVCI функций виртуализации.

А вдруг и это будет интересно:

- Лучшие бесплатные программы для Windows

- Как отключить или удалить Связь с телефоном в Windows 11 и 10

- Ошибка 0xc000001d при запуске игры или программы — как исправить?

- Ключ восстановления BitLocker в Windows — способы посмотреть

- User OOBE Broker — что это за процесс в Windows 11 и 10

- Ошибка 0x803F8001 в Microsoft Store, играх и приложениях — как исправить?

- Windows 11

- Windows 10

- Android

- Загрузочная флешка

- Лечение вирусов

- Восстановление данных

- Установка с флешки

- Настройка роутера

- Всё про Windows

- В контакте

- Одноклассники

-

Yehejo 25.02.2023 в 10:23

- Dmitry 25.02.2023 в 12:01

Disable Core Isolation Memory Integrity

This tweak allows you to disable or enable core isolation memory integrity.

If a check mark is set, core isolation memory integrity is disabled. If a check mark is removed, core isolation memory integrity is enabled.

By default in most cases, core isolation memory integrity is enabled.

Core isolation is a security feature of Microsoft Windows that protects important core programs of the OS from malicious software by isolating them in memory. It does this by running those core processes in a virtualized setting. Memory Integrity, also known as Hypervisor-protected Code Integrity (HVCI), helps prevent attackers from injecting their own malicious code and helps ensure that all drivers loaded onto the OS are signed and trustworthy. But in some cases (especially in gaming) and some configurations of PC there may be a performance impact with memory integrity on. If you want to disable core isolation memory integrity, you can do it using the «Disable Core Isolation Memory Integrity» setting of the Red Button program.

- Improves overall performance

System reboot : required

Включение функции защиты целостности кода на основе виртуализации

Целостность памяти — это функция безопасности на основе виртуализации (VBS), доступная в Windows. Целостность памяти и VBS улучшают модель угроз Windows и обеспечивают более надежную защиту от вредоносных программ, пытающихся использовать ядро Windows. VBS использует гипервизор Windows для создания изолированной виртуальной среды, которая становится корнем доверия операционной системы, предполагающей, что ядро может быть скомпрометировано. Целостность памяти — это критически важный компонент, который защищает и защищает Windows за счет выполнения целостности кода в режиме ядра в изолированной виртуальной среде VBS. Целостность памяти также ограничивает выделение памяти ядра, которое может использоваться для компрометации системы.

Целостность памяти лучше работает с процессорами Intel Kabylake и более поздних версий с управлением выполнением на основе режима, а также процессорами AMD Zen 2 и более поздних версий с возможностями выполнения перехвата в гостевом режиме . Старые процессоры используют эмуляцию этих функций, называемую режимом ограниченного пользователя, и оказывают большее влияние на производительность.

Некоторые приложения и аппаратные драйверы устройств могут быть несовместимы с целостностью памяти. Такая несовместимость может привести к сбоям устройств или программного обеспечения, а в редких случаях — к сбою загрузки (синий экран). Такие проблемы могут возникать после включения целостности памяти или во время самого процесса включения. Если возникают проблемы с совместимостью, см. раздел Устранение неполадок для действий по исправлению.

Целостность памяти иногда называется защищенной гипервизором целостности кода (HVCI) или принудительной целостностью кода гипервизора, и первоначально была выпущена в составе Device Guard. Device Guard больше не используется, кроме как для поиска целостности памяти и параметров VBS в групповая политика или реестре Windows.

Функции целостности памяти

- Защищает изменение растрового изображения Control Flow Guard (CFG) для драйверов режима ядра.

- Защищает процесс целостности кода в режиме ядра, который гарантирует, что другие доверенные процессы ядра имеют действительный сертификат.

Включение целостности памяти

Чтобы обеспечить целостность памяти на устройствах с Windows с поддержкой оборудования на предприятии, используйте любой из следующих вариантов:

- параметры Безопасность Windows

- Microsoft Intune (или другой поставщик MDM)

- групповая политика

- Microsoft Configuration Manager

- Реестр

Безопасность Windows

Целостность памяти можно включить в параметрах Безопасность Windows и найти в разделе Безопасность Windows>Изолировать>основные сведения о>целостности памяти. Дополнительные сведения см. в разделе Защита устройств в Безопасность Windows.

Начиная с Windows 11 22H2, Безопасность Windows отображает предупреждение, если целостность памяти отключена. Индикатор предупреждения также отображается на значке Безопасность Windows на панели задач Windows и в Центре уведомлений Windows. Пользователь может отклонить предупреждение в Безопасность Windows.

Включение целостности памяти с помощью Intune

Для включения в Intune необходимо использовать узел Целостность кода в поставщике CSP VirtualizationBasedTechnology. Эти параметры можно настроить с помощью каталога параметров.

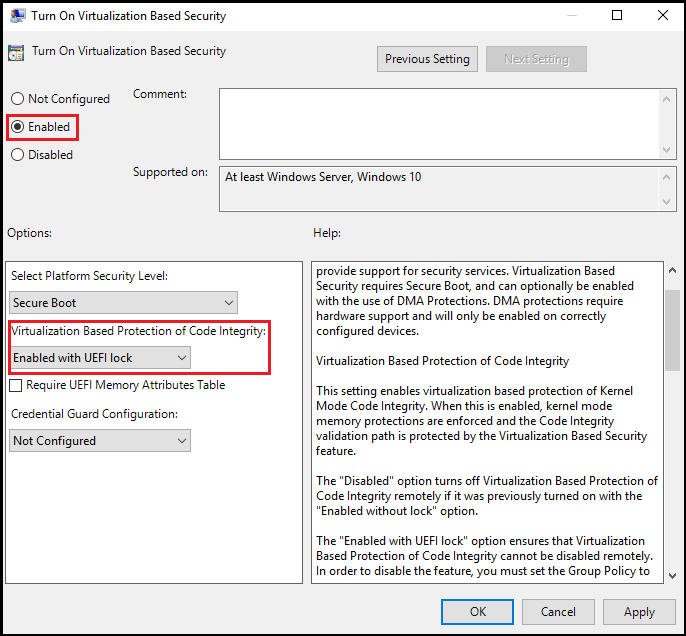

Включение целостности памяти с помощью групповая политика

- Используйте редактор групповая политика (gpedit.msc), чтобы изменить существующий объект групповой политики или создать новый.

- Перейдите в раздел Конфигурация> компьютераАдминистративные шаблоны>System>Device Guard.

- Дважды щелкните Включить безопасность на основе виртуализации.

- Выберите Включено и в разделе Защита целостности кода на основе виртуализации выберите Включено без блокировки UEFI. Выберите Включено с блокировкой UEFI , только если вы хотите запретить удаленное отключение целостности памяти или обновление политики. После включения блокировки UEFI необходимо иметь доступ к меню UEFI BIOS, чтобы отключить безопасную загрузку, если вы хотите отключить целостность памяти.

- Нажмите кнопку ОК , чтобы закрыть редактор.

Чтобы применить новую политику на присоединенном к домену компьютере, перезагрузите компьютер или запустите gpupdate /force его в командной строке с повышенными привилегиями.

Использование разделов реестра для обеспечения целостности памяти

Задайте следующие разделы реестра, чтобы включить целостность памяти. Эти ключи предоставляют тот же набор параметров конфигурации, которые предоставляются групповая политика.

- Для следующих команд можно выбрать параметры для безопасной загрузки и безопасной загрузки с DMA. В большинстве случаев рекомендуем выбирать параметр Безопасная загрузка. Этот параметр обеспечивает безопасную загрузку с такой же защитой, как и оборудование данного компьютера. Компьютер с модулями управления памятью ввода-вывода (IOMMU) обеспечит безопасную загрузку с защитой DMA. На компьютере без IOMMU будет включена обычная безопасная загрузка.

- Если выбрать безопасную загрузку с помощью DMA, целостность памяти и другие функции VBS будут включаться только для компьютеров, поддерживающих DMA. То есть только для компьютеров с IMMU. Любой компьютер без ioMMU не будет иметь защиту от VBS или целостности памяти.

- Все драйверы в системе должны поддерживать функцию защиты целостности кода на основе виртуализации. В противном случае может произойти сбой в системе. Рекомендуем испытать эти функции на группе тестовых компьютеров, прежде чем включать их на компьютерах пользователей.

Для Windows 10 версии 1607 и более поздних и для Windows 11 версии 21H2

Рекомендуемые параметры (для включения целостности памяти без блокировки UEFI):

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "EnableVirtualizationBasedSecurity" /t REG_DWORD /d 1 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 1 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "Locked" /t REG_DWORD /d 0 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Enabled" /t REG_DWORD /d 1 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Locked" /t REG_DWORD /d 0 /f Если вы хотите настроить предыдущие рекомендуемые параметры, используйте следующие разделы реестра.

Включение только VBS (без целостности памяти)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "EnableVirtualizationBasedSecurity" /t REG_DWORD /d 1 /f Включение VBS и использование только безопасной загрузки (значение 1)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 1 /f Включение VBS с безопасной загрузкой и DMA (значение 3)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 3 /f Включение VBS без блокировки UEFI (значение 0)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "Locked" /t REG_DWORD /d 0 /f Включение VBS с блокировкой UEFI (значение 1)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "Locked" /t REG_DWORD /d 1 /f Включение целостности памяти

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Enabled" /t REG_DWORD /d 1 /f Включение целостности памяти без блокировки UEFI (значение 0)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Locked" /t REG_DWORD /d 0 /f Включение целостности памяти с помощью блокировки UEFI (значение 1)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Locked" /t REG_DWORD /d 1 /f Чтобы очистить пользовательский интерфейс целостности памяти и отобразить сообщение «Этот параметр управляется администратором»

reg delete HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity /v "WasEnabledBy" /f Чтобы обеспечить нормальное поведение пользовательского интерфейса целостности памяти (не выделено серым цветом)

reg add HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity /v "WasEnabledBy" /t REG_DWORD /d 2 /f Для Windows 10 версии 1511 и более ранних версий

Рекомендуемые параметры (для включения целостности памяти без блокировки UEFI):

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "EnableVirtualizationBasedSecurity" /t REG_DWORD /d 1 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 1 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "HypervisorEnforcedCodeIntegrity" /t REG_DWORD /d 1 /f reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "Unlocked" /t REG_DWORD /d 1 /f Если вы хотите настроить предыдущие рекомендуемые параметры, используйте следующие параметры.

Включение VBS (функция всегда заблокирована на UEFI)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "EnableVirtualizationBasedSecurity" /t REG_DWORD /d 1 /f Включение VBS и использование только безопасной загрузки (значение 1)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 1 /f Включение VBS с безопасной загрузкой и DMA (значение 3)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "RequirePlatformSecurityFeatures" /t REG_DWORD /d 3 /f Включение целостности памяти (с блокировкой UEFI по умолчанию)

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "HypervisorEnforcedCodeIntegrity" /t REG_DWORD /d 1 /f Включение целостности памяти без блокировки UEFI

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard" /v "Unlocked" /t REG_DWORD /d 1 /f Включение целостности памяти с помощью управления приложениями Защитник Windows (WDAC)

Вы можете использовать политику WDAC для включения целостности памяти, используя любой из следующих методов:

- С помощью мастера WDAC создайте или измените политику WDAC и выберите параметр Целостность кода, защищенная гипервизором , на странице Правила политики мастера.

- Используйте командлет PowerShell Set-HVCIOptions .

- Измените XML-код политики WDAC и измените значение, заданное для элемента.

Если политика WDAC настроена для включения целостности памяти, она будет включена, даже если политика находится в режиме аудита.

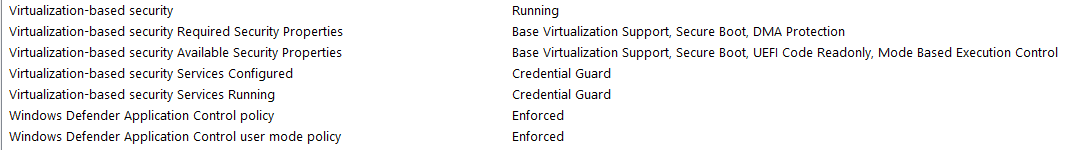

Проверка включенных функций VBS и целостности памяти

Windows 10, Windows 11 и Windows Server 2016 и выше имеют класс WMI для свойств и функций, связанных с VBS: Win32_DeviceGuard. Этот класс можно запросить из сеанса Windows PowerShell с повышенными привилегиями с помощью следующей команды:

Get-CimInstance –ClassName Win32_DeviceGuard –Namespace root\Microsoft\Windows\DeviceGuard Свойство элемента управления выполнением на основе режима будет указано как доступное только начиная с Windows 10 версии 1803 и Windows 11 версии 21H2. Это значение указывается для возможностей Intel Mode-Based Execution Control и AMD в гостевом режиме Execute Trap .

Выходные данные этой команды содержат сведения о доступных аппаратных функциях безопасности и функциях, которые в настоящее время включены.

AvailableSecurityProperties

Это поле помогает перечислить и сообщить о состоянии соответствующих свойств безопасности для VBS и целостности памяти.

| Значение | Описание |

|---|---|

| 0. | Означает, что на устройстве отсутствуют соответствующие свойства. |

| 1. | Означает, что предусмотрена поддержка низкоуровневой оболочки. |

| 2. | Означает, что доступна безопасная загрузка. |

| 3. | Означает, что доступна защита DMA. |

| 4. | Означает, что доступна безопасная перезапись памяти. |

| 5. | Означает, что доступна защита NX. |

| 6. | Означает, что доступны меры защиты SMM. |

| 7. | При наличии mbec/GMET доступен. |

| 8. | При наличии доступна виртуализация APIC. |

InstanceIdentifier

Строка, которая является уникальной для определенного устройства и задается WMI.

RequiredSecurityProperties

В этом поле описываются необходимые свойства безопасности для включения VBS.

| Значение | Описание |

|---|---|

| 0. | Ничего не требуется. |

| 1. | Означает, что необходима поддержка низкоуровневой оболочки. |

| 2. | Означает, что требуется безопасная загрузка. |

| 3. | Означает, что требуется защита DMA. |

| 4. | Означает, что требуется безопасная перезапись памяти. |

| 5. | Означает, что требуются средства защиты NX. |

| 6. | Означает, что требуются меры защиты SMM. |

| 7. | При наличии требуется MBEC/GMET. |

SecurityServicesConfigured

Это поле указывает, настроен ли Credential Guard или целостность памяти.

| Значение | Описание |

|---|---|

| 0. | Службы не настроены. |

| 1. | Означает, что настроен Credential Guard. |

| 2. | При наличии настроена целостность памяти. |

| 3. | Если это так, настроен System Guard безопасный запуск. |

| 4. | Если это так, настроено измерение встроенного ПО СММ. |

SecurityServicesRunning

Это поле указывает, выполняется ли Credential Guard или целостность памяти.

| Значение | Описание |

|---|---|

| 0. | Никакие службы не выполняются. |

| 1. | Означает, что запущен Credential Guard. |

| 2. | При наличии выполняется целостность памяти. |

| 3. | Если это так, System Guard выполняется безопасный запуск. |

| 4. | При наличии выполняется измерение встроенного ПО СММ. |

Version

В этом поле указана версия данного класса WMI. Единственным допустимым значением на данный момент является 1.0.

VirtualizationBasedSecurityStatus

В этом поле содержатся сведении о включении и выполнении VBS.

| Значение | Описание |

|---|---|

| 0. | VBS не включен. |

| 1. | Функция VBS включена, но не работает. |

| 2. | Функция VBS включена и работает. |

PSComputerName

В этом поле указано имя компьютера. Все допустимые значения имени компьютера.

Другим способом определения доступных и включенных функций VBS является запуск msinfo32.exe из сеанса PowerShell с повышенными привилегиями. При запуске этой программы функции VBS отображаются в нижней части раздела Сводка по системе .

Поиск и устранение неисправностей

- Если драйверу устройства не удается загрузиться или его работа завершается сбоем во время выполнения, можно обновить драйвер с помощью диспетчера устройств.

- Если во время загрузки возникает критическая ошибка или система нестабильна после включения целостности памяти, вы можете выполнить восстановление с помощью Среды восстановления Windows (Windows RE).

- Сначала отключите все политики, которые используются для включения целостности VBS и памяти, например групповая политика.

- Затем загрузите Windows RE на затронутом компьютере, см. раздел Технический справочник по Windows RE.

- После входа в Windows RE установите для раздела реестра целостности памяти значение off:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity" /v "Enabled" /t REG_DWORD /d 0 /f Если вы включили целостность памяти с блокировкой UEFI, необходимо отключить безопасную загрузку, чтобы выполнить Windows RE шаги восстановления.

Развертывание целостности памяти на виртуальных машинах

Целостность памяти может защитить виртуальную машину Hyper-V так же, как и физическую машину. Действия по включению целостности памяти одинаковы в виртуальной машине.

Целостность памяти защищает от вредоносных программ, запущенных на гостевой виртуальной машине. Это не обеспечивает дополнительную защиту от администратора узла. На узле можно отключить целостность памяти для виртуальной машины:

Set-VMSecurity -VMName -VirtualizationBasedSecurityOptOut $true Требования для выполнения целостности памяти на виртуальных машинах Hyper-V

- На узле Hyper-V должна быть установлена по крайней мере версия Windows Server 2016 или Windows 10 версии 1607.

- Виртуальная машина Hyper-V должна быть по крайней мере 2 поколения и должна работать под управлением Windows Server 2016 или Windows 10.

- Целостность памяти и вложенная виртуализация могут быть включены одновременно. Чтобы включить роль Hyper-V на виртуальной машине, необходимо сначала установить роль Hyper-V во вложенной среде виртуализации Windows.

- виртуальный адаптер Fibre Channel адаптеры несовместимы с целостностью памяти. Перед подключением виртуального адаптера Fibre Channel к виртуальной машине необходимо сначала отказаться от обеспечения безопасности на основе виртуализации с помощью Set-VMSecurity .

- Параметр AllowFullSCSICommandSet для сквозных дисков несовместим с целостностью памяти. Перед настройкой сквозного диска с помощью AllowFullSCSICommandSet необходимо сначала отказаться от безопасности на основе виртуализации с помощью Set-VMSecurity .

Обратная связь

Были ли сведения на этой странице полезными?