Как открыть порт iptables

Не пустить удалённых злоумышленников в локальную сеть — одна из самых важных задач сетевой безопасности, если не самая важная. Целостность сети должна быть защищена от удалённых злоумышленников с помощью точных правил брандмауэра. Однако, так как политика по умолчанию блокирует все входящие, исходящие и пересылаемые пакеты, брандмауэр/шлюз и пользователи локальной сети не способны установить соединение друг с другом или с внешним миром. Чтобы пользователи выполняли связанные с сетью функции и использовали сетевые приложения, администраторы должны открыть определённые порты.

Например, чтобы разрешить доступ к 80 порту брандмауэра , добавьте следующее правило:

iptables -A INPUT -p tcp -m tcp —sport 80 -j ACCEPT iptables -A OUTPUT -p tcp -m tcp —dport 80 -j ACCEPT

Это позволит просматривать веб-содержимое сайтов, работающих на порту 80. Чтобы открыть доступ к защищённым веб-сайтам (например, https://www.example.com/), вы также должны открыть порт 443.

iptables -A INPUT -p tcp -m tcp —sport 443 -j ACCEPT iptables -A OUTPUT -p tcp -m tcp —dport 443 -j ACCEPT

Иногда вам нужно вам организовывать удалённый доступ к локальной сети снаружи. Для шифрования соединения с удалённой сетью могут использоваться защищённые службы, например, SSH и CIPE. Администраторы сетей с PPP-ресурами (например, с модемным пулом) могут безопасно организовать модемные подключения в обход барьеров брандмауэра, так как это прямые соединения. Однако для пользователей, подключающихся из открытой внешней сети, следует принять специальные меры. Вы можете разрешить в IPTables подключения удалённых клиентов SSH и CIPE. Например, чтобы разрешить удалённый доступ SSH, можно использовать следующие правила:

iptables -A INPUT -p tcp —dport 22 -j ACCEPT iptables -A OUTPUT -p udp —sport 22 -j ACCEPT

Следующие правила разрешают устанавливать CIPE-соединение снаружи (замените x номером вашего устройства):

iptables -A INPUT -p udp -i cipcb x -j ACCEPT iptables -A OUTPUT -p udp -o cipcb x -j ACCEPT

Так как в CIPE используется собственное виртуальное устройство, передающее UDP-пакеты, соединение с интерфейсом cipcb разрешается этим правилом, а не правилом, открывающим порты источника и получателя (хотя их можно использовать вместо указания устройства). За сведениями об использовании CIPE обратитесь к главе 6 Виртуальные частные сети .

Вам может понадобиться определять правила и для других служб. За исчерпывающей информацией о службе IPTables и её различных параметрах обратитесь к Справочному руководству по Red Hat Enterprise Linux .

Эти правила открывают доступ к стандартным безопасным службам на брандмауэре ; они не разрешают доступ к этим службам узлов, расположенным за брандмауэром. Чтобы открыть доступ к этим службам из внутренней сети, вы можете использовать NAT в сочетании с правилами IPTables.

| Назад | Начало | Вперёд |

| Использование IPTables | Вверх | Политика FORWARD и правила NAT |

Как открыть порт iptables в операционной системе Linux

Имея дело с программно-аппаратным элементом Linux, пользователю нередко приходится выполнять функции открытия и закрытия портов на сетевом интерфейсе. Открытый порт предлагает доступ к нему, а закрытие порта служит так называемой блокировкой соединения локального компьютера с программным обеспечением. Неопытные владельцы Линукс часто нуждаются в пошаговых инструкциях и подсказках, когда речь заходит о непривычных или новых задачах, стоящих перед ними. В этом нет ничего зазорного. Самое главное – непоколебимое желание учиться. В данном материале мы разберем все основные нюансы, связанные с открытием порта iptables. Для начала следует прояснить простым языком, что такое порт в локальном или удаленном устройстве. Его можно сравнить с квартирой в жилом доме, в которой прописано определенное количество людей. А если быть точнее, то порт – это номер квартиры, IP адрес – номер дома, а жилец – это софт, использующий свою «квартиру». Открытие порта в Linux осуществляется через iptables. При этом существует 2 типа протокола (tcp и udp), которые используют понятие «порт». Основная путаница для новичка заключается в том, что для разных протоколов доступны идентичные номера портов, а сами номера могут означать различные квартиры в разных зданиях и районах. Имя протокола служит этим самым «микрорайоном».

Важно!В некоторых случаях на устройстве Linux может использоваться политика iptables, именуемая как «DROP». Это означает, что порты блокируются автоматически. В обратном случае рассматривается политика iptables, именуемая как «ACCEPT». Это означает, что все существующие порты уже открыты по умолчанию. Если так и есть, то пользователю необходимо всего лишь закрыть те порты, которые предлагают доступ для внешних устройств.

Как открыть один порт

Рассмотрим синтаксис команды.

iptables -t таблица действие цепочка параметры

На практике аргумент -t опускается. Для первого примера откроем 80 port для протокола tcp. Открываем 80 порт tcp. # iptables -A INPUT -p tcp —dport 80 -j ACCEPT Здесь:

- -A — добавить новое правило в цепочку;

- -p — протокол tcp;

- ACCEPT — разрешить.

После этого все внешние устройства смогут установить связь по порту 80 (для примера). Теперь сделаем тоже самое, только для протокола udp

Открываем 80 порт udp.

# iptables -A INPUT -p udp —dport 80 -j ACCEPT

При необходимости открыть порт для определенного устройства, пользователю нужно уточнить адрес внешнего устройства. В развернутом и конкретизированном виде эта команда будет выглядеть так:

# iptables -A INPUT -p tcp -s 192.168.200.0/24 —dport 8080 -j ACCEPT

После выполнения данного действия порт с указанным номером откроется на вашем ПК.

Открытие нескольких портов сразу

Для примера откроем диапазон портов с 18060:18071.

# iptables -t filter -A INPUT -p tcp —dport 18060:18071 -j ACCEPT

Что получится в результате? Теперь возможен прием входящих пакетов, передаваемых по протоколу на локальный ПК. Порты 18060-18071 открылись одновременно.

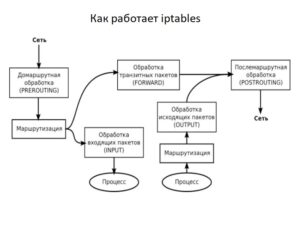

ВАЖНО! Входящие пакеты, передаваемые из вне на конкретное устройство, условно делятся на два типа: приходящие на указанный узел и отправленные этим узлом. И хотя узлы разные, для них часто используется общий интерфейс. Входящие и исходящие соединения реализуются по разным правилам. Первые размещены в цепочках под названием PREROUTING, INPUT. Вторые находятся в цепочках под названием POSTROUTING, OUTPUT.

Далее мы рассмотрим пример команды, которая позволит разрешить прием пакетов через выбранный порт iptables. То есть, команду для входящего типа соединения. Для этого потребуется задать:

iptables -t filter -A INPUT -p tcp —dport 8081 -j ACCEPT

Теперь перейдем к настройкам исходящего коннекта. Пользователю нужно задать команду аналогичного вида. Единственная разница будет заключаться в изменении «INPUT» на «OUTPUT». Во всем остальном указанная схема остается без изменений.

Примечание: новичку не стоит пугаться схожести в правилах для входящих и исходящих соединений. Они выглядят практически одинаково, но это не мешает привязывать к ним различное смысловое значение. У каждого соединения существует свой статус. Он может быть абсолютно новым и иметь значение «NEW».

Как проверить статус порта

На практике очень часто бывает так, что введенная команда не работает. Чтобы не попасть в такую ситуацию, необходимо проверить состояния порта. Для этих целей используется telnet.

Проверка порта осуществляется таким образом:

$ telnet 192.168.200.1 8080

Как видно по заданной команде, система проверит порт под номером 8080 у компьютера с указанным IP-адресом. А теперь представим ситуацию, что порт 445 на удаленном устройстве открыт для входящего коннекта, а порт 445 на локальном устройстве открыт для исходящего коннекта. При таких условиях на экран будет выведено сообщение данного вида: «Connection closed by foreign host». В обратном случае выведенное сообщение будет носить иной характер. И это можно воспринять, как невозможность дальнейшего соединения.

ВАЖНО! Telnet считается эффективным инструментом, хорошо справляющимся со своими прямыми задачами. Однако скорость выдачи результатов при проверке статуса портов довольно низкая. Это значит, что пользователю придется подождать какое-то время.

Заключение

Открытие порта iptables на локальном устройстве вызывает множество различных трудностей у новичков. Внимательно следуя рекомендациям в данной статье, можно быстро приучиться к новшествам системы Линукс и решить все незакрытые вопросы. Воспользуйтесь подсказками, если вам потребуется открыть один или сразу несколько портов на своём ПК, закрыть его или проверить актуальный статус портов на нескольких машинах. Создайте новый коннект («NEW») или отточите своё мастерство при работе с уже установленными коннектами.

- Команда tr Линукс

- fdisk Linux увеличение размера диска

- Как сбросить ubuntu до первоначального состояния

- Как удалить папку в Линукс через терминал

- NEW — пакет открыл новое соединение или иным образом связан с соединением, в рамках которого ещё не было пакетов в обоих направлениях (входящем и исходящем);

- ESTABLISHED — пакет связан с соединением, которое видело пакеты в обоих направлениях;

- RELATED — пакет открывает новое соединение, но связан с уже существующим соединением, например, передача данных FTP или ошибка протокола ICMP;

- INVALID — пакет, связанный с неизвестным соединением.

КАК ОТКРЫТЬ ПОРТ IPTABLES

Самой распространенной операцией при работе с межсетевым экраном, по моему мнению, является операция закрытия и открытия портов на сетевом интерфейсе. Порт открывается для того чтобы к нему можно было получить доступ из вне. Закрывают же порт чтобы запретить устанавливать соединение с программой на вашем устройстве, работающей по этому порту. В этой статье мы рассмотрим как открыть порт iptables на примере Debian Linux.

Порт – это, грубо говоря, номер квартиры в многоквартирном доме, за которым проживают известные (или не очень) жильцы. IP адрес – это номер многоквартирного дома, в котором множество квартир. Жилец – это программа, использующая данный номер порта. Этот пример работает в том случае, когда целью является открытие и закрытие доступа программам на том же самом компьютере, который подключен к сети Интернет.

В iptables для создания нового правила или блока правил используется команда:

sudo iptables [-t таблица] -A [цепочка] спецификации_правила

sudo iptables -t filter -A INPUT -p tcp -s 8.8.8.8 —sport 53 -d 192.168.1.1 -j ACCEPT

Рассмотрим подробно случай открытия порта с помощью iptables. Следует заметить, что понятие порт используется в протоколах tcp и udp, поэтому для разных протоколов доступны одинаковые номера портов, но при этом эти номера, говоря на языке нашего примера, означают разные квартиры в разных домах в разных микрорайонах, где за микрорайон можно принять наименование протокола.

Примечание: Существуют таблицы общепринятых номеров портов для распространённых программ и типов программ по функциональному назначению. Остальные порты являются свободно используемыми. Рассмотрение таблиц портов выходит за рамки данной статьи. Вернемся к простой задаче закрыть один порт.

Примечание: Если вы собираетесь открыть порт, убедитесь, что политика iptables по умолчанию блокировать всё соединения к портам (DROP). Если же используется политика по умолчанию ACCEPT, то ничего открывать не надо, все порты уже открыты, а вам нужно только закрыть те, которые должны быть недоступны из вне.

1. ОДИН ПОРТ

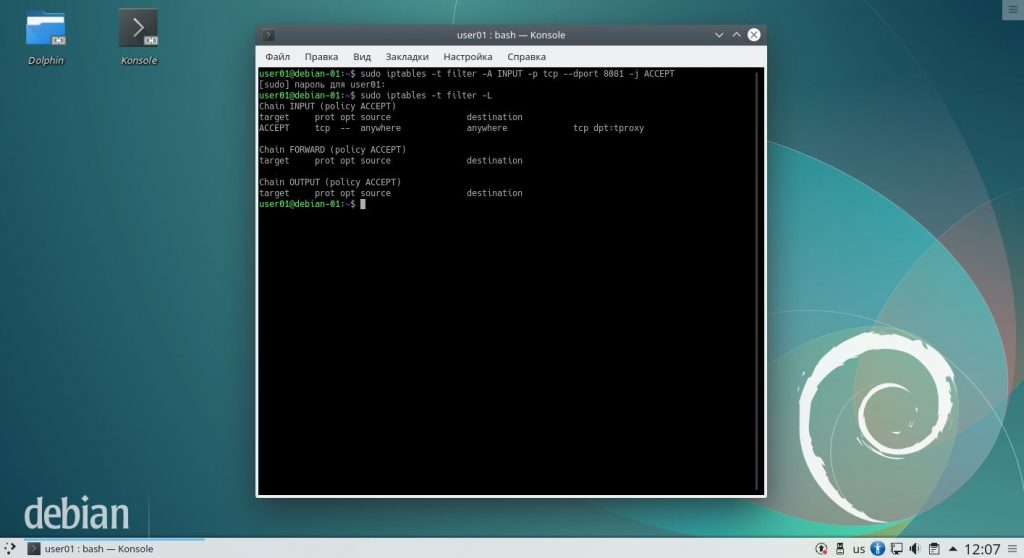

Чтобы открыть порт iptables debian используется следующая команда:

sudo iptables [-t таблица] -A [цепочка] -p протокол [–sport порт_отправителя] [–dport порт_назначения] -j [действие]

sudo iptables -t filter -A INPUT -p tcp —dport 8081 -j ACCEPT

В данном случае мы открыли в таблице filter в цепочке INPUT протокола tcp порт назначения 8081 с помощью действия ACCEPT (принять). Таким образом для всех внешних машин, пытающихся установить соединение по данному порту, данный порт будет теперь доступен. Если мы хотим открыть порт для конкретной машины следует использовать следующую команду:

sudo iptables -t filter -A INPUT -p tcp -s 10.0.0.1/32 —dport 8080 -j ACCEPT

Мы открыли порт 8080 на нашем компьютере для внешней машины с адресом 10.0.0.1.

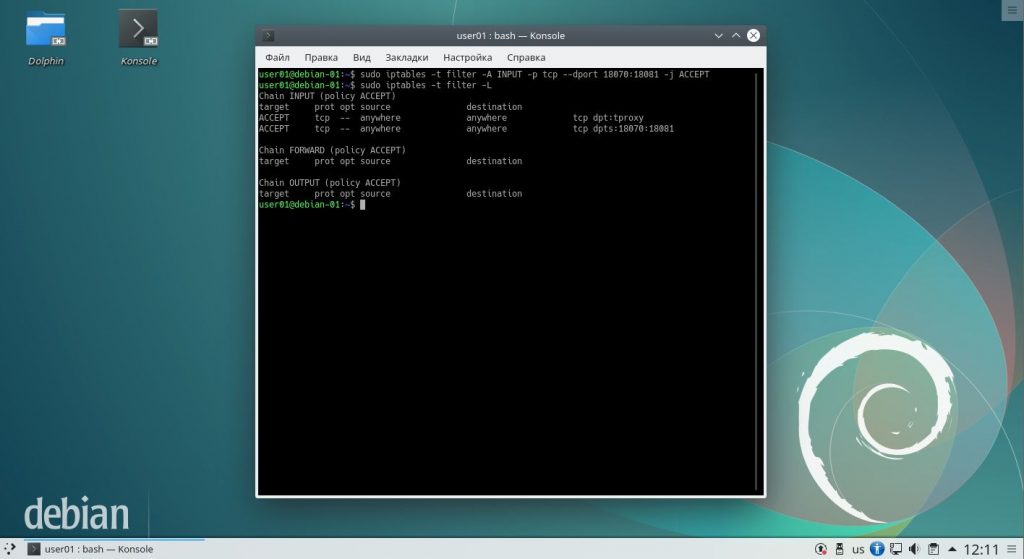

2. ДИАПАЗОН ПОРТОВ

Чтобы открыть диапазон портов iptables используется команда:

sudo iptables [-t таблица] -A [цепочка] -p протокол [–sport начальный_порт_отправителя:конечный_порт_отправителя] [–dport начальный_порт_назначения:конечный_порт_назначения] -j [действие]

sudo iptables -t filter -A INPUT -p tcp —dport 18070:18081 -j ACCEPT

Данной командой мы открыли порты 18070-18081 для входящих пакетов, адресованных именно этому компьютеру, передаваемых по протоколу TCP.

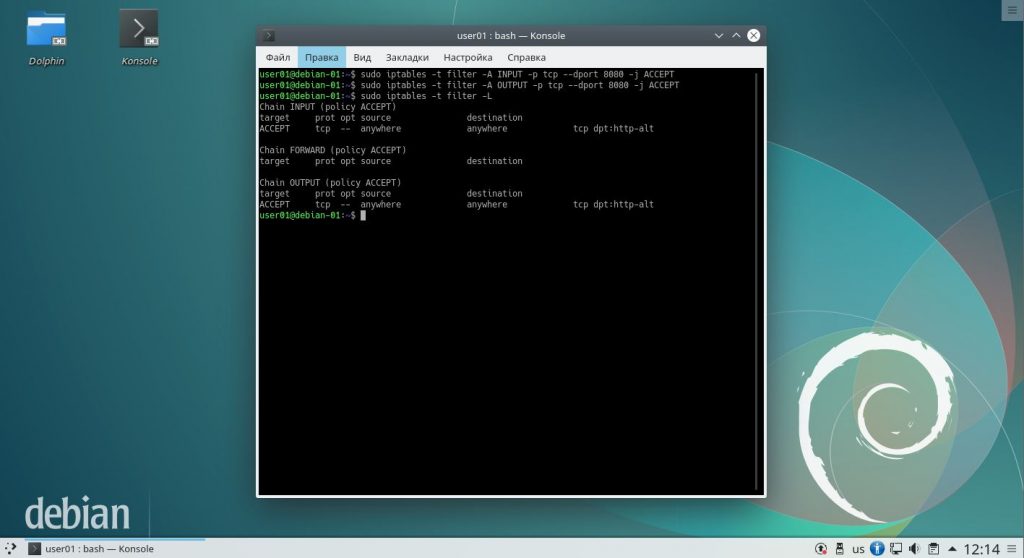

3. ВХОДЯЩЕЕ И ИСХОДЯЩЕЕ СОЕДИНЕНИЯ

Все пакеты можно разделить на два типа: пакеты, приходящие на данный узел и пакеты, отправляемые данным узлом. В самом распространенном случае и для исходящих, и для входящих пакетов будет использоваться один и тот же сетевой интерфейс (физическое или логическое устройство, отвечающее за преобразование пакетов в сигналы и передачу сигналов в сеть).

Так вот, входящие пакеты будут создавать входящие соединения по определенным правилам для конкретных программ, и исходящие пакеты будут создавать исходящие соединения по определенным правилам для конкретных программ. При этом для каждой программы, нуждающейся в установлении связи с через сеть, чаще всего будут функционировать два соединения: входящее и исходящее, так как программе одновременно требуется в течении работы получать и отправлять данные.

Правила для входящих соединений будут в большинстве случаев расположены в цепочках PREROUTING, INPUT. Правила для исходящих соединений будут в большинстве случаев расположены в цепочках POSTROUTING, OUTPUT.

Чтобы разрешить порт iptables для входящего соединения:

sudo iptables -t filter -A INPUT -p tcp —dport 8080 -j ACCEPT

Пример для исходящего соединения:

sudo iptables -t filter -A OUTPUT -p tcp —dport 8080 -j ACCEPT

Примечание: В данном случае правила выглядят очень похоже, но смысловое значение у них будет абсолютно противоположное. В первом случае мы имеем дело с пакетом ВХОДЯЩИМ, который должен поступить на порт назначения 8080 НАШЕГО компьютера. Во втором случае мы имеем дело с пакетом ИСХОДЯЩИМ, который должен поступить на порт назначения 8080 УДАЛЕННОГО компьютера. Следует также заметить, что программа не использует на нашем компьютере и удаленном компьютере одинаковый номер порта для одной программы. Порты будут различаться.

4. СОСТОЯНИЕ СОЕДИНЕНИЯ

Существует возможность формировать правила фильтрации пакетов по совпадению с определенными шаблонами дополнительной спецификации правил Netfilter. За это отвечают параметры -m и -j. Мы рассмотрим использование параметра -m, который может использовать множество различных шаблонов, из которых мы рассмотрим один: –state состояние. Этот шаблон может принимать следующие значения:

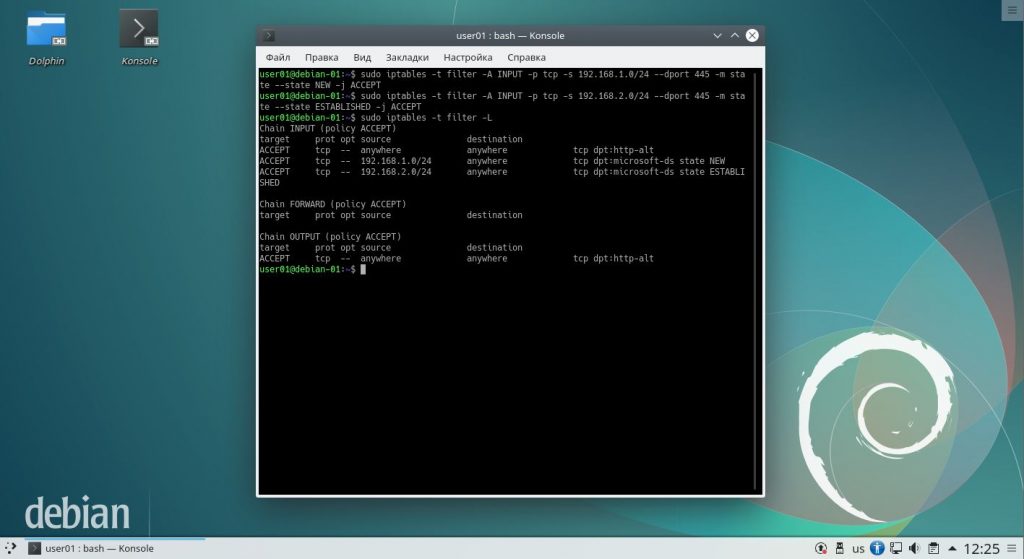

Открытие портов iptables для новых соединений:

sudo iptables -t filter -A INPUT -p tcp -s 192.168.1.0/24 —dport 445 -m state —state NEW -j DROP

В этом примере в таблицу filter в цепочку INPUT для протокола tcp, от компьютера из подсети 192.168.1.0/24, на порт назначения 445 (так как цепочка входящая, то порт назначения находится на данном компьютере) для пакетов, открывающих новое соединение, применить действие ACCEPT (принять пакет).

А такая команда позволяет добавить порт iptables для уже установленных соединений:

sudo iptables -t filter -A INPUT -p tcp -s 192.168.2.0/24 —dport 445 -m state —state ESTABLISHED -j ACCEPT

В данном случае в таблицу filter в цепочку INPUT для протокола tcp, от компьютера из подсети 192.168.2.0/24, на порт назначения 445 (так как цепочка входящая, то порт назначения находится на данном компьютере) для пакетов, поступающих в рамках уже открытого соединения, применить действие ACCEPT (принять пакет).

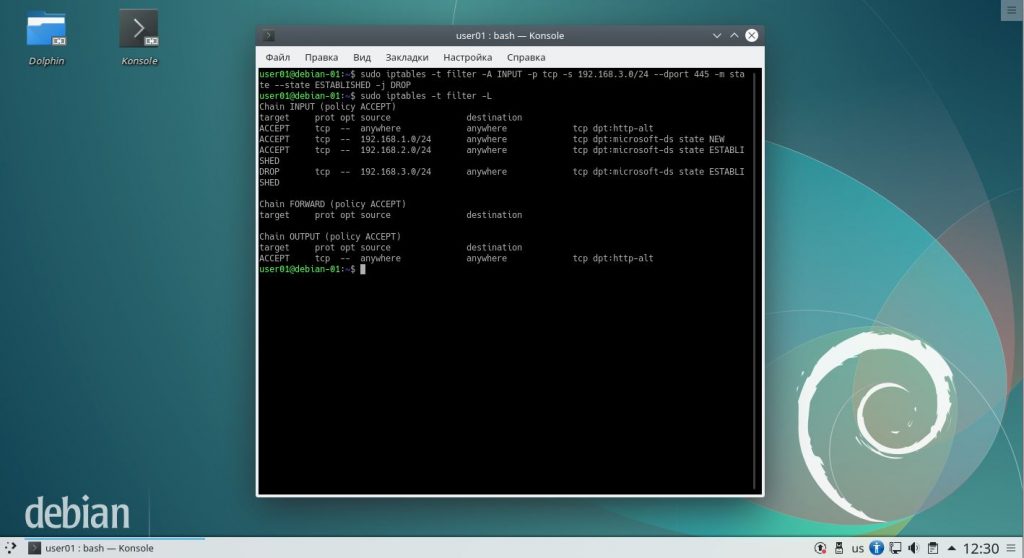

КАК ЗАКРЫТЬ ПОРТ IPTABLES

Если вы открыли порт с помощью описанных выше правил и политика брандмауэра по умолчанию DROP, то достаточно это правило удалить. Если же у вас стоит политика по умолчанию ACCEPT, то чтобы закрыть порт надо использовать действие DROP.

sudo iptables -t filter -A INPUT -p tcp -s 192.168.3.0/24 —dport 445 -m state —state ESTABLISHED -j DROP

Эта команда в таблицу filter в цепочку INPUT запишет правило для протокола TCP, от компьютера из подсети 192.168.3.0/24, на порт назначения 445 (так как цепочка входящая, то порт назначения находится на данном компьютере) для пакетов, поступающих в рамках уже открытого соединения, применять действие DROP (отбросить пакет).

Для правил, запрещающих прием пакета, применимо всё сказанное выше для закрытия порта (одиночный порт, диапазон портов, входящие и исходящие соединения, действия для установленных соединений и новых соединений).

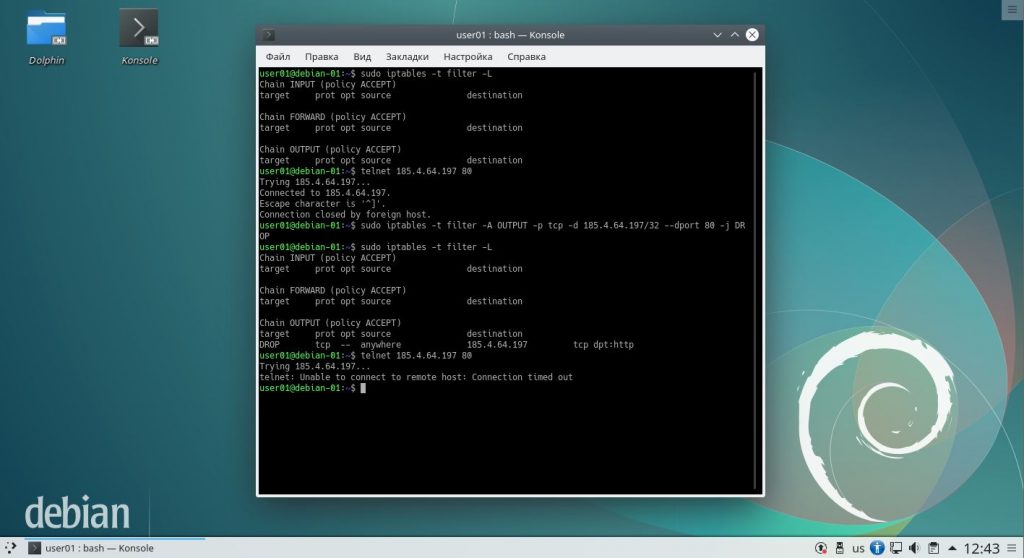

ПРОВЕРКА ОТКРЫТ ЛИ ПОРТ

Когда мы настроили все правила, закрывающие и открывающие порты, нам необходимо проверить корректность примененных настроек. Для этого можно использовать приложение telnet. Telnet – приложение, позволяющее установить двунаправленное соединение между двумя компьютерами с помощью протокола telnet. В рамках нашей задачи попытка установления соединения между двумя машинами в сети используется как тест правил Netfilter. Выполняем команду следующего вида:

$ telnet ip-адрес порт

telnet 192.168.1.5 443

В данной команде будет проверен 443 порт у машины с ip-адресом 192.168.1.5. Если на порту 443 на удаленной машине разрешено входящее соединение и правила на локальной машине разрешают исходящее соединение на порту 443, то получим сообщение:

Connection closed by foreign host.

Или неожиданно можем получить приглашение доступа к данной машине, если на этом порте ожидает подключения серверная часть telnet.

Если же правила запрещают входящее соединение на удаленной машине, или исходящее соединение на нашей локальной машине на порту 443, то получим сообщение:

telnet: Unable to connect to remote host: Connection timed out

Примечание: Чтобы получить результаты необходимо подождать довольно продолжительное время, чтобы telnet получил результат попытки соединения по указанному порту.

ВЫВОДЫ

Итак, сегодня мы рассмотрели как открыть порт 80 iptables или любой другой на локальной машине. Теперь мы знаем, как открыть (или закрыть) конкретный порт, диапазон портов, в чем разница между входящими и исходящими соединениями, как работать с новыми и уже установленными соединениями.

Как открыть и закрыть порты с помощью IPTables?

IPtables — это брандмауэр по умолчанию, используемый в системах CentOS и RHEL. На наших VPS или Выделенных серверах, брандмауэр активен, тогда как, все порты открыты. Мы делаем это для того, чтобы все пользователи могли подключаться к сервисам, которые они устанавливают, например, cPanel или Plesk. Вы можете использовать правила приведенные ниже для того, чтобы закрыть или открыть некоторые порты на вашем сервере.

Список текущих правил брандмауэра

iptables—L

Эта команда перечисляет все текущие правила брандмауэра, загруженные в IPtables.

Открыть порт в IPtables — CentOS 6

iptables -I INPUT -p tcp -m tcp --dport 80 -j ACCEPT

service iptables save

Открыть порт в IPtables — CentOS 7

firewall-cmd --zone=public --add-port=80/tcp --permanent

firewall-cmd --reload

В CentOS 7 вам следует использовать флаг –permanent, чтобы открыть порт. Как и в CentOS 6, просто замените номер 80 на нужный порт и выполните команду –reload

Эта команда открывает запрошенный порт. В нашем примере это порт 80. Замените 80 на номер порта, который вы хотите открыть. Запустите команду service iptables save, чтобы сохранить правила в конфигурации брандмауэра.

Закрыть порт в IPtables — CentOS 6

iptables -I INPUT -p tcp -m tcp --dport 80 -j REJECT

service iptables save

Эта команда закроет порт 80 на вашем сервере, и никто не сможет подключиться через этот порт. Замените цифру 80 на требуемый номер порта, а затем запустите команду service iptables save, чтобы сохранить ее в конфигурации IPtables. Вы также можете использовать команду DROP вместо REJECT.

Закрыть порт в IPtables — CentOS 7

firewall-cmd --zone=public --remove-port=80/tcp

firewall-cmd --runtime-to-permanent

firewall-cmd --reload

Измените число 80 на номер порта, который вы хотите закрыть, затем выполните остальную часть команды, чтобы зафиксировать это в конфигурации брандмауэра.

Домен | Com домены на сайте Hostimul.com

Домен — означает имя веб-сайта, которое позволяет пользователям Интернета получать доступ к своему веб-сайту. Доступ к веб-сайту, не имеющему этого им..

Купить домен | Дешевые цены на домены в Hostimul.com

Купить домен — Нет необходимости тратить время на поиск надежной и прибыльной компании для покупки домена. Как команда Hostimul.com, мы предлагаем вам..

Дешевый Vps в Европе

Дешевый Vps в Европе в Hostimul.com — это виртуальный частный сервер. Вы можете купить это на Hostimul.com, где мы предоставляем виртуальные серве..

Vps в Европе

Наш Vps в Европе будет для вас отличным решением, если вы переросли среду общего хостинга и задаетесь вопросом, что делать дальше. Наши специалист..

Недорогой выделенный сервер

Недорогой выделенный сервер – это выделенный виртуальный сервер, услуга хостинга, при которой клиент полностью получает в личное пользование вирту..

Хостинг с большим дисковым пространством ✅

Хостинг с большим дисковым пространством предоставляет пользователям все преимущества безлимитной услуги. Хостинги предлагают клиентам разные усл..

Быстрый виртуальный хостинг✅

Ищете быстрый виртуальный хостинг ? В Hostimul вы найдете все, что вам нужно. Давайте уточним что такое виртуальный хостинг? Когда придет время вы..

Выделенный Сервер в Европе ✔️

Выделенный сервер в Европе, предлагаемый Hostimul.com станет для вас уникальной возможностью получить доступный и надежный сервер для вашего прое..

Купить Хостинг Дешево

Хотите купить хостинг дешево для вашего сайта ? Добро пожаловать в Hostimul.com, где найдете только выгодные тарифы. На рынке доступно несколько ..

Облачный хостинг

Решение выбрать облачный хостинг может быть продиктовано желанием иметь собственный сервер, и не платить за избыточную емкость жесткого диска, кот..

Хостинг недорогой

Ищете хостинг недорогой ? Hostimul.com будет для вас лучшим спутником по обеспечению вашего проекта наилучшей хостинговой услугой. В поисках самог..

Сервер для сайта

Надежный сервер для сайта необходим каждому, кто желает безопасный “ Дом ” для своего проекта-сайта. Крупному сайту, который интенсивно наполняет..

Сервер Аренда

Сервер аренда — это услуга, которая нужна особенно тем, кто имеет большой проект или сайт для безопасной и безотказной работы. Основные причины, ..

Виртуальный хостинг сайтов ✔️

Ищете виртуальный хостинг сайтов ? Hostimul будет для вас верным спутником по организации вашего проекта онлайн. Увеличьте скорость с помощью веб-..

Хостинг для wordpress Украина✔️

Услуга » Хостинг для wordpress Украина » в Hostimul является наиболее востребованной в силу своей надежности и качества обслуживания. Управляемые ..

Надежный Хостинг ✔️

Надежный хостинг доступен по адресу Hostimul.com по самым выгодным тарифам ! Владывая значительные средства в создание актуального и интересного с..

Хостинг выделенный сервер

Выбрать хостинг выделенный сервер для бизнеса не так просто, как кажется на первый взгляд. Одним из актуальных вариантов является выделенный серве..

Хостинг пробный период✅

Хостинг пробный период доступен в Hostimul.com на целый месяц с бесплатным доменом. Получите удобные услуги управления доменом вместе с учетной з..

Купить Хостинг Для Сайта ✅

Решили купить хостинг для сайта ? Вы пришли определенно по верному адресу ! Скорость сайта может сильно повлиять как на видимость вашей поисковой ..

Хостинг для интернет магазина

Ищете хостинг для интернет магазина ? Hostimul будет для вас наиболее лучшим вариантом для безопасной и отказоустойчивой деятельности вашего проек..

Хостинг бесплатный ✔️

Выберите хостинг бесплатный для оптимизации вашего бизнеса. Наши хостинговые услуги также распространяют свои услуги на таких администраторов веб-..

Vps в Сша ☑️

Хотитн продвижения бизнеса онлайн ? Будем рады предложить вам лучшие серверные опции, которые выведут возможности бизнеса на новый уровень. Vps ..

Vps в Украине ☑️

Vps в Украине стал самым популярным среди всех. Технология виртуализации используется службой хостинга, которая предоставляет частные вы..

Vps в Германи ✅

Vps Германи с использованием Hostimul.com означает, что вы можете быть уверены, что сможете использовать дополн..

Лучший хостинг ☑️

Хотите продвижение вашего проекта онлайн ? Для этого необходим лучший хостинг, которого вы найдете на Hostimul.com, являющийся лидером по хостинго..

Аренда виртуального сервера ☑️

Перед тем, как решитесь аренда виртуального сервера вам необходимо решить какой трафик ваш нужен. Виртуальный сервер это — хостинг-услуга сервер, ..

Выделенный сервер ☑️

Выделенный сервер идеально подходит для высоконагруженных сайтов, в особенности для игровых порталов, для больших интернет магазинов с высокой пос..

Купить хостинг ☑️

Купить хостинг — это процесс не самый легкий и требует учет определенных аспектов. Очевидно, чтобы ваш сайт был скоростным и ..

Виртуальный Сервер ☑️

Виртуальный сервер — это сервер, который совместно использует аппаратные и программные ресурсы с другими операционными систем..

Vps в Москве ✅

Заказать Vps в Москве через hostimul.com будет для вас очень выгодно и доступно. Независимо от того, устанавливается ли пользовательское приложен..

Baranova 2869/35, Žižkov,

130 00 Prague 3, Czechia

© 2024 HOSTIMUL S.R.O. ВСЕ ПРАВА ЗАЩИЩЕНЫ