Установка сертификата на HTTP сервер Apache

Данная статья предлагает пошаговую инструкцию по установке сертификата на HTTP сервер Apache. Обратите внимание, что с версии 2.4.8 Apache параметры конфигурации сервера были изменены.

1. Скопируйте файлы сертификатов на ваш сервер.

Вам нужно скопировать на сервер следующие файлы: сертификат сервера, закрытый (приватный) ключ и промежуточный сертификат, соответствующий типу Вашего сертификата сервера.

Сертификат сервера направлялся Вам по электронной почте после его выпуска в GlobalSign. Также Вы можете получить его в своей учётной записи GlobalSign, нажав на кнопку

«Edit» слева от номера заказа и скопировав сертификат в формате PEM.

Закрытый ключ для сертификата создаётся вместе с запросом на сертификат (CSR), поэтому файл закрытого ключа уже может находиться на Вашем сервере. Если приватный ключ утерян, то сертификат нужно перевыпустить.

Промежуточный (intermediate) сертификат, который потребуется установить на сервер, зависит от типа Вашего сертификата. Именно наличие промежуточного сертификата в цепочке позволяет связать Ваш сертификат с корневым (root) сертификатом GlobalSign и сделать цепочку доверенной. Загрузите один или несколько промежуточных сертификатов, соответственно типа Вашего сертификата, по ссылке ниже:

support.globalsign.com/customer/portal/topics/538410-root-certificates/articles

2. Откройте для редактирования конфигурационный файл Apache.

В зависимости от типа операционной системы путь директории конфигурационного

файла может быть разным:

/etc/httpd/httpd.conf /etc/httpd/sites-enabled/name-of-virtualhost.conf /etc/apache2/apache2.conf /etc/apache2/sites-enabled/name-of-virtualhost.confБолее подробную информацию о пути нахождения конфигурационного файла можно найти по ссылке ниже:

https://wiki.apache.org/httpd/DistrosDefaultLayout

3. Настройте виртуальный хост для работы сертификата.

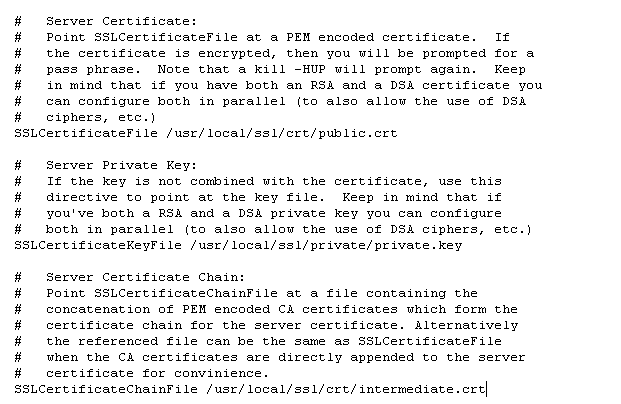

Найдите раздел VirtualHost и добавьте (или отредактируйте, если они уже имеются) следующие директивы, указав актуальные пути к файлам сертификатов и ключа:

DocumentRoot /var/www/examplesite ServerName example.com www.example.com SSLEngine on SSLCertificateFile /path/to/examplesite.crt SSLCertificateKeyFile /path/to/privatekey.key SSLCertificateChainFile /path/to/intermediate.crt Убедитесь в правильности путей SSLCertificateFile, SSLCertificateKeyFile, SSLCertificateChainFile, каждый из них должен указывать на соответствующий файл.

Примечание: Начиная с версии Apache 2.4.8, вместо директивы SSLCertificateChainFile следует использовать директиву SSLCertificateFile, которая была расширена для поддержки промежуточных сертификатов. Добавление промежуточного сертификата в конец файла сертификата сервера создаст необходимую доверенную цепочку.

4. Протестируйте созданную конфигурацию сервера.

В зависимости от операционной системы, выполните команду:

apachectl configtest apache2ctl configtestЗапуск команды обнаружит ошибки конфигурации сервера, такие как несоответствие закрытого ключа и сертификата либо неверный путь конфигурационного файла.

5. Перезапустите сервер Apache.

Для более старых версий дистрибутива Red Hat Enterprise Linux используйте скрипты:

service httpd restartDebian/Ubuntu:

service apache2 restartДля дистрибутивов Red Hat Linux 7 или CentOS 7.0 используйте следующие команды:

systemctl restart httpd.serviceDebian/Ubuntu:

systemctl restart apache2.serviceПримечание: некоторые конфигурации Apache могут отображать директиву SSLCACertificateFile.

Данное поле необходимо только, если сервер Apache используется для аутентификации клиента.

Директива SSLCACertificateFile будет указывать на сертификат удостоверяющего центра или директорию сертификатов, которые в свою очередь служат для выпуска сертификатов, принимаемых вами для аутентификации клиента.

Если у вас остались вопросы по установке сертификата GlobalSign на HTTP сервер Apache, пожалуйста, свяжитесь со службой поддержки GlobalSign Russia: support@globalsign.com, тел.: +7 (499) 678 2210

- apache

- сертификат

- ssl-сертификат

- установка на сервер

- установка ssl

- корневой сертификат

- Блог компании GlobalSign

- Системное администрирование

- Apache

Установка SSL сертификата в Apache сервер

Некоторые экземпляры Apache содержат файлы httpd.conf и ssl.conf . Введите или измените httpd.conf или ssl.conf Не вводите оба, так как будет конфликт, и Apache может не запускаться.

Некоторые версии Apache не принимают директиву SSLCertificateChainFile . Вместо этого попробуйте использовать SSLCACertificateFile .

Первая директива сообщает Apache, как найти файл сертификата, второй, где находится закрытый ключ, а третья строка расположение промежуточного сертификата. Если вы используете другое местоположение и имена файлов сертификатов, чем пример выше (что, скорее всего, вы), вам нужно будет изменить путь и имя файла, чтобы отобразить ваш сервер Сохраните файл httpd.conf и перезапустите Apache при помощи команд apachectl stop и apachectl startssl

Теперь ваш сайт использует SSL сертификат digicert на вашим сервере Apache

DV OV EV WC SAN PRO CodeSign Email PDF Wi-Fi IoT ALL Купить сертификат

Copyright © 1997-2024 adgrafics

Установка SSL-сертификата на Apache (Linux)

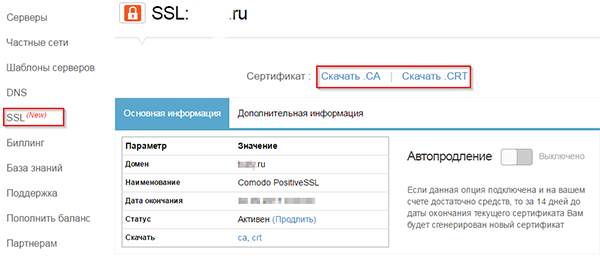

После генерации CSR-запроса и заказа SSL-сертификата через панель управления 1cloud необходимо установить полученные сертификаты .CRT и .CA на сервер. Эта пошаговая инструкция поможет вам установить приобретенный SSL-сертификат на веб-сервер Apache под управлением Linux: Ubuntu, Debian или CentOS. После получения SSL-сертификата файлы для его установки появятся в панели управления 1cloud (меню SSL):

.CA — файл цепочки сертификатов Центра Сертификации (Certificate Authority).

.CRT — файл сертификата для вашего сайта (сайтов).

Загрузка необходимых файлов на веб-сервер

Прежде всего, необходимо загрузить представленные в панели 1cloud файлы .ca и .crt на веб-сервер. Если ваш сервер не имеет графического окружения рабочего стола, вы можете загрузить эти файлы на другой компьютер, а затем перенести их одним из приведенных ниже способов. Примечание: подразумевается, что необходимая для работы пара закрытый/открытый ключ была сгенерирована на том же веб-сервере, на который вы будете переносить приобретенный сертификат. Если вы создавали ключи на другой машине, вам необходимо также перенести файл закрытого ключа .key на ваш веб-сервер по аналогии с описанной ниже процедурой копирования файлов сертификатов.

Перенос сертификатов с компьютера Linux/Mac OS:

- Загрузите файлы .CA и .CRT из панели управления 1cloud на локальный компьютер.

- Откройте терминал и перейдите в папку, в которую вы сохранили сертификаты (напр., Downloads):

cd ~/Downloads

Скопируйте сертификаты вашего сайта и Центра Сертификации на веб-сервер:

scp crt.crt ca.crt user@1.22.33.444:/etc/ssl

Где:

scp — команда копирования файлов

mydomain.ru_crt.crt — имя загруженного из панели файла сертификата вашего веб-сайта

mydomain.ru_ca.crt — имя загруженного из панели файла сертификата Центра Авторизации

user — имя вашего пользователя для подключения к серверу через ssh (часто используется root)

1.22.33.444 — IP-адрес вашего веб-сервера

/etc/ssl — директория на удаленном сервере, в которую в хотите сохранить загружаемые файлы.

Перенос сертификатов с компьютера Windows:

- Установите программу WinSCP. Скачать ее можно здесь.

- Запустите WinSCP. В открывшемся окне введите данные, которые вы используете для подключени я к вашему серверу по SSH.

В левой части окна программы отображаются файлы на локальном компьютере, в правой — на подключенном удаленном сервере. Выберите или создайте директорию, в которую вы хотите сохранить сертификаты, в правой части окна. Перетащите файлы .CA и .CRT в эту директорию из левой части окна.

Примечение: для удобства в дальнейшем рекомендуем перенести файл закрытого ключа (.key) в ту же директорию, в которую вы скопировали файлы сертификатов. Вы можете не делать этого, но таком случае запомните путь до этого файла и в дальнейшем укажите его в файле конфигурации Apache вместо пути, приведеленного в нашем примере.

Если закрытый ключ .key был сгенерирован непосредственно на сервере, то для его копирования в другую директорию вы можете использовать команду:

cp /home/root/private.key / etc /ssl/private.key

Где:

cp — команда копирования

/home/root/ — путь до файла ключа

private.key — имя файла ключа

/etc/ssl/private.key — путь, по которому необходимо скопировать файл ключа

Удалить файл ключа из старого расположения вы можете с помощью команды:

rm /home/root/private.key

(синтаксис команды аналогичен предыдущему примеру)

Настройка веб-сервера Apache на использование SSL-сертификата

После копирования файлов сертификата сайта и Центра Сертификации необходимо отредактировать параметры вашего веб-сервера Apache. Для этого подключитесь к вашему серверу по SSH от имени пользователя root и выполните следующие операции:

- Активируйте использование опции SSL веб-сервером Apache:

Ubuntu/Debian:

a2enmod ssl

CentOS:

yum install mod_ssl - Откройте файл конфигурации сайта, для которого вы хотите установить SSL-сертификат.

Например, если параметры веб-сайта хранятся в файле /etc/apache2/sites-enabled/000-default.conf:

nano /etc/apache2/sites-enabled/000-default.conf

Примечание: На Ubuntu/Debian файлы параметров сайтов Apache как правило находятся в директории /etc/apache2/sites-enabled/ . На CentOS стандартное расположение — /etc/httpd/conf.d/

Для поиска нужной конфигурации вы можете использовать команду ls /директория/конфигураций (напр. ls /etc/apache2/sites-enabled), которая отображает полный список файлов в указанной директории.

Затем с помощью команды nano вы можете открыть определенный файл (напр. nano /etc/apache2/sites-enabled/000-default.conf). Проверить, что открытый файл действительно является конфигурацией вашего сайта можно, найдя в нем строку ServerName. Ее значение должно соответствовать домену, для которого вы устанавливаете SSL-сертификат (напр. www.mydomain.ru)

Примечание для CentOS: если редактор nano не установлен на вашем сервере, вы можете установить его с помощью команды yum install nano - Добавьте приведенные ниже параметры в открытый файл конфигурации:

SSLEngine on

SSLCertificateFile /etc/ssl/mydomain.ru_crt.crt

SSLCertificateChainFile /etc/ssl/mydomain.ru_ca.crt

SSLCertificateKeyFile /etc/ssl/mydomain.ru_key.key

Где:

/etc/ssl/mydomain.ru_crt.crt — путь до файла сертификата вашего сайта

/etc/ssl/mydomain.ru_ca.crt — путь до файла цепочки сертификатов Центра Сертификации (CA)

/etc/ssl/mydomain.ru_key.key — путь к файлу вашего закрытого ключа

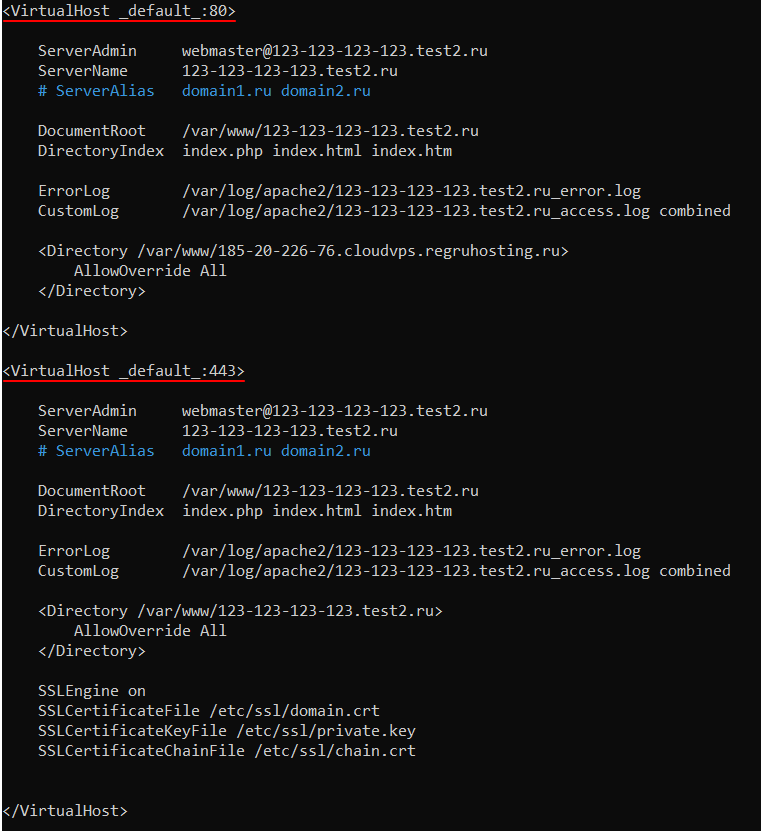

Примечание: если вы хотите, чтобы после установки SSL-сертификата ваш сайт был доступен только по безопасному протоколу https (порт 443), отредактируйте файл его конфигурации по аналогии с приведенным ниже Примером 1. Если же вы хотите, чтобы сайт также оставался по-прежнему доступен по незащищенному протоколу http (порт 80), воспользуйтесь Примером 2.

Вносимые изменения выделены жирным шрифтом.

Проверка настроек

На этом процедура установки SSL-сертификата на веб-сервер Apache завершена. Для проверки корректности настроек откройте откройте ваш-веб сайт в браузере по протоколу HTTPS (например, https://mydomain.ru). Если сертификат установлен корректно, в адресной строке вашего браузера вы увидите иконку замка, при клике на которую будет отображена информация о приобретенном вами SSL-сертификате.

P. S. Другие инструкции:

- Настройка Apache, PHP, MySQL на WampServer

- Создание SSL-сертификата для Apache на Ubuntu 12.04

- Установка SSL-сертификата на Nginx (Linux)

Ознакомиться с другими инструкциями вы можете на нашем сайте. А чтобы попробовать услугу — кликните на кнопку ниже.

Установка SSL-сертификата на Apache

В статье мы расскажем, как установить SSL-сертификат на веб-сервер Apache.

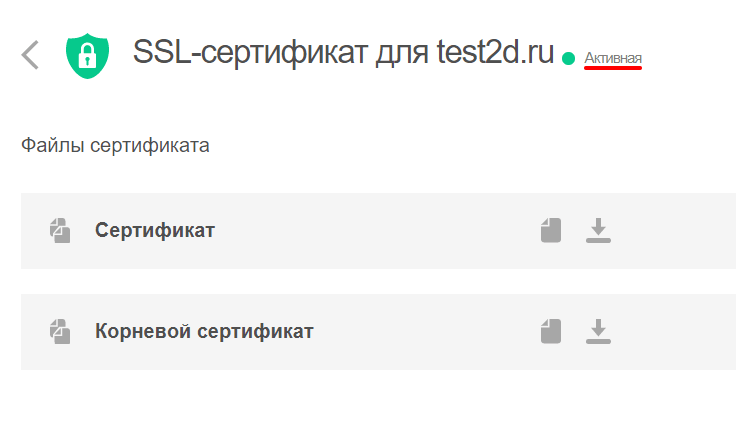

Если вы заказывали SSL-сертификат на 2domains.ru, перед установкой проверьте статус сертификата в личном кабинете:

1. В списке услуг нажмите на сертификат.

2. Найдите статус рядом с названием сертификата:

Если статус услуги “Активная”, переходите к установке. Если услуга неактивна, активируйте сертификат.

Установка SSL-сертификата на Ubuntu/Debian

Для установки SSL-сертификата на Ubuntu и Debian вам понадобятся файлы сертификата, а именно:

- сертификат,

- корневой сертификат,

- промежуточный сертификат,

- приватный ключ.

Также нужно включить модуль mod_ssl. Для этого используйте команду:

После этого можно перейти к установке. Чтобы установить SSL:

1. В директории /etc/ssl/ создайте следующие файлы:

- domain.crt — вставьте в него данные сертификата;

- private.key — вставьте в него приватный ключ;

- chain.crt — это цепочка сертификатов. Вставьте сначала промежуточный сертификат, а затем корневой сертификаты. Между ними не должно быть пустых строк.

Обратите внимание: если директория /etc/ssl/ отсутствует, создайте её при помощи команды:

sudo mkdir /etc/ssl/

2. Откройте конфигурационный файл сайта, для которого вы хотите установить SSL. У Apache список конфигурационных файлов находится в директории /etc/apache2/sites-available/. Список файлов содержится в этой директории:

ls -la /etc/apache2/sites-available/

Откройте нужный конфиг командой:

sudo nano /etc/apache2//sites-available/config.conf

Вместо config.conf введите название конфигурационного файла нужного сайта.

3. Скопируйте блок VirtualHost в конец файла и добавьте в этот блок строки:

SSLEngine on

SSLCertificateFile /etc/ssl/domain.crt

SSLCertificateKeyFile /etc/ssl/private.key

SSLCertificateChainFile /etc/ssl/chain.crt

4. В новом блоке замените 80 порт на 443: вместо <VirtualHost *:80> ; должно быть <VirtualHost *:443> :

5. Выполните проверку конфигурации веб-сервера командой:

6. Перезапустите Apache:

Готово, SSL-сертификат установлен.

Редирект с HTTP на HTTPS на Apache

Чтобы сайт всегда открывался по защищённому протоколу HTTPS, настройте редирект при помощи файла .htaccess. Для этого добавьте в файл следующие строки:

Готово, вы настроили перенаправление.

Проверить работу SSL-сертификата можно по инструкции Как проверить SSL-сертификат.

Популярные статьи

- Как указать (изменить) DNS-серверы для домена

- Я зарегистрировал домен, что дальше

- Как добавить запись типа A, AAAA, CNAME, MX, TXT, SRV для своего домена

- Что такое редирект: виды и возможности настройки

- Как создать почту со своим доменом