Инструкция по настройке электронной подписи для Astra Linux Special Edition (Смоленск)

Вначале в центре загрузки (требуется предварительная регистрация) нужно скачать дистрибутив КриптоПро CSP 5.0 для Linux (x64, deb). Затем нужно открыть приложение консоли Terminal Fly (для этого можно нажать клавиши Ctrl+T). В нем перейти в директорию с загруженным файлом (скорее всего, /home/user/Загрузки), распаковать архив и установить основные компоненты КриптоПро CSP, выполнив последовательно команды:

cd /home/user/Загрузки/

tar zxvf linux-amd64_deb.tgz

cd linux-amd64_deb/

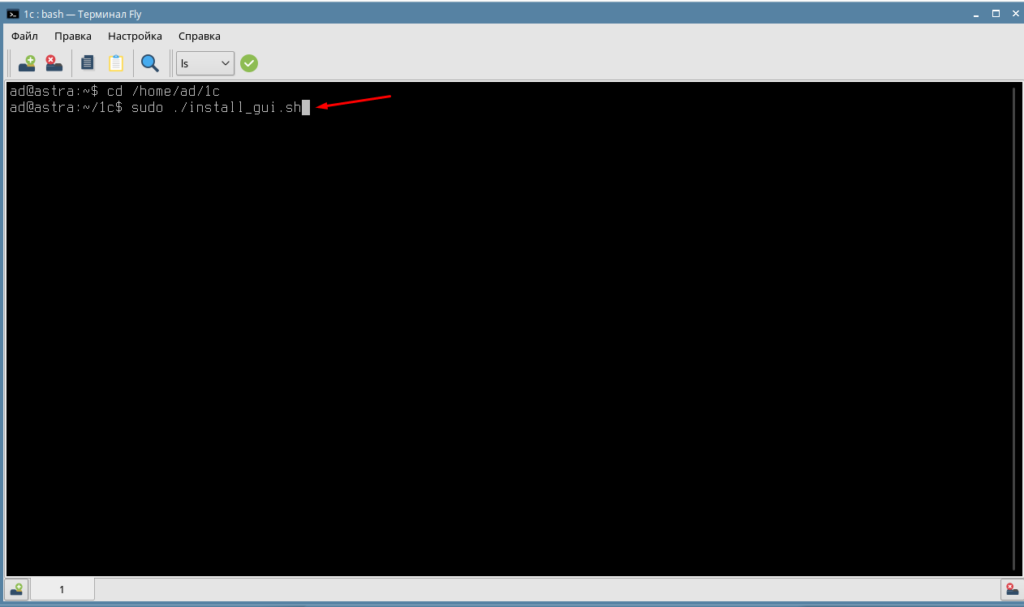

sudo ./install_gui.sh

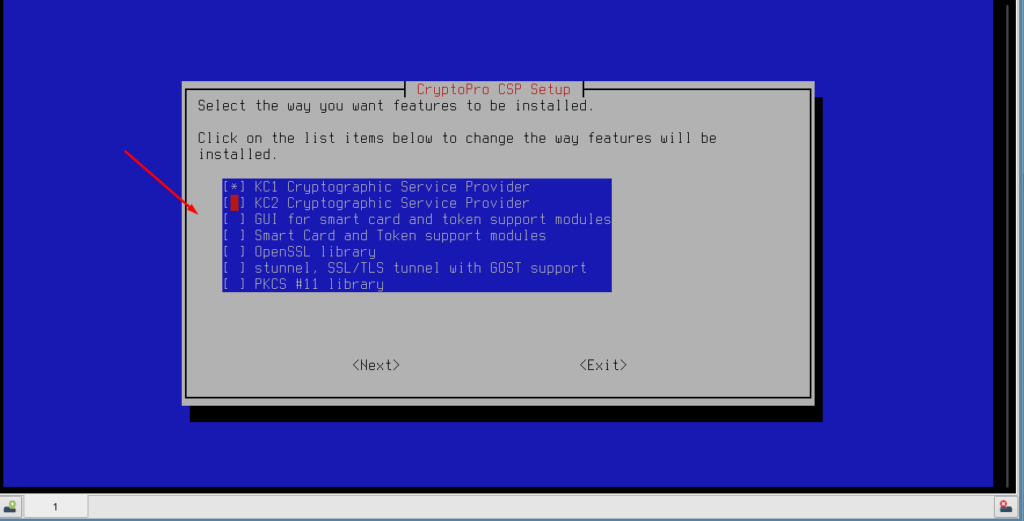

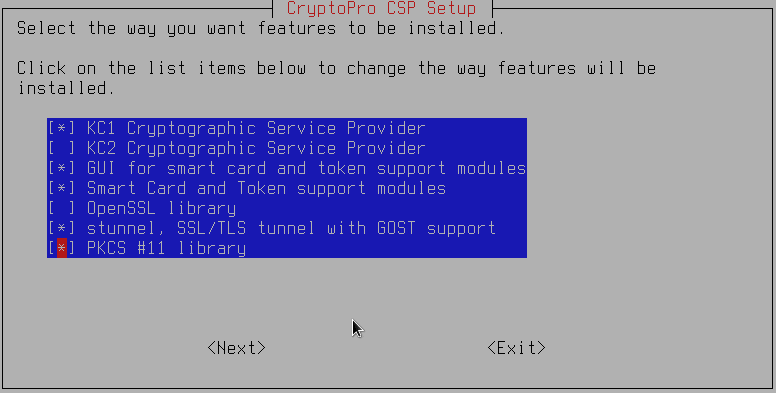

В открывшемся приложении «Установщик КриптоПро CSP» отметить как минимум следующие флажки:

- Криптопровайдер КС1

- Графические диалоги

- Поддержка токенов и смарт-карт

- cptools, многоцелевое графическое приложение

- Библиотека PKCS #11 (для gosuslugi.ru)

после чего нажать «Далее».

Затем нужно установить дополнительные пакеты следующими командами:

После этого на сайте «Рутокен» перейти в раздел Поддержка > Центр загрузки > Библиотека PKCS#11 и скачать оттуда библиотеку rtPKCS11ecp для GNU/Linux DEB 64-bit (x64). Устанавить эту библиотеку командой:

cd /home/user/Загрузки

sudo dpkg -i librtpkcs11ecp_2.3.2.0-1_amd64.deb

После этого нужно вставить в CD-ROM диск с дистрибутивом Astra Linux Special Edition (Смоленск) и выполнить команды:

sudo apt install libccid pcscd libgost-astra

sudo service pcscd restart

Установка браузерного плагина

Устанавливаем плагин и настраиваем его в браузере — инструкция

cd /home/user/Загрузки

sudo dpkg -i cprocsp-pki-cades64.

sudo dpkg -i cprocsp-pki-plugin64…

Установка корневого сертификата удостоверяющего центра

Устанавливаем сертификат удостоверяющего центра Ролис. Для этого скачиваем его, после чего запускаем приложение cptools:

И в появившемся окне на вкладке «Сертификаты» нажимаем «Установить сертификаты», в открывшемся окне выбора файла выбираем скаченный файл сертификата и нажимаем кнопку «Открыть».

Настройка списка доверенных узлов

В адресной строке браузера вводим:

На открывшейся странице вводим два адреса (и нажимаем на плюсик):

Установка сертификатов используя КриптоПРО в Linux

Описание процесса установки приведено на примере дистрибутива семейства Debian (x64).

Названия файлов и директорий могут варьироваться от системы к системе.

При установке личных сертификатов не нужны права суперпользователя, и наоборот, при установке сертификатов УЦ(корневых и промежуточных) могут потребоваться такие права.

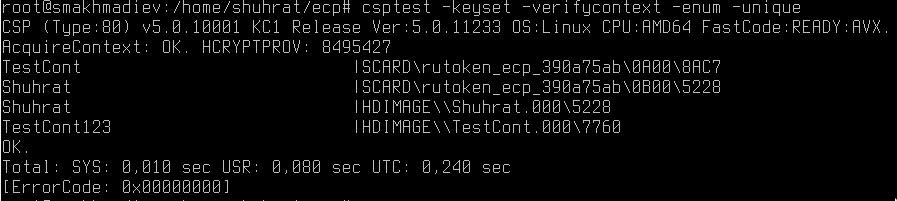

Подключите USB носитель с ключевыми контейнерами и проверьте результат команды:

/opt/cprocsp/bin/amd64/csptest -keyset -enum_cont -fqcn -verifycCSP (Type:80) v4.0.9009 KC1 Release Ver:4.0.9797 OS:Linux CPU:AMD64 FastCode:READY:AVX. AcquireContext: OK. HCRYPTPROV: 16188003 \\.\FLASH\ivanov \\.\FLASH\petrov \\.\FLASH\sidorov \\.\FLASH\vasiliev \\.\FLASH\smirnov OK. Total: SYS: 0,020 sec USR: 0,060 sec UTC: 0,180 sec

Можно сразу установить личные сертификатов из всех доступных контейнеров одной командой:

/opt/cprocsp/bin/amd64/csptestf -absorb -certs

Произойдет установка сертификатов, находящихся во всех доступных в момент запуска команды контейнерах (съемных флэш-носителях, жесткого диска и т. д.) в хранилище uMy.

Пример установки отдельно взятого сертификата из контейнера

При необходимости скопируйте ключевой контейнер \\.\FLASH\.\sidorov на жесткий диск:

/opt/cprocsp/bin/amd64/csptest -keycopy -contsrc '\\.\FLASH\sidorov' -contdest '\\.\HDIMAGE\sidor'CSP (Type:80) v4.0.9009 KC1 Release Ver:4.0.9797 OS:Linux CPU:AMD64 FastCode:READY:AVX. CryptAcquireContext succeeded.HCRYPTPROV: 38556259 CryptAcquireContext succeeded.HCRYPTPROV: 38770755 Total: SYS: 0,000 sec USR: 0,100 sec UTC: 14,920 sec [ErrorCode: 0x00000000]

Наличие [ErrorCode: 0x00000000] в завершении каждой команды КриптоПРО говорит о ее успешном выполнении.

Проверьте наличие нового контейнера \\.\HDIMAGE\sidor :

/opt/cprocsp/bin/amd64/csptest -keyset -enum_cont -fqcn -verifycCSP (Type:80) v4.0.9009 KC1 Release Ver:4.0.9797 OS:Linux CPU:AMD64 FastCode:READY:AVX. AcquireContext: OK. HCRYPTPROV: 34554467 \\.\FLASH\ivanov \\.\FLASH\petrov \\.\FLASH\sidorov \\.\FLASH\vasiliev \\.\FLASH\smirnov \\.\HDIMAGE\sidor OK. Total: SYS: 0,010 sec USR: 0,050 sec UTC: 0,130 sec [ErrorCode: 0x00000000]

Установите личный сертификат:

/opt/cprocsp/bin/amd64/certmgr -inst -cont '\.HDIMAGEsidor'Certmgr 1.0 (c) "CryptoPro", 2007-2010. program for managing certificates, CRLs and stores Install: ============================================================================= 1------- Issuer : OGRN=1234567890123, INN=1234567890, STREET=Арбат, E=info@berkut.ru, C=RU, S=77 г.Москва, L=Москва, O=ООО 'Беркут', OU=Удостоверяющий центр, CN=UCESTP Subject : SNILS=12345678901, OGRN=1234567890123, INN=0011234567890, E=sidorov@mail.ru, C=RU, S=10 Республика Карелия, L=Петрозаводск, O=ООО Ромашка, CN=Сидоров Николай Павлович, T=Администратор, G=Николай Павлович, SN=Сидоров Serial : 0x12C40953000000000019 SHA1 Hash : 0xdd0ea8db46a372571c55315cd7e4d8e2de8fb9b6 SubjKeyID : 5fc37e578cce0abe739c4da227f68a2f9abcb128 Signature Algorithm : ГОСТ Р 34.11/34.10-2001 PublicKey Algorithm : ГОСТ Р 34.10-2001 (512 bits) Not valid before : 09/08/2016 06:07:00 UTC Not valid after : 09/11/2017 06:17:00 UTC PrivateKey Link : No CA cert URL : http://cert1.ucestp.ru/estp.crt Extended Key Usage : 1.3.6.1.5.5.7.3.4 1.3.6.1.5.5.7.3.2 ============================================================================= [ErrorCode: 0x00000000]

Скачайте корневой сертификат по ссылке выше (из поля CA cert URL ): http://cert1.ucestp.ru/estp.crt и перенесите его, например, в домашнюю папку:

cp ~/Загрузки/estp.crt ~/estp.crt

Установите корневой сертификат (возможно потребуются права суперпользователя):

/opt/cprocsp/bin/amd64/certmgr -inst -store uroot -file ~/estp.crtCertmgr 1.0 (c) "CryptoPro", 2007-2010. program for managing certificates, CRLs and stores Install: ============================================================================= 1------- Issuer : OGRN=1234567890123, INN=1234567890, STREET=Арбат, E=info@berkut.ru, C=RU, S=77 г.Москва, L=Москва, O=ООО 'Беркут', OU=Удостоверяющий центр, CN=UCESTP Subject : OGRN=1234567890123, INN=1234567890, STREET=Арбат, E=info@berkut.ru, C=RU, S=77 г.Москва, L=Москва, O=ООО 'Беркут', OU=Удостоверяющий центр, CN=UCESTP Serial : 0x50D7BC0E4A3EC9994454EB83013EE5F5 SHA1 Hash : 0xd2144a3e098b6f2decb224257f48e2b7c6d85209 SubjKeyID : 07b753cd561dee8e5e83407be4575ecc05bfec14 Signature Algorithm : ГОСТ Р 34.11/34.10-2001 PublicKey Algorithm : ГОСТ Р 34.10-2001 (512 bits) Not valid before : 17/06/2016 13:15:21 UTC Not valid after : 17/06/2021 13:25:01 UTC PrivateKey Link : No ============================================================================= [ErrorCode: 0x00000000]

Проверьте установку личного сертификата:

/opt/cprocsp/bin/amd64/certmgr -list -store uMyCertmgr 1.0 (c) "CryptoPro", 2007-2010. program for managing certificates, CRLs and stores ============================================================================= 1------- Issuer : OGRN=1234567890123, INN=1234567890, STREET=Арбат, E=info@berkut.ru, C=RU, S=77 г.Москва, L=Москва, O=ООО 'Беркут', OU=Удостоверяющий центр, CN=UCESTP Subject : SNILS=12345678901, OGRN=1234567890123, INN=0011234567890, E=sidorov@mail.ru, C=RU, S=10 Республика Карелия, L=Петрозаводск, O=ООО Ромашка, CN=Сидоров Николай Павлович, T=Администратор, G=Николай Павлович, SN=Сидоров Serial : 0x12C40953000000000019 SHA1 Hash : 0xdd0ea8db46a372571c55315cd7e4d8e2de8fb9b6 SubjKeyID : 5fc37e578cce0abe739c4da227f68a2f9abcb128 Signature Algorithm : ГОСТ Р 34.11/34.10-2001 PublicKey Algorithm : ГОСТ Р 34.10-2001 (512 bits) Not valid before : 09/08/2016 06:07:00 UTC Not valid after : 09/11/2017 06:17:00 UTC PrivateKey Link : Yes Container : HDIMAGE\\sidor.000\2B01 Provider Name : Crypto-Pro GOST R 34.10-2012 KC1 CSP Provider Info : ProvType: 80, KeySpec: 1, Flags: 0x0 CA cert URL : http://cert1.ucestp.ru/estp.crt Extended Key Usage : 1.3.6.1.5.5.7.3.4 1.3.6.1.5.5.7.3.2 ============================================================================= [ErrorCode: 0x00000000]

Как установить КриптоПРО CSP в ОС Astra Linux

Продолжаем разговаривать про операционную систему Astra Linux и про установку программного обеспечения. Astra активно внедряется в бюджетных и государственных учреждениях, думаю следующим этапом будет перевод и частного бизнеса на неё. В организация самыми используемым ПО можно назвать 1С, КриптоПРО, Браузер, Офисный пакет и Почтовый клиент. Это тот минимальный набор который должен стоить на ПК практически любого сотрудника, особенно сотрудника администрации (Руководитель, бухгалтер, экономист, кадровик и т.д). Поэтому рассмотрим в первую очередь установку и настройку этих приложений, про установку клиента 1С статья на моем сайте уже есть, пришло время рассмотреть установку КриптоПРО. Данное ПО необходимо для работы с ЭЦП (Электронно цифровая подпись), которые есть в любой даже самой маленькой организации. Так как без ЭЦП сейчас практически не возможно вести какую либо деятельность или бизнес. Их используют для авторизации на различных сайтах, сдачи отчетности, подписи документов, отправки платежных поручений и много другого.

Установка КриптоПРО CSP Astra

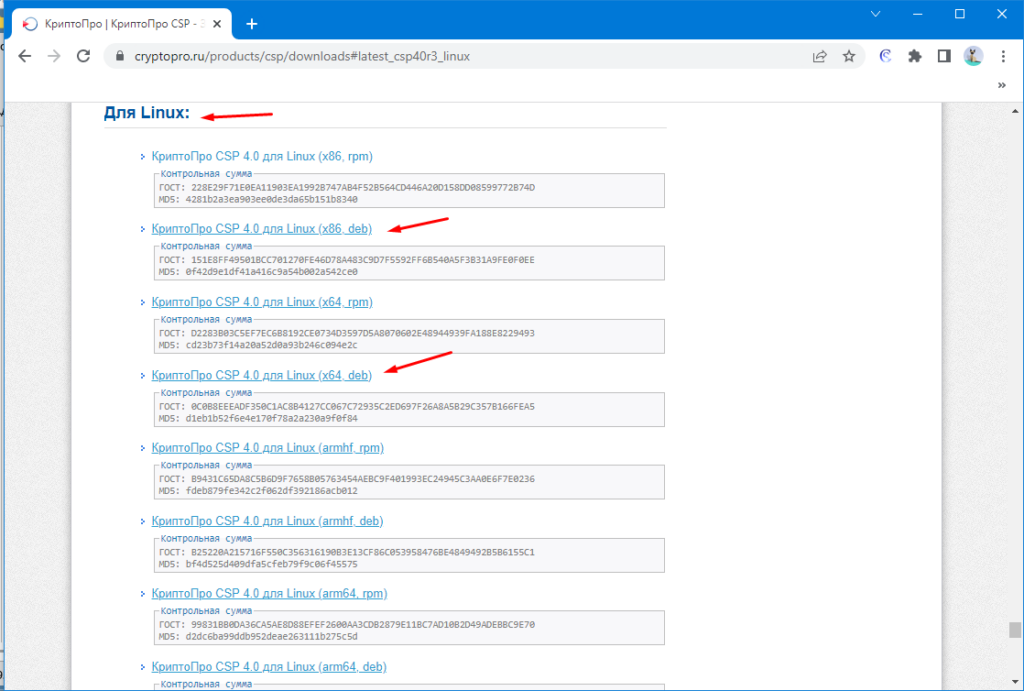

Для того чтобы установить КриптоПРО CSP в Astra необходимо сначала скачать пакет с официального сайта.

Скачивать нужно deb пакет, с разрядностью вашей ОС.

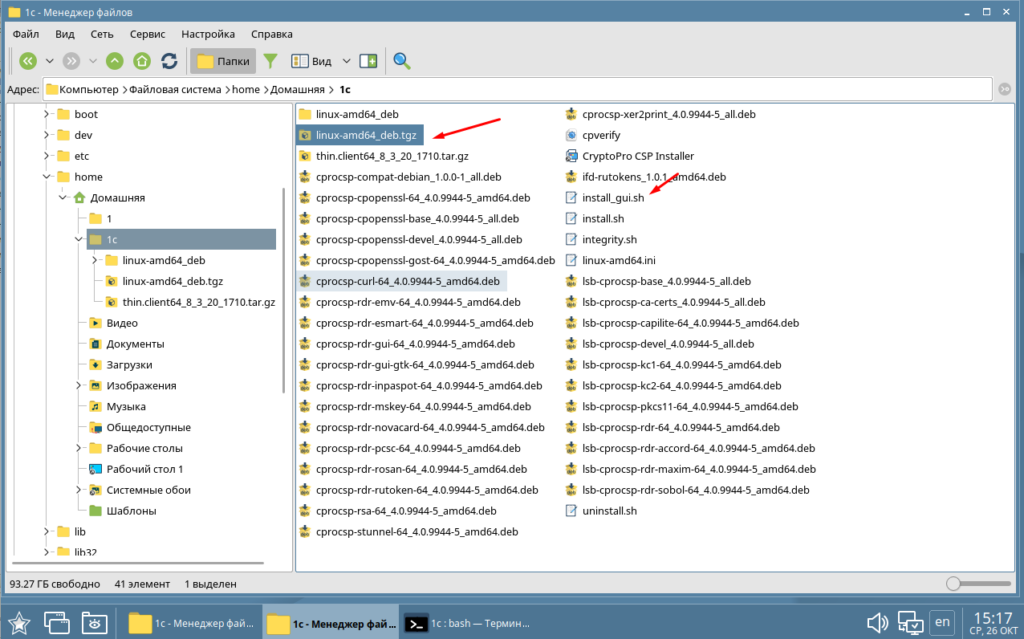

После загрузки извлекаем данные из архива.

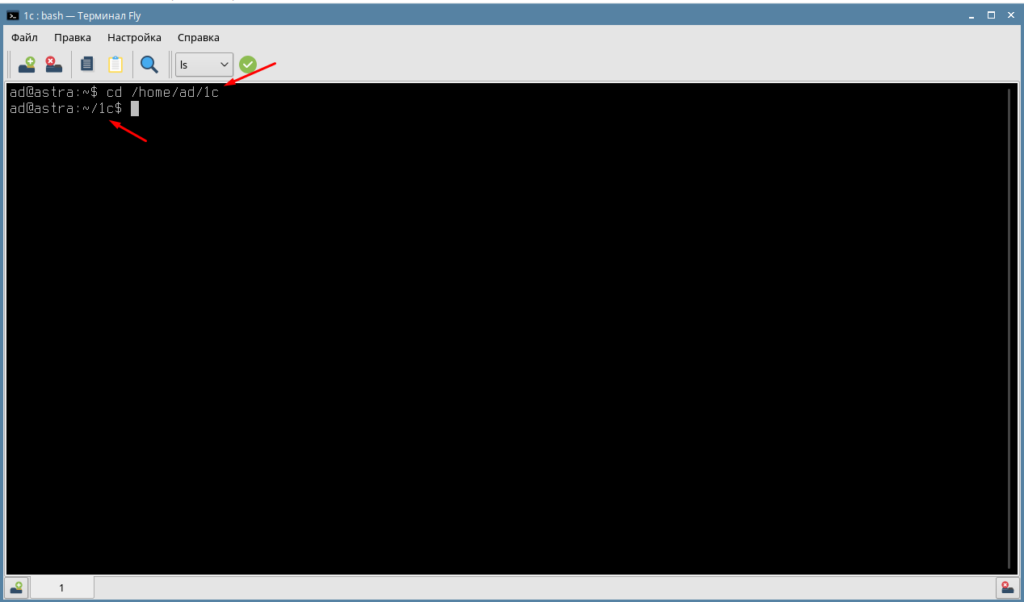

Открываем терминал и переходим в каталог с файлами, используя команду «cd».

И запускаем установку КриптоПРО CSP командой.

С помощью файла install_gui.sh запускается расширенная установка КриптоПРО, если Вам необходим базовый набор тогда используйте install.sh.

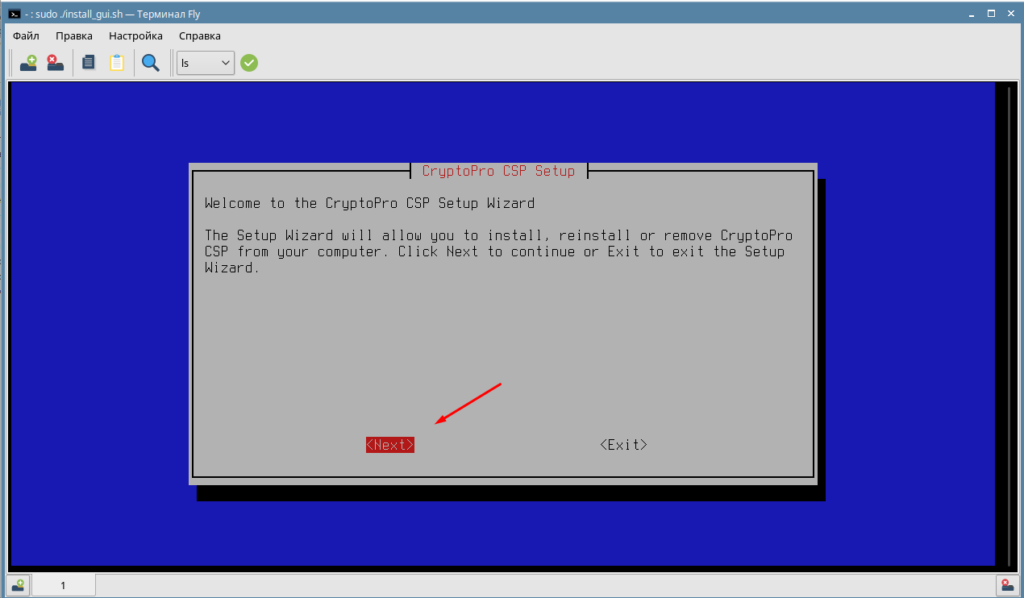

В следующем окне нажимаем «Next».

Отмечаем необходимые компоненты, лучше сразу отметить все.

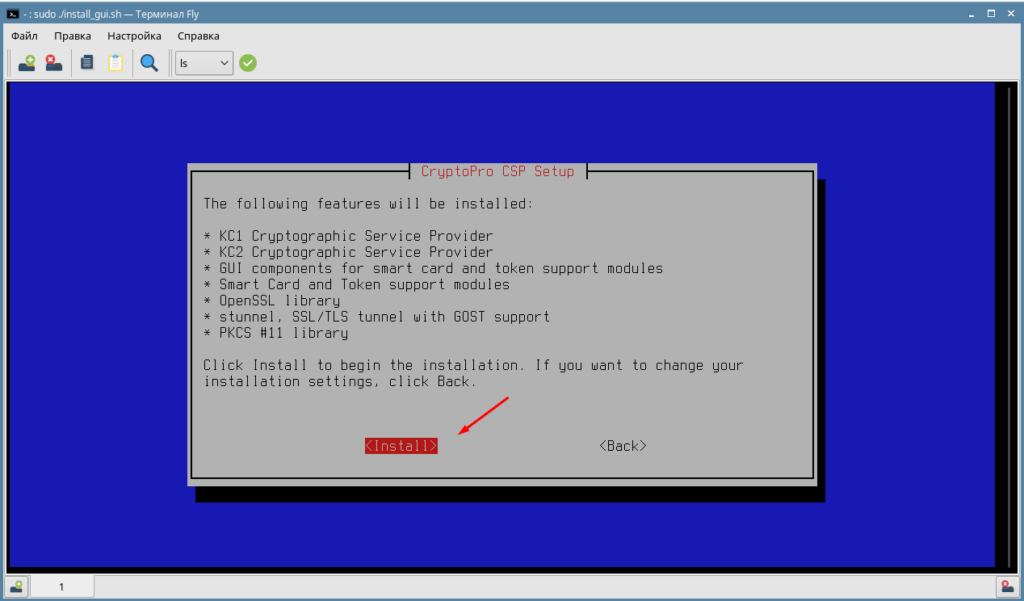

И пробуем установить нажав «Install».

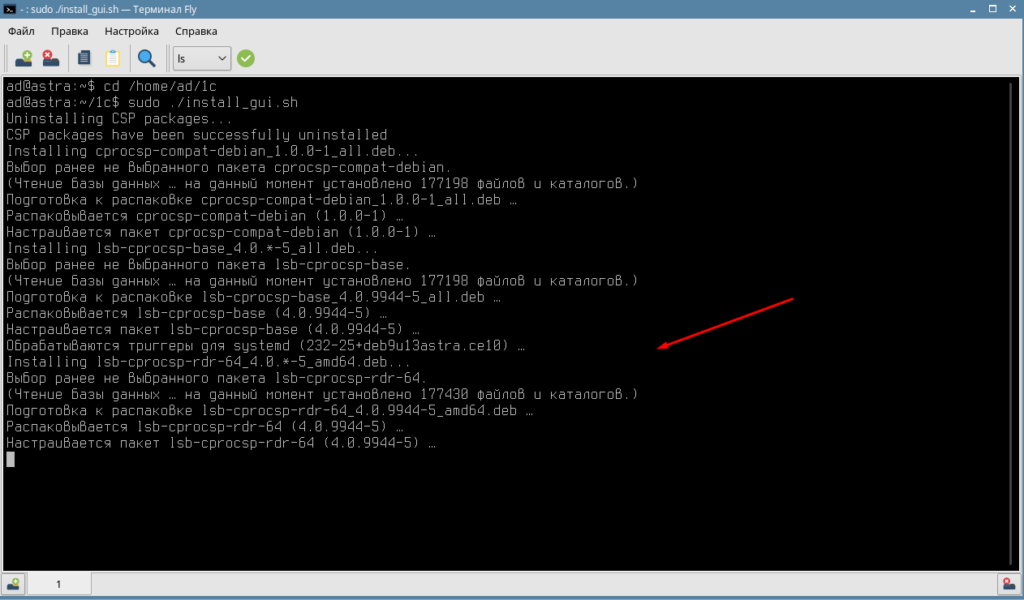

После этого начнется установка КриптоПРО CSP.

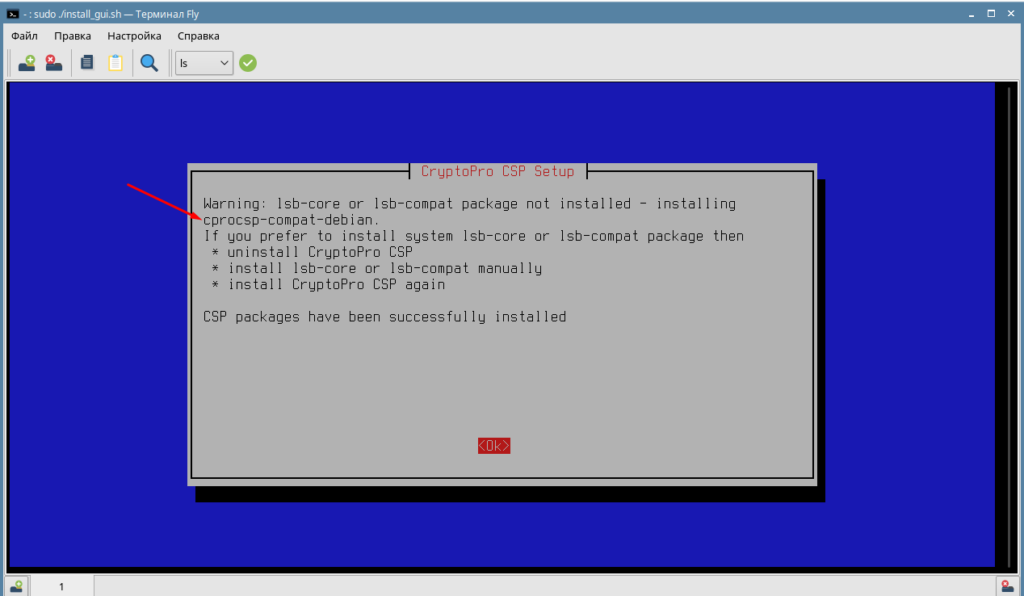

Если у вас новая система и к то муже не обновленная то возможно появление следующего сообщения, которое говорит об отсутствие в ОС пакета «lsb-core», необходимого для работы и установки КриптоПРО.

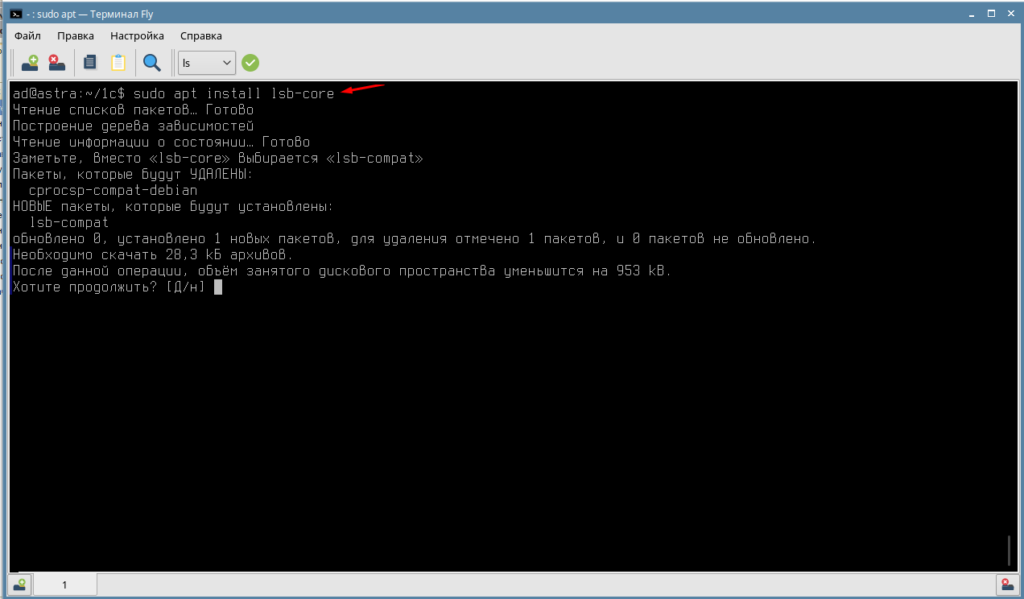

В этом случае его необходимо установить вручную, для этого выходим из установки и вводим в терминале команду.

Далее необходимо подтвердить скачивание введя «y».

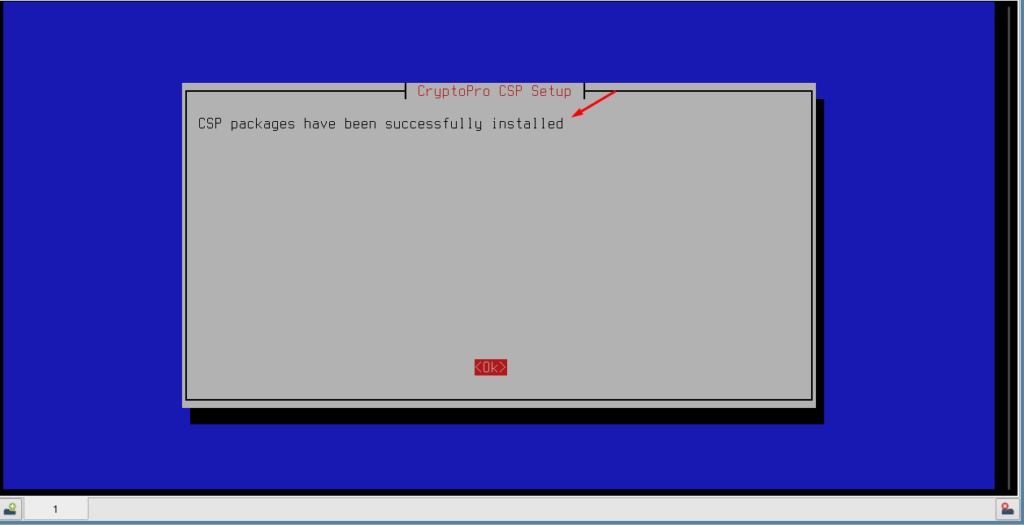

После скачивание и установки недостающего пакет заново запускаем установку КриптоПРО CSP.

И если вы видите сообщение «CSP packages have been successfully inctaled» , значит установка пакетов КриптоПРО CSP прошла успешно.

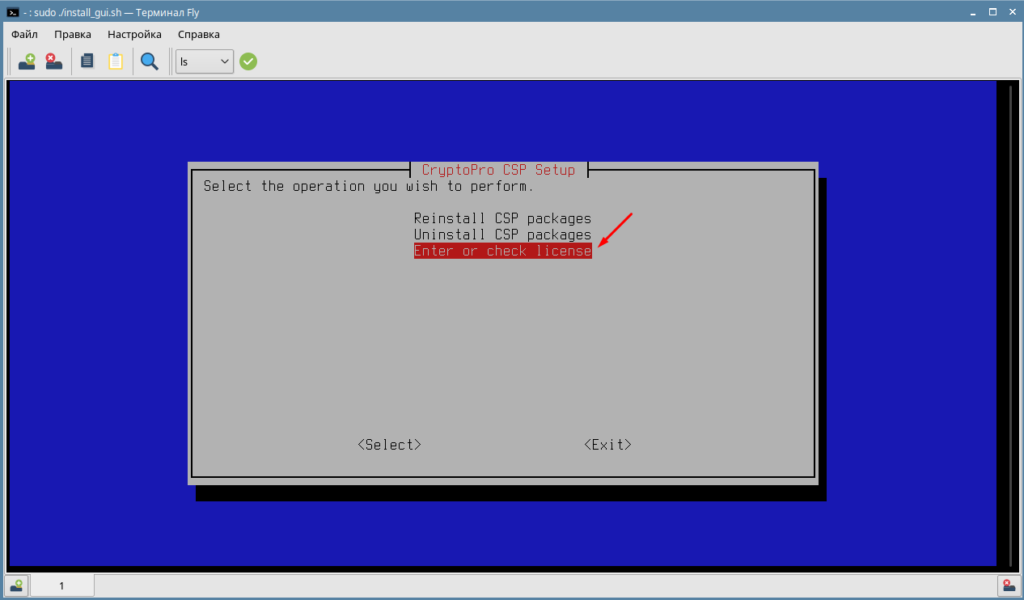

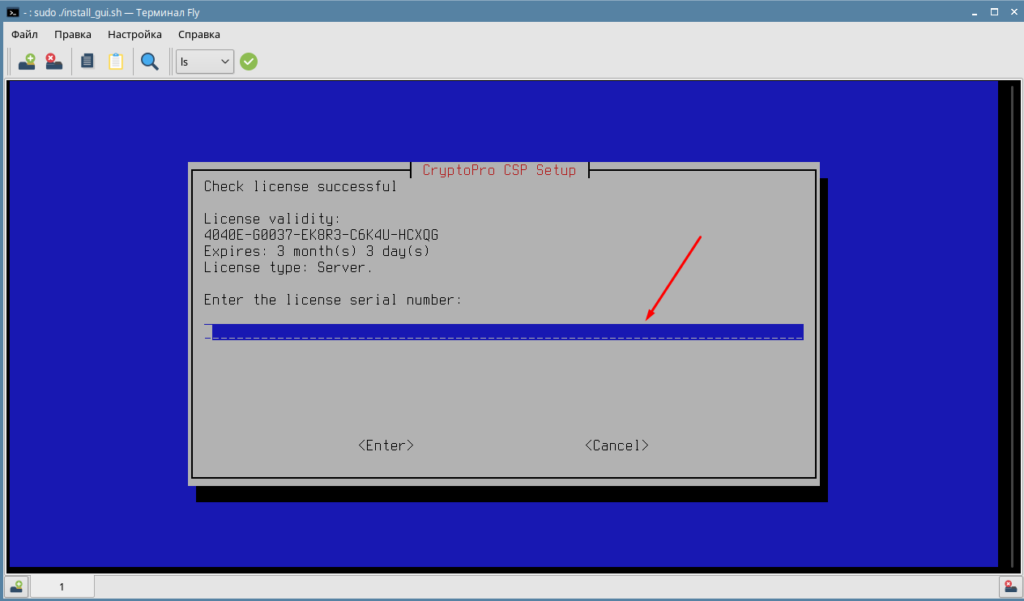

В следующем окне необходимо ввести лицензию, для этого выбираем последний пункт «Enter or check license».

В Linux привычного графического интерфейса программы нет, установка всех сертификатов происходит через терминал с помощью команд, найти КриптоПРО CSP можно в каталоге /opt/cprocsp/.

КриптоПро CSP

Криптопровайдер (Cryptography Service Provider, CSP) — независимый программный модуль, позволяющий осуществлять криптографические операции. Криптопровайдер КриптоПро CSP предназначен для:

- авторизации и обеспечения юридической значимости электронных документов при обмене ими между пользователями, посредством использования процедур формирования и проверки электронной подписи (ЭП) в соответствии с отечественными стандартами ГОСТ Р 34.10-2001 / ГОСТ Р 34.10-2012 (с использованием ГОСТ Р 34.11-94 / ГОСТ Р 34.11-2012);

- обеспечения конфиденциальности и контроля целостности информации посредством ее шифрования и имитозащиты, в соответствии с ГОСТ 28147-89;

- обеспечения аутентичности, конфиденциальности и имитозащиты соединений по протоколу TLS;

- контроля целостности системного и прикладного программного обеспечения для его защиты от несанкционированных изменений и нарушений правильности функционирования;

- управления ключевыми элементами системы в соответствии с регламентом средств защиты.

- При работе с Astra Linux в качестве СКЗИ разрешается использовать только сертифицированные версии КриптоПро CSP.

- При эксплуатации СКЗИ необходимо соблюдать требования и рекомендации эксплуатационной документации на СКЗИ, в том числе требования по защите от несанкционированного доступа и по криптографической защите, а также требования по поддерживаемым СКЗИ аппаратно-программным платформам.

- Контроль целостности СКЗИ и СЭП должен выполняться с использованием механизма замкнутой программной среды ОС или с использованием стандартных средств контроля целостности КриптоПро CSP.

Установка КриптоПро CSP

Архив с программным обеспечением КриптоПро CSP доступен для загрузки на официальном сайте www.cryptopro.ru. Для загрузки требуется регистрация на сайте.

Для ОС Astra Linux следует загружать сертифицированные версии, пакеты «КриптоПро CSP x.x для Linux (x64, deb)» или «КриптоПро CSP x.x для Astra Linux, ЗПС (x64)» где x.x — номер версии.

Пробный период использования КриптоПро CSP составляет 3 месяца, по истечении которых необходимо приобрести полноценную лицензию.

Для написания настоящей статьи были выполнены следующие действия:

- Загрузить архив с сертифицированной версией ПО «КриптоПро». Название полученного файла: «linux-amd64_deb.tgz»;

- Открыть «Терминал Fly» (горячая клавиша Alt+T);

- Разархивировать полученный архив в терминале командой:

tar -zxf linux-amd64_deb.tgz

cd linux-amd64_deb

-

Либо с для работы с графическим пользовательским интерфейсом запустив сценарий install_gui.sh командой:

sudo ./install_gui.sh

В процессе установи выбрать необходимые компоненты:

Либо с для работы без графического пользовательского интерфейса запустив сценарий instal.sh командой:

sudo ./install.sh

Описание пакетов КриптоПро

| Пакет | Описание |

|---|---|

| Базовые пакеты: | |

| cprocsp-curl | Библиотека libcurl с реализацией шифрования по ГОСТ |

| lsb-cprocsp-base | Основной пакет КриптоПро CSP |

| lsb-cprocsp-capilite | Интерфейс CAPILite и утилиты |

| lsb-cprocsp-kc1 | Провайдер криптографической службы KC1 |

| lsb-cprocsp-rdr | Поддержка ридеров и RNG |

| Дополнительные пакеты: | |

| cprocsp-rdr-gui-gtk | Графический интерфейс для диалоговых операций |

| cprocsp-rdr-rutoken | Поддержка карт Рутокен |

| cprocsp-rdr-jacarta | Поддержка карт JaCarta |

| cprocsp-rdr-pcsc | Компоненты PC/SC для ридеров КриптоПро CSP |

| lsb-cprocsp-pkcs11 | Поддержка PKCS11 |

Для просмотра всех установленных пакетов КриптоПро CSP можно использовать команду:

dpkg -l | grep cprocsp

Пример вывода команды:

Развернуть исходный код

ii cprocsp-cptools-gtk-64 5.0.12000-6 amd64 GUI application for various CSP tasks. Build 12000. ii cprocsp-curl-64 5.0.12000-6 amd64 CryptoPro cURL shared library and application. Build 12000. ii cprocsp-rdr-cloud-64 5.0.12000-6 amd64 DSS keys support module ii cprocsp-rdr-cpfkc-64 5.0.12000-6 amd64 FKC support module ii cprocsp-rdr-cryptoki-64 5.0.12000-6 amd64 Module for PKCS11 keys support. Build 12000. ii cprocsp-rdr-edoc-64 5.0.12000-6 amd64 Electronic documents support module ii cprocsp-rdr-emv-64 5.0.12000-6 amd64 EMV/Gemalto support module ii cprocsp-rdr-gui-gtk-64 5.0.12000-6 amd64 CryptoPro CSP GTK GUI components. Build 12000. ii cprocsp-rdr-infocrypt-64 5.0.12000-6 amd64 Infocrypt FKC support module ii cprocsp-rdr-inpaspot-64 5.0.12000-6 amd64 Inpaspot support module ii cprocsp-rdr-kst-64 5.0.12000-6 amd64 MorphoKST support module ii cprocsp-rdr-mskey-64 5.0.12000-6 amd64 Mskey support module ii cprocsp-rdr-novacard-64 5.0.12000-6 amd64 Novacard support module ii cprocsp-rdr-pcsc-64 5.0.12000-6 amd64 CryptoPro CSP. PC/SC devices support. Build 12000. ii cprocsp-rdr-rosan-64 5.0.12000-6 amd64 Rosan support module ii cprocsp-rdr-rutoken-64 5.0.12000-6 amd64 Rutoken support module ii lsb-cprocsp-base 5.0.12000-6 all CryptoPro CSP directories and scripts. Build 12000. ii lsb-cprocsp-ca-certs 5.0.12000-6 all CryptoPro CA certificates. Build 12000. ii lsb-cprocsp-capilite-64 5.0.12000-6 amd64 CryptoPro CSP. CryptoAPI Lite libraries and applications. Build 12000. ii lsb-cprocsp-import-ca-certs 5.0.12000-6 all Import OS root certificates in CryptoPro CSP. Build 12000. ii lsb-cprocsp-kc1-64 5.0.12000-6 amd64 CryptoPro CSP KC1. Build 12000. ii lsb-cprocsp-pkcs11-64 5.0.12000-6 amd64 CryptoPro PKCS11. Build 12000. ii lsb-cprocsp-rdr-64 5.0.12000-6 amd64 CryptoPro CSP common libraries and utilities. Build 12000.

Настройка путей к исполняемым файлам

Для того, чтобы не вводить каждый раз полный путь к утилитам КриптоПро CSP, в терминале FLY следует ввести команду:

export PATH=»$(/bin/ls -d /opt/cprocsp/

Подробнее см. Присвоение значений переменным окружения для пользовательских сессий.

Установка дополнительных пакетов для поддержки токенов и смарт-карт

Для корректной работы с токенами и смарт-картами установить:

- дополнительные пакеты из состава ОС:

- libccid;

- libgost-astra;

- pcscd;

- для токенов Рутокен: https://www.rutoken.ru/support/download/nix/

- для токенов Аладдин: https://www.aladdin-rd.ru/support/downloads/jacarta

Команда для установки пакетов из состава ОС:

sudo apt install libccid pcscd libgost-astra

Пакеты с модулями поддержки доступны по указанным выше ссылкам. Порядок установки модулей, предоставляемых производителями см. в инструкциях производителя, а также см. статьи Аладдин RD JaCarta в AstraLinux и Рутокен в Astra Linux.

Ключ КриптоПРО CSP для работы в режиме замкнутой программной среды Astra Linux SE.

Подробнее про режим замкнутой программной среды (ЗПС) и про работу в этом режиме см. Astra Linux: Режим замкнутой программной среды

Ключ для обеспечения работы в режиме ЗПС Astra Linux SE доступен по ссылке: https://cryptopro.ru/sites/default/files/private/csp/cryptopro_pub_key.gpg. Для загрузки ключа требуется регистрация.

Для установки загруженного ключа:

-

установить пакет astra-digsig-oldkeys:

sudo apt install astra-digsig-oldkeys

sudo mkdir -p /etc/digsig/keys/legacy/cryptopro

sudo update-initramfs -uk allЛицензии КриптоПро

Проверка срока истечения лицензии КриптоПро

Проверить срок истечения лицензии КриптоПро можно командой:

/opt/cprocsp/sbin/amd64/cpconfig -license -view

Пример вывода команды:

License validity: 5050010037ELQF5H28KM8E6BA Expires: 88 day(s) License type: Demo.

Установка лицензии КриптоПРо

Для установки лицензии выполнить команду :

sudo /opt/cprocsp/sbin/amd64/cpconfig -license -set

Носители и контейнеры

Идентификация токена

Для просмотра списка настроенных считывателей можно воспользоваться командой:

/opt/cprocsp/sbin/amd64/cpconfig -hardware reader -view

Пример вывода команды:Nick name: HDIMAGE Connect name: Reader name: HDD key storage Nick name: CLOUD Connect name: Reader name: Cloud Token Nick name: Aktiv Rutoken lite 00 00 Connect name: Reader name: Aktiv Rutoken lite 00 00

Чтобы узнать модели подключенных токенов ввести команду:

/opt/cprocsp/bin/amd64/csptest -card -enum -v -v

После чего система выдаст информацию о подключенных устройствах, например:Aktiv Rutoken lite 00 00 Card present, ATR=3B 8B 01 52 75 74 6F 6B 65 6E 6C 69 74 65 C2 Unknown applet Total: SYS: 0,000 sec USR: 0,010 sec UTC: 0,310 sec [ErrorCode: 0x00000000]

Проверить наличие носителей с контейнерами можно с помощью команды:

/opt/cprocsp/bin/amd64/csptest -keyset -verifycontext -enum -unique

Получить имя носителя в формате FQCN (Fully Qualified Container Nam):

/opt/cprocsp/bin/amd64/csptest -keyset -enum_cont -fqcn -verifyc | iconv -f cp1251

В этом случае будет выведен список носителей с контейнерами в следующих форматах:- \\.\HDIMAGE\ — контейнеры на локальных носителях;

- \\.\Aktiv Rutoken ECP 00 00\ — контейнеры на токенах.

Информация о контейнерах

Для просмотра подробной информации о контейнерах воспользуйтесь командой:

/opt/cprocsp/bin/amd64/csptestf -keyset -container ‘ИМЯ’ -info

Пример работы команды:

Нажмите здесь для раскрытия.

/opt/cprocsp/bin/amd64/csptestf -keyset -container ‘Shuhrat’ -info

CSP (Type:80) v5.0.10001 KC1 Release Ver:5.0.11233 OS:Linux CPU:AMD64 FastCode:READY:AVX.AcquireContext: OK. HCRYPTPROV: 8981043

GetProvParam(PP_NAME): Crypto-Pro GOST R 34.10-2012 KC1 CSP

Container name: «Shuhrat»

Signature key is available. HCRYPTKEY: 0x8f3b03

Exchange key is available. HCRYPTKEY: 0x8f9883

Symmetric key is not available.

UEC key is not available.CSP algorithms info:

Type:Encrypt Name:’GOST 28147-89′(14) Long:’GOST 28147-89′(14)

DefaultLen:256 MinLen:256 MaxLen:256 Prot:0 Algid:00026142Type:Hash Name:’GR 34.11-2012 256′(18) Long:’GOST R 34.11-2012 256′(22)

DefaultLen:256 MinLen:256 MaxLen:256 Prot:0 Algid:00032801Type:Signature Name:’GR 34.10-2012 256′(18) Long:’GOST R 34.10-2012 256′(22)

DefaultLen:512 MinLen:512 MaxLen:512 Prot:0 Algid:00011849Type:Exchange Name:’DH 34.10-2012 256′(18) Long:’GOST R 34.10-2012 256 DH'(25)

DefaultLen:512 MinLen:512 MaxLen:512 Prot:0 Algid:00043590Type:Exchange Name:’DH 34.10-2012 256′(18) Long:’GOST R 34.10-2012 256 DH'(25)

DefaultLen:512 MinLen:512 MaxLen:512 Prot:0 Algid:00043591Type:Hash Name:’GOST 28147-89 MAC'(18) Long:’GOST 28147-89 MAC'(18)

DefaultLen:32 MinLen:8 MaxLen:32 Prot:0 Algid:00032799Type:Encrypt Name:’GR 34.12 64 M'(14) Long:’GOST R 34.12-2015 64 Magma'(27)

DefaultLen:256 MinLen:256 MaxLen:256 Prot:0 Algid:00026160Type:Encrypt Name:’GR 34.12 128 K'(15) Long:’GOST R 34.12-2015 128 Kuznyechik'(33)

DefaultLen:256 MinLen:256 MaxLen:256 Prot:0 Algid:00026161Type:Hash Name:’GR 34.13 64 M MAC'(18) Long:’GOST R 34.13-2015 64 Magma MAC'(31)

DefaultLen:64 MinLen:8 MaxLen:64 Prot:0 Algid:00032828Type:Hash Name:’GR 34.13 128 K MAC'(19) Long:’GOST R 34.13-2015 128 Kuznyechik MAC'(37)

DefaultLen:128 MinLen:8 MaxLen:128 Prot:0 Algid:00032829Type:Hash Name:’GR34.11-12 256 HMAC'(20) Long:’GOST R 34.11-2012 256 HMAC'(27)

DefaultLen:256 MinLen:256 MaxLen:256 Prot:0 Algid:00032820Status:

Provider handles used: 6

Provider handles max: 1048576

CPU Usage: 6 %

CPU Usage by CSP: 0 %

Measurement interval: 119 msVirtual memory used: 15281652 KB

Virtual memory used by CSP: 116572 KB

Free virtual memory: 26053680 KB

Total virtual memory: 41335332 KBPhysical memory used: 14602360 KB

Physical memory used by CSP: 12576 KB

Free physical memory: 5857712 KB

Total physical memory: 20460072 KBKey pair info:

HCRYPTKEY: 0x8f3b03

AlgID: CALG_GR3410_12_256 = 0x00002e49 (00011849):

AlgClass: ALG_CLASS_SIGNATURE

AlgType: ALG_TYPE_GR3410

AlgSID: 73

KP_HASHOID:

1.2.643.7.1.1.2.2 (ГОСТ Р 34.11-2012 256 бит)

KP_DHOID:

1.2.643.2.2.35.1 (ГОСТ Р 34.10 256 бит, параметры по умолчанию)

KP_SIGNATUREOID:

1.2.643.2.2.35.1 (ГОСТ Р 34.10 256 бит, параметры по умолчанию)

Permissions:

CRYPT_READ

CRYPT_WRITE

CRYPT_IMPORT_KEY

0x800

0x2000

0x20000

0x100000

KP_CERTIFICATE:

Not set.Key pair info:

HCRYPTKEY: 0x8f9883

AlgID: CALG_DH_GR3410_12_256_SF = 0x0000aa46 (00043590):

AlgClass: ALG_CLASS_KEY_EXCHANGE

AlgType: ALG_TYPE_DH

AlgSID: 70

KP_HASHOID:

1.2.643.7.1.1.2.2 (ГОСТ Р 34.11-2012 256 бит)

KP_DHOID:

1.2.643.2.2.36.0 (ГОСТ Р 34.10 256 бит, параметры обмена по умолчанию)

KP_SIGNATUREOID:

1.2.643.2.2.36.0 (ГОСТ Р 34.10 256 бит, параметры обмена по умолчанию)

Permissions:

CRYPT_READ

CRYPT_WRITE

CRYPT_IMPORT_KEY

0x800

0x10000

0x20000

0x100000

KP_CERTIFICATE:

Subject: INN=007814508921, E=user@astralinux.ru, C=RU, CN=Махмадиев Шухрат, SN=Махмадиев

Valid : 18.10.2018 12:07:24 — 18.01.2019 12:17:24 (UTC)

Issuer : E=support@cryptopro.ru, C=RU, L=Moscow, O=CRYPTO-PRO LLC, CN=CRYPTO-PRO Test Center 2Container version: 2

Carrier flags:

This reader is removable.

This reader supports unique carrier names.

This carrier does not have embedded cryptography.

Keys in container:

signature key

exchange key

Extensions (maxLength: 1435):

ParamLen: 46

OID: 1.2.643.2.2.37.3.9

Critical: FALSE

Size: 19

Decoded size: 24

PrivKey: Not specified — 18.01.2020 07:31:07 (UTC)ParamLen: 47

OID: 1.2.643.2.2.37.3.10

Critical: FALSE

Size: 19

Decoded size: 24

PrivKey: Not specified — 18.01.2020 07:31:12 (UTC)

Total: SYS: 0,020 sec USR: 0,180 sec UTC: 2,180 sec

[ErrorCode: 0x00000000]При наличии кириллических символов в имени ключевого контейнера для дальнейшей работы с таким контейнером необходимо использовать его уникальный идентификатор. Получить уникальные идентификаторы ключевых контейнеров можно командой:

/opt/cprocsp/bin/amd64/csptest -keys -enum -verifyc -fqcn -un

Особенности применения PIN-кодов в контейнерах:

- если аутентификацию осуществляет само устройство (как, например, токен), то PIN при создании контейнера не создается, а предъявляется, так как он — свойство устройства. Как следствие: у всех контейнеров на токене одинаковый PIN;

- если устройство аутентификацию не осуществляет (как, например, локальный носитель HDIMAGE), то при создании контейнера создается и PIN-код. Следствие: у всех контейнеров PIN-код на HDIAMGE может быть разным.

Проверка работы контейнера

Для того чтобы проверить работу контейнера (в том числе возможность выполнения разных операций при текущей лицензии), следует выполнить команду:

/opt/cprocsp/bin/amd64/csptestf -keyset -container ИМЯ -check

Пример работы команды:

Нажмите здесь для раскрытия./opt/cprocsp/bin/amd64/csptestf -keyset -container Shuhrat -check

CSP (Type:80) v5.0.10001 KC1 Release Ver:5.0.11233 OS:Linux CPU:AMD64 FastCode:READY:AVX.

AcquireContext: OK. HCRYPTPROV: 28224051

GetProvParam(PP_NAME): Crypto-Pro GOST R 34.10-2012 KC1 CSP

Container name: «Shuhrat»

Check header passed.

Signature key is available. HCRYPTKEY: 0x1b53883

Exchange key is available. HCRYPTKEY: 0x1b57e23

Symmetric key is not available.

UEC key is not available.

License: Cert without license

Check container passed.

Check sign passed.

Check verify signature on private key passed.

Check verify signature on public key passed.

Check import passed (import restricted).

Check sign passed.

Check verify signature on private key passed.

Check verify signature on public key passed.

Check import passed.

Certificate in container matches AT_KEYEXCHANGE key.

Keys in container:

PrivKey: Not specified — 18.01.2020 07:31:07 (UTC)

PrivKey: Not specified — 18.01.2020 07:31:12 (UTC)

Total: SYS: 0,030 sec USR: 0,140 sec UTC: 2,430 sec

Удаление контейнера

Удалить контейнер можно командой:

/opt/cprocsp/bin/amd64/csptestf -passwd -cont ‘\\.\Aktiv Rutoken ECP 00 00\TestCont’ -deletek

Копирование контейнера

Скопировать контейнер из локального хранилища в хранилище токена Рутокен ЕЦП:

csptestf -keycopy -contsrc ‘\\.\HDIMAGE\Контейнер_оригинал’ -contdest ‘\\.\Aktiv Rutoken ECP 00 00\Контейнер_копия’

Смена пароля на контейнер (снятие паролей с контейнера)

/opt/cprocsp/bin/amd64/csptestf -passwd -cont ‘\\.\Aktiv Rutoken ECP 00 00\TestContainer’ -change -passwd

В случае, если контейнеру с ключом не был задан PIN, следует воспользоваться командой:

/opt/cprocsp/bin/amd64/csptestf -passwd -cont ‘\\.\Aktiv Rutoken ECP 00 00\TestContainer’ -change

Менеджер сертификатов КриптоПро в Linux

Категории сертификатов

Сертификаты делятся на четыре категории:

-

личные сертификаты (устанавливаются в хранилище umy, где u = User, my — имя хранилища). Для таких сертификатов, как правило, имеется закрытый ключ (и они требуют особой установки, чтобы в хранилище появилась ссылка на этот закрытый ключ). В результате с их использованием можно, например, подписать файл;

Пример установки личного сертификата, выданного УЦ Министерства Обороны Российской Федерации

Установка всех личных сертификатов со всех контейнеров в uMy :

/opt/cprocsp/bin/amd64/csptestf -absorb -certs -autoprov

Установка определенного сертификата из определенного контейнера в uMy:

/opt/cprocsp/bin/amd64/certmgr -inst -cont ‘\\.\Aktiv Rutoken ECP 00 00\Ivanov’Установка сертификата удостоверяющего центра ГУЦ в mRoot (подробнее см. Корневые и отозванные сертификаты):

Установка списка отозванных сертификатов (CRL) (список загружается с того же сайта и устанавливается в mca):

wget http://reestr-pki.ru/cdp/guc2022.crl -O — | sudo /opt/cprocsp/bin/amd64/certmgr -inst -store mca -stdin -crl

В опции -pattern >>> ‘rutoken’ может быть другим в зависимости от подключенного токена.

В случае, если требуется установка сертификата УЦ и CRL на рабочую станцию, не имеющую доступа к сети, следует:

- сохранить сертификаты в файлах;

- перенести файлы на рабочую станцию;

- в команде установки вместо параметра -stdin применить параметр -file с указанием имени файла.

sudo /opt/cprocsp/bin/amd64/certmgr -inst -store mRoot -file GUC_2022.cer

sudo /opt/cprocsp/bin/amd64/certmgr -inst -store mca -file guc2022.crl -crl- Имена хранилищ указаны в формате, используемом программой certmgr. У программы cryptcp похожий формат: -mroot и -uAddressBook.

- Из под учетной записи пользователя установка выполняется в хранилище uca, из под учетной записи администратора установка выполняется в хранилище mca:

- В опции -pattern можно указать пустое значение < ' ' >чтобы установить все сертификаты в uMy. Пример:

/opt/cprocsp/bin/amd64/csptestf -absorb -cert -pattern »

certmgr -inst -file cert.cer -store uMyПросмотр ранее установленных сертификатов

Просмотра ранее установленных сертификатов можно выполнить командой:

/opt/cprocsp/bin/amd64/certmgr -list

Удаление сертификатов из хранилища КриптоПро

Для удаления определенного сертификата из хранилища КриптоПро выполнить команду:

/opt/cprocsp/bin/amd64/certmgr -delete

После выполнения команды на экран будет выведен весь список сертификатов и предложение ввести номер удаляемого сертификата.

Для удаления всех сертификатов выполнить команду:

/opt/cprocsp/bin/amd64/certmgr -del -all

Экспорт сертификатов на другую машину

Закрытые ключи к сертификатам находятся в каталоге /var/opt/cprocsp/keys .

Поэтому эти ключи переносятся просто: создаем архив и переносим на нужную машину в тот же каталог.

/opt/cprocsp/bin/amd64/certmgr -export -dest cert.cer

Переносим эти файлы на машину и смотрим, какие контейнеры есть:

csptest -keyset -enum_cont -verifycontext -fqcn

Связываем сертификат и закрытый ключ:

certmgr -inst -file 1.cer -cont ‘\\.\HDIMAGE\container.name’

Если закрытый ключ и сертификат не подходят друг к другу, будет выведена ошибка:Can not install certificate Public keys in certificate and container are not identical

Проверка цепочки сертификатов

Для примера: чтобы проверить цепочку сертификатов, можно скопировать персональный сертификат в файл:

/opt/cprocsp/bin/amd64/cryptcp -copycert -dn ‘CN=Имя_вашего_сертификата’ -df /temp/сертификат.cer

Можно указать другое поле сертификата: CN, E, SN, OGRN, SNILS и тд.

CryptCP 5.0 (c) "КРИПТО-ПРО", 2002-2018. Утилита командной строки для подписи и шифрования файлов. Будет использован следующий сертификат: АРМ Субъект:"АКЦИОНЕРНОЕ ОБЩЕСТВО ""НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ""", Москва, 77 г. Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ru Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02 Цепочка сертификатов не проверена для следующего сертификата: Субъект:"АКЦИОНЕРНОЕ ОБЩЕСТВО ""НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ""", Пустовой, Виктор Иванович, "АКЦИОНЕРНОЕ ОБЩЕСТВО ""НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ""", Генеральный директор, Москва, 77 г. Москва, RU, шоссе Варшавское д. 26, 5087746137023, 007726604816, 13407634844, mail@rusbitech.ru Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02 Ошибка: Цепочка сертификатов не проверена для следующего сертификата (код ошибки 10000): /dailybuilds/CSPbuild/CSP/samples/CPCrypt/Certs.cpp:396: 0x20000133 Вы хотите использовать этот сертификат (Да[Y], Нет[N], Отмена[C])? С

Из вывода следует, что у нас отсутствует некий сертификат в цепочке сертификатов. Можно запустить вышеуказанную команду в режиме debug(отладки):

$ CP_PRINT_CHAIN_DETAIL=1 /opt/cprocsp/bin/amd64/cryptcp -copycert -dn 'CN=Имя_вашего_сертификата' -df /temp/сертификат.cer . ----------- Error chain ----------- Chain status:IS_UNTRUSTED_ROOT Revocation reason:unspecified 1. Subject:'E=uc@mil.ru, OGRN=1037700255284, INN=007704252261, C=RU, S=77 г. Москва, L=Москва, STREET=ул.Знаменка д.19, OU=4 центр (удостоверяющий) войсковой части 31659, O=Министерство обороны Российской Федерации, CN=Министерство обороны Российской Федерации' Issuer:'E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России' Cert status:IS_UNTRUSTED_ROOT .

CP_PRINT_CHAIN_DETAIL=1 --> включает режим отладки

В нашем примере из логов можно сделать вывод, что нам надо установить сертификат УЦ МО с CN=Министерство обороны Российской Федерации:

/opt/cprocsp/bin/amd64/certmgr -inst -store uRoot -file minoboron-root-2018.crt

Для того, чтобы убедиться в устранении ошибки, можно повторно в режиме отладки запустить команду. При правильно установленной цепочке сертификатов, статус у сертификата будет = CERT_TRUST_NO_ERROR

. Subject:'E=uc@mil.ru, OGRN=1037700255284, INN=007704252261, C=RU, S=77 г. Москва, L=Москва, STREET=ул.Знаменка д.19, OU=4 центр (удостоверяющий) войсковой части 31659, O=Министерство обороны Российской Федерации, CN=Министерство обороны Российской Федерации' Issuer:'E=dit@minsvyaz.ru, C=RU, S=77 Москва, L=г. Москва, STREET="улица Тверская, дом 7", O=Минкомсвязь России, OGRN=1047702026701, INN=007710474375, CN=Минкомсвязь России' Cert status:CERT_TRUST_NO_ERROR . Цепочки сертификатов проверены. Копирование сертификатов завершено. [ErrorCode: 0x00000000]

Подписание документа ЭЦП

Подпись документа может быть сделана двумя способами:

- attached (присоединенная), когда результирующий файл — это CMS-сообщение, внутрь которого упакованы данные и атрибуты (типа подписи). Формат сообщения соответствует международному стандарту, поэтому извлекать данные оттуда можно любыми утилитами, типа cryptcp / csptest / openssl / certutil (на windows);

- detached (отсоединенная), когда результирующий файл — это CMS-сообщение БЕЗ исходных данных, но с атрибутами (типа подписи). В этом случае для проверки надо «принести» исходный файл. Разумеется он остаётся неизменным и его можно смотреть cat-ом

Подпись файлов (присоединенная)

/opt/cprocsp/bin/amd64/cryptcp -sign -dn ‘CN=Название_нужного_сертификата’ -der zayavlenie.pdf

CryptCP 5.0 (c) «КРИПТО-ПРО», 2002-2018.

Утилита командной строки для подписи и шифрования файлов.Будет использован следующий сертификат:

Субъект: «АКЦИОНЕРНОЕ ОБЩЕСТВО «»НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ»»», Москва, 77 г.

Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ruДействителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02

Цепочки сертификатов проверены.

Папка ‘./’: raport.pdf.

Подпись данных.Подписанное сообщение успешно создано.

[ErrorCode: 0x00000000]Подпись файлов (отсоединенная)

/opt/cprocsp/bin/amd64/cryptcp -sign -detach -dn ‘CN=Название_нужного_сертификата’ -pin 12345678 raport.pdf raport.pdf.sig

CryptCP 5.0 (c) «КРИПТО-ПРО», 2002-2018.

Утилита командной строки для подписи и шифрования файлов.Будет использован следующий сертификат: Субъект:»АКЦИОНЕРНОЕ ОБЩЕСТВО «»НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ»»», Москва, 77 г.

Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ruДействителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02

Цепочки сертификатов проверены.

Папка ‘./’: raport.pdf. Подпись данных.Подписанное сообщение успешно создано.

[ErrorCode: 0x00000000]Проверка подписи в файле

Проверка присоединенной подписи

Для проверки присоединенной подписи выполнить:

/opt/cprocsp/bin/amd64/cryptcp -verify raport.pdf.sig

CryptCP 5.0 (c) «КРИПТО-ПРО», 2002-2018.

Утилита командной строки для подписи и шифрования файлов.Найдено сертификатов: 4

Цепочки сертификатов проверены.

Папка ‘./’:

raport.pdf.sig . Проверка подписи.Автор подписи: «АКЦИОНЕРНОЕ ОБЩЕСТВО «»НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ»»», Москва, 77 г.

Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ru

Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02

Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02Подпись проверена.

[ErrorCode: 0x00000000]Способ «естественный»

Использовать ключ -verall, указывающий, что надо найти всех подписавших, в том числе в сообщении:

/opt/cprocsp/bin/amd64/cryptcp -verify -verall -detached /home/shuhrat/smolensk/raport.pdf raport.pdf.sig

CryptCP 5.0 (c) «КРИПТО-ПРО», 2002-2018.

Утилита командной строки для подписи и шифрования файлов.

Папка ‘/home/shuhrat/smolensk/’: /home/shuhrat/smolensk/raport.pdf. Проверка подписи.Автор подписи: «АКЦИОНЕРНОЕ ОБЩЕСТВО «»НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ»»», Москва, 77 г.

Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ru

Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02

Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02Цепочки сертификатов проверены.

Папка ‘./’: raport.pdf. Проверка подписи.Подпись проверена.

[ErrorCode: 0x00000000]Способ «обучающий»

Указать в качестве хранилища сертификатов само сообщение (ключ -f):

/opt/cprocsp/bin/amd64/cryptcp -verify -f raport.pdf.sig -detached raport.pdf raport.pdf.sig

CryptCP 5.0 (c) «КРИПТО-ПРО», 2002-2018.

Утилита командной строки для подписи и шифрования файлов.Будет использован следующий сертификат:

Субъект:»АКЦИОНЕРНОЕ ОБЩЕСТВО «»НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ»»», Москва, 77 г.

Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ru

Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02Цепочки сертификатов проверены.

Папка ‘./’: raport.pdf.

Проверка подписи..Автор подписи: «АКЦИОНЕРНОЕ ОБЩЕСТВО «»НАУЧНО-ПРОИЗВОДСТВЕННОЕ ОБЪЕДИНЕНИЕ РУССКИЕ БАЗОВЫЕ

ИНФОРМАЦИОННЫЕ ТЕХНОЛОГИИ»»», Москва, 77 г.

Москва, RU, шоссе Варшавское д. 26, mail@rusbitech.ru

Действителен с 02.10.2018 14:31:02 по 02.10.2019 14:41:02Подпись проверена.

[ErrorCode: 0x00000000]Извлечение подписанного файла

Чтобы извлечь файл, необходимо указать его имя в конце команды проверки подписи:

cryptcp -verify raport.pdf.sig raport.pdf

Графический интерфейс КриптоПро CSP v. 5.0 (cptools)

В версии КриптоПро 5 появился графический инструмент для работы с сертификатами — cptools. Инструмент можно запустить из консоли:

/opt/cprocsp/bin/amd64/ cptools

Удаление КриптоПро CSP

Для того, чтобы удалить ПО КриптоПро CSP, в терминале FLY следует ввести последовательно 3 команды:

sudo rm -rf /opt/cprocsp

sudo rm -rf /var/opt/cprocsp/

sudo rm -rf /etc/opt/cprocsp/Отключение сообщений о необходимости перехода на ГОСТ Р 34.10-2012

В соответствии с принятым в 2014 году порядком перехода на ГОСТ Р 34.10-2012 до 1 января 2019 года попытка использования ГОСТ Р 34.10-2001 (кроме проверки подписи) на всех выпущенных к настоящему моменту сертифицированных версиях КриптоПро CSP 3.9, 4.0 и КриптоПро JCP 2.0 с 1 января 2019 года вызовет ошибку/предупреждение (в зависимости от продукта и режима работы), которые могут привести к неработоспособности автоматических/автоматизированных систем при использовании ими ключей ГОСТ Р 34.10-2001. В случае если ваша система использует ключи ГОСТ Р 34.10-2001, просим принять во внимание инструкцию.

Для отключения данных предупреждений в КриптоПро CSP, нужно добавить два ключа в конфигурационный файл /etc/opt/cprocsp/config64.ini в существующую секцию Parameters:

[Parameters] # Параметры провайдера warning_time_gen_2001=ll:9223372036854775807 warning_time_sign_2001=ll:9223372036854775807

Для наиболее безболезненного продолжения работы с ГОСТ Р 34.10-2001 в 2019 году рекомендуем использовать актуальные версии КриптоПро. В ранних версиях КриптоПро CSP и Клиент HSM 2.0 присутствуют технические ограничения формирования подписи по ГОСТ Р 34.10-2001 после 1 января 2019 года, о чем выдаются предупреждения в виде соответствующих окон.

Полезные ссылки

КриптоПро: IFCP plugin для входа ЕСИА (Госуслуги)

КриптоПро CADES ЭЦП Browser plug-in

Таблица поддерживаемых устройств Крипто-Про CSP

На официальном сайте СКЗИ КриптоПро в таблице указаны носители, продемонстрировавшие работоспособность с соответствующими версиями КриптоПро CSP: