Установка и настройка ОС Whonix

��Мы профессиональная команда, которая на рынке работает уже более 5 лет.

У нас лучший товар, который вы когда-либо пробовали!

Установка и настройка ОС Whonix

✅ ️Наши контакты (Telegram):✅ ️

✅ ️ ▲ ✅ ▲ ️✅ ▲ ️✅ ▲ ️✅ ▲ ✅ ️

В Телеграм переходить только по ССЫЛКЕ что ВЫШЕ, в поиске НАС НЕТ там только фейки .

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix – Telegraph

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Whonix — анонимная ОС на основе Debian. Установка и настройка. | Techlist

Установка и настройка ОС Whonix

Обзор и настройка Whonix | Подвальчик Хакера

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

openPGP в России / Форум / Анонимность в Интернет / Установка и настройка Whonix

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Установка и настройка ОС Whonix

Introduction [ edit ]

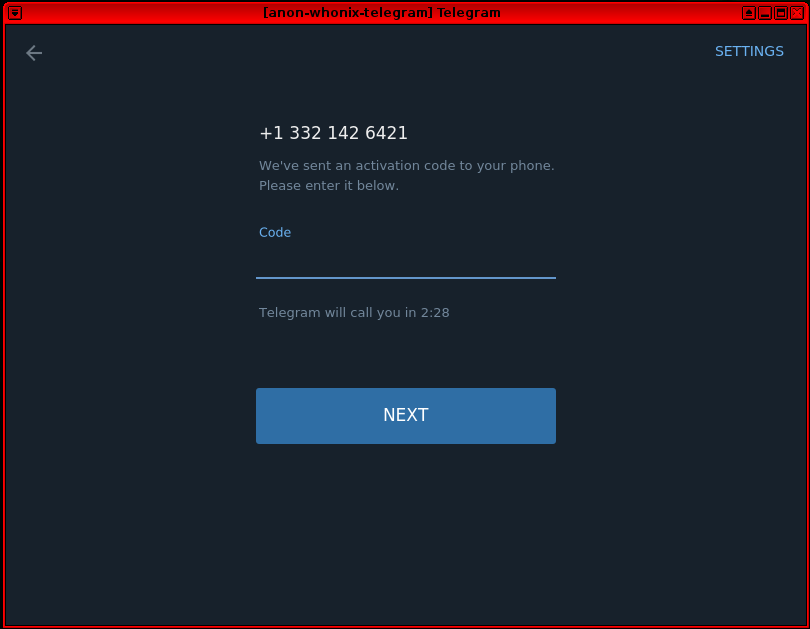

Although Telegram Desktop is functional in Whonix, it requires Phone Number Validation and is therefore unrecommended at this time.

Telegram is a relatively secure, cross platform, fully-featured instant messenger. The Telegram FAQ describes the basic architecture:

Telegram is a messaging app with a focus on speed and security, it’s super-fast, simple and free. You can use Telegram on all your devices at the same time — your messages sync seamlessly across any number of your phones, tablets or computers.

With Telegram, you can send messages, photos, videos and files of any type (doc, zip, mp3, etc), as well as create groups for up to 200,000 people or channels for broadcasting to unlimited audiences. You can write to your phone contacts and find people by their usernames. As a result, Telegram is like SMS and email combined — and can take care of all your personal or business messaging needs. In addition to this, we support end-to-end encrypted voice calls.

- the client source code, protocol and API are opensource — other closed source elements are planned for eventual release in the future

- verified builds are supported

- end-to-end client encryption via a ‘secret chats’ option

- options for self-destructing messages, two-step verification and other advanced privacy/security options [2]

- support for Android, iPhone/iPad, Windows, macOS and Linux

- access to chats across multiple devices

- no limits on the size of chats and media

- a free service with no advertisements or subscriptions

- a stated commitment to protect personal information, conversations and other data

- interested readers can learn more about the security protocol here .

- The application requires the user to register a phone number to create a Telegram account. See also Phone Number Validation. This is why it is not recommended for anonymous messaging at this time.

- End-to-end client encryption is not a default. Easy to confuse encrypted and non-encrypted chats. For the purpose of encrypted chats it would be better to use a messenger that is always encrypted end-to-end by default.

- At time of writing, starting a phone call form a secret (encrypted) chat resulted in a regular (unencrypted) call. The call log appears in the chat log of the regular (unencrypted). Not in the secret (encrypted) chat. There is no visual feedback to distinguish an encrypted from an unencrypted call, even if encrypted calls existed.

One viewpoint is to see telegram as modern public chat, IRC alternative.

Installation [ edit ]

telegram-desktop can be installed from Debian backports. This is non-ideal, see footnote. [4]

1. Update the package lists.

sudo apt update

2. Install the select software.

sudo apt -t bookworm-backports install telegram-desktop

The procedure of installing the package from the backports repository is now complete.

Start [ edit ]

To launch the application, in Whonix-Workstation ™ terminal run.

Figure: Telegram Desktop in Whonix [5]

For a basic Telegram user guide refer to this official blog entry .

See Also [ edit ]

- Whonix Project Chat

- GitHub: Telegram Desktop — Official Messenger

- Telegram for Linux

Footnotes [ edit ]

- ↑https://telegram.org/faq

- ↑https://telegram.org/blog/privacy-revolution

- ↑ telegram-desktop version in Debian stable ( buster ) at the time of writing showed a warning that soon it will be no longer functional.

You are using an outdated app that is no longer supported. To access your messages, please update your app to the latest version.

Hence using Debian backports version. Not installing from telegram website since telegram does not provide digital software (gpg) signatures .

Whonix The most watertight privacy operating system in the world.

Follow us on social media

FREE · PLUS · PREMIUM Support

At Whonix we value freedom and trust, supporting Open Source and Freedom Software

By using this website, you acknowledge you have read, understood, and agree to be bound by these these agreements: Terms of Service, Privacy Policy, Cookie Policy, E-Sign Consent, DMCA, Imprint 2012-2024 ENCRYPTED SUPPORT LP

We believe security software like Whonix needs to remain open source and independent. Would you help sustain and grow the project? Learn more about our 11 year success story and maybe DONATE!

Retrieved from «https://www.whonix.org/w/index.php?title=Telegram&oldid=97229»

By using our website, you acknowledge that you have read, understood and agreed to our Privacy Policy, Cookie Policy, Terms of Service, and E-Sign Consent.

Установка и настройка ОС Whonix

Мы профессиональная команда, которая на рынке работает уже более 5 лет и специализируемся исключительно на лучших продуктах.

В Телеграм переходить только по ССЫЛКЕ, в поиске НАС НЕТ там только фейки!

Чтобы телеграм открылся он у вас должен быть установлен!

Установка и настройка ОС Whonix

Годовая подписка на Хакер. Однако существует менее известная, но очень интересная система Whonix, использующая виртуализацию в качестве средства изоляции рабочей станции от глобальной сети и способная защитить твою анонимность даже после взлома. Чтобы обеспечить анонимность своего пребывания в Сети, мало установить Tor и завернуть в него весь исходящий трафик. Необходимо позаботиться о таких вещах, как утечки DNS, обнаружение твоего географического положения на основе настроек часового пояса, утечки имени пользователя через SSH, например , утечки IP-адреса, свойственные некоторым сетевым протоколам, побороть проблему идентификации машины на выходных узлах Tor путем сравнения типов трафика. Ну и в целом придется серьезно повозиться, чтобы заставить все установленные сетевые приложения использовать Tor и не выдавать данных о твоей машине. Ты можешь сделать все это сам, но лучше взять проверенное готовое решение, а именно дистрибутив TAILS. Он включает в себя множество преднастроенных приложений, корректно настроенный Tor и брандмауэр, так что в целом это достаточно надежная в плане сохранения анонимности и приватности система, которой не гнушался пользоваться сам Эдвард Сноуден. Как средство для слива секретных документов АНБ несколько раз за всю жизнь это превосходный инструмент, как повседневно используемая система — ужасный. Во-вторых, запуская TAILS на голом железе, юзер автоматически открывает серьезную дыру в своей анонимности. Ведь конфигурация ПК тоже позволяет идентифицировать человека. Любой взломавший твою машину сразу деанонимизирует и твой IP, и тебя самого. Чтобы этого избежать, запланировано размещать ключевые системные сервисы в песочницах — но только в версии 3. Для решения всех этих проблем как раз и предназначен Linux-дистрибутив Whonix, преследующий те же цели, но достигающий их несколько иным путем. Разработчики не могут быть уверены, что пользователь корректно настроит каждое установленное им приложение и не спровоцирует утечку данных или раскрытие своего IP. А если систему нельзя менять, то и проблема пропадает сама собой. Whonix распространяется в двух образах VirtualBox: один играет роль шлюза в глобальную сеть через Tor, а второй — это рабочая машина с браузером, чат-, email-клиентами и другим софтом, в том числе тем, что можно установить из репозиториев. Оба образа основаны на Debian. Единственный способ выйти во внешний мир для рабочей машины — это шлюз, единственный путь трафика во внешний мир из шлюза и обратно — через сеть Tor. Неважно, насколько протекающий софт ты установишь на рабочую машину, он все равно тебя не выдаст. Получить доступ к интернету в обход Tor приложение не сможет, IP-адрес увидит только локальный, именем пользователя для него будет просто user разработчики не рекомендуют его менять , а информацией о железе — стандартная конфигурация VirtualBox. Самая же интересная черта системы в том, что она вовсе не требует, чтобы ты использовал именно рабочую машину Whonix. Мне часто приходится разворачивать свою рабочую среду в частности, Kali Linux на новых м…. Войдите, чтобы ответить. Чтобы оставить мнение, нужно залогиниться. Xakep Чемоданчик хакера. Укрепляем VeraCrypt. Погружение в AD. Мобильная версия статьи. Далее по этой теме Ранее по этой теме. Анонимная виртуалка. Устанавливаем VirtualBox в ОС Tails и пускаем трафик виртуалок через Tor Tails — лучшая операционка, если твоя задача — максимально анонимизировать свое присутстви…. Защищенный Linux-дистрибутив Subgraph OS: что внутри? Как создать защищенную ОС с нуля? Взять memory safe язык программирования, написать на нем…. Делаем шпионскую флешку с защищенной операционкой Tails Tor, безусловно, одно из самых нужных средств защиты личных данных. Но чтобы обезопасить с…. Заключенные из Огайо построили два компьютера и взломали тюремную сеть Заключенные из тюрьмы Марион, что находятся в Огайо, тайно собрали два компьютера, не поки…. В Firefox обнаружена 0-day уязвимость, использующаяся для атак на пользователей Tor Неизвестный опубликовал код эксплоита для 0-day уязвимости в почтовой рассылке Tor Project…. Секреты Даркнета. Камуфляж для пингвина. Настраиваем полнодисковое шифрование и анонимизацию уровня ОС В наше время только ленивый не защищает свои личные данные и не печется о своей приватност…. Tor: полная деанонимизация. Фингерпринтим пользователей с помощью системы активного мониторинга и не только Кто больше всего любит даркнеты? Конечно же, мы, хак…. День сурка. Оставаясь практически единстве…. Хостим сайты в ZeroNet. Как устроен новый распределенный хостинг и как им пользоваться Создатели сети ZeroNet придумали, как сделать децентрализованную систему размещения сайтов…. FAQ Как раздавать и скачивать торренты, не оставляя следов Торренты и файлообменные сети пытаются запретить с момента их создания. Десятки трекеров у…. Рулим дотфайлами. Как быстро повысить комфорт в любом Linux или WSL Мне часто приходится разворачивать свою рабочую среду в частности, Kali Linux на новых м…. Интересно, какой ширины у этой ОС бекдор? Оставить мнение отменить Чтобы оставить мнение, нужно залогиниться. Последние взломы. Компьютерные трюки. Свежие новости 3 hour назад Ботнет Hoaxcalls атакует устройства Grandstream 4 hour назад Check Point: банкер Dridex впервые попал в топ самой активной малвари 20 hour назад Torrent Freak: из-за пандемии вырос интерес к пиратским сайтам 23 hour назад Операторы шифровальщика Sodinokibi отказываются от Bitcoin и переходят на Monero 24 hour назад Qrator Labs изучила DDoS-атаки и изменения трафика во время пандемии коронавируса.

Купить | закладки | телеграм | скорость | соль | кристаллы | a29 | a-pvp | MDPV| 3md | мука мефедрон | миф | мяу-мяу | 4mmc | амфетамин | фен | экстази | XTC | MDMA | pills | героин | хмурый | метадон | мёд | гашиш | шишки | бошки | гидропоника | опий | ханка | спайс | микс | россыпь | бошки, haze, гарик, гаш | реагент | MDA | лирика | кокаин (VHQ, HQ, MQ, первый, орех), | марки | легал | героин и метадон (хмурый, гера, гречка, мёд, мясо) | амфетамин (фен, амф, порох, кеды) | 24/7 | автопродажи | бот | сайт | форум | онлайн | проверенные | наркотики | грибы | план | КОКАИН | HQ | MQ |купить | мефедрон (меф, мяу-мяу) | фен, амфетамин | ск, скорость кристаллы | гашиш, шишки, бошки | лсд | мдма, экстази | vhq, mq | москва кокаин | героин | метадон | alpha-pvp | рибы (психоделики), экстази (MDMA, ext, круглые, диски, таблы) | хмурый | мёд | эйфория

Установка и настройка ОС Whonix

Анонимность в интернете с помощью Whonix

Осуществление взлома с основной машины без какого-либо проксирования — ужасная глупость со стороны хакера, которая может привести к тому, что в ходе теста на проникновение важный IP-адрес очень быстро попадет в черный список. Но если направить весь трафик через Tor и уменьшить с помощью VPN угрозы злонамеренных входных и выходных узлов, то мы сможем настроить Kali так, чтобы она стала полностью конфиденциальной и анонимной. Запуск Kali Linux на виртуальной машине может быть практически идеальным вариантом для взлома, но в этом случае ваша анонимность целиком зависит от анонимности вашего соединения. Tor — это самая эффективная сеть обфускации трафика. И хотя Tor-браузер сам по себе не является самым правильным вариантом для хакера, но в этом случае мы можем использовать Whonix для маршрутизации всего нашего трафика Kali Linux через сеть Tor. Наконец, для того чтобы добавить еще один слой анонимности, мы можем объединить VPN с Tor, что еще больше запутает наш трафик и предотвратит атаки Tor Deanonymization Attacks. Для решения проблем по виртуализации окружения в этой статье мы будем использовать VirtualBox. Его можно скачать здесь или установить на всех дистрибутивах на базе Debian, таком как Kali, с помощью следующей команды:. Чтобы виртуализировать Kali, нам понадобится образ диска Kali. Можно скачать его здесь , выбрав правильную архитектуру или разрядную и десктопное окружение. Нам нужен только Gateway-образ, потому что в качестве нашей рабочей станции мы будем использовать Kali, а не среду Whonix Workstation. Файл Whonix-Workstation скачать здесь. При выборе VPN нужно учитывать общую надежность сервиса, местоположение его серверов, а также политику в отношении логгирования ведения журнала данных и метаданных пользователей. PIA заявляет, что вообще не ведет журналов, но тут нужно понимать, что сервер, не находящийся под вашим контролем, не может считаться полностью заслуживающим доверия. Теперь, проведя всю эту подготовительную работу, мы можем начать настройку нашего виртуального окружения. После завершения этого процесса VirtualBox должен выглядеть примерно так, как показано на скриншоте ниже, где видно, что виртуальная машина Whonix Gateway доступна в левой панели окна. Шаги по настройке виртуальной машины Kali в VirtualBox будут аналогичны процессу настройки Whonix Gateway. Нам нужно выбрать несколько дополнительных параметров конфигурации и напрямую указать VirtualBox на образ диска с Kali. На следующем шаге выделите тот объем памяти, который вы хотите, чтобы был доступен этой виртуальной машине. Рекомендуется выделять не менее МБ или 1 ГБ оперативки. На железе с большим объемом оперативной памяти большее выделение может привести к повышению производительности работы. Наконец, выделите тот объем места на жестком диске, который вы готовы предоставить для нужд виртуальной машины Kali. Имейте в виду, что этот лимит представляет собой тот максимально возможный объем памяти на вашем жестком диске, который виртуальной машине разрешено занимать в принципе, и это не обязательно тот объем места, который она займет фактически. Размер виртуальной машины, скорее всего, более точно коррелирует с размером образа диска или ISO-файла, с которого виртуальная машина загружается. После загрузки виртуальной машины нам будет предложено выбрать виртуальный диск. Виртуальная машина ведет себя так, как если бы образ с Kali загружался на любом другом оборудовании. На этом этапе можно выбрать, запускать ли Kali как Live-образ или установить ее. Конфигурация Whonix и VPN по-прежнему будет работать с загрузочным Live-устройством, а состояние и конфигурация такого устройства могут быть сохранены с помощью функции сохранения состояния у VirtualBox. Однако установка Kali на виртуальную машину может дать некоторые преимущества. Виртуальную машину можно быстро загружать и перезагружать, в этом случае может быть проще сохранять состояния конфигурации на виртуальном жестком диске, а не путем использования функции сохранения состояний в VirtualBox. Графический установщик работает так же, как и любой другой мастер установки у любого дистрибутива и относительно прост в использовании. После того, как виртуальная машина будет установлена или загружена, следующие шаги позволят нам настроить ее для работы с Whonix. После загрузки нашей виртуальной машины Kali, первым делом нужно открыть окна терминала и обновить систему. Эта команда обновляет реестр пакетов и обновляет устаревшие пакеты. После того, как наша система завершит свое обновление, мы можем выключить ее с помощью менеджера сессий Kali. После первоначальной настройки и, возможно, необходимой перезагрузки виртуальной машины мы увидим примерно такую картинку, как на скриншоте ниже. Нам нужно оставить это окно открытым, поскольку мы настраиваем Kali, так как весь трафик Kali будет перенаправляться через Whonix и от Whonix, в свою очередь, через Tor. Этот Tor-шлюз будет работать только до тех пор, пока его процесс в виртуальной машине будет запущен. Вернемся к диспетчеру VirtualBox. Теперь можно загрузить виртуальную машину Kali. Как только она загрузится, сетевые подключения, скорее всего, не будут функционировать. До того, как трафик Kali пройдет через Whonix, необходимо внести некоторые изменения в конфигурацию сети Kali. Сначала давайте отключим сетевой адаптер, используя ifconfig. Можно отредактировать его в Nano. Управление в Nano стандартно для всех редакторов. Чтобы открыть nano, введите следующую команду:. Теперь добавим в этот файл следующую строку, но для начала следует удалить любые другие параметры конфигурации, если они есть:. Мы можем сделать это, набрав команду:. Чтобы определить, где виртуальный сетевой адаптер должен искать определенные сетевые элементы в нижней части файла, нам нужно добавить следующую информацию:. Наконец, мы включаем наш виртуальный сетевой адаптер обратно и теперь весь трафик должен идти по заданному маршруту. Для этого введите следующее:. Мы можем проверить, идет ли наш трафик через Tor, перейдя на вот эту страницу тестирования Tor. Если эта страница подтвердит, что мы используем Tor, значит нам удалось направить весь наш трафик через сеть Tor! Как правило, проще добавить VPN к хосту, но если мы хотим убедиться, что весь наш трафик закрыт внутри VPN-сервиса и нет никакой утечки, то мы можем использовать такой инструмент, как VPN Firewall для Linux-систем. Конфигурация VPN отличается в зависимости от разных операционных систем или дистрибутивов. Когда все эти инструменты анонимности и сама Kali настроены, это означает, что вы готовы серфить интернет и взламывать что-либо конфиденциально и анонимно! Всем спасибо за внимание и оставайтесь анонимными. Читать подборку. Компьютерные хитрости subscribers.

Установка «Telegram» на Linux Mint и Ubuntu

«Telegram» является отличным мессенджером, доступным на любой мобильной и настольной операционной системе. Linux также не является исключением. Это абсолютно бесплатная и довольно популярная операционная система. И хотя многие разработчики программного обеспечения незаслуженно обходят Linux стороной, «Telegram» имеет отличный полнофункциональный клиент, практически ничем не отличающийся от других платформ.

В сегодняшнем материале мы подробно вам расскажем, как установить «Telegram» на самые популярные сборки Linux: Ubuntu и Linux Mint. Учитывая, что обе версии операционной системы имеют общие корни, процедура будет совершенно одинаковой.

Установка «Telegram» на Linux

Способ 1. Через Терминал

Установка «Telegram» в операционной системе Ubuntu лучше всего происходит через терминал с добавлением репозитория. Пусть это не самый простой способ, но после установки не будет никаких ограничений. Да, с официального сайта можно загрузить установочный архив, в котором содержится установочный файл. Выполнить установку можно двойным кликом мыши. Но самым главным ограничением является то, что пользоваться программой можно будет лишь на одной учётной записи. Если компьютером пользуется несколько человек, такой вариант не подойдёт.

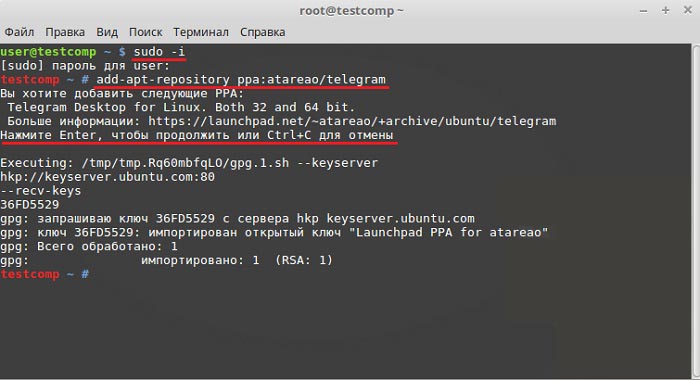

- Запустите терминал. Его можно найти в поиске либо просто нажать сочетание клавиш Ctrl+Alt+T.

- В открывшемся окне терминала последовательно введите следующие три команды:

- sudo add-apt-repository ppa:atareao/telegram

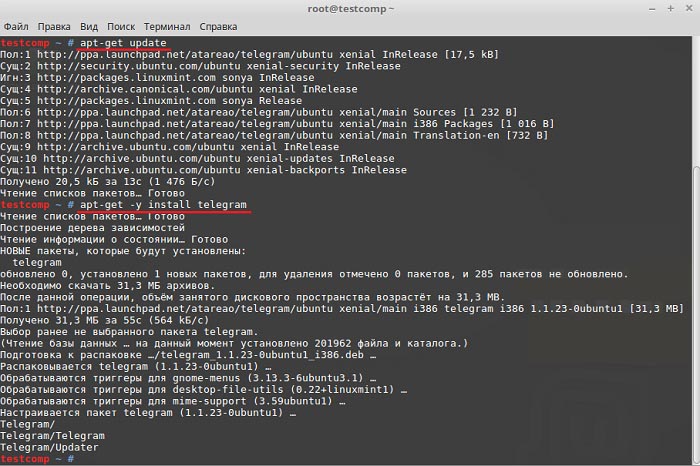

- sudo apt-get update

- sudo apt-get install telegram

- Первая команда — это команда, которая позволяет добавить репозиторий «Telegram» в список репозиториев вашей системы.

- Поскольку команда выполняется с правами суперпользователя, она потребует от вас ввода пароля, после чего необходимо подтвердить, что вы действительно хотите добавить этот репозиторий.

- Вторая команда предназначена для обновления пакетов и является обязательной для выполнения после добавления нового репозитория

- Последняя команда выполнит загрузку и займётся установкой программы на компьютер.

- Завершив установку, перезагрузите компьютер.

Способ 2. Через установочный файл с официального сайта

- Перейдите на сайте https://desktop.telegram.org/ и скачайте оттуда установочный архив.

- Распакуйте скачанный архив.

- Кликните по файлу «Telegram» и произведите установку.

Способ 3. Использование онлайн версии

Чтобы ничего не устанавливать, можно воспользоваться веб-версией, работающей через любой веб-браузер. Для этого просто перейдите по ссылке https://web.telegram.org/. Ему даже не требуется дополнительная настройка.

Начало пользования и русификация

- Запустите приложение «Telegram», введите номер телефона, на который зарегистрировано приложение, а также код подтверждения, который придёт в мобильное приложение.

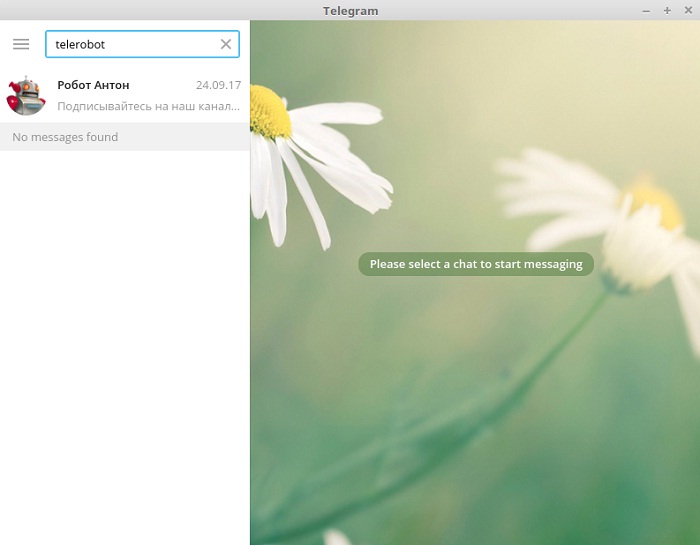

- Чтобы русифицировать программу, скачайте файл локализации. Для этого лучше всего воспользоваться ботом @telerobot_bot, имеющим название Робот Антон. По умолчанию он добавлен во всех последних версиях программы, но если по каким-то причинам его нет, найдите его через поиск. Для этого в поисковой строке введите его адрес.

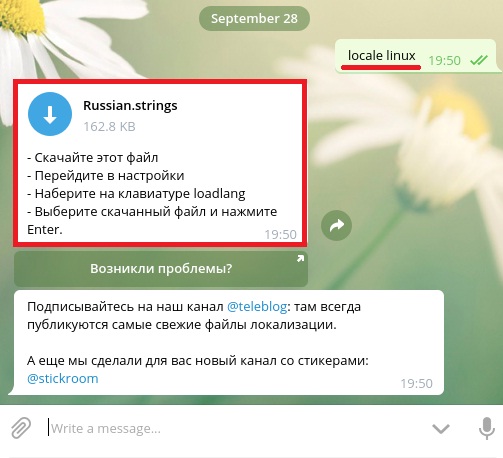

- Чтобы запустить бота, нажмите кнопку «Начать», а затем «Получить локализацию».

- Дальше выберите вашу операционную систему. В данном случае неважно, Windows это или компьютер работает на Линуксе, поэтому нужно выбрать TDesktop.

- Выбираем русский язык, после чего бот присылает файл локализации. Чтобы компьютер установил языковый пакет, нажимаем на стрелочку, и он скачивается на ваш компьютер.

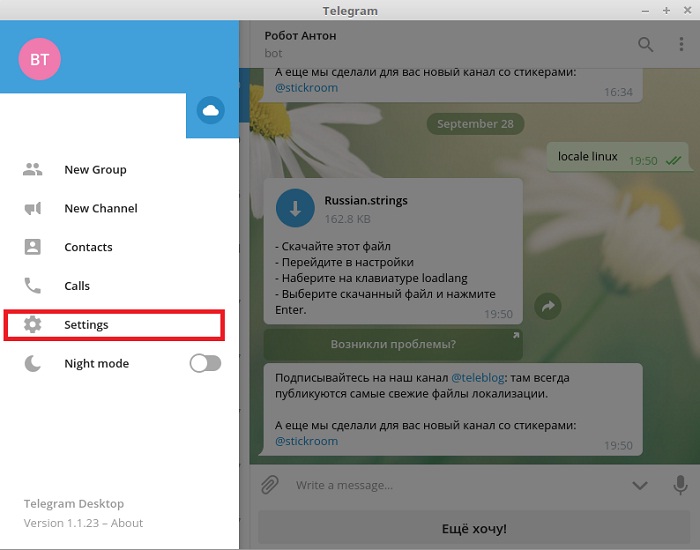

- Перейдите в настройки (Settings), зажмите Shift+Alt и нажмите Change Language, после чего выберите загруженный перед этим файл локализации. По умолчанию он хранится в папке «Загрузки».

- Программа запросит перезагрузку и после нажатия кнопки OK сама перезапустится.

Заключение

Пользоваться «Telegram» на Linux так же удобно, как и на других платформах, а также без каких-либо ограничений. Расскажите нам, удалось ли вам установить «Телеграм» на Линукс Минт.