03. Loopback detection

Петля коммутации (loopback) — состояние в сети, при котором коммутатор принимает кадры, отправленные им же. При получении кадра впервые, коммутатор добавляет мак-адреса источника в таблицу, создавая соответствие с тем портом, на котором был получен кадр. Следующий кадр с данным мак-адресом получателя будет отправлен в на порт в соответствии с таблицей. Когда MAC-адрес источника уже изучен коммутатором, но кадр тем же MAC-адресом получен через другой порт, коммутатор меняет соответствие для MAC-адреса в таблице. В результате, если на порту существует петля, из-за наличия широковещательных и многоадресных кадров может произойти не только лавинный рост количества таких кадров — все MAC-адреса в пределах второго уровня(L2) сегмента сети будут изучены на порту с пелтей, что вызовет потерю работоспособности сети. Избежать возникновения петель коммутации поможет функция Loopback detection. С её помощью порт с петлей будет автоматически заблокирован, а коммутатор может послать уведомление в систему мониторинга для своевременного обнаружения петли администратором.

3.2. Конфигурация Loopback detection

- Настроить таймеры;

- Включить функцию Loopback detection;

- Настроить действие при обнаружении петли;

- Отобразить информацию о конфигурации и отладочную информацию;

- Включить отправку trap.

- Настроить таймеры:

Команда

Описание

no loopback-detection interval-time

! В режиме глобальной конфигурации

Задать интервал в секундах отправки BPDU. — после того, как петля была обнаружена; — если петля не была обнаружена. Команда no восстанавливает значения по-умолчанию — 5 для loopback и 3 для no-loopback.

loopback-detection control-recovery timeout

! В режиме глобальной конфигурации

Задать время восстановления после выключена порта при обнаружении петли. После применения значения 0 восстановление не происходит автоматически (по-умолчанию).

2.Включить функцию Loopback detection:

Команда

Описание

loopback-detection specified-vlan -list>

no loopback-detection specified-vlan -list>

! В режиме конфигурации интерфейса

Задать VLAN -list> для которых будет проверяться наличие петли. Команда no удаляет эту конфигурацию.

3.Настроить действие при обнаружении петли:

Команда

Описание

no loopback-detection control

! В режиме конфигурации интерфейса

Выбрать действие при обнаружении петли. Команда no удаляет эту конфигурацию.

4. Отобразить информацию о конфигурации и отладочную информацию:

Команда

Описание

no debug loopback-detection

! В Admin режиме

Выводить отладочную информацию. Команда no отменяет вывод отладочной информации.

show loopback-detection [interface ]

! В Admin режиме

Вывести информацию и состоянии и конфигурации Loopback-detection. Если указан параметр interface информация будет выведена только для указанного интерфейса.

5.Включить отправку trap:

Команда

Описание

loopback-detection trap enable

no loopback-detection trap enable

! В режиме глобальной конфигурации

Включить отправку SNMP trap при обнаружении петли. Команда no отключает эту функцию.

3.3. Пример конфигурации Loopback detection

Чтобы защитить сеть от последствий возникновения петли коммутации из-за ошибки пользователя, неиcправности линии или оборудования, подключенных к порту 1/0/1 коммутатора Switch, необходимо настроить функцию loopback-detection.

Конфигурация коммутатора будет выглядеть следующим образом:

Switch(config)#loopback-detection interval-time 35 15 Switch(config)#interface ethernet 1/0/1 Switch(Config-If-Ethernet1/0/1)#loopback-detection special-vlan 1-3 Switch(Config-If-Ethernet1/0/1)#loopback-detection control block

С выбранным действием при обнаружении петли — block, коммутатор будет блокировать весь трафик с порта в не зависимости от того, в каком VLAN была обнаружена петля. Для преодоления этой особенности существует возможность настроить MST Instance. В этом случае коммутатор будет блокировать трафик только в Isntance, содержащий VLAN с петлей.

Пример конфигурации MST Instance:

Switch(config)#spanning-tree mst configuration Switch(Config-Mstp-Region)#instance 1 vlan 1 Switch(Config-Mstp-Region)#instance 2 vlan 2

3.4. Решение проблем с конфигурацией Loopback detection

- Убедитесь, что оборудование, подключенное к интерфейсу с loopback detection, прозрачно пропускает Loopback-detection BPDU, иначе функция не будет работать;

- Рекомендуется использовать Loopback-detection только на портах в сторону неконтролируемого участка сети (порты доступа, сегменты с неуправляемыми коммутаторами);

- Не рекомендуется использовать loopback-detection на одном порту с протоколами STP, так как это может повлечь за собой некорректную работу STP или Loopback-detection;

- Нет меток

Какая информация предоставляется в результате проверки loopback

Интерфейсы Loopback являются виртуальными сетевыми интерфейсами. Данные интерфейсы применяются для выставления заданного на Loopback интерфейсе IP адреса в качестве IP адреса источника для пакетов протоколов IKE/ESP/OSPF/BGP.

Loopback интерфейсы описываются в файлах /etc/network/interfaces.d/loopbackN .

Пример создание Loopback интерфейса:

1. Отредактируйте файл /etc/network/interfaces.d/loopback0 , добавив в него описание для Loopback интерфейса, например:

root@sterragate:~# cat /etc/network/interfaces.d/loopback0

iface loopback0 inet static

pre-up ip link add loopback0 type dummy

post-down ip link set dev loopback0 down

Примечание. Интерфейсы Loopback не предназначены для маршрутизации через них IP трафика.

2. Чтобы Loopback интерфейс loopback0 появился в системе, выполните команду ifup loopback0 , после чего убедитесь, что данный интерфейс действительно доступен в системе:

root@sterragate:~# ifup loopback0

root@sterragate:~# ip address show loopback0

17: loopback0: mtu 1500 qdisc noqueue state UNKNOWN

link/ether da:7a:19:6e:31:72 brd ff:ff:ff:ff:ff:ff

inet 1.1.1.1/32 brd 1.1.1.1 scope global loopback0

Видно, что Loopback интерфейс loopback0 присутствует в системе и сконфигурирован.

3. Добавьте Loopback интерфейс loopback0 в файл /etc/ifaliases.cf :

root@sterragate:~# cat /etc/ifaliases.cf

interface (name=»GigabitEthernet0/0″ pattern=»eth0″)

interface (name=»GigabitEthernet0/1″ pattern=»eth1″)

interface (name=»GigabitEthernet0/2″ pattern=»eth2″)

interface (name=»Loopback0″ pattern=»loopback0″)

interface (name=»default» pattern=»*»)

· значение параметра name должно быть задано в виде LoopbackN;

· значение параметра pattern должно соответствовать имени Loopback интерфейса в нотации Linux.

4. Пересчитайте контрольную сумму файлa /etc/ifaliases.cf :

root@sterragate:~# integr_mgr calc -f /etc/ifaliases.cf

SUCCESS: Operation was successful.

5. Перезапустите VPN сервис:

root@sterragate:~# service vpngate restart

Теперь интерфейс Loopback0 должен быть доступен в консоли Cisco-like, но задавать на нем политику СКЗИ и правил МЭ посредством как консоли Cisco-like, так и LSP не имеет никакого смысла, так как IP пакеты через интерфейсы этого типа не могут маршрутизироваться. Настройка осуществляется средствами ОС.

Термины и определения EcoRouter Documentation / Термины и определения

- AAA

- ABR

- Access control list

- Address Resolution Protocol

- ASBR

- Bridge domain

- Bridge Domain Interface

- Broadband Remote Access Server

- COPP

- DHCP

- DNA

- EcoBNGOS

- Interface

- Intrusion Detection System

- Intrusion Prevention system

- IP Demux Interface

- Label Distribution Protocol

- Loopback Interface

- LSA

- LSU

- MTU

- Multiprotocol Lable Switching

- Network Time Protocol

- Port

- PPPoE

- Pseudowire

- Quality of Service

- Remote Authentication in Dial-In User Service

- Service Instance

- Simple Network Management Protocol

- Terminal Access Controller Access Control System plus

- Virtual Router Redundancy Protocol

- Агрегирование каналов

- Административния дистанция

- Виртуальный маршрутизатор

- Зеркалирование

- Инверсная маска

- Интерфейс командной строки

- Протокол межсетевых управляющих сообщений

AAA (от англ. Authentication, Authorization, Accounting ) — используется для описания процесса предоставления доступа и контроля над ним.

- Authentication (аутентификация) — сопоставление персоны (запроса) существующей учётной записи в системе безопасности. Осуществляется по логину , паролю или сертификату.

- Authorization (авторизация, проверка полномочий, проверка уровня доступа) — сопоставление учётной записи в системе (и персоны, прошедшей аутентификацию) и определённых полномочий. В EcoRouter пользователям предоставляется несколько предопределенных уровней доступа к командам системы.

- Accounting (учёт) — слежение за потреблением ресурсов (преимущественно сетевых) пользователем. В accounting включается также и запись фактов получения доступа к системе (англ. access logs ).

ABR (area border router) — пограничный маршрутизатор, соединяет одну или больше зон с магистральной зоной и выполняет функции шлюза для межзонального трафика.

Access control list

Access control list (ACL) — списки контроля доступа — это набор текстовых выражений, правил, которые ограничивают либо разрешают прохождение какого-либо трафика по сети. Списки контроля доступа осуществляют фильтрацию на основании ip-адреса источника пакета, ip-адреса назначения пакета, типу протокола и номерам портов. В EcoRouter списки контроля доступа реализованы сущностью access-list.

Address Resolution Protocol

ARP (Address Resolution Protocol — протокол определения адреса) — протокол в компьютерных сетях, предназначенный для определения MAC-адреса по известному IP-адресу.

ASBR

Пограничный маршрутизатор автономной системы (AS boundary router, ASBR) — обменивается информацией с маршрутизаторами, принадлежащими другим автономным системам или не-OSPF маршрутизаторами.

Bridge domain

Bridge domain – это локальный широковещательный домен второго уровня модели OSI, который существует отдельно от понятия VLAN и оперирует идентификаторами виртуальных подсетей. Bridge domain создается на каждом устройстве отдельно и имеет значение только на нём. Подобное разделение позволяет определять различные виртуальные подсети на порт и гибко управлять отдельными виртуальными доменами. Тем самым снимается ограничение масштабируемости, обусловленное глобальной привязкой VLAN к конкретному устройству сегмента. Bridge domain строится из одного или нескольких L2 сервисных интерфейсов, называемых service-instance.

Команда создания bridge domain: bridge . Где NAME – произвольное имя.

Bridge Domain Interface

Интерфейс bridge domain (Bridge Domain Interface, BDI) – это логический интерфейс, позволяющий организовать двунаправленный поток трафика между сетями из bridge domain в L3 интерфейсы для маршрутизации.

Базовая настройка интерфейса:

Создание интерфейса бридж домена. Где NAME – произвольное имя

ecorouter(config)#interface NAME

ecorouter(config-if)#ip address 10.10.10.1 255.255.255.255

ecorouter(config-if)#connect to bridge NAME

Broadband Remote Access Server

BRAS ( Broadband Remote Access Server) — маршрутизатор широкополосного удалённого доступа. BRAS находится в ядре сети провайдера и агрегирует пользовательские подключения из сети уровня доступа. Именно на BRAS’е провайдер может применять политику маршрутизации и качества обслуживания (QoS).

COPP

CoPP (Control-Plane Policing) — политика уровня управления.

DHCP

Dynamic Host Configuration Protocol (DHCP) — протокол динамической настройки адресации узлы сети, позволяющий устройствам внутри сети динамически получать IP-адреса и другие параметры для работы в сети (TCP-IP) от настроенного для этого сервера или группы серверов.

DNA (DoNotAge tag, DNA bit) — признак «нестарения» пакета LSA.

EcoBNGOS

EcoBNGOS — Eco Broadband Network Gateway Operating System

Interface

Интерфейс (interface) – это логический интерфейс для адресации L3. Название интерфейса задается администратором и чувствительно к регистру (например: intQQ и intqq, – это разные интерфейсы). В названиях интерфейсов разрешены только строчные и прописные латинские буквы, цифры и знак точка ‘.‘.

В EcoRouter существуют L3-интерфейсы, которые служат для поддержки определенного функционала (IP Demux, интерфейсы обратной петли и т.д.) и называются соответственно. В качестве имени обычных логических интерфейсов для адресации L3 нельзя использовать названия специальных интерфейсов (ВСЕ ИМЕНА РЕГИСТРОЗАВИСИМЫЕ):

Базовая настройка интерфейса происходит в конфигурационном режиме:

ecorouter(config)#interface NAME

Создание интерфейса. Где NAME – произвольное имя.

Общий вид командной строки при конфигурировании интерфейса (режим контекста конфигурирования интерфейса).

ecorouter(config-if)#

Назначение IP-адреса c префиксом.

ecorouter(config-if)#ip address 10.10.10.1/24

Назначение IP-адреса c маской подсети.

ecorouter(config-if)# ip address 10.10.10.1 255.255.255.0

Назначение статического MAC-адреса.

ecorouter(config-if)# static-mac 1c87.7640.fa02

При этом базовый MAC-адрес сохраняется в памяти (его можно посмотреть при помощи команды show interface ). Для возврата к базовому MAC-адресу используется команда no static-mac.

ecorouter(config-if)#no shutdown

ecorouter(config-if)# shutdown

Intrusion Detection System

Intrusion Detection System (IDS) — система обнаружения вторжений (СОВ) — программное средство, предназначенное для выявления фактов неавторизованного доступа в компьютерную систему или сеть либо несанкционированного управления ими в основном через Интернет. Системы обнаружения вторжений используются для обнаружения некоторых типов вредоносной активности, которая может нарушить безопасность компьютерной системы. К такой активности относятся сетевые атаки против уязвимых сервисов, атаки, направленные на повышение привилегий, неавторизованный доступ к важным файлам, а также действия вредоносного программного обеспечения (компьютерных вирусов, троянов и червей).

Intrusion Prevention system

Intrusion Prevention system (IPS) — система предотвращения вторжений или активная СОВ. В такой системе СОВ ведет ответные действия на нарушение, сбрасывая соединение или перенастраивая межсетевой экран для блокирования трафика от злоумышленника. Ответные действия могут проводиться автоматически либо по команде оператора.

IP Demux Interface

Интерфейс IP demux – это виртуальный L3 интерфейс, на который может быть назначен IP-адрес из маршрутизируемой подсети. Пересылка пакетов в другие подсети будет осуществляется за счёт привязки к определенному порту с набором service instance.

Базовая настройка интерфейса IP demux:

Создание интерфейса demux. Где – произвольное число

ecorouter(config)#interface demux.0

ecorouter(config-if-demux)#ip address 10.10.10.1/24

Label Distribution Protocol

LDP (Label Distribution Protocol) — протокол распределения меток. Метки генерируются для всех маршрутов в таблице маршрутизации. Все локальные метки хранятся в LIB. Метки распространяются в направлении от Egress LER к Ingress LER. В зависимости от настроек распространение меток может происходить либо в режиме Downstream Unsolicited — распространение меток сразу всем соседним маршрутизаторам, либо Downstream-on-Demand — распространение меток по запросу. Соответствие между меткой и сетью отправляется всем соседям LDP.

Loopback Interface

Интерфейс loopback (Interface Loopback) – это виртуальный петлевой L3 интерфейс. Название интерфейса loopback задается администратором и чувствительно к регистру (например: Int loopback.QQ и Int loopback.qq, – это разные интерфейсы). Формат названия такого интерфейса: loopback. .

В EcoRouterOS номера интерфейсов loopback должны быть уникальными среди всех созданных виртуальных маршрутизаторов. То есть имя loopback.100 не может быть использовано в VR1 и VR2. При попытке использовать одно и то же имя в другом виртуальном устройстве EcoRouterOS выдаст сообщение об ошибке поясняющее, что интерфейс используется в другом устройстве.

Базовая настройка интерфейса loopback:

ecorouter(config)#interface loopback.NAME

Создание интерфейса loopback. Где NAME – произвольный номер.

ecorouter(config-if-loopback)#ip address 1.1.1.1/32

Назначение IP-адреса c префиксом.

ecorouter(config-if-loopback)#ip address 1.1.1.1 255.255.255.255

Назначение IP-адреса c маской подсети.

ecorouter(config-if-loopback)#no shutdown

Команда включения интерфейса.

ecorouter(config-if-loopback)#shutdown

Команда выключения интерфейса.

LSA (Link State Advertisment, Link State Announcement) — объявление о состоянии канала.

LSU (Link State Update) — пакет обновлений, может содержать несколько LSA.

MTU (maximum transmission unit) означает максимальный размер полезного блока данных одного пакета (payload), который может быть передан протоколом без фрагментации. Когда говорят об MTU, обычно имеют в виду протокол канального уровня сетевой модели OSI.

Значение MTU для многих сетевых протоколов не превышает 1522, однако в EcoRouter существует возможность задать значение MTU в пределах от 82 до 9728. Таким образом становится возможным использование Jumbo frame (ethernet-кадр, в котором можно передать данные, по размеру превышающие 1500 байт).

Multiprotocol Lable Switching

MPLS ( multiprotocol label switching — многопротокольная коммутация по меткам) — механизм , осуществляющий передачу данных от одного узла сети к другому с помощью меток.

Network Time Protocol

NTP (network time protocol) — протокол синхронизации времени в сети.

Port

Порт (port) – это устройство в составе EcoRouter, которое работает на уровне коммутации. Выходы портов расположены на передней панели маршрутизатора.

Логика именования и нумерации портов описана в разделе Оборудование.

Названия портов чувствительны к регистру и указываются только с маленькой буквы.

По умолчанию все порты на устройстве включены.

Ниже приведены базовые команды настройки порта.

Переход на уровень конфигурации определенного порта. Где te1 – его имя:

ecorouter(config)#port te1

Выставление значения mtu отличного от стандартного в диапазоне 1504-9728. Необязательная настройка.

ecorouter(config-port)#mtu 1600

MTU (maximum transmission unit) означает максимальный размер полезного блока данных одного пакета (payload), который может быть передан протоколом без фрагментации. Когда говорят об MTU, обычно имеют в виду протокол канального уровня сетевой модели OSI.

Значение MTU для многих сетевых протоколов не превышает 1522, однако в EcoRouter существует возможность задать значение MTU в пределах от 82 до 9728. Таким образом становится возможным использование Jumbo frame (ethernet-кадр, в котором можно передать данные, по размеру превышающие 1500 байт).

Для административного выключения порта используется команда shutdown в контексте конфигурирования порта.

Для административного включения порта используется команда no shutdown в контексте конфигурирования порта.

При выполнении этих команд выводятся сообщения о состоянии линка.

Если порт выключен средствами системы, то в выводе статистики по портам его состояние обозначается «administratively down«.

При выключении порта все привязанные к нему сущности (интерфейсы и сервисные интерфейсы) также выключаются.

ecorouter#show port

Gigabit Ethernet [igb] port ge3 is up

MTU: 9728

LACP priority: 32767

Input packets 12757610, bytes 4507446111, errors 0

Output packets 41139047, bytes 47165314669, errors 0

Service instance ge3.olia is up

ingress encapsulation untagged

ingress rewrite none

egress encapsulation untagged

egress none

Connect bridge raccoon symmetric

Input packets 12757610, bytes 4507446111

Output packets 41139681, bytes 47165195683

Gigabit Ethernet [igb] port ge4 is down

MTU: 9728

LACP priority: 32767

Input packets 1468304, bytes 249589783, errors 0

Output packets 4598726, bytes 5586328327, errors 0

Service instance ge4.sergey is down

ingress encapsulation untagged

ingress rewrite none

egress encapsulation untagged

egress none

Connect bridge raccoon symmetric

Input packets 1468303, bytes 249590010

Output packets 4653951, bytes 5592867728

Gigabit Ethernet [igb] port ge5 is up

MTU: 9728

LACP priority: 32767

Input packets 6878595, bytes 3664083768, errors 0

Output packets 13210832, bytes 14688926470, errors 0

Service instance ge5.alexander is up

ingress encapsulation untagged

ingress rewrite none

egress encapsulation untagged

egress none

Connect bridge raccoon symmetric

Input packets 6878604, bytes 3664084308

Output packets 13212782, bytes 14688868859

Gigabit Ethernet [igb] port ge6 is down

MTU: 9728

LACP priority: 32767

Input packets 3103204, bytes 504476889, errors 0

Output packets 5093754, bytes 4810094601, errors 0

Service instance ge6.timurr is down

ingress encapsulation untagged

ingress rewrite none

egress encapsulation untagged

egress none

Connect bridge raccoon symmetric

Input packets 3103202, bytes 504475973

Output packets 5125510, bytes 4812650924

Gigabit Ethernet [igb] port ge7 is down

MTU: 9728

LACP priority: 32767

Input packets 0, bytes 0, errors 0

Output packets 0, bytes 0, errors 0

ecorouter(config)#port te0

ecorouter(config-port)#shutdown

ecorouter(config-port)#[Fri Sep 2 08:31:10 2016][INFO] PHYS: LINK is DOWN on port 'te0(0)'

ecorouter#show port

10 Gigabit Ethernet [none] port te0 is administratively down

MTU: 9728

LACP priority: 32767

link state DOWN;

Input packets 0, bytes 0, errors 0

Output packets 0, bytes 0, errors 0

Service instance te0.100 is down

ingress encapsulation none

ingress rewrite none

egress encapsulation none

egress none

Input packets 0, bytes 0

Output packets 0, bytes 0

Service instance te0.200 is down

ingress encapsulation dot1q any

ingress rewrite none

egress encapsulation dot1q any

egress none

Input packets 0, bytes 0

Output packets 0, bytes 0

10 Gigabit Ethernet [none] port te1 is up

MTU: 9728

LACP priority: 32767

link state UP;

Input packets 0, bytes 0, errors 0

Output packets 0, bytes 0, errors 0

ecorouter(config-port)#no shutdown

ecorouter(config-port)#[Fri Sep 2 08:34:28 2016][INFO] PHYS: LINK is UP on port 'te0(0)'

ecorouter#show port

10 Gigabit Ethernet [none] port te0 is up

MTU: 9728

LACP priority: 32767

link state UP;

Input packets 0, bytes 0, errors 0

Output packets 0, bytes 0, errors 0

Service instance te0.100 is up

ingress encapsulation none

ingress rewrite none

egress encapsulation none

egress none

Input packets 0, bytes 0

Output packets 0, bytes 0

Service instance te0.200 is up

ingress encapsulation dot1q any

ingress rewrite none

egress encapsulation dot1q any

egress none

Input packets 0, bytes 0

Output packets 0, bytes 0

10 Gigabit Ethernet [none] port te1 is up

MTU: 9728

LACP priority: 32767

link state UP;

Input packets 0, bytes 0, errors 0

Output packets 0, bytes 0, errors 0

PPPoE

PPPoE ( Point-to-point protocol over Ethernet) — сетевой протокол канального уровня (второй уровень сетевой модели OSI) передачи кадров PPP через Ethernet. В основном используется xDSL-сервисами. Предоставляет дополнительные возможности (аутентификация, сжатие данных, шифрование).

Описание команд для настройки PPPoE-сервера на EcoRouter представлено в таблице ниже.

pppoe-profile

interface pppoe.

profile

Pseudowire

Pseudowire (pseudo-wire) или L2-circuit — это сервис виртуальной частной сети для связи между собой двух сегментов сети по типу точка-точка. Любому поступающему трафику на РЕ маршрутизаторе назначается метка MPLS по которой происходит маршрутизация.

Quality of Service

QoS (англ. quality of service – качество обслуживания) – этим термином называют вероятность того, что сеть связи соответствует заданному соглашению о трафике. Также QoS обозначает возможность гарантировать доставку пакетов, контроль пропускной способности, назначение приоритетов для разных классов сетевого трафика.

Remote Authentication in Dial-In User Service

RADIUS ( англ . Remote Authentication in Dial-In User Service) – сетевой протокол , предназначенный для обеспечения централизованной аутентификации , авторизации и учёта (Authentication, Authorization, and Accounting, AAA) пользователей , подключающихся к различным сетевым службам . Используется, например, при аутентификации пользователей WiFi , VPN , в прошлом, dialup -подключений, и других подобных случаях. Описан в стандартах RFC 2058, RFC 2059, RFC 2865 и RFC 2866.

Service Instance

Service instance (Субинтерфейс, SI, С ервисный интерфейс ) является логическим субинтерфейсом, работающим между L2 и L3 уровнями . Данный вид интерфейса необходим для соединения физического порта с интерфейсами L3, интерфейсами bridge, портами. Используется для гибкого управления трафиком на основании наличия меток VLANов в фреймах, или их отсутствия. Сквозь сервисный интерфейс проходит весь трафик, приходящий на порт. На одном порту может существовать много сервисных интерфейсов , которые будут обрабатывать разные метки VLAN’ов по-разному.

Команда создания сервисного интерфейса: service-instance .

Название субинтерфейса задается администратором. В каждой строчке service instance может содержаться только один признак трафика.

ecorouter(config)#port te0

Сервисный интерфейс создаётся в режиме конфигурации порта.

ecorouter(config-port)#service-instance 100

Создание сервисных интерфейсов.

ecorouter(config-service-instance)#encapsulation dot1q 4

Указание номера, обрабатываемого VLAN.

ecorouter(config-service-instance)#rewrite pop 1

Указание выполняемой операции.

ecorouter(config-service-instance)#connect ip interface e1

Указание в какой интерфейс нужно отправить обработанные кадры.

Simple Network Management Protocol

SNMP (англ. Simple Network Management Protocol – простой протокол сетевого управления) – стандартный интернет-протокол для управления устройствами в IP-сетях на основе архитектур TCP/UDP. С помощью протокола SNMP, программное обеспечение для управления сетевыми устройствами может получать доступ к информации, которая хранится на управляемых устройствах (например, на коммутаторе). На управляемых устройствах SNMP хранит информацию об устройстве, на котором он работает, в базе данных, которая называется MIB.

SNMP является одним из протоколов, реализующих концепцию технологий управления сетью Internet Standard Management Framework.

В рамках данной концепции для управления сетью строится система, состоящая из трех основных элементов:

- SNMP manager управляет и наблюдает за сетевой активностью устройств. Его часто называют Network Management System (NMS);

- SNMP agent – программное обеспечение, запускаемое на управляемом устройстве, либо на устройстве, подключенном к интерфейсу управления управляемого устройства. Собирает данные с управляемого устройства и передает их на SNMP manager;

- Management Information Base (MIB) – база данных, которая используется для управления устройствами в сети. Имеет древовидную структуру в которой хранится информация о хостах. Элементы MIB имеют символьные имена и соответствующие им числовые значения – OID (формата N.N.N….N).

Terminal Access Controller Access Control System plus

TACACS+ (англ. Terminal Access Controller Access Control System plus) — сеансовый протокол, результат дальнейшего усовершенствования TACACS, предпринятого Cisco.

Улучшена безопасность протокола (шифрование), а также введено разделение функций аутентификации, авторизации и учёта, которые теперь можно использовать по отдельности.

TACACS+ использует понятия сеансов. В рамках TACACS+ возможно установление трёх различных типов сеансов AAA (англ. authentication, authorization, accounting). Установление одного типа сеанса в общем случае не требует предварительного успешного установления какого-либо другого. Спецификация протокола не требует для открытия сеанса авторизации открыть сначала сеанс аутентификации. Сервер TACACS+ может потребовать аутентификацию, но протокол этого не оговаривает.

Virtual Router Redundancy Protocol

VRRP — Virtual Router Redundancy Protocol, протокол резервирования L3 устройств в сетях IPv4/6.

Агрегирование каналов

Агрегирование каналов – объединение нескольких каналов в один логический канал для увеличения пропускной способности и резервирования. Чтобы добавить порты в объединенный канал они должны быть идентично настроены и параллельны. То есть, агрегируемые каналы должны соединять между собой два устройства, параллельно друг другу.

В один агрегированный порт могут быть объединены до 8 портов на одной или разных картах устройства. Для объединения скоростные характеристики портов должны совпадать. Также на портах не должно быть привязанных сервисных интерфейсов. Сервисный интерфейс для операций с метками VLAN настраивается на сконфигурированном агрегированном порту (см. раздел Сервисные интерфейсы).

Административния дистанция

Административная дистанция — это величина, которую маршрутизатор использует для определения лучшего пути в сеть назначения, в случае, если в сеть существует два или большее количество маршрутов, полученных с помощью разных протоколов маршрутизации. Административная дистанция управляет выбором одного протокола динамической маршрутизации или статического маршрута среди других, когда больше, чем один протокол добавил в маршрут в одну и ту же сеть в таблице маршрутизации. Приоритет отдается протоколу с наименьшим значением административной дистанции.

Виртуальный маршрутизатор

Виртуальный маршрутизатор — технология, позволяющая настроить несколько независимых друг от друга таблиц маршрутизации на одном физическом маршрутизаторе.

Зеркалирование

Зеркалирование – это функция дублирования пакетов одного или нескольких портов (интерфейсов) на другом, также называемая отслеживанием порта или SPAN (Switched Port Analyzer – в терминологии Cisco). В основном она применяется для мониторинга всего трафика в целях безопасности, либо оценки производительности/загрузки сетевого оборудования с применением аппаратных средств.

В концепции EcoRouter данная функция реализована программными средствами, и в качестве SPAN-порта может быть настроен любой физический сетевой интерфейс (port) маршрутизатора.

Инверсная маска

Инверсная маска (обратная маска, шаблонная маска, wildcard mask) — маска, дающая в сумме по каждому разряду с прямой 255. В отличие от прямой, оперирующей с сетями, обратная оперирует с хостами.

Инверсная маска используется в access list’ах (кроме cisco ASA ), описании сетей в OSPF . Прямая маска используется во всех остальных случаях. Количество прямых масок — 33 , обратных — 4294967296 .

Интерфейс командной строки

Интерфейс командной строки (Command Line Interface, CLI) – основной интерфейс управления и мониторинга EcoRouter.

Протокол межсетевых управляющих сообщений

ICMP (англ. Internet Control Message Protocol — протокол межсетевых управляющих сообщений) — сетевой протокол, входящий в стек протоколов TCP/IP. В основном ICMP используется для передачи сообщений об ошибках и других исключительных ситуациях, возникших при передаче данных.

Loopback интерфейс: Что это и как его использовать?

Loopback — совокупность методов, нужных для корректной работы маршрутизатора и передачи данных.

Сам интерфейс же является отображением логических процессов в маршрутизаторе.

Также саму технологию используют и для других целей:

- тестирование передачи данных от обслуживающего центра коммутации;

- проверка сигнала на расстоянии;

- обеспечение работы коммутационных кабелей и их проверка;

- тест обратной петли, когда сигнал посылается и возвращается отправителю по всем коммуникационным каналам.

Содержание:

- Принцип работы

- Дополнительные функции

- Виртуальный сетевой интерфейс

- Сетевое оборудование

- Как создать интерфейс?

- Ошибка

- Функция Node.js

- Встроенное ПО

- Выводы

Принцип работы

Хотя не каждый пользователь знает об этой технологии, она широко распространена. Она есть в каждом современном маршрутизаторе.

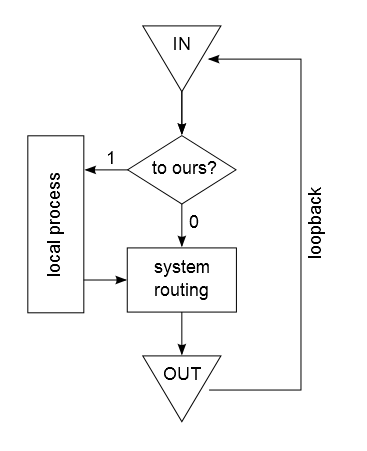

Одна из задач технологии обратной петли — перенаправлять исходящий системный пакет на вход системы, не давая ему попасть к OSI. Если попроще, вот так работает данный интерфейс:

Кроме того, интерфейс loopback осуществляет взаимодействие исполняемых на одном хосте процессов с сетевой подсистемой.

Есть и полная схема осуществления loopback интерфейса:

Сфера применения интерфейса обратной петли довольно объемная. Ее используют и в системе pfSense — дистрибутив, создающий межсетевой экран/машрутизатор.

В таком случае loopback нужен в качестве метода взаимодействия между локальными процессами через сетевую подсистему.

В Cisco IOS loopback интерфейс тоже играет не последнюю роль — им осуществляется проверка и настройка работы устройства.

Технология проводит множество процессов, включая алгоритм кратчайшего пути.

Он заключается в том, что при активном loopback интерфейсе маршрутизатор будет всегда использовать доступный IP вместо того, что может быть поврежден.

Дополнительные функции

Loopback предоставляет ряд возможностей, увеличивающий функционал вашего компьютера:

- Push уведомления — всплывающие оповещения.

- Сервис хранения — интегрируется с другими облачными системами и осуществляет передачу данных между ними. .

- Авторизация — сайты, поддерживающие OAuth, OAuth 2 или OpenID, могут быть авторизированы через социальные сети и другие популярные сайты.

- Синхронизация — позволяет мобильным приложениям работать без подключения к сети, но тем не менее обновлять данные, когда пользователь снова онлайн.

- OAuth 2.0 — Loopback приложения действуют в качестве OAuth 2.0 провайдеров для входа на разные сайты, объединенные API endpoints.

Таким образом, loopback предоставляет одни из самых востребованных функций.

Виртуальный сетевой интерфейс

Loopback технология используется и в стеке протоколов TCP/IP.

Она обеспечивает связь между компьютерами через специальное ПО без применения дополнительного оборудования. В частности, трафик, отправляемый программой, отображается на интерфейсе.

К тому же, для IP тоже используется технология loopback интерфейса. Самый распространенный IP на основе loopback — 127.0.0.1. В IPv4 — 127.0.0.0 до 127.255.255.255. IPv6 же принимает только 0:0:0:0:0:0:0:1.

К тому же, вы можете попасть на, так сказать, сайт своего собственного компьютера при вводе http://127.0.0.1/ или же http://localhost/.

Нужна такая страничка обычно для коммуникации с серверными приложениями, а также проверки IP в ОС (поскольку не нужно активного сетевого подключения).

Сетевое оборудование

Данную технологию применяют для управления оборудованием. К примеру, loopback выполняет функцию менеджера определенных пакетов. Это может быть пакет-сигнал тревоги и другие.

Кроме того, этот интерфейс выделяется среди других подходом к пути сигналов.

Программы с loopback осуществляют обмен данными через трафик с помощью адреса. Он, в свою очередь, противопоставляется как виртуальный физическому.

Как создать интерфейс?

Loopback интерфейс иногда нужно создать самостоятельно для улучшения передачи данных.

В частности, это касается получения IP адреса, который априори неизвестен, если IP динамический. Таким образом, функции TCP/IP ядра системы могут работать некорректно.

Дело заключается в том, что им необходимо знать точный IP, что провайдер вам не предоставляет. Соответственно, это нужно сделать самому, даже если IP не настоящий.

И даже если вы не подключены к интернет-провайдеру, необходимость остается. Всё-таки многие сетевые программы не могут выполнять свои функции без IP адреса.

Насчет конфликтов между IP от провайдера и фиктивного для улучшения работы приложений — можете быть спокойны, как ни странно, они спокойно уживаются.

Создать статический IP-адрес не так уж и тяжело. Правда, перед этим от вашего компьютера вам понадобится получить некоторую информацию.

Откройте командную строку и напишите в ней: ipconfig /all. То, что написано напротив IP Address, Subnet Mask, Default Gateway, DNS Servers вам нужно себе отметить.

Это понадобится в непосредственной установке статического IP-адреса.

Далее вам нужно перейти к открытому сетевому подключению.

В Network adapters выберите именно тот, с которого осуществляется подключение к интернету. На нем же кликаете правой кнопкой мыши Свойства.

В окне кликните Internet Protocol (TCP/IP), потом снова выберите Свойства.

Потом переходим к внесению информации той, что вы записали ранее из командной строки. И всё, завершайте процедуру.

Теперь перейдем непосредственно к установке loopback:

- Скачайте или проверьте, установлен ли, Node.js.

- Далее с помощью npm (npm2 для Windows).

- Осуществите команду C:\> git config —system core.longpaths true . Она необходима для того, чтобы в командной строке стало можно вводить больше 260 символов. Это ограничение может помешать процессу установки loopback.

- С помощью командной строки Shell нужно написать C:\> npm install -g strongloop.

- Начнется сама установка.

Могут возникнуть некоторые проблемы, чтобы избежать этого перепроверьте правильно ли установлен Node.js, если есть старые версии этого файла, удалите их.

Кроме того, если не пошла первоначальная команда, можете использовать ее альтернативу:

- $ npm install -g yo

- $ npm install -g generator-loopback

Если же простыми решениями проблема не устраняется, лучше обратитесь в техническую поддержку. Однако есть и еще один способ. Правда, на него потребуется несколько больше времени.

Читайте также:

Ошибка

Если произошла ошибка при освобождении интерфейса, решить ее можно самостоятельно.

Сначала перепроверьте, обновлены ли ваши программы, в частности, Node.js, а также другие программы и драйверы. Попробуйте перезагрузить компьютер.

По окончанию всех основных методов решения проблемы, можем приступить к следующему шагу.

Как ни банально, проверьте компьютер на вирусы, а также и сам антивирус. Попробуйте его отключить на некоторое время и посмотрите, как это повлияло на проблему.

Бывали случаи, что такой способ работал.

Кроме того, можно отключить службу Automatic Private IP Addressing (APIPA). Обычно она применяется вместо DHCP и определяет ай-пи в диапазоне 169.254.x.x.

- Через пуск введите команду REGEDIT.EXE, вам откроется новое окно.

- Найдите раздел HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\Interfaces.

- В меню Правка (Edit) в категории создать, выберите параметр DWORD (New > DWORD Value).

- Введите имя записи IPAutoconfigurationEnabled и клацните Enter.

- Дважды кликните на новой записи и дайте ей значение 0. Дальше подтвердите свои действия — “ОК”.

Если же действующих сетевых адаптеров несколько, создайте запись HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters\IPAutoconfigurationEnabled со значением 0.

Также можете попробовать почистить сам реестр от сторонних сетевых адаптеров. Будьте осторожны: не удалите те, что вы используете.

После всех манипуляций с компьютером обязательно его перезагрузите.

Функция Node.js

Для полной работоспособности необходим файл Node.js. Однако большинство пользователей встречаются с ним впервые — что же именно настраивает данный компонент?

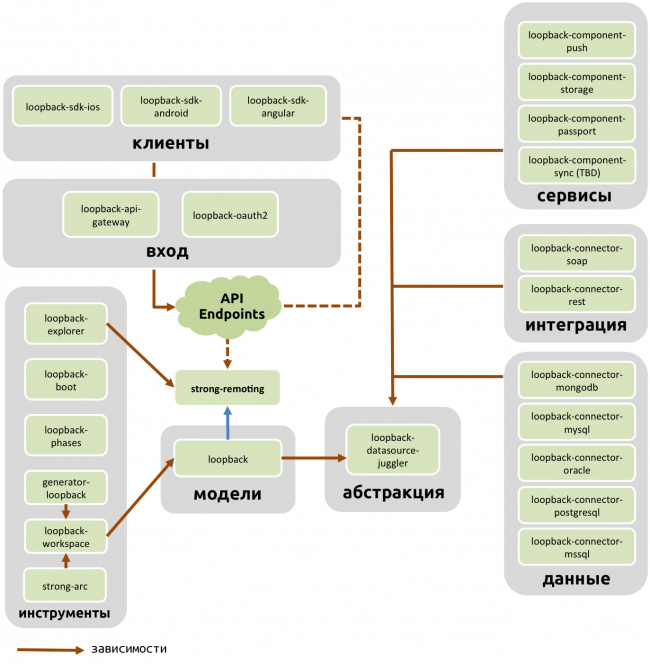

Модули Node.js вместе составляют фреймворк. Он же обеспечивает взаимодействие через программный интерфейс приложения API.

Локально осуществляется все посредством Node.js, дистанционно через REST. Кроме того, можно и через собственное API для iOS, Android, и HTML5.

Используя API, приложения получают по запросу информацию из баз данных.

Они же могут обмениваться файлами и данными, отправлять электронные письма, получать push оповещения, авторизовываться на разных ресурсах и т. д.

В общем, модули делятся на несколько категорий:

- модели — нужны для быстродействия технологии;

- абстракция — отвечает за подключения к нескольким источникам данных;

- инициализация — настройки программ и их составляющих;

- последовательность — промежуточный этап между обработкой;

- данные — подключение реляционной системы управления базами данных noSQL к источникам данных и возвращению абстрактной модели;

- интеграция — система интеграции через общий проект и интерфейс;

- сервисы — взаимодействие с предустановленными сервисами;

- вход — вход программного интерфейса приложения обеспечивается защитными средствами, а также осуществляется поток операций;

- клиенты — использование встроенных объектов платформы (IOS, Android, AngularJS) совместно с API при помощи REST.

Таким образом, модель работы интерфейса обратной петли довольно сложная, состоит из многих частей.

Для корректного осуществления всех функций нужно определенное программное обеспечение — Node.js. Этот файл является фреймворком интерфейса.

Встроенное ПО

Loopback, кроме того, имеет некоторые встроенные модели, увеличивающие функционал ПК:

- Application model — клиентские метаданные;

- User model — авторизация на сторонних сервисах.

- Access control models — ACL, AccessToken, Scope, Role и RoleMapping модели для контроля доступа к приложениям, ресурсам и методам.

- Email model — отправление электронной почты при помощи SMTP или стороннего сервиса.

Выводы

Loopback интерфейс — разработка, внедряемая в многие современные программы и приложения. В частности, он нужен для корректной работы маршрутизатора и интернет сети.

Состоит этот интерфейс из многих частей, но главным его модулем, сродни драйверу, можно назвать Node.js.

Кроме проверки работоспособности сети, данный интерфейс обеспечивает и другой ряд функций, к примеру, обмен электронными сообщениями, push-уведомления, авторизация при помощи аккаунтов социальных сетей и других сайтов.

Установка данного модуля немного затратная по времени. Бывает, что всё проходит хорошо, но даже перед самой инсталляцией немного приходится почеркать в командной строке.

Встречаются и ошибки не только при установке, но и в самой работе.

Решаются они несколько проблематично. Нужно проверять реестр на наличие ненужных сетевых адаптеров или наоборот дописывать вышеуказанные файлы. Порой проще обратиться к специалисту.

Однако рабочая обратная петля всё-таки гарантирует вам лучшее быстродействие и производительность в работе. И это не говоря о том, что он необходим для функционирования интернет сети.

Как создать статический IP-адрес

Loopback интерфейс: Что это и как его использовать?