PPTP

PPTP (Point-to-Point Tunneling Protocol) — туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой сети. PPTP помещает (инкапсулирует) кадры PPP в IP-пакеты для передачи по глобальной IP-сети, например Интернет. PPTP может также использоваться для организации туннеля между двумя локальными сетями.

Спецификация протокола была опубликована как «информационная» RFC 2637 в 1999 году. Она не была ратифицирована IETF. Протокол считается менее безопасным, чем IPSec — протокол защиты сетевого трафика на IP-уровне.

PPTP работает, устанавливая обычную Протокол PPP сессию с противоположной стороной с помощью протокола GRE туннели по 47 порту. Второе соединение на TCP-порту 1723 используется для инициации и управления GRE-соединением. PPTP сложно перенаправлять за сетевой экран, так как он требует одновременного установления двух сетевых сессий.

PPTP-трафик может быть зашифрован с помощью MPPE. Для аутентификации клиентов могут использоваться различные механизмы, наиболее безопасные из них — MS-CHAPv2 и EAP-TLS. Протокол PPTP нельзя считать приемлемым, с точки зрения информационной безопасности, как минимум, без принятия дополнительных мер по обеспечению информационной безопасности каналов связи, либо без применения дополнительных средств защиты информации (например — дополнительного шифрования). Т.о. PPTP не следует применять в общедоступных сетях (Интернет, частные(домашние) сети) для обеспечения конфиденциальности и-или сохранности коммерческой тайны (и особенно — для сохранности государственной тайны).

PPTP — Поддержка встроена в Windows.

Пожалуйста, обратите внимание, что PPTP VPN сервис использует для своей работы порт TCP 1721/TCP и протокол IP GRE (номер 47). Такие пакеты должны проходить через Ваш Firewall/NAT (и соответственно, Firewall/NAT Вашего провайдера), а если по дороге до нашего сервера есть NAT, то он должен корректно обрабатывать VPN соединение в целом (как правило, это осуществляется с помощью модуля PPTP NAT helper).

Реализация PPTP

Cisco первой реализовала PPTP и позже лицензировала эту технологию корпорации Microsoft. PPTP удалось добиться популярности благодаря тому что это первый протокол тоннелирования, поддерживаемый корпорацией Microsoft. Все версии Microsoft Windows, начиная с Windows 95 OSR2, включают в свой состав PPTP-клиент, однако существует ограничение на два одновременных исходящих соединения. А сервис удалённого доступа для Microsoft Windows включает в себя PPTP сервер.

До недавнего времени в Linux-дистрибутивах отсутствовала полная поддержка PPTP из-за опасения патентных претензий по поводу протокола MPPE. Впервые полная поддержка MPPE появилась в Linux 2.6.13. Официально поддержка PPTP была начата с версии ядра Linux 2.6.14. Тем не менее, сам факт применения MPPE в PPTP фактически не обеспечивает безопасность протокола PPTP. Операционная система FreeBSD поддерживает PPTP протокол, используя в качестве сервера PPTP порт mpd (/usr/ports/net/mpd), используя подсистему netgraph. В качестве клиента PPTP в системе FreeBSD может выступать либо порт pptpclient (/usr/ports/net/pptpclient), либо порт mpd, работающий в режиме клиента. Mac OS X поставляется со встроенным PPTP клиентом. Cisco и Efficient Networks продают реализации PPTP клиента для более старых версий Mac OS . КПК Palm, имеющие поддержку Wi-Fi, поставляются с PPTP клиентом Mergic.

PPTP¶

PPTP (англ. Point-to-Point Tunneling Protocol) — туннельный протокол типа точка-точка, позволяющий компьютеру устанавливать защищённое соединение с сервером за счёт создания специального туннеля в стандартной, незащищённой сети.

Установка

Пройдите в раздел Система -> Прошивка -> Обновления. На вкладке Плагины нажмите на кнопку + напротив плагина os-pptp для его установки.

Настройка функционала

Настройка функционала осуществляется в разделе VPN: PPTP: Настройки.

В строке Режим выбрать Включить PPTP-сервер

Количество PPTP-пользователей — максимальное количество подключаемых клиентов

Адрес сервера — ip-адрес интерфейса, который выбрали в строке Интерфейс

Диапазон удаленных адресов — ip-адрес, начиная с которого будут выдаваться адреса подключаемых клиентов

DNS-серверы PPTP-клиентов — выдаваемый клиентам основной и резервный dns-сервера

WINS-серверы — выдаваемый клиентам wins-сервер

Используйте RADIUS-сервер для аутентификации — при использовании radius-сервера для аутентификации клиентов необходимо установить галочку

Включить RADIUS-подсчёт — отправляет пакеты учета трафика на RADIUS-сервер

Резервный RADIUS-сервер для аутентификации в случае аварийного переключения — все запросы будут отправляться на резервный сервер в случае сбоя основного

Выданные RADIUS-сервером IP-адреса — ip-адреса клиентам будут выдаваться radius-сервером

IP-адрес NAS-сервера для RADIUS-сервера — этот атрибут указывает ip-адрес сетевого сервера доступа (NAS-сервера), который запрашивает у RADIUS-сервера аутентификацию пользователей. Используется для биллинговой системы.

Обновление RADIUS-учета — период обновления в секундах параметра Включить RADIUS-подсчёт

Основной RADIUS-сервер — ip-адрес, порт аутентификации(стандартный порт 1812) и порт учета(не обязательно), по умолчанию порт учета 1813

Общий секретный ключ основного RADIUS-сервера — секретный ключ для аутентификации на RADIUS-сервере

Резервный RADIUS-сервер — ip-адрес, порт аутентификации и порт учета(не обязательно) резервного RADIUS-сервера

Общий секретный ключ резервного RADIUS-сервера — секретный ключ для аутентификации на резервном RADIUS-сервере

Безопасность — Требовать 128-битное шифрование — если параметр включен, сервер будет принимать только 128-битное шифрование. В противном случае сервер будет принимать 40-битное и 56-битное шифрование. Шифрование принудительно для PPTP-соединений (незашифрованные соединения будут отклонены).

На вкладке VPN: PPTP: Пользователи необходимо добавить vpn-пользователей.

Имя пользователя — логин

Пароль — пароль и подтверждение пароля

IP-адрес — ip-адрес, если не указан, то будет выдаваться из параметра Диапазон удаленных адресов

Примечание. PPTP-сервер использует порт 1723 протокол tcp и протокол gre для входящих подключений, не забудьте добавить разрешение в правила межсетевого экрана.

© Copyright 2022, Smart-Soft Ltd.

Какие порты открывать для VPN PPTP, L2TP, IPsec, OpenVPN и WireGuard

Сегодня общественные сети Wi-Fi широко используются, их можно использовать, но это не значит, что нам не нужно принимать крайние меры предосторожности. В этом смысле мы никогда не должны забывать о нашей безопасности, и мы всегда должны иметь VPN связь. Иногда бывает такое время года, как летние каникулы, Пасха или длинные выходные, когда такая услуга очень необходима. Для дополнительного спокойствия мы должны выбрать платный VPN, потому что бесплатные иногда в конечном итоге продают часть наших данных. Другой безопасной и бесплатной альтернативой является создание VPN-сервера дома. В этом руководстве мы поговорим о том, какие порты открывать для VPN, если вы используете PPTP, L2TP, OpenVPN, IPsec и WireGuard протоколы.

Во многих случаях, даже если мы хотим отключиться и расслабиться, будь то отпуск или досуг, наш смартфон всегда с нами. Таким образом, куда бы мы ни пошли, наверняка во многих случаях у нас есть доступная общедоступная сеть Wi-Fi, которую мы можем использовать. Либо для нашей собственной безопасности, либо для безопасности компании, в которой мы работаем, мы должны использовать их с осторожностью и быть защищенными.

Первое, что мы собираемся сделать, это объяснить причины, по которым необходим собственный сервер. Затем мы увидим, какие порты для VPN я должен открыть на маршрутизаторе в зависимости от используемого протокола VPN.

Причины иметь в нашем доме VPN-сервер

Здесь мы должны поговорить о внешние VPN-серверы, Это те, которые позволяют нам подключаться к их сети, чтобы иметь возможность перемещаться с большей конфиденциальностью и безопасностью, зашифровывая наши данные. В этом случае это будет открытие портов для VPN, которые мы разместим в нашей домашней сети. Целью использования этого типа сервера является повышение безопасности и конфиденциальности нашего интернет-соединения, поскольку все наши зашифрованные данные передаются. Таким образом, наша информация выглядит так, как если бы она путешествовала в защищенном туннеле благодаря шифрованию, которое не позволяет киберпреступникам получить к ней доступ.

Как мы уже объясняли ранее, одним из вариантов может быть аренда качественного платного VPN, такого как NordVPN, SurfShark, CyberGhost или HMA VPN. Однако мы можем выбрать бесплатные и столь же безопасные варианты. Все, что требуется, — это открыть порты для VPN на маршрутизаторе и иметь соответствующее сетевое оборудование.

В настоящее время пользователи все чаще покупают роутеры от известных производителей, таких as ASUS, ФРИЦ! Box, NETGEAR или D-Link вместо использования тех, которые предоставляются нашим интернет-провайдером. Причины, по которым они выбирают это сетевое оборудование, заключаются в его более высоком качестве Wi-Fi, возможности иметь свой VPN или мультимедийный сервер и многое другое. Они достигают этого благодаря лучшему оборудованию и более полному микропрограммному обеспечению. Кроме того, другое оборудование, которое приобретает большое значение, — это такие устройства, как Raspberry Pi or NAS серверы. Следовательно, если у нас есть какое-либо из этих двух устройств в нашей домашней сети, мы также можем использовать их для настройки нашего собственного VPN-сервера.

- Это позволит нам безопасно и конфиденциально подключаться к Интернету.

- Мы можем использовать его откуда угодно.

- Мы не будем зависеть от платежной системы.

- Мы можем выбрать протокол и безопасность нашего VPN. Таким образом, мы можем выбирать между L2TP, OpenVPN, IPsec и WireGuard, PPTP отбрасывается, потому что это небезопасный протокол, хотя он все еще используется.

Исходя из этого, у нас есть следующие недостатки:

- Безопасность находится в наших руках, мы должны позаботиться о том, чтобы и этот маршрутизатор, NAS или Raspberry Pi были обновлены и хорошо настроены.

- Энергопотребление является относительным, потому что в некоторых случаях они всегда будут работать, поэтому не будет затрат, как сервер NAS.

Еще один очень важный аспект, когда у нас есть VPN-сервер в нашем доме, заключается в том, что мы можем получить доступ ко всем общим ресурсам, как если бы мы были физически подключены, поэтому мы должны это учитывать.

Какие порты мы должны открыть на нашем роутере

Если мы хотим настроить VPN-сервер на компьютере, нам нужно будет открыть определенные порты TCP или UDP. У каждого маршрутизатора своя прошивка со своими опциями, как в случае с Raspberry Pi или NAS. Это делает процедуру для каждого из них уникальной. Если мы возьмем в качестве примера случай с сетевым хранилищем QNAP, процесс его настройки очень прост. С другой стороны, если мы посмотрим на Raspberry Pi, процедура обычно будет более сложной, потому что установка, настройка и запуск гораздо более «ручные».

Однако, независимо от того, какое сетевое оборудование мы используем, все они имеют общую функцию при настройке. В этом случае для использования нашего VPN-сервера нам необходимо: открыть соответствующие порты . Если этого не сделать, наш роутер заблокирует соединение, и мы не сможем его использовать. Также было бы удобно, если бы локальный фиксированный IP-адрес был установлен в статическом DHCP маршрутизатора или, в противном случае, в самом устройстве, если оно поддерживает такую конфигурацию.

Следует также отметить, что используемые нами порты будут разными и будут зависеть от используемого нами протокола VPN, на самом деле, в некоторых протоколах разрешено использовать порт TCP или UDP, который мы хотим, но мы собираемся указать какие порты установлены по умолчанию. Затем мы покажем вам порты для VPN, которые мы должны открыть в соответствии с протоколом, который мы используем для создания нашего сервера:

- РРТР: использования TCP порт 1723. Следует отметить очень важный факт, что протокол PPTP устарел. Это связано с тем, что в нем много уязвимостей. По этой причине рекомендуется оставить этот порт закрытым и вместо этого выбрать другой из упомянутых ниже протоколов.

- L2TP — Использует порт 1701TCP . Этот протокол VPN не позволяет переключать порты, это стандарт.

- IPsec/IKEv2 : использовать порты 500 и 1500 УДП , нам придется открыть оба порта. Этот протокол VPN не позволяет переключать порты, это стандарт.

- OpenVPN : порт по умолчанию, который он использует 1194 УДП . Однако мы можем настроить его и поставить на сервер другой, и мы даже можем выбрать между протоколом TCP или UDP.

- Wireguard : порт по умолчанию, который он использует 51820 УДП . Однако мы можем настроить его и поставить на сервер другой, но он всегда должен быть UDP, а не TCP.

Как только мы узнаем, какие порты используют разные протоколы VPN, мы покажем вам практический пример открытия портов для сервера VPN.

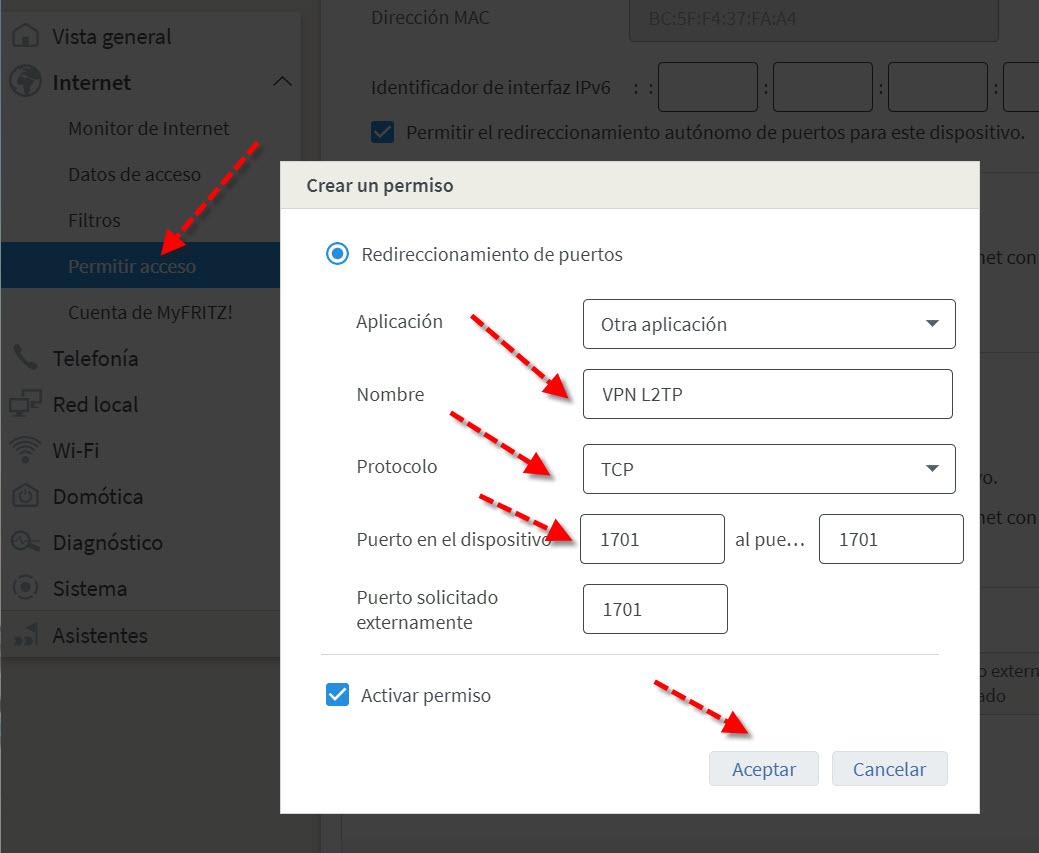

Практический пример открытия портов для VPN

Эти порты, которые мы только что упомянули в предыдущем разделе, должны быть открыты в нашем маршрутизаторе. Таким образом, в нашем интернет-браузере мы поместим шлюз нашего маршрутизатора и введем ваше имя пользователя и пароль для доступа к вашей веб-конфигурации. Оказавшись внутри, нам придется искать Port Forwarding раздел, Разрешить доступ , Конфигурация порта или как назвал это производитель. Теперь мы возьмем в качестве примера протокол L2TP, который использует порт 1701 с TCP.

В этом случае это будет обсуждаться в Разрешить доступ раздел, нам нужно будет назвать правило, выбрать протокол TCP и добавить порт 1701.

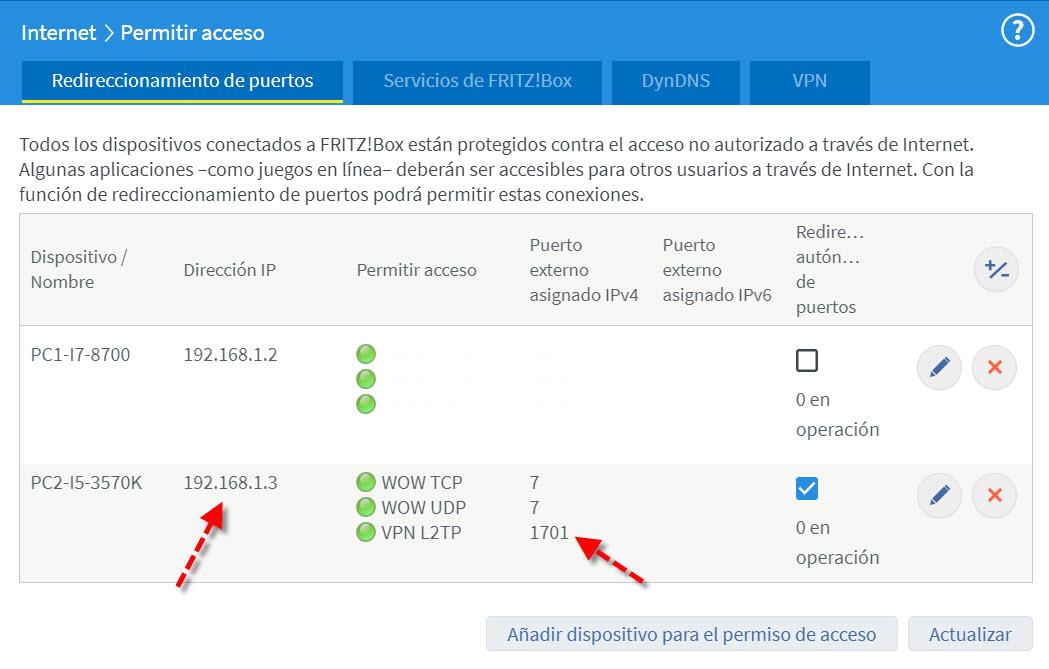

Применительно к выбранному нами оборудованию, которому уже назначен локальный фиксированный IP-адрес, мы сможем увидеть полное правило, готовое к использованию нашим VPN-сервером.

В настоящее время, если у нас есть наш VPN-сервер, правильно настроенный с использованием протокола L2TP и ему назначен локальный IP-адрес 192.168.1.3, мы можем начать работать с ним из-за границы, то есть из Интернета. Помните, что для правильного функционирования вашего VPN-сервера существуют разные типы протоколов в зависимости от используемой нами VPN, и что каждый из них использует свой порт TCP или UDP.

Какой порт использует VPN?

Хотите установить безопасное интернет-соединение? Тогда вам следует позаботиться о том, чтобы у вас было много вариантов на случай возникновения проблем. Один из самых популярных способов сделать это — использовать VPN, которий предлагает различные протоколы и использует разные порты, например, VPN Unlimited.

Но в чем разница между различными протоколами и VPN? Какие порты используют VPN? И какие порты поддерживает VPN Unlimited? Давайте разберемся во всем этом! В этом обзоре мы рассмотрим самые популярные типы VPN-протоколов, включая L2TP/IPSec, OpenVPN® TCP/UDP, IKEv2 и WireGuard®. Мы также изучим их соответствующие интернет-порты.

Какой порт использует VPN

Здесь представлены наиболее распространенные протоколы VPN, а также типы портов, которые они используют:

- WireGuard — это один из самых молодых, быстрых и безопасных протоколов VPN. Он поддерживает широкий спектр портов. По умолчанию WireGuard использует UDP-порт 51820.

- L2TP (Layer Two Tunneling Protocol) — этот протокол также использует различные номера портов: TCP порт 1701, UDP порт 4500 и UDP порт 500.

- IPSec (Internet Protocol Security) — IPSec использует UDP-порты 4500 и UDP-порт 500.

- OpenVPN — этот протокол VPN является популярным вариантом для тех случаев, когда вам нужна безопасность и вы не против пожертвовать некоторой производительностью. Он использует протоколы UDP или TCP на порту 1194, а также TCP порт 443.

- IKEv2 — этот протокол известен своей высокой производительностью. Он использует UDP-порты 4500 и 500.

- SSTP (Secure Socket Tunneling Protocol), он же SSL (Secure Sockets Layer) — использует TCP-порт 443.

- PPTP (Point-to-Point Tunneling Protocol) — использует TCP-порт 1723. Этот протокол довольно древний, но все еще иногда находит свое применение, например, для доступа к Microsoft RAS.

Какие порты использует VPN Unlimited?

VPN Unlimited — это передовое приложение, поэтому оно предлагает своим пользователям широкий спектр VPN-протоколов. Полный список смотрите на этой странице. В результате VPN Unlimited может использовать различные интернет-порты, в зависимости от используемого протокола. Что еще лучше, вы можете переключать протоколы «на лету», гибко меняя порты в соответствии с вашими потребностями.

Используйте всевозможные протоколы VPN и интернет-порты с VPN Unlimited!

Что такое VPN-порт

VPN расшифровывается как Virtual Private Network (виртуальная частная сеть). Таким образом, VPN-порт работает аналогично вашему обычному провайдеру (интернет-провайдеру), но они не статичны и часто предоставляют уникальные возможности. Например, некоторые из них поддерживают более надежное шифрование данных, которое защищает вашу конфиденциальную информацию от третьих лиц. Другие предлагают расширенную поддержку мобильности, что значительно повышает удобство использования VPN на мобильном устройстве.

По сути, если VPN — это дополнительный уровень защиты ваших данных, то порт — это проводник для этой защиты. Вот как работает VPN-соединение. Пользователь, запускающий VPN на своем устройстве, создает защищенный туннель через порт VPN. На другой стороне туннеля находится сервер, к которому вы пытаетесь получить доступ, с другим собственным портом.

Когда пользователь устанавливает защищенное VPN-соединение, его веб-трафик направляется через эти интернет-порты. Это позволяет пользователям, заботящимся о своей конфиденциальности и анонимности, скрыть свои действия от посторонних лиц, будь то интернет-провайдер, корпоративные сети или даже государственные органы. Никто не узнает, что вы делаете в интернете и какие сайты посещаете — все это благодаря VPN Unlimited и его интернет-порту!

FAQ о том, какие порты используют VPN

Какие порты должны быть открыты для VPN?

Это зависит от используемого протокола VPN. Например, можно использовать открытый порт UDP для соединения OpenVPN. Неплохо также использовать TCP 443 в качестве запасного варианта на случай, если пользователь находится в публичной сети, где возможности подключения ограничены. TCP 443 используется для трафика HTTPS, что делает его портом по умолчанию для многих веб-сайтов. Это проще для протоколов, использующих широкий спектр портов, таких как WireGuard, поскольку у вас есть более широкий набор опций для выбора.

Что значит порт в VPN?

Как объяснялось выше, виртуальный порт, который обрабатывает трафик, туннелируемый через VPN-соединение, называется VPN-портом. Ваша виртуальная частная сеть создает виртуальный туннель «точка-точка», который соединяет ваше устройство с сетью через публичное соединение. В результате все пакеты данных, которые ваше устройство отправляет через такой туннель, шифруются, а ваш реальный IP-адрес скрывается.

Для чего обычно используется порт 443?

Если кто-то когда-либо слышал только об одном интернет-порте, то это, скорее всего, порт 443. Он, как и любой другой виртуальный порт, используется для направления сетевого трафика. Порт 443, пожалуй, самый распространенный — миллиарды людей используют его каждый божий день. Это связано с тем, что все веб-поиски, которые вы выполняете через HTTPS или HTTP соединения браузера, проходят через этот порт. Через него ваше устройство соединяется с сервером, который содержит запрошенную вами информацию.

Скачайте VPN, который использует множество портов — VPN Unlimited!

Какие порты использует этот VPN? Все, какие захотите!