Сетевые порты для клиентов и потока обработки почты в Exchange

В этом разделе содержатся сведения о сетевых портах, используемых Exchange Server 2016 и Exchange Server 2019 для связи с почтовыми клиентами, почтовыми серверами Интернета и другими службами, внешними для вашей локальной организации Exchange. Прежде чем начать, обдумайте следующие основные правила.

- Мы не поддерживаем ограничение или изменение сетевого трафика между внутренними серверами Exchange, между внутренними серверами Exchange и внешними серверами Lync либо Skype для бизнеса или между внутренними серверами Exchange и внутренними контроллерами домена Active Directory в любых типах топологии. Если у вас есть брандмауэры или сетевые устройства, которые могут потенциально ограничить или изменить этот тип внутреннего сетевого трафика, необходимо настроить правила, разрешающие бесплатный и неограниченный обмен данными между этими серверами: правила, разрешающие входящий и исходящий сетевой трафик на любом порту (включая случайные порты RPC), и любой протокол, который никогда не изменяет биты в проводе.

- Пограничные транспортные серверы почти всегда расположены в сети периметра, поэтому ожидается, что вы ограничите сетевой трафик между пограничным транспортным сервером и Интернетом, а также между пограничным транспортным сервером и внутренней организацией Exchange. Эти сетевые порты описаны в данном разделе.

- Ожидается, что вы ограничите сетевой трафик между внешними клиентами и службами и внутренней организацией Exchange. Также можно ограничить трафик между внутренними клиентами и внутренними серверами Exchange. Эти сетевые порты описаны в данном разделе.

Сетевые порты, необходимые для клиентов и служб

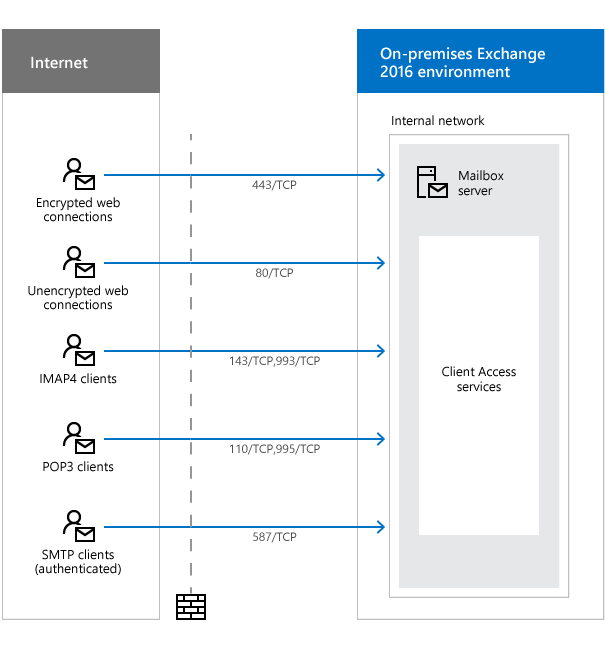

Сетевые порты, которые необходимы почтовым клиентам для доступа к почтовым ящикам и другим службам в организации Exchange, описаны на следующей диаграмме и в таблице.

Примечания:

- Назначением для этих клиентов и служб являются службы клиентского доступа на сервере почтовых ящиков. В Exchange 2016 и Exchange 2019 клиентский доступ (интерфейсная) и серверная службы устанавливаются вместе на одном сервере почтовых ящиков. Дополнительные сведения см. в статье Архитектура протокола клиентского доступа.

- Хотя на схеме показаны клиенты и службы из Интернета, понятия одинаковы для внутренних клиентов (например, клиенты в лесу учетных записей обращаются к серверам Exchange в лесу ресурсов). Аналогичным образом в таблице нет исходного столбца, так как источником может быть любое расположение, которое находится вне организации Exchange (например, Интернет или лес учетных записей).

- Пограничные транспортные серверы не участвуют в сетевом трафике, связанном с этими клиентами и службами.

- Служба автообнаружения

- Exchange ActiveSync

- Веб-службы Exchange (EWS)

- Распространение автономных адресных книг

- Мобильный Outlook (протокол RPC через HTTP)

- MAPI Outlook через HTTP

- Outlook в Интернете (прежнее название — Outlook Web App)

- Служба автообнаружения в Exchange Server

- Exchange ActiveSync

- Справка по службам EWS для Exchange

- Автономные адресные книги в Exchange Server

- Outlook Anywhere

- MAPI через HTTP в Exchange Server

- Публикация календаря в Интернете

- Outlook в Интернете (перенаправление на 443/TCP)

- Автообнаружение (откат, когда порт 443/TCP недоступен)

- Enable Internet Calendar Publishing

- Служба автообнаружения в Exchange Server

Служба IMAP4 в службах клиентского доступа на сервере почтовых ящиков прокси-сервер выполняет подключения к серверной службе IMAP4 на сервере почтовых ящиков.

Служба POP3 в службах клиентского доступа на сервере почтовых ящиков выполняет подключения к серверной службе POP3 на сервере почтовых ящиков.

Примечание. Если у вас есть почтовые клиенты, которые могут отправлять только почту SMTP с проверкой подлинности через порт 25, вы можете изменить привязки сетевого адаптера соединителя получения клиента, чтобы также прослушивать отправку почты SMTP с проверкой подлинности через порт 25.

Сетевые порты, необходимые для потока обработки почты

Способ доставки почты в организацию Exchange и из нее зависит от топологии Exchange. Наиболее важный фактор наличие подписанного пограничного транспортного сервера, развернутого в сети периметра.

Сетевые порты, необходимые для потока обработки почты (без пограничных транспортных серверов)

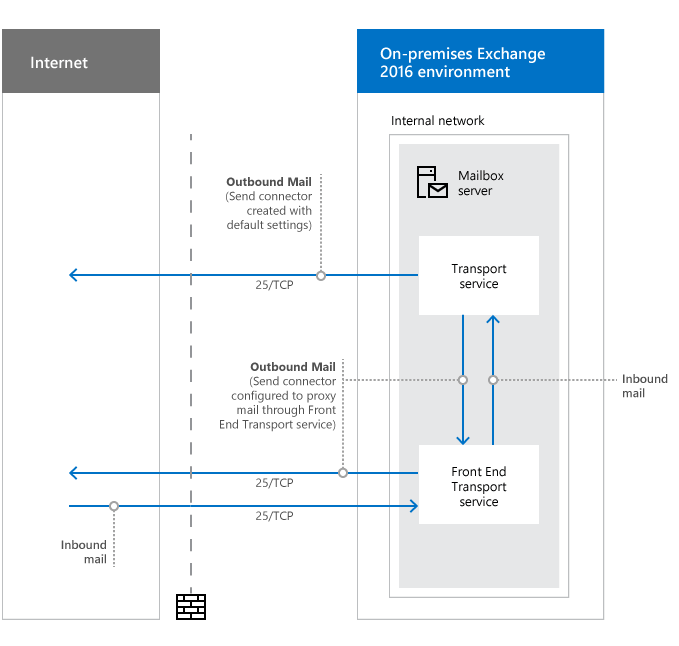

Сетевые порты, необходимые для потока обработки почты в организации Exchange, которая имеет только серверы почтовых ящиков, описаны на следующей схеме и в таблице.

| Назначение | Порты | Source | Назначение | Comments |

|---|---|---|---|---|

| Входящая почта | 25/TCP (SMTP) | Интернет (все) | Сервер почтовых ящиков | Соединитель получения по умолчанию с именем «Имя> сервера внешних < почтовых ящиковпо умолчанию» в транспортной службе переднего плана прослушивает анонимную входящую smtp-почту через порт 25. |

Почта передается из транспортной службы переднего плана в транспортную службу на сервере почтовых ящиков с помощью неявного и невидимого соединителя отправки внутри организации, который автоматически маршрутизирует почту между серверами Exchange в той же организации. Дополнительные сведения см. в разделе Соединители неявной отправки.

В этом случае соединитель получения по умолчанию с именем «Имя> сервера внешнего < почтового ящикаисходящего прокси-сервера» в транспортной службе переднего плана прослушивает исходящую почту от транспортной службы на сервере почтовых ящиков. Дополнительные сведения см. в статье Configure Send connectors to proxy outbound mail.

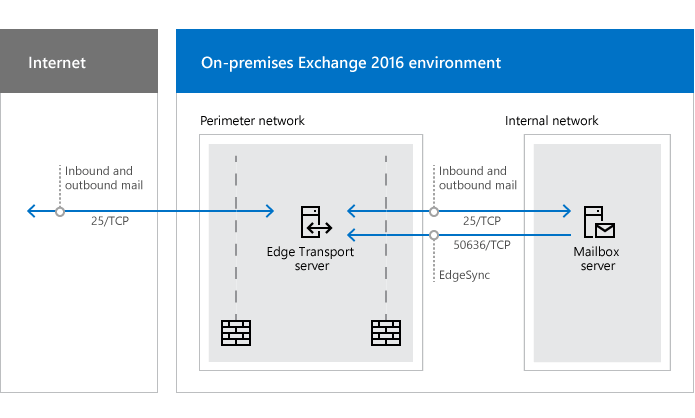

Сетевые порты, необходимые для потока обработки почты с пограничными транспортными серверами

Подписанный пограничный транспортный сервер, установленный в сети периметра, влияет на поток обработки почты следующими способами:

- Исходящая почта из организации Exchange никогда не проходит через интерфейсную транспортную службу на серверах почтовых ящиков. Почта всегда передается из транспортной службы на сервере почтовых ящиков на сайте Active Directory с подпиской на пограничный транспортный сервер (независимо от версии Exchange на пограничном транспортном сервере).

- Входящая почта передается с пограничного транспортного сервера на сервер почтовых ящиков на сайте Active Directory с подпиской. Это означает следующее:

- Почта с пограничного транспортного сервера Exchange 2013 или более поздней версии сначала поступает в транспортную службу переднего плана, прежде чем она будет отправлена в транспортную службу на сервере почтовых ящиков Exchange 2016 или Exchange 2019.

- В Exchange 2016 почта с пограничного транспортного сервера Exchange 2010 всегда доставляет почту непосредственно в транспортную службу на сервере почтовых ящиков Exchange 2016. Обратите внимание, что сосуществование с Exchange 2010 не поддерживается в Exchange 2019.

Сетевые порты, необходимые для потока обработки почты в организациях Exchange с пограничными транспортными серверами, описаны на следующей диаграмме и в таблице.

Назначение Порты Source Назначение Comments Входящая почта — из Интернета на пограничный транспортный сервер 25/TCP (SMTP) Интернет (все) Пограничный транспортный сервер Соединитель получения по умолчанию с именем «Имя> пограничного транспортного сервера внутреннего соединителя получения по умолчанию» на пограничном транспортном сервере прослушивает анонимную почту SMTP через порт 25. Входящая почта от пограничного транспортного сервера во внутреннюю организацию Exchange 25/TCP (SMTP) Пограничный транспортный сервер Серверы почтовых ящиков на подписанном сайте Active Directory Соединитель отправки по умолчанию с именем «EdgeSync — inbound to » ретранслирует входящую почту через порт 25 на любой сервер почтовых ящиков на сайте Active Directory с подпиской. Дополнительные сведения см. в статье Отправка соединителей, автоматически созданных подпиской Edge. Соединитель получения по умолчанию с именем «Имя> сервера внешнего < почтового ящикапо умолчанию» в транспортной службе переднего плана на сервере почтовых ящиков прослушивает всю входящую почту (включая почту с пограничных транспортных серверов Exchange 2013 или более поздних версий) через порт 25.

Почта ретранслируется из транспортной службы на любом сервере почтовых ящиков на сайте Active Directory с подпиской на пограничный транспортный сервер с помощью неявного и невидимого соединителя отправки внутри организации, который автоматически направляет почту между серверами Exchange в той же организации.

Соединитель получения по умолчанию с именем «Имя> пограничного транспортного сервера внутреннего соединителя получения по умолчанию» на пограничном транспортном сервере прослушивает smtp-почту через порт 25 от транспортной службы на любом сервере почтовых ящиков на сайте Active Directory с подпиской.

- SOCKS4, SOCKS5: 1081, 1080

- Wingate, Telnet, Cisco: 23

- HTTP CONNECT, HTTP POST: 6588, 3128, 80

Кроме того, если ваша организация использует прокси-сервер для управления исходящим интернет-трафиком, необходимо определить имя прокси-сервера, тип и TCP-порт, который требуется репутации отправителя для доступа к Интернету для обнаружения открытого прокси-сервера.

Кроме того, можно отключить обнаружение открытого прокси-сервера в репутации отправителя.

Дополнительные сведения см. в разделе Процедуры репутации отправителя.

Разрешение имен

Разрешение DNS следующего перехода почты является фундаментальной составляющей потока обработки почты в любой организации Exchange. Серверы Exchange, ответственные за получение входящей почты или доставку исходящей, должны иметь возможность разрешать как внутренние, так и внешние имена узлов для правильной маршрутизации почты. Все внутренние серверы Exchange должны иметь возможность разрешать внутренние имена узлов для правильной маршрутизации почты. Существует множество различных способов разработки инфраструктуры DNS, но важный результат обеспечение правильного разрешения имен для следующего перехода на всех серверах Exchange.

Сетевые порты, необходимые для гибридных развертываний

Сетевые порты, необходимые для организации, которая использует как локальный Exchange, так и Microsoft 365 или Office 365, рассматриваются в статье Протоколы гибридного развертывания, порты и конечные точки.

Сетевые порты, необходимые для единой системы обмена сообщениями в Exchange 2016

Сетевые порты, необходимые для единой системы обмена сообщениями в Exchange 2013 и Exchange 2016, рассматриваются в разделе Протоколы, порты и службы единой системы обмена сообщениями.

Адреса почтовых серверов (POP, IMAP, SMTP)

В процессе настройки почтовых программ Вам потребуется указать следующую информацию: адрес электронной почты, сервер входящей почты, сервер исходящей почты, имя пользователя и пароль для авторизации на сервере, порт для подключения к серверу.

Адрес электронной почты — это полное название вашего почтового ящика. Например:

ivanov@dol.ru для пользователей услуги Предоставление почтовых ящиков в домене Демос petrov@office.dol.ru для пользователей услуги Почта на Виртуальной машине, где office имя Виртуальной машины sidorov@mydomain.ru для пользователей услуги Почтовые ящики в домене клиента, где mydomain.ru Ваше доменное имя Сервер входящей почты mail.dol.ru или imap.dol.ru.

Для получения почты Вы можете воспользоваться либо протоколом POP, либо протоколом IMAP. В обоих случаях имя сервера входящей почты одно и то же. О достоинствах и недостатках этих двух способов получения почты можно почитать в отдельной статье

Сервер исходящей почты (SMTP-сервер) mail.dol.ru

Имя пользователя это учетное имя пользователя на почтовом сервере. Оно совпадает с адресом электронной почты.

Пароль это Ваш текущий пароль для доступа к почте. Если Вы забыли пароль, то всегда можете поменять его в личном кабинете.

Порт подключения некая числовая характеристика подключения, в зависимости от выбранного протокола. Современные почтовые клиенты обычно автоматически правильно указывают значения порта.

Обычно для отправки почты по протоколу SMTP автоматически устанавливается порт 25, который предназначен для передачи почты между серверами. Настоятельно рекомендуем Вам изменить его на порт 587, который специально выделяется для доставки почты от клиента на сервер.

ЗАО «Демос-Интернет» улица Берзарина, д. 36, стр. 1

Москва, Россия, 123060

© 1989 – 2015 DemosТел.: +7 (495) 745-0095 Факс: +7 (499) 739-9323

Техподдержка:

+7 (495) 745-0096 (круглосуточно)

E-mail: sales@demos.ruЗаписки IT специалиста

Какие порты и для чего использует почтовый сервер. Ликбез

- Автор: Уваров А.С.

- 13.03.2023

С одной стороны, ответ на поставленный в заголовке вопрос прост и очевиден, список «почтовых» портов знают все. Но когда доходит дела, в частности настройки брандмауэра и проброса портов, то вопросов меньше не становится, а ровно наоборот. Какие порты следует открыть наружу? Какие нет? Какие нужны для работы почтовых клиентов? И т.д. и т.п. Чтобы каждый раз не отвечать на подобные вопросы мы решили сделать краткую статью ликбез, где рассмотрим типовой современный почтовый сервер и его сетевое взаимодействие с клиентами и внешним миром.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Современный почтовый сервер — сложная система, состоящая из множества компонентов, работающих между собой на сетевом уровне с использованием различных протоколов. И представления: SMTP — 25 порт, POP3 — 110, IMAP — 143 — сегодня явно недостаточно. К тому же широкое применение веб-интерфейсов и защищенных протоколов вносит дополнительную путаницу. Поэтому давайте разбираться.

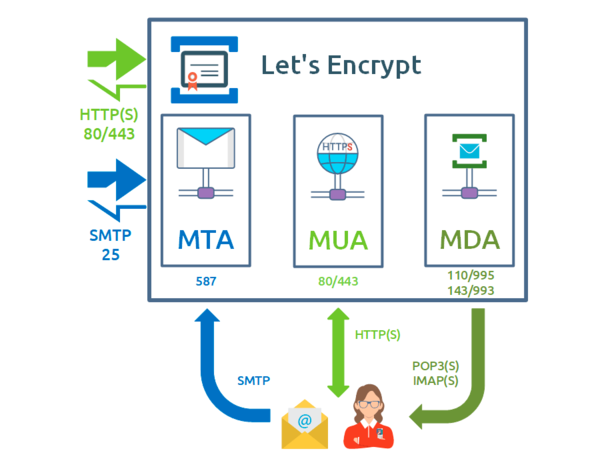

Ниже показана условная схема типового почтового сервера, данный набор компонент так или иначе присутствует у любого из них, разница, может быть, в незначительных мелочах, поэтому мы не будем касаться конкретных реализаций, а рассмотрим работу почтовой системы в целом.

Начнем с основной функции почтового сервера — отправки и получения почты, за это отвечает Message transfer agent (MTA) — агент передачи сообщений, по сути, это и есть почтовый сервер. Он работает по протоколу SMTP и обеспечивает взаимодействие с другими MTA, получая или отправляя почту, а сам процесс обмена почтой между серверами называется ретрансляцией.

Протокол SMTP — это старый и очень простой протокол, в котором отсутствуют многие возможности без которых работа сегодня немыслима, поэтому сегодня практически везде используется его расширенная версия ESMTP (Extended Simple Mail Transfer Protocol), но очень часто название протокола, даже в технической литературе, продолжает указываться как SMTP.

Протокол SMTP использует для работы порт 25 TCP и изменить это значение нельзя, точнее, вы можете это сделать, но после этого вас не смогут найти другие почтовые сервера, которые решат доставить вам почту. Также это единственный порт, который обязательно должен быть доступен из внешней сети.

Современные коммуникации нельзя представить без шифрования и SMTP не исключение. Первоначально развитие многих протоколов шло по пути создания защищенной при помощи SSL/TLS версии и назначения для нее отдельного порта. Поэтому в свое время появился защищённый протокол SMTPS (SMTP over SSL) работавший на порту 465 TCP.

Однако такой подход, по многим причинам, не принес желаемого результата и для протокола SMTP было разработано расширение STARTTLS, которое является основным способом защиты почтового соединения. Так как STARTTLS всего лишь расширение, то MTA начинают сессию как обычную SMTP, а только потом начинают договариваться о шифровании и согласовывать криптоалгоритмы. Всегда используется самый стойкий алгоритм из доступных обеим сторонам, если же договориться не получилось, то обмен почтой происходит в открытом виде.

Все это взаимодействие происходит через один-единственный порт — 25, как для зашифрованной, так и незашифрованной почты.

Протокол SMTPS и порт 465 TCP уже много лет признаны устаревшими и использовать их не следует!

В настоящий момент принято соглашение, что порт 25 используется только для ретрансляции почты, т.е. взаимодействия между серверами, клиентам использовать этот порт не следует. Для взаимодейтсвия с клиентами была создана новая служба Message submission agent (MSA) — агент отправки почты, который обычно является частью MTA, но использует собственный порт 587 TCP. Именно этот порт следует указывать как порт отправки почты в почтовых клиентах. Он также поддерживает аутентификацию и TLS-шифрование.

Более того, вынесение обслуживания клиентов в отдельную службу позволяет более тонко настроить безопасность, например, запретив незащищенные подключения, что не позволит пользователю настроить почтовый клиент неправильно. При разделении функций MTA и MSA наилучшей практикой будет открытие 25 порта только во внешнюю сеть, а 587 во внутреннюю.

Необходимость доступа к 587 порту извне обусловлена необходимостью подключения клиентов, если такие есть, то порт также должен быть доступен снаружи. Также не забываем, что многие провайдеры блокируют исходящие соединения на 25 порт из «домашних» сетей, к которым подключены преимущественно частные пользователи, при этом 587 остается доступен.

С отправкой почты выяснили, теперь перейдем к ее получению. Под получением почты в данном контексте мы подразумеваем не получение сообщений сервером, а доступ клиента к своему почтовому ящику на сервере, для этих целей предназначен Message delivery agent (MDA) — агент доставки сообщений.

Традиционно для доступа к почте используется два протокола POP3 и IMAP. Протокол POP3 (Post Office Protocol Version 3) более примитивен и работает по принципу «загрузи и удали», хотя поддерживает возможность оставлять письма на сервере. Широко использовался в прошлом, когда доступ к интернет был лимитирован, что позволяло скачать все новые сообщения и работать с ними локально.

Ему на смену пришел протокол IMAP ( Internet Message Access Protocol), который позволяет работать с почтовым ящиком клиента на сервере как с локальным, не перемещая все его содержимое на компьютер пользователя, загрузка сообщения производится по требованию клиента, например, когда он решил прочитать сообщение. Все современные реализации почтовых клиентов по умолчанию используют IMAP.

Данные протоколы имеют свои защищенные версии: POP3S и IMAPS и используют двойной набор портов для защищенной и незащищенной версии. Так для POP3 это пара 110 / 995 TCP, для IMAP — 143 / 993 TCP. Большинство современных решений почтовых серверов позволяют делать прозрачное перенаправление с незащищенных портов на защищенные и даже указав в настройках 110 или 143 порт клиент все равно будет использовать шифрование. Если это не так, то доступ к незащищенным портам следует ограничить. Доступ из внешней сети также обусловлен наличием там клиентов, если они есть — порты должны быть доступны. Если у вас настроен редирект, то следует открывать наружу оба порта, что облегчит настройку почтовых клиентов.

В современных реалиях для доступа к почте достаточно протокола IMAP и если нет каких-то особых требований POP3 можно просто отключить.

Еще одной особенностью современной почты является широкое применение веб-интерфейсов для доступа к содержимому почтового ящика. По факту веб-клиент является разновидностью Mail User Agent (MUA) — обычного почтового клиента, только расположен он не на компьютере пользователя, а на сервере. Поэтому его внутреннее взаимодействие с компонентами почтового сервера нас особо не волнует, гораздо важнее способы доступа к нему.

Сегодня для этого используется защищённый протокол HTTPS — 443 TCP, но несмотря на это обязательно поддерживается доступ по HTTP — 80 TCP, все соединения с которого прозрачно перенаправляются на 443 порт. Это сделано как для совместимости, так и для удобства пользователей, потому что если мы наберем в адресной строке браузера просто адрес, без указания протокола, то соединение будет установлено через HTTP.

Поэтому оба порта должны быть доступны для клиентов и именно веб-интерфейс чаще всего открывается для доступа из внешних сетей.

Отдельного разговора заслуживает популярная ныне служба получение бесплатных сертификатов Let’s Encrypt, для ее нормальной работы обязательно требуется доступ из внешней сети к серверу по протоколу HTTP, и не смотря на то, что Certbot умеет нормально работать по HTTPS, для нормальной работы службы порт 80 обязательно должен быть доступен, а в зависимости от настроек веб-сервера также может потребоваться 443. Поэтому при использовании Let’s Encrypt обязательно откройте доступ к портам 80 и 443 из внешней сети.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Какие порты надо перенаправить для почтового сервера?

Поставил почтовый сервер Zimbra. все пашет извне разрешил 25 порт на Zimbra. Внутри сети все работает почта отправляется и принимается. Теперь задача открыть клиентам почтовый сервер извне чтоб пользователи могли заходить на свою почту из дома или из телефонов. Какие порты надо для этого открыть?

- Вопрос задан более трёх лет назад

- 15567 просмотров

Комментировать

Решения вопроса 1

Roman @rlufe Автор вопросаВсем Спасибо! сделал по этим все заработало

External AccessThese are ports typically available to mail clients.

25

smtp [mta] — incoming mail to postfix

80

http [mailbox] — web mail client

110

pop3 [mailbox]

143

imap [mailbox]

443

https [mailbox] — web mail client over ssl

465

smtps [mta] — incoming mail to postfix over ssl (Legacy Outlook only? If possible, use 587 instead)

587

smtp [mta] — Mail submission over tls

993

imaps [mailbox] — imap over ssl

995

pops [mailbox] — pop over ssl

9071

https [nginx => mailbox] — proxy admin console (if enabled)

Internal AccessThese are ports typically only used by the zimbra system itself.

389

ldap [ldap]

636

ldaps [ldaps] — if enabled

7025

lmtp [mailbox] — local mail delivery

7047

http [conversion server]

7071

https [mailbox] — admin console

7072

http [mailbox] — ZCS Nginx Lookup (backend http service for nginx lookup/authentication)

7110

pop3 [mailbox] — Backend POP3 (if proxy configured)

7143

imap [mailbox] — Backend IMAP (if proxy configured)

7306

mysql [mailbox]

7307

mysql [logger] — logger (removed: ZCS 7)

7780

http [mailbox] — spell check

7993

imaps [mailbox] — Backend IMAP SSL (if proxy configured)

7995

pop3s [mailbox] — Backend POP3 SSL (if proxy configured)

8080

http [mailbox] — Backend HTTP (if proxy configured on same host)

8443

https [mailbox] — Backend HTTPS (if proxy configured on same host)

10024

smtp [mta] — to amavis from postfix

10025

smtp [mta] — back to postfix from amavis

11211

memcached [proxy] — nginx route lookups

System Access22

ssh

53

dns

514

syslogd [logger] (udp)