Введение в локальные сети(LAN)

Локальные сети – это распространённый тип сетей, находящий себе применение в небольших офисах, дома, в гигантских корпорациях. Понимание компонентов локальных сетей и их функций важная часть знания сетевых технологий. Эта лекция представляет LAN-технологию и закладывает базовые сведения о характеристиках, компонентах и функциях локальных сетей.

LAN – это сеть, расположенная на небольшой территории. LAN-сеть может состоять всего из 2-х компьютеров в домашней сети или сотни компьютеров в большом офисе.

Компоненты локальной сети

Каждая локальная сеть состоит из программных, аппаратных компонентов и соединяющих кабелей. Независимо от размера сети, для её работы необходимы следующие компоненты:

- Компьютеры: Компьютеры являются оконечными устройствами сети, передающими и принимающими информацию.

- Соединительные устройства : Соединительные устройства предоставляют возможность информации перемещаться от одной точки сети к другой. Соединительные устройства включают следующие компоненты:

- Платы сетевого адаптера: Переводят данные, отправляемые компьютером в формат, пригодный для передачи по сети.

- Кабели: Среда передачи электрических сигналов.

- Концентраторы (HUBs): Концентраторы объединяют устройства в сети. Эти устройства функционируют на 1-ом уровне модели OSI. Однако концентраторы активно вытесняются коммутаторами.

- Коммутаторы Ethernet (Ethernet switches): Коммутаторы используются как точки сосредоточения даже в базовых локальных сетях. Они функционируют на 2-ом уровне модели OSI и обеспечивают интеллектуальную передачу фрэймов по сети.

- Маршрутизаторы(Routers): Маршрутизаторы позволяют соединять между собой локальные сети. Они работают на 3-ем уровне модели OSI.

- Протоколы Ethernet

- Интернет протокол (IP)

- Протокол разрешения адресов (ARP) и Reverse ARP (RARP)

- Dynamic Host Configuration Protocol (DHCP)

Функции локальной сети

- Данные и приложения: Пользователи, соединённые локальной сетью, могут совместно использовать информацию и пользовательские приложения. Это делает информацию более доступной и позволяет осуществлять совместную работу над проектами.

- Ресурсы: Пользователи локальных сетей могут совместно использовать как устройства ввода(сканеры, камеры), так и устройства вывода – принтеры.

- Обмен данными с другими сетями: Если какой-то ресурс не доступен локально, LAN-сеть позволяет через маршрутизаторы подключаться к другим сетям и получать доступ к удалённым ресурсам, например к World Wide Web.

Размер LAN

LAN-сети могут быть различных размеров, в зависимости от потребностей фирмы:

- Малый офис, работа на дому (SOHO): Такая сеть обычно содержит небольшое количиство персональных компьютеров и сетевых устройств.

- Корпорация: В крупных корпорация зачастую очень сложные LAN-сети, расположенные в большом офисном здании, или даже в нескольких зданиях. Они могут включать сотни компьютеров и периферийных устройств.

Итоги

- LAN это сеть, компоненты которой расположены на ограниченной территории недалеко друг от друга.

- Независимо от размеров локальной сети, для её функционирования необходимы такие компоненты, как ПК, interconnections, сетевые устройства и протоколы.

- Локальные сети обеспечивают одновременно обмен данными между пользователями и совместное использование ресурсов.

Какие протоколы используются в коммутаторах локальной сети

В прошлых лекциях мы узнали, как компьютеры объединяются в сети, разобрали понятие сетевой топологии и архитектуры, соединение компьютеров с помощью коммутаторов (или других устройств связи).

Однако чтобы компьютеры могли работать в сети, всего этого недостаточно. Теперь нужно научить сетевые приложения «разговаривать» друг с другом — обмениваться данными с помощью протоколов на уровнях, более высоких, чем канальный. Поскольку этих уровней несколько, нам потребуется не один, а несколько протоколов, объединенных в набор, или, как говорят, в стек.

В этой лекции мы изучим некоторые наиболее часто применяемые в сетях стеки протоколов, в том числе самый распространенный на сегодня набор протоколов — стек TCP/IP.

NetBEUI

Небольшой по объемам требуемого программного обеспечения протокол, реализующий поддержку сетевого, транспортного и сеансового уровней модели OSI. Наиболее прост в настройке (фактически ее не требует), работает эффективно и быстро в небольших и средних по размерам сетях (до 200 компьютеров). Серьезными, по современным меркам, недостатками протокола NetBEUI являются ограничения при работе в сетях с большим количеством компьютеров и, самое главное, отсутствие поддержки маршрутизации — возможности сетевой адресации и функции пересылки пакетов между сетями в нем просто не реализованы.

Соответственно, его нельзя использовать в крупных сетях, объединенных маршрутизаторами, и при работе с Интернетом. Протокол NetBEUI поставлялся в составе всех операционных систем Windows вплоть до Windows 2000, однако в последних версиях его поддержка прекращена .

IPS/SPX и NWLink

Стек протоколов IPX/SPX был разработан фирмой Novell в начале 80-х гг. для своей сетевой операционной системы NetWare. Основа стека — это протоколы IPX (Internetwork Packet eXchange) и SPX (Sequenced Packet eXchange), реализующие функции сетевого и транспортного уровней модели OSI соответственно. Как и NetBEUI, протокол IPX/SPX является небольшим (его программную поддержку легко уместить на обычной дискете 1,44 Мб вместе с DOS) и быстрым, что было особенно важно в эпоху первого поколения IBM-совместимых компьютеров с малым объемом оперативной памяти (640 Кбайт).

Кроме того, в стеке IPX/SPX поддерживается маршрутизация. Оба этих фактора, наряду с надежностью серверов на базе операционной системы Novell Netware тех лет, способствовали широкому распространению стека IPX/SPX в локальных сетях в 80-е и 90-е гг. К недостаткам этого стека протоколов следует отнести интенсивное использование широковещательных сообщений, серьезно нагружающих сеть, особенно при работе по медленным глобальным каналам. Это обстоятельство, а также то, что стек IPX/SPX при¬надлежит фирме Novell и для его реализации другим производителям сетевых операционных систем приходилось покупать лицензию, привели в итоге к вытеснению IPX/SPX общедоступным стеком TCP/IP.

Важную роль здесь сыграло и то, что все больше организаций в 90-е гг. стало подключаться к Интернету, в котором использовался именно стек TCP/IP, а поддерживать в сети два стека протоколов — лишняя «головная боль» для сетевых администраторов.

TCP/IP

История развития стека TCP/IP (как и история Интернета) началась еще в конце 60-х гг. прошло¬го, XX века с проекта ARPANet — сети Агентства перспективных исследовательских проектов (Advanced Research Project Agency Network) Министерства обороны США.

Поскольку для военных во времена «холодной войны» была особенно важна возможность передачи данных даже в условиях атомных бомбардировок, ARPANet задумывалась как высоконадежная сеть, объединяющая военные, государственные и научные учреждения. Получившаяся в результате сеть и разработанный несколько позже (в 70-х гг.) стек протоколов TCP/IP оказались настолько удачными, что даже после прекращения финансирования проекта ARPANet Министерством обороны продолжали жить и успешно развиваться, создав основы современного Интернета.

Основные преимущества стека TCP/IP перед другими (например, перед стеком IPX/SPX) — более удобная система сетевой адресации, возможность фрагментации пакетов и очень небольшое количество широковещательных сообщений. Эти преимущества оказались решающими не только при построении глобальных сетей, объединяющих сети с разнородными архитектурами, но и при создании крупных корпоративных сетей. В результате сегодня стек TCP/IP практически вытеснил все остальные — он используется и в небольших домашних сетях, и в глобальной сети Интернет.

Поскольку стек TCP/IP является общедоступным, его стандарты (а также просто информационные материалы) публикуются в Интернете в виде специальных документов под названием «RFC» («Request for Comments», «запрос комментариев») с последовательно возрастающим номером. К примеру, спецификация протокола IP опубликована в RFC 791, а протокола HTTP версии 1.1 — в RFC 2616. Первый документ RFC был представлен еще в апреле 1969 г., а сейчас текущие номера RFC перевалили за 4 тысячи.

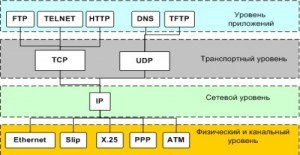

Стек TCP/IP, в отличие от семиуровневой модели OSI, принято описывать в рамках четырех уровней (рис. 1).

Рис.1 Основные протоколы стека TCP/IP

- На физическом уровне TCP/IP поддерживает работу с основными технологиями локальных сетей — Ethernet, Token Ring, Wi-Fi, Bluetooth и т. д.

- На сетевом уровне располагаются несколько протоколов:

- протокол ARP (Address Resolution Protocol) является звеном, связывающим сетевой уровень с физическим. Он отвечает за преобразование сетевых IP-адресов в аппаратные МАС-адреса;

- протокол RARP (Reverse Address Resolution Protocol) — осуществляет обратное преобразование МАС-адресов в IP-адреса (в операционных системах Windows поддержка протокола RARP не предусмотрена);

- протокол ICMP (Internet Control Message Protocol) — используется для передачи сообщений об ошибках, диагностики доступности сетевого узла и маршрута доставки пакетов (именно его используют такие популярные утилиты, как PING и TRACERT);

- протокол IGMP (Internet Group Management Protocol) — используется для управления группами компьютеров, например, при передаче в сетях потокового видео и звука, когда для снижения нагрузки на сеть пакет посылается по специальному адресу сразу нескольким компьютерам (многоадресная рассылка);

- протокол IP (Internet Protocol) — один из самых важных в стеке TCP/IP. Как следует из его названия («IР» переводится как «межсетевой протокол»), он отвечает за доставку IP-дейтаграмм (так правильно называются пакеты на уровне протокола IP), обеспечивая передачу пакета из одной сети в другую. О том, как это происходит, будет подробно рассказано далее.

- протокол TCP (Transmission Control Protocol, протокол управления передачей) — основной протокол транспортного уровня. Обеспечивает установку соединения между отправителем и получателем, разбиение крупного блока информации (например, файла) на небольшие TCP-пакеты и их гарантированную доставку получателю (в нужном порядке и без ошибок). Соответственно, протокол TCP используется в тех приложениях, где важно обеспечить целостность при передаче данных;

- протокол UDP (User Datagram Protocol), в отличие от TCP, не устанавливает соединения перед передачей информации и не обеспечивает надежной доставки данных, работая при этом быстрее, чем TCP. Его используют там, где обеспечение доставки информации не особенно важно по сравнению со скоростью передачи (контроль за целостностью данных в этом случае возлагается на использующее протокол UDP приложение).

Чтобы лучше представить себе работу протоколов TCP и UDP, рассмотрим аналогию с почтой. Пусть вам надо переслать в издательство целый роман, а в письмо разрешается вкладывать не больше нескольких страниц текста. Чтобы в такой ситуации ничего не потерять при пересылке и не перепутать при приеме рукописи в печать, вначале хорошо бы договориться с издательством о системах обозначения именно для вашего романа (есть ведь и другие авторы!) и о нумерации сообщений. Для этого нужно послать письмо, извещающее издательство о вашем намерении переслать роман, в котором указать исходящий номер вашего следующего сообщения. Издательство подтвердит получение вашего сообщения и в ответном письме сообщит вам свои исходящие и входящие номера, а вы подтвердите получение этих номеров. Таким образом, обе стороны согласуют номера сообщений, которые они позже будут ожидать друг от друга, что и означает установку связи. Дальше вам остается только разделить роман на небольшие части и посылать каждую в отдельном письме, а издательству — подтверждать получение этих частей. Ошибки работы почты (если какое-то сообщение не дойдет до издательства из-за потери или повреждения письма либо придет вне очереди) легко определить по входящим и исходящим номерам, чтобы принять соответствующие меры — заново переслать утерянную часть или собрать страницы романа в нужном порядке.

Примерно также работает и протокол TCP:

- устанавливает соединение между компьютерами по определенным портам;

- на компьютере-отправителе разбивает информацию на пакеты, нумерует их и с помощью протокола IP передает получателю;

- на компьютере-получателе проверяет, все ли пакеты получены, а если пакет пропущен или поврежден, запрашивает у отправителя повторную пересылку;

- после получения всех пакетов закрывает соединение, собирает пакеты в нужном порядке и передает полученные данные приложению более высокого уровня.

Протокол же UDP в этой аналогии можно сравнить с рассылкой рекламных сообщений. Никакого установления связи и подтверждения получения корреспонденции здесь нет — письма с рекламной информацией просто бросают в ваш почтовый ящик.

При этом ни отправителя, ни получателя надежность доставки информации или ее целостность, во¬обще говоря, не особенно беспокоят.

Очевидно, почтовые отправления в обоих этих примерах являются аналогами IP-пакетов, а почтальоны выполняют функции протокола IP.

Порт в TCP или UDP — это логический канал с определенным номером (от 0 до 65536), обеспечивающий текущее взаимодействие между отправителем и получателем. Порты позволяют компьютеру с одним IP-адресом параллельно обмениваться данными с множеством других компьютеров. Некоторые номера портов (так называемые «хорошо известные», или «well-known», порты с номерами от 0 до 1024) привязаны к определенным службам и приложениям, что позволяет клиентам легко обращаться к нужным им сетевым сервисам.

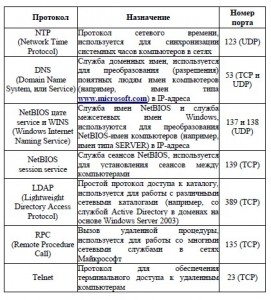

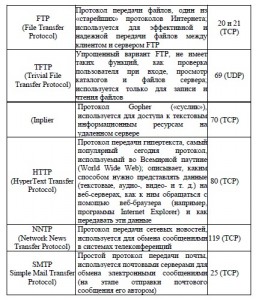

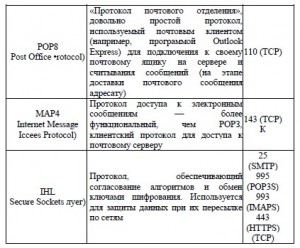

Наконец, самым богатым по набору протоколов является прикладной уровень стека TCP/IP. Ниже в табл. 1-3 приведены самые популярные протоколы, а также зарезервированные для них порты.

Заметим, что, хотя для протоколов обычно резервируются одинаковые номера портов и для TCP, и для UDP, в таблице приведены порты для наиболее часто применяемого протокола транспортного уровня (TCP или UDP).

Несмотря на существование большого количества наборов протоколов, основным сегодня является общедоступный стек TCP/IP. Он используется практически повсеместно, начиная с небольших домашних сетей и заканчивая крупнейшей сетью — Интернетом

Табл. 1 Протоколы прикладного уровня стека TCP/IP

Табл. 2 Протоколы прикладного уровня стека TCP/IP

Табл 3. Протоколы прикладного уровня стека TCP/IP

Вопросы для повторения

1. Что такое набор (стек) протоколов? В чем смысл термина «стек»?

2. Какие наборы протоколов вы знаете? Чем они различаются?

3. Какой стек протоколов сегодня наиболее популя рен? Почему?

4. Какие уровни модели OSI поддерживаются в сте ке протоколов TCP/IP?

5. В чем сходство и различие между протоколами TCP и UDP? Когда какой из этих протоколов ре комендуется использовать?

6. Перечислите известые вам протоколы прикладно го уровня в стеке TCP/IP. Для чего предназначен каждый из них?

7. Что такое «порт» в TCP/IP? Для чего нужны порты?

8. Какой из транспортных протоколов стека TCP/IP вы бы использовали:

• для пересылки по сети Интернет архивных файлов ?

• для реализации IP-телефонии (передачи голосовых сообщений в реальном времени) между пользователями двух мобильных компьютеров (КПК), соединенных по беспроводному каналу Wi-Fi?

9. Выясните, какие протоколы установлены на ваших ПК.Локальная сеть: описание и принципы работы

Компьютеры стали логичным продолжением развития информационных технологий. С течением времени эти устройства появились почти в каждом доме. Информация на них может передаваться различными путями. Самый популярный сегодня вариант – по Сети.

В данной статье будет рассказано о том, что собой представляет локальная сеть. Информация пригодится как рядовому пользователю, так и опытному системному администратору. Нужно выяснить, как работает локальный интернет, каким образом его можно настроить на компьютере. Все это – важные знания в сфере информатики и IT.

Кратко о сетях

Вычислительная сеть дает возможность нескольким различным устройствам объединиться в единое целое, внутри которой осуществляется обмен данными. Главные элементы здесь – компьютеры. Таковыми также могут выступать:

- принтеры;

- сетевое оборудование;

- телефоны;

- хранилища;

- серверы.

Все это составляющие носят название оконченных узлов. В сетях также есть промежуточные компоненты – роутеры, модемы, маршрутизаторы, точки беспроводного доступа и коммутаторы. Они объединяются воедино между собой, используя сетевую среды. Это – оптоволокно, Wi-Fi, а также витые пары, при помощи которой можно выйти в Интернет, а также подключиться к сети и взаимодействовать друг с другом.

Компьютерная сетевая система может быть локальной и глобальной. Второй вариант больше первого. Локальная модель расположена на ограниченной территории, глобальная – распространяется на огромные расстояние.

Отдельно можно выделить городские компьютерные сети – MAN. Они отличаются площадью покрытия. Она составляет один город. Такая сетка позволяет получить услуги кабельного телевидения, телефонии и выступает в качестве точки опоры для провайдеров.

Терминология

Изучая основы протоколов и сетей, нужно разобраться в терминологии. Только так получится выяснить, как работает интернет и его «группы».

Запомнить рекомендуется следующие понятия:

- Соединение – возможность передачи данных от одного устройства другому. Сначала между девайсами устанавливается «коннектинг», настройки которого прописаны в протоколе. После – осуществляется обмен сведениями.

- Пакет – ключевой структурный блок информации в Сети. Все электронные материалы будут передаваться пакетами небольшого размера.

- Сетевой интерфейс – физическое или виртуальное устройство, помогающее девайсу установить подключение к Сети.

- LAN – название локальной сети. К ней подключаются только определенные компьютеры. Сторонние устройства не имеют к таковой доступа.

- WAN – глобальная сеть интернет. Обозначает как сетевой интерфейс, так и Internet целиком.

- Протокол – правила и стандарты коммуникации между устройствами.

- Порт – адрес на устройстве, связанный с определенной программой. С его помощью утилиты «общаются» друг с другом.

- Брандмауэр – ПО, контролирующее все сетевые пакеты, проходящие через ПК.

- NAT –служба преобразования сетевых адресов между локальной и глобальной сетью.

- VPN – виртуальная частная сеть. Она позволяет объединять несколько локальных сеток через Всемирную паутину. Помогает обеспечивать безопасность.

Все это пригодится тем, кто изучает основы компьютерных сетей, а также их протоколы. Без соответствующей терминологии полноценно понять, о чем идет речь, не представляется возможным.

Ключевые характеристики

Сетка локального характера подходит для использования на ограниченной территории. Пример – офис или школа, квартира. Обеспечивает достаточно быстрое подключение и передачу информации между узлами. За счет этого можно задействовать удаленный диск со скоростью, которая приравнивается к HDD или SSD на устройстве.

«Локалки» применяются для обеспечения высококачественных линий связи. Сейчас особую популярность имеют медные витые пары и оптоволокно. За счет них удается отказаться от подтверждения получения пакета, модуляции и иных методов по протоколам, которые способствуют снижению скорости обмена электронными материалами.

Среди основных преимуществ таких сеток выделяют:

- обеспечение быстрой и надежной передачи данных;

- простую настройку;

- низкую сложность методов передачи;

- возможность применения дорогой сетевой среды.

Существенный минус модели – это слабый уровень масштабирования. Чем больше узлов и протяженность линий, тем медленнее будет передаваться необходимый документ.

Виды

Сетки локального характера можно разделить на две большие категории – иерархические и одноранговые. Во втором случае подразумеваются равные права у всех оконечных узлов. Пользователь каждого компьютера в пределах сетки, получает доступ к файлам и папкам, а также сам решает, что открывать на устройстве. Недостаток такой модели – низкий уровень безопасности. Одноранговый тип хорош дома, но не в офисах.

Иерархическая модель имеет собственный сервер. Это – главный компьютер, который будет заниматься:

- администрированием;

- подключением периферийных устройств;

- хранением основной информации сети;

- разработкой маршрутов передачи электронных материалов.

Здесь администратор будет определять, какие файлы и папки можно «расшарить», кто из подключенных клиентов имеет к ним доступ. Это – оптимальный вариант для корпоративных «объединений».

Уровни сетей

Значение сетевого уровня не стоит недооценивать. Сетки обычно обсуждают в горизонтальной плоскости, рассматриваются протоколы Internet верхнего уровня и приложения. Но для того, чтобы «законнектить» устройства, нужно задействовать множество вертикальных слоев и уровней абстракции.

Это значит, что существуют различные протоколы, работающие друг над другом, для реализации сетевого соединения. Каждый следующий, более высокий слой, абстрагирует передаваемую информацию, делая ее проще для восприятия следующим слоем и программой.

Сегодня выделяют 7 уровней или слоев работы сетей. Нижние уровни отличаются по задействованному оборудованию. Только в них данных передаются одинаковые, вид у них тоже совпадает. На сторонние устройства отправка происходит только на низком уровне. На другом компьютере информацию будет проходить все слои в обратном порядке.

Модель OSI

При рассмотрении уровня работы сетей, необходимо упомянуть модель OSI. Она включает в себя:

- Уровень приложений. Верхний уровень. Это – работа пользователя и приложения с Сетью. Юзеры просто передают информацию, не задумываясь о том, как она будет доставлена.

- Уровень представления. Здесь электронные материалы будут прообразовываться в низкоуровневых формат. Это нужно, что данные доходили до утилиты в той форме, которую ожидает получатель.

- Уровень сессии. Здесь происходит обработка соединения между удаленными устройствами.

- Транспортный уровень. Отвечает за организацию надежной передачи электронных материалов. Обеспечивает проверку получения обоими девайсами.

- Сетевой. Применяется тогда, когда нужно управлять маршрутизацией данных в сети, пока они не дойдут до целевого узла. Здесь пакеты могут разбираться на более мелкие составляющие. Их воедино собирает непосредственный получатель.

- Уровень соединения. Отвечает за то, как будет устанавливаться соединение между девайсами и поддержку надежности. Для этого задействуются физические устройства и специализированное оборудование.

- Физический уровень. Несет ответственность за обработку информации физическими устройствами. Подразумевает ПО, управляющее соединением. Пример – Ethernet или Wi-Fi.

Все эти уровни необходимо пройти до того, как информация перейдет к аппаратному обеспечению.

Основные протоколы

Передача файлов производится по строго установленным правилам и инструкциям. Такие «указания» носят название протоколов. Вот основные варианты:

- MAC. Протокол низкого уровня. Является средством идентификации устройств в пределах «локалки».

- IP. Более высокий протокол. Отвечает за определение IP-адреса устройства. Этот «номер» будет уникальным для каждого девайса. Относится к сетевому уровню модели TCP/IP. Реализаций протокола несколько – IPv6 и IPv4.

- ICMP. Применяется для того, чтобы обеспечить обмен сообщениями. Это могут быть уведомления об ошибках или информационные посты. Для передачи данных протокол не подходит. Он расположен выше IP.

- TCP. Основной протокол. Расположен рядом с ICMP. Его задача заключается в управлении передачей электронных материалов.

- UDP. Один из самых популярных протоколов. Напоминает TCP. Использует ненадежную передачу информации. Гарантий получения данных получателем нет. Более быстрый, чем предыдущий протокол.

- HTTP. Протокол уровня приложения. Заложен в основе функционирования всех сайтов Internet. Дает шанс на запрос определенных ресурсов у удаленных систем.

- FTP. Протокол передачи электронных материалов. Работает на уровне приложений. За счет него файлы переходят от одного компьютера к другому. Не выделяется особой безопасностью.

- DNS. Протокол аналогичного уровня. Необходим для того, чтобы хранить понятные и легко читаемые адреса, вложенные в IP.

- SSH. Протокол уровня приложений, реализация которого нужна для обеспечения удаленного управления системой по защищенным каналам.

Есть еще и другие, дополнительные протоколы. Но они не относятся к сетевым. Перечисленные протоколы необходимы для общего понимания принципов работы рассматриваемой технологии.

TCP/IP

Стоит также изучить еще один достаточно важный компонент. А именно – модель TCP/IP. Это – ключевой набор протоколов интернета. Он дает возможность представить себе уровни работы интернета в простой форме.

У соответствующего набора протоколов есть следующие «слои»:

- Приложения. Здесь он отвечает за соединение и передачу информации между пользователями.

- Транспорт. Несет ответственность за связь между процессами. Примеряет в работе порты для того, чтобы определить, какой утилите требуется направить документацию. Также выбирает протоколы для дальнейшей реализации.

- Интернет. Используется для того, чтобы перенаправлять сведения от узла к узлу по интернету. Конечные точки известны, но непосредственная связь отсутствует. Тут, согласно протоколам, определяются IP-адреса.

- Соединение. Реализует коннектинг на физическом уровне. Это дает возможность передавать между собой информацию, независимо от того, какие именно технологии задействованы.

Модель TCP/IP менее абстрактна. Ее намного проще понять среднестатистическому пользователю. Электронные материалы здесь проходят упаковку при помощи специальных нескольких протоколов, далее – передаются в «сетку» через узлы и распаковываются в обратном порядке получателем. Конечные утилиты могут не знать, что информация передана по Сети. Для них соответствующий процесс иногда выглядит как обмен по «локалке».

Как создать

Собственную сеть локального характера можно сделать достаточно быстро. Для этого потребуется:

- несколько устройств, которые хочется объединить;

- кабель или витая пара;

- роутер (для подключения более двух девайсов).

После этого нужно создать одну рабочую группу. Клиенту требуется перейти в «Панель управления»-«Система и безопасность»-«Система». В соответствующем блоке будет прописана информация о рабочей группе. В Windows изначально это – WORKGROUP.

Чтобы сделать сеть локального характера, можно просто соединить два устройства кабелем между собой. В службе «Проводник» удастся получать доступ к расшаренным папкам и документам.

Несколько девайсов лучше подключать по роутеру. Каждый компьютер подключается к маршрутизатору (пример – по Wi-Fi с соответствующими протоколами). После этого все устройства будут видеть друг друга.

Здесь – подробная инструкция о том, как сделать сеть локального характера на Windows 10.

Лучшее решение для изучения

В Москве системные администраторы, разбирающиеся в сетях, протоколах и локалках высоко ценятся. Получить соответствующие знания можно несколькими способами:

- В техникуме. Это – первоначальный этап для получения образования.

- В ВУЗе. Долгий и кропотливый путь. Лучше отдавать предпочтение информационным технологиям. По выпуску гарантируется выдача диплома. Основы сетей и даже программирование – направления, в которых предстоит работать.

- Самообучение. Неплохой вариант для новичков. Можно сконцентрироваться на том, что интересно конкретному пользователю. Здесь в основе заложена практика. Но документально подтвердить навыки не получится. Зато можно тщательно разбирать модель TCP/IP, никуда не торопясь.

Дистанционные компьютерные курсы – лучшее решение для тех, кто хочет разобрать интернет model, а также локалки и их настройку. В режиме онлайн за короткий срок можно освоить системное администрирование с нуля, а также сконцентрироваться на нескольких направлениях сразу. В конце будет выдан электронный сертификат.

P. S. Интересуют компьютерные сети, сетевые технологии, протоколы передачи данных? Обратите внимание на следующие курсы в Otus:

- «Network engineer «;

- «Network engineer. Basic «.

Какие протоколы используются в коммутаторах локальной сети

Этапы 2 и 3 совместить во времени нельзя, так как без знания номера выходного порта операция коммутации матрицы не имеет смысла.

По сравнению с режимом полной буферизации кадра, также приведенном на рис. 3.25, экономия от конвейеризации получается ощутимой.

Однако главной причиной повышения производительности сети при использовании коммутатора является параллельная обработка нескольких кадров.

Этот эффект иллюстрирует рис. 3.26. На рисунке изображена идеальная в отношении повышения производительности ситуация, когда четыре порта из восьми передают данные с максимальной для протокола Ethernet скоростью 10 Мб/с, причем они передают эти данные на остальные четыре порта коммутатора не конфликтуя — потоки данных между узлами сети распределились так, что для каждого принимающего кадры порта есть свой выходной порт. Если коммутатор успевает обрабатывать входной трафик даже при максимальной интенсивности поступления кадров на входные порты, то общая производительность коммутатора в приведенном примере составит 4*10 = 40 Мбит/с, а при обобщении примера для N портов — (N/2)*l0 Мбит/с. Говорят, что коммутатор предоставляет каждой станции или сегменту, подключенным к его портам, выделенную пропускную способность протокола.

Естественно, что в сети не всегда складывается такая ситуация, которая изображена на рис. 3.26. Если двум станциям, например станциям, подключенным к портам 3 и 4, одновременно нужно записывать данные на один и тот же сервер, подключенный к порту 8, то коммутатор не сможет выделить каждой станции поток данных по 10 Мбит/с, так как порт 8 не может передавать данные со скоростью 20 Мбит/с. Кадры станций будут ожидать во внутренних очередях входных портов 3 и 4, когда освободится порт 8 для передачи очередного кадра. Очевидно, хорошим решением для такого распределения потоков данных было бы подключение сервера к более высокоскоростному порту, например Fast Ethernet.

Рис. 3.26. Параллельная передача кадров коммутатором

Так как главное достоинство коммутатора, благодаря которому он завоевал очень хорошие позиции в локальных сетях, это его высокая производительность, то разработчики коммутаторов стараются выпускать так называемые неблокирующие (non-blocking) модели коммутаторов.

Неблокирующий коммутатор — это такой коммутатор, который может передавать кадры через свои порты с той же скоростью, с которой они на них поступают. Естественно, что даже неблокирующий коммутатор не может разрешить в течение долгого промежутка времени ситуации, подобные описанной выше, когда блокировка кадров происходит из-за ограниченной скорости выходного порта.

Обычно имеют в виду устойчивый неблокирующий режим работы коммутатора, когда коммутатор передает кадры со скоростью их поступления в течение произвольного промежутка времени. Для обеспечения такого режима нужно, естественно, такое распределение потоков кадров по выходным портам, чтобы они справлялись с нагрузкой и коммутатор мог всегда в среднем передать на выходы столько кадров, сколько их поступило на входы. Если же входной поток кадров (просуммированный по всем портам) в среднем будет превышать выходной поток кадров (также просуммированный по всем портам), то кадры будут накапливаться в буферной памяти коммутатора, а при превышении ее объема — просто отбрасываться. Для обеспечения неблокирующего режима коммутатора необходимо выполнение достаточно простого условия:

где C k — производительность коммутатора, C pi — максимальная производительность протокола, поддерживаемого i-м портом коммутатора. Суммарная производительность портов учитывает каждый проходящий кадр дважды — как входящий кадр и как выходящий, а так как в устойчивом режиме входной трафик равен выходному, то минимально достаточная производительность коммутатора для поддержки неблокирующего режима равна половине суммарной производительности портов. Если порт работает в полудуплексном режиме, например Ethernet 10 Мбит/с, то производительность порта C pi равна 10 Мбит/с, а если в полнодуплексном, то его C pi будет составлять 20 Мбит/с.

Иногда говорят, что коммутатор поддерживает мгновенный неблокирующий режим. Это означает, что он может принимать и обрабатывать кадры от всех своих портов на максимальной скорости протоколов, независимо от того, обеспечиваются ли условия устойчивого равновесия между входным и выходным трафиком. Правда, обработка некоторых кадров при этом может быть неполной — при занятости выходного порта кадр помещается в буфер коммутатора. Для поддержки неблокирующего мгновенного режима коммутатор должен обладать большей собственной производительностью, а именно, она должна быть равна суммарной производительности его портов:

Первый коммутатор для локальных сетей не случайно появился для технологии Ethernet. Кроме очевидной причины, связанной с наибольшей популярностью сетей Ethernet, существовала и другая, не менее важная причина — эта технология больше других страдает от повышения времени ожидания доступа к среде при повышении загрузки сегмента. Поэтому сегменты Ethernet в крупных сетях в первую очередь нуждались в средстве разгрузки узких мест сети, и этим средством стали коммутаторы фирмы Kalpana, а затем и других компаний.

Некоторые компании стали развивать технологию коммутации для повышения производительности других технологий локальных сетей, таких как Token Ring и FDDI. Эти коммутаторы поддерживали как алгоритм работы прозрачного моста, так и алгоритм моста с маршрутизацией от источника. Внутренняя организация коммутаторов различных производителей иногда очень отличалась от структуры первого коммутатора EtherSwitch, однако принцип параллельной обработки кадров по каждому порту оставался неизменным.

Широкому применению коммутаторов, безусловно, способствовало то обстоятельство, что внедрение технологии коммутации не требовало замены установленного в сетях оборудования — сетевых адаптеров, концентраторов, кабельной системы. Порты коммутаторов работали в обычном полудуплексном режиме, поэтому к ним прозрачно можно было подключить как конечный узел, так и концентратор, организующий целый логический сегмент.

Так как коммутаторы и мосты прозрачны для протоколов сетевого уровня, то их появление в сети не оказало никакого влияния на маршрутизаторы сети, если они там имелись.

Удобство использования коммутатора состоит еще и в том, что это самообучающееся устройство и, если администратор не нагружает его дополнительными функциями, конфигурировать его не обязательно — нужно только правильно подключить разъемы кабелей к портам коммутатора, а дальше он будет работать самостоятельно и эффективно выполнять поставленную перед ним задачу повышения производительности сети.

Технология коммутации сама по себе не имеет непосредственного отношения к методу доступа к среде, который используется портами коммутатора. При подключении сегментов, представляющих собой разделяемую среду, порт коммутатора должен поддерживать полудуплексный режим, так как является одним из узлов этого сегмента.

Однако, когда к каждому порту коммутатора подключен не сегмент, а только один компьютер, причем по двум раздельным каналам, как это происходит почти во всех стандартах физического уровня, кроме коаксиальных версий Ethernet, ситуация становится не такой однозначной. Порт может работать как в обычном полудуплексном режиме, так и в полнодуплексном. Подключение к портам коммутатора не сегментов, а отдельных компьютеров называется микросегментацией .

В обычном режиме работы порт коммутатора по-прежнему распознает коллизии, Доменом коллизий в этом случае будет участок сети, включающий передатчик коммутатора, приемник коммутатора, передатчик сетевого адаптера компьютера, приемник сетевого адаптера компьютера и две витые пары, соединяющие передатчики с приемниками (рис. 3.27).

Рис. 3.27. Домен коллизий, образуемый компьютером и портом коммутатора

Коллизия возникает, когда передатчики порта коммутатора и сетевого адаптера одновременно или почти одновременно начинают передачу своих кадров, считая, что изображенный на рисунке сегмент свободен. Правда, вероятность коллизии в таком сегменте гораздо меньше, чем в сегменте, состоящем из 20-30 узлов, но она не нулевая. При этом максимальная производительность сегмента Ethernet в 14 880 кадров в секунду при минимальной длине кадра делится между передатчиком порта коммутатора и передатчиком сетевого адаптера. Если считать, что она делится пополам, то каждому предоставляется возможность передавать примерно по 7440 кадров в секунду.

В полнодуплексном режиме одновременная передача данных передатчиком порта коммутатора и сетевого адаптера коллизией не считается. В принципе, это достаточно естественный режим работы для индивидуальных полнодуплексных каналов связи, и он часто используется в протоколах территориальных сетей. При полнодуплексной связи порты Ethernet могут передавать данные со скоростью 20 Мбит/с — по 10 Мбит/с в каждом направлении.

Естественно, необходимо, чтобы МАС — узлы взаимодействующих устройств поддерживали этот специальный режим. В случае когда только один узел будет поддерживать полнодуплексный режим, второй узел будет постоянно фиксировать коллизии и приостанавливать свою работу, в то время как другой узел будет продолжать передавать данные, которые никто в этот момент не принимает. Изменения, которые нужно сделать в логике МАС — узла, чтобы он мог работать в полнодуплексном режиме, минимальны — нужно просто отменить фиксацию и отработку коллизий в сетях Ethernet, а в сетях Token Ring и FDDI — посылать кадры в коммутатор, не дожидаясь прихода токена доступа, а тогда, когда это нужно конечному узлу. Фактически, при работе в полнодуплексном режиме МАС — узел не использует метод доступа к среде, разработанный для данной технологии.

Так как переход на полнодуплексный режим работы требует изменения логики работы МАС — узлов и драйверов сетевых адаптеров, то он сначала был опробован при соединении двух коммутаторов. Уже первые модели коммутатора EtherSwitch компании Kalpana поддерживали полнодуплексный режим при взаимном соединении, обеспечивая скорость взаимного обмена 20 Мбит/с.

Позже появились версии полнодуплексного соединения FDDI-коммутаторов, которые при одновременном использовании двух колец FDDI обеспечивали скорость обмена в 200 Мбит/с.

Сейчас для каждой технологии можно найти модели коммутаторов, которые поддерживают полнодуплексный обмен при соединении коммутатор-коммутатор.

После опробования полнодуплексной технологии на соединениях коммутатор-коммутатор разработчики реализовали ее и в сетевых адаптерах, в основном адаптерах Ethernet и Fast Ethernet. При разработке технологий Fast Ethernet и Gigabit Ethernet полнодуплексный режим стал одним из двух полноправных стандартных режимов работы узлов сети. Многие сетевые адаптеры сейчас могут поддерживать оба режима работы, отрабатывая логику алгоритма доступа CSMA/CD при подключении к порту концентратора и работая в полнодуплексном режиме при подключении к порту коммутатора.

При использовании полнодуплексных версий протоколов происходит некоторое сближение различных технологий, так как метод доступа во многом определял лицо каждой технологии. Различие технологий остается в различных форматах кадров, а также в процедурах контроля корректности работы сети на физическом и канальном уровнях.

Полнодуплексные версии протоколов могли бы быть реализованы и в мостах. Принципиальных препятствий для этого не было, просто в период применения локальных мостов потребности в высокоскоростной передаче межсегментного трафика не возникало.

Простой отказ от поддержки алгоритма доступа к разделяемой среде без какой-либо модификации протокола ведет к повышению вероятности потерь кадров коммутаторами, так как при этом теряется контроль за потоками кадров, направляемых конечными узлами в сеть. Раньше поток кадров регулировался методом доступа к разделяемой среде, так что слишком часто генерирующий кадры узел вынужден был ждать своей очереди к среде и фактическая интенсивность потока данных, который направлял в сеть этот узел, была заметно меньше той интенсивности, которую узел хотел бы отправить в сеть. При переходе на полнодуплексный режим узлу разрешается отправлять кадры в коммутатор всегда, когда это ему нужно, поэтому коммутаторы сети могут в этом режиме сталкиваться с перегрузками, не имея при этом никаких средств регулирования («притормаживания») потока кадров.

Причина перегрузок обычно кроется не в том, что коммутатор является блокирующим, то есть ему не хватает производительности процессоров для обслуживания потоков кадров, а в ограниченной пропускной способности отдельного порта, которая определяется временными параметрами протокола. Например, порт Ethernet не может передавать больше 14 880 кадров в секунду, если он не нарушает временных соотношений, установленных стандартом.

Поэтому, если входной трафик неравномерно распределяется между выходными портами, легко представить ситуацию, когда в какой-либо выходной порт коммутатора будет направляться трафик с суммарной средней интенсивностью большей, чем протокольный максимум. На рис. 3.28 изображена как раз такая ситуация, когда в порт 3 коммутатора направляется трафик от портов 1,2,4 и 6 , с суммарной интенсивностью в 22 100 кадров в секунду. Порт 3 оказывается загружен на 150 %, Естественно, что когда кадры поступают в буфер порта со скоростью 20 100 кадров в секунду, а уходят со скоростью 14 880 кадров в секунду, то внутренний буфер выходного порта начинает неуклонно заполняться необработанными кадрами.

Рис. 3.28. Переполнение буфера порта из-за несбалансированности трафика

Какой бы ни был объем буфера порта, он в какой-то момент времени обязательно переполнится. Нетрудно подсчитать, что при размере буфера в 100 Кбайт в приведенном примере полное заполнение буфера произойдет через 0,22 секунды после начала его работы (буфер такого размера может хранить до 1600 кадров размером в 64 байт). Увеличение буфера до 1 Мбайт даст увеличение времени заполнения буфера до 2,2 секунд, что также неприемлемо. А потери кадров всегда очень нежелательны, так как снижают полезную производительность сети, и коммутатор, теряющий кадры, может значительно ухудшить производительность сети вместо ее улучшения.

Коммутаторы локальных сетей — не первые устройства, которые сталкиваются с такой проблемой. Мосты также могут испытывать перегрузки, однако такие ситуации при использовании мостов встречались редко из-за небольшой интенсивности межсегментного трафика, поэтому разработчики мостов не стали встраивать в протоколы локальных сетей или в сами мосты механизмы регулирования потока. В глобальных сетях коммутаторы технологии Х.25 поддерживают протокол канального уровня LAP-В, который имеет специальные кадры управления потоком «Приемник готов» (RR) и «Приемник не готов» (RNR), аналогичные по назначению кадрам протокола LLC2 (это не удивительно, так как оба протокола принадлежат семейству протоколов HDLC. Протокол LAP-B работает между соседними коммутаторами сети Х.25 и в том случае, когда очередь коммутатора доходит до опасной границы, запрещает своим ближайшим соседям с помощью кадра «Приемник не готов» передавать ему кадры, пока очередь не уменьшится до нормального уровня. В сетях Х.25 такой протокол необходим, так как эти сети никогда не использовали разделяемые среды передачи данных, а работали по индивидуальным каналам связи в полнодуплексном режиме.

При разработке коммутаторов локальных сетей ситуация коренным образом отличалась от ситуации, при которой создавались коммутаторы территориальных сетей. Основной задачей было сохранение конечных узлов в неизменном виде, что исключало корректировку протоколов локальных сетей. А в этих протоколах процедур управления потоком не было — общая среда передачи данных в режиме разделения времени исключала возникновение ситуаций, когда сеть переполнялась бы необработанными кадрами. Сеть не накапливала данных в каких-либо промежуточных буферах при использовании только повторителей или концентраторов.

ПРИМЕЧАНИЕ: Здесь речь идет о протоколах МАС — уровня (Ethernet, Token Ring и т. п.), так как мосты и коммутаторы имеют дело только с ними. Протокол LLC2, который умеет управлять потоком данных, для целей управления потоком кадров в коммутаторах использовать нельзя. Для коммутаторов протокол LLC (все его процедуры: 1,2 и 3) прозрачен, как и все остальные протоколы верхних уровней, — коммутатор не анализирует заголовок LLC, считая его просто полем данных кадра МАС — уровня.

Применение коммутаторов без изменения протокола работы оборудования всегда порождает опасность потери кадров. Если порты коммутатора работают в обычном, то есть в полудуплексном режиме, то у коммутатора имеется возможность оказать некоторое воздействие на конечный узел и заставить его приостановить передачу кадров, пока у коммутатора не разгрузятся внутренние буферы. Нестандартные методы управления потоком в коммутаторах при сохранении протокола доступа в неизменном виде будут рассмотрены ниже.

Если же коммутатор работает в полнодуплексном режиме, то протокол работы конечных узлов, да и его портов все равно меняется. Поэтому имело смысл для поддержки полнодуплексного режима работы коммутаторов несколько модифицировать протокол взаимодействия узлов, встроив в него явный механизм управления потоком кадров.

Работа над выработкой стандарта для управления потоком кадров в полнодуплексных версиях Ethernet и Fast Ethernet продолжалась несколько лет. Такой длительный период объясняется разногласиями членов соответствующих комитетов по стандартизации, отстаивающих подходы фирм, которые реализовали в своих коммутаторах собственные методы управления потоком.

В марте 1997 года принят стандарт IEEE 802.3x на управление потоком в полнодуплексных версиях протокола Ethernet. Он определяет весьма простую процедуру управления потоком, подобную той, которая используется в протоколах LLC2 и LAP-B. Эта процедура подразумевает две команды — «Приостановить передачу» и «Возобновить передачу», которые направляются соседнему узлу. Отличие от протоколов типа LLC2 в том, что эти команды реализуются на уровне символов кодов физического уровня, таких как 4В/5В, а не на уровне команд, оформленных в специальные управляющие кадры. Сетевой адаптер или порт коммутатора, поддерживающий стандарт 802.3x и получивший команду «Приостановить передачу», должен прекратить передавать кадры впредь до получения команды «Возобновить передачу».

Некоторые специалисты высказывают опасение, что такая простая процедура управления потоком окажется непригодной в сетях Gigabit Ethernet. Полная приостановка приема кадров от соседа при такой большой скорости передачи кадров (1 488 090 кадр/с) может быстро вызвать переполнение внутреннего буфера теперь у этого соседа, который в свою очередь полностью заблокирует прием кадров у своих ближайших соседей. Таким образом, перегрузка просто распространится по сети, вместо того чтобы постепенно исчезнуть. Для работы с такими скоростными протоколами необходим более тонкий механизм регулирования потока, который бы указывал, на какую величину нужно уменьшить интенсивность потока входящих кадров в перегруженный коммутатор, а не приостанавливал этот поток до нуля. Подобный плавный механизм регулирования потока появился у коммутаторов АТМ через несколько лет после их появления. Поэтому существует мнение, что стандарт 802.3х — это временное решение, которое просто закрепило существующие фирменные простые механизмы управления потоком ведущих производителей коммутаторов. Пройдет некоторое время, и этот стандарт сменит другой стандарт — более сложный и более приспособленный для высокоскоростных технологий, таких как Gigabit Ethernet.

При работе порта в полудуплексном режиме коммутатор не может изменять протокол и пользоваться для управления потоком новыми командами, такими как «Приостановить передачу» и «Возобновить передачу».

Зато у коммутатора появляется возможность воздействовать на конечный узел с помощью механизмов алгоритма доступа к среде, который конечный узел обязан отрабатывать. Эти приемы основаны на том, что конечные узлы строго соблюдают все параметры алгоритма доступа к среде, а порты коммутатора — нет. Обычно применяются два основных способа управления потоком кадров — обратное давление на конечный узел и агрессивный захват среды.

Метод обратного давления (backpressure) состоит в создании искусственных коллизий в сегменте, который чересчур интенсивно посылает кадры в коммутатор. Для этого коммутатор обычно использует jam-последовательность, отправляемую на выход порта, к которому подключен сегмент (или узел), чтобы приостановить его активность. Кроме того, метод обратного давления может применяться в тех случаях, когда процессор порта не рассчитан на поддержку максимально возможного для данного протокола трафика. Один из первых примеров применения метода обратного давления как раз связан с таким случаем — метод был применен компанией LANNET в модулях LSE-1 и LSE-2, рассчитанных на коммутацию трафика Ethernet с максимальной интенсивностью соответственно 1 Мбит/с и 2 Мбит/с.

Второй метод «торможения» конечного узла в условиях перегрузки внутренних буферов коммутатора основан на так называемом агрессивном поведении порта коммутатора при захвате среды либо после окончания передачи очередного пакета, либо после коллизии. Эти два случая иллюстрируются рис. 3.29, а и б .

Рис. 3.29. Агрессивное поведение коммутатора при перегрузках буферов

В первом случае коммутатор окончил передачу очередного кадра и вместо технологической паузы в 9,6 мкс сделал паузу в 9,1 мкс и начал передачу нового кадра. Компьютер не смог захватить среду, так как он выдержал стандартную паузу в 9,6 мкс и обнаружил после этого, что среда уже занята.

Во втором случае кадры коммутатора и компьютера столкнулись и была зафиксирована коллизия. Так как компьютер сделал паузу после коллизии в 51,2 мкс, как это положено по стандарту (интервал отсрочки равен 512 битовых интервалов), а коммутатор — 50 мкс, то и в этом случае компьютеру не удалось передать свой кадр.

Коммутатор может пользоваться этим механизмом адаптивно, увеличивая степень своей агрессивности по мере необходимости.

Многие производители реализуют с помощью сочетания описанных двух методов достаточно тонкие механизмы управления потоком кадров при перегрузках. Эти методы используют алгоритмы чередования передаваемых и принимаемых кадров (frame interleave). Алгоритм чередования должен быть гибким и позволять компьютеру в критических ситуациях на каждый принимаемый кадр передавать несколько своих, разгружая внутренний буфер кадров, причем не обязательно снижая при этом интенсивность приема кадров до нуля, а просто уменьшая ее до необходимого уровня.

Практически во всех моделях коммутаторов, кроме самых простых моделей для рабочих групп, реализуют тот или иной алгоритм управления потоком кадров при полудуплексном режиме работы портов. Этот алгоритм, как правило, реализует более тонкое управление потоком, чем стандарт 802.3х, не приостанавливая до нуля прием кадров от соседнего узла и тем самым не способствуя переносу перегрузки в соседний коммутатор, если к порту подключен не конечный узел, а другой коммутатор.

- Логическая структуризация сети необходима при построении сетей средних и крупных размеров. Использование общей разделяемой среды приемлемо только для сети, состоящей из 5-10 компьютеров.

- Деление сети на логические сегменты повышает производительность, надежность, гибкость построения и управляемость сети.

- Для логической структуризации сети применяются мосты и их современные преемники — коммутаторы и маршрутизаторы. Первые два типа устройств позволяют разделить сеть на логические сегменты с помощью минимума средств — только на основе протоколов канального уровня. Кроме того, эти устройства не требуют конфигурирования.

- Логические сегменты, построенные на основе коммутаторов, являются строительными элементами более крупных сетей, объединяемых маршрутизаторами.

- Коммутаторы — наиболее быстродействующие современные коммуникационные устройства, они позволяют соединять высокоскоростные сегменты без блокирования (уменьшения пропускной способности) межсегментного трафика.

- Пассивный способ построения адресной таблицы коммутаторами — с помощью слежения за проходящим трафиком — приводит к невозможности работы в сетях с петлевидными связями. Другим недостатком сетей, построенных на коммутаторах, является отсутствие защиты от широковещательного шторма, который эти устройства обязаны передавать в соответствии с алгоритмом работы.

- Применение коммутаторов позволяет сетевым адаптерам использовать полнодуплексный режим работы протоколов локальных сетей (Ethernet, Fast Ethernet, Gigabit Ethernet, Token Ring, FDDI). В этом режиме отсутствует этап доступа к разделяемой среде, а общая скорость передачи данных удваивается.

- В полнодуплексном режиме для борьбы с перегрузками коммутаторов используется метод управления потоком, описанный в стандарте 802.3х. Он повторяет алгоритмы полной приостановки трафика по специальной команде, известной из технологий глобальных сетей.

- При полудуплексном режиме работы коммутаторы используют для управления потоком при перегрузках два метода: агрессивный захват среды и обратное давление на конечный узел. Применение этих методов позволяет достаточно гибко управлять потоком, чередуя несколько передаваемых кадров с одним принимаемым.