Ip forward protocol nd cisco что это

Добрый день. Имею вот такой конфиг: !

version 12.4

no service pad

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname HOME

!

boot-start-marker

boot-end-marker

!

logging buffered 51200 warnings

enable secret 5 $1$BcVd$/5uJyiwQhLo5mAHLHnVOX.

enable password чччччччччччччч

!

no aaa new-model

!

crypto pki trustpoint TP-self-signed-1121392622

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-1121392622

revocation-check none

rsakeypair TP-self-signed-1121392622

!

!

crypto pki certificate chain TP-self-signed-1121392622

certificate self-signed 01

//сертификат

quit

no ip routing

no ip cef

!

!

no ip dhcp use vrf connected

!

ip dhcp pool HOME_Network

network 192.168.254.0 255.255.255.0

dns-server 192.168.254.1

default-router 192.168.254.1

!

!

ip inspect name Internet icmp

ip inspect name Internet tcp

ip inspect name Internet udp

ip auth-proxy max-nodata-conns 3

ip admission max-nodata-conns 3

!

multilink bundle-name authenticated

!

!

username admin privilege 15 password 0 ччччччччччччч

!

!

archive

log config

hidekeys

!

!

!

!

!

interface FastEthernet0

!

interface FastEthernet1

!

interface FastEthernet2

!

interface FastEthernet3

!

interface FastEthernet4

mac-address чччч.чччч.чччч

ip address dhcp

ip access-group 101 in

ip nat outside

ip inspect Internet in

ip virtual-reassembly

no ip route-cache

duplex auto

speed auto

!

interface Vlan1

ip address 192.168.254.1 255.255.255.0

ip access-group 100 in

ip nat inside

ip inspect Internet in

ip virtual-reassembly

no ip route-cache

!

ip forward-protocol nd

!

!

ip http server

ip http authentication local

ip http secure-server

ip dns server

ip nat inside source list 1 interface FastEthernet4 overload

!

access-list 1 permit 192.168.254.0 0.0.0.255

access-list 1 deny any

access-list 100 permit ip 192.168.254.0 0.0.0.255 any

access-list 100 deny ip any any

access-list 101 permit udp any eq bootps any eq bootps

access-list 101 permit tcp any any

access-list 101 permit udp any any

access-list 101 permit icmp any any echo-reply

access-list 101 permit icmp any any time-exceeded

access-list 101 permit icmp any any unreachable

access-list 101 deny ip any any

snmp-server community public RO

!

!

!

!

control-plane

!

!

line con 0

no modem enable

line aux 0

line vty 0 4

privilege level 15

password lck544m

login local

transport input telnet ssh

!

scheduler max-task-time 5000

end

Проблема в том, что внутри сети все ходит хорошо, а с маршрутизатора я пингую 8.8.8.8, но с компа входа в инет нет. Не ходят пакеты наружу и все тут. Подскажите пожалуйста, в чем может быть причина. Заранее благодарю. P.S. Я на работе, а роутер дома. Если понадобятся какие либо выводы из CLI, то это только вечером, после 8((

| Оглавление |

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., rusadmin, 10:33 , 14-Янв-14, (1)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 10:35 , 14-Янв-14, (2)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 10:39 , 14-Янв-14, (3)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., elk_killa, 10:40 , 14-Янв-14, (4)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 10:47 , 14-Янв-14, (5)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., elk_killa, 11:32 , 14-Янв-14, (6)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., elk_killa, 11:43 , 14-Янв-14, (7)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 11:56 , 14-Янв-14, (8)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 21:40 , 14-Янв-14, ( 10 )

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., alecx, 14:33 , 16-Янв-14, ( 12 )

Сообщения по теме [Сортировка по времени | RSS] access-list с FastEthernet4 снимите и попробуйте снова. Пинги с самого маршрутизатора ходят?

> access-list с FastEthernet4 снимите и попробуйте снова. Пинги с самого маршрутизатора ходят?

Да, с самого маршрутизатора ходят и внутрь и во вне. Акцесс-листы пробовал снимать — не помогло(((

>> access-list с FastEthernet4 снимите и попробуйте снова. Пинги с самого маршрутизатора ходят?

> Да, с самого маршрутизатора ходят и внутрь и во вне. Акцесс-листы пробовал

> снимать — не помогло(((А вот сейчас в голову пришло. А что если создать еще один ACL:

access-list 2 permit anyСоздать второе правило для НАТ:

ip nat outside source list 2 interface Vlan1 overloadИ повесить на fa4:

ip access-group 2 out.

>> access-list с FastEthernet4 снимите и попробуйте снова. Пинги с самого маршрутизатора ходят?

> Да, с самого маршрутизатора ходят и внутрь и во вне. Акцесс-листы пробовал

> снимать — не помогло(((ip route 0.0.0.0 0.0.0.0 dhcp ?

>>> access-list с FastEthernet4 снимите и попробуйте снова. Пинги с самого маршрутизатора ходят?

>> Да, с самого маршрутизатора ходят и внутрь и во вне. Акцесс-листы пробовал

>> снимать — не помогло(((

> ip route 0.0.0.0 0.0.0.0 dhcp ?Простите, я новичек в Цисках. Если это вопрос, пробовал ли я так — нет, не пробовал.

UP! Поковырялся, что за команда. Если я верно понял, что вы хотите сказать, то нет, я не вводил такую команду. А зачем? У меня получается адрес по DHCP и, как я уже сказал, все нормально пингуется, но только с циски. С компьютера нет.

Хотя, скорее всего, я чего то не понимаю.> UP! Поковырялся, что за команда. Если я верно понял, что вы хотите

> сказать, то нет, я не вводил такую команду. А зачем? У

> меня получается адрес по DHCP и, как я уже сказал, все

> нормально пингуется, но только с циски. С компьютера нет.

> Хотя, скорее всего, я чего то не понимаю.покажите sh ip route с маршрутизатора

> UP! Поковырялся, что за команда. Если я верно понял, что вы хотите

> сказать, то нет, я не вводил такую команду. А зачем? У

> меня получается адрес по DHCP и, как я уже сказал, все

> нормально пингуется, но только с циски. С компьютера нет.

> Хотя, скорее всего, я чего то не понимаю.ёпрст, у вас

no ip routing

поэтому у самого роутера дефолт есть, а клиентов он не форвардит

>> UP! Поковырялся, что за команда. Если я верно понял, что вы хотите

>> сказать, то нет, я не вводил такую команду. А зачем? У

>> меня получается адрес по DHCP и, как я уже сказал, все

>> нормально пингуется, но только с циски. С компьютера нет.

>> Хотя, скорее всего, я чего то не понимаю.

> ёпрст, у вас

> no ip routing

> поэтому у самого роутера дефолт есть, а клиентов он не форвардитБуду дома около 8 вечера и скину вывод.

О! Спасибо, что напомнили! Когда я включаю ip routing, у меня прекращается работа внутренней сети. Т.е. по DHCP клиенты перестают получать адреса, а если назначить статику, все равно ничего не пингуется и пакеты не ходят)))

ip inspect Internet in

на

ip inspect Internet outip routing обязательно нужен

> ip inspect Internet in

> на

> ip inspect Internet out

> ip routing обязательно нуженСделал, как Вы мне посоветовали. До этого sh ip route ничего не писал. Теперь так:

Gateway of last resort is 10.41.30.1 to network 0.0.0.010.0.0.0/24 is subnetted, 1 subnets

C 10.41.30.0 is directly connected, FastEthernet4

192.168.254.0/32 is subnetted, 1 subnets

S 192.168.254.5 [254/0] via 10.41.30.1, FastEthernet4

S* 0.0.0.0/0 [254/0] via 10.41.30.1Вот правда у меня сейчас ничего не подключено к роутеру (почему то на моем любимом Acer 3830T пропала сетевуха) и мне не совсем понятно, откуда взялся адресс 192.168.254.5.

Блин, и подключить для проверки нечего(((

Ну что за манера ничего не понимая накидать сходу в конфиг всякой хрени и пытаться взлететь?

Нужно всегда идти от простого к сложному.

Сперва тупо сделать чтобы роутер ходил в интернет сам. Не нужно сходу лепить фаервол, аксес листы на интерфейсах, если не знаешь точно как оно работает.

Затем нужно сделать чтоб работала локалка, просто работала, без интернета, чтобы адреса с роутера получали.

Затем можно включить NAT и добиться элементарного хождения локалки в инет.

И уже в саааамом конце, потихоньку, вдумчиво читая cisco.com, включать фаерволы и списки доступа на интерфейсах.

Ну и «no ip routing» — это пять!>[оверквотинг удален]

> Нужно всегда идти от простого к сложному.

> Сперва тупо сделать чтобы роутер ходил в интернет сам. Не нужно сходу

> лепить фаервол, аксес листы на интерфейсах, если не знаешь точно как

> оно работает.

> Затем нужно сделать чтоб работала локалка, просто работала, без интернета, чтобы адреса

> с роутера получали.

> Затем можно включить NAT и добиться элементарного хождения локалки в инет.

> И уже в саааамом конце, потихоньку, вдумчиво читая cisco.com, включать фаерволы и

> списки доступа на интерфейсах.

> Ну и «no ip routing» — это пять!+1 и верните ip cef, не издевайтесь над котенком )

Dreamcatcher.ru

Доступ к удаленным сетям с помощью IPSec GRE туннеля между Cisco IOS и FreeBSD

Опубликовано Mixa – 03.10.2019

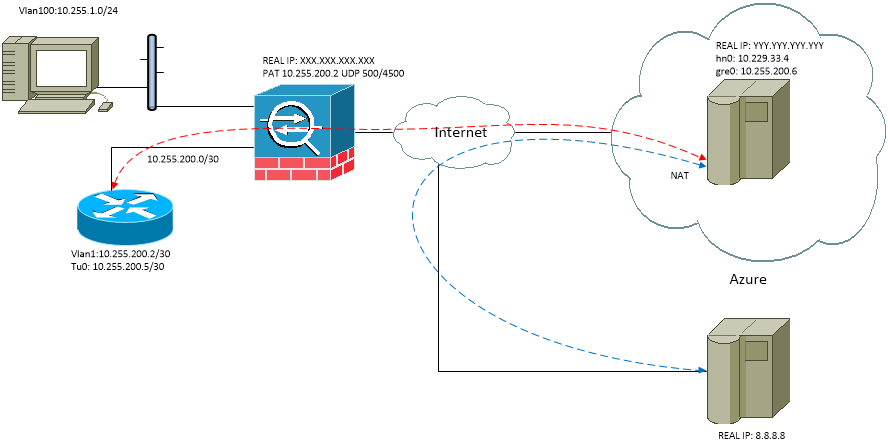

Добрый день, уважаемые читатели. Хотел бы поделиться своим способом решения одной замысловатой задачи.

Допустим, имеется хост, по какой-либо причине недоступный на территории России. Доступ к этому хосту необходимо обеспечивать из небольшой локальной сети. Для решения проблемы есть возможность воспользоваться виртуальной машиной с FreeBSD 12, размещенной в облаке Microsoft Azure.

Конфигурация маршрутизатора Cisco:

! crypto keyring MyTo pre-shared-key address YYY.YYY.YYY.YYY key MyMegaKey ! crypto isakmp policy 10 encr aes 256 authentication pre-share group 2 ! crypto isakmp invalid-spi-recovery crypto isakmp keepalive 120 20 periodic crypto isakmp nat keepalive 20 crypto isakmp profile MyTo keyring MyTo match identity address YYY.YYY.YYY.YYY 255.255.255.255 initiate mode aggressive ! ! crypto ipsec transform-set MyNet esp-aes 256 esp-sha-hmac ! crypto ipsec profile MyTo set transform-set MyNet set pfs group2 set isakmp-profile MyTo ! interface Tunnel10 description --- To --- ip address 10.255.200.5 255.255.255.252 ip mtu 1400 ip tcp adjust-mss 1360 tunnel source Vlan1 tunnel mode ipsec ipv4 tunnel destination YYY.YYY.YYY.YYY tunnel protection ipsec profile MyTo ! ! router rip version 2 redistribute static route-map RIP passive-interface default no passive-interface Vlan1 network 10.0.0.0 no auto-summary ! ip forward-protocol nd no ip http server no ip http secure-server ip flow-top-talkers top 20 sort-by bytes ! ip route 8.8.8.8 255.255.255.255 10.255.200.6 ! ip prefix-list RIP seq 100 permit 8.8.8.8/32Так как туннель настраивается в уже существующем окружении, то нет возможности использовать crypto-map(это сильно облегчило бы задачу) и в качестве протокола динамической маршрутизации используется RIP. Я не стал поднимать на удаленном хосте quagga, а ограничился редистрибуцией маршрутов из статики на Cisco.

Приведу свои файлы конфигурации FreeBSD. Так как у нас туннель, а оба устройства имеют приватные адреса, то соответствующая запись в SPD определяются как 0.0.0.0/0, это приводит к тому, что ВЕСЬ трафик на стороне FreeBSD начинает заворачиваться в туннель. Для создания SPD приходится пользоваться racoon ( строка generate_policy on; ), а ipsec.conf будет служить нам для формирования списка исключений хостов, трафик к которым НЕ БУДЕТ заворачиваться в туннель. В примере ниже, в туннель не будет завернут для адреса 8.8.8.8

[root@srv /usr/local/etc/racoon]# cat ipsec.conf flush; spdflush; spdadd -4 10.229.33.4/32 8.8.8.8/32 any -P out none; spdadd -4 8.8.8.8/32 10.229.33.4/32 any -P in none;[root@srv /usr/local/etc/racoon]# cat racoon.conf path pre_shared_key "/usr/local/etc/racoon/key.txt"; log notify; padding < maximum_length 20; randomize off; strict_check off; exclusive_tail off; >listen < isakmp 10.229.33.4 [500]; isakmp_natt 10.229.33.4 [4500]; >remote XXX.XXX.XXX.XXX < exchange_mode aggressive,main; nat_traversal on; my_identifier address YYY.YYY.YYY.YYY; peers_identifier address 10.255.200.2; lifetime time 86400 sec; dpd_delay 20; dpd_retry 120; doi ipsec_doi; situation identity_only; passive off; proposal_check obey; generate_policy on; proposal < encryption_algorithm aes 256; authentication_method pre_shared_key; hash_algorithm sha1; dh_group 2; >> sainfo anonymous

[root@srv /usr/local/etc/racoon]# cat /etc/rc.conf hostname="srv" ifconfig_hn0="DHCP" ifconfig_hn0_ipv6="inet6 accept_rtadv" sshd_enable="YES" # Set dumpdev to "AUTO" to enable crash dumps, "NO" to disable dumpdev="AUTO" waagent_enable="YES" syslogd_enable="YES" syslogd_flags="-ss" cloned_interfaces="gre0" ifconfig_gre0="10.255.200.6 10.255.200.5 netmask 255.255.255.255 link0 tunnel 10.229.33.4 XXX.XXX.XXX.XXX" static_routes="remotelan" route_remotelan="-net 10.255.0.0/16 10.255.200.5" gateway_enable="YES" # Enable PF pf_enable="YES" pflog_enable="YES" pflog_logfile="/var/log/pf.log" pflogd_enable="YES" pfsync_enable="YES" ipsec_enable="YES" ipsec_program="/usr/local/sbin/setkey" ipsec_file="/usr/local/etc/racoon/ipsec.conf" racoon_enable="YES" racoon_flags="-f /usr/local/etc/racoon/racoon.conf -l /var/log/racoon.log"С такими настройками туннель устанавливается, только толку от него не много. Посмотрим на диагностику соединения:

[root@srv /usr/local/etc/racoon]# racoonctl show-sa isakmp Destination Cookies Created XXX.XXX.XXX.XXX.60548 ca6587371be0d32e:5e1b0688d9b899e9 2019-09-26 14:10:08 [root@srv /usr/local/etc/racoon]# racoonctl show-sa ipsec 10.229.33.4[4500] XXX.XXX.XXX.XXX[60548] esp-udp mode=tunnel spi=3340752182(0xc71fd536) reqid=0(0x00000000) E: aes-cbc 1b1b434f 6307f876 ef9eab5e ddadaab6 fc1e7681 965bb341 8b00c751 2b6e0795 A: hmac-sha1 370b608e c0c928c8 ac1058a9 10c59cc7 50cd5599 seq=0x000009a3 replay=4 flags=0x00000000 state=mature created: Sep 26 14:10:09 2019 current: Sep 26 14:33:35 2019 diff: 1406(s) hard: 3600(s) soft: 2880(s) last: Sep 26 14:10:11 2019 hard: 0(s) soft: 0(s) current: 357656(bytes) hard: 0(bytes) soft: 0(bytes) allocated: 2467 hard: 0 soft: 0 sadb_seq=1 pid=50504 refcnt=1 XXX.XXX.XXX.XXX[60548] 10.229.33.4[4500] esp-udp mode=tunnel spi=172050126(0x0a4146ce) reqid=0(0x00000000) E: aes-cbc 67f31bd3 60bc9040 103cd5d7 f6d30031 876921cc 0da3ca18 f2048c9e f9e620e5 A: hmac-sha1 8455336c d0b1de88 bac3c433 88298de6 34c064c6 seq=0x00000000 replay=4 flags=0x00000000 state=mature created: Sep 26 14:10:09 2019 current: Sep 26 14:33:35 2019 diff: 1406(s) hard: 3600(s) soft: 2880(s) last: Sep 26 14:10:11 2019 hard: 0(s) soft: 0(s) current: 162564(bytes) hard: 0(bytes) soft: 0(bytes) allocated: 2492 hard: 0 soft: 0 sadb_seq=0 pid=50504 refcnt=1 [root@srv /usr/local/etc/racoon]# setkey -DP 8.8.8.8[any] 10.229.33.4[any] any in none spid=1740 seq=3 pid=50892 scope=global refcnt=1 0.0.0.0/0[any] 0.0.0.0/0[any] any in ipsec esp/tunnel/XXX.XXX.XXX.XXX-10.229.33.4/require created: Sep 26 14:10:09 2019 lastused: Sep 26 14:33:41 2019 lifetime: 3600(s) validtime: 0(s) spid=1741 seq=2 pid=50892 scope=global refcnt=2 10.229.33.4[any] 8.8.8.8[any] any out none spid=1739 seq=1 pid=50892 scope=global refcnt=1 0.0.0.0/0[any] 0.0.0.0/0[any] any out ipsec esp/tunnel/10.229.33.4-XXX.XXX.XXX.XXX/require created: Sep 26 14:10:09 2019 lastused: Sep 26 14:33:41 2019 lifetime: 3600(s) validtime: 0(s) spid=1742 seq=0 pid=50892 scope=global refcnt=3Для того, чтобы мы могли достигать целевой хост, для чего всё и затевалось, через FreeBSD, нам необходимо настроить NAT и межсетевой экран:

###################################### # macros ###################################### # Define the external/public interface ext_if="hn0" # Define the internal LAN interface int_if="gre0" # Define a list of services to allow traffic for tcp_services="< 22 >" udp_services="< 500, 4500 >" # Define what types of ICMP to allow icmp_types="echoreq" ###################################### # options ###################################### set block-policy return set loginterface $ext_if set skip on lo scrub in ###################################### # nat/rdr ###################################### # Handle the NAT forwarding for the LAN nat on $ext_if inet from !($ext_if) -> ($ext_if:0) ###################################### # filter rules ###################################### # Block all incoming block in # Allow outgoing and keep state pass out keep state # The antispoof mechanism protects against activity from spoofed or forged IP addresses antispoof quick for < lo $int_if ># Allow requests for our ports/services defined in the $tcp_services macro above to the server pass in on $ext_if inet proto tcp from any to ($ext_if) port $tcp_services pass in on $ext_if inet proto udp from any to ($ext_if) port $udp_services pass out on $ext_if inet proto tcp to any port $tcp_services keep state # Allow the defined ICMP types pass in inet proto icmp all icmp-type $icmp_types # Allow all internal traffic pass from ($int_if) to any keep state pass quick on $int_if no stateВ качестве теоретического упражнения (ни в коем случае не для решения практических задач обхода каких-либо то ни было блокировок!) был написан скрипт, который может брать неструктурированную базу IP адресов, например, базу адресов, заблокированных на территории РФ и генерировать два конфигурационных файла, ipsec.conf для FreeBSD и cisco.conf для Cisco примерно такого содержания:

. spdadd -4 10.229.33.4/32 59.106.0.0/16 any -P out none; spdadd -4 59.106.0.0/16 10.229.33.4/32 any -P in none; .. ip route 89.163.0.0 255.255.0.0 10.255.200.6 ip prefix-list RIP seq 4296 permit 89.163.0.0/16 .Обращаю ваше внимание, что на момент написания статьи в базе РКН было 1605333 адресов. Для того, чтобы не разорвало таблицу маршрутизации Cisco, в скрипте есть возможность суммаризации по маске, что дает 4518 сетей /16

- Категория: BSD, Cisco

- Оставьте ответ

Cisco для новичков. Часть 4 Учим маршрутизатор маршрутизировать

Часть 1 Первоначальная настройка

Часть 2 SSH или Telnet

Часть 3. Поговорим о бекапах конфигурации.

Собственно, первой части мы назначили ip адрес внутреннего интерфейса. Сегодня мы повесим на внешний интерфейс ip адрес выданный провайдером и настроим маршрутизацию. Поехали.Gw0(config) #interface Gi 0/1

Gw0(config-if)#ip address 89.80.80.80 255.255.255.248

Gw0(config-if)#description WAN

Gw0(config-if)#no shutdown

Gw0(config-if)#exit

Gw0(config)#ip forward-protocol nd

Gw0(config)#ip route 0.0.0.0 0.0.0.0 89.80.80.80Включаем скоростную передачу от Cisco для IPv4

Gw0(config)#ip cef

отключаем для IPv6

Gw0(config)#no ipv6 cef

Настраиваем NAT

на WAN интерфейсе

Gw0(config)#interface Gi0/1

Gw0(config-if)#ip nat outside

на локальном интерфейсе

Gw0(config)#interface Gi0/2

Gw0(config-if)#ip nat inside

создаем список IP имеющих доступ к NAT

Gw0(config)#ip access-list extended NAT

Gw0(config-ext-nacl)#permit ip 192.168.0.0 0.0.0.255 any

включаем NAT на внешнем интерфейсе

Gw0(config)#ip nat inside source list NAT interface Gi0/1 overload

На этом все. Продолжение следует.Запись опубликована 24.05.2012 автором admin в рубрике cisco, howto, начало, Начинающим.

Cisco для новичков. Часть 4 Учим маршрутизатор маршрутизировать : 3 комментария

- Фарид28.08.2012 в 9:15 дп Лайкайте страницу. Давайте вместе обучаться CISCO

http://www.facebook.com/studycisco

- admin Автор записи 22.07.2015 в 10:23 пп ну �� Как бы я подразумевал, что народ не додумается вбивать на WAN интерфейс ip из примера, поэтому взял рандомно-сгенерированый IP с маской из головы

Cisco router первичная настройка

удаляем имеющуюся конфигурацию, находящуюся во флэш-памяти, и перезагружаем маршрутизатор:

Router#erase startup-config

Router#reload

Ждем пока роутер перезагрузится, наблюдая за процессом загрузки в окне консоли, после чего снова переходим в превилигированный режим

Router>enable

Переходим в конфигурационный режим и даем команду hostname:

Router#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#hostname Gw0

Gw0(config)#

Включим режим хранения паролей в файле конфигурации устройства в зашифрованном виде:

Gw0(config)#service password-encryption

Отключим управление маршрутизатором через http и https и CDP

Gw0(config)#no ip http server

Gw0(config)#no ip http secure-server

Gw0(config)#no cdp run

Зададим пароли на подключения через консольный порт

Gw0(config)#line con 0

Gw0(config-line)#password пароль

Gw0(config-line)#login

Gw0(config-line)#exit

Gw0(config)#line vty ? О, сколько он там сказал доступно? 0-1441 значит line vty 0 1441 ))

Gw0(config-line)#password пароль

Gw0(config-line)#login

Gw0(config-line)#exit

Зададим пароль на Enable режим

Gw0(config) enable secret пароль_enable_режима

Перейдем к настройке интерфейса внутренней сети. Если маршрутизатор имеет гигабитные порты то названия портов можно сократить как Gi 0/0 (Gigabit ethernet) , если 100 Мбитные то скорее всего это будут Fa (fast ethernet)

В принципе, если вы сомневаетесь в команде, нажмите TAB — в командной строке команда дописалась? значит норма, не помните что вводить? введите знак вопроса… IOS выдаст вам все доступные команды в данном контексте.

Gw0(config) #interface Gi 0/0

Gw0(config-if)#ip address 192.168.0.1 255.255.255.0

Gw0(config-if)#description LAN

Gw0(config-if)#no shutdown

Gw0(config-if)#exit

Gw0(config)# ip name-server 192.168.0.2

Все, маршрутизатор доступен телнетом по 192.168.0.1

Записываем конфигурацию в память командой

Gw0# copy running-config startup config или командой wr

Переходим в превелегированный режим

Gw0>enable

Устанавливаем точное время для генерации ключа

Gw0#clock set 20:10:00 23 May 2012

Переходим в конфигурационный режим

Gw0#configure terminal

Указываем имя домена (необходимо для генерации ключа)

Gw0# ip domain name iamroot.ru

Генерируем RSA ключ

Gw0(config)# crypto key generate rsa

Заводим пользователя user

Gw0(config)# username user privilege 15 secret пароль

Активируем протокол ААА ( про данный протокол я расскажу позже более подробно )

Gw0(config)# aaa new-model

Входим в режим конфигурирования терминальных сессий ( Gw0(config)#line vty ? О, сколько он там сказал доступно? 0-1441 значит line vty 0 1441 )) )

Gw0(config)#line vty 0 1441

средой доступа через сеть по умолчанию у нас будет SSH

Gw0(config-line)# transport input ssh

Наверное вы обратили внимание что некоторые события пишутся в консоль что не очень удобно при наборе команды именно поэтому включаем автоматическое поднятие строки

Gw0(config-line)# logging synchronous

время таймаута до автоматического закрытия SSH сессии в 30 минут

Gw0(config-line)#exec-timeout 30 0

Gw0(config)#ip ssh version 2 — ставим последнюю версию SSH

Gw0(config)#ip domain-name Router — указываем доменное имя

Gw0(config)#crypto key generate rsa — генерируем ключи (1024 kb)

Выходим из режима конфигурирования нажатием Ctrl+Z

Gw0# wr

Следующая команда копирует текущую рабочую конфигурацию IOS Cisco в конфигурацию запуска:

Gw0#copy running-config startup-config

Gw0#copy run start

Gw0#wr

чтобы сохранить рабочую конфигурацию на сетевом сервере при помощи протокола TFTP:

Gw0#copy run tftp://192.168.0.100

Address or name of remote host [192.168.0.100]? [enter]

Destination filename [router-confg]? [enter]

Чтобы сохранить конфигурацию на CF карте

Gw0#copy run flash:

Чтобы вернуть из бекапа соответственно меняем местами источник и место назначения

Gw0#copy flash: run

И не забываем любимую комманду

Gw0# wr

Gw0(config) #interface Gi 0/1

Gw0(config-if)#ip address 89.80.80.80 255.255.255.248

Gw0(config-if)#description WAN

Gw0(config-if)#no shutdown

Gw0(config-if)#exit

Gw0(config)#ip forward-protocol nd

Gw0(config)#ip route 0.0.0.0 0.0.0.0 89.80.80.80

Включаем скоростную передачу от Cisco для IPv4

Gw0(config)#ip cef

отключаем для IPv6

Gw0(config)#no ipv6 cef

на WAN интерфейсе

Gw0(config)#interface Gi0/1

Gw0(config-if)#ip nat outside

на локальном интерфейсе

Gw0(config)#interface Gi0/2

Gw0(config-if)#ip nat inside

создаем список IP имеющих доступ к NAT

Gw0(config)#ip access-list extended NAT

Gw0(config-ext-nacl)#permit ip 192.168.0.0 0.0.0.255 any

включаем NAT на внешнем интерфейсе

Gw0(config)#ip nat inside source list NAT interface Gi0/1 overload

Gw0#conf t

Gw0#(dhcp-config)#ip dhcp pool LAN

Gw0#(dhcp-config)#network 192.168.0.0 255.255.255.0

Gw0#(dhcp-config)#dns-server 192.168.0.1

Gw0#(dhcp-config)#default-router 192.168.0.1

время жизни выданного адреса в днях

Gw0#(dhcp-config)#lease 7

Gw0#(dhcp-config)#exit

указывается диапазон, из которого выдавать адреса нельзя

Gw0(config)#ip dhcp excluded-address 192.168.0.1 192.168.0.100

Gw0(config)#ip dhcp excluded-address 192.168.0.200 192.168.0.254

конфигурирование DHCP завершено, переходим к настройке кэширующего DNS сервера

Доменное имя компании

Gw0(config)#ip domain name iamroot.ru

DNS адреса провайдера

Gw0(config)#ip name-server xxx.xxx.xxx.xxx

Gw0(config)#ip name-server yyy.yyy.yyy.yyy

Включаем трансляцию имен в адреса

Gw0(config)#ip domain-lookup

включаем DNS сервер

Gw0(config)#ip dns server

Gw0(config)#exit

Gw0#write

Собственно мы можем использовать конвейеры при выводе команд ( допустим show )

Допустим выведем только те строки где встречается PPP

vpn#show processes cpu | include PPP

138 0 3 0 0.00% 0.00% 0.00% 0 PPP SIP

139 0 5 0 0.00% 0.00% 0.00% 0 PPP Bind

140 4 10 400 0.00% 0.00% 0.00% 0 PPP IP Route

189 0 2 0 0.00% 0.00% 0.00% 0 PPP Compress Inp

190 0 2 0 0.00% 0.00% 0.00% 0 PPP Compress Res

207 0 2 0 0.00% 0.00% 0.00% 0 PPP NBF

376 11940 4395282 2 0.07% 0.07% 0.07% 0 PPP manager

377 8332 4395327 1 0.07% 0.04% 0.05% 0 PPP Events

378 204 141170 1 0.00% 0.00% 0.00% 0 Multilink PPP

Либо исключаем используя exclude

Вывести конфигурацию начиная со слова router можно командой sh run | begin router

Отобразить какой-либо определенный раздел конфигурации sh run | section router eigrp

Отобразить строки в которых встречаются слова «Administrative Mode» или «Fa»: sh interface switchport | i Administrative Mode|Fa

Перенаправление вывода команды на TFTP-сервер и вывод команды в консоли:

vpn# sh ip int br | tee tftp://192.168.0.1/bri.txt

Добавление вывода команды к уже существующему файлу:

vpn# sh ip int br | append tftp://192.168.0.1/bri.txt

Чуточку дебага NAT и DHCP

router# sh ip nat translations

router# sh ip nat statistics

router# debug ip nat

router# show ip dhcp binding

router# show ip dhcp conflict

router# show ip dhcp server statistics

router# clear ip dhcp binding [ip-address]

Настройка Cisco Configuration Professional

Router(config)# line vty 0 4

Router(config-line)# privilege level 15

Router(config-line)# login local

Router(config-line)# transport input telnet

Router(config-line)# transport input telnet ssh

Router(config)# ip http server

Router(config)# ip http secure-server

Router(config)# ip http authentication local

Router(config)# username privilege 15 password 0

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 10:47 , 14-Янв-14, (5)

- Не ходят пакеты из внутренней сети наружу (NAT?) Cisco 871., zerropull, 10:35 , 14-Янв-14, (2)