Наглядное руководство по SSH-туннелям

Туннели SSH — это зашифрованные TCP-соединения между клиентами и серверами SSH. Трафик входит с одной стороны туннеля и прозрачно выходит с другой. Изначально этот термин относился к туннелям на виртуальных сетевых интерфейсах TUN/TAP, однако сейчас так обычно называют проброс портов SSH.

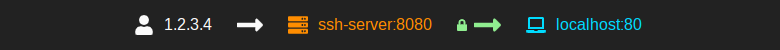

Например, вот так будет выглядеть схема обратного туннеля, в котором обращение к порту 80 SSH-клиента выполняется через SSH-сервер с определенного IP-адреса ( 1.2.3.4 ):

Сценарии использования туннелей*:

- Предоставление зашифрованных каналов для протоколов, передающих данные «открытым текстом».

- Открытие бэкдоров в частные сети.

- Обход межсетевых экранов.

Перечень дополняется. Не стесняйтесь предлагать примеры или исправления

на GitHub.

Проброс портов

Перенаправляет порт из одной системы (локальной или удаленной) в другую.

Проброс локального порта

Проброс локальных портов позволяет перенаправить трафик с SSH-клиента на целевой хост через SSH-сервер. Другими словами, можно получить доступ к удаленным сервисам по зашифрованному соединению так, как будто они локальные. Примеры использования:

- доступ к удаленному сервису (Redis, Memcached и т. д.) по внутреннему IP-адресу;

- локальный доступ к ресурсам, размещенным в частной сети;

- прозрачное проксирование запроса к удаленному сервису.

Проброс удаленного порта

Проброс удаленного порта позволяет направить трафик с SSH-сервера в пункт назначения либо через SSH-клиент, либо через другой удаленный хост. Открывает пользователям в публичных сетях доступ к ресурсам в частных сетях. Примеры использования:

- открытие доступа к локальному серверу разработки через публичную сеть;

- предоставление доступа с ограничением по IP-адресу к удаленному ресурсу в частной сети.

Динамический проброс портов

При динамической переадресации портов на SSH-клиенте поднимается SOCKS-прокси для перенаправления TCP-трафика через SSH-сервер на удаленный хост.

Пересылка с системных (privileged) портов

Для пересылки трафика с системных портов (1–1023) необходимо запустить SSH с правами суперпользователя в системе, на которой открывается порт.

sudo ssh -L 80:example.com:80 ssh-server

Флаги командной строки SSH

Ниже приведены несколько полезных флагов при создании туннелей:

-f # переводит процесс ssh в фоновый режим; -n # предотвращает чтение из STDIN; -N # не выполнять удаленные команды. Полезно, если нужно только перенаправить порты; -T # отменяет переназначение терминала.Вот пример команды для создания SSH-туннеля в фоновом режиме и проброса локального порта через SSH-сервер:

ssh -fnNT -L 127.0.0.1:8080:example.org:80 ssh-serverДля краткости примеры ниже приводятся без флагов командной строки.

Проброс локального порта

Перенаправление соединений с порта локальной системы на порт удаленного хоста:

ssh -L 127.0.0.1:8080:example.org:80 ssh-server

Перенаправляет локальные подключения к 127.0.0.1:8080 на 80-й порт example.org через SSH-сервер. Трафик между локальной системой и SSH-сервером идет по SSH-туннелю. Трафик между SSH-сервером и example.org — нет. С точки зрения example.org трафик идет от SSH-сервера.

ssh -L 8080:example.org:80 ssh-serverssh -L *:8080:example.org:80 ssh-server

Команды выше открывают доступ к example.org:80 через SSH-туннель для подключений на порт 8080 на всех интерфейсах локальной системы.

ssh -L 192.168.0.1:5432:127.0.0.1:5432 ssh-server

Переадресует соединения с 192.168.0.1:5432 в локальной системе на 127.0.0.1:5432 на SSH-сервере. Обратите внимание, что здесь 127.0.0.1 — localhost с точки зрения SSH-сервера.

Конфигурации SSH

Убедитесь, что на SSH-сервере включена переадресация TCP (по умолчанию так и должно быть). Проверьте запись в файле /etc/ssh/sshd_config :

AllowTcpForwarding yesПри переадресации портов на интерфейсы, отличные от 127.0.0.1, в локальной системе необходимо включить GatewayPorts (в /etc/ssh/ssh_config или в командной строке):

GatewayPorts yesСценарии использования

Подходит для случаев, когда требуется защищенное соединение для доступа к удаленному сервису, который работает с незашифрованными данными. Например, Redis и Memcached используют протоколы на основе plaintext-данных.

В случае если защищенный доступ к одному из таких сервисов на удаленном сервере организован по общедоступным сетям, можно настроить туннель от локальной системы до этого сервера.

Проброс удаленного порта

Пробрасывает порт на удаленной системе в другую систему.

ssh -R 8080:localhost:80 ssh-server

Перенаправляет трафик с порта 8080 SSH-сервера для всех интерфейсов на порт localhost:80 на локальном компьютере. Если один из интерфейсов смотрит в Интернет, трафик, адресуемый на порт 8080, будет перенаправляться на локальную систему.

ssh -R 1.2.3.4:8080:localhost:80 ssh-server

Переадресует трафик с порта 8080 SSH-сервера на localhost:80 в локальной системе, при этом доступ ко входу в SSH-туннель со стороны сервера разрешен только с IP-адреса 1.2.3.4 (обратите внимание: директиву GatewayPorts необходимо установить в clientspecified ).

Прим. переводчика: здесь, возможно, ошибка. Флаг -R — это binding_address , выбор IP адреса на машине, на котором SSH-сервер будет слушать порт. Соответственно вместо одного человечка с IP должны быть человечки, а вместо ssh_server:8080 должно быть 1.2.3.4:8080 .

ssh -R 8080:example.org:80 ssh-server

Переадресует трафик с порта 8080 SSH-сервера для всех интерфейсов на localhost:80 в локальной системе. Далее трафик из локальной системы направляется на example.org:80. С точки зрения example.org источником трафика выступает локальная система.

Конфигурация SSH-сервера

SSH-сервер конфигурируется в файле /etc/ssh/sshd_config .

По умолчанию переадресуемые порты недоступны для доступа из Интернета. Для переадресации публичного интернет-трафика на локальный компьютер добавьте в sshd_config на удаленном сервере такую строку:

GatewayPorts yesТакже в sshd_config можно указать, каким клиентам разрешен доступ:

GatewayPorts clientspecifiedДинамический проброс портов

Перенаправление трафика с нескольких портов на удаленный сервер.

ssh -D 3000 ssh-server

Команда выше поднимает SOCKS-прокси на порту 3000 для всех интерфейсов в локальной системе. Теперь трафик, отправленный через прокси-сервер на SSH-сервер, можно адресовать на любой порт или конечный хост. По умолчанию используется протокол SOCKS5, поддерживающий TCP и UDP.

ssh -D 127.0.0.1:3000 ssh-server

Поднимает SOCKS-прокси на 127.0.0.1:3000 в локальной системе.

При работающем SOCKS-прокси можно настроить браузер на его использование для доступа к ресурсам так, как будто соединения исходят от SSH-сервера. Например, если у SSH-сервера есть доступ к другим серверам в частной сети, с помощью SOCKS-прокси можно заходить на эти серверы локально (словно вы находитесь в той же сети), и не нужно настраивать VPN.

Работу SOCKS-прокси можно проверить командой:

curl -x socks5://127.0.0.1:12345 https://example.orgКонфигурация SSH-клиента

SSH-клиент настраивается в файле /etc/ssh/ssh_config .

Включите GatewayPorts в системе, чтобы открыть доступ другим интерфейсам к SOCKS-прокси:

GatewayPorts yesПоскольку GatewayPorts конфигурируется на SSH-клиенте, вместо ssh_config для настройки можно использовать параметры командной строки:

ssh -o GatewayPorts=yes -D 3000 ssh-serverJump-хосты и команды прокси-сервера

Прозрачное подключение к удаленному хосту через промежуточные.

ssh -J user1@jump-host user2@remote-hostssh -o "ProxyJump user1@jump-host" user2@remote-host

Устанавливает SSH-соединение с jump-хостом и переадресуют трафик на удаленный хост.

Подключается к удаленному хосту через промежуточный jump-хост. Приведенная выше команда должна сработать сразу, если у jump-хоста уже есть SSH-доступ к удаленному хосту. Если нет, можно использовать agent forwarding для проброса SSH-ключа с локального компьютера на удаленный хост.

ssh -J jump-host1,jump-host2 ssh-server

Можно указать несколько jump-хостов через запятую.

ssh -o ProxyCommand="nc -X 5 -x localhost:3000 %h %p" user@remote-host

Подключение к удаленному серверу через SOCKS5 с использованием netcat . С точки зрения сервера, IP-адрес отправителя принадлежит прокси-хосту. При этом для SSH-соединения используется сквозное шифрование, так что прокси-хост видит только зашифрованный трафик между локальной системой и удаленным хостом.

Конфигурация SSH-клиента

SSH-клиент конфигурируется в файле /etc/ssh/ssh_config .

Для подключения agent forwarding можно добавить локальный SSH-ключ к локальному SSH-агенту с помощью ssh-add :

ssh-addНадежные SSH-туннели

Перечисленные выше команды работают на разовой основе: вы сразу получаете конкретный результат, и на этом их работа заканчивается. Поэтому, чтобы обеспечить защиту SSH-туннелей от сбоев в сети или ненадежных соединений, придется выполнить дополнительную настройку.

По умолчанию TCP-соединение, используемое для создания SSH-туннеля, может разрываться после некоторого периода бездействия. Чтобы это предотвратить, нужно настроить сервер ( /etc/ssh/sshd_config ) на отправку heartbeat-сообщений:

ClientAliveInterval 15 ClientAliveCountMax 4На отсылку таких сообщений также можно настроить клиент ( /etc/ssh/ssh_config ):

ServerAliveInterval 15 ServerAliveCountMax 4Использование AutoSSH

Указанные выше настройки могут предотвратить разрывы из-за неактивности, но они не в состоянии восстановить прерванные соединения. Для автоматического перезапуска SSH-туннеля можно воспользоваться утилитой autossh — она создает SSH-туннель и отслеживает его работоспособность.

AutoSSH принимает те же аргументы для настройки переадресации портов, что и SSH:

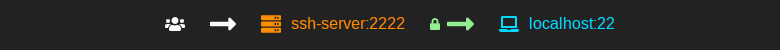

autossh -R 2222:localhost:22 ssh-server

Эта команда создает туннель, способный восстанавливаться после сетевых сбоев. По умолчанию AutoSSH открывает дополнительные порты на SSH-клиенте/сервере для проверки работоспособности (healthcheck). Если трафик не проходит между healthcheck-портами, AutoSSH перезапускает туннель.

autossh -R 2222:localhost:22 \ -M 0 \ -o "ServerAliveInterval 10" -o "ServerAliveCountMax 3" \ remote-hostФлаг -M 0 отключает healthcheck-порты (за проверку работоспособности в этом случае отвечает SSH-клиент). В примере выше сервер должен посылать сигналы каждые 10 секунд. Если не проходят три подряд сигнала, SSH-клиент завершает работу, а AutoSSH поднимает новый туннель.

Дополнительные примеры и сценарии использования

Прозрачный доступ к удаленному ресурсу в частной сети.

Предположим, в частной сети есть Git-репозиторий, доступ к которому возможен только через выделенный сервер в этой сети. Сервер не подключен к Интернету. Есть прямой доступ к серверу, но нет VPN-доступа к частной сети.

Требуется открыть доступ к Git-репозиторию, как если бы подключение к нему шло напрямую из локальной системы. Если есть SSH-доступ к другому серверу, который доступен как с локального компьютера, так и с выделенного сервера, можно создать SSH-туннель и воспользоваться директивами ProxyCommand.

ssh -L 127.0.0.1:22:127.0.0.1:2222 intermediate-host

Команда выше пробрасывает порт 2222 на промежуточном хосте на порт 22 выделенного сервера. Теперь можно подключиться к SSH-серверу на выделенном сервере, несмотря на то, что он недоступен из Интернета.

Прим. переводчика: возможно, что здесь тоже ошибка: перепутаны местами 22 и 2222 порты в команде.

ssh -p 2222 user@localhostДля большего удобства можно добавить несколько директив в локальный ~/.ssh/config :

Host git.private.network HostName git.private.network ForwardAgent yes ProxyCommand ssh private nc %h %p Host private HostName localhost Port 2222 User private-user ForwardAgent yes ProxyCommand ssh tunnel@intermediate-host nc %h %p

В результате пользователь получает доступ к локальному Git-репозиторию, как если бы находился в частной сети.

P.S.

Читайте также в нашем блоге:

- «Автоматизация SSH-доступа к нодам Kubernetes с помощью Fabric и интеграции от CoreOS»;

- «Немного хардкора: как поднять Kubernetes на двух старых ноутбуках с Gentoo»;

- «Как с tcpserver и netcat открыть туннель в Kubernetes pod или контейнер».

ssh и флаг -t

Кто-нибудь может мне доходчиво и внятно объяснить в чем разница запуска ssh с ключом -t и без этого ключа?

Я понял так, что этот ключ создает временный туннель, который закрывается по закрытию приложения, запускаемого через ssh. Но проверил, соединение закрывается и так и этак. Т.е. и с ключом и без него.

Короче, проблема в том, что в двух случаях (на разных машинах) ключ -t ведет себя по-разному. Есть тестовый скрипт, который выводит строку «test». Если его запускать с другой машины через ssh с ключом -t, то в одном случае строка будет видна, в другом — нет. Версия ssh одна и та же в обоих случаях. Никак не могу найти причину такого разного поведения. Разве что ssh пропатчен без изменения версии. Без ключа -t строка «test» печатается и в том, и в другом случае.

SSH-доступ

SSH (Secure SHell) — это сетевой протокол, позволяющий соединяться с удалённым сервером и выполнять на нём команды, загружать файлы. Ключевой особенностью является шифрование передаваемой информации. По умолчанию на хостинге используется командный интерпретатор bash.

- Получение справочной информации

- Перемещение по файловой системе

- Просмотр содержимого каталога

- Создание и удаление файлов и каталогов

- Просмотр и редактирование содержимого файлов

- Копирование и перемещение файлов

- Изменение прав доступа

- Управление процессами

- Работа с архивами

- Поиск файлов

1. Информация для подключения

Информацию для подключения к серверу по SSH и SFTP вы можете получить в разделе FTP и SSH панели управления хостингом.

.png)

- Адрес сервера (хост): ssh.login.nichost.ru, где «login» — уникальное имя услуги хостинга (указано в верхней правой части панели управления).

- Имя SSH-пользователя (логин): login.

- Для получения пароля SSH-пользователя нажмите кнопку Сбросить пароль. Новый пароль будет отображен в всплывающем окне. Для отправки пароля на ваш контактный адрес электронной почты, установите галочку Выслать пароль на почту.

Чтобы соединиться по SSH с сервером хостинга, установите на компьютер ssh-клиент . Для загрузки файлов на хостинг используйте SFTP-клиент.

Если при соединении по SSH выводится сообщение «cannot allocate memory», это означает, что на вашем хостинге занята вся доступная по тарифу память. Чтобы ее освободить, вы можете временно остановить веб-сервер и отключить задания планировщика заданий в разделе Управление веб-сервером панели управления хостингом. Дополнительно рекомендуем ознакомиться со статьей Использование ресурсов хостинга.

2. Работа с хостингом с помощью Midnight Commander

Midnight Commander — двухпанельный файловый менеджер. Имеет встроенный текстовый редактор.

.png)

Для запуска Midnight Commander подключитесь к хостингу по SSH и введите команду

Основные горячие клавиши:

- F1: Справка;

- F3: Встроенный просмотрщик файлов;

- F4: Встроенный текстовый редактор;

- F5: Копировать файл;

- F6: Переместить (переименовать) файл;

- F8: Удалить файл;

- F9: Вывести выпадающее меню;

- F10: Выход из программы;

- Tab: Переход между панелями;

- Insert: Пометить файл для операций с несколькими файлами, например, для копирования.

3. Работа с хостингом из командной строки

Получение справочной информации

Для получения справочной информации по интересующей команде command наберите в командной строке:

для завершения работы со справкой нажмите «q».

Краткую справку по команде обычно можно получить, запустив ее с параметром —help или -h:

Перемещение по файловой системе

Вывести текущий каталог:

Перейти в домашний каталог пользователя:

Перейти в каталог tmp, размещенный в текущем каталоге:

Перейти в каталог по полному пути /home/login/sitename.ru/docs (корневой каталог сайта sitename.ru):

Перейти в родительский каталог (на уровень выше):

Перейти в предыдущий каталог:

Создание и удаление файлов и каталогов

Создать новый каталог foo в текущем каталоге:

Создать структуру каталогов foo/bar/baz в текущем каталоге:

mkdir -p foo/bar/baz

Удалить каталог foo в текущем каталоге. Каталог должен быть пуст:

Удалить каталог foo со всеми файлами и подкаталогами:

Создать пустой файл foo:

Удалить файл foo:

Просмотр и редактирование содержимого файлов

Просмотреть содержимое текстового файла (лог-файла сайта) (Для выхода нажмите «q»):

Открыть файл foo в текстовом редакторе:

Копирование и перемещение файлов

Копировать файл foo в файл bar:

Скопировать содержимое каталога old в каталог new:

Переименовать файл foo в файл bar:

Переместить файл foo в существующий каталог bar под именем baz:

Изменение прав доступа

Рекомендуемые права доступа на хостинге для файлов 644 (rw-rw-rw-), для каталогов 755 (rwxr-xr-x).

Сделать файл foo исполняемым:

Сделать файл foo доступным только для чтения:

Изменение прав доступа для всех каталогов, вложенных в каталог foo на 755:

find foo -type d -exec chmod 755 {} \;

Изменение прав доступа для всех вложенных в каталог foo файлов на 644:

find foo -type f -exec chmod 644 {} \;

Управление процессами

Показать информацию о процессах в реальном времени (Для выхода нажмите «q»):

Показать подробную информацию о всех выполняющихся процессах:

Завершить работу процесса по его идентификатору процесса (PID) 1234:

Завершить работу процесса по его имени:

Работа с архивами

Создать архив каталога docs:

tar -czf archive.tar.gz docs

Распаковать архив archive.tar.gz:

tar -xzf archive.tgz

Распаковать архив archive.zip:

Распаковать архив archive.rar:

unrar x archive.rar

Распаковать архив archive.gz:

Поиск файлов

Найти среди файлов сайта содержащие текст «login.mysql» (адрес сервера для доступа к базе данных):

grep -R «login.mysql» sitename.ru/docs

Найти в текущем каталоге и подкаталогах файлы с именем index.php:

Что такое SSH протокол

10 апреля 2023 SSH (Secure Shell) — это протокол, обеспечивающий безопасную работу с удаленным сервером. С его помощью системный администратор может использовать физически доступный для себя компьютер, чтобы подключиться к серверу, находящемуся в другом городе или на другом конце света, управлять им, обмениваться с ним данными, — совершать любые действия, которые позволит командная строка.

Технологию используют владельцы сайтов для размещения на хостинге веб-ресурса и подготовки системы для его работы, а также для ограничения к нему доступа посторонних лиц. С SSH не важно, где находится дата-центр: в России или в Европе. Обзор SSH: что это, принципы работы протокола и функции.

Принцип работы SSH

При работе с компьютером пользователи привыкли к графическому интерфейсу, например, к отображению диалоговых окон, кнопок, проводника и прочего. При подключении к удаленному серверу через SSH вы не увидите его рабочий стол. Работать предстоит с командной строкой, имеющей текстовый интерфейс: клиент вводит команду, программа также текстом задает уточняющие вопросы, получает ответное сообщение и выполняет запрашиваемую операцию. Итак, физически вы работаете на своем компьютере, а фактически — через Интернет — на другом. Такие отношения между устройствами имеют архитектуру клиент–серверных.

Изображение от Freepik.

Чтобы одно устройство успешно подключилось к другому, на каждом из них должна быть установлена специальная программа. В зависимости от роли устройства на него загружают SSH-клиент или SSH-сервер. Далее процесс подключения проходит в три этапа:

Этап 1. Установка TCP-соединения для удаленного обмена данными.

Этап 2. Создание защищенного канала. Устройства обмениваются информацией о способе шифрования данных.

Этап 3. Аутентификация SSH-клиента. SSH-клиент на компьютере соединяется с SSH-сервером, они обмениваются ключами RSA. Клиент отправляет не только ключ, но и имя пользователя. Сервер проверяет, имеет ли пользователь право на подключение. Убедившись, что он является человеком с доступом, договаривается с ним о методе шифрования. После этого устройства устанавливают защищенный туннель для передачи команд.

Функции SSH

SSH является более современной и безопасной технологией, по сравнению с методами входа в систему telnet и rlogin и небезопасным методом передачи файлов FTP. Функциональность SSH зависит только от возможностей командной строки. С ее помощью можно:

- настраивать VPS или выделенный сервер;

- устанавливать CMS;

- устранять ошибки на сайте;

- запускать программы;

- копировать документы;

- управлять настройками безопасности;

- перезагружать сервер;

- удалять программы;

- устанавливать на компьютер файлы.

SSH-клиенты: что это

SSH-клиент — это программа на стороне клиента, с помощью которой он осуществляет подключение к удаленной машине. В дистрибутивах Linux, BSD, Мак и Windows 10 / Server 2019 SSH-клиент установлен по умолчанию. Приступить к работе можно сразу после вызова терминала. В нем вводим команду, в которой указываем имя пользователя, IP сервера и номер порта, если используется нестандартный:

ssh username@remote_host -p port

Если соединение с хостингом прошло успешно, и устройства обменялись криптографическими ключами, сервер присылает ответ:

The authenticity of host ‘11.22.33.44 (11.22.33.44)’ can’t be established.

ECDSA key fingerprint is fd: fd: d4:f9:77:fe: 73:84:e1:55:00:ad: d6:6d: 22:fe.

Are you sure you want to continue connecting (yes/no)?

Компьютер, к которому вы подключаетесь, уточняет, действительно ли вы хотите установить с ним соединение. Подтвердив свои намерения, вы выпускаете уникальный «отпечаток пальцев». Если он будет изменен, это будет означать, что кто-то совершил несанкционированное подключение к серверу. Следами взлома могут быть переустановка SSH-сервера или всей операционной системы, а также замена удаленного компьютера.

SSH-клиент позволяет подключаться к серверу с помощью пароля или с помощью ключа доступа. Команда для входа по паролю:

ivan@52.307.149.244’s password:

Однако этот способ менее безопасный, поэтому большинство использует ключи доступа: приватный (закрытый) и публичный (открытый). Ключи связаны друг с другом. Расшифровать сообщение, зашифрованное с помощью одного из ключей, невозможно без другого. Как создать пару ключей:

Программа попросит уточнить в какую директорию установить ключ:

Generating public/private rsa key pair.

Enter file in which to save the key (/home/demo/.ssh/id_rsa):

Если хотите сохранить ключи в обычное место на диске, можете нажать Enter — директорию .ssh/id_rsa в вашей домашней директории.

OpenSSH

Является бесплатным SSH-клиентом, встроенным в дистрибутивы Linux. Можно использовать базовый терминал для подключения к удаленному серверу и управлению им. Не требует установки дополнительных плагинов. Команда для этого:

ssh *имя_пользователя*@*адрес_сервера*

Терминал запросит подтверждение на подключение к серверу.

Asbru Connection Manager

Бесплатный интерфейс для Unix-подобных ОС, позволяющий ускорить решение рутинных повторяющихся задач. Asbru имеет простой алгоритм подключения к VDS и собственный язык для создания скриптов.

MobaXterm

Условно бесплатная программа для Windows, имеющая коммерческую версию. Пользователи ценят ее за высокую скорость работы, наличие графического интерфейса и море важных функций.

PuTTY

Самый популярный SSH-клиент для Windows. Имеет логичный интерфейс и широкий выбор функций, среди которых настройка прокси-серверов и сохранение параметров подключения.

Терминал macOS

MacOS имеет встроенный терминал. Его запуск аналогичен OpenSSH в Linux.

Core Shell

Условно бесплатный SSH-клиент для MacOS, позволяющий подключаться к нескольким хостам для одновременного управления ими. Каждому серверу соответствует своя цветовая гамма, поэтому их сложно перепутать.

Заключение

Мы разобрали влияние протокола Secure Shell на работу пользователя с сервером, к которому у клиента нет физического доступа. Знание протокола — важный навык для системного администратора. Где бы не располагался дата-центр вашего сервера, вы сможете подключиться к нему и настроить его для работы сайта.

Похожие статьи

DNS-сервер: как выбрать 27 ноября 2023

В мире интернета DNS-серверы (Domain Name System) являются незаметными, но ключевыми элементами, без которых было бы невозможно обеспечить работу глобальной сети в том виде, в каком мы ее знаем.

Прокси-сервер: что это и зачем он нужен 17 апреля 2023

Прокси-сервер — это, простыми словами, компьютер со специальным программным обеспечением, которое позволяет ему посредничать между пользователем (вами) и целевым сервером, т. е. интернет-ресурсом, откуда вы хотите получить информацию.

Что такое аптайм (uptime) 24 апреля 2023

Аптайм (uptime) — это время бесперебойной работы системы, например, сервера или сайта. Он является показателем надежности. Чем он выше, тем меньше рисков связано с использованием системы.