Где мой Приватный ключ?

Где притаился и прячется pKey ? Как найти мой секретный ключ

Где мне найти мой Private Key? — общий ответ — Приватный ключ находится рядышком с сертификатом в секретной, специальной, защищенной директории вашего сервера (компьютера) которая обычно называется хранилищем сертификатов.

Что такое private key (pKey) зачем он нужен и с чем его едят?

Для всех SSL-сертификатов для работы требуется закрытый ключ. Закрытый ключ — это отдельный файл, который используется при шифровании / расшифровке данных, отправляемых между вашим сервером и подключающимися клиентами. Закрытый ключ создается вами — владельцем сертификата — когда вы запрашиваете свой сертификат с помощью запроса подписи сертификата (CSR). Центр сертификации, предоставляющий ваш сертификат, не создает и не имеет ваш закрытый ключ. Вы храните ваш Приватный ключ как зеницу ока.

Если вы еще не установили свой сертификат, наиболее вероятное местоположение вашего закрытого ключа находится на компьютере или сервере, на котором вы создали CSR. Когда вы сгенерировали эту CSR, вы бы попросили сервер сохранить два файла — для OpenSSL вы можете запустить команду

openssl version –a

чтобы найти папку, в которой будут сохраняться ваши файлы ключей — /usr/local/ssl по умолчанию. В Windows (IIS) процессом создания приватного ключа и запроса CSR управляет операционная система. Она предложит вам создать приватный ключ и потом сделать его экспорт в желаемую директорию

Где же находится мой Private Key

Если ваш сертификат уже установлен, выполните следующие действия, чтобы найти файл секретного ключа для этих популярных операционных систем.

Apache

Местоположение вашего личного ключевого файла будет указано в главном файле конфигурации Apache, который называется httpd.conf или apache2.conf. Директива SSLCertificateKeyFile укажет путь на вашем сервере, где хранится ваш ключ.

Nginx

Вы сможете найти местоположение секретного ключа в файле виртуальных хостов вашего сайта. Перейдите к серверному блоку для этого сайта (по умолчанию в каталоге /var/www/). Откройте основной файл конфигурации для сайта и найдите директиву ssl_certificate_key которая предоставит вам путь к файлу для частного ключа (некоторые пользователи имеют отдельный файл конфигурации для своего SSL, например ssl.conf).

Windows (IIS)

На серверах Windows ОС управляет вашими файлами сертификатов для вас в скрытой папке, но вы можете получить закрытый ключ, экспортировав файл «.pfx», содержащий сертификаты и закрытый ключ. Подробнее процедура трансфера описана в разделе Экпорт-Ипорт сертификатов

Где еще может быть мой приватный ключ?

Если вы работаете с сервером, который обеспечивает рабочие соединения HTTPS, то ключ находится где-то на этом сервере или доступен для этого сервера на другом сервере, в противном случае протокол HTTPS работать не будет. Возможно, ваша организация использует специальную настраиваемую конфигурацию. Вы можете попробовать выполнить поиск на вашем сервере файла «.key» или выполнить шаги, по установке нового сертификат, которые должны указать где сохранить частного ключ. На некоторых платформах OpenSSL сохранит файл .key в том же каталоге, откуда была запущена команда -req

Если вы еще не установили сертификат и не можете найти ключ, возможно, он утерян. Если вы создали CSR, но не можете найти файл ключа, проще всего переиздать свой сертификат. Начните с создания нового PrivateKey или CSR , чтобы сохранить закрытый ключ в известном местоположении и соедините сертификат с этим новым ключом.

Частный, секретный, приватный ключ является «ключевым ключом», который расшифровывает зашифрованные данные, отправленные на сервер во время сеанса SSL. Если секретный ключ был скомпрометирован, зашифрованные данные могут быть легко дешифрованы тем, кто получил этот закрытый ключ. Таким образом, жизненно важно, чтобы закрытый ключ оставался защищенным на сервере в любое время. Открытый ключа встроена в файл CSR и отправляется в компанию CA. При одобрении и выдаче сертификата SSL компания Центр сертификации в цифровом виде подписывает открытый ключ и отправляет его вам для установки на сервер в соответствии с вашим закрытым ключом.

Чтобы в общем ответить на вопрос «Где мой закрытый ключ?» — Приватный ключ храниться на сервере или в любом случае доступен серверу. Как управлять частным ключом и где он может быть найден, все зависит от используемого серверного программного обеспечения. Все серверные программные платформы будут управлять ими по-разному, поэтому, пожалуйста, обратитесь к поставщику вашего сервера или в службу поддержки, если вы не можете найти их на своем сервере.

Как найти или восстановить секретный ключ SSL сертификата в среде IIS MicroSoft?

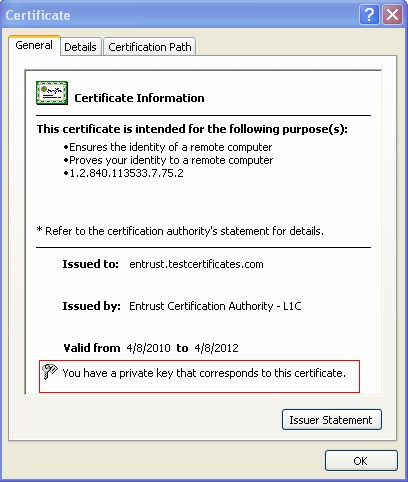

SSL-сертификат установлен, но отсутствует закрытый ключ. Каковы шаги по восстановлению секретного ключа сертификата SSL в среде Microsoft Internet Information Services (IIS)? Сертификаты SSL не включают закрытый ключ. Закрытый ключ находится на сервере, который сгенерировал запрос подписи сертификата (CSR). При правильной установке сертификат сервера будет соответствовать закрытому ключу, как показано ниже.

- Сертификат устанавливается не на том же сервере, на котором сгенерирован запрос CSR.

- Отложенный запрос — CSR был удален из IIS.

- Сертификат был установлен с помощью мастера импорта сертификатов, а не через IIS.

Решение: Чтобы восстановить закрытый ключ, выполните следующие действия.

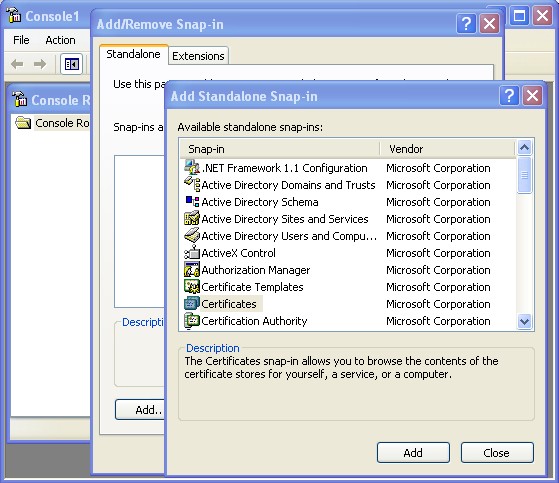

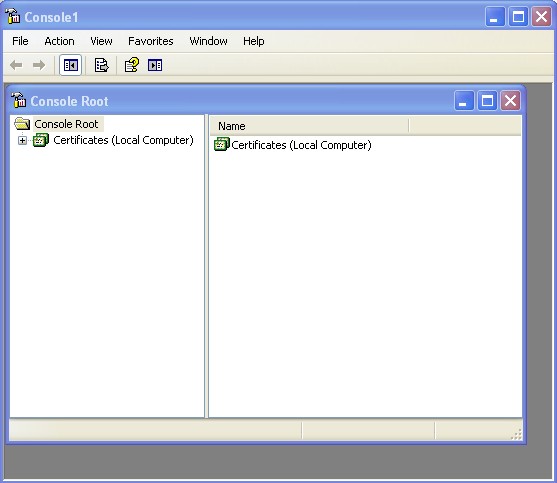

Шаг 1. Конфигурация оснастки

- Нажмите кнопку Пуск и выберите команду Выполнить .

- Введите mmc и нажмите OK .

- В меню «Файл» выберите « Добавить / удалить оснастку» .

- В появившемся новом окне нажмите « Добавить» .

- Выберите « Сертификаты» и нажмите « Добавить» .

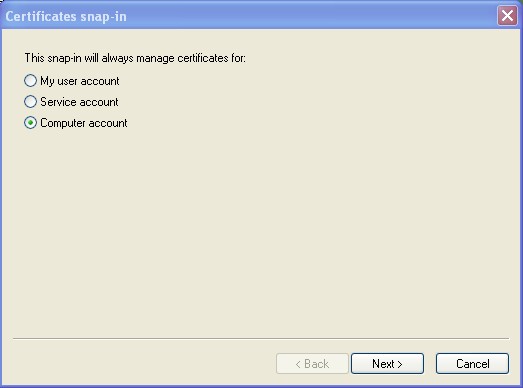

- Выберите опцию « Учетная запись компьютера» и нажмите « Далее»

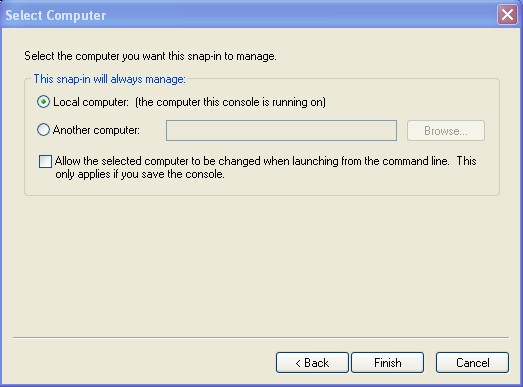

- Выберите « Локальный компьютер» и нажмите « Готово»

- Нажмите « Закрыть» , а затем « ОК» . В консоли появится оснастка для сертификатов (локальный компьютер)

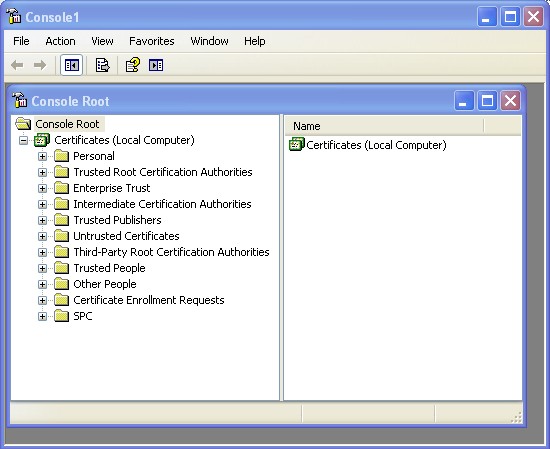

Шаг 2 — Импорт сертификата сервера

-

Разверните дерево сертификатов (локальный компьютер) в левой панели предварительного просмотра.

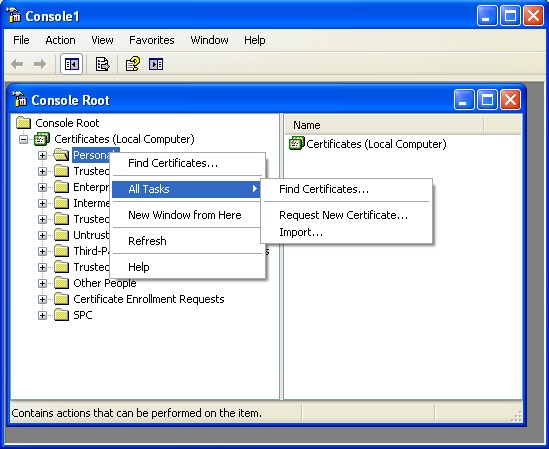

Щелкните правой кнопкой мыши Личные и выберите « Все задачи> Импорт»

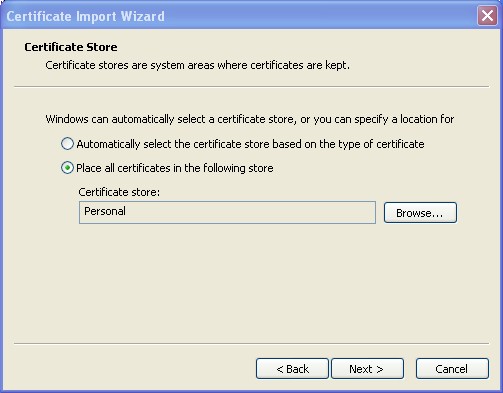

Выберите « Разместить все сертификаты» в следующем хранилище и нажмите « Далее» .

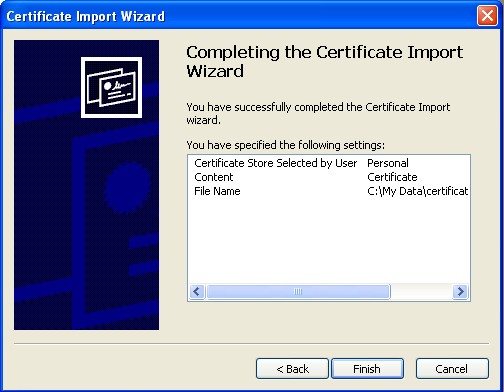

Нажмите « Готово», чтобы завершить мастер импорта сертификатов.

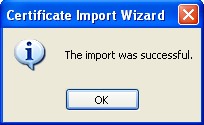

Появится диалоговое окно с сообщением об успешном завершении импорта. Нажмите « ОК» .

-

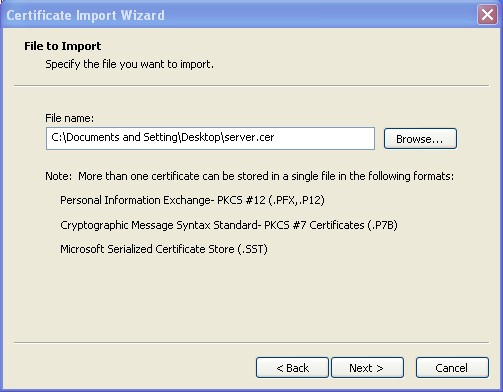

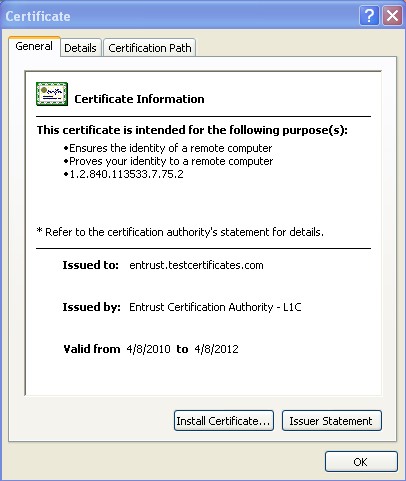

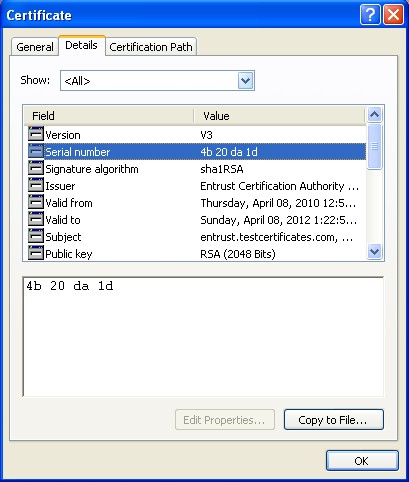

Найдите файл сертификата сервера (например, server.cer) и дважды щелкните его. Откроется диалоговое окно «Сертификат».

Перейдите на вкладку « Сведения ». Запишите 8-значный серийный номер сертификата.

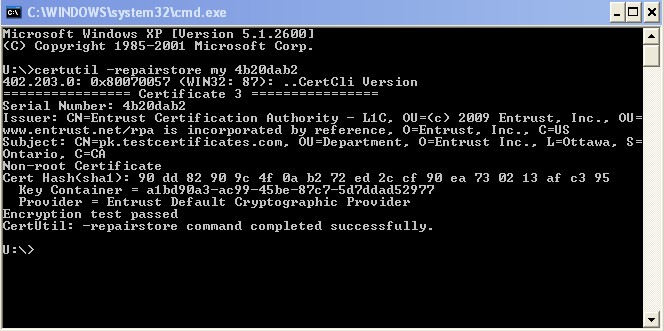

certutil –repairstore my

Если Windows смог восстановить закрытый ключ, вы увидите следующее сообщение:

CertUtil: -repairstore command completed successfully.

DV OV EV WC SAN PRO CodeSign Email PDF Wi-Fi IoT ALL Купить сертификат

Copyright © 1997-2024 adgrafics

Все об SSL-сертификате: зачем нужен и как установить на свой сайт

Для того, чтобы объяснить, что такое HTTPS, обратимся к истокам.

Большая часть запросов в интернете проходит по протоколу HTTP. Его придумали еще в 90-х годах для передачи текстов с гиперссылками (документы, в которых вшиты ссылки для перехода к другим документам). Аббревиатура HTTP расшифровывается как HyperText Transfer Protocol.

Сайт — это по сути своей документ, который состоит из файлов: текста, картинок, видео и так далее. При помощи HTTP браузер просит сервер отправить данные разного формата для отображения страницы.

Для того, чтобы его открыть, протокол HTTP подходил идеально. За исключением одного «но» — его использование не подразумевает шифрование данных. То есть, пока запрос идет от клиента (вас) к серверу и обратно, к информации о вас и о вашем запросе могут иметь доступ посторонние, например, интернет-провайдер или злоумышленники.

В целях повышения безопасности в интернете компания Netscape Communications в 2000-м году выпустила расширение протокола HTTP — HTTPS (HyperText Transfer Protocol Secure). При использовании HTTPS данные передаются поверх криптографических протоколов SSL или TLS и зашифровываются. Для того, чтобы сайт мог работать по протоколу HTTPS, на домен должен быть выпущен и установлен SSL-сертификат.

Что такое SSL/TLS

Перейдем к понятию SSL/TLS. SSL — это сертификат, который подтверждает подлинность веб-сайта. Аббревиатура переводится как Secure Sockets Layer.

SSL-сертификат подтверждает ваш домен или организации и позволяет установить безопасное соединение. Он содержит индивидуальный ключ вашего домена, с помощью которого информация между сервером и клиентом (вами) зашифровывается.

Протокол SSL был выпущен более 25 лет назад компанией NetScape в нескольких версиях, но ни одна из них не могла полностью обеспечить безопасность данных пользователей. Поэтому в 1999 году компания IEFT создала новую версию сертификата — TLS (Transport Layer Security), которая смогла решить проблемы предшественника. Первые версии протокола сейчас не актуальны, но TLS-соединение 2008 и 2018 года все еще используются в наши дни.

Интересно, что компания IEFT не могла использовать в названии аббревиатуру SSL по юридическим причинам (права на имя принадлежали NetScape), но в обиходе мы до сих пор чаще используем именно название первого протокола.

Правильная настройка работы на вашем сайте SSL-сертификата — это гарантия, что данные между пользователем и веб-сайтом или двумя системами зашифрованы. К таким данным относятся имена, адреса, номера телефонов, номера банковских карт и другая информация. SSL не позволяет сторонним пользователям, в том числе и злоумышленники, воспользоваться ими.

Как работает SSL

SSL-сертификат позволяет установить TLS-соединение с сервером, которое работает по следующей схеме:

Как узнать, из чего состоит SSL-сертификат?

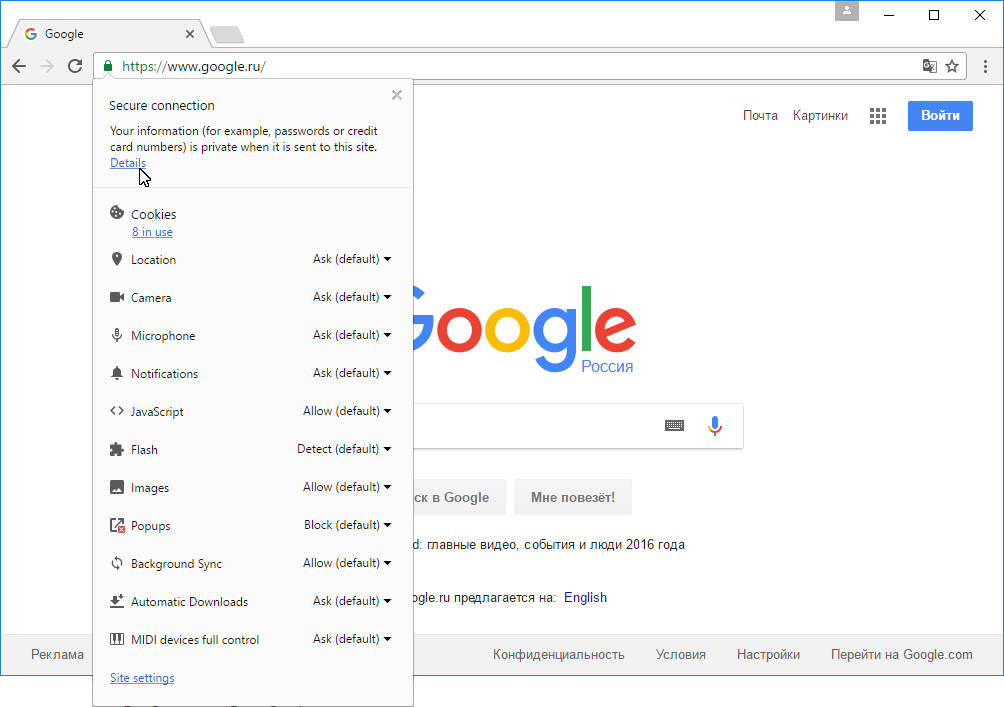

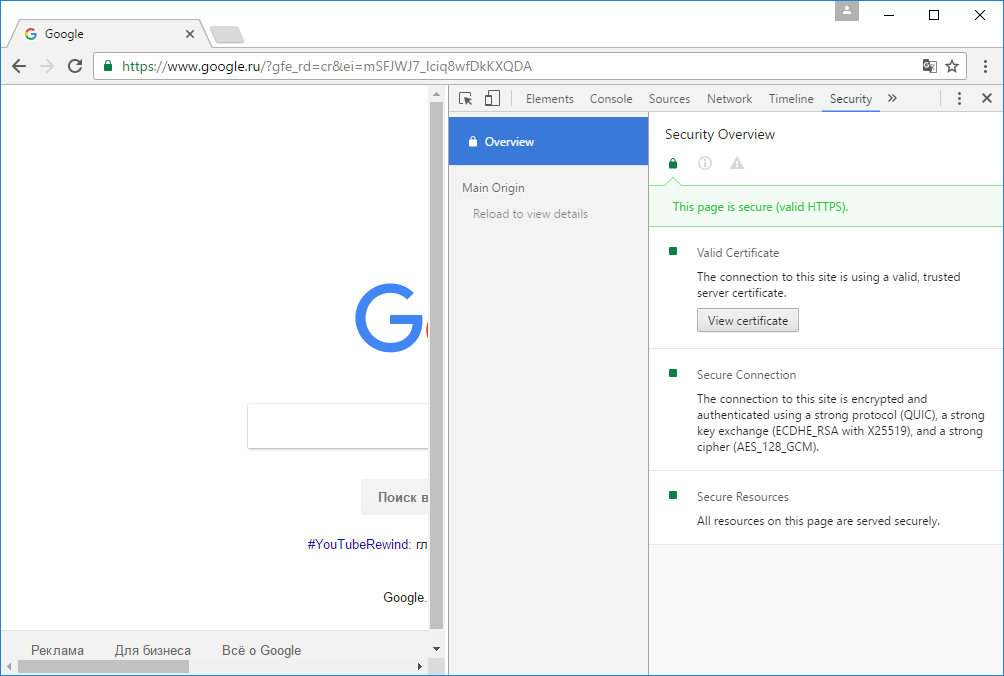

При желании пользователь может узнать характеристики сертификата, щёлкнув клавишей мыши на значке HTTPS. Например, в браузере Google Chrome этот значок выглядит так.  В раскрывшейся панели нужно щёлкнуть на ссылке «Детали» (Details). Примечание: пользовательский интерфейс браузера Google Chrome был немного изменён, о новом порядке просмотра характеристик сертификата рассказано здесь.

В раскрывшейся панели нужно щёлкнуть на ссылке «Детали» (Details). Примечание: пользовательский интерфейс браузера Google Chrome был немного изменён, о новом порядке просмотра характеристик сертификата рассказано здесь. В появившейся справа панели нужно щёлкнуть кнопку «Показать сертификат» (View certificate).

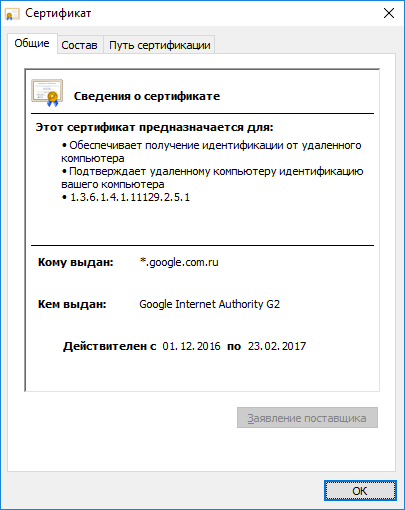

В появившейся справа панели нужно щёлкнуть кнопку «Показать сертификат» (View certificate).  Откроется окно со сведениями о сертификате. На вкладке «Общие» показано наиболее важное: назначение сертификата, кому и кем он выдан, срок действия сертификата. В данном случае он выдан:

Откроется окно со сведениями о сертификате. На вкладке «Общие» показано наиболее важное: назначение сертификата, кому и кем он выдан, срок действия сертификата. В данном случае он выдан:

- для идентификации удалённого компьютера (веб-сайта);

- для домена google.com.ru с поддоменами;

- центром сертификации Google Internet Authority G2;

- на срок с 01.12.2016 по 23.02.2017.

На вкладке «Состав» представлены подробные сведения о сертификате. К ним мы ещё вернёмся.

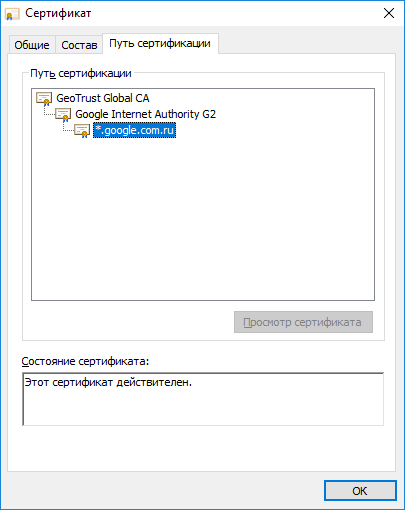

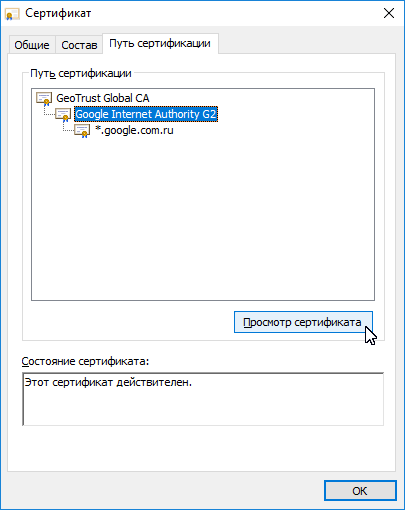

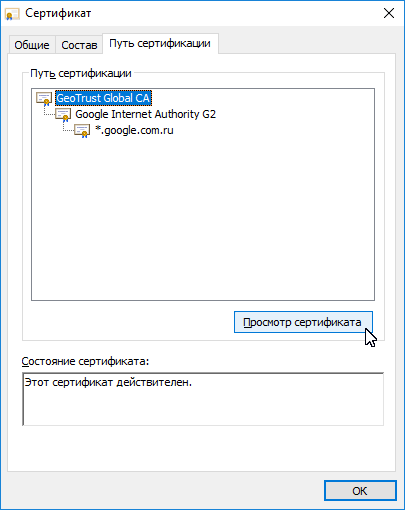

На вкладке «Путь сертификации» показано, кто и чей сертификат заверил.

Центров сертификации верхнего уровня существует много. Для взаимного подтверждения полномочий и удостоверения выданных сертификатов используются цепочки, одна из которых показана далее.

В данном случае SSL-сертификат для домена *.google.com.ru выдал центр сертификации Google Internet Authority G2 и, соответственно, подписал его своей цифровой подписью. А сертификат самого Google Internet Authority G2 подписал другой центр сертификации — GeoTrust Global CA.

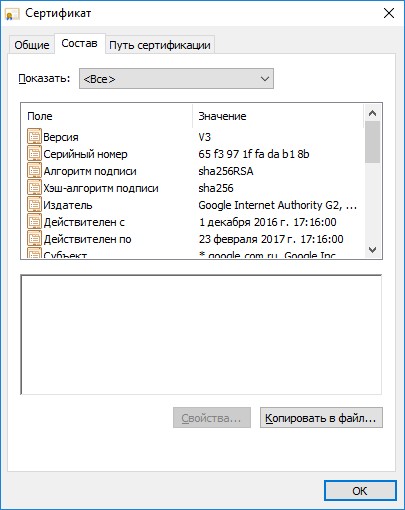

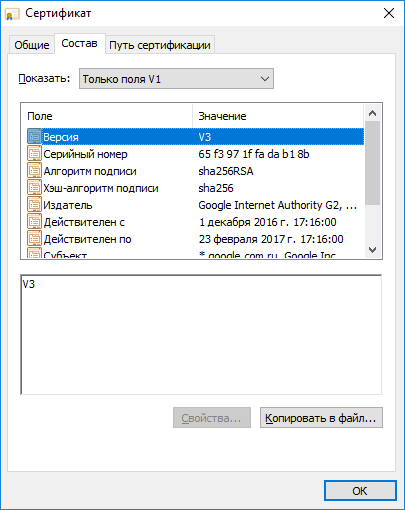

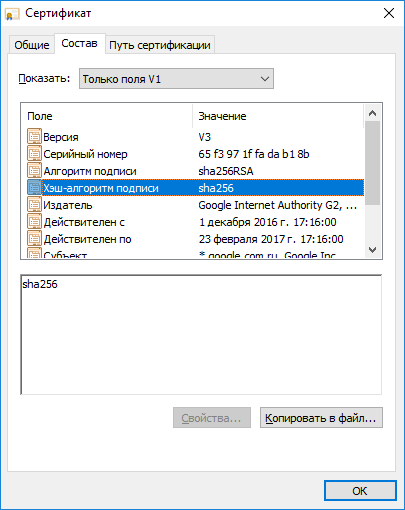

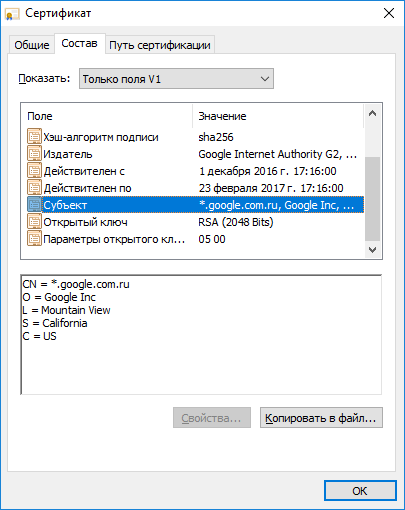

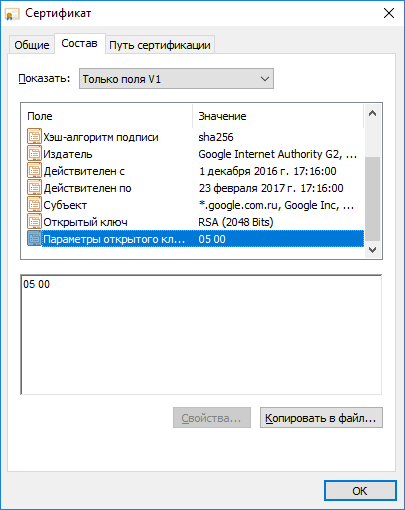

Вернёмся к вкладке «Состав».

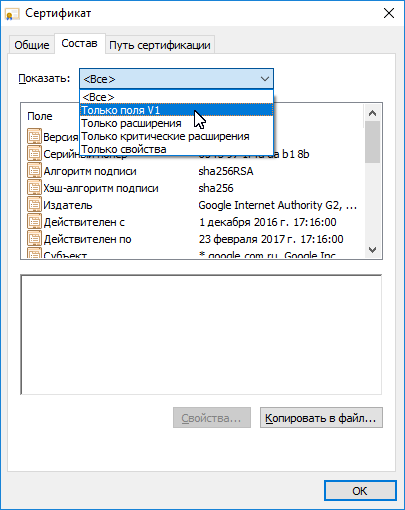

В ней представлено много характеристик сертификата. Для удобства просмотра их можно сгруппировать:

- поля V1 — это поля с базовой информацией о сертификате, соответствующей первой версии стандарта (X.509, version 1); эта группа полей поддерживается для обратной совместимости сертификатов с разными браузерами;

- расширения — поля, не входящие группу полей V1;

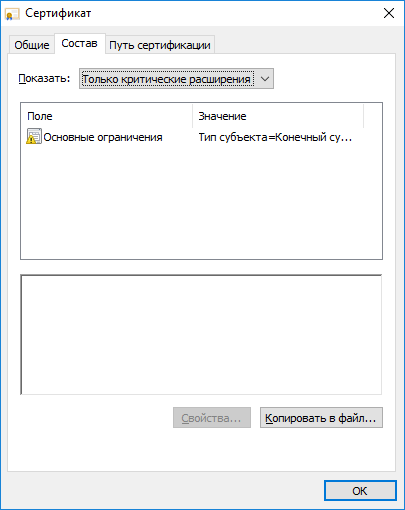

- критические расширения — поля, ошибка в которых приведён к признанию SSL-сертификата недействительным;

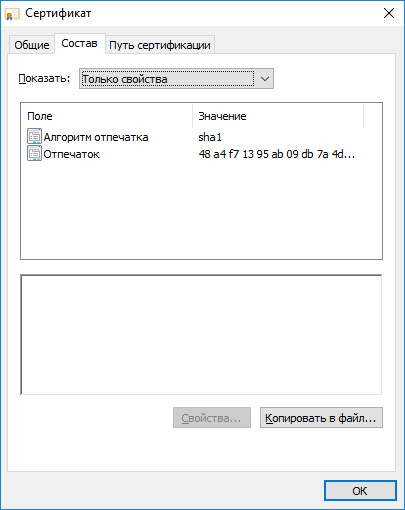

- свойства — цифровая подпись сертификата и её алгоритм.

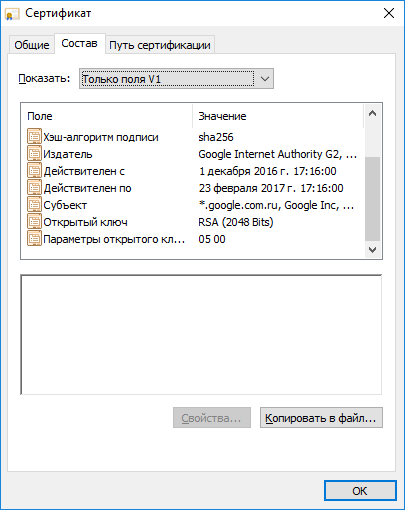

Поля V1

Версия стандарта X.509 (публичной инфраструктуры открытых ключей). В данном случае сказано, что сертификат соответствует третей версии этого стандарта.

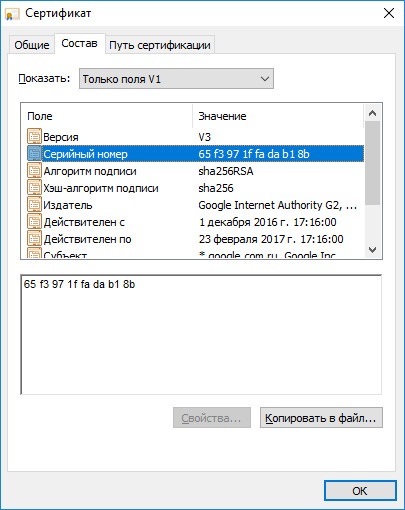

Серийный номер сертификата — уникальный 20-разрядный номер, присваиваемый каждым центром сертификации каждому выданному им сертификату.

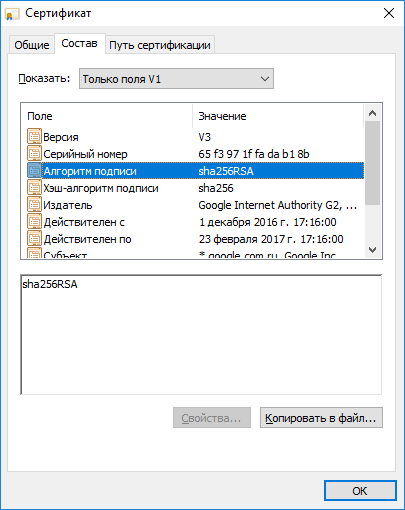

Идентификатор алгоритма формирования цифровой подписи, которой подписан данный сертификат.

Существует несколько криптографических алгоритмов, используемых в цифровых подписях, поэтому важно указать, какой из них использован в конкретной подписи.

Здесь указано, что для формирования данной подписи использовался SHA256RSA, то есть сочетание SHA-256 с RSA.

Хэш-алгоритм подписи — криптографический алгоритм, с помощью которого был сформирован хэш цифровой подписи издателя.

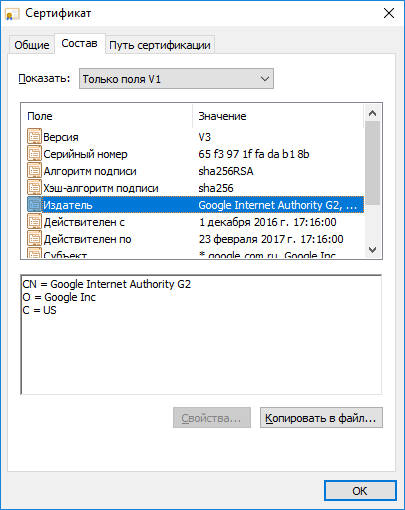

Издатель — центр сертификации, выпустивший SSL-сертификат. В данном случае издателем рассматриваемого сертификата стал Google Internet Authority G2.

В текстовом поле, расположенным под списком полей, дополнительно отображается значение поля.

Это актуально, когда значение — длинное или многострочное.

В данном случае указано не только название центра сертификации (CN), но названии организации (O), которой принадлежит этот центр, а также страна (C), в которой находится центр сертификации.

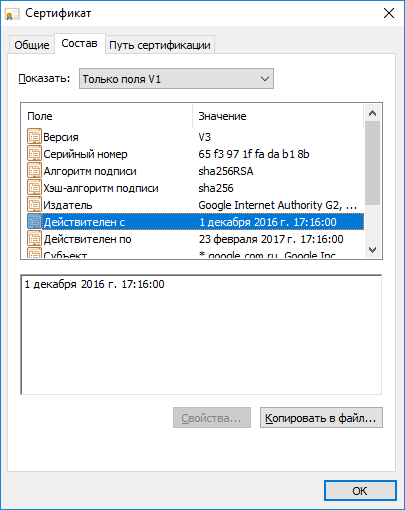

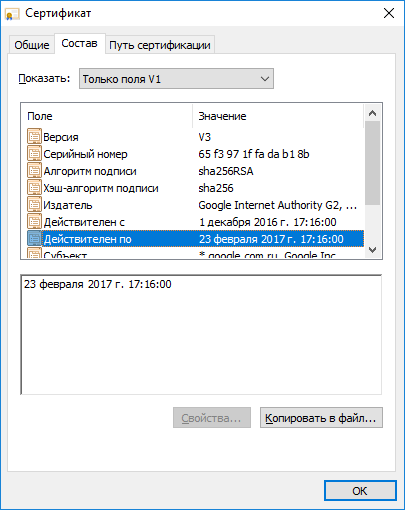

SSL-сертификат выпускается на определённый календарный период. В нём указывается дата и время начала действия сертификата, а также дата и время прекращения действия сертификата.

В SSL-сертификате содержится пара криптографических ключей: открытый и секретный, которые собственно и позволяют организовать зашифрованное соединение браузера пользователя с веб-сервером.

Значение открытого ключа содержится в этом поле. С помощью открытого ключа браузер пользователя зашифровывает данные, отправляемые серверу.

Значение секретного ключа браузеру посетителя не передаётся. Секретный ключ хранится на веб-сервере и используется им для расшифровки данных, зашифрованных браузером с помощью открытого ключа.

Длина открытого ключа, используемого в этом сертификате — 2048 битов.

Параметры открытого ключа. Дополнительные параметры, уточняющие порядок использования открытого ключа.

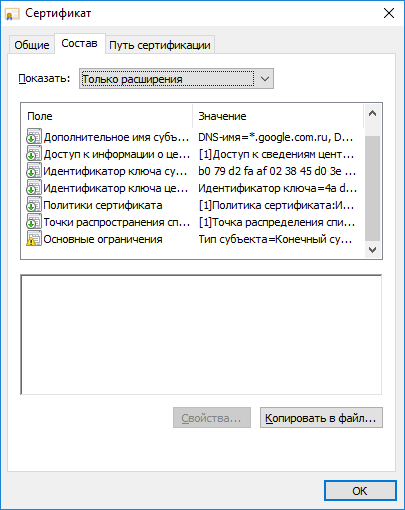

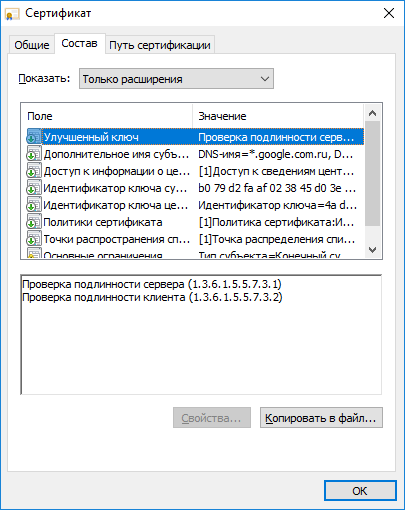

Расширения сертификата

Расширение «Улучшенный ключ» используется для указания области применения сертификата. В данном случае в качестве области применения: удостоверения подлинности конкретного сервера и конкретного клиента, идентификаторы которых указаны в скобках.

Реестр объектов, с которыми может быть связан сертификат, хранится в центре сертификации.

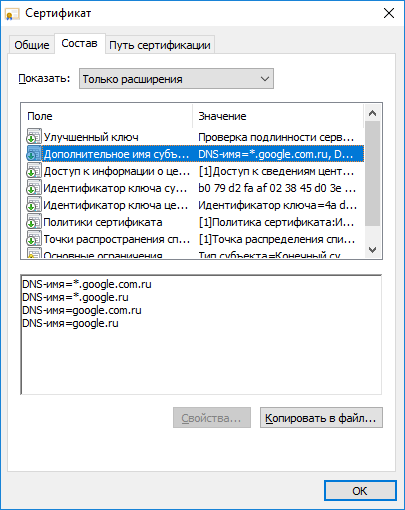

Дополнительное имя субъекта. В этом расширении содержится перечень доменов или поддоменов, связанных с данным сертификатом.

В этом примере SSL-сертификат привязан к двум доменам: google.ru и google.com.ru, а также к соответствующим поддоменам: *.google.ru и *.google.com.ru. То есть этот сертификат является мультидоменным с охватом поддоменов.

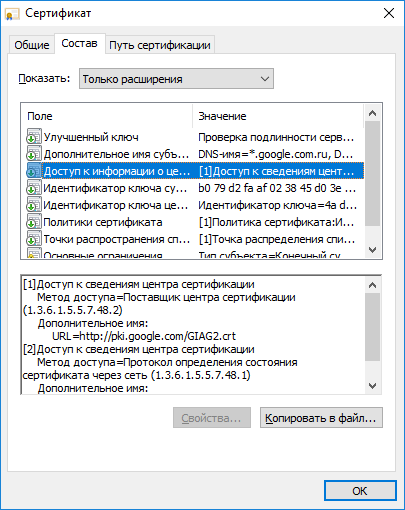

Доступ к информации о центрах сертификации. В этом расширении сказано, в каких центрах сертификации и как можно проверить данный SSL-сертификат.

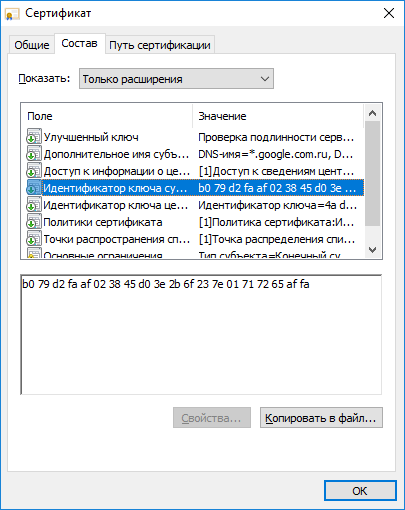

Идентификатор ключа субъекта, то есть получателя сертификата.

Речь идёт об идентификаторе публичного ключа владельца сертификата в базе данных центра сертификации. По значению этого поля можно проверить значение публичного ключа, полученное от веб-сервера.

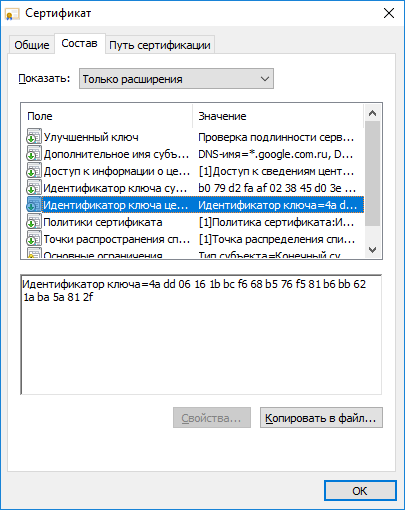

Идентификатор ключа центра сертификации. Речь идёт об идентификаторе публичного ключа центра сертификации, который следует использовать при обращении к центру.

Идентификатор используется вместо значения самого ключа для повышения гибкости инфраструктуры публичных ключей.

Значение самого публичного ключа можно найти на сервере сертификации по указанному идентификатору ключа.

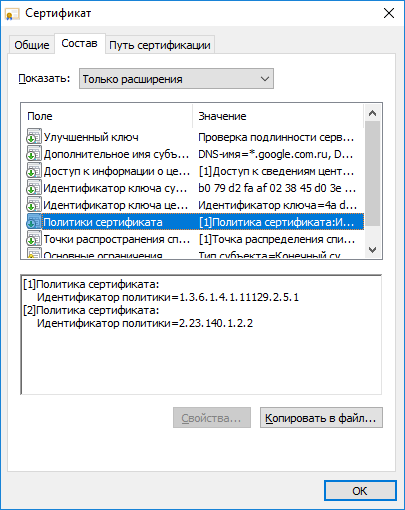

Политики сертификата. Речь идёт правилах использования сертификата.

В этом поле содержатся ссылки на разделы регламентирующего документа центра сертификации: Certification Practice Statement («Заявление о порядке сертификации»).

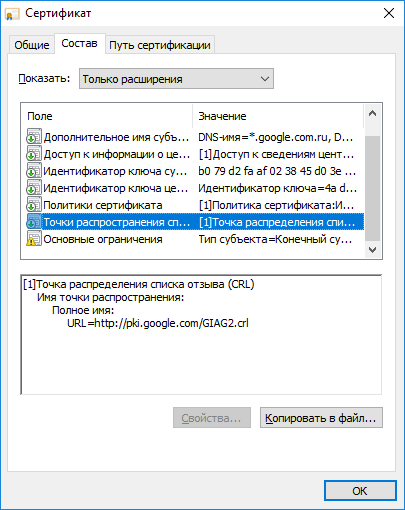

Точки распространения списка отзыва (Certificate Revocation List, CRL).

Дело в том, что по некоторым причинам сертификат может быть отозван досрочно, до окончания указанного в нём срока действия. В этом случае об отзыве сертификата нужно уведомить другие центры. Обычно списки отозванных сертификатов хранятся в базе данных его издателя.

В этом поле содержится гиперссылка на список отозванных сертификатов.

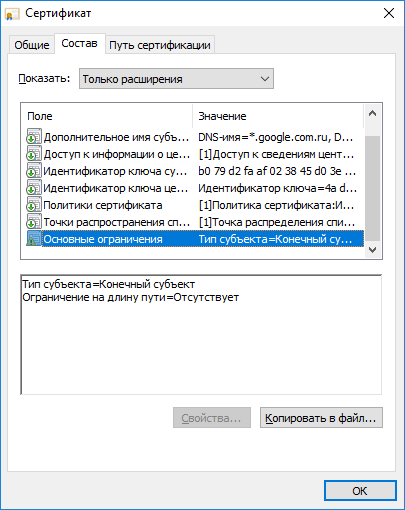

Это поле связано с цепочками сертификатов. В нём определено, принадлежит ли данный сертификат центру сертификации или «конечному» потребителю, а также имеется ли ограничение на максимальную длину цепочки.

В этом поле могут быть также указаны центры, сертификаты которых могут участвовать в цепочке, а также допустимые регламентирующие документы.

Это поле является критическим, то есть при наличии в нём ограничений, они должны соблюдаться всегда. Невыполнение их должно считаться ошибкой сертификата.

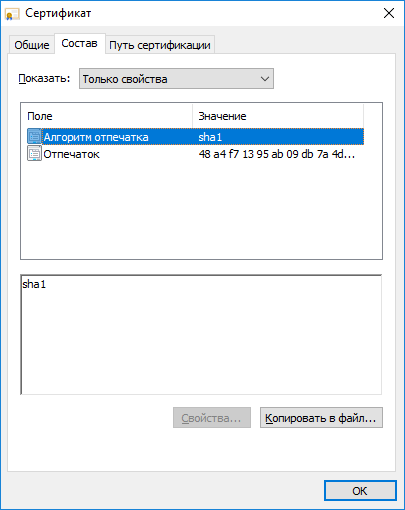

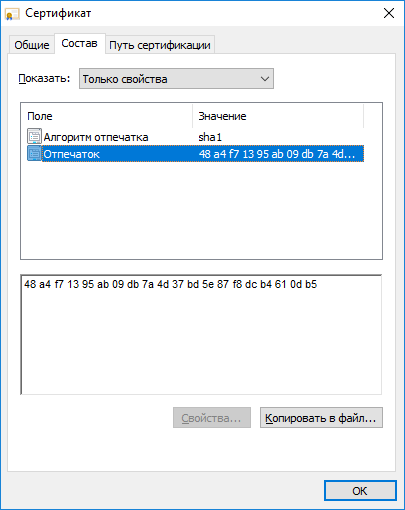

Свойства

Здесь под отпечатком понимается цифровая подпись издателя сертификата, а под алгоритмом отпечатки криптографический метод, использованный для формирования цифровой подписи.

Путь сертификации

В этой вкладке показана цепочка данного сертификата.

SSL-сертификат конечного пользователя может быть подписан центром сертификации не напрямую, а через своего партнёра. В этом случае центр своим сертификатом подписывает сертификат своего партнёра, а партнёр, в свою очередь, своим сертификатом подписывает сертификат конечно пользователя. Сертификат компании GeoTrust в этой цепочке является корневым, а Google Internet Authority G2 — промежуточным.

Цепочки сертификатов полезны для того, чтобы распределить нагрузку между разными центрами сертификации и сделать систему удостоверения сертификатов более надёжной.

В этой вкладке можно просмотреть данные любого из сертификатов, входящих в цепочку.

Заключение

Наиболее важными сведениями о SSL-сертификате являются:

- издатель;

- получатель (владелец);

- срок действия.

Другие сведения также важны, но они носят более внутренний технологический характер. Тем не менее, стоит иметь о них представление.

P.S. Ещё несколько интересных материалов по теме SSL-сертифитов:

- Данные SSL-сертификата в Chrome по-новому

- Зачем покупать SSL-сертификат

- Область покрытия SSL-сертификатов

- Кириллические домены и SSL-сертификаты

Установка SSL-сертификата

После покупки сертификата Вы можете скачать его в разделе « Услуги » Личного кабинета. Если же Вы устанавливаете сертификат на Ваш сервер, воспользуйтесь представленными здесь примерами установки.

Установка на хостинг masterhost

Если требуется установить сертификат на домен, который размещен на нашем виртуальном хостинге, то сделать это возможно в Личном кабинете двумя способами:

- SNI ( бесплатно ) :

Услуги – Виртуальный хостинг – Площадка uXXXXX – Домен в списке сайтов – Поддержка SSL – Настроить. Выберите подключение SSL-сертификата

— по технологии SNI

— на выделенный IP В выпадающем меню выбираете сертификат. - Выделенный IP ( 140 рублей в месяц. Обычно требуется для работы с некоторыми платежными системами ) :

Услуги – Виртуальный хостинг – Площадка uXXXXX – Домен в списке сайтов – Выделенный IP – Заказать.Отметьте пункт «На выделенный IP»

В выпадающем меню выбираете сертификат.

* Для подключения собственного сертификата выберите из списка сертификатов «Загрузить свой сертификат», далее загрузите файл сертификата в формате .crt и приватный ключ в формате .key.

* Для обновления собственного сертификата, заказанного в другой компании, например, после его продления, выполните аналогичные действия:

Услуги – Виртуальная площадка – Домен – Поддержка SSL или Выделенный IP ( в зависимости от способа установки ) – Настроить\Заказать.

* Если сертифкат был заказан у нас, то при его продлении повторная установка не требуется. Сертификат после продления будет автоматически установлен нашей системой.

Apache

- Скопируйте файлы SSL сертификата на Ваш сервер.

- Затем нужно найти файл конфигурации Apache для редактирования. Чаще всего подобные файлы конфигурации хранятся в /etc/httpd. в большинстве случаев основной файл конфигурации называется httpd.conf. Но в некоторых случаях блоки могут находиться в нижней части файла httpd.conf. Иногда Вы можете найти такие блоки как отдельно под директорией, к примеру, /etc/httpd/vhosts.d/ или /etc/httpd/sites/, или в файле, который называется ssl.conf. Прежде чем открывать файл в текстовом редакторе, Вы должны убедиться в наличии блоков в которых содержат настройки Apache.

- Далее установите блоки SSL для задания конфигурации. Если Вам нужно, чтобы Ваш сайт работал и с защищенным, и с незащищенным соединением , Вам необходим виртуальный хост для каждого соединения. Для этого Вам следует сделть копию существующего незащищенного виртуального хоста и создать его для SSL-соединения как описано далее в п. 4.

- Затем создайте блоки для подключения SSL-соединения. Ниже для Вас приведен очень простой пример виртуального хоста для SSL-соединения. В SSL конфигурацию должны быть добавлены части, которые выделенные полужирным:

DocumentRoot /var/www/html2 ServerName www.yourdomain.com SSLEngine on SSLCertificateFile /path/to/your_domain_name.crt SSLCertificateKeyFile /path/to/your_private.key SSLCertificateChainFile /path/to/root.crt - SSLCertificateFile — файл Вашего сертификата (например: your_domain_name.crt).

- SSLCertificateKeyFile — файл ключа, созданного при генерации CSR.

- SSLCertificateChainFile — файл корневого сертификата.

apachectl configtestNginx

- Скопируйте файлы сертификата на сервер. Скопируйте Ваш сертификат (your_domain_name.crt) и корневой сертификат (root.crt) вместе с .key-файлом который Вы генерировали при создании CSR-запроса в директорию на Вашем сервере, куда Вы собираетесь установить сертификат. Для обеспечения безопасности, сохраняйте файлы с пометкой «только чтение».

- Соедените сертификат с корневым сертификатом. Вам необходимо соединить файл сертификата с файлом корневого сертификата в единый .pem файл, выполнив следующую команду:

cat root.crt >> your_domain_name.crtserver < listen 443; ssl on; ssl_certificate /etc/ssl/your_domain_name.crt; (or .pem) ssl_certificate_key /etc/ssl/your_domain_name.key; server_name your.domain.com; access_log /var/log/nginx/nginx.vhost.access.log; error_log /var/log/nginx/nginx.vhost.error.log; location / < root /home/www/public_html/your.domain.com/public/; index index.html; >>- ssl_certificate — файл, содержащий основной и корневой сертификаты (шаг 2).

- ssl_certificate_key — файл с ключем, который был сгенерирован при создании CSR.

sudo /etc/init.d/nginx restartExchange 2010

- Скопировать Ваш сертификат на Exchange сервер.

- Затем запустить консоль управления Exchange данным образом: Start > Programs > Microsoft Exchange 2010 > Exchange Management Console.

- Теперь нажмите «Manage Databases» и далее «Server configuration».

- Далее выберите Ваш SSL сертификат из меню в центре окна, затем нажмите на «Complete Pending Request» в меню «Actions».

- Откройте файл Вашего сертификата, после нажмите Open > Complete Exchange 2010 довольно часто выдает сообщение об ошибке, которая начинается фразой «The source data is corrupted or not properly Base64 encoded.» Игнорируйте данную ошибку.

- Далее вернитесь к консоли управления Exchange и нажмите «Assign Services to Certificate», чтобы начать использовать сертификат.

- Из списка выберите Ваш сервер, нажмите «Next».

- Теперь выберите сервисы, которые должны быть защищены сертификатом и нажмите Next > Assign > Finish. Теперь Ваш сертификат установлен и готов к использованию на Exchange.