Vlan batch huawei что это

Рассмотрим, что такое Mapping VLAN и как настроить на оборудование Huawei.

Mapping VLAN — функция на коммутаторах позволяющая заменить текущий идентификатор (номер VID) VLAN на другой. С помощю этой функции можно перенаправлять траффик приходящий на коммутатор в определенной vlan в нужную нам vlan.

Настройка Mapping VLAN на оборудование Huawei

1. Включение режима vlan-translation (позволяет изменять tag) на интерфейсе.

[Huawei-switch-Ethernet0/0/1] qinq vlan-translation enable

2. Необязательная функция, позволяет использовать внутренние приорететы.

[Huawei-switch-Ethernet0/0/1] trust 8021p

3. Задаем номера VLAN для маппирования, т.е какой номер VLAN (Vlan-id1) менять на какой VALN (vlan-id3), можно задать диапазон VLAN c Vlan-id1 по Vlan-id2.

[Huawei-switch-Ethernet0/0/1] port vlan-mapping vlan-id1 [to vlan-id2] map-vlan vlan-id3 [remark-8021p priority]

Рассмотрим настройку и работу Mapping VLAN на примере.

У нас есть 4 локальные сети со своими VLAN, нам необходимо связать сети LAN1 и LAN2, через коммутаторы SIWTCH 1, SWITCH 2, используя для этого одну VLAN 101, и связать сети LAN3 и LAN4, используя для этого одну VLAN 102.

Настройка SWITCH 1:

system-view [SWITCH1] vlan batch 5 to 25 101 102 [SWITCH1] interface EthernetO/O/1 [SWITCH1-EthernetO/O/l] port link-type trunk [SWITCH1-EthernetO/O/1] port trunk allow-pass vlan 101 [SWITCH1-EthernetO/O/l] qinq vlan-translation enable [SWITCH1-EthernetO/O/l] trust 8021p [SWITCH1-EthernetO/O/1] port vlan-mapping 15 to 20 map-vlan 101 [SWITCH1-EthernetO/O/l] quit [SWITCH1] interface Ethernet0/0/2 [SWITCH1-EthernetO/O/1]port link-type trunk [SWITCH1-Ethernet0/0/2]port trunk allow-pass vlan 102 [SWITCH1-Ethernet0/0/2]qinq vlan-translation enable [SWITCH1-Ethernet0/0/2]trust S021p [SWITCH1-EthernetO/O/2]port vlan-mapping 5 to 25 map-vlan 102 [SWITCH1-Ethernet0/0/2]quit [SWITCH1] interface ethernet 0/0/20 [SWITCH1-Ethernet0/0/20] port link-type trunk [SWITCH1-Ethernet0/0/20] port trunk allow-pass vlan 101 102 [SWITCH1-GigabitEthernet0/0/20] quit

Настройка SWITCH 2:

system-view [SWITCH2] vlan batch 80 101 102 1100 [SWITCH2] interface EthernetO/O/1 [SWITCH2-EthernetO/O/l] port link-type trunk [SWITCH2-EthernetO/O/1] port trunk allow-pass vlan 101 [SWITCH2-EthernetO/O/l] qinq vlan-translation enable [SWITCH2-EthernetO/O/l] trust 8021p [SWITCH2-EthernetO/O/1] port vlan-mapping 1100 map-vlan 101 [SWITCH2-EthernetO/O/l] quit [SWITCH2] interface Ethernet0/0/2 [SWITCH2-EthernetO/O/1] port link-type trunk [SWITCH2-Ethernet0/0/2] port trunk allow-pass vlan 102 [SWITCH2-Ethernet0/0/2] qinq vlan-translation enable [SWITCH2-Ethernet0/0/2] trust 8021p [SWITCH2-EthernetO/O/2] port vlan-mapping 80 map-vlan 102 [SWITCH2-Ethernet0/0/2] quit [SWITCH2] interface ethernet 0/0/20 [SWITCH2-Ethernet0/0/20] port link-type trunk [SWITCH2-Ethernet0/0/20] port trunk allow-pass vlan 101 102 [SWITCH1-GigabitEthernet0/0/20] quit

Вот и все. Таким образом мы обединили сети LAN1 и LAN2 используя VLAN 102, а сети LAN3 и LAN4 используя VLAN101.

Vlan batch huawei что это

Продолжая просмотр сайта и(или) нажимая X , я соглашаюсь с использованием файлов cookie владельцем сайта в соответствии с Политикой в отношении файлов cookie в том числе на передачу данных, указанных в Политике, третьим лицам (статистическим службам сети Интернет), в соответствии с Пользовательским соглашением >X

![]()

Your browser version is too early. Some functions of the website may be unavailable. To obtain better user experience, upgrade the browser to the latest version.

Для предприятий

Huawei в странах и регионах

Для организаций

- History

- Most people search for

- Quick access

- Recommended

![]()

Поддержка Центр документации

Типичные примеры конфигураци коммутаторов серии CloudEngine

- Примеры многофункциональной конфигурации

- Конфигурирование сети центров обработки данных 3 уровня на основе стека

- Развертывание VRRP в сети центра обработки данных с трехуровневой архитектурой

- Настройка сети центров обработки данных 2 уровня на основе стека

- Развертывание VRRP в сети центра обработки данных с двухуровневой архитектурой

- Настройка CSS и VS для создания сети центра обработки данных

- Настройка сети центра данных на базе VS и VRRP

- Пример настройки VXLAN с централизованными шлюзами в режиме BGP EVPN

- Пример настройки VXLAN в режиме распределенного шлюза с использованием BGP EVPN

- Пример настройки E2E VXLAN для реализации DCI

- Пример настройки хэндовера VLAN для реализации DCI

- Настройка VXLAN с тремя сегментами для нескольких AS для реализации совместимости на уровне 3

- Пример настройки VXLAN с тремя сегментами внутри AS для реализации совместимости на уровне 3

- Пример настройки VXLAN с тремя сегментами для реализации совместимости на уровне 2 (локальный режим VNI)

- Пример настройки VXLAN с тремя сегментами для реализации взаимодействия на уровне 2 (Режим сопоставления VNI)

- Настройка системы SVF фиксированных коммутаторов для создания сети центра обработки данных (CE7800 и 6800 + CE6800 и 5800)

- Настройка M-LAG и прозрачных брандмауэров

- Настройка M-LAG, VS и брандмауэров в режиме байпаса

- Настройка M-LAG и VRRP через центры обработки данных

- Развертывание сети FCoE на основе SVF фиксированных коммутаторов (CE6800)

- Основные конфигурации

- Использование BIOS/BootLoader для обновления системного программного обеспечения

- Использование BIOS/BootLoader для резервного копирования системных файлов

- Вход на устройство через Telnet на основе аутентификации RADIUS

- Пример настройки ZTP

- Настройка стека (CE12800)

- Настройка системы SVF фиксированных коммутаторов

- Настройка VS

- Пример настройки коммутатора серии CE в качестве агента ретрансляции DAD для стека коммутаторов серии S

- Пример настройки коммутатора серии S как агента ретрансляции DAD для стека коммутаторов серии CE

- Пример настройки синхронизации часов в гибридной сети (CE12800E)

- Пример настройки синхронизации часов в гибридной сети (на коммутаторе, кроме CE12800E)

- Настройка присвоения VLAN на базе интерфейсов

- Настройка ERPS с несколькими экземплярами

- Пример настройки агента ретрансляции DHCP

- Пример настройки PIM для Anycast RP

- Настройка BFD для статических маршрутов

- Настройка динамического BFD для OSPF

- Настройка динамического BFD для IS-IS

- Настройка MSTP и VRRP для реализации избыточности

- Настройка MSTP и VRRP для реализации балансировки нагрузки

- Запрос информации и поддержка сети через LLDP

- Настройка NTP для синхронизации времени

- Пример настройки экспорта исходной статистики

- Пример настройки sFlow

- Пример настройки локального зеркального отображения портов

- Пример настройки зеркалирования локального трафика

- Настройка PBR

- Настройка политики маршрутизации

- Настройка объекта VPN для передачи пакетов услуг

- Пример настройки статических маршрутов для реализации соединений на базе маршрутов между публичными и частными сетями

- Пример настройки FCF и FSB (интерфейсы FCoE)

- Использование пользовательских списков ACL для фильтрации указанных пакетов

- Настройка защиты от локальной атаки

- Настройка безопасности ARP (ARP Anti-Spoofing)

- Настройка безопасности ARP (ARP Anti-Flood)

- Настройка ограничения трафика

- Настройка управления штормом

- Взаимодействие между коммутаторами CE и серверами

- Настройка совместимости между коммутаторами CE и серверами с использованием сетевых адаптеров Intel(R) Server Adapter I340 (режим IEEE 802.3ad)

- Настройка совместимости между коммутаторами CE и серверами с использованием сетевого адаптера Intel(R) Server Adapter I340 (режим AFT)

- Настройка совместимости между коммутаторами CE и серверами с использованием сетевых адаптеров HP Ethernet 1Gb 4-port 331T (режим IEEE 802.3ad)

- Настройка совместимости между коммутаторами CE и серверами с помощью сетевых адаптеров HP Ethernet 1Gb 4-port 331T (режим NFT)

- Настройка совместимости между коммутаторами CE и серверами с использованием сетевых адаптеров Ethernet Mellanox ConnectX (режим IEEE 802.3ad)

- Настройка совместимости между коммутаторами CE и серверами с использованием адаптеров сетевого адаптера Ethernet Mellanox ConnectX (режим отказоустойчивости)

- Настройка совместимости между коммутаторами CE и серверами с использованием сетевых адаптеров Broadcom (режим IEEE 802.3ad)

- Пример подключения коммутатора CE-серии к серверу Linux, работающему под управлением SUSE11 SP3

- Межсетевое взаимодействие агрегации каналов LACP или руководство по замене

- Использование MSTP для замены или взаимодействия с Cisco PVST+

- Использование VRRP для замены HSRP на коммутаторе серии CE

- Руководство по замене коммутаторов в стеке

- Замена коммутаторов серии S на коммутаторы серии CE

Enter keywords to search.

Rate and give feedback:

Информация об этом переводеЧтобы помочь вам лучше понять содержимое этого документа, компания Huawei перевела его на разные языки, используя машинный перевод, отредактированный людьми. Примечание: даже самые передовые программы машинного перевода не могут обеспечить качество на уровне перевода, выполненного профессиональным переводчиком. Компания Huawei не несет ответственность за точность перевода и рекомендует ознакомиться с документом на английском языке (по ссылке, которая была предоставлена ранее).

Настройка присвоения VLAN на базе интерфейсов

Поддерживаемые продукты и версии

Этот пример относится к CE12800, CE6800 и CE5800 по версии V100R001C00 или более поздней версии.

Требования к сети

В ЦОДе на Figure 2-16 коммутаторы доступа SwitchA и SwitchB подключаются к базовому коммутатору SwitchC. SwitchA и SwitchB подключены к офисному серверу и серверу производства. Server1 и Server2 являются серверами производства, а Server3 и Server4 — офисными серверами. Для обеспечения защиты связи и предотвращения штормов широковещательными пакетами администратору требуется, чтобы серверы, передающие одну и ту же услугу, и серверы, передающие разные услуги, были изолированы.

Figure 2-16 Сетевое взаимодействие VLAN на основе интерфейса

Анализ требований

- Создайте сети VLAN и добавьте в них интерфейсы, соединяющие серверы с сетями VLAN для изоляции трафика уровня 2 различных услуг.

- Настройте типа каналов интерфейсов между SwitchA и SwitchC, между SwitchB и SwitchC, сети VLAN, разрешенные интерфейсами, чтобы серверы, передающие одну услугу, могли взаимодействовать через SwitchC.

Procedure

- Создайте VLAN 200 и VLAN 300 на SwitchA и SwitchB, и добавьте интерфейсы в сети VLAN 200 и VLAN 300. # Настройте SwitchA.

HUAWEI>system-view [~HUAWEI] sysname SwitchA [*HUAWEI] commit [~SwitchA] vlan batch 200 300 [*SwitchA] interface 10ge 1/0/2 [*SwitchA-10GE1/0/2] port default vlan 200 [*SwitchA-10GE1/0/2] quit [*SwitchA] interface 10ge 1/0/3 [*SwitchA-10GE1/0/3] port default vlan 300 [*SwitchA-10GE1/0/3] quit [*SwitchA] interface 10ge 1/0/1 [*SwitchA-10GE1/0/1] port link-type trunk [*SwitchA-10GE1/0/1] undo port trunk allow-pass vlan 1 [*SwitchA-10GE1/0/1] port trunk allow-pass vlan 200 300 [*SwitchA-10GE1/0/1] quit [*SwitchA] commit

# Настройте SwitchB.

HUAWEI>system-view [~HUAWEI] sysname SwitchB [*HUAWEI] commit [~SwitchB] vlan batch 200 300 [*SwitchB] interface 10ge 1/0/2 [*SwitchB-10GE1/0/2] port default vlan 200 [*SwitchB-10GE1/0/2] quit [*SwitchB] interface 10ge 1/0/3 [*SwitchB-10GE1/0/3] port default vlan 300 [*SwitchB-10GE1/0/3] quit [*SwitchB] interface 10ge 1/0/1 [*SwitchB-10GE1/0/1] port link-type trunk [*SwitchB-10GE1/0/1] undo port trunk allow-pass vlan 1 [*SwitchB-10GE1/0/1] port trunk allow-pass vlan 200 300 [*SwitchB-10GE1/0/1] quit [*SwitchB] commit

HUAWEI>system-view [~HUAWEI] sysname SwitchC [*HUAWEI] commit [~SwitchC] vlan batch 200 300 [*SwitchC] interface 10ge 1/0/1 [*SwitchC-10GE1/0/1] port link-type trunk [*SwitchC-10GE1/0/1] undo port trunk allow-pass vlan 1 [*SwitchC-10GE1/0/1] port trunk allow-pass vlan 200 300 [*SwitchC-10GE1/0/1] quit [*SwitchC] interface 10ge 1/0/2 [*SwitchC-10GE1/0/2] port link-type trunk [*SwitchC-10GE1/0/2] undo port trunk allow-pass vlan 1 [*SwitchC-10GE1/0/2] port trunk allow-pass vlan 200 300 [*SwitchC-10GE1/0/2] quit [*SwitchC] commit

Проверка конфигурации

Server1 и Server2 находятся в одном сегменте сети, например, 192.168.100.0/24; Server3 и Server4 находятся в одном сегменте сети, например, 192.168.200.0/24.

Server1 и Server2 могут выполнять операции ping друг для друга, но не могут выполнять операции ping для Server3 и Server4. Server3 и Server4 могут выполнять операции ping друг для друга, но не могут выполнять операции ping для Server1 и Server2.

Файлы конфигурации

- Файл конфигурации SwitchA

# sysname SwitchA # vlan batch 200 300 # interface 10GE1/0/1 port link-type trunk undo port trunk allow-pass vlan 1 port trunk allow-pass vlan 200 300 # interface 10GE1/0/2 port default vlan 200 # interface 10GE1/0/3 port default vlan 300 # return

# sysname SwitchB # vlan batch 200 300 # interface 10GE1/0/1 port link-type trunk undo port trunk allow-pass vlan 1 port trunk allow-pass vlan 200 300 # interface 10GE1/0/2 port default vlan 200 # interface 10GE1/0/3 port default vlan 300 # return

# sysname SwitchC # vlan batch 200 300 # interface 10GE1/0/1 port link-type trunk undo port trunk allow-pass vlan 1 port trunk allow-pass vlan 200 300 # interface 10GE1/0/2 port link-type trunk undo port trunk allow-pass vlan 1 port trunk allow-pass vlan 200 300 # return

Настройка VLAN на коммутаторах Huawei

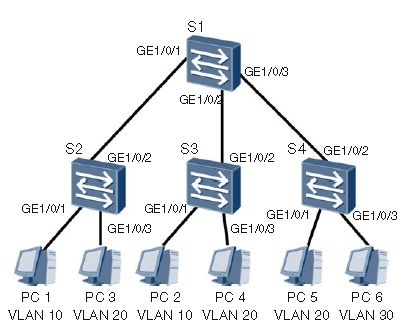

В компании есть три независимых отдела, использующих технологию VLAN (Virtual Local Area Network). На рисунке 1 показано, что ПК 1 и ПК 2 принадлежат одному отделу (VLAN 10), ПК 3, ПК 4 и ПК 5 принадлежат другому отделу (VLAN 20), а ПК 6 принадлежит другому отделу (VLAN 30).

Порядок настройки

- Создайте VLAN на коммутаторах.

- Установите типы каналов для портов, подключенных к ПК, в режим Access и добавьте порты в сети VLAN.

- Установите типы каналов для портов, подключенных к коммутаторам, в значение Trunk и добавьте порты в сети VLAN.

Приступим

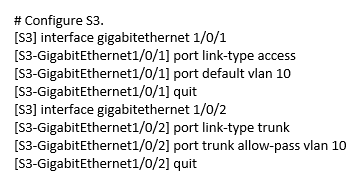

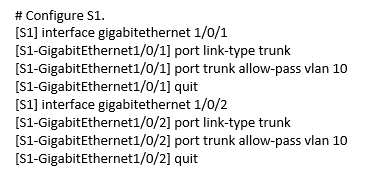

Далее в качестве примера конфигурации используется VLAN 10.

Войдите в системный режим на коммутаторе, а затем выполните команду vlan vlan-id , чтобы создать VLAN. Например:

Теперь вы должны добавить порты в VLAN 10, так как вновь созданные порты не содержат VLAN.

Тип соединения по умолчанию порта на коммутаторе — Hybrid. Выполните команду port link-type , чтобы изменить типы соединений портов, добавляемых в VLAN на Access или Trunk. Чтобы задать PVID для Access порта, выполните команду port default vlan vlan-id . Для настройки разрешенных VLAN для Trunk порта, выполните команду port

trunk allow-pass vlan vlan-id1 [to vlan-id2]

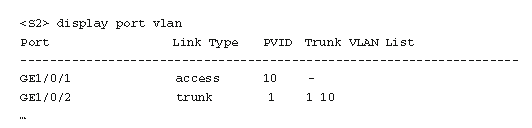

После настройки VLAN запустите команду display port vlan, чтобы просмотреть конфигурации VLAN и типы портов на коммутаторе. В качестве примера посмотрим настройки S2.

Из выходных данных команды видно, что GE1/0/1 на S2 был настроен как Access порт и добавлен в VLAN 10, а GE1/0/2 на S2 был настроен как Trunk порт и позволяет кадрам из VLAN 10 проходить через него, указывая, что команды конфигурации VLAN вступили в силу на GE1/0/1 и GE1/0/2 коммутатора S2. Вы можете применить аналогичные команды для настройки VLAN 20 и VLAN 30.

vlan batch

Using the vlan batch command, you can create one or more VLANs at a time. Using the undo vlan batch command, you can delete one or more VLANs at a time.

Format

vlan batch < vlan-id1 [ to vlan-id2 ] >& undo vlan batch < vlan-id1 [ to vlan-id2 ] >&

Parameters

- vlan-id1 specifies the first VLAN ID.

- tovlan-id2 specifies the last VLAN ID. The value of vlan-id2 must be greater than or equal to the value of vlan-id1. The vlan-id1 and vlan-id2 parameters identify a range of VLANs. If tovlan-id2 is not specified, only the VLAN specified by vlan-id1 is created.

- The value of vlan-id1 is an integer that ranges from 1 to 4094.

- The value of vlan-id2 is an integer that ranges from 1 to 4094.

Views

Default Level

2: Configuration level

Usage Guidelines

To reduce the number of broadcast domains and enhance user security on a complicated network, you can create VLANs by running the vlan batch command and add the hosts that do not need to communicate with each other to the VLANs for isolation.

When you run the vlan batch command to create multiple VLANs at a time, if one of the VLANs already exists, the VLAN is not re-created and the VLAN ID and its configuration are not changed.

After you run the undo vlan batch command to delete multiple VLANs at a time, the system will delete the MAC addresses in the VLANs in a batch. The deletion takes a long period of time. After the MAC addresses are deleted, the system displays the message «Mac-address batch delete success!» For details, see the following example.

VLAN 1 is the default VLAN and cannot be deleted.

Example

# Create VLANs 2 to 50 at a time.

system-view [Base] vlan batch 2 to 50

# Delete VLANs 2 to 50 at a time.

[Base] undo vlan batch 2 to 50 Warning: The configurations of the VLAN will be deleted. Continue?[Y/N]:y Info: This operation may take a few seconds. Please wait for a moment. done. Info: Mac-address batch delete operation may take a few minutes. Please wait for a moment. Mac-address batch delete success!