Как проверить пинг через командную строку

Пинг (ping) — это утилита командной строки, с помощью которой можно проверить, в сети ли тот или иной сервер. Простыми словами, команда ping отправляет серверу сообщение «ты в сети?». Если сервер в сети, он отправляет в ответ сообщение «да, я в сети».

Проверить пинг — это первый шаг, с которого можно начать диагностику, если не открывается сайт или сервер не реагирует на попытки что-то с ним сделать.

В этой статье разбираемся, как проверить пинг до сервера, какие у команды ping бывают вариации, а также как понимать разные её результаты.

Проверка пинга

На компьютере проверить пинг сервера можно в командной строке. Для смартфонов есть специальные приложения, например, iNetTools (для iPhone) и Network Utilities (для Android). Вот инструкции для каждого из способов.

Windows

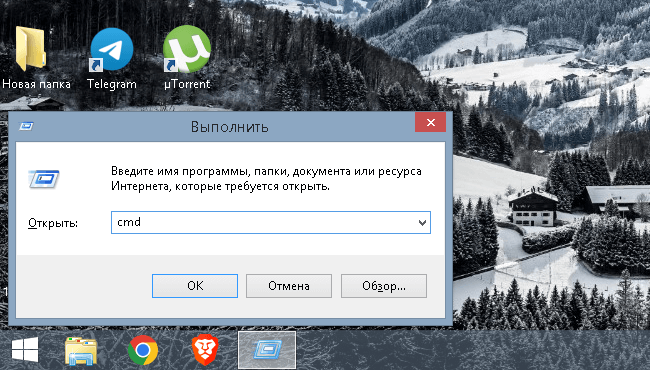

Нажмите комбинацию клавиш Win + R и в появившемся окне введите команду cmd.

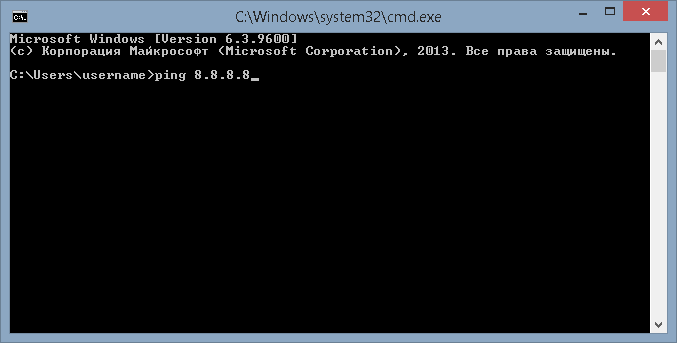

Откроется командная строка. Чтобы проверить пинг, используйте команду ping. В качестве адреса сервера можно указать его IP-адрес или доменное имя.

ping адрес_сервера

Linux или Mac OS

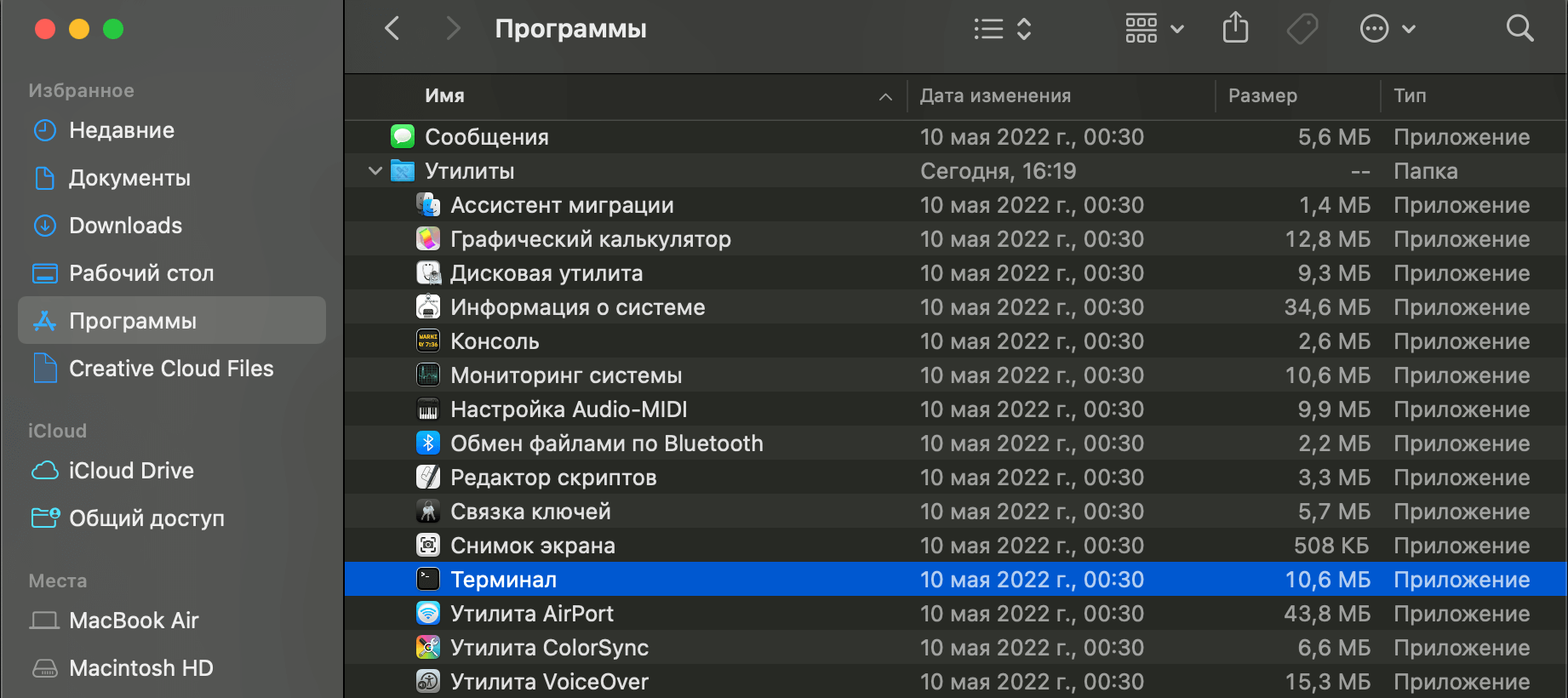

В Mac OS перейдите в боковом меню Finder в раздел «Программы», затем перейдите в папку «Утилиты» и откройте приложение «Терминал».

В Linux Терминал открывается комбинацией клавиш Ctrl+Alt+T.

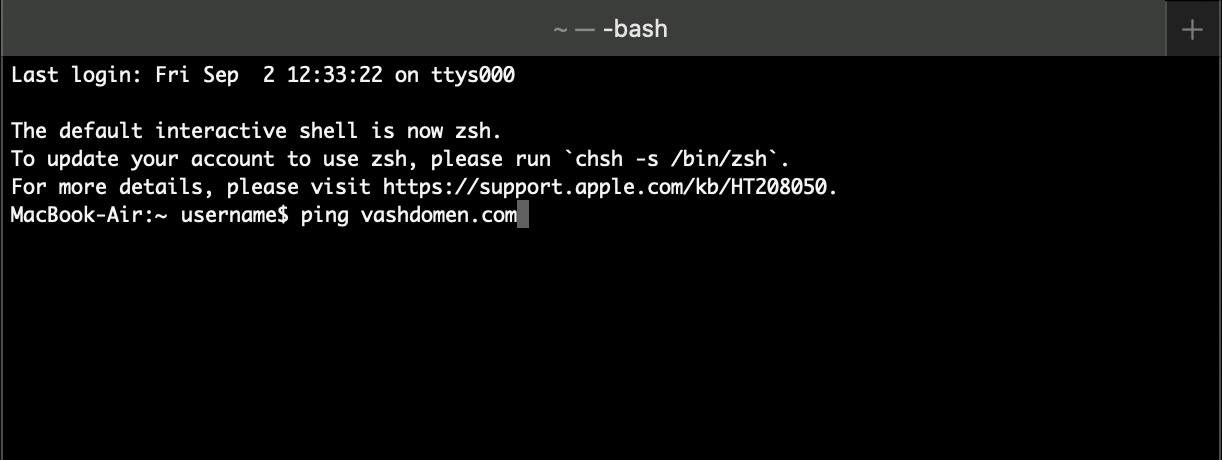

В Терминале, чтобы пропинговать сервер, введите команду ping вместе с доменным именем или IP-адресом сервера.

ping адрес_сервера

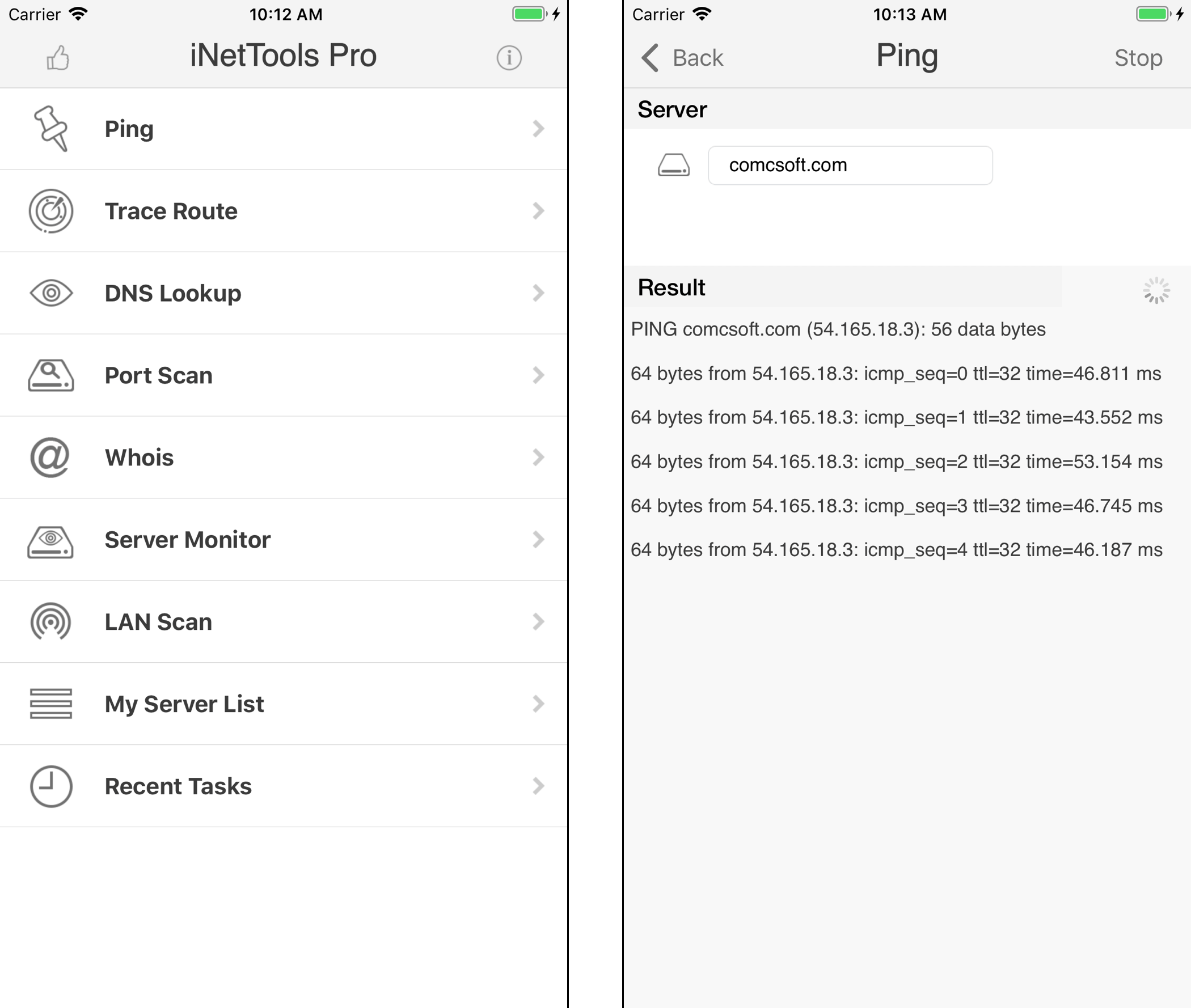

iPhone

На главной странице приложения iNetTools перейдите в раздел «Ping» и впишите там в строке поиска домен или IP-адрес сервера. Результат пинга отобразится чуть ниже в блоке «Result».

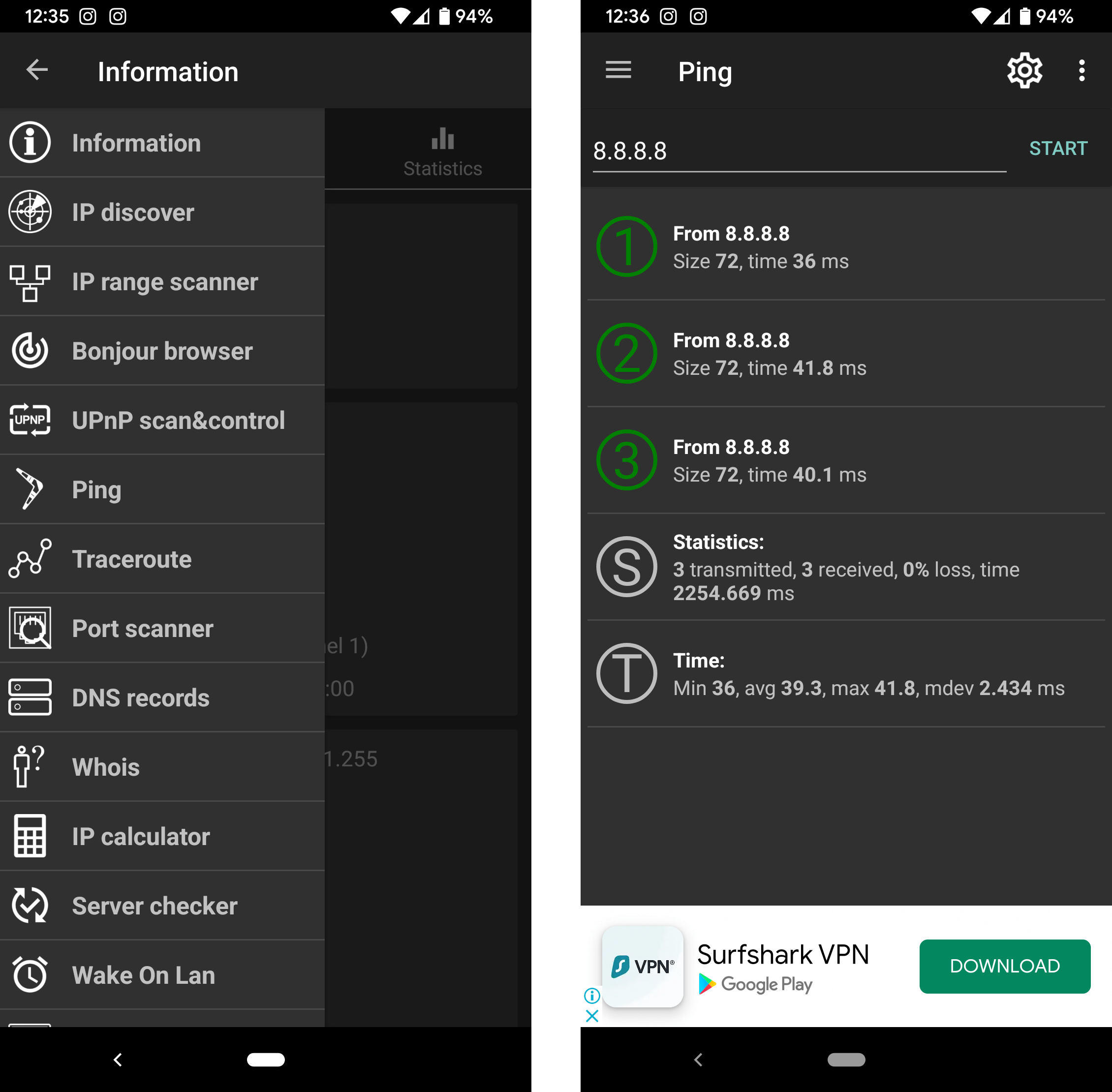

Android

В приложении Network Utilities перейдите в меню в левом верхнем углу и откройте раздел «Ping». Введите там в строке поиска домен или IP-адрес сервера, который хотите пропинговать.

Результаты пинга

Если пропинговать сервер удалось, в результатах команды будет имя сервера и его IP-адрес, скорость ответа в миллисекундах, количество отправленных пакетов и сколько из них было доставлено:

- packets transmitted — количество отправленных пакетов;

- received — количество доставленных пакетов;

- packet loss — процент потерянных пакетов;

- time — общее время на доставку и возврат пакетов;

- rtt min/avg/max/mdev — минимальное время/среднее время/максимальное время/квадратичное отклонение.

В этом примере мы сделали пинг-тест сервера, где находится сайт vashdomen.com. Было отправлено четыре пакета по 64 байта. Все четыре пакета вернулись. Среднее время передачи запроса и ответа на него — 184 миллисекунды.

Если у вас получилось пропинговать IP-адрес, но при этом не удаётся проверить пинг того же сервера по домену, значит проблема в преобразовании домена в IP-адрес. Проверьте настройки DNS-серверов на домене.

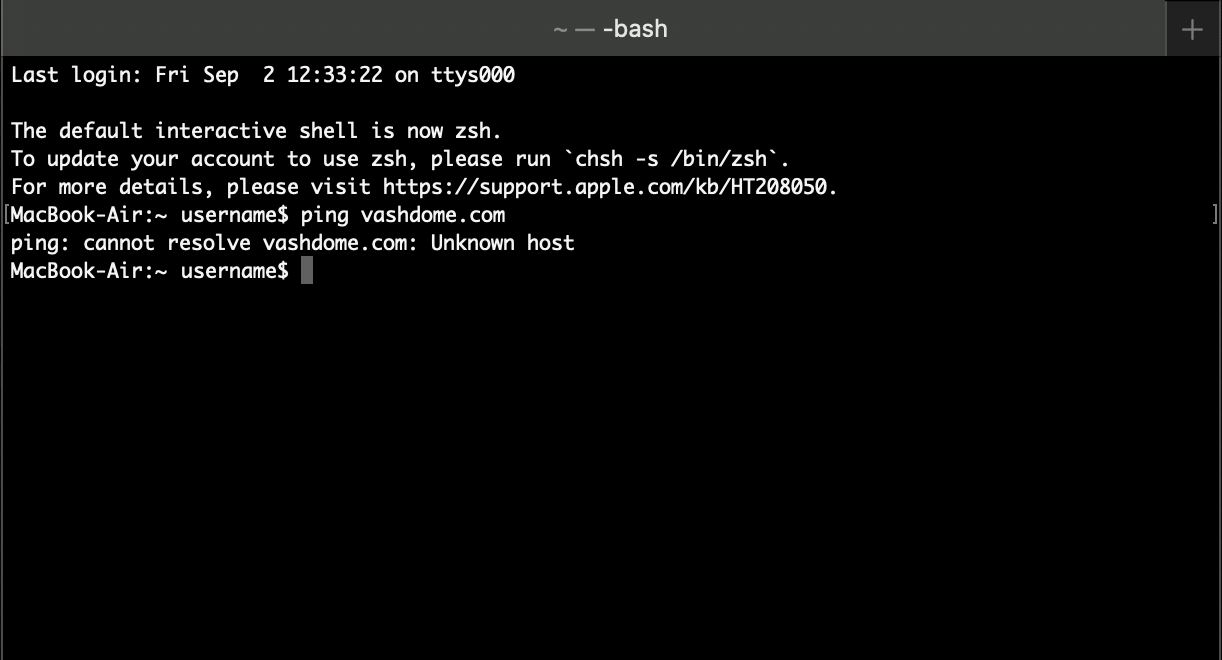

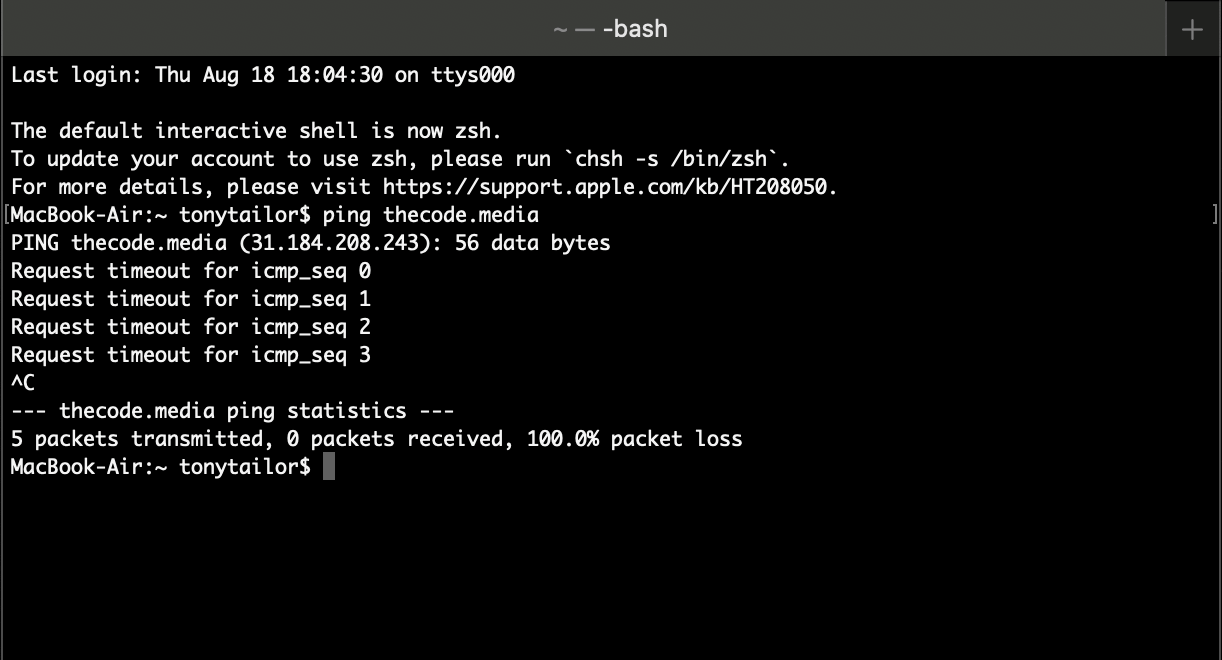

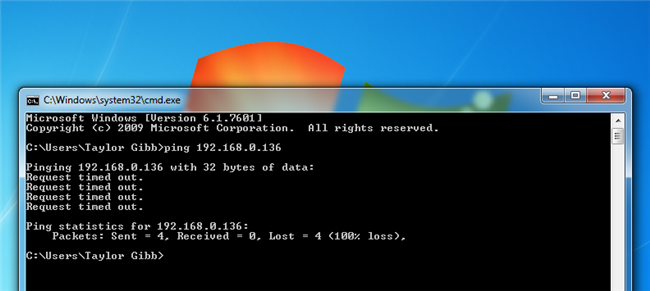

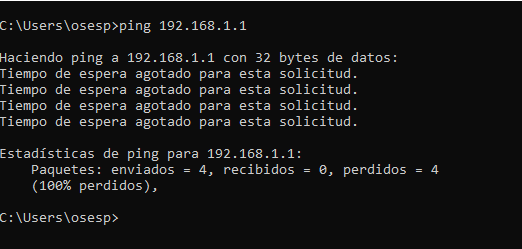

Если пропинговать сервер не удалось, вы увидите один из двух ответов: unknown host или request timeout. По ним вы можете понять, в каком месте искать проблему: на вашей стороне или на стороне сервера.

Сообщение unknown host означает, что компьютер не смог отправить пинг к серверу. Это говорит о том, что проблема на вашей стороне. Возможно, нет подключения к интернету или вы пытаетесь пинговать адрес, которого не существует.

Сообщение request timeout означает, что компьютер успешно отправил пинг, но сервер не ответил в течение установленного времени ожидания. Это значит, что проблема либо на стороне сервера, либо на пути запроса между компьютером и сервером. Например, сервер завис или отключился, либо провайдер блокирует сайт.

Отдельный момент по поводу request timeout — такое сообщение не всегда означает, что сервер не в сети. Также может быть такое, что в настройках сервера блокируются ICMP-запросы. Чтобы это проверить, попробуйте подключиться к серверу по SSH. Если получается, значит сервер на самом деле работает.

Вариации команды ping

Кроме простой проверки соединения с сервером, есть несколько вариаций команды на разные случаи жизни. Вот самые интересные из них.

Постоянный пинг

По умолчанию команда пинг в Windows отправляет четыре пакета, а в Linux и MacOS действует непрерывно. Чтобы запустить непрерывный ping сайта в Windows, используйте опцию -t:

ping -t 123.45.67.89

Чтобы остановить пинг, используйте комбинацию клавиш CTRL+C.

Пинг с указанием количества пакетов

Можно наоборот — указать необходимое количество пакетов. Например, вот команда, которая отправит строго пять пакетов:

Windows

ping -n 5 123.45.67.89

Linux или MacOS

ping -c 5 123.45.67.89

Как вариант можно сделать пинг сайта всего один раз. Например, если нужно проверить IP-адрес, на который сейчас направлено доменное имя.

Windows

ping -n 1 vashdomen.com

Linux или MacOS

ping -c 1 vashdomen.com

Пинг с указанием размера пакета

По умолчанию отправляются пакеты по 32 или 64 байта, но этот параметр тоже можно изменить. Например, используйте такую команду, чтобы выполнить ping с пакетами по 1025 байт:

Windows

ping -l 1024 123.45.67.89

Linux

ping -s 1024 123.45.67.89

Пинг со звуком

Такой вариант команды ping доступен только в Linux и MacOS. Его удобно использовать, когда перезагружаете сервер. Пока сервер ещё не перезапустился, пакеты не доставляются и звук не работает. Как только перезагрузка закончится, терминал начнёт издавать звук. До этого момента можно отвлечься на другие задачи.

ping -a 123.45.67.89

Что дальше

Теперь вы знаете, что такое пинг и как проверить его в командной строке. Ещё одна утилита, при помощи которой вы можете продолжить диагностику сети, это команда traceroute. Воспользуйтесь ей, если тест пинга показал, что сервер в сети. В этом вам поможет наша статья:

Разрешить входящий пинг (эхо-запрос) без отключения брандмауэра Windows 10

Эхо-запрос (он же ICMP-пакеты или пинг) служит для обнаружения наличия сетевого устройства в сети (LAN или WAN). Его можно использовать для проверки связи с компьютерами, ноутбуками, серверами (в том числе хостингом веб-сайтов), сетевыми принтерами, маршрутизаторами и т. Д. Однако ответ на эхо-запрос должен быть включен заранее, чтобы сетевое устройство могло отвечать. В противном случае вы получите тайм-аут запроса вместо ответа.

К сожалению, большинство пользователей отключают брандмауэр Windows, когда хотят, чтобы в ответе ICMP работала команда Ping. Они забывают о том, что брандмауэр защищает их ПК от взлома и вредоносных программ, и это необходимо при работе в общественных сетях. Вот как правильно поступить.

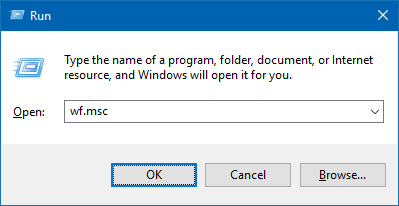

- Нажмите Win + R.

- Введите wf.msc.

- Нажмите Enter:

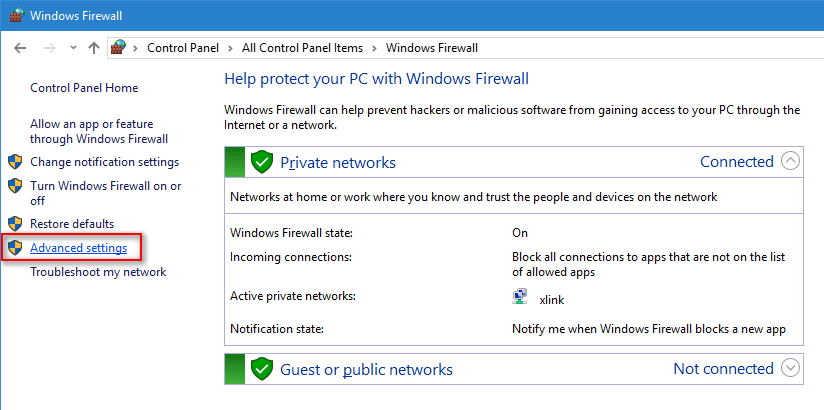

- Нажмите на ссылку «Дополнительные настройки» в левой части окна:

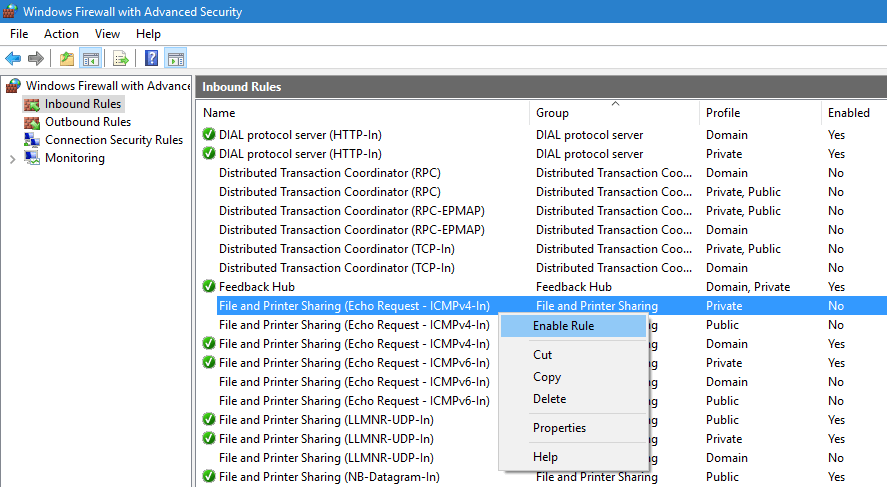

- Выберите Inbound Rules на левой панели.

- Включите правило с именем: Общий доступ к файлам и принтерам

Обратите внимание, что вы можете разрешить эхо-запросы для сети Приватный, Общедоступный и Домен независимо. Если для каждого типа предварительно установлены отдельные правила, включите те, которые вам нужны. В противном случае вы можете дважды щелкнуть правило, чтобы вызвать его свойства, перейти на вкладку «Дополнительно» и указать сетевые профили:

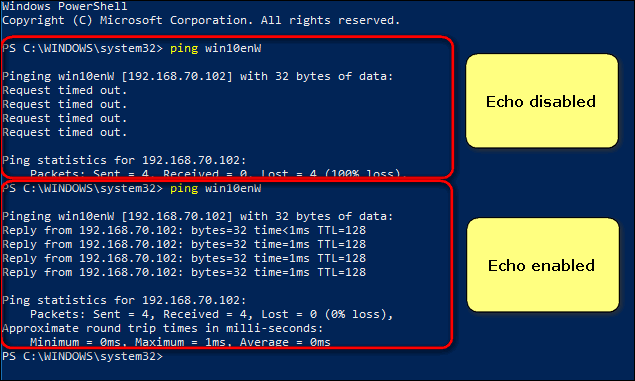

Теперь ваш компьютер будет реагировать на ICMP-пакеты при пинге с другого устройства. Именно так:

Надеюсь, это будет полезно для вас.

Насколько публикация полезна?

Нажмите на звезду, чтобы оценить!

Как заблокировать пинг ICMP-запроса в глобальной сети маршрутизатора

Домашние маршрутизаторы имеют разные интерфейсы, с одной стороны, у нас есть интерфейс LAN и WLAN, где мы подключаем все оборудование в домашней локальной сети, либо через кабель, либо через Wi-Fi соответственно. У нас также есть интерфейс WAN, который является портом Интернета и который связан с публичным IP-адресом. Хороший способ остаться «скрытым» в Интернете — это заблокировать любой тип запроса ICMP и не отвечать на него, таким образом, если кто-то выполняет типичный «пинг» на наш IP, он не ответит, и ему потребуется выполнить Сканирование портов, чтобы определить, работает ли хост (наш маршрутизатор).

Обычная стоимость брандмауэр ориентированные операционные системы, такие как pfSense или OPNSense, поставляются с заблокированным по умолчанию всем трафиком, это означает, что если кто-то попытается выполнить эхо-запрос извне нашего общедоступного IP-адреса, он автоматически сбросит пакет. Существуют домашние маршрутизаторы и маршрутизаторы оператора, которые позволяют нам настроить ваш брандмауэр, и у нас даже есть специальная опция для блокировки пинга в глобальной сети Интернет.

Мы должны помнить, что не рекомендуется блокировать все ICMP, а только те, которые соответствуют «ping», то есть эхо-запрос ICMP (запрос) и эхо-ответ ICMP (ответ). Некоторые типы ICMP необходимы для правильного функционирования сети, особенно если вы работаете с сетями IPv6.

Что произойдет, если мы заблокируем пинг в глобальной сети?

Все будет работать как всегда, с той лишь разницей, что если кто-то извне (из Интернета) «пингует» нас на нашем общедоступном IP-адресе, маршрутизатор не ответит. В зависимости от того, как у нас настроен маршрутизатор, возможно, что даже при сканировании порта он не может быть обнаружен, если хост (маршрутизатор) включен или нет. Если у нас нет службы, работающей на маршрутизаторе, обращенной к глобальной сети, и у нас нет открытого порта на маршрутизаторе, по умолчанию все порты будут закрыты, и извне они не смогут связаться с нами, в этом Кстати, мы могли бы пройти «незамеченным», это то, что называется темнотой безопасности.

Хотя мы отключили пинг в глобальной сети Интернет, мы сможем пинговать хосты в Интернете без каких-либо проблем, без необходимости открывать порты или делать что-либо еще, потому что единственное, что мы делаем с этим, — это блокируем в брандмауэре любые Эхо-запрос ICMP, который дошел до нас. Маршрутизаторы обычно используют Linux операционной системы внутри, чтобы работать, и использовать iptables, правило, которое они включают, следующее:

iptables -A INPUT -p icmp —icmp-type echo-request -j DROP

Это правило блокирует любой ICMP типа эхо-запроса, который идет непосредственно к самому маршрутизатору, -j DROP указывает, что он будет непосредственно удалять указанный пакет, не «говоря» ничего, на что он был отправлен, то есть мы отбрасываем пакет.

Очень важный аспект заключается в том, что мы всегда должны блокировать пинг в глобальной сети, но не в локальной сети, поскольку, если мы заблокируем пинг в локальной сети, мы не сможем пинговать шлюз по умолчанию нашего компьютера (который является маршрутизатором), чтобы обнаружить любой возможный сбой.

Хотя многие модели и бренды маршрутизаторов поддерживают блокировку проверки связи в глобальной сети Интернет, сегодня в этой статье мы собираемся дать вам два примера того, как заблокировать проверку связи в глобальной сети. ASUS роутеры а так же на любой роутер от производителя AVM FRITZ! Коробка.

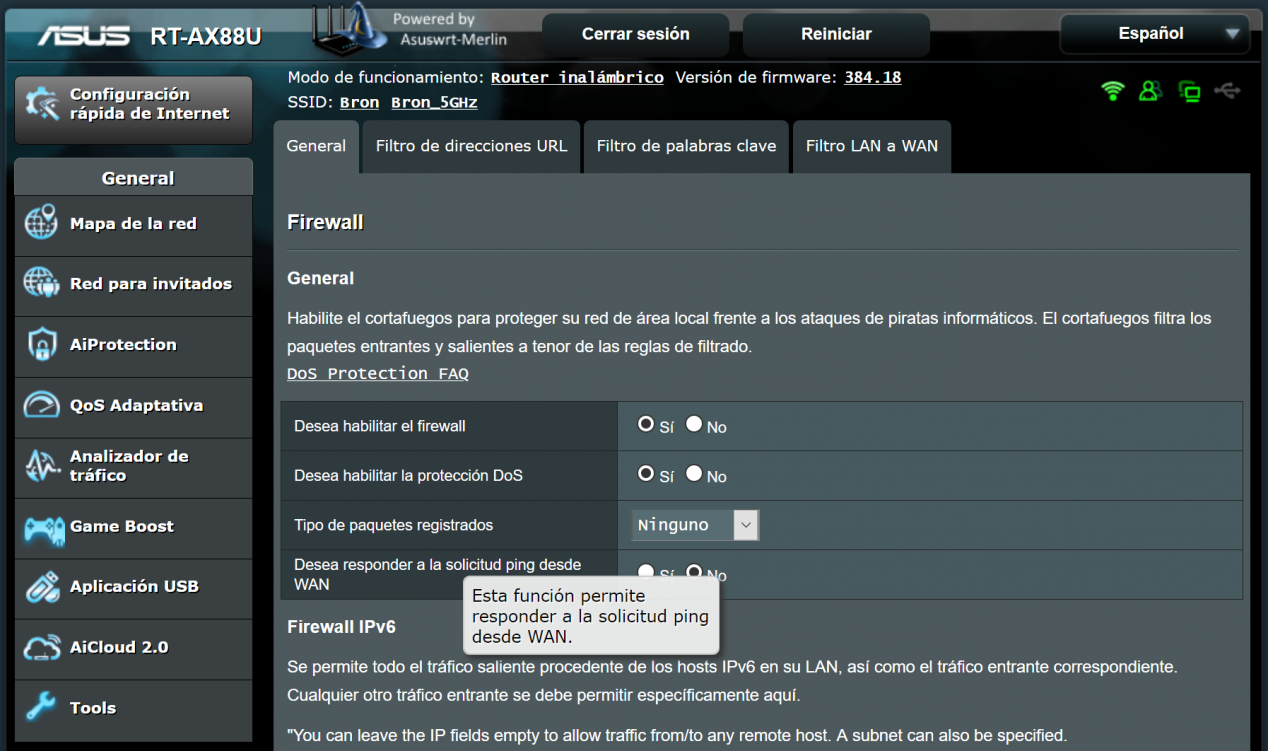

Блокировка пинга (эхо-запрос ICMP) на маршрутизаторах ASUS

- Вы хотите включить брандмауэр: Да

- Вы хотите включить защиту от DoS: Да

- Тип зарегистрированного пакета: Нет. Если мы хотим отладить все пакеты, которые проходят через брандмауэр, мы можем это сделать, но не рекомендуется всегда активировать его, поскольку он будет потреблять ресурсы маршрутизатора.

- Вы хотите ответить на запрос ping от WAN: Нет.

Как вы уже видели, действительно просто отключить пинг из глобальной сети Интернет. Что касается конфигурации IPv6, у маршрутизатора ASUS заблокирован любой входящий трафик, поэтому вы должны явно разрешить его в меню конфигурации.

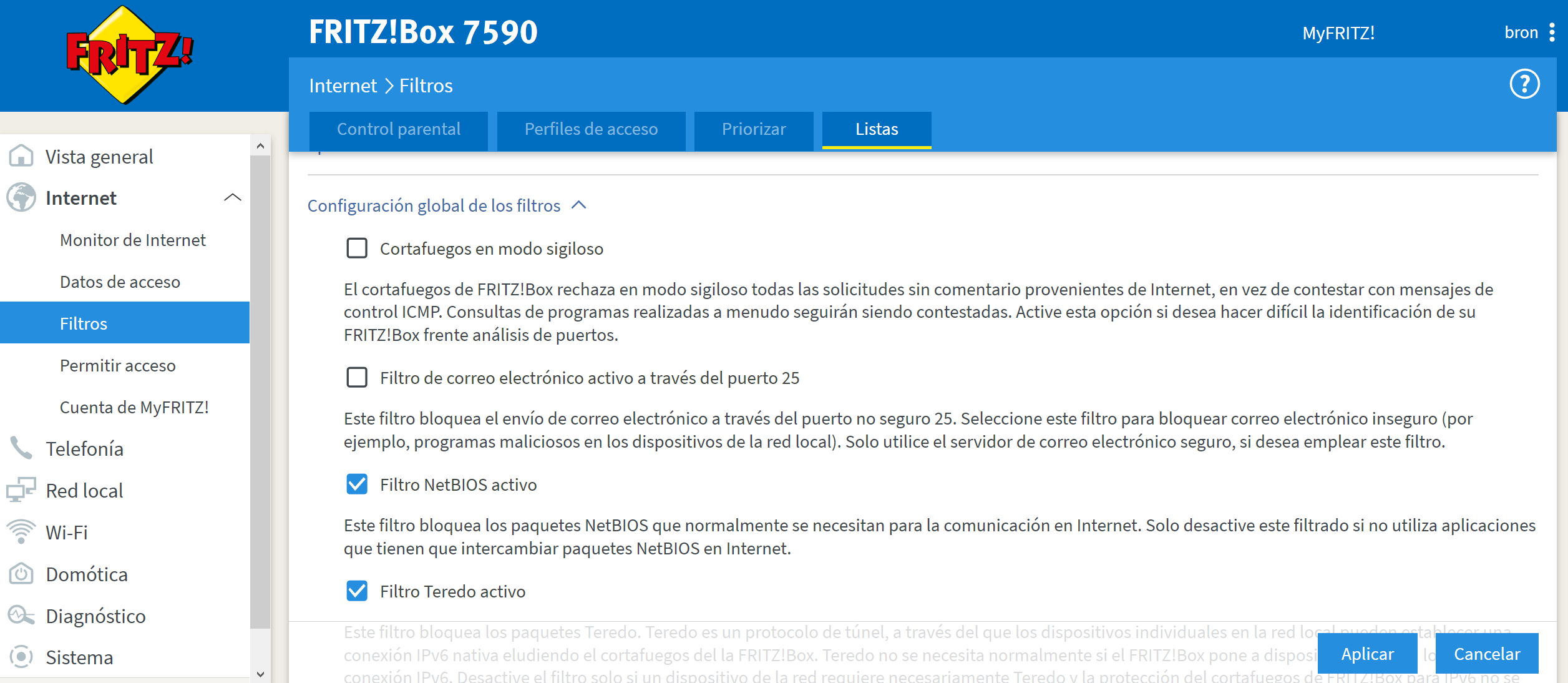

Блокировка пинга (ICMP Echo-request) на AVM FRITZ! Коробочные маршрутизаторы

В роутерах немецкого производителя AVM мы также можем заблокировать типичный пинг в интернете WAN, для этого надо перейти в главное меню роутера. В правой верхней части, где появляются три вертикальные точки, нажмите « Расширенный режим », Чтобы иметь все параметры конфигурации.

Как только это будет сделано, мы переходим к « Интернет / Фильтры / Списки «И мы спускаемся, пока не найдем вариант« Брандмауэр в режиме невидимости «. Мы включаем его и нажимаем на кнопку применить изменения.

Эта опция позволяет вам отклонять все запросы из Интернета, как мы объяснили, и каждый может сделать это.

Благодаря этому блоку ping в глобальной сети Интернет, чтобы найти наш хост (маршрутизатор) в Интернете, они должны выполнить сканирование портов, чтобы выяснить, работает ли у нас какая-либо служба, либо на маршрутизаторе, либо на каком-либо сервере NAS в нашей сети. местный.

Защита WAN-интерфейса в Mikrotik

После первоначальной настройки роутера Mikrotik его нужно защитить от сканирования и атак из WAN-интерфейса. Это нужно делать обязательно, во избежания неприятностей. Защиту внутри локальной сети тоже нужно производить, но она не так критична, хотя и важна. Сами методы разделю по пунктам.

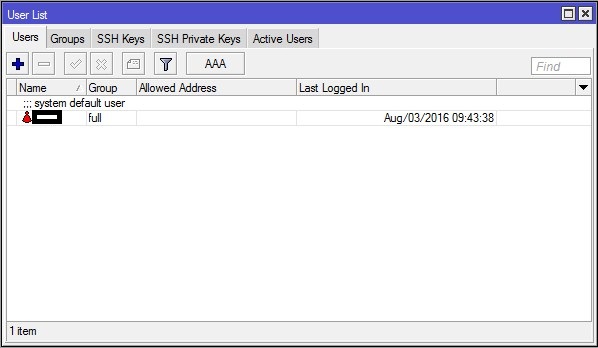

1. Отключаем учетную запись admin. Создаем новую учетную запись, Имя должно быть не общепринятое, что-бы комбинация логин-пароль служила доп. защитой. Не используйте имена user, guest, admin и другие стандартные. Не используйте пароли 12345, qwerty и тому подобные, а также совпадающие с логином. Пароль должен быть не меньше 8 символов, содержать буквы верхнего и нижнего регистров, цифры и, в идеале, символы.

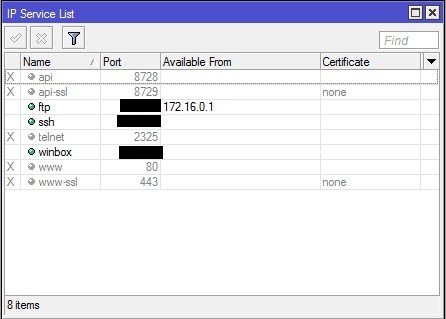

2. Отключаем ненужные сервисы, все нужные переводим на не стандартные порты! Список не зарезервированных портов можно найти в Википедии: Список портов TCP и UDP. Доступ из-вне отставляем только реально нужным сервисам. Если есть возможность, сервисы ограничиваем по подсетям.

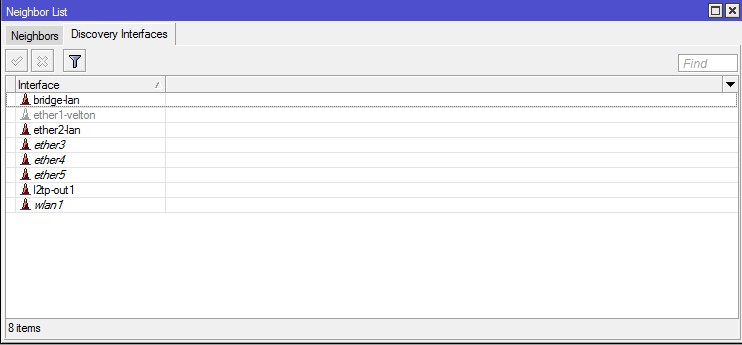

3. Отключаем «поиск соседей». MNDP (Neighbor Discovery Protocol) — протокол, с его помощью роутеры MikroTik получают информацию друг о друге и могут выполнить автоматическую настройку некоторых функций. Однако протокол MNDP передает информацию о версии операционной системы и функции, которые включены в роутере. Отключаем в ip/neighbors поиск на WAN-интерфейсе.

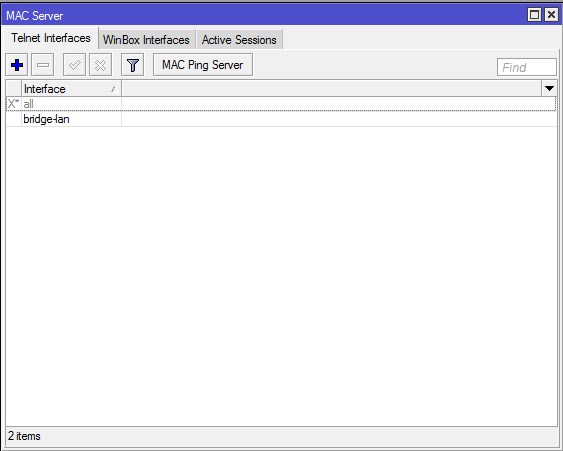

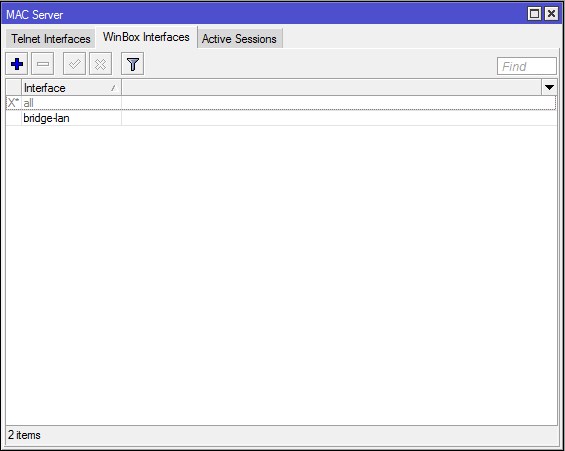

4. Отключаем подключение к роутеру по MAC-адресу из-вне в Tools/MAC Server. На вкладках Telnet Interfaces и WinBox Interfaces добавляем интерфейс LAN, удаляем если есть любые другие интерфейсы и отключаем интерфейс «*all».

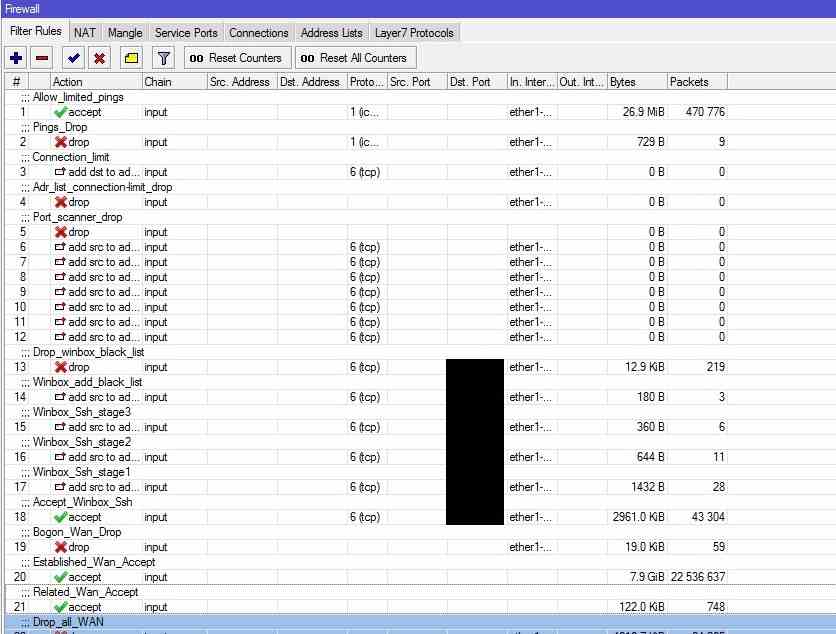

Теперь идет настройка непосредственно firewall, правила имеют очередность, поэтому команды выполнять в последовательности. Перед началом работ сделайте бекап. И помните — удаленная настройка фаервола -к выезду!

5. Организовываем ловушку от перебора портов. Грубый метод. В пункте 8 будет представлено более утонченное решение. Но в нашем деле все методы хороши. Теория такова, если злоумышленник будет перебирать открытые порты вашего маршрутизатора, при попадании на определенный порт, этот IP попадет в блек-лист. Порт нужно выбирать осторожно, что бы он нигде в вашей конфигурации не использовался, и был свободен. После того как определились с портом, добавим 2 правила.

/ip firewall filter

add action=add-src-to-address-list address-list=perebor_portov_drop address-list-timeout=30m chain=input comment=Perebor_portov_add_list dst-port=98 in-interface=ether1-velton log=yes log-prefix=Attack protocol=tcp

add action=drop chain=input comment=Perebor_portov_list_drop dst-port=80 in-interface=ether1-velton protocol=tcp src-address-list=perebor_portov_drop

Первым правилом при обращении на порт 98 IP добавляем в дроп-лист «perebor_portov_drop». Вторым правилом — баним его. В последнем скриншоте этих правила нет, но они идут в начале списка в /ip firewall filter.

*На «MUM Москва 2016» докладчик рассказывал, что ловит злоумышленников в эту ловушку на популярные порты. Например SSH (22/TCP) или RDP (3389/TCP). Можно еще добавить SIP-порт (5060). Вероятность скана именно этих портов — велика. Если вы их не используете для доступа из-все (что разумно) — смело можно воспользоваться этим методом.

6. Ограничиваем количество ICMP-запросов (делаем защиту от флуд-пинг). Вводим дополнительное правило Drop для отслеживания ICMP Drop. Последнее правило не обязательно — нужно лишь для визуального представления администратору сколько пакетов словилось. Необязательное — потому-как в конце у нас все не разрешенные запросы с WAN — блокируются.

/ip firewall filter

add chain=input comment=Allow_limited_pings in-interface=ether1-velton limit=\

50/5s,2:packet protocol=icmp

add action=drop chain=input comment=Pings_Drop in-interface=ether1-velton \

protocol=icmp

7. Ставим лимит входящих соединений. Если с одного IP адреса подключений больше лимита, то этот IP попадает в «черный список» и в дальнейшем блокируется. Например

/ip firewall filter add chain=input protocol=tcp connection-limit=LIMIT,32 \

action=add-src-to-address-list address-list=blocked-addr address-list-timeout=1d

Где LIMIT — максимальное количество соединений в определенного IP. Предел должен быть от 100 и выше, так как многие услуги, используют несколько соединений (HTTP, Torrent, и другие P2P-программы). После того как пакеты добавлены в address-list можно выставить их drop или опцию tarpit. Она позволяет вместо того чтобы просто удалять пакеты атакующего — захватить и удерживать соединения и с достаточно мощным маршрутизатором это может замедлить скорость атаки.

/ip firewall filter add chain=input protocol=tcp src-address-list=blocked-addr \

connection-limit=3,32 action=tarpit

Но нам такие сложности не к чему, просто добавим правило с лимитом 200 соединений с одного IP и блоком на сутки:

/ip firewall filter

add action=add-dst-to-address-list address-list=connection-limit \

address-list-timeout=1d chain=input comment=Connection_limit \

connection-limit=200,32 in-interface=ether1-velton protocol=tcp

add action=drop chain=input comment=Adr_list_connection-limit_drop \

in-interface=ether1-velton src-address-list=connection-limit

8. Включаем защиту от сканеров портов на WAN-интерфейсе:

/ip firewall filter

add action=drop chain=input comment=Port_scanner_drop src-address-list=\

«port scanners»

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp psd=21,3s,3,1

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp tcp-flags=fin,!syn,!rst,!psh,!ack,!urg

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp tcp-flags=fin,syn

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp tcp-flags=syn,rst

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp tcp-flags=fin,psh,urg,!syn,!rst,!ack

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp tcp-flags=fin,syn,rst,psh,ack,urg

add action=add-src-to-address-list address-list=»port scanners» \

address-list-timeout=2w chain=input in-interface=ether1-velton protocol=\

tcp tcp-flags=!fin,!syn,!rst,!psh,!ack,!urg

9. Защищаем от перебора паролей подключения по нестандартному порту к WinBox и SSH из вне. Комментарии читать снизу-вверх.

/ip firewall filter

# все IP в black_list — отклоняем

add action=drop chain=input comment=Drop_winbox_black_list dst-port=5323,5324 \

in-interface=ether1-velton protocol=tcp src-address-list=black_list

# если новые подключения с адрес-листа Winbox_Ssh_stage3 продолжаются — заносим в новый адрес-лист black_list на 5 минут.

add action=add-src-to-address-list address-list=black_list \

address-list-timeout=5m chain=input comment=Winbox_add_black_list \

connection-state=new dst-port=5323,5324 in-interface=ether1-velton \

protocol=tcp src-address-list=Winbox_Ssh_stage3

# если новые подключения с адрес-листа Winbox_Ssh_stage2 продолжаются — заносим в новый адрес-лист Winbox_Ssh_stage3

add action=add-src-to-address-list address-list=Winbox_Ssh_stage3 \

address-list-timeout=1m chain=input comment=Winbox_Ssh_stage3 \

connection-state=new dst-port=5323,5324 in-interface=ether1-velton \

protocol=tcp src-address-list=Winbox_Ssh_stage2

# если новые(значит была неудачная попытка, например — неправильный пароль, и соединение разорвалось) подключения с адрес-листа Winbox_Ssh_stage1 продолжаются — заносим в новый адрес-лист Winbox_Ssh_stage2

add action=add-src-to-address-list address-list=Winbox_Ssh_stage2 \

address-list-timeout=1m chain=input comment=Winbox_Ssh_stage2 \

connection-state=new dst-port=5323,5324 in-interface=ether1-velton \

protocol=tcp src-address-list=Winbox_Ssh_stage1

# заносим все айпи, которые создали новые подключения на наши порты в адрес-лист на 1 минуту

add action=add-src-to-address-list address-list=Winbox_Ssh_stage1 \

address-list-timeout=1m chain=input comment=Winbox_Ssh_stage1 \

connection-state=new dst-port=5323,5324 in-interface=ether1-velton \

protocol=tcp

# разрешаем подключение к Winbox и Ssh по портам 5323 и 5324

add chain=input comment=Accept_Winbox_Ssh dst-port=5323,5324 in-interface=\

ether1-velton protocol=tcp

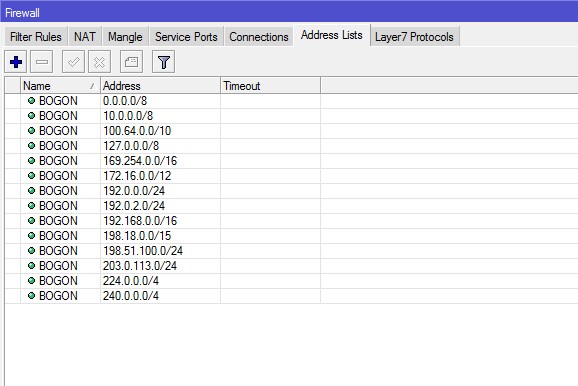

10. Блокируем bogon-сети. Это зарезервированные диапазоны IP адресов которые еще не были закреплены ни за одним провайдером в мире. Это свободные/пустые диапазоны. Частные сети прячутся от интернета средствами компании или провайдером. Поэтому если к вам вдруг прилетает пакет с сорсом из этих списков, ничего хорошего он принести не может. Bogon IP часто используют злые хакеры для своих вредоносных атак. Актуальный список сетей можно посмотреть тут.

/ip firewall address-list

add address=0.0.0.0/8 disabled=no list=BOGON

add address=10.0.0.0/8 disabled=no list=BOGON

add address=100.64.0.0/10 disabled=no list=BOGON

add address=127.0.0.0/8 disabled=no list=BOGON

add address=169.254.0.0/16 disabled=no list=BOGON

add address=172.16.0.0/12 disabled=no list=BOGON

add address=192.0.0.0/24 disabled=no list=BOGON

add address=192.0.2.0/24 disabled=no list=BOGON

add address=192.168.0.0/16 disabled=no list=BOGON

add address=198.18.0.0/15 disabled=no list=BOGON

add address=198.51.100.0/24 disabled=no list=BOGON

add address=203.0.113.0/24 disabled=no list=BOGON

add address=224.0.0.0/4 disabled=no list=BOGON

add address=240.0.0.0/4 disabled=no list=BOGON

Само запрещающее правило:

/ip firewall filter

add action=drop chain=input comment=Bogon_Wan_Drop in-interface=ether1-velton \

src-address-list=BOGON

11. Разрешаем все уже установленные подключения (connection state=established). Established — Существующее соединение. Пакет относится у уже установленному соединению, обрабатываемому в данный момент маршрутизатором.

add chain=input comment=Established_Wan_Accept connection-state=established

12. Разрешаем все зависимые подключения (connection state=related). Related – Связанное соединение. Пакет, который связан с существующим соединением, но не является его частью. Например, пакет, который начинает соединение передачи данных в FTP-сессии (он будет связан с управляющим соединением FTP), или пакет ICMP, содержащий ошибку, отправляемый в ответ на другое соединение.

add chain=input comment=Related_Wan_Accept connection-state=related

13. Блокируем все входящие соединения с WAN.

add action=drop chain=input comment=Drop_all_WAN in-interface=ether1-velton

Визуально последовательность правил выглядит так:

Это минимальная настройка безопасности. Если вы хотите разрешить подключение VPN к роутеру, то как минимум нужно открыть порт. Например, для соединений по порту 1723 (PPTP):

/ip firewall filter

add chain=input dst-port=1723 protocol=tcp