Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона долларов. В 2022 году прогнозируются потери уже в 8 триллионов, а в 2030 ущерб от киберпреступлений может превысить 90 триллионов долларов. Чтобы уменьшить потери от киберпреступлений, необходимо совершенствовать методы обеспечения безопасности пользователей. В настоящее время существует множество методов аутентификации и авторизации, которые помогают реализовать надежную стратегию безопасности. Среди них многие эксперты выделяют в качестве лучшей авторизацию на основе токенов.

До появления токена авторизации повсеместно использовалась система паролей и серверов. Сейчас эта система всё ещё остаётся актуальной из-за своей простоты и доступности. Используемые традиционные методы гарантируют пользователям возможность получить доступ к их данным в любое время. Это не всегда эффективно.

Рассмотрим эту систему. Как правило, идеология их применения базируется на следующих принципах:

- Осуществляется генерация аккаунтов, т.е. люди придумывают сочетание букв, цифр или любых известных символов, которые станут логином и паролем.

- Для осуществления возможности входа на сервер, пользователю требуется сохранять эту уникальную комбинацию и всегда иметь к ней доступ.

- При необходимость заново подключиться к серверу и авторизироваться под своим аккаунтом, пользователю требуется заново вводить пароль и логин.

Кража паролей – это далеко не уникальное событие. Один из первых задокументированных подобных случаев произошел еще в 1962 году. Людям не просто запоминать разные комбинации символов, поэтому они часто записывают все свои пароли на бумаге, используют один и тот же вариант в нескольких местах, лишь слегка модифицируют с помощью добавления символов или изменением регистра некий старый пароль, чтобы использовать его в новом месте, из-за чего два пароля становятся крайне схожи. Логины по той же причине часто делаются одинаковые, идентичные.

Помимо опасности кражи данных и сложности с хранением информации, пароли также требуют проверки подлинности сервера, что увеличивает нагрузку на память. Каждый раз, когда пользователь входит в систему, компьютер создает запись транзакции.

Авторизация токенов – это система, работающая совершенно иначе. С помощью авторизации токенов вторичная служба проверяет запрос сервера. Когда проверка завершена, сервер выдает токен и отвечает на запрос. У пользователя все еще может быть один пароль для запоминания, но токен предлагает другую форму доступа, которую гораздо труднее украсть или преодолеть. И запись сеанса не занимает места на сервере. По сути токен авторизации — это устройство, предназначенное для обеспечения информационной безопасности пользователя, также используется для идентификации его владельца. Как правило, это физическое устройство, используемое для упрощения аутентификации.

Типы токенов авторизации

Токены авторизации различаются по типам. Рассмотрим их:

- Устройства, которые необходимо подключить физически. Например: ключи, диски и тому подобные. Тот, кто когда-либо использовал USB-устройство или смарт-карту для входа в систему, сталкивался с подключенным токеном.

- Устройства, которые находятся достаточно близко к серверу, чтобы установить с ним соединение, но оно не подключаются физически. Примером такого типа токенов может служить «magic ring» от компании Microsoft.

- устройства, которые могут взаимодействовать с сервером на больших расстояниях.

Во всех трех случаях пользователь должен что-то сделать, чтобы запустить процесс. Например, ввести пароль или ответить на вопрос. Но даже когда эти шаги совершаются без ошибок, доступ без токена получить невозможно.

Процесс токен авторизации

Авторизация с помощью токена происходит следующим образом. Сначала человек запрашивает доступ к серверу или защищенному ресурсу. Запрос обычно включает в себя ввод логина и пароля. Затем сервер определяет, может ли пользователь получить доступ. После этого сервер взаимодействует с устройством: ключ, телефон, USB или что-то ещё. После проверки сервер выдает токен и отправляет пользователю. Токен находится в браузере, пока работа продолжается. Если пользователь попытается посетить другую часть сервера, токен опять связывается с ним. Доступ предоставляется или, наоборот, запрещается на основе выданного токена.

Администраторы устанавливают ограничения на токены. Можно разрешить одноразовый токен, который немедленно уничтожается, когда человек выходит из системы. Иногда устанавливается маркер на самоуничтожение в конце определенного периода времени.

Что такое аутентификация на основе токенов?

Аутентификация на основе токенов — это один из многих методов веб-аутентификации, используемых для обеспечения безопасности процесса проверки. Существует аутентификация по паролю, по биометрии. Хотя каждый метод аутентификации уникален, все методы можно разделить на 3 категории:

- аутентификация по паролю (обычное запоминание комбинации символов)

- аутентификация по биометрии (отпечаток пальца, сканирование сетчатки глаза, FaceID)

- аутентификация токенов

Аутентификация токенов требует, чтобы пользователи получили сгенерированный компьютером код (или токен), прежде чем им будет предоставлен доступ в сеть. Аутентификация токенов обычно используется в сочетании с аутентификацией паролей для дополнительного уровня безопасности (двухфакторная аутентификация (2FA)). Если злоумышленник успешно реализует атаку грубой силы, чтобы получить пароль, ему придется обойти также уровень аутентификации токенов. Без доступа к токену получить доступ к сети становится труднее. Этот дополнительный уровень отпугивает злоумышленников и может спасти сети от потенциально катастрофических нарушений.

Как токены работают?

Во многих случаях токены создаются с помощью донглов или брелоков, которые генерируют новый токен аутентификации каждые 60 секунд в соответствии с заданным алгоритмом. Из-за мощности этих аппаратных устройств пользователи должны постоянно держать их в безопасности, чтобы они не попали в чужие руки. Таким образом, члены команды должны отказаться от своего ключа или брелока, если команда распадается.

Наиболее распространенные системы токенов содержат заголовок, полезную нагрузку и подпись. Заголовок состоит из типа полезной нагрузки, а также используемого алгоритма подписи. Полезная нагрузка содержит любые утверждения, относящиеся к пользователю. Подпись используется для доказательства того, что сообщение не подвергалось опасности при передаче. Эти три элемента работают вместе, чтобы создать высокоэффективную и безопасную систему аутентификации.

Хотя эти традиционные системы аутентификации токенов все еще действуют сегодня, увеличение количества смартфонов сделал аутентификацию на основе токенов проще, чем когда-либо. Смартфоны теперь могут быть дополнены, чтобы служить генераторами кодов, предоставляя конечным пользователям коды безопасности, необходимые для получения доступа к их сети в любой момент времени. В процессе входа в систему пользователи получают криптографически безопасный одноразовый код доступа, который ограничен по времени 30 или 60 секундами, в зависимости от настроек на стороне сервера. Эти мягкие токены генерируются либо приложением-аутентификатором на устройстве, либо отправляются по запросу через SMS.

Появление аутентификации на основе токенов смартфонов означает, что у большинства сотрудников уже есть оборудование для генерации кодов. В результате затраты на внедрение и обучение персонала сведены к минимуму, что делает эту форму аутентификации на основе токенов удобным и экономически выгодным вариантом для многих компаний.

Безопасно ли использование токенов?

По мере роста киберпреступности и усложнение методов атак должны совершенствоваться методы и политика защиты. Из-за растущего использования атак “грубой силой”, перебора по словарю и фишинга для захвата учетных данных пользователей становится совершенно очевидно, что аутентификации по паролю уже недостаточно, чтобы противостоять злоумышленникам.

Аутентификация на основе токенов, когда она используется в тандеме с другими методами аутентификации, создает барьер 2FA, предназначенный для того, чтобы остановить даже самого продвинутого хакера. Поскольку токены могут быть получены только с устройства, которое их производит — будь то брелок или смартфон, системы авторизации токенов считаются очень безопасными и эффективными.

Но, несмотря на множество преимуществ, связанных с платформой токенов, всегда остается небольшой риск. Конечно, токены на базе смартфонов невероятно удобны в использовании, но смартфоны также представляют собой потенциальные уязвимости. Токены, отправленные в виде текстов, более рискованны, потому что их можно перехватить во время передачи. Как и в случае с другими аппаратными устройствами, смартфоны также могут быть потеряны или украдены и оказаться в руках злоумышленников.

Рекомендации по аутентификации на основе токенов

Реализация надежной стратегии аутентификации имеет решающее значение, когда речь идет о том, чтобы помочь клиентам защитить свои сети от нарушения безопасности. Но для того, чтобы стратегия действительно была эффективной, требуется выполнение нескольких важных основных условий:

- Правильный веб-токен. Хотя существует целый ряд веб-токенов, ни один из них не может обеспечить ту же надежность, которую предоставляет веб-токен JSON (JWT). JWT считается открытым стандартом (RFC 7519) для передачи конфиденциальной информации между несколькими сторонами. Обмен информацией осуществляется цифровой подписью с использованием алгоритма или сопряжения открытого и закрытого ключей для обеспечения оптимальной безопасности.

- Приватность.

- Использование HTTPS-соединений. HTTPS-соединения были построены с использованием протоколов безопасности, включающих шифрование и сертификаты безопасности, предназначенные для защиты конфиденциальных данных. Важно использовать HTTPS-соединение, а не HTTP или любой другой протокол соединения при отправке токенов, так как эти в ином случае возрастает риск перехвата со стороны злоумышленника.

Что такое JSON веб-токены?

JSON Web Token (JWT) — это открытый стандарт (RFC 7519), который определяет компактный и автономный способ безопасной передачи информации между сторонами в виде объекта JSON. Эта информация может быть подтверждена благодаря цифровой подписи. JWT может быть подписан с помощью секрета (с помощью алгоритма HMAC) или иным образом, например, по схемам RSA или ECDSA.

В своей компактной форме веб-токены JSON состоят из трех частей, разделенных точками: заголовок, полезная нагрузка, подпись. Поэтому JWT выглядит обычно выглядит следующим образом: «xxxx.yyyy.zzzz».

Заголовок состоит из двух частей: типа токена, которым является JWT, и используемого алгоритма подписи, такого как HMAC SHA256 или RSA.

Вторая часть токена — это полезная нагрузка, содержащая информацию о пользователе и необходимые дополнительные данные. Такая информация бывает зарегистрированной, публичной и частной.

Зарегистрированная — это набор ключей, который не является обязательными, но рекомендуются для обеспечения улучшения безопасности. Например, iss — уникальный идентификатор стороны, генерирующей токен, exp — время в формате Unix Time, определяющее момент, когда токен станет не валидным, и другие.

Публичная информация может быть определена по желанию теми, кто использует JWT. Но они должны быть определены в реестре веб-токенов IANA JSON или определены как URI, который содержит устойчивое к коллизиям пространство имен. Частная — это пользовательская информация, созданная для обмена данными между сторонами, которые согласны их использовать. Получим вторую часть с помощью кодирования Base64Url.

Тоже не понял, что за прикол там происходит.

Подпись же используется для проверки того, что сообщение не было изменено по пути, а в случае токенов, подписанных закрытым ключом, она также может подтвердить, что отправитель JWT тот, за себя выдает.

Выходные данные представляют собой три строки Base64-URL, разделенные точками, которые могут быть легко переданы в средах HTML и HTTP, будучи при этом более компактными по сравнению со стандартами на основе XML, такими как SAML.

eyJhbGciOiJIUzUxMiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NSIsIm5hbWUiOiJKb2huIEdvbGQiLCJhZG1pbiI6dHJ1ZX0K.LIHjWCBORSWMEibq-tnT8ue_deUqZx1K0XxCOXZRrBIК плюсам использования JWT можно отнести размер — токены в этом языке кода крошечные и могут быть переданы между двумя пользователями довольно быстро; простоту — токены могут быть сгенерированы практически из любого места, и их не нужно проверять на сервере; контроль — можно указать, к чему пользователь может получить доступ, как долго будет длиться это разрешение и что он может делать во время входа в систему.

К минусам стоит отнести всего один ключ — JWT полагается на один ключ, из-за чего вся система окажется под угрозой в случае, если он будет скомпрометирован; сложность — JWT токены не так просто понять, из-за чего, разработчик, не обладающий глубокими знаниями алгоритмов криптографической подписи, может непреднамеренно поставить систему под угрозу; ограничения — нет возможности отправлять сообщения всем клиентам, и невозможно управлять клиентами со стороны сервера.

Почему стоит использовать токены авторизации?

Многие люди считают, что если текущая стратегия работает хорошо (пусть и с некоторыми ошибками), то нет смысла что-то менять. Но токены авторизации могут принести множество выгод.

Они хороши для администраторов систем, которые часто предоставляют временный доступ, т.е. база пользователей колеблется в зависимости от даты, времени или особого события. Многократное предоставление и отмена доступа создаёт серьёзную нагрузку на людей.

Токены авторизации позволяют обеспечить детальный доступ, т.е. сервер предоставляет доступ на основе определенных свойств документа, а не свойств пользователя. Традиционная система логинов и паролей не допускает такой тонкой настройки деталей.

Токены авторизации могут обеспечить повышенную безопасность. Сервер содержит конфиденциальные документы, которые могут нанести компании или стране серьезный ущерб при выпуске. Простой пароль не может обеспечить достаточную защиту.

Есть и другие преимущества использования этой технологии. Но даже уже перечисленных достаточно, чтобы внедрить её на сервера.

Где найти токен API «Вайлдберриз»

«Вайлдберриз» обновил перечень токенов API, и теперь их стало больше. Так маркетплейс хочет сделать более гибкую систему, чтобы продавцы могли давать доступ внешним сервисам только на конкретные функции. Например, теперь можно давать доступ только на редактирование карточки или просмотр статистики.

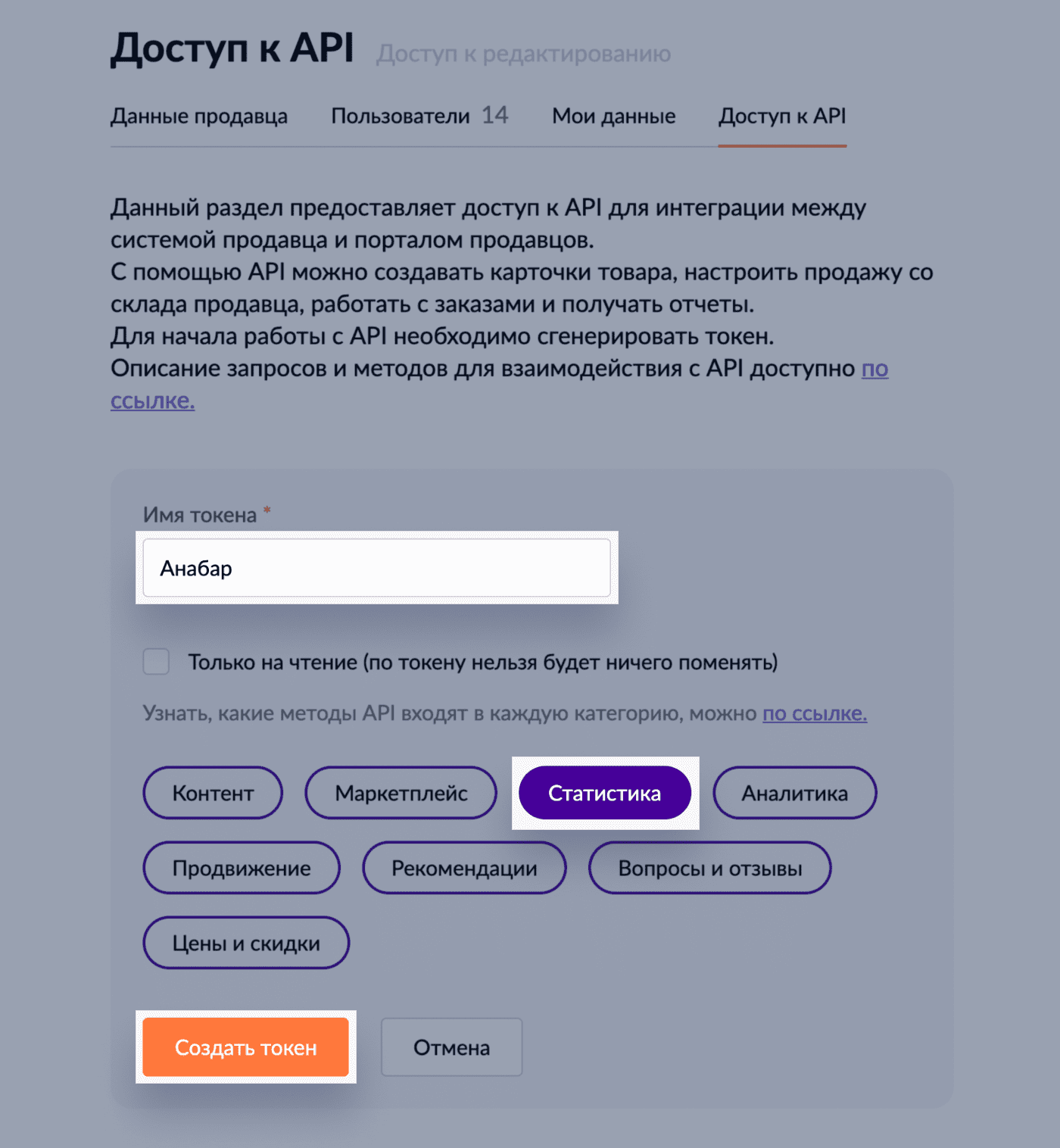

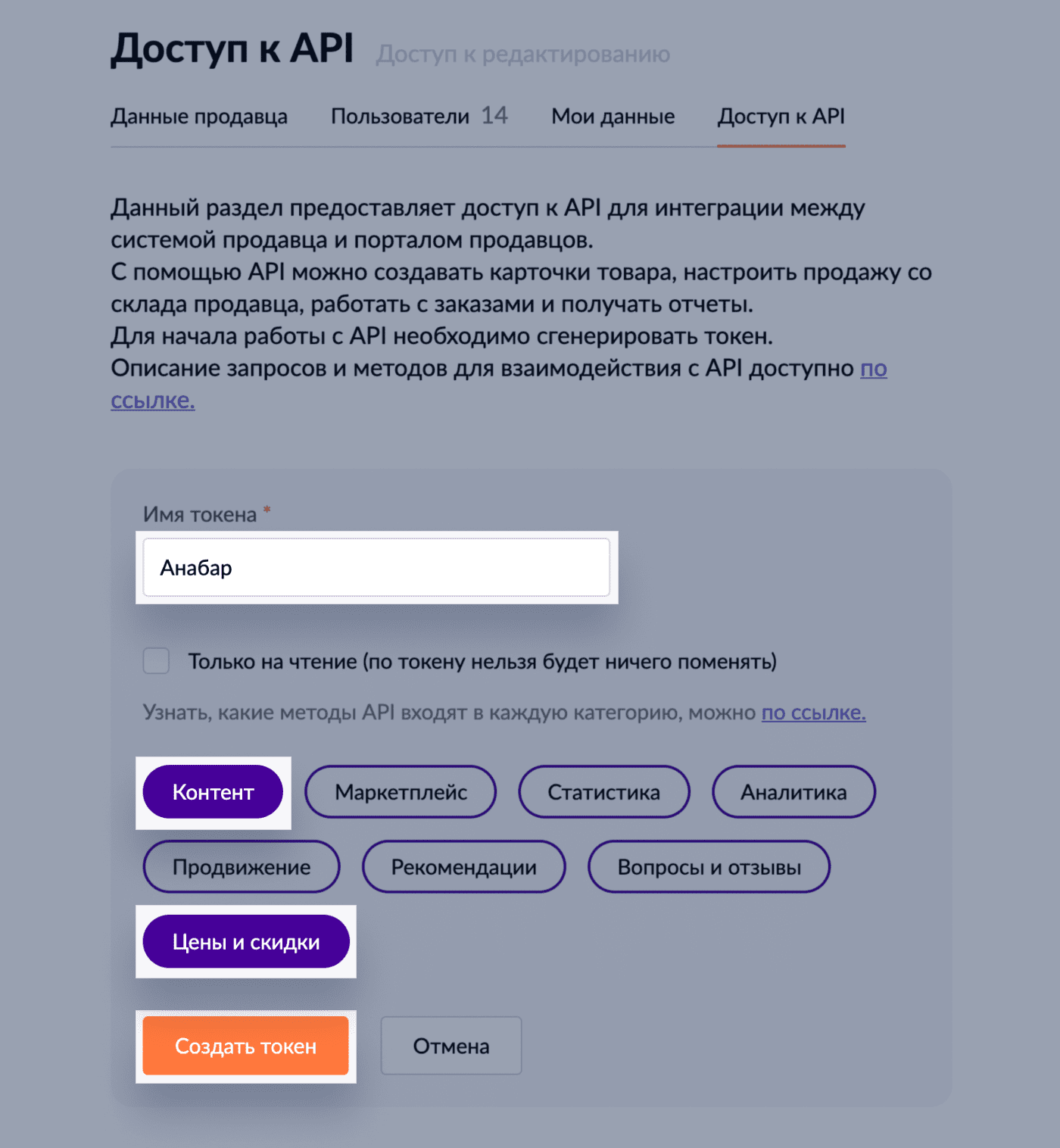

29 ноября маркетплейс отключил авторизацию через старые API-токены «Стандартный», «Статистика» и «Реклама». Подключить Анабар к «Вайлдберриз» нужно с помощью новых API-токенов в личном кабинете поставщика.

- Откройте личный кабинет поставщика на «Вайлдберриз».

- Перейдите в раздел «Настройки» → «Доступ к новому API».

- Выберите тип токена. Имя токена может быть любым.

«Статистика» для «Статистика API WB» в Анабаре: даёт доступ к статистике по остаткам, заказам и продажам.

«Продвижение» для «Реклама API WB» в Анабаре: даёт доступ к рекламному кабинету для управления ставками и и приостановки кампаний.

«Контент» + «Цены и скидки» для «Стандартный» API WB в Анабаре: даёт доступ к карточке товара, редактированию цен и управлению скидками. Токены нужно выбрать одновременно.

В новом перечне есть и другие токены, но они не нужны для работы в Анабаре.

Не ставьте галочку «Только для чтения», иначе Анабар не сможет вносить изменения.

Для «Стандартный API WB» в Анабаре нужно выбрать сразу два токена: «Контент» и «Цены и скидки».

В личном кабинете Анабара перейдите в «Подключение маркетплейсов» → «Стандартный API WB», «Статистика API WB» или «Реклама API WB».

«Стандартный API WB», если создали токены «Контент» + «Цены и скидки».

«Статистика API WB», если создали токен «Статистика».

«Реклама API WB», если создали токен «Продвижение».

Загрузка данных занимает примерно 1 час — после этого статус обновится на «ОК». Иногда «Вайлдберриз» задерживает передачу данных, поэтому в крайних случаях загрузка может занять несколько часов.

Токены будут работать 180 дней со дня генерации. Потом нужно создать новый токен в личном кабинете маркетплейса.

Авторизация запросов по протоколу OAuth

Чтобы получить ключ доступа ( access_token ), отправьте запрос на авторизацию по логину и паролю от личного кабинета разработчика:

curl --request POST \ --url https://dev.evotor.ru/oauth/token \ --header 'content-type: application/x-www-form-urlencoded' \ --data type=LOGIN \ --data grant_type=password \ --data client_id=Evo-UI \ --data username=developer_username>\ # логин от личного кабинета разработчика --data password=developer_password> # пароль от личного кабинета разработчика Из полученного ответа вам понадобится access_token . Пример ответа:

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJYLUZpbmdlcnByaW50IjoiMjk3OThiNzg1NDI3N2M1M2YzZmJhYjRlZmU4YWZiZGYiLCJ1c2VyX25hbWUiOiJlLnpha2hhcm92QGV2b3Rvci5ydSIsInhfdXNlcl9pZCI6ImYwYjQwZGFiLTI4YTMtNDQ5Yy04OTZkLTFjOGI1OTRhNTY2MiIsInNjb3BlIjpbInJlYWQiLCJ3cml0ZSIsInB1cmNoYXNlIl0sImV4cCI6MTU5NzMyMjU0NiwiaWF0IjoxNTk3MzIwNzQ2MTI2LCJhdXRob3JpdGllcyI6WyJST0xFX1BVQkxJU0hFUiJdLCJqdGkiOiI5MmEwYWE0ZS0zNmIzLTQ4YmQtYWRmYy00ZDkxMzk1MTlhM2YiLCJ4X3VpZCI6bnVsbCwiY2xpZW50X2lkIjoiRXZvLVVJIiwieF9sb25nbGl2ZWQiOmZhbHNlfQ.RTi53lsvlLbCTvb4xjZ_DxlgASHHPTbwvd_Fm5XTkzE", "token_type": "bearer", "refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJYLUZpbmdlcnByaW50IjoiNWIzYTdiZDljYTQ3YmRmNmQ5NGQ3ODJlYjZjYzJhZjIiLCJ1c2VyX25hbWUiOiJlLnpha2hhcm92QGV2b3Rvci5ydSIsInhfdXNlcl9pZCI6ImYwYjQwZGFiLTI4YTMtNDQ5Yy04OTZkLTFjOGI1OTRhNTY2MiIsInNjb3BlIjpbInJlYWQiLCJ3cml0ZSIsInB1cmNoYXNlIl0sImF0aSI6IjkyYTBhYTRlLTM2YjMtNDhiZC1hZGZjLTRkOTEzOTUxOWEzZiIsImV4cCI6MTU5NzM2Mzk0NiwiaWF0IjoxNTk3MzIwNzQ2MTI2LCJhdXRob3JpdGllcyI6WyJST0xFX1BVQkxJU0hFUiJdLCJqdGkiOiJhMTczNGY2YS01NDk1LTQyOTctOWU1NS0yZDI4ZDJmYThjNDAiLCJ4X3VpZCI6bnVsbCwiY2xpZW50X2lkIjoiRXZvLVVJIiwieF9sb25nbGl2ZWQiOmZhbHNlfQ.B3ztipg3UHuBmdySEnex5f25AIidyiJ9cQVlWnd-W94", "expires_in": 1799, "scope": "read write purchase", "X-Fingerprint": "29798b7854277c53f3fbab4efe8afbdf", "x_user_id": "f0b40dab-28a3-449c-896d-1c8b594a5662", "x_uid": null, "iat": 1597320746126, "x_longlived": false, "jti": "92a0aa4e-36b3-48bd-adfc-4d9139519a3f" > Шаг 2. Создайте настройки авторизации через OAuth

POST https://dev.evotor.ru/api/v1/publisher/app/oauth/public/apps//versions//oauth-apps Создаёт клиента приложения с определённым набором прав доступа к ресурсам пользователя. Параметр version-id содержит идентификатор версии приложения.

Идентификатор версии приложения отображается в адресной строке браузера при выборе версии приложения на портале разработчиков.

curl -X POST \ 'https://dev.evotor.ru/api/v1/publisher/app/oauth/public/apps/537f5c5d-a173-466b-863a-dac5eb9d5bd0/versions/537f5c5d-a173-466b-863a-dac5eb9d5bd1/oauth-apps?type=web' \ -H 'Authorization: Bearer 9179d710-56a4-49ea-b042-435e3257eaf6' \ -H 'Content-Type: application/json' \ -H 'Origin: https://dev.evotor.ru' \ -H 'User-Agent: ' \ -d '< "registered_redirect_uri": ["https://example.html/"], "scope": ["device:read"] >' - Заголовок Authorization содержит bearer-токен доступа. Токен доступа вы можете получить в личном кабинете разработчика следующим образом:

- Перейдите на вкладку Мои приложения.

- Откройте инструменты разработчика по сочетанию клавиш Ctrl+Shift+I.

- На вкладке Сеть, выберите тип содержимого XHR.

- Обновите страницу, чтобы выполнить запрос к серверу.

- В полученном списке выберите файл token и перейдите к ответу. Токен содержится в поле access_token .

- Заголовок User-Agent — браузер, в котором был получен токен.

- Query-параметр type указывает тип клиента. Типы клиентов различаются доступными сценариями авторизации. Возможные значения:

- web — выбирайте этот тип, если у вашего приложения есть серверная часть, которая будет участвовать в обмене кода авторизации на токен доступа. В этом случае идентификатор и секрет клиента может храниться на сервере приложения. Доступные сценарии авторизации: authorization_code , refresh_token , implicit .

- standalone — выбирайте этот тип, если у вашего приложения нет серверной части. В этом случае идентификатор и секрет клиента может быть указан в исходном коде приложения, которое пользователь устанавливает на своё устройство. Доступные сценарии авторизации: authorization_code , implicit .

Рекомендуемым сценарием авторизации является использование authorization_code .

"client_id": "89856c66-c9d1-4fad-996e-71fa368179ee", "client_secret": "44c8fa46-af2d-47c3-b440-e2b82963ea0e", "scope": [ "device:read" ], "authorized_grant_types": [ "authorization_code", "implicit", "refresh_token" ], "registered_redirect_uri": [ "https://example.html/" ], "access_token_validity": 604800, "publisher_id": "2d0c2b00-b843-45f1-97d2-2276e52fe469", "app_id": "537f5c5d-a173-466b-863a-dac5eb9d5bd0", "version_id": "0.1" >Список прав доступа к ресурсам ( scope )

Права доступа к ресурсам задаются в массиве scope при создании настроек авторизации. Например:

"scope": [ "device:read", "product:read", "product.quantity:read", "product.quantity:write" ]Таблица содержит ресурсы пользователя и права, которые может получить ваше приложение:

Имя ресурса Описание Права доступа store Получение информации о магазинах пользователя. read employee Получение информации о сотрудниках пользователя. read device Получение информации о смарт-терминалах пользователя. read device.imei Получение информации об IMEI смарт-терминала. read device.location Получение информации о местоположении смарт-терминала. read device.firmware Получение информации о версии прошивки смарт-терминала. read product Предоставляет доступ к номенклатуре. Вы можете как получать номенклатуру (read), так и изменять её (write). read

writeproduct.quantity Предоставляет доступ к остаткам товаров. Вы можете как получать остатки (read), так и изменять их (write). read

writedocument Получение списка документов. read product-group Предоставляет доступ к группам товаров. Вы можете как получать группы товаров (read), так и изменять их (write). read

writeproduct-image Предоставляет доступ к изображениям товаров. Вы можете как получать изборажения товаров (read), так и изменять их (write). read

writeПолучить информацию о клиентах приложения

GET https://dev.evotor.ru/api/v1/publisher/app/oauth/public/apps//versions//oauth-appsВозвращает список с данными всех клиентов приложения. Параметр version-id содержит версию приложения, заданную на сайте разработчиков.

curl -X GET \ https://dev.evotor.ru/api/v1/publisher/app/oauth/public/apps/fabd6e93-9dcd-46d7-a4ca-3f9d8fc0a441/versions/0.1/oauth-app \ -H 'Authorization: e0704952-b8de-467f-bfc4-8a6b919f8757' \ -H 'Accept: Application/vnd.evotor.v2+json' \ -H 'Origin: https://dev.evotor.ru' \- Заголовок Authorization содержит токен полученный одним из способов описанных в разделе “Авторизация запросов к Облаку Эвотор”.

- Заголовок Accept содержит тип данных. Указывайте Application/vnd.evotor.v2+json .

"items": [ "client_id": "89856c66-c9d1-4fad-996e-71fa368179ee", "client_secret": "44c8fa46-af2d-47c3-b440-e2b82963ea0e", "scope": [ "device:read" ], "authorized_grant_types": [ "implicit", "authorization_code" ], "registered_redirect_uri": [ "" ], "access_token_validity": 604800, "publisher_id": "2d0c2b00-b843-45f1-97d2-2276e52fe469", "app_id": "fabd6e93-9dcd-46d7-a4ca-3f9d8fc0a441", "version_id": "0.1" > ], "paging": <> >Изменить права доступа ( scope )

- Получите id вашего токена:

curl --request GET \ --url https://dev.evotor.ru/api/v1/publisher/app/oauth/public/personal-tokens \ --header 'accept: application/json, text/plain, */*' \ --header 'content-type: application/json' \ --header 'x-authorization: Bearer '"items": [ "scope": [ "push-notification:write", "event:read", "installations:read" ], "id": "42b7ec031a1d40d969f3487ee9dcae63" > ], "paging": <> >curl --request PUT \ --url https://dev.evotor.ru/api/v1/publisher/app/oauth/public/personal-tokens/42b7ec031a1d40d969f3487ee9dcae62 \ --header 'accept: application/json, text/plain, */*' \ --header 'content-type: application/json' \ --header 'x-authorization: Bearer ' --data '< "scope": [ "push-notification:write", "event:read", "installations:read" ] >'"scope": [ "push-notification:write", "event:read", "installations:read" ], "id": "", "access_token": "" >Шаг 3. Создайте механизм авторизации пользователей

- Создайте кнопку с ссылкой следующего вида:

https://oauth.evotor.ru/oauth/authorize?client_id=&response_type=code&redirect_uri=

https://webhook.site/88ac1a25-1bdb-45a6-953e-10eac2cf6742?code=1VjYdDPDT0qfШаг 4. Авторизуйте пользователя

Используя параметр code с шага 3, создайте access_token для пользователя:

curl --request POST \ --url https://oauth.evotor.ru/oauth/token \ --header 'authorization: Basic '\ --header 'content-type: application/x-www-form-urlencoded' \ --data code=code> \ --data grant_type=authorization_code \ --data redirect_uri=https://webhook.site/88ac1a25-1bdb-45a6-953e-10eac2cf6742"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiIwMS0wMDAwMDAwMDE4OTA4MzMiLCJzY29wZSI6WyJwcm9maWxlOnJlYWQiXSwiZXhwIjoxNTk3NDA3NjE5LCJhcHBfaWQiOiJmNmUwZDZjOC03YWY2LTQ2NmYtYjM3OS1kMzkwOWUwN2JjNTQiLCJhdXRob3JpdGllcyI6WyJST0xFX0NVU1RPTUVSIl0sImp0aSI6IjIzYjM4ZDUzLTYzMTEtNDIxNy1hY2U4LWQ2NzNhN2E3YzUxNiIsImNsaWVudF9pZCI6ImM3ZDA3N2IxMmVjMWIwMzgzMzFkNDI4M2U4MTIyMTllIn0.fYkgLKCfH1Xib699pv6C93dvdnnk2mCEV_hDpo_GlKM", "token_type": "bearer", "refresh_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJ1c2VyX25hbWUiOiIwMS0wMDAwMDAwMDE4OTA4MzMiLCJzY29wZSI6WyJwcm9maWxlOnJlYWQiXSwiYXRpIjoiMjNiMzhkNTMtNjMxMS00MjE3LWFjZTgtZDY3M2E3YTdjNTE2IiwiZXhwIjoxNTk5OTEzMjE5LCJhcHBfaWQiOiJmNmUwZDZjOC03YWY2LTQ2NmYtYjM3OS1kMzkwOWUwN2JjNTQiLCJhdXRob3JpdGllcyI6WyJST0xFX0NVU1RPTUVSIl0sImp0aSI6ImE0ZTg1MzRjLWQ4ODEtNDNhZC05MDI4LTZiNjM5ZjRiNzNhYiIsImNsaWVudF9pZCI6ImM3ZDA3N2IxMmVjMWIwMzgzMzFkNDI4M2U4MTIyMTllIn0.59YLkWqdSQ7-Go58NcNIo_j5NSQZRoFocUymuhv9ebM", "expires_in": 86399, "scope": "profile:read", "jti": "23b38d53-6311-4217-ace8-d673a7a7c516" >- expires_in — время жизни в секундах;

- scope — установленные права доступа;

- jti — идентификатор токена.

С полученным access_token будут выполняться все запросы к api.evotor.ru в соответствии с правами доступа.

КриптоПро не видит Токен (Рутокен)

Ключ сертификата электронной подписи (ЭП) записывают на физический носитель — токен. При его взаимодействии с персональным компьютером могут возникать ошибки. В том числе ситуации, когда КриптоПро не видит токен. В статье расскажем про причины данной неисправности и как их устранить.

КриптоПро не видит ключи на Рутокен

Рутокен — это отечественная марка физических носителей для электронной подписи. КриптоПро CSP — это одно из самых популярных в России средств криптографической защиты информации (СКЗИ). Если через КриптоПро CSP не виден сертификат подписи на Рутокен, значит, носитель пустой или сертификат просматривается некорректно. Ниже рассмотрим, что делать, если КриптоПро не видит сертификат на Рутокен и как это исправить.

Купить подходящую лицензию КриптоПро для электронной подписи рекомендуем в нашем интернет-магазине. Оставьте короткую заявку для бесплатной консультации специалиста.

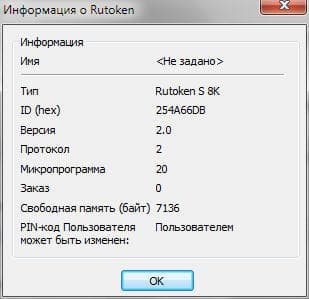

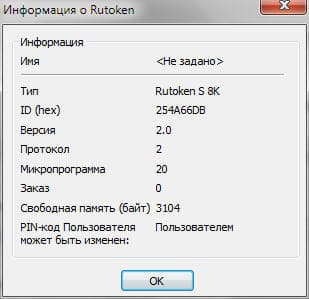

Пустой Рутокен

Чтобы проверить пустой Рутокен или нет, необходимо посмотреть на его заполненность. Сведения о свободном месте получают в разделе «Информация о Рутокен». Ёмкость рутокена показана в строке «Тип» и указывается в килобайтах. Сертификат занимает около 4 килобайт памяти носителя.

Рассмотрим пример на модели Rutoken S 8K:

В строке «Тип» указан общий объём памяти носителя — 8 кб. В строке свободная память — 7,1 кб. Так как ключ ЭП не может весить 900 байт, значит на носитель не записан сертификат ключа электронной подписи.

Пример Рутокена без сертификата ЭП

В строке «Тип» указан общий объём памяти носителя — 8 кб. В строке свободная память — 3,1 кб. Так как ключ ЭП весит около 4 кб, на данный носитель записан сертификат ключа электронной подписи.

Пример Рутокена, содержащего в себе сертификат ЭП

Некорректный просмотр сертификата

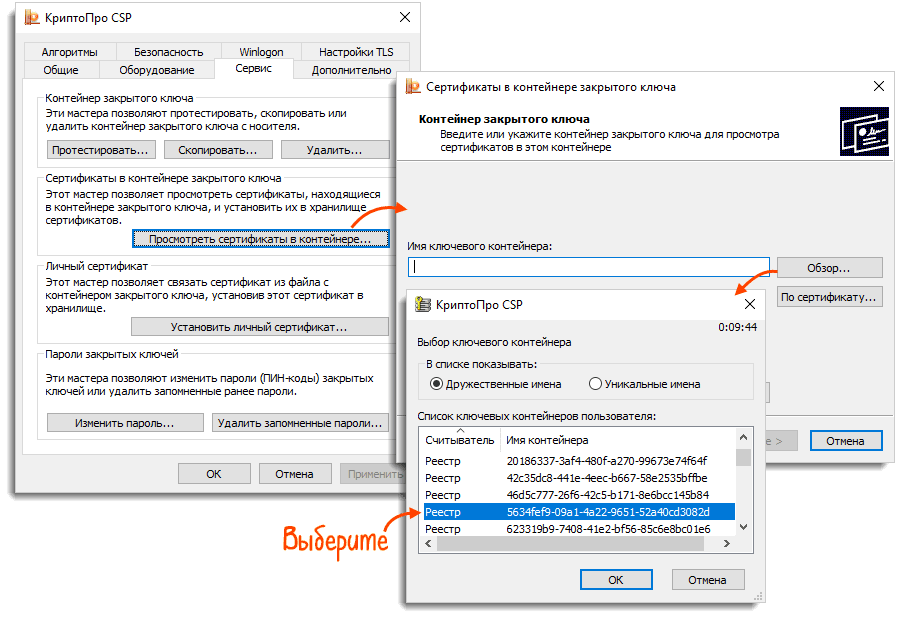

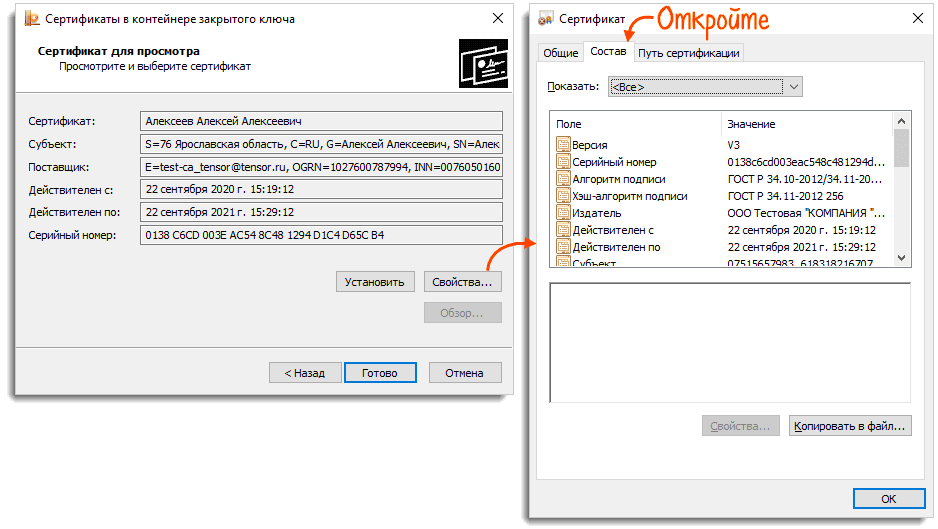

Чтобы просмотреть сертификат в контейнере требуется:

- Открыть панель «Пуск», выбрать папку «КриптоПро», далее «КриптоПро CSP».

- Перейти во вкладку «Сервис» и нажать «Просмотреть сертификаты в контейнере».

- Нажать «Обзор», выбрать необходимую электронную подпись, затем «ОK» и «Далее».

Когда носитель вставлен в ПК, на нём горит индикатор, при просмотре сертификата диод мигает, но сертификат не просматривается, следует выполнить одно из следующих действий:

- перезагрузить ПК;

- убедится, что ключ ЭП соответствует ГОСТ;

- переустановить драйверы;

- обратиться в службу технической поддержки удостоверяющего центра, выпустившего сертификат ЭП.

Если индикатор не горит, необходимо проверить работоспособность разъёма USB.

Переустановка драйвера, значок токена с восклицательным знаком

Если носитель отображается в диспетчере устройств с восклицательным знаком, значит, требуется переустановить драйвер. Его скачивают только из официальных источников:

- Рутокен — https://www.rutoken.ru/support/download/windows/;

- eToken — https://erim.ru/gde-skachat-i-kak-ustanovit-drayvery-etoken.html;

- JaCarta — https://www.aladdin-rd.ru/support/downloads/jacarta.

Для переустановки требуется:

- Вытащить носитель из ПК.

- Установить драйвер.

- Вставить токен и проверить работоспособность.

- Если проблема не исчезла, проверить работу носителя на другом ПК или переустановить драйвер.

Устранение ошибки при создании электронной подписи

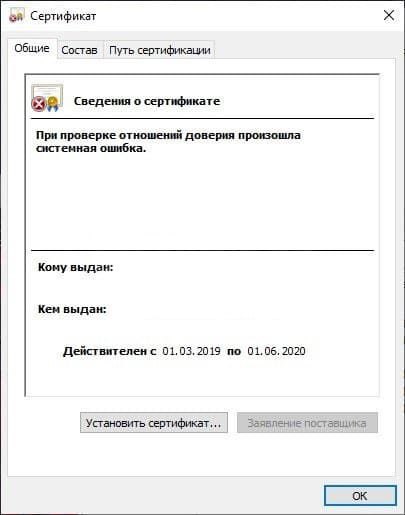

Сертификат подписи просматривается некорректно в двух значениях:

- элемент не найден;

- не удалось построить цепочку сертификатов.

Следствием таких ошибок являются некорректная работа криптопровайдера, не установленный или не обновлённый сертификат ЭП. Для этого достаточно выполнить следующие действия:

- Переустановить СКЗИ, при этом очистить кеш браузера и Java.

- Удалить личные сертификаты и сертификаты УЦ.

- Установить новые сертификаты согласно имени контейнера.

- Перезагрузить ПК.

- Присоединить носитель ключа ЭП.

- Подписать электронный документ заново.

- При повторной ошибке обратиться в сервисный центр.

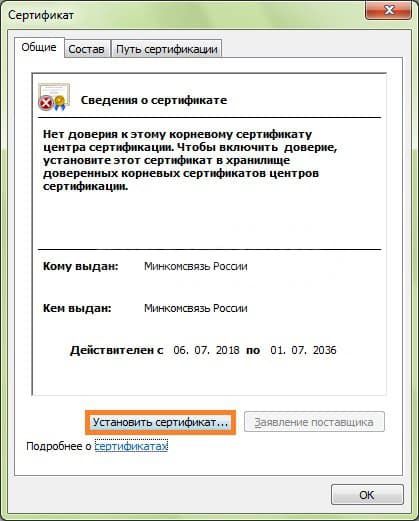

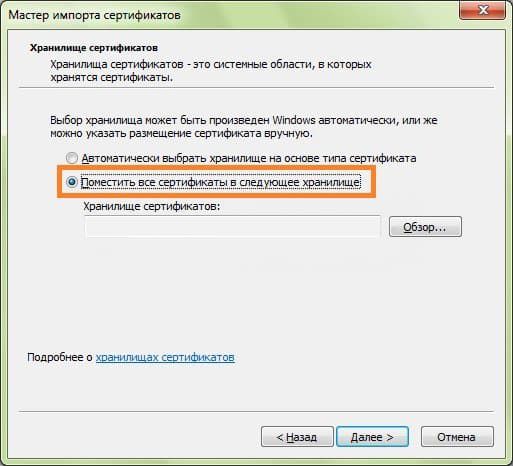

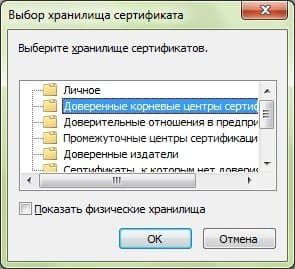

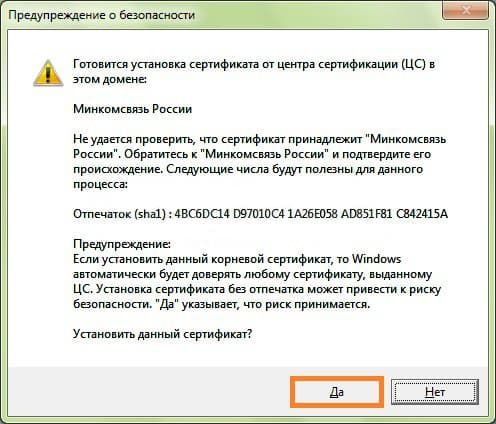

Также ошибка возникает из-за проблемного корневого доверенного сертификата. Чтобы это исправить потребуется:

-

Найти его в списке с отметкой проблемы в проверке отношений.

Не установлен драйвер для аппаратного ключа ЕГАИС

Драйвер ключа ЭП для ЕГАИС может быть ещё не установлен. Автоматическая установка драйвера происходит при первом подключении в течение трёх-пяти минут. Подписью можно пользоваться только после уведомления об успешной установке драйверов.

Компьютер не видит Рутокен, что делать

Ошибки возникают не только при неисправности программного обеспечения или ключа электронной подписи. КриптоПро не видит Рутокен и при поломке порта или самого носителя.

Чтобы удостовериться в том, что именно USB-порт работает неправильно, необходимо переставить носитель в другой разъём. Если подпись определяется компьютером, то предыдущий USB-порт неисправен или не подключён. Когда токен не работает ни на одном ПК, значит, дело в нём и следует обратиться в сервисный центр для выпуска нового носителя.

Выбрать подходящий носитель для КЭП рекомендуем в нашем интернет-магазине. В каталоге представлены только сертифицированные модели токенов.