О групповых политиках и невнимательности

На днях решил я накатить групповую политику. Политика была предназначена для пользователей, причем не для всех, поэтому я использовал фильтры безопасности.

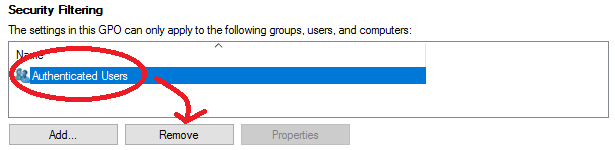

Напомню, что по умолчанию права на политику имеет группа Authenticated Users (Прошедшие проверку). При использовании фильтра безопасности мы удаляем эту группу и добавляем только тех, для кого эта политика должна отработать.

Функция стандартная, много раз опробованная. Но на сей раз что то пошло не так ��

Политика была назначена на правильную область, в фильтре безопасности находились правильные пользователи, но политика упорно не хотела отрабатывать. Не было никаких ошибок и предупреждений, а gpresult и RSOP просто показывали отсутствие политики в списке примененных к пользователю. Как будто ее не было совсем.

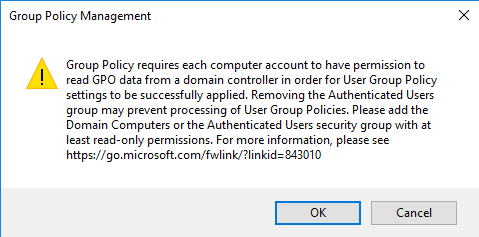

Проверив все что можно и что нельзя, я решил удалить политику и создать ее заново. И вот тут, при настройке фильтра безопасности, я обратил внимание на сообщение, появляющееся при удалении группы Authenticated Users.

Как следует из сообщения, для того, чтобы пользовательская политика смогла успешно отработать на компьютере, у компьютера должно быть право чтения на эту политику. А в группу Authenticated Users входят не только пользователи, но и компьютеры, и при ее удалении компьютер не сможет получить доступ к политике и применить ее.

Это связано с обновлением безопасности MS16-072 от 14 июня 2016 года. Обновление изменяет контекст безопасности, с помощью которого извлекаются политики пользователя. До установки обновления политики извлекаются в контексте безопасности пользователя, после — в контексте компьютера. Это делает невозможным несанкционированное повышение привилегий в том случае, если злоумышленник перехватил трафик между пользовательским компьютером и контроллером домена.

В качестве побочного эффекта при использовании фильтра безопасности компьютеры теряют право чтения и политика не может отработать. Поэтому, для успешного применения политики, назначенной на пользователя, в фильтре безопасности должен присутствовать не только пользователь, но и его компьютер.

Самый простой вариант, это добавить в фильтр группу Domain Computers, что собственно я и сделал. После этого политика успешно применилась.

Какие из этой истории можно сделать выводы? Во первых, при назначении политики на пользователя и использовании фильтров безопасности добавляйте в список группу Domain Computers. Ну и во вторых, не ленитесь читать системные сообщения, в них может быть важная информация. Которая сэкономит вам кучу времени ��

В чем разница между группами Everyone и Authenticated Users?

В целях поддержания надлежащего уровня контроля доступа, важно однозначно понимать, что каждый объект в списке управления доступом (ACL) представляет, в том числе встроенные в ОС Windows.

Существует множество встроенных учетных записей с малопонятными именами и неопределенными описаниями, что может привести к путанице в понимании разницы между ними. Очень частый вопрос: «В чем разница между группами Everyone и Authenticated Users?»

Самое важное

Группа Authenticated Users охватывает всех пользователей, вошедших в систему, используя учетную запись и пароль. Группа Everyone охватывает всех пользователей, вошедших в систему с учетной записью и паролем, а также встроенные, незащищённые паролем учетные записи, такие как Guest и LOCAL_SERVICE.

Больше деталей

Если описанное выше показалась вам упрощённым, то дальше чуть больше деталей.

Группа Authenticated Users включает в себя всех пользователей, чья подлинность была подтверждена при входе в систему, в них входят как локальные учетные записи, так и учетные записи доверенных доменов.

Группа же Everyone включает всех членов группы Authenticated Users, а также гостевую учетную запись Guest и некоторые другие встроенные учетные записи, такие как likeSERVICE, LOCAL_SERVICE, NETWORK_SERVICE и др. Гостевая учётная запись Guest по умолчанию отключена, однако если она активна, то она дает возможность попасть в систему без ввода пароля.

Вопреки распространенному мнению, любой, кто вошел в систему анонимно, т.е. не прошедшие процедуру подтверждения подлинности, не будут включены в группу Everyone. Это имело место ранее, но изменено начиная с Windows 2003 и Windows XP (SP2).

Когда дело доходит до распределения разрешений, существует один важный вопрос, на который мы должны быть в состоянии ответить: какие конкретные люди имеют доступ к данному ресурсу?

Большую часть разрешений, которые мы видим, даны не конкретным людям, а группам безопасности (и это — правильно), роль которых не всегда очевидна. В результате приходится тратить много времени для выяснения ответа на вопрос выше.

Решение есть. Когда ваш CEO спросит: «Кто имеет доступ к «Зарплатная ведомость.doc»?» вы сможете быстро, уверенно и абсолютно точно дать ответ, вместо предположений после недельных расследований.

- Varonis

- информационная безопасность

- открытые данные

- данные в компании

Пример конфигурации файловых серверов

Ниже описан пример создания общей папки в корне диска на общем компьютере, например на файловом сервере, при следующих условиях.

Пользователи, доступ которых контролируется, например пользователи этого же домена компьютера, на котором создается общая папка, должны получать доступ к ней.

Установите эту конфигурацию, чтобы разрешить всем пользователям выполнять чтение и запись в общую папку на компьютере, таком как файловый сервер и общий компьютер.

- Место создания общей папки: корень диска

- Путь к папке: C:\Папка_сканирования

- Разрешение на доступ по сети (разрешения для общего ресурса): все

- Разрешение на доступ к файловой системе (безопасность): прошедшие проверку

- Войдите на компьютер, на котором будет создана общая папка, используя учетную запись администратора.

- Откройте проводник.

- Создайте папку в корне диска и присвойте ей имя «Папка сканирования». Для имени папки введите от 1 до 12 буквенно-цифровых символов.При превышении ограничения символов для имени папки она будет недоступна.

- Щелкните папку правой кнопкой мыши и выберите Свойства .

Специальные группы удостоверений

Узнайте о специальных группах удостоверений Windows Server (иногда называемых группами безопасности), которые используются для управления доступом Windows.

Что такое специальная группа удостоверений?

Специальные группы удостоверений похожи на группы безопасности Active Directory, перечисленные в контейнерах Active Directory Users и BuiltIn. Специальные группы удостоверений могут обеспечить эффективный способ назначения доступа к ресурсам в сети. С помощью специальных групп удостоверений можно:

- Назначение прав пользователей группам безопасности в Active Directory.

- Назначение разрешений группам безопасности для доступа к ресурсам.

Как работают специальные группы удостоверений в Windows Server

Если сервер работает под управлением одной из версий операционной системы Windows Server, показанной в разделе «Применимо» в начале этой статьи, сервер имеет несколько специальных групп удостоверений. У этих специальных групп удостоверений нет определенных членства, которые можно изменить, но они могут представлять разных пользователей в зависимости от обстоятельств.

Хотя вы можете назначить права и разрешения для определенных ресурсов специальной группе удостоверений, вы не можете просматривать или изменять членство в специальной группе удостоверений. Группы область не применяются к специальным группам удостоверений. Пользователи автоматически назначаются специальным группам удостоверений при входе или доступе к определенному ресурсу.

Сведения о группах безопасности Active Directory и группах область см. в разделе «Группы безопасности Active Directory».

Специальные группы удостоверений по умолчанию

Специальные группы удостоверений по умолчанию в Windows Server описаны в следующем списке:

- Анонимный вход

- Подтвержденное свойство ключа

- Пользователи, прошедшие проверку подлинности

- Утверждение удостоверения центра проверки подлинности

- Пакетная обработка

- Вход в консоль

- Группа создателей

- Владелец создателя

- Dialup

- Дайджест-проверка подлинности

- Контроллеры домена предприятия

- Контроллеры домена только для чтения предприятия

- Для всех

- Новое удостоверение открытого ключа

- Интерактивные руководства

- IUSR

- Доверие к ключу

- Локальная служба.

- Localsystem

- Свойство ключа MFA

- Сеть

- Сетевая служба.

- Проверка подлинности NTLM

- Другая организация

- Права владельца

- Самоподобие субъекта

- Proxy

- Контроллер домена только для чтения

- Удаленный интерактивный вход

- Ограниченный

- Проверка подлинности SChannel

- Служба

- Подтверждение удостоверения службы

- Пользователь сервера терминала

- Эта организация

- Группа Window Manager\Window Manager

Анонимный вход

Любой пользователь, который обращается к системе через анонимный вход, имеет удостоверение анонимного входа. Это удостоверение позволяет анонимным доступом к ресурсам, например веб-странице, опубликованной на корпоративном сервере. Группа анонимного входа по умолчанию не является членом группы «Все».

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-7 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Подтвержденное свойство ключа

Идентификатор безопасности (SID), который означает, что объект доверия ключей имел свойство аттестации.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-18-6 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Пользователи, прошедшие проверку подлинности

Любой пользователь, который обращается к системе через процесс входа, имеет удостоверение прошедших проверку подлинности пользователей. Это удостоверение позволяет получить доступ к общим ресурсам в домене, таким как файлы в общей папке, которая должна быть доступна всем сотрудникам организации. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-11 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Доступ к этому компьютеру из сети: SeNetworkLogonRight |

Утверждение удостоверения центра проверки подлинности

Идентификатор безопасности, который означает, что удостоверение клиента утверждается центром проверки подлинности на основе подтверждения владения учетными данными клиента.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-18-1 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Пакетная служба

Любой пользователь или процесс, который обращается к системе как пакетное задание или через очередь пакетной службы, имеет удостоверение пакетной службы. Это удостоверение позволяет пакетным заданиям выполнять запланированные задачи, например задание ночной очистки, которое удаляет временные файлы. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-3 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | ничего |

Вход в консоль

Группа, которая включает пользователей, которые вошли в физическую консоль. Этот идентификатор безопасности можно использовать для реализации политик безопасности, которые предоставляют разные права на основе того, предоставлен ли пользователю физический доступ к консоли.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-2-1 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Группа создателей

Пользователь, создавший файл или каталог, является членом этой специальной группы удостоверений. Операционная система Windows Server использует это удостоверение для автоматического предоставления разрешений доступа создателю файла или каталога.

Идентификатор безопасности заполнителя создается в наследуемой записи управления доступом (ACE). Когда ACE наследуется, система заменяет этот идентификатор безопасности идентификатором безопасности для основной группы текущего владельца объекта. Основная группа используется только подсистемой POSIX.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-3-1 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | ничего |

Владелец создателя

Пользователь, создавший файл или каталог, является членом этой специальной группы удостоверений. Операционная система Windows Server использует это удостоверение для автоматического предоставления разрешений доступа создателю файла или каталога. Идентификатор безопасности заполнителя создается в наследуемом ACE. Когда ACE наследуется, система заменяет этот идентификатор безопасности идентификатором безопасности для текущего владельца объекта.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-3-0 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | ничего |

Dialup (УДАЛЕННЫЙ ДОСТУП)

Любой пользователь, который обращается к системе через подключение с телефонным подключением, имеет удостоверение Dialup. Это удостоверение отличает пользователей с телефонным подключением от других типов прошедших проверку подлинности пользователей.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-1 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | ничего |

Дайджест-проверка подлинности

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-64-21 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | ничего |

Контроллеры домена предприятия

Эта группа включает все контроллеры домена в лесу Active Directory. Контроллеры домена с корпоративными ролями и обязанностями имеют удостоверение контроллеров домена предприятия. Это удостоверение позволяет контроллерам домена выполнять определенные задачи в организации с помощью транзитивных доверий. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-9 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Доступ к этому компьютеру из сети: SeNetworkLogonRight |

Контроллеры домена только для чтения предприятия

Эта группа включает все контроллеры домена в лесу Active Directory. Контроллеры домена с корпоративными ролями и обязанностями имеют удостоверение контроллеров домена предприятия. За исключением паролей учетных записей, контроллер домена только для чтения (RODC) содержит все объекты и атрибуты Active Directory, которые содержит контроллер домена, доступный для записи. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-21-RootDomain<> |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Все

Все интерактивные, сетевые, абонентские номера и прошедшие проверку подлинности пользователи являются членами группы «Все». Эта специальная группа удостоверений предоставляет широкий доступ к системным ресурсам. Когда пользователь входит в сеть, пользователь автоматически добавляется в группу «Все». Членство контролируется операционной системой.

На компьютерах под управлением Windows 2000 и более ранних версий группа «Все» включала группу «Анонимный вход» в качестве члена по умолчанию. Начиная с Windows Server 2003, группа «Все» содержит только прошедших проверку подлинности пользователей и гостей. Группа больше не включает анонимный вход по умолчанию. Чтобы изменить параметр группы «Все», чтобы включить группу анонимного входа, в редакторе реестра перейдите к разделу Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa и задайте значение DWORD для всех.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-1-0 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Доступ к этому компьютеру из сети: SeNetworkLogonRight |

Новое удостоверение открытого ключа

Идентификатор безопасности, который означает, что удостоверение клиента утверждается центром проверки подлинности на основе подтверждения текущего владения учетными данными открытого ключа клиента.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-18-3 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Интерактивный

Любой пользователь, вошедший в локальную систему, имеет интерактивное удостоверение. Это удостоверение позволяет только локальным пользователям получать доступ к ресурсу. Когда пользователь обращается к определенному ресурсу на компьютере, на котором он вошел в систему, пользователь автоматически добавляется в интерактивную группу. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-4 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

IUSR

службы IIS (IIS) использует эту учетную запись по умолчанию, если включена анонимная проверка подлинности.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-17 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Доверие к ключу

Идентификатор безопасности, который означает, что удостоверение клиента основано на подтверждении владения учетными данными открытого ключа с помощью объекта доверия ключей.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-18-4 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Локальная служба

Учетная запись локальной службы аналогична учетной записи пользователя, прошедшей проверку подлинности. Члены учетной записи локальной службы имеют тот же уровень доступа к ресурсам и объектам, что и члены группы «Пользователи». Подобное ограничение доступа позволяет защитить систему в случае нарушения работы отдельных служб или процессов. Службы, которые выполняются в качестве учетной записи локальной службы, обращаются к сетевым ресурсам в качестве сеанса NULL с анонимными учетными данными. Имя учетной записи — NT AUTHORITY\LocalService. У этой учетной записи нет пароля.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-19 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Настройка квот памяти для процесса: SeIncreaseQuotaPrivilege |

Замена маркера уровня процесса: SeAssignPrimaryTokenPrivilege

локальная система;

Учетная запись LocalSystem — это учетная запись службы, используемая операционной системой. Учетная запись LocalSystem — это мощная учетная запись, которая имеет полный доступ к системе и выступает в качестве компьютера в сети. Если служба входит в учетную запись LocalSystem на контроллере домена, эта служба имеет доступ ко всему домену. Некоторые службы настроены по умолчанию для входа в учетную запись LocalSystem. Не изменяйте параметр службы по умолчанию. Имя учетной записи — LocalSystem. У этой учетной записи нет пароля.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-18 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Свойство ключа MFA

Идентификатор безопасности, который означает, что объект доверия ключей имел свойство многофакторной проверки подлинности (MFA).

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-18-5 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Network

Эта группа неявно включает всех пользователей, которые вошли в систему через сетевое подключение. Любой пользователь, который обращается к системе через сеть, имеет сетевое удостоверение. Это удостоверение позволяет только удаленным пользователям получать доступ к ресурсу. Когда пользователь обращается к определенному ресурсу через сеть, пользователь автоматически добавляется в группу сети. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-2 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Сетевая служба

Учетная запись сетевой службы аналогична учетной записи пользователя, прошедшей проверку подлинности. Члены учетной записи сетевой службы имеют тот же уровень доступа к ресурсам и объектам, что и члены группы «Пользователи». Подобное ограничение доступа позволяет защитить систему в случае нарушения работы отдельных служб или процессов. Службы, работающие в качестве учетной записи сетевой службы, получают доступ к сетевым ресурсам с помощью учетных данных учетной записи компьютера. Имя учетной записи — NT AUTHORITY\NetworkService. У этой учетной записи нет пароля.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-20 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Настройка квот памяти для процесса: SeIncreaseQuotaPrivilege |

Замена маркера уровня процесса: SeAssignPrimaryTokenPrivilege

Проверка подлинности NTLM

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-64-10 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Другая организация

Эта группа неявно включает всех пользователей, которые вошли в систему через подключение к телефону. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-1000 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Права владельца

Группа прав владельца представляет текущего владельца объекта. Если ACE, который несет этот идентификатор безопасности, применяется к объекту, система игнорирует неявные READ_CONTROL и WRITE_DAC разрешения для владельца объекта.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-3-4 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Самоподобие субъекта

Это удостоверение является заполнителем в ACE для пользователя, группы или объекта компьютера в Active Directory. Когда вы предоставляете разрешения субъекту-субъекту, вы предоставляете разрешения субъекту безопасности, представленному объектом. Во время проверка доступа операционная система заменяет идентификатор БЕЗОПАСНОСТИ для субъекта-субъекта идентификатором безопасности для субъекта безопасности, представленного объектом.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-10 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Proxy (Прокси)

Определяет прокси-сервер SECURITY_NT_AUTHORITY.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-8 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Контроллер домена только для чтения

Эта группа включает все контроллеры домена в лесу с правами только для чтения в базу данных Active Directory. Это позволяет развертывать контроллер домена, если физическая безопасность не гарантируется. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-21-domain<> |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Группа репликации паролей RODC запрещена автоматически при создании учетной записи RODC в лесу. Пароли не могут быть реплика в группе репликации паролей RODC Отказано.

Удаленный интерактивный вход

Это удостоверение представляет всех пользователей, которые в настоящее время вошли на компьютер с помощью подключения к протоколу удаленного рабочего стола. Эта группа представляет собой подмножество интерактивной группы. Маркеры доступа, содержащие идентификатор безопасности удаленного интерактивного входа, также содержат интерактивный идентификатор БЕЗОПАСНОСТИ.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-14 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

С ограниченным доступом

Пользователи и компьютеры с ограниченными возможностями имеют удостоверение с ограниченным доступом. Эта группа удостоверений используется процессом, выполняющимся в ограниченном контексте безопасности, например запуск приложения со службой RunAs. При выполнении кода на уровне безопасности с ограниченным доступом идентификатор безопасности добавляется в маркер доступа пользователя.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-12 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Проверка подлинности SChannel

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-64-14 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Сервис

Любая служба, которая обращается к системе, имеет удостоверение службы. Эта группа удостоверений включает все субъекты безопасности, которые вошли в систему как услуга. Это удостоверение предоставляет доступ к процессам, выполняемым службами Windows Server. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-6 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Создание глобальных объектов: SeCreateGlobalPrivilege |

Подтверждение удостоверения службы

Идентификатор безопасности, который означает, что удостоверение клиента утверждается службой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-18-2 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Пользователь сервера терминала

Любой пользователь, обращаюющийся к системе через службы терминалов, имеет удостоверение пользователя сервера терминалов. Это удостоверение позволяет пользователям получать доступ к приложениям сервера терминалов и выполнять другие необходимые задачи со службами сервера терминалов. Членство контролируется операционной системой.

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-13 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

This Organization (Данная организация)

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-15 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | нет |

Группа Window Manager\Window Manager

| Атрибут | Значение |

|---|---|

| Известный SID/RID | S-1-5-90 |

| Класс объекта | Субъект внешней безопасности |

| Расположение по умолчанию в Active Directory | CN=WellKnown Security Principals, CN=Configuration, DC= |

| Права пользователя по умолчанию | Обход обхода проверка ing: SeChangeNotifyPrivilege |

См. также

- Группы безопасности Active Directory

- Субъекты безопасности

- Обзор управления доступом