Обзор восстановления BitLocker

Восстановление BitLocker — это процесс, с помощью которого можно восстановить доступ к диску, защищенному BitLocker, если диск не разблокируется с помощью механизма разблокировки по умолчанию.

В этой статье описаны сценарии, запускающие восстановление BitLocker, настройка устройств для сохранения сведений о восстановлении и параметры восстановления доступа к заблокированному диску.

Сценарии восстановления BitLocker

В следующем списке приведены примеры распространенных событий, которые приводят к переходу устройства в режим восстановления BitLocker при запуске Windows.

- Слишком много раз ввод неправильного ПИН-кода

- Отключение поддержки чтения USB-устройства в среде предварительной загрузки из встроенного ПО BIOS или UEFI при использовании usb-ключей вместо доверенного платформенного модуля

- Наличие компакт-диска или DVD-диска перед жестким диском в порядке загрузки BIOS (как правило, с виртуальными машинами)

- Закрепление или отстыковка портативного компьютера

- Изменения в таблице разделов NTFS на диске

- Изменения в диспетчере загрузки

- Отключение, отключение, отключение или очистка доверенного платформенного модуля

- Сбой самотестировщика доверенного платформенного модуля

- Обновление материнской платы до новой с помощью нового доверенного платформенного модуля

- Обновление критически важных компонентов раннего запуска, таких как обновление встроенного ПО BIOS или UEFI

- Скрытие доверенного платформенного модуля из операционной системы

- Изменение регистров конфигурации платформы (PCR), используемых профилем проверки доверенного платформенного модуля

- Перемещение диска, защищенного BitLocker, на новый компьютер

- На устройствах с TPM 1.2 изменение порядка загрузки BIOS или встроенного ПО

В рамках процесса восстановления BitLocker рекомендуется определить, что вызвало переход устройства в режим восстановления. Анализ первопричин может помочь предотвратить возникновение проблемы в будущем. Например, если вы определили, что злоумышленник изменил устройство, получив физический доступ, можно реализовать новые политики безопасности для отслеживания физического присутствия.

В запланированных сценариях, таких как известное обновление оборудования или встроенного ПО, можно избежать инициации восстановления, временно приостановив защиту BitLocker. При приостановке BitLocker диск остается полностью зашифрованным, и администратор может быстро возобновить защиту BitLocker после завершения запланированной задачи. При использовании приостановки и возобновления также повторно выполняется повторное выполнение ключа шифрования без необходимости ввода ключа восстановления.

В случае приостановки BitLocker автоматически возобновляет защиту при перезагрузке устройства, если только не указано количество перезагрузок с помощью PowerShell или средства командной manage-bde.exe строки. Дополнительные сведения о приостановке BitLocker см. в руководстве по операциям BitLocker.

Восстановление описывается в контексте незапланированного или нежелательного поведения. Однако восстановление также может быть вызвано как предполагаемый рабочий сценарий, например для управления доступом. При повторном развертывании устройств в других отделах или сотрудниках организации BitLocker можно принудительно выполнить восстановление, прежде чем устройство будет доставлено новому пользователю.

Параметры восстановления BitLocker

В сценарии восстановления могут быть доступны следующие параметры восстановления доступа к диску в зависимости от параметров политики, применяемых к устройствам:

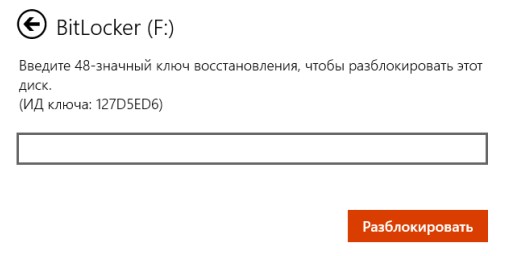

- Пароль восстановления: 48-значный номер, используемый для разблокировки тома в режиме восстановления. Пароль восстановления можно сохранить в виде текстового файла, распечатать или сохранить в Microsoft Entra id или Active Directory. Пользователь может указать пароль восстановления, если он доступен

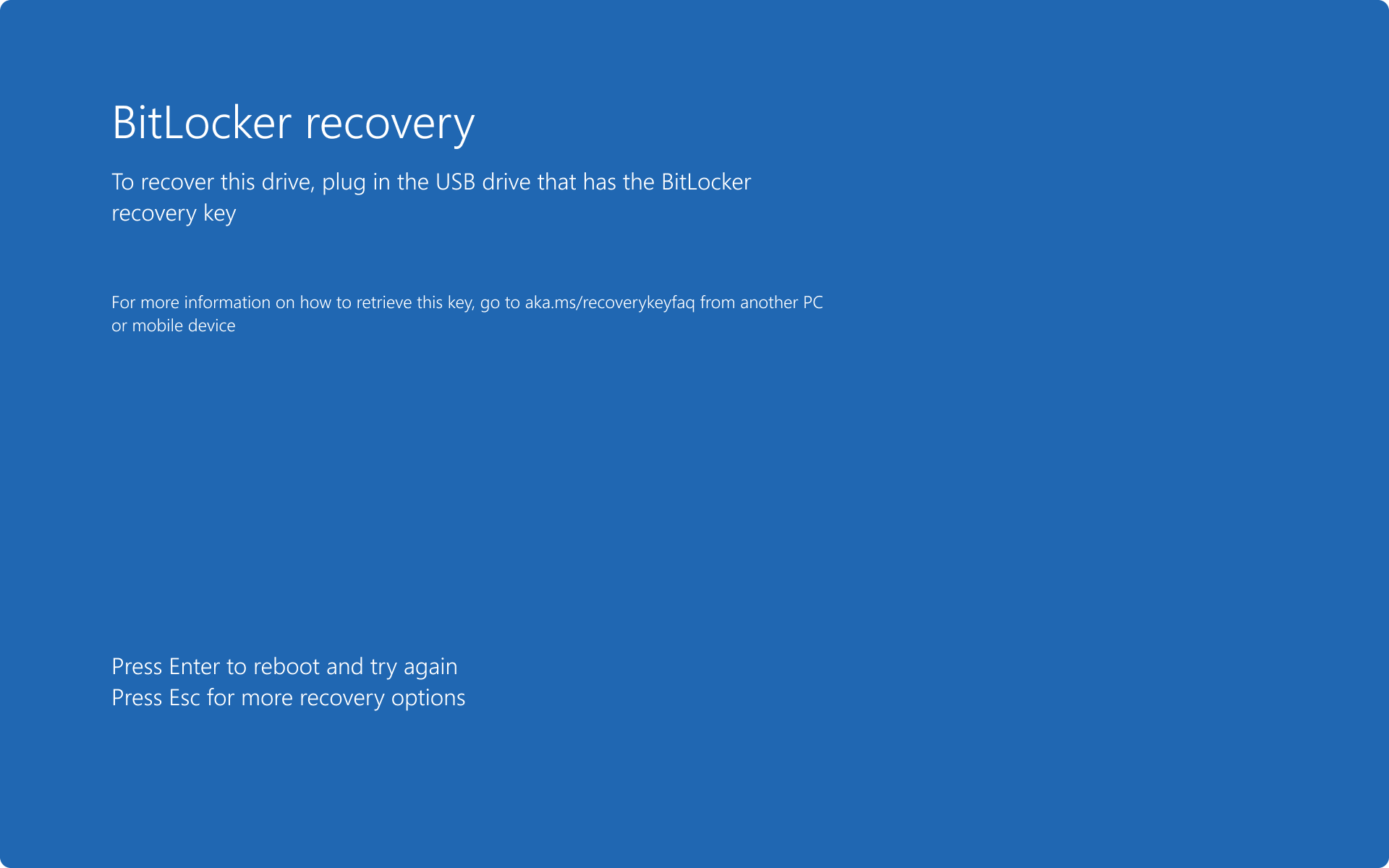

- Ключ восстановления: ключ шифрования, хранящийся на съемных носителях, который можно использовать для восстановления данных, зашифрованных на томе BitLocker. Имя файла имеет формат .bek . Для диска ОС ключ восстановления можно использовать для получения доступа к устройству, если BitLocker обнаруживает условие, которое не позволяет разблокировать диск при запуске устройства. Ключ восстановления также можно использовать для получения доступа к фиксированным дискам с данными и съемным дискам, зашифрованным с помощью BitLocker, если по какой-либо причине пароль забыт или устройство не может получить доступ к диску.

- Пакет ключей: ключ расшифровки, который можно использовать со средством восстановления BitLocker для восстановления критически важных частей диска и восстановления данных. С помощью пакета ключей и пароля восстановления или ключа восстановления можно расшифровать части поврежденного диска, защищенного BitLocker. Каждый пакет ключей работает только для диска с соответствующим идентификатором диска. Пакет ключей не создается автоматически и может быть сохранен в файле или в доменные службы Active Directory. Пакет ключей не может храниться в идентификаторе Microsoft Entra

- Сертификат агента восстановления данных. Агент восстановления данных (DRA) — это тип сертификата, который связан с субъектом безопасности Active Directory и может использоваться для доступа к любым зашифрованным дискам BitLocker, настроенным с соответствующим открытым ключом. Dra могут использовать свои учетные данные для разблокировки диска. Если диск является диском ОС, диск должен быть подключен как диск данных на другом устройстве, чтобы DRA разблокировал его.

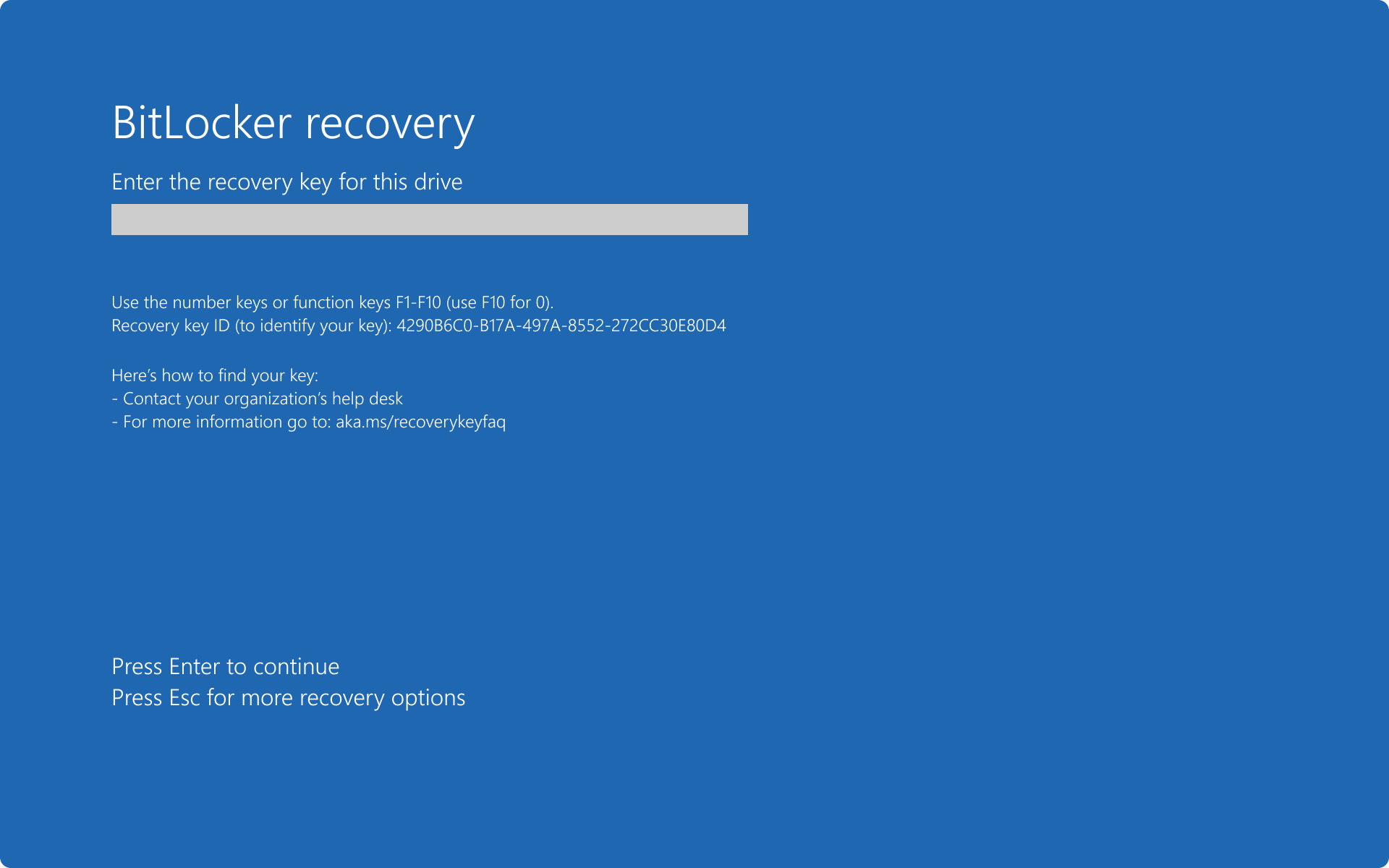

Пароль восстановления и ключ восстановления могут быть предоставлены пользователями в панель управления апплете (для данных и съемных дисков) или на экране восстановления перед загрузки. Рекомендуется настроить параметры политики для настройки экрана восстановления перед загрузкой, например путем добавления настраиваемого сообщения, URL-адреса и контактных данных службы поддержки. Дополнительные сведения см. в статье Экран восстановления BitLocker перед загрузки.

При планировании процесса восстановления BitLocker сначала ознакомьтесь с текущими рекомендациями организации по восстановлению конфиденциальной информации. Пример:

| ☑️ | Вопрос |

|---|---|

| �� | Как организация обрабатывает потерянные или забытые пароли? |

| �� | Как организация выполняет сброс ПИН-кода интеллектуального карта? |

| �� | Разрешено ли пользователям сохранять или извлекать сведения о восстановлении для принадлежащих им устройств? |

| �� | Сколько вы хотите, чтобы пользователи участвовали в процессе настройки BitLocker? Вы хотите, чтобы пользователи взаимодействовали с процессом, молчали или и то, и другое? |

| �� | Где хранить ключи восстановления BitLocker? |

| �� | Включить смену паролей восстановления? |

Ответы на вопросы помогают определить лучший процесс восстановления BitLocker для организации и соответствующим образом настроить параметры политики BitLocker. Например, если в организации есть процесс сброса паролей, аналогичный процесс можно использовать для восстановления BitLocker. Если пользователям запрещено сохранять или извлекать сведения о восстановлении, организация может использовать агенты восстановления (DRA) или автоматически создавать резервные копии данных.

Следующие параметры политики определяют методы восстановления, которые можно использовать для восстановления доступа к диску, защищенному BitLocker.

- Выберите способы восстановления дисков операционной системы с защитой BitLocker

- Выберите способы восстановления фиксированных дисков с защитой BitLocker

- Выберите, как можно восстановить съемные диски с защитой BitLocker

В каждой из этих политик выберите Сохранить сведения о восстановлении BitLocker, чтобы доменные службы Active Directory, а затем выберите сведения о восстановлении BitLocker для хранения в AD DS. Используйте параметр Не включать BitLocker до тех пор, пока сведения о восстановлении не будут сохранены в AD DS, чтобы запретить пользователям включать BitLocker, если резервное копирование сведений о восстановлении BitLocker для диска Microsoft Entra идентификатора или AD DS не будет выполнено.

Пароль восстановления BitLocker

Чтобы восстановить BitLocker, пользователь может использовать пароль восстановления, если он доступен. Пароль восстановления BitLocker уникален для устройства, на который он был создан, и его можно сохранить разными способами. В зависимости от настроенных параметров политики пароль восстановления может быть следующим:

- Сохранено в идентификаторе Microsoft Entra для Microsoft Entra присоединения

- Сохранено в AD DS для устройств, присоединенных к Active Directory

- Сохранено в текстовом файле

- Напечатано

Доступ к паролю восстановления позволяет владельцу разблокировать том, защищенный BitLocker, и получить доступ ко всем его данным. Поэтому для организации важно установить процедуры для управления доступом к паролям восстановления и обеспечить их безопасное хранение отдельно от устройств, которые они защищают.

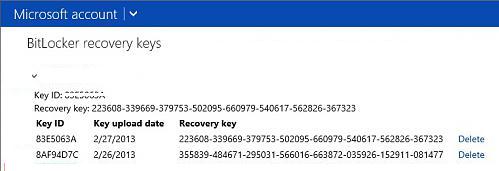

Ключ восстановления BitLocker можно сохранить в учетной записи Майкрософт пользователя. Этот параметр доступен для устройств, не являющихся членами домена и использующих учетную запись Майкрософт. Хранение пароля восстановления в учетной записи Майкрософт — это рекомендуемый по умолчанию метод хранения ключей восстановления для устройств, которые не Microsoft Entra присоединены или присоединены к Active Directory.

Резервное копирование пароля восстановления должно быть настроено до включения BitLocker, но также может выполняться после шифрования, как описано в руководстве по операциям BitLocker.

Предпочтительная методология резервного копирования в организации заключается в автоматическом хранении сведений о восстановлении BitLocker в центральном расположении. В зависимости от требований организации сведения о восстановлении могут храниться в Microsoft Entra id, AD DS или файловых ресурсах.

Рекомендуется использовать следующие методы резервного копирования BitLocker:

- Для устройств, присоединенных к Microsoft Entra, сохраните ключ восстановления в Microsoft Entra идентификаторе.

- Для устройств, присоединенных к Active Directory, сохраните ключ восстановления в AD DS.

Нет автоматического способа хранения ключа восстановления для съемных запоминающих устройств в Microsoft Entra id или AD DS. Однако для этого можно использовать PowerShell или manage.bde.exe команду . Дополнительные сведения и примеры см. в руководстве по операциям BitLocker.

Агенты восстановления данных

DrA можно использовать для восстановления дисков ОС, фиксированных дисков данных и съемных дисков с данными. Однако при использовании для восстановления дисков ОС диск операционной системы должен быть подключен к другому устройству в качестве диска данных , чтобы DRA мог разблокировать диск. Агенты восстановления данных добавляются на диск при его шифровании и могут быть обновлены после шифрования.

Преимущество использования DRA вместо восстановления пароля или ключа заключается в том, что DRA выступает в качестве ключа master для BitLocker. С помощью DRA можно восстановить любой том, защищенный политикой, без необходимости находить определенный пароль или ключ для каждого отдельного тома.

Чтобы настроить dra для устройств, присоединенных к домену Active Directory, необходимо выполнить следующие действия.

- Получите сертификат DRA. Следующие атрибуты использования ключей и расширенные атрибуты использования ключа проверяются BitLocker перед использованием сертификата.

- Если атрибут использования ключа присутствует, он должен быть следующим:

- CERT_DATA_ENCIPHERMENT_KEY_USAGE

- CERT_KEY_AGREEMENT_KEY_USAGE

- CERT_KEY_ENCIPHERMENT_KEY_USAGE

- Если атрибут расширенного использования ключа (EKU) присутствует, он должен иметь один из следующих значений:

- Как указано в параметре политики или по умолчанию 1.3.6.1.4.1.311.67.1.1

- Любой идентификатор объекта EKU, поддерживаемый центром сертификации (ЦС)

- Выберите способы восстановления дисков операционной системы с защитой BitLocker

- Выберите способы восстановления фиксированных дисков с защитой BitLocker

- Выберите, как можно восстановить съемные диски с защитой BitLocker

Сведения о восстановлении BitLocker, хранящиеся в идентификаторе Microsoft Entra

Сведения о восстановлении BitLocker для Microsoft Entra присоединенных устройств можно хранить в Microsoft Entra идентификаторе. Преимущество хранения паролей восстановления BitLocker в Microsoft Entra идентификаторе заключается в том, что пользователи могут легко получать пароли для устройств, назначенных им, из Интернета, не обращаясь в службу поддержки.

Доступ к паролям восстановления также можно делегировать службе поддержки, чтобы упростить сценарии поддержки.

Сведения о пароле восстановления BitLocker, хранящиеся в идентификаторе Microsoft Entra, являются типом bitlockerRecoveryKey ресурса. Ресурс можно получить из центра администрирования Microsoft Entra, центра администрирования Microsoft Intune (для устройств, зарегистрированных в Microsoft Intune), с помощью PowerShell или Microsoft Graph. Дополнительные сведения см. в разделе Тип ресурса bitlockerRecoveryKey.

Сведения о восстановлении BitLocker, хранящиеся в AD DS

Сведения о восстановлении BitLocker для устройства, присоединенного к домену Active Directory, можно хранить в AD DS. Сведения хранятся в дочернем объекте самого объекта компьютера. Каждый объект восстановления BitLocker содержит пароль восстановления и другие сведения о восстановлении. Под каждым объектом компьютера может существовать несколько объектов восстановления BitLocker, так как с томом с поддержкой BitLocker может быть несколько паролей восстановления.

Имя объекта восстановления BitLocker включает глобальный уникальный идентификатор (GUID) и сведения о дате и времени для фиксированной длины 63 символов. Синтаксис : .

Active Directory ведет журнал всех паролей восстановления для объекта компьютера. Старые ключи восстановления не удаляются из AD DS автоматически, если не удаляется объект компьютера.

Общее имя (cn) для объекта восстановления BitLocker — ms-FVE-RecoveryInformation . Каждый ms-FVE-RecoveryInformation объект имеет следующие атрибуты:

Имя атрибута Описание ms-FVE-RecoveryPassword Пароль восстановления из 48 цифр, используемый для восстановления тома диска, зашифрованного BitLocker. ms-FVE-RecoveryGuid GUID, связанный с паролем восстановления BitLocker. В режиме восстановления BitLocker идентификатор GUID отображается пользователю, чтобы можно было найти правильный пароль восстановления для разблокировки тома. Guid также включается в имя объекта восстановления. ms-FVE-VolumeGuid GUID, связанный с томом диска, поддерживаемым BitLocker. Хотя пароль (хранящийся в ms-FVE-RecoveryGuid ) уникален для каждого пароля восстановления, идентификатор тома является уникальным для каждого тома, зашифрованного BitLocker. ms-FVE-KeyPackage Ключ шифрования BitLocker тома, защищенный соответствующим паролем восстановления. С помощью этого пакета ключей и пароля восстановления (хранящегося в ms-FVE-RecoveryPassword ), части тома, защищенного BitLocker, можно расшифровать, если диск поврежден. Каждый пакет ключей работает только для тома с соответствующим идентификатором тома (хранится в ms-FVE-VolumeGuid ). Средство восстановления BitLocker можно использовать для использования пакета ключей. Дополнительные сведения об атрибутах BitLocker, хранящихся в AD DS, см. в следующих статьях:

- Атрибут ms-FVE-KeyPackage

- Атрибут ms-FVE-RecoveryPassword

Пакет ключей BitLocker не сохраняется по умолчанию. Чтобы сохранить пакет вместе с паролем восстановления в AD DS, в политике, которая управляет методом восстановления, необходимо выбрать параметр политики Резервное копирование пароля восстановления и пакета ключей . Пакет ключей также можно экспортировать из рабочего тома.

Если сведения о восстановлении не создаются в AD DS или вы хотите сохранить пакет ключей в альтернативном расположении, используйте следующую команду, чтобы создать пакет ключей для тома:

manage-bde.exe -KeyPackage C: -id -path

Файл с форматом BitLocker Key Package >.KPG имени создается по указанному пути.

Чтобы экспортировать новый пакет ключей из разблокированного, защищенного BitLocker тома, локальный администратор должен получить доступ к рабочему тому, прежде чем произойдет повреждение тома.

Дальнейшие действия

Узнайте, как получить сведения о восстановлении BitLocker для устройств, присоединенных к Microsoft Entra, Microsoft Entra с гибридным присоединением и присоединенных к Active Directory устройств, а также как восстановить доступ к заблокированным дискам.

Обратная связь

Были ли сведения на этой странице полезными?

[Windows 11/10] Шифрование устройства и шифрование BitLocker

Пожалуйста, перейдите к соответствующей инструкции, исходя из текущей операционной системы Windows на вашем компьютере:

- Проверьте возможность использования шифрования

- Включите шифрование устройства

- Отключите шифрование устройства

- Стандарт шифрования BitLocker

- Отключите шифрование BitLocker

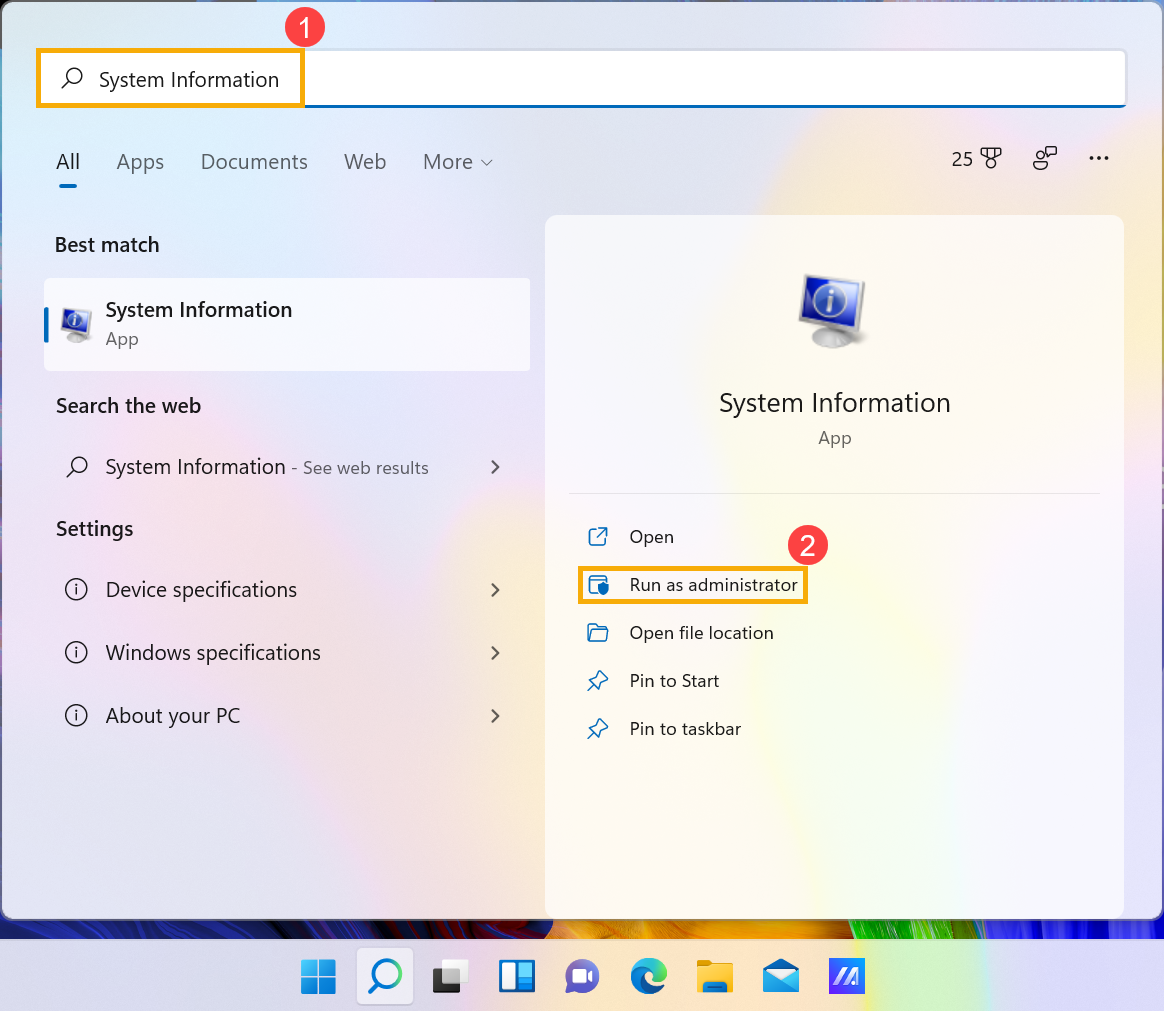

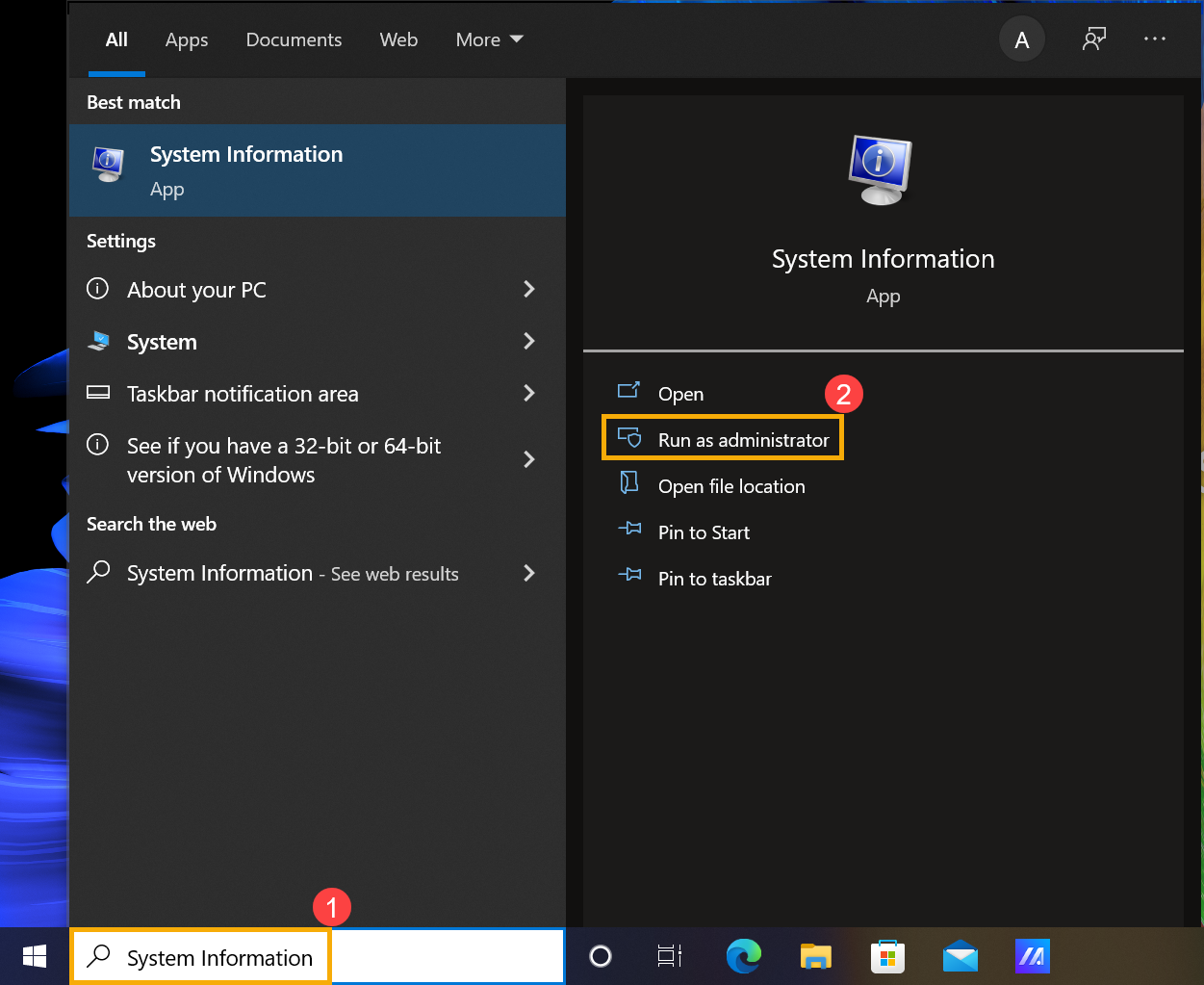

- Введите и найдите [Информация о системе] в строке поиска Windows①, затем нажмите [Запуск от имени администратора]②.

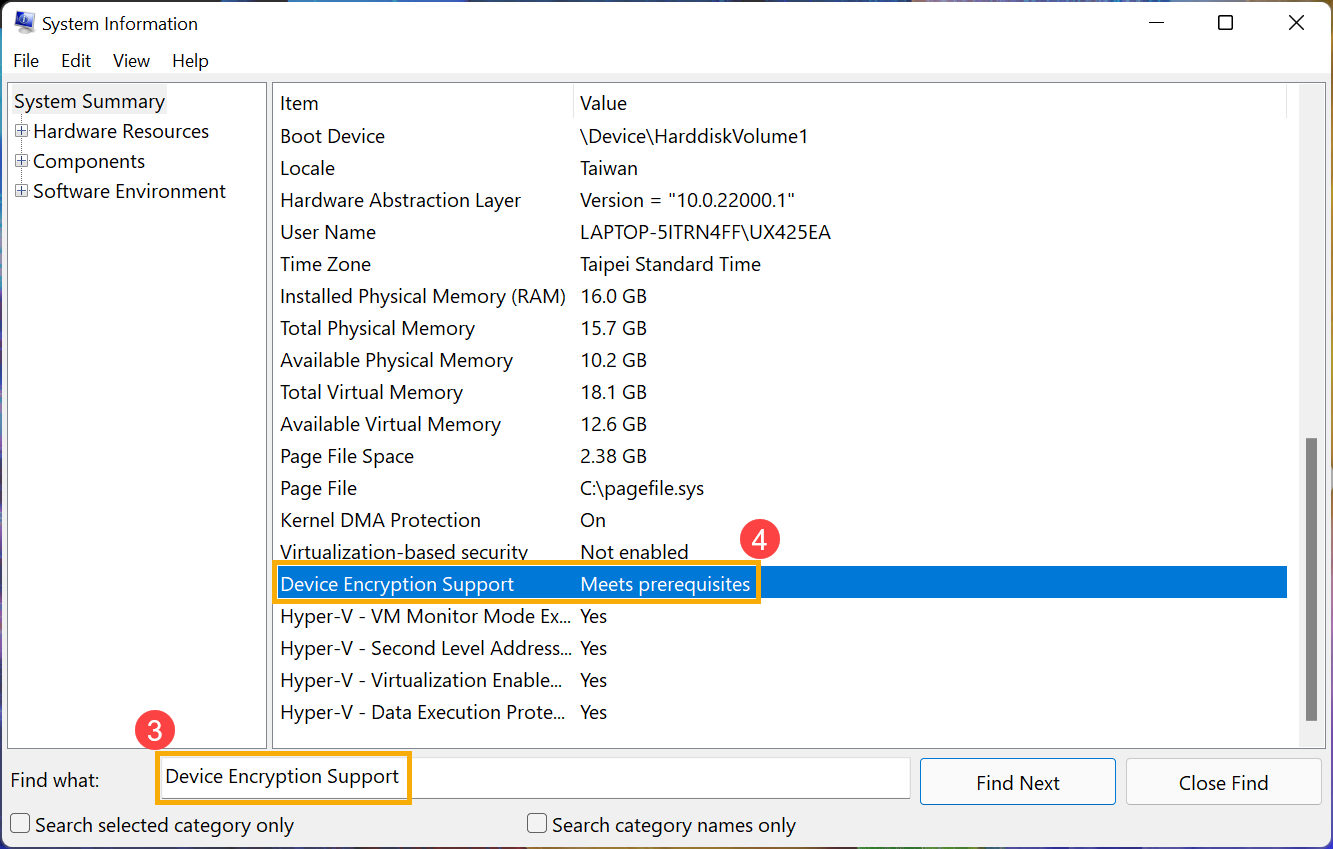

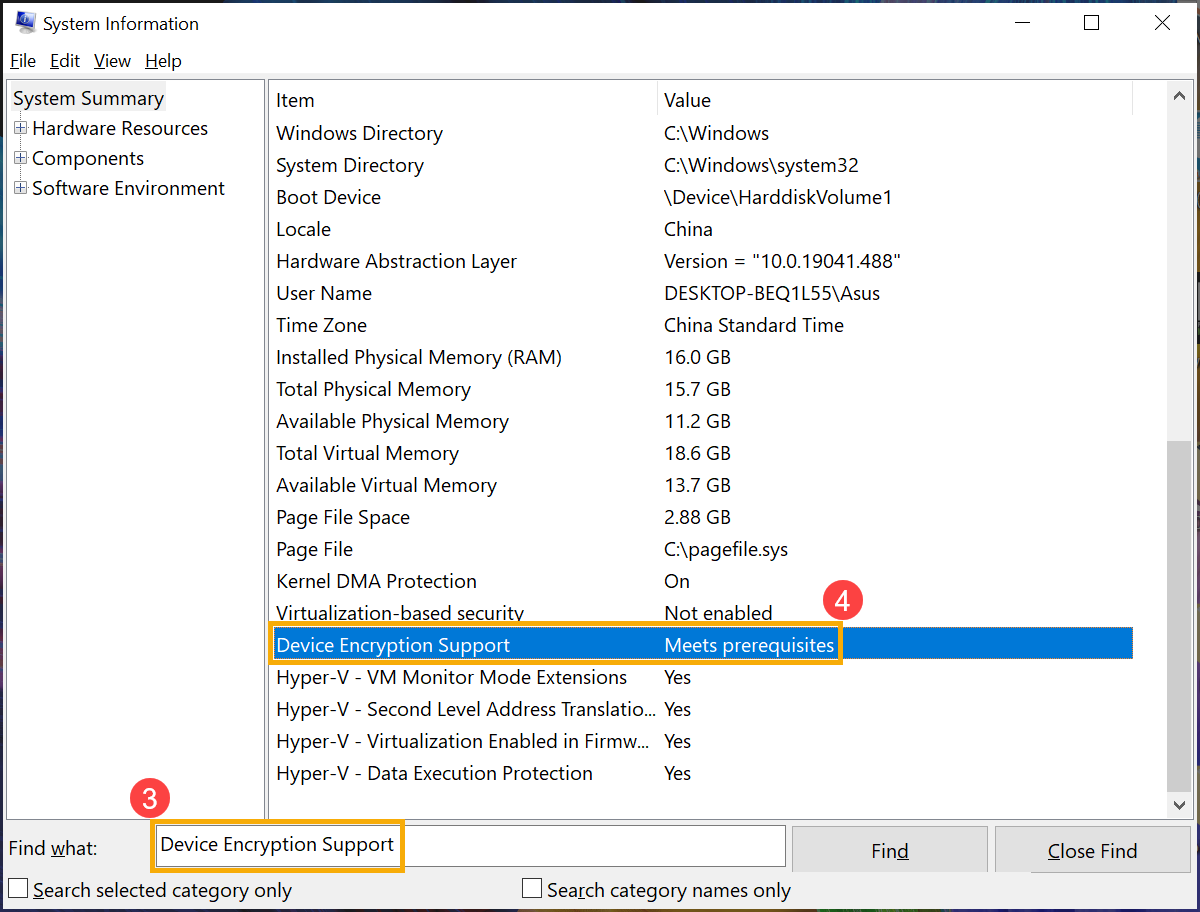

- В нижней части окна «Информация о системе» найдите [Поддержка шифрования устройства]③. Если значение говорит [Соответствует предварительным требованиям]④, на вашем устройстве доступно шифрование устройства. Если он недоступен, вы можете использовать стандарт шифрования BitLocker вместо него.

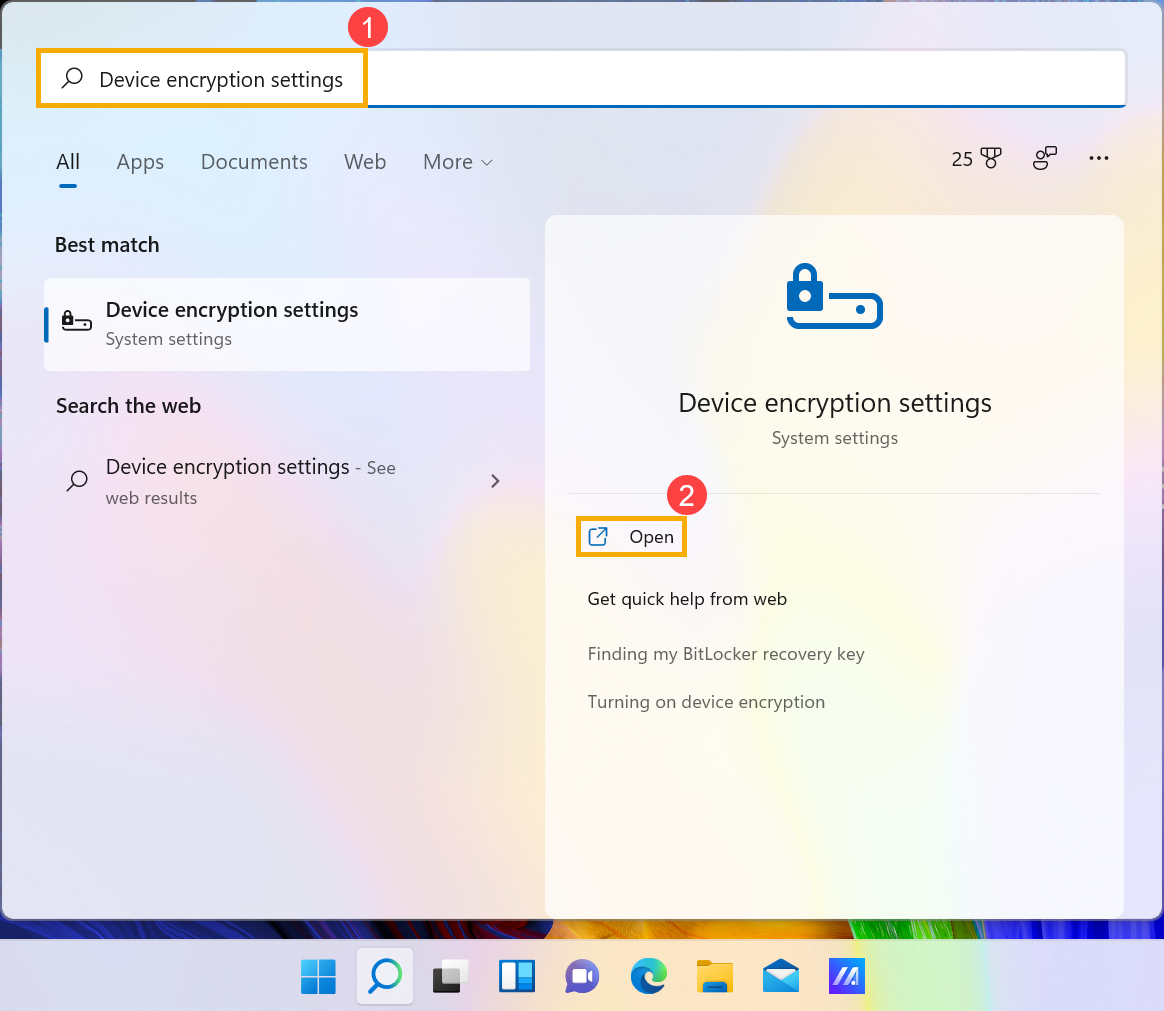

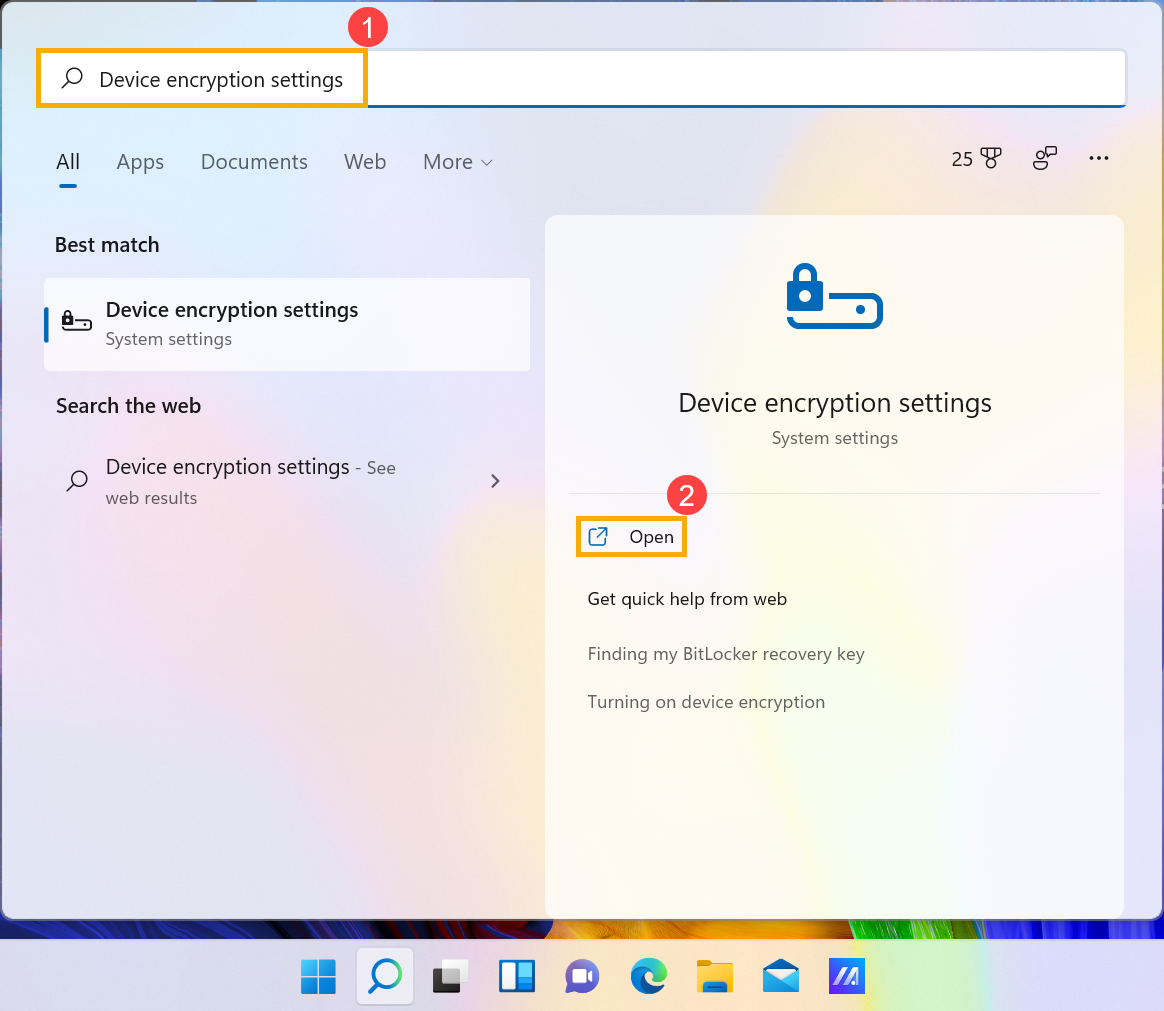

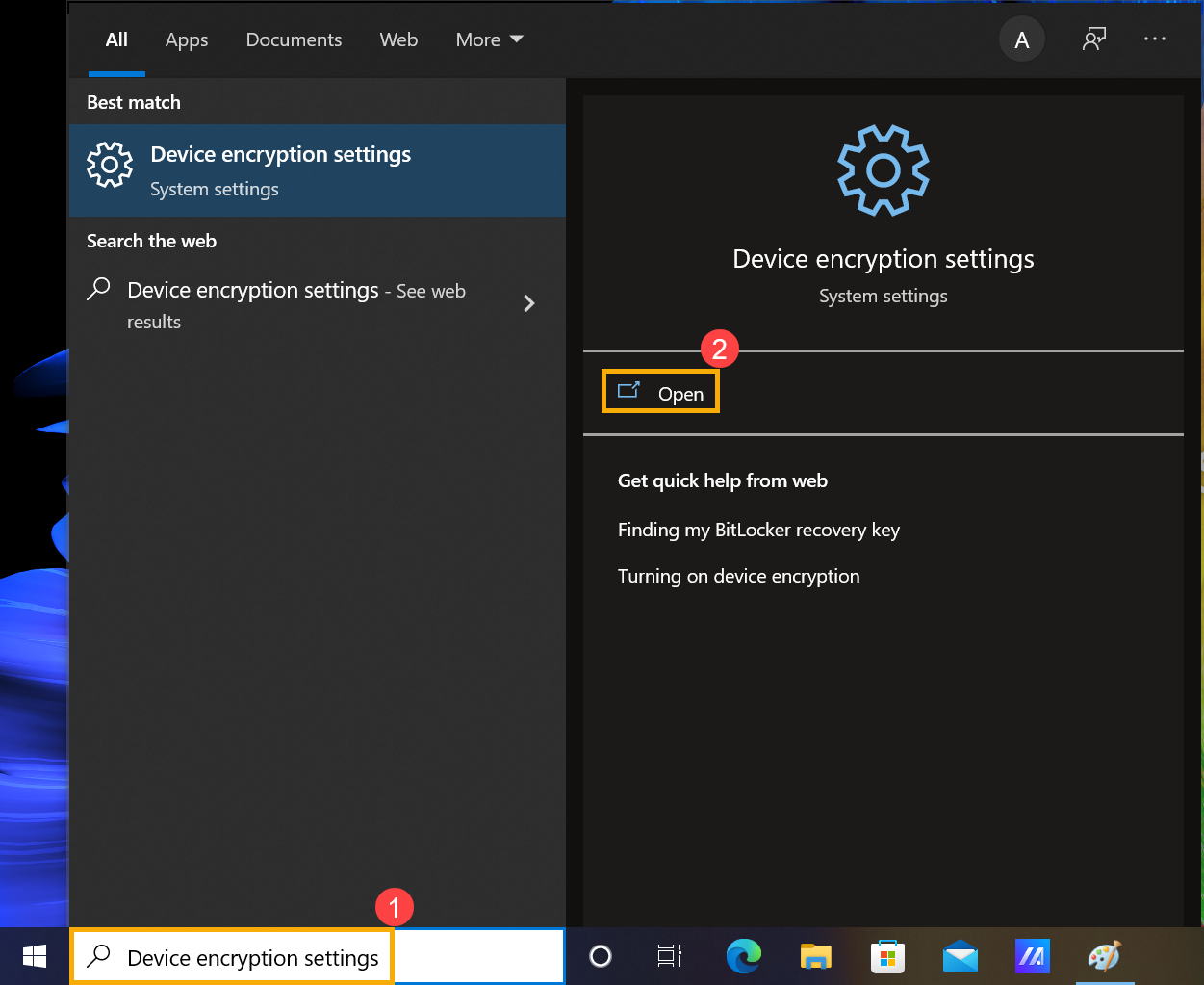

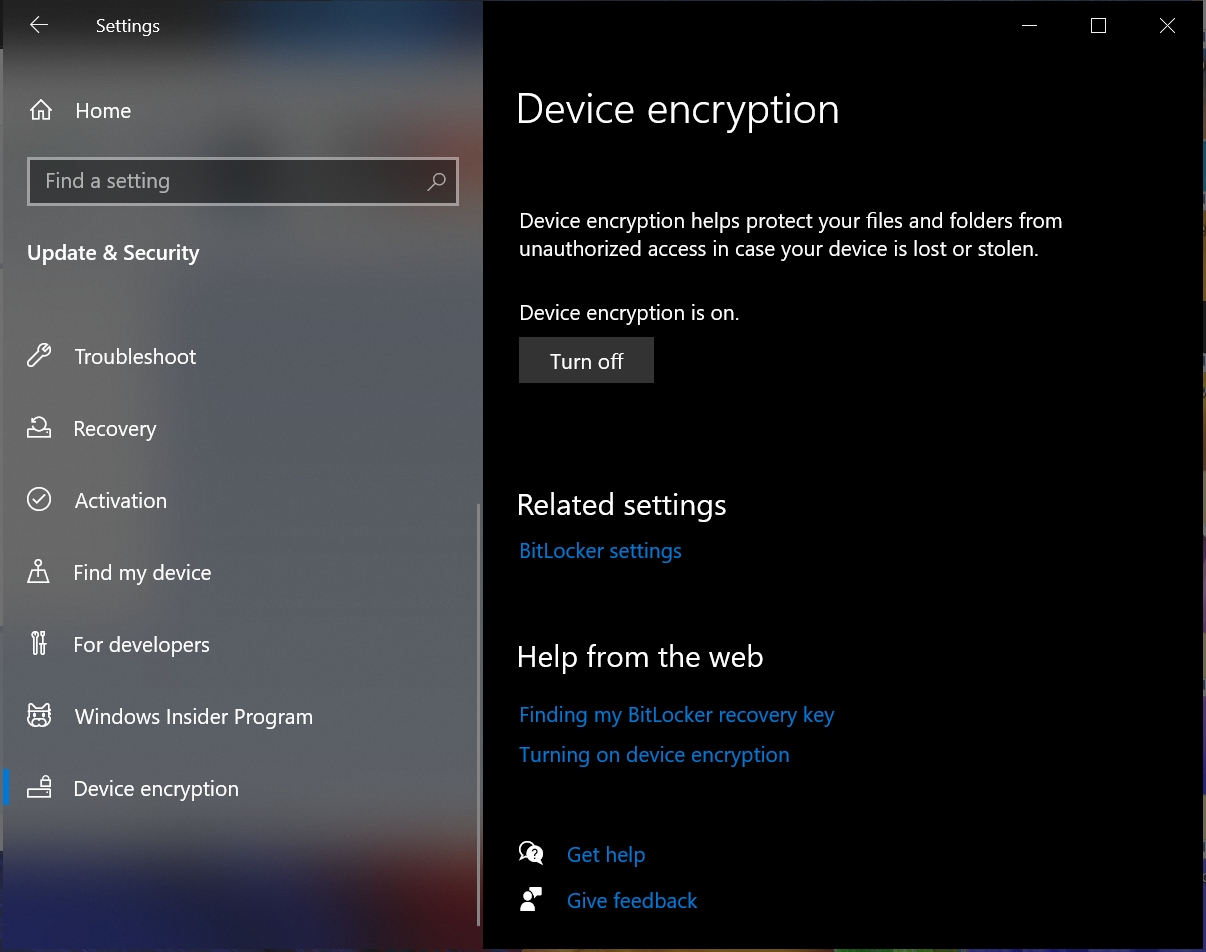

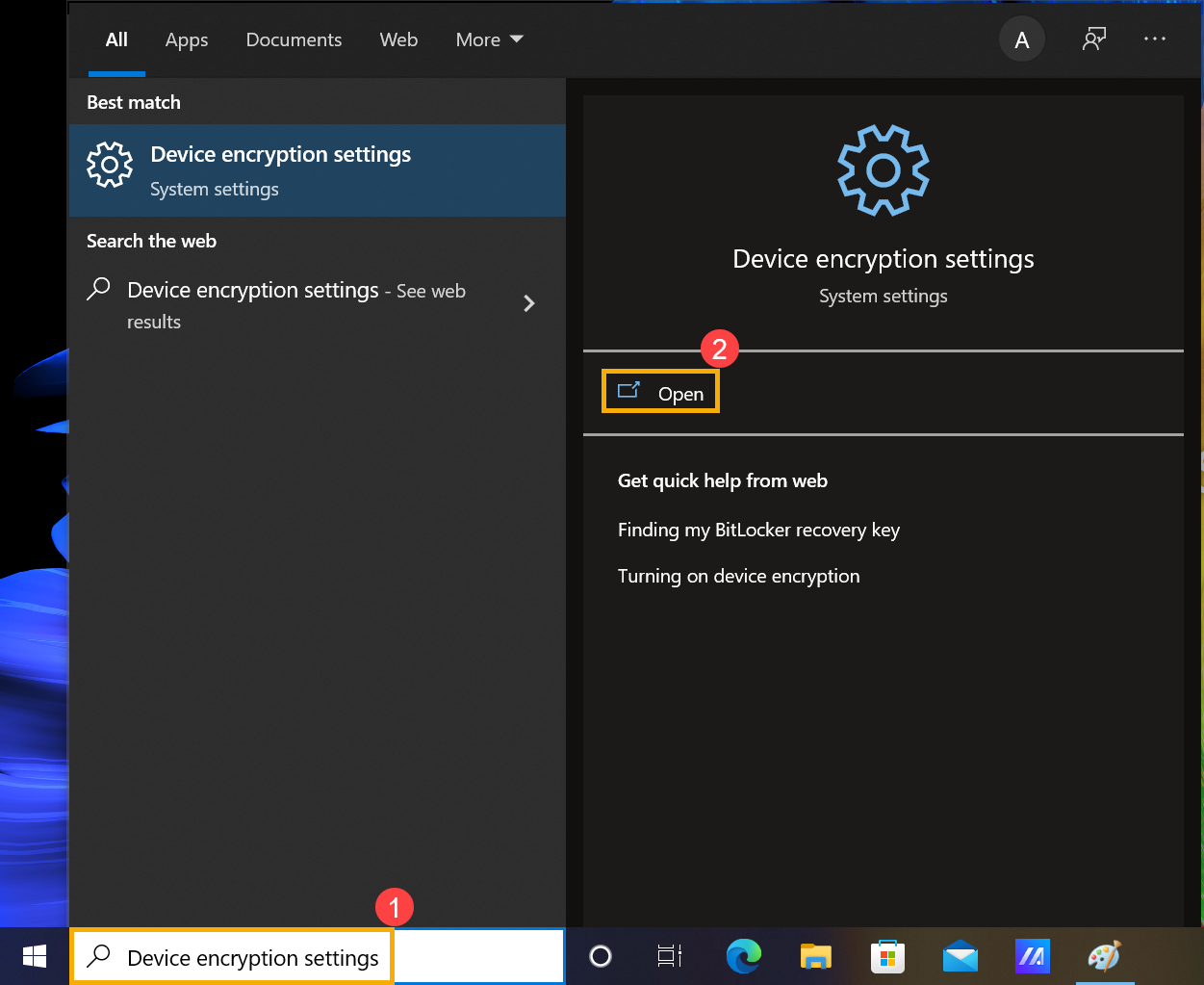

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows①, затем нажмите [Открыть]②.

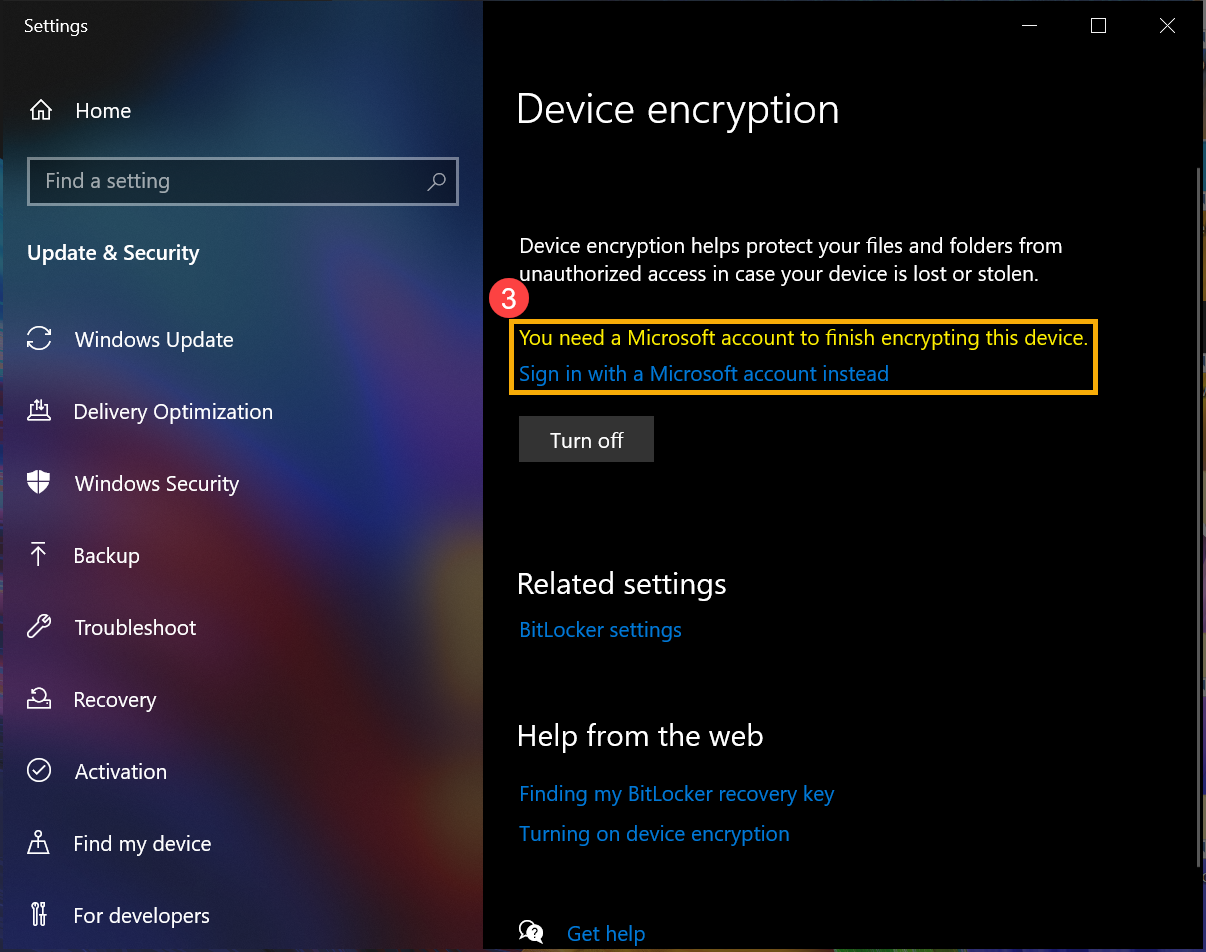

- Некоторые модели могут включать функцию шифрования устройства по умолчанию. Если вы вошли в свою учетную запись Microsoft, шифрование на вашем устройстве завершено.

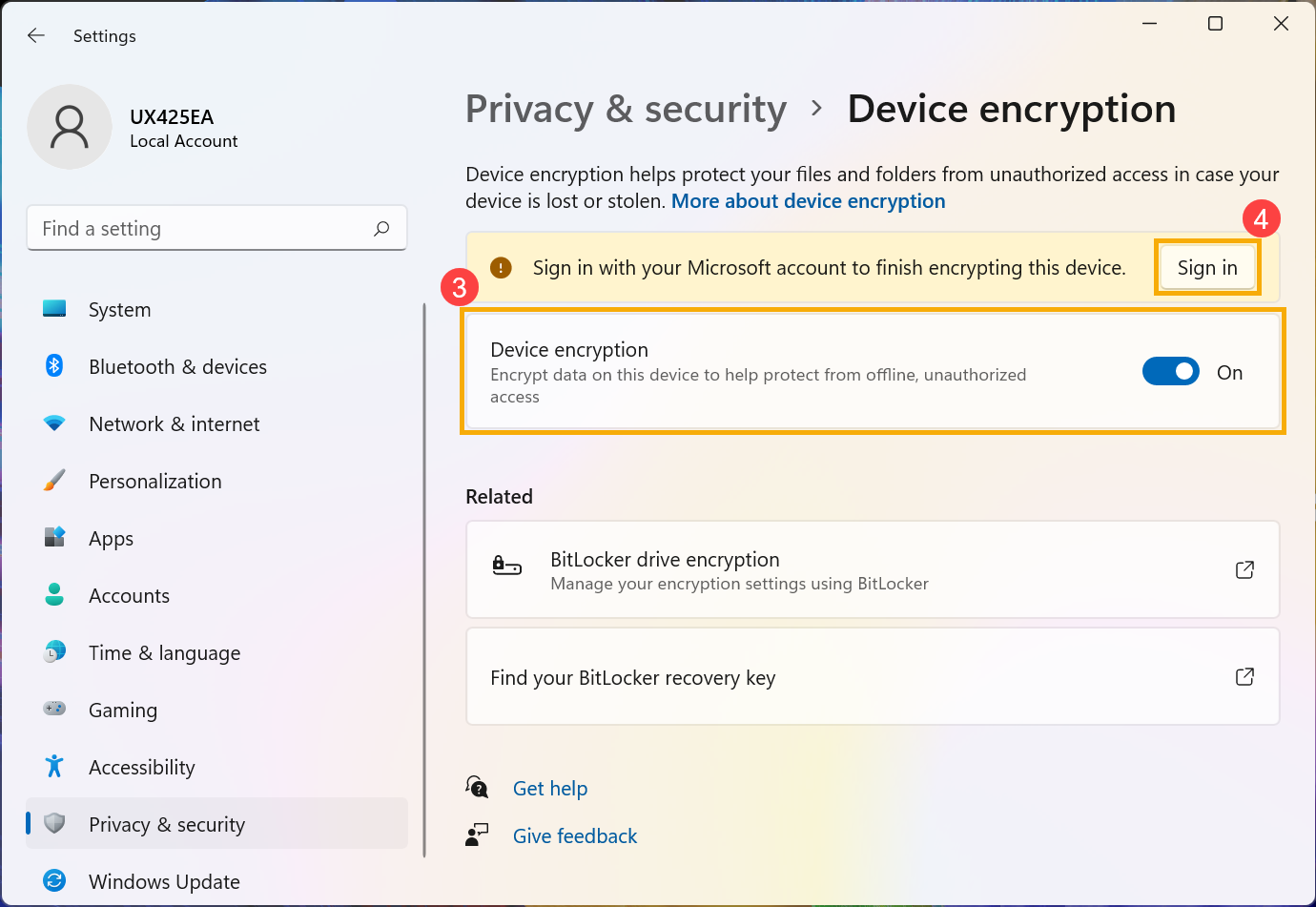

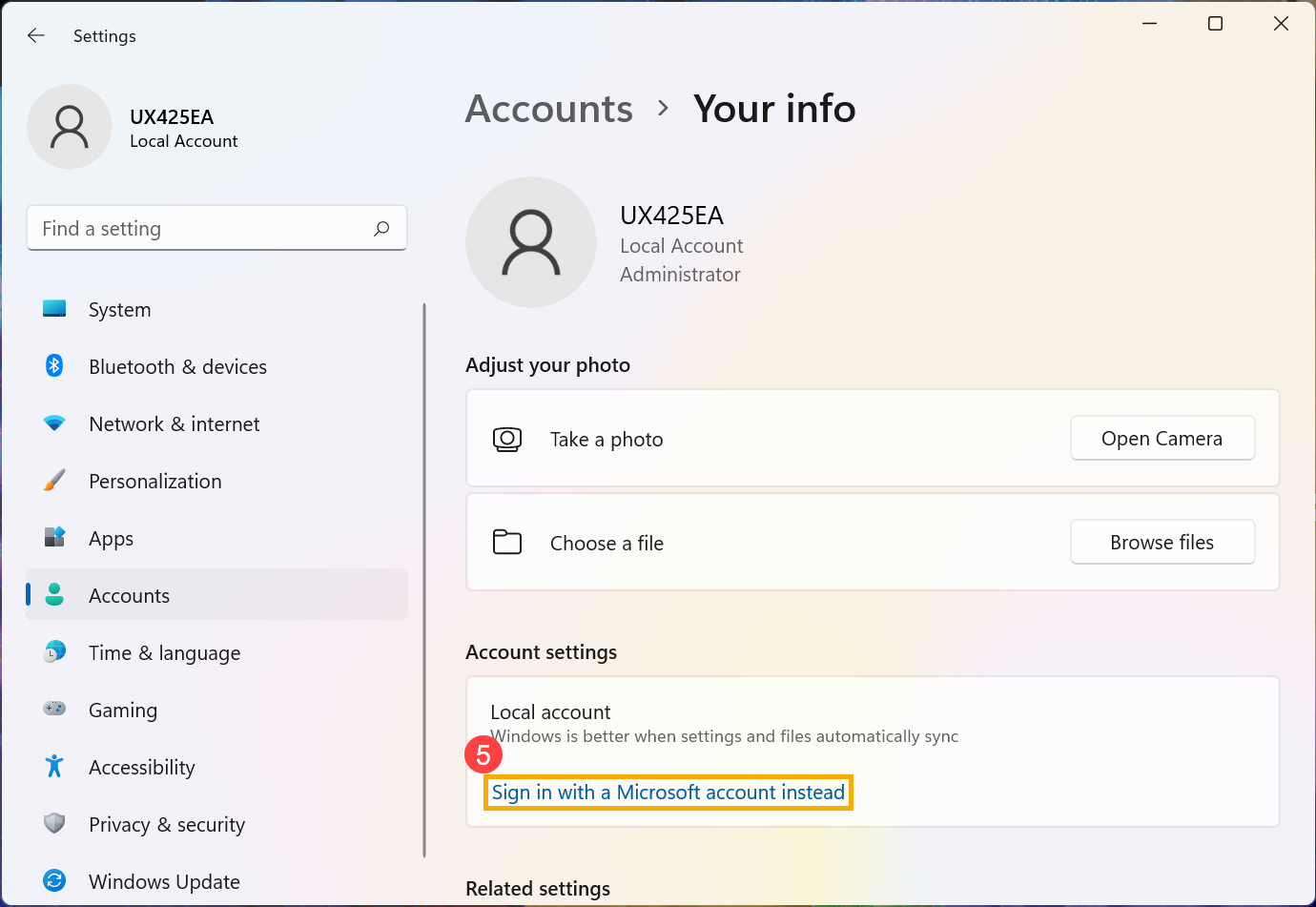

Если вы еще не вошли в систему с помощью Microsoft, убедитесь, что шифрование устройства включено③, а затем выберите [Войти]④.

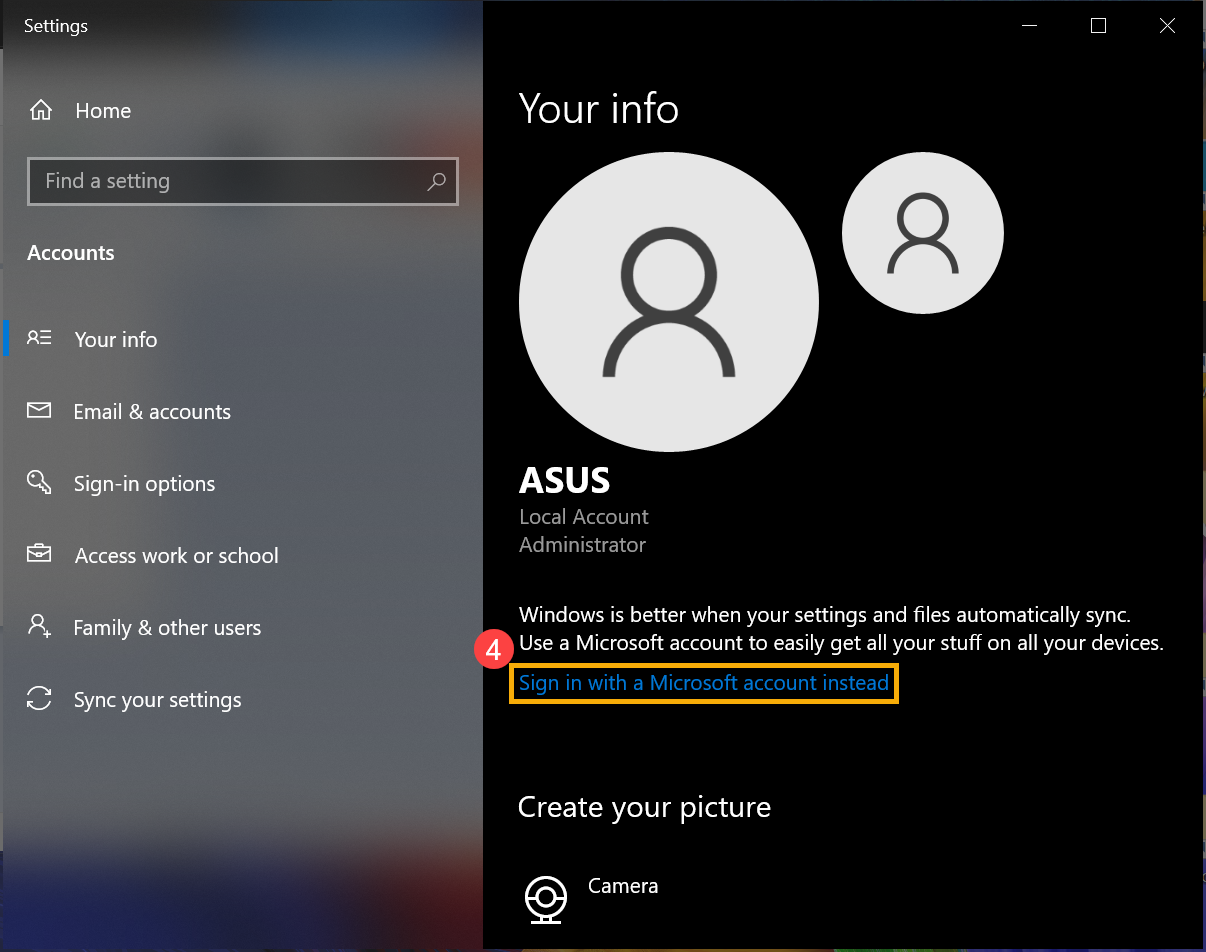

- Введите настройку «Ваша информация», нажмите [Войти вместо этого с учетной записью Microsoft]⑤. Здесь вы можете узнать больше о Microsoft аккаунте .

- После того, как вы войдете в систему с помощью Microsoft, шифрование устройства будет завершено.

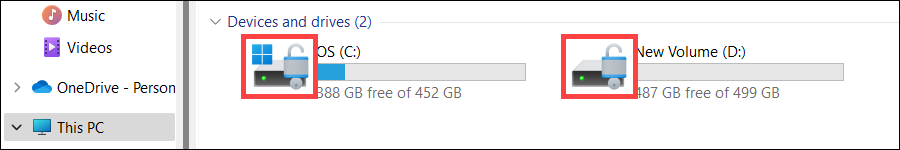

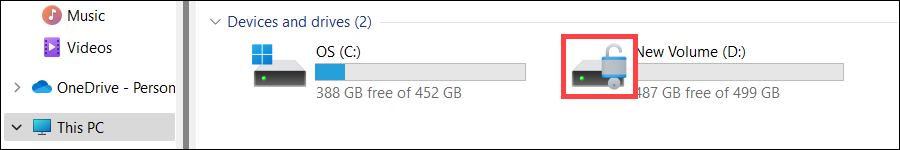

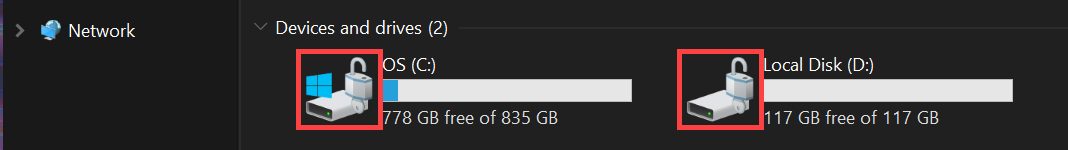

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью шифрования устройства. (На следующем рисунке показано разблокированное состояние.)

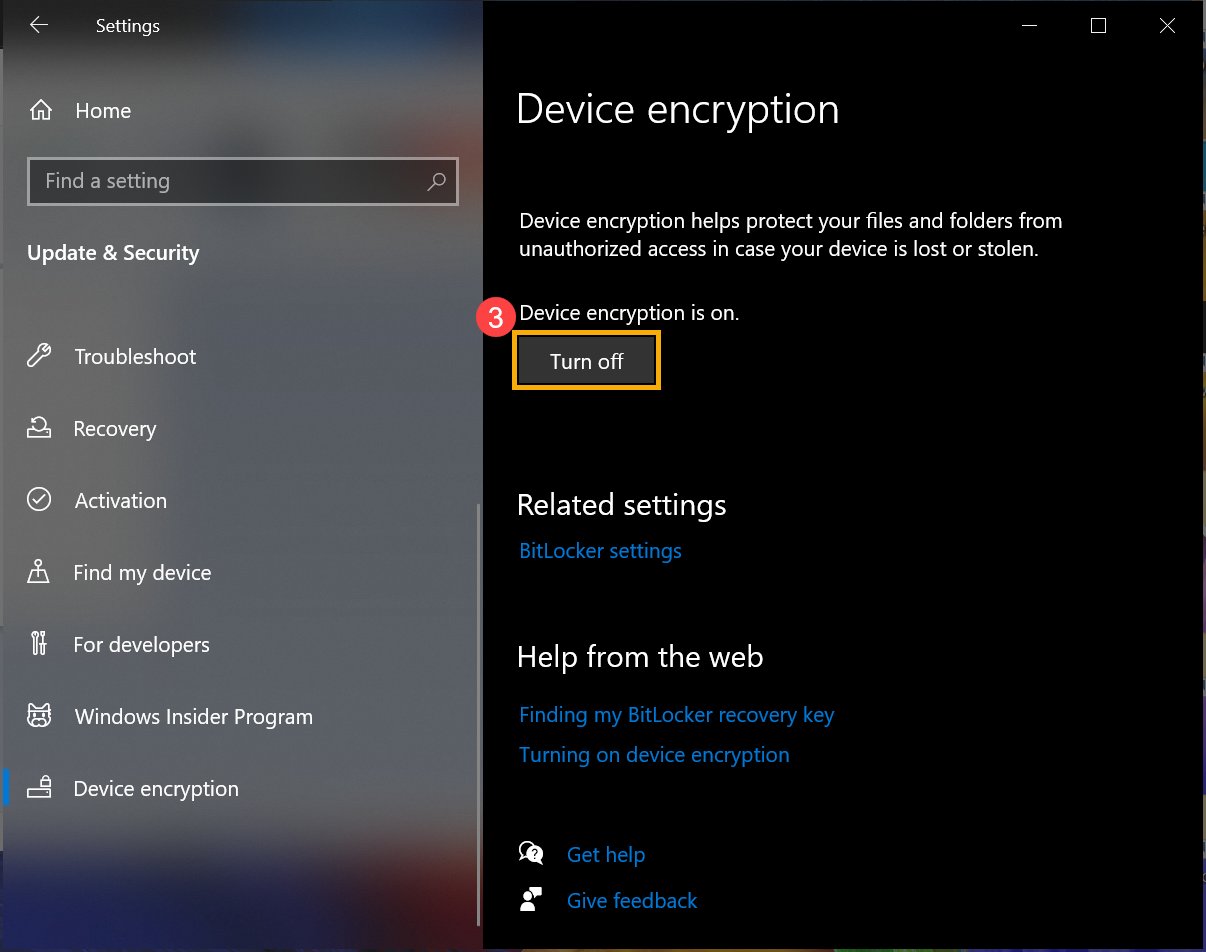

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows①, затем нажмите [Открыть]②.

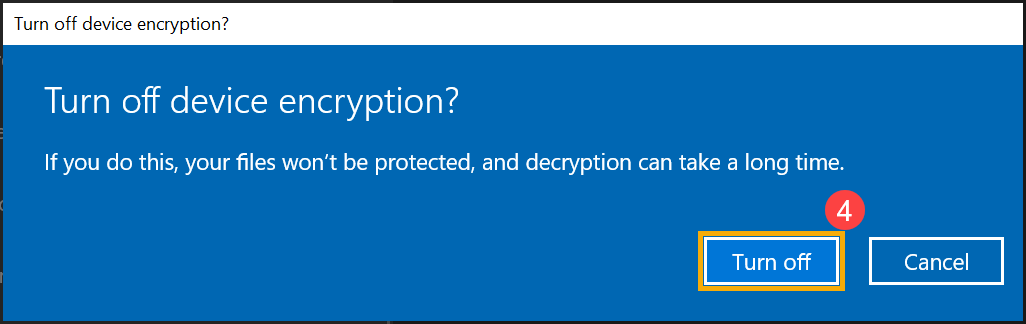

- В поле Шифрование устройства установите для параметра значение [Выкл.]③.

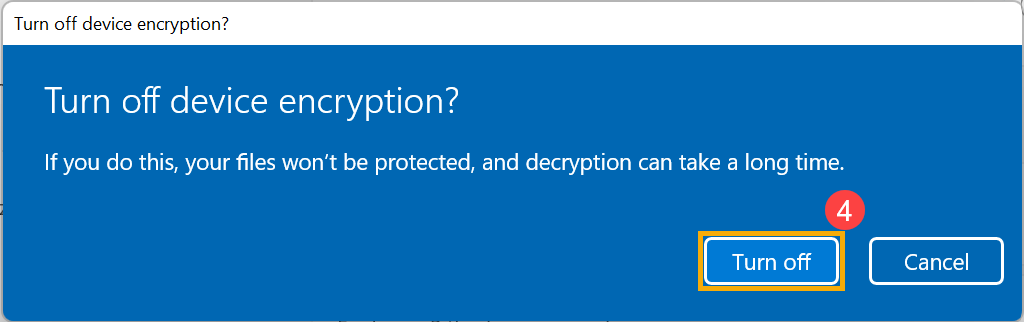

- Подтвердите, нужно ли отключить шифрование устройства, выберите [Выключить], чтобы отключить функцию шифрования устройства ④.

BitLocker — это встроенная функция шифрования устройства в Windows для защиты ваших данных, а доступ к данным на вашем устройстве могут получить только люди, прошедшие авторизацию.

Примечание: BitLocker недоступен в домашней версии Windows 11..

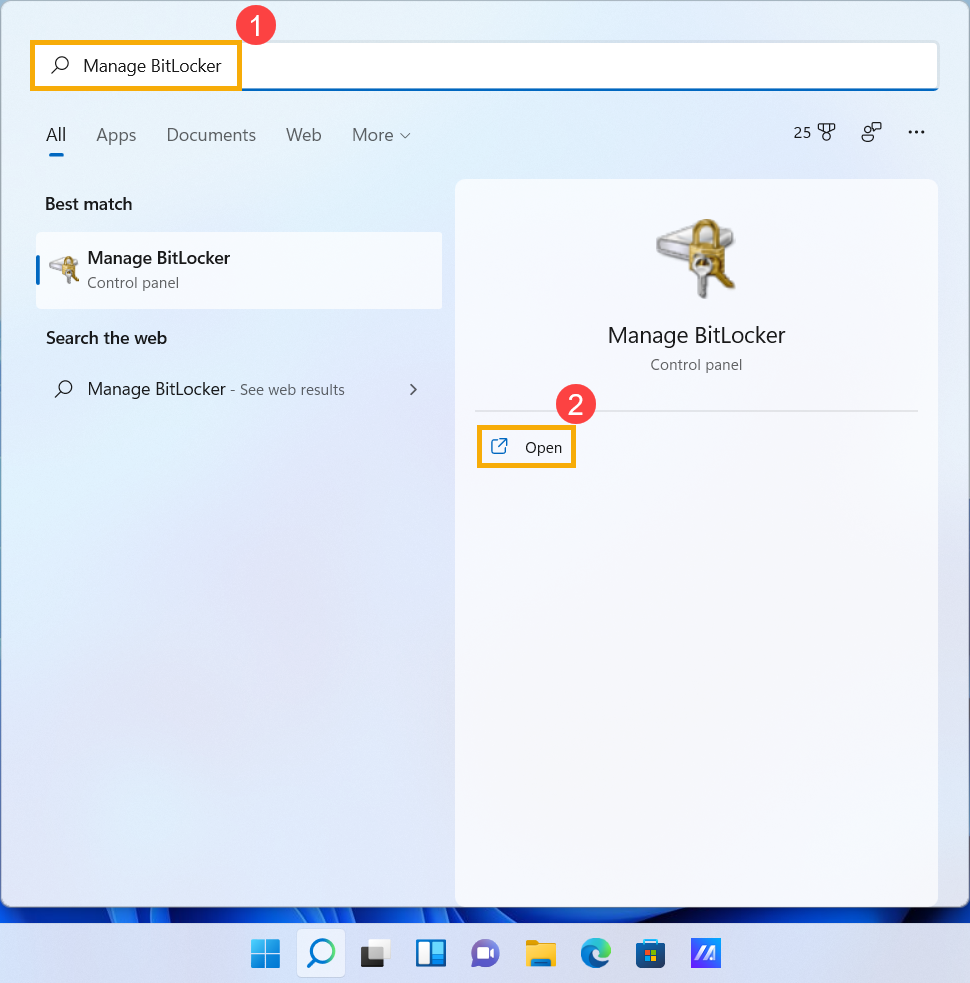

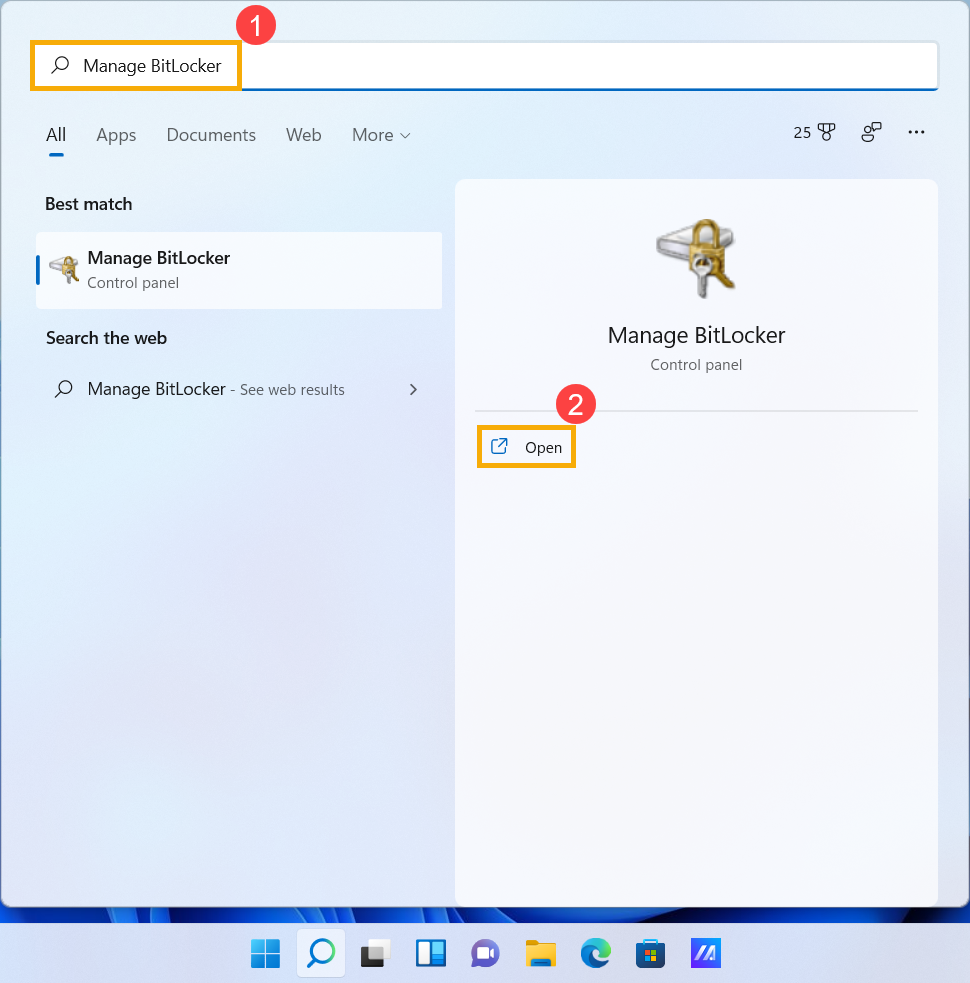

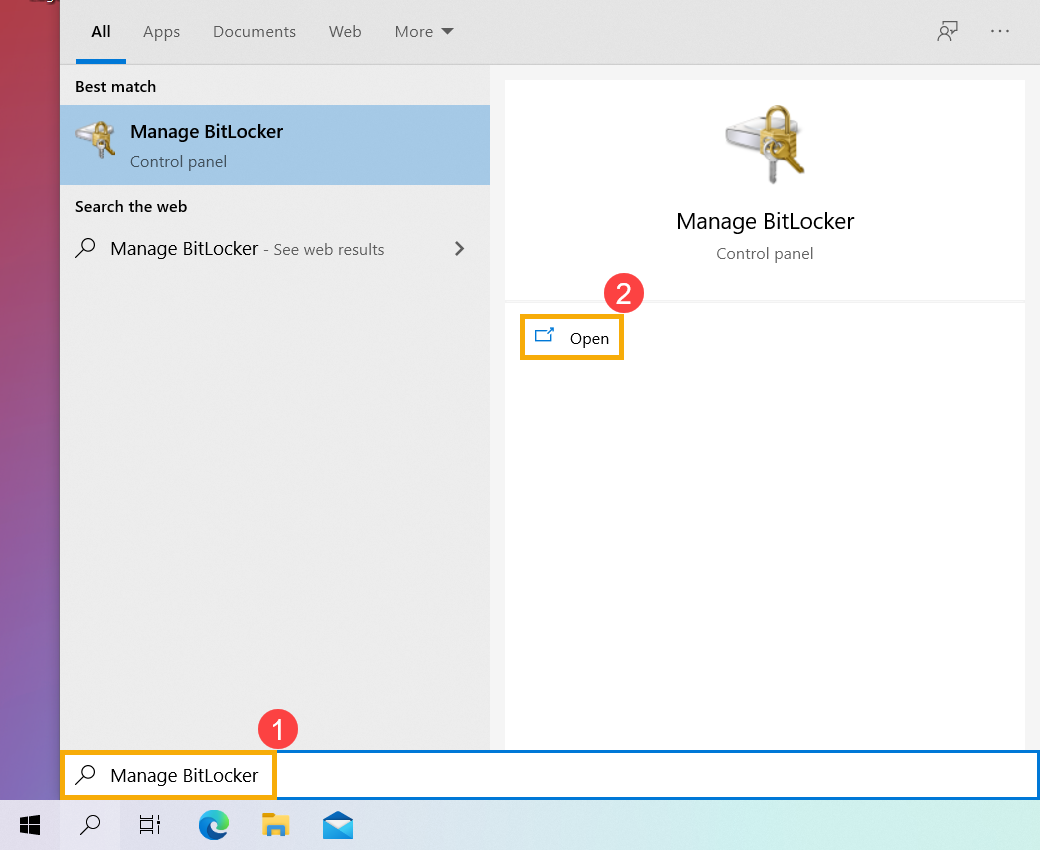

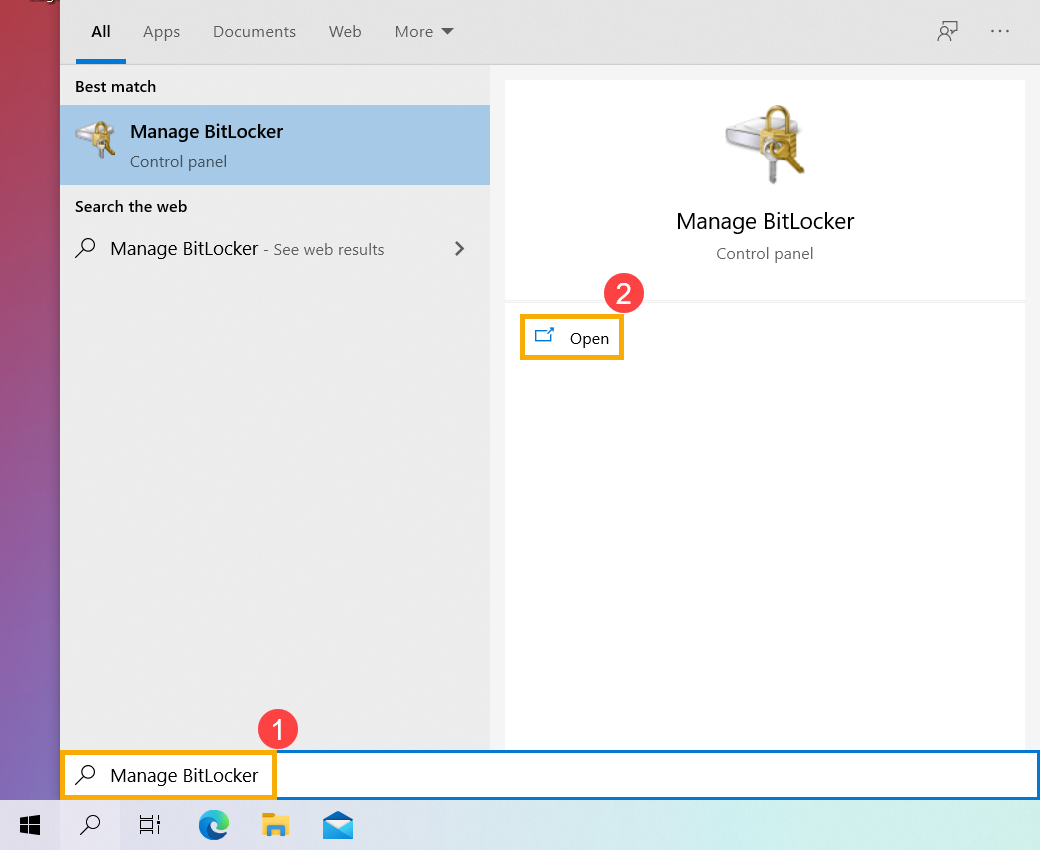

- Введите и найдите [Управление BitLocker] в строке поиска Windows ①, затем нажмите [Открыть] ②.

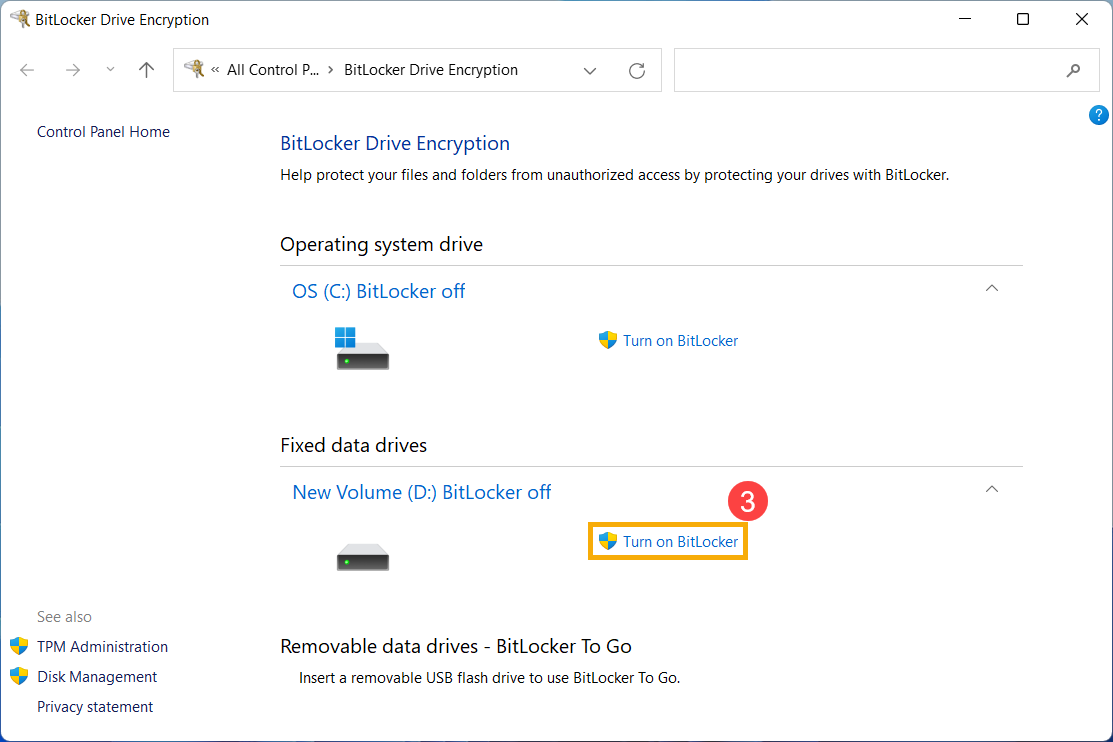

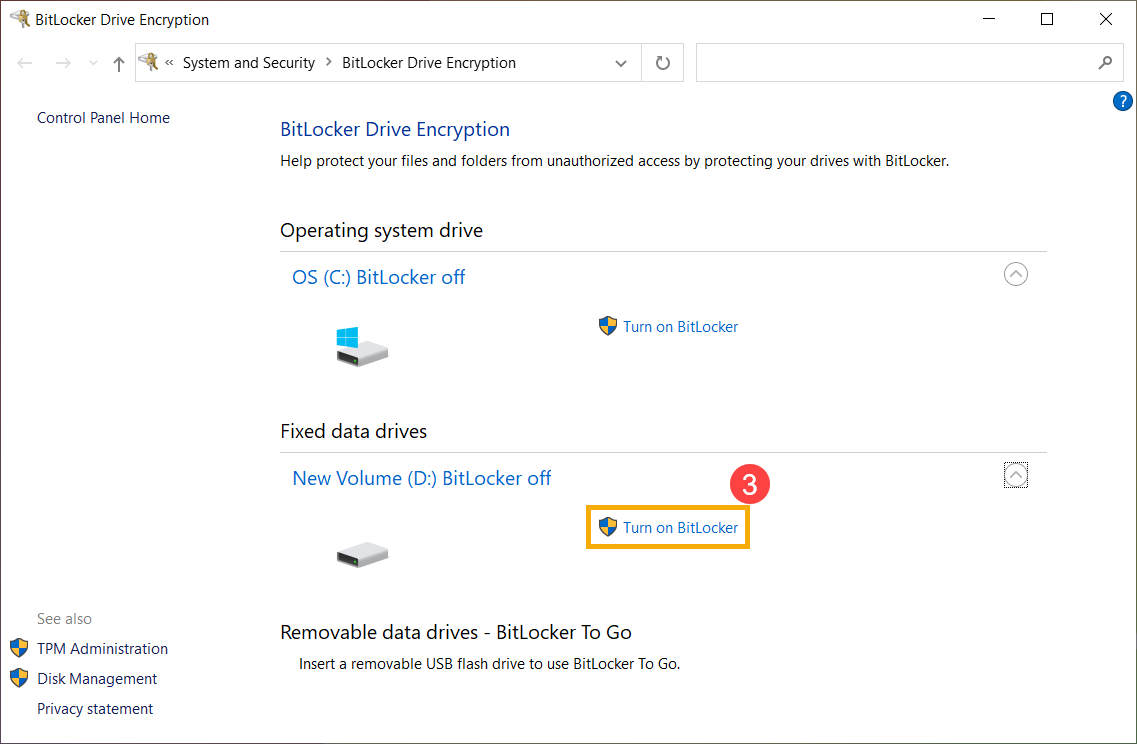

- Нажмите [Включить BitLocker]③ на диске, для которого вы хотите установить шифрование устройства BitLocker. (Ниже в качестве примера взят диск D.)

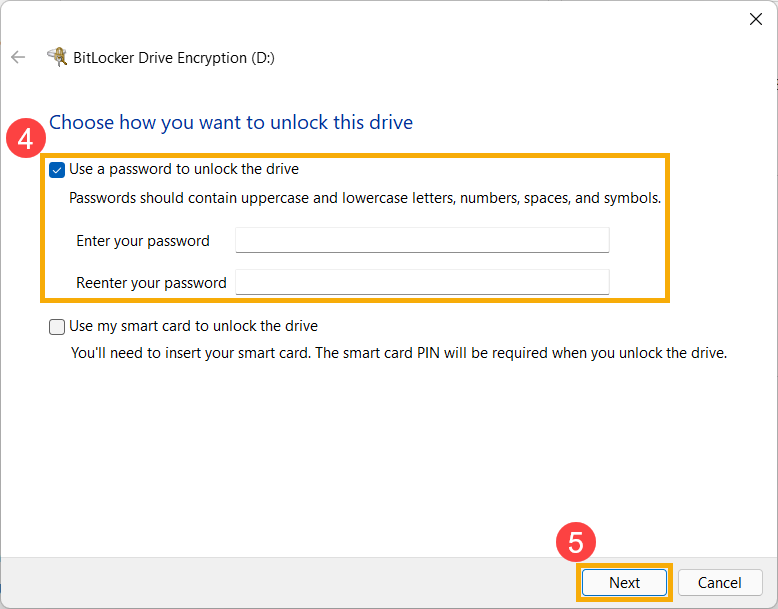

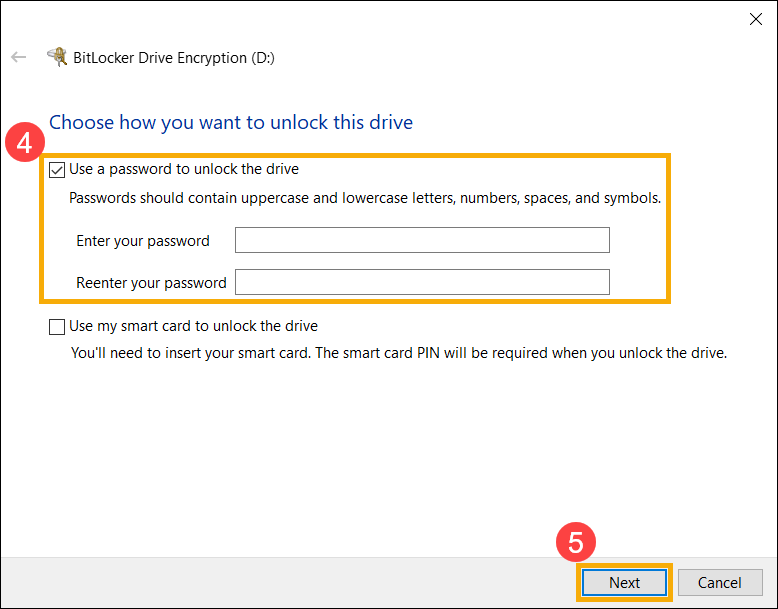

- Выберите [Использовать пароль для разблокировки диска] и введите нужный пароль④, затем выберите [Далее]⑤. Если у вас есть смарт-карта, вы также можете выбрать опцию смарт-карты, чтобы разблокировать диск.

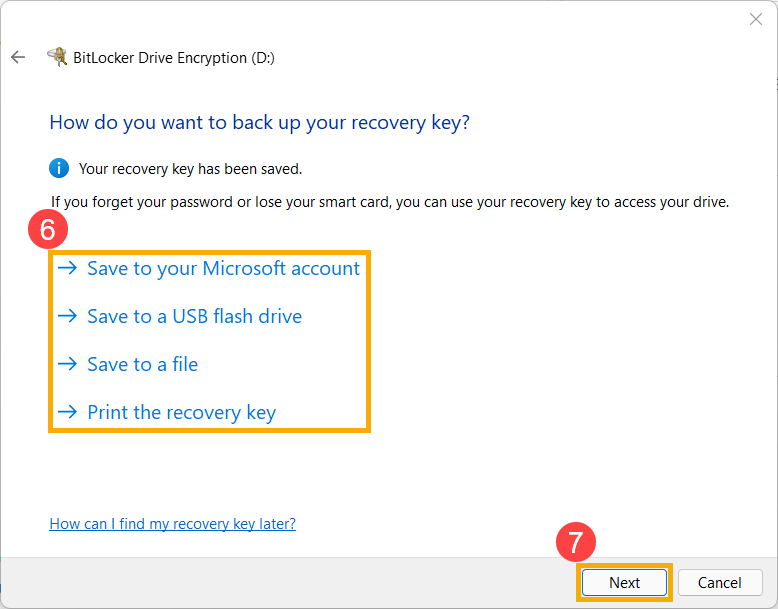

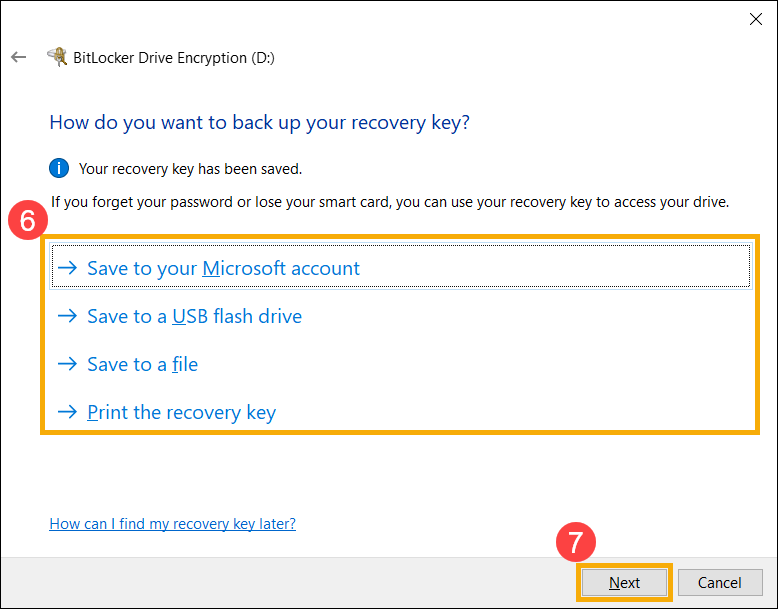

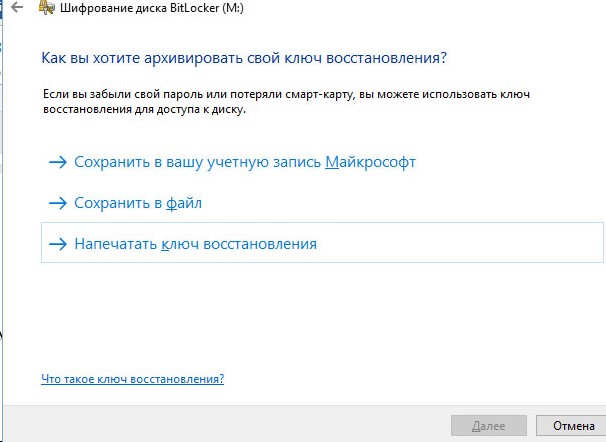

- Выберите Как создать резервную копию ключа восстановления ⑥, затем выберите [Далее] ⑦.

Ключ восстановления представляет собой уникальный 48-значный цифровой пароль. Если вы забудете свой пароль, вы можете использовать ключ восстановления для доступа к своему диску. Или Windows потребует ключ восстановления BitLocker, когда обнаружит небезопасное состояние, которое может быть несанкционированной попыткой доступа к данным.

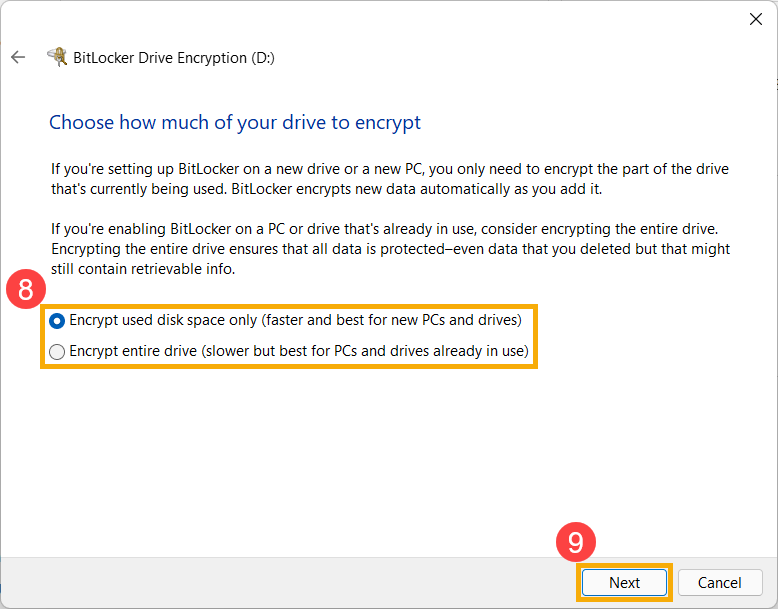

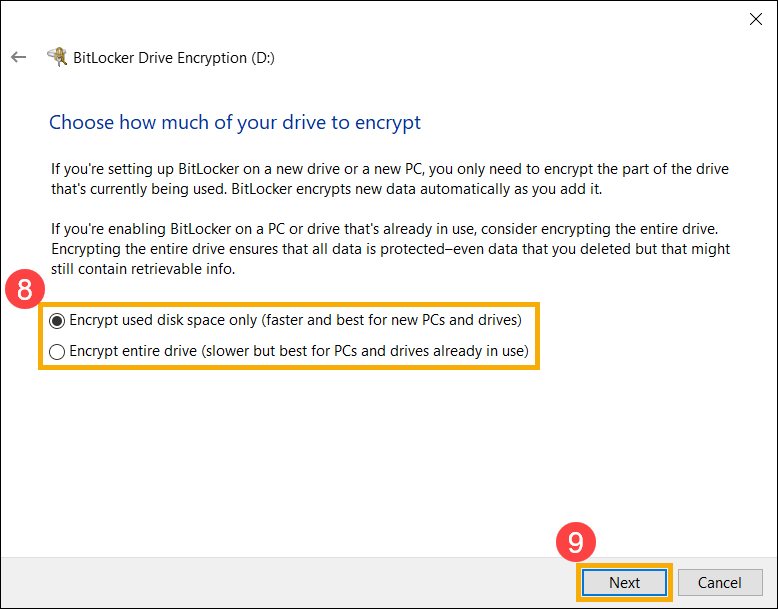

- Выберите, сколько места на диске вы хотите зашифровать⑧, затем выберите [Далее]⑨.

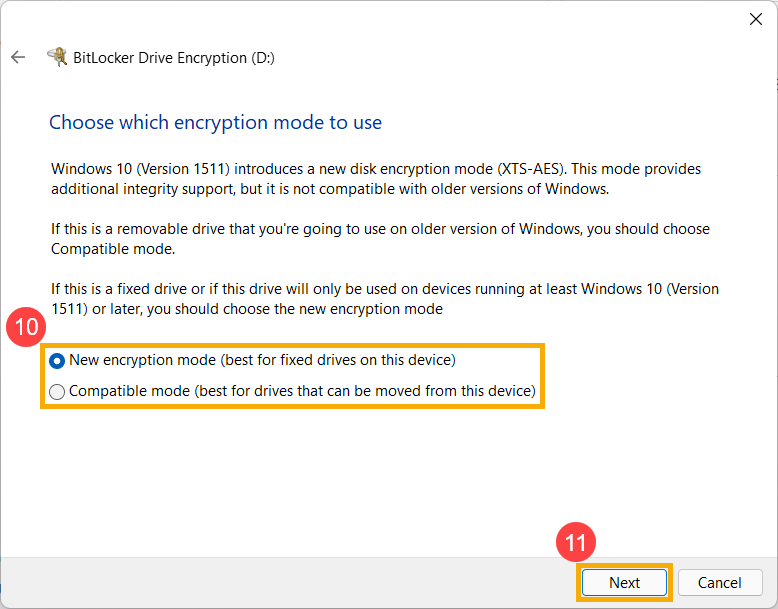

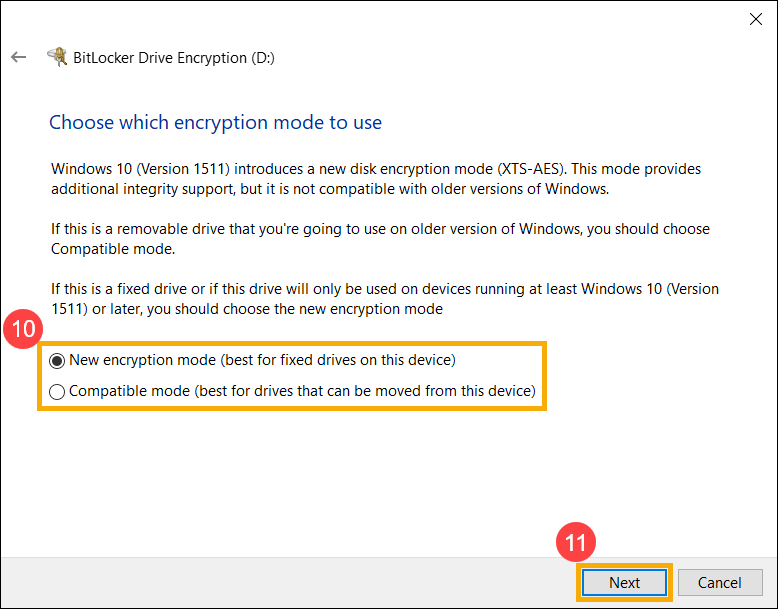

- Выберите, какой режим шифрования вы хотите использовать⑩, затем выберите [Далее]⑪.

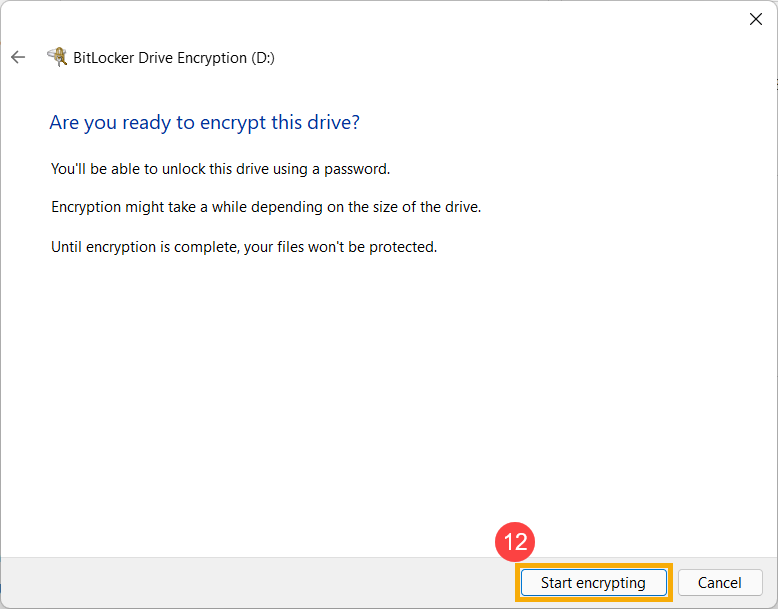

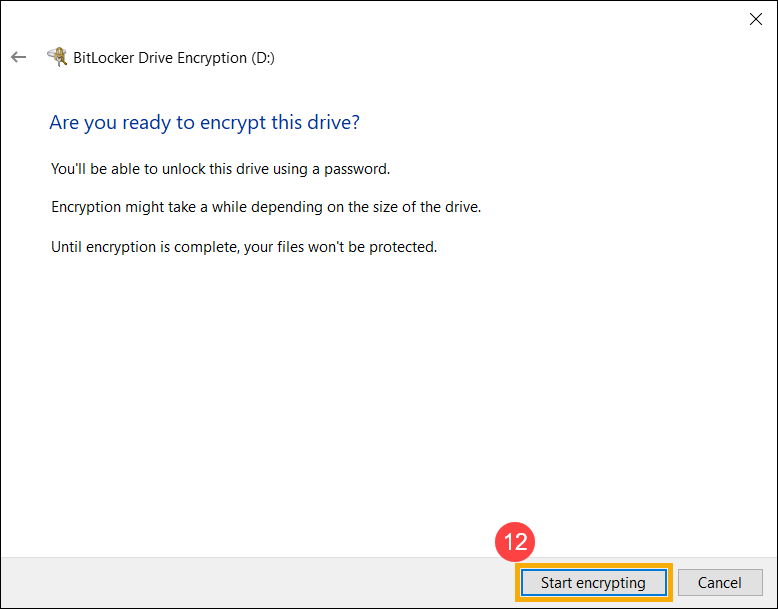

- Подтвердите правильность настроек шифрования, затем выберите [Начать шифрование]⑫, чтобы начать шифрование диска.

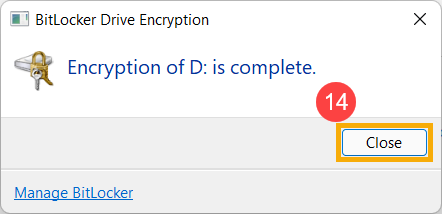

- По завершении шифрования выберите [Закрыть]⑬.

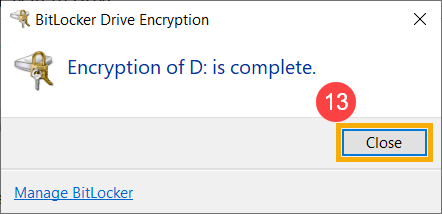

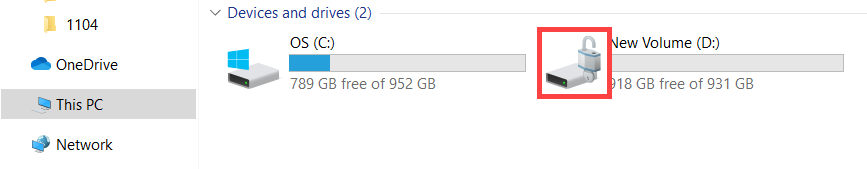

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью BitLocker. (На следующем рисунке показано разблокированное состояние.)

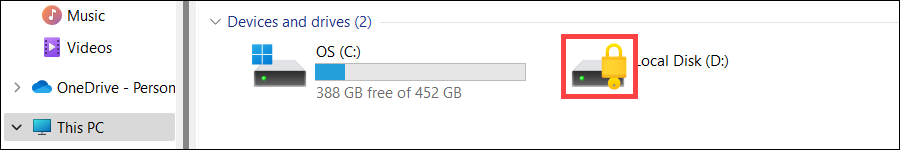

Если это значок с золотым замком, это означает, что диск заблокирован, и вам нужен пароль для доступа к данным.

Примечание: Пока ваш диск находится в разблокированном состоянии, он будет автоматически заблокирован после перезагрузки компьютера..

- Введите и найдите [Управление BitLocker] в строке поиска Windows ①, затем нажмите [Открыть] ②.

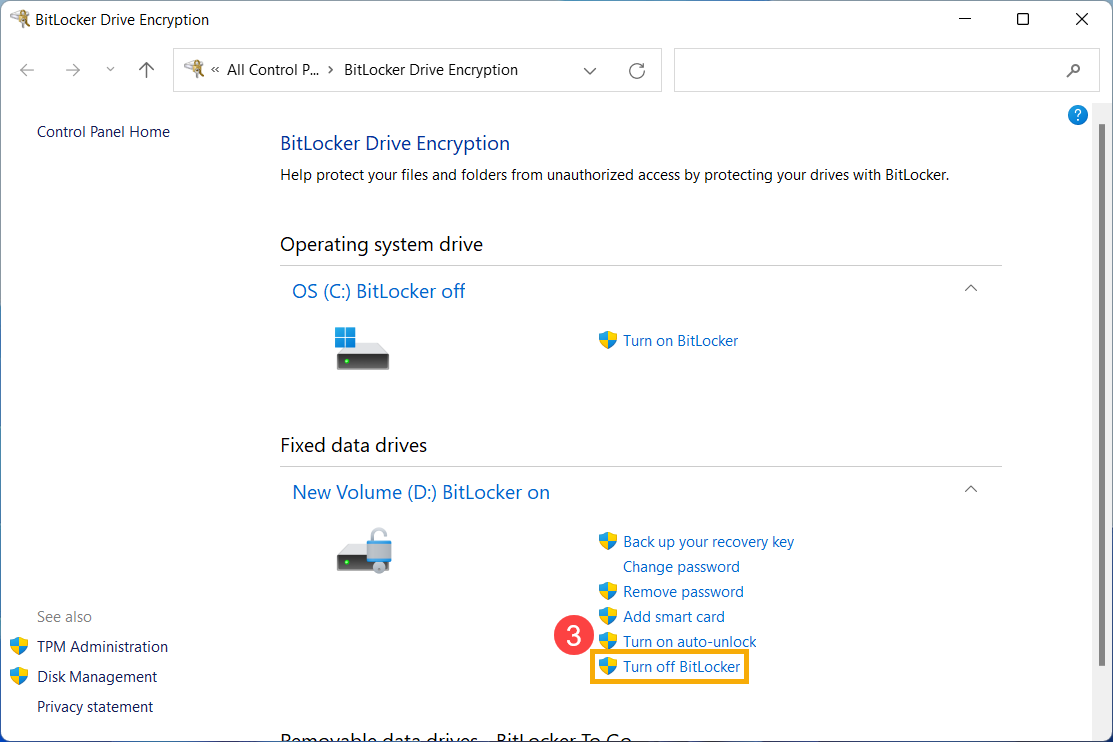

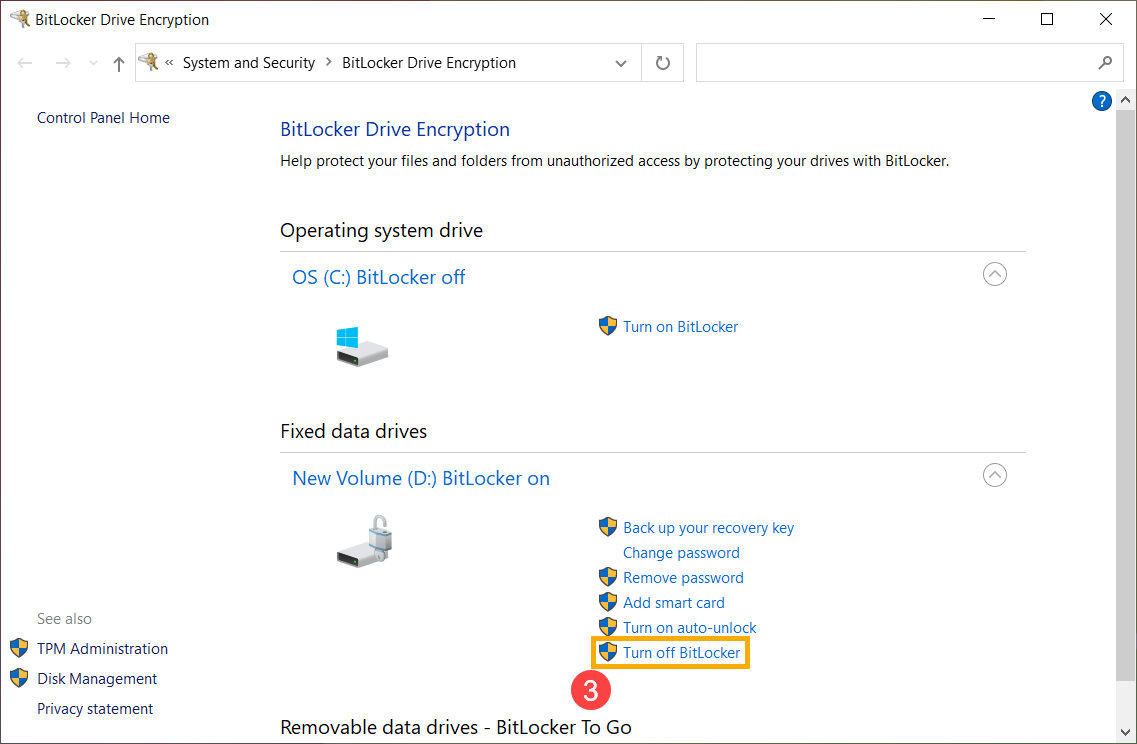

- Нажмите [Отключить BitLocker]③ на диске, который вы хотите расшифровать.

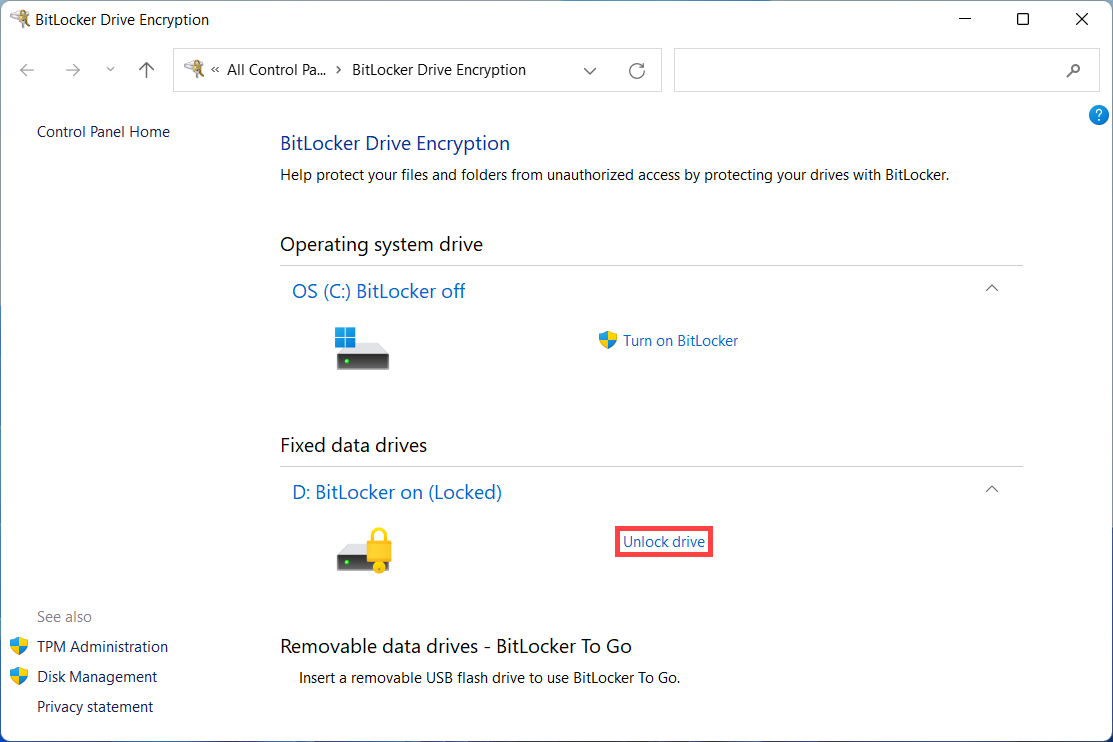

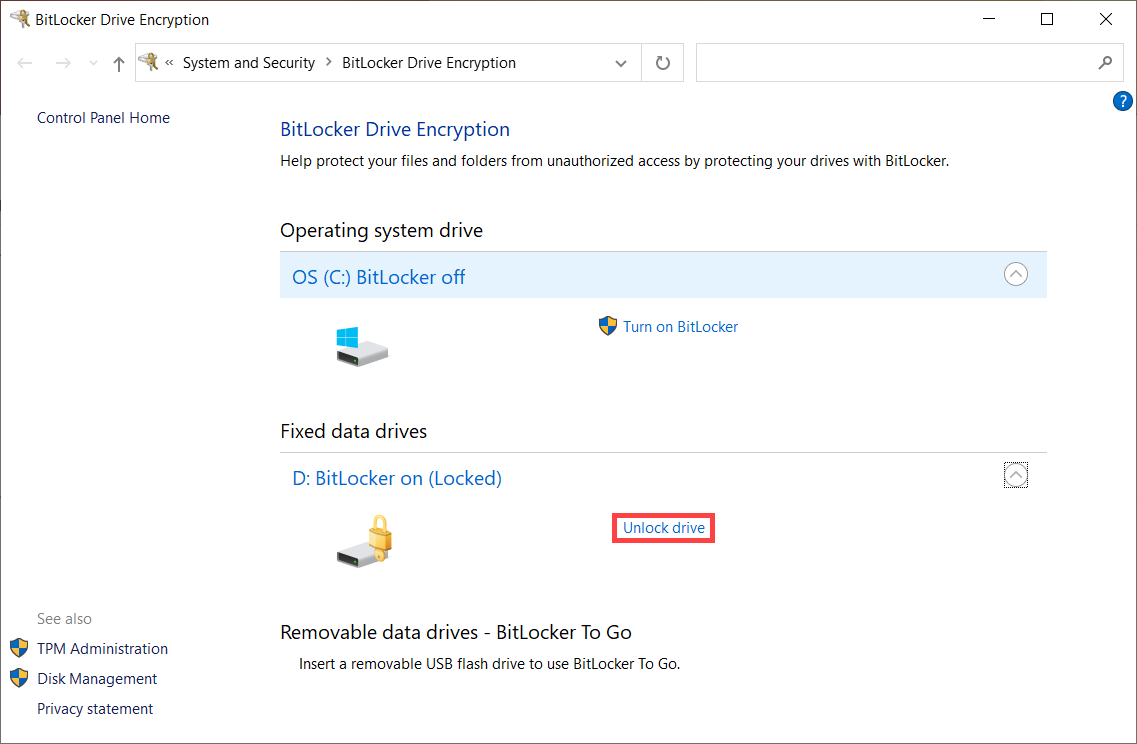

Если диск находится в заблокированном состоянии, вам нужно нажать [Разблокировать диск] и ввести пароль, чтобы отключить BitLocker.

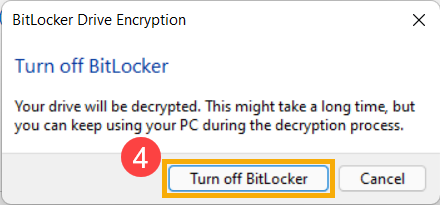

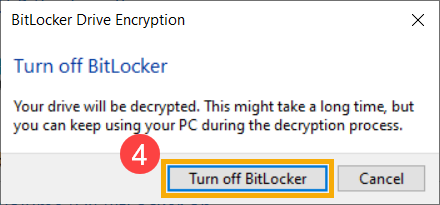

- Подтвердите, хотите ли вы расшифровать свой диск, затем выберите [Отключить BitLocker]④, чтобы начать отключение BitLocker, и ваш диск больше не будет защищен.

- Проверьте поддержку использования шифрования

- Включите шифрование устройства

- Отключите шифрование устройства

- Стандарт шифрования BitLocker

- Отключите шифрование BitLocker

- Введите и найдите [Информация о системе] в строке поиска Windows ①, затем нажмите [Запуск от имени администратора]②.

- В нижней части окна «Информация о системе» найдите [Поддержка шифрования устройства]③. Если значение говорит [Соответствует предварительным требованиям]④, на вашем устройстве доступно шифрование устройства. Если он недоступен, вместо него можно использовать стандартное шифрование BitLocker.

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- Некоторые модели могут включать функцию шифрования устройства по умолчанию. Если вы вошли в свою учетную запись Microsoft, шифрование на вашем устройстве завершено.

Если вы еще не вошли в свою учетную запись Microsoft, выберите [Войти вместо этого с учетной записью Microsoft]③

- Войдите в настройку «Ваша информация», нажмите [Войти вместо этого с учетной записью Microsoft]④. Здесь вы можете узнать больше о Microsoft аккаунте

- После того, как вы войдете в систему с помощью Microsoft, шифрование устройства будет завершено.

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью шифрования устройства. (На следующем рисунке показано разблокированное состояние.)

- Введите и найдите [Настройки шифрования устройства] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- В поле Шифрование устройства установите параметр [Выключить]③.

- Подтвердите, нужно ли отключить шифрование устройства, выберите [Выключить], чтобы отключить функцию шифрования устройства ④.

BitLocker — это встроенная функция шифрования устройства в Windows для защиты ваших данных, а доступ к данным на вашем устройстве могут получить только люди, прошедшие авторизацию.

Примечание: BitLocker недоступен в домашней версии Windows 10.

- Введите и найдите [Управление BitLocker] в строке поиска Windows ①, затем нажмите [Открыть] ②.

- Нажмите [Включить BitLocker]③ на диске, для которого вы хотите установить шифрование устройства BitLocker. (Ниже в качестве примера взят диск D.)

- Выберите [Использовать пароль для разблокировки диска] и введите нужный пароль④, затем выберите [Далее]⑤. Если у вас есть смарт-карта, вы также можете выбрать опцию смарт-карты, чтобы разблокировать диск.

- Выберите Как создать резервную копию ключа восстановления ⑥, затем выберите [Далее] ⑦.

Ключ восстановления представляет собой уникальный 48-значный цифровой пароль. Если вы забудете пароль, вы можете использовать ключ восстановления для доступа к диску. Или Windows потребует ключ восстановления BitLocker, когда обнаружит небезопасное состояние, которое может быть несанкционированной попыткой доступа к данным.

- Выберите, сколько места на диске вы хотите зашифровать⑧, затем выберите [Далее]⑨.

- Выберите, какой режим шифрования вы хотите использовать⑩, затем выберите [Далее]⑪.

- Подтвердите правильность настроек шифрования, затем выберите [Начать шифрование]⑫, чтобы начать шифрование диска.

- По завершении шифрования выберите [Закрыть]⑬.

- Вы можете обнаружить, что на значке диска есть замок, что означает, что этот диск был зашифрован с помощью BitLocker. (На следующем рисунке показано разблокированное состояние.)

If it is a golden lock icon, it means the drive is under locked status, and you need the password to access the data.

Note: While your drive is under unlocked status, it will be automatically locked after the computer restarts.

- Укажите в поисковой строке Windows [Управление BitLocker] ① , затем нажмите [Открыть] ② .

- Нажмите на [Отключить BitLocker] ③ рядом с диском, для которого будет отключено шифрование.

Если диск заблокирован, вам нужно выбрать [Разблокировать диск] и указать пароль для отключения BitLocker.

- Подтвердите процесс расшифровки, затем выберите [Отключить BitLocker] ④ для запуска процесса отключения BitLocker, ваш диск более не будет защищен.

Как разблокировать BitLocker, когда он прекращает принимать ключи восстановления

В этой статье содержится информация о временном решении для разблокировки BitLocker, когда он перестает принимать ввод ключей для разблокировки.

Сводка: В этой статье содержится информация о временном решении для разблокировки BitLocker, когда он перестает принимать ввод ключей для разблокировки.

- Содержание статьи

- Свойства статьи

- Оцените эту статью

Возможно, эта статья была переведена автоматически. Если вы хотите поделиться своим мнением о ее качестве, используйте форму обратной связи в нижней части страницы.

Содержание статьи

Инструкции

При вводе ключа разблокировки BitLocker может не произойти. После ввода ключа (даже при регистрации в Active Directory) BitLocker сообщает о том, что ключ был принят, и разблокировка выполнена, а затем предлагает ввести ключ еще раз. Это поведение приводит к появлению петель.

Временное решение для разблокировки

- На странице, на которой вам будет предложено ввести ключ восстановления, выберите ссылку Пропустить этот диск в нижней части страницы. Появится меню, которое позволит перейти к командной строке. Последовательность: Дополнительные параметры Поиск> и устранение неисправностей>Дополнительные параметры>Командная строка.

- В командной строке используйте следующую команду для проверки состояния BitLocker C: :

manage-bde -status c:

manage-bde -unlock c: -rp your 48-digit recovery password

manage-bde -protectors -disable c:

ПРИМЕЧАНИЕ. Также см. статью базы знаний Dell BitLocker запрашивает ключ восстановления, и у вас нет ключа BitLocker.

Полезные ссылки

- Дополнительные сведения о защите данных Dell см. в разделе Устранение неисправностей сканера отпечатков пальцев и программного обеспечения безопасности.

- Подробные инструкции о том, как использовать сайт поддержки Dell для определения и установки драйверов на ПК Dell.

- Если описанные выше шаги не помогли устранить проблему, свяжитесь со службой технической поддержки Dell для получения помощи.

Дополнительная информация

Рекомендованные статьи

Ниже приведены некоторые рекомендованные статьи по этой теме, которые могут вас заинтересовать.

- BitLocker запрашивает ключ восстановления, а вы не можете его найти

- Автоматическое шифрование устройств Windows или BitLocker на компьютерах Dell

- BitLocker запрашивает ключ восстановления при каждой загрузке на компьютерах с интерфейсом USB-C или Thunderbolt при подключении к док-станции или отсоединенной от док-станции

- BitLocker не включается или запрашивает ключ восстановления при перезагрузке Windows 10, UEFI и микропрограммой TPM 1.2

Истек срок гарантии? Нет проблем. Посетите сайт Dell.com/support, введите сервисный код Dell и просмотрите наши предложения.

ПРИМЕЧАНИЕ. Предложения доступны только для пользователей персональных компьютеров в США, Канаде, Великобритании, Франции, Германии, Китае и Японии. Предложение не распространяется на серверы и системы хранения.

Свойства статьи

Затронутый продукт

Alienware, Inspiron, OptiPlex, Vostro, XPS, G Series, G Series, Alienware, Inspiron, Latitude, Vostro, XPS, Fixed Workstations, Mobile Workstations

Восстановление данных с поврежденного диска, зашифрованного BitLocker

31.05.2023

itpro

Windows 10, Windows 11, Windows Server 2019

комментариев 48

Технология шифрования BitLocker Drive Encryption позволяет защитить данные на носителе с помощью шифрования содержимое логических разделов (дисков). В этой статье, мы рассмотрим, как два способа извлечь данные с раздела, зашифрованного BitLocker. Первый способ предполагает штатную расшифровку защищенного раздела BitLocker из Windows. Второй предполагает, что файловая система зашифрованного диска повреждена (повреждена область диск, в которой BitLocker хранит свои метаданные) или не загружается Windows.

Для восстановления данных с диска, зашифрованного BitLocker у вас должен быть бы хотя один из элементов системы защиты BitLocker:

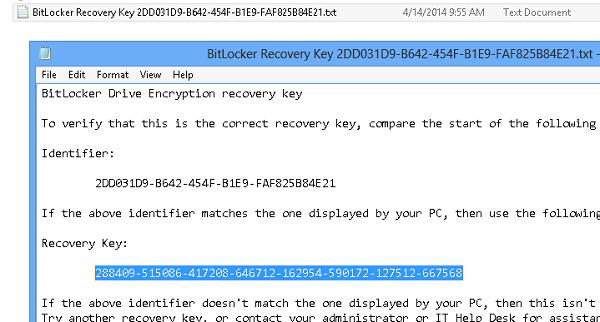

Ключ восстановления BitLocker (BitLocker Recovery Key) представляет собой уникальную последовательность из 48 символов. Ключ восстановления генерируется перед шифрованием раздела Bitlocker. Вы можете распечатать ключа восстановления, сохранить его в виде текстового файла на внешний носитель, или сохранить в свою учетную запись Microsoft.

Ключ восстановления Bitlocker можно найти в своем аккаунте на сайте Microsoft по ссылке https://onedrive.live.com/recoverykey .

Если у вас нет ключа восстановления, вы более не сможете получить доступ к своим данным.

Как расшифровать диск, защищенный BitLocker в Windows?

Проще всего разблокировать зашифрованный BitLocker диск из графического интерфейса Windows.

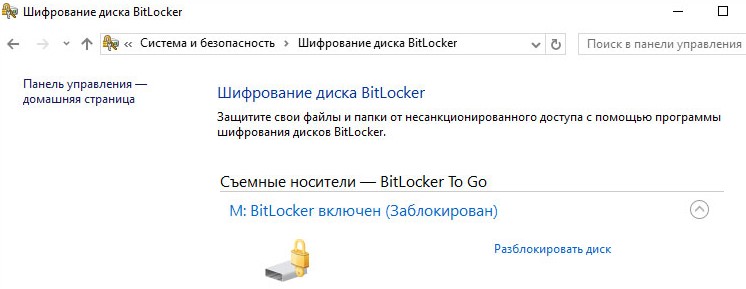

Подключите диск к компьютеру и перейдите в раздел Панель управления -> Система и безопасность -> Шифрование диска BitLocker

В списке дисков выберите зашифрованный BitLocker диск и нажмите кнопку Разблокировать диск.

Вы не сможете зашифровывать или расшифровывать том BitLocker на компьютере с Home редакцией Windows.

В зависимости от способа зажиты укажите пароль, или подключите смарт-карту. Если вы не знаете пароль, вы можете расшифровать том с помощью ключа восстановления. Выберите Дополнительные параметры —> Введите ключ восстановления.

Если у вас несколько ключей восстановления, вы можете определить нужный с помощью идентификатора ключа, который отображается в окне. Если вы указали правильный ключ, диск будет разблокирован, и вы получите доступ к данным на нем.

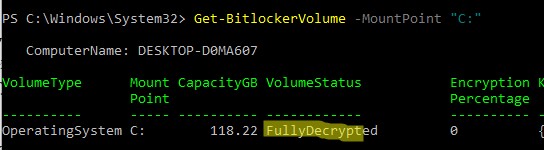

Также вы можете отключить защиту BitLocker для конкретного тома с помощью PowerShell:

Disable-BitLocker -MountPoint «C:»

Дождитесь окончания дешифрования раздела. Проверьте, что диск расшифрован:

Get-BitlockerVolume -MountPoint «C:»

VolumeStatus: FullyDecrypted

Как разблокировать зашифрованный Bitlocker диск, если Windows не загружается

Если ваш системный диск зашифрован с помощью Bitlocker и ваша Windows перестала загружаться (синий экран смерти, зависает при загрузке, некорректные обновления и т.д.), вы можете расшифровать диск в среде восстановления Windows (Windows RE).

Среда восстановления WinRE должна автоматически запуститься, если если 3 раза подряд Windows не смогла загрузиться. Также вы можете загрузить ваш компьютер с любой установочной флешки с Windows, диска восстановления MS DaRT или другого LiveCD. Если вы используете установочный диск с Windows, нажмите Shift+F10 на этапе выбора языка установки.

Должна открыться командная строка WinPE.

Нужно найти зашифрованный диск. Чтобы вывести информацию по всем дискам, выполните:

В результат команды у одного (или нескольких) из дисков должен содержаться такой текст: “BitLocker Drive Encryption: Volume D”. Значит у вас зашифрован диск D.

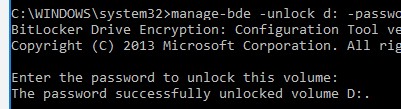

Разблокируем его, выполнив команду:

manage-bde -unlock D: -pw

Команда попросит указать пароль BitLocker:

Enter the password to unlock this volume:

Если пароль правильный, появится сообщение:

The password successfully unlocked volume D:.

Если вы не знаете пароль BitLocker, можно разблокировать том с помощью ключа восстановления:

manage-bde -unlock D: -RecoveryKey J:\1234567. 987ABCDE4564.bek

Ваш диск разблокирован, и вы можете приступать к восстановлению загрузчика Windows или исправлению других проблем.

Если вы хотите расшифровать диск и полностью отключить защиту диска BitLocker, выполните:

manage-bde -protectors -disable D:

Выполните перезагрузку компьютера. Теперь загрузочный диск не зашифрован.

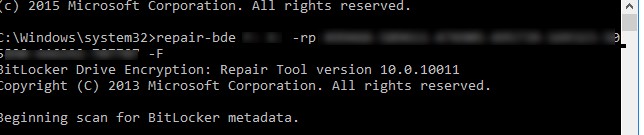

Используем Repair-BDE для восстановления данных с поврежденного тома BitLocker

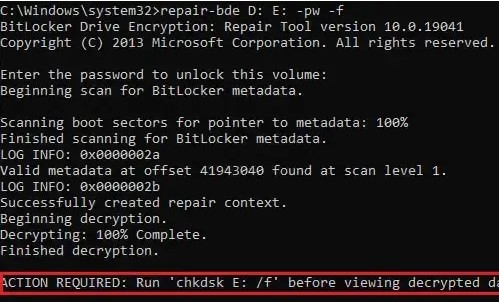

Для восстановления данных на поврежденном томе BitLocker нужно использовать консольную утилиту Repair-bde (BitLocker Repair Tool).

Попробуйте расшифровать извлечь данные на новый диск с помощью пароля BitLocker. Утилита repair-bde позволяет извлечь данные с поврежденного тома на новый раздел. Обратите внимание, что раздел целевого диска должен быть больше, чем раздел исходного тома с BitLocker, а также что существующие данные на целевом томе будут удалены (!).

-

Откройте командную строку с правами администратора:

- Выполните команду:

repair-bde D: E: -pw –Force

, где D: — диск с данными Bitlocker, E: — пустой диск (раздел) на который необходимо извлечь расшифрованные данные; - Укажите пароль Bitlocker (который пользователь вводит в графическом интерфейсе Windows для получения доступа к зашифрованному тому).

- Если атрибут использования ключа присутствует, он должен быть следующим:

Утилита Repair-bde попытается восстановить критические метаданные с вашего зашифрованного тома и использовать их для расшифровки.

Если данные были успешно расшифрованы, в логе появится надпись:

Decrypting: 100 completed Finished decryption. ACTION REQUIRED: run chkdsk E: /f before viewing decrypted data

Если вы не знаете пароль BitLocker, можно расшифровать том с помощью ключ восстановления или ключа загрузки системы (если зашифрован системный раздел).

Запустите восстановление данных с помощью ключа восстановления

repair-bde D: E: -rp 288409-515086-417208-646712-162954-590172-127512-667568 –Force

Если Bitlocker используется для шифрования системного раздела Windows, а для загрузки системы используется специальный ключ запуска на USB флешке, зашифрованный том можно расшифровать так:

repair-bde D: E: -rk I:\3F558473-943D-4330-8449-62C36BA53345.BEK –Force

где, файл 3F558473-943D-4330-8449-62C36BA53345.BEK – ключ запуска шифрования диска BitLocker на USB флешке I:\ (по умолчанию этот файл скрыт).

После разблокировки тома нужно проверить проверку целевого диска с помощью команды:

chkdsk E: /f

Примечание. Если вам не удалось восстановить данные с зашифрованного диска указанными способами, стоит попробовать создать посекторную копию поврежденного диска с помощью Linux-утилиты DDRescue (или любой другой подобной утилиты для восстановления данных с поврежденных разделов). После чего попытаться восстановить данные из полученной копии по описанному сценарию.

Как открыть зашифрованный BitLocker диск в Linux?

Вы можете открыть зашифрованный BitLocker диск и из-под Linux. Для этого понадобится утилита DisLocker и ключ восстановления BitLocker.

становите утилиту с помощью вашего пакетоного менеджера. В Ubuntu/Debian выполните команду:

$ sudo apt-get install dislocker

Перейдите в каталог mnt и создайте две директории (для зашифрованного и расшифрованного раздела):

$ cd /mnt

$ mkdir encrypted

$ mkdir decrypted

Найдите зашифрованный раздел (команда fdisk –l ) и расшифруйте его с помощью пароля BitLocker:

$ sudo dislocker -V /dev/sdb1 -u — /mnt/encrypted

Если у вас есть ключ восстановления, используйте такую команду:

$ sudo dislocker -r -V /dev/sdb1 -p your_bitlocker_recovery_key /mnt/encrypted

Утилита DisLocker используется FUSE драйвер (Filesystem in Userspace) для доступа к зашифрованному разделу в режеме read-only.

В целевом каталоге появится файл dislocker-file. Этот файл содержит ваш NTFS раздел с данными.

Вы можете смонтировать раздел, чтобы увидеть все файлы на нем:

$ sudo mount -o loop /mnt/encrypted/dislocker-file /mnt/ decrypted