Boot start marker cisco что это

Простите за тупой вопрос, но как убрать из конфига строки:

boot-start-marker

boot-end-marker

чтоб не лез на tftp постоянно.

| Оглавление |

| Сообщения по теме |

>Простите за тупой вопрос, но как убрать из конфига строки:

>boot-start-marker

>boot-end-marker

>чтоб не лез на tftp постоянно.

наверное ты путаешь с service config?

А про маркеры почитай:

——————————

The boot-start-marker and boot-end-marker flags, which can be seen in Cisco IOS software configuration files, are not CLI commands. These markers are written to configuration files automatically to flag the beginning and end of the boot commands (boot statements). By flagging boot statements, these markers allow the router to more reliably load Cisco IOS images during bootup.

A boot statement is one or more lines in a configuration file that tells the router which software image to load after a powercycling (reboot). The boot-start- marker and boot-end-marker flags will appear around any boot commands, including: ?boot bootstrap ?boot config ?boot host ?boot network ?boot system

Note, however, that these markers will always appear in the output of the show running-config or more system:running-config commands, regardless of whether any actual boot commands have been entered. This means that no boot commands will appear between the markers if no boot commands have been entered, or if all boot commands have been removed from the configuration, as shown in the «Examples» section.

The boot-start-marker and boot-end-marker flags cannot be removed or modified using the CLI. These markers are written to the startup configuration file whenever a copy running-config startup-config command is issued.

These flags were also introduced to circumvent errors in the configuration file, such as a leading space before a boot command (such as those sometimes introduced by manually edited configuration files), or the use of text strings that include the word «boot» in banners or other user-specified text.

If the «boot start-marker» flag is not found in the configuration file, the system will use the traditional method to identify the boot commands. However, if you are manually creating configuration files, or copying from older Cisco IOS software releases, the addition of these markers is recommended.

——————————-

Пожалуйста, прежде чем написать сообщение, ознакомьтесь с данными рекомендациями.

Базовая конфигурация Cisco Router ( Базовая конфигурация Cisco Router. )

Задача: базовая конфигурация маршрутизаторов Cisco в качестве подготовки для последующей индивидуальной настройки.

Подключаемся к маршрутизатору:

Router> enable

Настраиваем подсистему времени (очень желательно проделать это в первую очередь, хотя бы для корректной генерации ключей доступа SSH):

!* Устанавливаем текущее время вручную в том случае, если NTP серверы недоступны

Router# clock set 12:37:30 2 Feb 2010

Router# configure terminal

!* Отключаем переход между зимним и летним временем

Router(config)# no clock summer-time

!* Указываем на наши NTP серверы

Router(config)# ntp server ip.ntp0.server prefer

Router(config)# ntp server ip.ntp1.server

!* Приправляем конфигурацию опциями

Router(config)# service timestamps debug datetime localtime

Router(config)# exit

Настраиваем подсистему журналирования событий для отправки сведений на удалённый сервер Unix Syslog:

Router(config)# service sequence-numbers

Router(config)# service timestamps log datetime msec localtime show-timezone

Router(config)# logging rate-limit all 10

Router(config)# logging facility local1

Router(config)# logging trap debugging

Router(config)# logging ip.syslog0.server

Router(config)# logging ip.syslog1.server

Router(config)# logging on

Настраиваем SNMP для сбора статистики с устройства:

!* Создаем «лист доступа» для SNMP

Router(config)# access-list 11 permit host ip.snmp0.server

Router(config)# access-list 11 permit host ip.snmp1.server

!* Описываем базовые параметры (ключевое слово, уровень доступа, «лист доступа»)

Router(config)# snmp-server community password ro 11

!* Описываем необязательные параметры

Router(config)# no snmp-server location

Router(config)# no snmp-server contact

Устанавливаем имя, доменное имя и параметры разрешения имен:

Router(config)# hostname rtr0

Router(config)# ip domain-name domain.name

Router(config)# ip name-server ip.ns0.server

Router(config)# ip name-server ip.ns1.server

Router(config)# ip domain-lookup

Router(config)# ip dns server

Генерируем RSA ключи для подключения к маршрутизатору по протоколу SSH и описываем параметры работы транспорта:

!* Проверяем, нет ли у нас уже ключей

Router# show crypto key mypubkey rsa

!* Удаляем ненужные ключи

Router(config)# crypto key zeroize rsa key.name

!* Генерируем RSA ключ с указанным именем, общий для всех функций маршрутизатора (в процессе указываем длину ключа, например: 1024 бит)

Router(config)# crypto key generate rsa label rtr0.domain.name

!* Указываем применять только SSH второй версии

Router(config)# ip ssh version 2

!* Устанавливаем время отключения сессии

Router(config)# ip ssh time-out 120

!* Устанавливаем количество попыток аутентификации до блокировки сессии

Router(config)# ip ssh authentication-retries 5

Устанавливаем параметры аутентификации:

!* Отключаем «продвинутую» модель аутентификации, оставляя, тем самым, простейший вариант с локальной аутентификацией по файлу паролей (Особое внимание следует уделить переключению между режимами аутентификации. Если некорректно переключится в режим «продвинутой» модели аутентификации «AAA», то запросто можно потерять доступ к устройству даже на консольном порту)

Router(config)# no aaa new-model

!* Активируем шифрование паролей

Router(config)# service password-encryption

!* Активируем доступ уровня «enable» по паролю «cisco»

Router(config)# enable secret cisco

!* Регистрируем пользователя «cisco» c паролем «cisco» c привелегиями, практически равным суперпользователю

Router(config)# username cisco privilege 15 password 0 cisco

!* Удалить, в случае необходимости, пользователя можно следующим образом

Router(config)# no username cisco

Описываем конфигурацию консольного последовательного терминального порта:

Router(config)# line console 0

!* Устанавливаем время отключения сессии в тридцать минут для неспешной работы

Router(config-line)# exec-timeout 30

Router(config-line)# logging synchronous

!* Устанавливаем режим аутентификации с локального файла паролей

Router(config-line)# login local

Router(config-line)# history size 100

Router(config-line)# speed 9600

Router(config-line)# exit

Описываем конфигурации виртуальных терминалов:

Router(config)# line vty 0 15

Router(config-line)# exec-timeout 10

Router(config-line)# logging synchronous

Router(config-line)# login local

!* Указываем на применение только одного вида транспортного протокола из всех возможных

Router(config-line)# transport input ssh

Router(config-line)# history size 100

Router(config-line)# exit

Указываем маршрут «по умолчанию»:

Router(config)# ip route 0.0.0.0 0.0.0.0 ip.gateway

Приправляем конфигурацию дополнительными опциями:

Router(config)# ip subnet-zero

Router(config)# ip classless

Router(config)# boot-start-marker

Router(config)# boot-end-marker

!* Отключаем совершенно ненужные нам сервисы

Router(config)# no ip http server

Router(config)# no ip http secure-server

Router(config)# no ip tftp boot-interface

Сохраняем конфигурацию в файле в энергонезависимой памяти устройства:

Router(config)# exit

Router# copy running-config startup-config

Перезагружаем устройство и, если все прошло успешно, то можно будет приступать к конфигурированию маршрутизатора:

Router# reload

[ уже посетило: 13514 / +1 ] [ интересно! / нет ]

Заметки и комментарии к публикации:

Оставьте свой комментарий ( выразите мнение относительно публикации, поделитесь дополнительными сведениями или укажите на ошибку )

Базовая настройка маршрутизатора с помощью SDM

В этой статье приводятся инструкции по базовой настройке маршрутизатора с помощью Cisco Security Device Manager (SDM). Сюда входит настройка IP-адреса, маршрутизации по умолчанию, статической и динамической маршрутизации, статического и динамического преобразования сетевых адресов (NAT), имени хоста, баннера, секретного пароля, учетных записей пользователя и т. п. Cisco SDM позволяет настраивать маршрутизаторы во всех типах сетевых сред, в том числе «малый офис, домашний офис», внутренний офис, региональный офис и центральный узел или штаб-квартира корпорации, с помощью простого в использовании управляющего веб-интерфейса.

Используемые компоненты

Сведения, представленные в этом документе, относятся к следующим версиям программного и аппаратного обеспечения.

- Маршрутизатор Cisco 3640 с программным обеспечением Cisco IOS® версии 12.4(8)

- ПО Cisco Security Device Manager (SDM) версии 2.3.1.

Настройка

В этом разделе представлены сведения о настройке базовых параметров маршрутизатора в сети.

Схема сети

В этом документе использована следующая конфигурация сети:

Конфигурация интерфейсов

Чтобы настроить интерфейсы маршрутизатора Cisco, выполните следующие действия.

1. Выберите Home, чтобы открыть главную страницу SDM.

На главной странице SDM отображаются сведения о программном и аппаратном обеспечении маршрутизатора, доступности функций, а также сводные данные о конфигурации и другая сведения. Зеленые круги обозначают функции, которые поддерживаются в маршрутизаторе, красные круги обозначают неподдерживаемые функции.

2. Выберите Configure > Interfaces and Connections > Create Connection, чтобы настроить соединение с глобальной сетью (WAN) для интерфейса.

Например, для последовательного интерфейса 2/0 выберите параметр Serial и нажмите Create New Connection.

Примечание: Для интерфейсов других типов, таких как Ethernet, выберите соответствующий тип и продолжите настройку, нажав кнопку Create New Connection.

3. Нажмите Next, чтобы продолжить настройку после появления нужного интерфейса.

4. Выберите Serial interface 2/0 (нужный) в списке «Available Interfaces» и нажмите Next.

5. Выберите тип инкапсуляции последовательного интерфейса и нажмите Next.

6. Укажите статический IP-адрес интерфейса с соответствующей маской подсети нажмите Next.

7. Настройте параметры маршрутизации по умолчанию и дополнительные параметры, такие как IP-адрес следующего перехода (192.168.1.2, в соответствии со схемой сети), предоставленные поставщиком услуг Интернета (ISP) и нажмите Next.

Откроется окно со сводной информацией об изменениях, которые пользователь внес в конфигурацию. Нажмите кнопку Finish.

Появится следующее окно, отображающее состояние доставки команды в маршрутизатор. Кроме того, оно отображает ошибки, если доставка команды не удалась, из-за несовместимых команд или неподдерживаемых функций.

8. Выберите Configure > Interfaces and Connections > Edit Interfaces/Connections, чтобы добавить, изменить или удалить интерфейсы.

Выделите интерфейс, в который необходимо внести изменения и нажмите Edit, чтобы изменить или отредактировать конфигурацию интерфейса. Здесь можно изменить статические IP-адреса.

Конфигурация преобразования сетевых адресов (NAT)

Конфигурация динамического преобразования сетевых адресов (NAT)

Чтобы настроить динамическое преобразование сетевых адресов (NAT) в маршрутизаторе Cisco, выполните следующие действия.

1. Выберите Configure > NAT > Basic NAT и нажмите Launch the selected task, чтобы настроить базовое преобразование сетевых адресов.

2. Нажмите Next.

3. Выберите интерфейс, который подключается к Интернету, или поставщика услуг Интернета и задайте диапазон IP-адресов, которые смогут использовать доступ в Интернет.

4. Откроется окно со сводной информацией об изменениях, которые пользователь внес в конфигурацию. Нажмите кнопку Finish.

5. В окне «Edit NAT Configuration» отображается готовая конфигурация динамического преобразования сетевых адресов (NAT) с перегруженными преобразованными IP-адресами (PAT). Чтобы настроить динамическое преобразование сетевых адресов (NAT) для пула адресов, выберите Address Pool.

6. Нажмите Add.

На экран будут выведены сведения, такие как имя пула и диапазон IP-адресов с маской сети. Бывают ситуации, когда большая часть адресов пула назначена и в нем практически не остается IP-адресов. В этом случае для отдельного адреса можно использовать преобразование адресов портов (PAT). Оно позволяет удовлетворять дополнительные запросы выделение IP-адресов. Установите флажок Port Address Translation (PAT), если вы хотите, чтобы маршрутизатор использовал функцию PAT, когда в пуле заканчиваются IP-адреса.

7. Нажмите Add.

8. Нажмите Edit.

9. Выберите Address Pool в поле «Type», введите имя пула адресов (pool1) и нажмите OK.

10. В открывшемся окне будет отображаться конфигурация динамического преобразования адресов (NAT) для пула адресов. Нажмите кнопку Designate NAT Interfaces.

С помощью этого окна назначьте внутренние и внешние интерфейсы, которые вы хотите использовать для преобразования NAT. NAT использует внешние и внутренние назначения во время интерпретации правил преобразования, поскольку преобразование может выполняться как из внутренней сети во внешнюю, так и из внешней во внутреннюю.После назначения эти интерфейсы используются во всех правилах преобразования NAT. Назначенные интерфейсы отображаются над списком правил преобразования (Translation Rules) в главном окне NAT.

Конфигурация статического преобразования сетевых адресов (NAT)

Для настройки статического преобразования адресов на маршрутизаторе Cisco, выполните следующие действия.

1. Выберите Configure > NAT > Edit NAT Configuration и нажмите кнопку Add, чтобы настроить статическое преобразование адресов (NAT).

- Выберите IP Address, если необходимо использовать преобразование для IP-адреса, введенного в поле «IP Address».

- Выберите Interface, если необходимо, чтобы функция Translate from Address использовала интерфейс маршрутизатора. Адрес, указанный в окне Translate from Address, преобразуется в IP-адрес, который назначен интерфейсу, указанному в поле «Interface».

В этом окне отображается конфигурация статического преобразования сетевых адресов (NAT) с включенным перенаправлением портов.

Конфигурация маршрутизации

Настройка маршрутизации

Чтобы настроить статическую маршрутизацию в маршрутизаторе Cisco, выполните следующие действия.

1. Выберите Configure > Routing > Static Routing и нажмите кнопку Add, чтобы настроить статическую маршрутизацию.

2. Введите адрес сети назначения (Destination Network address) с маской и выберите исходящий интерфейс или IP-адрес следующего перехода.

В этом окне отображается статический маршрут, настроенный для сети 10.1.1.0, IP-адрес следующего перехода — 192.168.1.2.

Конфигурация динамической маршрутизации

Чтобы настроить динамическую маршрутизацию в маршрутизаторе Cisco, выполните следующие действия.

1. Выберите Configure > Routing > Dynamic Routing.

2. Выберите RIP, а затем щелкните Edit.

3. Установите флажок Enable RIP, выберите версию RIP и нажмите кнопку Add.

4. Укажите сетевой адрес для объявления.

5. Нажмите OK.

6. Нажмите Deliver, чтобы передать команды маршрутизатору.

В этом окне отображается конфигурация динамической маршрутизации RIP.

Другие параметры

Для настройки других базовых параметров маршрутизатора Cisco выполните следующие действия.

1. Выберите Configure > Additional Tasks > Router Properties и нажмите Edit, чтобы изменить свойства Hostname (имя хоста), Domain Name (имя домена), Banner (баннер) и Enable Secret Password (включить секретный пароль) для маршрутизатора.

2. Выберите Configure > Additional Tasks > Router Access > User Accounts/View, чтобы добавить, удалить или изменить учетные записи пользователей маршрутизатора.

3. Выберите File > Save Running Config to PC. , чтобы сохранить текущую конфигурацию в энергонезависимую память (NVRAM) маршрутизатора или на ПК, а также чтобы сбросить текущую конфигурацию к заводским параметрам по умолчанию.

4. На панели задач выберите Edit > Preferences, чтобы включить следующие пользовательские настройки.

- Предварительный просмотр команд перед их доставкой в маршрутизатор.

- Сохранение подписи на Flash-диск.

- Запрос подтверждения перед выходом из SDM.

- Продолжение мониторинга состояния интерфейса при переключении режима или задачи.

5. Выберите View на панели задач, чтобы:

- открыть страницы «Home», «Configure» или «Monitor».

- отобразить рабочую конфигурацию маршрутизатора.

- отобразить различные команды show.

- отобразить правила SDM по умолчанию.

- Выберите Refresh, чтобы синхронизировать конфигурацию маршрутизатора, отображаемую в SDM, с изменениями, сделанными из интерфейса командной строки (CLI).

Конфигурация CLI

Конфигурация маршрутизатора

Router#show run

Building configuration.

Current configuration : 2525 bytes

!

version 12.4

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname Router

!

boot-start-marker

boot-end-marker

!

no logging buffered

enable password cisco

!

no aaa new-model

!

resource policy

!

!

!

ip cef

!

!

!

!— Сертификат RSA, созданный после ввода команды

!— ip http secure-server.

crypto pki trustpoint TP-self-signed-392370502

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-392370502

revocation-check none

rsakeypair TP-self-signed-392370502

!

!

crypto pki certificate chain TP-self-signed-392370502

certificate self-signed 01

3082023C 308201A5 A0030201 02020101 300D0609 2A864886 F70D0101 04050

30312E30 2C060355 04031325 494F532D 53656C66 2D536967 6E65642D 43657

69666963 6174652D 33393233 37303530 32301E17 0D303530 39323330 34333

375A170D 32303031 30313030 30303030 5A303031 2E302C06 03550403 13254

532D5365 6C662D53 69676E65 642D4365 72746966 69636174 652D3339 32333

35303230 819F300D 06092A86 4886F70D 01010105 0003818D 00308189 02818

C86C0F42 84656325 70922027 EF314C2F 17C8BBE1 B478AFA3 FE2BC2F2 3C272

A3B5E13A 1392A158 73D8FE0D 20BFD952 6B22890C 38776830 241BE259 EE2AA

CF4124EA 37E41B46 A2076586 2F0F9A74 FDB72B3B 6159EEF7 0DEC7D44 BE489

9E351BF7 F5C808D9 2706C8B7 F5CE4B73 39ED8A61 508F455A 68245A6B D072F

02030100 01A36630 64300F06 03551D13 0101FF04 05300301 01FF3011 06035

11040A30 08820652 6F757465 72301F06 03551D23 04183016 80148943 F2369

ACD8CCA6 CA04EC47 C68B8179 E205301D 0603551D 0E041604 148943F2 36910

D8CCA6CA 04EC47C6 8B8179E2 05300D06 092A8648 86F70D01 01040500 03818

3B93B9DC 7DA78DF5 6D1D0D68 6CE075F3 FFDAD0FB 9C58E269 FE360329 2CEE3

D8661EB4 041DEFEF E14AA79D F33661FC 2E667519 E185D586 13FBD678 F52E1

E3C92ACD 52741FA4 4429D0B7 EB3DF979 0EB9D563 51C950E0 11504B41 4AE79

0DD0BE16 856B688C B727B3DB 30A9A91E 10236FA7 63BAEACB 5F7E8602 0C33D

quit

!

!

!

!

!

!

!

!

!

!

!— Создание учетной записи с именем sdmsdm и всеми привилегиями.

username sdmsdm privilege 15 password 0 sdmsdm

!

!

!

!

!

!

interface Ethernet0/0

no ip address

shutdown

half-duplex

!

!— Интерфейс локальной сети, настроенный с закрытым IP-адресом.

interface FastEthernet1/0

ip address 172.16.1.2 255.255.255.0

!— Назначение преобразования сетевых адресов (NAT) для трафика,

!— который поступает от указанного интерфейса.

ip nat inside

ip virtual-reassembly

duplex auto

speed auto

!

!— Это интерфейс WAN, настроенный с маршрутизируемым (публичным) IP-адресом.

interface Serial2/0

ip address 192.168.1.1 255.255.255.0

!— Настройка интерфейса в качестве

!— места назначения для трафика, прошедшего через NAT.

ip nat outside

ip virtual-reassembly

!

interface Serial2/1

no ip address

shutdown

! interface Serial2/2

no ip address

shutdown

!

interface Serial2/3

no ip address

shutdown

!

!— Включена маршрутизация RIP версии 2.

router rip

version 2

network 172.1.0.0

no auto-summary

!— Здесь настраиваются команды, которые включают протоколы HTTP и HTTPS.

ip http server

ip http secure-server

!

!— Это конфигурация динамического преобразования сетевых адресов (NAT).

!— Определение пула внешних IP-адресов для преобразования сетевых адресов.

ip nat pool pool1 192.168.1.3 192.168.1.10 netmask 255.255.255.0

!— Чтобы включить NAT для внутреннего адреса источника,

!— укажите, что трафик от узлов, которые соответствуют списку доступа 1,

!— преобразуются в пул адресов с именем «pool1».

ip nat inside source list 1 pool pool1

!

!— Список доступа 1 разрешает преобразование сетевых адресов только для сети 172.16.1.0.

access-list 1 remark SDM_ACL Category=2

access-list 1 permit 172.16.1.0 0.0.0.255

!

!— Это конфигурация статического преобразования сетевых адресов (NAT).

!— Для преобразования пакетов между фактическим IP-адресом 172.16.1.1 с TCP-портом

!— 80 и сопоставленным IP-адресом 192.168.1.1 с TCP-портом 500.

ip nat inside source static tcp 172.16.1.1 80 192.168.1.3 500 extendable

!

!

!— Маршрут по умолчанию настроен и направлен по адресу 192.168.1.2.

ip route 0.0.0.0 0.0.0.0 192.168.1.2

!

!

!— Статический маршрут настроен и направлен по адресу 192.168.1.2.

ip route 10.1.1.0 255.255.255.0 192.168.1.2

!

!

control-plane

!

!

!

!

!

!

!

!

!

!

line con 0

line aux 0

!— Протокол Telnet включен с паролем sdmsdm.

line vty 0 4

password sdmsdm

login

!

!

end

Проверка

Выберите Configure > Interface & Connections > Edit Interface Connections > Test Connection, чтобы проверить подключение для всех компонентов тракта. Можно указать IP-адрес удаленной стороны, щелкнув переключатель User-specified.

Устранение неполадок

Для устранения неполадок используются следующие параметры:

• Выберите Tools > Update SDM на панели инструментов, чтобы отправить эхо-запрос, создать Telnet-подключение и обновить SDM до последней версии. Это можно сделать с веб-узла Cisco.com, с локального компьютера или с компакт-диска.

• Выберите Help > About this Router для отображения информации об аппаратной конфигурации маршрутизатора.

В этом окне отображается информация об образе IOS маршрутизатора.

Параметр Help предоставляет сведения о различных параметрах конфигурации, доступных в SDM.

Есть вопросы?

Обращайтесь в «Аквилон-А», чтобы узнать подробности и получить именно то, что вам требуется.

- Статьи

- Решения эконом класса

- Маршрутизаторы Linksys

- Коммутаторы Linksys

- Маршрутизаторы

- Cisco 800, Cisco 1800,

- Cisco 2800, Cisco 3800

- Catalyst Express 500, Catalyst 2960,

- Catalyst 3560, Catalyst 3750

- Cisco 500 Series Wireless Express

- Cisco Aironet 1130AG Series

- Cisco Aironet 1240AG Series

- Cisco Aironet 1310 и 1410 Series

- Контроллер сети Cisco 2100 Series

- Cisco ASA

- Маршрутизаторы

- Cisco 7200, Cisco 7600

- Catalyst 4500, Catalyst 4900, Catalyst 6500

- Контроллер сети Cisco 4400 Series

- Cisco ASA

- IP-видеокамеры

- Серия 2500, Серия 4000

- Телефоны IP Phones 7900 Series

- Приложения:

- Unified Com Mgr Express

- Unified Com Mgr BE

- Smart Business Com System

- Unity Express, Unity Connection

Чтобы связаться с нашими менеджерами, Вы можете:

сделать заказ, задать любой вопрос

позвонить по телефону 977 422-05-25 (многоканальный)Получение статистики с Cisco-устройств

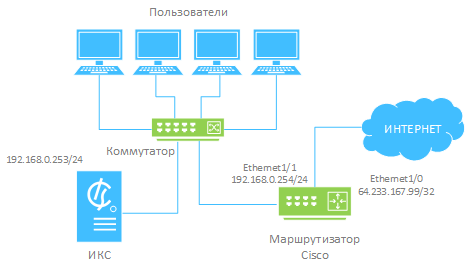

ИКС поддерживает сбор статистики по IP -трафику с маршрутизаторов Cisco Systems по протоколу Netflow версий 5 и 9.

На схеме ИКС находится во внутренней сети предприятия и имеет один сетевой интерфейс. В приведенном примере использованы следующие параметры сети:

- Локальная сеть предприятия имеет адрес: 192.168.0.0/255.255.255.0.

- Маршрутизатор Cisco — шлюз по умолчанию в сети, адрес внутреннего интерфейса: 192.168.0.254.

- ИКС находится внутри локальной сети, адрес: 192.168.0.253.

Чтобы настроить маршрутизатор Cisco, выполните следующие действия:

-

На маршрутизаторе настройте два сетевых интерфейса:

Ethernet1/0 с адресом 64.233.167.99/255.255.255.255 Ethernet1/1 с адресом 192.168.0.254/255.255.255.0version 12.3 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname Router ! boot-start-marker boot-end-marker ! ip subnet-zero ! ip cef !! interface Loopback0 ip address 10.0.0.1 255.255.255.0 ip route-cache policy ip route-cache flow !! interface Ethernet1/0 ip address 64.233.167.99 255.255.255.255 ip nat outside ip route-cache policy ip route-cache flow ip policy route-map MAP !! interface Ethernet1/1 ip address 192.168.0.254 255.255.255.0 ip nat inside ip route-cache policy ip route-cache flow !! ip nat inside source list 1 interface Ethernet1/0 overload ip flow-export version 5 ip flow-export destination 192.168.0.253 9995 (порт приема статистики на ИКС) ip classless ip route 0.0.0.0 0.0.0.0 213.187.105.999 !! access-list 1 permit 192.168.0.0 0.0.0.255 access-list 108 permit ip any 192.168.0.0 0.0.0.255 !! snmp-server community public RO snmp-server ifindex persist snmp-server enable traps tty !! route-map MAP permit 10 match ip address 108 set interface Loopback0 Ethernet1/1 ! EndБолее подробную информацию по настройке Netflow на маршрутизаторе Cisco с использованием NAT можно найти здесь.

Начиная с IOS 12.3(11)T, при настройке экспорта Netflow использовать Loopback нет необходимости. Достаточно в настройках интерфейсов указать:

ip flow ingressПосле настройки маршрутизатора Cisco следует добавить его в ИКС.