Как в Linux монтировать шару CIFS

Обновлено: 01.05.2023 Опубликовано: 18.07.2016

Что такое Linux и CIFS простыми словами. Работа с общими папками Windows происходит с использованием протокола CIFS (SMB). Все примеры в данном руководстве выполняются на Linux Ubuntu и CentOS.

Подготовка

Установка пакетов

Для монтирования общей папки необходимо установить набор утилит для работы с CIFS. CentOS:

yum install cifs-utils

apt install cifs-utils

Сетевые порты

- 137/UDP

- 138/UDP

- 139/TCP

- 445/TCP

Синтаксис

* вместо mount.cifs можно написать mount -t cifs.

mount.cifs //192.168.1.1/public /mnt

* простой пример монтирования папки public на сервере 192.168.1.1 в локальный каталог /mnt.

Если нам не известны расшаренные папки на сервере, мы можем воспользоваться утилитой smbclient. Для начала установим ее.

а) на RPM (Rocky Linux / РЕД ОС / Red Hat / CentOS / Fedora):

yum install samba-client

б) на Deb (Debian / Ubuntu / Astra Linux / Mint):

apt install samba-client

smbclient -L 192.168.1.1

или, при необходимости авторизоваться на файловом сервере:

smbclient -L 192.168.1.1 -U username

Ручное монтирование

Теперь монтирование можно выполнить следующей командой:

mount.cifs //192.168.1.10/share /mnt -o user=dmosk

* в данном примере будет примонтирован каталог share на сервере 192.168.1.10 в локальную папку /mnt под учетной записью dmosk.

То же самое, с использованием домена:

mount.cifs //192.168.1.10/share /mnt -o user=dmosk,domain=dmosk.local

Автоматическое монтирование CIFS через fstab

Для начала создаем файл, в котором будем хранить данные авторизации при подключении к общей папке:

И добавляем в него данные следующего вида:

username=dmosk

password=dPassw0rd

domain=dmosk.local

* в этом примере создана пара логин/пароль — dmosk/dPassw0rd; domain указывать не обязательно, если аутентификация выполняется без него.

Задаем права на созданный файл, чтобы доступ был только у пользователя, скажем, root:

chmod 600 /root/.smbclient

chown root:root /root/.smbclient

Теперь открываем конфигурационный файл fstab:

и добавляем в него следующее:

//192.168.1.10/share /mnt cifs user,rw,credentials=/root/.smbclient 0 0

* в данном примере выполняется монтирование общей папки share на сервере с IP-адресом 192.168.1.10 в каталог /mnt. Параметры для подключения — user: позволяет выполнить монтирование любому пользователю, rw: с правом на чтение и запись, credentials: файл, который мы создали на предыдущем шаге.

Чтобы проверить правильность настроек, вводим следующую команду:

Примеры использования опций

Версии SMB

Если на стороне Windows используется старая или слишком новая версия протокола SMB, при попытке монтирования мы можем получить ошибку mount error(112): Host is down. Чтобы это исправить, указываем версию:

mount.cifs //192.168.1.10/share /mnt/ -o vers=1.0

* монтирование по протоколу SMB1.0

Монтирование от гостевой учетной записи

Если сервер принимает запросы без логина и пароля, то клиент подключается, как гость:

mount.cifs //192.168.1.10/share /mnt -o guest

//192.168.1.10/share /mnt cifs guest 0 0

Права на примонтированные каталоги

При монтировании папки мы можем указать определенные права:

mount.cifs //192.168.1.10/share /mnt -o file_mode=0777,dir_mode=0777

Для указания владельца, который будет назначен для примонтированного каталога, используем:

mount.cifs //192.168.1.10/share /mnt -o uid=33,gid=33

* чтобы посмотреть идентификаторы пользователя, вводим id -u и id -g .

Linux — монтируем шару CIFS

CIFS (Common Internet File System) — протокол передачи данных по сети с одного устройства на другое. CIFS также называют SMB (Server Message Block). Пример: сетевая папка или диск для общего доступа.

Для работы CIFS/SMB необходимы порты:

Для предоставления удалённого доступа используется TCP 445. Для разрешения имен NetBios используются порты UDP 137, 138 и TCP 139, без них будет работать только обращение по IP адресу.

В Windows поддержка CIFS/SMB есть по умолчанию. В Linux CIFS/SMB реализуется с помощью samba.

Ссылки

Установка пакета для работы CIFS

yum install cifs-utilsapt-get install cifs-utilsМонтирование CIFS вручную

mount.cifs или mount -t cifs

Пример монтирования общей папки public на сервере с IP адресом 10.20.30.40 в локальную папку /mnt:

mount.cifs //10.20.30.40/public /mntПример монтирования папки share на сервере с IP адресом 10.20.30.40 в локальную папку /mnt от имени пользователя v.pupkin:

mount.cifs //10.20.30.40/share /mnt -o user=v.pupkinПример монтирования папки share на сервере с IP адресом 10.20.30.40 в локальную папку /mnt от имени пользователя v.pupkin в домене ilab.local:

mount.cifs //10.20.30.40/share /mnt -o user=v.pupkin,domain=ilab.localМонтирование CIFS через fstab

Создаём файл для хранения логина и пароля. Лучше скрытый.

vim /root/.smbshareusername=v.pupkin password=MySecretPassw0rd domain=ilab.local

Добавляем строку в /etc/fstab:

//10.20.30.40/share /mnt cifs user,rw,credentials=/root/.smbshare 0 0- //10.20.30.40/share — путь к монтируемой папке

- /mnt — локальная папка для монтирования

- cifs — тип файловой системы

- user — позволяет монтировать любому пользователю

- rw — чтение/запись

- credentials — путь к файлу с логином и паролем для монтирования

- 0 — индикатор резервной копии (0 — не используется)

- 0 — порядок проверки раздела (0 — не проверять)

Монтируем перезагрузкой или командой:

mount -aДополнительно

Монтирование CIFS с пробелом (заменяем пробел на \040):

//10.20.30.40/share\040with\040spaces /mnt cifs user,rw,credentials=/root/.smbshare 0 0Монтировать от гостевой учётной записи:

//10.20.30.40/share /mnt cifs guest 0 0Указать версию протокола SMB 3.0:

//10.20.30.40/share /mnt cifs user,rw,credentials=/root/.smbshare,vers=3.0 0 0Монтировать под пользователем:

//10.20.30.40/share /mnt cifs defaults,uid=v.pupkin,gid=v.pupkin.group,rw,credentials=/root/.smbshare,vers=3.0 0 0Монтировать с правами:

//10.20.30.40/share /mnt cifs defaults,uid=222,gid=222,rw,credentials=/root/.smbshare,vers=3.0,file_mode=0600,dir_mode=0700 0 0Намекаем на виндовую шару:

//10.20.30.40/share /mnt cifs defaults,uid=222,gid=222,rw,credentials=/root/.smbshare,vers=3.0,file_mode=0600,dir_mode=0700,nounix 0 0//fs.ilab.local/новая\040папка /mnt cifs defaults,uid=www-data,gid=www-data,rw,credentials=/root/.smbshare,vers=3.0,file_mode=0600,dir_mode=0700,nounix,codepage=cp1251,iocharset=utf8 0 0 Теги

Похожие материалы

Установка VMware Tools на Ubuntu

Олег

- 9 февраля 2018

- Подробнее о Установка VMware Tools на Ubuntu

VMware Tools — бесплатный набор утилит для улучшения взаимодействия виртуальной машины и платформы VMware. В Интернете пишут про то, что от установки VMware Tools улучшается производительность виртуальной машины. В качестве примера указывают на то, что только в этом наборе утилит есть драйвера для сетевой карты vmxnet3. Не согласен, драйвера можно и отдельно поставить. В linux так и без этих драйверов сетевая карта работает нормально. А вот если у вас Windows Server — рекомендую vmxnet3, меньше глюков.

Пакет: cifs-utils (2:7.0-2 и другие)

Протокол SMB/CIFS — средство обмена файлами между компьютерами под управлением Microsoft Windows, OS X и систем Unix.

Этот пакет содержит утилиты для монтированич сетевых файловых систем CIFS.

Теги: Системное администрирование: Инструмент для файловой системы, Ядро или модули, Разработка программного обеспечения: Разработка на C, devel::library, implemented-in::c, Пользовательский интерфейс: Командная строка, Сетевой протокол: protocol::smb, role::devel-lib, Роль: Программа, Область: Утилита, Комплект приложений: Samba

Другие пакеты, относящиеся к cifs-utils

- dep: libc6 (>= 2.33) [sparc64] библиотека GNU C: динамически подключаемые библиотеки

также виртуальный пакет, предоставляемый libc6-udeb dep: libc6 (>= 2.34) [не alpha, ia64, sparc64] - dep: libc6.1 (>= 2.33) [alpha, ia64] библиотека GNU C: динамически подключаемые библиотеки

также виртуальный пакет, предоставляемый libc6.1-udeb - dep: libcap-ng0 (>= 0.7.9) alternate POSIX capabilities library

- dep: libgssapi-krb5-2 (>= 1.17) библиотеки MIT Kerberos (механизм krb5 GSS-API)

- dep: libkeyutils1 (>= 1.4) утилиты управления ключами Linux (библиотека)

- dep: libkrb5-3 (>= 1.13~alpha1+dfsg) библиотеки MIT Kerberos времени выполнения

- dep: libpam0g (>= 0.99.7.1) библиотека Подключаемых Модулей Аутентификации (PAM)

- dep: libtalloc2 (>= 2.0.4~git20101213) распределитель памяти на основе иерархических пулов

- dep: libwbclient0 (>= 2:4.0.3+dfsg1) клиентская библиотека winbind из Samba

- dep: python3 интерактивный высокоуровневый объектно-ориентированный язык (версия python3 по умолчанию)

- rec: keyutils утилиты управления ключами Linux

- sug: bash-completion программируемое дополнение ввода для оболочки командной строки bash

- sug: smbclient утилиты командной строки для работы с SMB/CIFS

- sug: winbind service to resolve user and group information from Windows NT servers

Загрузка cifs-utils

| Архитектура | Версия | Размер пакета | В установленном виде | Файлы |

|---|---|---|---|---|

| alpha (неофициальный перенос) | 2:7.0-2 | 95,1 Кб | 657,0 Кб | [список файлов] |

| amd64 | 2:7.0-2 | 92,6 Кб | 317,0 Кб | [список файлов] |

| arm64 | 2:7.0-2 | 89,7 Кб | 653,0 Кб | [список файлов] |

| armel | 2:7.0-2 | 87,4 Кб | 647,0 Кб | [список файлов] |

| armhf | 2:7.0-2 | 87,1 Кб | 647,0 Кб | [список файлов] |

| hppa (неофициальный перенос) | 2:7.0-2 | 94,0 Кб | 342,0 Кб | [список файлов] |

| i386 | 2:7.0-2 | 94,2 Кб | 323,0 Кб | [список файлов] |

| ia64 (неофициальный перенос) | 2:7.0-2 | 104,1 Кб | 391,0 Кб | [список файлов] |

| m68k (неофициальный перенос) | 2:7.0-2 | 89,2 Кб | 295,0 Кб | [список файлов] |

| mips64el | 2:7.0-2 | 90,4 Кб | 663,0 Кб | [список файлов] |

| ppc64 (неофициальный перенос) | 2:7.0-2 | 96,0 Кб | 973,0 Кб | [список файлов] |

| ppc64el | 2:7.0-2 | 95,9 Кб | 1 101,0 Кб | [список файлов] |

| riscv64 | 2:7.0-2+b1 | 90,8 Кб | 284,0 Кб | [список файлов] |

| s390x | 2:7.0-2 | 88,8 Кб | 305,0 Кб | [список файлов] |

| sh4 (неофициальный перенос) | 2:7.0-2 | 97,3 Кб | 649,0 Кб | [список файлов] |

| sparc64 (неофициальный перенос) | 2:7.0-2 | 89,6 Кб | 8 346,0 Кб | [список файлов] |

| x32 (неофициальный перенос) | 2:7.0-2 | 92,6 Кб | 303,0 Кб | [список файлов] |

Эта страница также доступна на следующих языках (Как установить язык по умолчанию):

Чтобы сообщить о проблеме, связанной с веб-сайтом, отправьте сообщение (на английском) в список рассылки debian-www@lists.debian.org. Прочую контактную информацию см. на странице Debian Как с нами связаться.

Авторские права © 1997 — 2024 SPI Inc.; См. условия лицензии. Debian это торговый знак компании SPI Inc. Об этом сайте.

Автоматическое монтирование разделяемых ресурсов CIFS (samba и DFS)

При работе в операционных Astra Linux Special Edition с конфиденциальными данными, предоставляемыми с помощью samba, в обязательном порядке:

-

Установить параметр сервера Samba:

use socket MAC label = YES

В используемой в данной статье конфигурации (когда конфигурация samba хранится в реестре samba) это можно сделать из командной строки. Команда:

sudo net conf setparm global «use socket MAC label» «Yes»

Для Astra Linux Special Edition очередное обновление x.7 применение указанных ниже настроек параметров подключения не требуется.

- Установить на файловом сервере все доступные оперативные обновления;

- Включить на файловом сервере нужную версию протокола, для чего установить в конфигурации samba в секции [global] параметры:

server max protocol = NT1 server signing = required

В используемой в данной статье конфигурации (когда конфигурация samba хранится в реестре samba) это можно сделать из командной строки. Команды:

sudo net conf setparm global «server max protocol» «NT1»

sudo net conf setparm global «server signing» «required»

sudo smbcontrol all reload-config

Введение

- Компьютер-сервер разделяемых ресурсов Samba. В качестве сервера использовался сервер FreeIPA с настройками по умолчанию, т.е. использовалась служба samba, установленная при установке сервера FreeIPA (установка к ключом —setup-adtrust ). Если установка FreeIPA выполнялась без этого ключа то добавить службу samba можно по инструкции Samba + FreeIPA аутентификация пользователей Samba в Kerberos.

В примерах далее для этого сервера используется доменное имя ipa0.ipadomain.ru. - Компьютер-клиент. В качестве клиента использовался компьютер, введённый в домен FreeIPA.

Установка samba

При необходимости установить samba отдельно можно воспользоваться общей статьей по настройке Samba

Создание каталогов для общего доступа

Создать каталоги на сервере, которые будут содержать разделяемые файловые ресурсы и установить желаемые права мандатного и дискретного доступа, например:

sudo mkdir /share1

Или, для ОС Astra Linux Special Edition, группу каталогов с различным мандатным контекстом:

sudo mkdir -p /share1/

Установить желаемые дискретные атрибуты, например:

sudo chmod 777 /share1 -R

Разграничить мандатный доступ в соответствии с пунктом «4. МАНДАТНОЕ РАЗГРАНИЧЕНИЕ ДОСТУПА» документа «Руководство по КСЗ. Часть 1 РУСБ.10015-01 97 01-1″(ссылка):

sudo pdpl-file 3:0:-1:ccnr /share1/

sudo pdpl-file 1:0:0 /share1/dsp

sudo pdpl-file 2:0:0 /share1/secret

sudo pdpl-file 3:0:0 /share1/topsecret

Конфигурация сервера samba

Внести в конфигурационный файл /etc/samba/smb.conf информацию о разделяемом файловом ресурсе:

/etc/samba/smb.conf

[global] # По необходимости изменить имя группы workgroup = WORKGROUP # Сделать видимым для netbios disable netbios = no # убедиться, что это параметр выставлен, чтобы разделяемые ресурсы обнаруживались в сети map to guest = Bad User [share1] comment = For all doc's # Доступно всем guest ok = yes path = /share1 read only = no available = yes browseable = yes case sensitive = yes ea support = yes fstype = Samba smb encrypt = auto

Для того, чтобы разделяемые samba-ресурсы отображались в разделе «Сеть» файлового менеджера fly-fm с нулевой классификационной меткой через протокол NetBIOS

в конфигурационном файле /etc/samba/smb.conf должна быть установлена опция «disable netbios = no» (установлена по умолчанию).

disable netbios = no

После сохранения настроек проверить их корректность

Если команда testparm не находит ошибок, то перезапустить сервис Samba:

sudo systemctl restart smbd

Если всё сделано правильно, то команда

покажет название разделяемого ресурса.

Специальный файловый ресурс [homes] — домашние каталоги пользователей

В конфигурации самба зарезервировано имя ресурса [homes] — специально обрабатываемое имя для подключения домашних каталогов пользователей.

Специальная обработка позволяет подставлять имя пользователя в качестве имени разделяемого ресурса, что удобно для доступа к домашним каталогам.

Хотя этот ресурс по умолчанию указан в конфигурационном файле, для того, чтобы это ресурс можно был использовать необходимо выполнить выполнить следующие подготовительные действия:

-

Добавить в секцию [global] конфигурационного файла параметр

passdb backend = smbpasswd

sudo systemctl restart smbd

smbpasswd -a username

Описание разделяемого ресурса [homes] в файле /etc/samba/smb.conf может выглядеть вот так:

[homes]

comment = Home Directories

valid users = %S

# По умолчанию ресурс [homes] предоставляется как ресурс только для чтения (read only = yes).

# Если требуется разрешить запись нужно явно указать read only = no

read only = No

create mask = 0700

directory mask = 0700

browseable = no

guest ok = no

При этом в описании ресурса может отсутствовать в явном виде указание самого разделяемого каталога, а обращение к такому ресурсу выполняется по имени пользователя (предполагается, что команда smbclient вызвана от имени пользователя username):

smbclient //ipa0.ipadomain.ru/username

Или можно явно задать имя пользователя, от имени которого должен вызываться ресурс:

smbclient //ipa0.ipadomain.ru/username -U username

При каждом таком обращении samba сначала ищет имя запрошенного ресурса в списке разделяемых ресурсов, и если имя не найдено проверяет наличие в конфигурации секции [homes].

Есть такая секция есть, то имя трактуется как имя пользователя, и проверяется по базе данных пользователей (например, /etc/passwd).

Если имя найдено в базе данных пользователей, то samba предоставляет в качестве разделяемого ресурса домашний каталог этого пользователя.

Каталог в простейшем случае берётся из файла /etc/passwd, но может быть изменен.

В качестве дополнительной опции разделяемого ресурса [homes] можно задать параметр path, указывающий путь к корневому каталогу домашних каталогов пользователей, который будет использоваться вместо каталога /home, т.е. будет предоставляться ресурс не /home/username, а, например, /samba/users/username:

[homes]

comment = Home Directories

valid users = %S

path = /samba/users/%S

read only = No

create mask = 0700

directory mask = 0700

browseable = no

guest ok = no

Подключение разделяемых ресурсов

Подключение разделяемого ресурса samba в сессии с нулевой классификационной меткой

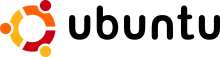

Запустить менеджер файлов (fly-fm) и открыть раздел «Сеть«, в котором отобразятся ресурсы Samba при условии включенного NetBIOS и его видимости:

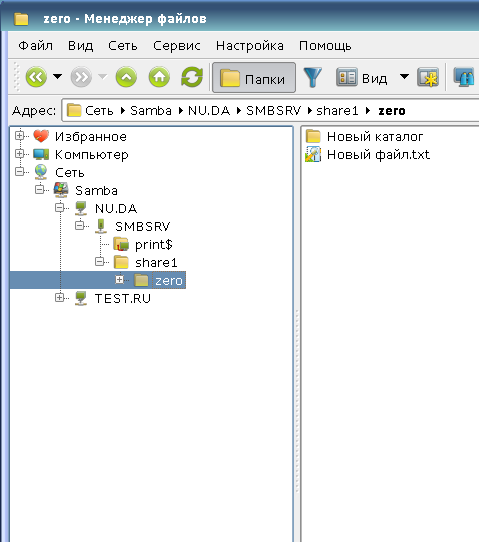

Если ресурс не виден для других и NetBIOS отключен, то его можно добавить самостоятельно, выбрав закладку «Сеть» или правым щелчком по разделу «Сеть»:

При входе с ненулевой классификационной меткой отображение сетевых ресурсов в файловом менеджере fly-fm недоступно.

Монтирование разделяемых файловых ресурсов CIFS/Samba

Для монтирования разделяемых файловых ресурсов на компьютере-клиенте должен быть установлен пакет cifs-utils:

sudo apt install cifs-utils

Монтирование разделяемого файлового ресурса выполняется командой mount с указанием соответствующего типа сетевой ФС, например:

sudo mount.cifs //сервер/ресурс /точка_монтирования [-o опции]

sudo mount -t cifs //сервер/ресурс /точка_монтирования [-o опции]

В качестве опций команде могут передаваться параметры монтирования, такие как имя пользователя, используемый тип аутентификации, кодировка, использование прав доступа и т.п. При этом точка монтирования /media/share1 должна быть создана заранее и доступна пользователю, например:

sudo mkdir /media/share1

sudo chmod 777 /media/share1

sudo mount -t cifs //fileserver1.org.net/share1 /media/share1 -o user=пользователь

Без соответствующей записи в /etc/fstab пользователь может использовать команды монтирования только с помощью sudo .

Для возможности монтирования разделяемого файлового ресурса пользователем в конфигурационном файле /etc/fstab должна быть объявлена строка монтирования, например следующего вида:

//fileserver1.org.net/share1 /media/share1 cifs user,rw,noauto,iocharset=utf8,soft 0 0

Точка монтирования должна быть создана заранее и доступна пользователю для чтения/записи, опция user предоставляет возможность монтирования указанного ресурса простому пользователю.

Пользователь при этом выполняет монтирование командой mount с указанием точки монтирования:

mount /media/share1

Полный список опций приведен в руководстве man для команд mount и mount.cifs . Описание формата конфигурационного файла /etc/fstab приведено в руководстве man для fstab.

Для того чтобы пользователю были доступны каталоги при входе с ненулевой классификационной меткой нужно в файле /etct/fstab на компьютере клиента указать следующие параметры:

//fileserver1.org.net/share1 /media/share1 cifs user,rw,noauto,iocharset=utf8,nosharesock,vers=1.0,soft 0 0

При использовании с аутентификацией Kerberos в ЕПП в строке опций должен быть указан параметр аутентификации sec=krb5i или sec=krb5. В этом случае при монтировании будет использоваться текущий кэш Kerberos пользователя.

Автоматическое монтирование ресурсов при входе пользователя с помощью pam_mount

Для автоматического монтирования разделяемых файловых ресурсов при входе пользователя используется PAM-модуль pam_mount, предоставляемый пакетом libpam-mount, то есть для автоматического монтирования разделяемых файловых ресурсов на компьютере-клиенте должны быть установлены пакет cifs-utils и libpam_mount:

sudo apt install cifs-utils libpam-mount

При установке пакета libpam-mount может выдаваться предупреждение об изменении конфигурации PAM-стека.

Можно согласиться с внесением изменений (после установки следует проверить изменения в каталоге /etc/pam.d/, и восстановить нужную конфигурацию).

Можно отказаться от внесения изменений, тогда вызов модуля pam_mount нужно будет внести в PAM-стек самостоятельно.

В приведенных далее примерах подразумевается, что аутентификация пользователей производится с помощью доменной службы Kerberos (см. Контроллер ЕПП FreeIPA в Astra Linux).

Настройка модуля pam_mount осуществляется с помощью конфигурационного файла /etc/security/pam_mount.conf.xml.

При установке пакета libpam_mount вызов модуля pam_mount автоматически вносится в соответствующие pam-сценарии (common-auth, common-session) в каталоге /etc/pam.d.

Описание возможностей модуля pam_mount и формат его конфигурационного файла приведены в руководстве man для pam_mount и pam_mount.conf.

Для монтирования с помощью pam-mount разделяемых файловых ресурсов в конфигурационном файле должны быть указаны параметры монтируемого тома, например :

/etc/security/pam_mount.conf.xml

mount.cifs //%(SERVER)/%(VOLUME) %(MNTPT) -o %(OPTIONS) --> --> -->

В приведенном выше примере разделяемый ресурс при входе любого пользователя монтируется в каталог /media/username. При этом выбраны опции монтирования, позволяющие осуществлять доступ к смонтированным данным в соответствии с правилами мандатного разграничения доступа. Если указать в параметрах тома mountpoint=»/home/%(USER)/share1″ то разделяемый ресурс будет монтироваться в подкаталог /share1/ домашнего каталога пользователя. В Astra Linux Special Edition для того, чтобы монтирование корректно выполнялось при входе с ненулевой меткой безопасности, нужно изменить PAM-стек, так, чтобы автоматическое монтирование с помощью pam_mount выполнялось после определения значений мандатных атрибутов пользователя и создания домашнего каталога. Для этого:

- Вызов модуля pam_mount удалить из файла /etc/pam.d/common-session;

- Добавить в файлы /etc/pam.d/login и /etc/pam.d/fly-dm после вызова соответствующих модулей Astra Linux:

Для FreeIPA (добавленная строчка выделена жирным шрифтом):

session required pam_parsec_mac.so

session optional pam_mount.so

Для ALD (добавленная строчка выделена жирным шрифтом):

session required pam_parsec_mac.so

session required pam_ald.so

session optional pam_mount.so

Вариант описания тома для монтирования домашних каталогов пользователей (предполагается, что на сервере samba настроен специальный ресурс home):

- При использовании с аутентификацией Kerberos в ЕПП в строке опций монтирования должен быть указан параметр аутентификации sec=krb5i (предпочтительно с точки зрения безопасности, но требует больше ресурсов) или sec=krb5. В этом случае при монтировании будет использоваться текущий кеш Kerberos пользователя.

В строке опций монтирования должен присутствовать параметр cruid=%(USER), поскольку монтирование во время создания сессии выполняется от имени привилегированного пользователя.

Для точки монтирования mountpoint должен быть указан отдельный каталог, например: /media/ald_share. Пример:

path=»share» mountpoint=»/media/ald_share» options=»user=%(USER),rw,setuids,perm,soft,sec=krb5i,cruid=%(USERUID),file_mode=0770,dir_mode=0770,iocharset=utf8,vers=1.0″ />

Тег logout определяет поведение в процессе размонтирования ФС. К этому времени все процессы должны освободить точку монтирования, в противном случае им посылаются соответствующие сигналы прерывания работы.

Тег mkmountpoint отвечает за автоматическое создание и удаление точки монтирования.

Тег cifsmount определяет команду, с помощью которой монтируется указанный тип ФС.

Тег volume объявляет непосредственно параметры монтирования разделяемого файлового ресурса.

Автоматическое монтирование домашних каталогов при входе пользователя с помощью pam_mount

Для автоматического монтирования используем ресурс [homes], который будем монтировать в локальный домашний каталог пользователя /home/ . Модифицируем конфигурацию pam_mount:

/etc/security/pam_mount.conf.xml

mount.cifs //%(SERVER)/%(USER) %(MNTPT) -o %(OPTIONS) --> --> -->

Для SAMBA AD при работе через winbind для корректного авто-монтирования в файле в опциях нужно использовать параметр user=%(DOMAIN_USER).

Параметр монтирования luserconf

При использовании pam_mount пользователям может быть предоставлена возможность самостоятельно определять дополнительные тома монтирования. Такие тома определяются в конфигурационном пользовательском файле, задаваемом параметром luserconf основного ко нф игурационного файла /etc/security/pam_mount.conf.xml модуля pam_mount. Синтаксис параметра:

luserconf name=""

Конфигурационный пользовательский файл располагается в домашнем каталоге пользователя и может редактироваться пользователем самостоятельно. Точки монтирования указываются относительно домашнего каталога пользователя. Таким образом, указанному непривилегированному пользователю разрешается монтировать любые заданные тома, получая при этом права владения локальными смонтированными ресурсами. Операции монтирования выполняются от имени и с правами суперпользователя. Применение этой возможности может повлечь серьёзные угрозы безопасности, поэтому по умолчанию возможность пользовательского монтирования отключена. Конфигурации пользователей обрабатываются после того, как смонтированы все заданные в глобальной конфигурации тома, включая домашние каталоги пользователей, что обеспечивает возможность дальнейшего монтирования томов, заданных с помощью параметра luserconf.

Для управления доступными пользователям опциями монтирования применяются следующие параметры основного конфигурационного файла:

-

mntoptions allow — разрешенные пользователям опции монтирования, например:

Настройка и монтирование разделяемых ресурсов DFS

Настройка разделяемых ресурсов Distributed File System (DFS) выполнятся на серверах под управлением Microsoft Windows и в данной статье не рассматривается. Монтирование разделяемых ресурсов DFS, так же как разделяемых ресурсов samba, выполняется по протоколу cifs.

Для работы с ресурсами DFS требуется установить пакет keyutils:

sudo apt install keyutils

Для корректной работы с ресурсами DFS (в том числе, ресурсами, содержащими кириллицу в названиях), следует использовать версии ядра выше чем linux_5.4.0-110.astra35+ci1 и linux-5.10_5.10.0-1057.astra6+ci7.

Монтирование разделяемых ресурсов DFS можно делать с указанием полного доменного имени сервера или с указанием только имени домена, например:

Указание полного доменного имени сервера:

mount -t cifs //server1.active_directory.test/dfs1 ~/mnt -o cruid=user1,sec=krb5

Указание имени домена:

mount -t cifs //active_directory.test/dfs1 ~/mnt -o cruid=user1,sec=krb5

Для монтирования ресурсов DFS по имени домена с использованием аутентификации Kerberos необходимо сделать дополнительные настройки:

-

Рекомендованный вариант. Добавить к имени сервера псевдоним — имя домена. Это можно сделать выполнив на контроллере домена команду: SETSPN:

SETSPN -s cifs/

SETSPN -s cifs/ad12.loc w12

Данный способ не является рекомендованным, так как ключ «-t» разрешает использовать сведения, предоставляемые DNS-сервером (доверять DNS-серверу), что снижает безопасность системы.

create cifs.spnego * * /usr/sbin/cifs.upcall -t %k

В остальном, так как монтирование ресурсов DFS выполнятся так же, как и ресурсов samba, по протоколу CIFS, для монтирования применимы приведенные выше настройки Подключение разделяемых ресурсов.

Известные проблемы

Установка пакетов не завершается

Если в ОС используется модуль pam_mount, то при установке некоторых пакетов выводится запрос:

reenter password for pam_mount

На этом установка пакета останавливается и более не продолжается.

Если в ОС используется модуль pam_mount, то возникновение проблемы возможно при установке любого пакета, если в процессе установки происходит смена пользователя.

Для устранения этой проблемы заменить в файле /etc/pam.d/common-session строку:

session optional pam_mount.so

session optional pam_mount.so disable_interactive