Что такое endpoint security?

В настоящее время предприятия и частные лица полагаются на широкий спектр endpoint systems, таких как мобильные устройства, планшеты, ноутбуки, ПК, смарт-телевизоры и смарт-часы, для выполнения различных функций. Все эти ИТ-устройства, системы и сети уязвимы для кибератак.

На самом деле, статистика показывает, что количество кибератак за последние несколько лет значительно увеличилось . Поскольку каждое устройство, подключенное к бизнес-сети, уязвимо для атак, которые киберпреступники могут проводить с целью кражи или использования конфиденциальных данных, важно реализовать тщательные меры безопасности endpoint security. В этой статье вы узнаете обо всех критических аспектах безопасности endpoint, о том, как она работает, и о важности решений для обеспечения безопасности endpoint.

Что такое endpoint security?

Endpoint security — это процесс защиты endpoint (конечных точек — точек входа) систем конечных пользователей. Конечная точка — это любое устройство, которое подключается к сети из-за пределов своего брандмауэра. Некоторыми из популярных примеров конечных систем являются ноутбуки, настольные компьютеры, смартфоны, системы торговых точек, цифровые принтеры и несколько других устройств Интернета вещей (IoT).

Основная цель решения для защиты конечных точек — защитить точки входа в ИТ-системы от злонамеренных атак со стороны хакеров и других киберугроз. Используя эффективную платформу безопасности конечных точек, убедитесь, что конечные точки защищены как в традиционной системе, так и в современных облачных системах.

Вы также можете думать о платформах безопасности конечных точек как о расширенной версии обычного программного обеспечения для обеспечения безопасности. Современные меры безопасности конечных точек обеспечивают комплексную защиту от сложных вредоносных программ и киберугроз для обеспечения безопасности систем и защиты информации компании.

Важно отметить, что все типы организаций, предприятий и личных систем подвержены риску кибератак. Поэтому безопасность конечных точек считается передовым механизмом безопасности в кибербезопасности. Компании, которые хотят сделать свои системы и корпоративные сети безопасными и надежными, должны начать с внедрения надежных решений для защиты конечных точек.

В чем важность безопасности конечных точек?

Растущий объем и изощренность угроз ИТ-безопасности сделали безопасность конечных точек гораздо более важной, чем когда-либо прежде. Современные платформы безопасности конечных точек предназначены для быстрого обнаружения, анализа и блокировки атак. В результате компаниям приходится сосредоточиться на внедрении решений для защиты конечных точек для борьбы с различными киберугрозами.

Более того, данные — это валюта цифровой эпохи. Каждый малый бизнес, а также многонациональная корпорация должны защищать конфиденциальную информацию от многочисленных хакеров и киберугроз. Крупномасштабные киберугрозы могут поставить весь бизнес под угрозу финансового банкротства и масштабного публичного скандала.

Важной причиной увеличения числа киберугроз является тот факт, что количество типов конечных точек в организации также увеличилось. В настоящее время у компании есть различные интеллектуальные системы, такие как мобильные устройства, настольные компьютеры, ноутбуки, планшеты, интеллектуальные колонки, интеллектуальные телевизоры и многие другие взаимосвязанные устройства, через которые хакеры могут проникнуть в хорошо интегрированную ИТ-систему.

В результате внедрение политик кибербезопасности стало важным для бизнеса. Также важно постоянно обновлять эти инструменты и политики, поскольку хакеры также придумывают новые способы манипулирования бизнесом и получения конфиденциальных данных.

На следующем графике показан общий заявленный финансовый ущерб, причиненный киберпреступлениями. Видно, что потери резко возросли в 2020 году, что свидетельствует об увеличении количества и сложности киберугроз.

Компоненты безопасности конечных точек

Существуют определенные общие компоненты платформ защиты конечных точек, обеспечивающие максимальную безопасность конечных точек. Эти функции и компоненты работают вместе, чтобы обеспечить наилучшую защиту и убедиться, что организация может воспользоваться надежными мерами безопасности конечных точек.

Этими важными компонентами платформ защиты конечных точек являются:

- Централизованная платформа управления конечными точками для решения проблем безопасности конечных точек с той же платформы.

- Расширенная защита от вредоносных программ для обнаружения и исправления вирусов и вредоносных программ.

- Проактивная веб-безопасность для обеспечения безопасности конечных точек на различных типах устройств, подключенных к ИТ-инфраструктуре компании.

- Предотвращение потери данных и восстановление также являются важной частью основных платформ защиты конечных точек.

- Безопасность конечных точек современных систем на основе машинного обучения и искусственного интеллекта.

- Встроенный брандмауэр.

- Кибератаки через электронную почту и сообщения в социальных сетях также распространены, поэтому платформы защиты конечных точек также предоставляют меры безопасности конечных точек для борьбы с ними.

- Защита от внутренних угроз для обеспечения безопасности конечных точек внутри компании.

Что такое пример безопасности конечной точки?

Существует множество различных примеров защиты конечных точек, таких как программное обеспечение для обеспечения безопасности и веб-фильтрация. Вы можете лучше понять безопасность конечных точек, ознакомившись с ее типами и основными функциями стратегий защиты конечных точек:

Попробуйте no-code платформу AppMaster

AppMaster поможет создать любое веб, мобильное или серверное приложение в 10 раз быстрее и 3 раза дешевле

Платформа защиты конечных точек

Чтобы обеспечить защиту на определенный момент времени, решение EPP проверяет и сканирует информацию, как только она достигает системы. Традиционное антивирусное (AV) решение является наиболее популярным видом защиты конечных точек. Функции защиты от вредоносных программ, включенные в антивирусную систему, в первую очередь предназначены для защиты от атак с использованием сигнатур. Антивирусная программа сканирует каждый файл, поступающий в вашу сеть, чтобы определить, соответствует ли его подпись каким-либо опасным угрозам в базе данных анализа угроз.

Обнаружение конечных точек и исправление

Решение EDR выходит за рамки простых систем обнаружения на определенный момент времени. Вместо этого он отслеживает все файлы и программы, загруженные на устройство. В результате решения EDR могут обеспечить исследование угроз с более детальной визуализацией и анализом. Решения EDR могут выявлять риски, выходящие за рамки атак с использованием сигнатур. Решения EDR могут обнаруживать бесфайловые вредоносные программы, программы-вымогатели, полиморфные атаки и многое другое.

Расширенное обнаружение и реагирование

В тех областях, где EDR превосходит обычные возможности безопасности по обнаружению вредоносных программ, XDR расширяет область защиты конечных точек, включая более широко используемые решения для обеспечения безопасности. XDR более универсален, чем EDR. Он использует современные технологии для улучшения видимости, собирает данные об угрозах, сопоставляет их и использует аналитику и автоматизацию для обнаружения существующих и предстоящих атак. Целью EDR является быстрое обнаружение и реагирование на кибератаку.

Интеграция анализа угроз

Компании должны знать об опасностях по мере их изменения, если они хотят оставаться на шаг впереди злоумышленников. Команде безопасности нужна актуальная и точная информация, чтобы обеспечить автоматическую и точную калибровку защиты, поскольку изощренные злоумышленники и сложные постоянные угрозы (APT) могут действовать быстро и скрытно.

Чтобы изучить каждое событие и узнать больше за считанные минуты, а не часы, решение для интеграции аналитики угроз должно включать автоматизацию. Чтобы обеспечить проактивную защиту от предстоящих атак, он должен создавать уникальные индикаторы компрометации (IoC) прямо с конечных точек. Также должен быть человеческий компонент, состоящий из знающих исследователей безопасности, аналитиков угроз, специалистов по культуре и лингвистов, которые могут понимать новые риски в различных обстоятельствах.

Как работает безопасность конечных точек?

Чтобы защитить конечные точки, включая серверы, рабочие станции, мобильные устройства и рабочие нагрузки, от угроз кибербезопасности, компании развертывают централизованно управляемые решения безопасности, известные как платформы защиты конечных точек (EPP) или решения для обеспечения безопасности конечных точек. Решения для конечных точек ищут признаки подозрительных или злонамеренных действий в файлах, процессах и системной активности и обрабатывают их, чтобы обеспечить максимальную безопасность конечных точек.

Цель EPP — предоставить централизованную панель управления, с которой администраторы могут получить доступ к сети своей компании, чтобы следить за ней, защищать ее, изучать ее и решать проблемы. Используя локальную, гибридную или облачную стратегию для защиты конечных точек, достигается желаемая цель обеспечения максимальной безопасности конечных точек. Работу защиты конечных точек можно лучше понять, разделив ее на три разных подхода:

Традиционный подход

Когда речь идет о локальном уровне безопасности, который зависит от локального центра обработки данных, из которого обеспечивается безопасность, часто используется термин «традиционный или устаревший». Консоль управления подключается к конечным точкам через агента в центре обработки данных для обеспечения безопасности. Из-за того, что администраторы часто могут контролировать только конечные точки в пределах своего периметра, такой подход, как правило, не является предпочтительным для большинства компаний.

Гибридный подход

Многие фирмы перешли на ноутбуки и используют собственные устройства (BYOD) вместо настольных систем в результате вызванного пандемией перехода к работе из дома. Это подчеркивает ограничения локальной стратегии, а также глобализацию рабочей силы.

Чтобы получить определенные облачные функции, несколько компаний, занимающихся решениями для конечных точек, в последние годы перешли на «гибридную» стратегию. Он включает в себя использование устаревшего архитектурного проекта и его модификацию для облака в соответствии с конкретными требованиями компании.

Облачный подход

Облачное или облачное решение для защиты конечных точек предназначено для защиты всей облачной системы . Он включает в себя использование централизованной консоли управления, которая присутствует в облаке и подключается к подключенным системам удаленно через агента на конечной точке.

Администраторы могут удаленно контролировать и управлять конечными точками, а также выполнять диагностику и анализ безопасности в любое время из любого места. В этих решениях используются облачные элементы управления и политики для устранения проблем безопасности и расширения возможностей администратора при максимальном повышении эффективности безопасности за пределами обычных границ организации.

Попробуйте no-code платформу AppMaster

AppMaster поможет создать любое веб, мобильное или серверное приложение в 10 раз быстрее и 3 раза дешевле

Является ли Endpoint Security антивирусом?

Независимо от того, являются ли конечные точки реальными или виртуальными, локальными или удаленными, расположенными в центрах обработки данных или в облаке, программное обеспечение для защиты конечных точек защищает от нарушений. Он устанавливается на удаленных конечных точках, таких как настольные компьютеры, ноутбуки, серверы, виртуальные машины и т. д.

Один из самых основных типов защиты конечных точек, антивирус, часто включается в решения для обеспечения безопасности конечных точек. Программа AV просто обнаруживает и удаляет известные вирусы и другие формы вредоносных программ, в отличие от использования более сложных методов и тактик, таких как поиск угроз и обнаружение и реагирование конечных точек (EDR).

Типичное программное обеспечение безопасности работает в фоновом режиме, регулярно анализируя содержимое устройства на наличие шаблонов, соответствующих вирусным сигнатурам, хранящимся в базе данных. Как внутри, так и вне брандмауэра на отдельных устройствах установлено антивирусное программное обеспечение. Проще говоря, AV — это часть всего решения для обеспечения безопасности конечных точек. Ниже приведены три основных различия между ними:

Сетевая безопасность

Антивирусные программы предназначены для защиты одной конечной точки, предоставляя информацию и, часто, доступ только к этой конечной точке. Вместо этого бизнес-сеть рассматривается программным обеспечением для защиты конечных точек как единое целое, которое также обеспечивает видимость всех связанных конечных точек из одного места для обеспечения максимальной безопасности сети.

Хакеры используют все более совершенные методы атак, чтобы найти новые способы проникновения в корпоративные системы, кражи данных и принуждения сотрудников к раскрытию личной информации. Современная организация должна быть защищена, чтобы хакеры не могли проникнуть в ее ИТ-инфраструктуру, которая зависит от защиты конечных точек.

Управление

Антивирусные решения включают ручное обновление баз данных или разрешение обновлений время от времени. Платформы безопасности конечных точек, особенно облачные решения, обеспечивают интегрированную безопасность, которая передает обязанности по обеспечению безопасности ИТ-персоналу организации. Это делает весь процесс внедрения протоколов защиты конечных точек быстрым и простым.

Уровень защиты

Традиционные антивирусные решения ищут вирусы и вредоносное ПО, используя обнаружение на основе сигнатур. Это означает, что вы можете столкнуться с рисками кибербезопасности, если ваша компания первой столкнулась с новой угрозой или ваш AV не был обновлен.

Новейшие решения EPP автоматически обновляются с помощью облака для защиты устройств и обеспечения сетевой безопасности. Кроме того, с помощью таких технологий, как поведенческий анализ, с ранее неизвестными рисками можно справиться с помощью эффективного решения для защиты конечных точек.

Традиционный метод защиты периметра компании с помощью антивируса больше не применим, поскольку рабочие получают доступ к системам через разные системы, из нескольких сетей и из разных мест. Современные меры защиты конечных точек имеют решающее значение для обеспечения максимальной безопасности конечных точек.

Независимо от того, как и где сотрудники подключаются к корпоративным данным и ресурсам, безопасность конечных точек гарантирует, что компания обеспечивает безопасность своих систем, позволяя им делать это безопасным образом. Решения для защиты конечных точек обеспечивают надежный и эффективный метод обеспечения максимальной безопасности.

Безопасность приложений в подходе к разработке без кода

Подход к разработке без кода стал очень популярным. Исследование показало, что только 0,5% населения мира хорошо разбирается в программировании, а 85% людей, принявших участие в опросе, заявили, что инструменты без кода приносят большую пользу в их жизни.

Поскольку безопасность является важной частью разработки, AppMaster, самый эффективный и мощный инструмент разработки без кода, уделяет особое внимание обеспечению максимальной безопасности при соблюдении подхода к зерокодингу. Он предоставляет безопасную и надежную среду разработки для защиты вашей конфиденциальности за счет комплексного ведения журналов и использования самых современных мер разделения данных AWS.

Вывод

Суть в том, что безопасность конечных точек является жизненно важной частью любого бизнеса. Использование платформ защиты конечных точек стало необходимостью в цифровую эпоху для предотвращения кибератак и крупных потерь, вызванных различными типами киберпреступлений.

Поскольку сотрудники все чаще подключаются через различные типы устройств и все большее количество конечных точек, компаниям необходимо принимать меры безопасности. Кроме того, они должны гарантировать, что данные, хранящиеся в таких системах, безопасны и не могут быть украдены или потеряны.

Многие компании перешли на модель удаленной работы, что означает, что к организации подключен широкий спектр конечных точек. Облачные решения для защиты конечных точек полезны в таких ситуациях для предотвращения всех типов кибератак.

Что такое эндпоинт простыми словами?

Встречаются немного различные интерпретации этого понятия. Например такая. Каждый api-сервис имеет endpoint, к которому и нужно обращаться, например отправлять http-запрос. Обычно это url. Т.о. endpoint — это url. Или такая. url включает в себя маршрут (основная часть адреса сервиса) и endpoint (часть url, которая содержит например имя вызываемого метода). Существует один маршрут и у него несколько эндпоинтов. Т.о. здесь endpoint — это только часть url.

Ответ написан более двух лет назад

Комментировать

Нравится 4 Комментировать

Saboteur @saboteur_kiev Куратор тега Информационная безопасность

software engineer

Если говорить про веб, а чаще всего этот термин юзается в веб, то

На mysite.com может висеть ваше приложение

И у него могут быть ендпоинты

mysite.com/healthcheck

mysite.com/action.php

Ответ написан более двух лет назад

Комментировать

Нравится 3 Комментировать

System Integrator

Endpoint — это конечное защищаемое устройство. Компьютер с корпоративным антивирусом или мобилка с ним же. Хотя тут зависит от контекста, который вы не прояснили.

Ответ написан более двух лет назад

Комментировать

Нравится 2 Комментировать

Если бы мы пытались находить понятия в родном языке, а не заимствовали без перевода и понимания иностранные, то IT было бы менее загадочной областью. Замените слово «endpoint» в тексте на «адресат» (означает лицо или организацию, которым адресовано почтовое отправление) и всё встанет на свои места.

В контексте безопасности можно использовать «абонент».

«Адресат» и «абонент» близкие по смыслу слова.

Ответ написан 16 авг. 2023

Комментировать

Нравится 1 Комментировать

Ваш ответ на вопрос

Войдите, чтобы написать ответ

- Информационная безопасность

WithLove.txt на рабочем столе. Предупреждение?

- 9 подписчиков

- 31 дек. 2023

- 4933 просмотра

- Информационная безопасность

- +1 ещё

Как заверить электронной печатью видеофайл?

- 1 подписчик

- 27 дек. 2023

- 140 просмотров

Шаг 2 «Конечные точки и методы (Описание API)»

Конечные точки указывают, как получить доступ к ресурсу, а метод указывает разрешенные взаимодействия (такие как GET, POST или DELETE) с ресурсом.

Один и тот же ресурс обычно имеет множество связанных конечных точек, каждая из которых имеет разные пути и методы, но возвращает различную информацию об одном и том же ресурсе. Конечные точки обычно имеют краткие описания, похожие на общее описание ресурса, только еще короче. Кроме того, конечная точка показывает только конечный путь URL ресурса, а не базовый, общий для всех конечных точек, путь.

Примеры конечных точек

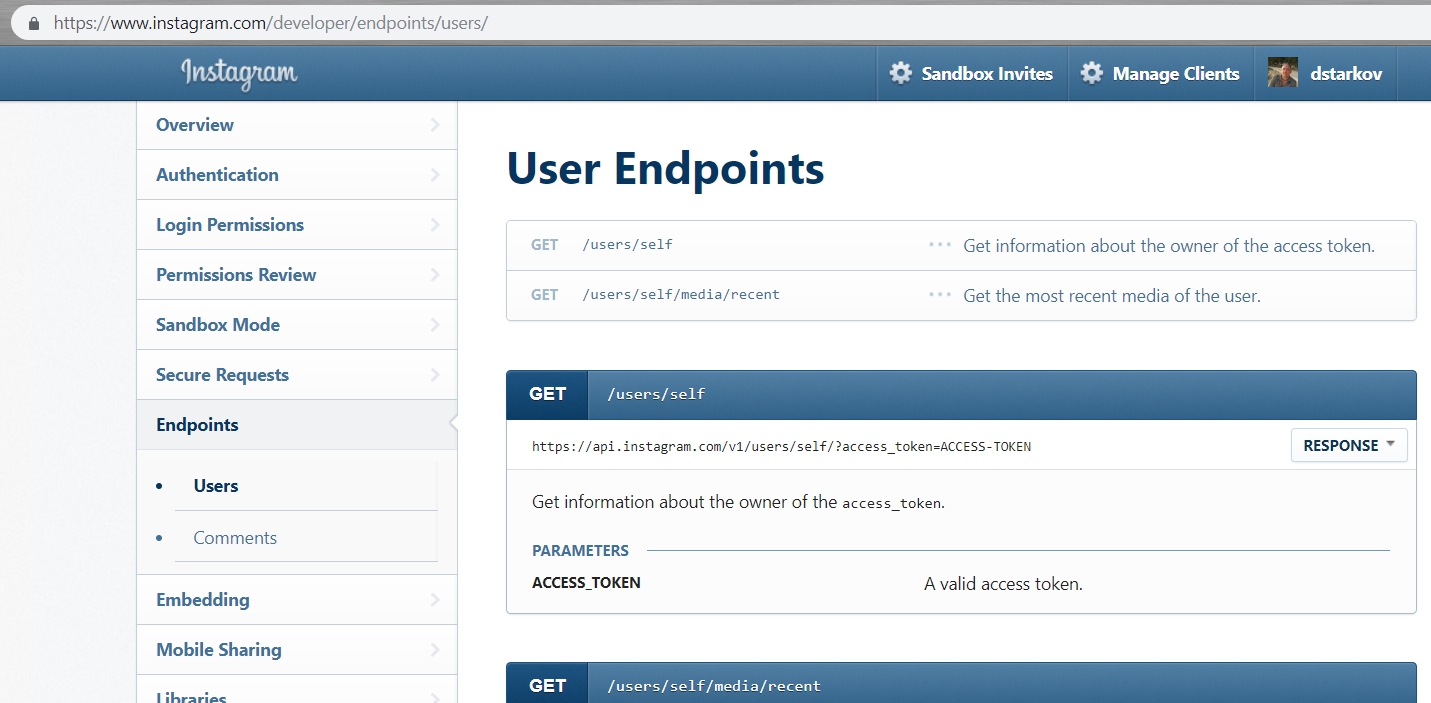

Вот пример конечной точки ресурса User API Instagram

Конечная точка обычно выделяется стилизованным образом для придания ей более визуального внимания. Большая часть документации строится вокруг конечной точки, поэтому, может, имеет смысл визуально выделить конечную точку в нашей документации.

Конечная точка, возможно, является наиболее важным аспектом документации API, потому что она является тем, что разработчики будут реализовывать для выполнения своих запросов.

Представление параметра path при помощи фигурных скобок

Параметры path в конечных точках, представляют в фигурных скобках. Например, вот пример из API Mailchimp:

/campaigns//actions/send По возможности, параметр path выделяют другим цветом:

/campaigns//actions/send Фигурные скобки для параметров path являются условием, понятным пользователям. В приведенном выше примере почти ни одна конечная точка не использует фигурные скобки в синтаксисе фактического пути, поэтому является очевидным плэйсхолдером.

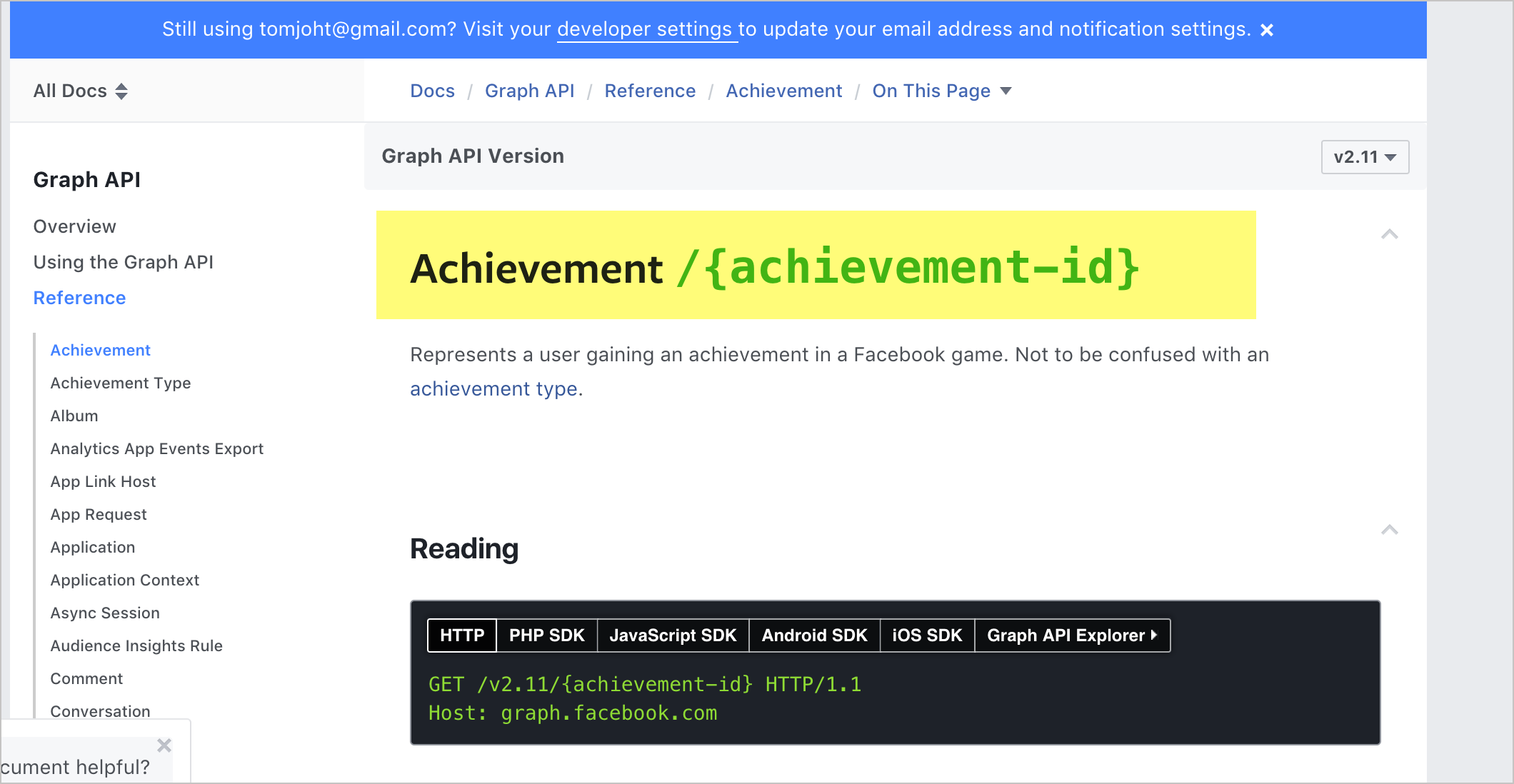

Вот пример из API Facebook, где параметр path выделен цветом для его легкой идентификации:

Для выделения параметров, при их описании в документации Facebook, используется зеленый цвет, который помогает пользователям понять их значение.

Параметры path не всегда выделяются уникальным цветом (например, некоторым может предшествовать двоеточие), но, как бы то ни было, нужно убедиться, что параметр path легко идентифицируется.

Перечисляем методы конечной точки

Для конечной точки обычно перечисляют методы (GET, POST и т. Д.). Метод определяет работу с ресурсом. Вкратце, каждый метод выглядит следующим образом:

- GET: получает ресурс;

- POST: создает ресурс;

- PUT: обновляет или создает в существующем ресурсе;

- PATCH: частично изменяет существующий ресурс;

- DELETE: Удаляет ресурс.

См. Request methods в статье Wikipedia по HTTP для получения дополнительной информации. (Существуют дополнительные методы, но они редко используются.)

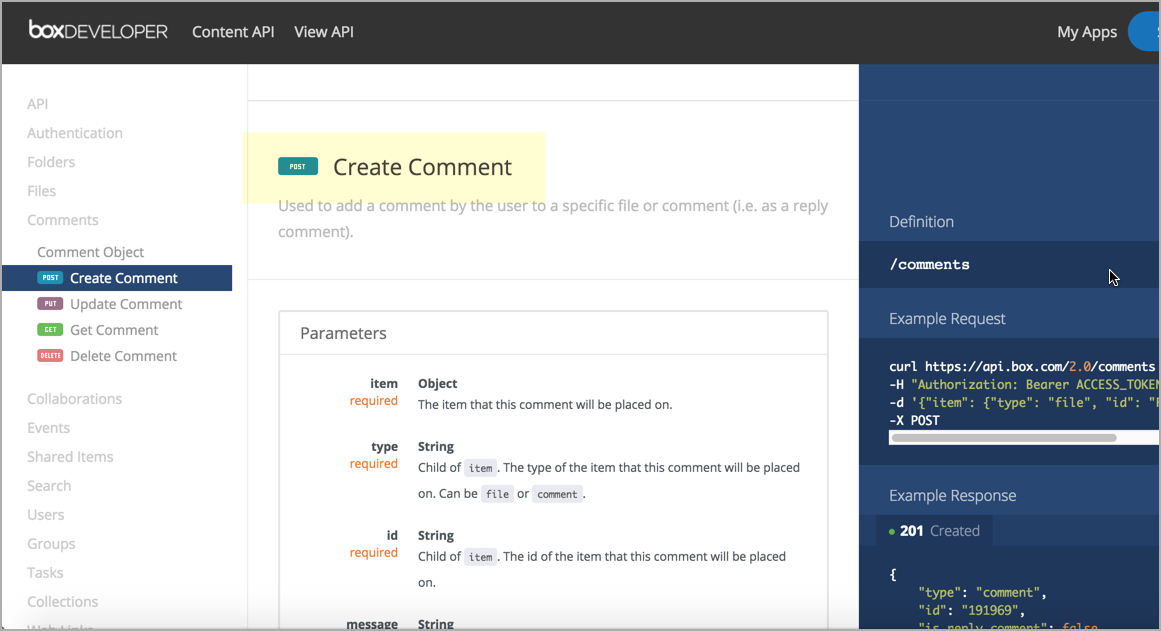

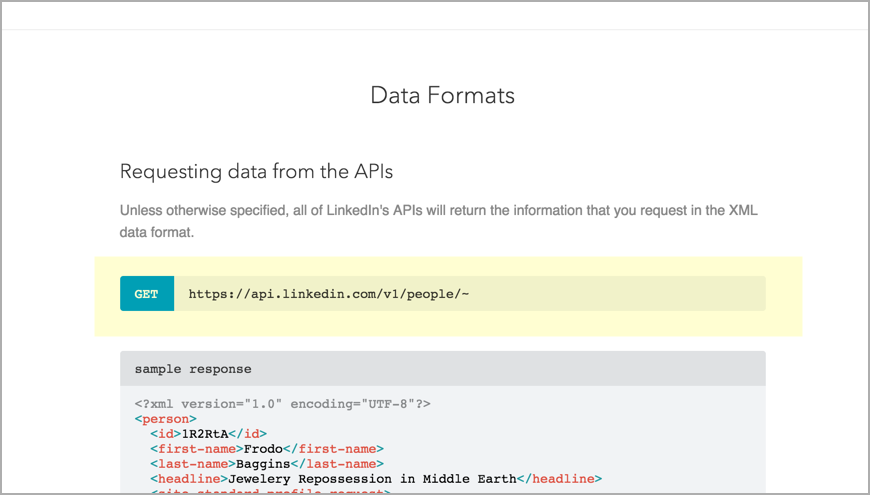

Поскольку о самом методе особо говорить нечего, имеет смысл сгруппировать метод с конечной точкой. Вот пример из Box API:

А вот пример API LinkedIn:

Tip: Иногда этот метод называют глаголом. GET, PUT, POST, PATCH и DELETE — это все глаголы.

Конечная точка показывает только конечный путь

Когда мы описываем конечную точку, мы указываем только конечный путь (отсюда и термин «конечная точка»). Полный путь, который содержит как базовый путь, так и конечную точку, часто называют URL-адресом ресурса.

Как сгруппировать несколько конечных точек одного ресурса

Еще стоит обращать внимание при документировании конечных точек и методов, как группировать и перечислять конечные точки, особенно если у нас много конечных точек для одного и того же ресурса. В Примерах описания ресурсов мы рассмотрели различные API. Многие сайты документации используют различные схемы группировки или перечисления каждой конечной точки ресурса, поэтому не будем возвращаться к тем же примерам. Группируйте конечные точки таким образом, осмысленно, например, по методу или по типу возвращаемой информации.

Предположим, у нас есть три конечных точки GET и одна конечная точка POST, причем все они относятся к одному и тому же ресурсу. На некоторых сайтах документации все конечные точки для одного и того же ресурса могут перечисляться на одной странице. На других сайтах может встречаться разбивка методов на отдельных страницах. На третьих могут быть созданы одна группа для конечных точек GET, а другая — для конечных точек POST. Это зависит от того, что и сколько должно быть сказано о каждой конечной точке.

Если конечные точки в основном совпадают, объединение их на одной странице может иметь смысл. Но если они в значительной степени уникальны (с разными ответами, параметрами и сообщениями об ошибках), разделение их на разные страницы, вероятно, лучше (и проще в управлении). Опять же, создав более сложный дизайн сайта, мы можем сделать большую информацию доступной для навигации на той же странице.

Tip: В разделе, посвященном шаблонам проектирования, есть пояснение, что длинные страницы — это общий шаблон документации для разработчиков, отчасти потому, что они позволяют легко находить контент для разработчиков с помощью Ctrl + F .

Как ссылаться к конечным точкам в инструкциях

Как ссылаться к конечным точкам в разделе API в руководствах и другом безадресном контенте? Ссылка на конечную точку /aqi или на конечную точку /weatherdata не имеет большого значения. Но для более сложных API-интерфейсов использование конечной точки для описания ресурса может оказаться непростым делом.

В одной компании URL-адреса конечных точек ресурса Rewards выглядели так:

/rewards /rewards/ /users//rewards /users//rewards/

А Rewards в контексте Missions выглядели вот так:

/users//rewards/ /missions//rewards Сказать, что можно использовать ресурс Rewards, не всегда было достаточно конкретно, потому что было несколько Rewards и конечных точек Missions.

В этом случае, возможно, неудобно обращаться к конечной точке. Например, может быть такое предложение: «При вызове /users//rewards/ , вы получаете список всех наград. Чтобы получить конкретное вознаграждение за определенную миссию для конкретного пользователя, конечная точка /users//rewards/ принимает несколько параметров… »

Чем длиннее конечная точка, тем более громоздкой становится ссылка. Эти виды описаний будут чаще встречаться в концептуальных разделах вашей документации. Как правило, нет четкого правила, как ссылаться на громоздкие конечные точки. Смысловой подход нашего API определим самостоятельно.

Конечная точка API surfReport

Давайте создадим описание «Конечные точки и методы» для нашего вымышленного API Surfrefport. Вот пример:

Endpoints GET surfreport/ Получает условия серфинга для определенного идентификатора пляжа. Следующие шаги

Теперь, когда мы описали ресурс и перечислили конечные точки и методы, пришло время заняться одной из самых важных частей API: раздел “Параметры”.

Как создать эндпоинты и зачем они нужны?

Эндпоинты — важная часть бизнес-процессов и в целом разработки приложений. В этой статье разбираем, что такое эндпоинты, для чего они нужны и как их создавать на платформе AppMaster.io.

Что такое эндпоинт?

Эндпоинт (в переводе с англ. — конечная точка) представляет собой некий шлюз, который соединяет серверные процессы приложения с внешним интерфейсом. Простыми словами, это адрес, на который отправляются сообщения.

Чтобы понять, что такое эндпоинты, важно упомянуть работу API. API — аббревиатура от application programming interface, что переводится как программный интерфейс приложения. Приложения используют API для взаимодействия со сторонними приложениями и своими пользователями.

Чтобы связаться с API, нужно отправить ему запрос. Для корректной обработки запроса клиент должен предоставить универсальный указатель ресурса (URL), метод (HTTP method), и в зависимости от метода добавить заголовки (headers), тело (body), параметры запроса. Заголовки предоставляют метаданные о запросе, а тело содержит данные, например, поля для новой строки в базе данных.

API обработает запрос и отправит ответ, полученный от сервера. Ответ будет содержать код состояния, который является частью ответного сообщения HTTP, информирующего клиента о результате запроса. Например, код 200 используется, если операция завершилась успешно, 500 — если произошла внутренняя ошибка сервера.

Эндпоинты работают вместе с методами API. Это определенные URL-адреса, которые приложение использует для связи со сторонними службами и своими пользователями. URL — это роут, который может обрабатывать разные методы запроса. Каждый тип запроса — это отдельный эндпоинт. Существует пять основных типов:

- GET — получает информацию с сервера, не требует тела запроса;

- POST — создает в базе новый объект, требует тело запроса с полями этого объекта;

- PUT — полностью обновляет конкретный объект в базе данных;

- PATCH — аналогично PUT, обновляет определенный объект в базе данных, но обновляет только те поля, которые указаны в теле запроса;

- DELETE — удаляет объект из базы данных.

При формировании конкретного запроса к нему могут добавляться разные параметры. Комбинация этих параметров и URL представляет URI — Uniform Resource Identifier (унифицированный идентификатор ресурса), который указывает, где и как найти ресурс.

Как настроить эндпоинты на платформе AppMaster.io?

В разделе Endpoints на платформе AppMaster.io вы можете увидеть все автоматически сгенерированные эндпоинты, а также эндпоинты вашего проекта. Если в вашем проекте включена автогенерация страниц и экранов, для любой созданной модели данных будут автоматически созданы соответствующие эндпоинты. Также эндпоинты могут быть созданы автоматически при установке некоторых модулей, например, Авторизация (Auth), Страны и города (Countries and Cities) и другие.

AppMaster.io позволяет работать с несколькими типами API эндпоинтов:

- API для обращения к бэкенду от клиента и сторонних систем;

- вебхуки для приема уведомлений от сторонних систем;

- веб-сокеты, позволяющие открывать сеанс двусторонней интерактивной связи между браузером и сервером без необходимости запрашивать ответ у сервера.

Все эндпоинты группируются. Внутри каждой группы вы найдете список соответствующих эндпоинтов, их типы запросов, URL-адреса и бизнес-процессы, к которым они подключены. Все эндпоинты можно удалять и редактировать.

При создании или редактировании эндпоинта в окне конфигурации вам доступны следующие опции:

- Метод запроса: GET, POST, PUT, DELETE, или PATCH.

- URL запроса. Первая часть с путем к серверу не указывается, так как она одинакова для всех эндпоинтов приложения. Достаточно указать окончание, например, /users. Тут же указывается и параметр URL. Допустим, эндпоинт предназначен для получения информации о конкретном пользователе, поэтому в качестве параметра передается его id записанный после “:” (/users/:id).

- Endpoint Groups. Этот параметр служит исключительно для организации и структуризации работы с эндпоинтами. Все эндпоинты можно разделить по тематическим группам (папкам).

- Business Process. Один из важнейших параметров, который определяет, что будет делать эндпоинт. При этом сам эндпоинт может оставаться неизменным, он будет получать все те же запросы по старому адресу, но в случае замены бизнес-процесса, выполнять другую функцию. Для основных действий с базой данных автоматически создаются бизнес-процессы, которые нельзя отредактировать, но при необходимости можно заменить на пользовательские БП.

Кроме того, вы можете настроить middleware (промежуточное программное обеспечение). Такого рода посредники служат для своеобразной фильтрации запросов приложения. Middleware используют для проверки каких-либо условий перед выполнением запроса. Например, если создать middleware для проверки аутентификации пользователя, тогда, если пользователь не залогинен, middleware перенаправит его на страницу логина. Если он уже же залогинен, middleware не будет вмешиваться в прохождение запроса, передавая его дальше клиенту.

Создание эндпоинта в AppMaster.io

Рассмотрим конфигурацию эндпоинтов на практике и разберем это на примере проекта Aviato. Весь процесс создания этого проекта вы можете найти на курсе AppMaster.io.

В рамках проекта мы создали два бизнес-процесса:

- Validate and create flights — процесс, который будет использоваться для замены бизнес-процесса Create flight;

- Register passenger — для регистрации пассажира на конкретный рейс.

Теперь мы можем использовать эти процессы для настройки эндпоинтов в проекте.

Начнем с бизнес-процесса Validate and create flights. В группе Flight уже есть эндпоинт POST/flights для создания рейса. Теперь нам нужно заменить привязанный к нему бизнес-процесс на новый. Для этого мы нажимаем на значок «Редактировать» (Edit).

В окне конфигурации необходимо выбрать нужный бизнес-процесс. В нашем случае это Validate and create flights. После этого нужно выбрать все входные переменные, которые нам понадобятся. Осталось только сохранить внесенные изменения.

Теперь можно настроить следующий эндпоинт для процесса Register passenger.

Наша цель — создать раздел для просмотра конкретного рейса и пассажиров, связанных с ним, а также настроить процесс регистрации новых пассажиров.

В группе эндпоинтов Flights нам нужно создать новый эндпоинт: /flights/:id/register, где id относится к конкретному рейсу, который мы можем использовать в качестве входных данных в бизнес-процессе.

Нажав на иконку Plus, мы можем добавить новый эндпоинт. Метод запроса будет POST, так как мы создаем новый объект. В строке бизнес-процесса выбираем процесс Register passenger. Осталось сохранить эти изменения.

Вот так довольно легко можно создавать эндпоинты на платформе AppMaster.io.

Заключение

Эндпоинты — неотъемлемая часть в работе API, который в свою очередь необходим для расширения проектов и удобной интеграции сервисов и приложений. No-code платформа AppMaster.io позволяет легко работать с эндпоинтами, создавать и настраивать их. Вы всегда можете зарегистрироваться на платформе и проверить весь функционал.