What port does «domain» eq on a Cisco router

You like the eq thing? Cute, no? — View image here: http://episteme.arstechnica.com/groupee_common/emoticons/icon_wink.gif —

Anyway, what port does domain reference? Is there a guide to these things somewhere, or is domain some commonly referenced name for a port I’ve never run across?

More options

Frennzy

Ars Legatus Legionis

Subscriptor++

53. It’s DNS.

More options

Uhlek

Ars Tribunus Angusticlavius

Subscriptor

One minute, Frennzy.

You’re slipping.

More options

alohadave

Ars Legatus Legionis

Subscriptor++

Yes there is:http://en.wikipedia.org/wiki/List_of_TCP_and_UDP_port_numbers

More options

erratick

Ars Legatus Legionis

and if you are on a unix box /etc/services has a list and on a windows box it is something like /windows/system32/drivers/etc/services

More options

ronelson

Ars Legatus Legionis

Subscriptor

Bzzt, you’re both wrong. Stick with the IANA Port Assignments. That’s the «legit» holder of these port assignments and where Cisco gets them from:

http://www.iana.org/assignments/port-numbers

Of course, there are a lot of unregistered port numbers, and both wikipedia and /etc/services may have those listed for common apps.

Rob Nelson

rnelson0@gmail.com

More options

erratick

Ars Legatus Legionis

I wouldn’t say wrong. they are different ways of getting them.

Philosophically if you are an empiricist the files on the server/clients are the most correct. If you are an idealist, then the iana list is most correct.

If you are taking a cisco exam, the cisco answer is the most correct. — View image here: http://episteme.arstechnica.com/groupee_common/emoticons/icon_wink.gif —

More options

MaxIdiot

Ars Tribunus Militum

Cisco devices aren’t consistent anyway. I’ve seen radius refer to both 1645 and 1812 depending on the device.

Eq domain cisco что за порт

- Информационный материал

- Метод. документация

- Метод. рекомендации

- Лабораторные работы

- Практические работы

- СРС

- Лабораторные работы

- Лекции

- Темы СРС

- Лабораторные работы

- Лекции МДК 02.01

- Темы СРС

- Лабораторные работы

- Лекции

- Темы СРС

- Достижения

- Достижения студентов/школьников

- Кроссворды

Главная » Компьютерные сети » Настройка Cisco ASA. Урок 2.5. Настройка динамического PAT – сопоставление разных внутренних подсетей разным адресам PAT.

Настройка Cisco ASA. Урок 2.5. Настройка динамического PAT – сопоставление разных внутренних подсетей разным адресам PAT.

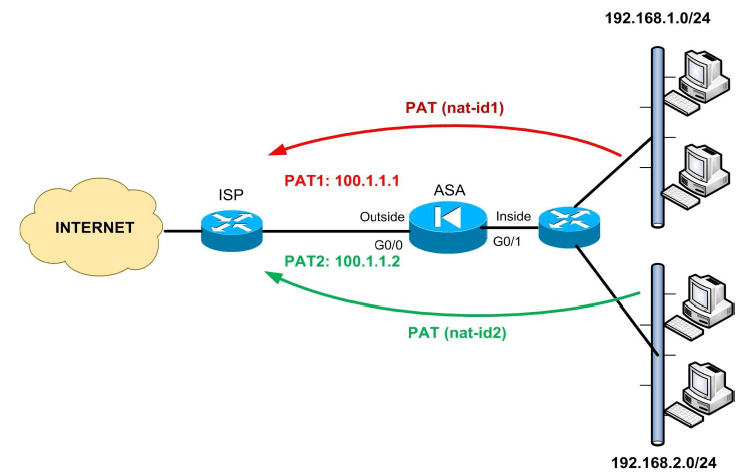

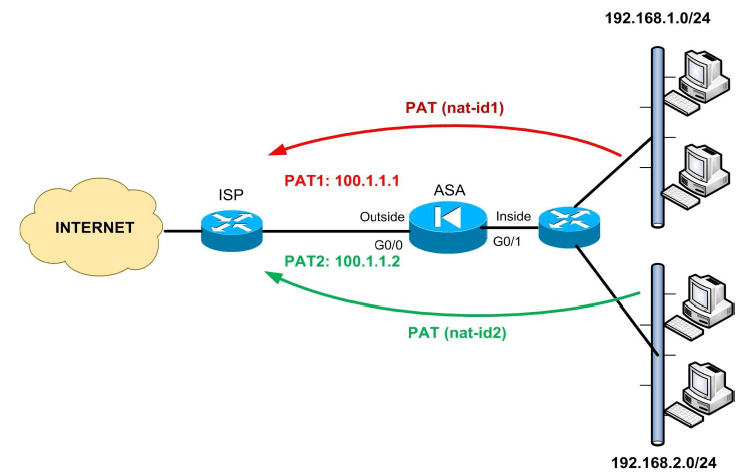

Сценарий 2: сопоставление разных внутренних подсетей разным адресам PAT

Версии Cisco ASA до 8.3

Используя параметр nat-id, мы можем связать две или более пары операторов nat / global, чтобы сопоставить разные подсети внутренней сети с разными адресами PAT, как показано на рисунке ниже:

ciscoasa(config)# nat (inside) 1 192.168.1.0 255.255.255.0

ciscoasa(config)# global (outside) 1 100.1.1.1 netmask 255.255.255.255

ciscoasa(config)# nat (inside) 2 192.168.2.0 255.255.255.0

ciscoasa(config)# global (outside) 2 100.1.1.2 netmask 255.255.255.255

Исходящие соединения из внутренней подсети 192.168.1.0/24 будут исходить из адреса 100.1.1.1, а исходящие соединения из подсети 192.168.2.0/24 будут исходить из адреса 100.1.1.2.

Cisco ASA версии 8.3 и новее

В этом сценарии внутренняя сеть 192.168.1.0/24 будет скрыта за адресом PAT 100.1.1.1, а также внутренняя сеть 192.168.2.0/24 будет скрыта за адресом PAT 100.1.1.2.

ciscoasa(config)# object network internal_lan1

ciscoasa(config-network-object)# subnet 192.168.1.0 255.255.255.0

ciscoasa(config-network-object)# nat (inside,outside) dynamic 100.1.1.1

ciscoasa(config)# object network internal_lan2

ciscoasa(config-network-object)# subnet 192.168.2.0 255.255.255.0

ciscoasa(config-network-object)# nat (inside,outside) dynamic 100.1.1.2

Сценарий 3: сочетание динамического NAT с преобразованием PAT

Мы можем использовать пул внешних общедоступных IP-адресов для динамической трансляции NAT и дополнить этот пул одним адресом PAT на случай, если адреса в глобальном пуле исчерпаны.

Версии Cisco ASA до 8.3

ciscoasa(config)# nat (inside) 1 192.168.1.0 255.255.255.0

ciscoasa(config)# global (outside) 1 100.1.1.100-100.1.1.253 netmask 255.255.255.0

ciscoasa(config)# global (outside) 1 100.1.1.254 netmask 255.255.255.255

Исходящим соединениям из внутренней сети 192.168.1.0/24 назначаются адреса из диапазона от 100.1.1.100 до 100.1.1.253. Если брандмауэр назначает все адреса из своего динамического пула, он перейдет к своему адресу PAT 100.1.1.254.

Cisco ASA версии 8.3 и новее

Сопоставленный пул IP-адресов 100.1.1.100-100.1.1.253 будет использоваться для динамического преобразования NAT внутренней сети 192.168.1.0/24. Если сопоставленный пул исчерпан, для преобразования будет использоваться единственный адрес PAT 100.1.1.254.

ciscoasa(config)# object network mapped_IP_pool

ciscoasa(config-network-object)# range 100.1.1.100 100.1.1.253

ciscoasa(config)# object network PAT_IP

ciscoasa(config-network-object)# host 100.1.1.254

ciscoasa(config)# object-group network nat_pat

ciscoasa(config-network-object)# network-object object mapped_IP_pool

ciscoasa(config-network-object)# network-object object PAT_IP

ciscoasa(config)# object network internal_lan

ciscoasa(config-network-object)# subnet 192.168.1.0 255.255.255.0

ciscoasa(config-network-object)# nat (inside,outside) dynamic nat_pat

Per-Session PAT и Multi-Session PAT (для ASA 9.x и новее)

В ASA версии 9.x Port Address Translation (PAT) было улучшено двумя типами механизмов PAT: Per-session PAT и Multi-Session PAT.

- Per-SessionPAT: этот механизм PAT включен по умолчанию для всего TCP-трафика и UDP-трафика DNS. Per-Session PAT значительно улучшает масштабируемость PAT, потому что в конце каждого сеансового PAT-соединения ASA отправляет сброс и немедленно удаляет преобразование, тем самым разрывая соединение и, следовательно, освобождая ресурсы на устройстве. Для трафика «hit-and-run», такого как HTTP или HTTPS, функция сеанса очень эффективна. Однако для трафика в реальном времени (например, VoIP, H323, SIP и т. Д.) Per-Session PAT не подходит.

Как мы уже говорили выше, сеанс PAT включен по умолчанию. По умолчанию настроены следующие правила PAT:

xlate per-session permit tcp any4 any4

xlate per-session permit tcp any4 any6

xlate per-session permit tcp any6 any4

xlate per-session permit tcp any6 any6

xlate per-session permit udp any4 any4 eq domain

xlate per-session permit udp any4 any6 eq domain

xlate per-session permit udp any6 any4 eq domain

xlate per-session permit udp any6 any6 eq domain

ПРИМЕЧАНИЕ. В ASA версии 9.x ключевое слово конфигурации «any4» означает ВЕСЬ IPv4 трафик, а ключевое слово «any6» означает ВЕСЬ IPv6 трафик. Если вы используете ключевое слово «any», это означает ВЕСЬ трафик IPv4 и IPv6.

- Multi-Session PAT: Multi-session PAT, использует тайм-аут PAT, по умолчанию 30 секунд, прежде чем разрывать преобразование и, следовательно, соединение. Multi-Session PAT применим для трафика VoIP, H323, SIP и Skinny. Поэтому всякий раз, когда у вас есть такой трафик в вашей сети, рекомендуется запретить Per-Session PAT, чтобы использовать Multi-Session PAT.

Предположим, у нас есть сервер VoIP (или H323, сервер SIP и т. д.) в нашей сети (с IP 10.10.10.10), и мы хотим отключить Per-Session PAT для этого сервера. Вот как это сделать:

ASA(config)# xlate per-session deny tcp any4 10.10.10.10 eq 1720

ASA(config)# xlate per-session deny udp any4 10.10.10.10 range 1718 1719

Приведенная выше конфигурация создает правило запрета для трафика H.323 для сервера 10.10.10.10, поэтому он использует multi-session PAT.

Настройка маршрутизатора Cisco — продолжение

Немного дополню первую часть, т.к. у нас все-таки маршрутизатор, то рассмотрим еще некоторые возможности. Начнем пожалуй со списков доступа.

Итак, что такое список доступа? Образно выражаясь, это набор правил по которым маршрутизатор отбирает маршрут или пакет.

Стандартные списки доступа.

Общий вид правила:

access-list номер действие источникномер — число идентифицирующее список (1-99 стандартные списки доступа для IP, 100-199 расширенные списки доступа для протокола IP)

действие — permit или deny (разрешить, запретить), в комментариях не нуждается.

источник — адрес источника пакетовaccess-list 5 deny 10.10.10.0 0.0.0.255 access-list 5 deny 10.10.20.0 0.0.0.255 access-list permit anyПример запрещает доступ для сетей 10.10.10.0 и 10.10.20.0 и разрешает для всех остальных.

Будьте внимательней, при составлении правил маршрутизатор обрабатывает правила последовательно и если поставить строку access-list permit any первый, то остальные два отрабатывать не будут.

Применение списка доступа к интерфейсу —

interface FastEthernet0/1 ip access-group outТо бишь мы запрещаем исходящий трафик на интерфейсе FastEthernet0/1 для вышеперечисленных сетей.

Списки доступа также можно применять для доступа по ssh (см. первую часть)-transport input ssh access-class 10 in access-list 10 permit host 10.10.10.45или для доступа к web-серверу маршрутизатора —

ip http server ip http access-class 25 ip http authentication aaa ip http port 8080Расширенные списки доступа:

access-list номер действие протокол источник исх_порт приемник цел_порт дополнительные_аргументыномер — аналогично обычному списку доступа только в диапазоне от 100 до 199

протокол -ip,tcp, udp или icmp, к которому применяется правило

источник — адрес источника

исх_порт — Исходящий порт для TCP и UDP

приемник — адрес приемника

цел_порт — порт назначения пакетов для UDP и TCPдополнительные_аргументы — необязательные аргументы, такие как established (все параметры можно найти в документации, здесь на них мы останавливаться не будем.)

Коментарии в списках доступа (remark)-

access-list 110 remark Блокировать директору все, достал! acces-list 110 deny ip 10.10.10.5 0.0.0.255 anyНастройка времени в списках доступа (time-range — глобальная команда) —

Рабочее время в будние дни:time-range block-http periodic weekdays 8:00 to 17:00Пример использования:

ip access-list extended list1 deny tcp any any eq www time-range block-http permit any anyЗдесь первое правило блокирует HTTP-трафик в рабочее время и разрешает прочий трафик.

Пример списка доступа —! Блокировать подделку наших IP-адресов (spoofing) access-list 110 deny ip 10.10.10.0 0.0.0.255 any ! Разрешить возвращение обратно в сеть любых исходящих ТСР-соединений access-list 110 permit tcp any any established ! Разрешить передачу электронной почты (порт SMTP 25) на наш SMTP-сервер access-list 110 permit tcp any host 10.10.10.5 eq smtp ! Разрешить веб-трафик (порт 80) только на наш веб-сервер access-list 110 permit tcp any host 10.10.10.6 eq www ! Разрешить DNS-трафик на наш DNS-сервер; разрешить TCP и UDP access-list 110 permit tcp any host 10.10.10.8 eq domain access-list 110 permit udp any host 10.10.10.8 eq domain ! Разрешить внутренним узлам обращаться ! к внешнему DNS-серверу (192.168.1.100) access-list ПО permit upd host 192.168.1.100 eq domain any gt 1023 ! Разрешить FTP-трафик на наш FTP-сервер access-list 110 permit tcp any host 10.10.10.6 eq ftp access-list 110 permit tcp any host 10.10.1.25 eq ftp-data ! Разрешить передачу новостей внутреннему NNTP-клиенту ! только с легитимных NNTP-серверов access-list 110 permit tcp host 198.168.1.98 host 10.10.10.200 eq nntp access-list 110 permit tcp host 192.168.1.99 host 10.10.10.200 eq nntp ! Разрешить telnet-соединения (порт 23) только с одним узлом! access-list 110 permit tcp any host 10.10.10.237 eq telnet ! Некоторые вещи необходимо запретить: Xwindows, NFS access-list 110 deny tcp any any range 6000 6003 access-list 110 deny tcp any any range 2000 2003 access-list 110 deny tcp any any eq 2049 access-list 110 deny udp any any eq 2049 ! Так как мы применяем непассивное FTP-соединение на наших FTP-клиентах, ! следующая строка необходима, чтобы разрешить возвращение этих FTP-сеансов ! обратно в сеть. Если у вас есть FTP-сервер. для него следует создать ! отдельный пункт, access-list 110 permit tcp any eq ftp-data any gt 1024 ! Разрешить ICMP-трафик в нашу сеть ! Внимание! ICMP - это больше, чем просто эхо-запрос. Если вы решите ! запретить его. то следует явно запретить определенные типы ICMP-команд ! (echo, echo-reply и т. п.). ! Механизмы выбора маршрутов для MTU и подавления источника работают ! благодаря протоколу ICMP и очень важны для некоторых соединений. ! Сначала запрещаем перенаправление широковещательных ICMP-рассылок access-list 110 deny icmp any any redirect ! Затем разрешаем все остальное access-list 110 permit icmp any any ! Разрешить NTP-сообщения времени на все внутренние машины access-list 110 permit udp any any eq ntp ! Неявное запрещение ! Оно задано по умолчанию, но мы включаем его сюда, чтобы команда ! show access-list выводила число пакетов, заблокированных ! из-за неявного запрещения. access-list 110 deny ip any anyПримените этот список к нашему интерфейсу:

interface FastEthernet 0/1 ip access-group 110 inНастройка snmp

По умолчанию доступ по протоколу SNMP отключен. Чтобы включить его,

необходимо выполнить —snmp-server community имя режим список_доступаНиже перечислены параметры команды:

имя — Строка сообщества (community string),

режим — доступны два режима: R0 — доступ (непривилегированный) только для

чтения и RW — доступ (привилегированный) для чтения и записи.

список_доступа — Имя или номер стандартного списка управления доступом.snmp-server community not-public R0 1 ! Включение привилегированного доступа и применение списка доступа 2 snmp-server community highly-secure RW 2 snmp-server location Servernaya snmp-server contact admin@my-domain.ru snmp-server host 10.10.10.2 highly-secure traps ! Списки доступа access-list 1 permit 10.10.10.0 0.0.0.255 access-list 2 permit 10.10.10.35Настройка DHCP

! Исключаемые адреса ip dhcp excluded-address 10.10.10.245 10.10.10.254 ip dhcp excluded-address 10.10.10.1 10.10.10.10 ip dhcp ping packets 4 ! Описываем область ip dhcp pool MY_POOL import all network 10.10.10.0 255.255.255.0 domain-name dbschenker.ru default-router 10.10.10.1 dns-server 10.10.10.2 lease 3Настройка маршрутизации и NAT

Задаем шлюз по умолчанию (вместо default-gateway) описанном в первой части и статические маршруты-

ip forward-protocol nd ip route 0.0.0.0 0.0.0.0 125.12.232.15 ip route 192.168.1.0 255.255.255.0 125.12.232.15Включаем скоростную передачу от Cisco для IPv4

ip cefEq domain cisco что за порт

Команда permit (extended) используется для редактирования расширенных списков доступа.

Эта команда разрешает трафик, соответствующий условиям, заданным в команде.

Для отмены разрешающей записи в расширенном списке доступа используется та же команда с префиксом no .

permit protocol source source-wildcard [operator port [port]] destination destination-wildcard [operator port [port]] [established] flag-name | flag-name] [log | log-input] [time-range time-range-name]

no permit protocol source source-wildcard [operator port [port]] destination destination-wildcard [operator port [port]] [established] flag-name | flag-name] [log | log-input] [time-range time-range-name]

Протокол. Задается в виде номера протокола. Протоколы IP, TCP, UDP, AH, ESP, ICMP, EIGRP, GRE, IGMP, IPINIP, NOS,OSPF,PCP,PIM могут быть заданы аббревиатурой ip, tcp, udp, ahp, esp, icmp, eigrp, gre, igmp, ipinip, nos, ospf, pcp, pim . Соответствие названия протокола и его номера приведено в Таблица 11.

Вместо описания протокола можно написать ссылку на группу сервисов ( object-group name , где name – имя группы сервисов).

Если группа с таким именем не существует, будет выдано сообщение об ошибке:

Object group is not configured

Если имя принадлежит группе объектов сети, а не группе сервисов, будет выдано сообщение об ошибке:

Object group type mismatch

Этот параметр описывает отправителя пакета.

Возможны три варианта описания:

• явное указание IP-адреса в формате четырех десятичных значений, разделенных точками;

• использование ключевого слова any , обозначающего пару значений 0.0.0.0 255.255.255.255 для параметров source и source -wildcard ;

• использование ключевого слова host перед значением source , что предполагает значение 0.0.0.0 для параметра source -wildcard .

инвертированная маска подсети отправителя (получателя) пакета. Описан в разделе «Permit (standard)» . Используется в списках доступа для того, чтобы определить: соответствует ли IP-адрес в заголовке пакета IP-адресу в записях списка доступа.

Описывает условие сравнения, применяемое к портам источника и получателя.

Используются операторы eq ( equal , равно) и range (диапазон). Иные операторы не допускаются. Необязательный параметр.

Только для протоколов TCP или UDP можно указывать порт или диапазон портов. Целое число из диапазона от 0 до 65535. Используется только в связке с параметром operator . При использовании operator=range после него следуют два числа (лежащих в диапазоне от 0 до 65535), определяющие границы диапазона портов. Перечисление портов не допускается. Необязательный параметр. Поддерживаемые имена портов протоколов TCP и UDP приведены в Таблица 12 и Таблица 13.

Если задать два одинаковых порта, например, permit udp any range non 500-isakmp 4500 any , то это будет эквивалентно оператору eq .

Если задать сначала порт с большим номером, то порты в диапазоне автоматически поменяются местами.

Этот параметр описывает получателя пакета.

Возможны три варианта описания:

• явное указание IP-адреса в формате четырех десятичных значений, разделенных точками;

• использование ключевого слова any , обозначающего пару значений 0.0.0.0 255.255.255.255 для параметров destination и destination -wildcard . При указании any будут создаваться «широкие» SA (по всему адресному пространству). Это отличается от поведения шлюзов предыдущих версий.

• использование ключевого слова each . При указании each будут создаваться «узкие» SA . В предыдущих версиях продукта такое поведение было при указании any в качестве приемника. Имеет специальный смысл только для списков доступа, связанных с записью криптокарты (команда match address ). При использовании для других целей (фильтрация, классификация) идентично any . Допустимо прописывать только в качестве адреса приемника. Значение, специфичное для cs _console . В Cisco IOS отсутствует. См. также Примечание 4.

• использование ключевого слова host перед значением destination , что предполагает значение 0.0.0.0 для параметра destination -wildcard .

Использование значения each в IPsec фильтрах может привести к созданию большого количества SA . Отдельный SA будет строиться для трафика до каждого хоста сети.

инвертированная маска подсети получателя пакета. Аналогичен source — wildcard , который описан в разделе «Permit (standard)» .

Вместо описания адреса источника и/или приемника можно написать ссылку на группу объектов сети ( object-group name , где name – имя группы объектов сети).

Если группа с таким именем не существует, будет выдано сообщение об ошибке:

Object group is not configured

Если имя принадлежит группе сервисов, а не группе объектов сети, то будет выдано сообщение об ошибке:

Object group type mismatch

Для указания TCP -флагов используется старый или новый формат.

Старый формат используется в нумерованных и именованных расширенных списках доступа, и представляет собой комбинацию ключевого слова established и перечисления TCP -флагов – flag -name.

Новый формат используется только в именованных расширенных списках доступа, и представляет собой комбинацию ключевого слова match-any|match-all и перечисления TCP -флагов – <+|->flag-name.

Только для протокола TCP. Состояние соединения. Выделяются только установленные TCP -соединения и по ним могут передаваться данные.

Имена TCP -флагов – fin, syn, rst, psh, ack, urg . Порядок флагов при вводе не важен. Перечисление флагов работает как «ИЛИ» (аналог match-any в новом формате). Ключевое слово established эквивалентно флагам rst ack и не может с ними сочетаться (синтаксическая ошибка).

В пределах одной команды permit/deny старый формат указания TCP -флагов не может сочетаться с новым.

match -any |match -all

Только для протокола TCP и именованных списков доступа. Указывает условие сравнения TCP- флагов в пакете и правиле.

Ключевое слово match-any означает, что должно выполняться одно из указанных далее условий по TCP -флагам. Ключевое слово match-all означает, что должны выполняться все заданные условия по TCP -флагам.

Если попытаться использовать эти ключевые слова для нумерованного списка доступа, то будет выдано сообщение об ошибке:

%match-all/match-any are allowed on named ACLs only

Имена TCP-флагов – fin, syn, rst, psh, ack, urg. Префикс “+” перед флагом означает, что этот флаг должен быть выставлен в заголовке пакета, а префикс “–“ означает, что этот флаг не должен быть выставлен в заголовке пакета. Порядок флагов при вводе не важен.

• Флаг log или log -input задает ведение журнала. Оба флага задают одну и ту же функциональность (отличие от Cisco IOS).

• В Syslog выдаются сообщения о пакетах, удовлетворяющих условиям данного списка доступа. В сообщении указан номер списка доступа, разрешено или запрещено прохождение пакета, адрес отправителя и количество пакетов.

• Сообщение формируется для первого совпавшего пакета, а затем с периодичностью в 5 минут выдается сообщение о количестве пропущенных или запрещенных пакетов за этот интервал времени.

• Флаги логирования могут смешиваться с другими флагами, например, с TCP -флагами. Два флага логирования log и log -input не могут применяться вместе в одной команде permit /deny .

• Ссылка на расписание . В расписании указывается диапазон времени, в который будет работать данный список доступа. В другой период времени данный фильтр действовать не будет.

• Ссылка на расписание может смешиваться с другими дополнительными параметрами, например, с TCP -флагами.

• Допускается ссылка на расписание, отсутствующее в конфигурации на момент ввода команды. Однако на момент конвертирования расписание должно существовать, в противном случае конвертирование будет прервано с сообщением об ошибке.

config -ext -nacl (режим редактирования расширенных списков доступа)

Используйте эту команду после входа в режим редактирования расширенного списка доступа для задания условий доступа, разрешающих трафик.

Нумерация записей в списке

• Перед командой permit или deny допускается вводить порядковый номер записи в списке, который можно использовать для упрощения редактирования записей, например,

ip access-list extended acl2

10 permit udp any any

20 permit tcp any any

30 deny udp host 10.1.1.1 eq snmp any

• В режиме редактирования списка доступа запись с указанным номером будет вставлена на нужную позицию, например,

15 permit udp 10.1.1.1 0.0.255.255 host 10.2.2.2

• Если запись с таким номером существует, то будет выдано сообщение об ошибке:

% Duplicate sequence number

• По умолчанию первой записи в списке присваивается номер 10, а следующие номера в списке следуют с приращением 10. Максимальный порядковый номер 2147483647. Если сгенерированный порядковый номер превысил максимальный, то выдается сообщение об ошибке:

% Exceeded maximum sequence number

• При выходе из консоли нумерация записей теряется. При следующем старте консоли записи располагаются в порядке возрастания номеров в режиме по умолчанию.

По команде show running-config нумерованные списки доступа показываются в виде последовательности команд access-list за одним исключением:

• если после редактирования нумерованного списка доступа он становится пустым (в нем нет записей вида permit или deny ( no permit , no deny ), то он будет показан в виде:

По команде show running-config выводится конфигурация, в которой слово host может отсутствовать.

Так как по команде show running-config ранее введенные номера записей в списке не показываются, то при редактировании, чтобы внести запись на нужную позицию, можно еще раз упорядочить записи в списке с заданным начальным номером и приращением. Для этого используется команда: ip access-list resequence . Посмотреть номера записей в списке можно командой show access-lists .

По команде show running -config флаги fin , syn , rst , psh , ack , urg будут указаны в этом порядке. А сочетание флагов « rst ack » в команде будет заменено на established при выводе.

Флаги логирования log , log -input показываются после TCP -флагов, а расписание ( time -range ) – после флагов логирования.

Удаление записи в списке доступа осуществляется:

• командой no , например:

no permit tcp host 10.1.1.1 eq telnet any• или по номеру записи, например , no 15 .

Если попытаться удалить несуществующую запись, выдается сообщение об ошибке:

% Entry not found

• В инвертированной маске подсети source -wildcard и destination -wildcard должна быть непрерывная линейка из установленных битов в конце, не допускается чередование 0 и 1.

• Отсутствует возможность задавать отдельные ICMP -type и ICMP -code , только ICMP протокол целиком.

• Не допускается использование hostname в качестве source и destination .

• Не допускаются операторы кроме eq и range .

• Пустой нумерованный список по команде show running -config показывается в виде ip access -list name . В Cisco IOS данный список вообще не показывается.

Приведенный ниже пример демонстрирует добавление в расширенный список доступа с именем » a 101 » записи, разрешающей трафик между хостами 10.10.1.101 и 10.11.1.101 по протоколу udp :

Router(config)#ip access-list extended a101

Router(config-ext-nacl)#permit udp host 10.10.1.101 host 10.11.1.101

Router (config -ext -nacl )#exit

• Примеры указания TCP -флагов в старом формате:

permit tcp any any established

permit tcp host 10.10.1.101 host 10.11.1.101 established syn urg

deny tcp any any psh

• Примеры указания TCP -флагов в новом формате:

permit tcp any any match-any +rst +ack

permit tcp host 10.10.1.101 host 10.11.1.101 match-all +syn –fin

permit tcp any any match-any -psh +urg

- Метод. рекомендации

- Метод. документация