Как сбросить пароль MEBx

Сводка: Пошаговые инструкции по сбросу пароля MEBx системы

- Содержание статьи

- Свойства статьи

- Оцените эту статью

Возможно, эта статья была переведена автоматически. Если вы хотите поделиться своим мнением о ее качестве, используйте форму обратной связи в нижней части страницы.

Содержание статьи

Симптомы

Инструкции по сбросу пароля MEBx

|

Внимание! |

| Перед выполнением следующих действий ознакомьтесь с предупреждением о мерах предосторожности (которое находится в разделе «Ресурсы/Дополнительные ресурсы») для обеспечения личной безопасности и предотвращения повреждения компьютерной системы электростатическим разрядом. |

- В целях безопасности перед сбросом пароля MEBx проверьте личность пользователя.

- Отсоедините адаптер переменного тока от компьютера.

- Отсоедините все периферийные устройства от компьютера.

- Переверните компьютер и поместите его на чистую и устойчивую рабочую поверхность.

- Извлеките аккумулятор.

Дополнительные сведения об извлечении аккумулятора, снятии крышки петель и клавиатуры см. в Интерактивном руководстве пользователя для данной системы.

Рис. 1. Снятие крышки петель Latitude D630c

| Цифрами на этом рисунке обозначены: | |

|

Вставьте пластиковый скребок или другой неабразивный инструмент с плоской кромкой и осторожно подденьте крышку петель. |

|

Поднимите крышку петель вверх и влево, чтобы снять ее. |

Рис. 2. Поворот клавиатуры вперед — Latitude D630c

| Цифрами на этом рисунке обозначены: | |

|

Извлеките три винта. |

|

Поверните клавиатуру вперед, не отсоединяя ее. |

Рис. 3. Отсоединение аккумулятора типа «таблетка» — Latitude D630c

| Цифрами на этом рисунке обозначены: | |

|

Разъем аккумулятора типа «таблетка» |

|

Аккумулятор типа «таблетка» |

|

Майларовая крышка |

Убедитесь, что пароль MEBx был сброшен до значений по умолчанию, выполнив следующие действия.

- Перезапустите компьютер.

- Удерживайте клавишу Ctrl при нажатии P на экране с логотипом Dell, чтобы перейти к экранам Intel Management Engine BIOS Extension (MEBx).

- Введите пароль по умолчанию, имя администратора и нажмите клавишу Enter.

- Сообщение о несоответствии пароля означает, что сброс пароля MEBx не был выполнен, и необходимо повторить процедуру сброса пароля MEBx.

Брешь в Intel AMT позволяет обходить пароли BIOS и BitLocker

Баг в незапароленном сервисе для удаленного управления устройствами Intel AMT позволяет получить доступ к чужому компьютеру без необходимости вводить дополнительные пароли для BIOS, BitLocker и TPM.

Исследователю из компании F-Secure Гарри Синтонену удалось обойти пароли BIOS, BitLocker и TPM через Intel AMT (инструмент для удаленного управления настройками и безопасностью компьютера) и получить доступ к ранее защищенным устройствам, пишет Bleeping Computer.

Суть уязвимости

По словам эксперта, обнаружившего баг, для совершения атаки хакеру необходимо иметь физический доступ к целевому устройству. Однако далее все проще: достаточно зажать комбинацию клавиш CTRL+P во время загрузки компьютера и выбрать расширение Intel Management Engine BIOS Extension (MEBx). Это позволит войти в систему без необходимости вводить пароли BIOS, BitLocker или TPM. Исследователь отмечает, что само MEBx может запросить пароль, однако в большинстве случаев владельцы не меняют дефолтный «admin».

После этого злоумышленник может спокойно управлять устройством как по проводной и внутренней беспроводной сетям, так и удаленно через сервер CIRA.

Минутная атака

Большинство экспертов в области информационной безопасности зачастую не воспринимает всерьез атаки, для которых хакеру нужен физический доступ к атакуемому устройству, сообщает Bleeping Computer. Но Синтонен утверждает, что эта уязвимость – исключение, так как на подготовку целевого компьютера требуется менее минуты.

Исследователь отмечает, что уязвимыми являются только устройства, на которых AMT устанавливался без пароля. Поэтому он настоятельно рекомендует всем пользователям создать надежный пароль, так как в этом случае злоумышленники не смогут загружать систему через MEBx. Синтонен также предлагает по возможности вообще отключать AMT на своих компьютерах.

Intel AMT поставляется вместе с настольными компьютерами и ноутбуками, однако активирован инструмент по умолчанию или нет, зависит от политики производителя. О том, как отключить потенциально опасную технологию на своем устройстве, можно прочитать на Хабре или в презентации на GitHub.

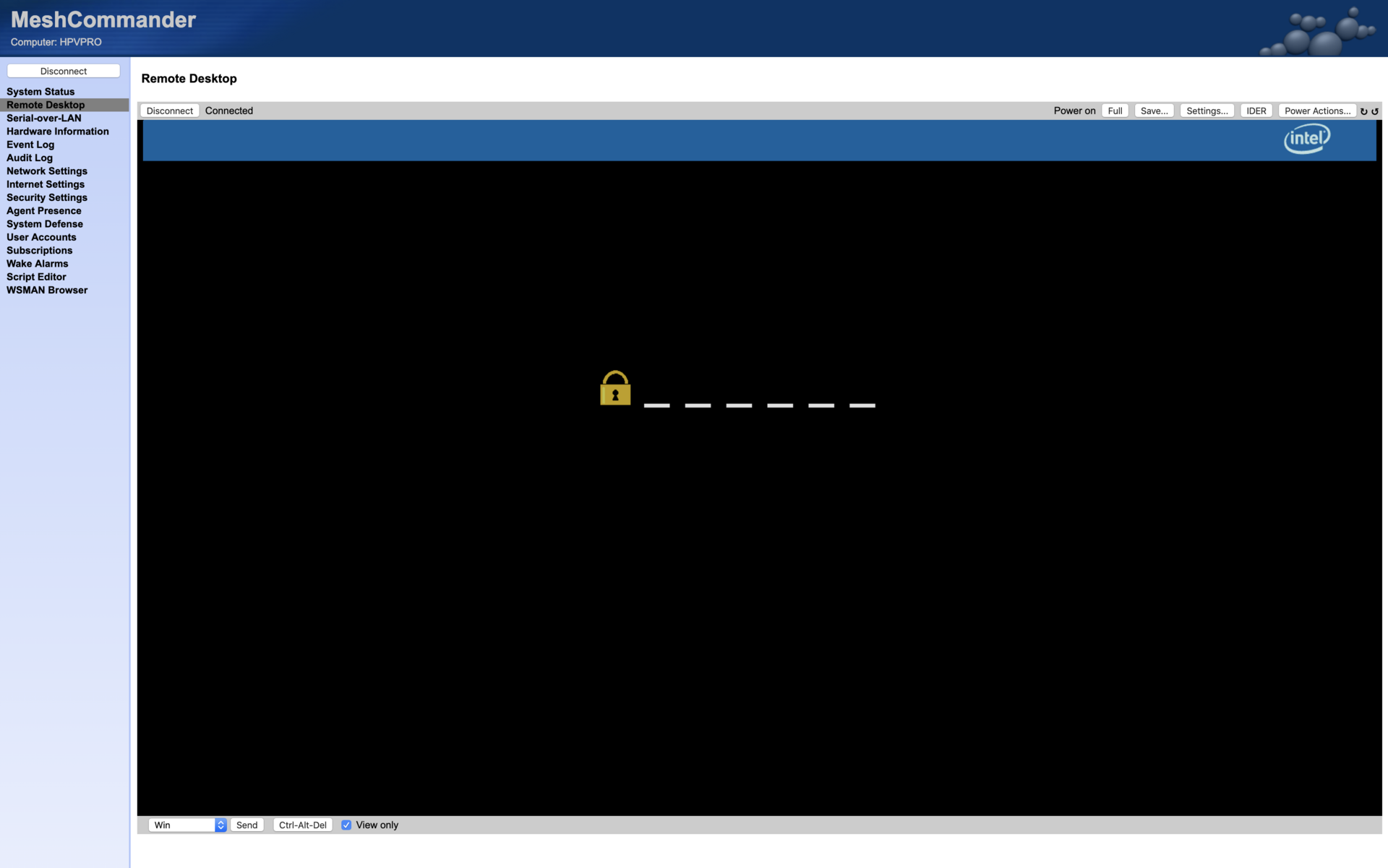

Как узнать пароль для подключения к компьютеру по Intel vPro (intelAMT)?

Здравствуйте. Имею на руках HP zBook 15, у него есть поддержка технологии Intel AMT (и VPRO).

Пытаюсь ее настроить, биос был сброшен и я настраиваю все с нуля.

По адресу http://http://192.168.1.242:16992 дает подключиться. Логин admin и пароль (9 знаков, маленькие, большие буквы, цифры и еще один знак типо #).

Подключаюсь через MeshCommander. Там есть кнопка remote desktop. И вот тут то, странная вещь. Запрашивает какой-то пароль. На ввод принимаются только цифры. Никак не могу разобраться, инструкцию к компьютеру перечитал, интернет перерыл, ничего не найти 🙁

И главное в настройках нету нигде что можно задать какой-то пароль. Странно.

- Вопрос задан более трёх лет назад

- 354 просмотра

Комментировать

Решения вопроса 1

АртемЪ @Jump Куратор тега Системное администрирование

Системный администратор со стажем.

И главное в настройках нету нигде что можно задать какой-то пароль. Странно.

В настройках его можно отключить.

А пароль отображается на экране компьютера к которому вы пытаетесь подключиться.

Он каждый раз случайным образом генерируется.

Ответ написан более трёх лет назад

Нравится 1 23 комментария

Александр @Ic2d Автор вопроса

Точно. Ужас, я и не смотрел на экран. Спасибо 🙂

А еще вопрос. Через что происходит подключение к удаленному доступу? Можно ли подключиться через VNC ? Хочется иметь доступ и с телефона, и компьютера(Mac OS)

Александр, в биосе должен задаваться пароль для доступа по VNC

Александр @Ic2d Автор вопроса

Sanes, Вот вообще нигде не нашел в биосе что либо связанного с VNC. Ни в биосе, ни в Intel AMT :/

Александр,

почитайте здесь. В конце статьи есть пример.

АртемЪ @Jump Куратор тега Системное администрирование

Можно ли подключиться через VNC ?

Можно. Собственно вы через него и подключились.

VNC это протокол, именно по этому протоколу идет подключение.

Если вы имеете ввиду какой-то конкретный VNC клиент — теоретически возможно, на практике скорее всего нет.

MeshCommander единственный известный мне бесплатный VNC клиент умеющий без танцев с бубном подключиться к vPro

Хотя попробовать никто не мешает.

АртемЪ @Jump Куратор тега Системное администрирование

А пароль этот отключите в настройках. Это вообще бессмысленная штука, которая убивает всю пользу от vPro.

Александр @Ic2d Автор вопроса

АртемЪ, Вот честно, я ожидал что с vPro и Intel AMT я избавлюсь от VNC серверов, и буду иметь полноценный доступ к компьютеру независимо от запущенной ОС и ее состояния. Увы, разочарован. Да, доступ есть вроде как. Но с клиентами беда полная получается. Зря мучился и искал комп с vPro :(. С компа еще как-то криво можно зайти, с телефона вообще никак(iOS).

АртемЪ @Jump Куратор тега Системное администрирование

Вот честно, я ожидал что с vPro и Intel AMT я избавлюсь от VNC серверов, и буду иметь полноценный доступ к компьютеру независимо от запущенной ОС и ее состояния.

Так и есть.

Какие там VNC серверы вам нужны? VNC это протокол по которому идет передача изображения экрана удаленного компьютера, нажатий клавишь, и движений мыши. Их не так много — VNC, RDP, и еще несколько безымянных.

и буду иметь полноценный доступ к компьютеру независимо от запущенной ОС и ее состояния.

Так оно и есть.

Вы можете удаленно перезагружать компьютер, устанавливать ОС, редактировать настройки BIOS.

С компа еще как-то криво можно зайти, с телефона вообще никак(iOS).

А зачем заходить с телефона.

Ну я понимаю что-то по мелочи включить — можно с телефона к системе подключиться.

Но если уж переустанавливать вам там что-то понадобилось, в чем сложность найти компрьютер?

Аналогичные системы вроде IPMI, KVM работают точно так же. Там поставщик зачастую поставляет свой софт, вроде MeshCommander.

Александр @Ic2d Автор вопроса

АртемЪ, Я пользуюсь телефоном, планшетом и MacBook Pro, а для тяжелых и делительных задач валяется в шкафу мощный комп. В него я захожу как с телефона, планшета, так и с нотика. В основном все задачи решаются в нем. И было не очень удобно что приходится пользоваться сервисом в ОС, хотелось встроенное в ядро чтоб можно было управлять компом не только из под ОС, и без ее загрузки. В общем, начитавшись про vPro про которую мне тут подсказали я размечтался, и все же купил. Теперь понимаю что нафантазировал я себе немного другое, и подключаться к этому -ужасно, в виду отсутствия нормального клиента 🙁

Александр, это не для удаленного пользования, а для экстренных случаев.

Александр @Ic2d Автор вопроса

Sanes, Почему нельзя это использовать вместо того же самого RDP или VNC? Это же было бы удобнее. Когда просто используется что-то одно, а не так что для windows я включаю RDP, перезагрузив машину в линукс переключаюсь на VNC, а если что-то гдето не загрузилось, или сервис удаленного доступа завис то опять нужно лезть в шкаф, это хорошо если я дома. А так, просто использовал бы vPro. Если бы удобные клиенты были :\ Я был уверен что я зайду на него через vnc://адресс_машины:5900

Александр, RDP или VNC можно поставить в операционную систему. Если так хочется. Не для этого vPro задуман. Это альтернатива дорогостоящим IP-KVM.

Intel Management Engine (Intel ME)

Intel Management Engine (Intel ME) — подсистема в составе систем на платформе x86, ориентированная на решение различных задач, связанных с мониторингом и обслуживанием компьютера во время его «сна» и в процессе работы.

Система Intel ME встроена во все современные компьютерные платформы с чипсетами компании Intel [1] : десктопы, ноутбуки, серверы, планшеты. Intel ME — единственная действующая система, которая:

- работает, когда компьютер выключен (подается электричество на БП);

- имеет доступ ко всему содержимому оперативной памяти компьютера;

- имеет внеполосный доступ к сетевому интерфейсу.

Основной компонент Intel ME — встроенный в чипсет микроконтроллер с настраиваемой архитектурой. В качестве базовой модели используется 32-разрядный ARCtangent-A4.

Представление о взаимодействии Intel ME, (2013)

Intel ME используется при старте ПК и первоначальной настройке материнской платы. Выход из строя Intel Management Engine или его принудительное отключение (при условии, что больше ничего не вышло из строя на плате или в ноутбуке) часто сказывается работой вентиляторов на максимальных оборотах и отсутствием изменения скорости, в зависимости от температуры охлаждаемых компонентов (в том числе и этим занимается Intel ME). Или компьютер не запускается, выключается после некоторого периода времени после старта [2] .

История

2018

Найден «немыслимо простой» способ взлома ноутбуков на процессорах Intel

Исследователи фирмы F-Secure выявили серьезную проблему с технологией Intel Active Management Technology, благодаря которой злоумышленники могут обходить локальные средства авторизации на ноутбуках на базе процессоров Intel. Эксперты отмечают, что для эксплуатации этой уязвимости достаточно полминуты и никаких специализированных знаний не потребуется [3] .

Злоумышленнику потребуется физический доступ к интересующему его лэптопу. В процессе перезагрузки злоумышленнику достаточно зажать CTRL+P и войти в консоль управления Intel Management Engine BIOS Extension (MEBx). Как выясняется, в MEBx существует предустановленный пароль «admin», которого достаточно, чтобы поменять предустановленный пароль к BIOS, настроить удаленный доступ и выключить авторизацию AMT полностью.

Дальше злоумышленники могут удаленно проникать в компьютер жертвы через локальную сеть или из-за ее пределов с помощью CIRA-сервера (сервера удаленного доступа по запросу клиента).

«Атака до немыслимого проста в исполнении, но при этом обладает колоссальным деструктивным потенциалом, — заявил старший консультант по безопасности F-Secure Гарри Синтонен (Harry Sintonen). — На практике злоумышленник через локальную сеть может получить полный контроль над рабочим ноутбуком жертвы, какими бы обширными ни были принятые меры безопасности».

2017

Intel устранила найденную Positive Technologies уязвимость в Management Engine

Компания Intel опубликовала в ноябре бюллетень безопасности [4] , в котором сообщила о выпуске патча для устранения уязвимости в подсистеме Intel ME, которая была обнаружена экспертами Positive Technologies Марком Ермоловым и Максимом Горячим. Также компания Intel опубликовала специальный инструмент, который поможет администраторам Windows и Linux-систем узнать о том, уязвимо ли их оборудование.

Intel Management Engine — это закрытая технология, которая представляет собой интегрированный в микросхему Platform Controller Hub (PCH) микроконтроллер с набором встроенных периферийных устройств. Через PCH осуществляется почти все общение процессора с внешними устройствами, поэтому Intel ME имеет доступ практически ко всем данным на компьютере. Исследователям удалось найти ошибку, которая позволяет выполнять неподписанный код внутри PCH на любой материнской плате для процессоров семейства Skylake и выше.

Например, злоумышленники могут атаковать компьютеры с уязвимой версией Intel ME, используя эту ошибку безопасности, и потенциально устанавливать в коде Intel ME `закладки` (например, шпионское ПО), которые большинство традиционных средств защиты не обнаружат. Т.к. `закладка` в этом случае будет функционировать на отдельном чипе, а не на CPU, на котором работают большинство ОС и традиционных средств защиты.

При этом основная система может оставаться работоспособной, таким образом пользователь может не подозревать о том, что на его компьютере функционирует шпионское ПО, устойчивое к переустановке ОС и обновлению BIOS.

В бюллетене безопасности Intel представлен полный список уязвимых процессоров:

- Intel Core поколений 6, 7 и 8;

- Intel Xeon E3-1200 v5 и v6;

- Intel Xeon Scalable;

- Intel Xeon W;

- Intel Atom C3000;

- Apollo Lake Intel Atom E3900;

- Apollo Lake Intel Pentium;

- чипы Celeron серий N и J.

Ошибки в процессорах

В нескольких сериях процессоров Intel выявлена ошибка, эпизодически приводящая к «падению» систем под управлением Windows и Linux. [5] Проблема затрагивает процессоры серии Kaby Lake, Skylake, Xeon v5, Xeon v6 и некоторые модели процессоров Pentium и Core X v6.

В процессорах Intel обнаружены приводящие к потере данных ошибки

Ошибка была обнаружена разработчиком компилятора OCaml в прошлом году. О ней немедленно известили Intel, и производитель процессоров выпустил исправления в микрокоде и обновил документацию к процессорам Skylake и Kaby Lake, указав на существование проблемы.

В сложных микроархитектурных условиях короткие циклы, состоящие менее чем из 64 инструкций с использованием регистров AH, BH, CH или DH, а также соответствующих им более широких регистров (например, RAX, EAX или AX для AH), могут вызвать непредсказуемое поведение системы. Такое может произойти только когда оба логических процессора на одном физическом процессоре оказываются активны, говорится в документации (см., например, Errata SKZ7 для процессоров Core X [6] и Errata KBL095 для процессоров седьмого поколения [7] )

Разработчики Debian исследовали проблему и показали, что система может вести себя неадекватно, в диапазоне от некорректной работы отдельных приложений и до порчи и потери данных. В качестве промежуточной меры рекомендуется отключать многопоточность (Hyperthreading) на уровне BIOS/UEFI (что, однако, неизбежно приведёт к серьёзному падению производительности) и дождаться соответствующих обновлений от производителей компьютеров.

Стоит отметить, что ряд производителей систем на базе Linux уже успели распространить исправления для BIOS/UEFI, но пока непонятно, когда ждать исправлений от производителей компьютеров под Windows.

Ошибка не носит эпидемического характера, но даже её случайный характер создаёт определённую опасность для пользователей компьютеров на базе перечисленных процессоров. Особенно это касается систем, которые должны работать бесперебойно. Для них самым разумным решением на данный момент будет отключение технологии Hyperthreading.

2010

Начиная с 2010 года с переносом части функциональных блоков северного моста (графическое ядро, контроллер памяти) в корпус CPU, Intel ME начали встраивать во все чипсеты производства Intel. При этом ME-контроллер остался в корпусе чипсета, в Platform Controller Hub (PCH) — чипсеты 5 серии и выше.

Эта подсистема встроена и в серверные платформы Intel, но под другим именем — Intel Server Platform Services (SPS). Произошло появление и в SoC (System-on-a-Chip) под именем Intel Trusted Execution Engine (TXE).

Архитектура каждой современной мобильной/портативной/настольной/серверной компьютерной платформы с чипсетом/SoC от Intel содержит в себе самую скрытную (от пользователя системы) и привилегированную среду исполнения — подсистему Intel ME. Разрабатывая эту архитектуру, компании Intel пришлось серьёзно потрудиться, чтобы защитить от компрометации.

Подсистема Intel ME — неотъемлемая часть архитектуры современных компьютерных платформ (на основе чипсетов/SoC Intel). Её компрометация предоставляет потенциальному злоумышленнику безграничные возможности контроля над платформой:

- доступ ко всему содержимому оперативной памяти (системная память, память гипервизора, SMRAM, ACRAM, выделяемая память для графического ядра — GFX UMA),

- out-of-band доступ к сетевому интерфейсу (мониторинг всего сетевого трафика),

- удалённый контроль, как часть штатной функциональности AMT,

- перезапись любых регионов SPI флеш-памяти.

При этом обеспечивается полное отсутствие возможностей обнаружения злоумышленника.

Intel ME защищена. Основные принципы этой защиты:

- запрет на использование пароля по умолчанию, принуждение к установке сильного пароля (соответствующего определённым требованиям);

- использование функций шифрования в сетевых протоколах;

- контроль целостности и подлинности всего исполняемого кода прошивки;

- механизмы защиты от эксплуатации бинарных уязвимостей.

2006

В 2006 году микроконтроллер перенесли в северный мост чипсета (Graphics and Memory Controller Hub, GMCH). Тогда подсистему назвали Intel Management Engine (ME) версии 2.0.

В 2006 году в Intel ME добавили возможности:

- полный доступ к содержимому оперативной памяти компьютера через внутренний DMA-контроллер,

- мониторинг видеопотока на монитор (только в случае использования встроенного графического ядра).

Впоследствии на эту подсистему стали добавлять различные системные функции (некоторыми занималась BIOS) для обеспечения работоспособности компьютерной платформы:

- часть функций Advanced Control and Power Interface (ACPI) и Alert Standard Format (ASF);

- Quiet System Technology (QST);

- Integrated Clock Control (ICC);

- Trusted Platform Module (TPM);

- .

2005: Active Management Technology (AMT) версии 1.0

В 2005 году компания Intel представила технологию Active Management Technology (AMT) версии 1.0 — решение для удалённого администрирования (управление, инвентаризация, обновление, диагностика, устранение неполадок и т.д.) и защиты настольных компьютерных систем, подобие технологии Intelligent Platform Management Interface (IPMI), использующейся в серверах.

Концепция архитектуры Intel AMT1.0, (2005)

Архитектура AMT 1.0 основана на микроконтроллере (Management Engine), интегрированном в чипсет, имеющий возможности:

- внеполосный (out-of-band) доступ к сетевому интерфейсу (Ethernet), который он разделяет с основным CPU, но, имея собственный контроллер канального уровня, осуществляет мониторинг всего входящего сетевого трафика, из которого «вырезает» (при помощи Packet Filter) пакеты, предназначенные для него. Для ОС (наличие и состояние которой, кстати, на работу AMT никак не влияет) этот трафик уже не виден;

- внутренний веб-сервер с TLS-шифрованием;

- доступ к периферийному оборудованию, получение и хранение в энергонезависимой памяти (там же, где и его прошивка) информации о нём.

Микроконтроллер начинает работу с момента подачи питания на материнскую плату компьютерной системы от БП, до подключения компьютера к электрической сети и до запуска пользователем ПК.

Intel Management Engine всегда включён.

Примечания

- ↑Безопасность прошивок на примере подсистемы Intel Management Engine

- ↑Что такое Intel Management Engine

- ↑Найден «немыслимо простой» способ взлома ноутбуков на процессорах Intel

- ↑Intel Q3’17 ME 11.x, SPS 4.0, and TXE 3.0 Security Review Cumulative Update

- ↑ [ https://www.bleepingcomputer.com/news/hardware/no-windows-fix-just-yet-for-the-intel-bug-that-crashes-cpus/ No Windows Fix Just yet for the Intel Bug That Crashes CPUs]

- ↑ [ https://www.intel.com/content/dam/www/public/us/en/documents/specification-updates/6th-gen-x-series-spec-update.pdf Intel Core X-Series Processor Family]

- ↑ [ https://www.intel.com/content/dam/www/public/us/en/documents/specification-updates/7th-gen-core-family-spec-update.pdf 7th Generation Intel Processor Family Specification Update]