Как я могу создать цепочку proxy tor proxy на Tails?

Хочу скрыть подключение к тору через подключение сначала к прокси, потом весь трафик пропустить через тор, а на выходе хочу получить чистый айпи с другого прокси, как я могу это сделать?

- Вопрос задан более трёх лет назад

- 1257 просмотров

Комментировать

Решения вопроса 1

Иван @BenderIsGreat34 Автор вопроса

junior front-end

Разобрался сам. Tails не позволяет на выходе из Тора пропускать трафик через прокси, но есть способ, который позволяет установить мозиллу и при ее запуске пропускать сначала весь ее трафик через тор, а потом через прокси, что является фактически единственным адекватным, но не столь безопасным решением

Ответ написан более трёх лет назад

Комментировать

Нравится Комментировать

Ответы на вопрос 1

в конфигурации Tor можно указать прокси через который подключаемся к луковой маршрутизации

в проксификатор (proxychains) прописать socks5 Tor (127.0.0.1:9050)

за проксификатором запустить приложение (браузер)

и в настройках приложения указать прокси необходимый на выходе

Ответ написан более трёх лет назад

Комментировать

Нравится Комментировать

Ваш ответ на вопрос

Войдите, чтобы написать ответ

- Linux

- +1 ещё

Почему меняется разрешение arch linux?

- 1 подписчик

- 3 часа назад

- 75 просмотров

Первоначальная настройка Tails. Часть 2.

2. Очень важно настроить раздел Persistent Volume для сохранения ваших настроек, данных и установленных программ после окончания сеанса работы с Tails. ОС Tails спроектирована таким образом, что все настройки, данные, установленные вами программы не сохраняются после окончания сеанса и получается, что каждый раз вам нужно все делать заново. А как тогда хранить необходимую информацию? Так вот, для этого и нужен раздел Persistent Volume, там хранится необходимая вам информация в зашифрованном виде. Итак, для создания Persistent Volume зайдите в меню настроек и выберите Configure Persistent Volume, затем выберете кодовую фразу для шифрования раздела, выбирайте фразу длиной от 20 символов и более, старайтесь задать сложную последовательность различных символов.

Рис. 4. Configure Persistent Volume.

Далее откроются настройки раздела Persistent Volume, отметьте там все пункты галочками, как на скриншоте ниже:

Рис. 5. Настройки раздела Persistent Volume.

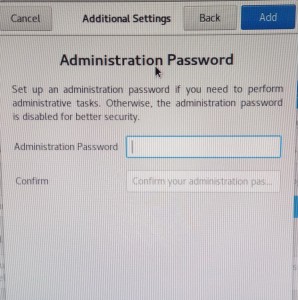

3. На этом этапе также необходимо задать пароль Администратора для доступа к некоторым приложениям, папкам и дискам на компьютере. Выбирайте стойкий пароль! См. скриншот ниже:

Рис. 6. Задаем пароль Администратора.

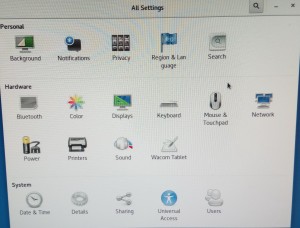

4. Добавить русскую раскладку клавиатуры можно в меню настроек All Settings — Region & Language, см. скриншот ниже:

Рис. 7. Меню настроек All Settings — Region & Language.

5. А теперь переходим к самому важному моменту: весь трафик в Tails идет через Tor, поэтому Tor должен быть в рабочем состоянии. Это важно, так как в противном случае, вы не сможете воспользоваться большинством приложений в ОС, защищенным браузером Tor и.т.д. Для вас останется доступной работа только офлайн или через небезопасный браузер (ваш реальный IP будет известен). А для чего тогда нам Tails вообще? 🙂 Поэтому смотрим в верхний правый угол: если значок луковицы зеленый – все ОК, а если он темный и с крестиком, значит у нас проблема «Tor is not ready!», при загрузке браузера Tor вы получите это сообщение и не сможете получить доступ к Интернет ресурсам L Почему возникает такая ситуация? Есть мнение, что иногда это из-за каких-то глюков в сборке (читали мы такие посты на форумах, не будем вдаваться в подробности). Но основная причина: ваш провайдер (ISP) блокирует доступ к Tor 🙁 Увы… причем Tor браузер под Windows может вполне себе работать нормально в такой ситуации. Это бывает в таких странах, куда «технологии уже завезли, а гражданские права еще нет» 🙂 Что делать пользователю в этом случае, читайте в следующем пункте.

6. Про соединение с Tor через мосты (bridges) мы уже писали в прошлых материалах. Нам нужно получить список рабочих мостов, для этого выходим на стр. https://bridges.torproject.org/bridges (или пишем письмо на почту bridges@torproject.org) и получаем несколько адресов ретрансляторов в такой вот форме:

128.72.18.203:9001 DA0E1C450E9AE065A741BE6D3D02DDC654FB6119

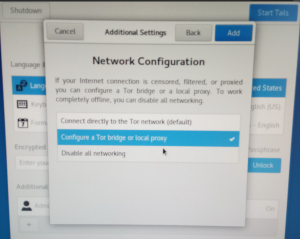

7. Затем сохраняем полученные адреса мостов в текстовый файл и записываем на флешку с Tails. Еще раз перезагружаем систему, при загрузке вводим пароль Администратора, кодовую фразу для разблокировки раздела Persistent Volume, а затем внизу выбираем + Additional Settings – Network Connections – Bridge & Proxy. См. скриншоты ниже:

Рис. 8. Конфигурация Tor через bridges.

Рис. 9. Network Connections – Bridge & Proxy.

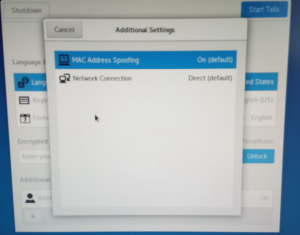

Также советуем обратить внимание на настройку, которая позволяет скрывать ваш реальный MAC адрес (она включена по умолчанию):

Рис.10. MAC Address Spoofing.

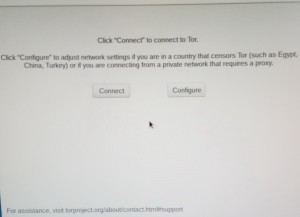

8. После того как система загрузилась, запускаем Tor и видим такое окно:

Рис.11. Окно конфигурации Tor.

Далее жмем на кнопку Configure и выполняем настройки, как указано на скриншотах ниже (адреса мостов вводим из текстового файла, который мы сформировали ранее).

Рис.12. Настройка Tor через bridges

Рис.13. Вводим адрес моста

Файл с адресами мостов храним в разделе Persistent (обязательно. ). Мосты периодически проверяем, так как они могут не работать, поэтому пробуем вводить другие адреса. Кстати, эту процедуру нужно будет проделывать при каждом новом сеансе Tails.

Возможно, есть и другие методы решения этой проблемы (установка специальных пакетов apt для работы с bridges, работа через прокси или SOCKS и т.д.). Но мы вам показали наиболее очевидный для пользователя способ разрешения данного вопроса.

9. Tor работает, значок луковицы горит зеленым, и мы можем приступать к работе в Tails.

Рис.14. Работа Tor в Tails

На сегодня у нас все, установка и первоначальная настройка Tails выполнена. В следующих материалах расскажем про особенности работы в этой ОС.

Отправить статью в социальные сети, на печать, e-mail и в другие сервисы:

Комментарии

Нет комментариев

Еще нет комментариев.

Извините, комментирование на данный момент закрыто.

Как использовать tor вместе с ssh (Tails)

@anonim_us

На Tails стоит фаервол, поэтому нужно добавить правило через iptables на исходящие tcp пакеты

Теперь можно заходить на SSH

ssh -D8080 root@host

изменить значение на:

Подписывайся на наш канал @anonim_us

Прокси-сервер отказывает в подключении

Такое сообщение об ошибке в Tor Browser означает, что Tails еще не подключился к сети Tor:

Не удалось подключиться к прокси-серверу Убедитесь, что вы:

- Подключены к локальной сети

- Подключены к сети Tor

Защита AppArmor, скачивание и загрузка файлов

Работа Tor Browser в Tails происходит под контролем программного обеспечения AppArmor. Это нужно для защиты системы и ваших данных от некоторых типов атак на Tor Browser . Поэтому Tor Browser в Tails может использовать ограниченное число папок.

Вот почему, например, вы можете столкнуться с уведомлением В доступе отказано при попытке скачивания файлов в папку Home.

- Вы можете сохранять файлы из Tor Browser в папку Tor Browser , расположенную в Home . Содержимое этой папки исчезнет после того, как вы выйдете из Tails.

- Если вы хотите закачать файлы в интернет с помощью Tor Browser , сначала скопируйте их в эту папку.

- If you turned on the Persistent Folder feature of the Persistent Storage, you can also use the Persistent/Tor Browser folder to download and upload files from Tor Browser. The content of the Persistent/Tor Browser folder is saved across different working sessions.

Чтобы предотвратить нехватку памяти и сбой Tails, лучше скачивать самые крупные файлы в папку Persistent/TOR Browser. Файлы, которые вы сохраняете за пределами Постоянного хранилища, остаются в (не очень большой) оперативной памяти.

Анонимное использование Tor Browser

Посещать сайты через Tor и скрыть от них этот факт не получится. Список выходных узлов сети Tor находится в публичном доступе.

Многие сайты просят вас ввести капчу при использовании Tor Browser.

Tor Browser обеспечивает анонимность: все пользователи выглядят одинаково. Невозможно определить, кто есть кто среди миллионов пользователей Tor Browser.

Tails пытается сделать так, чтобы сайтам было как можно труднее отличать пользователей Tails от других пользователей Tor Browser. Если бы сайт мог определить, используете вы Tor Browser отдельно или в рамках Tails, о вас стало бы известно чуть больше в ущерб вашей анонимности.

Посещаемые сайты могут получить много данных о вашем браузере, включая Tor Browser. Эти данные называют отпечатком браузера. Они включают название и версию браузера, размер окна, часовой пояс, доступные шрифты и т.д.

Чтобы пользователей Tails было сложнее отличить от других пользователей Tor Browser, встроенный Tor Browser старается предоставлять в Tails те же данные, что и в других операционных системах.

В Tails есть расширение uBlock Origin, удаляющее рекламу. Если злоумышленник сможет определить, что вы не загружаете рекламные объявления на сайтах, он поймёт, что вы используете Tails.

Кто-то следит за вами в сети? Хотите скрыть от него факт использования Tor? Мы расскажем как.

Шифрование HTTPS с помощью HTTPS Everywhere

Используйте HTTPS вместо HTTP. Ваше соединение будет зашифровано, а выходной узел Tor не сможет перехватить ваши данные.

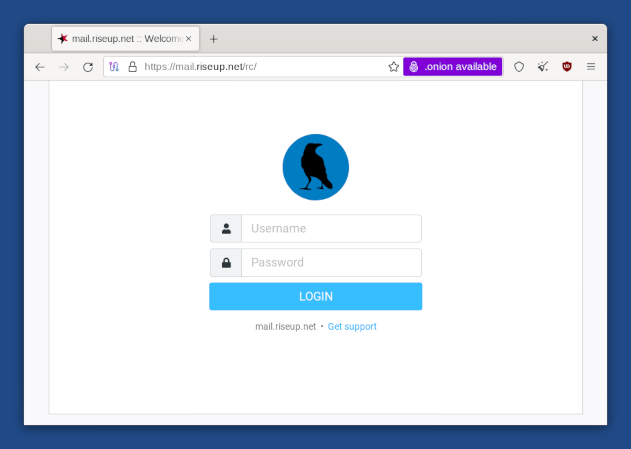

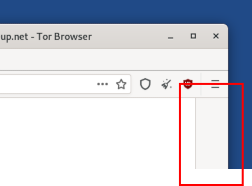

Вот что мы видим в браузере, когда собираемся войти в аккаунт электронной почты riseup.net через веб-интерфейс:

Обратите внимание на значок замка в адресной строке слева от mail.riseup.net. Заметьте, что адрес начинается с https://, а не http://. Это говорит о том, что применяется зашифрованное соединение с использованием HTTPS.

Отправлять или получать важную информацию (например, вводить пароль на сайте) лучше только там, где используется HTTPS. Иначе злоумышленнику очень легко украсть любую передаваемую информацию или подменить содержимое страницы на пути к вашему браузеру.

HTTPS Everywhere – расширение Firefox в составе Tor Browser . Оно было разработано The Tor Project совместно с Electronic Frontier Foundation. Расширение обеспечивает включение зашифрованного соединения для множества сайтов. Иногда сайт в принципе поддерживает HTTPS-шифрование, но с проблемами. Например, сайт может по умолчанию использовать незашифрованные соединения HTTP или включать в зашифрованные страницы ссылки на незащищённый контент. Расширение HTTPS Everywhere решает эти проблемы. Оно следит, чтобы подключение шло по HTTPS.

Здесь вы можете узнать больше о HTTPS Everywhere:

- The HTTPS Everywhere homepage

- The HTTPS Everywhere FAQ

Защита от опасного JavaScript

Отключение всего JavaScript по умолчанию приведёт к отключению большого объёма безобидного и, возможно, полезного JavaScript. Многими сайтами станет невозможно пользоваться.

Вот почему JavaScript по умолчанию включён. При этом Tor Browser отключает весь потенциально опасный JavaScript. Это компромисс между безопасностью и удобством использования.

Чтобы лучше понять работу Tor Browser , например, с JavaScript и куки-файлами, см. описание Tor Browser .

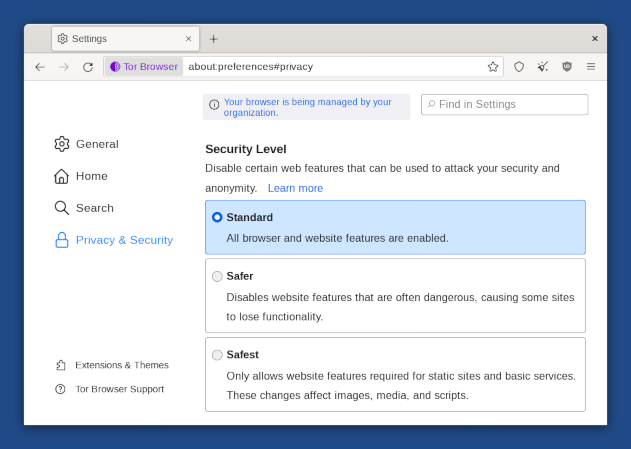

Уровень безопасности

Вы можете изменить уровень безопасности Tor Browser . Это позволит выбрать нужный баланс между безопасностью и удобством использования. Например, можно сменить уровень безопасности на Безопасный и полностью отключить JavaScript.

По умолчанию установлен уровень безопасности Стандартный. Он подходит большинству пользователей.

Чтобы изменить уровень безопасности, нажмите на значок справа от адресной строки и выберите Расширенные настройки безопасности… .

Вы можете смело игнорировать сообщение «Вашим браузером управляет ваша организация», которое появляется в настройках Tor Browser .

Это сообщение значит, что функция автоматического обновления Tor Browser отключена. В Tails это сделано намеренно, для уверенности, что ни одна функция безопасности или настройка не пострадает из-за автоматических обновлений Tor Browser .

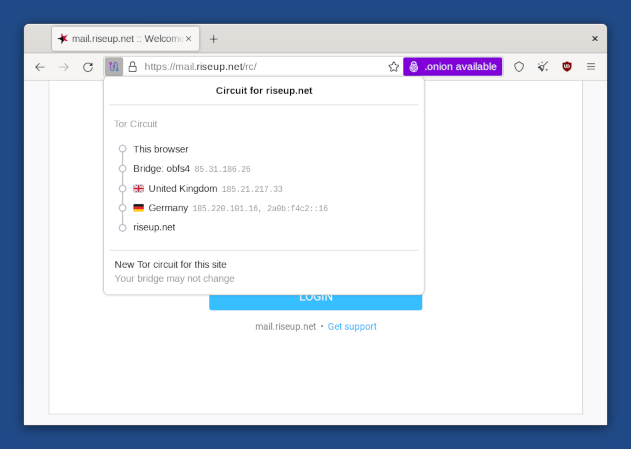

Цепочка Tor

Нажмите на значок замочка в адресной строке, чтобы увидеть цепочку Tor. Эта цепочка используется для подключения к сайту в текущей браузерной вкладке. Вы можете узнать, в каких странах находятся три узла, а также их IP-адреса.

Последний узел в цепочке, прямо перед сайтом назначения – выходной узел. От его юрисдикции может зависеть доступ к сайту.

Чтобы изменить цепочку, нажмите на кнопку Новая цепочка для этого сайта .

Подробнее об используемых цепочках Tor можно узнать с помощью Onion Circuits .

Новая личность

To switch to a new identity, choose ▸ New Identity .

Опция смены личности в Tor Browser:

- Closes all open tabs.

- Clears the session state including cache, history, and cookies.

- Closes all existing web connections and creates new Tor circuits.

Этой опции мало, чтобы однозначно разделить личности, так как используемые за пределами Tor Browser цепочки не меняются.

Лучше перезапустите Tails.

Расширение NoScript для контроля над JavaScript

Tor Browser включает расширение NoScript для:

- более эффективной защиты от атак с использованием JavaScript, например, от межсайтового скриптинга;

- Allow you to disable JavaScript completely on some websites only.

Подробнее см. сайт NoScript и его раздел опций.

Леттербоксинг (Letterboxing)

В Tor Browser есть функция, которая не позволяет сайтам идентифицировать ваш браузер по размеру окна. Эта функция называется «леттербоксинг» (англ. letterboxing).

Опция леттербоксинга в Tor Browser добавляет серые поля в окно браузера при изменении его размера. Веб-страница максимально приближена к желаемым параметрам, но фактический размер окна при этом не раскрывается.