Управление VPN в Windows Server Essentials

Подключения по виртуальной частной сети позволяют работающим дома или в дороге пользователям осуществлять доступ к серверу через частную сеть, используя предоставленную общедоступной сетью (например, Интернетом) инфраструктуру. Чтобы использовать VPN для доступа к серверным ресурсам, необходимо сделать следующее:

- Включение VPN для удаленного доступа на сервере

- Настройка разрешений VPN для сетевых пользователей

- Подключение клиентские компьютеры на сервер

- Использование VPN для подключения к Windows Server Essentials

Включить VPN для удаленного доступа на сервере

Чтобы настроить VPN в Windows Server Essentials для включения удаленного доступа, выполните следующие действия.

Включение VPN в Windows Server Essentials

- Откройте панель мониторинга .

- Нажмите кнопку Параметры, а затем откройте вкладку Повсеместный доступ .

- Нажмите Настроить. Откроется мастер настройки повсеместного доступа.

- На странице Выбор функций повсеместного доступа для включения установите флажок Виртуальная частная сеть .

- Для завершения работы мастера следуйте инструкциям на экране.

Задание разрешений VPN для пользователей сети

Можно воспользоваться VPN для подключения к Windows Server Essentials и осуществления доступа ко всем ресурсам, сохраненным на сервере. Это особенно полезно, если имеется клиентский компьютер, на котором настроены сетевые учетные записи, которые можно использовать для подключения к размещенному серверу Windows Server Essentials через VPN-подключение. Все только что созданные учетные записи пользователей на размещенном сервере Windows Server Essentials, должны осуществлять первичный вход на клиентский компьютер через VPN.

Задание разрешений VPN для пользователей сети

- Откройте панель мониторинга .

- На панели навигации щелкните ПОЛЬЗОВАТЕЛИ.

- В списке учетных записей пользователей выберите учетную запись, которой необходимо предоставить разрешения для удаленного доступа к рабочему столу.

- учетной записи> пользователя» щелкните «Свойства«.

- На вкладке учетной записи> пользователя» щелкните вкладку повсеместный доступ.

- Чтобы разрешить пользователю подключаться к серверу с помощью VPN, на вкладке Повсеместный доступ установите флажок Разрешить виртуальную частную сеть (VPN) .

- Щелкните Применить, затем щелкните ОК.

Подключение клиентских компьютеров к серверу

Включив VPN на сервере под управлением Windows Server Essentials для удаленного доступа, можно использовать VPN-подключение для доступа ко всем серверным ресурсам. Но сначала необходимо подключить компьютер к серверу. При подключении компьютера к серверу при помощи соответствующего мастера на клиентском компьютере автоматически создается VPN-подключение, которое можно использовать для доступа к серверным ресурсам из дома или в дороге. Пошаговые инструкции по подключению компьютера к серверу см. в разделе Connect computers to the server.

Использование виртуальной частной сети для подключения к Windows Server Essentials

При наличии клиентского компьютера, на котором настроены сетевые учетные записи, которые можно использовать для подключения к размещенному серверу, работающему под управлением Windows Server Essentials через VPN-подключение, все вновь создаваемые пользовательские учетные записи на размещенном сервере должны использовать для первого входа на клиентский компьютер VPN-подключение. Выполните следующие действия с клиентского компьютера, подключенного к серверу.

Использование виртуальной частной сети для удаленного доступа к серверным ресурсам

- На клиентском компьютере нажмите клавиши CTRL+ALT+DELETE.

- На экране входа в систему щелкните Сменить пользователя .

- Щелкните значок входа в сеть в нижнем правом углу экрана.

- Выполните вход в сеть Windows Server Essentials, указав сетевые имя пользователя и пароль.

Дополнительные справочники

- Удаленная работа

- Управление повсеместный доступ

- Управление Windows Server Essentials

Установка удаленного доступа в качестве VPN-сервера

В этом руководстве по началу работы мы покажем, как установить и настроить удаленный доступ (RAS) в качестве VPN-сервера.

Необходимые компоненты

Выполнить эти операции может только член группы «Администраторы» или пользователь с аналогичными правами. Однако если сервер RAS присоединен к домену, то процедуры должны выполняться администратором домена.

Установка роли удаленного доступа

- PowerShell

- Диспетчер сервера

Чтобы установить роль удаленного доступа с помощью Windows PowerShell, выполните следующие действия.

- Откройте Windows PowerShell как Администратор istrator.

- Введите и выполните следующий командлет:

Install-WindowsFeature DirectAccess-VPN -IncludeManagementTools После завершения установки в Windows PowerShell появится следующее сообщение.

| Success | Restart Needed | Exit Code | Feature Result | |---------|----------------|-----------|--------------------------------------------| | True | No | Success | RAS Connection Manager Administration Kit | Чтобы установить роль удаленного доступа с помощью диспетчер сервера, выполните следующее:

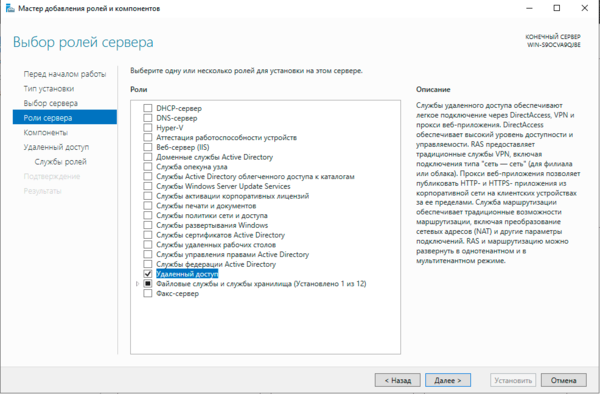

- На сервере Windows в диспетчер сервера выберите «Управление» и выберите «Добавить роли и компоненты», чтобы открыть мастер добавления ролей и компонентов.

- На странице «Перед началом работы» нажмите кнопку «Далее«.

- На странице «Выбор типа установки» выберите установку на основе ролей или компонентов и нажмите кнопку «Далее«.

- На странице Выбор целевого сервера (Select destination server) выберите «Выбор сервера из пула серверов» (Select a server from the server pool)

- В разделе Пул серверов выберите локальный компьютер и нажмите кнопку «Далее«.

- На странице «Выбор ролей сервера» в разделе «Роли» выберите «Удаленный доступ» и » Далее«.

- На странице «Выбор функций» нажмите кнопку «Далее«.

- На странице удаленного доступа нажмите кнопку «Далее«.

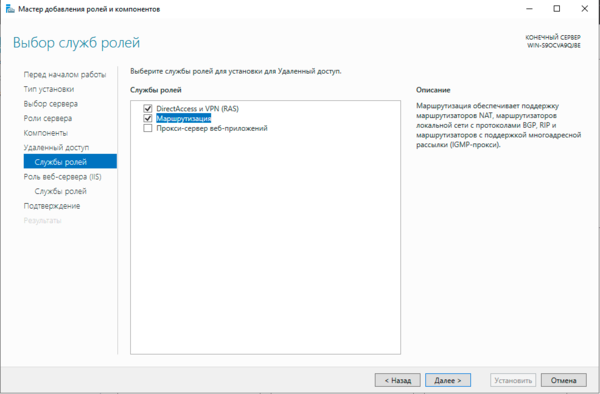

- На странице «Выбор службы ролей» в службах ролей выберите DirectAccess и VPN (RAS).

- На странице выбора «Подтверждение установки» просмотрите выбранные варианты, а затем нажмите кнопку «Установить«.

- После завершения установки нажмите кнопку Закрыть.

Настройка удаленного доступа в качестве VPN-сервера

В этом разделе мы настроим удаленный доступ, чтобы разрешить VPN-подключения IKEv2 и запретить подключения из других VPN-протоколов. Мы также назначим пул статических IP-адресов для выдачи IP-адресов для подключения авторизованных VPN-клиентов.

Вместо IKEv2 можно также использовать SSTP. Мы не рекомендуем использовать PPTP из-за отсутствия функций безопасности.

- Убедитесь, что правила брандмауэра разрешают порты UDP 500 и 4500 входящего трафика во внешний IP-адрес, примененный к общедоступному интерфейсу на VPN-сервере.

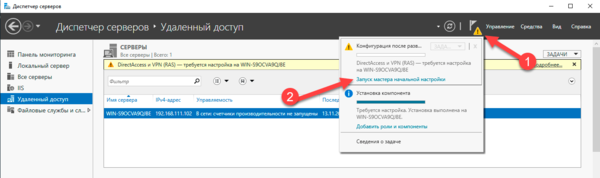

- На VPN-сервере в диспетчер сервера выберите флаг уведомлений. Возможно, вам придется подождать минуту или два, чтобы увидеть флаг уведомлений.

- В меню «Задачи» выберите «Открыть мастер начала работы», чтобы открыть мастер настройки удаленного доступа.

Примечание. Мастер настройки удаленного доступа может открыться за диспетчер сервера. Если вы считаете, что мастер занимает слишком много времени, чтобы открыть, переместить или свести к минимуму диспетчер сервера, чтобы узнать, находится ли мастер за ним. Если нет, дождитесь инициализации мастера.

- Выберите пул статических адресов.

- Нажмите кнопку «Добавить «, чтобы настроить пул IP-адресов.

- В поле «Начальный IP-адрес» введите начальный IP-адрес в диапазоне, который вы хотите назначить VPN-клиентам.

- В поле «Конечный IP-адрес» введите конечный IP-адрес в диапазоне, который вы хотите назначить VPN-клиентам, или в поле «Число адресов«, введите номер адреса, который нужно сделать доступным.

- Очистите подключения удаленного доступа (только для входящего трафика) и подключения маршрутизации по запросу (входящий и исходящий трафик).

- Нажмите ОК.

- Убедитесь, что выбраны подключения удаленного доступа (только для входящего трафика) и подключения маршрутизации по запросу (входящий и исходящий трафик).

- В максимальном количестве портов введите число портов, чтобы соответствовать максимальному количеству одновременных VPN-подключений, которые требуется поддерживать.

- Нажмите ОК.

- Очистите подключения удаленного доступа (только для входящего трафика) и подключения маршрутизации по запросу (входящий и исходящий трафик).

- Нажмите ОК.

- Очистите подключения удаленного доступа (только для входящего трафика) и подключения маршрутизации по запросу (входящий и исходящий трафик).

- Нажмите ОК.

Следующие шаги

Как настроить VPN в операционной системе Windows Server

Сейчас много владельцев бизнеса хранят данные на Windows Server – это безопасно и удобно. Однако чтобы обезопасить себя еще больше, можно воспользоваться виртуальной частной сетью (VPN). Как же осуществляется настройка vpn сервера на базе windows? Интерфейс вашей ОС может отличаться, но в целом для подключения VPN нужно выполнить одинаковые простые шаги.

Кстати говоря, многие сейчас используют подключение сайт-ту-сайт с впн настройками (Site-to-site VPN). Это может быть очень удобно, если вам нужно безопасно объединить VPN-сетью несколько филиалов вашей компании.

Как пользоваться настройками vpn соединением

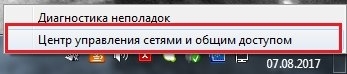

- Зайдите в Пуск и выберите Центр управления сетями и общим доступом.

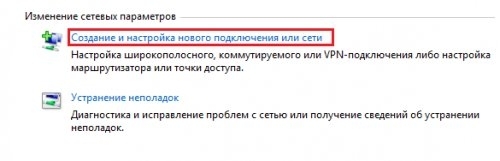

- Далее в Изменение сетевых параметров кликните на пункт Создание и настройка нового подключения или сети.

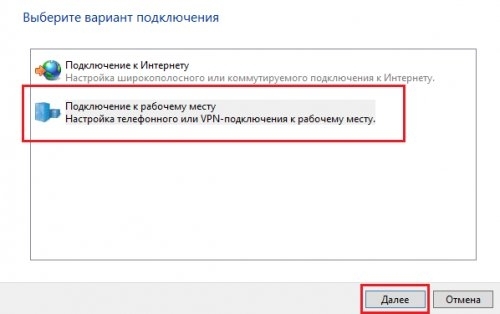

- В вариантах подключения выберите опцию Подключение к рабочему месту.

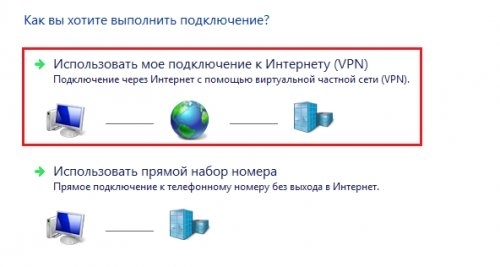

- Далее кликните на опцию Использовать мое подключение к Интернету (VPN).

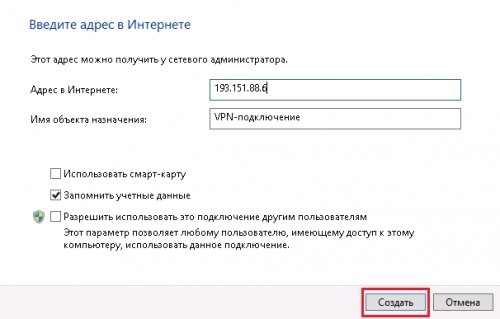

- Следующий шаг – вписать Адрес в Интернете. Это имя узла DDNS или ваш IP-адрес. Его можно спросить у сетевого администратора.

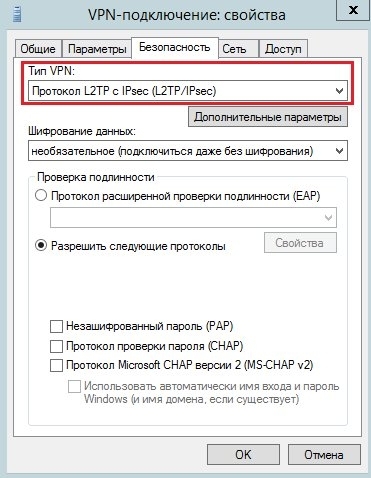

- Далее снова перейдите в Центр управления сетями и общим доступом, далее – в Изменение параметров адаптера. Кликните на только что созданное VPN-подключение, далее – Свойства, а там перейдите на вкладку Безопасность. В поле Тип VPN выберите опцию Протокол L2TP с IPsec (L2TP/IPsec) – это vpn туннель windows server, который и обеспечивает шифрование ваших данных. В блоке Шифрование данных выбираете обязательное или необязательное. Первое будет, конечно же, безопаснее.

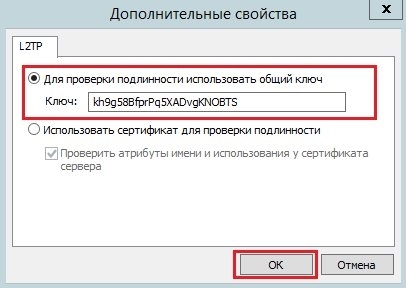

- Нажмите Дополнительные параметры и выберите вариант Для проверки подлинности использовать общий ключ. В поле введите ключ, который вам предоставил администратор. Нажмите ОК.

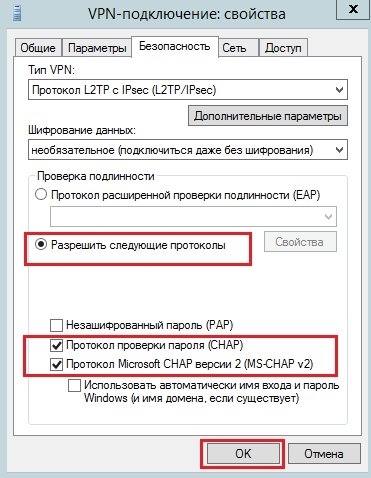

- Далее в Свойствах подключения, в блоке Проверка подлинности выберите опцию Разрешить следующие протоколы. Поставьте галочки напротив вариантов Протокол проверки пароля (CHAP) и Протокол Microsoft CHAP версии 2 (MS-CHAP v2). Нажмите ОК.

Теперь вы можете подключаться к своему VPN.

Как пользоваться vpn клиентом?

На панели задач кликните по значку Сеть, кликните на VPN-подключение. Теперь ваш трафик будет проходить через VPN-клиент в ОС Windows Server.

Записки IT специалиста

Настраиваем PPTP или L2TP VPN-сервер при помощи RRAS в Windows Server

- Автор: Уваров А.С.

- 13.11.2020

Платформа Windows Server остается одной из наиболее популярных серверных платформ, в том числе и для реализации решений удаленного доступа. Служба маршрутизации и удаленного доступа (RRAS) позволяет быстро и достаточно просто развернуть VPN-сервер практически для любых нужд. Сегодня мы еще раз вернемся к этому вопросу и рассмотрим, как создать на базе Windows Server PPTP или L2TP сервер для удаленного доступа, как наиболее востребованный сценарий на сегодняшний день.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Почему именно эти типы подключения? Потому что они наиболее просты в реализации и поддерживаются широким спектром клиентов что называется «из коробки». Однако следует помнить, что PPTP не является на сегодняшний день безопасным и имеет слабые алгоритмы шифрования, но при этом он наиболее производительный из VPN-протоколов и имеет минимальные накладные расходы. Кроме того, его поддержка исключена из операционных систем Apple.

Оптимальным вариантом будет использование L2TP/IPsec подключения, которое сочетает в себе простоту, поддержку практически любыми клиентскими ОС и устройствами вместе с неплохим уровнем безопасности, обеспечиваемым IPsec. А так как настройка сервера для этих видов подключений практически идентична, то мы решили объединить их в одну статью.

Установка и настройка службы маршрутизации и удаленного доступа

Для начала работы с VPN в среде Windows Server вам потребуется установить роль Удаленный доступ, это делается стандартными средствами и не должно вызвать затруднений.

В Службах ролей выбираем Маршрутизация, роль DirectAccess и VPN (RAS) будет добавлена автоматически.

После установки роли Удаленный доступ ее следует настроить, проще всего это сделать, нажав на значок с желтым треугольником в Диспетчере серверов и выбрать в появившемся списке пункт Запуск мастера начальной настройки.

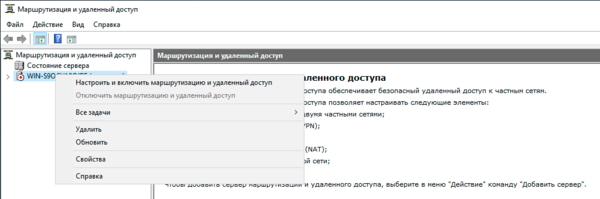

В появившемся окне выбираем пункт Развернуть только VPN.

Затем в оснастке Маршрутизация и удаленный доступ щелкаем правой кнопкой мыши по строке с сервером и выбираем в выпадающем меню Настроить и включить маршрутизацию и удаленный доступ.

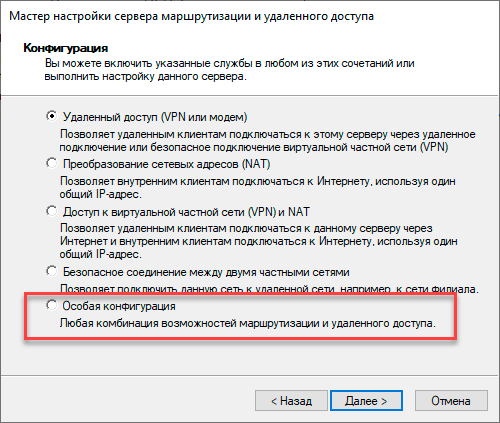

После чего появится хорошо знакомое окно мастера настройки, предлагающее сразу несколько типовых конфигураций, однако у него есть свои особенности, например, если у вашего сервера всего один сетевой интерфейс, то настроить вариант Удаленный доступ (VPN или модем) мастер вам не даст. Поэтому выбираем самый нижний пункт — Особая конфигурация.

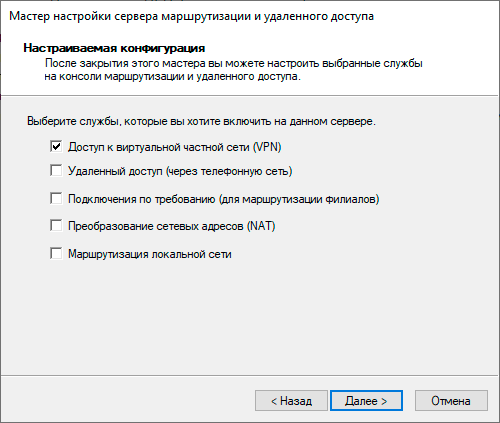

В следующем окне достаточно поставить галочку Доступ к виртуальной частной сети (VPN) и завершить работу мастера.

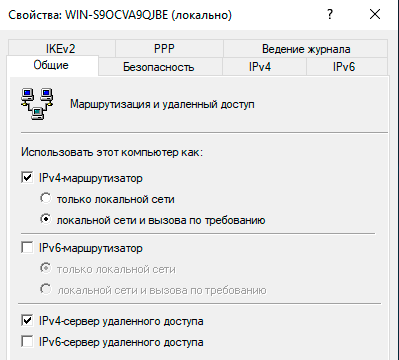

После завершения работы мастера служба Маршрутизации и удаленного доступа будет запущена и можно приступить к настройке сервера удаленного доступа. Если же данная служба у вас уже установлена и настроена в иной конфигурации, то щелкните правой кнопкой по строке сервера и выберите Свойства, в открывшемся окне на закладке Общие установите опции: IPv4-маршрутизатор локальной сети и вызова по требованию и IPv4-сервер удаленного доступа.

Настройка PPTP и/или L2TP сервера удаленного доступа

Настройка PPTP и/или L2TP сервера удаленного доступа

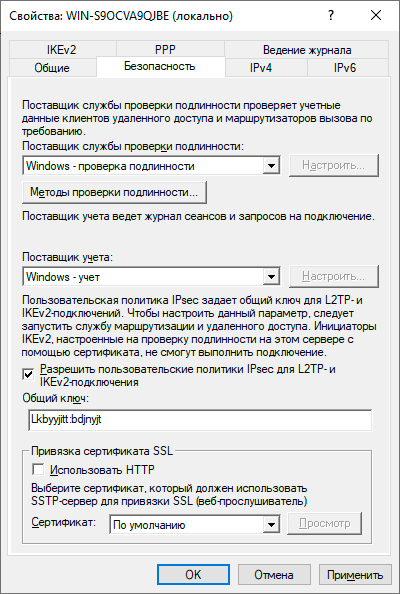

Откроем оснастку Маршрутизация и удаленный доступ и перейдем к свойствам сервера через одноименный пункт в меню правой кнопки мыши, прежде всего убедимся, что настройки на закладке Общие соответствуют приведенным на скриншоте выше. Затем переключимся на закладку Безопасность и убедимся, что в качестве Поставщика службы проверки подлинности стоит Windows — проверка подлинности, а Поставщик учета — Windows-учет, еще ниже установим флаг Разрешить пользовательские политики IPsec для L2TP- и IKEv2-подключения и в поле Общий ключ укажите парольную фразу для предварительного ключа.

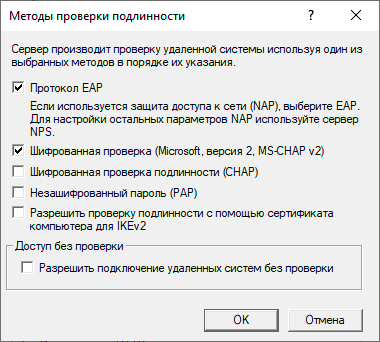

Нажав на кнопку Методы проверки подлинности откроем окно, в котором выберем только Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2), остальные протоколы не являются безопасными и должны быть отключены.

На закладке IPv4 укажем опцию Назначение IPv4-адресов — Статический пул адресов и добавим новый пул для выдачи адресов из него удаленным клиентам. Количество адресов должно быть не менее количества клиентов плюс один адрес, так как первый адрес из пула присваивается серверу. Что касается самого диапазона адресов, то его выбор зависит от конфигурации сети, если вы будете использовать маршрутизацию, то он не должен пересекаться с локальной сетью, если же хотите использовать ProxyARP, то наоборот, должны выделить принадлежащий локальной сети диапазон. В нашем случае используется второй вариант.

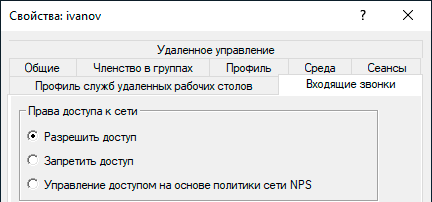

На этом настройка сервера может считаться законченной, следующим шагом следует разрешить подключения нужным пользователям, для этого в свойствах пользователя перейдем на закладку Входящие звонки и в блоке Права доступа к сети укажем Разрешить доступ. Теперь указанный пользователь может подключаться к нашему серверу используя свои учетные данные.

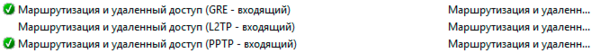

Также не забудьте проверить настройки брандмауэра, чтобы убедиться, что правила Маршрутизация и удаленный доступ GRE-входящий, PPTP-входящий (для PPTP) и L2TP-входящий (для L2TP) включены.

Proxy ARP

Proxy ARP

Сетевое взаимодействие в пределах одной IP-сети осуществляется на канальном (L2) уровне, в сетях Ethernet для этого используются MAC-адреса устройств. Для того, чтобы выяснить MAC-адрес узла по его IP применяется протокол ARP (Address Resolution Protocol), использующий широковещательные запросы, на которые отвечает только обладатель указанного IP-адреса. Выдавая удаленным клиентам адреса из диапазона основной сети мы как бы помещаем их в общую IP-сеть, но так как VPN — это соединение точка-точка, ARP-запросы от удаленных клиентов в сеть попадать не будут, единственный узел который их получит — сам VPN-сервер.

Для решения данной проблемы используется технология Proxy ARP, которая, как понятно из названия, представляет прокси-сервер для ARP-запросов, позволяя удаленным клиентам работать так, как будто бы они действительно находились в одной сети, без каких-либо дополнительных настроек. При использовании RRAS никаких дополнительных действий делать не нужно, Proxy ARP работает по умолчанию.

VPN-сервер за NAT

Так как мы используем Windows Server, то с большой долей вероятности он будет находиться внутри сетевого периметра и нам понадобится настроить проброс портов на маршрутизаторе. Для этого нужно четко понимать, как работает VPN-соединение и какие порты и протоколы следует передавать.

Начнем с PPTP, прежде всего клиент устанавливает управляющее TCP-соединение на порт 1723, затем, после успешной аутентификации создается соединение для передачи данных с использованием протокола GRE.

Таким образом для работы PPTP-сервера за NAT нужно:

- пробросить порт 1723 TCP

- разрешить прохождение GRE-трафика

С первым понятно, а вот с GRE могут возникнуть затруднения. Если вы используете маршрутизатор на базе Linux, то обратитесь к следующей нашей статье, если оборудование Mikrotik, настроенное по нашей инструкции, то достаточно пробросить только 1723 TCP, прохождение GRE будет разрешено конфигурацией брандмауэра, в остальных случаях следует обратиться к документации на свою модель маршрутизатора.

С L2TP сложнее, точнее не с ним самим, а с IPsec, который не поддерживает NAT. Для обхода этих ограничений используется протокол NAT-T, который инкапсулирует пакеты IPsec в UDP, позволяя успешно проходить через NAT. Поддержка данного протокола включена по умолчанию практически во всех ОС, кроме Windows. Для включения поддержки NAT-T следует внести изменения в реестр, найдите ветку:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgentИ создайте в ней параметр DWORD c именем AssumeUDPEncapsulationContextOnSendRule и значением 2.

Это можно быстро сделать при помощи PowerShell:

Set-ItemProperty -Path "HKLM:SYSTEM\CurrentControlSet\Services\PolicyAgent" -Name "AssumeUDPEncapsulationContextOnSendRule" -Type DWORD -Value 2 -ForceПосле чего систему следует перезагрузить. Данные изменения нужно внести как на сервере, так и на клиенте.

При установлении L2TP/IPsec соединения между узлами прежде всего создается зашифрованный IPsec-канал, для этого используется протокол обмена ключами IKE (порт 500 UDP) и протокол NAT-T (порт 4500 UDP), затем уже внутри безопасного IPsec-соединения поднимается L2TP-туннель на порт 1701 UDP и происходит аутентификация пользователя.

Обратите внимание, аутентификация пользователя в L2TP, в отличии от PPTP, происходит внутри защищенного IPsec-канала, что делает данный тип соединения более безопасным.

Таким образом для работы L2TP/IPsec сервера за NAT нужно:

- пробросить порт 500 UDP

- пробросить порт 4500 UDP

- внести изменения в реестр для включения NAT-T как на сервере, так и на клиенте (только для Windows)

Вопреки распространенному заблуждению порт 1701 UDP пробрасывать не нужно.

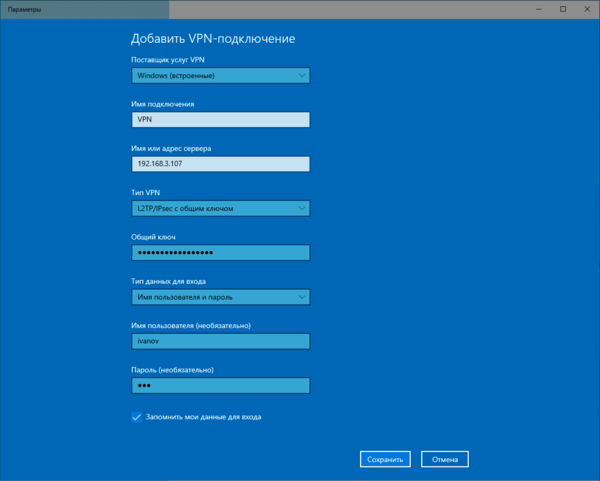

Настройка VPN-подключения в Windows

С одной стороны это простой вопрос, с другой — имеются определенные тонкости, на которые мы как раз и обратим внимание. В Windows 10 для первичной настройки VPN-подключения служит современное приложение, которое предельно простое и не охватывает дополнительных настроек.

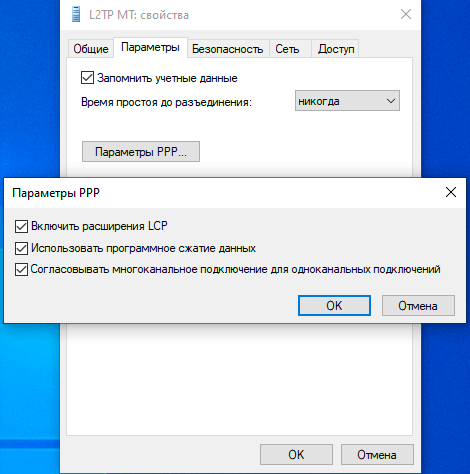

Поэтому после того, как вы создадите в нем подключение, следует перейти к его свойствам и на закладке Параметры — Параметры PPP установить в открывшемся окне все флажки. Это позволит использовать все возможности протокола PPP и получить оптимальное качество связи. Обратите внимание, что данные опции должны также поддерживаться со стороны сервера, в противном случае их использование в одностороннем порядке может привести к ошибкам при установлении связи.

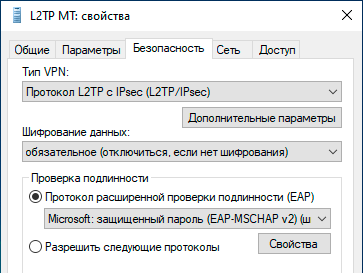

Затем на закладке Безопасность установите в Шифрование данных — обязательное, а в пункте Проверка подлинности выберите Протокол расширенной проверки подлинности (EAP).

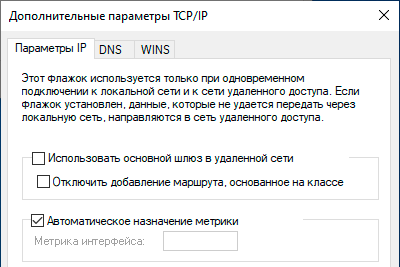

И наконец на закладке Сеть перейдите в свойства протокола IP версии 4 (TCP/IP 4) и нажмите Дополнительно, в открывшемся окне снимите флаг Использовать основной шлюз в удаленной сети, в противном случае весь исходящий трафик будет направлен в туннель.

После чего можем подключаться и пробовать получить доступ к ресурсам удаленной сети, если вы все сделали правильно, то проблем возникнуть не должно.

Настройка VPN-подключения в Linux

В данной части нашего материала мы будем рассматривать настройку клиентских Linux-систем при помощи графического окружения и Network Manager, настройка серверных систем выходит за рамки текущей статьи. В качестве примера мы будем использовать Ubuntu, но все сказанное будет справедливо для любых основанных на Debian систем, а с некоторыми уточнениями — для любых дистрибутивов.

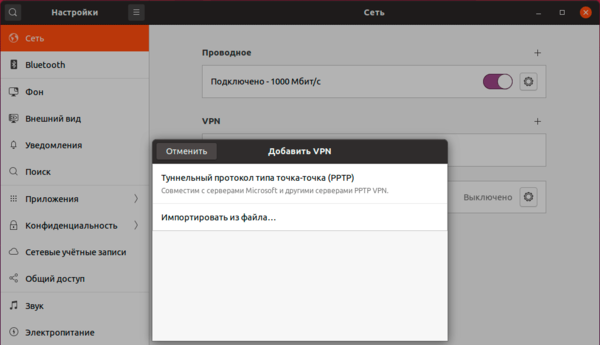

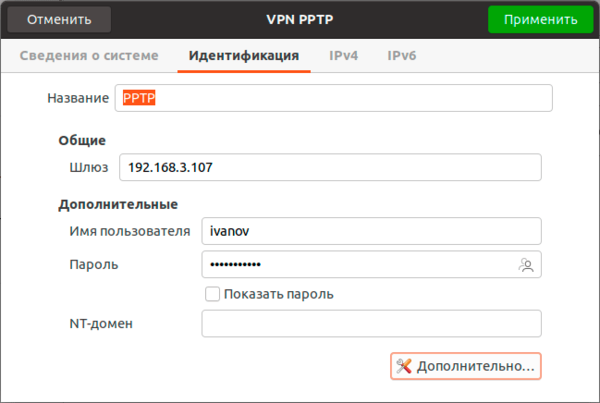

Поддержка PPTP присутствует практически в любом дистрибутиве по умолчанию. Достаточно перейти в Настройки — Сеть и добавить новое VPN-подключение.

Заполняем основные настройки: адрес сервера, имя и пароль пользователя.

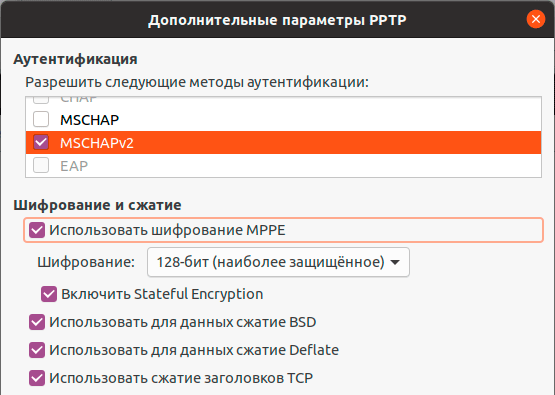

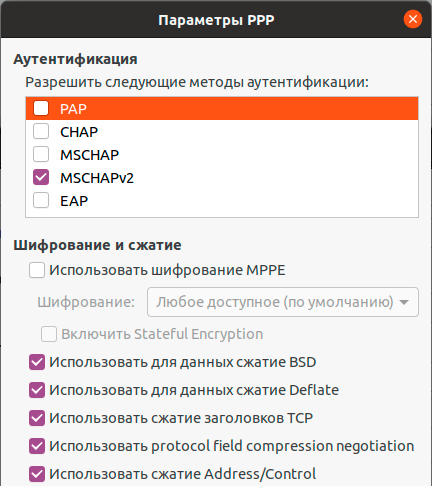

Затем нажимаем кнопку Дополнительно и в открывшемся окне в разделе Аутентификация оставляем только MSCHAPv2, обязательно включаем Использовать шифрование MPPE и выбираем ниже 128 бит (наиболее защищенное), также устанавливаем флаг Включить Stateful Encryption для уменьшения накладных расходов на шифрование. Флаги сжатия оставляем включенными.

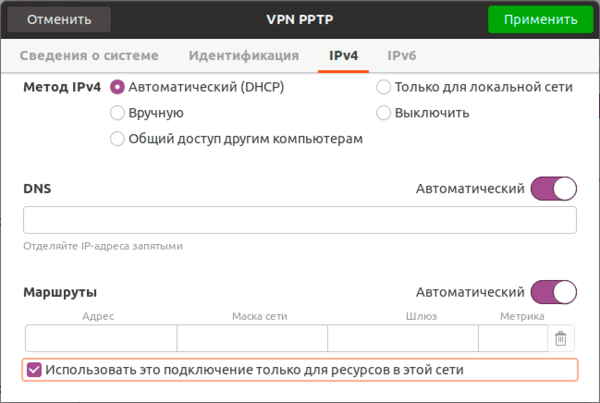

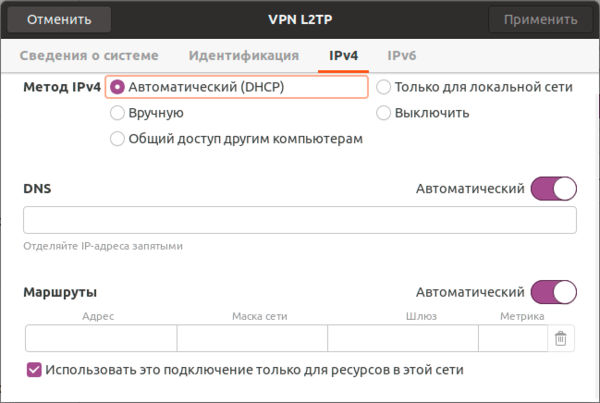

Закрываем данное окно с сохранением данных и переходим на закладку IPv4, где в разделе Маршрутизация устанавливаем флаг Использовать это подключение только для ресурсов этой сети, в противном случае в туннель пойдет весь трафик узла.

На этом настройка подключения завершена, можно подключаться.

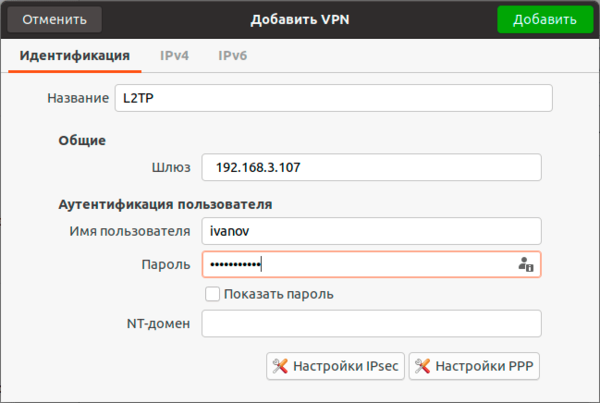

Для работы с L2TP потребуется установить дополнительные пакеты:

apt install network-manager-l2tp-gnomeПосле чего в доступных типах подключения появится L2TP. Основные настройки ничем не отличаются от PPTP, также адрес сервера, имя и пароль пользователя.

Затем откроем Настройки PPP, в разделе Аутентификация также выберем только MSCHAPv2, а вот опции шифрования оставляем выключенными, так как чистый L2TP шифрования не использует, для защиты канала здесь применяется IPsec. Флаги сжатия также оставляем установленными по умолчанию.

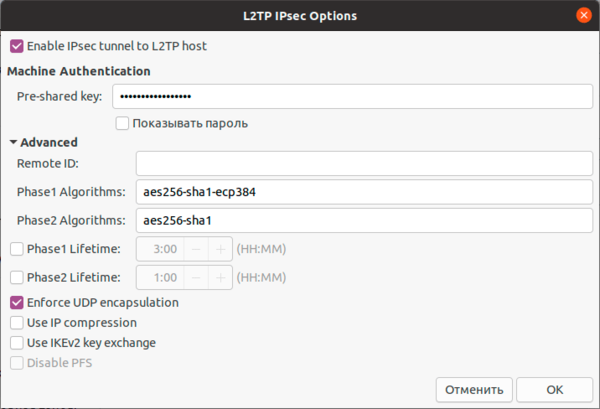

Затем переходим в Настройки IPsec, это наиболее сложная и ответственная часть настроек, так как от них напрямую зависит безопасность соединения. В поле Pre-shared key введите Общий ключ, а ниже потребуется указать используемые шифры. Большинство материалов в сети интернет копируют друг у друга откровенно старые и слабые наборы шифров, что не соответствует реалиям сегодняшнего дня, хотя соединение с такими значениями будет работать. Мы же будем использовать максимально безопасные значения, для этого в поле Phase1 Algorithms укажите aes256-sha1-ecp384, а в поле Phase2 Algorithms — aes256-sha1.

Также имеет смысл установка флага Enforce UDP Encapsulation, который принудительно включает NAT-T, в случае если вы точно знаете, что ваш сервер находится за NAT, без этой опции протокол включается автоматически при обнаружении первого устройства с NAT.

Сохраняем настройки и переходим на вкладку IPv4, где также в разделе Маршрутизация ставим флаг Использовать это подключение только для ресурсов этой сети, чтобы направить в туннель только трафик для сети офиса.

На этом настройка закончена, можно подключаться.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Дополнительные материалы:

- Настраиваем VPN. Часть 1 — Общие вопросы

- Настраиваем VPN. Часть 2 — Cтруктура сети

- Настраиваем VPN сервер. Часть 3 — PPTP. Платформа Linux

- Настраиваем VPN сервер. Часть 4 — PPTP. Платформа Windows

- Настраиваем VPN сервер. Часть 5 — L2TP. Платформа Windows

- Ubuntu Server. Форвардинг PPTP средствами iptables

- Организация VPN каналов между офисами при помощи OpenVPN

- Организация каналов между офисами при помощи OpenVPN с дополнительной парольной защитой

- Организация VPN каналов между офисами. Маршрутизация

- Организация каналов между офисами при помощи OpenVPN на платформе Linux

- Настройка OpenVPN-сервера для доступа в интернет

- Настройка двух и более OpenVPN-серверов на одном сервере

- Почему тормозит OpenVPN? Размер буферов приема и отправки

- Как настроить несколько одновременных OpenVPN подключений в Windows

- SSH-туннели на службе системного администратора

- Создание ключей и сертификатов для OpenVPN при помощи Easy-RSA 3

- Настройка OpenVPN-сервера на роутерах Mikrotik

- Настройка VPN-подключения в роутерах Mikrotik

- OpenVPN объединяем ключи и конфигурацию клиента в один файл

- OpenVPN и инфраструктура открытых ключей (PKI)

- Настройка OpenVPN-сервера на роутерах Mikrotik

- Настраиваем IKEv2 VPN-сервер на роутерах Mikrotik с аутентификацией по сертификатам

- Настраиваем PPTP или L2TP VPN-сервер при помощи RRAS в Windows Server

- Автоматическое добавление маршрутов для VPN-соединения в Windows

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

![]()

![]()

Или подпишись на наш Телеграм-канал: