Как производится настройка web узла

Работа с web-узлами.

Рассмотрим более подробно различные административные задачи уровня узла, которые можно выполнять в IIS. Мы уже кратко рассматривали диалоговое окно основных свойств для службы WWW, и вы уже знаете, что в нем имеется десять вкладок, содержащих разнообразные настройки, которые можно конфигурировать. Девять из этих десяти вкладок применяются также и на уровне узла (для администрирования отдельных web-узлов); в данном разделе мы подробно изучим эти разнообразные вкладки и их настройки. В качестве примера в данной главе мы будем конфигурировать Веб-узел по умолчанию.

Вкладка веб-узел.

Вкладка Веб-узел окна свойств узла позволяет задать идентификацию web-узла, сконфигурировать ограничение на максимальное количество одновременных соединений TCP, осуществляющих сеансы HTTP, включить или отключить сохранение соединений HTTP и включать на вашем сервере регистрацию IIS.

Идентификация веб-узла.

Каждый web-узел, размещенный на компьютере IIS, должен иметь уникальную идентификацию, чтобы клиенты-браузеры могли соединяться с ним и скачивать с него содержимое. Web-узлы можно определять при помощи трех разных параметров: IP-адреса, номера порта TCP и имени заголовка хоста.

Идентификация web-узла задается в странице окна свойств этого web-узла с вкладкой Веб-узел. Чтобы web-узлы на одном компьютере имели уникальные идентификации, они должны отличаться друг от друга хотя бы одним из трех параметров идентификации. Рассмотрим разные способы задания идентификации web-узла и обсудим, как можно иметь несколько разных web-узлов на одном сервере.

Настройка нескольких IP-адресов для одной сетевой платы сервера

Вы можете сконфигурировать несколько IP-адресов для одной сетевой платы сервера или установить несколько сетевых плат, чтобы у каждой платы был свой IP-адрес. Выберите разные IP-адреса для каждого из web-узлов. Не меняйте у этих сайтов настройку порта TCP (80 — это стандартная для протокола HTTP настройка порта TCP) и не конфигурируйте имена заголовка хоста. Достоинством этого способа является то, что клиентам удобно соединяться с каждым из сайтов при помощи IP-адреса сайта в запрашиваемом ими URL (или при помощи полностью квалифицированного DNS-имени, если на сервере DNS было сконфигурировано уникальное имя хоста для каждого из IP-адресов компьютера IIS).

К недостаткам этого способа относится то, что если на компьютере содержать много web-узлов, то им придется назначать много IP-адресов. Это не проблема для приватных интрасетей, использующих один из блоков приватных IP-адресов, таких как 10.y.z.w, 172.16-31.z.z, 192.168.z.z. Но на серверах, непосредственно подключенных к Интернету, вам придется получать нужное количество IP-адресов у вашего провайдера. Тем не менее, данный способ задания идентификации web-узла является наиболее употребительным.

Настройка только одного IP-адреса для сетевой платы

Задайте разные порты TCP (с номерами, большими 1023) для каждого из web-узлов, с которыми надо соединяться. Главный недостаток этого способа — то, что клиенты должны знать номера портов web-узлов, с которыми им надо соединяться. Например, если DNS-имя сервера — Win2003s.test.fio.ru, а web-узлу на этом сервере присвоен номер порта 8023, то клиенту для доступа к этому сайту придется использовать URL http://Win2003s.test.fio.ru:8023.

Настройка одного IP-адреса с сохранением стандартного порта TCP

При этом способе конфигурируется только один IP-адрес для сетевой платы сервера, а порт TCP остается со стандартным значением (80) для всех сайтов. Сконфигурируйте уникальное имя заголовка хоста для каждого сайта при помощи кнопки Дополнительно. Имена заголовков хоста возможны в протоколе HTTP 1.1. Имя заголовка хоста, сопоставляемое каждому из узлов, является типичным полностью квалифицированным DNS-именем, присвоенным узлу в базе данных доступного сервера DNS (или в локальном файле Hosts на клиентах).

Когда вы открываете окно свойств для Веб-узел по умолчанию и страницу с вкладкой Веб-сайт, то IP-адрес задан как Все неназначенные. Это означает, что web-узел будет отвечать на любой IP-адpec, не назначенный специально другим web-узлам изданном компьютере. Именно поэтому данный сайт является используемым по умолчанию и единственным web-узлом на компьютере IIS, для которого возможен такой способ задания IP-адреса.

Когда клиент запрашивает URL вроде http://vio.fio.ru , клиент передает имя заголовка хоста vio.fio.ru в заголовки запроса HTTP, передаваемые серверу. Сервер производит синтаксический разбор имени заголовка хоста, идентифицирует web-узел, с которым должен соединиться клиент, и возвращает файлы, соответствующие запросу. Недостатком этого способа является то, что клиент тоже должен поддерживать имена заголовков хоста, то есть должен уметь передавать DNS сайта в своих заголовках запроса HTTP. Имена заголовков хостов поддерживаются браузерами Microsoft Internet Explorer версий, начиная от 3 и выше. Другим недостатком использования имен заголовков хостов является то, что данный способ не работает в сочетании с соединениями SSL, потому что в этом случае сеансы HTTP подвергаются шифрованию.

Если вы работаете со старыми браузерами, не поддерживающими имена заголовков хоста, то можете реализовать механизм, основанный на cookie-файлах, позволяющий браузерам различать web-узлы, имеющие одинаковые IP-адреса и номера порта TCP. Дополнительную информацию об этом можно найти в онлайновой документации.

При изменении номера порта для web-узла не требуется перезагрузка сервера, чтобы изменения вступили в силу.

Подключения.

Страница с вкладкой Веб-узел позволяет конфигурировать для сеансов HTTP ограничение на максимальное количество действующих одновременно соединений TCP с сервером. Вы также можете включить или отключить настройку сохранения соединений (HTTP Keep-Alives) и задать значения предельного срока сохранения для соединений (connection timeout value). Настройка HTTP Keep-Alives является средством HTTP 1.1, при помощи которого клиент может сохранять открытым соединение TCP с сервером и после скачивания файла, если с этого сервера требуется скачать еще какие-либо другие файлы. Если же клиенты начнут страдать из-за замедления работы сервера или станут часто получать сообщение об ошибке «загруженности»

HTTP 500: Busy errors

то попробуйте уменьшить значение в поле Время ожидания подключения, чтобы неиспользуемые соединения TCP завершались быстрее.

Время ожидания, задаваемое на вкладке Веб-узел, применяется к активным сеансам TCP. В TCP имеются свои собственные настройки для завершения наполовину открытых соединений TCP, вроде тех, что создаются во время DoS-атак (Denial of Service, отказ в обслуживании), когда злоумышленники пытаются «завалить» web-сервер, переполнив его сетевое соединение пакетами TCP SYN.

Ведение журнала.

Вкладка Веб-узел позволяет включить (или отключить) средства ведения журнала для вашего сервера. По умолчанию эта настройка включена, с ее помощью администраторы могут отслеживать доступ к сайту браузеров клиентов. Регистрируемая информация может сохраняться в различных форматах:

- Общий формат файла журнала NCSA. Создает файл в кодировке ASCII с разделителями-пробелами с предопределенным набором полей.

- Ведение журнала ODBC. Фиксированный формат ведения журнала в базе данных.

- Расширенный формат файла журнала W3C. Это настраиваемый формат журнала используется по умолчанию; создается ASCII-файл с разделителями-пробелами, причем набор полей определяется администратором.

- Формат файла журнала Microsoft IIS. Создается файл фиксированного формата в кодировке ASCII.

Новые регистрационные файлы IIS могут создаваться ежечасно, ежедневно, раз в неделю или раз в месяц, либо когда существующий регистрационный файл дорастает до некоторого заданного размера. По умолчанию файлы журнала хранятся в папке \%systemroot%\System32\LogFiles, но вы можете изменить эту настройку при помощи кнопки Обзор.

Включение ведения журнала IIS в странице с вкладкой Веб-узел вовсе не означает, что будут регистрироваться посещения всех частей вашего сайта. Вы можете использовать флажок Запись в журнал на вкладке Домашний каталог диалогового окна web-узла, чтобы включить или отключить регистрацию доступа к содержимому, размещенному в домашнем каталоге узла. Посещения других каталогов и даже отдельных файлов вы можете отслеживать с помощью других вкладок.

Вкладка Дополнительно позволяет настроить расширенные параметры журнала.

Вкладка Быстродействие.

Настройка производительности отдельных web-узлов выполняется на странице с вкладкой Быстродействие окна свойств сайта.

В этой странице вы можете конфигурировать следующие настройки:

- Ограничение пропускной способности. Вы можете включить и задать предел пропускной способности данного сайта в разделе Регулировка полосы пропускания. Это позволит установить приоритет доступа к определенным сайтам, расположенным на одном сервере.

- Количество соединений с веб-сайтами. Вы можете ограничить общее количество одновременных подключений к веб-сайту. Для этого установите переключатель в положение не более и задайте значение, соответствующее количеству соединений.

Вкладка Фильтры ISAPI.

Фильтры ISAPI (Internet Server Application Programming Interface) являются дополнительными динамическими DLL-библиотеками, выполняющими специфические действия при обработке клиентских запросов HTTP службой IIS. При этой вкладки вы можете задать набор фильтров ISAPI и последовательность их обработки службой IIS. Фильтры, установленные на уровне web-узла, применяются только для выбранного web-узла. Фильтры, установленные на уровне сервера, применяются ко всем web-узлам сервера.

Фильтры ISAPI осуществляют свои действия до того, как сервер фактически ответит на сам запрос HTTP. Вы можете, например, разработать фильтры ISAPI, выполняющие нестандартную аутентификацию, шифрование данных, запись информации о трафике в нестандартный регистрационный файл или для выполнения других задач.

Вкладка Домашний каталог.

На странице с вкладкой Домашний каталог можно указать местоположение содержимого, сопоставляемого домашнего каталога web-узла, чтобы задать полномочия доступа и другие настройки для каталога и web-приложений, реализованных в данном каталоге.

Домашний каталог.

Домашний каталог сайта задает местоположение содержимого, доступ к которому происходит при помощи URL вида

http://Имя_сайта/Имя_файла

где Имя_сайта является именем NetBIOS, IP-адресом или DNS-именем сайта, а Имя_файла — именем какой-либо страницы HTML, или файла с рисунком, или скрипта, или какого-нибудь другого файла из домашнего каталога сайта.

Домашний каталог сайта можно задать с помощью переключателя Источник содержимого при подключении к ресурсу одним из следующих способов:

- Как имя каталога, находящегося на локальном диске компьютера (положение Каталог данного компьютера).

- Как UNC-путь к сетевому разделяемому ресурсу на файловом сервере (положение Общая папка другого компьютера).

- Как перенаправление к URL, предлагающее клиенту, желающему получить доступ к содержимому, сопоставленному домашнему каталогу, соединиться с другим web-сервером, не обязательно сервером IIS (положение Постоянный адрес URL). Перенаправление может быть как временным, так и постоянным.

Перенаправление доступа.

Возможность перенаправлять доступ для домашнего каталога (или для любого виртуального каталога) к URL полезна, когда web-узел находится в процессе создания или когда он выключен из-за технического обслуживания или из-за обновления. IIS позволяет перенаправлять запрос к любому из файлов в домашнем каталоге к одному и тому же URL (например, к странице с объявлением «Идет техническое обслуживание. Сайт будет доступен через 15 минут») или к такому же файлу в сетевом каталоге (так можно перенаправлять клиентов к временному сайту-зеркалу). Можно также перенаправлять доступ к подкаталогу текущего домашнего каталога, если страница с объявлением о техобслуживании или зеркальное содержимое находятся на том же самом сервере.

Постоянное перенаправление задавайте, только когда вы действительно планируете переместить содержимое сайта на другой сервер, т.к. некоторые браузеры, получив сообщение «Постоянное перенаправление»

HTTP 301 Permanent Redirect

могут действительно поменять ссылки в «Избранном» или в «Закладках». В результате, когда вы выключите перенаправление, клиенты все равно будут обращаться не к первоначальному, а к альтернативному сайту.

Разрешения.

Если вы зададите местоположение домашнего каталога как локального каталога или как сетевого разделяемого ресурса, то на странице с вкладкой Домашний каталог можно задать полномочия доступа и другие настройки для этого каталога.

Если в качестве местоположения домашней страницы вы зададите перенаправление URL, то эти настройки будут недоступны. Возможны следующие настройки:

- Доступ к тексту сценария. При установленном флажке пользователи могут получить доступ к исходному тексту скриптов (например, к ASP-файлам). Обратите внимание, что если вы не включите настройку Чтение или Запись, то данная настройка не будет иметь никакого действия. (При включении настройки Чтение пользователи смогут читать исходные тексты скриптов, а при включении настройки Запись — изменять скрипты.) Настройка Доступ к тексту сценария включается обычно при проектировании серверов, в которых создается содержимое. По умолчанию она выключена.

- Чтение. Если установить этот флажок, пользователи смогут видеть содержимое каталога или файла и его свойства, такие как время создания и размер файла. По умолчанию настройка включена.

- Запись. Если установить этот флажок, пользователи смогут изменять содержимое каталога или файла. Запись на сервер могут производить лишь те браузеры, которые поддерживают команду PUT (Поместить) протокола HTTP 1.1 (к ним относится Internet Explorer начиная с версии 4). По умолчанию настройка выключена.

- Обзор каталогов. Если установить этот флажок, пользователи смогут видеть содержимое домашнего каталога в случаях, когда в ней нет принятой по умолчанию домашней страницы. Обычно эту настройку следует выключать (по умолчанию она выключена), чтобы скрыть структуру каталогов с содержимым от случайного просмотра пользователями, желающими войти туда, куда вы их пускать не желаете.

- Запись в журнал. Если установить этот флажок, то, при каждом доступе клиента к любому из файлов в домашнем каталоге, в регистрационный файл будет добавляться запись. Заметьте, что, прежде чем эта настройка начнет работать, нужно установить флажок Вести журнал на странице с вкладкой Веб-узел. По умолчанию регистрация посещений домашнего каталога включена.

- Индексация каталога. При установленном флажке Служба индексирования добавляет содержимое домашнего каталога к главному индексу. По умолчанию Служба индексирования устанавливается во время установки Windows Server 2003.

Хотя полномочие Чтение и устанавливается для Веб-узла по умолчанию, но возможность доступа к содержимому конкретного web-узла зависит от множества условий.

Настройка веб-приложения.

Если в качестве местоположения домашнего каталога указать локальный каталог или сетевой разделяемый ресурс, то на вкладке Домашний каталог можно задать настройки любого приложения, реализованного в данном каталоге.

В качестве примера web-приложения можно привести набор ASP, работающих совместно и предоставляющих алгоритмические возможности для посетителей сайта. Настройки, которые вы можете pзадавать в области Параметры приложения:

- Поле ввода Имя приложения. В поле задается уникальное имя приложения.

- Исходная папка. Приложение может состоять из дерева каталогов и их содержимого. Вершина этого дерева и есть начальная точка приложения.

- Разрешен запуск. При помощи этой настройки вы можете задать типы приложений, которые можно запускать в домашнем каталоге. Можно выбрать Ничего, Только сценарии или Сценарии и исполняемые файлы.

- Группа приложений. Эта настройка позволяет вам выбрать группу приложений, связанных с данной домашней папкой.

- Кнопка Настройка. Если нажать на эту кнопку, то откроется диалоговое окно Настройка приложения, в котором можно сконфигурировать опции для сопоставления приложения интерпретирующим его машинам скриптов или программам, для копирования приложений ISAPI (с целью повышения производительности); для задания сроков сеансов; для задания используемого по умолчанию языка скриптов ASP, для настроек отладки.

Если вы зададите для каталога полномочие доступа Запись вместе с настройкой сценарии и исполняемые файлы, то возникнет угроза безопасности: пользователь, которому вы не доверяете, может получить возможность загрузить на сервер враждебную программу в исполняемом файле и произвести повреждения.

Вкладка Документы.

На вкладке Документы окна свойств web-узла можно задать возможные имена файлов для стандартных документов домашнего каталога и порядок доступа к ним для браузера.

По умолчанию задаются четыре файла в следующем порядке: Default.htm, Default.asp, index.htm и iisstart.htm. Например, если браузер пытается соединиться с Веб-узлом по умолчанию на сервере Win2003s.test.fio.ru при помощи URL http://Win2003s.test.fio.ru, то сервер сначала проверит, имеется ли в домашнем каталоге файл Default.htm. Если там есть такой файл, то он будет возвращен клиенту. Если такого файла нет, то сервер будет искать файл Default.asp. Этот процесс будет продолжаться до тех пор, пока не найдется файл или пока не закончится список документов, используемых по умолчанию. Вы можете задать дополнительные стандартные документы (например, Index.html) или убрать документы, уже имеющиеся в списке. Можно и вовсе отменить обращения к стандартным документам, в этом случае клиенты должны знать и указывать фактическое имя файла, к которому они хотят получить доступ на сервере, задавая, например, такие URL: http://Win2003s.test.fio.ru/NoDefault.htm.

При помощи этой вкладки можно также задать имя файла нижнего колонтитула (написанного в формате HTML); нижний колонтитул должен добавляться в нижнюю часть каждого из файлов, доставляемых с сайта к клиенту. Колонтитулы позволяют дополнить нижнюю часть каждой страницы заявлением об авторских правах либо заявлением об отказе от авторских прав. Если для создания содержимого применяется FrontPage, то вы можете создавать сложные нижние колонтитулы для отображения такой информации, как дата последнего изменения файла, счетчик популярности и т. д.

Как производится настройка web узла

Раздел содержит инструкцию по настройке доступа к защищенному веб-сайту по предъявлению токена.

Для настройки необходим компьютер с установленной операционной системой Windows 2016 Server Rus, драйверами Рутокен и опубликованный в IIS веб-сайт, для которого будет производиться настройка аппаратной аутентификации. ОС должна быть настроена как веб-сервер. В системе должны быть установлены Службы сертификации.

Пользователям должны быть выданы сертификаты типа Пользователь со смарт-картой или Вход со смарт-картой.

Все описанные далее действия должны производиться с правами администратора системы.

Для примера будет использована веб-директория Outlook Web Access на сайте веб-узел по умолчанию.

Настройки будут проводиться с правами учетной записи Admin.

Для настройки параметров безопасности веб-сайта:

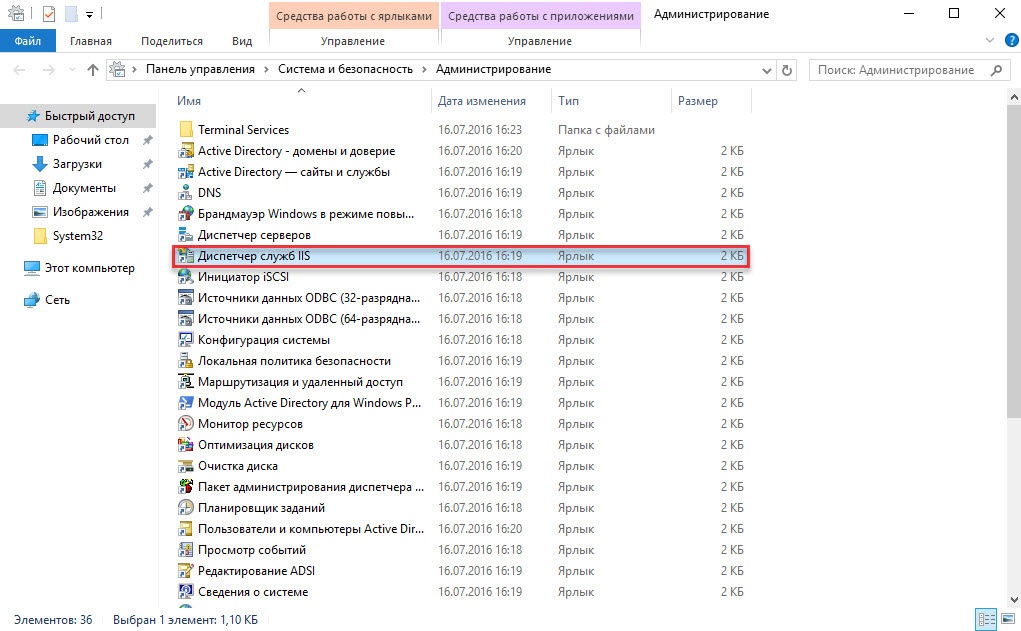

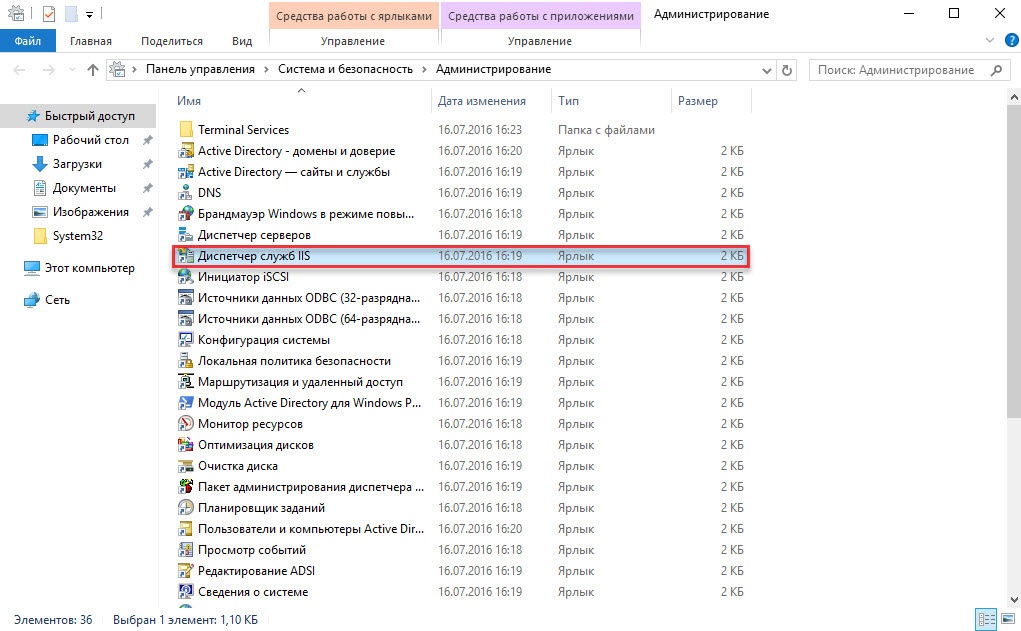

- Откройте Панель управления.

- В поле поиска введите слово «администрирование».

- Два раза щелкните по названию пункта Администрирование.

- Два раза щелкните по названию оснастки Диспетчер служб IIS.

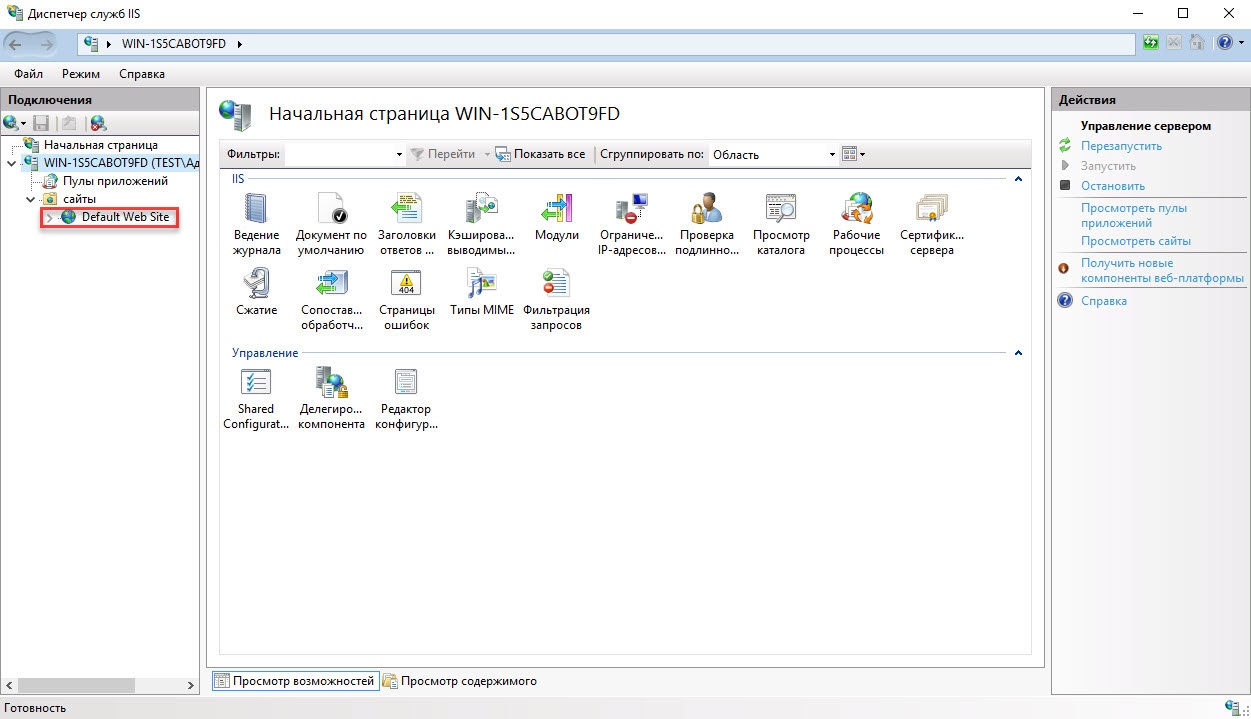

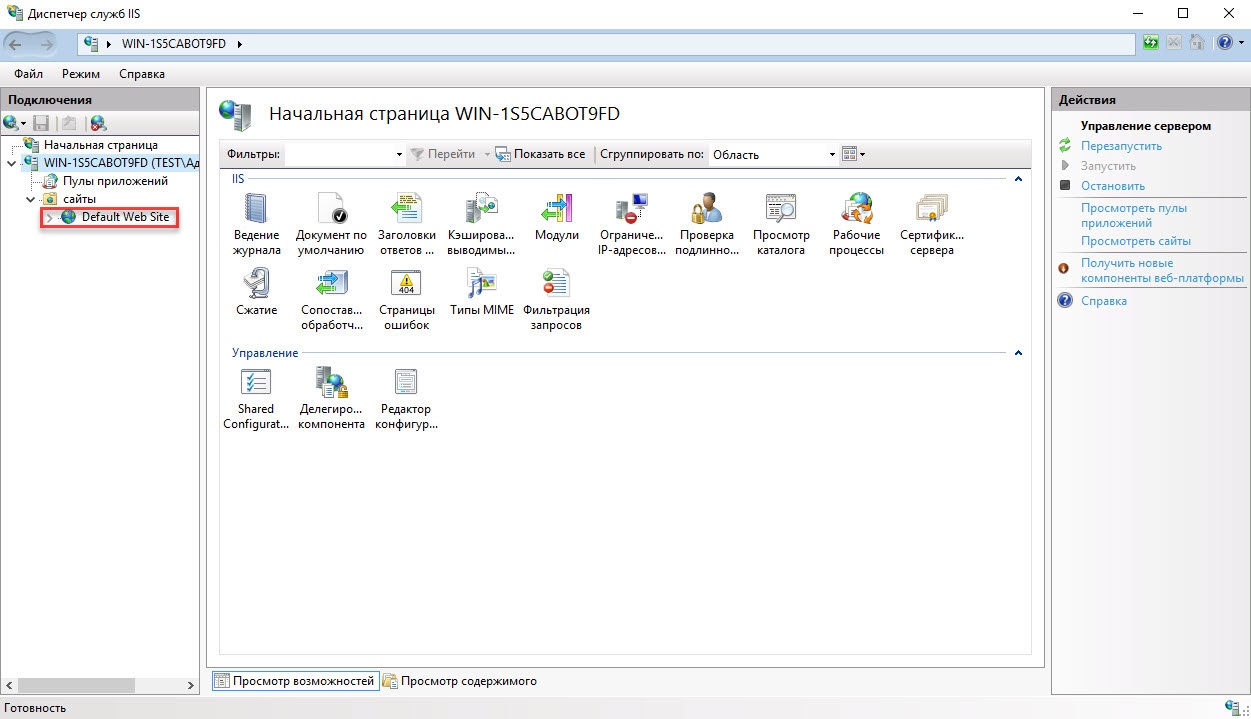

- В списке Подключения щелкните по названию узла, для которого будет производиться настойка.

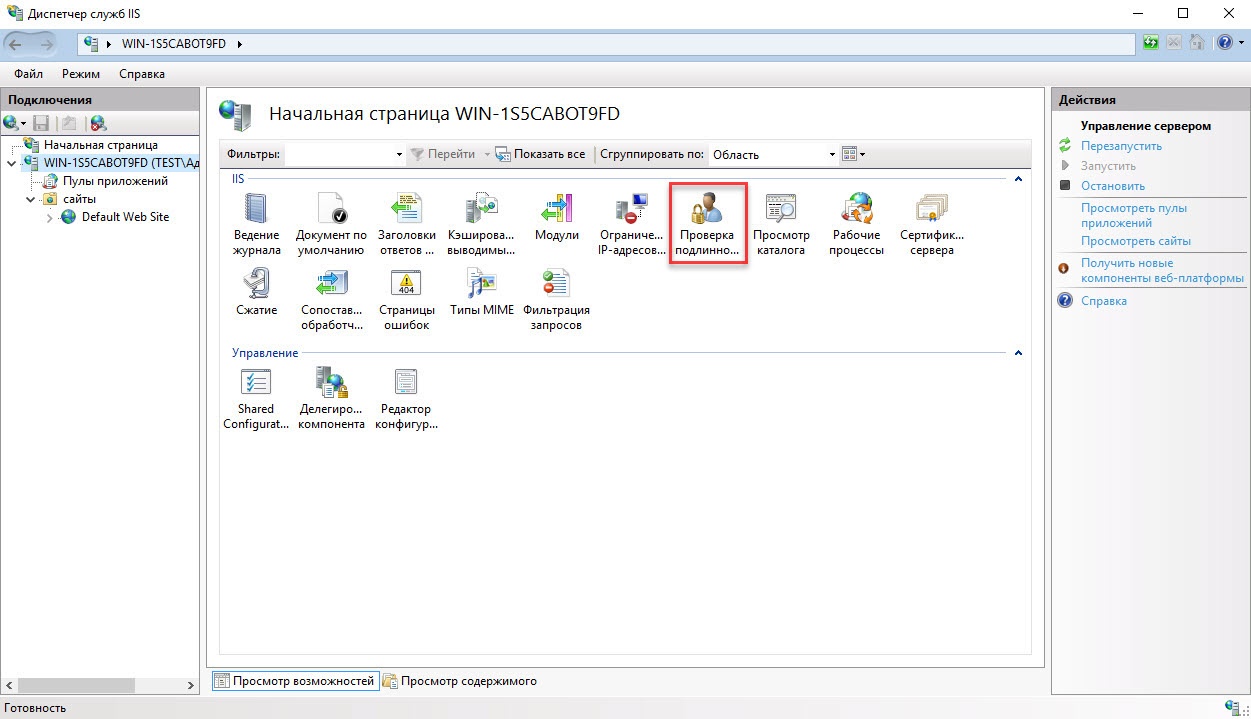

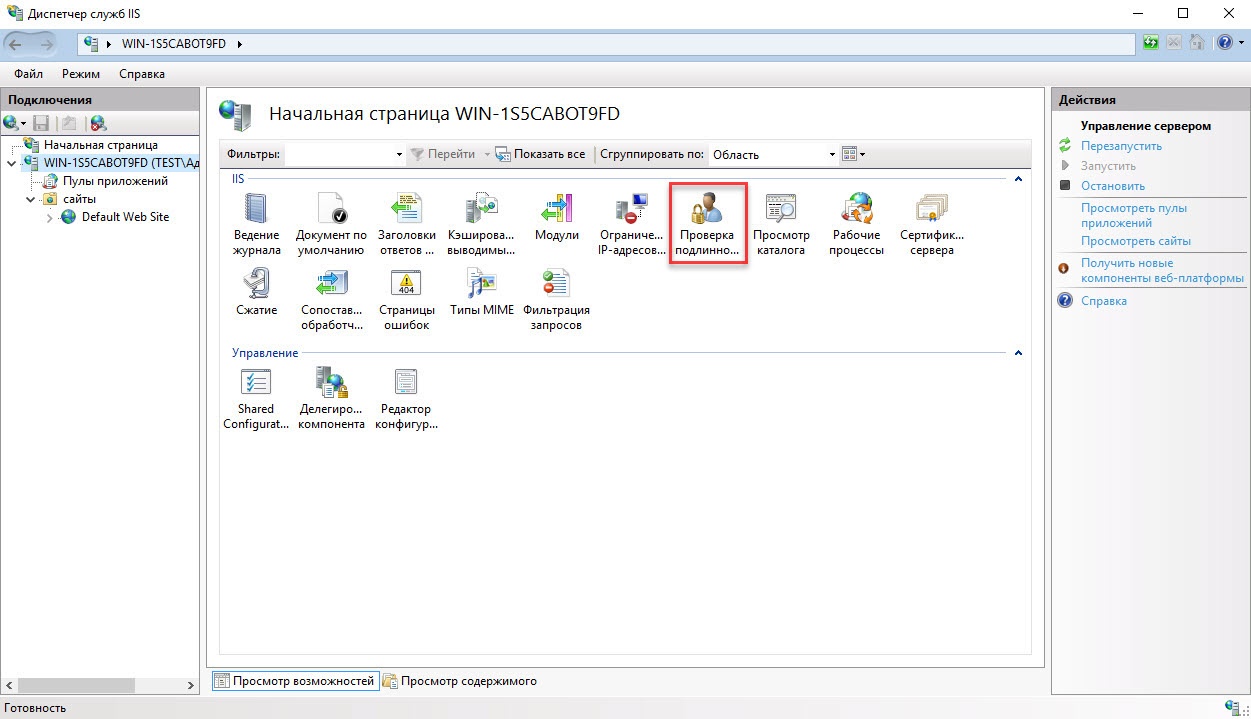

- Два раза щелкните по названию настройки Проверка подлинности.

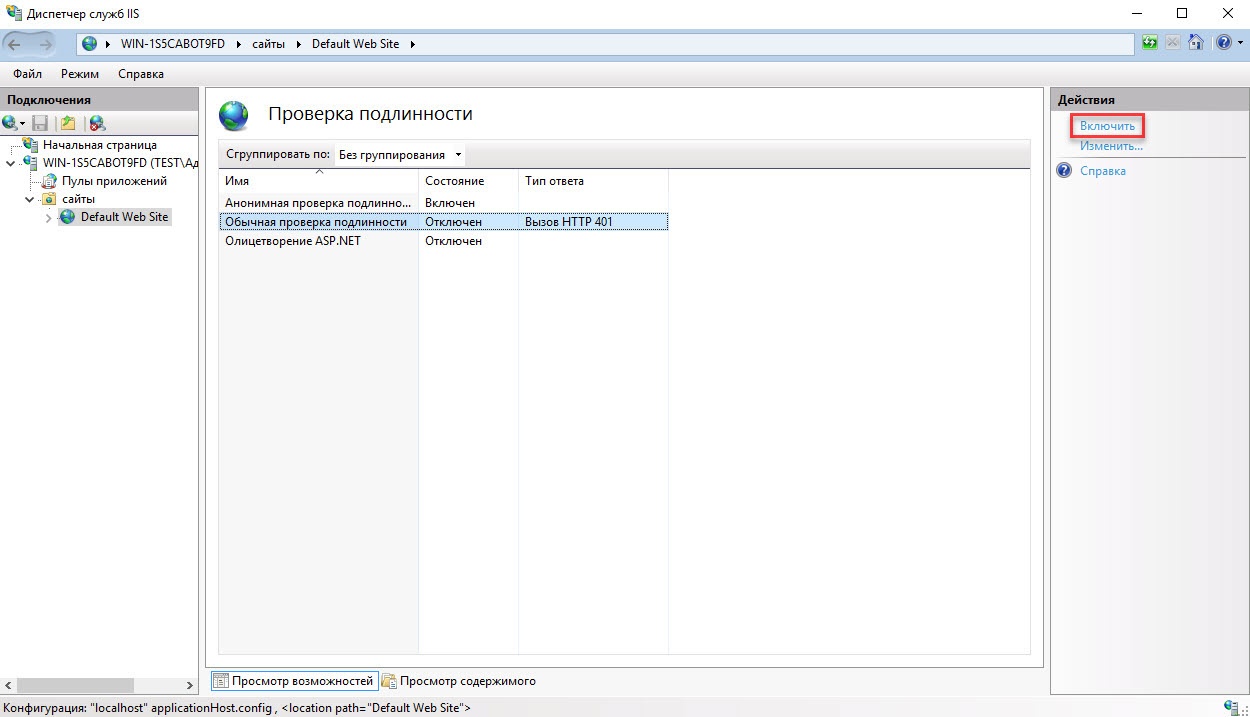

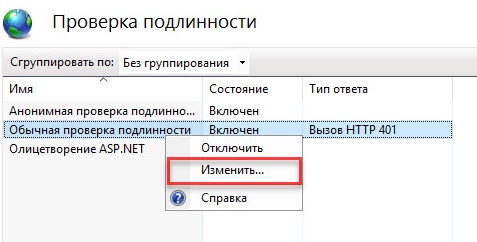

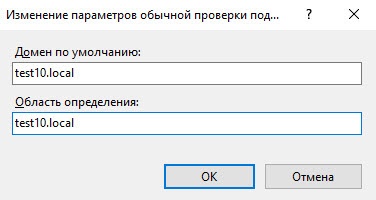

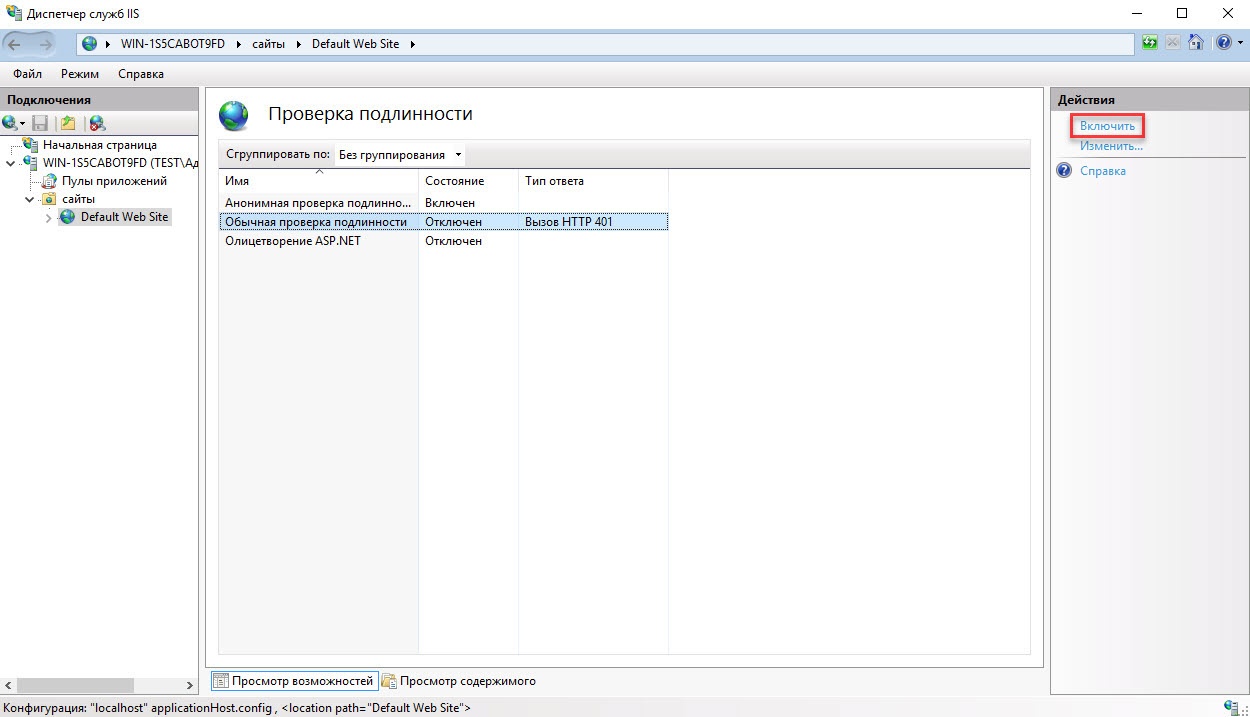

- Если базовая аутентификация отключена, то включите ее (щелкните по строке Обычная проверка подлинности и щелкните по ссылке Включить).

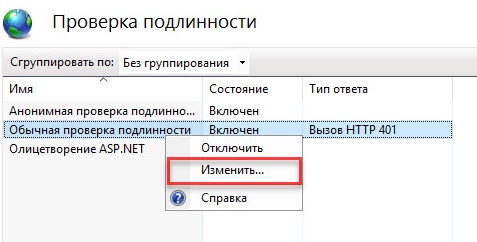

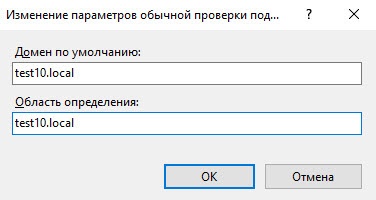

- Щелкните правой кнопкой мыши по строке Обычная проверка подлинности и выберите пункт Изменить.

- Укажите название домена, в котором расположен веб-сервер.

- Нажмите OK.

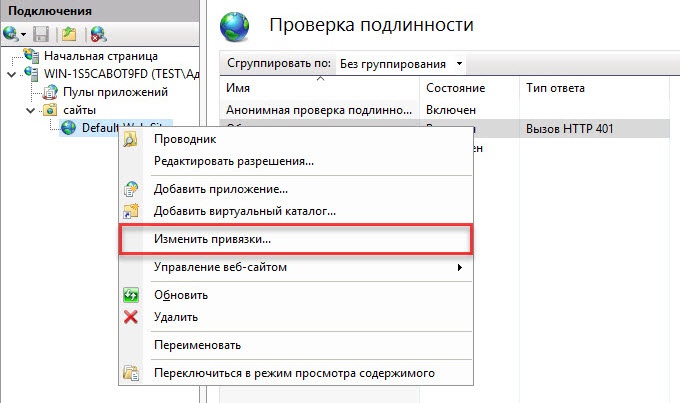

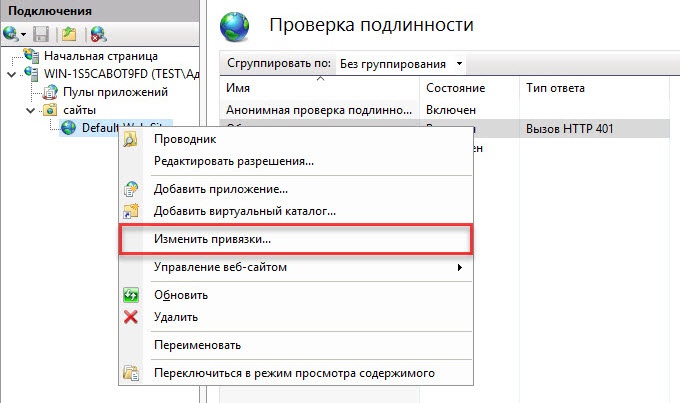

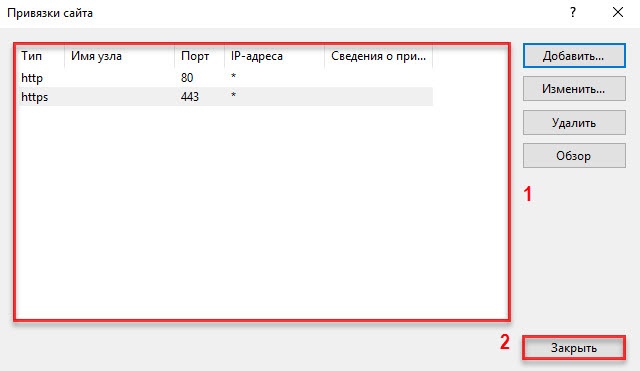

- Щелкните правой кнопкой мыши по названию узла, для которого будет производиться настройка. Выберите пункт Изменить привязки.

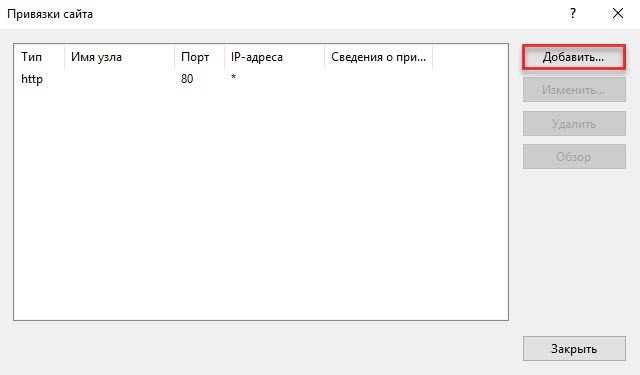

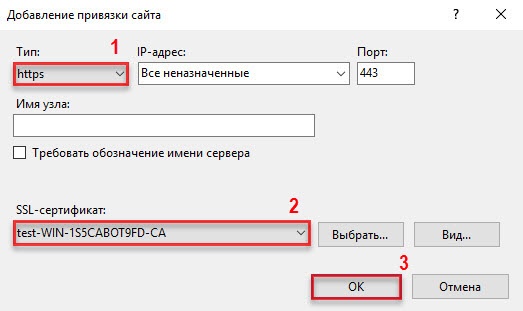

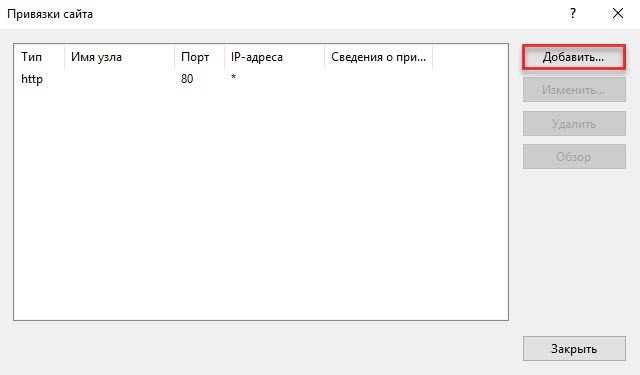

- В окне Привязки сайта нажмите Добавить.

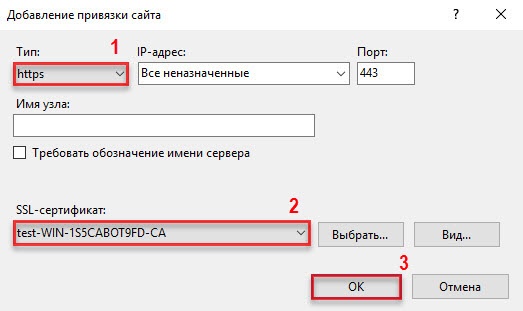

- В раскрывающемся списке Тип выберите значение https.

- В раскрывающемся списке SSL-сертификат выберите сертификат, который будет использоваться в аутентификации веб-сервера. Нажмите ОK.

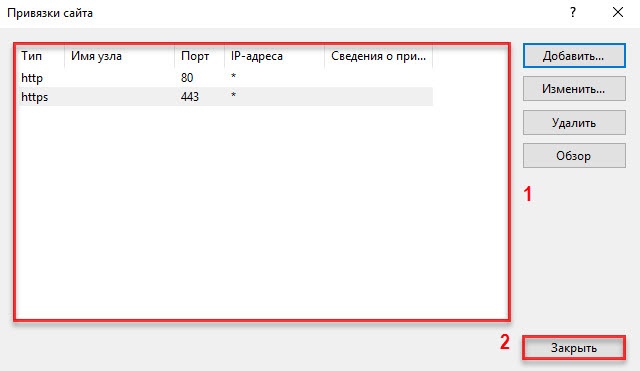

- Проверьте выбранные параметры и закройте окно Привязки сайта.

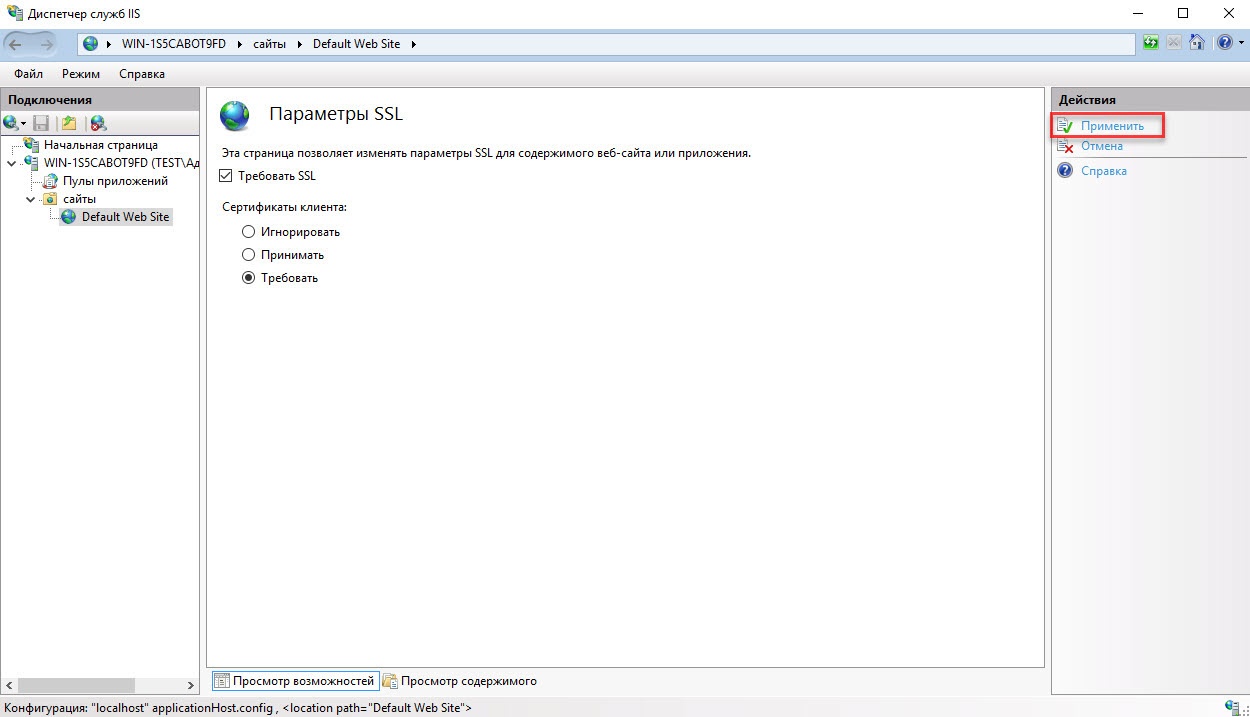

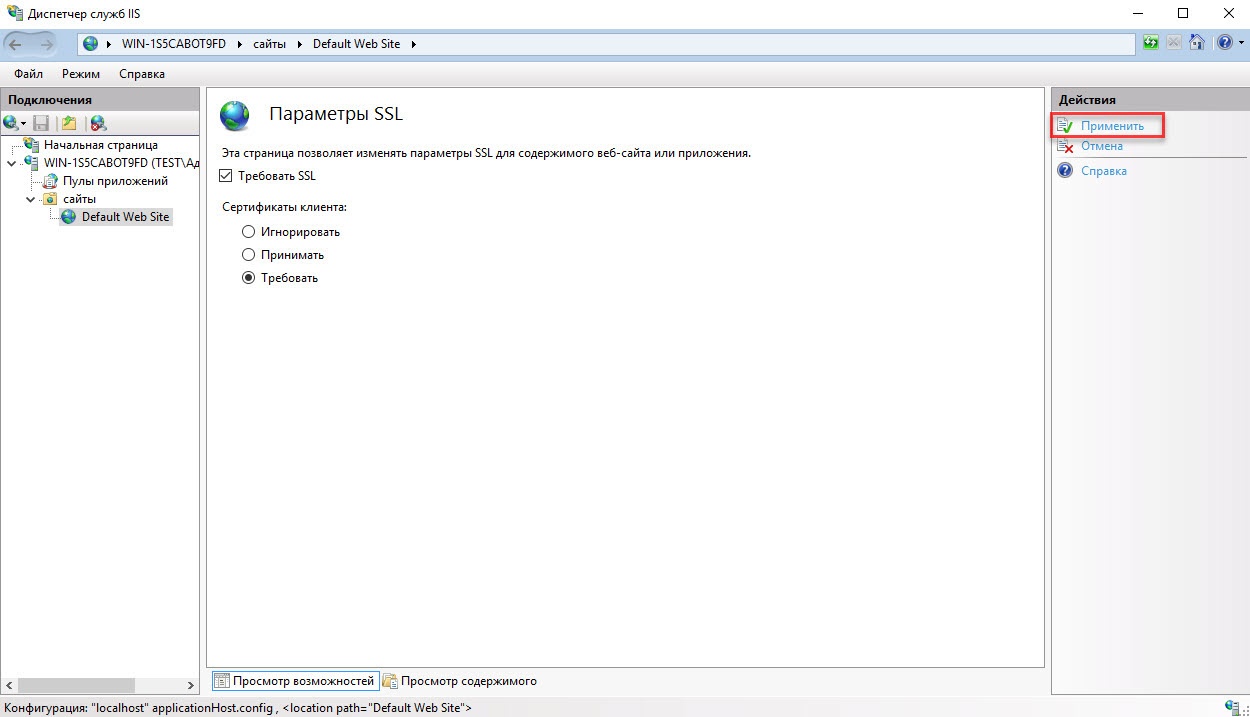

- В правой части окна два раза щелкните по названию настройки Параметры SSL.

- В секции Параметры SSL установите флажок Требовать SSL и переключатель в положение Требовать.

- В секции Действия щелкните по ссылке Применить.

На этом настройка безопасности веб-сервера закончена. Далее следует настроить подключение к защищенному веб-сайту на клиентском компьютере .

Раздел содержит инструкцию по настройке доступа к защищенному веб-сайту по предъявлению токена.

Для настройки необходим компьютер с установленной операционной системой Windows 2016 Server Rus, драйверами Рутокен и опубликованный в IIS веб-сайт, для которого будет производиться настройка аппаратной аутентификации. ОС должна быть настроена как веб-сервер. В системе должны быть установлены Службы сертификации.

Пользователям должны быть выданы сертификаты типа Пользователь со смарт-картой или Вход со смарт-картой.

Все описанные далее действия должны производиться с правами администратора системы.

Для примера будет использована веб-директория Outlook Web Access на сайте веб-узел по умолчанию.

Настройки будут проводиться с правами учетной записи Admin.

Для настройки параметров безопасности веб-сайта:

- Откройте Панель управления.

- В поле поиска введите слово «администрирование».

- Два раза щелкните по названию пункта Администрирование.

- Два раза щелкните по названию оснастки Диспетчер служб IIS.

- В списке Подключения щелкните по названию узла, для которого будет производиться настойка.

- Два раза щелкните по названию настройки Проверка подлинности.

- Если базовая аутентификация отключена, то включите ее (щелкните по строке Обычная проверка подлинности и щелкните по ссылке Включить).

- Щелкните правой кнопкой мыши по строке Обычная проверка подлинности и выберите пункт Изменить.

- Укажите название домена, в котором расположен веб-сервер.

- Нажмите OK.

- Щелкните правой кнопкой мыши по названию узла, для которого будет производиться настройка. Выберите пункт Изменить привязки.

- В окне Привязки сайта нажмите Добавить.

- В раскрывающемся списке Тип выберите значение https.

- В раскрывающемся списке SSL-сертификат выберите сертификат, который будет использоваться в аутентификации веб-сервера. Нажмите ОK.

- Проверьте выбранные параметры и закройте окно Привязки сайта.

- В правой части окна два раза щелкните по названию настройки Параметры SSL.

- В секции Параметры SSL установите флажок Требовать SSL и переключатель в положение Требовать.

- В секции Действия щелкните по ссылке Применить.

На этом настройка безопасности веб-сервера закончена. Далее следует настроить подключение к защищенному веб-сайту на клиентском компьютере .

- Нет меток

Создание web-сервера

Веб-сервер – это термин, который одновременно описывает как техническую начинку, так и используемое программное обеспечение. В первой части – это ПК, который хранит все файлы сайта и отправляет их в ответ на запрос клиентского устройства. Если говорить о ПО – это основные компоненты, которые отвечают за доступ веб-пользователя. Например, это может быть HTTP-сервер. Для организации подобного нужно следовать рекомендациям. Создание Web-сервера может потребоваться по разным причинам. IT-инженеры ittelo.ru помогут подобрать необходимое оборудование для решения поставленной задачи.

Настройка веб-сервера Apache2

Apache2 — это мощный веб-сервер, который используется на множестве онлайн-структур по всему миру. Его настройка сводится к этапам:

- Установка Apache2 при помощи пакетного менеджера: например, командой sudo apt-get install apache2 для систем на базе Debian или Ubuntu.

- Запуск службы Apache2 командой sudo systemctl start apache2 – она активирует сервер, делая его доступным для обработки запросов.

- Настройка виртуальных хостов: нескольких доменов или сайтов. Нужно указать серверу, какие запросы должны быть направлены на какой сайт. Например, для сайта example.com создается файл конфигурации с указанием пути к его файлам.

- Открытие портов: Apache2 по умолчанию воспринимает запросы по порту 80 (HTTP) и 443 (HTTPS). Для открытия других портов можно использовать сторонние приложения.

- Настройка SSL – можно создать сертификаты и настроить Apache2 для их использования. Это обеспечивает шифрование данных между сервером и клиентами.

- Настройка доступа и аутентификации с помощью файлов .htaccess или конфигурационных логов. Можно настроить аутентификацию, требуя пароли для доступа к определенным директориям.

- Настройка модулей. Например, mod_rewrite используется для настройки перенаправлений URL, а mod_security — для обеспечения безопасности приложений.

- Мониторинг и оптимизация. После настройки следует регулярно отслеживать производительность сервера и оптимизировать его настройки, чтобы обеспечить быстродействие и надежность.

Настройка SQL

Настройка SQL базы веб-сервера — это важный этап для обеспечения хранения и доступа к данным. Основные этапы:

- Выбор СУБД. Подойдут варианты по типу MySQL, PostgreSQL или Microsoft SQL Server. MySQL, например, считается одной из самых популярных СУБД и используется на более чем 60% всех веб-сайтов в мире.

- Установка и настройка СУБД. Например, PostgreSQL предлагает более 250 параметров конфигурации для оптимизации работы, включая буферы, кэши и параметры безопасности.

- Создание баз данных и таблиц с полями для хранения данных. В MySQL можно создать до 4096 таблиц в одной БД.

- Настройка доступа и безопасности. Установка основных правил, ролей пользователей и паролей для входа. Microsoft SQL Server, например, позволяет использовать политики безопасности и аудита для защиты данных.

- Индексы и оптимизация – для ускорения запросов к данным. Например, PostgreSQL может поддерживать более 32 000 индексов на одной таблице.

- Резервное копирование и восстановление. MySQL InnoDB может достичь скорости восстановления до 3.5 ТБ в час.

- Масштабирование. С ростом нагрузки можно масштабировать SQL-серверы. Microsoft SQL Server Enterprise Edition поддерживает более 100 TB памяти и 640 логических процессоров.

- Мониторинг и оптимизация. SQL-серверы мониторятся для выявления производительности и потребления ресурсов. Например, Oracle Database 19c может поддерживать до 8 экзабайт данных и обеспечивать до 25 миллионов операций в секунду.

Настройка PHP

Основные процессы, необходимые для настройки:

- Выбор версии PHP. Учитывают используемые расширения, приложения и другие части веб-сервера.

- Установка PHP. Происходит при использовании пакетного менеджера. Например, командой sudo apt-get install php для Debian или Ubuntu. PHP 7.4.

- Настройка PHP.ini. Корректировка через файл php.ini, в котором определяются параметры: максимальный размер загружаемых файлов, время выполнения скриптов и многое другое.

- Интеграция с веб-сервером Apache или Nginx. Настройка сервера обычно включает в себя активацию модуля PHP, который обрабатывает PHP-скрипты. Например, веб-сервер Nginx может обслуживать более 10 000 одновременных соединений на одном сервере.

- Базы данных и расширения: для работы с MySQL или PostgreSQL требуются соответствующие расширения PHP. Например, дополнение mysqli в PHP позволяет работать с первой базой и обрабатывать более 1000 запросов в секунду.

- Оптимизация производительности, что позволяет уменьшить время выполнения скриптов на 30% и более.

- Безопасность. Например, функция open_basedir может ограничивать доступ PHP-скриптов к определенным директориям на сервере, предотвращая потенциальные уязвимости.

Настройка доступа SSH

Этот этап гарантирует безопасность работы веб-сервера, так как ограничивает доступ. Основные этапы настройки:

- Установка SSH-сервер. Один из самых распространенных вариантов — это OpenSSH, который активно поддерживается большинством решений.

- Выбор порта – обычно используют 22. Однако для усиления безопасности многие администраторы меняют порт на более высокий, например, 2222, чтобы уменьшить количество неудачных попыток подключения.

- Публичные и приватные ключи для аутентификации клиентов. SSH поддерживает различные типы ключей, включая RSA, DSA, и ECDSA. Длина ключа влияет на безопасность. Например, 2048-битные ключи обеспечивают уровень защищенности, эквивалентный 112-битному ключу шифрования.

- Настройка аутентификации для использования паролей или только ключей. Второй вариант более безопасен. Например, атака на сервер с паролем может занять месяцы, в то время как на проект с ключом — миллионы лет (с учетом сложности ключа).

- Ограничение доступа для определенных пользователей или групп, используя файлы конфигурации SSH. Это помогает уменьшить поверхность атаки.

- Сетевая фильтрация. Например, утилита iptables позволяет управлять доступом к порту SSH с определенных IP-адресов или сетей.

- Мониторинг логов для выявления несанкционированных попыток доступа. Ошибки аутентификации, записываемые в логи, могут свидетельствовать о потенциальных атаках.

Защита доступа

Защита доступа важна для любого сервера. В целом этот этап включает основные мероприятия по типу фильтрации трафика, регулярных обновлений, варианты аутентификации, защиту от атак, сертификаты, системы мониторинга и др. Только после полноценной настройки всех систем можно говорить о безопасности сервера.

Справочный материал по веб-серверу

Что такое веб-сервер: Это программное обеспечение, которое принимает запросы от браузеров и доставляет веб-страницы.

Принцип работы: Веб-сервер слушает определенный порт (например, 80 для HTTP) и отвечает на запросы, отправляя HTML-страницы на клиентские устройства. Веб-серверы могут обслуживать более 10 000 одновременных соединений.

Безопасность: Веб-серверы должны быть защищены от атак. В среднем, каждый день на серверы по всему миру совершается более 400 000 попыток атаки.

Протоколы: Основные протоколы, используемые в веб-серверах, включают HTTP и HTTPS. HTTPS, использующий SSL/TLS шифрование, обеспечивает безопасную передачу данных. На начало 2021 года более 90% всех веб-сайтов поддерживают HTTPS.

Скорость: Быстродействие веб-сервера важно. Среднее время загрузки страницы — около 3 секунд, и каждая дополнительная секунда может снизить конверсию на 7%.

Масштабируемость: Веб-серверы могут масштабироваться для обслуживания высокой нагрузки. Например, Netflix использует более 1 000 устройств для обеспечения потокового видео для миллионов пользователей одновременно. Для этого потребуется дополнительное серверное оборудование.

Настройка: Веб-серверы настраиваются для обработки виртуальных хостов, контроля доступа, аутентификации и других параметров для удовлетворения потребностей конкретных веб-проектов.

Справочный материал по MySQL

Что это такое: MySQL — это механизм для удобного управления БД, широко используемый в веб-разработке. Система была разработана в 1994 году и является одной из самых популярных на момент последнего обновления в 2021 году.

Применение: используется для хранения и операций с данными, такими как информация о пользователях, продуктах и заказах на многих веб-сайтах и в приложениях. Более 80% всех веб-сайтов, использующих СУБД, используют MySQL.

Производительность: способна обрабатывать тысячи запросов в секунду и масштабироваться до обслуживания огромных объемов данных. Например, MySQL InnoDB может достигать скорости восстановления данных до 3,5 ТБ в час.

Безопасность: предлагает множество механизмов для обеспечения безопасности данных, включая аутентификацию, авторизацию и шифрование данных в покое и в движении. Ошибки в безопасности могут привести к серьезным утечкам данных, и по данным Verizon, 86% всех нарушений безопасности связаны с базами данных.

Лицензия: доступен под двойной лицензией, что означает, что его можно использовать как в свободных, так и в коммерческих проектах. Это позволяет разработчикам выбирать подходящую модель лицензирования для своих проектов.

Экосистема: имеет богатую экосистему инструментов и расширений, включая phpMyAdmin для администрирования, MySQL Workbench для визуального проектирования баз данных и многое другое.

Вывод JSON

Вывод JSON – это способ представления данных в структурированном формате, который легко читается как человеком, так и машиной. Технология широко используется в веб-разработке и API для обмена данными. Для создания JSON используется специальный синтаксис. Например, в языке программирования JavaScript можно создать объект и затем преобразовать его в JSON строку с помощью функции JSON.stringify().

Обслуживание CSV

Обслуживание CSV – это важный аспект управления данными в мире информационных технологий. Это формат, в котором данные разделяются запятыми (или другими разделителями) и обычно представляются в виде текстовых файлов. Он легко читается и редактируется человеком и широко используется для обмена файлами между разного типа приложениями.

Для обслуживания CSV-файлов важно регулярно обновлять, очищать и бэкапировать данные. Это помогает предотвратить потерю информации и улучшить качество хранения файлов.

Обслуживание кода HTML

HTML-файлы, содержащие код веб-страниц, хранятся на веб-сервере. Обслуживание кода HTML включает:

- Постоянную обработку запросов;

- Отправку файлов;

- Регулярное обновление и кэширование.

Также процесс включает в себя защиту от атак, таких как внедрение скриптов и SQL-инъекции. В среднем сайты подвергаются около 22 атакам в секунду.

Веб-серверы могут вести логи активности и анализировать их для выявления аномалий и проблем. Более 50% всех веб-сайтов используют аналитические инструменты для отслеживания посещений и поведения пользователей.

Эффективный вывод кода HTML

Основные инструменты при выводе кода HTML:

- Сжатие и модификация перед отправкой HTML-кода на сервер. Это может снизить размер файла до 70%, что ускоряет загрузку страниц и экономит пропускную способность;

- Кэширование позволяет сохранять копии страницы на стороне клиента или на сервере прокси;

- Асинхронная загрузка;

- CDN позволяет размещать копии HTML и других ресурсов на серверах, распределенных по всему миру;

- Компрессия с помощью методов gzip позволяет уменьшить объем передаваемых данных;

- HTTP/2 и HTTP/3 улучшает многозадачность и скорость передачи данных, что снижает время загрузки страницы;

- Мониторинг и оптимизация позволяют поддерживать высокую скорость загрузки.

Как установить и настроить веб-сервер Apache

Вы можете установить Apache на множестве операционных систем, включая Linux и Windows. Основные моменты:

- Запуск и остановка: После установки, Apache можно запустить с помощью команды sudo systemctl start apache2, а остановить с помощью sudo systemctl stop apache2. Это позволяет контролировать доступность вашего проекта;

- Конфигурация Apache происходит через файлы .conf. Например, это позволяет настраивать несколько проектов в рамках системы;

- Секция , где определяются правила доступа к файлам и директориям.

- HTTPS для обеспечения безопасной передачи данных;

- Модули, которые добавляют дополнительную функциональность, такую как сжатие, аутентификация и многое другое.

Проверить базовую настройку Apache

Вы можете проверить, работает ли Apache, выполнив команду sudo systemctl status apache2 на сервере Linux. В среднем, каждый день проверяется статус более 1 миллиона серверов с установленным Apache. Другие базовые настройки:

- Проверка слушающих портов с помощью команды sudo netstat -tuln | grep -E ’80|443′;

- Тестирование доступности веб-сайта – нужно браузер и ввести IP-адрес сервера или его доменное имя;

- Просмотр журналов ошибок в /var/log/apache2/error.log на серверах Linux.

Как запустить Apache

На сервере Linux вы можете запустить Apache с помощью команды sudo systemctl start apache2. Этот шаг является первым в создании онлайн-присутствия и обеспечивает доступ к веб-содержимому пользователей по всему миру.

SSL для Apache

SSL использует шифрование для защиты информации, передаваемой между браузером и сервером. Сертификат помогает предотвратить атаки: перехват данных, внедрение скриптов и подделку идентичности. Поисковые системы, такие как Google, учитывают наличие SSL при ранжировании сайтов.

.jpg)

Создать SSL-сертификат на сервере

Все этапы процесса:

- Выбор удостоверяющего центра.

- Генерация ключа.

- Запрос сертификата.

- Подтверждение владения доменом.

- Получение и установка сертификата.

Безопасность web-сервера Apache

Безопасность сервера, на котором содержится сайт, зависит от базовых правил:

- Регулярность обновлений;

- Используемые конфигурации;

- Наличие систем шифрования;

- Удобство и регулярность мониторинга;

- Безопасность установленных приложений;

- Регулярность обновления ОС.

Безопасность Apache зависит от множества факторов, и обеспечение ее требует постоянного внимания, обновлений и мониторинга. Современные угрозы диктуют активные меры безопасности для защиты веб-сервера и данных пользователей.

Настройка доступа к сайту по локальной сети с помощью Open Server

Загрузите и установите Open Server, который предоставляет локальное веб-окружение для разработки и тестирования сайтов. Затем создайте виртуальный хост для сайта, указав его директорию и настройки. Это позволит Open Server распознать проект. Дальнейшие шаги:

- Укажите IP-адрес сервера, на котором работает Open Server, как точку доступа к вашему сайту в локальной сети. Например, 192.168.1.100.

- Убедитесь, что ваш файрвол разрешает доступ к порту, на котором работает система (обычно 80 или 443). Откройте этот порт в настройках файрвола.

- Откройте браузер на устройстве в локальной сети и введите IP-адрес сервера, чтобы просмотреть ваш сайт.

Как создать свой хостинг

Создание собственного хостинга подразумевает этапы:

- Приобретения мощного сервера или нескольких серверов, которые будут хранить веб-сайты. Средняя стоимость сервера составляет от $1000 до $5000 и выше.

- Размещение в высокоуровневом дата-центре, обеспечивающем надежное электропитание, охлаждение и сетевую доступность. Дата-центры требуют капиталовложений в миллионы долларов.

- Создание качественной сетевой инфраструктуры, включая множество соединений с высокой скоростью и балансировку нагрузки. Это может стоить десятки тысяч долларов.

- Установка и настройка серверов и прочих компонентов. Вложения в лицензии и настройку могут составить сотни и тысячи долларов.

- Разработка стратегии безопасности, установка системы мониторинга и резервного копирования. Это дополнительные расходы и инвестиции в технические ресурсы.

- Организация технической для обеспечения клиентов круглосуточной помощи. Это требует найма специалистов и обучения персонала.

Можно использовать онлайн конфигуратор сервера, чтобы подобрать оборудование, учитывающее основные задачи проекта.

Настройка веб-сервера IIS

Большинство пользователей при работе в тонком или веб-клиенте используют в основном публикацию информационных баз на основании протокола HTTP. С одной стороны — это простой и быстрый способ дать доступ к информационной базе пользователю, у которого нет дистрибутива тонкого клиента, и он может работать только в веб-клиенте или у пользователя нет прямого доступа к серверу «1С:Предприятие». С другой стороны – информационные базы, опубликованным таким образом, категорически не рекомендуются публиковать в глобальной сети Интернет, так как в таком случае используется незащищенный канал, данные по которому могут быть перехвачены злоумышленниками. Например, распространенные виды атак это:

Решением этих проблем является использование расширения протокола HTTP и в данной статье рассмотрены публикации информационных баз с использование протокола с шифрованием (HTTPS) для веб-сервера IIS.

Внимание! В статье не рассматривается выпуск и получение сертификата проверенных поставщиков. Этот пункт должен быть выполнен самостоятельно на основании предпочтений выбора провайдера услуг. В статье предполагается что, пропуская шаг выпуска самоподписанных сертификатов, у пользователя или администратора он имеется в наличие и будет подставлен в настроечные файлы, вместо указанных в статье самоподписанных сертификатов.

План работ:

- Включение компонент веб-сервера.

- Windows 10.

- Windows Server 2012 R2, 2016 и 2019.

1. Включение компонент веб-сервера

По умолчанию в операционной среде Windows компоненты веб-сервера не установлены. В зависимости от версии установка может несущественно различаться. Мы будем рассматривать два варианта – это распространенный дистрибутив Windows 10, если планируются использовать для пробного включения шифрования протокола и Windows Server 2016/2018, если уже планируется непосредственное разворачивание публикации в продуктивной зоне.

1.1. Windows 10

Включение компонентов веб-сервера IIS в операционной системе Windows 10 выполняется достаточно просто. Для начала нужно открыть раздел «Программы и компоненты» («Programs and Features») в панели управления (Control panel). Сделать можно это несколькими способами:

- Нажать сочетание клавиш Win + R и в открывшемся окне ввести «appwiz.cpl» и нажать ОК.

- Открыть панель управления (Control panel) и выбрать пункт меню Программы – Программы и компоненты (Programs – Programs and features).

В окне «Программы и компоненты» («Programs and Features») нажмите на кнопку «Включение и отключение компонентов Windows» («Turn Windows features on or off»).

Когда откроется окно «Компоненты Windows» («Windows features») в нем необходимо будет проставить флажки для следующих элементов:

- Службы IIS

- Службы интернета

- Компоненты разработки приложений

- Расширение ISAPI

- Фильтры ISAPI

- Консоль управления IIS

После этого нажимайте на кнопку «OK» и дождитесь завершения выполнения операции. После того как включение компонент будет выполнено, можно переходить к пункту «2. Публикация информационной базы».

1.2 Windows Server 2012 R2, 2016 и 2019

Настройка компонент для Windows Server 2012 R2, Windows Server 2016 и Windows Server 2019 одинаковая и все настройки производятся в диспетчере серверов (Server Manager).

Откройте диспетчер серверов (Server Manager) и нажмите Управление – Добавить роли и компоненты (Manage – Add Roles and Features).

В ответ на нажатие откроется окно мастера добавления ролей и компонентов (Add Roles and Features).

В этом окне нажмите два раза «Далее» («Next») пока мастер не переключится на страницу ролей сервера (Server Roles).

Во вкладке роли сервера (Server Roles) установите флажок «Web Server IIS». Так как эта роль зависит от другой роли ([Tools] IIS Management Console), то будет предложено установить ее дополнительно. Это можно сделать с помощью нажатия кнопки «Добавить компоненты» (Add Features) в открывшемся окне. После чего нажимаем кнопку «Далее» («Next») пока мастер не дойдет до вкладки «Роль веб-сервера IIS» («Web Server Role IIS»). На этой вкладке нажимайте кнопку «Далее» («Next») и попадете на вкладку «Службу ролей» («Role Services»). Во вкладке нужно найти пункт «Application Development» и выбрать в нем с помощью флажков пункты «ISAPI Extensions» и «ISAPI Filters». Как только закончите с установкой флажков нажимайте «Далее» («Next») и «Установить» («Install»).

На этом установка веб-сервера завершена. Можно переходить к настройкам сертификатов.

2. Выпуск самоподписанного сертификата

Выпуск самоподписанного сертификата для веб-сервера IIS максимально простой.

Для реальных систем не рекомендуем использовать самоподписанный сертификат.

Для начала процедуры выпуска откройте окно Диспетчера служб IIS (Internet Information Services (IIS) Manager) и выделите сервер в списке Подключений (Connections) . После этого нажмите на ссылку «Сертификаты сервера» («Server Certificates») .

Откроется окно доступных сертификатов сервера (Server Certificates) в котором нужно нажать «Создать самозаверенный сертификат…» («Create Self-Signed Certificate…»).

В окне мастера создания самоподписанного сертификата остается указать только произвольное название сертификата. В большинстве случаев, во избежание путаницы лучше явно указывать в качестве значения «Полное имя сертификата» («Specify a friendly name for the certificate») адрес сервера, на котором расположен сервер IIS. Как только имя сертификата будет задано нажимайте на кнопку OK и переходите к пункту привязки сертификата.

3. Привязка сертификата

Предполагается, что сертификат получен и добавлен в список сертификатов сервера. Если сертификат получен с помощью распространенного сертифицирующего центра, то его нужно предварительно импортировать в окне «Сертификаты сервера» («Server Certificates»).

Как только сертификат появится в списке, переходим непосредственно к его привязки к публикации сайта. Для этого выделяем «Default Web Site» и в окне «Действия» («Actions») нажимаем на пункт «Привязки…» («Binding…»).

В этом окне можно увидеть, что публикация работает только на порту 80, который относится к незащищенному протоколу HTTP. Чтобы его расширить, нажмите кнопку Добавить… (Add…) слева от списка привязок сайта и в открывшемся окне выберите Тип (Type) в качестве значения «https». Завершением настройки будет выбор ранее импортированного сертификата в списке «SSL-сертификат» («SSL certificate»). Нажимаем кнопку OK и закрываем мастер привязок сайта.

Можно переходить к публикации информационной и проверки его работоспособности.

4. Проверка публикации

Для публикации информационной базы нужно открыть конфигуратор конкретной базы от имени администратора и перейти в пункт меню «Администрирование». После этого выбрать «Публикация информационной базы».

В окне публикации указать имя публикации и по желанию определить каталог, где будут находиться настройки публикации. Его также можно оставить по умолчанию.

После этого требуется нажать кнопку «Опубликовать» и дождаться окончания операции.

Для проверки корректной работы нужно открыть страницу в браузере и перейти по ссылке, которая состоит из двух частей:

- Имя вашего сервера (например, server1)

- Имя публикации базы (которое было указано в окне настройки публикации)

Для таких параметров ссылка будет иметь вид:

Если все хорошо, то откроется страница с вашей информационной базой.

- Компоненты разработки приложений

- Службы интернета