Пути заражения компьютера вредоносными программами

Ниже приведены наиболее распространенные случаи заражения устройств вредоносными программами.

Письма со спамом

Авторы вредоносных программ часто пытаются обманом скачать вредоносные файлы. Это может быть письмо с вложенным файлом, который описывается как уведомление о доставке, возврат налогового платежа или счет по купленному билету. В письме может быть сказано, что необходимо открыть вложение, чтобы получить отправление или деньги.

Если вы откроете вложение, то на ваш компьютер будет установлена вредоносная программа.

Иногда вредоносное письмо легко заметить: в нем может быть орфографические и грамматические ошибки, или оно может быть отправлено с незнакомого электронного адреса. Тем не менее, эти письма могут выглядеть и так, будто их отправила настоящая компания или знакомый вам человек. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для отправки вредоносной нежелательной почты на все адреса, найденные в списке контактов.

Чтобы снизить вероятность заражения устройства, выполните следующие действия.

- Если вы не уверены, что знаете отправителя, или что-то кажется подозрительным, не открывайте письмо.

- Никогда не нажимайте неожиданную ссылку в сообщении электронной почты. Если это, как представляется, исходит от организации, с которым вы доверяете или с которыми вы работаете, и вы считаете, что это допустимо, откройте веб-браузер и перейдите на веб-сайт организации из собственного сохраненного избранного или из поиска в Интернете.

- Не открывайте вложение к сообщению электронной почты, которое вы не ожидали, даже если оно, кажется, исходит от кого-то, кому вы доверяете.

Дополнительные сведения см. в статье Защита от фишинга.

Вредоносные макросы Office

Microsoft Office предоставляет мощный язык сценариев, который позволяет разработчикам создавать расширенные средства для повышения производительности. К сожалению, преступники также могут использовать этот язык сценариев для создания вредоносных сценариев, которые устанавливают вредоносные программы или делают другие плохие действия.

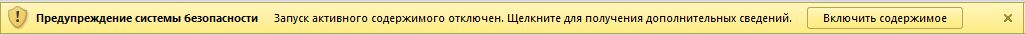

Если вы открываете файл Office и видите следующее уведомление:

не включайте это содержимое, если вы не уверены, что точно знаете, что он делает, даже если файл, как представляется, исходит от кого-то, кому вы доверяете.

Предупреждение: Популярный трюк преступников заключается в том, чтобы сказать вам, что вы вот-вот будете обвинены за услугу вы никогда не зарегистрировались. Когда вы обращаетесь к ним в знак протеста, они говорят вам, что для отмены службы вам просто нужно скачать файл Excel, который они предоставляют, и заполнить некоторые сведения. Если скачать и открыть файл, excel отобразит предупреждение, указанное выше. Если выбрать Включить содержимое , вредоносный макрос запустится и заразит вашу систему.

Никакая законная компания никогда не заставит вас открыть файл Office только для отмены службы. Если вас просят, просто повесить на них. Это афера, и нет службы, которую вы должны отменить.

Дополнительные сведения об управлении выполнением макросов на устройстве см. в статье Включение и отключение макросов в файлах Office.

Зараженные съемные носители

Многие вредоносные программы распространяются, заражая съемные носители, такие как USB-устройства флэш-памяти или внешние жесткие диски. Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Ниже приведены рекомендации, которые помогут защититься от этого типа заражения.

Во-первых, необходимо очень осторожно относиться к USB-устройствам, которые вам не принадлежат. Если вы нашли USB-устройство, которое предположительно было утеряно или выброшено, не подключайте его к компьютеру с важными данными. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в общественных местах, рассчитывая, что кто-нибудь их найдет и подключит к компьютеру.

Совет: Это называется «атакой usb drop».

Если не подключать это устройство, вы не сможете заразить компьютер. Если вы найдете USB-накопитель, просто лежащий вокруг, по-видимому потерян, посмотрите, есть ли рядом администратор, или потеряны и найдены, что вы можете его сдать.

Во-вторых, если вы подключили неизвестное съемное устройство к компьютеру, незамедлительно выполните его сканирование.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Кроме того, некоторые программы могут устанавливать другое ПО, которое Майкрософт определяет как потенциально нежелательные программы. К такому ПО могут относиться панели инструментов или программы, отображающие дополнительную рекламу при просмотре веб-страниц. Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows помогает защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

- Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

- Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

При переходе на веб-сайт он может попытаться использовать уязвимости в веб-браузере, чтобы заразить компьютер вредоносными программами. Это может быть вредоносный веб-сайт или обычный веб-сайт, который был взломан или скомпрометирован.

Вот почему очень важно поддерживать все программное обеспечение, особенно веб-браузер, в актуальном состоянии и удалять программное обеспечение, которое вы не используете. Сюда входят неиспользуемые расширения браузера.

Вы можете снизить вероятность заражения вредоносными программами таким образом, используя современный браузер, например Microsoft Edge, и поддерживая его в актуальном виде.

Совет: Не хотите обновлять браузер, так как открыто слишком много вкладок? Все современные браузеры снова открывают вкладки после обновления.

Другие вредоносные программы

Некоторые типы вредоносных программ могут загружать на компьютер другие угрозы. После установки этих угроз на компьютере они продолжат загружать дополнительные угрозы.

Лучшая защита от вредоносных программ и потенциально нежелательного программного обеспечения — это актуальный продукт для обеспечения безопасности в режиме реального времени, например антивирусная программа Microsoft Defender.

Виды компьютерных вирусов

О существовании вредоносных программ слышали практически все. Однако мало кто знает, какие существуют виды компьютерных вирусов, чем они разнятся и как защитить свой ПК или мобильный девайс от заражения. Есть говорить кратко – это узкоспециализированные программы или алгоритмы, которые используются для причинения вреда технике, кражи информации, вымогания денежных средств и реализации других преступных целей.

Свое название программы получили от биологических вирусов. Как и их природные аналоги, они заражают и паразитируют, но только не на теле человека, а внутри компьютерных систем. Обязательное свойство практически всех разновидностей вредоносного ПО – незаметное проникновение в файлы и загрузочные разделы ОС. Отдельные компьютерные вирусы внедряются и поражают файлы с расширением txt.doc, исполнительные exe.com и т.д. Первую группу компьютерных вирусов принято называть макровирусами (например, Melissa).

Внедрившись, вредители паразитируют и заражают многие важные узлы систем. Нарушают функционирование или полностью блокируют работу устройств. Компьютерные вирусы со временем видоизменяются, что усложняет их выявление и обезвреживание.

Способы проникновения вредоносного ПО представлены в виде таблицы:

Способ проникновения

После взлома E-mail вредители могут рассылать письма с зараженным содержимым или ссылками на вирусные страницы

Компьютерные вирусы попадают в ПК через USB-накопители. Способ часто используется в шпионаже

Активируют ложные сигналы систем безопасности. Предлагают установить программы, которые, как правило, являются вредоносными

Проблемы в системе безопасности способствуют проникновению разных видов вредоносных программ

Случайно или сознательно созданные дефекты ПО, сетей и систем защиты

Непреднамеренная установка вредоносного ПО

При получении расширенного доступа к ПК хакеры задействуют его для рассылки вирусов

Разновидности компьютерных вирусов и методики защиты от них

С момента создания первых версий подобные программы прошли достаточно длинный эволюционный путь. Сегодня они работают намного тоньше, чем 20-30 лет назад. Владельцы ПК могут долго не замечать, что в их устройствах присутствуют вредители, которые собирают данные или заставляют девайсы выполнять определенные действия. Выявить их самостоятельно крайне сложно. Гораздо проще качественно защитить ПК, чтобы вирусы не могли попасть в систему.

Видов защиты несколько. Основные из них – антивирусные продукты, работа которых сводится к обнаружению вредоносного или нежелательного ПО с целью последующего обезвреживания и удаления.

Программы защиты от компьютерных вирусов также можно разделить на несколько других видов:

- классические продукты – используют только сигнатурный способ детектирования;

- проактивные решения – применяют инновационные техники антивирусной защиты;

- комбинированные платформы – одновременно задействуют несколько методов защиты.

Кроме этого продукты разделяются на основе типа систем, с которыми работают, различаются по функционалу и прочим параметрам.

Не относятся к программам для защиты от компьютерных вирусов:

- детекторы;

- фильтры;

- ревизоры;

- загрузчики.

Далее рассмотрим, на какие типы разделяются компьютерные вирусы в разных видах классификации.

Классификация компьютерных вирусов

Сегодня не существует единого стандарта, который распределяет все виды компьютерных вирусов. Можно встретить разные варианты. Кратко рассмотрим основные признаки классификации компьютерных вирусов.

По способу заражения выделяют резидентные и нерезидентные программы. Первые ищут «жертв» постоянно. Ко вторым относятся вирусы, специализирующиеся на разовом инфицировании.

Классификация компьютерных вирусов по среде обитания:

- Файловые – являются частью классических программ. При их открытии следует заражение и последующее распространение.

- Макровирусы – средой их обитания считаются табличные и текстовые редакторы.

- Загрузочные – ждут включения ОС, после чего проникают в ОЗУ и заражают разные секторы системы.

- Сетевые – вредители из Интернета, попадают в ПК при загрузке из сети зараженных файлов.

По особенностям алгоритмов маскировки есть вирусы, которые работают по технологии шифрования или метаморфизма. В первом случае в вирусном ПО содержится шифратор. Во втором – создаются копии посредством замены блоков команд на идентичные, перезаписи частей кода или вставками «мусорных команд».

Классы вредоносного ПО по уровню опасности:

- безвредные – работа девайсов не нарушается;

- неопасные – виды компьютерных вирусов, которые не нарушают работу ПК, но уменьшают объем ОЗУ и занимают место на диске; проявляются в виде мелких нарушений;

- опасные – вирусы наносят существенный вред компьютерам;

- очень опасные – крадут и стирают данные из памяти для совершения денежных транзакций.

Степень опасности – признак, по которому вирусы не классифицируются отдельными экспертами, поскольку даже наличие в системе безвредных объектов может рано или поздно привести к негативным последствиям.

Классы деления компьютерных вирусов по механизму заражения:

- Перезаписывающие – вредитель прописывает свой код в пораженном объекте.

- Паразитические – меняют содержимое в файлах при сохранении их работоспособности. Внедряются в разные части файлов. Отдельный подвид – вирусы без места входа, которые не меняют адрес точки запуска в EXE-файлах.

- Компаньоны – создают для заражаемых объектов двойники и получают доступ к управлению при их запуске.

- Ссылки – не меняют содержимого, но заставляют ОС выполнять свой код.

- Файловые черви – копируют код в определенные каталоги и ожидают включения своих копий пользователем.

- Вирусы в базовых текстах – поражают компиляторы, модули и исходные коды системных файлов.

Большинство современных типов антивирусных программ способно выявлять и обезвреживать вредителей любого класса. Главное, чтобы в установленном продукте своевременно обновлялись базы сигнатур для возможности распознавания новых вирусов.

Основные типы компьютерных вирусов

Существует много типов компьютерных вирусов, которые классифицируются по характерным особенностям вредоносных программ. Т.е. по месту сокрытия, паразитирования, происхождения и типам файлов, на которые они воздействуют. В последнем случае многие виды компьютерных вирусов также выделяются и по способу воздействия. Они внедряются в загрузочные сектора, шифруются в автозагрузках и активируются при каждом запуске системы.

Также есть макрокоманды, направленные на поражение документов, созданных с помощью текстовых редакторов. Некоторые файлы компьютерные вирусы просто портят, другие заражают, вследствие чего они влияют, как на отдельные приложения, так и на целые разделы операционных систем. Несколько типов файлов не подвержены заражению. Например, относящиеся к базе данных службы Microsoft Windows Update и автоматического обновления. Также устойчивы к вирусам файлы журналов транзакций в директории.

Не относятся к категории компьютерных вирусов программы, которые разрабатывались для поиска другого опасного ПО. Например, червяк Welchia, который после загрузки проверял заражение ПК через сеть более вредной программой Blaster. В случае нахождения червь успешно удалял угрозы. Многие эксперты также относят к несуществующим типам компьютерных вирусов так называемое «безвредное ПО», которое не наносит ущерб ПК, но может создавать пользователям дополнительные проблемы.

Программные, аппаратные и загрузочные – ключевые виды компьютерных вирусов, о которых поговорим подробнее.

Вирусы черви

Черви создают копии самих себя. Их опасность в захламлении ПК, из-за чего его производительность существенно снижается. Особенность червяков, как компьютерных вирусов в том, что они попадают в ОС, используя ее уязвимости. Вирусы распространяются по сетям и поражают не только отдельные программы, но и целые системы. В этом отличие компьютерных червей от других вирусов. Объектами их нападения могут стать даже правительственные информационные системы.

В Интернете сетевые черви представляют самую большую угрозу среди других компьютерных вирусов, поскольку атаке могут подвергнуться любые девайсы с доступом к всемирной паутине. Самые известные из них – Wannacry, Iloveyou, Nimda, Stars, Flame, Petya и Slammer.

Трояны

Компьютерные вирусы Трояны прячутся в безвредных программах. Они неопасные, пока пользователь их не запустит. Поэтому их сложно выявить до начала активной деятельности. Компьютерные вирусы Трояны наносят существенный вред ПК. Чаще всего используются для кражи, удаления или замены персональной информации. Самостоятельно размножаться они не могут до того момента, пока жертва сама не впустит «коня» в систему. Примеры вирусов: Trojan Plug x, Trojan.Yontoo.1 Trojan Facebook.310 и Trojan.Hosts.

Компьютерные вирусы Зомби

Виды компьютерных вирусов, позволяющие хакерам управлять устройствами без разрешения их владельцев. При попадании в ПК они могут долго себя не проявлять, пока не поступит команда от управляющей программы. Она «будит» вирус и он начинает атаки, которые заключаются в нанесении вреда системе или рассылке спама. Заражение ПК идет постепенно, до тех пор, пока в компьютере не будет нужный объем вирусов Зомби для поражения запланированных целей. Вредоносное ПО способно атаковать крупные компании, сети различных предприятий и организаций. Известные примеры Зомби – Andromeda, Mirai и ZeuS.

Руткиты

Специальные маскировщики, цель которых – сокрытие деятельности других вирусов и активности преступников. Для этого руткиты используют разные ухищрения. Например, изменяют работу ОС, отключают или запускают различные функции, блокируют антивирусники, чтобы они не нашли внутри ПК замаскированное ПО. Самые известные виды компьютерных вирусов Rootkit – Stuxnet, TDL-1 и TDL-2.

Логические бомбы

Логическая бомба – это не вирус для компьютера в прямом понимании, а кусок кода, внедренный в программу. Код работает при выполнении заданных параметров. Например, злоумышленник может его вставить в любое расширение браузера. Он запускается при каждом открытии стартовой страницы. Запоминает нажатия клавиш, чтобы украсть пароли, логины и другую информацию для входа на финансовые и прочие сервисы.

Логистические бомбы вставляются в действующее ПО или другие вирусные продукты. Они находятся в спящем режиме и могут долго не замечаться антивирусниками. Известный логический вредитель – Jerusalem.

Бэкдор вирусы (Backdoor)

Программы, которые ставятся хакерами на взломанные устройства после получения первого доступа для возможности повторного проникновения в систему. Назначение Backdoor – обеспечение скрытого управления оборудованием. Вирус позволяет копировать данные, передавать их на чужие ПК и другие устройства. Помогает получать доступы к реестрам и выполнять системные транзакции. Например, перезагружать ПК, модифицировать пароли, создавать новые сетевые ресурсы и т.д.

Многие черви содержат в себе Backdoor. Вирусы позволяют хакерам использовать зараженные девайсы для сканирования сетей, взлома и атак. Самые известные примеры Бэкдор – DoublePulsar и WannaCry.

Эксплойт (Exploit)

Вирус также позволяет хакеру подключаться к чужому ПК, но не дает управлять им, поэтому считается менее вредоносным. Однако он способствует проникновению более опасных вредителей. Вирус ищет уязвимости системы для получения прав администратора или нагружает ее, чтобы нарушить функциональность (DDoS атака). Представители группы – Angler, Sweet Orange, Fiesta и RIG.

Загрузочные вирусы

Поражают запись MBR и секторы хранения данных. Вписывают код в таблицу разделов винчестера. После новой загрузки ПК они проникают в основную память. За счет качественной шифровки их сложно выявить и удалить. Вирусы нарушают процесс загрузки, делают работу ОС нестабильной, блокируют жесткие диски. Примеры вредителей: Stone, Form, Ping Pong, Disk Killer.

Программы шпионы (Spyware)

Основная цель таких вирусов – кража данных из памяти. Например, логинов, паролей, сведений о банковских картах и т.д. Вся собранная информация направляется на сервер, отмеченный хакером. Вирусы могут долгое время оставаться незамеченными из-за отсутствия активности, поэтому их также сложно выявлять и обезвреживать. Основные из них – Keylogger и Spy Trojan.

Скрипт вирусы (Script)

Вредители живут в Интернете. При посещении зараженного сайта браузер пользователя загружает и запускает вредоносный код. Сам по себе он безвредный, но может содержать более опасные вирусы. Ссылки на вирусные страницы рассылаются в сообщениях через E-mail или мессенджеры.

Вирусы влияют на работу браузеров, меняют настройки и захватывают их, позволяя хакерам делать изменения в веб-страницах на стороне клиента. В основном они направлены на сайты соцсетей. Некоторые способны инициировать DDoS-атаки, чтобы делать функционирование серверов максимально медленным. Примеры Script: DDoS и JS.fornight.

Мутанты

Компьютерные вирусы мутанты содержат алгоритмы шифрования и расшифровки, за счет которых копии одной и той же программы не имеют одинаковых цепочек байтов. Их трудно выявить из-за сложных алгоритмов и модификаций. Все последующие версии мутирующего вируса имеют более развитый функционал и не похожи на своего родителя. Вирус мутант может нанести существенный вред компьютеру. Самые известные среди них – Chameleon, Ginger, Grog, Dudley, Fly, Freddy и Haifa.

История компьютерных вирусов

Один из первых вирусов для ПК Apple возник в 1981 г., но он не привел к масштабному заражению. Elk Cloner был безвреден, но надоедлив. При каждом включении на экране появлялся стишок, который не мешал работать устройству. Вирус попадал в компьютеры со съемных носителей.

Первый вредитель для ПК с MS DOS Brain появился в 1986 г. Его создатели не преследовали цель инфицирования других ПК, а пытались защитить разработанную ранее программу для медицины от незаконного копирования. При выявлении пиратского кода вирус замедлял функционирование дискеты и запрещал доступ к памяти.

В 1988 г. был обнаружен вирус Scores, разработанный для поражения техники Macintosh. Он смог нанести ущерб Electronic Data Systems, а также заразить оборудование NASA и NOAA.

Годом ранее германские программисты создали Cascade – первый зашифрованный вирус, тело которого начиналось с дешифратора. Программа поражала дискеты и провоцировала «осыпание» символов на нижние строки мониторов.

В 1991 г. проявилась деятельность Michelangelo. Вирус также распространялся через съемные носители. При попадании в ПК удалял все данные на жестком диске посредством перезаписи загрузочного сектора. Только в Германии он уничтожил информацию на более чем 1500 устройствах.

История развития компьютерных вирусов протекала достаточно вяло. Подобное ПО сложно распространялось, поскольку источниками компьютерных вирусов были запоминающие устройства. Вредители не могли одновременно заразить большое число ПК. Ситуация изменилась в начале 21 века с появлением высокоскоростного Интернета. Основным источником компьютерных вирусов стала всемирная паутина. Вирусы перестали быть ограниченными дисками и корпоративными сетями, начали быстро распространяться по E-mail или напрямую через сайты и Интернет. Например, червь Aids рассылался под видом письма с рекомендациями по профилактике СПИДа.

Самая масштабная эпидемия связана с червем ILoveYou, который начал действовать с 4 мая 2000 г. Вирус распространялся в виде VBS-файла, а не привычным способом через документ Word. Метод оказался простым и эффективным, поскольку пользователи еще не стали остерегаться незнакомых писем. Червь удалял файлы и сверху них записывал свои копии. С их помощью он рассылался по адресам, которые хранились в базах контактов на ПК.

В 2012 г. впервые был обнаружен Dexter. Вирус разработан для кражи банковских реквизитов и атаки на точки продаж. Чаще всего он проникал в ОС Windows XP, Windows Home Server и Windows 7. Атакам подверглись точки продаж в 40 странах. Мошеннические транзакции превысили 25 млн. долл.

Сегодня вредоносное ПО продолжает появляться и совершенствоваться. Хорошо развиваются черви, трояны и многие другие вирусы. Хакеры умны и настроены решительно. Они постоянно проверяют системы на прочность, совершенствуют действующие методы и изобретают инновационные технологии заражения. Поэтому к защите своих устройств нужно подходить во всеоружии.

Как защититься от компьютерных вирусов

Есть много методов защиты от компьютерных вирусов, которые можно использовать на разных устройствах. Главное своевременно обнаружить угрозу. На это указывают следующие симптомы:

- снижение производительности ПК;

- нарушение стабильности и предсказуемости функционирования оборудования;

- необъяснимая потеря информации;

- частые сбои в работе.

В современных условиях принято задействовать многоуровневую защиту от компьютерных вирусов с помощью антивирусных программ и других средств. Выглядит она следующим образом:

- Защита с помощью антивируса и брандмауэра.

- Периодическая проверка устройств антишпионскими программами и применение специализированных программ защиты в случае содержания в ПК данных особой важности.

- Регулярное обновление ПО, в том числе профильных приложений и ОС в целом.

- Повышение настроек безопасности браузеров в качестве вспомогательных средств защиты.

- Работа с программами, загруженными только с официальных сайтов.

- Избегание посещения сомнительных Web-страниц.

- Запрет на открытие неизвестных писем и рассылок.

Для обеспечения комплексной защиты можно использовать новые антивирусные решения PRO32. Продукты эффективно работают с ПК и портативными девайсами на ОС Windows и Android. Пресекают деятельность любых киберугроз и вирусов. Поддерживают ряд дополнительных опций. Работоспособность ПО не зависит от действий зарубежных правообладателей.

Оставайтесь под защитой от любых видов вирусов с антивирусом PRO32 Ultimate Security

КОМПЬЮТЕРНЫЕ ВИРУСЫ: ПРОИСХОЖДЕНИЕ, РЕАЛЬНАЯ УГРОЗА И МЕТОДЫ ЗАЩИТЫ

Вспыхнувшая в мае этого года эпидемия компьютерного вируса «LoveLetter» («Любовные письма») еще раз подтвердила опасность, которую таит в себе подобная «компьютерная фауна». Проникнув в сотни тысяч компьютеров по всему миру, вирус уничтожил огромное количество важной информации, буквально парализовав работу крупнейших коммерческих и государственных организаций.

Так выглядят «любовные письма», рассылаемые вирусом «LoveLetter» no электронной почте. Чтобы запустить вирус, достаточно нажать на иконку.

Такой рисунок показывает вирус «Tentacle» («Щупальце») при попытке просмотреть любой файл с расширением GIF на зараженных компьютерах. Надпись на рисунке: «Я вирус Щупальце».

Вирус «Marburg» показывает эти прелестные крестики и . удаляет файлы с дисков.

Скрипт-вирус «Monopoly» поиздевался над главой компании Microsoft Биллом Гейтсом. Помимо показа забавной картинки вирус незаметно отсылает с компьютера секретную информацию.

К сожалению, феномен «компьютерного вируса» до сих пор вызывает скорее суеверный трепет, нежели желание трезво разобраться в ситуации и принять меры безопасности. Какие они — эти вирусы? Насколько они опасны? Какие методы антивирусной защиты существуют сегодня и насколько они эффективны? На эти и другие темы рассуждают специалисты ведущего российского производителя антивирусных программ «Лаборатории Касперского».

ЧТО ТАКОЕ КОМПЬЮТЕРНЫЙ ВИРУС?

На этот, казалось бы, простой вопрос до сих пор не найден однозначный ответ. В специализированной литературе можно найти сотни определений понятия «компьютерный вирус», при этом многие из них различаются чуть ли ни диаметрально. Отечественная «вирусология» обычно придерживается следующего определения: компьютерным вирусом называется программа, без ведома пользователя внедряющаяся в компьютеры и производящая там различные несанкционированные действия. Это определение было бы неполным, если бы мы не упомянули еще одно свойство, обязательное для компьютерного вируса. Это его способность «размножаться», то есть создавать свои дубликаты и внедрять их в вычислительные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. Причем дубликаты вируса могут и не совпадать с оригиналом.

Способность вирусов к «размножению» вызывает у некоторых людей желание сравнивать их с «особой формой жизни» и даже наделять эти программы неким «злым интеллектом», заставляющим их совершать мерзкие выходки ради достижения поставленной цели. Однако это не более чем вымысел и игра фантазии. Подобное восприятие событий напоминает средневековые представления о злых духах и ведьмах, которых никто не видел, но все боялись. «Размножение» вирусов ничем не отличается от, например, копирования программой файлов из одной директории в другую. Отличие лишь в том, что эти действия производятся без ведома пользователя, то есть на экране не появляется никаких сообщений. Во всем остальном вирус — самая обычная программа, использующая те или иные команды компьютера.

Компьютерные вирусы — один из подвидов большого класса программ, называемых вредоносными кодами. Сегодня эти понятия часто отождествляют, однако, с научной точки зрения это не верно. В группу вредоносных кодов входят также так называемые «черви» и «Троянские кони». Их главное отличие от вирусов в том, что они не могут «размножаться».

Программа-червь распространяется по компьютерным сетям (локальным или глобальным), не прибегая к «размножению». Вместо этого она автоматически, без ведома пользователя, рассылает свой оригинал, например, по электронной почте.

«Троянские» программы вообще лишены каких-либо встроенных функций распространения: они попадают на компьютеры исключительно «с помощью» своих авторов или лиц, незаконно их использующих. Вспомним «Илиаду» Гомера. После многих безуспешных попыток взять Трою штурмом, греки прибегли к хитрости. Они построили статую коня и оставили ее троянцам, сделав вид, что отступают. Однако конь был внутри пустым и скрывал отряд греческих солдат. Троянцы, поклонявшиеся божеству в образе коня, сами втащили статую в ворота города. «Троянские» программы используют похожий способ внедрения: они попадают в компьютеры под видом полезных, забавных и, зачастую, весьма прибыльных программ. Например, пользователю приходит письмо по электронной почте с предложением запустить присланный файл, где лежит, скажем, миллион рублей. После запуска этого файла в компьютер незаметно попадает программа, совершающая различные нежелательные действия. Например, она может шпионить за владельцем зараженного компьютера (следить, какие сайты он посещает, какие использует пароли для доступа в Интернет и т. п.) и затем отсылать полученные данные своему автору.

В последнее время участились случаи появления так называемых «мутантов», то есть вредоносных кодов, сочетающих в себе особенности сразу нескольких классов. Типичный пример — макровирус «Melissa», вызвавший крупную эпидемию в марте прошлого года. Он распространялся по сетям как классический Интернет-червь. «LoveLetter» — также помесь сетевого червя и вируса. В более сложных случаях вредоносная программа может содержать в себе характеристики всех трех типов (таков, например, вирус «BABYLONIA»).

ПРОИСХОЖДЕНИЕ КОМПЬЮТЕРНЫХ ВИРУСОВ

Как это ни странно, идея компьютерных вирусов возникла задолго до появления персональных компьютеров. В1959 году американский ученый Л. С. Пенроуз (L. С. Penrose) опубликовал в журнале «Scientific American» статью, посвященную самовоспроизводящимся механическим структурам. В этой статье была описана простейшая модель двухмерных структур, способных к активации, размножению, мутациям, захвату. Вскоре исследователь из США Ф. Г. Сталь (F. G. Stahl) реализовал эту модель с помощью машинного кода на IBM 650.

В те времена компьютеры были огромными, сложными в эксплуатации и чрезвычайно дорогими машинами, поэтому их обладателями могли стать лишь крупные компании или правительственные вычислительные и научно-исследовательские центры. Но вот 20 апреля 1977 года с конвейера сходит первый «народный» персональный компьютер Apple II. Цена, надежность, простота и удобство в работе предопределили его широкое распространение в мире. Общий объем продаж компьютеров этой серии составил более трех миллионов штук (без учета его многочисленных копий, таких, как Правец 8М/С, Агат и др.), что на порядок превышало количество всех других ЭВМ, имевшихся в то время. Тем самым доступ к компьютерам получили миллионы людей самых различных профессий, социальных слоев и склада ума. Неудивительно, что именно тогда и появились первые прототипы современных компьютерных вирусов, ведь были выполнены два важнейших условия их развития — расширение «жизненного пространства» и появление средств распространения.

В дальнейшем условия становились все более и более благоприятными для вирусов. Ассортимент доступных рядовому пользователю персональных компьютеров расширялся, помимо гибких 5-дюймовых магнитных дисков появились жесткие, бурно развивались локальные сети, а также технологии передачи информации при помощи обычных коммутируемых телефонных линий. Возникли первые сетевые банки данных BBS (Bulletin Board System), или «доски объявлений», значительно облегчавшие обмен программами между пользователями. Позднее многие из них переросли в крупные онлайновые справочные системы (CompuServe, AOL и др.). Все это способствовало выполнению третьего важнейшего условия развития и распространения вирусов — стали появляться отдельные личности и группы людей, занимающиеся их созданием.

Кто пишет вирусные программы и зачем? Этот вопрос (с просьбой указать адрес и номер телефона) особенно волнует тех, кто уже подвергся вирусной атаке и потерял результаты многолетней кропотливой работы. Сегодня портрет среднестатистического «вирусописателя» выглядит так: мужчина, 23 года, сотрудник банка или финансовой организации, отвечающий за информационную безопасность или сетевое администрирование. Однако по нашим данным, его возраст несколько ниже (14-20 лет), он учится или не имеет занятия вообще. Главное, что объединяет всех создателей вирусов — это желание выделиться и проявить себя, пусть даже на геростратовом поприще. В повседневной жизни такие люди часто выглядят трогательными тихонями, которые и мухи не обидят. Вся их жизненная энергия, ненависть к миру и эгоизм находят выход в создании мелких «компьютерных мерзавцев». Они трясутся от удовольствия, когда узнают, что их «детище» вызвало настоящую эпидемию в компьютерном мире. Впрочем, это уже область компетенции психиатров.

90-е годы, ознаменовавшиеся расцветом глобальной сети Интернет, оказались наиболее благодатным временем для компьютерных вирусов. Сотни миллионов людей по всему миру волей-неволей сделались «пользователями», а компьютерная грамотность стала почти так же необходима, как умение читать и писать. Если раньше компьютерные вирусы развивались в основном экстенсивно (то есть росло их число, но не качественные характеристики), то сегодня благодаря совершенствованию технологий передачи данных можно говорить об обратном. На смену «примитивным предкам» приходят все более «умные» и «хитрые» вирусы, гораздо лучше приспособленные к новым условиям обитания. Сегодня вирусные программы уже не ограничиваются порчей файлов, загрузочных секторов или проигрыванием безобидных мелодий. Некоторые из них способны уничтожать данные на микросхемах материнских плат. При этом технологии маскировки, шифрации и распространения вирусов подчас удивляют даже самых бывалых специалистов.

КАКИЕ БЫВАЮТ ВИРУСЫ

На сегодняшний день зарегистрировано около 55 тысяч компьютерных вирусов. Их число постоянно растет, появляются совершенно новые, ранее неизвестные типы. Классифицировать вирусы становится труднее год от года. В общем случае их можно разделить на группы по следующим основным признакам: среда обитания, операционная система, особенности алгоритма работы. Согласно этим трем классификациям известный вирус «Чернобыль», к примеру, можно отнести к файловым резидентным неполиморфичным Windows-вирусам. Поясним подробнее, что это значит.

1. Среда обитания

В зависимости от среды обитания различают файловые, загрузочные и макровирусы.

Поначалу самой распространенной формой компьютерной «заразы» были файловые вирусы, «обитающие» в файлах и папках операционной системы компьютера. К ним относятся, например, «overwriting»-вирусы (от англ. «записывать поверх»). Попадая в компьютер, они записывают свой код вместо кода заражаемого файла, уничтожая его содержимое. Естественно, что при этом файл перестает работать и не восстанавливается. Однако это довольно примитивные вирусы: они, как правило, очень быстро себя обнаруживают и не могут стать причиной эпидемии.

Другой тип «файловых вредителей» — так называемые паразитические вирусы. Они оставляют зараженные файлы полностью или частично работоспособными, но при этом изменяют их содержимое. Например, они могут копировать себя в начало, конец или середину файлов. Так, «cavitys-вирусы (от англ. «полость») записывают свой код в заведомо неиспользуемые данные файла.

Еще более «хитро» ведут себя «companion»-вирусы (от англ. «приятель», «компаньон»). Они не изменяют сам файл, но создают для него файл-двойник таким образом, что при запуске зараженного файла управление получает именно этот двойник, то есть вирус. Например, «companion»-вирусы, работающие под DOS, используют особенность этой операционной системы в первую очередь выполнять файлы с расширением СОМ, а потом уже с расширением ЕХЕ. Такие вирусы создают для ЕХЕ-файлов двойники, имеющие то же самое имя, но с расширением СОМ. Вирус записывается в СОМ-файл и никак не изменяет ЕХЕ-файл. При запуске зараженного файла DOS первым обнаружит и выполнит именно СОМ-файл, то есть вирус, а уже потом вирус запустит файл с расширением ЕХЕ.

Иногда «соmpanion»-вирусы просто переименовывают заражаемый файл, а под старым именем записывают на диск свой собственный код. Например, файл XCOPY.EXE переименовывается в XCOPY.EXD, а вирус записывается под именем XCOPY.EXE. При запуске файла управление получает код вируса, который затем уже запускает оригинальный XCOPY, хранящийся под именем XCOPY.EXD. Подобного типа вирусы были обнаружены во многих операционных системах — не только в DOS, но и в Windows и OS/2.

Есть и другие способы создавать файлы-двойники. Например, вирусы типа «path-companion» «играют» на особенностях DOS PATH — иерархической записи местоположения файла в системе DOS. Вирус копирует свой код под именем заражаемого файла, но помещает его не в ту же директорию, а на один уровень выше. В этом случае DOS первым обнаружит и запустит именно файл-вирус.

Принцип действия загрузочных вирусов основан на алгоритмах запуска операционной системы. Эти вирусы заражают загрузочный сектор (boot-сектор) дискеты или винчестера — специальную область на диске, содержащую программу начальной загрузки компьютера. Если изменить содержимое загрузочного сектора, то, возможно, вы даже не сможете запустить ваш компьютер.

Макровирусы — разновидность компьютерных вирусов, созданных при помощи макроязыков, встроенных в популярные офисные приложения наподобие Word, Excel, Access, PowerPoint, Project, Corel Draw и др. (см. «Наука и жизнь» № 6, 2000 г.). Макроязыки используются для написания специальных программ (макросов), позволяющих повысить эффективности работы офисных приложений. Например, в Word можно создать макрос, автоматизирующий процесс заполнения и рассылки факсов. Тогда пользователю достаточно будет ввести данные в поля формы и нажать на кнопку — все остальное макрос сделает сам. Беда в том, что, кроме полезных, в компьютер могут попасть и вредоносные макросы, обладающие способностью создавать свои копии и совершать некоторые действия без ведома пользователя, например изменять содержание документов, стирать файлы или директории. Это и есть макровирусы.

Чем шире возможности того или иного макроязыка, тем более хитрыми, изощренными и опасными могут быть написанные на нем макровирусы. Самый распространенный сегодня макроязык — Visual Basic for Applications (VBA). Его возможности стремительно возрастают с каждой новой версией. Таким образом, чем более совершенными будут офисные приложения, тем опаснее будет в них работать. Поэтому макровирусы представляют сегодня реальную угрозу компьютерным пользователям. По нашим прогнозам, с каждым годом они будут становиться все более неуловимыми и опасными, а скорость их распространения скоро достигнет небывалых величин.

2. Используемая операционная система.

Каждый файловый или сетевой вирус заражает файлы какой-либо одной или нескольких операционных систем — DOS, Windows, OS/2, Linux, MacOS и т.д. На этом основан второй способ классификации вирусов. Например, вирус «BOZA», работающий только в Windows и нигде более, относится к Windows-вирусам. Вирус «BLISS» — к Linux-вирусам и т.д.

3. Алгоритмы работы.

Вирусы можно также различать по используемым ими алгоритмам работы, то есть различным программным хитростям, делающим их столь опасными и трудноуловимыми.

Во-первых, все вирусы можно разделить на резидентные и нерезидентные. Резидентный вирус подобен шпиону, постоянно работающему в чужой стране. Попав при загрузке в оперативную память компьютера, вирус остается в ней до тех пор, пока компьютер не будет выключен или перезагружен. Именно оттуда вирус-резидент и совершает все свои деструктивные действия. Нерезидентные вирусы не заражают память компьютера и способны «размножаться» только если их запустить.

К резидентным можно также отнести все макровирусы. Они присутствуют в памяти компьютера в течение всего времени работы зараженного ими приложения.

Во-вторых, вирусы бывают видимыми и невидимыми. Для простого обывателя невидимость вируса — пожалуй, самое загадочное его свойство. Однако ничего демонического в этом нет. «Невидимость» заключается в том, что вирус посредством программных уловок не дает пользователю или антивирусной программе заметить изменения, которые он внес в зараженный файл. Постоянно присутствуя в памяти компьютера, вирус-невидимка перехватывает запросы операционной системы на чтение и запись таких файлов. Перехватив запрос, он подставляет вместо зараженного файла его первоначальный неиспорченный вариант. Таким образом пользователю всегда попадаются на глаза только «чистые» программы, в то время как вирус незаметно вершит свое «черное дело». Одним из первых файловых вирусов-невидимок был «Frodo», а первым загрузочным невидимкой — вирус «Brain».

Чтобы максимально замаскироваться от антивирусных программ, практически все вирусы используют методы самошифрования или полиморфичности, то есть они могут сами себя зашифровывать и видоизменять. Меняя свой внешний вид (программный код), вирусы полностью сохраняют способность совершать те или иные вредоносные действия. Раньше антивирусные программы умели обнаруживать вирусы только «в лицо», то есть по их уникальному программному коду. Поэтому появление вирусов-полиморфиков несколько лет назад произвело настоящую революцию в компьютерной вирусологии. Сейчас уже существуют универсальные методы борьбы и с такими вирусами.

МЕТОДЫ БОРЬБЫ С КОМПЬЮТЕРНЫМИ ВИРУСАМИ

Необходимо помнить главное условие борьбы с компьютерными вирусами — не паниковать. Круглосуточно на страже компьютерной безопасности находятся тысячи высококлассных антивирусных специалистов, профессионализм которых многократно превосходит совокупный потенциал всех компьютерных хулиганов — хакеров. В России антивирусными исследованиями занимаются две компьютерные компании — «Лаборатория Касперского» (www.avp.ru) и «СалД» (www.drweb.ru).

Для того чтобы успешно противостоять попыткам вирусов проникнуть в ваш компьютер, необходимо выполнять два простейших условия: соблюдать элементарные правила «компьютерной гигиены» и пользоваться антивирусными программами.

С тех пор как существует антивирусная индустрия, было изобретено множество способов противодействия компьютерным вирусам. Пестрота и разнообразие предлагаемых сегодня систем защиты поистине поражает. Попробуем разобраться, в чем преимущества и недостатки тех или иных способов защиты и насколько они эффективны по отношению к различным типам вирусов.

На сегодняшний день можно выделить пять основных подходов к обеспечению антивирусной безопасности.

1. Антивирусные сканеры.

Пионер антивирусного движения — программа-сканер, появившаяся на свет практически одновременно с самими компьютерными вирусами. Принцип работы сканера заключается в просмотре всех файлов, загрузочных секторов и памяти с цепью обнаружения в них вирусных сигнатур, то есть уникального программного кода вируса.

Главный недостаток сканера — неспособность отслеживать различные модификации вируса. К примеру, существует несколько десятков вариантов вируса «Melissa», и почти для каждого из них антивирусным компаниям приходилось выпускать отдельное обновление антивирусной базы.

Отсюда вытекает и вторая проблема: на время между появлением новой модификации вируса и выходом соответствующего антивируса пользователь остается практически незащищенным. Правда, позднее эксперты придумали и внедрили в сканеры оригинальный алгоритм обнаружения неизвестных вирусов — эвристический анализатор, который проверял код программы на возможность присутствия в нем компьютерного вируса. Однако этот метод имеет высокий уровень ложных срабатываний, недостаточно надежен и, кроме того, не позволяет ликвидировать обнаруженные вирусы.

И, наконец, третий недостаток антивирусного сканера — он проверяет файлы только тогда, когда вы его об этом «попросите», то есть запустите программу. Между тем пользователи очень часто забывают проверять сомнительные файлы, загруженные, например, из Интернета, и в результате своими собственными руками заражают компьютер. Сканер способен определить факт заражения только после того, как в системе уже появился вирус.

2. Антивирусные мониторы.

По своей сути антивирусные мониторы — это разновидность сканеров. Но в отличие от последних они постоянно находятся в памяти компьютера и осуществляют фоновую проверку файлов, загрузочных секторов и памяти в масштабе реального времени. Для включения антивирусной защиты пользователю достаточно загрузить монитор при загрузке операционной системы. Все запускаемые файлы будут автоматически проверяться на вирусы.

3. Ревизоры изменений.

Работа этого вида антивирусных программ основана на снятии оригинальных «отпечатков» (CRC-сумм) с файлов и системных секторов. Эти «отпечатки» сохраняются в базе данных. При следующем запуске ревизор сверяет «отпечатки» с их оригиналами и сообщает пользователю о произошедших изменениях.

У ревизоров изменений тоже есть недостатки. Во-первых, они не способны поймать вирус в момент его появления в системе, а делают это лишь через некоторое время, уже после того как вирус разошелся по компьютеру. Во-вторых, они не могут обнаружить вирус в новых файлах (в электронной почте, на дискетах, в файлах, восстанавливаемых из резервной копии, или при распаковке файлов из архива), поскольку в базах данных ревизоров информация об этих файлах отсутствует. Этим и пользуются некоторые вирусы, заражая только вновь создаваемые файлы и оставаясь, таким образом, невидимыми для ревизоров. В-третьих, ревизоры требуют регулярного запуска — чем чаще это делать, тем надежнее будет контроль за вирусной активностью.

4. Иммунизаторы.

Антивирусные программы-иммунизаторы делятся на два вида: иммунизаторы, сообщающие о заражении, и иммунизаторы, блокирующие заражение каким-либо типом вируса.

Первые обычно записываются в конец файлов (по принципу файлового вируса) и при запуске файла каждый раз проверяют его на изменение. Недостаток у таких иммунизаторов всего один, но он принципиален: они абсолютно не способны обнаруживать вирусы-невидимки, хитро скрывающие свое присутствие в зараженном файле.

Второй тип иммунизаторов защищает систему от поражения каким-либо определенным вирусом. Для этого файлы модифицируются таким образом, чтобы вирус принимал их за уже зараженные. Например, чтобы предотвратить заражение СОМ-файла вирусом «Jerusalem» достаточно дописать в него строку MsDos. А для защиты от резидентного вируса в память компьютера заносится программа, имитирующая копию вируса. При запуске вирус натыкается на нее и считает, что система уже заражена и можно ею не заниматься.

Конечно, нельзя иммунизировать файлы от всех известных вирусов: у каждого из них свои приемы определения зараженности. Именно поэтому иммунизаторы не получили большого распространения и в настоящее время практически не используются.

5. Поведенческие блокираторы.

Все перечисленные выше типы антивирусов не решают главной проблемы — защиты от неизвестных вирусов. Таким образом, компьютерные системы оказываются беззащитны перед ними до тех пор, пока производители антивирусов не разработают противоядия. Иногда на это уходит несколько недель. За это время можно потерять всю важную информацию.

Однозначно ответить на вопрос «что же делать с неизвестными вирусами?» нам удастся лишь в грядущем тысячелетии. Однако уже сегодня можно сделать некоторые прогнозы. На наш взгляд, наиболее перспективное направление антивирусной защиты — это создание так называемых поведенческих блокираторов. Именно они способны практически со стопроцентной гарантией противостоять атакам новых вирусов.

Что такое поведенческий блокиратор? Это программа, постоянно находящаяся в оперативной памяти компьютера и «перехватывающая» различные события в системе. В случае обнаружения «подозрительных» действий (которые может производить вирус или другая вредоносная программа), блокиратор запрещает это действие или запрашивает разрешение у пользователя. Иными словами, блокиратор не ищет код вируса, но отслеживает и предотвращает его действия.

Теоретически блокиратор может предотвратить распространение любого как известного, так и неизвестного (написанного после блокиратора) вируса. Но проблема заключается в том, что «вирусоподобные» действия может производить и сама операционная система, а также полезные программы. Поведенческий блокиратор (здесь имеется в виду «классический» блокиратор, который используется для борьбы с файловыми вирусами) не может самостоятельно определить, кто именно выполняет подозрительное действие — вирус, операционная система или какая-либо программа, и поэтому вынужден спрашивать подтверждения у пользователя. Таким образом пользователь, принимающий конечное решение, должен обладать достаточными знаниями и опытом для того, чтобы дать правильный ответ. Но таких людей мало. Именно поэтому блокираторы до сих пор не стали популярными, хотя сама идея их создания появилась довольно давно. Достоинства этих антивирусных программ зачастую становились их недостатками: они казались слишком навязчивыми, утруждая пользователя своими постоянным запросами, и пользователи их просто удаляли. К сожалению, эту ситуацию может исправить лишь использование искусственного интеллекта, который самостоятельно разбирался бы в причинах того или иного подозрительного действия.

Однако уже сегодня поведенческие блокираторы могут успешно применяться для борьбы с макровирусами. В программах, написанных на макроязыке VBA, можно с очень большой долей вероятности отличать вредоносные действия от полезных. В конце 1999 года «Лаборатория Касперского» разработала уникальную систему защиты от макровирусов пакета MS Office (версий 97 и 2000), основанную на новых подходах к принципам поведенческого блокиратора, — AVP Office Guard. Благодаря проведенному анализу поведения макровирусов, были определены наиболее часто встречающиеся последовательности их действий. Это позволило внедрить в программу блокиратора новую высокоинтеллектуальную систему фильтрации действий макросов, практически безошибочно выявляющую те из них, которые представляют собой реальную опасность. Благодаря этому блокиратор AVP Office Guard, с одной стороны, задает пользователю гораздо меньше вопросов и не столь «навязчив», как его файловые собратья, а с другой — практически на 100% защищает компьютер от макровирусов как известных, так и еще не написанных.

AVP Office Guard перехватывает и блокирует выполнение даже многоплатформенных макровирусов, то есть вирусов, способных работать сразу в нескольких приложениях. Кроме того, программа AVP Office Guard контролирует работу макросов с внешними приложениями, в том числе и с почтовыми программами. Тем самым исключается возможность распространения макровирусов через электронную почту. А ведь именно таким способом в мае этого года вирус «LoveLetter» поразил десятки тысяч компьютеров по всему миру.

Эффективность блокиратора была бы нулевой, если бы макровирусы могли произвольно отключать его. (В этом состоит один из недостатков антивирусной защиты, встроенной в приложения MS Office.) В AVP Office Guard заложен новый механизм противодействия атакам макровирусов на него самого с целью его отключения и устранения из системы. Сделать это может только сам пользователь. Таким образом, использование AVP Office Guard избавит вас от вечной головной боли по поводу загрузки и подключения обновлений антивирусной базы для защиты от новых макровирусов. Однажды установленная, эта программа надежно защитит компьютер от макровирусов вплоть до выхода новой версии языка программирования VBA с новыми функциями, которые могут быть использованы для написания вирусов.

Хотя поведенческий блокиратор и решает проблему обнаружения и предотвращения распространения макровирусов, он не предназначен для их удаления. Поэтому его надо использовать совместно с антивирусным сканером, который способен успешно уничтожить обнаруженный вирус. Блокиратор позволит безопасно переждать период между обнаружением нового вируса и выпуском обновления антивирусной базы для сканера, не прерывая работу компьютерных систем из-за боязни навсегда потерять ценные данные или серьезно повредить аппаратную часть компьютера.

ПРАВИЛА «КОМПЬЮТЕРНОЙ ГИГИЕНЫ»

» Ни в коем случае не открывайте файлы, присылаемые по электронной почте неизвестными вам людьми. Даже если адресат вам известен — будьте осторожны: ваши знакомые и партнеры могут и не подозревать, что в их компьютере завелся вирус, который незаметно рассылает свои копии по адресам из их адресной книги.

» Обязательно проверяйте антивирусным сканером с максимальным уровнем проверки все дискеты, компакт-диски и другие мобильные носители информации, а также файлы, получаемые из сети Интернет и других публичных ресурсов (BBS, электронных конференций и т. д.).

» Проводите полную антивирусную проверку компьютера после получения его из ремонтных служб. Ремонтники пользуются одними и теми же дискетами для проверки всех компьютеров — они очень легко могут занести «заразу» с другой машины!

» Своевременно устанавливаете «заплатки» от производителей используемых вами операционных систем и программ.

» Будьте осторожны, допуская других пользователей к вашему компьютеру.

» Для повышения сохранности ваших данных периодически проводите резервную архивацию информации на независимые носители.

Компьютерный вирус

Компьютерный вирус — разновидность компьютерной программы, способной создавать свои копии (необязательно совпадающие с оригиналом) и внедрять их в файлы, системные области компьютера, компьютерных сетей, а также осуществлять иные деструктивные действия. При этом копии сохраняют способность дальнейшего распространения. Компьютерный вирус относится к вредоносным программам.

Каталог решений и проектов ИБ — Антивирусы доступны на TAdviser

Определение компьютерного вируса — исторически проблемный вопрос, поскольку достаточно сложно дать четкое определение вируса, очертив при этом свойства, присущие только вирусам и не касающиеся других программных систем. Наоборот, давая жесткое определение вируса как программы, обладающей определенными свойствами практически сразу же можно найти пример вируса, таковыми свойствами не обладающего.

Другая проблема, связанная с определением компьютерного вируса кроется в том, что сегодня под вирусом чаще всего понимается не «традиционный» вирус, а практически любая вредоносная программа. Это приводит к путанице в терминологии, осложненной еще и тем, что практически все современные антивирусы способны выявлять указанные типы вредоносных программ, таким образом ассоциация «вредоносная программа-вирус» становится все более устойчивой.

Классификация

В настоящее время не существует единой системы классификации и именования вирусов, однако, в различных источниках можно встретить разные классификации, приведем некоторые из них:

Классификация вирусов по способу заражения

Резидентные

Такие вирусы, получив управление, так или иначе остается в памяти и производят поиск жертв непрерывно, до завершения работы среды, в которой он выполняется. С переходом на Windows проблема остаться в памяти перестала быть актуальной: практически все вирусы, исполняемые в среде Windows, равно как и в среде приложений Microsoft Office, являются резидентными вирусами. Соответственно, атрибут резидентный применим только к файловым DOS вирусам. Существование нерезидентных Windows вирусов возможно, но на практике они являются редким исключением.

Нерезидентные

Получив управление, такой вирус производит разовый поиск жертв, после чего передает управление ассоциированному с ним объекту (зараженному объекту). К такому типу вирусов можно отнести скрипт-вирусы.

Классификация вирусов по степени воздействия

Безвредные

Вирусы никак не влияющие на работу компьютера (кроме уменьшения свободной памяти на диске в результате своего распространения);

Неопасные

Вирусы не мешающие работе компьютера, но уменьшающие объем свободной оперативной памяти и памяти на дисках, действия таких вирусов проявляются в каких-либо графических или звуковых эффектах;

Опасные

Вирусы, которые могут привести к различным нарушениям в работе компьютера;

Очень опасные

Вирусы, воздействие которых может привести к потере программ, уничтожению данных, стиранию информации в системных областях диска.

Классификация вирусов по способу маскировки

При создании копий для маскировки могут применяться следующие технологии:

Шифрование — вирус состоит из двух функциональных кусков: собственно вирус и шифратор. Каждая копия вируса состоит из шифратора, случайного ключа и собственно вируса, зашифрованного этим ключом.

Метаморфизм — создание различных копий вируса путем замены блоков команд на эквивалентные, перестановки местами кусков кода, вставки между значащими кусками кода «мусорных» команд, которые практически ничего не делают.

Шифрованный вирус

Это вирус, использующий простое шифрование со случайным ключом и неизменный шифратор. Такие вирусы легко обнаруживаются по сигнатуре шифратора.

Вирус-шифровальщик

В большинстве случаев вирус-шифровальщик приходит по электронной почте в виде вложения от незнакомого пользователю человека, а возможно, и от имени известного банка или действующей крупной организации. Письма приходят с заголовком вида: «Акт сверки…», «Ваша задолженность перед банком…», «Проверка регистрационных данных», «Резюме», «Блокировка расчетного счета» и прочее. В письме содержится вложение с документами, якобы подтверждающими факт, указанный в заголовке или теле письма. При открытии этого вложения происходит моментальный запуск вируса-шифровальщика, который незаметно и мгновенно зашифрует все документы. Пользователь обнаружит заражение, увидев, что все файлы, имевшие до этого знакомые значки, станут отображаться иконками неизвестного типа. За расшифровку преступником будут затребованы деньги. Но, зачастую, даже заплатив злоумышленнику, шансы восстановить данные ничтожно малы.

Вложения вредоносных писем чаще всего бывают в архивах .zip, .rar, .7z. И если в настройках системы компьютера отключена функция отображения расширения файлов, то пользователь (получатель письма) увидит лишь файлы вида «Документ.doc», «Акт.xls» и тому подобные. Другими словами, файлы будут казаться совершенно безобидными. Но если включить отображение расширения файлов, то сразу станет видно, что это не документы, а исполняемые программы или скрипты, имена файлов приобретут иной вид, например, «Документ.doc.exe» или «Акт.xls.js». При открытии таких файлов происходит не открытие документа, а запуск вируса-шифровальщика. Вот лишь краткий список самых популярных «опасных» расширений файлов: .exe, .com, .js, .wbs, .hta, .bat, .cmd. Поэтому, если пользователю не известно, что ему прислали во вложении, или отправитель не знаком, то, вероятнее всего, в письме – вирус-шифровальщик.

На практике встречаются случаи получения по электронной почте обычного `вордовского` (с расширением .doc) файла, внутри которого, помимо текста, есть изображение, гиперссылка (на неизвестный сайт в Интернете) или встроенный OLE-объект. При нажатии на такой объект происходит незамедлительное заражение.

Вирусы-шифровальщики стали набирать большую популярность начиная с 2013 года. В июне 2013 известная компания McAfee обнародовала данные, показывающие что они собрали 250 000 уникальных примеров вирусов шифровальщиков в первом квартале 2013 года, что более чем вдвое превосходит количество обнаруженных вирусов в первом квартале 2012 года .

В 2016 году данные вирусы вышли на новый уровень, изменив принцип работы. В апреле 2016 г. в сети появилась информация о новом виде вируса-шифровальщика Петя (Petya), который вместо шифрования отдельных файлов, шифрует таблицу MFT файловой системы, что приводит к тому что операционная система не может обнаружить файлы на диске и весь диск по факту оказывается зашифрован.

Полиморфный вирус

Вирус, использующий метаморфный шифратор для шифрования основного тела вируса со случайным ключом. При этом часть информации, используемой для получения новых копий шифратора также может быть зашифрована. Например, вирус может реализовывать несколько алгоритмов шифрования и при создании новой копии менять не только команды шифратора, но и сам алгоритм.

Классификация вирусов по среде обитания

Под «средой обитания» понимаются системные области компьютера, операционные системы или приложения, в компоненты (файлы) которых внедряется код вируса. По среде обитания вирусы можно разделить на:

- загрузочные;

- файловые

- макро-вирусы;

- скрипт-вирусы.

В эпоху вирусов для DOS часто встречались гибридные файлово-загрузочные вирусы. После массового перехода на операционные системы семейства Windows практически исчезли как сами загрузочные вирусы, так и упомянутые гибриды. Отдельно стоит отметить тот факт, что вирусы, рассчитанные для работы в среде определенной ОС или приложения, оказываются неработоспособными в среде других ОС и приложений. Поэтому как отдельный атрибут вируса выделяется среда, в которой он способен выполняться. Для файловых вирусов это DOS, Windows, Linux, MacOS, OS/2. Для макровирусов — Word, Excel, PowerPoint, Office. Иногда вирусу требуется для корректной работы какая-то определенная версия ОС или приложения, тогда атрибут указывается более узко: Win9x, Excel97.

Файловые вирусы

Файловые вирусы при своем размножении тем или иным способом используют файловую систему какой-либо (или каких-либо) ОС. Они:

- различными способами внедряются в исполняемые файлы (наиболее распространенный тип вирусов);

- создают файлы-двойники (компаньон-вирусы);

- создают свои копии в различных каталогах;

- используют особенности организации файловой системы (link-вирусы).

Все, что подключено к Интернету – нуждается в антивирусной защите: 82% обнаруженных вирусов «прятались» в файлах с расширением PHP, HTML и EXE.

Число вредоносных программ неуклонно растет и уже в скором будущем может достичь масштабов эпидемии. Распространение вирусов в цифровом мире не имеет границ, и даже при всех имеющихся возможностях нейтрализовать деятельность преступного киберсообщества сегодня уже невозможно. Бороться с хакерами и вирусописателями, которые неустанно совершенствуют свое мастерство, становится все сложнее. Так, злоумышленники научились успешно скрывать цифровые каналы распространения угроз, что значительно затрудняет отслеживание и анализ их онлайн-движения. Меняются и пути распространения, если раньше киберпреступники предпочитали электронную почту для распространения вирусов, то сегодня лидерские позиции занимают атаки в режиме реального времени. Также наблюдается рост вредоносных веб-приложений, которые оказались более чем пригодны для атак злоумышленников. Как заявил Говинд Раммурти, генеральный и управляющий директор компании eScan MicroWorld, сегодня хакеры научились успешно уклоняться от детектирования традиционными антивирусными сигнатурами, которые по ряду причин обречены на неудачу, когда дело доходит до обнаружения веб-угроз. Судя по образцам, исследованным в eScan, веб-угрозы превалируют среди вредоносных программ. 82% выявленных вредоносных программ — файлы с расширением PHP, HTML и EXE, а MP3, CSS и PNG — менее чем 1%.

Это явно говорит о том, что выбор хакеров – это Интернет, а не атаки с использованием уязвимостей программного обеспечения. Угрозы имеют полиморфный характер, это означает, что вредоносные программы могут быть эффективно перекодированы удаленно, что делает их трудно обнаружимыми. Поэтому высокая вероятность заражения связана, в том числе, и с посещениями сайтов. Согласно данным eScan MicroWorld, количество перенаправляющих ссылок и скрытых загрузок (drive-by-download) на взломанных ресурсах увеличилось более чем на 20% за последние два месяца. Социальные сети также серьезно расширяют возможности доставки угроз.

Возьмем, к примеру, циркулировавший в Facebook баннер, предлагавший пользователю изменить цвет страницы на красный, синий, желтый и т.д. Заманчивый баннер содержал ссылку, направлявшую пользователя на мошеннический сайт. Там в руки злоумышленникам попадала конфиденциальная информация, которая использовалась или продавалась для получения незаконной прибыли различным интернет-организациям. Таким образом, антивирусы, основанные на традиционных сигнатурах, сегодня малоэффективны, так как они не могут надежно защитить от веб-угроз в режиме реального времени. Антивирус, который основан на облачных технологиях и получает информацию об угрозах из «облака», эти задачи под силу.

Загрузочные вирусы

MosaicRegressor (вирус)

Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record), либо меняют указатель на активный boot-сектор. Данный тип вирусов был достаточно распространён в 1990-х, но практически исчез с переходом на 32-битные операционные системы и отказом от использования дискет как основного способа обмена информацией. Теоретически возможно появление загрузочных вирусов, заражающих CD-диски и USB-флешек, но на текущий момент такие вирусы не обнаружены.

Макро-вирусы

Многие табличные и графические редакторы, системы проектирования, текстовые процессоры имеют свои макро-языки для автоматизации выполнения повторяющихся действий. Эти макро-языки часто имеют сложную структуру и развитый набор команд. Макро-вирусы являются программами на макро-языках, встроенных в такие системы обработки данных. Для своего размножения вирусы этого класса используют возможности макро-языков и при их помощи переносят себя из одного зараженного файла (документа или таблицы) в другие.

Скрипт-вирусы

Скрипт-вирусы, также как и макро-вирусы, являются подгруппой файловых вирусов. Данные вирусы, написаны на различных скрипт-языках (VBS, JS, BAT, PHP и т.д.). Они либо заражают другие скрипт-программы (командные и служебные файлы MS Windows или Linux), либо являются частями многокомпонентных вирусов. Также, данные вирусы могут заражать файлы других форматов (например, HTML), если в них возможно выполнение скриптов.

Классификация вирусов по способу заражения файлов

Перезаписывающие

Данный метод заражения является наиболее простым: вирус записывает свой код вместо кода заражаемого файла, уничтожая его содержимое. Естественно, что при этом файл перестает работать и не восстанавливается. Такие вирусы очень быстро обнаруживают себя, так как операционная система и приложения довольно быстро перестают работать.

Паразитические

К паразитическим относятся все файловые вирусы, которые при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособными. Основными типами таких вирусов являются вирусы, записывающиеся в начало файлов (prepending), в конец файлов (appending) и в середину файлов (inserting). В свою очередь, внедрение вирусов в середину файлов происходит различными методами — путем переноса части файла в его конец или копирования своего кода в заведомо неиспользуемые данные файла (cavity-вирусы).

Внедрение вируса в начало файла

Известны два способа внедрения паразитического файлового вируса в начало файла. Первый способ заключается в том, что вирус переписывает начало заражаемого файла в его конец, а сам копируется в освободившееся место. При заражении файла вторым способом вирус дописывает заражаемый файл к своему телу.

Таким образом, при запуске зараженного файла первым управление получает код вируса. При этом вирусы, чтобы сохранить работоспособность программы, либо лечат зараженный файл, повторно запускают его, ждут окончания его работы и снова записываются в его начало (иногда для этого используется временный файл, в который записывается обезвреженный файл), либо восстанавливают код программы в памяти компьютера и настраивают необходимые адреса в ее теле (т. е. дублируют работу ОС).

Внедрение вируса в конец файла

Наиболее распространенным способом внедрения вируса в файл является дописывание вируса в его конец. При этом вирус изменяет начало файла таким образом, что первыми выполняемыми командами программы, содержащейся в файле, являются команды вируса. Для того чтобы получить управление при старте файла, вирус корректирует стартовый адрес программы (адрес точки входа). Для этого вирус производит необходимые изменения в заголовке файла.

Внедрение вируса в середину файла

Существует несколько методов внедрения вируса в середину файла. В наиболее простом из них вирус переносит часть файла в его конец или «раздвигает» файл и записывает свой код в освободившееся пространство. Этот способ во многом аналогичен методам, перечисленным выше. Некоторые вирусы при этом компрессируют переносимый блок файла так, что длина файла при заражении не изменяется.

Вторым является метод «cavity», при котором вирус записывается в заведомо неиспользуемые области файла. Вирус может быть скопирован в незадействованные области заголовок EXE-файла, в «дыры» между секциями EXE-файлов или в область текстовых сообщений популярных компиляторов. Существуют вирусы, заражающие только те файлы, которые содержат блоки, заполненные каким-либо постоянным байтом, при этом вирус записывает свой код вместо такого блока.

Кроме того, копирование вируса в середину файла может произойти в результате ошибки вируса, в этом случае файл может быть необратимо испорчен.

Вирусы без точки входа

Отдельно следует отметить довольно незначительную группу вирусов, не имеющих «точки входа» (EPO-вирусы — Entry Point Obscuring viruses). К ним относятся вирусы, не изменяющие адрес точки старта в заголовке EXE-файлов. Такие вирусы записывают команду перехода на свой код в какое-либо место в середину файла и получают управление не непосредственно при запуске зараженного файла, а при вызове процедуры, содержащей код передачи управления на тело вируса. Причем выполняться эта процедура может крайне редко (например, при выводе сообщения о какой-либо специфической ошибке). В результате вирус может долгие годы «спать» внутри файла и выскочить на свободу только при некоторых ограниченных условиях.

Перед тем, как записать в середину файла команду перехода на свой код, вирусу необходимо выбрать «правильный» адрес в файле — иначе зараженный файл может оказаться испорченным. Известны несколько способов, с помощью которых вирусы определяют такие адреса внутри файлов, например, поиск в файле последовательности стандартного кода заголовков процедур языков программирования (C/Pascal), дизассемблирование кода файла или замена адресов импортируемых функций.

Вирусы-компаньоны

К категории вирусов-компаньонов относятся вирусы, не изменяющие заражаемых файлов. Алгоритм работы этих вирусов состоит в том, что для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т. е. вирус.

К вирусам данного типа относятся те из них, которые при заражении переименовывают файл в какое-либо другое имя, запоминают его (для последующего запуска файла-хозяина) и записывают свой код на диск под именем заражаемого файла. Например, файл NOTEPAD.EXE переименовывается в NOTEPAD.EXD, а вирус записывается под именем NOTEPAD.EXE. При запуске управление получает код вируса, который затем запускает оригинальный NOTEPAD.

Возможно существование и других типов вирусов-компаньонов, использующих иные оригинальные идеи или особенности других операционных систем. Например, PATH-компаньоны, которые размещают свои копии в основном катагоге Windows, используя тот факт, что этот каталог является первым в списке PATH, и файлы для запуска Windows в первую очередь будет искать именно в нем. Данными способом самозапуска пользуются также многие компьютерные черви и троянские программы.

Вирусы-ссылки

Вирусы-ссылки или link-вирусы не изменяют физического содержимого файлов, однако при запуске зараженного файла «заставляют» ОС выполнить свой код. Этой цели они достигают модификацией необходимых полей файловой системы.

Файловые черви

Файловые черви никоим образом не связывают свое присутствие с каким-либо выполняемым файлом. При размножении они всего лишь копируют свой код в какие-либо каталоги дисков в надежде, что эти новые копии будут когда-либо запущены пользователем. Иногда эти вирусы дают своим копиям «специальные» имена, чтобы подтолкнуть пользователя на запуск своей копии — например, INSTALL.EXE или WINSTART.BAT.

Некоторые файловые черви могут записывать свои копии в архивы (ARJ, ZIP, RAR). Другие записывают команду запуска зараженного файла в BAT-файлы.

OBJ-, LIB-вирусы и вирусы в исходных текстах

Вирусы, заражающие библиотеки компиляторов, объектные модули и исходные тексты программ, достаточно экзотичны и практически не распространены. Всего их около десятка. Вирусы, заражающие OBJ- и LIB-файлы, записывают в них свой код в формате объектного модуля или библиотеки. Зараженный файл, таким образом, не является выполняемым и неспособен на дальнейшее распространение вируса в своем текущем состоянии. Носителем же «живого» вируса становится COM- или EXE-файл, получаемый в процессе линковки зараженного OBJ/LIB-файла с другими объектными модулями и библиотеками. Таким образом, вирус распространяется в два этапа: на первом заражаются OBJ/LIB-файлы, на втором этапе (линковка) получается работоспособный вирус.

Заражение исходных текстов программ является логическим продолжением предыдущего метода размножения. При этом вирус добавляет к исходным текстам свой исходный код (в этом случае вирус должен содержать его в своем теле) или свой шестнадцатеричный дамп (что технически легче). Зараженный файл способен на дальнейшее распространение вируса только после компиляции и линковки.

Буткит (Bootkit)

Распространение

В отличие от червей (сетевых червей), вирусы не используют сетевых сервисов для проникновения на другие компьютеры. Копия вируса попадает на удалённые компьютеры только в том случае, если зараженный объект по каким-либо не зависящим от функционала вируса причинам оказывается активизированным на другом компьютере, например:

- при заражении доступных дисков вирус проник в файлы, расположенные на сетевом ресурсе;

- вирус скопировал себя на съёмный носитель или заразил файлы на нем;

- пользователь отослал электронное письмо с зараженным вложением.

Интересные факты

Специалисты «Лаборатории Касперского» подготовили летом 2012 года список из 15 наиболее заметных вредоносных программ, оставивших свой след в истории:

- 1986 Brian – первый компьютерный вирус; он распространялся за счет записи собственного кода в загрузочный сектор дискет.

- 1988 червь Морриса заразил примерно 10% компьютеров, подключенных к Интернету (т.е. около 600 компьютеров).

- 1992 Michelangelo – первый вирус, который привлек внимание СМИ.

- 1995 Concept – первый макровирус.

- 1999 Melissa ознаменовал наступление эры массовых рассылок вредоносного ПО, приводящих к глобальным эпидемиям.

- 26 апреля 1999 года произошла первая глобальная компьютерная катастрофа. Вирусом «Чернобыль» или CIH программисты, разве что, не пугали своих детей. По различным данным, пострадало около полумиллиона компьютеров по всему миру, и никогда еще до этого момента последствия вирусных эпидемий не были столь масштабными и не сопровождались такими серьезными убытками

- 2003 Slammer – бесфайловый червь, вызвавший широкомасштабную эпидемию по всему миру.

- 2004 Cabir – первый экспериментальный вирус для Symbian; распространялся через Bluetooth.

- 2006 Leap – первый вирус для платформы Mac OSX.

- 2007 Storm Worm [Zhelatin] – впервые использовал для управления зараженными компьютерами распределенные командные серверы.

- 2008 Koobface – первый вирус, целенаправленно атаковавший пользователей социальной сети Facebook.

- 2008 Conficker – компьютерный червь, вызвавший одну из крупнейших в истории эпидемий, в результате которой заражению подверглись компьютеры компаний, домашних пользователей и правительственных организаций в более чем 200 странах.

- 2010 FakePlayer – SMS-троянец для смартфонов на базе Android.

- 2010 Stuxnet – червь, с помощью которого была осуществлена целевая атака на системы SCADA (Supervisory Control And Data Acquisition – Диспетчерское управление и сбор данных), ознаменовавший начало эры кибервойн.

- 2011 Duqu – сложная троянская программа, которая собирает информацию промышленных объектах.

- 2012 Flame – сложная вредоносная программа, которая активно используется в ряде стран в качестве кибероружия. По сложности и функционалу вредоносная программа превосходит все ранее известные виды угроз.

Panda Security: рейтинг вирусов 2010 года

- Злобный любитель Mac: Такое название получила программа удалённого доступа с пугающим названием ВосставшийИзАда.А (HellRaiser.A). Она поражает только системы Mac и требует разрешения пользователя для установки на компьютер. Если жертва установит ее, то программа получит полный удалённый доступ к компьютеру и сможет выполнять целый ряд функций…вплоть до открытия дисковода!

- Добрый Самаритянин: Наверняка некоторые уже догадались о чем идет речь… Это файл Bredolab.Y. Он замаскирован под сообщение службы поддержки Microsoft, которое оповещает о том, что необходимо срочно установить новый патч безопасности для Outlook… Но будьте осторожны! Если вы скачаете предложенный файл, на ваш компьютер автоматически установится поддельный Security Tool, который будет предупреждать вас о заражении системы и необходимости покупки того или иного решения безопасности для борьбы с вирусом. Если вы заплатите за предлагаемую программу, то, конечно же, никогда её не получите, она не решит вашу проблему, и вы не вернёте деньги.