Как защитить dns от подмены

Когда у того же ЛЕ выяснилось, что они проверяли не каждый раз САА а только раз в неделю, они поменяли политику и отозвали всё что небыло проверено по САА непосредственно в момент выписки.

Вот оно бы все хорошо, но проблема то в том, что нынче модно все «облаках» где в большинстве случаев то самый «/acme/acct/1234567890» находится вместе с приватным ключом от аккаунта на том же виртуальном хосте, ну для удобства, чтоб там по dehydrated, lego, certbot. все обновлялось автоматом по крону и если учесть что хост может видеть гостей в облаках, то что хостеру мешает «заглянуть» одним глазком на ключик от аккаунта? И вся секьюрность сыпится как карточный домик.

»’

#!/bin/sh

domain=’супер.дуппер.tld’

last_issued_date=’2023-11-09T02:21:15′ # хозяином

rc=$(

curl «https://crt.sh/?q=${domain}&output=json» 2>/dev/null |

jq —arg d ${last_issued_date} ‘map(select(.entry_timestamp | . > $d + «z»))’

)

А с каких это пор браузеры стали в СТ заглядывать? Вы с OCSP не перепутали?

Вот как раз в ОCSP они перестали почти все заглядывать уже давно А в сам СТ им . большой текст свёрнут, показать

Т.е. просто верить на слово СА тому что они подписали?

> В самом браузере зашит список публичных СТ и их подписи, соотв он проверит, что подписи тут валидны

Никакая, даже самая лучшая и максимально пост-квантовая криптография не спасёт о. текст свёрнут, показать

Я не знаю, осталась или нет одна очень интересная лаборатория в России, в которы. текст свёрнут, показать

И оба, три СТ. находятся под чей юрисдикцией?

Если вам ну очень убедительно скажут, — поставить фильтр отсекающий выдачу «нужным людям», вы ведь точно откажетесь, правда?

> соотв. сначала серт регистрируется в СТ а потом

> подписывается (для этого там есть такая штука как пресертификат, который и

> регистрируется в СТ) и только потом отдаётся клиенту. Веб браузер сертификат

> без инфы от СТ должен отвергнуть.

> Кроме того многие регистраторы, включая ЛЕ, в СТ сливают и сам выписанный

> сертификат (а не только пресертификат) если же сам сертификат туда не

> попадает, его туда временами заливает ктото еще. В общем появление пресертификата

> достаточно, чтобы было понятно, что сертификат выписан.

С хэндшейком оно все технически понятно, но когда у кого-то есть права подкручивать, то. ну вы поняли.

ну там, типа, блокчейн база.. есть некоторые сложности, математического порядка, убрать часть из середины списка. или потом объяснять откуда взялся сертификат с подписью этого ЦТ внутри, не существующий в самом СТ.

И да, ЦТ это не та постгресовая базка, которую покажут по https://crt.sh/?Identity=%25.opennet.ru. Это агрегатор, по разным ЦТ для удобства.. Можно мониторить все СТ самостоятельно, список есть, он публичен. (оно немного не быстро, т.к. там реально надо перпелопатить все миллиарды записей) но если этим заниматься постоянно, то т.к. блокчейн, то не надо там каждый раз вычитывать с начала времён, а можно продолжать с ранее законченного места. В общем я это делаю для себя по своим доменам.

Тот самый блокчэин, который можно модефицировать имея более 50% котроля.

А сами СТ: Apple, Google, Sectigo, Censys, Cloudflare, digicert, facebook.

sorry, — но волки, заботящиеся о баранах

Что такое подмена DNS?

Аона — менеджер по маркетингу и контенту в PowerDMARC, имеет более чем 5-летний опыт написания статей на темы кибербезопасности, специализируясь на безопасности доменов и электронной почты. Ахона получила диплом о высшем образовании по специальности «Журналистика и коммуникации», а с 2019 года начала работать в сфере безопасности.

Последние сообщения Ахона Рудра (см. все )

- Как вспомнить электронное письмо в Outlook? — 5 января 2024 г.

- Как исправить ошибку «Политика DMARC не включена» в 2024? — 29 декабря 2023 г.

- Лучшие методы защиты от Ransomware для организаций среднего размера — 28 декабря 2023 г.

Что такое подмена DNS? Подмена DNS — это тактика атаки, обычно используемая для обмана компаний. DNS никогда не был безопасным сам по себе. Поскольку он был разработан в 1980-х годах, безопасность не была главной проблемой, когда Интернет был еще диковинкой. Это побудило недобросовестных участников со временем воспользоваться этой проблемой и разработать сложные атаки на основе DNS, такие как подмена DNS.

Определение подмены DNS

Подмена DNS — это техника, используемая для перехвата запроса веб-браузера на веб-сайт и перенаправления пользователя на другой веб-сайт. Это может быть сделано либо путем изменения IP-адреса DNS-серверов, либо путем изменения IP-адреса самого сервера доменных имен.

Подмена DNS часто используется в фишинговых схемах, когда пользователей обманом заставляют посещать поддельные веб-сайты, которые выглядят как подлинные. Эти поддельные сайты могут запрашивать личную информацию, например, номера кредитных карт или номера социального страхования, которые преступники могут использовать для кражи личных данных.

Что такое атака с подменой DNS?

Атака DNS spoofing — это когда злоумышленник выдает себя за DNS-сервер и отправляет ответы на DNS-запросы, которые отличаются от ответов, отправленных легитимным сервером.

Злоумышленник может отправить любой ответ на запрос жертвы, включая ложные IP-адреса хостов или другие виды ложной информации. Это может быть использовано для направления пользователя на сайт, созданный под видом другого сайта, или для выдачи ложной информации об услугах в сети.

В двух словах, злоумышленник может обманом заставить пользователя посетить вредоносный сайт без его ведома. Под подменой DNS понимается любая попытка изменить записи DNS, возвращаемые пользователю, и перенаправить его на вредоносный сайт.

Он может использоваться в различных вредоносных целях, в том числе:

- Распространение вредоносных программ, программ-вымогателей и фишинговых афер

- Сбор информации о пользователях

- Содействие другим видам киберпреступлений.

Как работает подмена DNS?

Сервер DNS преобразует доменные имена в IP-адреса, чтобы люди могли подключаться к веб-сайтам. Если хакер хочет направить пользователей на вредоносные сайты, ему сначала придется изменить настройки DNS. Это может быть сделано путем использования слабых мест в системе или с помощью атаки грубой силы, когда хакеры пробуют тысячи различных комбинаций, пока не найдут ту, которая сработает.

Шаг 1 — Реконструкция

Первым шагом в успешной атаке является разведка — получение как можно больше информации о вашей цели. Хакер изучит вашу бизнес-модель, структуру сети сотрудников и политику безопасности, чтобы понять, какую информацию ему следует запросить и как ее получить.

Шаг 2 — Доступ

Собрав достаточно информации о цели, злоумышленники пытаются получить доступ к системе, используя уязвимости или метод грубой силы. Получив доступ, злоумышленники могут установить на систему вредоносное ПО, которое позволит им отслеживать трафик и извлекать конфиденциальные данные. Злоумышленник может отправлять пакеты, выдавая их за пакеты с легитимных компьютеров, что создаст впечатление, что они исходят из другого места.

Шаг 3 — Атака

Когда сервер имен получает эти пакеты, он сохраняет их в своем кэше и использует в следующий раз, когда кто-то запросит у него эту информацию. Когда авторизованные пользователи попытаются зайти на авторизованный сайт, они будут перенаправлены на неавторизованный сайт.

Методы подмены DNS

Существует несколько способов, но все они основаны на том, чтобы обмануть компьютер пользователя и заставить его использовать альтернативный DNS-сервер. Это позволяет злоумышленнику перехватывать запросы и направлять их на любой сайт, который он захочет.

1. Атаки типа «человек посередине

Наиболее распространенная атака на подмену DNS называется атакой «человек посередине» (MITM). Злоумышленник перехватывает электронную почту между двумя SMTP-серверами, чтобы прочитать весь ваш интернет-трафик в этом типе атаки. Затем злоумышленник перехватывает ваш запрос на разрешение доменного имени и отправляет его через свою сеть вместо реальной. В ответ они могут использовать любой IP-адрес — даже тот, который принадлежит фишинговому сайту.

2. Отравление кэша DNS

Злоумышленник использует ботнет или взломанное устройство в своей сети для отправки ложных ответов на DNS-запросы, отравляя локальный кэш неверной информацией. Это может использоваться для перехвата систем доменных имен (DNS) и атак типа «человек посередине».

3. Перехват DNS

Злоумышленник изменяет свой IP-адрес, чтобы создать впечатление, что он является авторитетным сервером имен для доменного имени. Затем он может отправить поддельные DNS-ответы клиенту, запрашивающему информацию об этом домене, направляя его на IP-адрес, контролируемый злоумышленником, вместо того чтобы правильно использовать общедоступные DNS-серверы. Эта атака наиболее распространена среди клиентов, которые не внедрили меры безопасности на своих маршрутизаторах или брандмауэрах.

Как предотвратить подмену DNS?

Внедрение механизмов обнаружения подмены DNS

DNSSEC является одним из предложенных решений этой проблемы. DNSSEC — это расширение для DNS, которое обеспечивает аутентификацию и целостность записей и предоставляет неавторитетные данные с серверов DNS. Оно гарантирует, что ответы не будут подделаны во время передачи. Он также обеспечивает конфиденциальность трафика данных между клиентами и серверами, так что расшифровать их могут только те, кто имеет действительные полномочия.

Тщательная фильтрация DNS-трафика

Фильтрация трафика DNS — это процесс проверки всего входящего и исходящего трафика в вашей сети. Это позволяет блокировать любую подозрительную активность в сети. Для этого можно использовать брандмауэр или другое программное обеспечение безопасности, которое предлагает такую функциональность.

Регулярно применяйте исправления к DNS-серверам

Регулярно применяйте обновления безопасности в операционных системах, приложениях и базах данных.

Используйте виртуальную частную сеть (VPN)

Если у вас нет доступа к HTTPS-соединению, используйте надежные VPN. VPN создает зашифрованный туннель между вашим компьютером и веб-сайтом или службой, к которой вы обращаетесь. Поскольку они шифруют трафик в обоих направлениях, провайдеры не могут видеть, какие сайты вы посещаете и какие данные отправляете или получаете.

Используйте брандмауэры

Установите брандмауэр на каждой системе, подключающейся к Интернету. Брандмауэр будет блокировать все входящие соединения, которые не были явно разрешены администратором сети.

Используйте протоколы аутентификации электронной почты

Вы можете использовать MTA-STS для борьбы с подделкой DNS. Записи, сохраненные в файле политики MTA-STS, загружаемом по HTTPS, сравниваются с MX-записями вашего MTA, запрашиваемыми через DNS. MTA также кэшируют файлы политик MTA-STS, что усложняет проведение атаки на подмену DNS.

Вы можете отслеживать и решать проблемы с доставляемостью, включив TLS-RPT, что позволит получателям отправлять по SMTP TLS отчеты на ваш адрес электронной почты. Это поможет вам быть в курсе проблем с незашифрованным соединением.

Включить ведение журнала и мониторинг DNS-запросов

Включите протоколирование и мониторинг DNS-запросов, чтобы вы могли отслеживать любые несанкционированные изменения, внесенные в ваши DNS-серверы.

Заключительные слова

Подмена DNS может доставить массу неудобств как посетителям, так и владельцам сайтов. Основной мотивацией злоумышленника при проведении атаки на подмену DNS является либо личная выгода, либо передача вредоносного ПО. Поэтому выбор надежной службы DNS-хостинга, использующей современные меры безопасности, для владельца сайта имеет решающее значение.

Кроме того, как посетитель сайта, вы должны «быть в курсе того, что вас окружает», потому что если вы заметите какие-либо несоответствия между сайтом, который вы ожидали посетить, и сайтом, который вы просматриваете в данный момент, вы должны немедленно покинуть этот сайт и попытаться предупредить законного владельца сайта.

Поделиться этой записью

- Поделиться на Facebook

- Поделиться в Twitter

- Поделиться в Twitter

- Поделиться на WhatsApp

- Поделиться информацией на сайте LinkedIn

- Отправить по почте

Защита от подмены DNS сервера

Изначально сетевые протоколы проектировались без представления о том, что передаваемые по сети данные могут модифицироваться злонамеренно или прослушиваться. В момент когда подключение к сети стало повсеместным, стали актуальны угрозы, связанные как с прослушкой трафика, так и с его злонамеренными модификациями.

Модифицируя ответы DNS-серверов, можно перенаправить пользователя на подконтрольный злоумышленнику ресурс. Известный хакер Дэн Камински в 2008 году описал атаку на систему DNS, получившую его имя. Другое, смысловое название этой атаки — DNS cache poisoning, отравление кеша DNS. При осуществлении такой атаки DNS-серверы начинают отдавать тем, кто к ним обращается, недостоверные данные, подготовленные хакерами.

Самый простой способ противодействия атаке Камински подразумевает отправку запросов к DNS-серверам, случайным образом чередующие большие и маленькие буквы в имени домена. С точки зрения соответствия имени сайта и IP-адресов такие модификации ни на что не влияют, но, скажем, для домена example.com такой метод даёт 1024 варианта. Это резко уменьшает, но не сводит к нулю вероятность успеха атаки отравления кеша. Но наиболее надёжным, хотя и менее распространённым способом, является протокол DNSSec, расширение протокола DNS.

Каждая DNS-зона подписывается специальным криптографическим ключом, который, в свою очередь, подписан ключом вышележащей зоны, и так до самой корневой зоны. Ключи, которыми подписана корневая зона, можно получить из неё самой или же включить в состав ПО DNS-серверов. Как и любые криптографические ключи, ключи DNSSEC надо время от времени обновлять. Причины этого стандартные: если ключ попал в чужие руки или вычислен злоумышленником (это требует огромных вычислительных ресурсов, но возможно), то у нового владельца появляются почти неограниченные возможности по адресации жертв туда, куда ему заблагорассудится.

Корневая зона была подписана в 2010 году, и с тех пор ротация ни разу не проводилась. В октябре 2016 года, был создан новый ключ. Планировалось, что, начиная с 11 октября 2017 года, все ответы от корневых серверов должны были быть подписаны только ключом, выпущенным в 2017 году. На сайте ICANN был создан раздел, посвящённый ротации ключей. График соблюдался до конца сентября 2017 года, когда в распоряжении технических специалистов ICANN оказалась статистика распространения новых ключей по DNS-резолверам.

До апреля 2017 года возможности собрать статистику не было, пока не появилась спецификация — RFC 8145. Быстро реализованная в большинстве DNS-серверов, спецификация дала оценку в 5-10% резолверов, не получивших новые ключи — им, предположительно, могут соответствовать более 750 миллионов пользователей. При разработке процедуры ротации ключа предполагалось, что на процедуру может повлиять увеличенный размер ответа корневых серверов, но в итоге это проблем не вызвало. Изначально предполагалось, что процедуру получится провести в I квартале 2018 года, но потом было решено отложить её на более долгий срок.

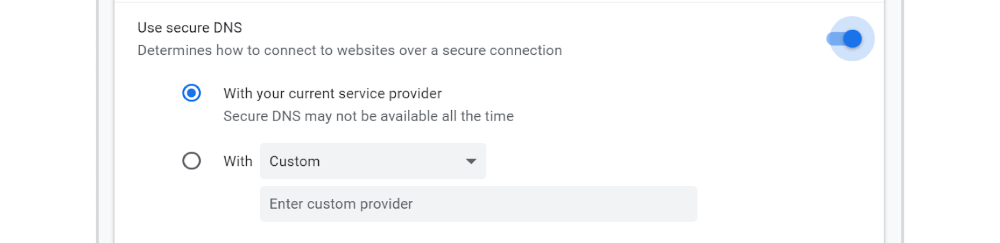

Защита DNS — теперь и в Chrome для Android

Начиная с 85-й версии, пользователи браузера Chrome для Android смогут защитить DNS-запросы от перехвата и подмены с помощью функции «Безопасный DNS». По факту речь идёт о технологии DNS-over-HTTPS (DoH), поддержка которой появилась в десктопном Хроме ещё в версии 83. Теперь это же решение станет доступно и на смартфонах с операционной системой от Google. Что это такое, зачем защищать DNS и какие альтернативные решения в индустрии существуют? Расскажем чуть ниже.

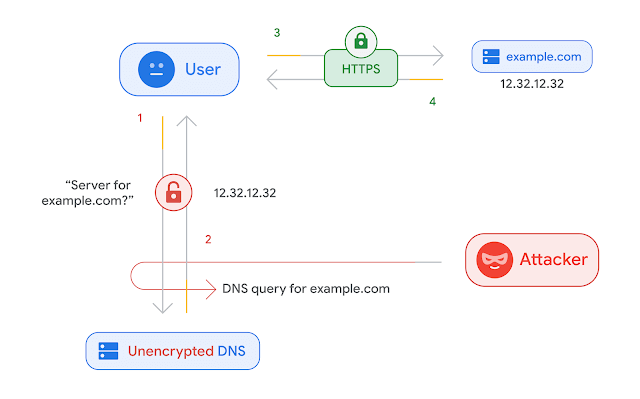

HTTPS (зелёный замочек) защищает данные от перехвата между вашим браузером и сервером посещаемого сайта. К этому, кажется, уже все привыкли. Но есть нюанс. Злоумышленники могут подменить сайт в момент его загрузки. А всё из-за DNS-запросов, которые передаются в незашифрованном виде. Что это за запросы такие?

Когда вы пытаетесь открыть сайт my-chrome.ru, вашему браузеру нужен IP-адрес этого сайта. Чтобы узнать его, он отправляет DNS-запрос с доменом сайта на сервер вашего провайдера (или на другой, если вы явно это прописали в настройках роутера). В ответ браузер получает адрес 5.101.114.201, откуда и происходит загрузка контента.

Но, повторюсь, этот запрос идёт без какого-либо шифрования. Поэтому любой злоумышленник может перехватить его и отправить в ответ адрес поддельной страницы. Этим «злоумышленником, кстати, может быть и ваш собственный провайдер, если захочет показывать заглушку с рекламой вместо определенных страниц.

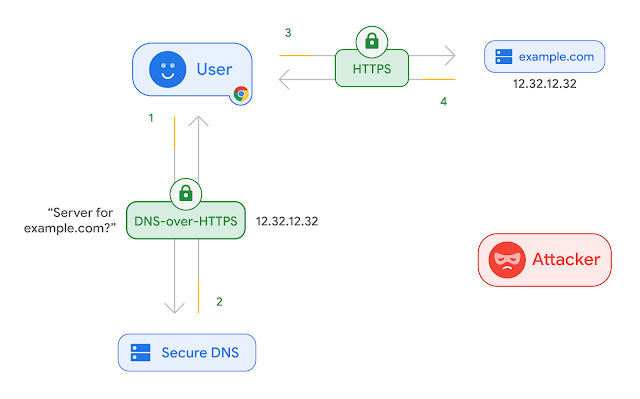

Чтобы этого избежать, придумали шифровать DNS-запросы. При этом шифрование должно поддерживаться как на стороне браузера, так и на стороне DNS-сервера, что, конечно, препятствует быстрому распространению этой защиты. В индустрии применяется несколько альтернативных вариантов шифрования DNS.

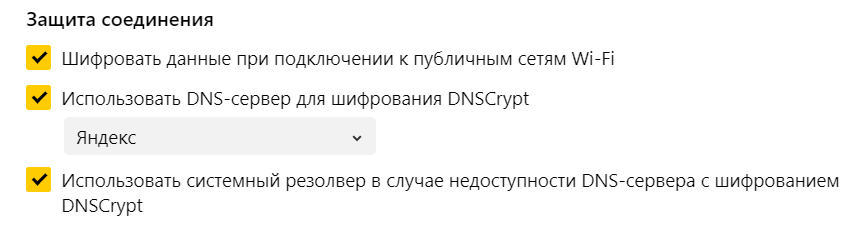

К примеру, технология DNSCrypt. Со стороны публичных DNS-серверов это решение в 2011 году первым поддержала компания OpenDNS (ныне принадлежит Cisco), а со стороны браузеров — Яндекс.Браузер в 2016 (наша новость об этом). В Яндекс.Браузере пользователь может включить защиту запросов, выбрав альтернативный DNS-сервер, поддерживающий технологию DNSCrypt. Например, сервер Яндекса.

Спустя несколько лет устаканился альтернативный стандарт — DNS-over-HTTPS. Именно его поддержали в десктопном Google Chrome 83 в начале этого года.

Работает это так: можно не выбирать альтернативный сервер, но защита сработает только в том случае, если сервер провайдера поддерживает DoH и находится в специальном списке Google. А можно просто выбрать альтернативный.

Аналогично это теперь будет работать и в Google Chrome для Android. Изменение станет доступно пользователям постепенно. Кому-то повезёт раньше других. Скачайте Chrome для Android — возможно, повезёт именно вам.