Что такое платформа удостоверений Майкрософт?

Платформа удостоверений Майкрософт — это облачная служба удостоверений, которая позволяет создавать приложения, которые пользователи и клиенты могут войти в систему с помощью удостоверений Майкрософт или учетных записей социальных параметров. Он разрешает доступ к собственным API-интерфейсам или API Майкрософт, таким как Microsoft Graph. Платформа удостоверений поддерживает разработку приложений с одним клиентом, бизнес-бизнесом, а также мультитенантных приложений программного обеспечения как услуга (SaaS).

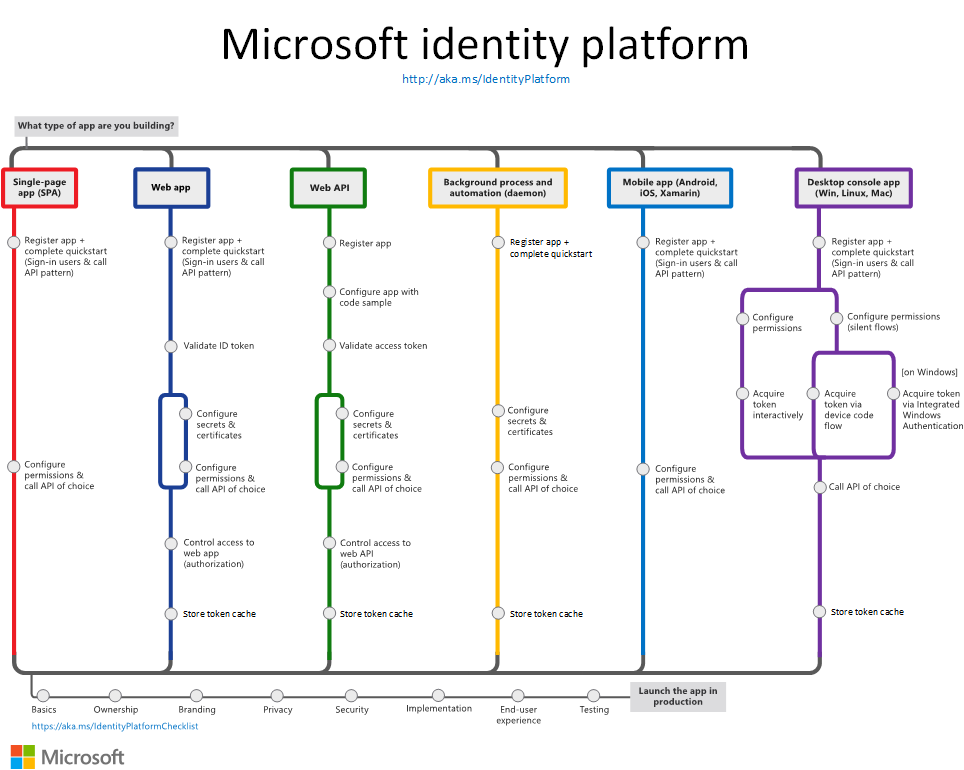

На следующей схеме показаны платформа удостоверений Майкрософт на высоком уровне, включая возможности регистрации приложений, пакеты SDK, конечные точки и поддерживаемые удостоверения или типы учетных записей.

Платформа удостоверений Майкрософт состоит из нескольких компонентов:

- Стандартные совместимые средства аутентификации OAuth 2.0 и OpenID Connect. Они позволяют разработчикам выполнять проверку подлинности удостоверений нескольких типов, включая следующие:

- Рабочие или учебные учетные записи, подготовленные с помощью идентификатора Microsoft Entra

- Личные учетные записи Майкрософт (Skype, Xbox, Outlook.com)

- учетные записи социальных сетей и локальные учетные записи, в которых используется Azure AD B2C.

- Учетные записи социальных или локальных клиентов с помощью Внешняя идентификация Microsoft Entra

Разработчикам платформа удостоверений Майкрософт предлагает интеграцию современных инновационных решений в сфере идентификации и безопасности, включая беспарольную проверку подлинности, расширенную аутентификацию и условный доступ. Вам не нужно реализовывать такие функциональные возможности самостоятельно. Приложения, интегрированные с платформа удостоверений Майкрософт изначально используют такие инновации.

Благодаря платформе удостоверений Майкрософт вы можете написать код один раз и обеспечить взаимодействие с любым пользователем. Вы можете создать приложение один раз и работать на многих платформах или создать приложение, которое работает как клиент, так и приложение ресурсов (API).

Начало работы

Выберите предпочитаемый сценарий приложения. Каждый из этих путей сценариев содержит обзор и ссылки на краткое руководство, чтобы помочь приступить к работе:

- Одностраничные (SPA)

- Веб-приложение, которое поддерживает вход пользователей

- Веб-приложение, которое вызывает веб-API

- Защищенный веб-API

- Веб-API, которые вызывают веб-API

- Классическое приложение

- Управляющая программа

- Мобильное приложение

Дополнительные сведения о создании приложений с помощью платформа удостоверений Майкрософт см. в серии руководств по нескольким частям для следующих приложений:

- Приложение React с одной страницей (SPA)

- Веб-приложение .NET

- Веб-API .NET

При работе с платформой удостоверений Майкрософт для интеграции проверки подлинности и авторизации в приложения вы можете использовать эту схему, на которой показаны наиболее распространенные сценарии приложений и соответствующие компоненты идентификации. Щелкните изображение, чтобы просмотреть его полноразмерную версию.

Основные понятия проверки подлинности

Узнайте, как основные понятия проверки подлинности и Microsoft Entra применяются к платформа удостоверений Майкрософт в этом рекомендуемом наборе статей:

- Основные сведения об аутентификации

- Приложения и субъекты-службы

- Аудитории

- Разрешения и согласие

- Маркеры идентификации

- Маркеры доступа в Azure Active Directory

- Потоки проверки подлинности и сценарии приложений

Другие варианты управления удостоверениями и доступом

Azure AD B2C. Создавайте приложения для клиентов, в которые можно входить с помощью учетных записей социальных сетей, например Facebook или Google, либо с помощью адреса электронной почты и пароля.

Microsoft Entra B2B — пригласить внешних пользователей в клиент Microsoft Entra в качестве гостевых пользователей и назначить разрешения для авторизации при использовании существующих учетных данных для проверки подлинности.

Внешняя идентификация Microsoft Entra — решение для управления удостоверениями клиентов и доступом (CIAM), которое позволяет создавать безопасные, настраиваемые возможности входа для приложений и служб, доступных для клиентов.

Следующие шаги

Если у вас есть учетная запись Azure, у вас есть доступ к клиенту Microsoft Entra. Однако большинство платформа удостоверений Майкрософт разработчиков нуждаются в собственном клиенте Microsoft Entra для использования во время разработки приложений, известного как клиент разработки.

Узнайте, как создать собственный клиент, который будет использоваться при создании приложений:

Атрибуты расширения каталога в утверждениях

Атрибуты расширения каталога предоставляют способ хранения дополнительных данных для объектов каталога, таких как пользователи. Для выдачи утверждений приложениям можно использовать только атрибуты расширения для пользовательских объектов. В этой статье описывается, как использовать атрибуты расширения схемы каталога для отправки пользовательских данных в приложения в утверждениях маркеров.

Microsoft Graph предоставляет еще три механизма расширения для настройки объектов Graph. Это атрибуты расширения 1–15, открытые расширения и расширения схемы. Дополнительные сведения см. в документации по Microsoft Graph. Данные, хранящиеся в объектах Microsoft Graph с помощью расширений открытых и схем, недоступны в качестве источников для утверждений в токенах.

Атрибуты расширения каталога всегда связаны с приложением в клиенте. Имя атрибута каталога содержит идентификатор приложения в его имени.

Идентификатор атрибута расширения каталога имеет форму extension_xxxxxxxxx_AttributeName . Где xxxxxxxxx находится идентификатор приложения , для которого было определено расширение, с только символами 0-9 и A-Z.

Регистрация и использование расширений каталогов

Зарегистрируйте атрибуты расширения каталога одним из следующих способов:

- Настройте Microsoft Entra Подключение для создания и синхронизации данных с ними из локальной среды. Ознакомьтесь с расширениями каталога синхронизации microsoft Entra Подключение.

- Используйте Microsoft Graph для регистрации, задания значений и чтения из расширений каталогов. Доступны также командлеты PowerShell.

Выдача утверждений с данными из Microsoft Entra Подключение

Атрибуты расширения каталога, созданные и синхронизированные с помощью Microsoft Entra Подключение, всегда связаны с идентификатором приложения, используемым microsoft Entra Подключение. Эти атрибуты можно использовать в качестве источника утверждений, настраивая их в качестве утверждений в конфигурации корпоративных приложений на портале. После создания атрибута расширения каталога с помощью AD Подключение он отображается в конфигурации утверждений единого входа SAML.

Выдача утверждений с помощью Graph или PowerShell

Если атрибут расширения каталога зарегистрирован для использования Microsoft Graph или PowerShell, приложение можно настроить для получения данных в этом атрибуте при входе пользователя. Приложение можно настроить для получения данных в расширениях каталогов, зарегистрированных в приложении, с помощью необязательных утверждений , которые можно задать в манифесте приложения.

Затем мультитенантные приложения могут регистрировать атрибуты расширения каталога для собственного использования. Когда приложение подготавливается в клиент, связанные расширения каталога становятся доступными и используются для пользователей в этом клиенте. После того как расширение каталога доступно, его можно использовать для хранения и извлечения данных с помощью Microsoft Graph. Расширение каталога также может сопоставляться с утверждениями в токенах, платформа удостоверений Майкрософт выдает приложениям.

Если приложению необходимо отправлять утверждения с данными из атрибута расширения, зарегистрированного в другом приложении, политика сопоставления утверждений должна использоваться для сопоставления атрибута расширения с утверждением.

Распространенный шаблон управления атрибутами расширения каталога — зарегистрировать приложение специально для всех необходимых расширений каталогов. При использовании этого типа приложения все расширения имеют один и тот же идентификатор appID в имени.

Например, в следующем коде показана политика сопоставления утверждений для отправки одного утверждения из атрибута расширения каталога в токене OAuth/OIDC:

Где xxxxxxx находится идентификатор приложения (или идентификатор клиента), в котором было зарегистрировано расширение.

При определении политики сопоставления утверждений для атрибута расширения каталога используйте ExtensionID свойство вместо ID свойства в теле ClaimsSchema массива, как показано в предыдущем примере.

Согласованность регистров важна при задании атрибутов расширения каталога для объектов. Имена атрибутов расширения не учитывает регистр при настройке, но они чувствительны к регистру при чтении из каталога службой токенов. Если атрибут расширения задан в объекте пользователя с именем LegacyId и другим объектом пользователя с именем legacyid, при сопоставлении атрибута с утверждением с именем «LegacyId» данные успешно извлекаются, а утверждение, включенное в маркер для первого пользователя, но не второго.

Следующие шаги

- Узнайте, как настроить утверждения, выдаваемые в токенах для конкретного приложения.

Доступен накопительный пакет исправлений (сборка 4.3.2195.0) для Microsoft Identity Manager 2016

Для Microsoft Identity Manager (MIM) 2016 доступен накопительный пакет исправлений (сборки 4.3.2195.0). Данный пакет устраняет некоторые проблемы и добавляет некоторые функции, описанные в разделе «Дополнительные сведения».

Сведения об обновлении

Поддерживается обновление доступно в службу технической поддержки Майкрософт. Рекомендуется применять это обновление всех клиентов для своих производственных систем.

Служба технической поддержки Майкрософт

Если это обновление доступно для загрузки в службу технической поддержки Microsoft, имеется раздел «Исправление доступно для загрузки» в верхней части этой статьи базы знаний. Если этот раздел не отображается, обратитесь в службу поддержки для получения исправления. Кроме того можно получить обновления из центра обновления Майкрософт или из каталога Центра обновления Майкрософт.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Чтобы просмотреть полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание, посетите следующий веб-сайт корпорации Майкрософт:

http://support.microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Известные проблемы этого обновления

После установки данного обновления для расширения правил и агентами управления (MAs), основанные на расширяемая мА (ECMA1 или ECMA 2.0) может работать и могут привести к выполнения состояние «остановлен расширение dll загрузка.» Эта проблема возникает при выполнении такого правила расширения или пользовательские MAs после изменения файла конфигурации (.config) для одного из следующих процессов:

- MIIServer.exe

- Mmsscrpt.exe

- Dllhost.exe

Например редактировать файл MIIServer.exe.config Чтобы изменить размер пакета по умолчанию для обработки операций синхронизации FIM службы мА.

В этом случае установщик механизм синхронизации для обновления намеренно не заменяет файл конфигурации, чтобы избежать удаления предыдущих изменений. Поскольку файл конфигурации не будет заменен, операции, необходимые для обновления не будет присутствовать в файлах и обработчик синхронизации не будет загружать любого правила расширения DLL Если ядро запускает полный импорт или запустить профиль синхронизации дельта.

Чтобы устранить эту проблему, выполните следующие действия:

- Создайте резервную копию файла MIIServer.exe.config.

- Откройте файл MIIServer.exe.config в текстовом редакторе или в Microsoft Visual Studio.

- Найдите раздел < время >выполнения в файле MIIServer.exe.config и затем замените содержимое раздела < dependentAssembly >следующим кодом:

Предварительные условия

Чтобы применить это обновление, необходимо иметь Microsoft Identity Manager 2016 сборки 4.3.1935.0 или более поздней версии построения установлен.

Для развертываний пакет BHOLD пакет BHOLD FIM интеграции модуля или разъем управления доступом необходимо иметь накопительный пакет (4.3.2195.0) установлен на серверах MIM до обновления любой пакет BHOLD модулей.

Необходимость перезагрузки

Необходимо перезагрузить компьютер после установки пакета надстройки и расширения (Fimaddinsextensions_xnn_kb3134725.msp). Кроме того может потребоваться перезагрузка компонентов сервера.

Сведения о замене

Это обновление заменяет обновление 3092179 (сборки 4.3.2064.0) 2016 Microsoft Identity Manager.

Сведения о файлах

Общая версия данного обновления содержит атрибуты файла (или более поздние атрибуты файлов), приведенные в следующей таблице. Дата и время для этих файлов указаны в формате общего скоординированного времени (UTC). При просмотре сведений о файле, он преобразуется в локальное время. Чтобы узнать разницу между временем по Гринвичу и местным временем, откройте вкладку Часовой пояс элемента Дата и время в панели управления.

Размер файла (в байтах)

Синхронизация Подключение Microsoft Entra: расширения каталогов

Расширения каталогов можно использовать для расширения схемы в идентификаторе Microsoft Entra с собственными атрибутами из локальная служба Active Directory. Эта функция позволяет создавать бизнес-приложения с помощью атрибутов, которыми вы по-прежнему можете управлять локально. Эти атрибуты могут использоваться через расширения. Для просмотра доступных атрибутов можно использовать песочницу Microsoft Graph Explorer. Эту функцию также можно использовать для создания динамических групп в идентификаторе Microsoft Entra.

В настоящее время в рабочих нагрузках Microsoft 365 эти атрибуты не используются.

Если вы экспортировали конфигурацию, содержащую настраиваемое правило, используемое для синхронизации атрибутов расширения каталога, и вы пытаетесь импортировать это правило в новую или существующую установку Microsoft Entra Подключение, это правило будет создано во время импорта, но атрибуты расширения каталога не будут сопоставлены. Чтобы исправить это, необходимо повторно выбрать атрибуты расширения каталога и повторно связать их с правилом или заново создать правило.

Настройка атрибутов для синхронизации с идентификатором Microsoft Entra

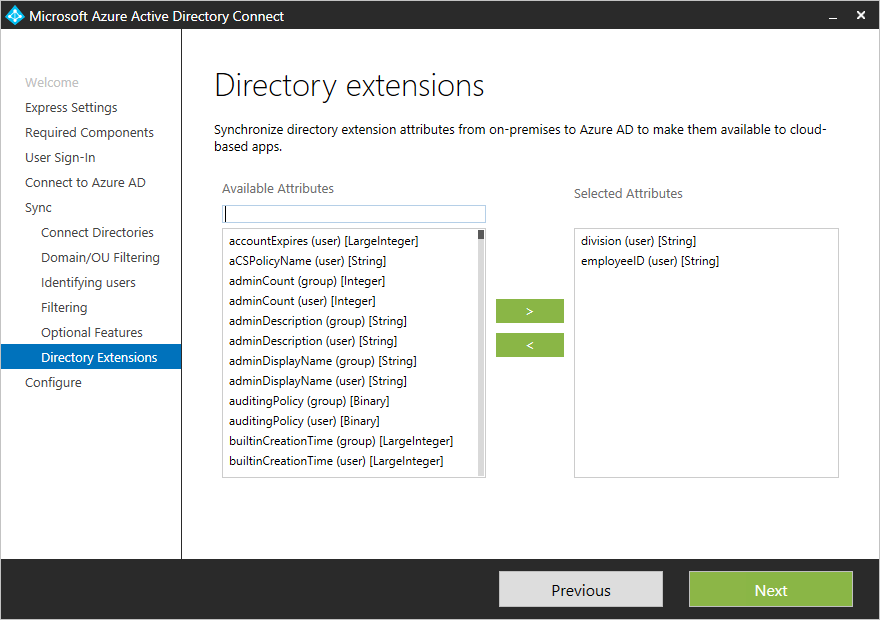

Дополнительные атрибуты для синхронизации выбираются в разделе пользовательских параметров мастера установки.

Изменение или клонирование правил синхронизации для расширений каталогов может привести к проблемам синхронизации. Не поддерживается управление расширениями каталогов за пределами этой страницы мастера.

При установке отображаются следующие допустимые атрибуты:

- Типы объектов пользователей и групп

- Однозначные атрибуты: строка, логическое значение, целое число, двоичное значение.

- Многозначные атрибуты: строка, двоичное значение.

Не все функции в идентификаторе Microsoft Entra поддерживают многозначные атрибуты расширения. Ознакомьтесь с документацией для возможности, в которой вы планируете использовать эти атрибуты, чтобы убедиться, что они поддерживаются.

Список атрибутов считывается из кэша схемы, созданного во время установки Microsoft Entra Подключение. Если в схему Active Directory добавлены дополнительные атрибуты, они будут отображаться только после обновления схемы.

Объект в идентификаторе Microsoft Entra может содержать до 100 атрибутов для расширений каталогов. Максимальная длина составляет 250 символов. Если значение атрибута больше, он будет усечен модулем синхронизации.

Синхронизация построенных атрибутов, например msDS-UserPasswordExpiryTimeComputed, не поддерживается. При обновлении старой версии AADConnect эти атрибуты все еще могут отображаться в мастере установки, но включать их не следует. Если это сделать, их значение не синхронизируется с идентификатором Microsoft Entra. Дополнительные сведения о созданных атрибутах см. в этой статье. Кроме того, не следует пытаться синхронизировать атрибуты без реплика, такие как badPwdCount, Last-Logon и Last-Logoff, так как их значения не будут синхронизированы с идентификатором Microsoft Entra.

Изменения конфигурации в идентификаторе Microsoft Entra, внесенные мастером

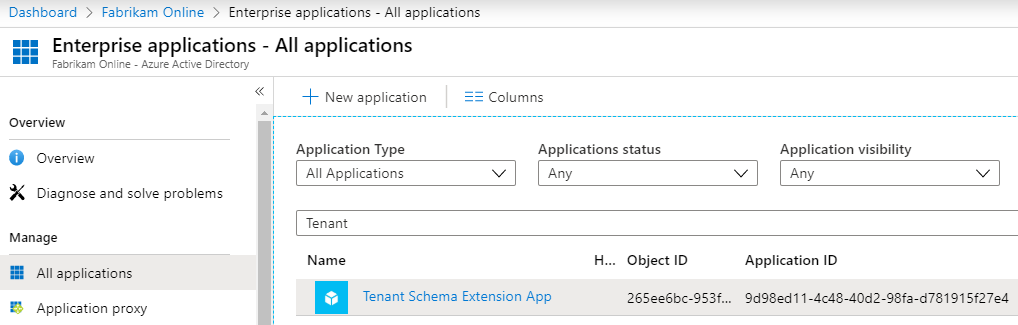

Во время установки Microsoft Entra Подключение приложение регистрируется, где доступны эти атрибуты. Это приложение можно увидеть в Центре администрирования Microsoft Entra. Оно всегда называется Tenant Schema Extension App.

Приложение расширения схемы клиента — это приложение, доступное только для системы, которое не может быть удалено, а определения расширений атрибутов не могут быть удалены.

Чтобы отобразить это приложение, убедитесь в том, что выбран параметр Все приложения.

Атрибуты имеют префикс __ расширения. ApplicationId имеет одинаковое значение для всех атрибутов в клиенте Microsoft Entra. Это значение потребуется для всех остальных сценариев в этом разделе.

Просмотр атрибутов с использованием API Microsoft Graph

Эти атрибуты теперь доступны в API Microsoft Graph при использовании Microsoft Graph Explorer.

В API Microsoft Graph необходимо запрашивать возвращаемые атрибуты. Явным образом выбираются, например, такие атрибуты: https://graph.microsoft.com/beta/users/abbie.spencer@fabrikamonline.com?$select=extension_9d98ed114c4840d298fad781915f27e4_employeeID,extension_9d98ed114c4840d298fad781915f27e4_division .

Дополнительные сведения см. в разделе Параметр select.

Синхронизация значений атрибутов из AADConnect с атрибутами расширений, не созданными AADConnect, не поддерживается. Это может привести к проблемам с производительностью и непредвиденным результатам. Поддерживается синхронизация только тех атрибутов расширений, которые созданы описанным выше образом.

Использование атрибутов в динамических группах

Одним из наиболее полезных сценариев является использование этих атрибутов в динамических группах безопасности или в группах Microsoft 365.

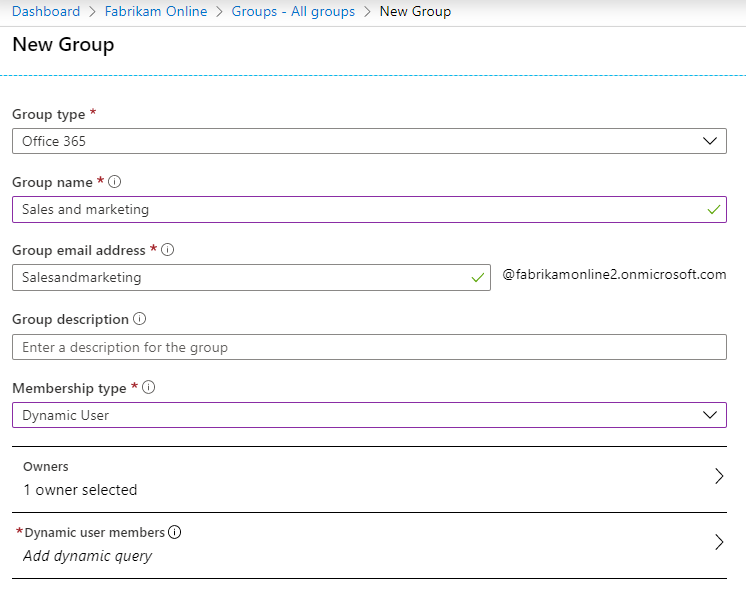

- Создайте группу в идентификаторе Microsoft Entra. Присвойте ей понятное имя и проверьте, что параметр Тип членства имеет значение Динамический пользователь.

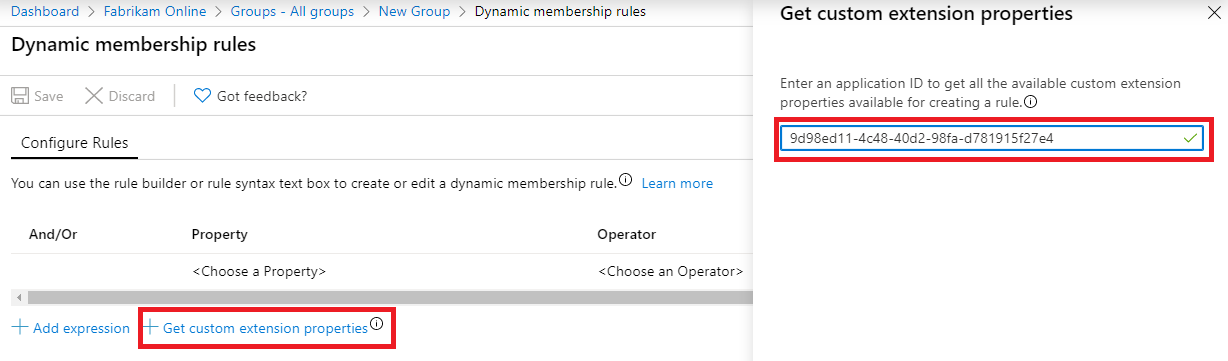

- Выберите Добавить динамический запрос. Если вы посмотрите на свойства, то не увидите эти расширенные атрибуты. Сначала необходимо добавить их. Щелкните Получить настраиваемые свойства расширения, введите идентификатор приложения и нажмите кнопку Обновить свойства.

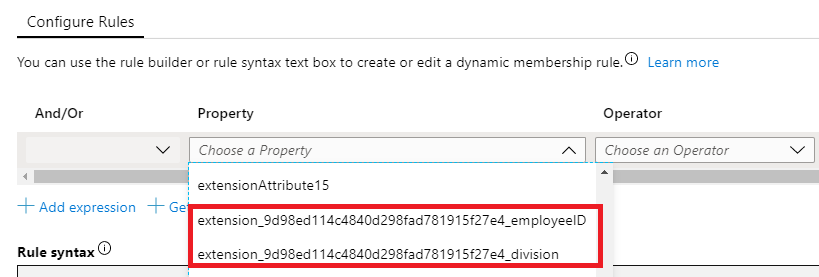

- Откройте раскрывающийся список свойств и обратите внимание, что добавленные атрибуты теперь отображаются.

Заполните выражение в соответствии со своими требованиями. В нашем примере задано правило (user.extension_9d98ed114c4840d298fad781915f27e4_division -eq «Продажи и маркетинг»).

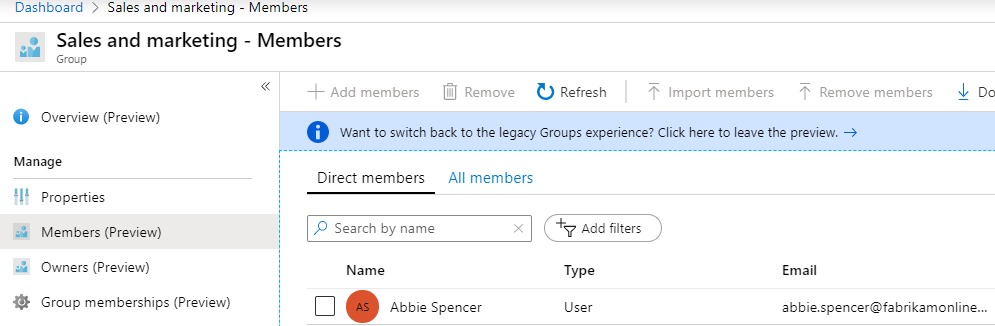

Заполните выражение в соответствии со своими требованиями. В нашем примере задано правило (user.extension_9d98ed114c4840d298fad781915f27e4_division -eq «Продажи и маркетинг»). - После создания группы предоставьте Microsoft Entra некоторое время для заполнения участников, а затем просмотрите участников.

Следующие шаги

Дополнительные сведения о конфигурации синхронизации Microsoft Entra Подключение.