Что такое NAT в роутере: определение, примеры, как включить и настроить

Всем привет! Сегодня мы поговорим про то, что же такое NAT в роутере. Как вы, наверное, все знаете, большинство адресов в интернете использует IPv4 версию. Эти адреса имеют диапазон от 0.0.0.0 до 255.255.255.255. Если подсчитать, то у нас есть больше 4-х миллиардов айпишников. Вроде бы достаточно много, но на деле с ростом клиентов интернета свободных адресов почти уже не осталось. Приплюсуем сюда тот факт, что многие IP зарезервированы, а на планете активно развивается мобильный интернет, который забирает львиную долю IPv4.

Но как получается всем подключаться к интернету и не оставаться в стороне? – Для этих целей и используется NAT (Network Address Translation – трансляция сетевых адресов). А теперь о самой сетевой технологии более подробно в статье.

Что такое NAT и как работает и зачем он нужен

Если у вас есть дома роутер, то вы уже используете технологию NAT. Чтобы вам было понятнее для чего она нужна, давайте рассмотрим простой пример. Представим, что вам нужно в квартиру провести интернет. Вы звоните провайдеру, он приходит и прокидывает вам кабель. Помимо всего, чтобы работать в глобальной сети вам нужен внешний айпишник, его также предоставляет только провайдер.

Конечно вы можете воткнуть кабель в ноутбук или компьютер, тогда никакого NAT (в вашей квартире) не будет, так как ваш комп будет напрямую подключен к интернету сети. Но если помимо вас, интернетом хотят пользоваться и другие жильцы квартиры, то вам нужно установить Wi-Fi роутер. Не будете же вы каждому жителю проводить интернет-кабель и отдельно платить за каждого.

Кабель подключается к выделенному WAN порту. Далее к роутеру уже можно подключить телефоны, планшеты, ноутбуки, компьютеры, телевизоры и многое другое. Маршрутизатор выступает неким шлюзом между вашей домашней и глобальной интернет сетью.

Роутер каждому устройству дома выдает свой локальный IP. Например:

- 192.168.1.10 – Компьютер папы.

- 192.168.1.11 – Телефон сына.

- 192.168.1.12 – Планшет жены.

- 192.168.1.13 – ноутбук дочери.

Шлюз, он же роутер, имеет сразу два адреса:

- Внутренний – 192.168.1.1

- Внешний – его выдает провайдер и он может иметь любой вид. Например, 175.67.87.223.

Все жители квартиры сразу могут иметь доступ к интернету с одного внешнего адреса за счет роутера. Как я уже и говорил, таких внешних айпишников в интернете очень мало – всего 4 294 967 296.

NAT – это технология, которая позволяет переводить вот такие вот локальные адреса во внешние и получать ответ из интернета. В итоге каждый житель квартиры, находясь внутри локальной сети, и используя за счет роутера внешний IP – может выходить в интернет.

Если говорить грубо, то NAT – это как дверь в квартире, каждый может её использовать, чтобы выйти в открытый мир. В итоге пользователей в интернете становится куда больше чем 4 миллиарда, но количество самих адресов остается всегда одним и тем же.

NAT позволяет скрывать внутренние айпишники от интернета, и их никто не сможет увидеть. Это мы рассмотрели случай, когда подключена небольшая семья. А представим, что нужно подключить офис из сотни или даже тысячи человек. Для организации просто не целесообразно подключать каждому пользователю свой интернет с внешним IP. Да и это не нужно. Достаточно использовать маршрутизатор, в котором уже по умолчанию будет работать NAT.

Схема достаточно простая, давайте рассмотрим пример.

- Компьютер из домашней сети с ИП 192.168.1.10 отправил запрос на какой-то сайт.

- Запрос пришел на роутер (192.168.1.1).

- Роутер не может использовать свой локальный адрес, поэтому переводит запрос и использует внешний адрес.

- Сайт получает запрос с внешним IP и на него отсылает ответ.

- Роутер принимает ответ от сайта, и уже отправляет его на компьютер, но уже используя внутренний айпишник.

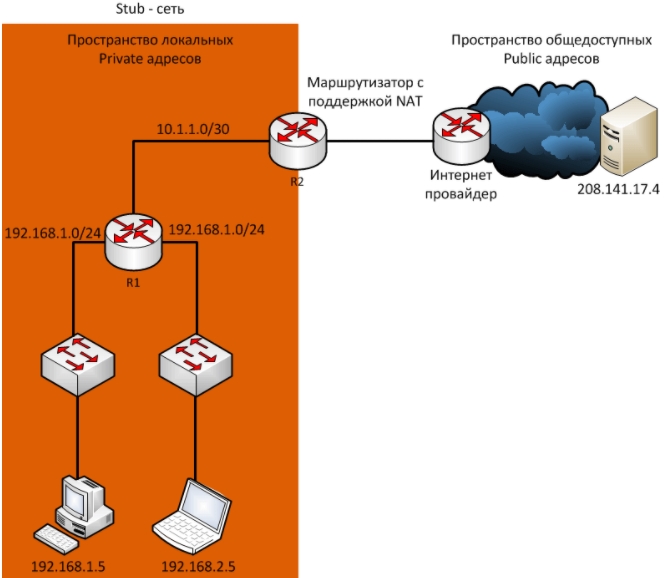

Как видите, NAT постоянно переводит внутренний адрес во внешний и обратно. Если локальная сеть имеет только один выходной маршрутизатор, который может быть связан с внешней сетью, то такую сеть называют Stub сетью.

Термины NAT

В сфере NAT есть различная терминология, которую вы можете встретить в настройках маршрутизатора или на схемах подключения.

Есть 4 вида NAT адресов:

- Insidelocal – внутренний локальный адрес, который прописывается в первичном запросе от клиента.

- Insideglobal – внешний айпишник роутера.

- Outsidelocal – внутренний глобальный адрес сервера в интернете. Внутренний он, потому что он прописывается в первичном запросе от компьютера во внутренней сети.

- Outsideglobal – внешний глобальный. IP запроса на конечный сервер, который записан во внешнем запросе от роутера.

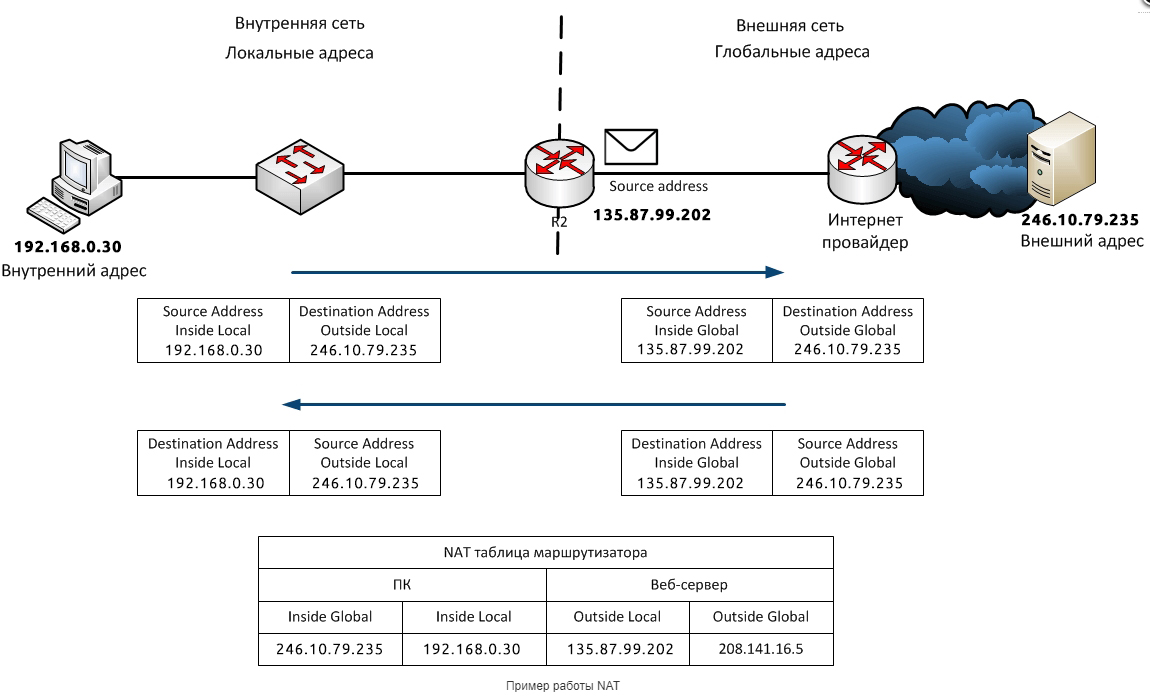

Пока ничего не понятно? Сейчас постараюсь рассказать на примере. Давайте рассмотрим пример NAT адресации. Смотрим на картинку ниже.

- У нас есть компьютер с (Inside Local) адресом 192.168.0.30, который находится с домашней сети.

- Он посылает запрос на сервер с (Outside Local) адресом 246.10.79.235.

- Маршрутизатор принимает ответ и переводит запрос:

(Inside Local) 192.168.0.30 -> (Outside Local) 246.10.79.235

(Inside Global) 135.87.99.202 -> (Outside Global) 246.10.79.235

- Когда сервер получает запрос, он отсылает ответ и все запросы переделываются в обратном порядке. Чтобы роутеру было понятно от кого пришел ответ и кому отправить запрос, он все данные записывает в свою таблицу маршрутизации.

Типы NAT

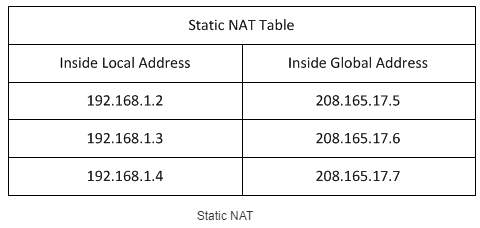

Статический (Static) NAT

Статический NAT – это когда у каждого локального внутреннего адреса, есть свой глобальный адрес. Часто используется для Web-серверов. Весь трафик при этом проходит аналогично через один узел, и у каждого устройства есть свой как локальный, так и глобальный IP.

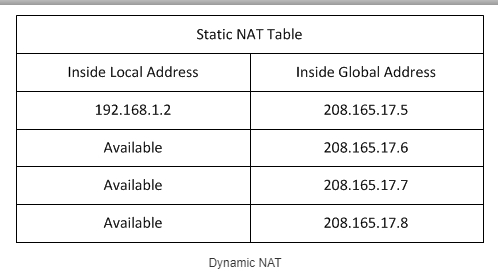

Динамический (Dynamic) NAT

У нас есть пул внутренних айпишников, который постоянно присваивается разные глобальные внешние адреса. Внешние IP присваиваются по принципу, какой есть свободный, тот и назначается маршрутизатором. Очень часто используется в городских сетях провайдерами, именно поэтому ваши глобальные IP постоянно меняются. Чтобы немного расширить эту тему, советую более подробно почитать про белые и серые IP.

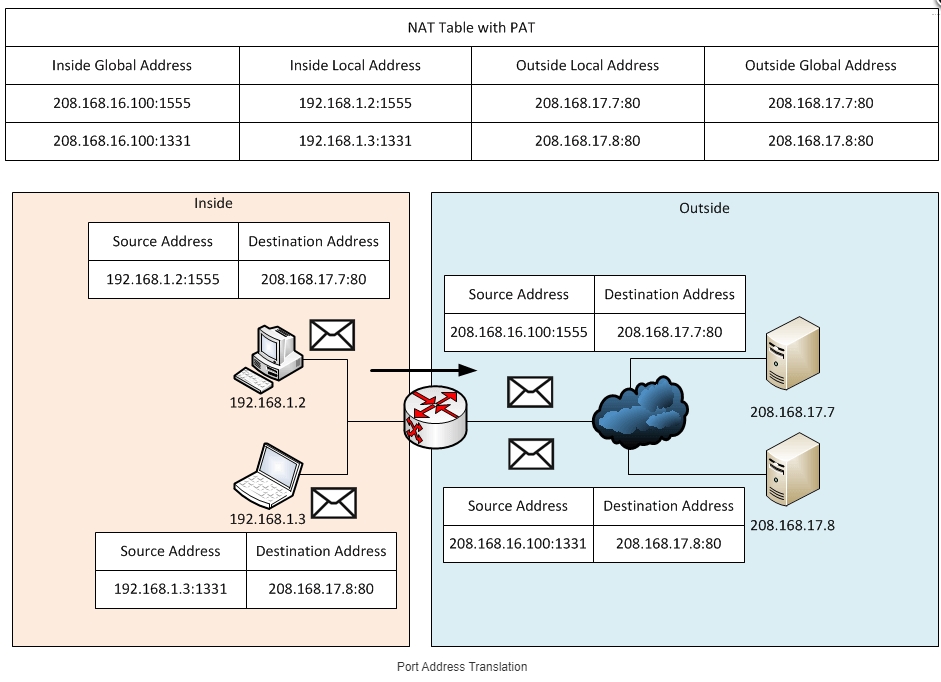

PAT (Port Address Translation)

Самая популярная форма NAT. Про неё я в самом начале и говорил. Когда нескольким локальным адресам назначается один глобальный. То есть когда вся семья, грубо говоря, использует один внешний IP. Чтобы маршрутизатор понял, кому именно посылать ответ от сервера, на который ранее был запрос, он использует в своем запросе номер порта. И по нему отсылает ответ нужному локальному пользователю.

Посмотрите на картинку выше. Как видите при запросе на выделенный сервер, помимо того, что роутер переводит адреса, он еще в запросе добавляет номер порта. То есть ответ от сервера также имеет этот порт, который потом уже используется для того, чтобы ответ получил нужный компьютер.

Плюсы и минусы IP NAT

- Офисы, а также домашние сети при большом количестве клиентов могут использовать всего один или несколько внешних интернет-адресов.

- Повышается надежность локальной сети, где контроль за пропускной способностью и трафиком отслеживает роутер.

- Снижает стоимость, которая нужна для приобретения внешних IP.

- Контроль внешнего и внутреннего доступа к обоим сетям.

- Увеличивается задержка запроса, так как маршрутизатору нужно постоянно делать NAT перевод адресов.

- В больших сетях, где идет многоуровневая NAT адресация, сложно найти место поломки, так как IP постоянно изменяется.

Видео

Если вам что-то было не понятно, или вам лень читать, то советую посмотреть это полезное видео.

Как настроить и включить NAT на роутере

Стандартный NAT уже работает в режиме PAT и его настраивать не нужно. То есть вы просто настраиваете интернет и Wi-Fi на маршрутизаторе. Другой вопрос, если дома вы решили организовать Web, игровой или почтовый сервер. А быть может вы хотите подключить камеры видеонаблюдения и следить за домом или квартирой, отдыхая на Бали. Вот тут нам понадобится проброс портов – об смотрите статью про порты. Там коротко рассказано, что такое порты, для чего они нужны и как их пробросить.

Рекомендуемые настройки для маршрутизаторов и точек доступа Wi-Fi

В целях обеспечения максимальной безопасности, производительности и надежности мы рекомендуем следующие настройки для маршрутизаторов Wi-Fi, базовых станций или точек доступа, используемых в сочетании с продуктами Apple.

Эта статья адресована главным образом сетевым администраторам и всем, кто управляет собственными сетями. Если вы пытаетесь подключиться к сети Wi-Fi, то найдете полезную информацию в одной из этих статей. Подключение к сети Wi-Fi на компьютере Mac Подключение к сети Wi-Fi на iPhone или iPad

Сведения о предупреждениях, связанных с обеспечением конфиденциальности и безопасности на вашем устройстве

- Если вы являетесь администратором сети Wi-Fi, мы рекомендуем обновить настройки маршрутизатора Wi-Fi, чтобы они соответствовали указанным в этой статье стандартам безопасности или превосходили их.

- Если вы не являетесь администратором сети Wi-Fi, то можете довести указанные в этой статье рекомендуемые настройки до сведения сетевого администратора.

Настройки маршрутизатора

Для обеспечения защищенного и надежного подключения ваших устройств к сети примените эти настройки последовательно к каждому маршрутизатору и точке доступа Wi-Fi, а также к каждому диапазону двухканального, трехканального или другого многоканального маршрутизатора. Перед изменением настроек необходимо выполнить следующие действия.

- Сохраните резервную копию текущих настроек на случай, если потребуется их восстановить.

- Установите последние обновления прошивки маршрутизатора. Обычно это делается из приложения или с веб-страницы, которые используются для администрирования маршрутизатора.

- Обновите программное обеспечение на других устройствах, таких как компьютер Mac и iPhone или iPad, чтобы установить на них последние обновления системы безопасности и обеспечить наилучшее взаимодействие между этими устройствами.

После изменения настроек может потребоваться удалить сеть из памяти каждого устройства, которое ранее подключалось к этой сети. Таким образом, при повторном подключении к сети на устройстве будут использоваться новые настройки маршрутизатора.

Безопасность

![]()

Выберите значение WPA3 Personal, чтобы обеспечить максимальный уровень безопасности

Выберите значение WPA2/WPA3 Transitional для обеспечения совместимости со старыми устройствами

Настройки безопасности определяют тип аутентификации и шифрования, используемых вашим маршрутизатором, а также уровень защиты конфиденциальности данных, передаваемых по соответствующей сети. Какую бы настройку вы ни выбрали, всегда устанавливайте надежный пароль для подключения к сети.

- WPA3 Personal — это самый безопасный на сегодняшний день протокол, доступный для подключения устройств к сети Wi-Fi. Он работает со всеми устройствами, поддерживающими Wi-Fi 6 (802.11ax), а также некоторыми устройствами более ранних моделей.

- WPA2/WPA3 Transitional — это смешанный режим, при котором используется WPA3 Personal с устройствами, поддерживающими данный протокол, при этом для устройств более ранних моделей доступен протокол WPA2 Personal (AES).

- WPA2 Personal (AES) подойдет вам, если у вас нет возможности использовать один из более безопасных режимов. В этом случае также рекомендуем выбрать AES в качестве типа шифрования, если он доступен.

Избегайте использования слабых параметров безопасности на вашем маршрутизаторе

Не создавайте сети, использующие старые или устаревшие протоколы безопасности, и не подключайтесь к таким сетям. Они больше не являются защищенными, снижают надежность и пропускную способность сети и могут приводить к отображению предупреждений, связанных с безопасностью вашего устройства:

- Смешанные режимы WPA/WPA2

- WPA Personal

- WEP, в том числе WEP Open, WEP Shared, WEP Transitional Security Network или Dynamic WEP (WEP с поддержкой 802.1X)

- TKIP, включая любые значения параметров безопасности, содержащие слово TKIP

Кроме того, мы настоятельно не рекомендуем вам использовать параметры, отключающие функции защиты сети, такие как «Без защиты», «Открытая» или «Незащищенная». Деактивация функций защиты отключает аутентификацию и шифрование и позволяет любому устройству подключаться к вашей сети, получать доступ к ее общим ресурсам (включая принтеры, компьютеры и умные устройства), использовать ваше интернет-соединение, следить за тем, какие веб-сайты вы посещаете, и контролировать другие данные, передаваемые через вашу сеть или интернет-соединение. Такое решение сопряжено с риском, даже если функции безопасности отключены временно или для гостевой сети.

Имя сети (SSID)

![]()

Задайте одно уникальное имя (с учетом регистра) для всех диапазонов

Имя сети Wi-Fi или SSID (идентификатор набора услуг) — это имя, которое ваша сеть использует для сообщения о своей доступности другим устройствам. То же имя находящиеся поблизости пользователи видят в списке доступных сетей своего устройства.

- Убедитесь, что все маршрутизаторы в сети используют одно имя для каждого диапазона, который они поддерживают. Если вы дадите диапазонам 2,4 ГГц, 5 ГГц или 6 ГГц разные имена, устройства не смогут должным образом подключиться к вашей сети, ко всем маршрутизаторам в вашей сети или ко всем доступным диапазонам ваших маршрутизаторов. Если маршрутизатор предоставляет доступ к сети Wi-Fi 6E, которая не использует одно имя для всех диапазонов, устройства Apple, поддерживающие Wi-Fi 6E, будут идентифицировать сеть как имеющую ограниченную совместимость.

- Используйте уникальное для сети имя. Не используйте распространенные или заданные по умолчанию имена, такие как linksys, netgear, dlink, wireless или 2wire. В противном случае устройства, которые подключаются к вашей сети, могут обнаружить другие сети с таким же именем, а затем автоматически пытаться подключиться к ним.

Скрытая сеть

![]()

Задайте значение «Отключено»

Маршрутизатор можно настроить так, чтобы он скрывал свое имя сети (SSID). Ваш маршрутизатор может некорректно использовать обозначение «закрытая» вместо «скрытая» и «транслируется» вместо «не скрытая».

Скрытие имени сети не предотвращает ее обнаружение и не защищает ее от несанкционированного доступа. В связи с особенностями алгоритма, который устройства используют для поиска сетей Wi-Fi и подключения к ним, использование скрытой сети может привести к разглашению идентифицирующей информации о вас и используемых вами скрытых сетях, таких как ваша домашняя сеть. При подключении к скрытой сети на вашем устройстве может отображаться предупреждение об угрозе конфиденциальности.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Фильтрация MAC-адресов, аутентификация, контроль доступа

![]()

Задайте значение «Отключено»

Включите эту функцию для настройки маршрутизатора таким образом, чтобы он допускал подключение к сети исключительно устройств с определенными MAC-адресами (управление доступом к среде). Включение данной функции не гарантирует защиты сети от несанкционированного доступа по следующим причинам.

- Она не препятствует сетевым наблюдателям отслеживать или перехватывать трафик сети.

- MAC-адреса можно легко скопировать, подделать (имитировать) или изменить.

- Чтобы защитить конфиденциальность пользователей, некоторые устройства Apple используют разные MAC-адреса для каждой сети Wi-Fi.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Автоматическое обновление прошивки

![]()

Задайте значение «Включено»

Если возможно, настройте маршрутизатор таким образом, чтобы производилась автоматическая установка обновлений программного обеспечения и прошивки по мере их появления. Эти обновления могут повлиять на доступные вам настройки безопасности и обеспечивают оптимизацию стабильности, производительности и безопасности вашего маршрутизатора.

Радиорежим

![]()

Задайте значение «Все» (рекомендуется) либо «Wi-Fi 2 – Wi-Fi 6» или более поздней версии

Настройки радиорежима, доступные отдельно для диапазонов 2,4 ГГц, 5 ГГц и 6 ГГц, определяют, какие версии стандарта Wi-Fi маршрутизатор использует для беспроводной связи. Более новые версии предлагают оптимизированную производительность и поддерживают одновременное использование большего количества устройств.

В большинстве случаев оптимальным решением является включение всех режимов, доступных для вашего маршрутизатора, а не какого-то ограниченного набора таких режимов. В таком случае все устройства, в том числе устройства более поздних моделей, смогут подключаться к наиболее скоростному поддерживаемому ими радиорежиму. Это также поможет сократить помехи, создаваемые устаревшими сетями и устройствами, находящимися поблизости.

Диапазоны

![]()

Включите все диапазоны, поддерживаемые вашим маршрутизатором

Диапазон Wi-Fi подобен улице, по которой перемещаются данные. Чем больше диапазонов, тем больше объем передаваемых данных и производительность вашей сети.

Канал

![]()

Задайте значение «Авто»

Каждый диапазон вашего маршрутизатора разделен на несколько независимых каналов связи, подобных полосам движения на проезжей части. Когда установлен автоматический выбор канала, ваш маршрутизатор выбирает оптимальный канал Wi-Fi за вас.

Если ваш маршрутизатор не поддерживает автоматический выбор канала, выберите тот канал, который лучше всего работает в вашей сетевой среде. Это зависит от помех Wi-Fi в вашей сетевой среде, в том числе от помех, создаваемых любыми другими маршрутизаторами и устройствами, использующим тот же канал. Если у вас несколько маршрутизаторов, настройте каждый так, чтобы он использовал отдельный канал, особенно если маршрутизаторы расположены близко друг к другу.

Ширина канала

![]()

Задайте значение «20 МГц» для диапазона 2,4 ГГц

Задайте значение «Авто» или «Каналы любой ширины» для диапазонов 5 ГГц и 6 ГГц

Настройка ширины канала определяет ширину полосы пропускания, доступную для передачи данных. Более широкие каналы отличаются более высокой скоростью, однако они в большей степени подвержены помехам и могут мешать работе других устройств.

- 20 МГц для диапазона 2,4 ГГц помогает избежать проблем с производительностью и надежностью, особенно вблизи других сетей Wi-Fi и устройств 2,4 ГГц, включая устройства Bluetooth.

- Режимы «Авто» или «Каналы любой ширины» для диапазонов 5 ГГц и 6 ГГц обеспечивают наилучшую производительность и совместимость со всеми устройствами. Помехи беспроводной связи в этих диапазонах вызывают меньше проблем.

DHCP

![]()

Задайте значение «Включено», если ваш маршрутизатор является единственным DHCP-сервером в сети

DHCP (протокол динамической конфигурации хоста) назначает IP-адреса устройствам в вашей сети. Каждый IP-адрес идентифицирует устройство в сети и позволяет ему обмениваться данными с другими устройствами в сети и через Интернет. Сетевому устройству нужен IP-адрес, подобно тому как телефону нужен номер телефона.

В вашей сети может быть только один DHCP-сервер. Если DHCP-сервер включен более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), конфликты адресов могут помешать некоторым устройствам подключаться к Интернету или использовать сетевые ресурсы.

Время аренды DHCP

![]()

Задайте значение «8 часов» для домашних или офисных сетей, «1 час» для точек доступа или гостевых сетей

Время аренды DHCP — это время, в течение которого IP-адрес, назначенный устройству, зарезервирован для этого устройства.

Маршрутизаторы Wi-Fi обычно имеют ограниченное количество IP-адресов, которые они могут назначать устройствам в сети. Если это количество исчерпано, маршрутизатор не может назначать IP-адреса новым устройствам, и эти устройства не могут связываться с другими устройствами в локальной сети и в Интернете. Сокращение времени аренды DHCP позволяет маршрутизатору быстрее восстанавливать и переназначать старые IP-адреса, которые больше не используются.

NAT

![]()

Задайте значение «Включено», если ваш маршрутизатор является единственным устройством, реализующим функцию NAT в сети

NAT (преобразование сетевых адресов) — это преобразование адресов в Интернете в адреса в вашей сети. NAT можно сравнить с почтовым отделом компании, который распределяет отправления в адрес сотрудников, направленные по почтовому адресу компании, по кабинетам этих сотрудников внутри здания.

В большинстве случаев NAT требуется включить только на маршрутизаторе. Если функция NAT включена более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), «дублирование NAT» может привести к потере устройствами доступа к определенным ресурсам в локальной сети или в Интернете.

WMM

![]()

Задайте значение «Включено»

WMM (Wi-Fi multimedia) определяет приоритет сетевого трафика для повышения производительности различных сетевых приложений, таких как видео и голосовая связь. На всех маршрутизаторах, поддерживающих Wi-Fi 4 (802.11n) или более поздней версии, функция WMM должна быть включена по умолчанию. Отключение WMM может повлиять на производительность и надежность устройств в сети.

Функции устройства, которые могут влиять на соединения Wi-Fi

Эти функции могут повлиять на настройку маршрутизатора или подключенных к нему устройств.

Частный адрес Wi-Fi

Если вы подключаетесь к сети Wi-Fi с iPhone, iPad или Apple Watch, узнайте об использовании частных адресов Wi-Fi на таких устройствах.

Службы геолокации

Убедитесь, что на вашем устройстве включены службы геолокации для сети Wi-Fi, поскольку разрешенные каналы Wi-Fi и уровни мощности беспроводного сигнала в каждой стране или регионе определяются местными нормативно-правовыми актами. Использование служб геолокации обеспечивает стабильное обнаружение устройств рядом с вашим устройством и подключение к ним, а также надежную работу вашего устройства при использовании функций, зависящих от Wi-Fi, например AirPlay или AirDrop.

На компьютере Mac с macOS Ventura или более поздней версии

- Перейдите в меню Apple > «Системные настройки», затем выберите «Конфиденциальность и безопасность» в боковом меню.

- Нажмите «Службы геолокации» справа.

- Прокрутите список приложений и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Включите «Передача данных и беспроводные сети» и нажмите «Готово».

На компьютере Mac с macOS Monterey или более ранней версии

- Перейдите в меню Apple > «Системные настройки» и выберите «Защита и безопасность».

- Нажмите значок замка в углу окна, затем введите пароль администратора.

- На вкладке «Конфиденциальность» выберите «Службы геолокации», в затем «Включить службы геолокации».

- Прокрутите список программ и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Выберите «Передача данных и беспроводные сети» (или «Сети Wi-Fi»), затем нажмите «Готово».

На устройстве iPhone или iPad

- Перейдите в раздел «Настройки» > «Конфиденциальность и безопасность» (или «Конфиденциальность») > «Службы геолокации».

- Включите параметр «Службы геолокации».

- Перейдите в конец списка, затем нажмите «Системные службы».

- Включите функцию «Сеть и беспроводная сеть» (или «сеть Wi-Fi»).

Автоподключение при использовании с беспроводными сетями Wi-Fi, обслуживаемыми операторами сотовой связи

Беспроводные сети Wi-Fi — это общедоступные сети, созданные вашим оператором беспроводной связи и его партнерами. Ваш iPhone или другое сотовое устройство Apple обрабатывают их как известные сети и автоматически подключаются к ним.

Если вы видите «Предупреждение конфиденциальности» под названием сети вашего оператора в настройках Wi-Fi, идентифицирующая информация о вашем сотовом устройстве может быть разглашена, если ваше устройство подключится к вредоносной точке доступа, имитирующей Wi-Fi вашего оператора. Чтобы избежать этого, вы можете запретить вашему iPhone или iPad автоматически подключаться к сети Wi-Fi вашего оператора:

![]()

- Выберите «Настройки» > Wi-Fi.

- Нажмите рядом с сетью оператора сотовой связи.

- Отключите автоподключение.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

В чем заключается разница между различными системными режимами?

![]()

Дата последнего обновления: 03-21-2023 11:37:07 AM 77575

Эта статья подходит для:

TL-ER6120 , TL-ER6020 , TL-ER5120 , TL-ER604W

Если вашей модели нет в списке, не переживайте — возможно, её ещё просто не успели добавить. Чтобы точно убедиться в наличии или отсутствии той или иной функции, откройте продуктовую страницу интересующей вас модели и перейдите в раздел «Характеристики».

Чтобы отвечать различным требованиям сети SMB -маршрутизаторы TP — LINK серии ER (например, TL — ER 6120, TL — ER 6020 и др.) обладают тремя системными режимами: NAT , Non — NAT и Classic . Данная статья FAQ предназначена дать подробные объяснения принципам работы данных режимов. Режим NAT : Для исходящих пакетов: если IP -адрес источника принадлежит к подсети внутри LAN или к записи multi — nets NAT (для более подробной информации по multi -ne ts NAT , обратитесь к FAQ 675 ) , маршрутизатор преобразовывает IP -адрес источника в WAN IP -адрес и переадресует пакеты вне сети через порт WAN ; в обратном случае он отклоняет пакеты. Для входящих пакетов: маршрутизатор перенаправляет их в соответствии с таблицей маршрутизации NAT или согласно записям port forwarding . В общем случае режим NAT используется для того, чтобы множество клиентов внутри сети LAN могли совместно использовать интернет-поток с порта WAN . Режим Non — NAT : Между различными интерфейсами отсутствует преобразование IP -адресов. Клиенты в различных интерфейсах могут осуществлять обмен данными при условии корректной таблицы маршрутизации. В данном режиме маршрутизатор работает в качестве традиционного маршрутизатора и перенаправляет пакеты в соответствии с таблицей маршрутизации и протоколом маршрутизации. Режим Classic : Как и в режиме NAT , для исходящих пакетов, IP -адрес источника которых принадлежит подсети в LAN или записи multi — nets NAT , будет производиться преобразование IP -адреса источника в WAN IP -адрес и перенаправление пакетов вне сети через порт WAN . Для всех прочих пакетов маршрутизатор будет перенаправлять их в соответствии с таблицей маршрутизации и протоколом маршрутизации вместо отклонения.

В нижеуказанном примере маршрутизатор TP — LINK TL — ER 6120 работает в режиме Classic .

Когда ПК1 пытается получить доступ к файловому серверу, IP -адрес источника пакета от ПК1 (192.168.0.2, который находится в подсети LAN маршрутизатора TL — ER 6120) будет преобразован в 192.168.10.1 (другими словами, ПК1 с IP -адресом 192.168.0.2 будет маскироваться маршрутизатором под WAN IP -адрес 192.168.10.1) и будет перенаправлен вне сети через порт WAN . В результате сервер будет распознавать ПК1 как 192.168.10.1, хотя фактический адрес будет 192.168.0.2.

Когда ПК2 ( IP -адрес 192.168.20.2, который не находится в подсети LAN маршрутизатора, а также в подсетях записей multi — nets NAT ) пытается получить доступ к файловому серверу, TL — ER 6120 будет переадресовывать пакеты от ПК2 на сервер в соответствии с таблицей маршрутизации без преобразования IP -адресов. Таким образом, сервер будет распознавать ПК2 в соответствии с его реальным адресом (192.168.20.2).

Однако, если маршрутизатор работает в режиме NAT , ПК2 не сможет получить доступ к файловому серверу, поскольку пакеты от ПК2 до сервера будут отклоняться маршрутизатором. Данное условие отличает режим Classic от режима NAT.

Был ли этот FAQ полезен? Ваш отзыв поможет нам улучшить работу сайта.

- Недоволен продуктом

- Слишком сложно

- Неверный заголовок

- Не относится к моей проблеме

- Слишком туманное объяснение

- Другое

Как мы можем это улучшить?

Спасибо

Спасибо за обращение

Нажмите здесь, чтобы связаться с технической поддержкой TP-Link.

![]()

Нужна помощь? Задавайте вопросы, находите ответы и обращайтесь за помощью к специалистам TP-Link и другим пользователям со всего мира.

Подписаться на рассылку Мы с ответственностью относимся к вашим персональным данным. Полный текст положения об обработке персональных данных доступен здесь. С нашими условиями использования и программой улучшения пользовательского опыта можно ознакомиться здесь.

Что такое NAT? Особенности в MOXA

NAT (Network Address Translation, трансляция сетевых адресов) — это функция для изменения IP-адреса во время передачи пакетов Ethernet через маршрутизатор. Чаще всего используется для подключения устройств в локальной сети к сети Интернет, но может использовать и для других целей.

Зачем использовать NAT?

- Из-за ограниченного количества IP адресов. В сетях IPv4 количество адресов чуть более 4 млрд. (4 228 250 625). Это в два раза меньше населения нашей планеты, так что на всех не хватит. А ведь еще есть миллиарды устройств, которые тоже должны выходить в Интернет (привет Интернету Вещей). Для решения проблемы нехватки уникальных IP адресов и придумали NAT. Теперь к одному маршрутизатору можно подключить десятки устройств, которые будут иметь разные внутренние IP адреса и только один уникальный внешний IP адрес, по которому будут доступны из Интернета. (только при использовании NAT в режиме N-к-1).

- Для безопасности, когда нужно скрыть внутренний IP-адрес (LAN) устройств от внешней сети (WAN). Функция NAT преобразовывает внутренний IP-адрес в определенный IP-адрес или диапазон внутренних IP-адресов в один внешний IP-адрес.

- Для безопасности, когда нужно скрыть тип сервиса или номер порта, который использует устройство. В этом случае происходит подмена не IP адреса, а номер порта заменяется на общеизвестный порт (например, на 80-й порт HTTP).

- Когда один и тот же IP-адрес используется идентичными сетевыми устройствами и нет возможности его изменить.

Какие бывают NAT?

Всего есть 4 типа NAT:

- 1-к-1 NAT или Статический NAT

- Bidirectional 1-к-1 NAT

Подробнее о NAT 1-к-1 или Статический NAT

Самый простой для понимания тип NAT, но и наименее полезный. В случае статического NAT каждому внутреннему IP адресу присваивается уникальный внешний IP адрес.

Пример статического NAT и сетевые настройки:

На картинке ниже ПЛК с локальным IP 192.168.127.1 присвоен внешний постоянный IP 10.0.0.1, по которому он всегда будет доступен из глобальной сети WAN.

Настройка сетевого адаптера на ПЛК:

Обратите внимание, так как сообщение отправляется в другую подсеть, на ПЛК обязательно указывать Шлюз по умолчанию. В качестве MAC-адреса получателя ПЛК ставит адрес шлюза. При этом IP-адрес получателя в пакете остаётся 192.168.126.1.

Настройка маршрутизатора:

На маршрутизаторе создаем WAN интерфейс, через который он будет подключаться к внешней сети.

Внешний адрес WAN-интерфейса: 10.0.0.1

LAN интерфейс: 192.168.127.254

IP веб-интерфейса маршрутизатора: 192.168.127.254

Правило NAT на маршрутизаторе будет таким:

Для исходящих соединений – заменить внутренний адрес 192.168.127.1 на внешний 10.0.0.1

Для входящих соединений – переслать пакеты с адресом 10.0.0.1 на внутренний 192.168.127.1

Вот так происходит подмена IP адресов:

Особенности 1-1 NAT:

- Количество устройств за NAT ограничено количеством полученных у провайдера уникальных IP адресов или количеством WAN портов на натирующем устройстве.

- Устройства с зарезервированными адресами могут быть доступны извне по уникальным адресам.

- Связь двунаправленная, т.е. можно связаться с устройством за NAT по его внешнему IP-адресу, не требуется первичной установки соединения, и устройство за NAT может связываться с внешним миром.

- При Static NAT все порты открыты и не нужно делать проброс портов, устройство за NAT (или запущенная на нем программа) будет всегда доступно по любому порту.

- Этот тип NAT не помогает сохранять IP адреса, но бывает полезен. Например, на производственной линии станки могут иметь одинаковые внутренние IP-адреса (спрятаны за маршрутизатором) и подключаться к внешней сети с разными внешними IP-адресами. Здесь мы используем NAT 1-к-1 для сопоставления внутренних адресов с публичными IP-адресами. Внутренний IP-адрес устройств не изменяется, что позволяет, например, заготавливать заранее настроенный ЗИП или просто выпускать с производства оборудование с одинаковыми настройками (в данном случае – станки).

Пример настройки правил NAT на двух маршрутизаторах EDR-G903:

Bidirectional 1-к-1 NAT

Bidirectional NAT является разновидностью обычного NAT 1-1 и позволяет организовать связь между разными подсетями без указания Основного шлюза в настройках сетевого адаптера.

На некоторых устройствах нельзя прописать основной шлюз по умолчанию в настройках сетевого адаптера. Как быть, если нужно соединить такое устройство с другой подсетью через маршрутизатор? В этом случае на помощь приходит Bidirectional NAT.

Вот как настраивается правило Bidirectional NAT на маршрутизаторе EDR-810:

Разница между обычным 1-1 NAT и Bidirectional NAT заключается в простом нюансе: в первом случае устройство знает, что существуют другие подсети, и для выхода на них использует шлюз умолчанию с дальнейшей подменой адресов на роутере; во втором случае устройство «обмануто» и думает, что общается внутри своей подсети. Логично, что Bidirectional NAT используется для более старых или простых приборов, а обычный 1-1 NAT работает с более умными устройствами.

Подробнее о NAT N-к-1, он же Port Address Translation (PAT), NAT Overload или IP Masquerading

В случае NAT N-к-1 через один внешний IP адрес в сеть могут выходить десятки и сотни устройств, находящиеся за NAT. Такой подход помогает экономить дефицитные IP адреса v4. Можно иметь до 65 535 одновременных активных соединений через один и тот же адрес.

Также технология позволяет скрыть реальный IP адрес и порт устройств и приложений за NAT, что повышает безопасность.

Ограничение N-1 NAT:

Главным минусом и в то же время плюсом (в зависимости от задач) этой технологии является то, что она не позволяет иметь доступ извне к внутренним узлам. Все соединения должны быть инициированы изнутри, т.е. инициатором связи всегда является устройство за NAT. Невозможно установить связь с устройством из внешней сети.

Как мы видим, роутер метит информацию от компьютеров из внутренней сети при помощи портов на 4 уровне модели OSI: он запоминает сопоставление внутренних портов источника (до WAN) и вновь сгенерированных внешних (после WAN). Когда приходят разные ответы, то, хоть они и поступают на один и тот же IP-адрес WAN-порта, роутер безошибочно распределяет их по правильным компьютерам согласно этому сопоставлению.

Port Forward / Проброс портов

Проброс портов позволяет указать, что все запросы, приходящие на конкретный внешний адрес и конкретный порт маршрутизатора, должны быть перенаправлены на конкретный внутренний адрес и порт получателя.

Требуется, если TCP-сервер находится за NAT или для подключения UDP, инициированного извне. То есть, Port Forward позволяет обойти ограничение NAT N-к-1.

Функция проброса портов NAT является одним из способов подключения из внешней незащищенной зоны (WAN) во внутреннюю защищенную зону (LAN). Пользователь может инициировать подключение из внешней сети к внутренней сети, но не сможет инициировать подключение из внутренней сети к внешней сети.

Внимание: будьте осторожны, используя проброс портов в Интернет! Если злоумышленники узнают IP-адрес и TCP/UDP-порт вашего устройства, то они смогут получить к нему доступ из любой точки мира! Прежде, чем настраивать проброс портов в открытом доступе, лучше заранее подумать обо всех необходимых мерах по кибербезопасности.

Оборудование с поддержкой NAT

Модель

EDR-G903 EDR-G902 EDR-810 Требования Двойное резервирование WAN Защита между WAN and LAN Защищенный маршрутизатор с функциями управляемого коммутатора L2; несколько портов для подключения устройств Порты 2 WAN (Комбо)

1 LAN (Комбо)1 WAN (Комбо)

1 LAN (RJ45)1 WAN

15 LAN (оптика по SFP или RJ45)Пропускная способность 40,000 fps 25,000 fps 10,000 fps Firewall/NAT 512 / 256 правил 256 / 128 правил 256 / 128 правил VPN 100 IPSec туннелей 50 IPSec туннелей 10 IPSec туннелей Резервирование WAN 2 независимых WAN — — DMZ (демилитаризованная зона) 1 — — Если у Вас есть вопросы по продукции МОХА, обращайтесь по телефону: +7 (495) 419-1201 или по e-mail: russia@moxa.pro

Товары из статьи

2-портовоый промышленный модуль контроллера ретрансляции сетевых адресов (NAT device), 12/24/48VDC-in, -40. +75C

$990,77 88 860,48 ₽

Промышленный маршрутизатор безопасности: 2 WAN комбо-порта Gigabit Ethernet (RJ-45 + SFP), 1 комбо-порт LAN Gigabit Ethernet, Firewall/NAT/VPN, 0. +60C

$2 988,04 267 992,23 ₽

Промышленный маршрутизатор безопасности: 1 WAN комбо-порт Gigabit Ethernet (RJ-45 + SFP), 1 LAN Gigabit Ethernet, Firewall/NAT/VPN, 0. +60C

Промышленный маршрутизатор безопасности: 8 портов 10/100 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT, -10. +60 С

$1 435,80 128 774,46 ₽

Рекомендованные продукты

Промышленный маршрутизатор безопасности: 8 портов 10/100 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT, -10. +60 С

$1 435,80 128 774,46 ₽

Промышленный маршрутизатор безопасности: 8 портов 10/100 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT, -40. +75 С

$1 598,15 143 335,36 ₽

Промышленный маршрутизатор безопасности: 8 портов 10/100/1000 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT/VPN, -40. +75 С

$4 293,83 385 106,31 ₽

Промышленный маршрутизатор безопасности: 8 портов 10/100/1000 BaseT(X) + 2 Gigabit Ethernet SFP, Firewall/NAT/VPN, -10. +60 С

$4 150,86 372 283,58 ₽

2-портовоый промышленный модуль контроллера ретрансляции сетевых адресов (NAT device), 12/24/48VDC-in, -40. +75C

$990,77 88 860,48 ₽

2-портовоый промышленный модуль контроллера ретрансляции сетевых адресов (NAT device), 12/24/48VDC-in, -10. +60C

$854,24 76 615,33 ₽

Система предотвращения сетевых атак: 2 порта 10/100/1000 BaseT(X), Firewall, -40. +75 С

$2 263,52 203 011,26 ₽

Промышленный маршрутизатор безопасности, 8 портов GbE copper, 2 порта GbE SFP, Firewall/NAT/VPN, 12/24/48 VDC-in, -10. +60C