Популярный open-source-пакет начал заменять данные российских пользователей на сердечки. Автора осудили за дискриминацию

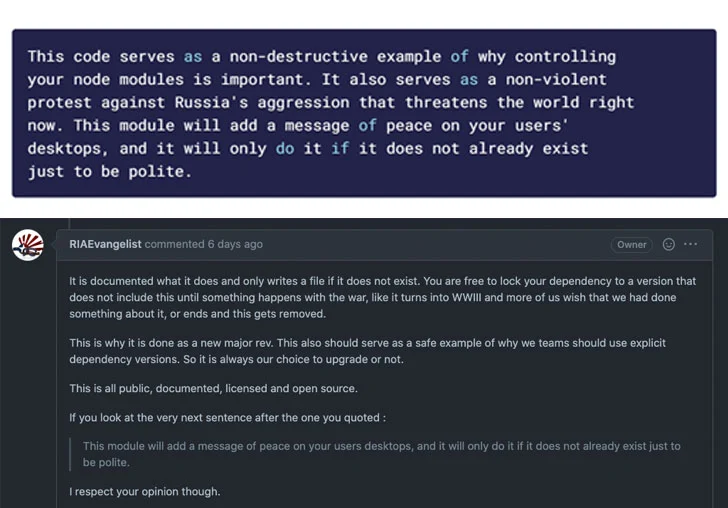

Разработчик назвал вредоносный код «мирным протестом» против «спецоперации» на Украине.

Файл WITH-LOVE-FROM-america.txt. Скриншот BleepingComputer

8 марта американский разработчик Брэндон Нозаки Миллер с ником RIAEvangelist выложил на npm и GitHub пакеты программного обеспечения с открытым исходным кодом с названиями Peacenotwar и oneday-test. По его словам, они были способом «ненасильственного протеста» против «спецоперации» на Украине. Позднее пользователи заметили, что некоторые последние обновления популярной библиотеки node-ipc, также поддерживаемой этим разработчиком, запускают вредоносный код, удаляющий все данные с компьютера.

Код, представленный в node-ipc, маскировал своё назначение. Он определял IP-адрес и, если пользователь оказывался из России или Белоруссии, удалял их данные, заменяя на эмодзи сердца. Некоторые версии кода также включали модуль Peacenotwar, из-за которого пользователи видели всплывающий файл WITH-LOVE-FROM-america. txt («Из Америки с любовью») . Файл содержал «антивоенный» текст на нескольких языках.

Библиотеку node-ipc использовал и популярный фреймворк Vue.js для JavaScript. До этого случая он постоянно обновлял версии — то есть файлы разработчиков, которые пользовались фреймворком, могли быть удалены. После удаления данных с некоторых устройств пользователи обратились к сопровождающим проекта с просьбой отключить автоматическое обновление, сохранив старую безопасную версию.

Действия RIAEvangelist, который поддерживает более 40 пакетов в npm, вызвали критику пользователей. Они указали, что действия разработчика выходят за рамки простого «мирного протеста». Некоторые добавляли, что потеряли доверие к разработчику и комьюнити в целом.

Такое поведение выходит за рамки. Конечно, война — это плохо, но это не оправдывает такое поведение (удаление данных пользователей и создание странного файла на рабочем столе). Иди на***, иди к чёрту. Ты разрушил open-source сообщество. Теперь ты доволен?

Честно говоря, этот «активизм» просто в очередной раз демонстрирует, как в мире технологий не хватает деонтологии

Некоторые пользователи заметили, что разработчик удалял комментарии в обсуждении, и обвинили его в попытке спрятать предупреждения о вредоносном коде.

Эй, @RIAEvangelist, что ты пытаешься спрятать?

@RIAEvangelist, почему вы удаляете сообщения из заявки node-ipc, которые ясно показывают, что добавленный вами код удаляет/перезаписывает пользовательские файлы?

В рунете действия RIAEvangelist сравнили с «культурой отмены» и цензурой.

Пользователи начали замечать и другие формы подобного «протеста», и собирать их в списки. После освещения ситуации некоторые разработчики начали откатывать изменения до безопасных версий кода.

Блок telegram недоступен

Как сообщили BleepingComputer со ссылкой на исследователей Snyk, версии node-ipc 10.1.1 и 10.1.2, заменяющие данные на сердечки, были удалены npm в течение 24 часов после публикации. Тем не менее, версия 11.0.0 и выше остаются доступными и по-прежнему содержат модуль Peacenotwar. «Если ваше приложение создано с использованием библиотеки node-ipc, убедитесь, что зависимость привязана к безопасной версии, такой как 9.2.1 (оказывается, 9.2.2 тоже не безобидна)», — порекомендовало издание.

Роскомнадзор требует от СМИ называть события на Украине «специальной военной операцией». Мы вынуждены придерживаться этого правила.

В node-ipc нашли уязвимость, которая удаляет файлы на русских и белорусских системах

Она заменяет содержимое файлов на сердечки и имеет 9.8 из 10 баллов по шкале опасности.

Дмитрий Зверев

Любитель научной фантастики и технологического прогресса. Хорошо сочетает в себе заумного технаря и утончённого гуманитария. Пишет про IT и радуется этому.

Что случилось? В NPM-пакете — node-ipc — появился вредоносный код, который запускается только на IP-адресах России и Беларуси. Изменения в коде разместил сам автор проекта. Уязвимость (CVE-2022-23812) оценивается специалистами из Nist на 9.8 из 10 баллов по шкале CVSS.

И что? Пакет node-ipc скачивают около миллиона раз в неделю, а ещё он используется в 354 сторонних пакетах — например, в vue-cli. Поэтому все проекты, которые имеют в зависимостях node-ipc, — под угрозой.

Как это работает? Автор проекта добавил в Git-репозитории node-ipc код, который определяет страну через сервис api.ipgeolocation.io и с вероятностью 25% заменяет на символ «❤️» содержимое всех файлов с доступом на чтение.

Этот код обнаружили в версиях пакета 10.1.1 и 10.1.2, а позже в версиях 11.0.0 и 11.1.0 нашли внешнюю зависимость peacenotwar от того же автора: код выдаёт сообщение с предложением присоединиться к протесту.

Сегодня ключ для api.ipgeolocation.io отозвали, и теперь node-ipc не может получить доступ к геолокации пользователей.

Что делать? Пользователям node-ipc рекомендуется откатить пакет до версии 9.2.1, а также с осторожностью использовать другие пакеты, которые выпустил автор node-ipc. Здесь — список созданных им пакетов.

Читайте также:

- OneHalf: история компьютерного «коронавируса»

- Нужен ли программисту английский?

- Что такое HTML и почему его должен знать каждый веб-разработчик

Разработчик node-ipc подвергся жесткому преследованию

Разработчик столкнулся с негативной реакцией общества после того, как его обвинили в попытке неизбирательного распространения вредоносного ПО на российские IP-адреса через популярный пакет с открытым исходным кодом. Брэндон Нодзаки-Миллер опроверг обвинения в том, что его код уничтожил жесткие диски пользователей в России и Беларуси, несмотря на подробный онлайн-анализ кода сторонними экспертами. Миллер разрабатывает «node-ipc» — модуль межпроцессного взаимодействия для систем Linux , Mac и Windows. По данным GitHub , пакетом пользуются почти 761 000 человек. После анализа кода 7 марта этого года компания Snyk, занимающаяся безопасностью программного обеспечения, пришла к выводу, что в node-ipc был встроен вредоносный пакет. Вредоносный код перезаписывал файлы на компьютере пользователей с IP адресами из России и Белорусии, и заменял их смайликом.

По словам Snyk, инструмент ipc-node использовался в пакетах, включая инструмент командной строки Vue.js. Уязвимости присвоен идентификатор CVE-2022-23812 с оценкой CVSS 9,8 (критическая). После инцидента Миллер подвергся жесткому преследованию. Кто то позвонил в полицию и предупредил о ложной чрезвычайной ситуации, в результате чего он был избит полицией. Также неизвестные взломали его твиттер. «Насколько мне известно, ни один компьютер не пострадал, если только люди не попытались сделать так, чтобы мой код делал что-то, чего на самом деле не было», — сказал он. «Единственное, что произошло на самом деле, было задокументировано и лицензировано в файлах исходного кода, был добавлен файл на рабочий стол с посланием мира, морали и попыткой вспомнить о прощении, когда все это закончится». Подробный анализ Snyk отвергает слова Миллера. Компания обвиняет Нодзаки Миллера в попытке скрыть распространение вредоносного ПО.

Популярный NPM-пакет портит файловые системы из России и Белоруссии

Разработчик популярного NPM-пакета «node-ipc» решил выразить свою позицию по складывающейся сейчас ситуации в Украине. В новую версию своей разработки девелопер добавил функциональность вайпера, который удаляет файловые системы, если IP-адрес пользователя принадлежит России или Белоруссии.

Такое решение вызвало ряд вопрос, касающихся безопасности цепочек поставок софта и сообщества любителей открытого кода. Как известно, вредоносное нововведение появилось в версиях 10.1.1 (вышла 7 марта) и 10.1.2.

RIAEvangelist, стоящий за разработкой node-ipc, решил бить по IP-адресам. Если географически адрес совпадал с Россией или Белоруссией, софт перезаписывал содержимое произвольных файлов эмодзи «сердечко».

Напомним, что node-ipc предназначен для локальной и удалённой коммуникации между процессами. NPM-пакет поддерживает системы Linux, macOS, Windows и насчитывает более 1,1 млн еженедельных загрузок.

«Очевидно, это злоупотребление своим положением, которое привело к критическому инциденту для цепочки поставок софта», — комментирует ситуацию Лиран Тал из Synk.

Проблеме присвоили идентификатор CVE-2022-23812 и 9,8 балла по шкале CVSS. Согласно сообщениям, в версии 10.1.3 деструктивный код был удалён.

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Читайте также

14 Декабря 2023

28 Декабря 2023

/news/2024-01-08-111332/42578

Екатерина Быстрова 08 Января 2024 — 14:47

Ряд имплементаций Kyber, механизма инкапсуляции ключа (KEM), который используют для квантово-устойчивого шифрования, содержит несколько уязвимостей, объединённых под именем «KyberSlash». Эксплуатация позволяет восстановить секретные ключи.

CRYSTALS-Kyber, официальная имплементация Kyber и часть набора CRYSTALS, предназначена для общего шифрования. Национальный институт стандартов и технологий США (NIST) включил её в набор алгоритмов, предназначенных для отражения атак с квантовых компьютеров.

Имплементации Kyber используют, например, мессенджер Signal и Mullvad VPN. Кстати, в сентябре разработчики Signal ввели квантово-устойчивое шифрование PQXDH.

Эксплуатация выявленных уязвимостей KyberSlash является классической тайминг-атакой и завязана на методе обработки определённых операций деления в процессе декапсуляции.

Бреши позволяют условному злоумышленнику проанализировать время выполнения и вытащить секреты, которые могут привести к компрометации шифрования.

Если реализующая Kyber служба допускает несколько запросов к одной паре ключей, атакующий может вычислить разницу во времени и постепенно извлечь секретный ключ.

На проблемные куски кода, ответственные за наличие уязвимостей KyberSlash (KyberSplash1 и KyberSplash2) указали специалисты Cryspen. Эксперты даже записали пробную эксплуатацию KyberSlash1 на системе Raspberry Pi, по результатам которой удалось восстановить секретный ключ Kyber в двух из трёх попыток.

Выявив наличие KyberSlash1 в конце ноября, исследователи сразу же сообщили о проблеме разработчикам Kyber. Последние же выпустили патч 1 декабря 2023 года.

Тем не менее остались и непропатченные проекты, со списком которых можно ознакомиться по этой ссылке.

Подписывайтесь на канал «Anti-Malware» в Яндекс Дзен, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.