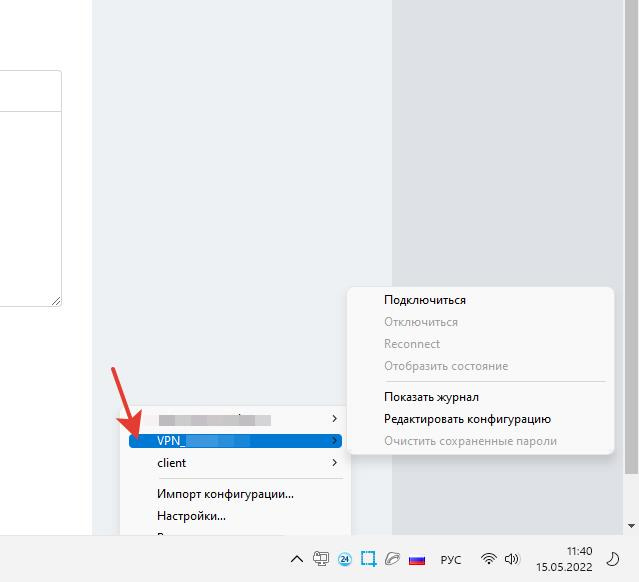

Как удалить ненужное openVPN подключение?

В меню Настройки — Дополнительно есть пункт папки с конфигами

В моем случае это C:\Users\alexv\OpenVPN\config

в этой папке лежат ovpn файлы конфига подключения, либо доп папки с сертификатами, ключами и конфигами. В этой папке удали папку с ненужным конфигом и файлами либо ненужный ovpn файл.

Ответ написан более года назад

Комментировать

Нравится 6 Комментировать

Ответы на вопрос 0

Ваш ответ на вопрос

Войдите, чтобы написать ответ

- Windows

Почему не могу отмотать видео в Windows медиаплеере?

- 1 подписчик

- 35 минут назад

- 8 просмотров

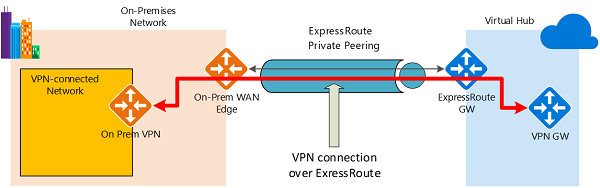

Шифрование ExpressRoute: IPsec и ExpressRoute для Виртуальной глобальной сети

В этой статье рассказано, как использовать виртуальную глобальную сеть Azure для установления VPN-подключения IPsec/IKE из локальной сети к Azure через частный пиринг канала Azure ExpressRoute. Эта методика обеспечивает зашифрованную передачу данных между локальными сетями и виртуальными сетями Azure через ExpressRoute без выхода в Интернет и использования общедоступных IP-адресов.

Топология и маршрутизация

На схеме ниже показан пример VPN-подключения через частный пиринг ExpressRoute.

На схеме показана сеть в локальной сети, которая подключена к VPN-шлюзу центра Azure через частный пиринг ExpressRoute. Установка подключения предельно проста:

- Установите подключение ExpressRoute, используя канал ExpressRoute и частный пиринг.

- Установите VPN-подключение, как описано в этой статье.

Важным аспектом этой конфигурации является маршрутизация между локальными сетями и Azure по путям ExpressRoute и VPN.

Трафик из локальных сетей в Azure

Для трафика из локальных сетей в Azure префиксы Azure (включая виртуальный концентратор и все периферийные виртуальные сети, подключенные к нему) объявляются через BGP частного пиринга ExpressRoute и BGP VPN. В результате создается два сетевых маршрута (пути) к Azure из локальных сетей:

- Один через путь, защищенный с помощью IPsec

- Один сетевой маршрут напрямую через ExpressRoute без защиты IPsec

Чтобы применить шифрование при обмене данными, необходимо проследить, чтобы для сети, подключенной к VPN (см. схему), маршруты Azure через локальный VPN-шлюз были предпочтительнее, чем путь напрямую через ExpressRoute.

Трафик из Azure в локальные сети

Это же требование распространяется на трафик из Azure в локальные сети. Путь IPsec можно сделать более предпочтительным, чем путь напрямую через ExpressRoute (без IPsec) двумя способами.

- Объявление более конкретных префиксов в сеансе BGP в сети VPN для сети, подключенной к VPN. Вы можете объявить более широкий диапазон, охватывающий подключенную к VPN сеть через частный пиринг ExpressRoute, а затем объявить более конкретные диапазоны в сеансе BGP в сети VPN. Например, объявите 10.0.0.0/16 через ExpressRoute и 10.0.1.0/24 через VPN.

- Объявление несвязанных префиксов для VPN и ExpressRoute. Если диапазоны сетей, подключенных к VPN, не связаны с другими подключенными сетями ExpressRoute, можно объявить префиксы в сеансах BGP в сети VPN и ExpressRoute соответственно. Например, объявите 10.0.0.0/24 через ExpressRoute и 10.0.1.0/24 через VPN.

В обоих примерах Azure будет передавать трафик на 10.0.1.0/24 через VPN-подключение, а не напрямую через ExpressRoute без защиты VPN.

Если вы объявите одни и те же префиксы как для ExpressRoute, так и для подключений VPN, Azure будет использовать путь ExpressRoute напрямую без защиты VPN.

Перед началом

Перед началом настройки убедитесь, что выполнены следующие условия.

- Если у вас уже есть виртуальная сеть, к которой вы хотите подключиться, проверьте, что ни одна из подсетей локальной сети не перекрывается с ней. Вашей виртуальной сети не нужна подсеть шлюза, и в ней не должны находиться виртуальные сетевые шлюзы. Если у вас нет виртуальной сети, вы можете создать ее, выполнив шаги, приведенные в этой статье.

- Получите диапазон IP-адресов для вашего региона концентратора. Концентратор — это виртуальная сеть, и диапазон адресов, который вы указываете для региона концентратора, не может пересекаться с существующей виртуальной сетью, к которой вы подключаетесь. Кроме того, указанный диапазон не может пересекаться с диапазонами адресов, к которым вы подключаетесь локально. Если вы не знаете диапазоны IP-адресов в своей конфигурации локальной сети, обратитесь к специалисту, который сможет предоставить вам нужную информацию.

- Если у вас еще нет подписки Azure, создайте бесплатную учетную запись, прежде чем начинать работу.

1. Создание виртуальной глобальной сети и концентратора со шлюзами

Прежде чем продолжать, необходимо настроить следующие ресурсы Azure и соответствующие локальные конфигурации:

- Виртуальная глобальная сеть Azure.

- Концентратор виртуальной глобальной сети с шлюзом ExpressRoute и VPN-шлюзом.

Действия по созданию виртуальной глобальной сети Azure и концентратора с ассоциацией ExpressRoute см. в статье Создание ассоциации ExpressRoute с помощью виртуальной глобальной сети Azure. Действия по созданию VPN-шлюза в виртуальной глобальной сети см. в статье Создание подключения типа «сеть — сеть» с помощью виртуальной глобальной сети Azure.

2. Создание сайта для локальной сети

Ресурс сайта совпадает с VPN-сайтами без ExpressRoute для виртуальной глобальной сети. IP-адрес локального VPN-устройства теперь может быть частным IP-адресом или общедоступным IP-адресом в локальной сети, доступным через частный пиринг ExpressRoute, созданном на шаге 1.

IP-адрес для локального VPN-устройства должен быть частью префиксов адресов, объявленных в виртуальном концентраторе глобальной сети через частный пиринг Azure ExpressRoute.

- Перейдите к vpn-сайтам YourVirtualWAN > и создайте сайт для локальной сети. Основные действия см. в статье Создание сайта. Помните о следующих значениях параметров:

- Протокол BGP: выберите «Enable» (Включить), если ваша локальная сеть использует BGP.

- Частное адресное пространство: введите пространство IP-адресов, которое находится на локальном сайте. Трафик, предназначенный для этого адресного пространства, направляется в локальную сеть через VPN-шлюз.

- Выберите Ссылки , чтобы добавить сведения о физических ссылках. Помните о следующих параметрах:

- Имя поставщика: имя поставщика услуг Интернета для сайта. Для локальной сети ExpressRoute это имя поставщика службы ExpressRoute.

- Скорость: скорость ссылки интернет-службы или канала ExpressRoute.

- IP-адрес: общедоступный IP-адрес VPN-устройства на вашем локальном сайте. Либо для локальной сети ExpressRoute это частный IP-адрес VPN-устройства через ExpressRoute.

- Если протокол BGP включен, он применяется ко всем подключениям, созданным для этого сайта в Azure. В Виртуальной глобальной сети протокол BGP настраивается точно так же, как и в VPN-шлюзе Azure.

- Локальный узел BGP не должен иметь IP-адрес VPN-устройства или входить в диапазон IP-адресов виртуальной сети VPN-сайта. Используйте в качестве IP-адреса узла BGP другой IP-адрес VPN-устройства. Можно использовать адрес интерфейса замыкания на себя. Но это не может быть APIPA-адрес (169.254.x.x). Укажите этот адрес на соответствующем сайте VPN, который представляет это расположение. Предварительные требования BGP см. статье About BGP with Azure VPN Gateway (Сведения об использовании BGP с VPN-шлюзом Azure).

- Выберите Далее: Проверка и создание>, чтобы проверка значения параметров и создать VPN-сайт, а затем — Создать сайт.

- Затем подключите сайт к центру, выполнив эти основные действия в качестве руководства. Обновление шлюза может занять до 30 минут.

3. Обновление параметров подключения VPN для использования ExpressRoute

После создания VPN-сайта и подключения к концентратору выполните следующие действия, чтобы настроить подключение для использования частного пиринга ExpressRoute.

- Перейдите в виртуальный концентратор. Это можно сделать, перейдя в Виртуальная глобальная сеть и выбрав концентратор, чтобы открыть страницу концентратора, или перейти к подключенного виртуального концентратора с сайта VPN.

- В разделе Connectivity (Подключение) выберите VPN (Site-to-Site) (VPN: сайт — сайт).

- Нажмите кнопку с многоточием (. ) или щелкните правой кнопкой мыши vpn-сайт через ExpressRoute и выберите Изменить VPN-подключение к этому концентратору.

- На странице Основные сведения оставьте значения по умолчанию.

- На странице Подключение 1 настройте следующие параметры:

- Для Use Azure Private IP Address (Использовать частный IP-адрес Azure) выберите Yes. Этот параметр настраивает VPN-шлюз концентратора для использования частных IP-адресов в пределах диапазона адресов концентратора для этого подключения, а не общедоступных IP-адресов. Это гарантирует, что трафик из локальной сети проходит через пути частного пиринга ExpressRoute, а не использует общедоступный Интернет для этого VPN-подключения.

- Нажмите кнопку Создать , чтобы обновить параметры. После создания параметров VPN-шлюз концентратора будет использовать частные IP-адреса VPN-шлюза для установки подключений IPsec/IKE к локальному VPN-устройству через ExpressRoute.

4. Получение частных IP-адресов для VPN-шлюза концентратора

Скачайте конфигурацию VPN-устройства, чтобы получить частные IP-адреса VPN-шлюза концентратора. Эти адреса необходимы для настройки локального VPN-устройства.

- На странице центра выберите VPN (Site-to-Site) (VPN: сайт — сайт) в разделе Connectivity (Подключение).

- В верхней части страницы Overview (Обзор) щелкните Download VPN Config (Скачать конфигурацию VPN). Azure создает учетную запись хранения в группе ресурсов «microsoft-network-[расположение]», где используется расположение глобальной сети. Применив конфигурацию к VPN-устройствам, вы можете удалить эту учетную запись хранения.

- После создания файла щелкните ссылку, чтобы скачать его.

- Примените конфигурацию к VPN-устройству.

Файл конфигурации VPN-устройства

Файл конфигурации устройства содержит параметры, которые необходимо использовать при настройке локального VPN-устройства. При просмотре этого файла обратите внимание на следующие сведения:

- vpnSiteConfiguration: в этом разделе указаны сведения об устройстве, настроенные как сайт, подключенный к виртуальной глобальной сети. Они содержат имя и общедоступный IP-адрес устройства филиала.

- vpnSiteConnections: в этом разделе представлены следующие параметры:

- Адресное пространство виртуальной сети виртуальных концентраторов.

Пример: «AddressSpace»:»10.51.230.0/24″ - Адресное пространство виртуальных сетей, подключенных к концентратору.

Пример: «ConnectedSubnets»:[«10.51.231.0/24»] - IP-адреса VPN-шлюзов виртуального концентратора. Так как каждое подключение VPN-шлюза состоит из двух туннелей в конфигурации «активный — активный», в этом файле будут указаны оба IP-адреса. В этом примере вы видите Instance0 и Instance1 для каждого сайта. Они являются частными IP-адресами, а не общедоступными.

Пример: «Instance0″:»10.51.230.4» «Instance1″:»10.51.230.5» - Сведения о конфигурации подключения VPN-шлюза, например BGP и общий ключ. Общий ключ создается автоматически. Вы всегда можете изменить подключение на странице Обзор для пользовательского предварительного ключа.

Пример файла конфигурации устройства

[< "configurationVersion":< "LastUpdatedTime":"2019-10-11T05:57:35.1803187Z", "Version":"5b096293-edc3-42f1-8f73-68c14a7c4db3" >, "vpnSiteConfiguration":< "Name":"VPN-over-ER-site", "IPAddress":"172.24.127.211", "LinkName":"VPN-over-ER" >, "vpnSiteConnections":[< "hubConfiguration":< "AddressSpace":"10.51.230.0/24", "Region":"West US 2", "ConnectedSubnets":["10.51.231.0/24"] >, "gatewayConfiguration": < "IpAddresses":< "Instance0":"10.51.230.4", "Instance1":"10.51.230.5" >>, "connectionConfiguration": < "IsBgpEnabled":false, "PSK":"abc123", "IPsecParameters":> >] >, < "configurationVersion":< "LastUpdatedTime":"2019-10-11T05:57:35.1803187Z", "Version":"fbdb34ea-45f8-425b-9bc2-4751c2c4fee0" >, "vpnSiteConfiguration":< "Name":"VPN-over-INet-site", "IPAddress":"13.75.195.234", "LinkName":"VPN-over-INet" >, "vpnSiteConnections":[< "hubConfiguration":< "AddressSpace":"10.51.230.0/24", "Region":"West US 2", "ConnectedSubnets":["10.51.231.0/24"] >, "gatewayConfiguration": < "IpAddresses":< "Instance0":"51.143.63.104", "Instance1":"52.137.90.89" >>, "connectionConfiguration": < "IsBgpEnabled":false, "PSK":"abc123", "IPsecParameters":> >] >]Настройка VPN-устройства

Если вам нужны инструкции по настройке устройства, см. раздел Загрузка сценариев конфигурации VPN-устройства из Azure. При этом учтите следующее:

- Инструкции на странице VPN-устройства не написаны для виртуальной глобальной сети. Однако вы можете использовать значения виртуальной глобальной сети из файла конфигурации, чтобы настроить VPN-устройство вручную.

- Скачиваемые скрипты конфигурации устройства, предназначенные для VPN-шлюза, не подходят для виртуальной глобальной сети, так как ее конфигурация отличается.

- Новая виртуальная глобальная сеть поддерживает IKEv1 и IKEv2.

- Виртуальная глобальная сеть может использовать только VPN-устройства на основе маршрута и инструкции устройства.

5. Просмотр виртуальной глобальной сети

- Перейдите в виртуальную глобальную сеть.

- На странице Обзор каждая точка на карте представляет собой концентратор.

- В разделе Hubs and connections (Концентраторы и подключения) можно просмотреть сведения о состоянии концентратора, сайте, регионе и состоянии VPN-подключения. Кроме того, можно просматривать принятые и переданные байты.

6. Мониторинг подключения

Создайте подключение для мониторинга связи между виртуальной машиной Azure (ВМ) и удаленным сайтом. Сведения о настройке монитора подключения см. в статье Руководство. Мониторинг сетевого взаимодействия между двумя виртуальными машинами с помощью портала Azure. Исходным адресом является IP-адрес виртуальной машины в Azure, а IP-адресом назначения — IP-адрес сайта.

7. Очистка ресурсов

Вы можете удалить ненужную группу ресурсов и все содержащиеся в ней ресурсы с помощью командлета Remove-AzResourceGroup. Замените myResourceGroup на имя вашей группы ресурсов и выполните следующую команду PowerShell:

Remove-AzResourceGroup -Name myResourceGroup -ForceДальнейшие действия

Эта статья поможет вам создать VPN-подключение через частный пиринг ExpressRoute с помощью виртуальной глобальной сети. Дополнительные сведения о Виртуальной глобальной сети см. в этом обзоре.

Создание клиента Microsoft Entra для подключений P2S по протоколу OpenVPN

При подключении к виртуальной сети вы можете использовать проверку подлинности на основе сертификатов или проверку подлинности RADIUS. Однако при использовании протокола Open VPN можно также использовать проверку подлинности Microsoft Entra. Если вы хотите, чтобы разные группы пользователей могли подключаться к разным шлюзам, вы можете зарегистрировать несколько приложений в AD и связать их с разными шлюзами.

В этой статье описано, как настроить клиент Microsoft Entra для проверки подлинности P2S OpenVPN и создать и зарегистрировать несколько приложений в идентификаторе Microsoft Entra, чтобы разрешить другой доступ для разных пользователей и групп.

Проверка подлинности Microsoft Entra поддерживается только для подключений протокола OpenVPN®.

1. Создание клиента Microsoft Entra

Создайте клиент Microsoft Entra, выполнив действия, описанные в статье «Создание нового клиента «:

- Имя организации

- Первоначальное доменное имя Пример:

2. Создание пользователей клиента

На этом шаге вы создадите двух пользователей клиента Microsoft Entra: одну глобальную учетную запись Администратор и одну главную учетную запись пользователя. Учетная запись главного пользователя используется как главная учетная запись внедрения (учетная запись службы). При создании учетной записи пользователя клиента Microsoft Entra измените роль каталога для типа пользователя, который требуется создать. Выполните действия, описанные в этой статье , чтобы создать по крайней мере двух пользователей для клиента Microsoft Entra. Не забудьте изменить Роль каталога, чтобы создать типы учетных записей:

- глобальный администратор.

- User

3. Регистрация VPN-клиента

Зарегистрируйте VPN-клиент в клиенте Microsoft Entra.

- Укажите идентификатор каталога, который хотите использовать для проверки подлинности. Он указан в разделе свойств страницы Active Directory.

- Скопируйте идентификатор каталога.

- Войдите на портал Azure как пользователь с ролью Глобального администратора.

- Затем дайте согласие администратора. Скопируйте и вставьте URL-адрес, относящийся к расположению развертывания, в адресную строку браузера: Общедоступный

https://login.microsoftonline.com/common/oauth2/authorize?client_id=41b23e61-6c1e-4545-b367-cd054e0ed4b4&response_type=code&redirect_uri=https://portal.azure.com&nonce=1234&prompt=admin_consentAzure для государственных организаций

https://login.microsoftonline.us/common/oauth2/authorize?client_id=51bb15d4-3a4f-4ebf-9dca-40096fe32426&response_type=code&redirect_uri=https://portal.azure.us&nonce=1234&prompt=admin_consentMicrosoft Cloud Germany

https://login-us.microsoftonline.de/common/oauth2/authorize?client_id=538ee9e6-310a-468d-afef-ea97365856a9&response_type=code&redirect_uri=https://portal.microsoftazure.de&nonce=1234&prompt=admin_consentMicrosoft Azure под управлением 21Vianet

https://login.chinacloudapi.cn/common/oauth2/authorize?client_id=49f817b6-84ae-4cc0-928c-73f27289b3aa&response_type=code&redirect_uri=https://portal.azure.cn&nonce=1234&prompt=admin_consentЕсли вы используете учетную запись глобального администратора, которая не является собственной для клиента Microsoft Entra для предоставления согласия, замените «common» идентификатором каталога Microsoft Entra в URL-адресе. Также замена слова common идентификатором каталога может потребоваться в некоторых других случаях.

- При появлении запроса выберите учетную запись Глобальный администратор.

- На странице «Запрошенные разрешения» выберите «Принять«, чтобы предоставить приложениям разрешения.

- В разделе идентификатора Microsoft Entra в корпоративных приложениях вы увидите vpn Azure, указанный в списке.

4. Регистрация дополнительных приложений

На этом шаге вы зарегистрируете дополнительные приложения для различных пользователей и групп.

- В разделе идентификатора Microsoft Entra щелкните Регистрация приложений, а затем + Создать регистрацию.

- На странице Регистрация приложения введите Имя. Выберите требуемые Поддерживаемые типы учетных записей, а затем щелкните Зарегистрировать.

- После регистрации нового приложения щелкните Предоставление API в колонке приложения.

- Щелкните + Добавить область.

- Оставьте URI идентификатора приложения по умолчанию. Щелкните Сохранить и продолжить.

- Заполните обязательные поля и убедитесь, что Состояние — Включено. Щелкните Добавить область.

- Щелкните Предоставление API, затем + Добавить клиентское приложение. В поле Идентификатор клиента введите следующие значения в зависимости от облака.

- Введите 41b23e61-6c1e-4545-b367-cd054e0ed4b4 для общедоступного облака Azure.

- Введите 51bb15d4-3a4f-4ebf-9dca-40096fe32426 для Azure для государственных организаций.

- Введите 538ee9e6-310A-468d-Afef-ea97365856a9 для Microsoft Azure — Германия.

- Введите 49f817b6-84ae-4cc0-928c-73f27289b3aa для Azure для Китая (21Vianet).

- Нажмите Добавить приложение.

- Скопируйте Идентификатор приложения (клиента) со страницы Обзор. Эта информация нам понадобится для настройки шлюза (-ов) VPN.

- Повторите действия, описанные в этом разделе регистрации дополнительных приложений, чтобы создать столько приложений, сколько требуется по требованиям безопасности. Каждое приложение будет связано с VPN-шлюзом и может иметь свой набор пользователей. К шлюзу может быть привязано только одно приложение.

5. Назначение пользователей приложениям

Назначьте пользователей своим приложениям.

- В разделе Идентификатор Microsoft Entra —> Корпоративные приложения выберите только что зарегистрированное приложение и нажмите кнопку «Свойства«. Убедитесь, что Требуется назначение пользователей? имеет значение Да. Щелкните Сохранить.

- На странице приложение щелкните Пользователи и группы, а затем щелкните +Добавить пользователя.

- В разделе Добавление назначения выберите Пользователи и группы. Выберите пользователей, которым будет предоставлен доступ к этому приложению VPN. Щелкните Выбрать.

6. Создание новой конфигурации подключения типа «точка — сеть»

Конфигурации подключения «точка — сеть» определяет параметры для подключения удаленных клиентов.

-

Установите следующие переменные, заменив по мере необходимости значения в вашей среде.

$aadAudience = "00000000-abcd-abcd-abcd-999999999999" $aadIssuer = "https://sts.windows.net/00000000-abcd-abcd-abcd-999999999999/" $aadTenant = "https://login.microsoftonline.com/00000000-abcd-abcd-abcd-999999999999"$aadConfig = New-AzVpnServerConfiguration -ResourceGroupName -Name newAADConfig -VpnProtocol OpenVPN -VpnAuthenticationType AAD -AadTenant $aadTenant -AadIssuer $aadIssuer -AadAudience $aadAudience -Location westcentralusПримечание. Не используйте идентификатор приложения VPN-клиента Azure в приведенных выше командах: он предоставит всем пользователям доступ к шлюзу. Используйте ID приложений, которые вы зарегистрировали.

7. Изменение назначения концентратора

- Перейдите в колонку Hubs (Концентраторы) в виртуальной глобальной сети.

- Выберите концентратор, с которым вы хотите связать конфигурацию vpn-сервера, и нажмите кнопку с многоточием (. ).

- Нажмите Изменение виртуального концентратора.

- Установите флажок Включить шлюз «точка — сеть» и выберите нужную единицу масштабирования шлюза.

- Введите пул адресов, с которого VPN клиентам будут назначаться IP адреса.

- Нажмите кнопку Подтвердить.

- Выполнение операции может занять до 30 минут.

8. Загрузка профиля VPN

Используйте профиль VPN для настройки клиентов.

- На странице Виртуальной глобальной сети щелкните Конфигурация VPN пользователя.

- В верхней части страницы нажмите Загрузить конфигурацию пользователя VPN.

- После завершения создания файла вы можете скачать его, щелкнув ссылку.

- Используйте файл профиля для настройки VPN-клиента.

- Распакуйте загруженный zip-файл.

- Перейдите в распакованную папку «AzureVPN».

- Запомните расположение файла «azurevpnconfig.xml». Azurevpnconfig.xml содержит параметр для VPN-подключения и может быть импортирован непосредственно в приложение Azure VPN Client. Вы также можете распространить этот файл среди всех пользователей, которым необходимо подключиться по электронной почте или другим способом. Для успешного подключения пользователю потребуются допустимые учетные данные Microsoft Entra.

9. Настройка клиентов VPN пользователя

Для подключения необходимо скачать VPN-клиент Azure и импортировать профиль VPN-клиента, скачанный на предыдущих шагах, на каждый компьютер, который нужно подключить к виртуальной сети.

Проверка подлинности Microsoft Entra поддерживается только для подключений протокола OpenVPN®.

Загрузка VPN-клиента Azure

Используйте эту ссылку, чтобы скачать VPN-клиент Azure.

Импорт профиля клиента

- На странице выберите Import (Импорт).

- Перейдите к XML-файлу профиля и выберите его. Выбрав файл, выберите Open (Открыть).

- Укажите имя профиля и выберите Save (Сохранить).

- Выберите Connect (Подключиться), чтобы подключиться к VPN.

- После подключения значок станет зеленым и выдаст Connected (Подключено).

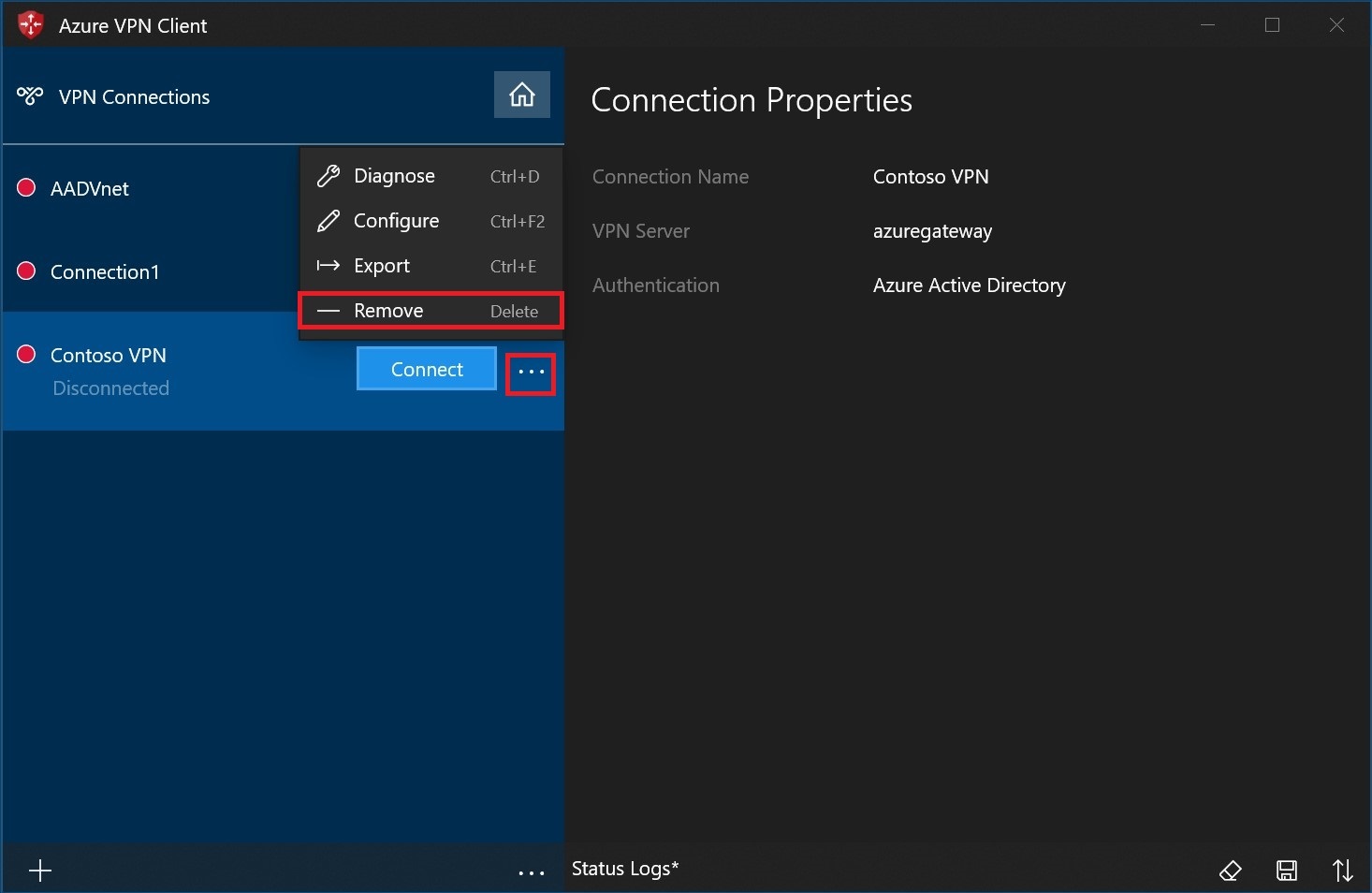

Удаление профиля клиента

- Нажмите кнопку с многоточием (. ) рядом с удаляемым профилем клиента. Затем щелкните Remove (Удалить).

- Выберите Remove (Удалить), чтобы выполнить удаление.

Диагностика проблем с подключением

- Для диагностики проблем с подключением можно использовать средство Diagnose (Диагностика). Нажмите кнопку с многоточием (. ) рядом с VPN-подключением, которое нужно диагностировать, чтобы открыть меню. Затем выберите Diagnose (Диагностика).

- На странице Connection Properties (Свойства подключения) выберите Run Diagnosis (Выполнить диагностику).

- Войдите с помощью своих учетных данных.

- Просмотр результатов диагностики.

- Войдите с помощью своих учетных данных.

- Просмотр результатов диагностики.

10. Просмотр виртуальной глобальной сети

- Перейдите к виртуальной глобальной сети.

- На странице Обзор каждая точка на карте представляет собой концентратор.

- В разделе Концентраторы и подключения можно просмотреть сведения о состоянии концентратора, сайте, регионе, состоянии VPN-подключения, а также количестве принятых и переданных байтов.

Очистка ресурсов

Вы можете удалить ненужную группу ресурсов и все содержащиеся в ней ресурсы с помощью командлета Remove-AzureRmResourceGroup. Замените myResourceGroup на имя вашей группы ресурсов и выполните следующую команду PowerShell:

Remove-AzureRmResourceGroup -Name myResourceGroup -ForceСледующие шаги

Дополнительные сведения о Виртуальной глобальной сети см. в этой статье.

OpenVPN, объединяем домашние сети

Данная статья посвящена объеденению нескольких домашних локальных сетей с предоставлением прозрачного общего доступа к ресурсам сетей с помощью VPN. За реализацию VPN взята openvpn. Клиенты и сервер openvpn установлены на роутерах домашних сетей, в конкретном случае роутеры семейства asus wl500, но данный мануал вполне применим и другим роутерам где есть досуп к OS и можно поставить openvpn.

Хотя подобных руководств в Интернете пруд пруди, они написаны больше для администраторов, которые имеют большой опыт общения с *nix системами, в то время как пользователями домашних роутеров являются в основном не хакеры, а обычные юзеры, может быть впервые увидевшие коммандную строку Linux на том самом роутере. Я постараюсь писать так чтобы было понятно всем.

Для тех кто не любит много букв, чтобы было понятно о чём речь под катом, привожу картинку

Итак, ещё раз формализую задачу. У нас есть несколько сетей имеющих выход в Интеренет через роутер, нам нужно предоставить доступ к ресурсам сетей друг друга через шифрованный интернет-тунель.

Что там понадобится

- Роутеры семейства asus wl500

- Очень желательно снабдить роутеры usb-флешками, так как в роутере очень мало флеш и оперативной памяти, подойдёт совершенно любая, ну кроме уж совсем раритеного старья, то есть меньше 9Mb. Чем не отличный повод порадовать себя новой флешкой? 🙂

- Хотя бы один из роутеров должен выходить в Интеренет с реальным IP адресом, либо все роутеры должны быть в одном сегменте локальной сети провайдера.

- Сети за роутерами должны иметь разный диапазон адресов

- Немного времени и мозга

Настраивать роутеры нужно будет вместе, поэтому желательно иметь к ним доступ одновременно. Бегать из одной квартиры в другую не особо удобно, поэтому можно либо обеспечить доступ из Интернета к компьютерам за роутерами (как это сделал я), либо просто собрать роутеры в одной квартире и прицепить клиентские (ой забежал вперёд) роутеры к сервеному, тогда на месте их постоянной работы нужно будет только изменить адрес openvpn сервера.

Теория

Рассмотрим кратко как будет работать система. Сеть состоит из сервера (на рисунке это роутер Mars) и клиентов Earth и Mercury. Сервер обеспечивает функционирование виртуальной сети, шифрование трафика и маршрутизацию пакетов из одной сети в другой.

Более подробно работа сервера показана на следующем рисунке (рисунок очень условный, он только для общего понимания и не отражает компоненты программы). В клиентском режиме openvpn работает точно также, только не осуществляет маршрутизацию.

Итак у нас есть сеть с диапазоном адресов 192.168.1.1-192.168.1.255 за первым роутером (Mars) и с диапазоном 192.168.2.1-192.168.2.255 за роутером Earth. OpenVPN создаёт специальную виртуальную сетевую карту tun0, и пакеты попавшие туда рашифровываются и отправляются на сервер (на серверном компьютере локально, на клинетском через интеренет), где они расшифровывются и отправляются по нужным тунелям до адресата.

Для примера рассмотрим прохождение пакета от компьютера Phobos до компьютера Moon. Пакет от Phobos отправлется на его гейтвей по умолчанию — Mars, там в таблице маршрутизации сказано, что его надо отправить в тунель tun0, там он попадает в openvpn, который уже знает, что пакеты для сети в которую входит Moon следует отправлять в тунель до Earth. Придя на Earth пакет благополучно будет отправлен на подключенную к лоаклке Moon.

Практика

Прошиваем роутеры прошивкой от Олега и ставим ikpg. Думаю многим пользователям wl500ых эта процедура известна. Она очень подробна написана тут: http://wl500g.info/showthread.php?t=3171. Нам необходимы шаги 1-4, собственно прошивка и 7, установка допонительных пакетов.

- openvpn — ну это нетрудно догадаться 🙂

- vim — текстовый редактор (тот который встроен в оболочку совершенно ни для чего не годится)

- wget-ssl — понадобится для обновления записей в dns, если у сервера динамический внешний ip.

Пока пакеты устанавливаются мы немного отвлечемся от Линукса и сгенерим ключи для vpn соединения. Как это сделать под Windows (линуксоиды, думаю, уже в теме 🙂 ) уже подробно рассматривалось на хабре, повторятся тут нет смысла, следует только добавить что ca.key надо бы убрать куда нибудь подальше, например записать на ненужную флешку.

, а флешку положить в сундук под 33 замка, так как зная ca.crt и ca.key можно спокойно подключится к вашей домашней сети, что ясно не входит в наши планы.Имея под рукой сертификаты их надо положить на роутер который будет сервером, так как это обычные текстовые файлы, то можно просто скопипастить их в текстовый редактор на роутере.

Подключаемся с помощью telnet к роутеру, например$vim /opt/etc/openvpn/keys/ca.crt

Потом нажимаем кнопку i, вставляем содержимое файла ca.crt. Тоже самое делаем с файлами dh2048.pem, mars.crt и mars.key.После этого нужно создать файл конфигурации openvpn, входящий в комплект можно выбросить и вставить этот:

$rm /opt/etc/openvpn/openvpn.conf

$vim /opt/etc/openvpn/openvpn.conftls-server

server 192.168.255.0 255.255.255.0

ifconfig 192.168.255.1 192.168.255.2route 192.168.255.0 255.255.255.0 #IP Range of VPN

route 192.168.2.0 255.255.255.0 #IP Range of Earthpush «route 192.168.1.0 255.255.255.0»

#Say to clients that Mars has 192.168.1.0/24 LANdh /opt/etc/openvpn/keys/dh1024.pem

ca /opt/etc/openvpn/keys/ca.crt

cert /opt/etc/openvpn/keys/home2.crt

key /opt/etc/openvpn/keys/home2.key#Do not change unless know what you are doing

port 1194

proto udpuser nobody

group nobodycomp-lzo

persist-tun

persist-key

verb 3log-append /opt/var/log/openvpn/openvpn.log

status /opt/var/log/openvpn/status.logСоздадим директорию в которой будет находится конфигурация для клиентов

В это директории необходимо создать файлы для тех клиентов за которыми будут находится объединяемые сети. В нашем случае это клиент Earth, создаём файл Earth

Он у нас будет состять всего из одной строчки

iroute 192.168.2.0 255.255.255.0

Эта строчка говорит openvpn куда отправлять пакеты для сети 192.168.2.0/24.

Итак, до запука openvpn осталось только подправить скрипт запуска /opt/etc/init.d/S20openvpn и убрать оттуда строчку return 0.

Всё, запускаем openvpn

Если всё ok, то вывод netstat -ul | grep 1194 дожен выдавать сторчку

udp 0 0 *:1194 *:*а в файле /opt/var/log/openvpn/openvpn.log Появится запись об успешном запуске сервера.

Итак, сервер работает, надо дать возможность пакетам проходить через firewall.

Для этого:

$iptables -I INPUT -p udp —dport 1194 -j ACCEPT

$iptables -I FORWARD -i br0 -o tun0 -j ACCEPT

$iptables -I FORWARD -i tun0 -o br0 -j ACCEPT

$iptables -I INPUT -i tun0 -p tcp —dport 80 -j ACCEPTЧтобы правила применялись каждый раз их надо добавить в файл /usr/local/sbin/post-firewall, а строчку /opt/etc/init.d/S20openvpn дописать в post-mount, чтобы сервер стартовал каждый раз при запуске роутера ($ обозначает прилашение командной строки, в файлы его вносить не надо!).

(Вы не забыли записать изменения в flashfs?)

На этом настройка сервера практически закончена. Единственное, если сервер имеет динамический ip, то надо позаботится чтобы клиенты знали какой IP сейчас имеет сервер. Для этого есть такая штука как DDNS, то есть динамический DNS. Asus имеет встроенную поддержку некоторых DDNS провайдеров, но не всех, например моего нет. Поэтому я написал простенький скрипт, который обновляет IP на DNS, если IP роутера изменился:

/sbin/ifconfig $IFACE > /dev/null 2>&1

if [ «$?» -ne «0» ]

then

logger «update_ip.sh: Interface $IFACE is down, exiting. »

exit 1

finew=`/sbin/ifconfig $IFACE|grep inet\ addr|sed -e ‘s/.*\ addr:\([0-9\.]*\).*/\1/’`

if [ -f $TMPFILE ]

then

old=`cat $TMPFILE`

else

touch $TMPFILE

old=» »

fiif [ «$new» != «$old» ]

then

/opt/bin/wget —no-check-certificate «https://dynamicdns.park-your-domain.com/update?host=mars&domain=yourdomain&password=PASSWORD» > /dev/null 2>&1

logger «update_ip.sh: New ip $new detected»

echo $new > $TMPFILE

fiКак поставить и настроить cron очень подробно написано тут: wl500g.info/showpost.php?p=52524&postcount=1

И так, теперь переходим к клиенту. Установка клиента абсолютно такая же как и сервера, единственное надо перегнать ключи клиента (нам понадобятся ca.crt, Earth.crt, Earth.key) и нменого другом конфиге. Не забудьте подправить скрипт запуска.

Конфиг клиента, в поле remote нужно вставить адрес сервера

client

dev tun

proto udp

remote mars.yourdomain 1194

resolv-retry infinite

nobind

persist-key

persist-tun

ca /opt/etc/openvpn/keys/ca.crt

cert /opt/etc/openvpn/keys/Earth.crt

key /opt/etc/openvpn/keys/Eartth.key

ns-cert-type server

comp-lzo

verb 3

log-append /opt/var/log/openvpn/openvpn.log

status /opt/var/log/openvpn/status.logАналогично применяем правила iptables:

$iptables -I FORWARD -i br0 -o tun0 -j ACCEPT

$iptables -I FORWARD -i tun0 -o br0 -j ACCEPT

$iptables -I INPUT -i tun0 -p tcp —dport 80 -j ACCEPTЗапускаем openvpn на клиенте, он соединеятся с сервером и радуемся жизни. Можно смотреть фильмы, фотографии и рубится в игры как по локалке.

Единственное что я не смог сделать это синхронизировать внутренние DNS сервера, поэтому обращатся к компьютерам между сетями надо по их ip.

Ну, надеюсь это будет кому-то полезно, я что-то устал писать этот эпический мануал.

В качестве домашнего задания подключите компьютер Mercury, чтобы он имел доступ к локальным ресурам из любого места, например по gprs или публичного wifi.

В качестве advanced домашнего задания, отнимите у mercury возможность подсоединятся к сети, изменив только конфигурацию Mars.

- Адресное пространство виртуальной сети виртуальных концентраторов.