Практический пример создания виртуальной частной сети на базе SoftEther VPN

SoftEther VPN – одно из самых простых и эффективных решений для создания виртуальных частных сетей ( V irtual P rivate N etwork, VPN). Это бесплатный продукт с открытым исходным кодом, разработанный как академический исследовательский проект в Японском университете Цукуба (University of Tsukuba, Japan).

Основные особенности SoftEther VPN:

— Свободное и с открытым исходным кодом программное обеспечение

— Возможность создания VPN-подключений с использованием большого количества распространенных стандартных протоколов (HTTPS, DNS, ICMP), что обеспечивает легкий обход брандмауэров.

— Возможность создания Ethernet-мостов (L2) и IP-маршрутизация (L3) через VPN.

— Встроенный динамический DNS.

— AES 256-битное и RSA 4096-битное шифрование.

— Наличие необходимых функций безопасности, таких как протоколирование и брандмауэр внутри VPN туннеля.

— VPN сервер может работать на платформах Windows, Linux, FreeBSD, Solaris и Mac OS X.

— Поддержка клиентов Windows, Linux, Mac, Android, iPhone, iPad и Windows Mobile.

— Поддержка большинства стандартных протоколов VPN (OpenVPN, IPsec, L2TP, MS-SSTP, EtherIP), что позволяет использовать устройства iPhone, iPad, Android, Windows Mobile, компьютеры под управлением Mac OSX и Windows без установки клиентской части SoftEther VPN.

— Простота и удобность настройки сервера и клиента.

— Контроль доступа клиентов к VPN и возможность их аутентификации по паролю или индивидуальному сертификату.

— Ведение журналов, параметры которых можно настроить под свои потребности.

Пример создания виртуальной частной сети на базе SoftEther VPN.

В качестве примера выберем случай, когда нужно объединить в виртуальную частную сеть несколько компьютеров, которые могут находиться где угодно – в подсетях разных провайдеров, в других городах или странах. Сервер SoftEther VPN устанавливается в середе ОС Windows, имеет маршрутизируемый (”белый”) IP-адрес. Клиенты должны получать адреса в сети VPN автоматически по DHCP в диапазоне 172.30.100.101 — 172.30.100.200.

Клиентские компьютеры PC1-PC4, после подключения через Интернет к серверу SoftEther VPN становятся участниками виртуальной локальной сети точно так же, как если бы они были подключены к одному и тому же сетевому коммутатору. Например, рабочие станции (PC1, PC2, PC4), территориально находящиеся в разных регионах могут использовать ресурсы сервера (PC3) точно так же, как и в обычной локальной сети.

Установка и настройка SoftEther VPN сервера

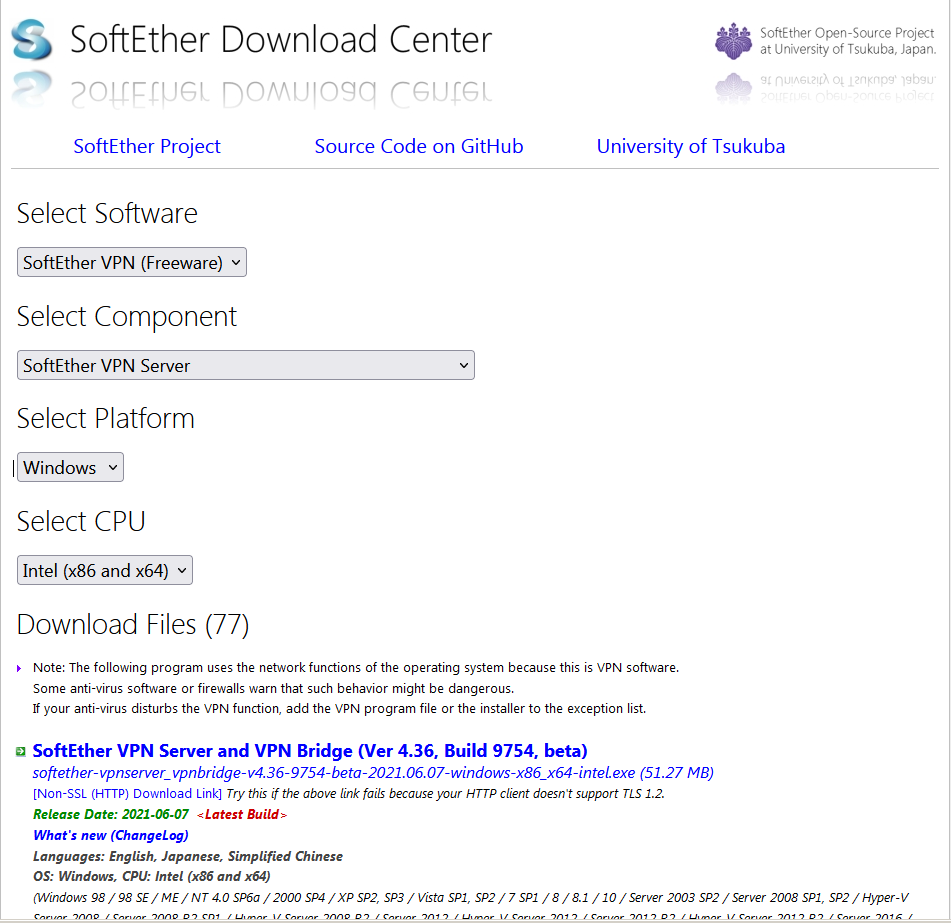

Для того, чтобы скачать продукты SoftEther VPN нужно перейти на страницу загрузки, выбрать компонент SoftEther VPN Server , платформу — Windows , процессор — Intel (x86 and x64) . На странице загрузки отображаются ссылки для скачивания всех версий SoftEther VPN Server, включая и текущую beta-версию:

Установка сервера должна выполняться под учетной записью с правами администратора ( Запуск от имени Администратора).

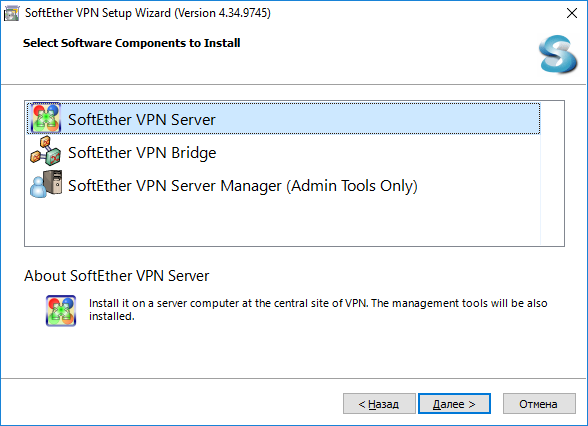

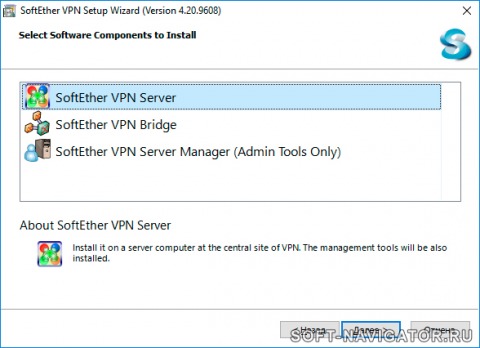

После нажатия кнопки Далее нужно выбрать устанавливаемый компонент — SoftEther VPN Server .

SoftEther VPN Bridge и SoftEther VPN Server Manager (Admin Tools Only) являются компонентами сервера, но могут быть установлены и отдельно. Например, на другом компьютере, где будет выполняться централизованное управление несколькими серверами VPN с помощью SoftEther VPN Server Manager . При чем, данный компьютер может не являться VPN-сервером и на нем устанавливаются только средства администрирования других Softether VPN серверов.

На следующем шаге необходимо принять лицензионное соглашение:

SoftEher VPN распространяется под лицензией Apache 2.0

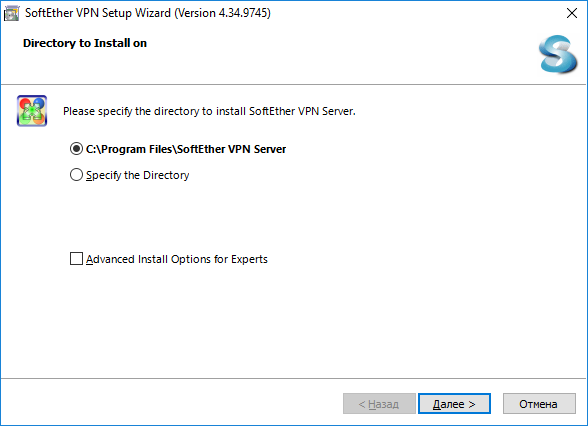

Папку для установки программы оставляем по умолчанию:

После чего можно запустить установку программы нажатием кнопки Далее

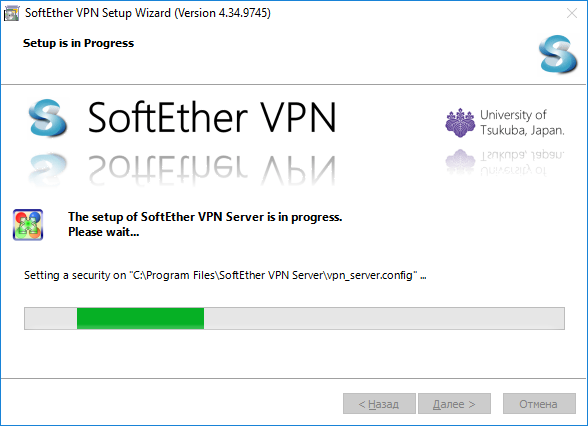

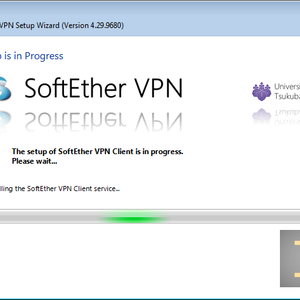

Ход установки отображается на экране:

В некоторых версиях SoftEther VPN Server процесс установки может отличаться, однако, принципиального значения это не имеет.

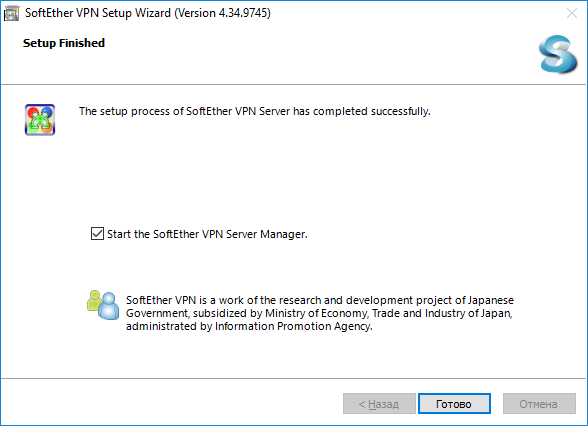

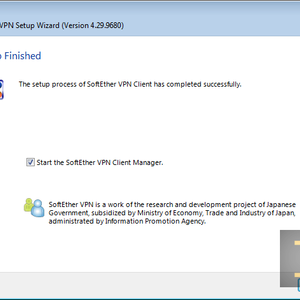

После успешного завершения, по умолчанию включен режим запуска средства управления сервером – Start the SoftEther VPN Server Manager:

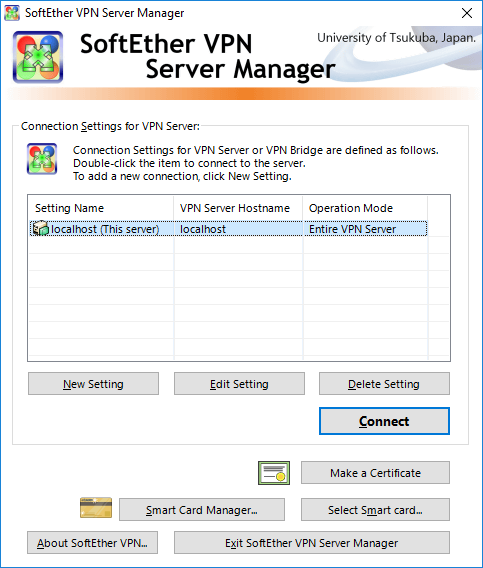

Средство настройки и управления сервером позволяет управлять не только локальным сервером, но и серверами, развернутыми на других компьютерах при наличии соответствующих прав по отношению к ним:

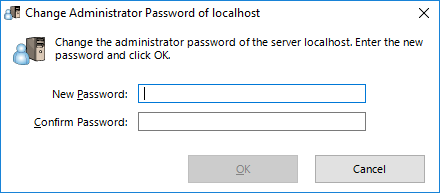

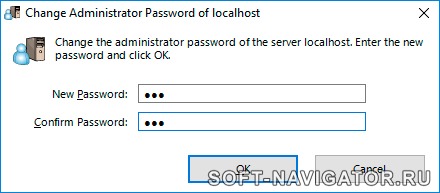

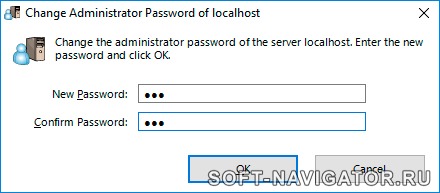

Двойной щелчок или нажатие кнопки Connect позволяет подключиться к выбранному VPV серверу. Кнопка New Setting позволяет добавить новый VPN сервер для управления, кнопка Delete setting — удалить, а Edit Setting — изменить настройки для подключения к выбранному серверу. Первое подключение выполняется с пустым паролем, и программа потребует его изменения:

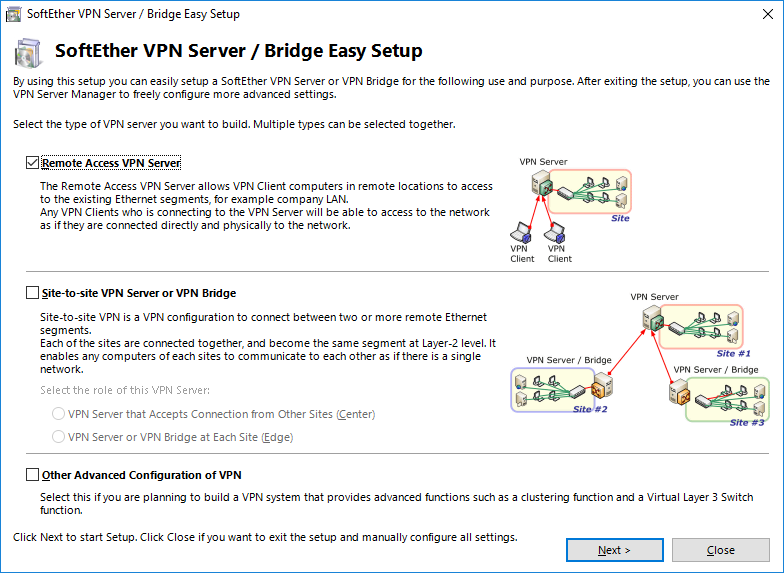

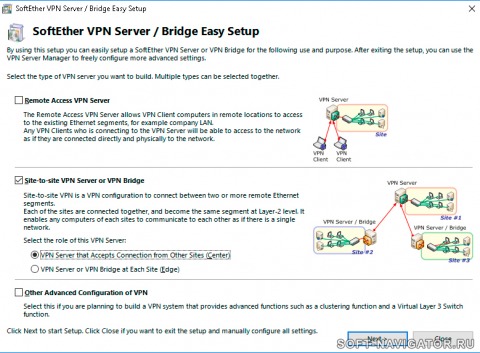

На следующем шаге необходимо выбрать режимы использования SoftEther VPN Server:

Remote Accsess VPN Server — объединение географически распределенных клиентов в единую сеть. Именно этот режим необходим для решения задачи, означенной выше. Возможно включение нескольких режимов одновременно.

Если на данном компьютере ранее был установлен SostEther VPN Server, то его настройки остаются после удаления программы и будут применены к вновь установленному серверу. Настройки хранятся в файле vpn_server.config каталога, куда устанавливается программа ( C:\Program Files\SoftEther VPN Server ). Если необходимо установить и настроить сервер ”с нуля”, то после деинсталляции программы нужно удалить и каталог, куда она была установлена.

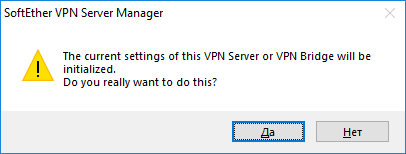

При первой установке режима работы сервера VPN потребуется инициализация его настроек:

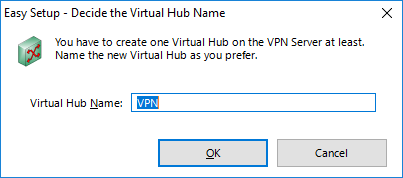

После нажатия кнопки ”Да”, отобразится запрос имени виртуального концентратора (хаба):

Виртуальный концентратор (хаб, Virtual Hub) функционирует аналогично реальному и обеспечивает связь всех подключенных к серверу клиентов между собой. Для географически разнесенных клиентов обеспечивается использование протоколов общего доступа, баз данных, игровых серверов и т.п. точно так же, как будто бы они находятся в единой локальной сети. Другими словами, сервер SoftEher VPN создает виртуальные проводные соединения и виртуальные концентраторы для всех подключенных к нему клиентов. Концентраторов может быть несколько и их имена должны различаться.

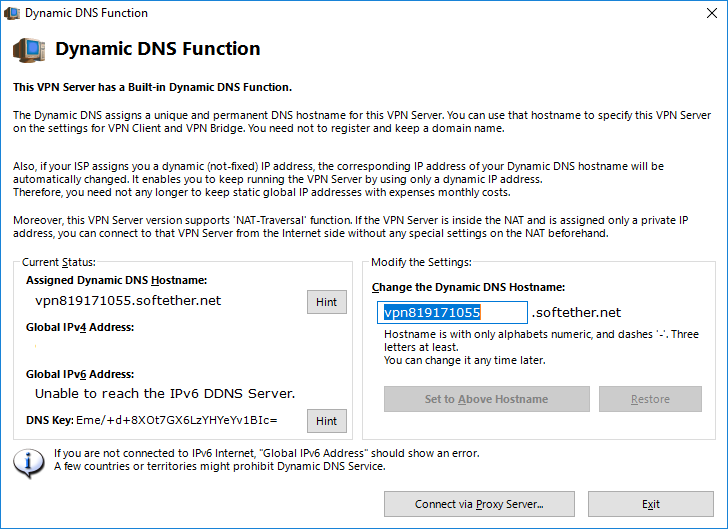

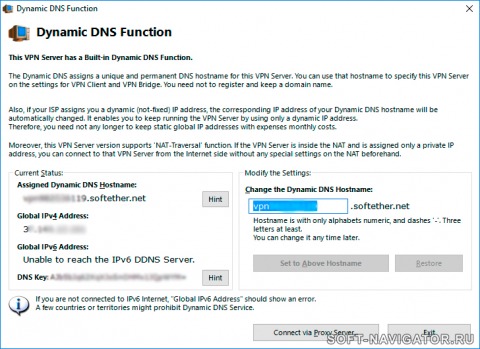

На следующем шаге можно и, как правило, даже нужно, настроить динамический DNS для данного VPN сервера.

Даже если сервер имеет статический IP, обращаться к нему удобнее по имени, особенно, если сервер размещается на компьютере с динамическим IP (стандартное подключение для домашнего Интернет). Независимо от смены IP, клиенты смогут подключаться к серверу по имени, заданному в настройках. Имя проверяется на уникальность и имеет вид выбранное_имя.softether.net

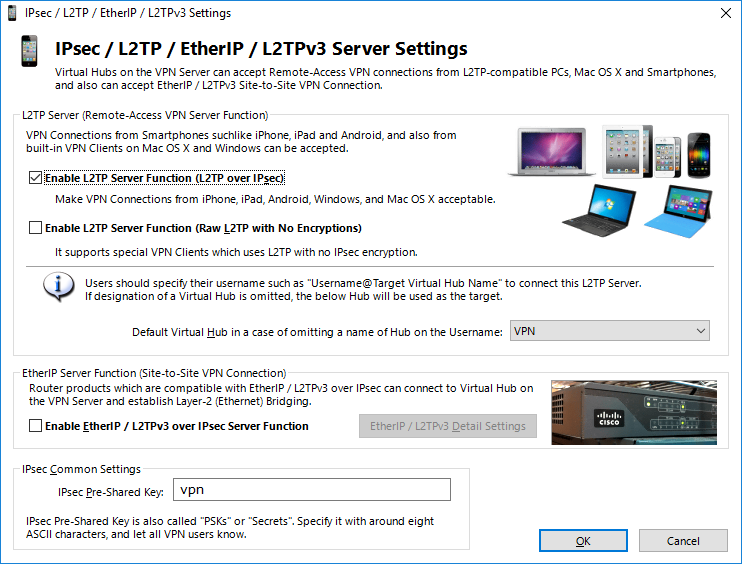

На следующем шаге можно выполнить настройки, обеспечивающие подключение по стандартным протоколам VPN без использования клиентского приложения SoftEther VPN Client:

Виртуальный концентратор (Virtual Hub) может принимать подключения клиентов по протоколам стандартных VPN, в том числе и устаревших. Данные настройки можно изменить в любой момент времени и использовать по необходимости. Для решения вышеозначенной задачи – не требуется.

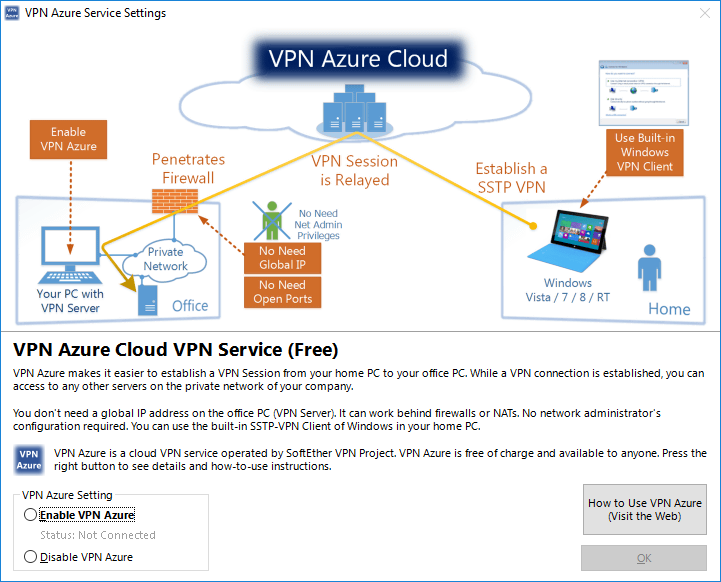

Также, в любой момент времени можно настроить виртуальную частную сеть сеть с использованием облачной службы VPN Azure Cloud , созданной в рамках проекта SoftEther VPN:

VPN Azure — это облачная служба, которая позволяет создать виртуальную частную сеть без Softether VPN сервера с маршрутизируемым (”белым” IP-адресом). Установка специального программного обеспечения на клиентских компьютерах не требуется, поскольку VPN Azure прекрасно работает с встроенным SSTP VPN клиентом Windows Vista и старше. Для Windows XP и более ранних версий придется установить SoftEther VPN Client. Для решения вышеозначенной задачи создания виртуальной частной сети использование данной технологии не является оптимальным.

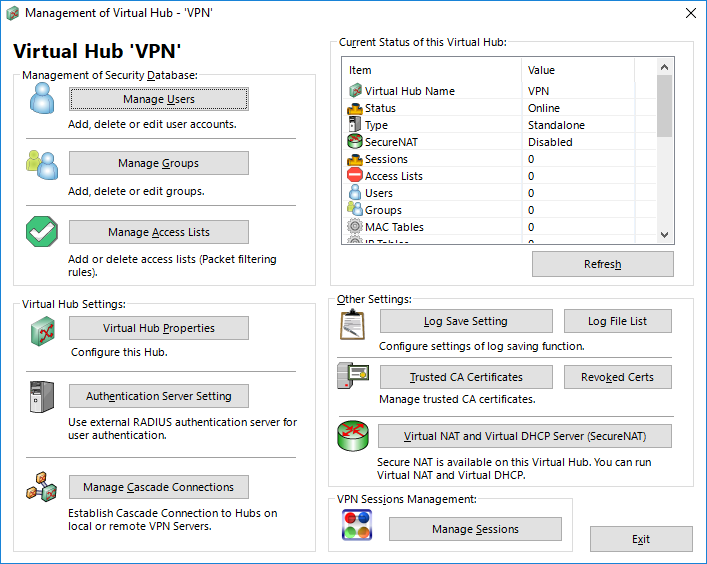

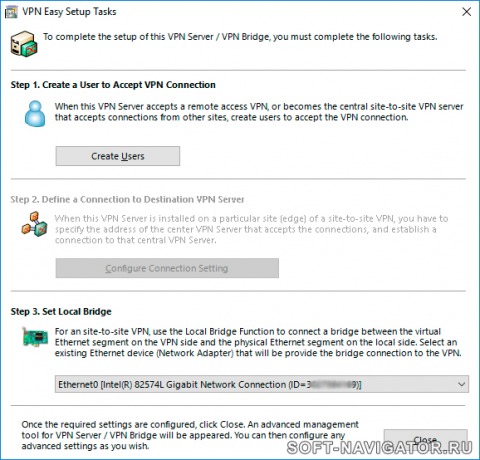

Следующим шагом нужно создать пользователей сервера SoftEther VPN. Создание пользователей можно выполнить в любой момент времени, подключившись к серверу и выбрав режим управления виртуальным концентратором — Manage Virtual Hub .

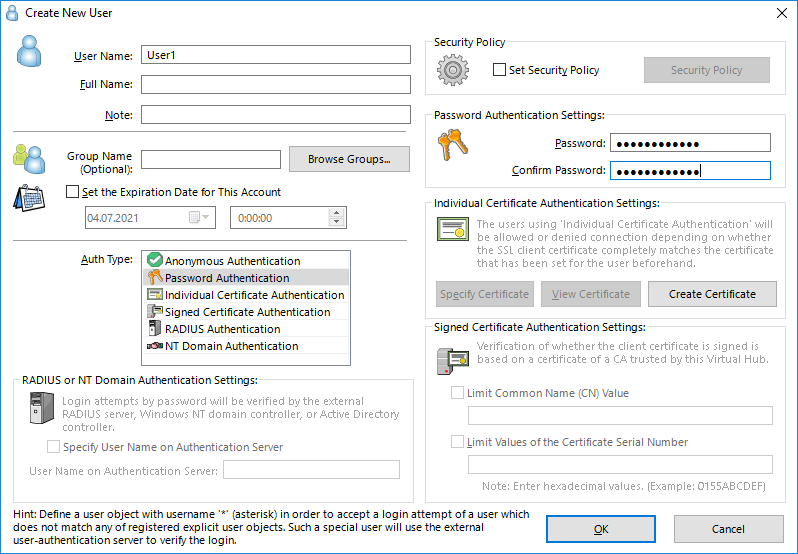

Кнопка Manage Users позволяет создавать, удалять и изменять настройки пользователей VPN сервера. Для создания пользователя, например с именем User1 с доступом к серверу по паролю, нажать кнопку New

User Name – User1, обязательное имя пользователя.

Full Name — полное имя

Group Name — имя группы, к которой принадлежит пользователь.

Set the Expiration Date for this Account — установить дату действительности пользователя. По достижению данной даты пользователь не сможет подключиться к данному VPN серверу.

Для того, чтобы пользователь подключался к серверу по паролю, в качестве значения Auth Type необходимо выбрать Password Authentication , а в разделе Password Authentication Settings задать и подтвердить пароль. После нажатия кнопки Ok будет создан пользователь User1 , который сможет подключаться к данному VPN серверу с использованием заданного пароля. Способ проверки подлинности и пароль можно изменить в любой момент времени.

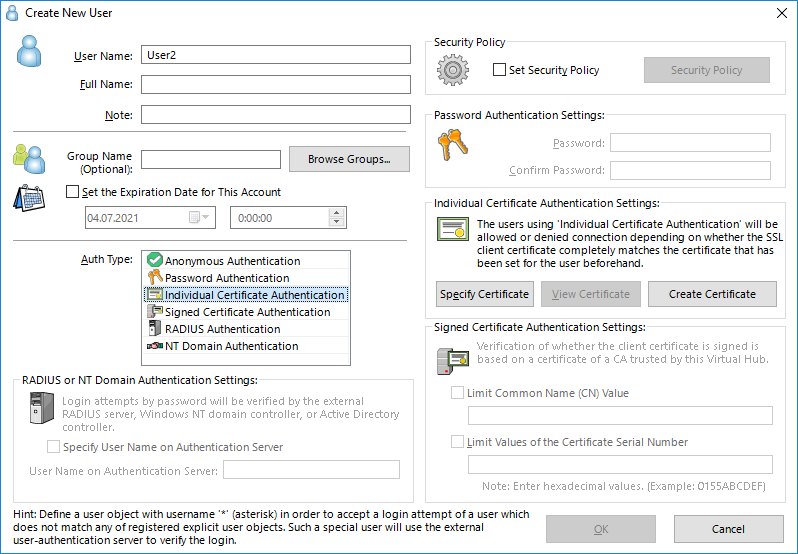

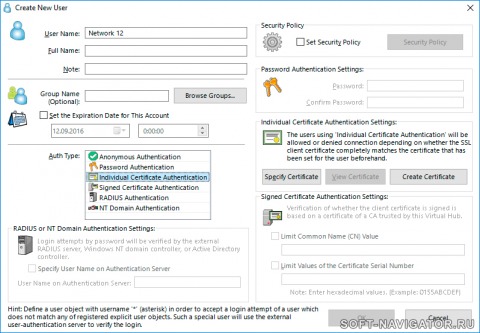

Для подключения к серверу с использованием индивидуального сертификата создаем пользователя, например с именем User2 :

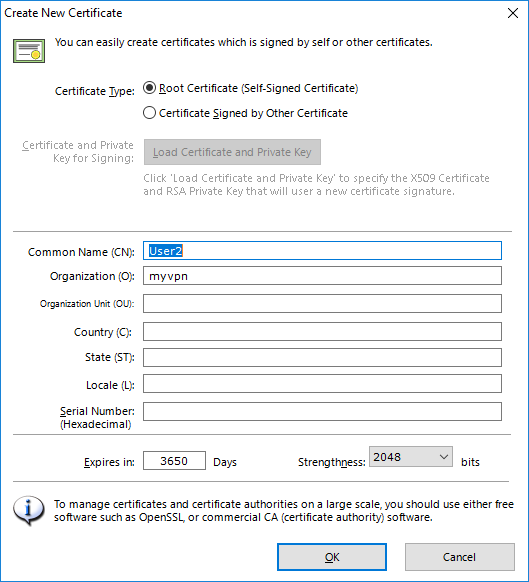

В качестве значения Auth Type необходимо выбрать Individual Certificate Authentication , а в правой части окна, в разделе Individual Certificate Authentication Settings создать сертификат и секретный ключ, которые передаются пользователю – нажать кнопку Create Certificate .

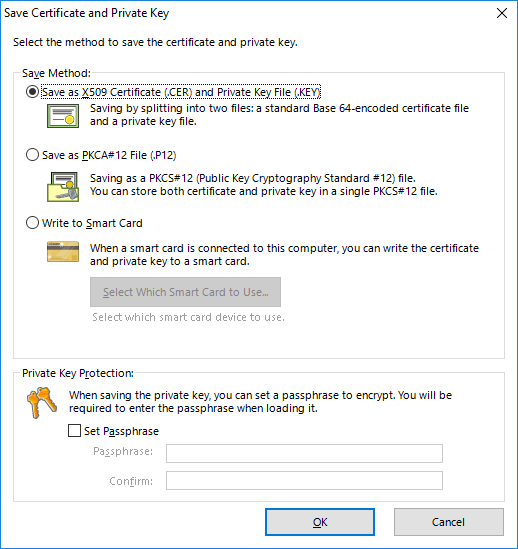

Значения остаются по умолчанию. В этом случае создается самоподписанный сертификат, которого вполне достаточно для определения достоверности пользователя, подключающегося к серверу VPN. После нажатия Ok будет предложено сохранить созданный сертификат:

Выполнится сохранение 2-х файлов с расширением ,cer и .key , а в качестве имени файла удобно использовать имя пользователя. То есть, в данном случае будут созданы файлы user2.cer и user2.key , которые нужно сохранить и передать пользователю безопасным способом, например, электронной почтой в зашифрованном архиве или лично, через сменный носитель. Нужно понимать, что для доступа к серверу нужно знать имя пользователя и иметь файлы сертификата и секретного ключа, поэтому их не стоит передавать вместе и в открытом виде. Некоторые сведения о пользователе можно легко получить из файла сертификата .cer, открыв его для просмотра двойным щелчком мышки.

Сетевые настройки сервера и клиентов SoftEther VPN

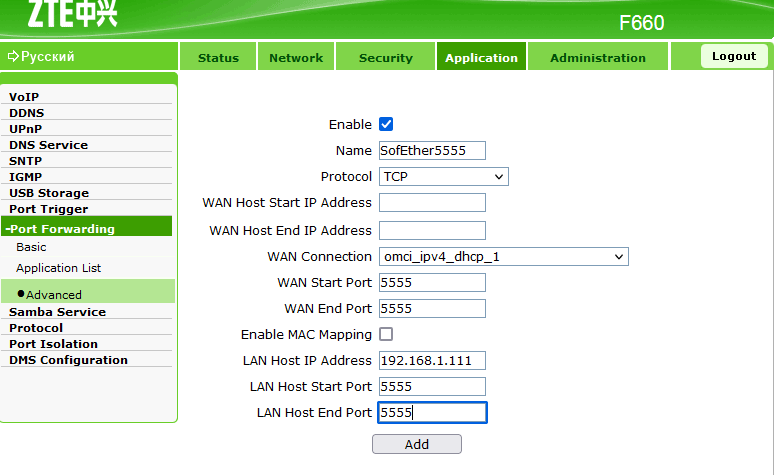

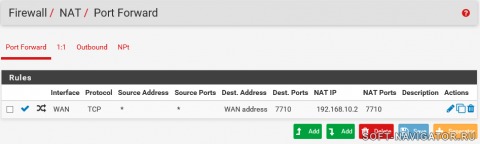

Для SoftEther VPN Server в самом простейшем случае достаточно иметь один порт, к которому подключаются клиенты через сеть Интернет. Для примера возьмем порт 5555 . В том случае, когда сервер находится за NAT, необходимо обеспечить перенаправление WAN соединения на нужный IP-адрес и порт сетевого интерфейса LAN сервера. Например, с помощью правила для распространенного GPON-роутера ZTE ZXA10 F660:

При подключении к порту 5555 на интерфейсе глобальной сети Интернет (WAN, c ”белым” IP) будет выполнено перенаправление подключения на порт 5555 сервера SoftEther VPN с адресом 192.168.1.111.

Для небольших организаций, которым требуется обеспечение дистанционной работы сотрудников, в качестве бюджетного варианта можно воспользоваться развертыванием SoftEther VPN Server на арендуемом VPS/VDS – сервере с приемлемой пропускной способностью.

В случае, когда SoftEther VPN Server устанавливается на рабочих станциях , можно воспользоваться виртуальным DHCP сервером, имеющимся в составе VPN-сервера. Кроме того, при необходимости, внешний интернет — трафик клиентов можно направить через NAT сервера. Такой режим нередко используется для смены IP-адресов пользователей в глобальной сети Интернет.

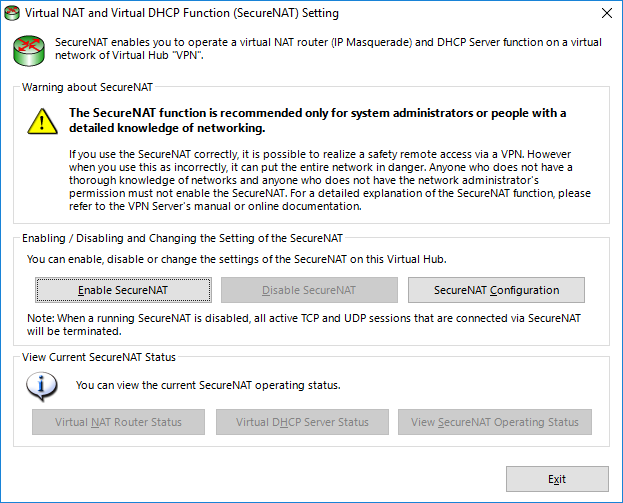

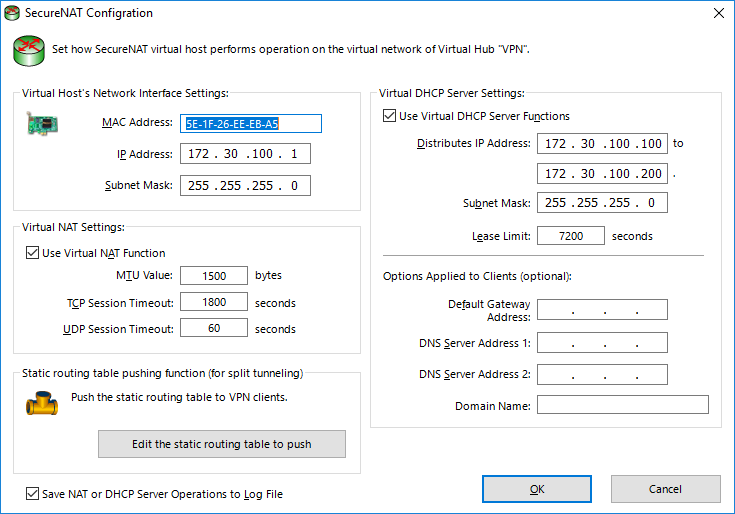

По условиям задачи, клиенты должны получать сетевые настройки автоматически по DHCP. Для этого нужно подключиться к серверу и выбрать настройку управления виртуальным концентратором Manage Virtual Hub — Virtual NAT and Virtual DHCP Server (SecureNAT)

Необходимо включить кнопку Enable SecureNAT , подтвердить желание его использовать, а затем — Secure NAT Configuration

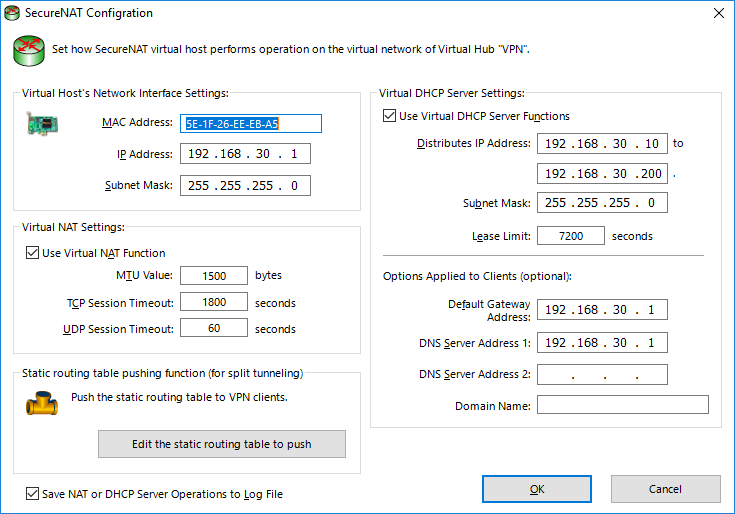

Раздел Virtual Host’s Network Interface Settings позволяет настроить сетевой интерфейс, который будет обслуживать подключенных к серверу клиентов. По условиям задачи необходимо, чтобы пользователи получали IP-адреса в диапазоне 172.30.100.101 — 172.30.100.200. Поэтому, меняем IP – адрес 192.168.30.1 на 172.30.100.1. Маску и прочие настройки оставляем без изменений.

Переходим в раздел Virtual DHCP Server Settings и изменяем диапазон раздаваемых клиентам IP-адресов (Distributed IP Address) от 172.30.100.101 до 172.30.100.200. Маску подсети (Subnet Mask), естественно, оставляем без изменений. Параметр Lease Limit определяет предельное время аренды IP-адреса в секундах для подключающихся клиентов. В течении этого времени клиенты будут получать один и тот же IP. Если за время, превышающее Lease Limit , подключений от клиента не было, то при очередном подключении он получит новый IP-адрес.

Options Applied to clients (optional) — необязательная настройка, определяющая в качестве шлюза по умолчанию сетевой интерфейс, обслуживающий подключения VPN-клиентов. Если эта настройка выполнена, то при подключении клиентов к VPN-серверу, весь Интернет-трафик пойдет через SoftEther VPN Server. В качестве шлюза по умолчанию ( Default Gateway Address ) нужно установить 172.30.100.1 и указать адрес серверов DNS, которые будут обслуживать клиентов ( DNS Server Address 1 . 2 , например, адрес самого сервера, публичный DNS Google – 8.8.8.8 и 8.8.4.4, или любой другой адрес доступного DNS-сервера. Если удалить шлюз по умолчанию и настройки DNS, то интернет-трафик клиентов будет маршрутизироваться через шлюз по умолчанию заданный сетевыми настройками локального интерфейса, а VPN-трафик – через SoftEther VPN Server.

Установка и настройка клиентов SoftEther VPN

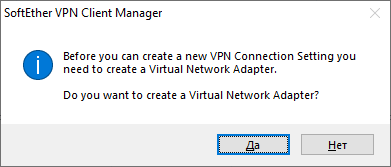

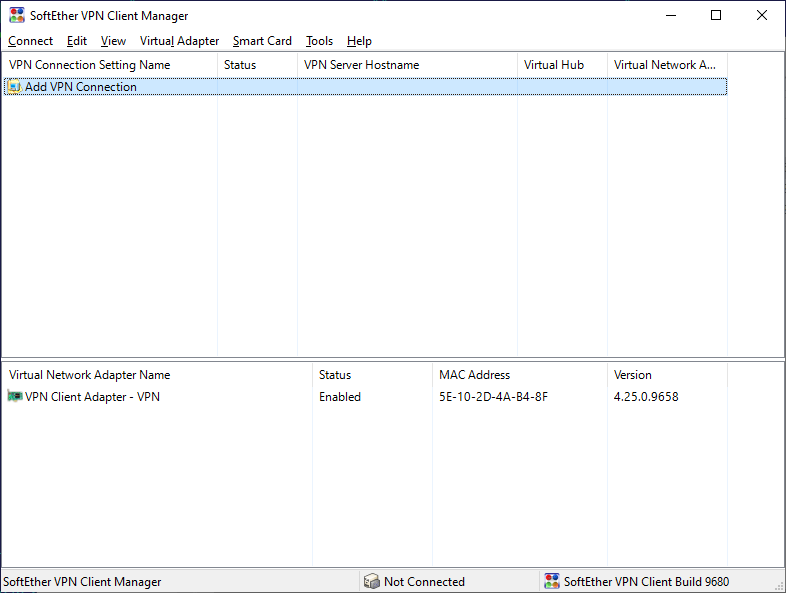

Установка клиента производится с параметрами по умолчанию. После установки и запуска SoftEther VPN Client Manager, нужно создать виртуальный сетевой адаптер и новое VPN-подключение. Можно сразу нажать кнопку добавления нового подключения – Add VPN Connection и необходимые элементы будут созданы в процессе добавления.

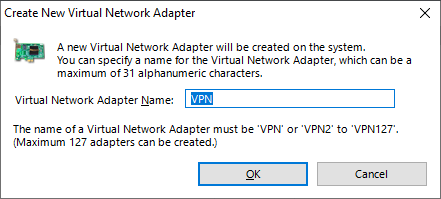

То есть, перед добавлением нового подключения, необходимо создать адаптер виртуальной сети. После нажатия кнопки ”Да” начнется диалог определения параметров адаптера Virtual Network Adapter .

Возможно создание до 127 виртуальных адаптеров, имена которых должны отличаться. Создание адаптера занимает некоторое время и завершается его появлением в нижней половине окна:

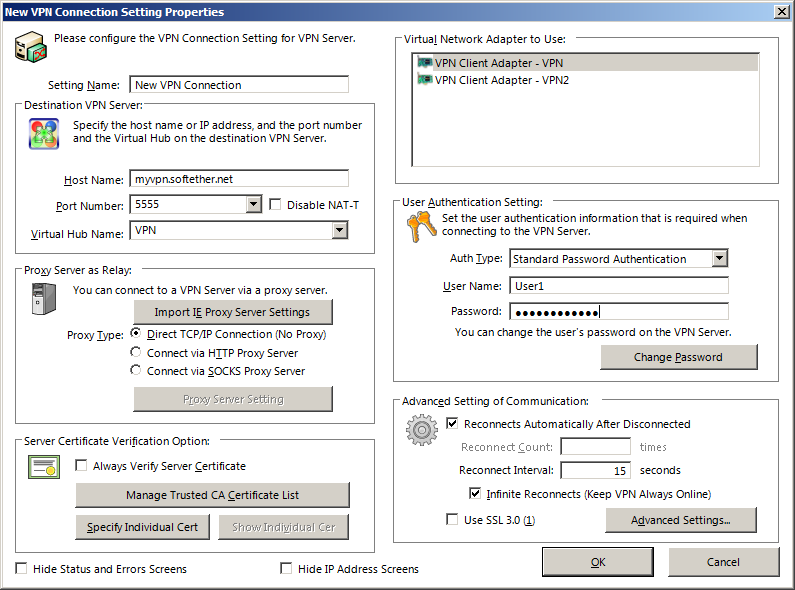

При создании нового подключения можно воспользоваться комбинацией клавиш Ctrl+N

Имя подключения выбирается произвольно. В поле Host Name задается имя SoftEther VPN Server, заданное в настройках динамического DNS или его IP-адрес. В поле Virtual Hub Name необходимо указать имя виртуального концентратора сервера, по умолчанию – VPN. В разделе Virtual Adapter to Use выбрать виртуальный адаптер, который будет использоваться в данном подключении.

В разделе User Authentication Setting Необходимо выбрать тип проверки подлинности ( Auth Type ):

— Standard Password Authentication – проверка по паролю. Например, для созданного на сервере пользователя User1.

— Client Certificate Authentication – проверка с использованием индивидуального сертификата. Например, для созданного на сервере пользователя User2

Для проверки подлинности с использованием сертификата, файлы .cer и .key, сгенерированные на сервере должны быть установлены на клиентском рабочем месте. Для этого необходимо скопировать оба файла в какой-либо каталог и определить их местоположение нажав кнопку Specify Client Certificate .

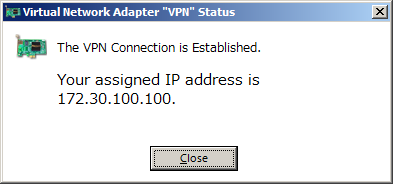

После создания соединения можно выполнить подключение к серверу через выбор пункта Connect контекстного меню, вызываемого правой кнопкой мышки на выбранном подключении. Результат подключения отображается в информационном сообщении:

Подключение к SoftEther VPN Server установлено, получен IP-адрес 172.30.100.100.

Для того, чтобы выбранное подключение устанавливалось автоматически при каждой перезагрузке компьютера, нужно установить режим Set As Startup Connection через контекстное меню, вызываемое правой кнопкой мышки.

Объединяем сети при помощи SoftEther VPN

Существует два способа объединить сети при помощи SoftEther VPN.

1) Соединение мостом, при этом сети объединяются в один сегмент Ethernet. Этот вариант неудобен, т.к. если в обеих сетях есть сервисы, требующие работы в единственном экземпляре, то это приведет к конфликтам (например, DHCP). Кроме того, если узлов в сети много, то произойдет увеличение широковещательного трафика.

2) Второй способ основывается на первом. Но здесь создается виртуальный коммутатор третьего уровня OSI, который управляет трафиком между сетями. Также создается дополнительный виртуальный хаб (концентратор), к которому подключается удаленная сеть. Из минусов: не поддерживаются протоколы динамической маршрутизации, не поддерживается протокол IGMP, на узлах с общими ресурсами необходимо прописывать статические маршруты.

В данной статье рассматривается второй способ.

Топология сети

Преимущество данной схемы в том, что ненужно тратиться на дорогие роутеры с VPN, а параноикам использовать дырявый протокол PPTP. Включил ПК — и связь автоматически поднялась, если на другом конце ПК тоже включен. Производительность связи упирается в скорость вашего интернет-канала (включая производительность маршрутизации роутера) и мощность процессора ПК, т.к. шифрование трафика осуществляется именно им.

Имеем две сети, с центральными узлами в виде маршрутизатора с DHCP сервером и WAN. На ПК в одной сети необходимо установить SoftEther VPN Server, а в другой сети SoftEther VPN Bridge.

Установка VPN сервера на Windows

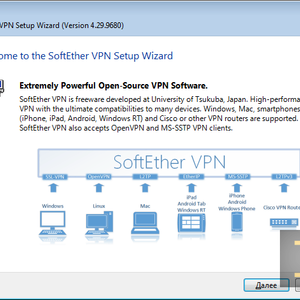

Установка SoftEther VPN Server достаточно проста. Проиллюстрирую ее картинками с небольшими комментариями. Скачиваем дистрибутив SoftEther VPN Server c официального сайта и запускаем.

Выбираем вариант установки — VPN Server и жмем «Далее».

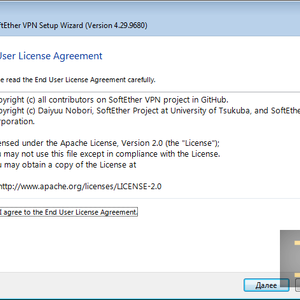

Затем принимаем условия соглашения и выбираем стандартную установку.

После запуска VPN сервера появится окно администрирования, нажимаем кнопку «Connect». Задаем пароль администратора сервера.

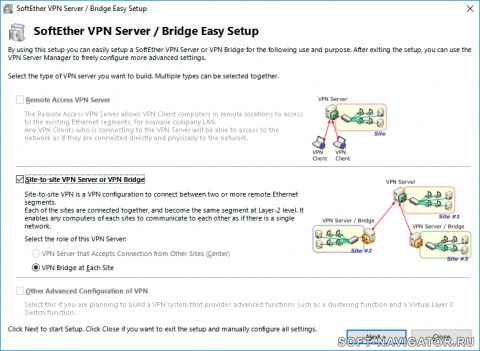

Указываем тип сервера — Site-to-Site VPN Server. (Center)

Далее необходимо указать имя виртуального хаба.

Затем идет настройка функции dynamic DNS, жмем Exit. Позже её можно отключить, изменив в файле конфигурации строку на: “declare DDnsClient < bool Disabled true “ .

Далее необходимо указать физическую сетевую карту для соединения виртуального хаба с локальной сетью. Соединение осуществляется на канальном уровне OSI, поэтому виртуальный хаб не получает никакого IP адреса в сети. Однако некоторые роутеры могут заметить в локальной сети появление IP адреса подсети 172.31.0.0/16. Этот адрес используется для отслеживания соответствия ARP записей IP адресам или чего-то подобного.

Далее предлагается настроить доступ по L2TP и включить Azure VPN. Пропустим эти шаги, т.к. в этой схеме они не участвуют. Azure VPN можно отключить, если у вас белый IP. Если адрес серый, то не отключайте и используйте доменный адрес Azure VPN вместо IP.

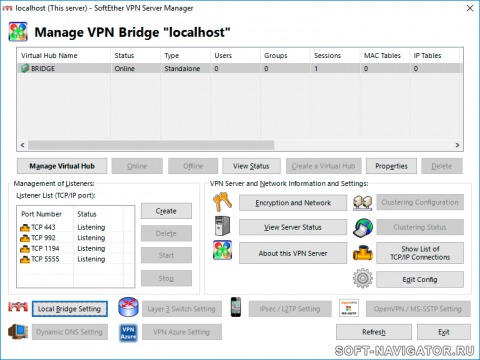

Настройка VPN сервера

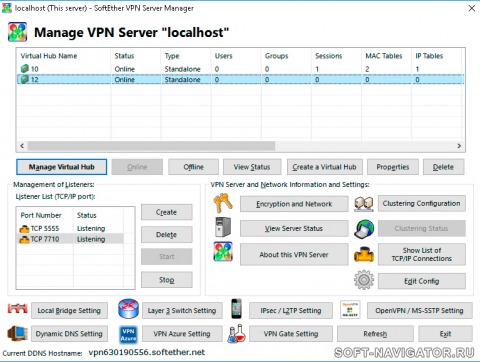

По окончании первичной настройки попадаем в окно администрирования сервера. Первым делом, удалим ненужные порты (все, кроме 5555 — он используется для подключения к панели администрирования). Задаем какой-нибудь нестандартный TCP порт для прослушивания, например, 7710. Если у Вас нет белого IP адреса, то для использования Azure VPN необходимо слушать 443 порт.

Теперь необходимо создать второй виртуальный хаб, к которому будет подключаться удаленная сеть. Чтобы создать второй хаб, кликаем кнопку «Create a Virtual Hub». Назовем его, например, по номеру удаленной сети — 12. В этом виртуальном хабе создавать Local Bridge ненужно.

Далее, выбираем 12 хаб и нажимаем «Mange Virtual Hub», затем «Manage Users» создаем пользователя для удаленной сети. Назовем его «Network 12», вместо пароля будем использовать самоподписанный сертификат с тайным ключом.

Кликаем «Create Certificate» и заполняем строчку “Common name”.

Выбираем формат сертификата — X509 (сертификат отдельно, тайный ключ отдельно).

Сохраненный сертификат и тайный ключ необходимо будет загрузить в клиент SoftEther VPN Bridge.

Далее необходимо открыть порт в роутере — тот самый, который слушает сервер, и настроить трансляцию порта на ПК с сервером. Подробнее о том, как открывать порты, можно прочитать в этой статье.

Например, в pfSense правило для открытия порта выглядит примерно так. pfSense — при создании правила для NAT, автоматически создает правило и для Firewall. Другие роутеры могут этого не делать, поэтому надо создавать оба правила ручками.

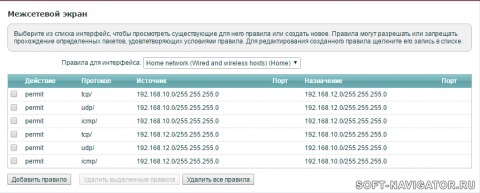

Также, в межсетевом экране на обоих роутерах необходимо разрешить прохождение трафика между сетями. Для разрешения прохождения любого трафика правило будет выглядеть так:

Если на компьютерах включен брандмауэр, то там тоже необходимо разрешить прохождение трафика для нужной сети.

Далее необходимо создать виртуальный роутер. Кликаем кнопку «Layer 3 Switch Settings», создаем новый виртуальный роутер и кликаем кнопку «Edit». Затем, необходимо создать виртуальные интерфейсы для каждого хаба. Для хаба с именем 10 создаем интерфейс с адресом 192.168.10.100, для хаба с именем 12 — 192.168.12.100. Адреса можно придумать свои, главное, чтобы они не были заняты и принадлежали каждый к своей подсети. Разработчики уверяют, что маршруты добавлять необязательно, но лучше на всякий случай добавить. Для запуска роутера нажимаем кнопку «Start».

Настройка VPN клиента

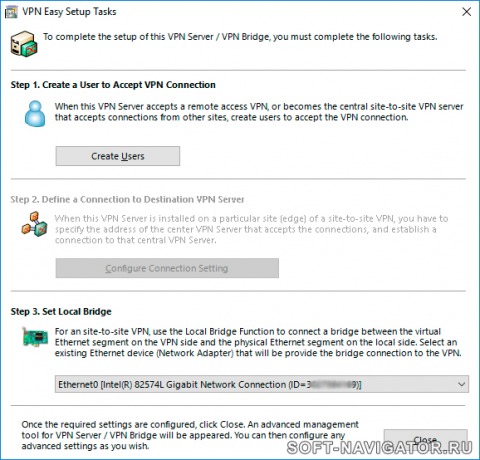

Запускаем установку SoftEther VPN Server, при этом выбираем вариант установки SoftEther VPN Bridge. Жмем все время «Далее», затем задаем пароль администратора.

Здесь, ничего не изменяя, жмем также «Далее».

На этом шаге указываем сетевую карту для создания моста с локальной сетью.

После этого попадаем в панель управления SoftEther VPN Bridge. Как видим, многие функции в этом режиме отключены.

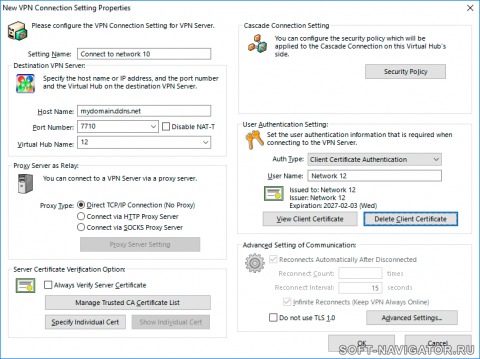

Далее необходимо создать каскадное подключение к серверу SoftEther VPN. Нажимаем «Mange Virtual Hub» затем «Mange Cascade Connection» и заполняем данные для подключения.

• Settings name — имя подключения.

• Host Name — белый IP адрес или доменное имя DDNS роутера сети, где установлен сервер. Если у вас нет белого IP адреса, то используем службу Azure VPN и пишем доменное имя, полученное в этой службе (vpn123456789.vpnazure.net). Думаю, понятно, что без белого IP адреса открывать порты на роутере ненужно.

• Port Number — порт, который слушает сервер.

• Virtual Hub Name — имя виртуального хаба на сервере.

• User Authentication Settings — настройки аутентификации пользователя. Поскольку мы решили использовать вместо пароля самоподписанный сертификат, то выбираем строчку «Client Certificate Authentication». Пишем имя пользователя (в примере это — Network 12). Кликаем «Specify Client Certificate», загружаем сертификат и тайный ключ шифрования.

Теперь необходимо настроить параметры соединения — кликаем “Advanced Settings”. Здесь необходимо задать количество TCP соединений, для широкополосного соединения рекомендуется 8.

Настройка маршрутизации

Настройка заключается в прописывании статических маршрутов в роутерах обеих подсетей.

На роутере 192.168.10.1 (см. схему) прописываем маршрут до сети 192.168.12.0. Выглядеть он будет так: 192.168.12.0 маска 255.255.255.0 шлюз 192.168.10.100.

На роутере 192.168.12.1 прописываем маршрут до сети 192.168.10.0: 192.168.10.0 маска 255.255.255.0 шлюз 192.168.12.100.

Для надежности перезагружаем оба ПК и роутера.

Доступ к общим папкам через SoftEther VPN

После произведенных выше настроек все компьютеры в сети должны нормально «пинговать» друг друга (если не запрещено брандмауэром). Однако, получить доступ к общим папкам Windows невозможно. Эта проблема решается прописыванием статических маршрутов непосредственно на компьютерах с общими ресурсами. Запускаем командную строку Windows от имени администратора и пишем команду:

для компьютеров, находящихся в сети 192.168.10.0:

route -p add 192.168.12.0 mask 255.255.255.0 192.168.10.100

для компьютеров, находящихся в сети 192.168.12.0:

route -p add 192.168.10.0 mask 255.255.255.0 192.168.12.100

На этом настройка завершена. Для анализа маршрута трафика советую пользоваться командной строкой Windows, командой pathping .

Вопросы задаем в комментариях.

Установка и подключение SoftEther VPN на Windows

Отметив галочку, примите правила Пользовательского соглашения, затем выберите папку для установки приложения и следуйте инструкциям, подтверждая ваши действия кнопкой Далее.

2. Подключение

Скачайте конфигурационные файлы для SoftEther VPN. Распакуйте скачанный архив.

Не обязательно скачивать архив со всеми конфигурациями SoftEther VPN, возможно также выбрать и скачать конкретные конфиги (Single-цепи и Double-цепи).

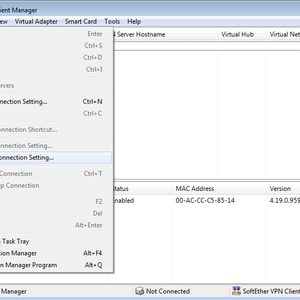

Запустите SoftEther VPN-клиент, установленный на предыдущем шаге. Далее, в меню Connect, нажмите Import VPN Connection Setting и выберите один или несколько конфигурационных файлов из распакованного архива.

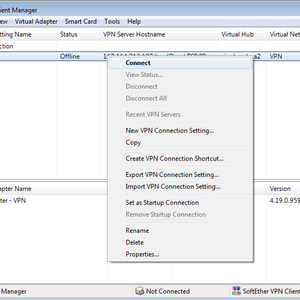

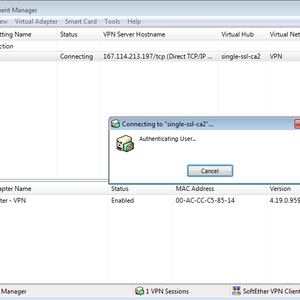

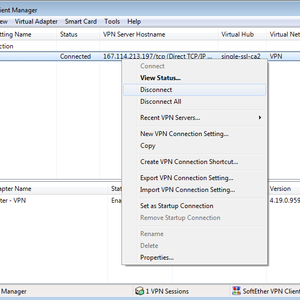

После того как выбранный файл конфигурации импортирован, в списке доступных VPN-соединений добавится новая VPN-цепь. Чтобы подключиться к ней правой кнопкой мыши нажмите на VPN-цепь, в выпадающем меню выберите Connect.

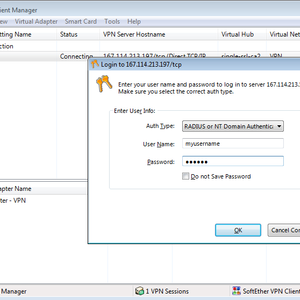

Если соединение по данной VPN-цепи устанавливается впервые, то через несколько секунд откроется окно авторизации. Введите там свое имя пользователя и пароль, нажмите OK и ожидайте завершения процесса подключения.

Имя пользователя и пароль полностью совпадают с именем пользователя и паролем от Кабинета DeepWebVPN.

После успешного подключения не забудьте настроить DNS.

3. Отключение

Чтобы завершить соединение с VPN-цепью SoftEther достаточно кликнуть правой кнопкой мыши по подключению и в выпадающем меню нажать Disconnect.

- SoftEther

- >Установка и подключение SoftEther VPN на Windows

- >Установка и подключение SoftEther VPN на OpenWrt

- >Установка и подключение SoftEther VPN на Linux

- >Установка и подключение к OpenVPN на Windows

- >Установка и подключение к OpenVPN на OpenWrt

- >Установка и подключение к OpenVPN через Tunnelblick в Mac OS X/OS X/macOS

- >Установка и подключение к OpenVPN на Linux

- >Установка и подключение к OpenVPN на iOS

- >Подключение к OpenVPN на DD-WRT

- >Установка и подключение к OpenVPN на Android

- >Руководство пользователя прошивки «Невидимка»

- >Установка прошивки «Невидимка»

- >Журнал изменений прошивки «Невидимка»

- >Предотвращение утечки трафика в обход VPN-соединения в Windows

- >Авторизация OpenVPN без ввода логина и пароля

- >Ошибки при соединении к OpenVPN-сети в Mac OS X/OS X/macOS через Tunnelblick

- >Настройка DNS в Windows

- >Сервера DNS и их настройка

- >Настройка DNS в Mac OS X/OS X/macOS

- >Настройка DNS в Linux

- >Тарифы и цены

- >Тех. поддержка и контакты

- >Пользовательское соглашение

SoftEther VPN server — быстрая настройка

В свете периодических блокировок в РБ и РФ, блокирующих как “недозволенные речи неугодных” так и работу специалистов разных мастей, организации и просто технари перебирают возможности различных VPN решений. SoftEther VPN в моем списке выглядит как бесплатное “чудо-решение”, которое позволяет иметь под рукой внушительный лист протоколов VPN из коробки: L2TP, IPSec, OpenVPN, SSTP, SoftEther VPN.

Цель туториала — упростить его установку, сделав доступным любому специалисту способному подключиться по ssh к серверу и вбить пару команд.

Если вас интересуют все возможности решения — на хабре уже есть обзоры SoftEther VPN: раз два три.

Теоретически

Я не системный администратор и не специалист по безопасности. Могу быть не прав.

Наиболее интересными протоколами для нас выглядят протоколы работающие поверх 443 порта т.к. похожи на https трафик: «SSTP», «SoftEther VPN». Ставим нашей целью настроить оба, остальные протоколы бонусом.

Хотя по опыту, они не спасут в случае применения тяжелой артиллерии.Нам понадобятся

- SoftEther VPN Server manager for Windows

- Ubuntu 20.04 server

- Docker 19+ на борту

sudo apt-get update sudo apt-get install docker-ce dockerПриступим

UPD: Шаги 1-6, можно срезать.

Под FreeBSD SoftEther доступен для установки через пакетный менеджер.

su pkg update pkg upgrade pkg install softether sysrc softether_server_enable=yesЛистаем к пункту 7. Спасибо @i7071270

- Создадим папку для наших настроек

mkdir /home/softethervpn && cd /home/softethervpn- — pre-shared key. Используется для IpSec

- — Server management password (супер админ — будьте с ним аккуратны)

- — hub management password

- В секции USERS вы можете определить предустановленных юзеров: username:password;user2:pass2;

version: '3' services: softethervpn: container_name: 'softethervpn' image: siomiz/softethervpn cap_add: - NET_ADMIN environment: - PSK= - "USERS=:" - SPW= - HPW= #volumes: #- ./vpn_server.config:/opt/vpn_server.config ports: # L2TP/IPSec - "500:500/udp" - "4500:4500/udp" - "1701:1701/tcp" # OpenVPN/SSTP - "443:443/tcp" - "1194:1194/udp" # SoftEther VPN (recommended by vendor) - "5555:5555/tcp" - "992:992/tcp"docker-compose up -ddocker cp softethervpn:/usr/vpnserver/vpn_server.config ./version: '3' services: softethervpn: container_name: 'softethervpn' image: siomiz/softethervpn cap_add: - NET_ADMIN environment: - PSK= - "USERS=:" - SPW= - HPW= volumes: - ./vpn_server.config:/opt/vpn_server.config ports: # L2TP/IPSec - "500:500/udp" - "4500:4500/udp" - "1701:1701/tcp" # OpenVPN/SSTP - "443:443/tcp" - "1194:1194/udp" # SoftEther VPN (recommended by vendor) - "5555:5555/tcp" - "992:992/tcp"docker-compose up -d - Запускаем SoftEther VPN Server manager for Windows с локальной машины и подключаемся к созданному серверу:

Если вам удалось подключиться — вам уже доступны протоколы L2TP, IPSec, SoftEther VPN. (при условии, что у вас установлены соответствующие клиенты)

Если вам удалось подключиться — вам уже доступны протоколы L2TP, IPSec, SoftEther VPN. (при условии, что у вас установлены соответствующие клиенты) - Пора настроить OpenVPN

- Активируем протокол в настройках

- Кнопка «Generate a Sample Configuration File for OpenVPN Clients» отдаст вам файл который вы можете скормить типовому OpenVPN клиенту.

- Активируем протокол в настройках

- Пришло время настроить SSTP

- Первое, что нужно сделать — сгенерировать self-signed сертификат для сервера:

- Экспортируем сертификат в формате .cer

- Этот сертификат необходимо импортировать в Trusted Root Certificate Authorities вашей системы. Для этого

- Открываем утилиту «Manage Computer Certificates»

- Импортируем сертификат в «Trusted Root Certificate Authorities»

Важно: Store location должен быть установлен в Local:

Важно: Store location должен быть установлен в Local:  После импорта, в ветке Certificates вы увидите сертификат с IP адресом вашего сервера.

После импорта, в ветке Certificates вы увидите сертификат с IP адресом вашего сервера. - Попробуем установить подключение, для этого идем в настройки VPN:

- Добавляем новое VPN соединение

- Готово! Если все настройки были выполнены верно, соединение должно было успешно установиться.

- Первое, что нужно сделать — сгенерировать self-signed сертификат для сервера:

- По адресу https:// доступна страница приветствия SoftEther VPN. Чтобы лишний раз не афишировать факт, что это VPN сервер, давайте ее отключим.

- Откроем на редактирование файл vpn_server.config

nano vpn_server.configdocker restart softethervpnports: # L2TP/IPSec #- "500:500/udp" #- "4500:4500/udp" #- "1701:1701/tcp" # OpenVPN/SSTP - "443:443/tcp" #- "1194:1194/udp" # SoftEther VPN (recommended by vendor) #- "5555:5555/tcp" #- "992:992/tcp"Готово

Теперь у нас под рукой есть многопользовательский VPN Server с набором протоколов которые можно перебирать в надежде достучаться до рабочего варианта в случае известных форс-мажоров. Всем спасибо!