Как удалить SRE

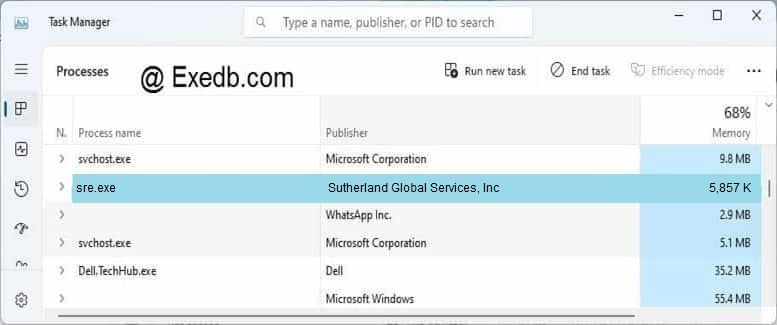

SRE.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли SRE.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с SRE.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу Dell SupportAssistAgent. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы SRE.exe.

Информация о файле SRE.exe

Описание: SRE.exe не является необходимым для Windows. SRE.exe находится в подпапках «C:\Program Files». Известны следующие размеры файла для Windows 10/11/7 6,865,432 байт (31% всех случаев), 6,850,584 байт и еще 9 варианта .

У процесса нет видимого окна. Это не системный файл Windows. Нет информации по файлу. Поставлена цифровая подпись. Процесс использует порт, чтобы присоединится к сети или интернету. SRE.exe способен подключится к интернету, записывать ввод данных и мониторить приложения. Поэтому технический рейтинг надежности 56% опасности.

Если у вас возникли любые проблемы с SRE.exe, вы можете удалить Dell SupportAssist или Dell SupportAssistAgent, или попытаться получить помощь от поставщика программного обеспечения. Нажмите на Dell SupportAssist или Dell SupportAssistAgent в Панели управления Windows (раздел Программы и компоненты) для удаления, или нажмите на dell.com/supportassistgroup, чтобы перейти на сайт разработчика.

Важно: Некоторые вредоносные программы маскируют себя как SRE.exe, особенно, если они расположены в каталоге c:\windows или c:\windows\system32. Таким образом, вы должны проверить файл SRE.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Пока нет комментариев пользователей. Почему бы не быть первым, кто добавить небольшой комментарий и одновременно поможет другим пользователям?

Лучшие практики для исправления проблем с SRE

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с SRE. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса SRE.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным — шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

SRE сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Инструмент ремонта ПК бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

CFSS: TLS CA со скоростью молнии

TLS — один из самых распространенных стандартов шифрования и аутентификации в современном интернете. Используется исключительно широко — взаимодействие с пользователем (HTTPS), межпрограммное общение (RPC over HTTPS, gRPC), даже VPN (OpenVPN) и телефония (SIPoTLS). Он обеспечивает шифрование (симметричным ключом), авторизацию (PKI), проверку целостности переданной информации (HMAC). Важная часть TLS — PKI (инфраструктура публичных ключей). Любой публичный ключ в TLS должен быть подписан (публичный ключ с подписью и набором определенных атрибутов называется сертификатом). Центр сертификации – критически важная часть работы TLS, так как он управляет доверием к приложению или сервису (цепочки доверия). В этой статье я расскажу о том, как запустить свой собственный CA на основе CFSSL. Введение получилось неожиданно большим, так что если вам нужна практика — вам сюда

Цепочки доверия

В ассиметричном шифровании каждый сервис имеет два ключа, открытый (публичный) и закрытый (приватный). Из приватного ключа можно легко получить публичный, но обратная операция практически невозможна. Из публичного ключа, добавив в него несколько текстовых полей (атрибутов) — можно создать запрос на сертификат (CSR). Центр сертификации подписывает CSR и таким образом CSR становится сертификатом. Подписью центр сертификации (CA) подтверждает, что:

- сервис, использующий этот сертификат – достоин доверия с точки зрения CA

- цифровая подпись действительна в определенный момент времени (у нее есть ограничения по сроку жизни)

- подписанный CA сертификат можно использовать определенным образом. Возможности использования описаны атрибутами в сертификате. Так, как атрибуты подписываются вместе с самим публичным ключом – их нельзя поменять, это разрушит цифровую подпись.

Сертификат может быть отозван по определенной причине (например, приватный ключ сервиса был украден). Для того, чтобы приложения (пользователи) узнали о факте отзыва – существует CRL (certificate revocation list). Устроен он сравнительно просто: это текстовый файл, где перечислены уникальные серийные номера сертификатов (SSN) и дата отзыва. Содержимое файла подписано цифровой подписью CA, что исключает подделку.

Чтобы клиент (приложение) мог доверять центру сертификации – у него должен быть сертификат центра сертификации. Этому сертификату клиент (приложение) доверяет безусловно, а используя этот сертификат – может проверить цельность цифровой подписи любого сертификата, подписанного доверенным центром сертификации.

Очевидно, что потеря (компрометация) ключа доверенного центра сертификации – это крайне плохо – нужно создать новый ключ после чего заново подписать все сертификаты. Плюс – разослать всем клиентам новый сертификат, а старый пометить, как не подлежащий доверию. Тот, кто украдет ключ центра сертификации – сможет выписывать себе произвольные сертификаты и соединение с таким сервисом будет считаться совершенно безопасным.

Чтобы избежать этого – IEEE придумали цепочки сертификатов. Сначала создается “корневая пара” из приватного ключа и сертификата. Именно этому сертификату будут доверять клиенты безусловно. Корневой сертификат подписывает сам себе. Затем создается “промежуточная пара”. Ключ промежуточной пары подписывается корневым ключом. Теперь корневой ключ можно положить сейф, залить сейф бетоном и закопать в основании небоскреба – в обозримом будущем он нам не потребуется. Клиентские сертификаты будут подписаны промежуточной парой. Клиент, подключаясь, проверит, что сертификат подписан промежуточным центром сертификации, а сертификат промежуточного центра подписан сертификатом, которому клиент доверяет. Такая конструкция называется цепочкой доверия или цепочкой сертификатов (certificate chain), а обладатель промежуточной пары – промежуточным центром сертификации (intermediate center of authorities). Если произойдет ужасное, и ключ промежуточного центра утечет – мы просто откопаем сейф, вынем из него корневой ключ, подпишем этим ключом новую корневую пару и будем подписывать новые сертификаты уже новой корневой парой. Сертификаты, подписанные скомпрометированным ключом – придется перевыпускать (то есть – подписать заново, новым ключом), но хотя бы не придется заставлять всех клиентов менять рутовый сертификат.

Что делает CA и из чего его можно собрать

Как я уже говорил выше – CA — это пара “приватный ключ + публичный ключ”, в котором приватный ключ создает для сертификатов цифровые подписи. Доступный всем желающим публичный ключ можно использовать для проверки цифровой подписи. При подписании СА должен внести в сертификат уникальный серийный номер подписанного сертификата, а так же – указать срок действия подписи. Хороший центр сертификации должен вести учет выданных сертификатов (то есть — хранить серийные номера всех сертификатов, которые он подписал), а так же – при необходимости создавать CRL – список отозванных сертификатов. Так как TLS сейчас буквально везде – способов создать CA существует множество:

OpenSSL ca

OpenSSL — это классика реализации SSL (TLS) в xNIX. Состоит из библиотеки (libssl) и утилиты командной строки (openssl). Штука фантастически, невероятно, исключительно сложная. Алгоритмы криптографии в принципе не подарок, а в случае openssl сложнейший С-код набит различными оптимизациями для ускорения работы (шифрование должно работать быстро!). Плюс OpenSSL поддерживается для кучи различных платформ (ОС и процессоров). Ориентация в коде OpenSSL – сложнейшее дело. В 2014 году небольшая правка в коде вызывала уязвимость, известную как “heartbleed” – отправляя специально сформированные пакеты на любой сервис, использующий TLS — можно было читать память, доступную процессу, принимающему пакеты. Чтение было медленным, но результат – сокрушительным: heartbleed позволял вытаскивать внутренние данные работающих программ, читать данные других пользователей, даже воровать приватные ключи приложения.

Пользовательская сторона OpenSSL тоже не подарок – умеет она много, а документирована при этом просто отвратительно. Достаточно просто сказать, что список только доступных команд к утилите openssl — это 3 страницы текста. А руководства, в общем-то – нет. В случае работы с OpenSSL очень несложно сделать ошибку, из-за которой ваш CA станет небезопасным, а потому я не рекомендую использовать openssl для этого.

EasyRSA / EasyRSAv2

По сути это вообще не утилита. Это набор shell-скриптов, которые используют все тот же OpenSSL. Это резко облегчает настройку и снижает вероятность ошибки, но – уменьшает гибкость настройки. Плюс скрипты могут ломаться (у них бывает, увы), и в таком случае вам будет очень трудно понять, что именно у вас сломалось, и где. Ибо за милым и простым фасадом из easy-rsa вас ждет кровожадное лицо OpenSSL.

Hasicorp Vault

Мощная, удобная утилита для создания и хранения секретов. Секретов самых разных — паролей, токенов. Умеет работать с центрами сертификации в том числе. Прекрасный выбор, если вам нужно построить большую и сложную систему централизованного управления секретами и давать в эту систему ограниченный доступ. Для новичка – очень сложно. Требует поднятия отдельного сервера (где будет работать сервис vault), поднятия отдельного хранилища данных, написания политик доступа в vault. Если вам нужно быстро запустить CA (или несколько, но работать с самим СА будет буквально пара человек) — это явный перебор

CFSSL

То, ради чего статья затевалась. Набор из простых, небольших, понятных утилит для создания и управления CA. Код написан целиком на golang – он простой и легко читается. Так как утилита сравнительно молодая — в ней минимум legacy-кода. Изначально написана и поддерживается компанией CloudFlare — огромным CDN-провайдером. Так как CF активно использует шифрование внутри своей сети – сертификатов ему нужно море, по этому они и написали собственный инструментарий для работы с ними

Самый простой случай: Bare CA

Чтобы установить свежую версию cfssl (если у вас нет ее в пакетах) – потребуется go версии 1.10 или выше. Ставим:

go get -u github.com/cloudflare/cfssl/cmd/cfssl > cfssl version Version: 1.3.2 Revision: dev Runtime: go1.10.2 Все ок, можно делать CA. Создаем папку для CA, переходим туда и создаем конфиг для создания ключа самого CA:

< "CN": "Test Root CA", "key": < "algo": "rsa", "size": 2048 >, "ca": < "expiry": "87600h" >, "names": [ < "C": "RU", "L": "Saint Petersburg", "O": "Test Company", "OU": "Internal systems unit", "ST": "Saint Petersburg" >] > В данном примере мы используем ключ RSA в 2048 бит размером. CFSSL поддерживает как RSA таки ECDSA ключи. Назовем файлик csr.json. Поле expiry задает срок жизни CA. CA не может подписывать ключ на срок больший его собственной жизни. Точнее – может, но смысла в этом нет – когда срок существования цифровой подписи самого CA закончится – все созданные им цифровые подписи не будут считаться легитимными.

> cfssl gencert -initca csr.json | cfssljson -bare ca 2018/12/14 19:56:56 [INFO] generating a new CA key and certificate from CSR 2018/12/14 19:56:56 [INFO] generate received request 2018/12/14 19:56:56 [INFO] received CSR 2018/12/14 19:56:56 [INFO] generating key: rsa-2048 2018/12/14 19:56:57 [INFO] encoded CSR 2018/12/14 19:56:57 [INFO] signed certificate with serial number 594378542753634129370457275219291351654652931156 Посмотрим в папку:

> tree . ├── csr.json ├── ca-key.pem ├── ca.csr └── ca.pem 0 directories, 4 files - ca-key.pem — приватный ключ, которым подписываются сертификаты

- ca.pem — сам сертификат

- ca.csr — запрос на сертификат (публичный ключ без подписи).

Лично я рекомендую для общего удобства работы ключи класть в отдельную папку, ее можно, к примеру, назвать keys:

mkdir keys mv ca-key.pem ca.csr ca.pem keys/ Чтобы в Теперь создадим конфиг для создания клиентских ключей и сертификатов. Назовем его, например, ca.json:

< "signing": < "profiles": < "server": < "expiry": "17520h", "usages": [ "digital signature", "key encipherment", "server auth" ] >, "client": < "expiry": "8760h", "usages": [ "signing", "client auth" ] >> > > В этом примере у нас два профиля – сертификаты для сервера (со сроком жизни в 2 года) и для клиента (на год). Сертификат клиента может использоваться для авторизации клиентского подключения (например, в OpenVPN), но такой сертификат нельзя выдать серверу.

Чтобы мочь использовать конфиг для CSR (и не вводить заново страну, регион и прочее) – его нужно подправить, убрав из него секцию CA:

< "CN": "Test Root CA", "key": < "algo": "rsa", "size": 2048 >, "names": [ < "C": "RU", "L": "Saint Petersburg", "O": "Test Company", "OU": "Internal systems unit", "ST": "Saint Petersburg" >] > Теперь сгенерируем серверный ключ:

> cfssl gencert -ca=keys/ca.pem \ -ca-key=keys/ca-key.pem \ -config=ca.json \ -profile="server" \ -cn="test.server.local" \ -hostname="test.server.local,test,192.168.1.1" \ csr.json | cfssljson -bare keys/server 2018/12/14 20:28:47 [INFO] generate received request 2018/12/14 20:28:47 [INFO] received CSR 2018/12/14 20:28:47 [INFO] generating key: rsa-2048 2018/12/14 20:28:48 [INFO] encoded CSR 2018/12/14 20:28:48 [INFO] signed certificate with serial number 53158698715503305792227475745544378560981646495 Аргумент cfssljson -bare keys/server позволяет положить ключ в папку keys, и называться файлы будут с server

Посмотрим, что получилось:

> tree . ├── ca.json ├── csr.json └── keys ├── ca-key.pem ├── ca.csr ├── ca.pem ├── server-key.pem ├── server.csr └── server.pem Проверим ключ сервера:

> openssl x509 -text -noout -in keys/server.pem Certificate: Data: Version: 3 (0x2) Serial Number: 09:4f:b7:ef:17:c4:b5:f5:06:f6:66:bb:0f:85:de:f0:b6:8a:3c:9f Signature Algorithm: sha256WithRSAEncryption Issuer: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=Test Root CA Validity Not Before: Dec 14 17:24:00 2018 GMT Not After : Dec 13 17:24:00 2020 GMT Subject: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=test.server.local Subject Public Key Info: Public Key Algorithm: rsaEncryption Public-Key: (2048 bit) Теперь создадим сертификат для клиента (скажем, для OpenVPN):

> cfssl gencert -ca=keys/ca.pem \ -ca-key=keys/ca-key.pem \ -config=ca.json \ -profile="client" \ -cn="prudnitskiy" \ -hostname="Paul Rudnitskiy" \ csr.json | cfssljson -bare "keys/prudnitskiy" 2018/12/14 20:35:56 [INFO] generate received request 2018/12/14 20:35:56 [INFO] received CSR 2018/12/14 20:35:56 [INFO] generating key: rsa-2048 2018/12/14 20:35:57 [INFO] encoded CSR 2018/12/14 20:35:57 [INFO] signed certificate with serial number 82476622684473156560886280203356252095924099426 Проверим сертификат клиента:

> openssl x509 -text -noout -in keys/prudnitskiy.pem Certificate: Data: Version: 3 (0x2) Serial Number: 0e:72:61:32:19:eb:71:30:43:ee:66:6d:8d:8c:e7:e5:bd:57:59:62 Signature Algorithm: sha256WithRSAEncryption Issuer: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=Test Root CA Validity Not Before: Dec 14 17:31:00 2018 GMT Not After : Dec 14 17:31:00 2019 GMT Subject: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=prudnitskiy Subject Public Key Info: Public Key Algorithm: rsaEncryption Public-Key: (2048 bit) [. ] X509v3 Subject Alternative Name: DNS:Paul Rudnitskiy Здесь видно, что у клиента сертификат на год, а у сервера (чуть выше) — на два года

Подпись чужого сертификата

В примере выше мы создавали и ключ и сертификат прямо там, где работает центр сертификации. Вообще это не правильно – приватный ключ не должен покидать места своего использования. В этом примере мы создадим приватный ключ, запрос на подпись сертификата и подпишем этот запрос на другом сервере. Создаем ключ:

server$ openssl genrsa -aes256 -out client.key 4096 Generating RSA private key, 4096 bit long modulus . ++ . ++ e is 65537 (0x10001) Enter pass phrase for client.key: Verifying - Enter pass phrase for client.key: Теперь создаем запрос на сертификат:

server$ openssl req -new -key client.key -out client.csr Enter pass phrase for client.key: You are about to be asked to enter information that will be incorporated into your certificate request. What you are about to enter is what is called a Distinguished Name or a DN. There are quite a few fields but you can leave some blank For some fields there will be a default value, If you enter '.', the field will be left blank. ----- Country Name (2 letter code) [AU]:RU State or Province Name (full name) [Some-State]:Saint Petersburg Locality Name (eg, city) []:Saint Petersburg Organization Name (eg, company) [Internet Widgits Pty Ltd]:Test Company Organizational Unit Name (eg, section) []:International section Common Name (e.g. server FQDN or YOUR name) []:test2.ssign.local Email Address []: Please enter the following 'extra' attributes to be sent with your certificate request A challenge password []: An optional company name []: У нас есть приватный ключ и запрос на сертификат:

server$ tree . ├── client.csr └── client.key Запрос отправим на сервер и подпишем:

> cfssl sign -ca keys/ca.pem \ -ca-key keys/ca-key.pem \ -config=ca.json \ -profile="server" \ client.csr | cfssljson -bare "keys/signed" Проверим, что получилось:

> openssl x509 -text -noout -in keys/signed.pem Certificate: Data: Version: 3 (0x2) Serial Number: 06:08:a0:e6:77:a0:a3:f2:15:82:6c:8a:da:9c:9a:73:df:a4:aa:5c Signature Algorithm: sha256WithRSAEncryption Issuer: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=Test Root CA Validity Not Before: Dec 14 17:45:00 2018 GMT Not After : Dec 13 17:45:00 2020 GMT Subject: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=International section, CN=test2.ssign.local Subject Public Key Info: Public Key Algorithm: rsaEncryption Public-Key: (4096 bit) keys/signed.pem – это и есть наш подписанный сертификат – его можно возвращать на сервер и использовать.

Intermediate center of authorities

InterimCA — это центр сертификации, подписанный другим центром сертификации. Его можно использовать для большей безопасности или разграничения возможности подписывать разные сертификаты для разных ситуаций (например, сделать CA, который подписывает только соединение с базами данных и ничего более). Сделаем для его отдельную папку и положим туда два конфига:

< "signing": < "default": < "usages": [ "cert sign", "crl sign" ], "expiry": "43800h", "ca_constraint": < "is_ca": true, "max_path_len": 0, "max_path_len_zero": true >, "crl_url": "https://server.com/pki/crl" > > > В этом примере CA будет действовать 5 лет (root CA действует 10)

< "CN": "Level2 CA", "key": < "algo": "ecdsa", "size": 384 >, "names": [ < "C": "RU", "L": "Saint Petersburg", "O": "Test Company", "OU": "Internal systems unit", "ST": "Saint Petersburg" >] > В этом примере мы используем ключ на эллиптических кривых, 384 бита

Сгенерируем ключ для L2CA:

> cfssl gencert -initca l2/l2csr.json | cfssljson -bare "l2/l2ca" 2018/12/14 21:09:11 [INFO] generating a new CA key and certificate from CSR 2018/12/14 21:09:11 [INFO] generate received request 2018/12/14 21:09:11 [INFO] received CSR 2018/12/14 21:09:11 [INFO] generating key: ecdsa-384 2018/12/14 21:09:11 [INFO] encoded CSR 2018/12/14 21:09:11 [INFO] signed certificate with serial number 113401202328445156746253039479389987233218778440 Теперь подпишем его ключом Root CA:

> cfssl sign -ca keys/ca.pem \ -ca-key keys/ca-key.pem \ -config=l2/l2init.json l2/l2ca.csr | cfssljson -bare "l2/l2ca" 2018/12/14 21:09:21 [INFO] signed certificate with serial number 716266849684210842961608276575977912635137621329 > openssl x509 -text -noout -in l2/l2ca.pem Certificate: Data: Version: 3 (0x2) Serial Number: 7d:76:84:30:b6:71:47:f6:51:0a:f1:40:4d:26:86:21:0c:da:7d:51 Signature Algorithm: sha256WithRSAEncryption Issuer: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=Test Root CA Validity Not Before: Dec 14 18:04:00 2018 GMT Not After : Dec 13 18:04:00 2023 GMT Subject: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=Level2 CA Здесь хорошо видно, что ключ подписан Test Root CA (Issuer)

Теперь можно создавать ключи, подписаные L2CA — как в прошлом примере:

> cfssl gencert -ca=l2/l2ca.pem \ -ca-key=l2/l2ca-key.pem \ -config=ca.json \ -profile="server" \ -cn="test.l2.server.local" \ -hostname="test.l2.server.localtest,172.16.0.1" \ l2/l2csr.json | cfssljson -bare l2/server Здесь мы используем ca.json из root ca (там хранятся профили подписи — время жизни и key usage), а конфигурацию CSR — уже из L2 (тип ключа, секция names).

Проверим сгенерированый сертификат:

> openssl x509 -text -noout -in l2/server.pem Certificate: Data: Version: 3 (0x2) Serial Number: 30:a0:58:e2:3c:0e:f3:ec:73:64:b0:e1:25:0a:86:26:46:43:21:e2 Signature Algorithm: ecdsa-with-SHA384 Issuer: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=Level2 CA Validity Not Before: Dec 14 18:11:00 2018 GMT Not After : Dec 13 18:11:00 2020 GMT Subject: C=RU, ST=Saint Petersburg, L=Saint Petersburg, O=Test Company, OU=Internal systems unit, CN=test.l2.server.local Создадим цепочку доверенных сертификатов. Цепочка читается “снизу вверх”, то есть в самом низу цепочки у нас находится root CA:

> cat l2/l2ca.pem keys/ca.pem > chain.pem Проверим, что сертификат сервера — действительный:

> openssl verify -CAfile chain.pem l2/server.pem l2/server.pem: OK Выводы

TLS — основа современной сети. При правильной настройке TLS обеспечивает надежную и безопасное шифрование с проверкой всех участников процесса. CFSSL – простой, быстрый и удобный инструмент для запуска SSL CA. Он позволяет избежать само-подписанных сертификатов и помогает построить инфраструктуру обмена ключами для шифрованных соединений. Так, как большинство серверов работает в сети, которой по определению нельзя доверять – использовать шифрование необходимо, а благодаря CFSSL – это несложно.

Полное руководство по файлу sre.exe: Загрузка, Удаление и Исправление Ошибок

Файл sre.exe — это законный исполняемый файл, который обычно находится в c\ program files\ dellsupportassistagentsresre.exe. Этот файл связан с unknown, разработанным Sutherland Global Services, Inc, MD5-сигнатура: 106fc818b63bf35d3a013308286e927a. Файл sre.exe обычно расположен в c\ program files\ dellsupportassistagentsresre.exe и имеет размер около 5997520 байт. Этот файл необходим для правильной работы приложений, использующих unknown product. Когда приложение требует этот файл, он загружается в память и выполняется в фоновом режиме.

Хотя файл sre.exe является законным unknown product, иногда его могут нацелить создатели вредоносных программ, пытающихся замаскировать свой вредоносный код, используя тот же самый файловый путь. Поэтому важно удостовериться, что файл sre.exe на вашем компьютере является законным и не заражен вредоносным программным обеспечением. Один из способов проверить законность файла sre.exe — это проверить его цифровую подпись. У законного файла sre.exe должна быть цифровая подпись от корпорации Sutherland Global Services, Inc, которую можно просмотреть, щелкнув правой кнопкой мыши по файлу, выбрав свойства, затем перейдя на вкладку «Цифровые подписи».

Как удалить sre.exe? Как удалить sre.exe? Как деинсталлировать sre.exe?

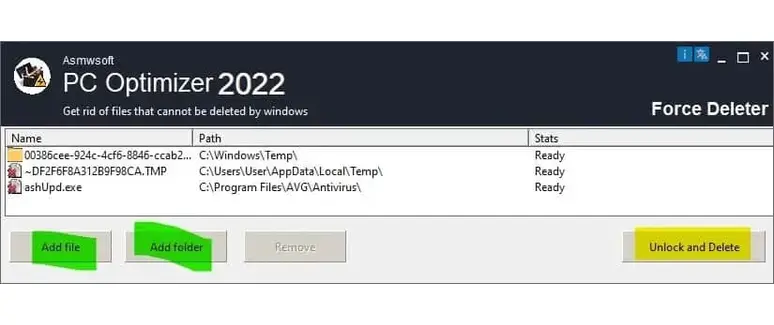

- Скачайте Asmwsoft PC Optimizer

- Из основного окна Asmwsoft PC Optimizer выберите инструмент «Force deleter».

- Затем в программе «Force deleter» выберите файл, перейдите в файл sre.exe, затем нажмите «Открыть».

- Теперь нажмите кнопку «Разблокировать и удалить» — появится сообщение с подтверждением, нажмите «Да», и все готово. P.S. Возможно, вам потребуется перезагрузить компьютер после этого шага.

Как скачать sre.exe?

Чтобы загрузить файл sre.exe, вы можете следовать этим общим шагам:

- Откройте веб-браузер: Запустите веб-браузер на своем компьютере. Можно использовать распространенные веб-браузеры, такие как Google Chrome, Mozilla Firefox, Microsoft Edge или Safari, чтобы загрузить файлы.

- Перейдите на доверенный веб-сайт: Перейдите на доверенный веб-сайт или ресурс, где файл sre.exe доступен для загрузки. Это может быть официальный веб-сайт разработчика программного обеспечения unknown product, надежного репозитория программного обеспечения или любого другого авторитетного источника. Будьте осторожны при загрузке файлов с ненадежных или подозрительных веб-сайтов, так как они могут содержать вредоносное ПО.

- Поиск или просмотр: Используйте функцию поиска веб-сайта или просматривайте категории, чтобы найти приложение unknown product, которое вы хотите загрузить. Убедитесь, что вы находитесь на официальном или доверенном веб-сайте, чтобы избежать загрузки вредоносных файлов.

- Нажмите на ссылку «Скачать»: Как только вы найдете нужный файл unknown product, рядом с ним должна быть ссылка или кнопка для загрузки. Нажмите на ссылку загрузки. Она может называться «Скачать», «Получить» или что-то подобное.

- Выберите место загрузки: Может появиться диалоговое окно или запрос, спрашивающий, куда вы хотите сохранить файл EXE. Выберите место на вашем компьютере, где вы хотите сохранить файл. По умолчанию это часто папка «Загрузки».

- Дождитесь завершения загрузки: В зависимости от размера файла и скорости вашего интернет-соединения это может занять несколько секунд или минут. Вы можете проверить ход загрузки в строке состояния вашего веб-браузера или менеджере загрузок. Большинство антивирусных программ, таких как Windows Defender, будут сканировать файл на наличие вирусов во время загрузки

- Запустите файл unknown product EXE: Если файл происходит из доверенного источника и не содержит вредоносного ПО, вы можете запустить загруженный файл unknown product EXE, дважды щелкнув по нему. Следуйте инструкциям на экране для установки или запуска программы, связанной с файлом EXE.

- Следуйте инструкциям по установке: Если загруженный файл unknown product EXE представляет собой установщик, следуйте подсказкам и инструкциям по установке, предоставленным программой. Это может включать в себя указание параметров установки, согласие с условиями и положениями, а также выбор директории установки.

- Завершите установку: После завершения установки вы должны быть готовы использовать программное обеспечение, связанное с файлом unknown product EXE.

Всегда будьте осторожны при загрузке файлов unknown product EXE из интернета. Следуйте доверенным источникам и избегайте загрузки файлов с подозрительных веб-сайтов или источников, чтобы защитить свой компьютер от потенциальных угроз безопасности.

Как исправить ошибку приложения sre.exe?

Ошибка приложения EXE — это тип ошибки, которая возникает, когда исполняемый файл sre.exe не может правильно запуститься в Windows. Существует множество возможных причин и решений для этой ошибки, в зависимости от конкретного файла sre.exe и обстоятельств проблемы. Вот несколько общих шагов, которые вы можете предпринять, чтобы исправить ошибку приложения sre.exe:

- Обновите Windows до последней версии: Иногда ошибка может быть вызвана устаревшими или несовместимыми системными файлами или драйверами. Чтобы проверить наличие обновлений, перейдите в «Настройки» > «Обновление и безопасность» > «Windows Update» и нажмите «Проверить наличие обновлений».

- Просканируйте компьютер на предмет вредоносного ПО: Вредоносное ПО часто маскируется под легитимные файлы sre.exe и может вызывать различные проблемы, включая высокое использование ЦП, сбои или ошибки. Используйте Windows Defender или любое другое антивирусное программное обеспечение, которому вы доверяете, для сканирования компьютера и удаления потенциальных угроз.

- Восстановите или переустановите unknown product, связанный с файлом sre.exe: Если ошибка вызвана программой unknown product, которую вы установили, вы можете попробовать исправить ее, восстановив или переустанавливая программу unknown product. Для этого перейдите в «Настройки» > «Приложения» > «Приложения и функции» и найдите программу unknown product в списке. Нажмите на нее и выберите «Изменить» или «Удалить». Следуйте инструкциям на экране, чтобы восстановить или переустановить программу unknown product.

- Запустите инструмент System File Checker (SFC): Этот инструмент может сканировать вашу систему на наличие поврежденных или отсутствующих файлов и заменять их оригинальными версиями. Для запуска инструмента SFC откройте командную строку от имени администратора и введите sfc /scannow, затем нажмите Enter. Подождите завершения сканирования и перезагрузите компьютер

- Запустите инструмент диагностики памяти: Этот инструмент может проверить вашу оперативную память на наличие ошибок, которые могут повлиять на производительность компьютера. Для запуска инструмента диагностики памяти введите «memory» в строке поиска и выберите «Диагностика памяти Windows». Выберите «Перезагрузить сейчас и проверить на наличие проблем» или «Проверить на наличие проблем при следующем запуске компьютера». Компьютер перезагрузится и запустит тест. После завершения теста вы можете просмотреть результаты в «Просмотр событий».

Это лишь несколько возможных решений для устранения ошибки приложения sre.exe. Тем не менее различные файлы sre.exe могут требовать различных методов или условий, поэтому перед загрузкой и запуском любого файла sre.exe всегда внимательно читайте инструкции. Будьте осторожны при скачивании файлов sre.exe из неизвестных или недоверенных источников, так как они могут содержать вредоносное ПО или вирусы, которые могут повредить ваш компьютер. Никогда не открывайте файл sre.exe, который вам был отправлен в виде вложения в электронном письме, даже если вы знаете отправителя. Всегда сканируйте файл антивирусной программой перед его запуском.

Как устранить высокую загрузку процессора и диска, вызванную файлом sre.exe?

Высокое использование процессора файлом sre.exe может быть вызвано различными факторами, такими как поврежденные системные файлы, инфекции вредоносными программами, приложения от третьих сторон или ошибки системы. В зависимости от файла sre.exe, вызывающего проблему, вам может потребоваться попробовать различные решения для ее устранения.

- Вы можете попробовать завершить процесс sre.exe из Диспетчера задач или Монитора производительности. Щелкните правой кнопкой мыши по sre.exe и выберите «Завершить задачу» или «Завершить дерево процессов». Это может временно решить проблему, но также может повлиять на функциональность unknown product или службы, связанной с файлом sre.exe.

- Если завершение процесса не помогает, вы можете попробовать отключить или удалить unknown product или службу, связанную с файлом sre.exe. Вы можете перейти в Панель управления > Программы и компоненты и удалить ее оттуда. Если файл sre.exe является частью Windows, вы можете перейти в Панель управления > Административные инструменты > Службы и отключить его оттуда. Однако будьте осторожны, чтобы не отключить или не удалить необходимые компоненты Windows, которые могут повлиять на стабильность или безопасность системы.

- Если отключение или удаление unknown product или службы не помогает, вы можете попробовать отсканировать ваш компьютер на предмет вредоносных программ с использованием надежной программы антивируса. Вредоносное ПО часто может маскироваться под легитимный файл sre.exe и потреблять высокие ресурсы процессора. Вы можете использовать Windows Defender или любое другое антивирусное программное обеспечение, которому вы доверяете, для сканирования компьютера и удаления потенциальных угроз.

- Если сканирование компьютера на наличие вредоносных программ не помогает, вы можете попробовать восстановить системные файлы с помощью инструмента Проверки файлов системы (SFC). Этот инструмент может проверить вашу систему на наличие поврежденных или отсутствующих файлов и заменить их оригинальными версиями. Чтобы запустить инструмент SFC, откройте Командную строку от имени администратора и введите sfc /scannow, затем нажмите Enter. Подождите завершения сканирования и перезагрузите компьютер.

- Если восстановление системных файлов не помогает, вы можете попробовать оптимизировать производительность вашей системы с использованием различных методов, таких как удаление временных файлов, дефрагментация жесткого диска, обновление драйверов, настройка энергосберегающих параметров и отключение ненужных программ при запуске. Вы также можете использовать инструменты Asmwsoft PC optimizer для автоматического выполнения этих задач.

Это некоторые из возможных решений для устранения высокого использования процессора файлом sre.exe в Windows. Если ни одно из них не работает для вас, возможно, вам придется обратиться к профессиональному технику или получить дополнительную поддержку от службы поддержки Microsoft.

Более 30 000 000 пользователей считают его лучшим выбором для чистого и быстрого ПК. Одно нажатие, чтобы оптимизировать ваш ПК и защитить вашу конфиденциальность.

Как другие пользователи поступают с этим файлом?

Всего голосов ( 207 ), 137 говорят, что не будут удалять, а 70 говорят, что удалят его с компьютера.

ЦЕЛОЧИСЛЕННЫЙ АЛГОРИТМ КОРРЕКЦИИ КОМПЛЕКСНОЙ ПЕРЕДАТОЧНОЙ ХАРАКТЕРИСТИКИ КАНАЛА СВЯЗИ OFDM Текст научной статьи по специальности «Компьютерные и информационные науки»

Аннотация научной статьи по компьютерным и информационным наукам, автор научной работы — Позднякова Лидия Васильевна

Рассмотрен целочисленный алгоритм коррекции комплексной передаточной характеристики канала связи OFDM, путём применения обратной комплексной передаточной характеристики к спектру принятого сигнала. Коррекция осуществляется в два этапа: по преамбуле и пилот-поднесущим OFDM сигнала. Алгоритм коррекции по преамбуле не использует перевод в полярную систему координат для интерполяции неизвестных значений массива обратных комплексных коэффициентов передачи, необходимых для коррекции канала связи . Для выполнения коррекции применяется преамбула, состоящая из двух OFDM символов, которые содержат весь набор спектральных компонент, необходимый для расчёта обратной комплексной передаточной характеристики , и во временной области не имеют повторяющихся участков. Алгоритм работает с целочисленными значениями, что говорит о возможности его реализации в ПЛИС. При этом целочисленный алгоритм коррекции канала связи функционирует без потери точности по сравнению с вещественным алгоритмом.

i Надоели баннеры? Вы всегда можете отключить рекламу.

Похожие темы научных работ по компьютерным и информационным наукам , автор научной работы — Позднякова Лидия Васильевна

Определение комплексной передаточной характеристики канала связи OFDM при разделении испытательного линейчатого спектра преамбулы на несколько символов

Общее решение для OFDM-измерений

Анализ современных методов и средств повышения спектральной эффективности систем связи

Влияние эффекта Доплера на эффективность передачи OFDM сигналов в системах связи с беспилотными летательными аппаратами

Способы улучшения эквалайзирования в системах связи с OFDM

i Не можете найти то, что вам нужно? Попробуйте сервис подбора литературы.

i Надоели баннеры? Вы всегда можете отключить рекламу.

INTEGER ALGORITHM OF CORRECTION OF COMPLEX TRANSFER CHARACTERISTIC OF OFDM COMMUNICATION CHANNEL

The article deals with the integer algorithm of correction of complex transmitting parameter of OFDM communication channel by application of reverse complex transmitting characteristic to a spectrum of the received signal. Correction is performed in 2 stages: on the preamble and the pilot subcarriers of OFDM signal. At the first correction stage, calculation of the reverse complex transfer characteristic is performed by the preamble consisting of two characters, each of which has no repeated sections and contains all the required set of spectral components. The first character uses half of the active spectral components set, the second character includes the second half of spectral components. Thus, when all indispensable spectral components for calculation of reverse complex transfer characteristic are available there is no need for interpolation with the aim of searching unknown values which is used in standard implementation of WIMAX-OFDM (802.16-2004) production engineering. This allowed to eliminate the routine of recalculation into a polar frame for interpolation. At the second stage correction is performed by calculation of reverse complex transmitting characteristic on the pilot subcarriers and its application to the OFDM character. The algorithm operates over the range the minimum input value of a signal ±2bit count А DConverter-1/32, the peak input value of a signal ±2 bit count AD Converter. The algorithm operates integer values that testifн the possibility of its implementation in PLD. The integer algorithm of communication channel equalization operates without accuracy lost in comparison with material algorithm according to comparing data of RMSD level of subcarriers of the received signal from ideal value after correction of complex transmitting parameter of communication channel.

Текст научной работы на тему «ЦЕЛОЧИСЛЕННЫЙ АЛГОРИТМ КОРРЕКЦИИ КОМПЛЕКСНОЙ ПЕРЕДАТОЧНОЙ ХАРАКТЕРИСТИКИ КАНАЛА СВЯЗИ OFDM»

ЦЕЛОЧИСЛЕННЫЙ АЛГОРИТМ КОРРЕКЦИИ КОМПЛЕКСНОЙ ПЕРЕДАТОЧНОЙ ХАРАКТЕРИСТИКИ КАНАЛА СВЯЗИ OFDM Позднякова Лидия Васильевна

аспирант кафедры радиотехники и радиосистем ФГБОУ ВПО «Владимирский государственный университет имени Александра Григорьевича и Николая Григорьевича Столетовых». E-mail: lida_pozdnyakova@mail.ru. Адрес: 600000, г. Владимир, ул. Горького, 87.

Аннотация: Рассмотрен целочисленный алгоритм коррекции комплексной передаточной характеристики канала связи OFDM, путём применения обратной комплексной передаточной характеристики к спектру принятого сигнала. Коррекция осуществляется в два этапа: по преамбуле и пилот-поднесущим OFDM сигнала. Алгоритм коррекции по преамбуле не использует перевод в полярную систему координат для интерполяции неизвестных значений массива обратных комплексных коэффициентов передачи, необходимых для коррекции канала связи. Для выполнения коррекции применяется преамбула, состоящая из двух OFDM символов, которые содержат весь набор спектральных компонент, необходимый для расчёта обратной комплексной передаточной характеристики, и во временной области не имеют повторяющихся участков. Алгоритм работает с целочисленными значениями, что говорит о возможности его реализации в ПЛИС. При этом целочисленный алгоритм коррекции канала связи функционирует без потери точности по сравнению с вещественным алгоритмом.

Ключевые слова: OFDM, преамбула, комплексная передаточная характеристика, целочисленный алгоритм, пилот-поднесущие, канал связи.

В современном мире к каналам связи на основе технологии OFDM проявляется повышенное внимание. На основе данной технологии функционируют следующие стандарты связи: WiFi, WiMAX, LTE. Главным достоинством OFDM является её высокая устойчивость к межсимвольной интерференции за счёт введения циклического префикса [1, 2].

В технологии OFDM большое внимание уделяется обратной комплексной передаточной характеристике (ОКПХ) канала связи. Применение ОКПХ, т.е. коррекция комплексной передаточной характеристики (КПХ) канала связи путём комплексного умножения спектра принятого сигнала на обратную величину — ОКПХ, позволяет скорректировать принятый спектр сигнала, т.е. восстановить его по амплитуде и подстроить фазовые набеги по всем спектральным составляющим, чтобы с наименьшим количеством ошибок демодулировать сигнал [3].

Типовая процедура определения массива обратного комплексного коэффициента передачи (ОККП) канала связи OFDM предполагает передачу в преамбуле известного испытательного

линейчатого спектра, модулированного по схеме QPSK, по искажениям которого осуществляется коррекция КПХ канала связи. Стандартная преамбула WiMAX 802.16 включает каждую вторую компоненту, например, 2-ую, 4-ую, 6-ую и т.д. [4, 5]. При этом все нечетные компоненты неизвестны, и чтобы найти ОККП на этих частотах необходимо будет использовать аппроксимацию. Данный метод предполагает перевод реальной и мнимой частей массива ОККП в полярные координаты для проведения аппроксимации и обратно, что усложняет алгоритм расчета и коррекции [6].

В целях упрощения и усовершенствования методов расчёта и коррекции КПХ, в [7] предложен алгоритм, не использующий перевод в полярную систему координат, основанный на разделении преамбулы на несколько символов. Поскольку амплитудные и фазовые искажения спектра сигнала во многих случаях обусловлены относительно медленными изменениями ОКПХ, то возможна оценка массива ОККП в интервале передачи не одного, а нескольких символов с разделением во времени частот испытательного линейчатого спектра [8]. Однако,

предложенный алгоритм работает с вещественными значениями, что неприемлемо для его реализации в аппаратуре, т.к. при реализации в аппаратуре одной из самых медленных операций является операция деления, и чем большая битность используется в модуле деления, тем большее количество тактов потребуется для выполнения деления. Максимально просто на языке описания аппаратуры реализуется операция целочисленного деления [9, 10], однако её использование без модификации алгоритма недопустимо, т.к. произойдет неприемлемое падение точности. Для реализации алгоритма коррекции с использованием целочисленного деления необходимо найти нормирующие коэффициенты, которые позволят сохранить точность расчета ОКПХ.

Целочисленный алгоритм коррекции КПХ канала связи OFDM

Разработанный алгоритм коррекции КПХ предполагает использование двух OFDM символов в преамбуле. В первом символе преамбулы передаются компоненты с 1 по 50 и с 206 по 255. Во втором с 51 по 100 и с 156 по 205 (см. рис. 1, z=50, N=256). [11] Использование в преамбуле всех необходимых для расчёта ОКПХ спектральных компонент позволяет исключить процедуру интерполяции, которая используется в стандартном алгоритме коррекции канала связи

z+1 2z N-2z N-z-1 Рис. 1. Спектр преамбулы

Целочисленный алгоритм коррекции КПХ по преамбуле и пилот-поднесущим, модулированным по схеме QPSK:

1) Получение с АЦП временных массивов (реальной — XRe[i] и мнимой — XIm[i] частей) преамбулы в диапазоне оптимальных значений ±96 для 8ми битного АЦП, ±390 для 10ти битного АЦП и ±1535 для 12ти битного АЦП, в середине циклического префикса, i — целое число, i eZ, 1 < i < N, N - количество точек в массиве данных преобразования Фурье.

2) Расчёт прямого преобразования Фурье от полученных массивов данных XRe[i], Xm[i]. Получение реальной — SRe[i] и мнимой — SIm[i] частей спектра принятой преамбулы по формуле:

S[i] = FFT(XRe[i], XIm[ij),

где S[i] — комплексное значение спектра принятой преамбулы в точке i, i e Z, 1 < i < N.

Получение массива спектральных значений SRe[i], SIm[i] в диапазоне ±26000 для 8, 10, 12-ти битного АЦП:

3) Для каждой спектральной составляющей преамбулы рассчитываются значения ОККП по формуле:

где K[i] — массив ОККП, Sm [i] — комплексный массив спектральных составляющих преамбулы (эталонная преамбула), S[i] — комплексный массив спектральных составляющих преамбулы, прошедших через канал передачи (принятая преамбула), i e Z, 1 < i < N. [12, 13]

Расчет ОККП производится по правилу деления комплексных чисел. Для расчёта знаменателя значения реальной и мнимой частей спектра SRe[i], SIm[i] сдвигаются вправо на 1 бит (>> 1) для получения SRe_[i], S^JJ]

SRJ¿] = SRe [i] >> 1, Sta_[i] = SIm[¿] >> 1,

Расчёт знаменателя (z) осуществляется по формуле:

z[i] = (SñJi]2+ Sjm_[i]2) >> 15.

Получение реальной и мнимой частей ОКПХ KRe[i] и Kjm [i] в диапазоне значений ±29000 для 8, 10, 12-ти битного АЦП по формулам:

KRe[i] = (Sjn _Re[i] • SRe[i] + Sjn _im[i] • Sim[i])/z[i], Kim[i] = ( Sjn _ Im [i ] • Srs [i ] — Sjn _Re[i] • SJi])/z[i], где SjN_Re[i], SjN jm[ii] — реальная и мнимая части спектральных составляющих эталонной преамбулы, i eZ, 1

4) Далее осуществляется получение временных массивов данных (Xs¿g_Re[i], Xsig jm[i]) модулированного определённым видом модуляции (QPSK, QAM16, QAM64) OFDM символа в середине циклического префикса. Оптимальные значения массивов XSig_Re[i], XSigjm[i] располагаются в диапазоне ±96 для 8ми битного АЦП, ±390 для 10ти битного АЦП и ±1535 для 12ти битного АЦП, i eZ, 1 < i < N.

5) Расчёт прямого преобразования Фурье от полученных массивов данных XSig Re[i], Xsig_jm[i]. Получение реальной Ssig Re[i] и мнимой SSigjm[i] частей спектра принятого сигнала по формуле:

SSig [i] = FFT(XSg Re[i], X im [i]),

где Ssig [/]- комплексное значение спектра принятого сигнала в точке i, i е2, 1 < i < N.

-Sig_Im_[i] = SSig_Im [i]

где М = 4, если используется 8ми битный АЦП, М = 2, если используется 10ти битный АЦП, М = 0, если используется 12ти битный АЦП, операция

6) Применение ОКПХ (KRe[i] и Kim[i]) к массивам данных SSig_Re_[i] и SSig_Im\ii] в комплексном виде для получения скорректированных по преамбуле спектров символа данных и сдвиг их вправо на 15 бит (>> 15) для получения значений скорректированных спектров в диапазоне ±16000:

SSig_Re_OKKP[i] = (SSig_Re [i]* KRe[i] — SsgIm[i]*

SSig_Im_OKKP[i] = (SSig_Re_[i] *KIm[i] + SSigJm_\i] *

7) Заполнение массивов пилот-поднесущих PilotRe[i], PilotIm[i] (индексы компонент: 2, 34, 66, 98, 158, 190, 222, 254) из массивов скорректированных обратным комплексным коэффициентом передачи спектров данных Ssig_Re_OKKp[i] и Ssig_Im_OKKp[i].

8) Расчёт значений ОКПХ по пилот-поднесущим осуществляется по формуле:

OKKPpilot [i] = PilotiN [i]/ Pilot[i],

где OKKPpilot [i] — массив ОККП, рассчитанный

по пилот-поднесущим, Pilotm [i] — комплексный массив пилот-поднесущих (эталонные

значения пилотов), Pilot[i] — комплексный массив пилот-поднесущих, прошедших через канал передачи (принятые значения пилотов), i=2, 34, 66, 98, 158, 190, 222, 254.

Расчет ОККП производится по правилу деления комплексных чисел. Для расчёта знаменателя значения реальной и мнимой частей пилот-поднесущих PilotRe[i], PilotIm[i] сдвигаются вправо на 1 бит (>> 1) для получения Pi-lotRe_[i], Pilotim_[i]:

Р/7о?Ке [/’] = Р/7о?Ке [/’] >> 1, Р1ШЫ Щ = Р1Нт[1] >> 1,

где 1=2, 34, 66, 98, 158, 190, 222, 254.

Расчёт знаменателя (¿рио) осуществляется по формуле:

1рг1о[>] = (Р1ШКе_Щ2+ ПШ1т_[1]2) >> 15.

Получение реальной и мнимой частей ОКПХ ОККРр1Ы_неЩ и ОККРрпоитЩ в диапазоне значений ±33000 для 8, 10, 12-ти битного АЦП по формулам:

+ РЮда/тИ РПо^тЩУгрПок], ОККРрИоИтЩ =(РИ0Ы_1т[1] РИ0Гяе[1] — Р1ШШ ЦеЩ •Р1Ш1т[])/2р11о[], где Р1Ым_Ке[1], Р1Шш_1„[>] — эталонные значения реальной и мнимой части пилот — подне-сущих, где 1=2, 34, 66, 98, 158, 190, 222, 254.

9) Расчет коэффициентов k и Ь для линейной аппроксимации (кх+Ь) ОКПХ, для реальной и мнимой частей:

^е[1] =(ОККРрао_яе[1+32]-ОККРрао_яе [1])/32, ЬКе[П=ОККРр1Ы_Не [1] — ^Яе[/]*1′, =(ОККРрг1о0т[1 + 32]-ОККРрг1оит [1])/32, Ь1тЩ=ОККРргоц_1т [1] — ^тЩ *1.

Расчёт коэффициентов осуществляется для значений 1 =2, 34, 66, 158, 190, 222.

10) Аппроксимация для получения неизвестных значений реальной и мнимой частей ОКПХ по формуле:

ОККРрио_Ке[1+]] =kRe[i] *(1+]) + ЬКе[1],

ОККРр1Ы1т [1+/] =^т[1] *(1+]) + Ь1т[1].

Для аппроксимации шаг изменения / равен 1, 1 =2, 34, 66, 158, 190, 222,/ е 2, 1

ОККРр1Ы1т[1+/] =^т[1] *(1+/) + Ь1т[1],

где 1=0 (Щ] и Ь[2]), 156 (Щ58] и Ь[158]), / = 0, 1.

Для аппроксимации краевых значений, т.е. когда 1>66 и 1>222, используются коэффициен-

ты k и Ь, рассчитанные для индексов 1=66 и 1=222, соответственно, для реальной и мнимой частей:

ОККРр1ЫКе[1+/] =kRe[i] *(i+/) + bRe[i], ОККРргЫ1т[1+/] =^т[1] *(1+/) + Ь1т[1], где 1=99 №6] и Ь[66]), 255 (Щ58] и Ь[158]), /=0, 1 для 1=99, /=0 для 1=255.

Массивы ОККРрПо^е[1] и ОККРр1Ш1т [1] равны нулю при 1 е2, 101 < 1 < 155.

11) Комплексное умножение частей ОКПХ, рассчитанных по пилотам, ОККРрио^еЩ и ОККРр11о_1т [1] на массивы данных SSig_Re_OKKр[i] и SSig_lm_OKKр[i] для коррекции:

SignalRe[i]=Ssгg_Re_OKKр[i] * ОККРргЫ Ке [1]»

Signallm[i]=Ssгg_Re_OKKр[i] * ОККРргЫ1т [1] +

SSig_1m_OKKP[i] * 0ККРРйог_Ке [1].

Для избежания переполнения при 32-х битном умножении производится уменьшение значений массивов SignalRe[i] и Signal1m[i] путём сдвига их значений вправо на 14 бит: SignalRe[i] = SignalRe[i] >>14, Signal1m[i]= Signal1m[i] >> 14.

Восстановление исходной амплитуды спектральных компонент по известному отношению амплитуды данных к амплитуде пилот-поднесущих для получения значений реальной и мнимой частей спектра данных в диапазоне ± 226 для 8, 10, 12-ти битного АЦП: SignalRe[i]= SignalRe[i] * В, Signal1m[i]= Signal1m[i] * В,

где В = 11070 — нормирующий коэффициент,

являющийся отношением 2 к известному отношению амплитуды данных (Ад) к амплитуде пилотов (АР) А0/АР=0,37, т.е. получаем 212/0,37, 1 еЪ, 1 < 1 < N.

Операции деления, используемые в алгоритме, являются целочисленными. Алгоритм функционирует в диапазоне минимального

. ^»Битность АЦП-1 /о л

входного значения сигнала ±2 /32,

максимального входного значения сигнала

Оценка точности целочисленного алгоритма коррекции КПХ по сравнению с вещественным алгоритмом

i Не можете найти то, что вам нужно? Попробуйте сервис подбора литературы.

Для моделирования целочисленного алгоритма коррекции КПХ канала связи была разработана программа на Delphi (см. рис. 3), которая позволила произвести отладку целочисленного алгоритма и убедиться в его работоспособности и точности по сравнению с алгоритмом, работающим с вещественными числами [14, 15].

Данные сравнения СКО уровня поднесущих принятого сигнала от идеального после коррекции КПХ сведены в таблицу 1, а также представлены на рис. 2.

На основе представленных данных можно сделать вывод, что переход от вещественных чисел к целым прошел практически без потери точности коррекции, это означает, что данный алгоритм может быть достаточно просто реализован на языке описания аппаратуры (например, Уеп^) [10].

Программа моделирования предусматривает возможность выбора цифровых видов модуляции — BPSK, QPSK, QAM16, QAM64, изменения размера циклического префикса (4, 8, 16, 32, 64 дискрета), возможность задавать сдвиг от начала символа в пределах длительности циклического префикса (параметр, который определяет момент от начала символа, когда начинается запись принятых данных в массивы).

Программа позволяет генерировать последовательность цифровых данных для разных типов АЦП — 8/10/12 битных.

Программа использует нормальный закон распределения шума, позволяет вводить различные отношения сигнал/шум, а также предусматривает фильтрацию шума. Необходимо отметить, что фильтрация нужна для того, чтобы более корректно провести моделирование, т.е. задать шумы только на используемых частотах: например, в интервалах 0 — 1563 кГц и 2437 -3985 кГц, т.е. во всем рабочем диапазоне из 200 активных спектральных компонент.

Программа позволяет выводить на графики следующие данные: гистограмму распределения

VJ □ел очи алгошп сленнын м

Рис. 2. Зависимость СКО уровня поднесущих от идеального значения для различных соотношений сигнал/шум в АБГШ канале связи, АЦП — 10 бит

Таблица 1. Зависимость СКО уровня поднесущих от идеального значения для различных

соотношений сигнал/шум в АБГШ канале связи

Отношение сигнал/шум, дБ Среднеквадратическое отклонение (СКО)

Целочисленный алгоритм Вещественный алгоритм

Битность АЦП Битность АЦП

8 бит 10 бит 12 бит 8 бит 10 бит 12 бит

17 0,3693 0,3688 0,3683 0,3692 0,3678 0,3671

18 0,3295 0,3286 0,3273 0,3291 0,3282 0,3262

20 0,2614 0,2593 0,2591 0,2612 0,2593 0,2585

22 0,2067 0,2056 0,2051 0,2063 0,2056 0,2047

24 0,1641 0,1627 0,1625 0,1637 0,1624 0,1624

26 0,1301 0,1294 0,1289 0,1300 0,1294 0,1287

28 0,1036 0,1027 0,1023 0,1011 0,1026 0,1021

30 0,0827 0,0817 0,0814 0,0820 0,0816 0,0814

32 0,0664 0,0648 0,0644 0,0660 0,0648 0,0644

34 0,0533 0,0515 0,0513 0,0530 0,0514 0,0513

36 0,0432 0,0409 0,0407 0,0429 0,0409 0,0407

Г Моделирование корректировки спектра принятого OFDM сигнала

■ Г Гистограмма распределения шума

30 ООО 25 ООО 20 ООО 15 000 10 000 5 000 0

-5 000 -10 000 -15 000 -20 000 -25 000

20 40 60 80 100 120 140 160 180 200 220 240

• Гистограмма распределений мака

»Г Переданный сигнал с шумом

♦Г Принятый сигнал (частотная область

Нормальный закон Отношение сигнал/шум, дБ =

Частота дискретизации. кГц= 4000

I- Окно >змминга для построения шума | Окно Хэмминга для импульс характеристики Границы доверительного интервала [0,В7;1,13| СК0 =0,0314 Аср=1.0009

Задать полосу пропускания Нижняя граница, кГц= I. Вериняя граница, кГц= ГГЁбЗ

Циклический префикс 32 ^ | Цлвиг от начала символа [ТТ

Параметры сигнала Вид модуляции QPSK

Г» Выводить в кГц

Рис. 3. Рабочее окно программы моделирования

шума, гистограмму распределений максимального уровня принятого сигнала, ОКПХ, принятый сигнал после эквалайзера (частотная область), принятый сигнал без коррекции (частотная область), переданный сигнал с шумом (временная область). А также определяет значение доверительного интервала для вероятности 90%, значение СКО уровня поднесущих от идеального значения и среднее значение амплитуды.

Моделирование целочисленного алгоритма коррекции КПХ при работе с отношением сигнал/шум до 36 дБ показало отсутствие потери точности в сравнении с вещественным алгоритмом.

В настоящее время разработка алгоритмов расчта и коррекции КПХ канала связи OFDM осуществляется при финансировании «Фонда содействия развитию малых форм предприятий в научно-технической сфере».

1. Шахнович И. Сети городского масштаба: решения рабочей группы IEEE 802.16 — в жизнь! //ЭЛЕКТРОНИКА: НТБ, — 2003, — №8/ — С. 50.

2. Шахнович И. Стандарт широкополосного доступа IEEE 802.16 для диапазонов ниже 11 ГГц! // ЭЛЕКТРОНИКА: НТБ, — 2005, — №1. — С. 8.

3. Вишневский В.М. Широкополосные беспроводные сети передачи информации. — М.: Техносфера, 2005. — 592 с.

4. Рашич А.В. Сети беспроводного доступа WiMax. — СПб.: Издательство политехнического университета, 2011 — 180с.

5. Сюваткин B.C. WiMAX — технология беспроводной связи: основы теории, стандарты, применение. — СПб.: БХВ-Петербург, 2005. — 368 с.

6. IEEE DRAFT Standard for Local and metropolitan area networks P802.16Rev2/D7, Part 16: Air interface for fixed and mobile broadband wireless access systems. October 2008.

7. Поздняков В.А., Позднякова Л.В. Повышение точности коррекции комплексной передаточной характеристики по преамбуле OFDM сигнала // Проектирование и технология электронных средств. — 2014. — №4.

8. Поздняков В.А., Позднякова Л.В., Карпов И.В., Коробов Д.С. Особенности коррекции комплексной

передаточной характеристики по преамбуле OFDM сигнала // Проектирование и технология электронных средств. — 2013. — №2. — C. 5-8.

9. Бибило П.Н. Основы языка VHDL.- Изд. 3-е, доп. — М.: Издательство ЛКИ, 2007. — 328 с.

10. Поляков А.К. Языки VHDL и Verilog в проектировании цифровой аппаратуры. — М.: СОЛОН-Пресс, 2003. — 320 с.

11. Поздняков В.А., Позднякова Л.В., Карпов И.В. Определение комплексной передаточной характеристики канала связи OFDM при разделении испытательного линейчатого спектра преамбулы на несколько символов // Радиотехнические и телекомму-

Поступила 15 января 2015 г.

никационные системы. — 2012. — №3. — С. 49-53.

12. Корн Г., Корн Т. Справочник по математике для научных работников и инженеров. — М.: Изд. Наука, 1973. — 832 с.

13. Письменный Д.Т. Конспект лекций по высшей математике: полный курс. — 5-е изд. — М.: Айрис-пресс, 2007. — 608с.

14. Возневич Э. Delphi. Освой самостоятельно: Пер. с англ. — М.: Восточная Книжная Компания, 1996. -736 с.

15. Фленов М.Е. Библия Delphi. — СПб.: БХВ — Петербург, 2004. — 880с.

Integer algorithm of correction of complex transfer characteristic of OFDM communication channel

Lidiya Vasilyevna Pozdnyakova — Post-graduate student Radiotechnics and radio systems Department Federal state budgetary educational institution of higher professional education «Vladimir State University named after Alexander and Nickolay Stoletov».

Address: 600000, Vladimir, Ulitsa Gorkogo, 87.

Abstract: The article deals with the integer algorithm of correction of complex transmitting parameter of OFDM communication channel by application of reverse complex transmitting characteristic to a spectrum of the received signal. Correction is performed in 2 stages: on the preamble and the pilot subcarriers of OFDM signal. At the first correction stage, calculation of the reverse complex transfer characteristic is performed by the preamble consisting of two characters, each of which has no repeated sections and contains all the required set of spectral components. The first character uses half of the active spectral components set, the second character includes the second half of spectral components. Thus, when all indispensable spectral components for calculation of reverse complex transfer characteristic are available there is no need for interpolation with the aim of searching unknown values which is used in standard implementation of WIMAX-OFDM (802.16-2004) production engineering. This allowed to eliminate the routine of recalculation into a polar frame for interpolation. At the second stage correction is performed by calculation of reverse complex transmitting characteristic on the pilot subcarriers and its application to the OFDM character. The algorithm operates over the range the minimum input value of a signal ±2bit count ADConverter-y32, the peak input value of a signal ±2 bit count AD Converter. The algorithm operates integer values that testifH the possibility of its implementation in PLD. The integer algorithm of communication channel equalization operates without accuracy lost in comparison with material algorithm according to comparing data of RMSD level of subcarriers of the received signal from ideal value after correction of complex transmitting parameter of communication channel.

Key words: OFDM, preamble, complex transfer characteristic, integer algorithm, pilot subcarriers, communication channel.

1. Shakhnovich I. Metropolitan networks: solutions of a working group of IEEE 802.16 — to life! — ELECTRO-NIICA: NTB, — 2003, — №8. — P. 50.

2. Shakhnovich I. Standard of broadband access of IEEE 802.16 for ranges lower than 11 GHz! — ELECTRONI-KA: NTB, — 2005, — №1. — P. 8.

3. Vishnevsky V. M. Broadband wireless networks of information transmission. — M.: Technosphere, 2005. -592 p.

4. Rashich A.V. Networks of wireless access of WiMax. — SPb.: Publishing house of polytechnic university, 2011 — 180p.

5. Syuvatkin B.S. WIMAX — production engineering of wireless communication: theory, standards, application. — SPb.: BHV-Petersburg, 2005. — 368 p.

6. 2IEEE DRAFT Standard for Local and metropolitan area networks P802.16Rev2/D7, Part 16: Air interface for fixed and mobile broadband wireless access systems. October 2008.

7. Pozdnyakov V.A., Pozdnyakova L.V. Increasing correction accuracy of complex transmitting performance on a preamble of OFDM signal. — Proyectirovanye i tekhnologya electronnyh sredstv. — 2014. — №4.

8. Pozdnyakov V.A., Pozdnyakova L.V., Karpov I.V., Korobov D.S. Correction singularities of the complex transmitting performance on a preamble of OFDM signal. — Proyectirovanye i tekhnologya electronnyh sredstv. -2013. — №2. — P. 5-8.

9. Bibilo P.N. Basics of VHDL language. Izd. 3rd, dop. — M.: Publishing house LKI, 2007. — 328 p.

10. Polyakov A.K. VHDL and Verilog languages in engineering of digital equipment. — M.: SOLON-Press, 2003. — 320 p.

11. Pozdnyakov V.A., Pozdnyakova L.V., Karpov I.V. Determination’ of complex transmitting characteristics of OFDM communication channel when dividing test line spectrum of a preamble into some characters. -Radiotekhnicheskie i telekommunicatsionnye sistemy. — 2012. — №3 — P. 49-53.

12. Korn G., Korn T. Reference manual on mathematics for scientists and engineers. — M.: Izd. Nauka, 1973. -832 p.

13. Pismenny D.T. Lectures on the higher mathematics: complete course. — 5th izd. — M.: Iris press; 2007. — 608 p.

14. Voznevich E. Delphi. Master yourself: transl. from English — M.:Vostochnaya Knizhnaya kompaniya, 1996.- 736 p.

15. Flyonov M.E. Delphi Bible. — SPb.: BHV — Petersburg, 2004. — 880 p.