Балансировка нагрузки с помощью FortiGate

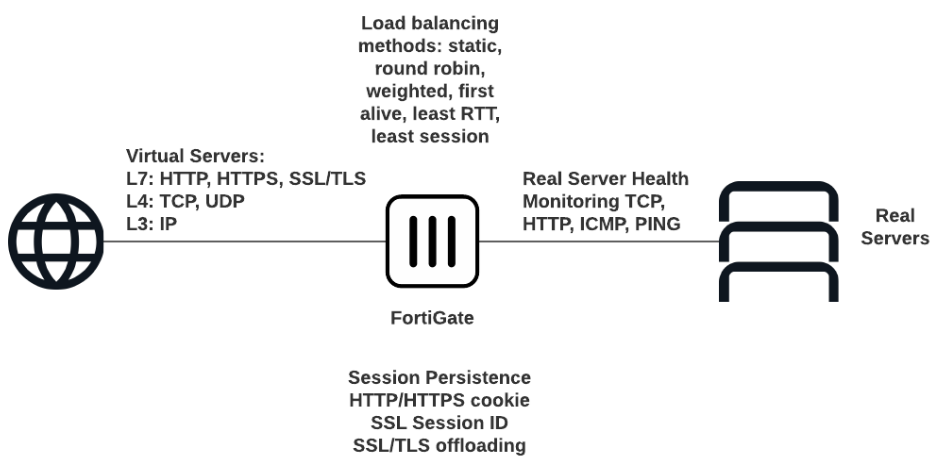

Балансировка нагрузки с помощью FortiGate включает в себя все необходимые функции для распределения трафика между несколькими серверами в вашей инфраструктуре, развернутой в Selectel, включая как выделенные аппаратные серверы, так и виртуальные серверы в Облачной платформе Selectel.

FortiGate обеспечивает комплексную защиту вашей инфраструктуры и балансирует нагрузки серверов, распределяя потоки трафика по заданным правилам, что позволяет объединить в одном устройстве функции балансировщика нагрузки, Next Generation Firewall (NGFW) и защиту от угроз.

Балансировка нагрузки на основе решений FortiGate обеспечивает:

- быструю и надежную обработку запросов;

- значительное упрощение сетевой архитектуры;

- снижение операционных расходов.

Балансировщик нагрузки поддерживает HTTP, HTTPS, IMAPS, POP3S, SMTPS, SSL или более низкоуровневые протоколы TCP/UDP или IP. Сохранение сеанса поддерживается на основе идентификатора сеанса SSL или на основе введенного файла cookie HTTP.

Health Check — механизм проверки работоспособности серверов для предотвращения отправки трафика балансировки нагрузки на неработающие серверы. Для проверки используется ICMP ping или другое более сложное тестирование TCP-соединений. Health Check удаляет из кластера балансировки нагрузки неработающие реальные серверы. Удаление реальных серверов из кластеров основано на настройках:

- Interval — с какой частотой проверяется сервер;

- Timeout — максимальное допустимое время ответа, прежде чем сервер будет считаться недоступным;

- Retry — количество отказов до того, как сервер считается недоступным, после чего удаляется.

Типы Health Check по протоколам: TCP, HTTP, PING.

Virtual Server — виртуальный сервер, на чей внешний IP-адрес поступает трафик, который перенаправляется к балансировщику нагрузки.

Real Server — действительный, реальный, сервер, на который поступают запросы после балансировки. За каждым виртуальным сервером может быть закреплено несколько реальных серверов. Конфигурация реального сервера включает IP-адрес и номер порта, на котором реальный сервер принимает сеансы. Устройство FortiGate отправляет сеансы на IP-адрес реального сервера, используя номер порта назначения в реальной конфигурации сервера. Конфигурация сервера включает его IP-адрес и номер порта, на котором принимает сеансы.

SSL Offloading — механизм ускорения SSL-соединения клиентов с сервером, при котором операции шифрования производятся на FortiGate вместо самих серверов с помощью отдельного специального процессора. Данный механизм можно применить, только если для балансировки нагрузки задан тип одного из протоколов SSL (HTTPS, IMAPS, POP3S, SMTPS, SSL). FortiGate предоставляет возможность выбрать, какие сегменты SSL-соединения будут получать разгрузку SSL, определив режим:

- Client ⟷ FortiGate — режим, при котором аппаратно ускоренная обработка SSL/TLS только в части соединения между клиентом и устройством FortiGate. Этот режим называется half mode SSL offloading. Сегмент между устройством FortiGate и сервером будет использовать открытое (clear text) соединение, что обеспечит лучшую производительность;

- Full — режим, при котором применяется аппаратно ускоренная обработка SSL к обеим частям соединения: сегментом между клиентом и блоком FortiGate и сегментом между блоком FortiGate и сервером, то есть Client ⟷ FortiGate ⟷ Server. Сегмент между устройством FortiGate и сервером будет использовать шифрованное соединение, но «рукопожатия» будут сокращены. Это не так эффективно, как разгрузка SSL в half mode, но все же повышает производительность.

HTTP multiplexing — функция, которая позволяет веб-клиенту использовать одно соединение TCP для всех запросов к серверу. Данная особенность снижает нагрузку на веб-сервер за счет установки единого соединения, по которому параллельно отправляются запросы и ответы. Каждый фрагмент ассоциируются с помощью специальных встроенных мета-данных, что обеспечивает возможность корректной обработки множества несвязанных запросов HTTP или HTTPS в различном порядке в одном и том же соединении. Более того, ответы получаются по мере их готовности, следовательно, тяжелые запросы не будут блокировать обработку и выдачу более простых объектов.

Например, если веб-браузеры пользователей совместимы только с HTTP 1.0, в котором данная функция не реализована, то включение опции HTTP multiplexing может повысить производительность между веб-сервером и FortiGate.

Persistence — параметр, который сохраняет и отслеживает данные сеанса, чтобы убедиться, что пользователь подключается к одному и тому же серверу каждый раз, когда он делает запрос, являющийся частью одного и того же сеанса или последующих сеансов. HTTP cookie persistence использует внедренные файлы cookie для обеспечения сохраняемости.

При настройке Persistence FortiGate балансирует нагрузку нового сеанса на реальный сервер в соответствии с методом балансировки нагрузки. Если у сеанса есть HTTP cookie или идентификатор сеанса SSL, устройство FortiGate отправляет все последующие сеансы с одним и тем же файлом cookie HTTP или идентификатором сеанса SSL на один и тот же реальный сервер.

Методы балансировки нагрузки

Трафик может распределяться между серверами на основе методов:

- static — равномерное распределение нагрузки между серверами по заранее определённому алгоритму, не учитывая занятость серверов;

- round-robin — распределение на основе алгоритма round-robin, выполняющего перебор равнозначных между собой серверов по циклу, независимо от времени ответа или количества подключений;

- weighted — распределение на основе присвоенных весов серверам для учёта особенностей и различий, где серверы с большим значением веса получают больший процент подключений;

- least-session — распределение, при котором запросы направляются на сервер, имеющий наименьшее количество текущих подключений, рекомендуется использовать при схожих возможностях серверов;

- least-rtt — распределение на основе Round-Trip-Time (время приема-передачи), при котором запросы направляются на сервер с наименьшим таким показателем, который определяется монитором Ping health check и по умолчанию равно 0, если Ping health check не установлен;

- first-alive — раздача нагрузки на первый действующий сервер, обеспечивая защиту от сбоя: сеансы не распределяются между серверами, а обрабатываются одним “первым”, пока он “живой”, а затем переключается на другой работающий сервер;

- http-host — распределение на основе HTTP-заголовка хоста, чтобы направить соединение к определенному серверу.

Перед настройкой балансировщика

Прежде чем настраивать балансировку нагрузки в графическом интерфейсе, включите отображение специального раздела настроек.

- Перейдите в System → Feature Visibility.

- Включите Load Balance в списке Additional Features.

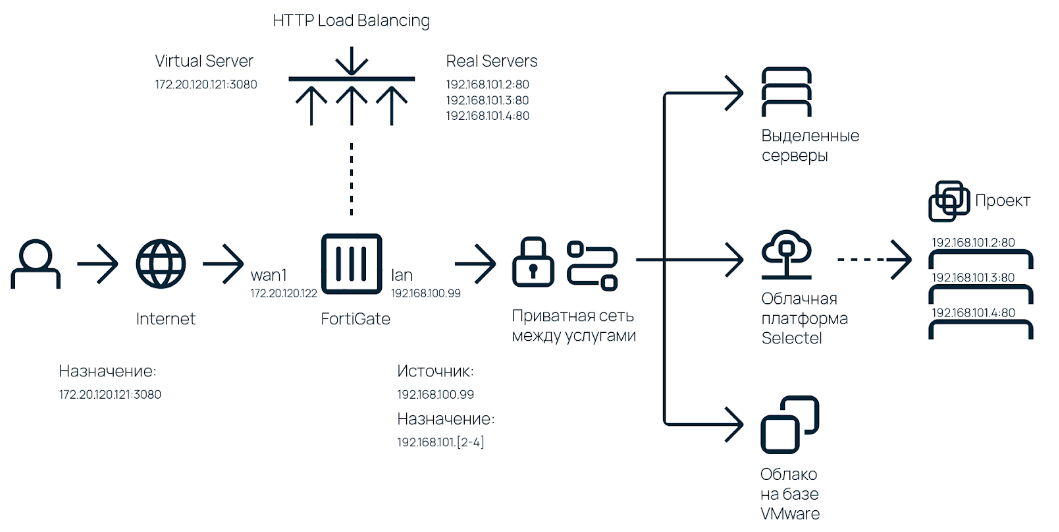

В данном примере будут рассмотрены настройки Load Balancing для HTTP и HTTPS на аппаратном FortiGate-100E, первоначальную базовую настройку которого можно провести согласно инструкциям по настройке межсетевых экранов. В качестве серверов используются облачные серверы в Облачной платформе Selectel.

FortiGate и проект в Облачной платформе соединены приватной сетью, для подключения которой используется сеть глобального роутера между регионами и услугами, что позволяет устанавливать за межсетевым экраном также выделенные серверы и серверы в Облаке на базе VMware.

Настроить балансировщик

В данной конфигурации балансировщик распределяет HTTP-трафик из интернета на три веб-сервера, находящихся во внутренней сети. Сеансы HTTP принимаются на интерфейсе wan1 с IP-адресом назначения 172.20.120.121 на TCP-порте 3080 и перенаправляются с внутреннего интерфейса на веб-серверы. При пересылке адрес назначения сеансов преобразуется в IP-адрес одного из веб-серверов.

Аналогичным образом происходит балансировка HTTPS-трафика.

Создать Health Check

HTTP

Для проверки работоспособности создайте Health Check на уровне HTTP, для которого можно детально настроить URL /index.html и контент ctel .

Для настройки Health Check, который отправляет get-запросы по адресу http:///index.html и выполняет поиск на возвращенной веб-странице фразы «Selectel», выполните следующие действия:

- Перейдите в раздел Policy & Objects → Health Check.

- Нажмите кнопку Create New.

- Укажите имя в поле Name.

- Укажите тип HTTP в поле Type.

- Введите порт в поле Port (по умолчанию для HTTP-трафика — 80).

- Введите искомую фразу в поле Matched content.

- При необходимости укажите другие параметры.

HTTPS

Для мониторинга работоспособности серверов на уровне HTTPS создается аналогичный Health Check, только без детальной проверки контента и URL.

Создать Virtual server

HTTP

Virtual Server для HTTP

Создается Virtual server, на который будет поступать HTTP-запросы.

- Перейдите в раздел Policy & Objects → Virtual Servers.

- Нажмите кнопку Create New.

- Укажите имя в поле Name, тип HTTP в поле Type, интерфейс в поле Interface.

- В Virtual server IP и Virtual server port — внешний IP-адрес и порт, на которые будут поступать запросы.

- В выпадающем меню Load balancing method выберите метод балансировки нагрузки, который подходит для вашего случая.

- Включите опцию Persistence, чтобы сохранять данные о сеансе, выбрав значение HTTP Cookie.

- Выберите монитор работоспособности Health check, созданный ранее, нажав +.

- Включите опцию HTTP multiplexing, если необходимо использовать единое TCP-соединение между веб-клиентом и сервером, в том числе и для поступающих несвязанных запросов и ответов.

- Включите опцию Preserve client IP для сохранения IP-адреса клиента в HTTP-заголовке X-Forwarded-For . Это может быть полезно при включении HTTP multiplexing, если на реальных серверах требуются сохранить исходный IP-адрес клиента, например, в log-сообщения.

Привязать реальные серверы к виртуальному

- В разделе Policy & Objects → Virtual Servers, где продолжается настройка Virtual Server, создайте Real Servers.

- В таблице Real Servers нажмите Create New.

- В открывшемся окне добавьте IP-адрес и порт сервера, по которым требуется подключение. В данном случае HTTP-сервер развернут на 80 порту.

- Нажмите кнопку OK.

- Добавьте все сервера, участвующие в балансировке нагрузки, повторив пункты 1-4.

- Сохраните настройки Virtual Server, нажав кнопку OK.

HTTPS

Для работы балансировщика нагрузки FortiGate требуется загрузить SSL-сертификат.

Добавить SSL-сертификат

- Перейдите в раздел System → Certificates.

- Убедитесь, что в System → Feature Visibility включено Certificates.

- Выберите Import → Local Certificate.

- В открывшемся окне установите Type — Certificate, загрузите Certificate file и Key file для вашего сертификата.

- Введите пароль в поле Password.

После выполненных действий сертификат сервера появится в списке Certificates.

Virtual Server для HTTPS

Для HTTPS виртуальный сервер создается аналогичным образом, что и для HTTP, указав тип Virtual Server в поле Type на HTTPS.

В качестве Persistence имеется возможность установить SSL Session ID помимо HTTP Cookie.

Для ускорения SSL-соединения в подразделе SSL Offloading выберите требуемый режим в поле Mode, определив таким образом какой сегмент сети будет разгружен: Client-FortiGate или Full.

Также выберите в выпадающем меню SSL-сертификат в поле Certificate, импортированный ранее.

Привязать реальный сервер к виртуальному

В подразделе Real Servers аналогичным образом добавьте реальные сервера, между которым будет балансироваться нагрузка. Укажите корректные порты, на котором развернуты веб-сервера для HTTPS-трафика, по умолчанию это порт 443.

Создать политику

Чтобы создать политику безопасности, включающую виртуальный сервер балансировки нагрузки в качестве адреса назначения:

- Перейдите в раздел Policy & Objects → Pv4 Policy.

- Нажмите кнопку Create New.

- Укажите имя политики в поле Name.

- Укажите входящий интерфейс — Incoming interface, исходящий интерфейс — Outgoing interface, за которым подключены серверы.

- В поле источник (Source) выберите объект all, нажав +.

- В поле назначение (Destination) выберите виртуальный сервер балансировки нагрузки, который был создан ранее. Важно, чтобы режим Inspection mode был установлен в настройках политики на Proxy-based. Если режим будет установлен на Flow-based, то виртуальный сервер будет недоступен.*

- Выключите режим NAT, чтобы серверы “видели” IP-адреса подключившихся клиентов.

- Для HTTP и HTTPS балансировщика политики создаются аналогичным образом. Разница только в выборе виртуального сервера в поле Destination.

- Нажмите кнопку OK, чтобы сохранить настройки политики.

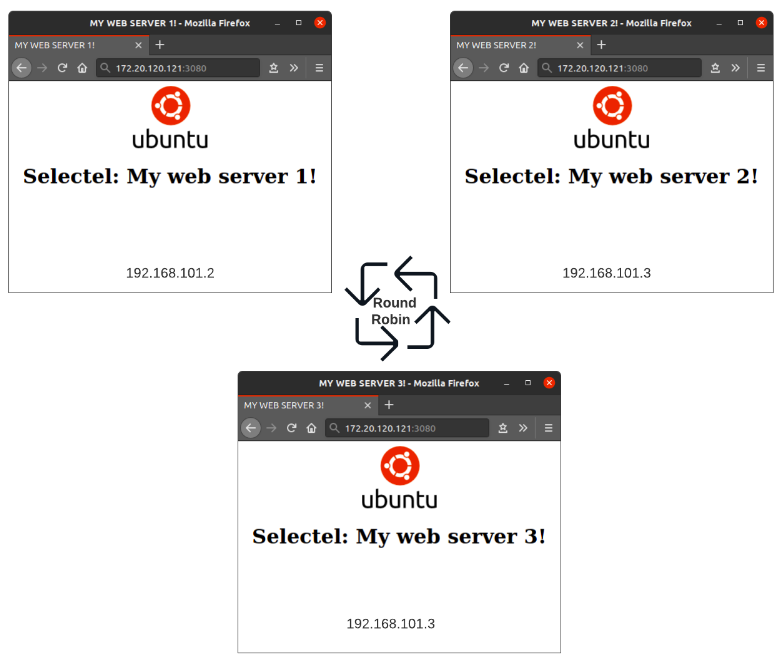

Результат

В данном примере была настроена балансировка нагрузки HTTP-трафика между тремя серверами.

Запросы, поступающие по адресу виртуального сервера 172.20.120.121:3080, перенаправляются на реальные сервера по очереди в соответствии с выбранным методом.

Ниже продемонстрировано то, как при обращении по одному и тому же адресу происходит переключение между серверами. Для наглядности контент на каждом сервере различный.

Чтобы включить графическое отображение статусов серверов балансировщика, перейдите в раздел Monitor → Load Balance Monitor (для FortiOS версии 6.2).

Можно использовать следующие консольные команды диагностики для просмотра информации о состоянии виртуальных и реальных серверов с балансировкой нагрузки:

# diagnose firewall vip realserver ? Например, следующие команды перечисляют и отображают информацию о статусе всех реальных серверов:

# diagnose firewall vip virtual-server real-server . # diagnose firewall vip realserver list Многие диагностические команды включают получение информации об одном или нескольких виртуальных серверах. Чтобы контролировать, какие серверы запрашиваются, вы можете определить фильтр:

# diagnose firewall vip virtual-server filter ? Самой наглядной проверкой является сниффер пакетов. Следующей командой в FortiGate можно отследить распределение трафика с установленными фильтрами порта и интерфейса для более удобного просмотра:

# diagnose sniffer pa lan ' port 80 ' ? . # diagnose sniffer pa lan ' port 80' 5 Также трафик можно отследить на самом сервере, например, с помощью команды tcpdump. Ниже показан трафик при выключенном NAT при настройке политики для балансировщика на FortiGate, благодаря чему можно отследить исходящий IP-адрес клиента.

root@server1:~# tcpdump -n -i eth1 port 80 and host 192.168.101.2 При включенном NAT в качестве исходящего IP-адреса отображается адрес FortiGate:

root@server1:~# tcpdump -n -i eth1 port 80 and host 192.168.101.2 КРИПТОПРО NGATE

КриптоПро NGate – это высокопроизводительный VPN-шлюз на базе протокола TLS, который позволяет безопасно и быстро организовать защищенный доступ удаленных пользователей к корпоративным ресурсам через незащищенные сети, например, сеть Интернет. Шлюз КриптоПро NGate отличает гибкость настроек доступа, так сотрудники компании могут осуществлять вход на серверы предприятия с любых устройств различными способами, включая использование браузера, достаточно лишь соответствующего разрешения администратора сети предприятия.

Основные особенности КриптоПро NGate

- Простая реализация разграничения прав. КриптоПро NGate обладает возможностью обеспечения взаимодействия с удаленными пользователями со строгой многофакторной аутентификацией. В результате существенно упрощается процедура администрирования большого количества разных групп пользователей с доступом к большому числу различных ресурсов, что уменьшает ошибки администрирования, и снижает риск утечки конфиденциальных данных.

- Наличие клиентов под многие платформы. К шлюзу имеются различные VPN-клиенты под практически все операционные системы, для администраторов это упрощает управление подключениями с разнородных типов устройств.

- Доступ через браузер. При доступе через браузер пользователи попадают в свой личный портал, персонализированный в соответствии с ролью. При этом в нем отображается список ресурсов, к которым пользователи имеют доступ в соответствии с корпоративными политиками. Список ресурсов может быть произвольным, включая web-страницы портала и клиент-серверные прикладные программы.

- Аутентификация с использованием токенов. КриптоПро NGate поддерживает различные токены доступа, такие как Аладдин, Рутокен, Esmart и многие другие. В том числе с использованием российской криптографиии и сертификатов созданных в соответствии с самыми современными ГОСТ Р 34.11-2012, ГОСТ Р 34.10-2012.

- TLS offloading. NGate может использоваться для снятия нагрузки по обработке TLS-соединений с бэкэнд-серверов. Это позволяет как существенно повысить производительность, так и снять нагрузку с серверов доставки данных, позволяя им стабильно выполнять свои основные задачи.

Если вас заинтересовала услуга, напишите нам сейчас на czi@baltzi.ru или позвоните +7 (4012) 90-50-28 и мы ответим вам в течение дня.

Запросить примеры внедрения и условия заказа

ООО «Центр защиты информации»

Адрес:

г. Калининград, ул. Кирпичная, дом 7, 2-й подъезд (вход через Аптеку), 3–й этаж, офисы 301, 303, 304

Защита от кибератак: расшифровка SSL

В настоящее время наметился тренд массового перехода с HTTP на HTTPS, и хотя доступ к web-сайтам без шифрования пока осуществляется более чем в трети случаев, ситуация радикально меняется. Все более активное применение протокола SSL/TLS (HTTPS) связано не только с желанием защищать передаваемые данные, есть и другие причины: например, поисковая система Google в факторах ранжирования стала учитывать применение протокола SSL/TLS, что позволяет выводить web-сайт на более высокие позиции по результатам поиска.

Если не так давно получить SSL-сертификат для web-сайта было проблематично, то сейчас существуют центры сертификации, где сертификат можно сгенерировать бесплатно, например, обратившись к сервису Let’s Encrypt. Преимущества использования протокола SSL/TLS очевидны, так как при передаче данных обеспечивается их конфиденциальность, целостность и достоверность. Тем не менее к существенным рискам можно отнести то, что он может использоваться для того, чтобы обойти традиционные сетевые средства защиты информации. Типичный случай обхода выглядит так: пользователь устанавливает соединение с веб-сайтом и скачивает файл-загрузчик (Trojan-downloader) или получает его по электронной почте. После его запуска создается зашифрованный сеанс связи с сервером управления (например, с ботнет-сервером C&C) и вредоносное ПО (например, zero-day) закачивается на рабочую станцию пользователя. Поскольку трафик при такой атаке зашифрован, он невидим для традиционных сетевых средств защиты.

Авторы

Теги

Другие статьи автора

Статьи по теме

Поделиться

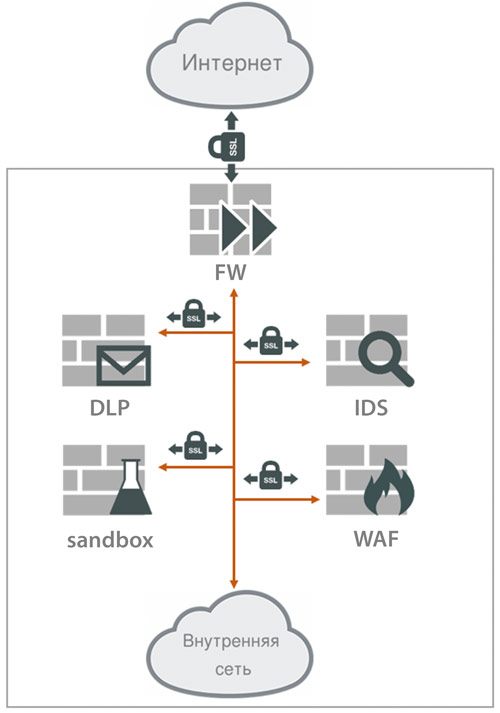

Еще одной проблемой является отсутствие единой точки анализа зашифрованного трафика. В средних и крупных компаниях обычно используются различные средства защиты информации (FW, IDS, WAF, DLP, sandbox), которые могут расшифровать трафик самостоятельно различными способами. Каждое перечисленное решение должно поддерживать анализ трафика, зашифрованного протоколом SSL/TLS, для выявления угроз, которые распространяются через защищенные каналы.

Рис. 1.

Так, например, устройства класса Next Generation Firewall (NGFW) или Unified Threat Management (UTM) поддерживают анализ передаваемых данных с помощью различных механизмов защиты: потоковое антивирусное сканирование, контроль приложений, web-фильтрация, контентный анализ и пр.

Но как быть с пассивными устройствами сканирования? Например, есть решение IDS, установленное «сбоку» (в режиме приема копии трафика – SPAN), на которое подается трафик, зашифрованный протоколом SSL/TLS. В большинстве случаев мы не сможем проанализировать передаваемые пакеты из-за особенностей работы криптографического протокола.

На сегодняшний день при использовании SSL/TLS возникают два противоречивых требования:

- с одной стороны, требуется шифровать данные на глобальном уровне с помощью протокола SSL/TLS, который помогает решить задачу по безопасной передаче данных;

- с другой – требуется прозрачная расшифровка данных внутри сети компании, чтобы защититься от атак, использующих протокол SSL/TLS, для передачи вредоносного содержимого, а также для анализа передаваемых данных системами IDS, DLP, Sandbox и др.

Если по первому пункту все более-менее понятно, то второй – это головная боль специалистов в области информационной безопасности. И это прежде всего связано с расшифровкой SSL/TLS-трафика и его доставкой на устройства анализа, например, IDS, Sandbox или DLP.

Общие принципы и проблемы расшифровки SSL

Когда требуется расшифровать трафик, между приложением пользователя (как правило, браузером) и сервером ставится промежуточное устройство, которое терминирует SSL-соединения на себе. Устройство, реализующее данный процесс SSL, мы будем называть SSL-прокси.

Рис. 2.

В таком случае пользовательское приложение устанавливает сессию с SSL-прокси для расшифровки трафика и отправки его в открытом виде до сервера. Дополнительным плюсом использования схемы с SSL-прокси является возможность передачи копии расшифрованного трафика на сторонние средства анализа.

На сегодняшний день при открытии SSL-сессии используются два наиболее известных метода обмена ключами – по алгоритмам RSA и Диффи–Хеллмана (DH).

При использовании RSA закрытый ключ сервера обеспечивает защиту сеансовых ключей. У данного алгоритма есть огромный риск: в случае компрометации закрытого ключа сервера злоумышленник сможет расшифровать данные не только в процессе их передачи, но и ранее перехваченный трафик. С точки зрения расшифровки SSL с использованием алгоритма RSA проблем практически не возникает. На устройство расшифровки трафика (балансировщик, NGWF, IDS, WAF) загружается закрытый ключ сервера, после чего появляется возможность расшифровать весь трафик: и терминированный на устройстве, и зеркалированный (по SPAN).

Алгоритм Диффи–Хеллмана в процессе работы использует эфемерные ключи. Злоумышленник не сможет дешифровать ранее перехваченные данные, но, получив закрытый ключ сервера, он сможет реализовать MITM-атаку во время сеанса связи. Это связано с тем, что ключи при обмене генерируются так, что только клиент и сервер могут получить доступ к ним. После закрытия сеанса связи обе стороны уничтожают сеансовые ключи, и единственный способ расшифровать данные в рамках SSL-сессии – взломать сеансовые ключи. Поэтому при использовании алгоритма Диффи–Хеллмана невозможно расшифровать зеркалированный трафик, переданный с другого устройства в зашифрованном виде. И только использование устройства, реализующего функцию SSL-прокси, может решить эту задачу.

Проверено на практике

Одним из рабочих примеров расшифровки SSL является применение устройства F5 BIG-IP Local Traffic Manager.

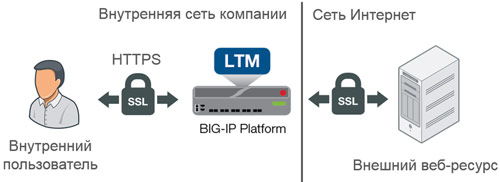

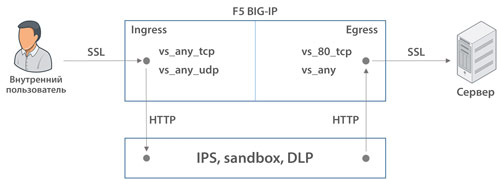

В типовом случае внутренний пользователь компании устанавливает защищенное соединение с устройством F5 BIG-IP. В свою очередь, F5 BIG-IP выступает в роли клиента по отношению к внешнему web-ресурсу и устанавливает с ним защищенное соединение. После установки защищенных сессий с двух сторон (такая архитектура получила название Full Proxy) начинается процесс передачи данных по зашифрованному каналу.

Рис. 3.

Рассмотрим настройку данного устройства для решения обозначенной задачи, которая дополнительно будет усложнена тем, что нам потребуется отправлять трафик на сторонние устройства анализа.

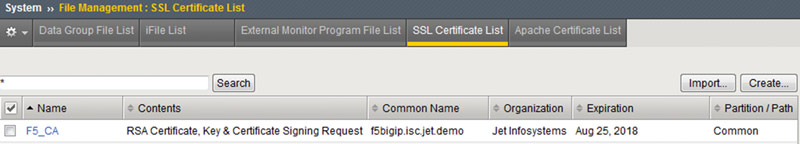

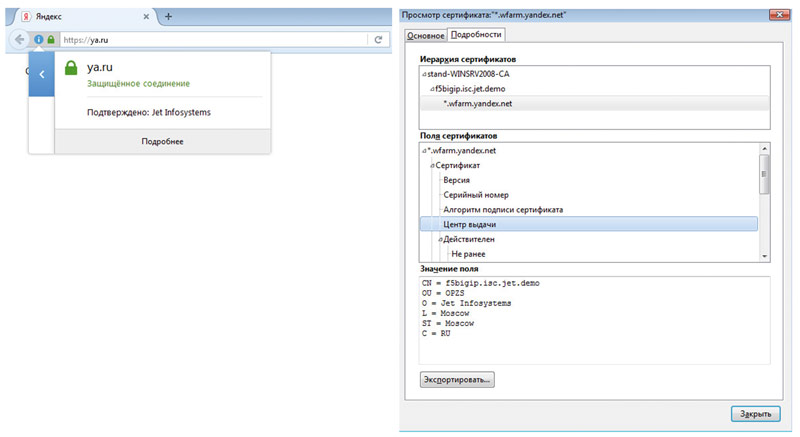

Для того чтобы в браузере пользователя при обращении к внешним web-ресурсам не возникало сообщения об ошибке проверки сертификата, требуется:

- Сгенерировать запрос на сертификат (Certificate Signing Request – CSR) на устройстве F5 BIG-IP.

- В центре сертификации (Certification authority – CA) выпустить сертификат по CSR (при этом требуется указать шаблон сертификата как промежуточный центр сертификации (Subordinate CA).

- Загрузить полученный сертификат на F5 BIG-IP.

После окончания процедуры мы получаем один элемент в списке сертификатов, а это означает, что ключ и сертификат успешно связаны друг с другом. На примере скриншота видно, что добавлен один элемент, содержащий пару: сертификат и закрытый ключ сервера.

Рис. 4.

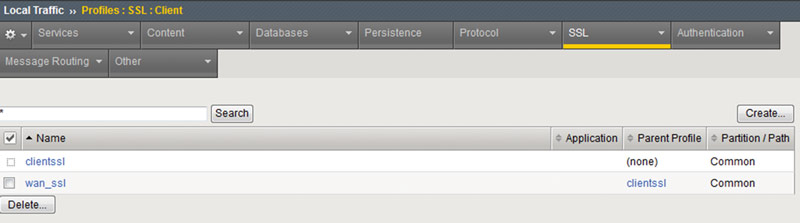

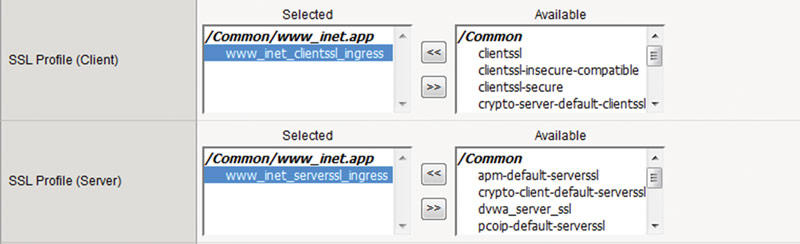

В F5 BIG-IP есть два понятия – Client SSL и Profile SSL. Client означает движение трафика между клиентом и устройством F5 BIG-IP, Server – трафик между устройством F5 BIG-IP и серверами.

Настройка Client SSL осуществляется в меню Local Traffic–Profiles–SSL–Client, где указываются ранее загруженный сертификат, закрытый ключ сервера и название профиля (в нашем случае wan_ssl).

Рис. 5.

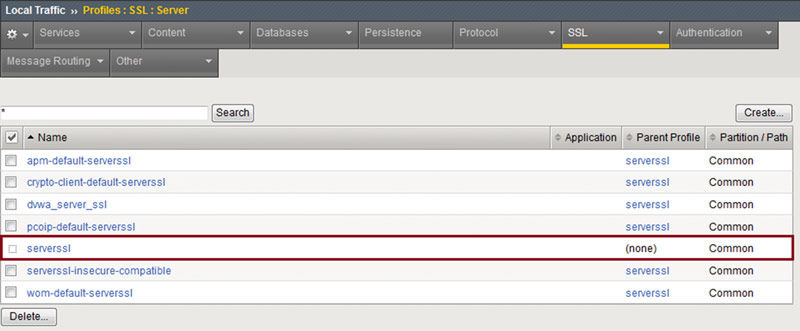

Настройка Server SSL осуществляется в меню Local Traffic–Profiles–SSL–Server. В качестве примера мы использовали предустановленный сертификат по умолчанию. Для продукционных систем его применять не рекомендуется – после обновления программного обеспечения F5 BIG-IP производится апдейт предустановленных сертификатов и закрытых ключей.

Рис. 6.

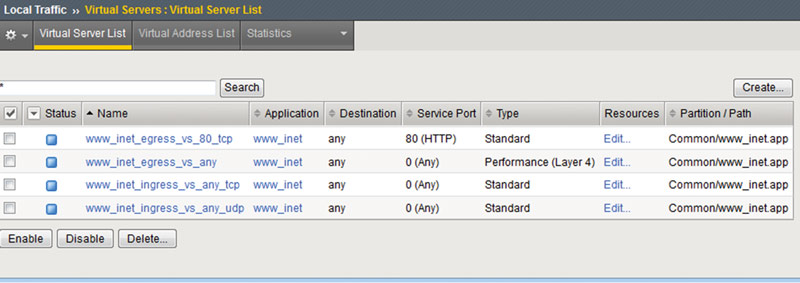

Для SSL-терминации F5 BIG-IP использует концепцию виртуального сервера, чтобы принимать соединения из внешней сети. Если кратко, это виртуальный интерфейс (может иметь IP-адрес и порт), который осуществляет обработку соединений. Виртуальные серверы могут быть различных типов: например, Stateless (для работы с UDP трафиком), Forwarding Layer 4 (для работы с пакетами на уровне 4 OSI), Standart (для реализации функции балансировки, SSL-терминации). В нашем случае нам потребуются серверы двух типов: Standart и Perfomance (Layer 4).

SSL-терминирование заключается в том, что пользовательский HTTPShttps-трафик в зашифрованном виде доходит только до виртуального сервера системы F5 BIG-IP, где транслируется в HTTPhttp, и дальше перемещается по внутренним сетям сервиса в открытом виде. При необходимости HTTPShttps-трафик расшифровывается и отправляется на конечный хост.

Для упрощения настройки расшифровки трафика и отправки его копии на сторонние устройства анализа используется технология F5 BIG-IP iApps – настраиваемый пользователем фреймворк для развертывания приложений. Технология предоставляет наборы шаблонов для автоматизации процесса добавления виртуальных серверов, пулов серверов и другого оборудования.

Мы используем шаблон iApps – f5.ssl_intercept, который автоматизирует процесс расшифровки SSL и отправки копии расшифрованного трафика на дополнительные устройства анализа: IPS, Sandbox, DLP.

Рис. 7.

Как видно на скриншоте, были созданы четыре виртуальных сервера для приема соединений (в том числе зашифрованных) и отправки расшифрованного трафика на дополнительное устройство анализа. Профили www_inet_ingress_vs_any_tcp и www_inet_ingress_vs_any_udp используются для приема соединений по TCP и UDP соответственно. В профиле www_inet_ingress_vs_any_tcp указан раннее созданный профиль Client SSL – wan_ssl, для реализации функции по расшифровки SSL-трафика. Важно отметить, что виртуальный сервер в процессе расшифровки может осуществить замену порта с 443 на 80 в заголовках. Данная подмена портов нужна в тех случаях, когда трафик направляется на сторонние устройства, которые при виде порта 443 в заголовке определяют трафик как зашифрованный и не анализируют его.

Рис. 8.

Виртуальный сервер www_inet_egress_vs_80_tcp используется для приема соединений от дополнительного устройства анализа, шифрования и передачи трафика до внешнего сервера. А www_inet_egress_vs_any отвечает за передачу всего остального трафика (UDP, ICMP и прочее). В процессе шифрования виртуальный сервер осуществляет обратную замену номеров портов в заголовках (80 снова меняется на 443).

Рис. 9.

После проведенных настроек F5 BIG-IP принимает соединения на свой IP-адрес (Self IP). Данный адрес для пользователей будет выступать в качестве шлюза по умолчанию.

Теперь, когда пользователь посещает внешние ресурсы, браузер не ругается на сертификат и весь расшифрованный пользовательский трафик отправляется на дополнительные устройства анализа с возможностью заблокировать вредоносную активность.

Рис. 10.

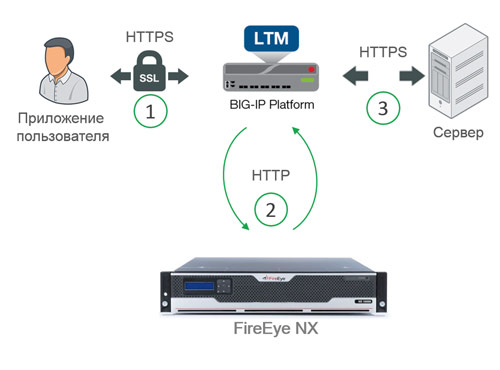

Применение такой схемы, предполагающей расшифровку и отправку трафика на дополнительный анализ, практически не ограниченно. Мы можем отправлять трафик на IPS, DLP, Web Gateway, WAF, Sandbox и пр. На практике мы проверяли работу F5 BIG-IP в связке с «песочницей»/IPS FireEye NX.

FireEye NX анализирует трафик в соответствии с настроенными политиками безопасности и возвращает его на F5 BIG-IP, который, в свою очередь, отправляет трафик на сервер по протоколу HTTPhttp или с использованием SSL.

Рис. 11.

Хотим отметить, системы расшифровки трафика, т.е. устройства, реализующие функции SSL–прокси SSL Offloading, в дальнейшем будут все более и более востребованы, учитывая рост использования протокола шифрования SSL/TLS. Они позволяют не только расшифровать трафик для снижения нагрузки на конечные серверы, но и отправить его на дополнительный анализ с привлечением сторонних средств защиты информации.

Читайте также

это уже не магазин ;Татьяна Вандышева;https://www.jetinfo.ru/autor/tatiana-vanfysheva/;https://www.jetinfo.ru/laboratoriya-stoit-15-mln-rublej-i-ne-prinosit-siyuminutnoj-pribyli-no-dlya-kompanii-eto-shans-vyjti-na-ustojchivoe-razvitie/;;|Когда-то топ-менеджмент уделял инновациям 3% своего времени, а теперь 20-30% ;Василий Тарасевич;https://www.jetinfo.ru/speakers/vasilij-tarasevich/;https://www.jetinfo.ru/interviews/pyatiletnie-strategii-menyayutsya-na-ne-provalitsya-zdes-i-sejchas/;;|Решили самостоятельно внедрять iiot? не удивляйтесь, но вас могут посадить.;Сергей Андронов;https://www.jetinfo.ru/autor/sergej-andronov/;https://www.jetinfo.ru/interviews/reshili-samostoyatelno-vnedryat-iiot-ne-udivlyajtes-no-vas-mogut-posadit/;;| 11 млн запросов в час поступало на сайт «утконос» в марте 2020 г.;Антон Тарабрин;https://www.jetinfo.ru/speakers/anton-tarabrin/;https://www.jetinfo.ru/interviews/konkurencziya-drajvit-e-com-rynok/;;| 4 часа потребовалось «делимобиль», чтобы перейти на удаленную работу в марте 2020 г.;Дмитрий Рязанов;https://www.jetinfo.ru/speakers/dmitrij-ryazanov/;https://www.jetinfo.ru/interviews/karshering-eto-didzhital-produkt/;;| 150-200 млн руб может сэкономить за 5 лет крупный ритейлер благодаря омниканальным решениям;Александр Воронцов;https://www.jetinfo.ru/autor/aleksandr-voronczov/;https://www.jetinfo.ru/idealnyj-omniritejler-kakoj-on/;;|Мошенники могут монетизировать похищенные баллы программ лояльности и получить от 30 до 50% их номинальной стоимости.;Алексей Сизов;https://www.jetinfo.ru/autor/aleksei_sizov/;https://www.jetinfo.ru/moshennichestvo-v-programmah-loyalnosti/;;| Более 10% годового дохода инвестирует в исследования Huawei ;Алексей Емельянов;https://www.jetinfo.ru/speakers/aleksej-emelyanov/;https://www.jetinfo.ru/interviews/nelzya-prosto-vzyat-i-dokupit-ibp-no-esli-modulnyj-to-mozhno/;;| 57 видов личных данных будут храниться в «Цифровом профиле» клиента банка.;Денис Кузнецов;https://www.jetinfo.ru/speakers/denis-kuzneczov/;https://www.jetinfo.ru/interviews/skb-bank/;;| Людей можно мотивировать не только деньгами , но и задачами. Иначе войну рублями можно вести бесконечно ;Александр Сабуров;https://www.jetinfo.ru/speakers/aleksandr-saburov/;https://www.jetinfo.ru/interviews/data-sajentistov-u-kotoryh-est-dostup-k-ozeru-my-znaem-v-liczo/;;| Задача катастрофоустойчивости не решена ни в одной финансовой организации Казахстана, поэтому наш проект уникален ;Сергей Караханов;https://www.jetinfo.ru/speakers/sergej-karahanov/;https://www.jetinfo.ru/interviews/novye-servisy-my-vnedryaem-tolko-v-kontejnerah-kak-ustroena-it-infrastruktura-sberbanka-v-kazahstane/;;| Вместо «информационных систем» у нас появляется все больше «ИТ-сервисов» и «микросервисов» ;Сергей Караханов;https://www.jetinfo.ru/speakers/sergej-karahanov/;https://www.jetinfo.ru/interviews/novye-servisy-my-vnedryaem-tolko-v-kontejnerah-kak-ustroena-it-infrastruktura-sberbanka-v-kazahstane/;;| Сейчас инструменты DG легче «приземлить» на реальный бизнес, поэтому их используют в телекоме, логистике, на производстве ;Роман Шемпель;https://www.jetinfo.ru/speakers/roman-shempel/;https://www.jetinfo.ru/interviews/vnedryat-data-governance-pora-kogda-top-menedzhery-perestayut-doveryat-otchetam/;;| А что если ваш конкурент прямо сейчас заказывает сервер в облаке, пока вы обсуждаете, где взять ресурсы для проекта? ;Вячеслав Медведев;https://www.jetinfo.ru/autor/viacheslav-medvedev/;https://www.jetinfo.ru/kak-perejti-v-oblako-i-ne-oblazhatsya/;;| Все чаще в кабинете CIO дашборд «Количество дней без аварий» меняется на «Количество релизов за день» ;Илья Воронин;https://www.jetinfo.ru/autor/ilya_voronin/;https://www.jetinfo.ru/bolshoj-infrastrukturnyj-perehod/;;| 4 из 10 российских компаний хотя бы раз подвергались атакам программ-вымогателей;Роман Харыбин;https://www.jetinfo.ru/autor/roman-harybin/;https://www.jetinfo.ru/kak-nastroit-infrastrukturu-chtoby-zashhititsya-ot-virusov-shifrovalshhikov/;;| Более 400 млн руб. за три года выделила ОМК на научные разработки;Александр Мунтин;https://www.jetinfo.ru/speakers/aleksandr-muntin/;https://www.jetinfo.ru/interviews/samoe-vazhnoe-umenie-prizemlit-razrabotki-na-realnoe-proizvodstvo/;;| У 93% компаний есть выделенные эксперты для проактивного поиска угроз;Александр Ахремчик, Алла Крджоян;https://www.jetinfo.ru/autor/aleksandr-ahremcnik/;https://www.jetinfo.ru/kak-organizovat-threat-hunting/;Алла Крджоян;https://www.jetinfo.ru/autor/alla-krdzhoyan/| Чтобы эффективно реагировать на угрозы, нужно быть проактивным — этот принцип лежит в основе Threat Hunting. ;Александр Ахремчик;https://www.jetinfo.ru/autor/aleksandr-ahremcnik/;https://www.jetinfo.ru/kak-organizovat-threat-hunting/;Алла Крджоян;https://www.jetinfo.ru/autor/alla-krdzhoyan/| 53% сотрудников российских компаний считают биометрию удобнее других методов идентификации. ;Алексей Кузьмин;https://www.jetinfo.ru/autor/aleksej-kuzmin/;https://www.jetinfo.ru/kak-sotrudniki-kompanij-otnosyatsya-k-biometrii-issledovanie-infosistemy-dzhet/;;| 38% сотрудников российских компаний не готовы ни под каким предлогом предоставить работодателям свою биометрию. ;Алексей Кузьмин;https://www.jetinfo.ru/autor/aleksej-kuzmin/;https://www.jetinfo.ru/kak-sotrudniki-kompanij-otnosyatsya-k-biometrii-issledovanie-infosistemy-dzhet/;;|В 250 раз выросло количество противоправных действий в сфере высоких технологий за последние 10 лет. ;Алексей Сизов;https://www.jetinfo.ru/autor/aleksei_sizov/;https://www.jetinfo.ru/o-bankovskom-moshennichestve-v-czelom-i-mnogoobrazii-vnutrennego-v-chastnosti/;;|Всего 40% выданных прав доступа в среднем использует линейный сотрудник банка. ;Алексей Сизов;https://www.jetinfo.ru/autor/aleksei_sizov/;https://www.jetinfo.ru/o-bankovskom-moshennichestve-v-czelom-i-mnogoobrazii-vnutrennego-v-chastnosti/;;| Jet Detective агрегирует сотни тысяч операций в минуту из множества источников — от сетевых каналов до бизнес-систем — и оперативно проводит анализ каждого события. ;Алексей Сизов;https://www.jetinfo.ru/autor/aleksei_sizov/;https://www.jetinfo.ru/o-bankovskom-moshennichestve-v-czelom-i-mnogoobrazii-vnutrennego-v-chastnosti/;;|В 2,5 раза выросло количество атак на e-comm и сферу развлечений весной 2022 г. по сравнению с 2021-м. ;Александр Морковчин;https://www.jetinfo.ru/autor/aleksandr-morkovchin/;https://www.jetinfo.ru/ne-preryvaemsya-10-shagov-k-nepreryvnosti-biznesa/;Алексей Джураев;https://www.jetinfo.ru/autor/aleksej-dzhuraev/| В ближайшем будущем мы увидим реализацию ИБ-атак, подготовка к которым началась после 24 февраля. Вполне возможно, самое страшное уже позади, а самое сложное — впереди. ;Алексей Мальнев;https://www.jetinfo.ru/autor/aleksei-malnev/;https://www.jetinfo.ru/samoe-strashnoe-uzhe-pozadi-a-samoe-slozhnoe-vperedi-ugrozy-2022-glazami-jet-csirt/;;| Порядка 90% значимых ИБ-инцидентов сегодня приходится на социальную инженерию и атаки внешнего периметра компаний. ;Алексей Мальнев;https://www.jetinfo.ru/autor/aleksei-malnev/;https://www.jetinfo.ru/samoe-strashnoe-uzhe-pozadi-a-samoe-slozhnoe-vperedi-ugrozy-2022-glazami-jet-csirt/;;| На 50% дороже в среднем стоят сотрудники, которые умеют работать с открытым кодом.;Евгений Вызулин;https://www.jetinfo.ru/autor/evgenij-vyzulin/;https://www.jetinfo.ru/open-source-v-soc/;;| В SIEM-системе компании, где работают около 1000 сотрудников , в среднем регистрируется до 10 000 событий в секунду. Только за день в таком потоке будет выплывать более 100 подозрительных активностей. ;Гурген Цовян;https://www.jetinfo.ru/autor/gurgen-czovyan/;https://www.jetinfo.ru/para-slov-ob-xdr/; Ринат Сагиров;https://www.jetinfo.ru/autor/rinat-sagirov/| Внедрение DLP — это не разовый проект, а процесс , который нужно легализовать, поддерживать и модифицировать вместе с развитием компании ;Екатерина Краснова;https://www.jetinfo.ru/autor/ekaterina-krasnova/;https://www.jetinfo.ru/dlp-otnosheniya-ot-rabochej-rutiny-do-sudebnyh-proczessov/;;| Лучший ответ, который ИБ может дать на вопрос о приоритетах в защите, — это «мы не знаем и не можем знать». Приоритеты может расставить только руководство компании. ;Андрей Янкин;https://www.jetinfo.ru/autor/andrej-yankin/;https://www.jetinfo.ru/horoshaya-bezopasnost-rabotaet-s-lyudmi/;;|SOC можно запустить за 30 рабочих дней. ;Ринат Сагиров;https://www.jetinfo.ru/autor/rinat-sagirov/;https://www.jetinfo.ru/soc-za-chetyre-nedeli-a-chto-tak-mozhno-bylo/;;| «Меня это не касается» — очень распространенное заблуждение. Если вы еще не сталкивались с угрозой, это не значит, что от нее не нужно защищаться. ;Никита Ступак;https://www.jetinfo.ru/autor/nikita-stupak/;https://www.jetinfo.ru/zashhishhaemsya-ot-ddos-kejsy-i-sovety-infosistemy-dzhet/;;| Уже есть кейсы, когда российские компании заявляли о вредительских действиях зарубежным регуляторам и регистраторам, на что им приходил ответ: «Мы не рассматриваем заявления из России». ;Сергей Гук;https://www.jetinfo.ru/speakers/sergej-guk/;https://www.jetinfo.ru/interviews/sezon-ohoty-na-russkie-informsistemy/;;| С острой фазой кризиса ИБ-отрасль уже справилась. Но сможем ли мы добиться отмены сезона охоты на русские информсистемы? ;Сергей Гук;https://www.jetinfo.ru/speakers/sergej-guk/;https://www.jetinfo.ru/interviews/sezon-ohoty-na-russkie-informsistemy/;;| Российский ИБ-рынок гораздо более зрелый, чем рынок ИТ-продуктов. Да, не все средства защиты эффективны настолько, насколько бы хотелось, но они есть, и с этим можно работать. ;Сергей Барбашин;https://www.jetinfo.ru/speakers/sergej-barbashin/;https://www.jetinfo.ru/interviews/effekt-zarubezhnogo-banka-rosbank-v-novoj-ib-realnosti/;;|Не существует более или менее опасных атак — все угрозы равноценны. ;Сергей Барбашин;https://www.jetinfo.ru/speakers/sergej-barbashin/;https://www.jetinfo.ru/interviews/effekt-zarubezhnogo-banka-rosbank-v-novoj-ib-realnosti/;;|Главный вызов — развеять миф о том, что ИБ-угрозы как микробы: не вижу, значит, их нет. ;Дмитрий Балдин;https://www.jetinfo.ru/speakers/dmitrij-baldin/;https://www.jetinfo.ru/interviews/bez-pilotirovaniya-my-nichego-ne-vnedryaem-eto-vnutrennee-tabu-informaczionnaya-bezopasnost-v-rusgidro/;;| Российское ПО прошло уровень «сырых продуктов» — в основном это достаточно хорошие коробочные решения.;Дмитрий Балдин;https://www.jetinfo.ru/speakers/dmitrij-baldin/;https://www.jetinfo.ru/interviews/bez-pilotirovaniya-my-nichego-ne-vnedryaem-eto-vnutrennee-tabu-informaczionnaya-bezopasnost-v-rusgidro/;;| Мы допускаем, что злоумышленник сможет проникнуть в нашу инфраструктуру, но возможность развития атаки мы должны исключить. ;Дмитрий Балдин;https://www.jetinfo.ru/speakers/dmitrij-baldin/;https://www.jetinfo.ru/interviews/bez-pilotirovaniya-my-nichego-ne-vnedryaem-eto-vnutrennee-tabu-informaczionnaya-bezopasnost-v-rusgidro/;;| Злоумышленники не спят — они стучатся из разных часовых поясов, поэтому нам приходится круглосуточно отслеживать угрозы. ;Александр Данченков;https://www.jetinfo.ru/speakers/aleksandr-danchenkov/;https://www.jetinfo.ru/interviews/my-vozvrashhaemsya-no-v-parallelnoe-ruslo-informaczionnaya-bezopasnost-v-rusagro/;;’ data-object-img=’https://www.jetinfo.ru/wp-content/uploads/2021/06/l-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-2-3.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-2-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-2-1.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-3-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-3-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-3-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-4-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-4-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-4-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-5-3.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-5-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-5-1.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-6-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-6-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-6-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/08/l-7-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/08/l-7-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-6-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/08/l-8-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/06/l-6-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/06/l-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/08/l-9-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/08/l-9-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-10-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-10-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-10-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-11-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-11-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-11-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-11-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-12-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-12-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-13-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-13-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-13-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-10-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-14-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-14-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-15-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-15-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-15-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-15-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-16-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-16-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2021/11/l-17-1.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-17-2.png,https://www.jetinfo.ru/wp-content/uploads/2021/11/l-17-3.png;200,0,30;200,0,30|https://www.jetinfo.ru/wp-content/uploads/2023/01/1-1-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/1-2-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/1-3-3.png;200,,30;200,,30|https://www.jetinfo.ru/wp-content/uploads/2023/01/2-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/2-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/27-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/3-1-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/3-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/3-3-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/4-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/4-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/4-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/5-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/5-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/5-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/6-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/6-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/6-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/7-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/7-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/7-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/8-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/8-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/8-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/9-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/9-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/9-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/10-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/10-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/10-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/11-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/11-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/11-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/12-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/12-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/12-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/13-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/13-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/13-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/14-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/14-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/14-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/15-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/15-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/15-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/16-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/16-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/16-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/18-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/18-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/18-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/19-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/19-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/19-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/20-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/20-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/20-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/22-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/22-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/22-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/23-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/23-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/23-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/24-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/24-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/24-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/25-1.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/25-2.png,https://www.jetinfo.ru/wp-content/uploads/2023/01/25-3.png;200,,60;200,,60|https://www.jetinfo.ru/wp-content/uploads/2023/01/26-1.png;200;200’>

Самое популярное

Более 400 млн руб. за три года выделила ОМК на научные разработки

Уведомления об обновлении тем – в вашей почте

Коментарии

Другие материалы на эту тему

«Эффект зарубежного банка»: Росбанк в новой ИБ-реальности

Почему уход западных вендоров не сильно повлиял на Росбанк? Как изменилась ИБ-стратегия банка в связи с кризисом? «Серые носороги» на российском рынке ИБ?

Библиотека разгрузки TLS управляемого модуля HSM Azure

Управляемый модуль HSM Azure предлагает библиотеку разгрузки TLS, совместимую с PKCS#11 версии 2.40. Управляемый модуль HSM Azure поддерживает не все функции, перечисленные в спецификации PKCS#11; Вместо этого библиотека разгрузки TLS поддерживает ограниченный набор механизмов и функций интерфейса для разгрузки SSL/TLS только с помощью F5 (BigIP) и Nginx, в основном для создания ключей сертификатов сервера TLS и создания цифровых подписей во время подтверждения TLS.

Библиотека разгрузки TLS внутренне использует REST API Azure Key Vault для взаимодействия с управляемым устройством HSM Azure.

Начало работы

Атрибуты PKCS#11

Для правильной интеграции с PKCS#11 для создания ключей (с помощью C_GenerateKeyPair) и поиска объектов ключей (с помощью C_FindObjectsInit/C_FindObjects) требуется решение для хранения атрибутов PKCS#11 в объекте ключа azure Key Vault. Библиотека разгрузки TLS преобразует эти необходимые атрибуты PKCS#11 в теги Key Vault Azure.

Эти «Теги атрибутов» имеют специальный префикс:

- p11_pri_ — атрибуты закрытого ключа

- p11_pub_ — атрибуты открытого ключа

Библиотека разгрузки TLS правильно задает атрибуты операций и времени существования ключей Azure Key Vault, чтобы служба правильно применяла эти ограничения для созданных ключей. Эти атрибуты также хранятся в виде тегов, как и другие атрибуты PKCS#11 для поддержки возможностей запросов.

Приложения, использующие библиотеку разгрузки TLS, используют один или несколько атрибутов PKCS#11 для поиска и использования ключевых объектов.

Ключи, созданные библиотекой разгрузки TLS, и их теги доступны через AZURE Key Vault REST API. Управление этими тегами атрибута P11 с помощью AZURE Key Vault REST API может привести к прерыванию работы приложений библиотеки разгрузки TLS.

Создание ключа

Библиотека разгрузки TLS включает средство создания ключей, mhsm_p11_create_key. Запуск средства без аргументов командной строки показывает правильное использование средства.

Средству создания ключей требуется субъект-служба, которому назначается роль «Пользователь шифрования управляемого устройства HSM» на область «/keys».

Средство создания ключей считывает учетные данные субъекта-службы из переменных среды MHSM_CLIENT_ID и MHSM_CLIENT_SECRET:

- MHSM_CLIENT_ID — необходимо задать идентификатор приложения (клиента) субъекта-службы.

- MHSM_CLIENT_SECRET — необходимо задать пароль субъекта-службы (секрет клиента).

Для управляемых удостоверений указанные выше переменные среды не требуются.

- Используйте аргумент , —identity чтобы включить управляемое удостоверение с помощью средства mhsm_p11_create_key.

- Значение client_id управляемого удостоверения, назначаемого пользователем, следует процитировать в файле конфигурации MHSM (mhsm-pkcs11.conf). client_id Если значение управляемого удостоверения, назначаемого пользователем, не указано, оно будет рассматриваться как управляемое удостоверение, назначаемое системой.

Средство создания ключа случайным образом создает имя ключа во время создания. Полный идентификатор ключа azure Key Vault и имя ключа выводятся на консоль для удобства.

MHSM_CLIENT_ID="" \ MHSM_CLIENT_SECRET="" \ mhsm_p11_create_key --RSA 4K --label tlsKey Key is generated successfully. \ Managed HSM Key ID: https://myhsm.managedhsm.azure.net/keys/p11-6a2155dc40c94367a0f97ab452dc216f/92f8aa2f1e2f4dc1be334c09a2639908 \ Key Name: p11-6a2155dc40c94367a0f97ab452dc216f Аргумент —label средства создания ключей указывает требуемый CKA_LABEL для созданных закрытых и открытых ключей. Эти атрибуты обычно требуются для настройки поддерживаемых решений разгрузки TLS (например, параметра конфигурации SSL nginx «ssl_certificate_key»).

Имя ключа требуется для любых изменений назначения ролей с помощью Azure CLI.

Управление доступом

Библиотека разгрузки TLS преобразует C_FindObjectsInit в вызов REST API azure Key Vault, который работает на область /keys. Службе MHSM требуется разрешение на чтение в этом область пользователю библиотеки разгрузки TLS, чтобы авторизовать операцию поиска ключей, созданных с помощью средства создания ключей.

Дополнительные сведения о локальном RBAC управляемого устройства HSM Azure см. в статье:

- Встроенные роли локального модуля RBAC управляемого устройства HSM Azure

- Управление ролями управляемого устройства HSM Azure

В следующем разделе описаны различные подходы к реализации управления доступом для субъекта-службы библиотеки разгрузки TLS и управляемого удостоверения.

Разгрузка субъекта-службы TLS

Субъект-служба разгрузки TLS используется приложением, которое использует библиотеку разгрузки TLS для доступа к ключам, и должно иметь как минимум следующие разрешения через назначения ролей:

- Разрешение KeyRead для всех ключей в управляемом устройстве HSM

- Разрешение KeySign на ключи, необходимые для разгрузки TLS

Администратор

Пользователь Администратор создаст пользовательское определение роли и назначения ролей. Таким образом, пользователю Администратор следует назначить одну из следующих встроенных ролей на область «/»:

- Специалист по системе шифрования управляемого устройства HSM

- Администратор политики управляемого устройства HSM

- Администратор Управляемого устройства HSM

Субъект-служба создания ключей

Субъект-служба создания ключей используется вместе со средством создания ключей (mhsm_p11_create_key) для создания ключей разгрузки TLS. Этому субъекту-службе следует назначить роль «Управляемый пользователь шифрования HSM» на область «/keys».

Azure CLI

Azure CLI можно использовать для выполнения таких задач, как назначение ролей.

Разрешительный подход

Разрешительный подход проще и подходит, если управляемый модуль HSM Azure используется исключительно для разгрузки TLS.

Назначьте роль пользователя шифрования субъекту-службе разгрузки TLS в область «/keys». Это дает субъекту-службе разгрузки TLS разрешение на создание ключей и их поиск для разгрузки TLS.

az keyvault role assignment create --hsm-name ContosoMHSM \ --role "Managed HSM Crypto User" \ --assignee TLSOffloadServicePrincipal@contoso.com \ --scope /keys Для управляемых удостоверений укажите аргументы команды следующим образом:

az keyvault role assignment create --hsm-name ContosoMHSM \ --role "Managed HSM Crypto User" \ --assignee-object-id \ --assignee-principal-type MSI \ --scope /keys Детализированный подход

Детализированный подход реализует детализированное управление доступом. Для этого требуется два субъекта-службы (субъект-служба разгрузки TLS и субъект-служба создания ключей) и пользователь Администратор.

Цель состоит в том, чтобы ограничить разрешения субъекта-службы разгрузки TLS для поддержки минимально необходимого для разгрузки TLS. Пользователь должен иметь разрешение на чтение для других ключей для поддержки функции C_FindObject* библиотеки.

Роль чтения пользователя библиотеки разгрузки TLS

Первым шагом в реализации детализированного подхода является создание пользовательской роли. Эту операцию необходимо выполнить только один раз.

Пользователь Администратор (с ролью «Администратор управляемого шифрования HSM» или «Администратор политики управляемого модуля HSM») создает настраиваемое определение роли «Роль чтения пользователя библиотеки TLS».

az keyvault role definition create --hsm-name ContosoMHSM --role-definition '< \ "roleName": "TLS Library User Read Role", \ "description": "Grant Read access to keys", \ "actions": [], \ "notActions": [], \ "dataActions": ["Microsoft.KeyVault/managedHsm/keys/read/action"], \ "notDataActions": [] \ >' Создание ключей

Ключи можно создать с помощью субъекта-службы создания ключей с помощью средства создания ключей (mhsm_p11_create_key).

Предоставление разрешения

Пользователь Администратор назначает субъекту-службе разгрузки TLS следующие роли.

- Назначьте роль «Роль чтения пользователя библиотеки TLS» на область

- Назначьте роль «Управляемый пользователь шифрования HSM» в область

В следующем примере ключ имеет имя «p11-6a2155dc40c94367a0f97ab452dc216f».

az keyvault role assignment create --hsm-name ContosoMHSM \ --role "TLS Library User Read Role" \ --assignee TLSOffloadServicePrincipal@contoso.com \ --scope /keys az keyvault role assignment create --hsm-name ContosoMHSM \ --role "Managed HSM Crypto User" \ --assignee TLSOffloadServicePrincipal@contoso.com \ --scope /keys/p11-6a2155dc40c94367a0f97ab452dc216f Кэширование подключений

Чтобы повысить производительность вызовов sign к управляемой службе HSM, библиотека разгрузки TLS кэширует свои подключения TLS на серверах службы управляемого модуля HSM. По умолчанию библиотека разгрузки TLS кэширует до 20 подключений TLS. Кэшированием подключений можно управлять с помощью файла конфигурации MHSM (mhsm-pkcs11.conf).

"ConnectionCache":

Отключить

Если это значение равно true, кэширование подключений будет отключено. По умолчанию он включен.

MaxConnections

Задает максимальное количество подключений к кэшу. Максимальное ограничение подключения должно быть настроено на основе количества одновременных сеансов PKCS11, используемых приложением. Приложения обычно создают пул сеансов PKCS11 и используют их из пула потоков для параллельного создания запросов подписывания. MaxConnections должно соответствовать количеству одновременных запросов подписи, созданных приложениями.

Запрос подписи в секунду (RPS) зависит от количества одновременных запросов и количества кэшированных подключений. Указание большего числа или даже ограничения по умолчанию не приведет к улучшению запросов на подписывание, если количество одновременных запросов подписывания PKCS11 меньше этого предела. Максимальное число одновременных подключений для достижения режима ускорения пула HSM уровня «Стандартный B1» составляет около 30 в зависимости от типа экземпляра. Но вы должны попробовать с разными числами, чтобы определить оптимальное количество одновременных подключений.

Ознакомьтесь с документацией по приложению или обратитесь к поставщику приложения, чтобы узнать больше о том, как приложение использует библиотеку PKCS11.

Использование библиотеки разгрузки TLS

Создание ключей

Библиотека разгрузки TLS включает средство создания ключей, mhsm_p11_create_key. Запуск средства без аргументов командной строки показывает правильное использование средства.

Средству создания ключей требуется субъект-служба, которому назначается роль «Пользователь шифрования управляемого устройства HSM» на область «/keys».

Средство создания ключей считывает учетные данные субъекта-службы из переменных среды MHSM_CLIENT_ID и MHSM_CLIENT_SECRET.

- MHSM_CLIENT_ID — необходимо задать идентификатор приложения (клиента) субъекта-службы.

- MHSM_CLIENT_SECRET — необходимо задать пароль субъекта-службы (секрет клиента).

Средство создания ключа случайным образом создает имя ключа во время создания. Полный идентификатор ключа azure Key Vault и имя ключа выводятся в консоль для вашего удобства.

MHSM_CLIENT_ID="" \ MHSM_CLIENT_SECRET="" \ mhsm_p11_create_key --RSA 4K --label tlsKey Key is generated successfully. Managed HSM Key ID: https://myhsm.managedhsm.azure.net/keys/p11-6a2155dc40c94367a0f97ab452dc216f/92f8aa2f1e2f4dc1be334c09a2639908 \ Key Name: p11-6a2155dc40c94367a0f97ab452dc216f Аргумент —label средства создания ключей указывает требуемый CKA_LABEL для созданных закрытых и открытых ключей. Эти атрибуты обычно требуются для настройки поддерживаемых решений разгрузки TLS (например, параметра конфигурации SSL nginx «ssl_certificate_key»).

Имя ключа является обязательным, если вы планируете реализовать детализированный доступ к ключам.

Реализация протокола TLS без ключа

Существует два подхода к созданию ключа и использованию ключа для протокола TLS Без ключей: более простой, более разрешительный подход и детальный подход, обеспечивающий более высокую безопасность. Подходы отличаются в усилиях по реализации и обеспечению безопасности.

Более простой подход

- Создание субъекта-службы для библиотеки разгрузки TLS (например, TLSOffload ServicePrincipal)

- Назначьте роль «Управляемый пользователь шифрования HSM» субъекту-службе разгрузки TLS в область «/keys».

az keyvault role assignment create --hsm-name ContosoMHSM \ --role "Managed HSM Crypto User" \ --assignee TLSOffloadServicePrincipal@contoso.com \ --scope /keys Детализированный подход

- Создайте пользователя Администратор (например, TLSOffloadAdminUser) со следующей ролью:

- Роль «Сотрудник по шифрованию управляемого устройства HSM» на область «/»

- Создайте субъект-службу создания ключей (например, TLSOffloadKeyGenServicePrincipal) для создания ключа разгрузки TLS и назначьте следующую роль:

- Роль «Управляемый пользователь шифрования HSM» на область «/keys».

- Создание субъекта-службы для разгрузки TLS (например, TLSOffload ServicePrincipal)

- Пользователь Администратор создает следующее определение настраиваемой роли:

az keyvault role definition create --hsm-name ContosoMHSM --role-definition '< \ "roleName": "TLS Library User Read Role", \ "description": "Grant Read access to keys", \ "actions": [], \ "notActions": [], \ "dataActions": ["Microsoft.KeyVault/managedHsm/keys/read/action"], \ "notDataActions": [] >' - Метка ключа: tlsKey

- Имя ключа: p11-6a2155dc40c94367a0f97ab452dc216f

- Роль «Роль чтения пользователя библиотеки TLS» на область «/keys»

- Роль «Управляемый пользователь шифрования HSM» на область

az keyvault role assignment create --hsm-name ContosoMHSM \ --role " TLS Library User Read Role" \ --assignee TLSOffloadServicePrincipal @contoso.com \ --scope /keys az keyvault role assignment create --hsm-name ContosoMHSM \ --role "Managed HSM Crypto User" \ --assignee TLSOffloadServicePrincipal@contoso.com \ --scope /keys/p11-6a2155dc40c94367a0f97ab452dc216f Дальнейшие действия

- Обзор управляемого устройства HSM Azure

- Встроенные роли локального модуля RBAC управляемого устройства HSM Azure

- Управление ролями управляемого устройства HSM Azure