Авто монтирование в ubuntu с помощью Udisks2 а в частности udisksctl

Возникла следующая проблема. Присутствие задача которую я решил с помощью udisks2 на с++, я могу отловить сигнал по дебасу если во время работы в машину вставляют флешку. Но отлаживался я на персональной тачке а тула должна крутиться на nano pi. Проблема заключается в том что с помощью udisks2 я могу примонтировать флеху но моя программа не видит сигнала по дебасу в следствии чего не читаются файлы. Веду я к тому что udisks2 на пишке работает но как запустить его что бы он делал это автоматический( при вставлении флехи сам монтировал флеху ). Написал небольшие правила в /etc/udev/reles.d/99-udisks.rules где я пытаюсь запустить следующий скрипт:

#!/bin/bash touch /home/pi/aaa /usr/bin/udisksctl mount -b /dev/sda1 --no-user-interaction Сам файл вот :

ENV == filesystem|other|crypto , ENV = 1 ACTION=="add", KERNEL=="sd[a-z][0-9]", RUN+="/home/pi/mo.sh %k" OPTIONS="last_rule" ACTION=="remove", RUN+="/home/pi/mu.sh" OPTIONS="last_rule" aaa создается когда втыкаю флеху а вот диск не монтируется. Если запустить скрипт руками то так же смонитировано не чего не будет а если от прав супер пользователя то все получиться и диск примонтируется. Я Уверен что кто то все же сможет мне помочь с данным вопросом.

Ошибки udisks2.service

Внезапно заметил, что система как-то долго загружается. Посмотрел systemd-analyze blame и понял, что это просто принтер был включен, а с принтером оно так всегда. Однако, и на кое-что интересное внимание обратил.

systemd-analyze blame 599ms dev-sda2.device 391ms udisks2.serviceТак-то оно, конечно, пофиг, за шесть секунд всё включается, или за семь. Но всё же посмотрел.

$ journalctl -b -u udisks2.service -- Logs begin at Sat 2020-01-11 11:40:42 +04, end at Sat 2020-01-11 11:46:33 +04. -- янв 11 11:40:43 RocksteR systemd[1]: Starting Disk Manager. янв 11 11:40:43 RocksteR udisksd[757]: udisks daemon version 2.7.6 starting янв 11 11:40:43 RocksteR udisksd[757]: failed to load module mdraid: libbd_mdraid.so.2: cannot open shared object file: No such file or directory янв 11 11:40:43 RocksteR udisksd[757]: Failed to load the 'mdraid' libblockdev plugin янв 11 11:40:43 RocksteR udisksd[757]: Acquired the name org.freedesktop.UDisks2 on the system message bus янв 11 11:40:43 RocksteR udisksd[757]: mountpoint /media/dementy/DC02-A31B is invalid, cannot recover the canonical path янв 11 11:40:43 RocksteR udisksd[757]: Cleaning up mount point /media/dementy/DC02-A31B (device 8:20 is not mounted) янв 11 11:40:43 RocksteR udisksd[757]: mountpoint /media/dementy/d2763a02-5970-4615-b30f-8317e8344c9c is invalid, cannot recover the canonical pa янв 11 11:40:43 RocksteR udisksd[757]: Cleaning up mount point /media/dementy/d2763a02-5970-4615-b30f-8317e8344c9c (device 8:17 is not mounted) янв 11 11:40:43 RocksteR systemd[1]: Started Disk Manager. янв 11 11:40:53 RocksteR udisksd[757]: Mounted /dev/sdb1 at /media/dementy/d2763a02-5970-4615-b30f-8317e8344c9c on behalf of uid 1000 янв 11 11:40:54 RocksteR udisksd[757]: Mounted /dev/sdb4 at /media/dementy/DC02-A31B on behalf of uid 1000Это должно так быть? Или лучше это как-то исправить?

# blkid /dev/sda1: UUID="1448-0AD9" TYPE="vfat" PARTUUID="29179ecb-f173-4990-9a96-d3413a1e7f12" /dev/sda2: UUID="3537d640-59bb-4a83-b324-6e0f8167a5f6" TYPE="ext4" PARTUUID="09227984-0a6e-449d-ac5f-b639031ee567" /dev/sda3: UUID="7675343d-587f-4bbb-80a3-4f622147b9a2" TYPE="ext4" PARTUUID="7b3918dd-9ef9-4fb9-a61f-8c56dbc85029" /dev/sda4: UUID="3576bcb0-caea-4747-b4f6-76e91ed6ceb2" TYPE="swap" PARTUUID="58d4bd7d-d900-4132-85dc-c389b329a6d8" /dev/sdb1: UUID="d2763a02-5970-4615-b30f-8317e8344c9c" TYPE="ext4" PARTUUID="96262bef-037f-b143-b522-a51771e598d4" /dev/sdb4: UUID="DC02-A31B" TYPE="vfat" PARTUUID="5af8bbcd-a22f-4ae6-8f28-fbba83d58c83"/dev/sda2 / ext4 errors=remount-ro 0 1 /dev/sda1 /boot/efi vfat umask=0077 0 1 /dev/sda3 /home ext4 defaults 0 2 /dev/sda4 none swap sw 0 0Съемные носители в Astra Linux

Для предотвращения утечки информации следует в обязательном порядке:

- ограничить физический доступ к носителям;

- применять защитное преобразование хранящейся информации.

При размещении конфиденциальной информации на твердотельных носителях (SSD, Flash) следует помнить, что в силу их технических особенностей гарантированное полное стирание с них информации НЕВОЗМОЖНО.

Данная статья применима к сменным носителям. Монтирование постоянно установленных носителей следует выполнять с помощью таблицы монтирования (файл /etc/fstab ). Подробнее см. справки man fstab и man mount .

Метки безопасности файловых объектов, применяемые в Astra Linux Special Edition РУСБ.10015-01 и РУСБ.10015-10 (очередное обновление 1.7), не имеют обратной совместимости с КСЗИ, применяемым в более ранних обновлениях Astra Linux. При этом:

- Метки безопасности, установленные в Astra Linux Special Edition x.7 при использовании в более ранних обновлениях определяются как некорректные, и, в соответствии с правилами МРД, файловые объекты с такими метками недоступны;

- Метки безопасности более ранних очередных обновлений при использовании в Astra Linux Special Edition x.7 опознаются, и доступ к файловым объектам с такими метками предоставляется в соответствии с правилами МРД;

Термины

- Носитель — физическое устройство для хранения информации.

- Съемный носитель — носитель, конструктивно предназначенный для подключения и отключения без перезапуска ОС и без использования инструментов. Обычно это USB-накопитель или CD/DVD-диск.

- Отчуждаемый носитель — то же, что и съемный носитель.

- Автоматическое монтирование:

- Монтирование дисковых разделов при загрузке ОС или по команде mount -a в соответствии с правилами, заданными в файле /etc/fstab. Применение к учтенным носителям не допускается.

- Монтирование дисковых разделов при подключении носителя в соответствии с правилами udev. Может быть настроено вручную. Применение к учтенным носителям не допускается.

Поддерживаемые файловые системы

В соответствии с эксплуатационной документацией Astra Linux Special Edition в качестве файловых систем на носителях информации компьютеров с ОС (в том числе съемных машинных носителях информации) должны использоваться только файловые системы ext2/ext3/ext4, поддерживающие расширенные (в т.ч. мандатные) атрибуты пользователей и обеспечивающие гарантированное уничтожение (стирание) информации. В Astra Linux Special Edition x.7 в дополнение к файловым системам e xt2/ext3/ext4 может использоваться файловая система xfs.

Применимость файловых систем для используемой ОС см. в документе «Руководство по КСЗ, Часть 1» этой ОС.

Astra Linux Special Edition поддерживает работу с конфиденциальной информацией на дисковых разделах со следующими файловыми системами:

- ext2/ext3/ext4;

- xfs (начиная с Astra Linux Special Edition x.7);

- vfat;

- ntfs (поддерживается только полуавтоматическое монтирование в сессиях с нулевой классификационной меткой);

- iso9660/udf;

Поддерживаемые способы монтирования

Монтирование с помощью команды mount

Выполнение операции «ручного» монтирования произвольных устройств в произвольные каталоги с помощью команды mount по умолчанию запрещено пользователям, и доступно только администраторам с правами суперпользователя. При этом:

-

участие пользователей в специальных группах floppy, cdrom, disk запрет ручного монтирования не отменяет;

Участие пользователей в специальных группах cdrom и disk позволяет этим пользователям выполнять операции чтения/записи на устройствах /dev/srX (приводах оптических дисков) и /dev/fdX (приводах гибких дисков), однако право монтировать эти устройства не предоставляет. Специальная группа floppy используется в Astra Linux Special Edition для разрешения полуавтоматического монтирования.

-

присутствует запись, разрешающая пользователям монтировать компакт-диски в каталог /media/cdrom0:

/dev/sr0 /media/cdrom0 udf,iso9660 user,noauto 0 0

Команда mount обычно используется в варианте с двумя аргументами:

- Монтируемое устройство (источник) — устройство, подлежащее монтированию;

- Точка монтирования (цель) — каталог, в который осуществляется монтирование

Если в команде mount указан только один аргумент, то производится попытка найти такую запись в конфигурационном файле /etc/fstab и получить из этой записи второй аргумент. Поиск в файле /etc/fstab выполняется по точному соответствию.

Монтирование с помощью команды udisksctl (пакет udisks2)

Команда монтирования udisksctl в отличие от команды mount может быть доступна непривилегированным пользователям. Команда использует только один аргумент — источник, а цель (точка монтирования) зафиксирована в системной службе udisks2.service (см. Ubuntu – Why has Ubuntu moved the default mount points). При этом монтирование осуществляется в каталог:

/media//

Из командной строки монтирование может выполняться командой:

udisksctl mount -b /dev/

Размонтирование:

udisksctl unmount -b /dev/Право выполнять операцию монтирования с помощью udisksctl контролируется с помощью правила /etc/polkit-1/localauthority/10-vendor.d/ru.rusbitech.noudisksmount.pkla. По умолчанию:

-

в Astra Linux Special Edition x.7 после установки обновления x.7.2 правило имеет вид:

[Disable mount for limited users] Identity=unix-user:* Action=org.freedesktop.udisks2.filesystem-mount ResultActive=no

Значение правила: операция запрещена всем пользователям;

[Disable mount for limited users] Identity=unix-user:* Action=org.freedesktop.udisks2.filesystem-mount ResultActive=auth_admin

-

при установленном обновлении БЮЛЛЕТЕНЬ № 2021-1126SE17 (оперативное обновление 1.7.1) и выше :

- графический файловый менеджер fly-fm

- графический инструмент fly-reflex-service (всплывающее окно, иконка в трее).

- поиск целей монтирования выполняется не только в файле /etc/fstab, но и в файле /etc/fstab.pdac;

- поиск целей выполняется не по строгому соответствию, а по регулярным выражениям.

- в Astra Linux Special Edition:

- независимо от используемого обновления при подключении носителя ему присваивается группа floppy (по умолчанию) или группа astra-admins (правило /lib/udev/rules.d/91-group-floppy.rules, см. далее) ;

- в Astra Linux Special Edition x.7:

- при установленном обновлении БЮЛЛЕТЕНЬ № 2022-0819SE17 (оперативное обновление 1.7.2) для всех уровней защищенности:

- при установке обновления автоматически устанавливается служба astra-mount-lock.service. По умолчанию служба отключена (см. описание инструмента astra-mount-lock в Инструменты командной строки astra-safepolicy );

- монтирование выполняется с помощью модифицированного инструмента mount;

- служба astra-mount-lock.service по умолчанию отключена (см. описание инструмента astra-mount-lock в Инструменты командной строки astra-safepolicy);

- при включении службы astra-mount-lock.service доступ к монтированию будет запрещен для всех пользователей, кроме группы astra-admin (в правиле /lib/udev/rules.d/91-group-floppy.rules группа floppy будет заменена на группу astra-admins и изменена группа всех подключенных носителей);

- при установке обновление автоматически устанавливается служба astra-mount-lock.service. По умолчанию служба отключена (см. описание инструмента astra-mount-lock в Инструменты командной строки astra-safepolicy );

- на уровне защиты Максимальный:

- монтирование выполняется с помощью модифицированного инструмента mount;

- при включении службы astra-mount-lock.service доступ к монтированию будет запрещен для всех пользователей, кроме группы astra-admin (в правиле /lib/udev/rules.d/91-group-floppy.rules группа floppy будет заменена на группу astra-admins и изменена группа всех подключенных носителей);

- монтирование выполняется с помощью системной службы udisks2.service;

- для выполнения монтирования требуется пароль администратора (правило /etc/polkit-1/localauthority/10-vendor.d/ru.rusbitech.noudisksmount.pkla);

- на уровне защиты Максимальный:

- монтирование выполняется с помощью модифицированного инструмента mount;

- монтирование выполняется с помощью системной службы udisks2.service;

- для выполнения монтирования требуется пароль администратора (правило /etc/polkit-1/localauthority/10-vendor.d/ru.rusbitech.noudisksmount.pkla);

- монтирование выполняется с помощью модифицированного инструмента mount и разрешается пользователям, входящим в группу floppy или astra-admin;

- при подключении носителя ему присваивается группа disk;

- монтирование выполняется с помощью пакета udisks2 (системная служба udisks2.service) и по умолчанию разрешено всем пользователям ;

Далее по тексту монтирование с помощью графический инструментов обозначается термином «полуавтоматическое монтирование».

Определение параметров полуавтоматического монтирования в файле /etc/fstab.pdac

При выполнении монтирования с помощью модифицированной команды mount порядок монтирования определяется правилами, хранящимися в файле /etc/fstab.pdac. Монтирование выполняется в каталоги вида:

/run/user//media/

Содержимое файла /etc/fstab.pdac по умолчанию:

### usb flash

/dev/*fat /run/user/*/media/* auto owner,group,noauto,nodev,noexec,iocharset=utf8,defaults 0 0

/dev/*ntfs* /run/user/*/media/* auto owner,group,noauto,nodev,noexec,iocharset=utf8,defaults 0 0

/dev/sd*ext* /run/user/*/media/* auto owner,group,nodev,noexec,noauto,defaults 0 0### [cd|dvd|bd]rom

/dev/s*udf /run/user/*/media/* udf owner,group,nodev,noexec,noauto,defaults 0 0

/dev/s*iso9660 /run/user/*/media/* iso9660 owner,group,nodev,noexec,noauto,defaults 0 0### other

/dev/sd* /run/user/*/media/* auto owner,group,nodev,noexec,noauto,iocharset=utf8,defaults 0 0-

-

- для дисковых разделов учтенных носителей (все правила, кроме последнего):

- разрешают полуавтоматическое монтирование с помощью графической утилиты fly-admin-reflex. Правила включаются в работу по мере подключения зарегистрированных носителей;

/dev/sr* /run/user/*/media/* iso9660,udf user,noauto 0 0

/dev/nvme* /run/user/*/media/* user,noauto 0 0

Astra Linux Special Edition: переход на использование дисковых разделов ext2, ext3, ext4,xfs на неучтенных носителях

Как указано выше, в Astra Linux Special Edition правило подключения неучтенных съемных носителей в файле /etc/fstab.pdac, используемое «по умолчанию», несовместимо с использованием дисковых разделов с файловыми системами ext2, ext3, ext4, xfs. Для того, чтобы можно было использовать полуавтоматическое подключение таких дисковых разделов, из соответствующего правила следует исключить параметр iocharset, приведя правило к следующему виду:

/dev/sd* /run/user/*/media/* auto owner,group,nodev,noexec,noauto 0 0

При этом полуавтоматическое монтирование дисковых разделов с файловой системой vfat будет выполняться с неверно определяемой кодировкой, что не позволит корректно отображать и использовать названия файловых объектов, использующие кириллицу. На монтирование и работу дисковых разделов с файловой системой ntfs указанное изменение правила не влияет, монтирование выполняется правильно как при наличии, так и при отсутствии параметра iocharset.

Данные с ненулевыми метками безопасности на неучтенных съемных носителях

С учетом того, что информация о владельцах и правах доступа (дискреционное управление доступом) и метка безопасности (мандатное управление доступом) файлового объекта могут сохраняться только на дисковых разделах с файловой системой ext2, ext3, ext4, xfs, а для всех остальных носителей метка безопасности не сохраняется:

- при работе с дисковыми разделами ext2, ext3, ext4, xfs на неучтенных носителях пользователь может или не может читать, изменять, создавать файловые объекты в соответствии правилами дискреционного доступа и с правилами мандатного разграничения доступа;

- работать с дисковыми разделами vfat и ntfs на неучтенных носителях могут только пользователи с нулевой меткой безопасности. Пользователям, работающих с ненулевыми метками безопасности, монтирование таких дисковых разделов запрещено;

Учтенные съемные носители

Данный раздел неприменим к:

- Astra Linux Common Edition;

- Astra Linux Special Edition x.7 без установленных оперативных обновлений или с установленным оперативным обновлением x.7.1 (БЮЛЛЕТЕНЬ № 2021-0915SE17MD или БЮЛЛЕТЕНЬ № 2021-0915SE47MD) при работе на базовом или усиленном уровне защиты;

В Astra Linux Special Edition 1.7 с установленным обновлением БЮЛЛЕТЕНЬ № 2022-0819SE17 (оперативное обновление 1.7.2) и выше работа с классификационными метками для учтенных съемных носителей поддерживается только на максимальном уровне защиты.

Механизм учета носителей (дисковых разделов) позволяет ограничить доступ к данным, разрешив монтировать дисковые разделы только пользователю, для которого носитель (дисковый раздел) учтен.

Правила учета носителей в равной мере применимы и к носителям и к дисковым разделам. При этом правила учета могут быть заданы отдельно для носителя и для находящихся на нем дисковых разделов (не рекомендуется). Если на носителе находится несколько дисковых разделов, то:

- если учтен только носитель (например, носитель зарегистрирован по серийному номеру устройства без использования иных атрибутов), то правила учета равно применимы ко всем дисковым разделам на этом носителе;

- если учтены дисковые разделы (например, дисковый раздел зарегистрирован по серийному номеру устройства и UUID дискового раздела), то правила учета применимы индивидуально к этому дисковому разделу.

- подразумевается, что носитель и единственный находящийся на этом носителе дисковый раздел учтены одинаково;

- термины «носитель» и «дисковых раздел» взаимозаменяемы;

- для краткости используется термин «носитель».

Дополнительным эффектом учета носителей является возможность ввести мандатное разграничение доступа для носителей, не поддерживающих сохранение меток безопасности (носители с файловыми системами vfat, ntfs).

При этом:- метка безопасности, с которой учтен носитель, фактически становится единой для всех файловых объектов, находящихся на учтённом носителе;

- монтирование такого носителя разрешается:

- только пользователю, для которого этот носитель учтен;

- при условии, что метка безопасности сессии пользователя равна метке безопасности, присвоенной носителю при его учёте.

Итого (в таблице для обозначения возможности полуавтоматического монтирования применяется сокращение ПАМ ):

Неучтенный носитель Учтенный

для пользователя носительУчтенный

для другого пользователя носительext2/ext3/ext4/xfs vfat/ntfs ext2/ext3/ext4/xfs vfat ntfs ext2/ext3/ext4/xfs/vfat/ntfs ПАМ ПАМ только при

нулевой метке безопасности

сессии пользователяПАМ ПАМ

при условии, что:

метка безопасности

сессии пользователя равна

метке безопасности,

присвоенной носителю при его учетеСъемные носители с несколькими дисковыми разделами

В ситуации, когда на носителе находится несколько дисковых разделов, монтирование этих разделов подчиняется указанным выше правилам для носителей:

- дисковые разделы с файловыми системами ext2, ext3, ext4, xfs могут монтироваться пользователем, имеющим любую метку безопасности;

- дисковые разделы с файловыми системами vfat и ntfs могут монтироваться только пользователем, имеющим метку равную метке, присвоенной при учете физическому носителю.

Если это допускается действующими требованиями безопасности, то можно вручную ввести дополнительные правила, учитывающие параметры дисковых разделов, что позволит дифференцировать мандатные права доступа на уровне дисковых разделов. Однако делать это не рекомендуется, так как параметры дисковых разделов, в отличие от серийного номера физического устройства, слишком легко поддаются фальсификации.

Регистрация учтенных носителей

На компьютерах, работающих с учтенными носителями, использование нештатных сценариев обработки событий, происходящих с устройствами (событий udev) допустимо только в рамках действующих правил безопасности.

Регистрация учтенных носителей выполняется:

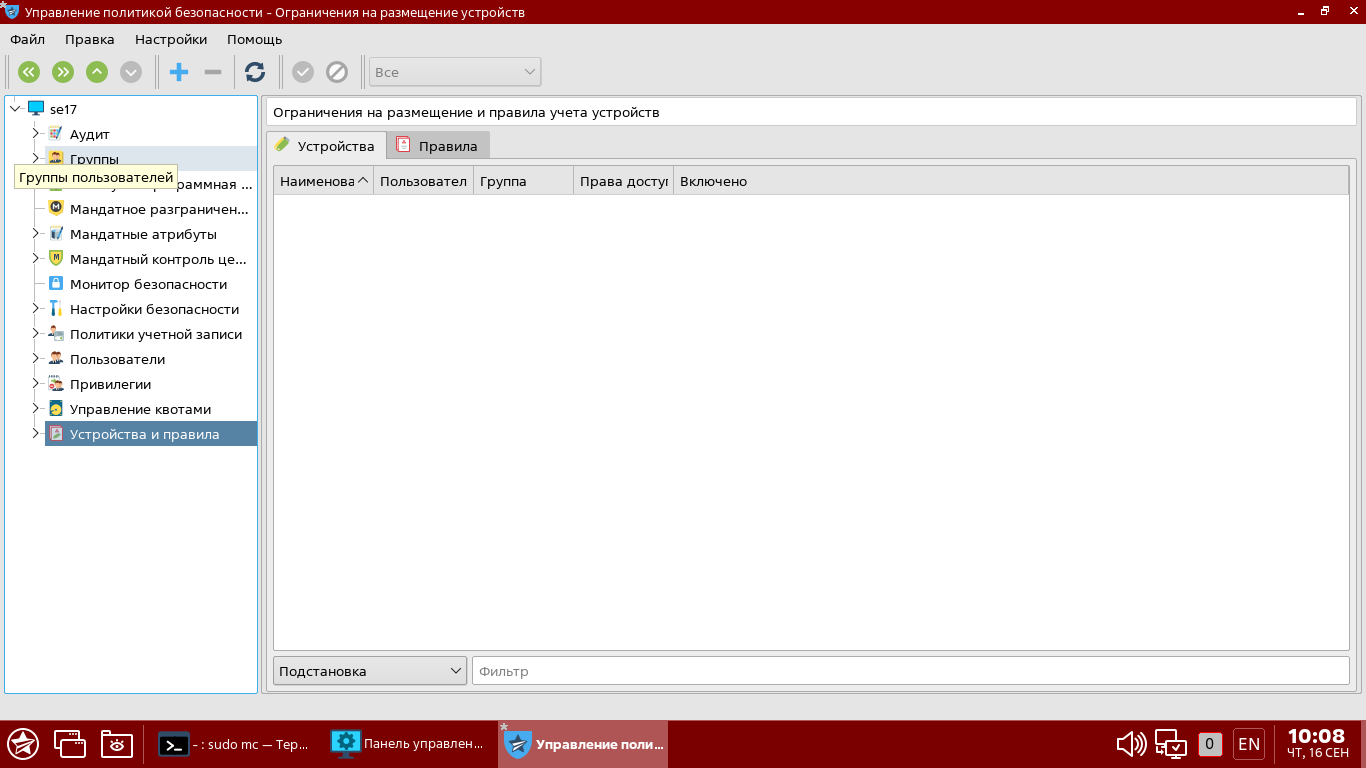

- для локального компьютера — с помощью инструмента fly-admin-smc («Пуск» — «Панель управления» — «Безопасность» — «Политика безопасности» — «Устройства и правила» — «Устройства»);

- для доменных компьютеров в доменах ALD — с помощью инструмента «Доменная политика безопасности» («Пуск» — «Панель управления» — «Сеть» — «Доменная политика безопасности» — «Устройства и правила» — «Устройства»);

- для доменных компьютеров в доменах FreeIPA — с помощью web-интерфейса FreeIPA («Политики» — «Политика Parsec» — «Учтенные устройства», подробнее см. Особенности применения съемных носителей при работе с FreeIPA).

Далее рассматривается процедура регистрации учтенного носителя для локального компьютера. Процедура регистрации для доменов ALD в целом аналогична процедуре для локального компьютера.

Для регистрации учтенного носителя:

-

Запустить инструмент fly-admin-smc:

В разделе меню «Устройства и правила» — «Устройства» в секции «Свойства» задаются идентификационные параметры со значениями для устройства. По этим параметрам устройства идентифицируются, и при несовпадении какого-то из заданного правил идентификации — устройство будет отнесено к незарегистрированному. Пример такого параметра — серийный номер устройства.

В разделе меню «Устройства и правила» — «Правила» создаются идентификационные правила, позволяющие настроить определяющие параметры для групп устройств. Такие правила являются «шаблонными» или заготовками, которые можно добавлять при необходимости к правилам для зарегистрированных устройств («Устройства и правила» — «Устройства» — вкладка на рабочей панели «Правила).

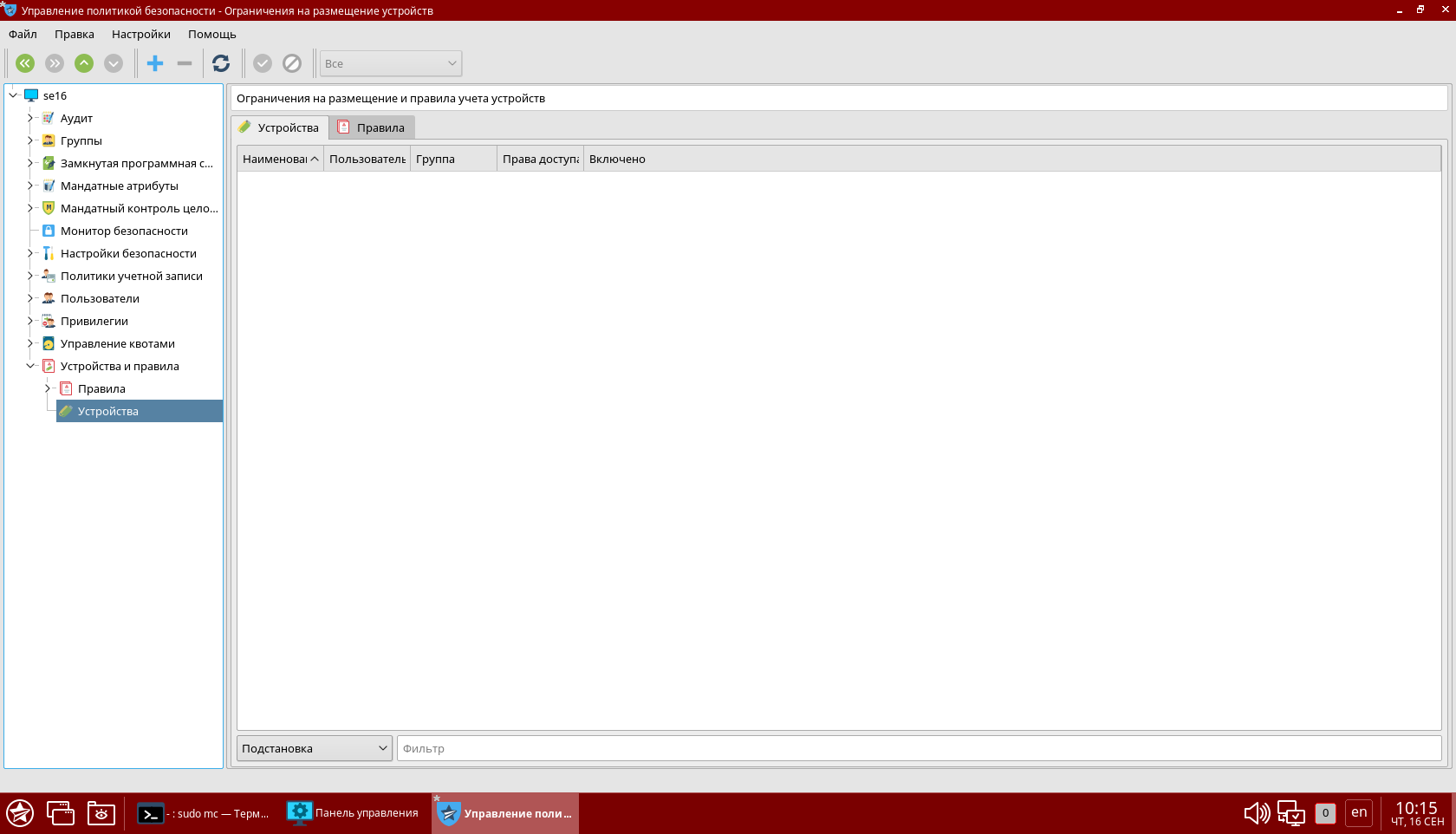

Перейти в «Устройства и правила» — «Устройства»:

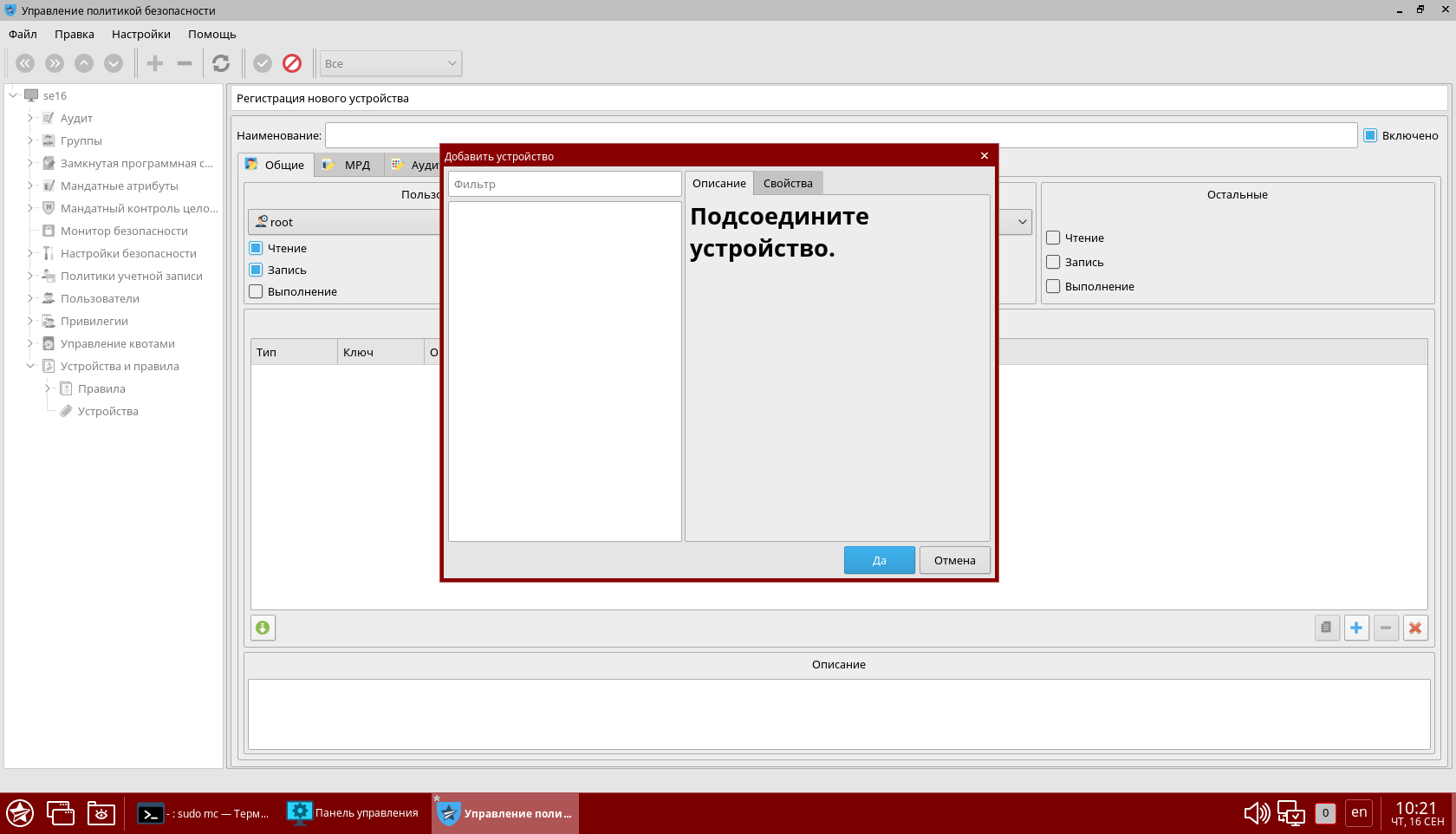

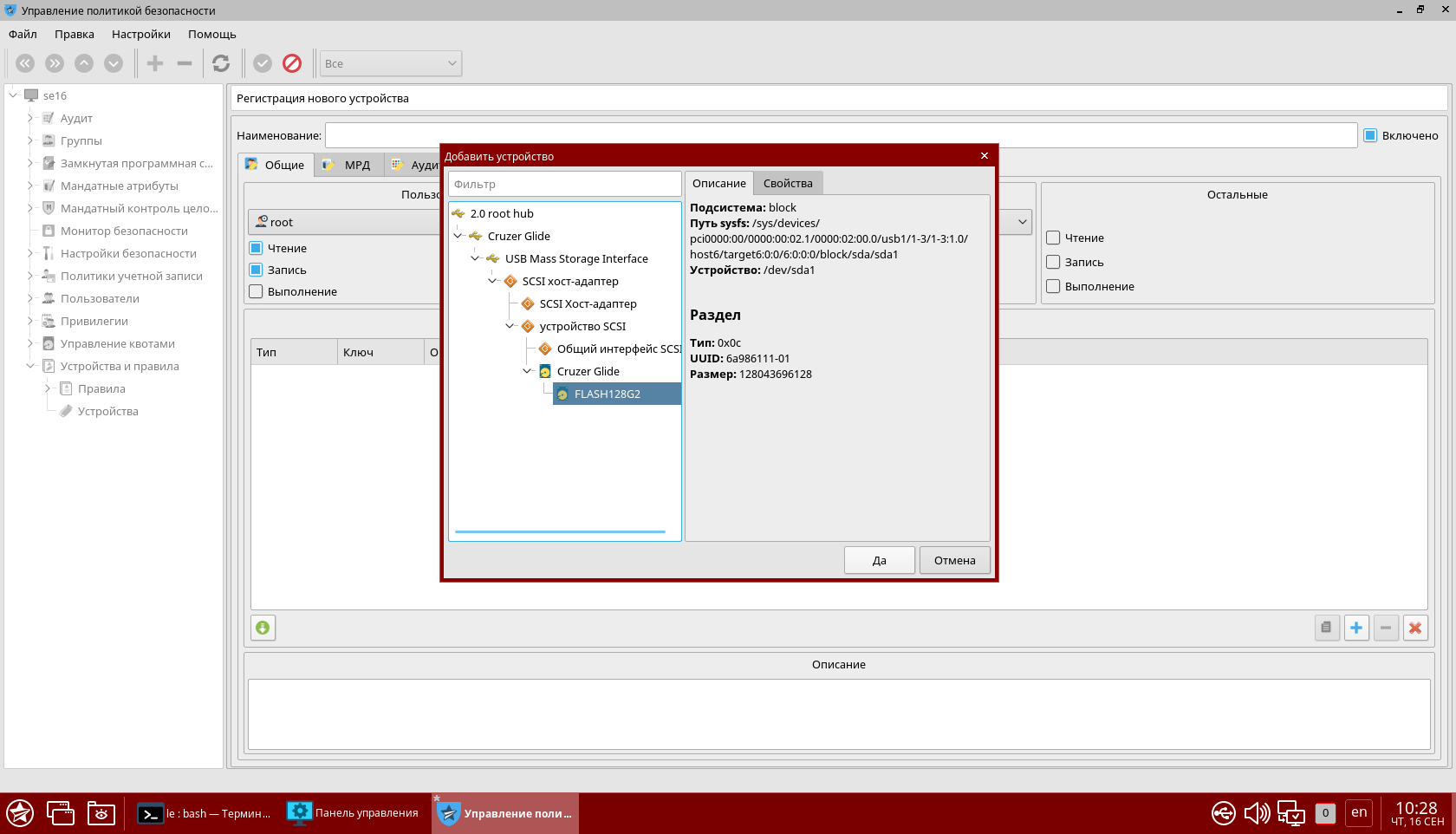

Выбрать добавление устройства (иконка с символом «+» в строке иконок или горячая клавиша Ctrl+N):

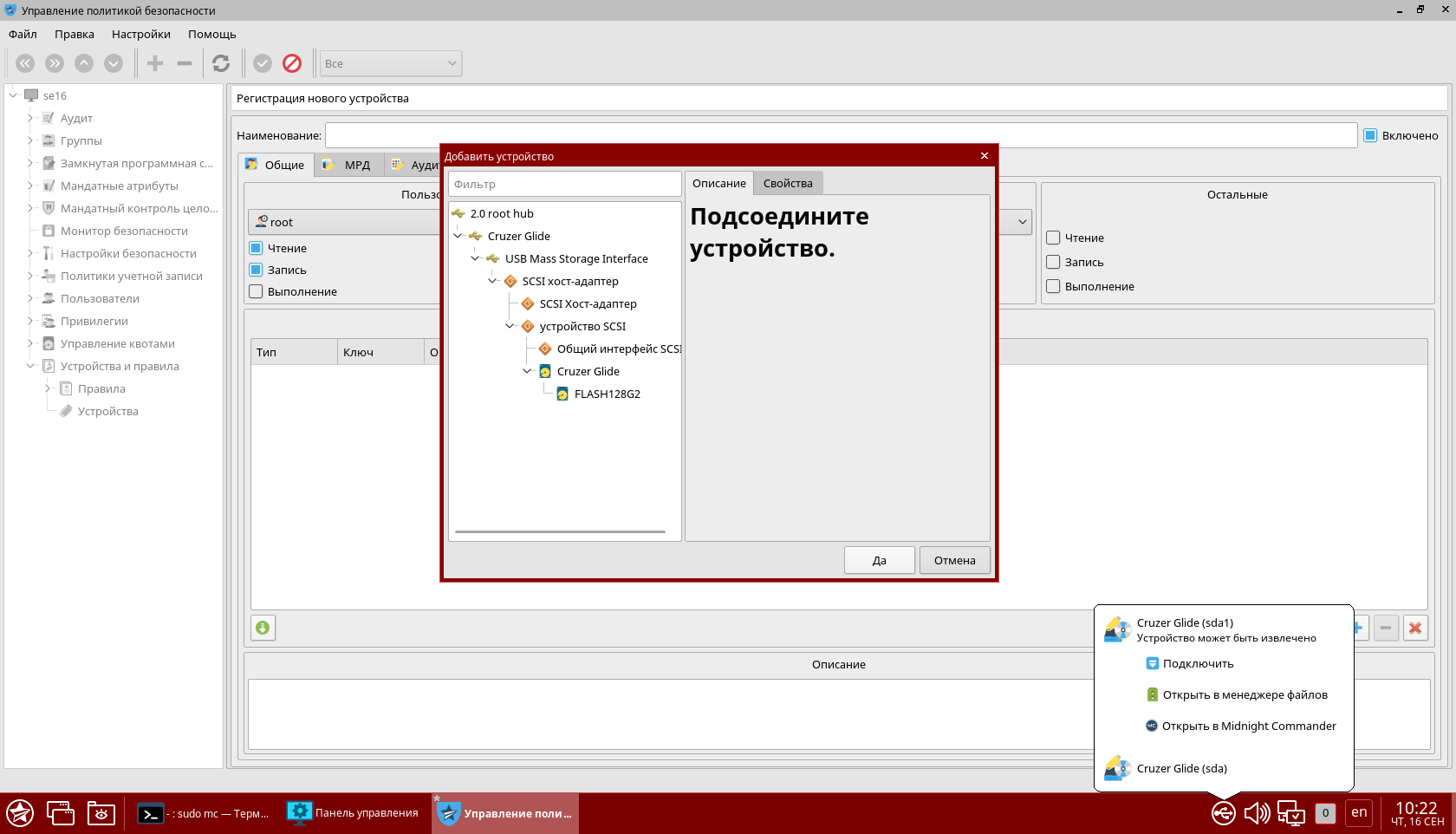

Подключить носитель к компьютеру:

Выбрать регистрируемое устройство или регистрируемый дисковый раздел. Отображение списка дисковых разделов зависит от того, как отформатирован носитель. Для использованного при написании статьи носителя список дисковых разделов не отображается:

- После выбора носителя нажать кнопку «Да», после чего будет отображена форма данных о носителе:

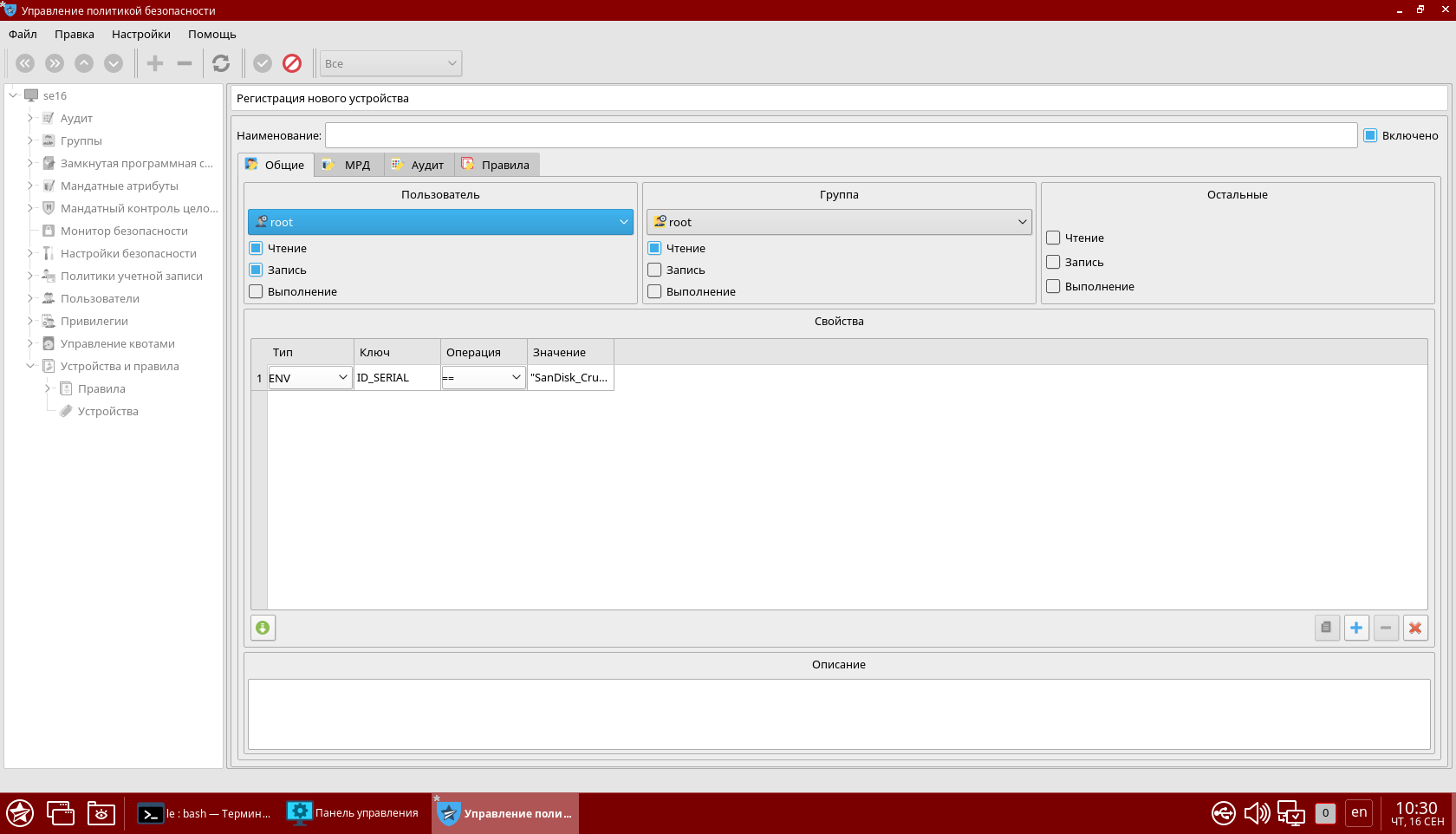

- В форме данных:

- Закладка «Общие»:

- Выбрать наименование носителя (произвольное имя для удобства идентификации);

- Выбрать пользователя и группу, для которых регистрируется носитель;

- Установить права доступа для пользователя, группы и всех остальных пользователей;

- Задать правила идентификации носителя. По умолчанию предлагается идентификация по серийному номеру (параметр окружения (ENV) ID_SERIAL). Серийный номер определяется автоматически;

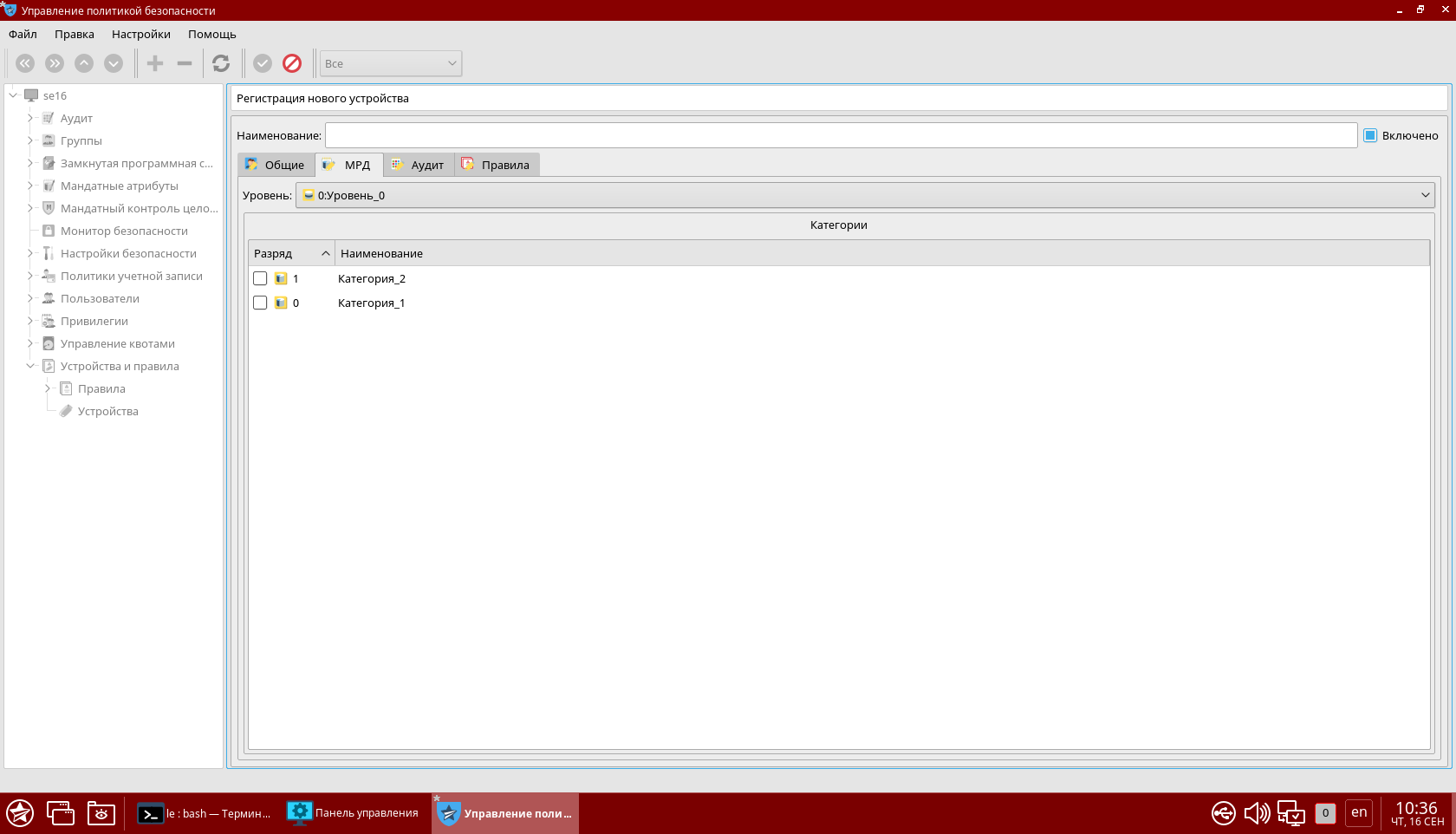

- Перейти в закладку «МРД» и установить параметры конфиденциальности для регистрируемого устройства.:

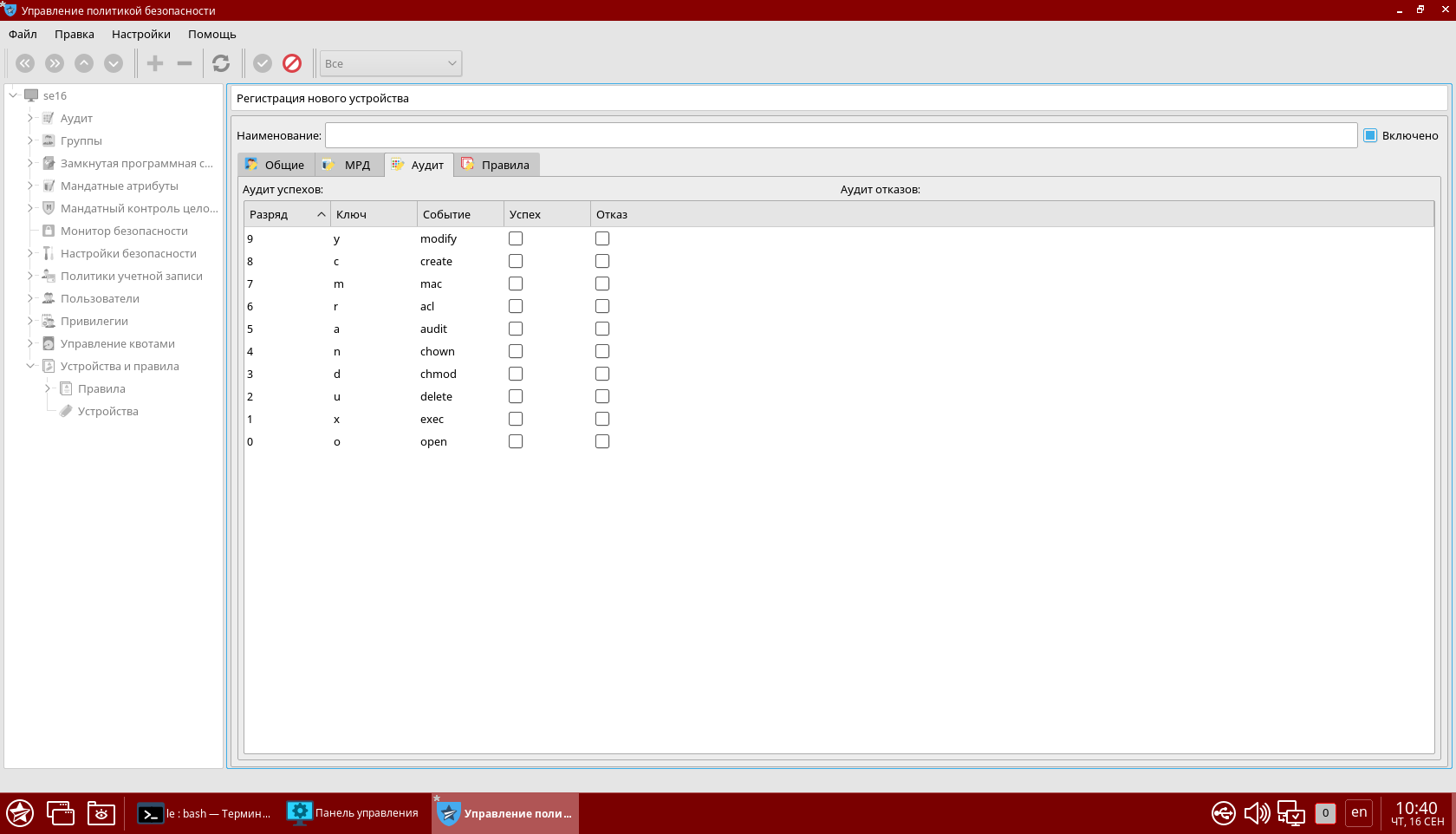

Перейти в закладку «Аудит» и установить параметры аудита для регистрируемого устройства:

Каждый учтенный носитель должен иметь только одно правило учета. Если для устройства создано несколько записей регистрации, то результаты обработки таких правил не определены.

Созданные правила учета носителей начинают действовать после входа пользователя, для которого учтен носитель, в сессию.

Использование учтенных USB носителей

При работе в пользовательской сессии подключение носителей контролируется Astra Linux и при подключении носителя пользователю выдается сообщение-подсказка с возможностью выбора действий с носителем:

Если подключенный носитель учтен для пользователя, то пользователь может «Подключить» (примонтировать) устройство (полуавтоматическое монтирование). При полуавтоматическом монтировании:

- устройства монтируются в автоматически создаваемые подкаталоги (точки монтирования) каталога /run/user//media, где UID — числовой идентификатор пользователя (для текущего пользователя UID может быть получен командой id -u);

- в названиях точек монтирования используются числовые UUID монтируемых ФС, дополненные префиксом «by-uuid-«, например:

pdp-ls -lM /run/user/`id -u`/media

итого 12

drwxrwxrwx— 1 macuser macuser Уровень_0:Низкий:Нет:0x0 by-uuid-70F46A0B5A206A1A

drwxr-xr-x— 3 macuser macuser Уровень_0:Низкий:Нет:0x0 by-uuid-94c8364e-f482-4144-acd9-550208d7a977

drwxr-xr-xm— 2 macuser macuser Уровень_3:Низкий:Нет:0x0 by-uuid-DCDD-DECE- с именем и группой пользователя, присвоенной устройству при подготовке носителя (см. Сценарий для подготовки учтенных USB носителей с файловой системой ext4);

- уровнем конфиденциальности, присвоенном носителю при подготовке носителя (см. Сценарий для подготовки учтенных USB носителей с файловой системой ext4);

- c именем и группой пользователя, для которого учтено устройство;

- с уровнем конфиденциальности, на котором учтено устройство;

- c именем и группой пользователя, для которого учтено устройство;

- только на нулевом уровне конфиденциальности;

- только для чтения;

- с именем и группой root;

- с уровнем конфиденциальности, на котором учтено устройство;

Сценарий для подготовки учтенных USB носителей с файловой системой ext4

Для размещения конфиденциальной информации носитель должен получить соответствующие атрибуты и на носителе должна быть подготовлена соответствующая структура каталогов.

Учтенному носителю с файловой системой ext4 в обязательно порядке должны быть присвоены следующие атрибуты:

- пользователь-владелец и группа-владелец (пользователь и группа, для которых учтен носитель);

- классификационная метка, с которой учтен носитель;

Сделать это можно следующими командами:

-

создать подкаталог для монтирования в каталоге с высоким уровнем конфиденциальности и атрибутом ccnr, Например, в каталоге /run:

sudo mkdir /run/media

sudo mount /dev/sda1 /run/media

sudo pdpl-file 3 /run/media

sudo chown -R <имя_пользователя>: /run/media

sudo umount /run/mediaДля подготовки структуры каталогов, обеспечивающей хранение разноуровневой информации, можно использовать следующий сценарий (задав значения переменных USERNAME (имя пользователя, для которого учитывается устройство) и DEVICE (имя учитываемого устройства) и задав список уровней конфиденциальности LEVELS):

При применении представленного далее сценария носитель будет отформатирован с потерей всех хранящихся данных

#!/bin/bash USERNAME="macuser" DEVICE="/dev/sdc1" LEVELS=( 0 1 2 3 ) dir=`mktemp -d -p /run` mkfs.ext4 $DEVICE mount $DEVICE "$dir" pdpl-file $:0:-1:ccnr "$dir" for level in $ ; do mkdir "$dir/$level" pdpl-file "$level":0:0:0 "$dir/$level" done chown -R $:$ "$dir" ls -la "$dir" pdp-ls -M "$dir" umount "$dir" rmdir "$dir"

Запрет полуавтоматического монтирования непривилегированными пользователями

Для запрета выполнения полуавтоматического монтирования непривилегированными пользователями следует использовать входящий в состав пакета astra-safepolicy (см. Инструменты командной строки astra-safepolicy) инструмент astra-mount-lock.

Для включения запрета выполнить команду:[Решено] Transmission-daemon

systemd-update-utmp.service loaded active exited Update UTMP about System Reboot/Shutdown

systemd-user-sessions.service loaded active exited Permit User Sessions

systemd-vconsole-setup.service loaded active exited Setup Virtual Console

transmission.service loaded failed failed Transmission BitTorrent Daemon

udisks2.service loaded active running Disk Manager

upower.service loaded active running Daemon for power management

Участник с: 30 апреля 2010

urukhigh

systemctl показывает, что демон не активен, хотя фактически после ручного запуска он работает.И не будет, если вручную запускать.

А вообще, transmission «из коробки» работает без каких-либо проблем. Ничего там нигде править не надо.

sudo systemctl enable transmission sudo systemctl start transmissionКонфиг в /var/lib/transmission/.config.

Участник с: 09 января 2013

urukhigh

Пробовал это — $ sudo systemctl enable transmission

это — $ sudo nano /etc/systemd/system/transmission.service.d/transmission.conf

это — [Unit]

After=network.target

[Service]

User=admin

и это — $ sudo systemctl daemon-reloadИз этих команд к автозапуску отношение имеет только первая

Участник с: 28 октября 2013farwayer

А вообще, transmission «из коробки» работает без каких-либо проблем. Ничего там нигде править не надо.sudo systemctl enable transmission

sudo systemctl start transmissionЕсли бы так было чё бы я здесь тему развивал.

После включения компа:

[~]$ sudo systemctl start transmission

Job for transmission.service failed. See ‘systemctl status transmission.service’ and ‘journalctl -xn’ for details.[~]$ systemctl

systemd-vconsole-setup.service loaded active exited Setup Virtual Console

transmission.service loaded failed failed Transmission BitTorrent Daemon

udisks2.service loaded active running Disk Manager

- Закладка «Общие»:

- для дисковых разделов учтенных носителей (все правила, кроме последнего):

-

- при установленном обновлении БЮЛЛЕТЕНЬ № 2022-0819SE17 (оперативное обновление 1.7.2) для всех уровней защищенности:

-

при установке обновления автоматически устанавливается системная служба astra-mount-lock.service (см. Инструменты командной строки astra-safepolicy). При установке службы определяется текущий уровень защищенности и правила приводятся к виду, принятому по умолчанию для этого уровня защищенности. После установки служба неактивна, при необходимости ей следует активировать:

sudo systemctl enable astra-mount-lock

sudo astra-mount-lock

sudo astra-mount-lock enable

astra-mount-lock disableМонтирование с помощью графических инструментов fly-wm (полуавтоматическое монтирование)

Монтирование с помощью графических инструментов fly-wm:

при работе в Astra Linux Special Edition выполняется с помощью модифицированного инструмента mount. Отличия от не модифицированного инструмента:

Пример команд для монтирования устройства от имени непривилегированного пользователя:

-

Создать каталог для монтирования:

mkdir /run/user/`id -u`/media/tmp

Вместо команды

mount /dev/sda /run/user/`id -u`/media/tmpОсобенности выполнения такого монтирования: